Comment protéger votre site contre les attaques d'exécution de code à distance (5 façons)

Publié: 2022-05-19Si vous exploitez un site WordPress, vous êtes peut-être conscient des nombreux risques de sécurité qui pourraient menacer votre entreprise. Par exemple, les attaques d'exécution de code à distance (RCE) peuvent exploiter les vulnérabilités de votre site Web pour voler des données, détruire votre contenu ou prendre le contrôle de votre site.

Heureusement, vous pouvez facilement protéger votre site Web en comprenant les tenants et les aboutissants de ce type d'attaque. Avec les connaissances appropriées, vous pouvez prendre les mesures nécessaires pour sécuriser votre site Web contre les piratages RCE.

Dans cet article, nous discuterons des attaques RCE et de la manière dont elles peuvent nuire à votre site Web. Ensuite, nous discuterons de cinq façons de protéger votre site, y compris l'utilisation d'un pare-feu d'application Web (WAF). Plongeons dedans !

Un aperçu des attaques d'exécution à distance

RCE est une cyber-attaque où un pirate exécute à distance des commandes de code sur l'appareil de quelqu'un. Ces attaques peuvent se produire si l'hôte télécharge sans le savoir des logiciels malveillants. Ensuite, le pirate peut installer des logiciels malveillants voleurs de données et refuser l'accès aux fichiers des utilisateurs jusqu'à ce que le propriétaire paie une rançon ou exploite la crypto-monnaie.

De plus, une fois qu'un attaquant a exposé une vulnérabilité, il peut exercer un contrôle total sur vos informations et votre appareil. Vos données client peuvent être compromises, vous risquez de perdre les fichiers de votre site Web et votre réputation peut être détruite à jamais.

De plus, les attaques RCE augmentent, passant de 7 à 27 % des vulnérabilités critiques les plus courantes entre 2019 et 2020. Cette augmentation est probablement due à la pandémie de COVID-19 qui a déplacé de nombreuses entreprises vers un environnement virtuel.

Comment protéger votre site Web contre les attaques d'exécution de code à distance (5 façons)

Nous venons de couvrir les dangers des attaques RCE. Voyons maintenant cinq façons de protéger votre site Web contre eux !

1. Installer un pare-feu d'application Web

Un pare-feu applicatif Web (WAF) est un excellent outil de prévention qui peut protéger votre site contre divers risques de sécurité, y compris les attaques RCE. Il surveille et filtre le trafic HTTP pour empêcher les parties suspectes de violer vos défenses. Essentiellement, il agit comme un tampon entre votre serveur Web et le trafic entrant.

Par exemple, un outil comme Sucuri WAF peut protéger votre site contre les attaques RCE, accélérer vos temps de chargement et même augmenter la disponibilité de votre site :

En plus de protéger votre site contre les attaques RCE, Sucuri peut supprimer le code malveillant existant sur votre site et empêcher les attaques DDoS. En fonction de votre hébergeur, votre service d'hébergement peut également être doté d'une protection WAF.

2. Assurez-vous que votre logiciel est à jour

La mise à jour de tous les logiciels de votre site Web est essentielle pour la prévention des RCE. Par conséquent, il est crucial de surveiller constamment votre site pour les nouvelles mises à jour des thèmes, des plugins et du logiciel WordPress de base.

Les développeurs derrière WordPress, les plugins et les thèmes déploient régulièrement des mises à jour qui améliorent la sécurité et les fonctionnalités. Ainsi, mettre à jour votre site aussi souvent que possible minimise efficacement les risques de sécurité que les pirates RCE pourraient exploiter.

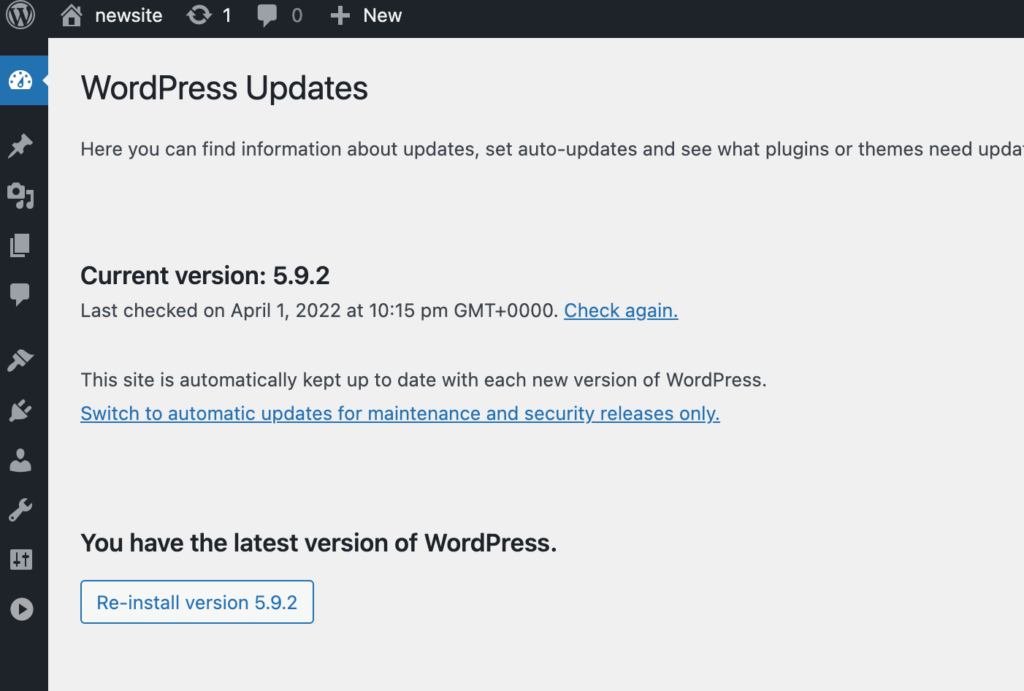

Dirigez-vous vers Tableau de bord> Mises à jour dans votre tableau de bord WordPress pour mettre à jour manuellement votre logiciel. Ici, vous pouvez voir toutes les mises à jour disponibles et les activer en cliquant dessus :

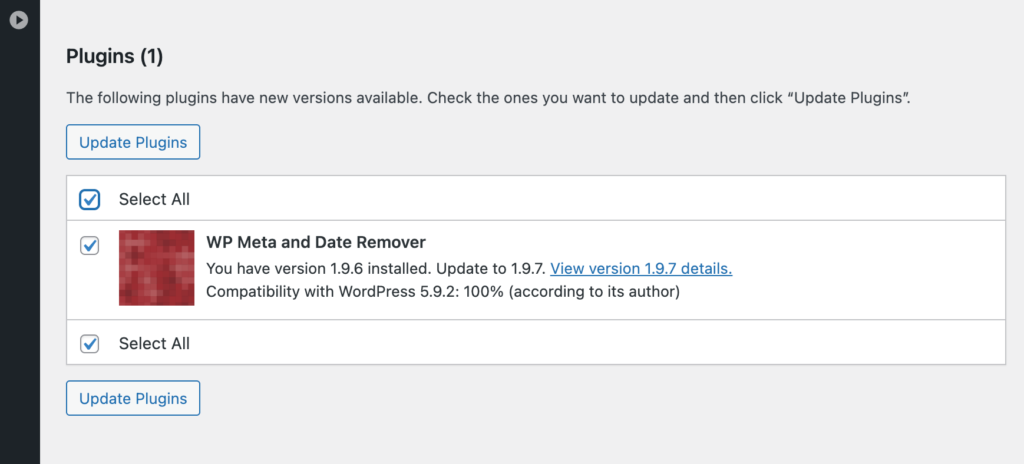

Si vous avez des plugins obsolètes, cliquez sur Tout sélectionner et Mettre à jour les plugins pour accéder aux dernières versions :

Alternativement, vous pouvez vous associer à un fournisseur d'hébergement WordPress géré. Cette société s'occupe de plusieurs tâches en coulisses telles que les mises à jour automatiques, la sécurité du site Web et l'amélioration des performances. Le choix d'un hébergeur géré peut protéger automatiquement votre site contre les attaques RCE et autres menaces de sécurité.

Par exemple, WP Engine est un hébergeur fiable avec un WAF sophistiqué, des mises à jour automatisées, des sauvegardes quotidiennes et un accès à la fois à un réseau de diffusion de contenu (CDN) et à une certification SSL :

Les plans d'hébergement WP Engine commencent à 23 $ par mois. Ce forfait prend en charge un site Web et 25 000 visiteurs mensuels.

3. Utiliser la protection contre le débordement de la mémoire tampon

Un tampon contient des données dans une zone de stockage de mémoire pendant qu'elles sont transférées entre différents emplacements. Le débordement se produit lorsque la quantité de données dépasse la capacité du tampon. Lorsque cela se produit, le programme d'écriture de données commence à écraser d'autres emplacements de mémoire.

S'il y a débordement de buffer, cela peut permettre aux exploiteurs d'écraser la mémoire de votre logiciel. Ils peuvent ajouter du code malveillant et commettre une attaque RCE. Par conséquent, la protection de votre site contre le débordement de la mémoire tampon est essentielle pour prévenir les menaces RCE.

Heureusement, la protection contre le débordement de la mémoire tampon est généralement intégrée à la plupart des bibliothèques de code de thème dans WordPress. Les langages tels que C/C++ peuvent ne pas avoir de protection contre le débordement de la mémoire tampon, contrairement à Javascript, PERL et C#.

Par conséquent, nous vous recommandons également de suivre les meilleures pratiques de codage pour vous protéger contre le débordement de mémoire tampon lors du développement de votre site.

4. Limiter les autorisations d'accès des utilisateurs

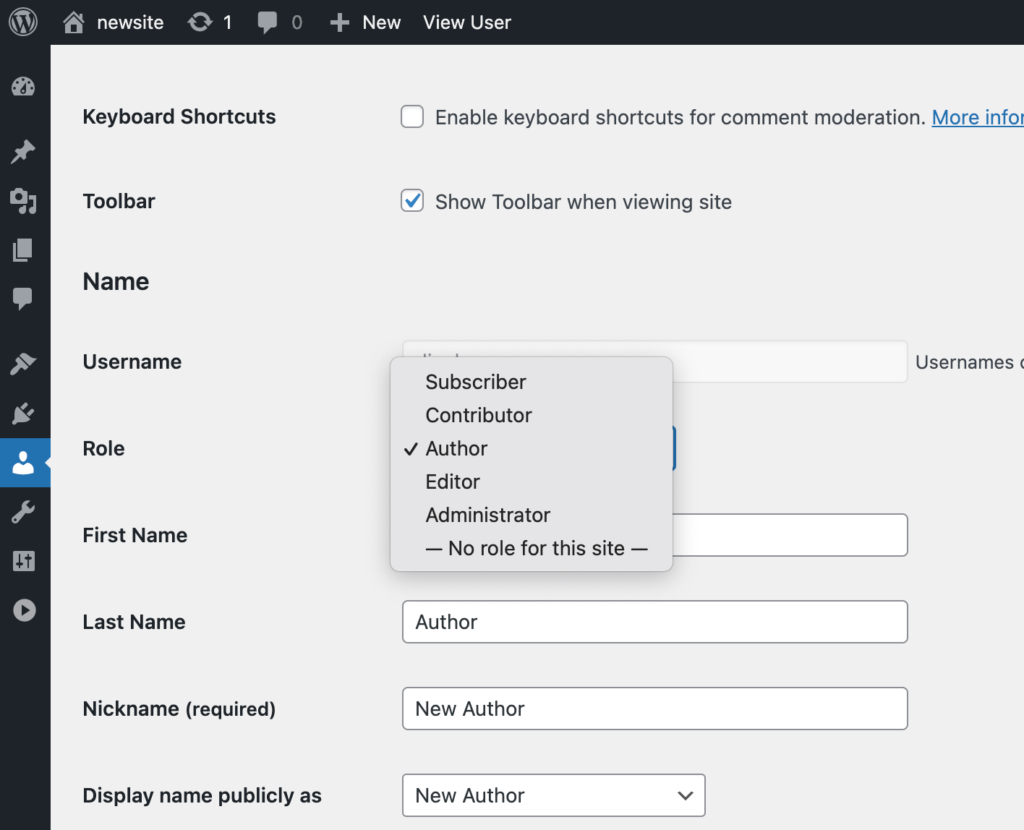

Dans WordPress, vous pouvez attribuer plusieurs autorisations différentes à vos utilisateurs. Par exemple, il y a des administrateurs, des éditeurs, des auteurs, des contributeurs et des abonnés. Chaque type d'utilisateur a des autorisations différentes et seul l'administrateur peut directement modifier le code.

En vous assurant que chaque utilisateur ne dispose que du niveau d'accès dont il a besoin pour faire son travail, votre site ne sera pas entièrement compromis si un pirate informatique s'infiltre dans l'un des rôles d'utilisateur.

Par exemple, si vous avez des rédacteurs indépendants sur votre blog, envisagez de les affecter en tant qu'éditeurs, auteurs ou contributeurs, en fonction de leurs rôles.

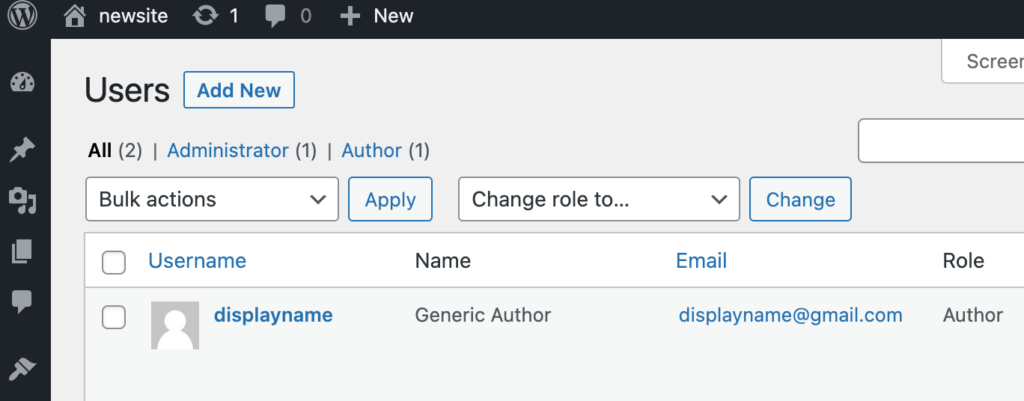

Accédez à Utilisateurs > Tous les utilisateurs dans votre tableau de bord WordPress pour modifier les rôles des utilisateurs. Ensuite, cliquez sur Modifier sous l'utilisateur que vous souhaitez modifier :

Ensuite, faites défiler jusqu'à Rôle et sélectionnez un rôle approprié pour l'utilisateur dans le menu déroulant :

En règle générale, ne donnez à personne le rôle d' administrateur à moins que vous ne vouliez qu'il ait un accès complet à votre site et à son code.

5. Utilisez un logiciel de détection d'intrusion

Le logiciel de détection d'intrusion (IDS) analyse le trafic entrant et sortant de votre site Web et vous avertit s'il détecte une activité suspecte. Grâce à ces notifications, vous saurez quand et si vous devez prendre des mesures proactives contre les attaques RCE.

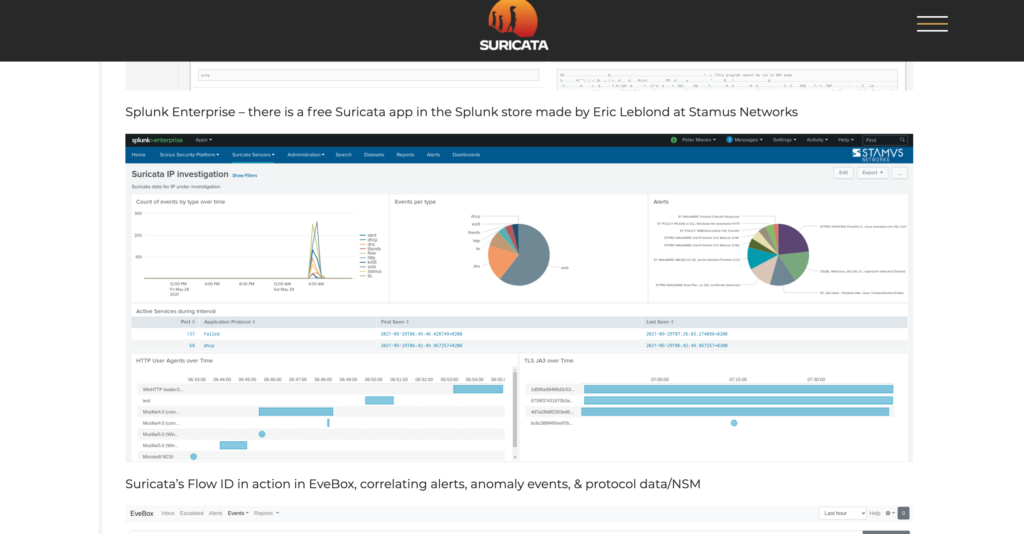

Suricata est un exemple d'outil IDS gratuit et open source qui peut vous alerter lorsque votre réseau reçoit des requêtes suspectes :

En plus de la détection d'intrusion, Suricata fournit des services tels que :

- Journalisation et analyse TLS/SSL

- Journalisation HTTP

- Journalisation DNS

Suricata fournit également aux utilisateurs un panneau de contrôle complet d'analyses, d'événements par type, d'alertes et d'agents utilisateurs HTTP au fil du temps.

Conclusion

Garder votre sécurité à jour est une tâche essentielle en tant que propriétaire de site WordPress. Si des pirates informatiques peuvent accéder à votre site et voler les données de vos clients, vous vous exposez probablement à de graves sanctions juridiques et financières. Cependant, vous pouvez contrecarrer les cyberattaques courantes telles que l'exécution de code à distance (RCE) en prenant des précautions simples.

Dans cet article, nous avons discuté de cinq méthodes pour protéger votre site Web contre les attaques RCE :

- Installez un pare-feu d'application Web (WAF).

- Assurez-vous que le logiciel de votre site Web est mis à jour pour réduire les risques de sécurité.

- Assurez-vous que votre site Web est protégé contre le débordement de tampon.

- Limitez les autorisations d'accès de vos utilisateurs.

- Utiliser le logiciel de détection d'intrusion (IDS).

Avez-vous d'autres questions sur les attaques d'exécution de code à distance et sur la manière de vous en protéger ? Faites-nous savoir dans la section commentaires ci-dessous!