Attaques d'ingénierie sociale : comment éduquer les utilisateurs et assurer la sécurité de WordPress

Publié: 2023-10-26Les attaques d’ingénierie sociale ne sont pas des hacks techniques typiques ; ils impliquent de manipuler des individus pour qu'ils révèlent des informations sensibles ou effectuent des actions qui compromettent la sécurité. En tant qu'utilisateur ou administrateur WordPress, comprendre et se défendre contre ces menaces est crucial pour protéger l'intégrité de votre site Web.

Dans cet article de blog, nous explorerons le monde des attaques d’ingénierie sociale, en mettant en lumière ce qu’elles sont, comment elles fonctionnent et, plus important encore, comment vous renseigner, vous et vos utilisateurs, pour assurer la sécurité de WordPress .

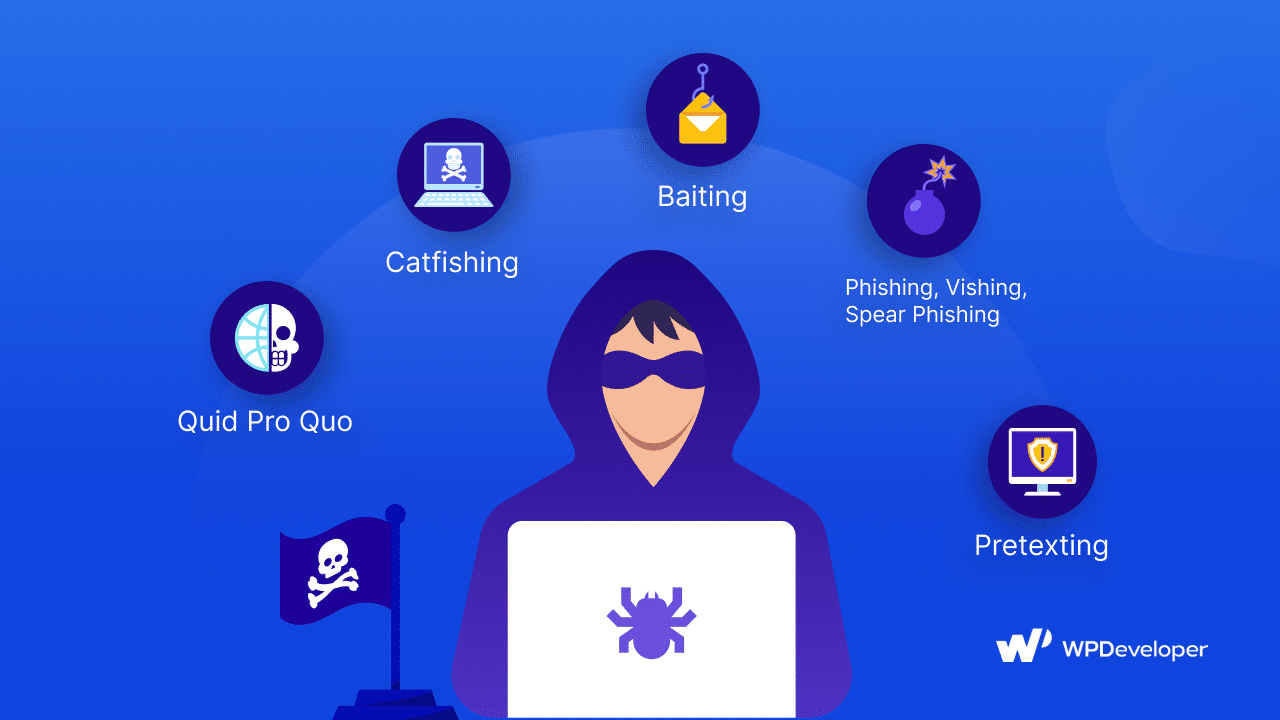

Attaques d'ingénierie sociale : types, méthodes et leurs menaces puissantes

Les attaques d’ingénierie sociale se présentent sous diverses formes, chacune étant conçue pour exploiter la psychologie humaine plutôt que les vulnérabilités techniques. Dans cette section, nous examinerons les différents types d’attaques d’ingénierie sociale, explorerons leur fonctionnement et évaluerons les dangers importants qu’elles représentent pour la sécurité des sites Web et des plateformes en ligne WordPress.

Attaques de phishing : l'art de la tromperie

Comment fonctionnent-ils : les attaques de phishing impliquent l'utilisation d'e-mails, de messages ou de sites Web frauduleux qui semblent légitimes pour inciter des individus à divulguer des informations sensibles telles que des noms d'utilisateur, des mots de passe ou des détails de carte de crédit.

Niveau de danger : les attaques de phishing font partie des tactiques d’ingénierie sociale les plus courantes et les plus dangereuses. Une attaque de phishing réussie peut conduire à un accès non autorisé à votre panneau d’administration WordPress ou à la compromission des comptes d’utilisateurs.

Pretexting : créer de faux scénarios élaborés

Comment ils fonctionnent : Le prétexte implique la création d'un scénario ou d'un prétexte fabriqué pour manipuler les individus afin qu'ils révèlent des informations personnelles ou sensibles. Les attaquants se font souvent passer pour des entités dignes de confiance, comme des représentants du service client.

Niveau de danger : le faux-semblant peut entraîner des violations de données ou un vol d'identité, causant potentiellement des dommages importants aux utilisateurs de WordPress et à leurs sites Web.

Attaques d’appâtage : la tentation comme arme

Comment fonctionnent-ils : les attaques par appâtage proposent des téléchargements ou des contenus attrayants, tels que des logiciels gratuits, qui hébergent des logiciels malveillants. Les utilisateurs téléchargent sans le savoir des fichiers malveillants lorsqu’ils sont tentés par l’appât.

Niveau de danger : les attaques d'appâtage peuvent introduire des logiciels malveillants sur votre site Web, nuire aux visiteurs de votre site et potentiellement conduire à une dégradation du site Web ou à des violations de données.

Attaques quid pro quo : une fausse promesse

Comment ils fonctionnent : dans les attaques de contrepartie, les cybercriminels promettent un service ou un avantage en échange d'informations sensibles. Ils peuvent proposer de résoudre un problème, comme le support technique, en échange d'informations d'identification d'accès.

Niveau de danger : ces attaques peuvent entraîner un accès non autorisé à votre site Web, permettant aux attaquants de manipuler le contenu, de voler des données ou de provoquer d'autres problèmes de sécurité.

Attaques de talonnage : l’art de se fondre dans la masse

Comment fonctionnent-elles : les attaques de talonnage consistent à suivre physiquement une personne autorisée dans une zone restreinte ou, dans le domaine numérique, à persuader des individus de donner accès à des informations ou à des zones restreintes.

Niveau de danger : si votre environnement d'hébergement WordPress est compromis par un talonnage, cela peut entraîner un accès non autorisé, une perte de données ou une dégradation du site Web.

Comprendre les différents types et méthodes d’attaques d’ingénierie sociale est la première étape pour défendre votre site Web WordPress contre celles-ci.

Renforcez la sécurité de WordPress contre le catfishing social

Pour renforcer votre présence en ligne et protéger votre précieux contenu du danger toujours imminent des attaques d'ingénierie sociale, il est crucial d'éduquer vos utilisateurs.

Sensibiliser

Formation des utilisateurs : organisez des sessions de formation régulières pour sensibiliser vos utilisateurs aux différentes tactiques d'ingénierie sociale. Expliquez le fonctionnement de ces attaques et partagez des exemples concrets pour faire comprendre les risques potentiels.

Politique de sécurité : développez une politique de sécurité complète pour votre site Web, décrivant les meilleures pratiques pour les utilisateurs. Rendez-le facilement accessible afin que les utilisateurs puissent s’y référer en cas de besoin.

Simulations de phishing

Attaques simulées : envisagez d'exécuter des attaques de phishing simulées sur vos utilisateurs. Ces exercices contrôlés imitent de véritables tentatives de phishing pour aider les utilisateurs à reconnaître et à signaler les e-mails et messages suspects.

Commentaires et apprentissage : fournissez des commentaires immédiats aux utilisateurs qui tombent dans le piège de tentatives de phishing simulées. Utilisez-le comme moment d’enseignement pour améliorer leur prise de conscience et leur réponse aux menaces réelles.

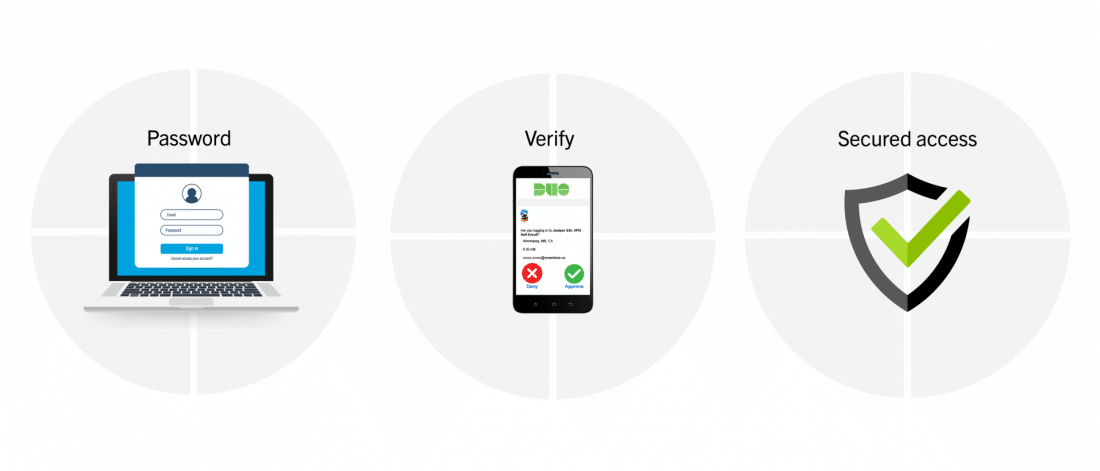

Authentification multifacteur (MFA)

Implémentation MFA : encouragez ou exigez que les utilisateurs activent l'authentification multifacteur ou le blocage de l'IP . MFA ajoute une couche de sécurité supplémentaire, rendant beaucoup plus difficile l’accès non autorisé des attaquants.

Options conviviales : proposez des options MFA conviviales, telles que des applications pour smartphone, des messages texte ou des données biométriques, pour le rendre plus pratique pour vos utilisateurs.

Source : Université du Manitoba

Mises à jour et correctifs réguliers

Maintenance du système : soulignez l'importance de maintenir leurs systèmes et navigateurs à jour. De nombreuses attaques d’ingénierie sociale exploitent des vulnérabilités logicielles obsolètes.

Mises à jour WordPress : assurez-vous que votre noyau, vos thèmes et vos plugins WordPress sont régulièrement mis à jour pour corriger les failles de sécurité.

Vigilance dans les e-mails et les communications

Vérification : demandez aux utilisateurs de vérifier l'authenticité des e-mails et des messages avant d'entreprendre toute action. Vérifiez l'identité de l'expéditeur, surtout si une demande semble suspecte.

Signaler une activité suspecte : encouragez les utilisateurs à signaler toute activité inhabituelle ou suspecte, qu'il s'agisse d'un e-mail étrange, d'une fenêtre contextuelle étrange ou d'un comportement inattendu du système.

Gestion des mots de passe

Mots de passe forts : encouragez l’utilisation de mots de passe forts et uniques. Encouragez l’adoption de gestionnaires de mots de passe pour simplifier et sécuriser leurs identifiants de connexion.

Modifications de mots de passe : insistez sur l'importance de changer régulièrement les mots de passe et d'éviter leur réutilisation sur plusieurs comptes.

Contrôles d'accès

Moindre privilège : mettez en œuvre le principe du moindre privilège, garantissant que les utilisateurs disposent uniquement de l'accès et des autorisations nécessaires à leurs rôles ou responsabilités.

Autorisations utilisateur : examinez et ajustez régulièrement les autorisations utilisateur pour minimiser le risque d'accès non autorisé.

Plan de réponse aux incidents

Formation en réponse : informez les utilisateurs sur les mesures à prendre en cas d'incident de sécurité. Assurez-vous qu’ils savent comment signaler, réagir et se remettre d’une attaque.

Tests : testez périodiquement votre plan de réponse aux incidents pour vous assurer que chacun connaît son rôle et ses responsabilités.

Entretenir une culture de vigilance face aux attaques sociales

En sensibilisant, en effectuant des simulations et en mettant en œuvre une authentification multifacteur, vous permettez à vos utilisateurs de reconnaître et de contrecarrer les tactiques astucieuses des ingénieurs sociaux. Des mises à jour régulières, une gestion rigoureuse des mots de passe et un plan de réponse aux incidents bien structuré renforcent encore votre défense. Ensemble, ces mesures créent une solide culture de sécurité qui protège votre site Web WordPress des menaces incessantes auxquelles il est confronté.

N'oubliez pas de visiter notre page de blog pour plus de mises à jour, de blogs ou de tutoriels liés à WordPress et autres, et rejoignez notre conviviale communauté Facebook pour vous attacher à tous les experts WordPress.