Comment les mots de passe faibles vous exposent à de graves risques de sécurité

Publié: 2024-01-17Nos vies sont régulièrement liées aux plateformes en ligne, et même si vous l'avez entendu d'innombrables fois auparavant, l'importance de mesures de cybersécurité robustes ne peut être surestimée. Au cœur de ces mesures se trouve la solidité des mots de passe, qui constitue souvent la première ligne de défense contre les cybermenaces.

Malgré une connaissance largement répandue des risques, les mots de passe faibles restent un problème répandu, laissant les individus et les organisations vulnérables à divers risques de sécurité.

L'anatomie d'un mot de passe faible

Qu'est-ce qu'un mot de passe faible ?

À la base, un mot de passe faible est comme un fragile verrou sur une porte : il offre une sécurité minimale contre les intrusions. Dans le contexte de la sécurité numérique, un mot de passe faible est généralement facile à deviner ou à déchiffrer et ne constitue pas une véritable barrière contre tout accès non autorisé. Elle manque souvent de complexité, de longueur et d’imprévisibilité, ce qui en fait une cible privilégiée des cyberattaques.

Caractéristiques des mots de passe faibles

Courte longueur . Les mots de passe courts sont intrinsèquement moins sécurisés. Chaque caractère supplémentaire dans un mot de passe augmente de façon exponentielle le nombre de combinaisons possibles, renforçant ainsi sa sécurité. Les mots de passe courts, souvent de moins de huit caractères, sont tout simplement trop faciles à déchiffrer.

Manque de complexité . Les mots de passe qui n'utilisent pas un mélange de lettres majuscules et minuscules, de chiffres et de symboles sont moins sécurisés. La complexité crée un plus large éventail de combinaisons possibles, dissuadant les tentatives de piratage automatisées.

Caractère prévisible . De nombreuses personnes utilisent des informations faciles à deviner dans leurs mots de passe, telles que des noms courants, des dates et des séquences simples (par exemple, « 123456 » ou « mot de passe »). Ce sont parmi les premières combinaisons tentées par les attaquants.

Pourquoi les mots de passe faibles sont-ils toujours un problème aujourd’hui ?

Malgré une prise de conscience accrue des risques liés à la cybersécurité, les mots de passe faibles persistent en raison d’une combinaison de facteurs. Ceux-ci incluent le désir de mots de passe faciles à mémoriser, la sous-estimation du risque de cyberattaques et le manque de compréhension de ce qui constitue un mot de passe fort.

De plus, le grand nombre de comptes en ligne nécessite la création de nombreux mots de passe, ce qui incite beaucoup à opter pour la simplicité plutôt que pour la sécurité. Ce choix les expose à des risques importants, soulignant la nécessité de solutions de sécurité efficaces comme Jetpack Security, qui offre des fonctionnalités avancées pour protéger les propriétaires de sites WordPress contre les mots de passe faibles.

Risques associés aux mots de passe faibles

L'accès non autorisé

Des mots de passe faibles ouvrent la porte à un accès non autorisé. Cela peut aller de l’accès d’une personne à un compte de réseau social personnel à l’infiltration d’une base de données professionnelle sécurisée. Une fois à l’intérieur, l’intrus peut extraire des informations sensibles, usurper l’identité de l’utilisateur légitime ou perturber les opérations.

Reprise de compte

Le piratage de compte est une conséquence directe d’une faible sécurité des mots de passe. Les cybercriminels qui accèdent à un compte peuvent souvent exploiter les informations qui s'y trouvent pour accéder à d'autres comptes, surtout si le même mot de passe est réutilisé. Cet effet domino peut conduire à une compromission généralisée des données numériques personnelles et professionnelles.

Violations de données

Un seul mot de passe faible peut entraîner une violation massive des données. Lorsque les attaquants infiltrent un compte, ils peuvent souvent naviguer à travers un réseau entier, accédant à une mine de données confidentielles, allant des informations personnelles aux secrets commerciaux.

Vol d'identité

Le vol d’identité commence souvent par un seul mot de passe compromis. Les attaquants peuvent utiliser les informations d'identification volées pour usurper l'identité de personnes, demander un crédit ou se livrer à des activités frauduleuses, le tout sous le nom d'une autre personne.

Pertes financières

Des mots de passe faibles peuvent entraîner des pertes financières directes. Dans un contexte commercial, un compte piraté peut entraîner le vol de fonds ou de propriété intellectuelle, coûtant des millions aux entreprises. Pour les particuliers, le vol d’informations bancaires ou de cartes de crédit peut avoir des conséquences financières immédiates et dévastatrices.

Reprise de site Web

Pour les gestionnaires et propriétaires de sites Web, les mots de passe faibles présentent un risque important. Les attaquants qui y accèdent peuvent dégrader le site, voler les données des clients ou même rediriger le trafic vers des sites malveillants, mettant ainsi en péril l'intégrité du site et la réputation de l'entreprise.

Dommages à la réputation

Les dommages causés par des mots de passe faibles s’étendent au-delà des pertes financières immédiates. Pour les entreprises, une faille de sécurité peut ternir leur réputation, entraînant une perte de confiance des clients et des dommages potentiellement irréparables à la marque.

Conséquences juridiques

Enfin, des mots de passe faibles peuvent entraîner des problèmes juridiques. Les violations de données entraînent souvent des poursuites judiciaires de la part des parties concernées, et les entreprises peuvent se voir infliger des amendes pour ne pas avoir protégé correctement les données des utilisateurs.

Chacune de ces conséquences peut être dévastatrice – raison de plus pour investir dans un plugin de sécurité si vous exploitez un site WordPress.

Techniques courantes de piratage de mots de passe

Attaques par force brute

Les attaques par force brute sont une méthode d'essais et d'erreurs utilisée par les pirates pour accéder à un site Web avec un simple mot de passe. Cette approche consiste à vérifier systématiquement tous les mots de passe possibles jusqu'à ce que le bon soit trouvé. Bien que prenant du temps, cette méthode peut être efficace contre les mots de passe faibles, en particulier ceux de courte longueur et de faible complexité. Les pirates informatiques utilisent souvent des robots pour accélérer et automatiser ce processus.

Attaques de dictionnaire

Les attaques par dictionnaire impliquent l’utilisation d’une liste prédéfinie de mots de passe probables, tels que des mots d’un dictionnaire. Contrairement aux attaques par force brute qui tentent toutes les combinaisons possibles, les attaques par dictionnaire sont plus ciblées et testent des mots et des expressions courants.

Tables arc-en-ciel

Les tables arc-en-ciel sont des outils sophistiqués utilisés pour le craquage de mots de passe. Ce sont des tables précalculées permettant d'inverser les fonctions de hachage cryptographique, principalement pour déchiffrer les hachages de mots de passe. Avec les tables arc-en-ciel, les pirates peuvent comparer efficacement le hachage du mot de passe d'un utilisateur avec les hachages de la table, réduisant ainsi considérablement le temps nécessaire au piratage.

Bourrage d'informations d'identification

Le credential stuffing est une attaque automatisée dans laquelle les identifiants de compte volés (généralement des noms d'utilisateur et des adresses e-mail) sont utilisés pour obtenir un accès non autorisé aux comptes d'utilisateurs via des demandes de connexion automatisées à grande échelle. Cette méthode exploite la pratique courante de réutilisation des mots de passe sur plusieurs sites.

Ingénierie sociale

L'ingénierie sociale consiste à manipuler des individus pour qu'ils divulguent des informations confidentielles. Les techniques incluent le phishing, où les attaquants se font passer pour une entité digne de confiance dans les communications électroniques, et le prétexte, où un attaquant crée un scénario fabriqué pour voler des informations personnelles.

Pulvérisation de mot de passe

La pulvérisation de mots de passe fait référence à la technique consistant à essayer quelques mots de passe couramment utilisés sur de nombreux comptes. Contrairement aux attaques par force brute, qui tentent d'utiliser plusieurs mots de passe sur un seul compte, la pulvérisation de mots de passe cible plusieurs comptes avec moins de mots de passe, réduisant ainsi la probabilité de déclencher des verrouillages de compte.

Ces techniques soulignent la nécessité de politiques de mots de passe robustes et de solutions de sécurité avancées, en particulier pour les gestionnaires de sites Web qui doivent protéger non seulement leurs propres données mais également celles de leurs utilisateurs.

Meilleures pratiques pour créer des mots de passe forts

1. Augmenter la longueur et la complexité

Dans le monde de la sécurité des mots de passe, la longueur et la complexité sont essentielles. Le mot de passe idéal doit comporter au minimum 12 à 16 caractères. Cette longueur garantit une large combinaison de caractères, ce qui rend difficile le déchiffrement par les outils automatisés.

La complexité est tout aussi importante. Un mélange de lettres majuscules et minuscules, de chiffres et de symboles perturbe les modèles prévisibles, rendant le mot de passe difficile à déchiffrer pour les pirates. Il ne s’agit pas simplement d’ajouter une lettre majuscule ou un chiffre à la fin ; la complexité doit être tissée dans tout le mot de passe.

2. Utilisez des phrases secrètes

Les phrases secrètes sont devenues une stratégie de mot de passe conviviale et sécurisée. Contrairement aux mots de passe traditionnels, une phrase secrète est une séquence de mots aléatoires ou une phrase. Par exemple, « BlueDolphinSunsetDrive » est plus sécurisé et mémorisable qu'une chaîne de caractères aléatoires comme « B1u3D0lph!n ».

La longueur des phrases secrètes les rend intrinsèquement fortes et leur nature narrative les rend plus faciles à mémoriser. Cependant, il est crucial d'éviter les phrases courantes, les citations célèbres ou les paroles de chansons, car elles peuvent être prévisibles.

3. Évitez les modèles courants et les mots du dictionnaire

Les modèles courants, tels que les chemins de clavier séquentiels (par exemple « qwerty ») ou les caractères répétés (par exemple « aaa »), affaiblissent considérablement la sécurité des mots de passe. De même, l'utilisation de mots du dictionnaire, même avec des substitutions intelligentes (comme « p@ssw0rd »), ne protège pas suffisamment contre les algorithmes de craquage sophistiqués.

Les pirates utilisent souvent des outils avancés capables de prédire facilement ces substitutions. Créer des mots de passe qui évitent ces modèles et ces mots du dictionnaire est essentiel pour maintenir une défense solide contre diverses cybermenaces.

4. Utilisez des mots de passe uniques pour différents comptes

L'une des règles fondamentales de sécurité est d'utiliser un mot de passe unique pour chaque compte. Cette stratégie évite une situation dans laquelle un mot de passe compromis entraîne une réaction en chaîne d'accès non autorisé à plusieurs comptes. Se souvenir de nombreux mots de passe complexes peut être difficile, mais les gestionnaires de mots de passe peuvent être des options très utiles.

Nous gardons votre site. Vous dirigez votre entreprise.

Jetpack Security offre une sécurité complète et facile à utiliser pour les sites WordPress, comprenant des sauvegardes en temps réel, un pare-feu pour les applications Web, une analyse des logiciels malveillants et une protection anti-spam.

Sécurisez votre site5. Mettre en œuvre l'authentification multifacteur (MFA)

L'authentification multifacteur (MFA) ajoute une couche de sécurité importante. MFA exige que les utilisateurs fournissent au moins deux facteurs de vérification pour accéder à un compte, qui incluent généralement quelque chose qu'ils connaissent (un mot de passe) et quelque chose qu'ils possèdent (un téléphone ou un jeton de sécurité).

Cette méthode garantit que, même si un mot de passe est compromis, les utilisateurs non autorisés ne peuvent toujours pas y accéder sans le deuxième composant. Ceci est particulièrement important pour les comptes contenant des informations personnelles ou financières sensibles.

6. Profitez des gestionnaires de mots de passe et de leurs avantages

Les gestionnaires de mots de passe stockent et cryptent les mots de passe, tout en vous permettant de vous connecter facilement et en toute sécurité à vos comptes. Les utilisateurs n'ont besoin de mémoriser qu'un seul mot de passe principal. Les avantages sont immenses : les gestionnaires de mots de passe allègent le fardeau de la mémorisation de plusieurs mots de passe complexes, réduisent le risque d'utilisation de mots de passe faibles ou répétés et mettent souvent à jour automatiquement les mots de passe. Ils peuvent également inclure des fonctionnalités telles que des alertes de sécurité pour les sites compromis et la possibilité de partager des mots de passe en toute sécurité.

Adhérer à ces bonnes pratiques est crucial dans un environnement où les cybermenaces évoluent constamment. En mettant en œuvre des mots de passe forts parallèlement à ces stratégies, les individus et les organisations peuvent améliorer considérablement leur posture de sécurité numérique.

Des étapes concrètes pour une amélioration immédiate

Liste de contrôle pour les particuliers

Vérifiez vos mots de passe actuels . Passez en revue tous vos mots de passe et évaluez leur force. Remplacez les mots de passe faibles par des mots de passe plus forts, en respectant les meilleures pratiques.

Activer l'authentification multifacteur . Dans la mesure du possible, activez l’authentification multifacteur pour ajouter une couche de sécurité.

Mettez régulièrement à jour vos mots de passe . Planifiez des intervalles réguliers pour mettre à jour vos mots de passe, en particulier pour les comptes sensibles.

Méfiez-vous des tentatives de phishing . Renseignez-vous sur les tentatives de phishing pour éviter de divulguer vos mots de passe par inadvertance.

Utilisez un gestionnaire de mots de passe . Utilisez un gestionnaire de mots de passe pour garder une trace de vos mots de passe complexes en toute sécurité.

Recommandations pour les organisations

Mettez en œuvre des politiques de mots de passe solides . Établissez et appliquez des politiques qui imposent l’utilisation de mots de passe forts.

Organiser régulièrement des formations en matière de sécurité . Organisez régulièrement des sessions de formation pour aider les employés à reconnaître et à répondre aux menaces de cybersécurité, y compris celles liées à la sécurité des mots de passe.

Encouragez l'utilisation de gestionnaires de mots de passe . Promouvez l’utilisation de gestionnaires de mots de passe au sein de l’organisation pour aider les employés à conserver des mots de passe sécurisés et uniques pour chaque compte.

Planifiez des audits de sécurité de routine . Auditer régulièrement les pratiques et politiques de sécurité de l'organisation pour identifier et corriger les vulnérabilités.

Créez un plan de réponse aux violations . Élaborez et maintenez un plan clair pour répondre aux failles de sécurité, y compris celles résultant de mots de passe compromis.

En mettant en œuvre ces étapes, les individus et les organisations peuvent renforcer considérablement leurs défenses contre les menaces de sécurité liées aux mots de passe, garantissant ainsi une présence en ligne plus sécurisée.

Comment maintenir une bonne hygiène des mots de passe

Mettez régulièrement à jour vos mots de passe

Les mises à jour régulières des mots de passe sont un élément essentiel d’une bonne hygiène des mots de passe. Cette approche proactive garantit que même si un mot de passe est compromis, sa durée de conservation est limitée, réduisant ainsi les dommages potentiels.

La meilleure pratique consiste à changer les mots de passe tous les trois à six mois, en particulier pour les comptes contenant des informations sensibles ou personnelles. Cependant, il est important d'éviter les modèles prévisibles dans les mises à jour, comme le simple ajout d'un chiffre ou d'une lettre au mot de passe existant. Chaque nouveau mot de passe doit être unique et respecter les directives de création de mots de passe stricts.

Savoir reconnaître les tentatives de phishing

Le phishing est une méthode couramment utilisée par les cybercriminels pour acquérir des mots de passe. Ces tentatives prennent souvent la forme d’e-mails ou de messages imitant des sources légitimes et demandant des informations sensibles.

Reconnaître les tentatives de phishing implique d'être sceptique quant aux demandes d'informations non sollicitées, surtout si elles traduisent une urgence ou promettent des récompenses. Vérifiez toujours l'authenticité de la source avant de répondre ou de cliquer sur un lien. Se renseigner sur les dernières techniques de phishing et les indicateurs courants de telles escroqueries est essentiel pour la cybersécurité personnelle et organisationnelle.

Évitez le partage de mot de passe

Le partage de mots de passe, même avec des personnes de confiance, augmente considérablement le risque de faille de sécurité. Chaque mot de passe partagé est une vulnérabilité potentielle. Il est essentiel de conserver des mots de passe individuels pour chaque compte et de décourager la pratique du partage de mots de passe dans des contextes personnels et professionnels.

Dans les cas où l'accès doit être partagé, comme pour les comptes d'équipe ou pour un usage familial, envisagez d'utiliser des outils de gestion de mots de passe qui permettent l'accès sans révéler le mot de passe réel.

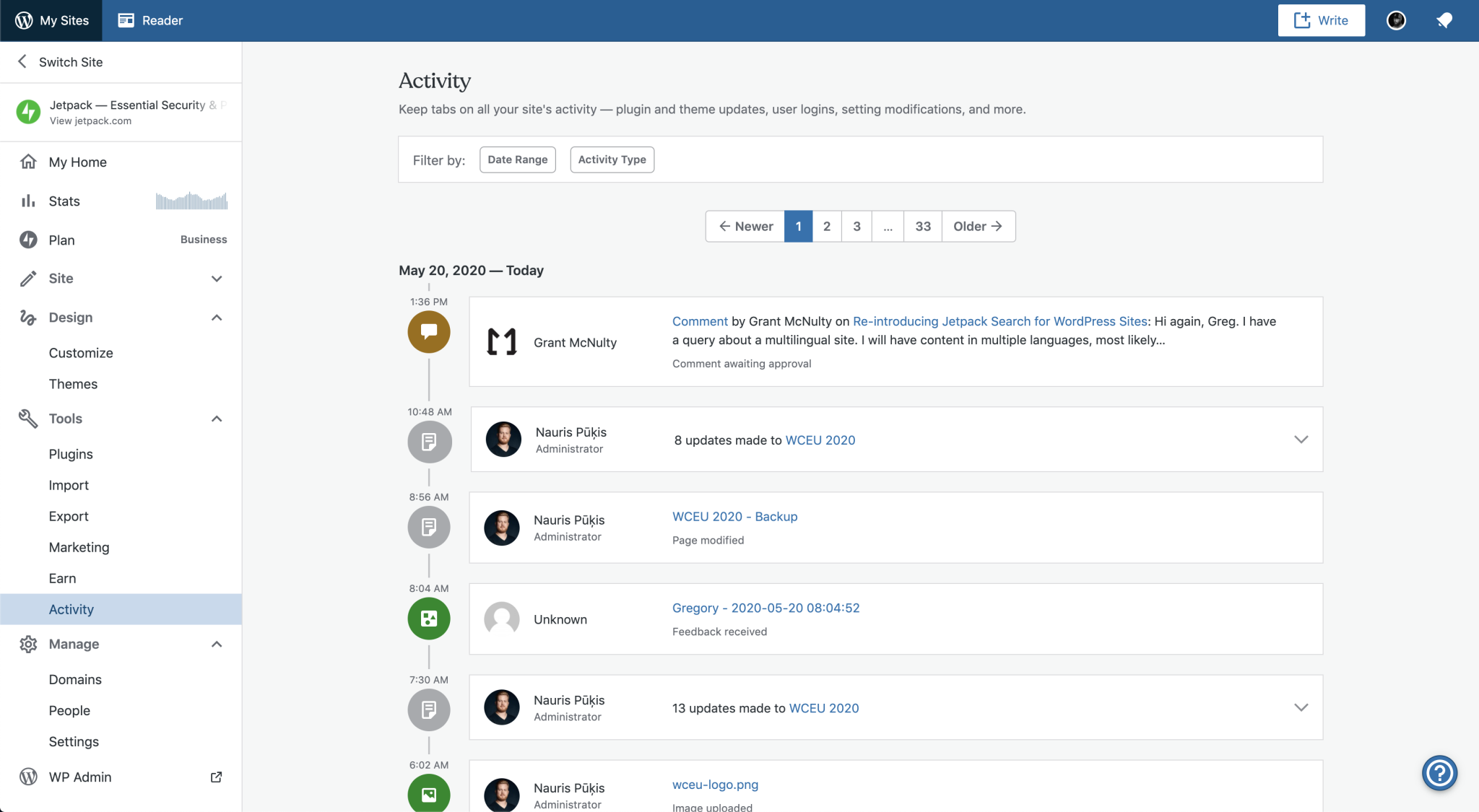

Surveiller l'activité du compte

La surveillance régulière de l'activité du compte est un moyen proactif de détecter les accès non autorisés. De nombreux services en ligne proposent des journaux d'activités récentes, telles que les heures et les lieux de connexion. Consultez périodiquement ces journaux pour vous assurer que toutes les activités sont légitimes.

Configurez des alertes pour les activités inhabituelles telles que les connexions à partir d'emplacements ou d'appareils inconnus. La détection précoce de ces anomalies peut empêcher d’autres accès non autorisés et d’éventuelles violations de données.

Pour les gestionnaires de sites Web, mettre en œuvre une solution de sécurité des sites Web

Le maintien d’une bonne hygiène des mots de passe s’étend au-delà des comptes personnels pour protéger l’ensemble de l’infrastructure du site Web. Utiliser une solution de sécurité de site Web est impératif.

Par exemple, Jetpack Security pour les sites WordPress est conçu pour améliorer la sécurité des sites Web. Il offre des fonctionnalités telles que la protection contre les attaques par force brute, la surveillance des temps d'arrêt et l'analyse des logiciels malveillants, qui contribuent toutes à un environnement de site Web plus sécurisé. Jetpack Security fournit une couche de défense supplémentaire, protégeant contre diverses menaces numériques et garantissant que le site Web et ses utilisateurs restent protégés.

Une hygiène rigoureuse des mots de passe est une approche à multiples facettes impliquant des mises à jour régulières, une sensibilisation au phishing, l'évitement du partage de mots de passe, une surveillance vigilante et la mise en œuvre de solutions de sécurité robustes comme Jetpack Security. En adhérant à ces pratiques, vous pouvez atténuer considérablement les risques associés aux mots de passe faibles et maintenir une présence en ligne sécurisée.

Questions fréquemment posées

Qu’est-ce qui rend un mot de passe faible ?

Comprendre ce qui constitue un mot de passe faible est essentiel dans le domaine de la cybersécurité. Un mot de passe est considéré comme faible s’il ne contient pas les éléments qui rendent difficile son déchiffrement par des personnes non autorisées ou des programmes automatisés. Plusieurs caractéristiques définissent un mot de passe faible :

Courte longueur . Les mots de passe trop courts, généralement moins de huit caractères, offrent une sécurité minimale. Ils peuvent être facilement piratés par des outils automatisés effectuant des attaques par force brute, qui tentent systématiquement toutes les combinaisons possibles.

Manque de complexité . Un mot de passe avec une structure simple, comme ceux sans mélange de lettres majuscules et minuscules, de chiffres et de symboles, est plus facile à prédire et à déchiffrer. La complexité augmente le nombre de combinaisons possibles, rendant un mot de passe plus difficile à décoder.

Éléments prévisibles . Des mots, des expressions ou des informations faciles à deviner comme des noms, des dates de naissance ou des séquences simples (par exemple, « abc123 ») affaiblissent un mot de passe. Ces mots de passe sont vulnérables aux attaques par dictionnaire, où les pirates utilisent une liste prédéfinie de mots et d'expressions courants pour deviner les mots de passe.

Informations personnelles . Les mots de passe contenant des informations personnelles facilement accessibles – telles que des parties de votre nom, votre numéro de téléphone, votre adresse ou d’autres détails identifiables – peuvent être facilement déchiffrés, en particulier avec la disponibilité des données en ligne.

Modèles et séquences . L’utilisation de modèles de clavier (comme « qwerty ») ou de séquences simples (comme « 12345 ») réduit considérablement la force du mot de passe. Ce sont parmi les premières combinaisons essayées par les pirates et leurs outils logiciels.

Mots de passe réutilisés . Un mot de passe utilisé sur plusieurs comptes devient un handicap. Si un compte est piraté, tous les autres comptes avec le même mot de passe sont menacés.

Un mot de passe fort évite ces pièges. C'est long, complexe, imprévisible et unique. Il ne contient pas d’informations personnelles ou faciles à deviner et ne suit pas de modèles ou de séquences simples.

Comment les pirates informatiques exploitent-ils généralement les mots de passe faibles ?

Les pirates exploitent les mots de passe faibles en utilisant diverses techniques, telles que les attaques par force brute, où ils tentent de nombreuses combinaisons de mots de passe, et les attaques par dictionnaire, qui impliquent d'essayer des mots ou des expressions courants.

De plus, ils emploient des méthodes telles que le credential stuffing, en utilisant des paires nom d'utilisateur/mot de passe précédemment violées sur différents sites et en exploitant la pratique courante de la réutilisation des mots de passe.

Existe-t-il des modèles ou des méthodes courantes de piratage de mots de passe ?

Oui, les méthodes courantes de piratage de mots de passe incluent les attaques par force brute, qui vérifient systématiquement toutes les combinaisons de mots de passe possibles, et les attaques par dictionnaire, qui utilisent une liste de mots de passe et d'expressions courants. Les pirates utilisent également des tactiques d’ingénierie sociale pour inciter les individus à révéler leurs mots de passe.

Quelles sont les erreurs les plus courantes commises lors de la création de mots de passe ?

Les erreurs les plus courantes incluent l'utilisation de mots de passe faciles à deviner (comme « 123456 » ou « mot de passe »), l'utilisation d'informations personnelles (comme les anniversaires ou les noms), l'utilisation du même mot de passe sur plusieurs comptes et le fait de ne pas mettre à jour régulièrement les mots de passe. Ces pratiques rendent les mots de passe plus vulnérables au piratage.

À quelle fréquence dois-je changer mes mots de passe et pourquoi ?

Il est recommandé de changer vos mots de passe au moins tous les trois à six mois. La mise à jour régulière des mots de passe permet de se protéger contre les accès non autorisés continus, surtout si un mot de passe a été compromis sans le savoir. Cette pratique est particulièrement importante pour les comptes contenant des informations sensibles ou personnelles.

Quels sont les risques associés à la réutilisation des mots de passe sur plusieurs comptes ?

La réutilisation des mots de passe sur plusieurs comptes augmente le risque d'effet domino : si un compte est compromis, tous les comptes avec le même mot de passe sont menacés. Cette pratique peut permettre un accès généralisé à un pirate informatique, entraînant potentiellement un vol d'identité, des pertes financières et d'autres conséquences graves.

Les mots de passe complexes sont-ils suffisants ou existe-t-il d'autres facteurs à prendre en compte dans la sécurité des mots de passe ?

Même si la complexité est cruciale, elle n’est pas le seul facteur de sécurité des mots de passe. La longueur, l’imprévisibilité et l’utilisation de l’authentification multifacteur (MFA) sont également importantes. Mettre régulièrement à jour les mots de passe et éviter la réutilisation des mots de passe sur différents comptes sont des pratiques essentielles.

Est-ce une bonne idée d'utiliser des questions de récupération de mot de passe et, si oui, comment puis-je les sécuriser ?

Les questions de récupération de mot de passe peuvent être utiles mais doivent être utilisées avec précaution. Évitez d’utiliser des informations facilement accessibles comme réponses. Choisissez plutôt des questions dont vous seul connaissez les réponses ou utilisez une fausse réponse dont vous vous souvenez mais qui n’a aucun rapport avec la question.

Qu'est-ce que l'authentification multifacteur (MFA) et comment améliore-t-elle la sécurité des mots de passe ?

L'authentification multifacteur nécessite au moins deux formes de vérification pour accéder à un compte, combinant généralement quelque chose que vous connaissez (comme un mot de passe) avec quelque chose que vous possédez (comme un smartphone). MFA améliore considérablement la sécurité en ajoutant une couche de défense au-delà du simple mot de passe.

Quels sont les signes courants indiquant que votre mot de passe a été compromis ?

Les signes incluent une activité non autorisée sur votre compte, des notifications de tentatives de connexion ou de modifications de mot de passe que vous n'avez pas initiées, ainsi que des e-mails concernant l'accès au compte à partir d'appareils ou d'emplacements inconnus. De tels indicateurs suggèrent que votre mot de passe a peut-être été compromis.

Quelles mesures dois-je prendre si je soupçonne que mon mot de passe a été violé ?

Modifiez immédiatement le mot de passe du compte compromis et de tout autre compte pour lequel vous avez utilisé le même mot de passe. Vérifiez votre compte pour toute modification non autorisée et contactez le fournisseur de services. De plus, surveillez vos comptes pour détecter toute activité inhabituelle.

Pour les propriétaires et les gestionnaires de sites Web, quelle est l’importance de la force du mot de passe ?

Pour les propriétaires et gestionnaires de sites Web, les mots de passe forts sont d’une importance cruciale. Ils constituent la première ligne de défense pour protéger le backend du site Web, les données des utilisateurs et l'intégrité globale du site contre les accès non autorisés et les cyberattaques potentielles.

Comment puis-je sécuriser mon site Web contre les techniques de piratage de mots de passe telles que les attaques par force brute ?

Pour protéger votre site Web contre les techniques de piratage de mots de passe telles que les attaques par force brute, mettez en œuvre des politiques de mot de passe strictes, utilisez l'authentification multifacteur et surveillez les tentatives de connexion. L'utilisation d'une solution de sécurité complète comme Jetpack Security pour les sites WordPress est fortement recommandée.

Jetpack Security offre des fonctionnalités de protection avancées telles que la prévention des attaques par force brute, la surveillance des temps d'arrêt et l'analyse automatique des logiciels malveillants, améliorant ainsi la sécurité de votre site Web contre les menaces liées aux mots de passe.

Jetpack Security : protégez votre site WordPress des attaques par mot de passe

Dans le contexte de cybermenaces croissantes, en particulier celles ciblant les vulnérabilités des mots de passe, la protection des sites WordPress n’a jamais été aussi critique. Jetpack Security apparaît comme une solution incontournable dans ce paysage, offrant une protection complète adaptée aux environnements WordPress.

Jetpack Security aborde de front les défis de la sécurité des mots de passe, en se concentrant sur deux domaines clés : la protection contre les attaques par dictionnaire et par force brute. Ces attaques sont répandues dans le monde numérique, ciblant souvent les sites Web dotés de politiques de mots de passe faibles. L'approche de Jetpack est multiforme :

Protection contre les attaques par force brute . Jetpack Security surveille et bloque activement les tentatives de connexion suspectes. Ce faisant, il réduit considérablement le risque d’attaques par force brute, l’une des méthodes les plus couramment utilisées par les pirates.

Analyses de sécurité régulières . Jetpack Security effectue des analyses régulières et complètes de votre site WordPress, identifiant les vulnérabilités et fournissant des notifications immédiates et des solutions pour résoudre ces problèmes.

Analyse automatisée des logiciels malveillants . Il recherche en permanence les logiciels malveillants, garantissant que les menaces de sécurité sont identifiées et atténuées rapidement.

Surveillance des temps d'arrêt . Jetpack Security surveille la disponibilité de votre site Web. En cas de faille de sécurité entraînant une indisponibilité du site Web, des alertes immédiates permettent d'agir rapidement pour résoudre le problème et rétablir les opérations normales.

En intégrant Jetpack Security dans votre site WordPress, vous garantissez un système de défense robuste contre les attaques par mot de passe. Cette protection est cruciale non seulement pour sauvegarder votre site mais également pour maintenir la confiance de vos utilisateurs. En savoir plus sur la sécurité Jetpack.