Qu'est-ce que l'empoisonnement DNS ?

Publié: 2022-11-12Vous souhaitez savoir ce qu'est l'empoisonnement DNS ? La méthode d'empoisonnement DNS, également connue sous le nom d'empoisonnement du cache DNS et d'usurpation DNS, est une cyberattaque hautement sophistiquée qui redirige le trafic Web entre de faux serveurs et des sites Web de phishing.

Les pirates peuvent utiliser de faux sites pour inciter les visiteurs à partager des informations sensibles, car ils ressemblent généralement à la destination prévue par l'utilisateur.

Cet article explique l'empoisonnement DNS, son fonctionnement, pourquoi il est si dangereux et comment empêcher l'usurpation DNS et l'empoisonnement DNS par rapport à l'usurpation DNS.

Qu'est-ce que l'empoisonnement DNS ?

La pratique consistant à injecter de fausses informations dans un cache DNS est appelée empoisonnement du cache DNS car la réponse incorrecte est renvoyée aux requêtes DNS, ce qui conduit les utilisateurs à être dirigés vers le mauvais site Web.

Il existe également un terme appelé DNS Spoofing qui fait référence à l'empoisonnement DNS. Les adresses IP sont les « numéros de chambre » d'Internet qui permettent au trafic Web d'être dirigé vers le bon emplacement.

Un cache de résolution DNS est souvent appelé «répertoire du campus», et lorsqu'ils sont incorrects, le trafic est redirigé vers les mauvais emplacements jusqu'à ce que les informations mises en cache soient corrigées.

En l'absence d'un moyen pour les résolveurs DNS de vérifier les données dans leurs caches, des informations DNS incorrectes restent dans le cache jusqu'à ce que la durée de vie (TTL) expire ou jusqu'à ce qu'elles soient supprimées manuellement par le résolveur.

L'empoisonnement du DNS est possible en raison de plusieurs vulnérabilités, mais la principale préoccupation est que le DNS a été conçu pour un Internet relativement petit basé sur la confiance, similaire à BGP.

Pour tenter de résoudre certains de ces problèmes, DNSSEC, un protocole DNS plus sécurisé, a été proposé mais n'a pas encore été largement accepté.

Comment fonctionne l'empoisonnement DNS ?

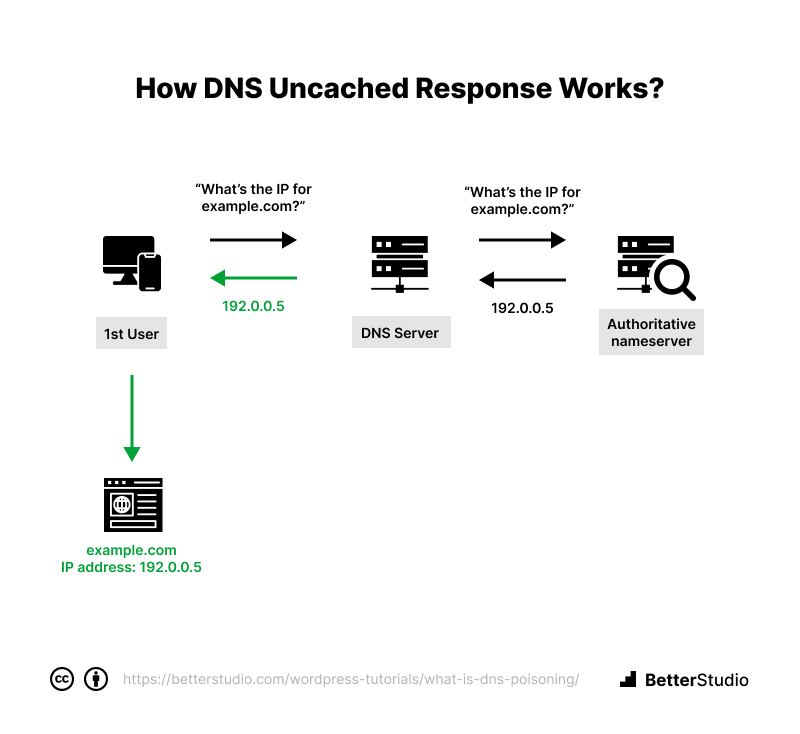

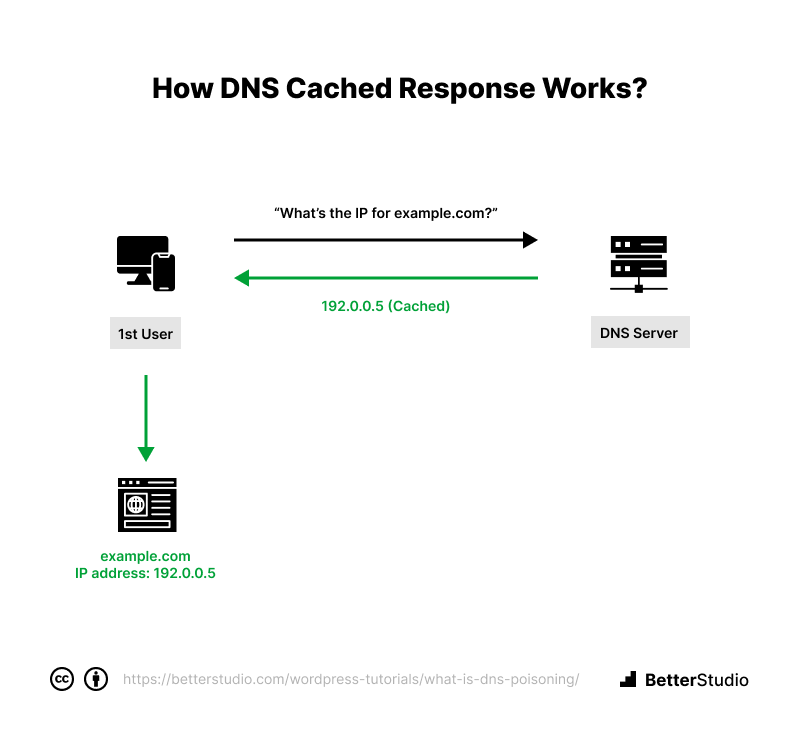

Le résolveur DNS stockera les réponses aux requêtes d'adresse IP pendant une période spécifique.

Cela permet au résolveur de répondre plus rapidement aux futures requêtes et sans communiquer avec les nombreux serveurs impliqués dans le processus de résolution DNS traditionnel.

Un résolveur DNS conserve les réponses dans son cache pendant la durée de la durée de vie (TTL) désignée associée à l'adresse IP.

Réponse DNS non mise en cache :

Réponse mise en cache DNS :

Pourquoi l'empoisonnement DNS est-il si dangereux ?

Il existe plusieurs risques associés à l'empoisonnement DNS pour les individus et les organisations.

À la suite d'un empoisonnement DNS, une fois qu'un appareil a été victime, en particulier l'empoisonnement du cache DNS, il peut devenir difficile pour l'appareil de résoudre le problème car il se rendra par défaut sur le site Web illégitime.

Le problème de l'empoisonnement DNS est encore aggravé par la difficulté des utilisateurs à le détecter, en particulier si les pirates établissent de faux sites Web pour diriger les visiteurs vers des sites presque identiques aux vrais.

Lorsque le site Web est faux, il est peu probable que les utilisateurs sachent qu'ils saisissent des informations sensibles sans se rendre compte qu'ils s'exposent et/ou exposent leur organisation à de graves menaces de sécurité.

Généralement, ces types d'attaques présentent les risques suivants :

Virus et logiciels malveillants

Les utilisateurs dirigés vers des sites Web frauduleux peuvent être infectés par des virus et des logiciels malveillants dès qu'ils ont accès à ces sites Web.

De nombreux types de logiciels malveillants peuvent être utilisés pour accéder à l'appareil et à ses données, des virus qui infectent leurs appareils aux logiciels malveillants qui fournissent aux pirates un accès continu à leurs appareils et à leurs données.

Vol

En utilisant l'empoisonnement DNS, les pirates peuvent voler des informations, y compris des informations de connexion à des sites sécurisés, des informations personnellement identifiables telles que des numéros de sécurité sociale et des informations sensibles telles que des détails de paiement.

Bloqueurs de sécurité

Les acteurs malveillants peuvent utiliser l'empoisonnement DNS pour causer de graves dommages à long terme aux appareils en les empêchant de recevoir des correctifs et des mises à jour critiques qui renforcent leur sécurité.

Cette approche peut rendre les appareils de plus en plus vulnérables au fil du temps, leur permettant d'être attaqués par des chevaux de Troie et des virus et de nombreux autres types d'attaques.

La censure

Dans le passé, les gouvernements ont interféré avec le trafic Web de leur pays par empoisonnement DNS pour censurer certaines informations sur Internet.

Ces gouvernements ont effectivement bloqué l'accès des citoyens aux sites Web contenant des informations auxquelles ils ne souhaitent pas être exposés par le biais de cette méthode d'intervention.

Exemples d'attaques d'usurpation DNS

Il existe divers exemples d'attaques d'usurpation de DNS. Les cyber-attaquants ont utilisé des tactiques de plus en plus sophistiquées pour usurper les adresses DNS à travers l'histoire.

Il n'y a aucune garantie que chaque attaque d'usurpation de DNS se ressemblera ; cependant, un scénario typique d'usurpation de DNS peut ressembler à ceci :

- Un attaquant peut intercepter la communication entre un ordinateur client et l'ordinateur serveur du site Web ciblé.

- L'attaquant peut utiliser un outil tel que arpspoof pour inciter le client et le serveur à suivre les adresses IP malveillantes qui mènent au serveur de l'attaquant en dupant ces deux parties.

- Dans le cadre de l'attaque, l'attaquant crée un faux site Web dans lequel l'adresse IP malveillante dirige les utilisateurs pour acquérir des informations sensibles à leur sujet.

Comment empêcher l'usurpation DNS

L'usurpation de DNS et l'empoisonnement du cache peuvent être difficiles à détecter car ils peuvent affecter à la fois les appareils grand public et les serveurs DNS.

Malgré cela, les particuliers et les entreprises peuvent prendre des mesures pour réduire leur risque de devenir victimes de cyberattaques.

Voici quelques moyens de prévenir les attaques d'usurpation DNS :

Ne cliquez jamais sur des liens inconnus

Les sites Web malveillants affichent de fausses publicités ou notifications qui vous invitent à cliquer sur un lien.

Si vous cliquez sur des liens inconnus, vous pourriez exposer votre appareil à des virus et des logiciels malveillants. Il est préférable d'éviter de cliquer sur des liens ou des publicités inconnus sur un site Web que vous utilisez habituellement.

Configurer DNSSEC

DNSSEC signifie Domain Name System Security Extensions, utilisé pour vérifier l'intégrité des données DNS et l'origine des enregistrements DNS.

Il n'y avait pas une telle vérification dans la conception originale du DNS, c'est pourquoi l'empoisonnement du DNS est possible.

Comme pour TLS/SSL, DNSSEC utilise la cryptographie à clé publique pour vérifier et authentifier les données.

Les extensions DNSSEC ont été publiées en 2005, mais DNSSEC n'a pas encore été généralisé, ce qui permet au DNS de rester vulnérable aux attaques.

DNSSEC attribue une signature numérique aux données DNS et analyse les certificats d'un domaine racine pour vérifier que chaque réponse est authentique. C'est donc un excellent moyen de réparer l'empoisonnement DNS.

De cette façon, chaque réponse DNS provient d'un site Web légitime.

Malheureusement, étant donné que DNSSEC n'est pas largement utilisé, les données DNS restent non cryptées pour la plupart des domaines

Rechercher et supprimer les logiciels malveillants

Étant donné que les attaquants utilisent souvent l'usurpation de DNS pour distribuer des virus, des vers et d'autres types de logiciels malveillants, vous devez vous assurer que vos appareils sont régulièrement analysés à la recherche de virus, de vers et d'autres menaces de logiciels malveillants.

L'installation d'un logiciel antivirus vous permettra d'identifier les menaces et de les supprimer. De plus, vous pourrez peut-être installer des outils pour détecter l'usurpation DNS si vous possédez un site Web ou un serveur DNS. Ces systèmes analysent toutes les données sortantes pour s'assurer qu'elles sont légitimes.

Utiliser un VPN

L'utilisation d'un réseau privé virtuel (VPN) fournit une couche de protection supplémentaire contre le suivi en ligne par des attaquants.

Au lieu de connecter vos appareils au serveur local de votre fournisseur d'accès Internet, un VPN vous connecte à des serveurs DNS privés dans le monde entier qui utilisent un cryptage de bout en bout.

L'avantage est que les attaquants ne peuvent pas intercepter votre trafic et que vous êtes connecté à des serveurs DNS mieux protégés contre l'usurpation DNS.

Vérifiez que votre connexion est sécurisée

Il est souvent difficile de faire la distinction entre les sites Web malveillants et légitimes à première vue, mais il existe plusieurs façons de déterminer si vous êtes connecté ou non à un site authentique.

En utilisant Google Chrome, vous verrez un petit symbole de cadenas gris à gauche de l'URL dans la barre d'adresse.

Cela indique que Google a fait confiance au certificat de sécurité de l'hébergeur du domaine et que le site Web n'est pas un doublon d'un autre site Web.

Votre navigateur peut vous alerter si vous tentez d'accéder à un site non sécurisé. Votre connexion peut ne pas être sécurisée si un message vous en avertit.

Dans ce cas, il est possible que le site auquel vous tentez d'accéder soit un site frauduleux ou qu'il ne dispose pas d'un certificat SSL valide.

L'un des types de cyberattaques les plus complexes à détecter est l'usurpation de DNS, mais vous pouvez prendre des mesures pour vous protéger et protéger vos données grâce à diverses stratégies.

Envisagez d'installer un programme antivirus fiable ou un réseau privé virtuel (VPN) pour vous protéger contre les futures cyberattaques.

Usurpation DNS vs empoisonnement DNS

Les effets de l'empoisonnement DNS et de l'usurpation d'identité sont similaires mais diffèrent à plusieurs égards. Les utilisateurs sont amenés à divulguer des informations sensibles dans les deux cas, ce qui entraîne l'installation de logiciels malveillants sur l'ordinateur ciblé.

Les utilisateurs communiquant avec des serveurs sur des réseaux sans fil publics sont exposés au vol d'identité et à l'empoisonnement des données en raison de l'usurpation et de l'empoisonnement du DNS.

L'empoisonnement DNS modifie les entrées sur les résolveurs ou les serveurs DNS qui stockent les adresses IP. Par conséquent, les utilisateurs de n'importe où sur Internet seront redirigés vers le site de l'attaquant malveillant s'ils utilisent les entrées du serveur DNS empoisonné.

Il est possible que l'empoisonnement affecte les utilisateurs globaux en fonction du serveur qui est empoisonné. Une attaque d'usurpation DNS est un terme plus large qui fait référence à la manipulation des enregistrements DNS.

Changer les enregistrements DNS et forcer les utilisateurs à visiter un site contrôlé par un attaquant est considéré comme une usurpation d'identité, y compris un empoisonnement.

Une attaque par usurpation d'identité peut conduire à des attaques directes sur un réseau local dans lesquelles un attaquant peut empoisonner les enregistrements DNS de machines vulnérables, leur permettant de voler des données professionnelles ou personnelles.

Questions fréquemment posées

Dans cette section, nous allons vous apporter quelques réponses aux questions fréquemment posées :

Le système de noms de domaine (DNS) est un système de conversion des noms de domaine (pour les utilisateurs) en adresses IP (pour les machines).

Chaque appareil connecté à Internet se voit attribuer une adresse IP unique. Cette adresse permet à d'autres machines de localiser le périphérique.

Avec le DNS, les utilisateurs n'ont plus besoin de mémoriser des adresses IP longues et complexes mais peuvent utiliser des noms de domaine simples.

L'empoisonnement du cache DNS peut être détecté à l'aide de solutions d'analyse de données qui surveillent l'activité DNS.

Il existe plusieurs indicateurs d'empoisonnement DNS :

1. Une augmentation des requêtes DNS provenant d'une source qui interroge votre serveur DNS pour plusieurs noms de domaine sans renvoyer de réponse.

2. Une augmentation significative de l'activité DNS d'une source unique à un domaine.

1. Ne cliquez pas sur des liens qui ne vous sont pas familiers.

2. Nettoyez votre cache DNS pour supprimer toutes les données infectées.

3. À l'aide d'un réseau privé virtuel (VPN), vous pouvez crypter tout votre trafic Web via des serveurs cryptés de bout en bout.

4. Vous devriez vérifier votre barre d'adresse URL pour les fautes d'orthographe afin de vous assurer que vous êtes dirigé vers le bon site.

Conclusion

Cet article traite de l'empoisonnement DNS, de son fonctionnement, des raisons pour lesquelles il est si dangereux, de la prévention de l'usurpation DNS et de l'empoisonnement DNS par rapport à l'usurpation DNS.

Nous espérons que cet article vous fournira des informations utiles. Si vous avez des questions ou des commentaires, n'hésitez pas à les poster dans la section des commentaires.

Les derniers articles que nous avons écrits sont disponibles sur Facebook et Twitter, nous vous encourageons donc à nous suivre là-bas.