WordPress piraté ? Analyser et nettoyer le site WordPress piraté

Publié: 2023-04-19WordPress piraté – ces deux mots sèment la peur et la confusion dans le cœur des administrateurs du site.

Un site Web WordPress piraté peut entraîner la perte de :

- Circulation;

- Revenu;

- Valeur de la marque;

Et des jours de lutte en essayant et en échouant à le nettoyer.

Cela est particulièrement vrai pour les sites WooCommerce où vous pouvez littéralement voir votre boutique perdre de l'argent dans votre tableau de bord !

La partie la plus déroutante est que vous ne comprenez probablement même pas si votre site WordPress est vraiment piraté ou non. WordPress peut mal fonctionner beaucoup.

Ainsi, la plupart des gens font la chose logique et installent un plugin de scanner de logiciels malveillants. Ensuite, ils se rendent compte que la plupart d'entre eux ne font pas un bon travail de nettoyage du site.

La pire partie?

Pendant que vous luttez pour remettre votre vie sur les rails, le pirate s'attend à ce que vous échouiez à nettoyer votre site.

Il est temps d'appuyer sur le bouton de réinitialisation.

Dans cet article, nous allons vous aider :

- Découvrez avec certitude si votre site est piraté ou non ;

- Déterminez quel type de logiciel malveillant a infecté votre site WordPress piraté ;

- Nettoyez votre site WordPress piraté en 3 minutes ;

- Comprendre les conséquences d'un piratage ;

- Découvrez comment vous pouvez vous faire pirater et comment vous pouvez l'empêcher ;

Nous allons vous aider à vous remettre sur la bonne voie, quelle que soit la situation.

Plongeons dedans.

TL; DR : Le moyen le plus efficace de réparer votre site Web WordPress piraté consiste à utiliser un plug-in de suppression des logiciels malveillants W ordPress . Il existe d'autres façons de le faire, mais nous ne recommandons pas d'utiliser des méthodes de nettoyage manuelles car elles peuvent complètement détruire votre site.

Avez-vous vraiment un site WordPress piraté ?

Nous savons que vous êtes confus.

Avez-vous même un site WordPress piraté?

La nature de WordPress est telle qu'il peut mal fonctionner beaucoup. Dans de nombreux cas, le site n'est pas piraté. C'est juste… des ennuis réguliers.

Alors, quel est un moyen simple de savoir avec certitude que votre site a été piraté ?

Utilisez le scanner de logiciels malveillants GRATUIT de MalCare.

Ça prend:

- 1 minute à installer ;

- 1 minute pour scanner votre site ;

En 2 minutes, vous saurez avec certitude si vous avez un site WordPress piraté entre les mains ou non.

Le scanner de logiciels malveillants de MalCare est un plugin ultra-léger qui crée une copie de votre site WordPress piraté sur un serveur dédié. Une fois la copie effectuée, MalCare exécute des algorithmes d'analyse complexes pour identifier le logiciel malveillant sur votre site.

De cette façon, l'analyse est plus approfondie et plus précise que tout autre plug-in de scanner de logiciels malveillants.

La meilleure partie?

Il n'y a absolument aucune charge sur votre serveur. De plus, c'est totalement gratuit.

MalCare utilise un algorithme d'apprentissage pour continuer à devenir plus intelligent au fil du temps en faisant face à davantage de logiciels malveillants.

Voici ce que vous devez faire pour analyser votre site à la recherche de logiciels malveillants :

- Étape suivante : analysez votre site WordPress à l'aide de MalCare

C'est tout!

L'ensemble du processus prend au mieux quelques minutes. Si MalCare suggère - vous n'avez pas de site piraté WordPress, vous avez plutôt besoin de conseils de dépannage WordPress.

Mais si MalCare dit que vous avez un site WordPress piraté, vous devrez suivre le processus de nettoyage plus tard.

Dans tous les cas, vous devez d'abord analyser votre site avec MalCare.

Symptômes courants de certains sites Web piratés WordPress

Diagnostiquons maintenant votre site WordPress piraté.

Nous allons identifier le problème et trouver un moyen de le résoudre afin que vous puissiez recommencer à gagner de l'argent.

Il est fort probable que vous ayez trouvé cet article à cause d'un ou plusieurs de ces symptômes.

Ne t'inquiète pas.

Nous avons des articles sur la façon de nettoyer les hacks courants et une fois que nous avons identifié votre problème, nous pouvons parler de la solution.

Même si votre site WordPress piraté contient des logiciels malveillants peu courants, il y a de bonnes nouvelles :

"Presque tous les logiciels malveillants sont des variantes d'autres logiciels malveillants. Les logiciels malveillants ne sont que du code à la fin de la journée. Il existe de nombreuses façons de pirater un site WordPress et de nombreuses façons de l'infecter. Mais les façons dont les pirates opèrent sont presque toujours constantes. Comprendre le résultat est le meilleur moyen de comprendre le piratage – puis de le supprimer »

– Akshat Choudhary, PDG de MalCare

En bref : vous devez trouver un moyen de nettoyer votre site pour arrêter le pirate et reprendre le contrôle de votre vie.

Examinons les symptômes les plus courants d'un site WordPress piraté :

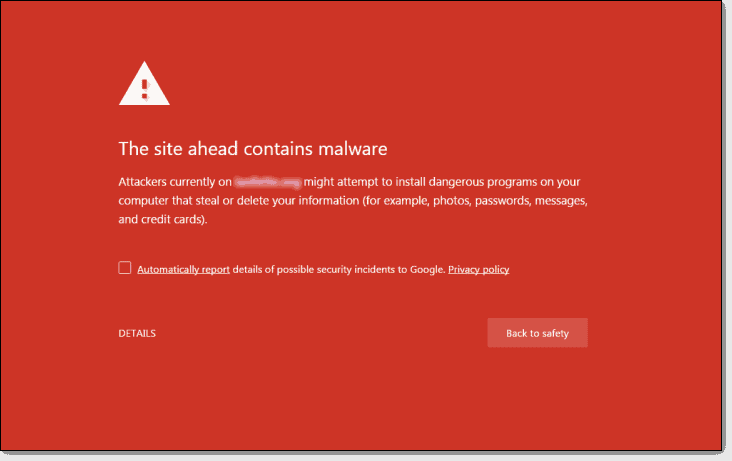

1. Google Chrome affiche un avertissement lors de la visite de votre site Web

L'un des signes les plus révélateurs que votre site est piraté est que Google Chrome informe vos visiteurs que le "site à venir contient des logiciels malveillants".

Une notification de navigateur pour les sites piratés WordPress provient de Google Safe Browsing.

En fait, Opera, Chrome, Firefox et Safari utilisent tous la liste noire de Google pour vérifier les sites compromis et informer les utilisateurs des logiciels malveillants.

Une notification comme celle-ci peut détruire instantanément votre réputation et votre trafic. Pour les sites WooCommerce, cela peut mettre fin complètement à votre activité.

Si c'est ce que vous vivez, respirez profondément. Nous comprenons à quel point vous êtes ennuyé en ce moment. C'est l'une des notifications les plus ambiguës de tous les temps. C'est un avis très public que votre site Web est piraté. En même temps, cela ne dit RIEN sur ce qui ne va pas.

Ensuite, sautez pour lire comment nettoyer un site Web piraté WordPress.

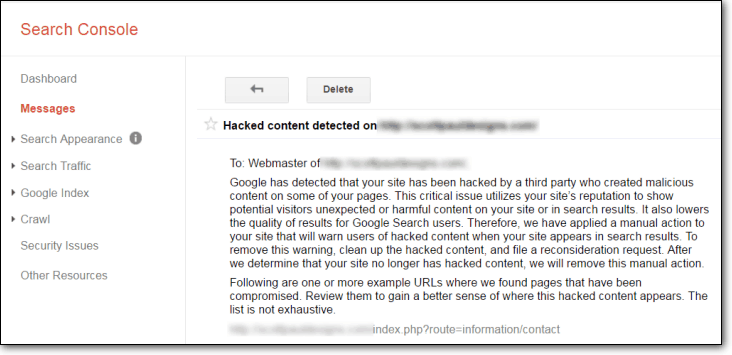

2. La console de recherche Google envoie un message indiquant que votre site Web est piraté ou contient des logiciels malveillants

Si une grande partie de votre entreprise est axée sur le référencement, vous n'êtes pas étranger à la console de recherche Google. Si Google détecte du contenu malveillant sur votre site WordPress piraté, il vous enverra un message sur la Search Console qui ressemblera à ceci :

Google vous recommandera d'utiliser "Explorer comme Google" pour trouver le code malveillant. Mais ce n'est pas une bonne idée. L'utilisation des scanners de Google convient parfaitement pour une analyse au niveau de la surface. Ce qu'il fait, c'est rechercher un code manifestement malveillant dans le code HTML et javascript du site Web.

Donc quel est le problème?

Le problème est qu'un site WordPress piraté est généralement infecté par des logiciels malveillants très bien cachés. Un scanner HTML n'est pas suffisant pour identifier l'origine du piratage.

Nous vous recommandons d'utiliser un scanner au niveau du serveur pour découvrir le véritable problème.

Inscrivez-vous à MalCare pour une analyse en un clic et il trouvera les logiciels malveillants les plus complexes en 60 secondes.

Ressource supplémentaire : comment supprimer l'avertissement "Ce site est piraté" de Google

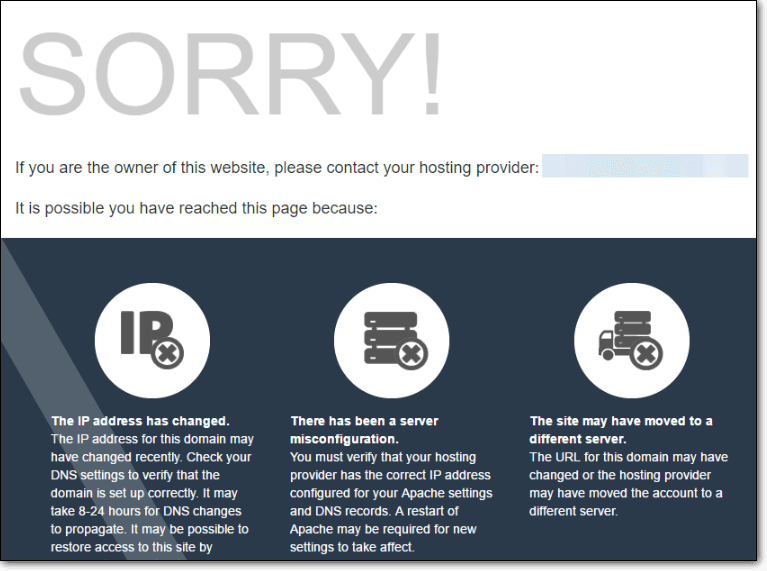

3. Votre hébergeur a désactivé votre site Web

La plupart des sociétés d'hébergement analysent régulièrement leurs serveurs à la recherche de sites Web piratés par WordPress. Il existe certains signes révélateurs que les sociétés d'hébergement recherchent :

- Utilisation excessive des ressources du processeur

- Spams envoyés en masse

- Domaines mis sur liste noire sur Google, Norton Safe Web, Spamhaus, etc.

Et ils envoient généralement un e-mail très déroutant :

Dans certains cas, les sociétés d'hébergement ont même des partenariats avec des sociétés d'hébergement pour des analyses régulières de logiciels malveillants. Consultez cet article sur la façon dont MalCare fournit à Cloudways une protection contre les bots.

Si telle est la situation dans laquelle vous vous trouvez, vous devez agir rapidement avant qu'il ne soit trop tard.

Certaines sociétés d'hébergement comme GoDaddy essaieront de vous imposer leur propre service de sécurité. Bien que cela semble être une bonne idée, ce n'est vraiment pas le cas. La plupart de ces services vous factureront BEAUCOUP d'argent chaque fois que vous serez piraté. Cela peut aussi prendre des semaines pour faire nettoyer votre site par un service.

En attendant, votre site continuera de perdre du trafic, des revenus et de la valeur de marque.

Découvrez comment MalCare a aidé WordPress à pirater des sites Web sur GoDaddy.

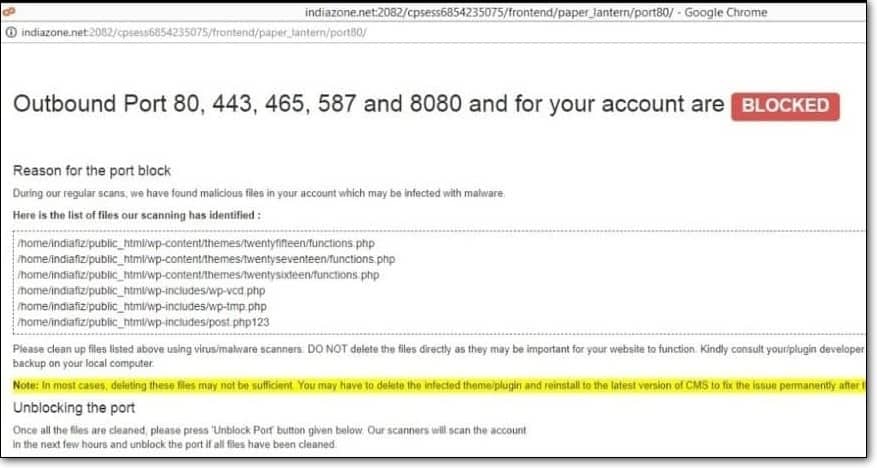

4. Les ports sortants 80, 443, 587 et 465 de votre compte sont bloqués

Les hébergeurs tels que BigRock, GoDaddy et HostGator émettront d'abord un avertissement avant de supprimer votre site. Lorsqu'ils vous envoient un e-mail d'avertissement, ils verrouillent également les ports sortants 80, 443, 587 et 465 afin que les logiciels malveillants sur votre site ne se propagent pas.

La plupart de leurs comptes sont des comptes d'hébergement partagé .

Ainsi, leur première priorité est de contenir le logiciel malveillant et d'empêcher un site Web WordPress piraté d'infecter les autres sites sur le même serveur.

Encore une fois, si vous ne l'avez pas déjà fait, analysez immédiatement votre site à la recherche de logiciels malveillants.

5. Les clients se plaignent du débit illégal de leur carte de crédit

Utilisateurs de WooCommerce : Si vous avez un site Web WordPress piraté entre vos mains, c'est un gros problème pour vous.

Vous savez avec certitude que votre site est piraté si vos clients se plaignent que leurs cartes de crédit sont utilisées sans autorisation. Les bases de données WooCommerce stockent toutes les informations dont un pirate informatique aurait besoin pour voler les informations de carte de crédit.

Habituellement, cela indique une porte dérobée dans le code - un point d'entrée dans un site Web piraté WordPress que les pirates peuvent utiliser pour accéder à vos fichiers et à votre base de données à tout moment.

Ce type d'attaque peut provenir de n'importe quel type de logiciel malveillant suffisamment bien écrit.

Sautez tout droit et apprenez à nettoyer votre site WordPress piraté.

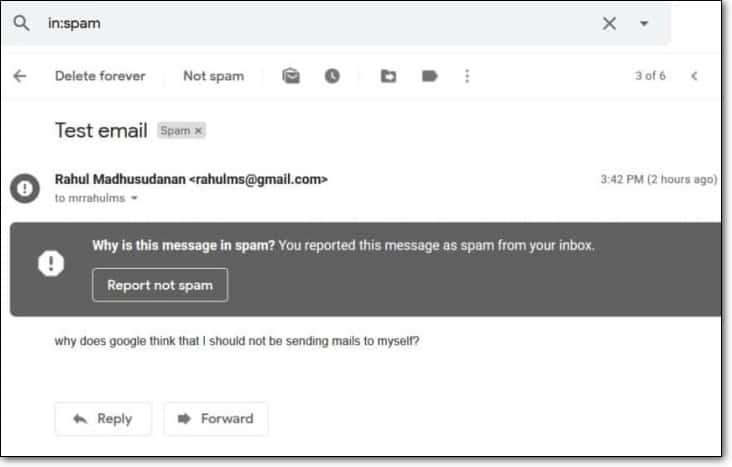

6. Vos e-mails sont envoyés dans le dossier Spam

Si votre boîte de réception envoie trop d'e-mails contenant du spam, la plupart des boîtes de réception enverront vos futurs e-mails directement dans le dossier spam.

Les pirates peuvent utiliser votre site Web piraté WordPress pour envoyer une tonne de spams aux utilisateurs du monde entier.

Si votre dossier "Envoyé" est plein d'e-mails que vous n'avez PAS ENVOYÉS, consultez notre article sur la marche à suivre si votre site Web envoie des spams.

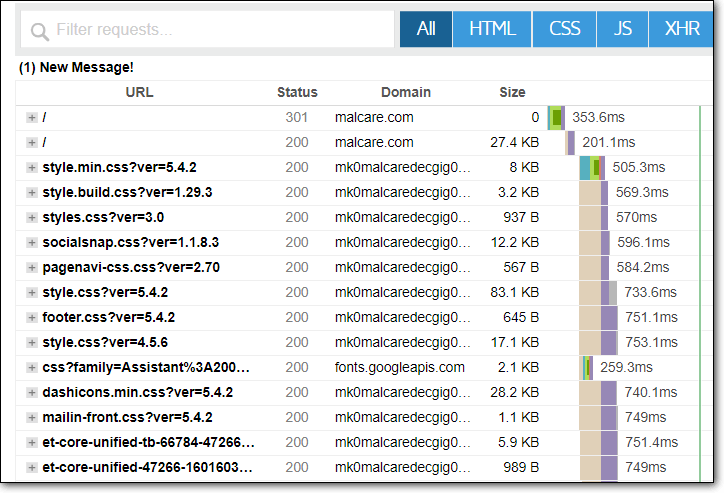

7. Votre site Web devient très lent

La vitesse du site n'est pas un bon indicateur de malware. Il y a beaucoup de choses qui peuvent ralentir un site Web WordPress. Le moyen le plus simple de comprendre ce qui se passe est de se rendre sur GTMetrix et de générer un rapport sur la vitesse du site.

Conseil de pro : utilisez le graphique en cascade pour comprendre quels composants de votre site Web prennent le plus de temps à se charger.

Si vous voyez quelque chose qui sort de l'ordinaire ici, vous pouvez être infecté par un logiciel malveillant.

Certaines des attaques malveillantes les plus courantes qui ralentissent votre site sont :

- Injections SQL

- Attaques de coinhive

- Attaques par force brute par des bots

La bonne nouvelle est que tous ces hacks peuvent être nettoyés.

Juste au cas où vous vous sentiriez un peu perdu : ne vous inquiétez pas. Il est tout à fait normal de se sentir un peu dépassé. Nous sommes dans ce métier depuis plus de 8 ans maintenant. C'est pourquoi nous ne bronchons pas devant les codes malveillants et les différents types de piratage. Pour quelqu'un de nouveau dans ce monde, cela peut être beaucoup à absorber, surtout si vous avez affaire à un site Web piraté WordPress pour la première fois.

C'est exactement pourquoi nous avons créé MalCare.

Installez la suite complète de fonctionnalités de sécurité de MalCare pour analyser, nettoyer et protéger votre site 24h/24 et 7j/7.

8. Annonces et fenêtres contextuelles ouvertes lors de la visite de votre site Web

Si vous avez remarqué des publicités et des pop-ups que vous n'avez pas mis en place vous-même, vous avez besoin d'aide dès maintenant. Nous avons eu affaire à des logiciels malveillants comme celui-ci assez souvent. Il s'agit d'une autre forme de dégradation de site Web que nous voyons beaucoup.

Le pire avec les logiciels publicitaires, c'est qu'ils peuvent siphonner une grande partie de votre trafic. Les dommages à long terme viennent du fait que ces pop-ups peuvent complètement nuire à votre réputation. Un site Web WordPress piraté peut afficher des publicités de drogues illégales, de pornographie et de haine politique.

Pas cool.

La plupart des publicités et des pop-ups proviennent d'attaques par injection SQL. Donc, si vous voyez des publicités et des fenêtres contextuelles non autorisées, vous devez nettoyer votre base de données.

IMPORTANT : N'essayez pas de nettoyer votre base de données si vous avez un site Web WordPress piraté, sauf si vous avez beaucoup d'expérience en tant qu'administrateur de base de données. Cela peut complètement détruire votre site pour de bon.

9. Votre site Web est redirigé vers des sites piratés

Nous l'avons déjà mentionné auparavant, mais cela ne devient pas plus clair que cela :

Vous avez un site WordPress piraté.

Cela peut se produire de différentes manières. Il s'agit principalement d'un code de redirection dans le fichier wp-config.php ou .htaccess.

Certains des symptômes possibles incluent:

- Votre site affiche une page vierge et ne se charge pas

- Votre site est redirigé vers un site Web malveillant

- Votre site vous redirige vers Google

- Votre site n'est pas accessible par Google

- Votre fichier .htaccess continue d'être modifié

Consultez notre article sur la redirection du site WordPress vers le spam pour plus de détails sur le logiciel malveillant et comment le nettoyer.

10. Vous voyez un pic de trafic, parfois sur des pages qui n'existent pas

Les pirates peuvent utiliser un site Web WordPress piraté pour le "spamvertising".

Cela provoque un pic de trafic insensé. Les spams sont envoyés depuis votre serveur avec des liens vers des pages existantes ou nouvelles créées par le pirate.

Le spamvertising peut vandaliser les blogs, les sites Web, les forums et les sections de commentaires avec des hyperliens afin d'obtenir un meilleur classement des moteurs de recherche pour le site Web du pirate.

Bien sûr, cela ne fonctionne plus - n'importe qui dans le domaine du référencement vous le dira .

C'est une technique de blackhat très obsolète qui est complètement ignorée par Google. Mais en même temps, le pirate qui remplit votre site Web WordPress piraté ne s'en soucie pas vraiment. Le logiciel malveillant détruira tout de même votre site.

Quelques diagnostics simples à exécuter

En dehors de ces symptômes, il existe 4 diagnostics simples que vous pouvez exécuter pour voir si vous avez un site WordPress piraté ou non :

1. JavaScript étrange dans le code de votre site Web

S'il y a un Javascript étrange dans le code de votre site Web, et vous pouvez le comprendre, vous êtes une personne assez technique.

Si vous n'êtes pas un technicien, voici ce que cela peut faire à un site Web piraté WordPress :

Heureusement, c'est un hack qui peut être identifié un peu plus clairement.

Vous avez l'un de ces logiciels malveillants sur votre site WordPress piraté :

- WordPress piraté redirection

- Script XSS

- Injection SQL

Soyez très prudent!

Ces hacks finissent par défigurer le site Web. Si vous n'agissez pas maintenant, vous pouvez très rapidement perdre le contrôle du site Web WordPress piraté.

Le pire, c'est que le Javascript peut se trouver n'importe où sur votre site WordPress piraté.

2. Vous trouvez des messages d'erreur inattendus dans vos journaux d'erreurs

Tous les utilisateurs de WordPress ne vérifient pas leurs journaux d'erreurs.

Si vous êtes l'une des rares personnes super-techniques à pouvoir lire et comprendre les journaux d'erreurs, il n'y a pas grand-chose que vous ne sachiez déjà.

Tout ce que nous pouvons vous dire, c'est que vous comprenez déjà parfaitement les dommages qu'un pirate informatique peut causer s'il obtient un accès illimité à votre site.

Passez à la partie où vous apprendrez à réparer votre site Web piraté WordPress.

3. Vous trouvez de nouveaux utilisateurs administrateurs ou des comptes FTP que vous n'avez pas créés

C'est délicat pour les gros sites. Il peut être très difficile de garder un œil sur les comptes administrateur et les comptes FTP suspects.

Mais si vous avez remarqué cela, il est temps de vérifier vos fichiers de base WordPress. Un site WordPress piraté est généralement infecté d'une manière qui peut avoir un impact sur l'ensemble du site. Cela fait des fichiers de base de WordPress la cible idéale.

Dans certains cas, il existe un code exécutable caché dans des fichiers qui semblent bénins. Bizarrement, il peut même être caché dans un fichier favicon.ico ! Consultez simplement notre article sur les logiciels malveillants de redirection piratés par WordPress. Les faux comptes d'administration et les comptes FTP sont très courants pour ces logiciels malveillants.

4. Les fichiers ont été récemment modifiés

Avec la plupart des logiciels malveillants, les pirates infectent d'abord un site WordPress piraté avec du code malveillant mélangé à du code WordPress normal.

La façon la plus simple de le faire est d'insérer ce code dans des fichiers WordPress tels que wp-config.php, .htaccess, etc.

La modification des fichiers sur un site Web piraté WordPress est un thème récurrent avec des logiciels malveillants tels que wp-vcd.php. Une simple précaution consiste à révoquer les autorisations de modification de vos fichiers principaux. Cependant, si votre site Web WordPress est déjà piraté, vous devez nettoyer le site immédiatement.

Conseil de pro : ne supprimez rien des fichiers et des tables de base de données, sauf si vous êtes sûr à 100 % qu'il est malveillant.

Comment nettoyer un site Web WordPress piraté

Il existe deux façons de nettoyer un site Web WordPress piraté :

- Vous pouvez utiliser un scanner et un nettoyeur de logiciels malveillants ;

- Ou, vous pouvez plonger manuellement dans le code de votre site Web et le nettoyer.

À toutes fins utiles, nous ne recommandons jamais de faire un nettoyage manuel.

Jamais.

Pourquoi? C'est bien trop dangereux.

Un site Web piraté par WordPress contient généralement un code malveillant caché à l'intérieur du code bénin sans lequel le site Web ne fonctionnerait pas. La suppression manuelle d'extraits de code peut entraîner la rupture permanente du site.

Vous pouvez penser que vous pouvez restaurer votre site à partir d'une sauvegarde. Mais comment savoir si la sauvegarde n'est pas infectée également ? La sauvegarde remplace-t-elle même les fichiers infectés ?

Ce que nous recommandons, cependant, est d'utiliser un scanner de logiciels malveillants WordPress et un plugin de nettoyage.

Comment nettoyer un site Web WordPress piraté à l'aide de MalCare

Le but d'un scanner et d'un nettoyeur de logiciels malveillants est de faciliter la recherche, l'identification et le nettoyage d'un site Web infecté.

Le plus triste c'est :

- La plupart des analyseurs de logiciels malveillants ne peuvent pas identifier l'origine d'un logiciel malveillant complexe ;

- Ils recourent à des méthodes grossières de balayage qui déclenchent de fausses alarmes ;

- Après l'analyse, la plupart des plugins de sécurité nécessitent un nettoyage manuel ;

- Les nettoyages manuels coûtent cher et vous payez par le nez lorsque vous êtes dans le pétrin ;

- Et puis vous êtes facturé en supplément pour les hacks répétés.

En bref : le plug-in de sécurité censé protéger votre site Web vous demande une rançon et vous fournit ensuite au mieux une solution fragile.

C'est exactement pourquoi nous vous recommandons d'analyser votre site à l'aide de MalCare.

MalCare propose une suite complète de fonctionnalités de sécurité qui analyseront, nettoieront et protégeront votre site Web WordPress contre les attaques de logiciels malveillants par des pirates.

Avec les algorithmes d'apprentissage les plus avancés pour le prendre en charge, MalCare est de loin le meilleur plugin de sécurité WordPress qui ne cesse de devenir plus intelligent au fil du temps.

Nous savons que cela peut sembler un peu biaisé, alors voici quelques statistiques importantes sur MalCare à retenir :

- Suppression instantanée des logiciels malveillants en un clic en 3 minutes ou moins ;

- 99 % des logiciels malveillants sont automatiquement détectés et nettoyés sans aucun nettoyage manuel ;

- Moins de 0,1 % de faux positifs signalés sur un réseau de plus de 250 000 sites Web ;

- Pas de frais supplémentaires jamais et pas de BS ;

- Le tout pour 99$/an!

Si cela vous convient, nous pouvons l'améliorer avec seulement deux mots :

Vrai. Histoire.

Si vous ne l'avez pas déjà fait, installez MalCare et nettoyez votre site Web WordPress piraté dès aujourd'hui.

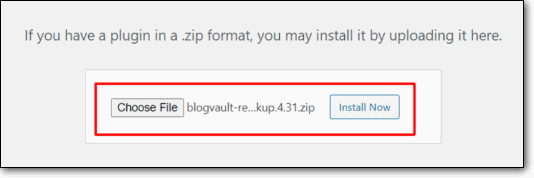

Voici comment procéder :

Étape 1 : Inscrivez-vous à MalCare

Inscrivez-vous au plugin MalCare sur notre site.

Étape 2 : analysez votre site

Utilisez MalCare pour analyser automatiquement votre site :

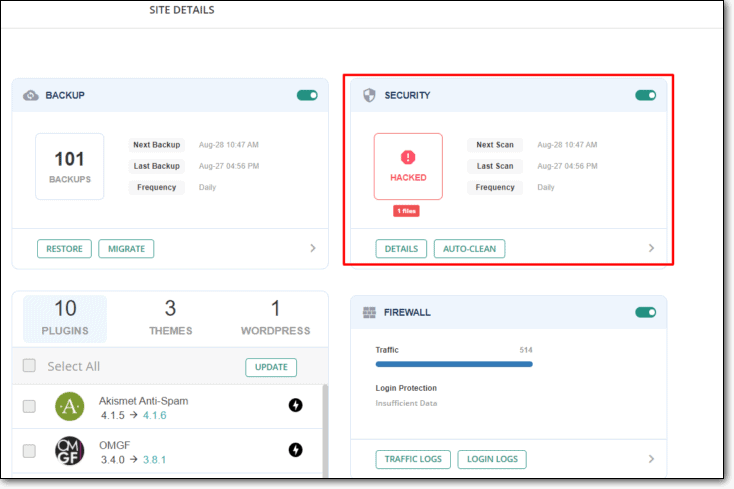

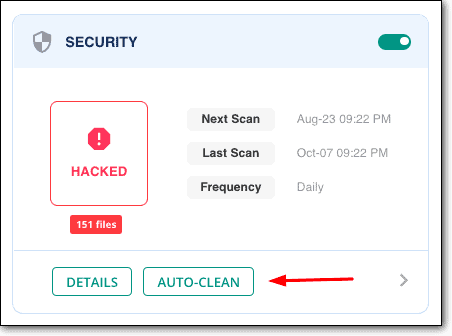

Étape 3 : Nettoyez votre site en 1 clic

Cliquez sur 'Auto-clean' pour nettoyer instantanément :

Une fois que tout cela est fait, vous devriez certainement consulter notre guide sur la protection de votre site contre de futures attaques.

Vous obtenez tout cela pour seulement 89 $/an !

Rejoignez 250 000 autres sites et installez MalCare dès aujourd'hui.

Comment nettoyer manuellement un site Web WordPress piraté (NON RECOMMANDÉ)

Le nettoyage manuel d'un site Web WordPress piraté se compose principalement de trois parties :

- Analyser le serveur à la recherche de code malveillant dans les fichiers ;

- Analyser la base de données à la recherche de code malveillant ;

- Détecter les portes dérobées et les faux comptes administrateur ;

Et ensuite, supprimez les logiciels malveillants de votre site Web WordPress piraté.

C'est une simplification excessive, cependant.

Dans de nombreux cas, vous avez peut-être été mis sur liste noire par les moteurs de recherche et bloqué par votre hébergeur. Dans un tel cas, il ne suffit pas de nettoyer votre site, mais aussi de prendre des mesures pour supprimer le site Web d'une liste noire.

Mais commençons :

#1 Recherche de code malveillant dans les fichiers et dossiers WordPress

La façon la plus évidente d'injecter un logiciel malveillant dans un site Web piraté WordPress par un pirate consiste à télécharger un fichier directement. C'est rarement le cas, mais ça vaut le coup d'essayer.

Recherchez les fichiers portant un nom suspect. Commencez par les dossiers WordPress tels que :

- wp-contenu

- wp-inclut

Ce sont des dossiers qui ne doivent contenir aucun fichier exécutable. S'il y a des fichiers PHP ou javascript ici, c'est une mauvaise chose.

Conseil de pro : recherchez particulièrement les fichiers PHP. PHP par lui-même ne peut pas exécuter de code javascript sans une vue HTML. Javascript injecte généralement du contenu dans le frontend. La première chose dont vous devez vous débarrasser est le code PHP.

Si cela ne fonctionne pas, continuez à lire.

#2 À la recherche de modèles de chaînes malveillants

La plupart des logiciels malveillants laissent des morceaux de code courants appelés modèles de chaîne sur un site Web piraté WordPress.

Donc, la prochaine étape consiste à se diriger vers les fichiers WordPress et à rechercher ces morceaux de code. Généralement, vous les trouverez dans les fichiers de base de WordPress tels que :

- wp-config.php;

- .htaccess

- wp-activate.php

- wp-blog-header.php

- wp-commentaires-post.php

- wp-config-exemple.php

- wp-cron.php

- wp-links-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-settings.php

- wp-signup.php

- wp-trackback.php

- xmlrpc.php

ATTENTION : N'essayez PAS ceci à moins que vous ne compreniez profondément PHP. Comme vous pouvez le voir, presque tous les fichiers de WordPress sont des fichiers PHP à l'exception de .htaccess. Beaucoup de ces chaînes pourraient faire partie du code normal. Supprimer quelque chose basé uniquement sur cette liste pourrait casser votre site.

Recherchez des extraits tels que :

- tmpcontentx

- fonction wp_temp_setupx

- wp-tmp.php

- derna.top/code.php

- stripos($tmpcontent, $wp_auth_key)

Si ces deux idées n'ont pas fonctionné, nous avons des idées encore plus avancées que vous pouvez essayer.

#3 Vérification du fichier functions.php

Le fichier functions.php est l'une des cibles les plus populaires de tout site Web WordPress piraté.

Alors, jetez également un coup d'œil à ce fichier.

Il est difficile de dire exactement ce que vous devriez rechercher ici. Selon le logiciel malveillant, vous pouvez avoir différents types de code malveillant dans le fichier.

Vous voudrez peut-être vérifier si le code functions.php ajoute des fonctionnalités non autorisées dans un thème ou un plugin. C'est extrêmement difficile à trouver dans le meilleur des cas et il est désespérément difficile de bien faire les choses.

Voici quelques moyens simples de vérifier si le fichier functions.php a été falsifié :

- Si le piratage est très visible, comme une redirection piratée, essayez de changer de thème et vérifiez si le problème persiste.

- Vérifiez et voyez si la mise à jour du thème résout quelque chose. La plupart du temps, cela n'aidera pas du tout, mais cela en vaut la peine.

- Essayez de vous connecter à votre tableau de bord WordPress. Si vous ne pouvez pas, c'est peut-être à cause d'un code malveillant dans le fichier functions.php.

Si l'une de ces idées montre même un léger changement, alors vous savez que functions.php est un bon endroit pour commencer à chercher.

#4 Exécutez un Diffchecker sur les fichiers principaux de WordPress

Un diffchecker est un programme qui vérifie deux morceaux de code et repère les différences entre les deux.

Voici ce que vous pouvez faire :

- Téléchargez les fichiers de base WordPress d'origine à partir du référentiel GitHub.

- Téléchargez les fichiers de votre serveur à l'aide de cPanel.

- Exécutez un vérificateur de différences entre les deux fichiers.

Le pire dans cette idée est que vous devriez parcourir chaque fichier sur un site WordPress piraté un à la fois et vérifier les différences. Bien entendu, il faudrait ensuite savoir si le code différent est malveillant ou non.

Si cela semble trop technique ou semble trop demander, nous vous recommandons d'installer MalCare.

C'est une solution rapide, facile et abordable.

Pourquoi votre site a-t-il été piraté ?

Ils disent qu'il vaut mieux prévenir que guérir.

Nous sommes d'accord. Mais honnêtement, ce n'est pas si simple quand on parle de sites Web piratés WordPress.

Les pirates créent quotidiennement 300 000 nouveaux malwares. Cela signifie que presque tous les logiciels de sécurité existants deviennent obsolètes ou inutiles en quelques jours, voire quelques heures.

La plupart des sites WordPress piratés présentent une ou plusieurs de ces vulnérabilités :

- Version obsolète de WordPress : de nombreux webmasters pensent que la mise à jour de la version de WordPress peut casser leur site. C'est vrai dans une certaine mesure. Mais ne pas mettre à jour WordPress sur votre site est une bien pire idée. WordPress déclare ouvertement ses vulnérabilités et les versions obsolètes sont facilement exploitées par les pirates. Nous vous recommandons d'utiliser un site intermédiaire pour tester les mises à jour, puis de les déployer après avoir corrigé tous les bogues.

- Thèmes et plugins obsolètes : Les thèmes et plugins WordPress obsolètes ont généralement des exploits qui sont très bien documentés et faciles à trouver pour les pirates. S'il existe des versions mises à jour, mettez simplement à jour le logiciel. Cela vaut la peine de prendre le temps de le faire.

- Plugins et thèmes piratés : Si vous utilisez des plugins et des thèmes annulés ou piratés, alors vous avez à 100 % un site WordPress piraté entre vos mains. Utilisez une alternative gratuite si vous ne voulez pas payer pour un plugin ou un thème. C'est si simple.

- Page de connexion WordPress non sécurisée : Les pages de connexion WordPress sont faciles à trouver et très sensibles aux attaques par force brute. Il n'y a pas de protection contre les bots par défaut. Le meilleur que vous puissiez obtenir dans une installation WordPress prête à l'emploi est un bloqueur de tentatives de connexion multiples. Honnêtement, il est également trop facile de contourner ces plugins.

- Mots de passe faibles : vous seriez choqué de voir combien de fois c'est de votre faute si vous avez été piraté. Les mots de passe les plus courants sont quelque chose de faible comme 'p@ssword' ou 'Password@1234'. Il faut moins d'une seconde à un algorithme de force brute pour dépasser quelque chose comme ça. Ne vous fiez PAS aux règles simplistes telles que l'inclusion de chiffres et de caractères spéciaux pour juger de la force du mot de passe. Ces mesures sont largement insuffisantes.

- Rôles WordPress : Ne laissez PAS le rôle d'utilisateur WordPress par défaut en tant qu'administrateur. WordPress a plusieurs rôles d'utilisateur pour une raison. Si trop de personnes ont un accès administrateur, vous êtes plus susceptible d'être piraté. La pire partie? Vous serez piraté maintes et maintes fois sans réaliser pourquoi cela vous arrive.

- Capacité à exécuter des codes dans des dossiers inconnus : le code exécutable, en particulier le code PHP, ne doit rester que dans des dossiers de confiance. Idéalement, les dossiers contenant les fichiers principaux de WordPress, les fichiers de thème et les plugins sont les seuls dossiers qui doivent contenir du code exécutable.

- Site Web en cours d'exécution sur HTTP : si votre site Web fonctionne toujours sur HTTP et non sur HTTPS, vous invitez simplement les pirates à vous offrir un site WordPress piraté. Et si vous utilisez un site WooCommerce sans certificat SSL, alors Dieu vous aide. Installez un certificat SSL ou risquez de vous faire voler toutes vos informations.

- Définition d'autorisations de fichier incorrectes : cela peut sembler sans conséquence, mais des autorisations de fichier incorrectes peuvent donner aux pirates la possibilité d'écrire du code dans un fichier non protégé. Tous vos fichiers WordPress doivent avoir la valeur 644 comme autorisation de fichier. Tous les dossiers de votre site WordPress doivent avoir 755 comme autorisation de fichier.

- Configuration non protégée de WordPress Fichier wp-config.php : Le fichier wp-config.php se charge chaque fois que quelqu'un essaie de se connecter à votre site et il contient toutes vos informations d'identification de base de données. S'il n'est pas sécurisé, un pirate peut accéder à votre base de données à l'aide du fichier. C'est une solution assez simple, cependant. Ajoutez simplement ce petit extrait de code à votre fichier .htaccess :

<files wp-config.php> order allow, deny deny from all </files>- Modification du préfixe de la base de données WordPress : Le préfixe par défaut de la base de données WordPress est « wp_ » et vous pouvez le modifier lors de l'installation de WordPress sur votre site. Laisser cela inchangé permet aux pirates de deviner très facilement les noms de vos bases de données. Nous vous recommandons donc fortement de modifier le préfixe de la base de données dans le fichier wp-config.php.

Comme vous pouvez probablement le comprendre, il existe bien trop de façons de se faire pirater.

Mais en règle générale :

- Installez un puissant pare-feu et une protection contre les bots pour votre site Web

- Installez un certificat SSL qui protégera votre site contre d'autres attaques

- Arrêtez d'utiliser des thèmes et des plugins annulés

- Ne faites confiance à aucun fournisseur implicitement - vérifiez toujours les URL pour tout ce que vous faites

- Si jamais vous soupçonnez un acte criminel, analysez et nettoyez immédiatement votre site Web

Honnêtement, la plupart des logiciels malveillants ne commencent pas immédiatement à endommager votre site WordPress piraté. Si vous pouvez analyser et trouver les logiciels malveillants dès le début, vous pouvez les supprimer avec succès sans causer de dommages.

À cette fin, nous vous recommandons vivement d'analyser immédiatement votre site à la recherche de logiciels malveillants.

Mesures post-piratage : Comment empêcher votre site d'être à nouveau piraté

Le reste de cet article concerne les mesures de sécurité renforcées que vous pouvez prendre pour protéger votre site Web contre les attaques de logiciels malveillants. Nous avons également expliqué certains des jargons de sécurité les plus courants afin que vous ne vous sentiez pas perdu avec d'autres ressources.

N'hésitez pas à les parcourir tous et si vous avez des questions, écrivez-nous.

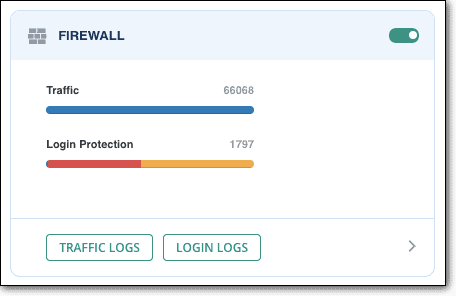

Installez un pare-feu pour empêcher le trafic malveillant de votre site

Un pare-feu est une couche de protection qui protège votre site Web du trafic entrant. Il agit comme une barrière entre un réseau fiable et non fiable. Dans ce cas : une barrière entre un bot et votre site qui empêche les sites WordPress piratés de voir le jour.

En termes simples : si votre site Web reçoit du trafic malveillant ou des tentatives de piratage, un pare-feu empêche le site Web de recevoir ce trafic.

Un pare-feu WordPress est spécialement conçu pour protéger les sites Web WordPress contre le piratage. Il s'exécute entre votre site et Internet pour analyser toutes les requêtes HTTP entrantes. Lorsqu'une requête HTTP contient une charge utile malveillante, le pare-feu WordPress supprime la connexion.

Tout comme un scanner de logiciels malveillants recherche des signatures de logiciels malveillants malveillants dans les sites Web piratés WordPress, un pare-feu WordPress recherchera les requêtes HTTP malveillantes.

Certains pare-feu rares comme celui que nous utilisons dans MalCare peuvent en fait apprendre des attaques précédentes et devenir plus intelligents au fil du temps. MalCare peut analyser le trafic entrant et reconnaître une adresse IP malveillante à partir d'une énorme base de données qu'il a compilée en protégeant plus de 250 000 sites.

Une fois qu'une requête HTTP est signalée par MalCare comme suspecte ou malveillante, votre site Web ne charge même pas WordPress. Ce sera comme s'il n'y avait pas de trafic malveillant.

Conseil de pro : MalCare enregistre en fait toutes les tentatives de connexion avec votre site dans les journaux de trafic. Donc, si vous utilisez MalCare, essayez de garder un œil sur le type de trafic que vous obtenez. Chaque tentative de connexion est codée par couleur afin que vous puissiez l'analyser en un coup d'œil.

Les deux hacks les plus courants contre lesquels l'installation d'un pare-feu peut protéger sont les attaques par force brute et les attaques DDoS. Passons en revue les deux en bref afin que vous sachiez à quoi vous attendre d'eux.

Qu'est-ce qu'une attaque par force brute ?

Une attaque par force brute est un moyen de deviner vos identifiants d'accès en utilisant littéralement tous les mots de passe possibles. C'est un hack simple et inélégant. L'ordinateur fait tout le travail acharné et le pirate attend que le programme fasse son travail.

En règle générale, une attaque par force brute est utilisée à deux fins :

- Reconnaissance : un bot utilise la force brute pour trouver des vulnérabilités qu'il peut exploiter

- Infiltration : un bot essaie de deviner les informations d'identification d'accès pour prendre le contrôle du site Web piraté de WordPress

Le type d'attaque par force brute le plus primitif est l'attaque par dictionnaire où le programme utilise une liste de combinaisons de mots de passe basées sur certaines hypothèses concernant le mot de passe.

Une forme faible d'attaques par dictionnaire est le recyclage des informations d'identification où il utilise les noms d'utilisateur et les mots de passe d'autres hacks réussis pour essayer de pénétrer dans votre site Web.

Mais la variante la plus moderne est une recherche par clé exhaustive. Ces types d'attaques par force brute testent littéralement toutes les combinaisons possibles de tous les caractères possibles dans un mot de passe.

Conseil de pro : un algorithme de recherche de clé exhaustif par force brute peut déchiffrer un mot de passe à 8 caractères avec des lettres majuscules et minuscules, des chiffres et des caractères spéciaux en deux heures. Créez toujours des mots de passe longs et aléatoires avec un bon mélange de caractères pour rendre la tâche plus difficile.

Les attaquants utilisent également des attaques par force brute pour rechercher des pages Web cachées. Les pages Web masquées sont des pages actives qui ne sont pas liées à d'autres pages. Une attaque par force brute teste différentes adresses pour voir si elles renvoient une page Web valide et recherche une page qu'elles peuvent exploiter.

Bonus Pro-Tip : Si vous constatez une augmentation soudaine du trafic sans raison apparente, vérifiez vos analyses. Si vous voyez un tas d'erreurs 404 provenant de pages qui n'existent pas, vous êtes probablement attaqué par un robot de force brute.

Vous pouvez empêcher une attaque par force brute en :

- Utiliser des mots de passe plus longs

- Utiliser des mots de passe plus complexes

- Limitation des tentatives de connexion

- Implémentation de la page de connexion Captcha

- Configuration de l'authentification à deux facteurs WordPress

Cela va sans dire, mais vous avez également besoin d'un pare-feu très puissant pour votre site Web WordPress. Un pare-feu en plus de toutes ces mesures préventives vous aidera à protéger votre entreprise contre les pirates essayant de forcer brutalement leur entrée.

Comme alternative à tout cela, vous pouvez installer MalCare. MalCare est livré avec un pare-feu premium intégré qui détecte le trafic suspect et empêche même votre site Web de charger la page de connexion WordPress.

To learn more about Login Protection checkout our Guide on WordPress Login Security.

What is a DDoS Attack?

A distributed denial-of-service (DDoS) attack is a malware attack that sends too much traffic to your WordPress website for your server to handle.

Hackers don't hack just one website or device. Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

Pas cool.

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

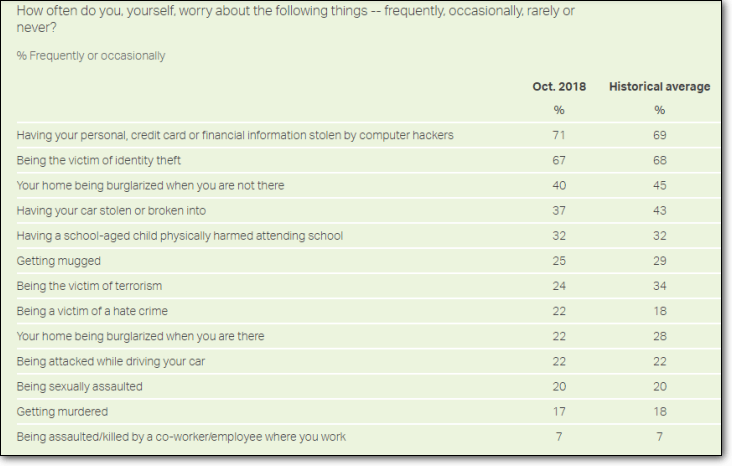

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

That's not even the worst part.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

Emballer

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

Jusqu'à la prochaine fois!