Qu'est-ce qu'un WordPress Pharma Hack ?

Publié: 2022-06-24L'une des techniques les plus courantes de piratage d'un site Web consiste à manipuler les index de recherche pour inclure du contenu non méritant dans des positions de recherche élevées. Il s'agit d'un type de piratage SEO Black Hat, également connu sous le nom de hack pharmaceutique WordPress ou de spam SEO.

Pour des millions de propriétaires de sites Web dans le monde, WordPress est la meilleure solution pour créer des boutiques de commerce électronique et tout autre type de site Web. Et en raison de la popularité du CMS WordPress, c'est une cible fréquente pour les attaques malveillantes et les piratages. Mais qu'est-ce qu'un WordPress pharma hack exactement ?

Dans ce guide, nous discuterons des détails de ce qu'est un WordPress pharma hack, de quelques exemples marquants de ce à quoi ressemble ce type d'attaque et de la manière de les prévenir. Nous allons jeter un coup d'oeil.

Qu'est-ce qu'un WordPress Pharma Hack ?

En un mot, un WordPress pharma hack est une technique de piratage qui utilise des logiciels malveillants pour infecter un site WordPress légitime afin de rediriger vers des pages Web de spam qui présentent des publicités vendant des versions contrefaites de produits pharmaceutiques de marque, tels que Cialis et Viagra.

Parfois, ces hacks dirigeront vers d'autres types de produits pharmaceutiques. Mais le Cialis et le Viagra sont de loin les plus courants.

Un piratage pharmaceutique est un type de piratage SEO Black Hat ou de spam SEO.

Pourquoi les pirates exploitent-ils les sites WordPress avec Pharma Hacks ?

Il existe une réponse simple à la raison pour laquelle les pirates ciblent les sites WordPress avec des hacks pharmaceutiques : les recherches en ligne sont une énorme source de références de trafic. Un hack SEO est le moyen le plus simple d'apporter beaucoup plus de trafic de référence sans avoir à générer du trafic de manière organique.

Un WordPress pharma hacks garantit que le pirate a une place de choix dans les SERP (Search Engine Results Page) en piratant des sites avec une autorité de recherche élevée, puis en les infectant avec des hacks de redirection de spam.

À quoi ressemble un WordPress Pharma Hack ?

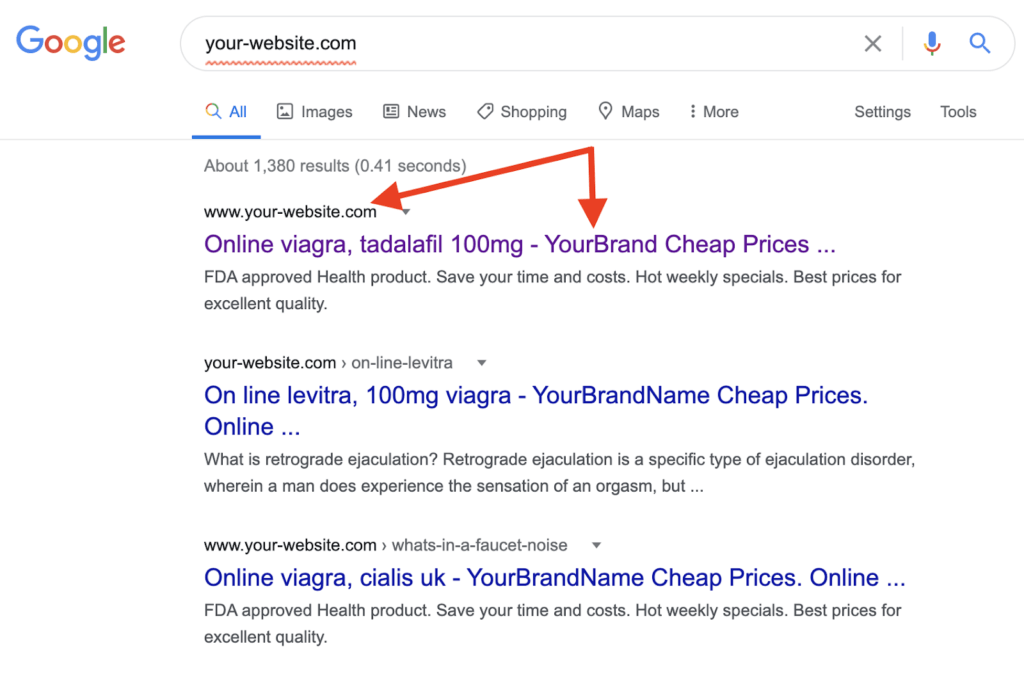

Dans un récent piratage pharmaceutique WordPress, nous avons été témoins d'une version très sophistiquée de ce à quoi ressemble le piratage. Dans cette attaque pharmaceutique, le pirate a personnalisé les résultats de recherche Google directement avec le nom d'un site Web dans le titre.

En faisant cela, les gens croient sincèrement qu'ils cliquent sur un site Web légitime qui vend des produits pharmaceutiques légaux.

Comme vous pouvez le voir, le piratage donne l'impression que vous êtes sur le point de cliquer sur une publicité pharmaceutique légitime, alors que vous cliquez en réalité sur du spam.

Comment savoir si votre site WordPress est infecté par un piratage pharmaceutique

Sans savoir ce que vous recherchez, il est difficile de détecter le spam SEO car il n'est pas immédiatement visible si vous êtes un administrateur WordPress ou un gestionnaire de site Web. Les bons hackers savent comment cacher ce qu'ils font en suivant des pratiques telles que le cloaking.

Cependant, il existe quelques astuces et outils simples que vous pouvez utiliser pour découvrir si votre site a été infecté par un piratage pharmaceutique.

1. Utilisez un plugin de sécurité WordPress

En tant que propriétaire de site WordPress responsable, il est important de comprendre que la sécurité de votre site est de la plus haute importance. Si vous exploitez un site qui n'est pas entièrement sécurisé par une puissante suite de plugins de sécurité WordPress, vous exposez l'ensemble de votre site et vos utilisateurs au risque d'une attaque potentielle de cybersécurité.

Un bon plugin de sécurité WordPress doit être puissant, complètement à jour et facile à utiliser pour les propriétaires de sites Web.

Et le plugin iThemes Security Pro est une excellente solution. iThemes Security dispose d'une puissante fonctionnalité d'analyse de site qui s'intègre à Google Safe Browsing pour indiquer si votre site est répertorié sur la liste de blocage de Google, ce qui indique généralement que vous avez un type de logiciel malveillant sur votre site.

iThemes Security propose également la détection des modifications de fichiers, qui est un moyen puissant de surveiller toutes les modifications de fichiers sur votre site. Les pirates modifient ou modifient généralement les fichiers de votre site. Par conséquent, conserver un journal de ces modifications (et recevoir des alertes lorsque les fichiers changent) peut aider à indiquer que quelque chose de suspect s'est produit, ce qui a été modifié et quand cela s'est produit.

2. Vérifiez la recherche Google

Pour trouver des sites Web infectés, recherchez des mots-clés tels que viagra wp-page . Gardez à l'esprit qu'en raison des politiques de Google pour les webmasters, les sites infectés ne seront pas affichés sur la première page de résultats. Vous devrez faire défiler les pages trois et quatre au moins.

Si vous voyez votre site Web dans la recherche, cela signifie que votre site est victime d'un hack WordPress pharma ou d'un autre spam SEO black hat.

Vous remarquerez que la liste comprend des sites infectés ainsi que de fausses pages. Si vous cliquez sur ces pages, vous serez probablement redirigé vers d'autres pages. Ou, le contenu du spam peut se charger sur la page du site Web légitime à la suite de l'infection.

Pour savoir si l'une des pages de votre site est infectée par du spam SEO pour le Viagra, ajoutez simplement le mot "viagra" à votre nom de domaine dans une recherche Google ( site viagra:votredomaine.com ).

Souvent, seules quelques pages de votre site seront infectées. Et ces pages ne sont pas visibles pour vous dans votre tableau de bord WordPress. En effectuant cette recherche, vous découvrirez quelles sont ces pages/URL infectées.

3. Vérifiez les résultats en tant que Google Bot

Comme indiqué, ces pages de spam pharmaceutique ne sont pas visibles sur un moteur de recherche standard. Mais un agent utilisateur, tel que Googlebot, peut les voir et les détecter.

Pour voir ce que voit Googlebot, utilisez simplement un navigateur User-Agent Switcher qui peut être installé sur Firefox ou Chrome.

Voici comment:

- Installer un module complémentaire User-Agent Switcher

- Accédez à la page Web infectée

- Modifiez la chaîne User-Agent en l'une des chaînes ci-dessous :

- Mozilla/5.0 (compatible ; Googlebot/2.1 ; +http://www.google.com/bot.html)

- Googlebot/2.1 (+http://www.google.com/bot.html)

- Faites un clic droit sur la page et affichez la source de la page. Cela vous permettra de voir la redirection

Gardez à l'esprit que si vous avez activé le sélecteur d'agent utilisateur pendant trop longtemps, vous risquez d'être mis sur liste noire ou bloqué des sites qui maintiennent de bons protocoles de sécurité. C'est parce que, pour eux, vous apparaîtrez comme Googlebot.

L'anatomie d'un WordPress Pharma Hack

Maintenant, décomposons l'anatomie réelle de ce qui se passe lors d'un piratage pharmaceutique WordPress.

1. Votre vulnérabilité à un piratage pharmaceutique

Pour réussir ce type de piratage, le pirate doit d'abord exploiter une vulnérabilité connue ou un exploit zero-day.

Certaines des vulnérabilités les plus courantes incluent :

- Injections SQL de XSS. Cela se produit en raison de normes de codage logiciel médiocres dans le thème ou les plugins que vous exécutez. Parfois, ces problèmes se produisent même dans le logiciel principal de WordPress. Gardez toujours le logiciel que vous exécutez sur WordPress complètement à jour, y compris vos plugins et vos thèmes.

- Mots de passe FTP et de compte faibles. Des mots de passe forts sont absolument essentiels si vous êtes propriétaire d'un site WordPress. Et cela s'applique aux sites Web de toutes tailles. Même le référentiel GitHub de Linux Gen a été récemment piraté en raison de la faiblesse des identifiants de connexion.

- L'affichage des erreurs et la liste des contenus sont activés. Par conséquent, les fichiers critiques de votre site sont librement lisibles par n'importe qui sur Internet.

2. La persistance d'un piratage pharmaceutique

Un hack pharmaceutique WordPress réussit en modifiant le contenu de votre répertoire racine. Et la plupart des attaques de spam se produiront via vos dossiers /includes ou /misc .

Un spammeur gagnera en persistance ou en accès prolongé en utilisant des méthodes telles que :

- Ajout de nouvelles pages telles que leftpanelsin.php , cache.php , etc.

- Modification de fichiers PHP tels que index.php , wp-page.php , nav.php , etc.

- Cacher les fichiers spam dans le dossier /images . Les robots d'exploration Web ne s'attendent pas à voir des fichiers ici, ce qui les empêche d'être détectés.

- Obfusquer le code à l'aide de l'encodage base64

- Modification de xmlrpc.php pour éviter la détection par les webmasters

- Utiliser des tâches cron pour réinfecter

- Cloaking : Différencier les robots d'exploration Web en fonction de l'agent utilisateur. Le résultat est que le contenu vu par Googlebot est différent du contenu qu'un utilisateur de Mozilla voit.

- Ajouter un point avant l'extension de fichier. Par conséquent, renommer la page en .otherfile afin d'être invisible.

3. Les résultats d'un piratage pharmaceutique

Que vous arrive-t-il, en tant que propriétaire de site WordPress, lorsqu'un pirate informatique réussit un piratage pharmaceutique sur votre site ?

- Votre site perdra sa bonne réputation, car il affichera désormais des publicités sur le Cialis et le Viagra.

- Vous serez probablement bloqué par Google, ce qui signifie qu'il sera très difficile de regagner la réputation de votre site.

- Les utilisateurs ne feront plus confiance à votre site et ne reviendront pas.

- Les classements des moteurs de recherche chuteront.

- Votre site générera des clics vers d'autres sites. Les mêmes clics que vous avez travaillé si assidûment pour gagner iront ailleurs.

Évidemment, tous ces résultats sont préjudiciables à votre site Web et à votre entreprise.

Réparer un WordPress Pharma Hack

Les hacks pharmaceutiques sont cachés. En tant que tel, rechercher et supprimer un hack pharmaceutique WordPress peut être un processus long et fastidieux.

Voici ce qu'il faut faire :

1. Sauvegardez votre site

Pour vous assurer de ne pas perdre tout le travail que vous avez consacré à votre site, téléchargez le plug-in BackupBuddy et effectuez une sauvegarde complète de vos fichiers principaux, de votre base de données et de vos fichiers de thème et de plug-in. Oui, même les logiciels malveillants. Faites-nous confiance, vous serez heureux de constater que quelque chose ne va pas pendant le processus de nettoyage.

De toute évidence, cela aide si vous avez une sauvegarde de la version "propre" de votre site avant le piratage pharmaceutique, alors assurez-vous de mettre en œuvre des sauvegardes comme mesure de sécurité préventive.

2. Recherchez les vulnérabilités, les logiciels malveillants connus et l'état de votre liste de blocage Google

Utilisez le plug-in iThemes Security Pro décrit précédemment pour exécuter une analyse complète de votre site. La fonction d'analyse du site analyse votre version principale de WordPress, vos plugins et vos thèmes à la recherche de toutes les vulnérabilités connues qui pourraient avoir ouvert une porte dérobée pour l'attaque. De plus, Site Scan s'intègre à Google Safe Browsing qui indique si Google a trouvé des logiciels malveillants connus sur votre site. Si c'est le cas, votre site sera ajouté à la liste noire de Google. iThemes Security affichera votre statut Google Blocklist.

3. Supprimer les fichiers infectés

Utilisez un client FTP pour vous connecter à votre serveur d'hébergement. Alternativement, vous pouvez utiliser un gestionnaire de fichiers.

Accédez au dossier /wp-content/ et recherchez les plugins et fichiers piratés. Les fichiers piratés incluront des mots tels que .cache , .class ou .old qui sont utilisés pour les camoufler en tant que fichiers de plug-in légitimes.

N'oubliez pas qu'un point placé au début d'un nom de fichier les masque. Assurez-vous donc que l'option "Afficher les fichiers cachés" est sélectionnée lors de cette opération.

Lorsque vous déposez ces fichiers, supprimez-les.

Consultez notre article complet, notre liste de contrôle téléchargeable et notre vidéo sur la façon de nettoyer un site WordPress piraté.

4. Nettoyez votre fichier .htaccess

Le fichier .htaccess est un fichier de configuration de haut niveau pour le serveur qui définit la façon dont les requêtes du serveur sont traitées.

Un pirate peut utiliser ce fichier pour créer des portes dérobées de sites Web. Dans le fichier .htaccess, recherchez tout code qui ressemble à ceci :

Moteur de réécriture activé

RewriteCond %{ENV:REDIRECT_STATUS} 200

Règle de réécriture ^ - [L]

RewriteCond %{HTTP_USER_AGENT} (google|yahoo|msn|aol|bing) [OU] #checks pour Google, Yahoo, msn, aol et bing crawler

RewriteCond %{HTTP_REFERER} (google|yahoo|msn|aol|bing)

RewriteRule ^(.*)$ somehackfile.php?$1 [L] #redirige vers un fichier de piratageRenommez le fichier .htaccess actuel. Ensuite, pour régénérer complètement le fichier .htaccess, dirigez-vous simplement vers votre tableau de bord WordPress, accédez à Paramètres, puis sélectionnez Permalien et cliquez sur Enregistrer.

5. Supprimer le code malveillant dans la base de données

Il s'agit d'une étape à ne pas franchir tant que vous n'avez pas mis en place une sauvegarde complète du site à l'aide du plug-in BackupBuddy.

Après cela, vous pouvez nettoyer manuellement votre base de données en procédant comme suit :

- Allez sur phpMyAdmin

- Sélectionnez la base de données

- Cliquez sur le tableau wp_options

- Utilisez l'onglet Rechercher pour rechercher des entrées malveillantes

Voici un échantillon d'entrées malveillantes possibles à rechercher :

- fwp

- wp_check_hash

- classe_générique_support

- widget_generic_support

- ftp_credentials

N'oubliez pas de faire extrêmement attention à ne rien supprimer d'important de votre table wp_options . Cela pourrait entraîner un dysfonctionnement grave ou un plantage complet de votre site.

Bien sûr, si vous n'êtes pas à l'aise pour creuser aussi loin dans votre site, il est préférable de demander l'aide d'un expert.

6. Rechercher et supprimer le code suspect

Le code suspect est une cause majeure de piratage de sites Web WordPress. Le code suspect ressemblera à :

<ul> <li><a href="hackerdomain.com">Quelque chose2</a></li>

Un code comme celui-ci redirigera votre site vers un domaine contrôlé par l'attaquant. Il est important de vérifier s'il y a des domaines dans le code de votre site qui ne devraient pas s'y trouver.

Le plus souvent, un pirate cachera son code en base64. Cela les aide à éviter d'être détectés. Cela signifie qu'au lieu de voir l'URL de leur site Web (hackerdomain.com), il ressemblera à quelque chose comme YXR0YWNrZXJkb21haW4uY29t .

Ou bien sûr, cela rend le code suspect plus difficile à détecter. Pour rechercher ces encodages base64 dans vos fichiers, il est utile d'utiliser la commande grep :

trouver . -name "*.php" -exec grep "base64"'{}'\; -print &> b64-detections.txtCe code recherche les fichiers .php que vous choisissez pour les encodages base64. Ensuite, les résultats sont stockés dans b64-detections.txt.

Une fois que vous avez ce fichier, recherchez une ressource en ligne qui les décodera afin que vous puissiez découvrir ce qui se passe sur votre site dans les coulisses.

7. Rechercher les différences de contenu

Le plugin iThemes Security Pro peut être utilisé pour surveiller toutes les modifications de fichiers sur votre site et comparera vos fichiers principaux WordPress et les fichiers tiers dans le référentiel WordPress pour les entrées et les noms de fichiers inhabituels ou suspects.

Après avoir déterminé lesquels de vos fichiers ont été piratés, vous pouvez soit supprimer le code infecté, soit restaurer les fichiers de votre plug-in. Il est très important de nettoyer complètement le code de votre site. Un code malveillant laissé derrière pourrait rapidement entraîner la réinfection de votre site.

8. Restaurez la réputation de votre site

Maintenant que vous avez nettoyé votre site, vous devez faire un tri sur la réputation de votre site auprès de Google.

Le simple fait de nettoyer et de restaurer votre site WordPress piraté ne restaurera pas automatiquement la réputation du site. En fait, il y a plusieurs choses que vous devrez faire pour vous assurer que Google et les autres moteurs de recherche ne continuent pas à pénaliser votre site après qu'il ait été piraté et nettoyé.

Souvent, le premier signe que vous aurez que votre site a été piraté est que Google vous informe de la situation. Pour voir comment Google visualise actuellement votre site, rendez-vous sur la Google Search Console.

Si vous trouvez des sitemaps superflus dans la console de recherche qui ne devraient pas s'y trouver ou qui semblent publier des liens de spam, vous devrez les supprimer immédiatement. Après cela, vous voudrez jeter un œil à tous les problèmes de sécurité qui existent dans la Search Console. Si le grand écran rouge de malheur et de tristesse de Google est actuellement affiché, vous verrez de grands drapeaux dans la console de recherche sous Problèmes de sécurité.

C'est ici que vous demanderez à Google d'examiner votre site Web maintenant qu'il a été nettoyé.

Empêcher un WordPress Pharma Hack

Si jamais vous trouvez des zones de votre site qui sont affectées par ce type de piratage, suivez les étapes que nous avons détaillées dans ce guide pour résoudre le problème le plus rapidement possible. Maintenant que vous savez ce qu'est un piratage pharmaceutique sur WordPress et comment vous assurer que votre site n'est pas impacté, il est temps de vous mettre au travail pour renforcer votre site contre toute attaque future.

1. Installez et activez le plugin iThemes Security Pro

Commencez par télécharger et installer le plug-in iThemes Security Pro pour déterminer si votre site a été infecté. Le plugin ajoute plusieurs couches de sécurité du site Web en surveillant les modifications de fichiers, en augmentant la sécurité des utilisateurs, en analysant vos plugins et thèmes à la recherche de vulnérabilités (puis en les mettant à jour automatiquement pour vous) et en fournissant des comparaisons de fichiers en ligne qui peuvent indiquer un piratage.

Au minimum, activez les paramètres suivants dans le plugin iThemes Security :

- Activez l'authentification à deux facteurs pour tous les utilisateurs administrateurs.

- Activez iThemes Site Scan pour analyser votre site Web deux fois par jour à la recherche de plugins, de thèmes et de versions principales de WordPress vulnérables.

- Activez la gestion des versions avec correction automatique des vulnérabilités.

- Activer la détection de changement de fichier

2. Installez et activez le plugin BackupBuddy

Avoir une stratégie de sauvegarde pour votre site Web est un élément crucial pour prévenir de futurs piratages. Une sauvegarde signifie que vous avez une copie de votre site Web à un certain moment, comme avant qu'un piratage ne se produise. Avoir cette sauvegarde signifie que vous pouvez facilement restaurer votre site vers une version précédente. (Assurez-vous simplement de consolider toutes les vulnérabilités ou les portes dérobées du site Web) qui existent dans cette version de votre site, sinon le piratage pourrait se reproduire.

3. Utilisez les meilleures pratiques de sécurité du site Web

En tant que gestionnaire, administrateur ou propriétaire de site Web, votre sécurité en ligne aura un impact sur la sécurité de votre site Web.

Par exemple:

- Ne réutilisez jamais les mots de passe de plusieurs comptes.

- Ne partagez jamais vos mots de passe avec d'autres.

- Utilisez l'authentification à deux facteurs pour votre connexion d'administrateur WordPress.

- N'installez jamais de plugins ou de thèmes WordPress annulés.

- Gardez votre version principale de WordPress, vos plugins et vos thèmes à jour avec les dernières versions.

- Utilisez un hébergeur réputé avec une sécurité de serveur solide.

- Utilisez un plugin de sécurité WordPress et un plugin de sauvegarde.

4. Restez vigilant quant à la sécurité de votre site Web

Les recherches montrent que le temps moyen nécessaire pour trouver une faille de sécurité ou un piratage est de 200 jours ! Les sites négligés sont souvent les plus vulnérables à ces types de piratage, alors assurez-vous de vérifier la sécurité et les performances de votre site même si vous avez des sites auxquels vous ne vous connectez pas souvent.

Vérifier simplement l'apparence de votre site, consulter les journaux de sécurité et vous assurer que tous vos thèmes, plugins et versions de base de WordPress sont à jour contribuera grandement à empêcher un piratage pharmaceutique de WordPress. Armé des connaissances nécessaires pour sécuriser votre site et de quelques outils pour vous aider à faire le travail, votre site est plus susceptible de rester sûr et sécurisé .

Sécurisez et protégez votre site contre les piratages et les failles de sécurité

WordPress alimente actuellement plus de 40 % de tous les sites Web, il est donc devenu une cible facile pour les pirates ayant des intentions malveillantes. Le plugin iThemes Security Pro élimine les conjectures de la sécurité de WordPress pour faciliter la sécurisation et la protection de votre site Web WordPress. C'est comme avoir un expert en sécurité à plein temps dans le personnel qui surveille et protège constamment votre site WordPress pour vous.

Kristen écrit des tutoriels pour aider les utilisateurs de WordPress depuis 2011. En tant que directrice marketing chez iThemes, elle se consacre à vous aider à trouver les meilleurs moyens de créer, gérer et maintenir des sites Web WordPress efficaces. Kristen aime également tenir un journal (consultez son projet parallèle, The Transformation Year !), faire de la randonnée et du camping, faire du step, cuisiner et vivre des aventures quotidiennes avec sa famille, dans l'espoir de vivre une vie plus présente.