Keracunan DNS alias DNS Spoofing: Arti, Pencegahan, dan Perbaikan

Diterbitkan: 2022-11-11Peretas selalu menemukan cara baru atau menemukan metode baru untuk meretas atau menyerang situs web. Anda juga mungkin sudah sering mendengar istilah DNS Poisoning atau DNS spoofing yang dianggap sebagai strategi serangan cyber yang cukup populer. Bagaimanapun, ini adalah salah satu strategi serangan siber termudah dan paling pintar yang tidak dapat dengan mudah dideteksi.

Pada dasarnya, keracunan DNS atau juga dikenal sebagai DNS cache spoofing atau DNS spoofing, apa pun yang Anda suka menyebutnya, adalah salah satu serangan cyber yang paling menipu di mana peretas dengan cerdik mengarahkan lalu lintas web suatu situs web ke situs web jahat lain atau web palsu. server. ATAU peretas dapat dengan mudah membatasi pengunjung untuk memuat situs web palsu.

Situs web Berbahaya atau Palsu ini meniru situs web yang sebenarnya dan memudahkan peretas untuk mencuri informasi sensitif pengunjung seperti informasi kartu kredit, detail Bank, kata sandi, atau informasi pribadi.

Saat mengunjungi situs web Palsu atau palsu, pengunjung mungkin tidak melihat sesuatu yang mencurigakan. Situs web mungkin terlihat normal seperti aslinya dan bahkan berfungsi normal, yang tampaknya semuanya tampak aman.

Atau, dalam kasus lain, pengunjung mungkin merasa sulit untuk memuat ulang situs web palsu yang tidak menyadari fakta bahwa situs tersebut telah diretas. Mereka terus mencoba memuat ulang situs web beberapa kali atau lebih dan karena frustrasi menyalahkan perusahaan hosting web.

Cara terbaik untuk mengatasi keracunan DNS adalah pencegahan. Artikel ini akan mencoba mengupas setiap istilah yang berkaitan dengan keracunan DNS, yang harus diketahui dan juga dibagikan beberapa cara terbaik untuk mencegahnya.

Jadi, teruslah membaca artikel ini sampai akhir dan pelajari segala sesuatu tentang keracunan DNS dengan cara yang sangat komprehensif. Mari kita mulai!

Apa itu keracunan DNS alias DNS Spoofing?

Seperti yang telah kita bahas di bagian pendahuluan bahwa keracunan DNS adalah jenis lain dari serangan cyber, di mana peretas pada dasarnya meniru situs web persis seperti situs web asli dan memudahkan mereka mencuri informasi sensitif pengunjung.

Peniruan identitas situs web ini umumnya dilakukan untuk melakukan phishing online atau mengganggu arus lalu lintas web yang normal.

Peretas dapat melakukan teknik peretasan ini dengan menemukan celah di dalam Sistem Nama Domain (DNS). Ketika mereka berhasil mengetahui semua celah atau kerentanan, mereka mengarahkan lalu lintas web dari situs web asli ke situs palsu.

Jika Anda tidak tahu apa-apa tentang istilah DNS atau tidak tahu cara kerjanya? Silakan lihat artikel khusus kami tentang ” Apa itu DNS? Bagaimana cara kerja nama domain? Dan pelajari semua berbagai istilah yang terkait dengannya dan fungsinya dengan cara yang sangat komprehensif.

Untuk lebih memahami ini, mari kita perhatikan sebuah contoh. Misalkan seseorang telah meminta alamat rumah Anda tetapi Anda tidak ingin mereka datang ke tempat Anda, sebaliknya Anda memberi mereka alamat palsu. Untuk membuat segalanya terlihat nyata, Anda pergi ke alamat Palsu itu dan mengubah semua nomor jalan dan rumah. Sehingga, tanpa ragu mereka sebenarnya bisa berakhir di rumah atau tujuan yang salah.

Bagaimana Cara Kerja Keracunan DNS dan Apa Penyebabnya?

Seluruh mekanisme keracunan DNS berkisar pada dasar-dasar Bagaimana internet bekerja dan bagaimana ia dapat mengarahkan pengguna ke situs web tujuan mereka.

Seperti alamat rumah Anda atau lokasi mana pun di bumi yang memiliki koordinat unik, setiap perangkat dan server memiliki alamat IP yang unik dan berbeda, yang merupakan analogi yang sama dengan alamat rumah fisik kita. Alamat IP atau protokol Internet ini pada dasarnya adalah serangkaian angka yang terhubung ke setiap perangkat di jaringan dan menggunakan protokol Internet untuk komunikasi.

Setiap situs web yang Anda kunjungi memiliki nama domain khas yang membantu pengguna internet dengan mudah mengingat dan mengidentifikasi mereka di bagian depan. Tetapi di backend hal-hal bekerja secara berbeda, ketika pengguna memasukkan URL situs web atau alamat di bilah alamat browser, DNS atau server nama Domain segera memetakan nama domain ke alamat IP yang tepat dan mengarahkan lalu lintas.

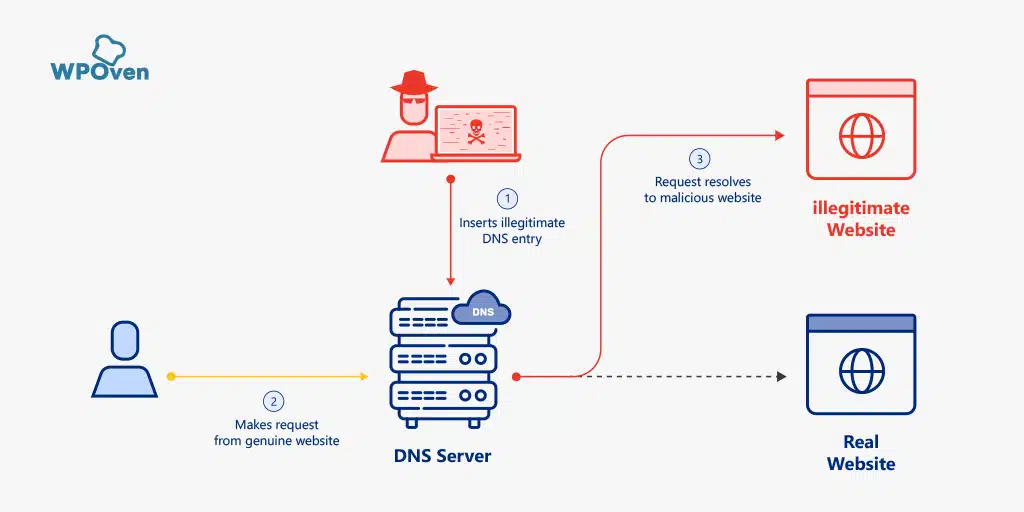

Sekarang, pada titik ini, peretas memanfaatkan semua kerentanan dan celah untuk mengalihkan semua lalu lintas web ke situs web Palsu. Sebenarnya, peretas menyusup ke server DNS dan membuat beberapa perubahan pada direktorinya yang mengarahkan pengguna ke alamat IP tidak sah yang berbeda. Proses ini secara teknis dikenal sebagai keracunan DNS.

Setelah peretas berhasil menyusup ke server DNS dan mengarahkan lalu lintas web ke situs web yang tidak sah, bagian pengalihan ini dikenal sebagai DNS spoofing. Bingung antara keracunan DNS dan spoofing DNS? Jangan khawatir, semua keraguan Anda akan terjawab di bagian selanjutnya.

Sekarang ini bukan akhir, keracunan cache DNS membawa seluruh proses ini satu langkah lebih jauh. Setelah keracunan DNS selesai, browser pengguna menyimpan alamat IP situs web palsu di memori cache-nya.

Akibatnya, setiap kali pengguna mencoba mengunjungi situs web asli, maka secara otomatis akan dialihkan ke situs Palsu, meskipun masalahnya telah diperbaiki. Tapi bagaimana mungkin? Apakah tidak ada protokol keamanan? Mari kita cari tahu.

Anda mungkin juga pernah mendengar tentang serangan DDoS yang sangat mirip dengan DNS Poisoning, lihat posting ini di "Panduan lengkap tentang serangan DDoS" dan pelajari lebih lanjut tentangnya.

Mengapa Keracunan Cache DNS terjadi?

Salah satu alasan terbesar yang memungkinkan keracunan cache DNS ini terjadi adalah seluruh sistem perutean lalu lintas web yang lemah. Server DNS menggunakan UDP atau User Datagram Protocol di mana tidak perlu verifikasi informasi yang diperlukan antara pengirim dan penerima selama komunikasi.

Sedangkan di TCP atau Transmission Communication Protocol, Anda akan menemukan pengirim dan penerima diharuskan melakukan jabat tangan untuk memulai komunikasi dan juga melakukan verifikasi identitas perangkat.

Oleh karena itu, UDP ini membuka peluang bagi peretas untuk mengirim pesan melaluinya dan berpura-pura bahwa itu adalah respons dari server yang sah dengan menggunakan identitas Palsu. Karena tidak ada fasilitas verifikasi tambahan yang tersedia, jika DNS resolver menerima respons palsu, ia akan menerima dan menyimpan data tanpa keraguan.

Terlepas dari kenyataan bahwa proses caching DNS memiliki terlalu banyak kekurangan, celah, atau kerentanan. Melakukan serangan keracunan DNS tidak semudah kelihatannya. Untuk mewujudkannya, seorang peretas harus dengan cepat mengirim respons palsu dalam beberapa milidetik, tepat sebelum respons dari server nama yang sah masuk.

Keracunan DNS vs Pemalsuan DNS

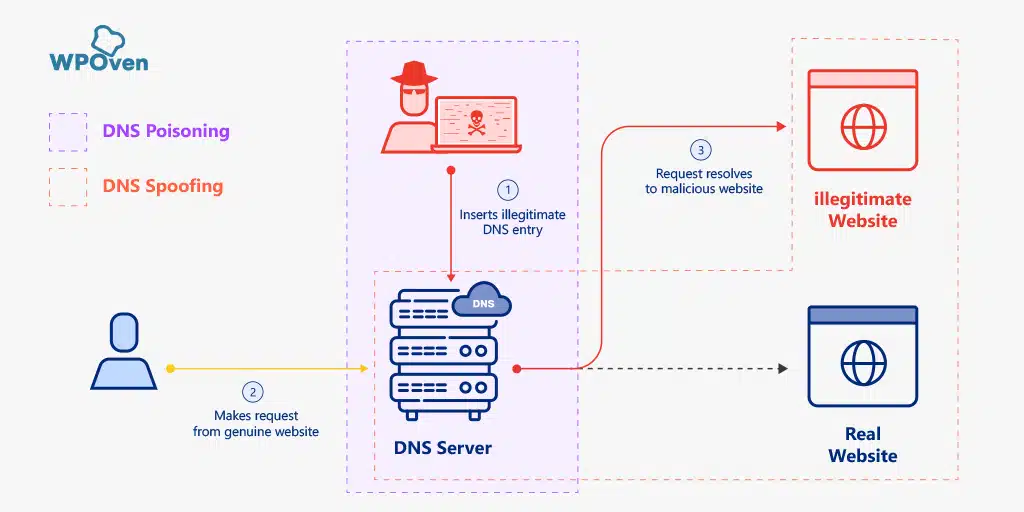

Anda mungkin pernah melihat; kedua istilah keracunan DNS dan spoofing DNS dianggap sama dan sering digunakan secara bergantian. Tetapi ada sedikit perbedaan antara keduanya:

- Keracunan DNS – Ini adalah proses atau metode di mana peretas atau penyerang menyusup ke DNS dan membuat perubahan tertentu pada informasi untuk mengarahkan lalu lintas web ke situs web yang tidak sah.

- DNS spoofing – Padahal, dalam DNS spoofing adalah hasil akhir dari DNS Poisoning, di mana lalu lintas dialihkan ke situs web jahat karena DNS cache Poisoning.

Dengan kata lain, kita dapat mengatakan keracunan DNS adalah prosesnya dan spoofing DNS adalah hasil akhirnya.

Apa ancaman terbesar akibat DNS Poisoning?

Keracunan DNS adalah salah satu serangan paling terkenal yang berpotensi merusak siapa pun atau organisasi mana pun. Ini sangat parah sehingga begitu Anda menjadi korbannya, maka menjadi sangat sulit untuk mendeteksi dan memperbaiki masalah tersebut.

Itu karena, setelah keracunan DNS, hal terburuk yang terjadi pada perangkat apa pun adalah keracunan cache DNS, yang sangat sulit untuk diperbaiki karena, pengguna akan secara otomatis secara default diarahkan ke situs web jahat lagi dan lagi.

Selain itu, juga sangat sulit untuk mencurigai atau mendeteksi keracunan DNS, terutama dalam kasus di mana peretas mengarahkan lalu lintas situs web Anda ke situs web palsu palsu yang terlihat persis sama.

Akibatnya, pemirsa tanpa ragu memasukkan informasi penting mereka seperti biasa dan menempatkan diri mereka atau organisasi mereka pada risiko tinggi.

Pencurian informasi penting

Keracunan DNS memungkinkan peretas untuk mengarahkan lalu lintas situs web Anda ke situs palsu yang meniru identitas Anda dan mencuri informasi sensitif pengunjung seperti detail kartu kredit, kredensial login dan kata sandi, detail bank, atau kunci keamanan, dll.

Menginfeksi Perangkat dengan Virus dan malware

Setelah peretas dapat mengarahkan lalu lintas situs web Anda ke situs web palsu mereka yang berbahaya dan tidak sah, mereka juga dapat menginfeksi perangkat pengunjung dengan memasang perangkat lunak berbahaya atau menghosting virus di dalamnya. Hal ini dapat menyebabkan beberapa kesalahan lainnya, seperti menginfeksi perangkat lain yang mereka hubungi dan juga membiarkan mereka mencuri informasi sensitif mereka.

Memblokir Pembaruan Keamanan

Peretas juga dapat menggunakan keracunan DNS untuk mengalihkan lalu lintas dari penyedia keamanan dan memblokirnya untuk mendapatkan pembaruan dan tambalan keamanan reguler. Jenis serangan ini memiliki efek jangka panjang dan dapat menjadi parah yang mengakibatkan melemahnya keamanan situs web secara keseluruhan dan mereka akan lebih rentan terhadap jenis serangan lain seperti virus dan malware.

Pembatasan pemerintah

Terlepas dari beberapa ancaman serius, keracunan DNS juga dapat menguntungkan Pemerintah dalam hal membatasi atau melarang informasi penting tertentu untuk diakses di domain publik. Dengan bantuan teknik ini, pemerintah dapat mengontrol warganya dengan melarang mereka mengunjungi situs web tertentu yang tidak seharusnya mereka lihat, seperti situs web Gelap, informasi militer, dll.

Bagaimana Mencegah Keracunan DNS?

Selalu benar-benar dikatakan bahwa " Mencegah lebih baik daripada mengobati " dan juga dapat menghabiskan lebih banyak biaya untuk memperbaiki masalah daripada mencegahnya. Lagi pula, begitu perangkat Anda terjebak dalam keracunan DNS dan situs web Anda turun, pengunjung tidak akan menyalahkan peretas untuk ini, tetapi mereka akan langsung menyalahkan Anda atau perusahaan Anda.

Meskipun pencegahan diperlukan agar keracunan DNS terjadi, itu tidak mudah, mari kita lihat apa yang dapat Anda lakukan dari sisi Anda.

Gunakan hosting web yang bereputasi dan aman

Memilih web hosting yang terkenal dan aman sejak awal selalu dianjurkan dan orang tidak boleh berkompromi dengan itu. Karena ada banyak penyedia layanan web hosting di luar sana, Anda harus memilih satu-satunya yang memiliki reputasi baik dan fitur keamanan terbaik di industri ini.

WPOven adalah salah satu penyedia layanan hosting Web terkenal dan bereputasi di AS, yang percaya dalam memberikan pengalaman hosting web yang hebat. Semua situs web yang dihosting di WPOven dilengkapi dengan keamanan tingkat perusahaan dan fitur lain yang tidak dapat disediakan oleh siapa pun dengan harga terjangkau. Beberapa fitur keamanan terbaik dari WPOven yang tidak boleh Anda lewatkan adalah:

- Gratis Mari mengenkripsi SSL berbasis untuk semua situs Anda

- Server yang Dikeraskan

- Firewall Aplikasi Web

- Perlindungan Bot bawaan

- Pemindaian Anti-malware Reguler

- Dukungan Ahli WordPress 24X7

- Integrasi Cloudflare di seluruh dunia

- Pementasan Tanpa Batas

- Pencadangan harian di luar kantor dan pemulihan 1-klik

- Dukungan anti-peretasan

- Pembaruan otomatis dan aman , dll.

Untuk mempelajari lebih lanjut, Anda juga dapat melihat halaman khusus kami di "Hosting WordPress yang sangat aman".

Aktifkan Ekstensi Keamanan DNS (DNSSEC)

Mengaktifkan DNSSEC dapat menjadi salah satu langkah terpenting yang akan membantu Anda mencegah keracunan DNS atau spoofing DNS. DNSSEC menambahkan lapisan autentikasi yang tidak ada dalam protokol Internet biasa Anda untuk memverifikasi data DNS.

Gunakan perangkat lunak DNS perlindungan bawaan

Beberapa perangkat lunak DNS hadir dengan fitur perlindungan bawaan, Anda harus berbicara dengan pengembang dan mengonfirmasi hal yang sama sebelum menginstalnya.

Tetap perbarui sistem Anda

Selalu disarankan agar Anda selalu memperbarui sistem dengan versi atau definisi terbaru yang tersedia. Demikian pula, DNS Anda juga perlu diperbarui secara berkala, yang sering kali menambahkan protokol keamanan baru, dan perbaikan bug serta menghapus kerentanan sebelumnya. Selain itu, pembaruan terbaru juga memungkinkan Anda untuk siap menghadapi perubahan di masa mendatang.

Batasi permintaan DNS

Membatasi atau membatasi permintaan DNS untuk membuka port akan membantu Anda menghindari banjir dengan permintaan, yang mungkin dapat menginfeksi data Anda.

Selalu aktifkan Enkripsi Data

Mengaktifkan enkripsi Data dalam permintaan DNS serta balasan juga dapat bermanfaat untuk mencegah keracunan DNS. Ini menambah lapisan perlindungan tambahan yang membuat peretas sulit untuk mencegat data dan melanjutkan kesalahan.

Misalnya, jika seorang peretas dapat menyusup ke DNS Anda dan berhasil mencegat data itu, mereka tetap tidak akan dapat melakukan apa pun. Itu karena karena data dienkripsi, itu tidak akan dapat dibaca dan peretas tidak akan dapat menggunakan informasi khusus itu untuk meniru situs web asli.

Bagaimana Mendeteksi Keracunan DNS?

Sekarang, jika Anda ingin memeriksa apakah situs web Anda telah menjadi korban keracunan DNS atau tidak, Anda harus memeriksa hal-hal berikut:

- Penurunan lalu lintas situs web Anda yang tidak terduga dapat menjadi tanda keracunan DNS karena semua lalu lintas situs web Anda akan dialihkan ke situs web yang tidak sah.

- Coba akses situs web Anda dari perangkat lain atau gunakan VPN dan lihat apakah situs web Anda dialihkan ke situs web yang tidak dikenal atau tidak. Jika ya, itu berarti cache DNS Anda telah diracuni.

- Jika Anda melihat aktivitas DNS yang mencurigakan ditemukan di sebuah domain, baik itu dari satu sumber ke domain tunggal atau beberapa domain.

Pendekatan Berbeda untuk Memperbaiki Keracunan DNS

Untuk saat ini, Anda telah mengetahui bagaimana keracunan DNS terjadi, apa kemungkinan ancamannya, tindakan pencegahannya, dan bagaimana Anda dapat mendeteksinya. Tetapi jika Anda cukup malang, dan situs web Anda menjadi korban keracunan DNS, lalu Bagaimana cara memperbaikinya? Mari kita periksa beberapa metode yang dapat membantu Anda untuk menghadapinya.

Jalankan program antimalware

Jika Anda dapat mendeteksi keracunan DNS, hal pertama yang perlu Anda lakukan adalah memastikan tidak ada infeksi malware yang terjadi. Untuk memastikannya, jalankan program antimalware dan lihat apakah program tersebut dapat mendeteksi dan menyelesaikan masalah. Namun, beberapa program antimalware masih tidak dapat mendeteksi dan memperbaiki masalah keracunan DNS, oleh karena itu Anda tidak dapat sepenuhnya mengandalkannya.

Anda juga harus ingat bahwa setiap infeksi malware bekerja secara berbeda dan karenanya memerlukan pendekatan berbeda untuk memperbaikinya.

Memperbaiki keracunan DNS secara manual

Jika antimalware tidak bekerja untuk Anda, metode kedua yang dapat Anda coba adalah melakukannya secara manual. Untuk itu, hal pertama yang perlu Anda lakukan adalah mematikan perangkat Internet (Wi-Fi) Anda sepenuhnya atau mencabut kabel jaringan PC mana pun. Jadi, PC tidak akan dapat mengunduh kode berbahaya lebih lanjut saat Anda mencoba memperbaiki masalah.

Ketika Anda telah berhasil memutuskan sambungan perangkat Anda dari sumber jaringan apa pun, inilah saatnya untuk memulai. Seluruh mekanisme keracunan DNS didasarkan pada pengalihan proses resolusi nama Windows.

Pada kenyataannya, OS Windows sendiri menggunakan beberapa mekanisme resolusi nama, di mana sebagian besar dari mereka hanya sisa dari hari-hari awal.

Ini adalah cara kerja resolusi nama Windows. Ketika windows mencoba menyelesaikan sebuah nama, hal pertama yang dilakukan adalah memeriksa apakah nama tersebut bukan miliknya, setelah itu melanjutkan untuk memeriksa file Hosts. Memeriksa file host adalah wajib karena merupakan salah satu target paling populer untuk diserang oleh peretas.

Jika Windows tidak dapat menyelesaikan nama host melalui file host, tidak ada pilihan lain selain menggunakan DNS. Meskipun DNS juga tidak berfungsi, OS Windows akan menggunakan NetBIOS sebagai opsi terakhirnya.

Karena seluruh mekanisme resolusi nama dikelola dan dikendalikan oleh registri Windows. Sangat disarankan agar Anda mengambil cadangan perangkat Anda terlebih dahulu dan kemudian melanjutkan untuk mengedit registri. Itu karena jika ada yang tidak beres mungkin bisa merusak seluruh OS Anda.

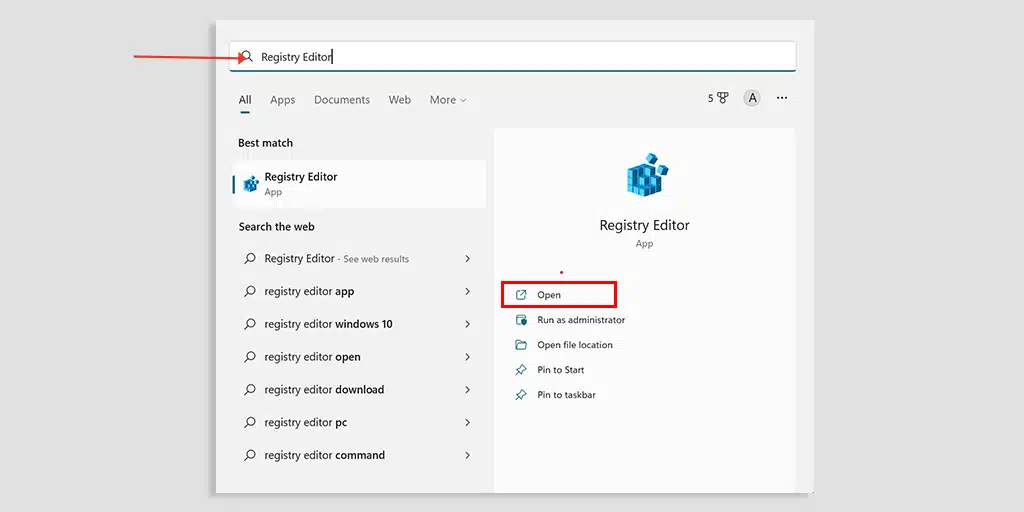

Sekarang buka Registry Editor, Anda akan menemukannya di OS Windows Anda hanya dengan mencari di bilah menu seperti yang ditunjukkan pada gambar di bawah ini.

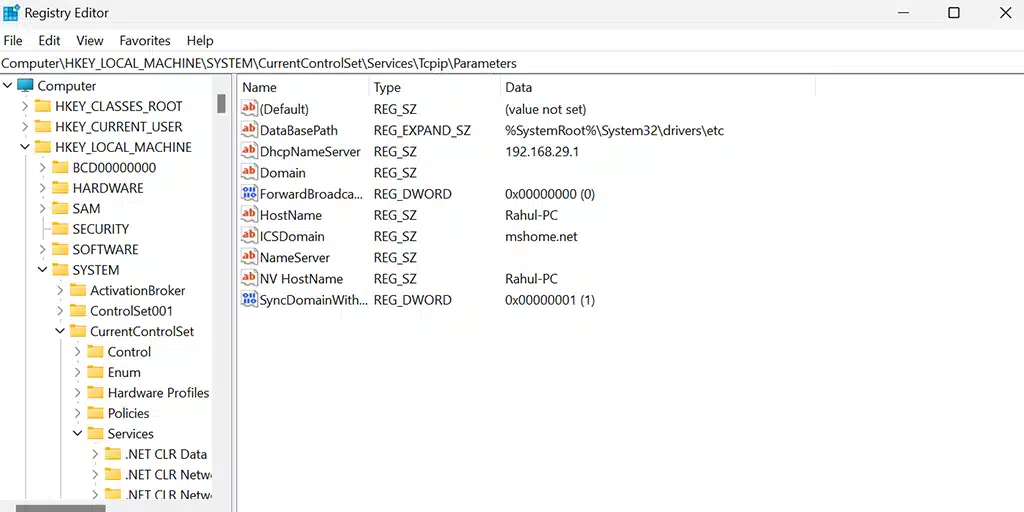

Sekarang di Registry Editor pergi ke HKEY_LOCAL_MACHINE > SYSTEM > CurrentControlSet > Services > Tcpip > Parameters . Seperti yang telah kami katakan sebelumnya, windows memulai proses resolusi nama dengan memeriksa apakah nama host itu milik sendiri atau tidak. Jadi, di kunci HostName, Anda akan menemukan nama host sistem sedang disimpan seperti yang ditunjukkan di bawah ini.

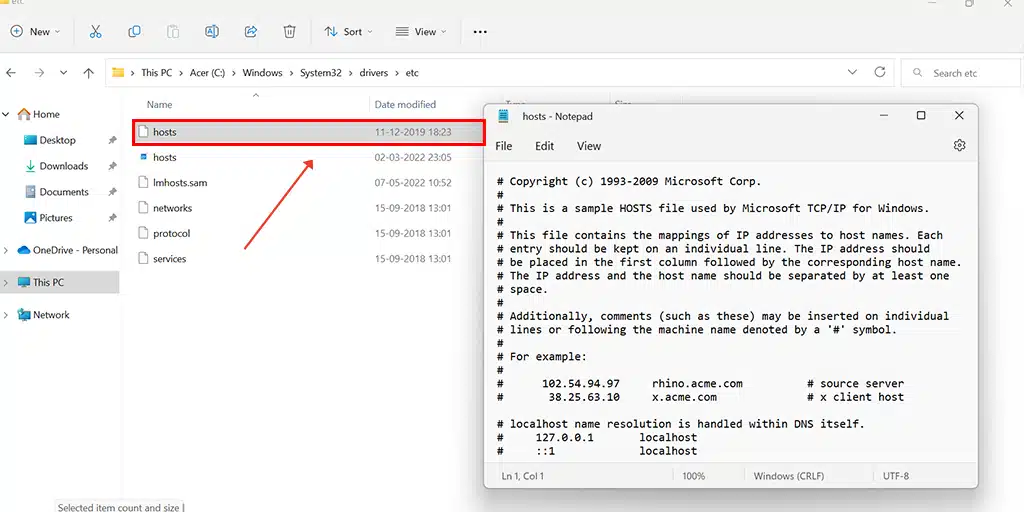

Nah setelah melakukan pengecekan HostName, langkah selanjutnya yang dilakukan sistem operasi adalah mengecek file Host. Pengguna Windows 10 dan juga 11, dapat menemukan lokasi file host mereka di C:\Windows\System32\Drivers\etc. Secara default, setiap komentar yang disebutkan dalam file host harus dimulai dengan tanda pound (#) kecuali Anda membuat perubahan tertentu padanya.

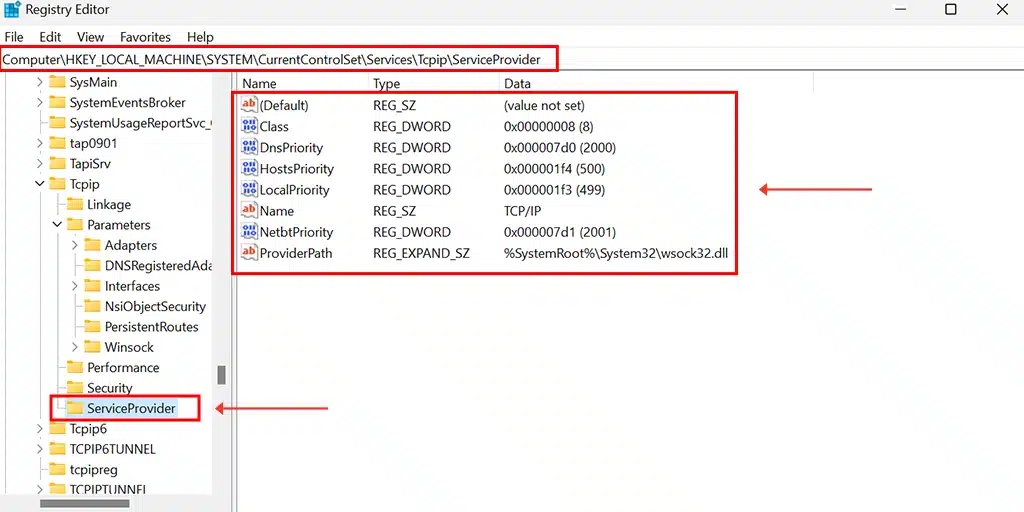

Seperti yang telah kita bahas sebelumnya seluruh mekanisme resolusi nama dan urutannya sedang dikelola oleh registri itu sendiri, Anda dapat memeriksa dan memverifikasi pesanan dengan pergi ke lokasi HEKY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\ServiceProvider di editor registri.

Sekarang, Anda dapat melihat ada entri berbeda yang tersedia seperti Dns Priority, HostsPriority, LocalPriority, dan NETbtPriority. Masing-masing dari mereka telah diberi nomor unik yang mewakili hierarki prioritas mereka. Semakin tinggi nilai numerik, semakin rendah prioritas, dan sebaliknya. Oleh karena itu, LocalPriority dengan nilai numerik yang ditetapkan (499) menunjukkan prioritas yang lebih tinggi daripada HostPriority dengan nilai numerik yang ditetapkan (500) .

Jika Anda tidak suka masuk lebih dalam, ada dua hal utama yang dapat Anda lakukan dari sisi Anda. Hal pertama untuk memeriksa dan memverifikasi konfigurasi alamat IP Anda adalah memastikan perangkat Anda tidak menggunakan server DNS yang tidak sah.

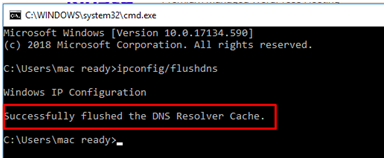

Hal kedua yang dapat Anda lakukan adalah membersihkan cache DNS Anda sepenuhnya, agar bebas dari entri yang berpotensi mencurigakan. Untuk melakukan ini, yang Anda butuhkan hanyalah membuka Command prompt di PC windows Anda dan ikuti langkah-langkah sederhana yang diberikan di bawah ini:

Berikut adalah langkah-langkah untuk membersihkan jendela untuk menyiram DNS –

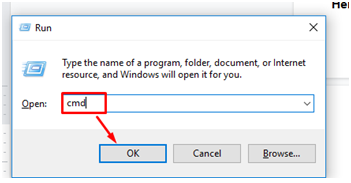

- Masuk ke mode Command prompt:

- A. Tekan tombol Windows + R pada keyboard Anda

- Ini akan meluncurkan kotak kecil untuk Run Commands.

- Masukkan CMD di dalam kotak dan tekan enter

- Ini akan membuka Layar Prompt Perintah

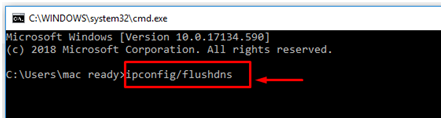

- Masukkan ipconfig/flushdns dan tekan enter seperti yang ditunjukkan di bawah ini

- Ini akan menampilkan Pesan Sukses sebagai konfirmasi DNS Flush

Tidak ada aturan khusus untuk memperbaiki infeksi keracunan DNS. Setiap infeksi berbeda satu sama lain dan memerlukan pendekatan yang berbeda untuk mengatasinya. Tetapi untuk infeksi apa pun, Anda harus mencoba memperbaikinya dengan program antimalware terlebih dahulu sebelum beralih ke cara manual.

Contoh Keracunan DNS

Ada banyak kasus keracunan DNS yang telah dilaporkan di mana beberapa kasus terkenal disebutkan di bawah ini:

Sesuai laporan oleh publikasi berita teknologi AS yang terkenal The Register , pada tahun 2018, jaringan Amazon AWS telah dibajak oleh sekelompok pencuri, yang mencuri sebagian cryptocurrency dari MYEtherWallet.

Kelompok pencuri berhasil menyusup ke jaringan AWS dan melakukan keracunan DNS sehingga mereka dapat mengarahkan semua lalu lintas dari domain yang dihosting di jaringan ke situs web palsu yang meniru identitas.

Salah satu korban utama dari serangan ini adalah situs cryptocurrency terkenal Myetherwallet.com . Pencuri dapat mengarahkan semua lalu lintas myetherwallet.com ke situs web jahat yang menyamar sebagai situs web asli dan mencuri semua informasi sensitif seperti kredensial login pengunjung.

Akibatnya, pencuri menggunakan informasi ini untuk masuk ke akun myetherwallet mereka yang sebenarnya dan menguras semua dana.

Diperkirakan bahwa para bandit berhasil mentransfer sekitar $17 juta dalam Ethereum ke dompet mereka sendiri dari waktu ke waktu.

Ringkasan

Serangan DNS bukan lagi hal baru dan sudah berlangsung cukup lama. Cara terbaik untuk mengatasi serangan semacam itu di masa depan adalah dengan mengikuti langkah-langkah pencegahan yang ketat dan kuat daripada mencari solusi.

Karena jenis serangan ini sangat sulit untuk dideteksi dan setiap infeksi dapat berbeda dari yang lain, Oleh karena itu solusinya tidak tetap. Hal terbaik yang dapat Anda lakukan dari sisi Anda adalah meng-host situs web Anda di situs web hosting web yang andal, tepercaya, dan bereputasi, dan nikmati ketenangan pikiran.

Jika Anda ingin menambahkan beberapa poin atau memiliki keraguan, beri tahu kami di bagian komentar di bawah.

Memilih host web yang tepat dapat menjadi keuntungan Anda untuk menyelamatkan Anda dari semua serangan Peretas, ancaman Keamanan, masalah penanganan situs web, dan banyak lagi. Anda dapat merasakan layanan hosting web yang sangat tenang dengan meng-hosting situs web Anda di server khusus WPOven yang sangat aman, andal, dan Tercepat. Anda akan diberikan,

- Gratis Mari mengenkripsi SSL berbasis untuk semua situs Anda

- Server yang Dikeraskan

- Firewall Aplikasi Web

- Perlindungan Bot bawaan

- Pemindaian Anti-malware Reguler

- Dukungan Ahli WordPress 24X7

- Integrasi Cloudflare di seluruh dunia

- Pencadangan harian di luar kantor dan pemulihan 1-klik

- Dukungan anti-peretasan

- Pembaruan otomatis dan aman , dll.

Anda dapat memiliki semua fitur ini dan lebih banyak lagi dalam satu paket mulai dari $16,61 per bulan dengan migrasi gratis tanpa batas, staging tak terbatas, dan jaminan bebas risiko 14 hari , Daftar Sekarang!

Pertanyaan yang Sering Diajukan

Bagaimana saya tahu jika DNS saya diracuni?

Ada beberapa cara di mana Anda dapat mendeteksi atau memeriksa apakah DNS Anda diracuni atau tidak.

1. Periksa apakah ada penurunan tak terduga dalam lalu lintas situs web Anda

2. Pantau DNS Anda untuk aktivitas yang mencurigakan

3. Coba akses situs web Anda dari perangkat lain atau gunakan VPN dan lihat apakah situs web Anda dialihkan ke situs web yang tidak dikenal atau tidak.

Apa serangan DNS yang paling umum?

Serangan DNS yang paling umum adalah:

1. Serangan DDoS

2. DNS spoofing

3. DNS banjir

4. NXDOMSerangan utama

5. Terowongan DNS, dll.

Mengapa peretas menggunakan keracunan DNS?

Peretas menggunakan keracunan DNS untuk melakukan spoofing DNS karena semua lalu lintas web akan dialihkan ke situs web penipuan lain yang meniru identitas. Jenis serangan ini membuka pintu bagi peretas untuk mencuri informasi sensitif pengunjung atau mengganggu lalu lintas web.