Apakah Email Anda Mematuhi Persyaratan Pengiriman Email Baru Google & Yahoo?

Diterbitkan: 2024-05-28Pada bulan Februari 2024, Gmail dan Yahoo Mail mulai menerapkan aturan baru untuk melindungi penerima email dan membantu menjaga kotak masuk mereka lebih aman dan mengurangi spam.

Aturan ini mengharuskan semua pengirim email untuk mematuhi pedoman khusus untuk memastikan keterkiriman email.

Panduan komprehensif ini menjelaskan apa saja persyaratan baru ini dan bagaimana pengaruhnya terhadap bisnis Anda.

Kami akan membahas:

- Persyaratan Pengiriman Email Baru Google & Yahoo

- Memahami SPF, DKIM, dan DMARC

- SPF

- DKIM

- DMARC

- Contoh Verifikasi Email

- Email Tidak Mencapai Penerima

- Email yang Sesuai

- Menggunakan Alat Verifikasi

- Periksa SPF, DKIM & DMARC

- Periksa PTR

- Praktik Terbaik Untuk Pengirim Email

- Poin Tambahan dan Informasi Berguna

- Tip Mengirim Email Massal

- Kesalahpahaman Tentang SPF

- Kesalahpahaman Tentang DKIM

Persyaratan Pengiriman Email Baru Google & Yahoo

Pada bulan Oktober 2023, Manajer Produk Grup Keamanan & Kepercayaan Gmail, Neil Kumaran, mengumumkan di blog Google bahwa mulai bulan Februari 2024, pengirim email harus mengautentikasi email mereka, mengizinkan berhenti berlangganan dengan mudah (pengirim massal), dan tetap berada di bawah ambang batas spam yang dilaporkan agar email mereka dapat berhenti berlangganan. email untuk dikirim ke alamat Gmail.

Karena persyaratan ini sekarang berlaku, mengabaikannya akan menyebabkan email Anda ditolak secara otomatis atau dikirim ke folder spam penerima.

Menurut Neil, meskipun alat pendeteksi Gmail mencegah 99,9% spam, phishing, dan malware mencapai kotak masuk dan memblokir hampir 15 miliar email yang tidak diinginkan setiap hari, layanan ini kini menghadapi ancaman yang lebih kompleks dibandingkan sejak layanan diluncurkan pada bulan April 2004. .

Seperti yang dinyatakan Neil di blog Google…

“Meskipun terdengar mendasar, terkadang masih mustahil untuk memverifikasi dari mana email tersebut berasal, mengingat jaringan sistem yang kuno dan tidak konsisten di internet.”

Persyaratan pengiriman email baru dirancang untuk membantu pengguna menjaga kotak masuk mereka lebih aman dan bebas spam.

Namun, inisiatif untuk memerangi email palsu atau berisi spam dengan menerapkan persyaratan yang lebih ketat pada pengirim email tidak hanya datang dari Google. Mitra industri seperti Yahoo juga telah bergabung untuk bekerja bersama Google dan komunitas email lainnya untuk menjadikan persyaratan baru ini sebagai standar industri dan praktik dasar kebersihan email.

Praktik terbaik pengirim email Yahoo berisi rekomendasi serupa dengan Google dan menyertakan tautan ke panduan komprehensif tentang Praktik Umum Terbaik Pengirim dari Messaging, Malware, dan Mobile Anti-Abuse Working Group (M3AAWG), sebuah organisasi yang berkomitmen membantu industri melawan dan mencegah penyalahgunaan online .

Dokumen ini ditujukan kepada siapa pun yang terlibat dalam penyampaian dan kepatuhan komunikasi elektronik, termasuk personel pemasaran dan manajemen. Layak untuk diunduh dan mencakup praktik-praktik terbaru dan paling efektif yang direkomendasikan untuk mengirim pesan elektronik komersial.

Jadi, apa saja persyaratan baru ini dan bagaimana pengaruhnya terhadap bisnis Anda?

Pada intinya, persyaratan utama dapat diringkas sebagai berikut:

- Tingkat keluhan spam Anda harus di bawah 0,3%.

- Otentikasi menggunakan SPF, DKIM, dan DMARC (Pengirim email massal) kini diperlukan.

- Anda harus memiliki opsi berhenti berlangganan sekali klik dan menghapus orang yang meminta berhenti berlangganan dari daftar Anda dalam 1-2 hari (Pengirim email massal).

Persyaratan tambahan untuk semua pengirim email meliputi:

- Memastikan bahwa domain atau IP pengirim memiliki catatan DNS maju dan mundur yang valid, juga disebut sebagai catatan PTR.

- Gunakan koneksi TLS untuk mengirimkan email.

- Format pesan sesuai dengan standar Format Pesan Internet, RFC 5322

Ada persyaratan tambahan untuk pengirim email massal.

Anda dapat membaca postingan Neil Kumaran di sini dan melihat pedoman pengirim email Google dan praktik terbaik pengirim email Yahoo untuk mempelajari cara berhasil mengirim email ke akun Gmail dan YahooMail pribadi.

Memahami SPF, DKIM, dan DMARC

Penerapan protokol SPF, DKIM, dan DMARC meningkatkan kemampuan pengiriman email, menjaga reputasi pengirim, dan memastikan email sampai ke kotak masuk penerima dengan aman.

Jika Anda belum familiar dengan SPF, DKIM, dan DMARC, berikut gambarannya:

SPF

SPF (Sender Policy Framework) adalah protokol yang memverifikasi keaslian pengirim dengan memeriksa apakah email berasal dari server resmi.

Ini memastikan keabsahan pengirim email dengan memvalidasi identitas pengirim melalui referensi silang alamat IP server email pengirim dengan daftar alamat IP pengirim resmi yang telah ditentukan yang terdapat dalam data DNS.

Catatan DNS pada dasarnya bertindak sebagai direktori yang memetakan nama domain ke alamat IP masing-masing dan dapat menyertakan instruksi untuk menangani permintaan yang diarahkan ke domain tersebut.

Dengan memverifikasi keaslian identitas pengirim terhadap alamat IP pengiriman resmi yang tercantum dalam data DNS untuk domain, SPF membantu mencegah spoofing email dan meningkatkan kemampuan pengiriman dengan mengurangi kemungkinan email masuk daftar hitam atau ditandai sebagai spam.

Berikut langkah-langkah dalam membuat data SPF untuk autentikasi email:

1. Kumpulkan Informasi : Kumpulkan alamat IP semua server yang berwenang mengirim email atas nama domain Anda. Ini termasuk server email Anda sendiri, penyedia layanan email pihak ketiga, dan server lain yang digunakan untuk mengirim email.

2. Identifikasi Domain Pengirim : Buat daftar semua domain yang digunakan untuk mengirim email, meskipun saat ini tidak aktif. Hal ini mencegah upaya spoofing domain.

3. Buat Sintaks Catatan SPF :

- Mulailah dengan tag versi:

v=spf1 - Tambahkan alamat IP resmi: misalnya

ip4:192.0.2.0 - Sertakan pengirim pihak ketiga:

include:thirdparty.com - Tentukan kebijakan SPF:

-all(hard fail) atau~all(soft fail).

- Mulailah dengan tag versi:

Setelah mengikuti langkah-langkah di atas, data SPF Anda akan terlihat seperti contoh di bawah ini:

v=spf1 ip4:192.0.2.0 include:thirdparty.com -all

Catatan: Catatan SPF harus kurang dari 255 karakter dan dibatasi tidak lebih dari sepuluh pernyataan penyertaan .

4. Publikasikan Data SPF ke DNS : Akses konsol manajemen DNS yang disediakan oleh pencatatan domain atau penyedia hosting Anda, tambahkan data TXT baru dengan nama host domain Anda dan sintaks data SPF, lalu simpan perubahannya.

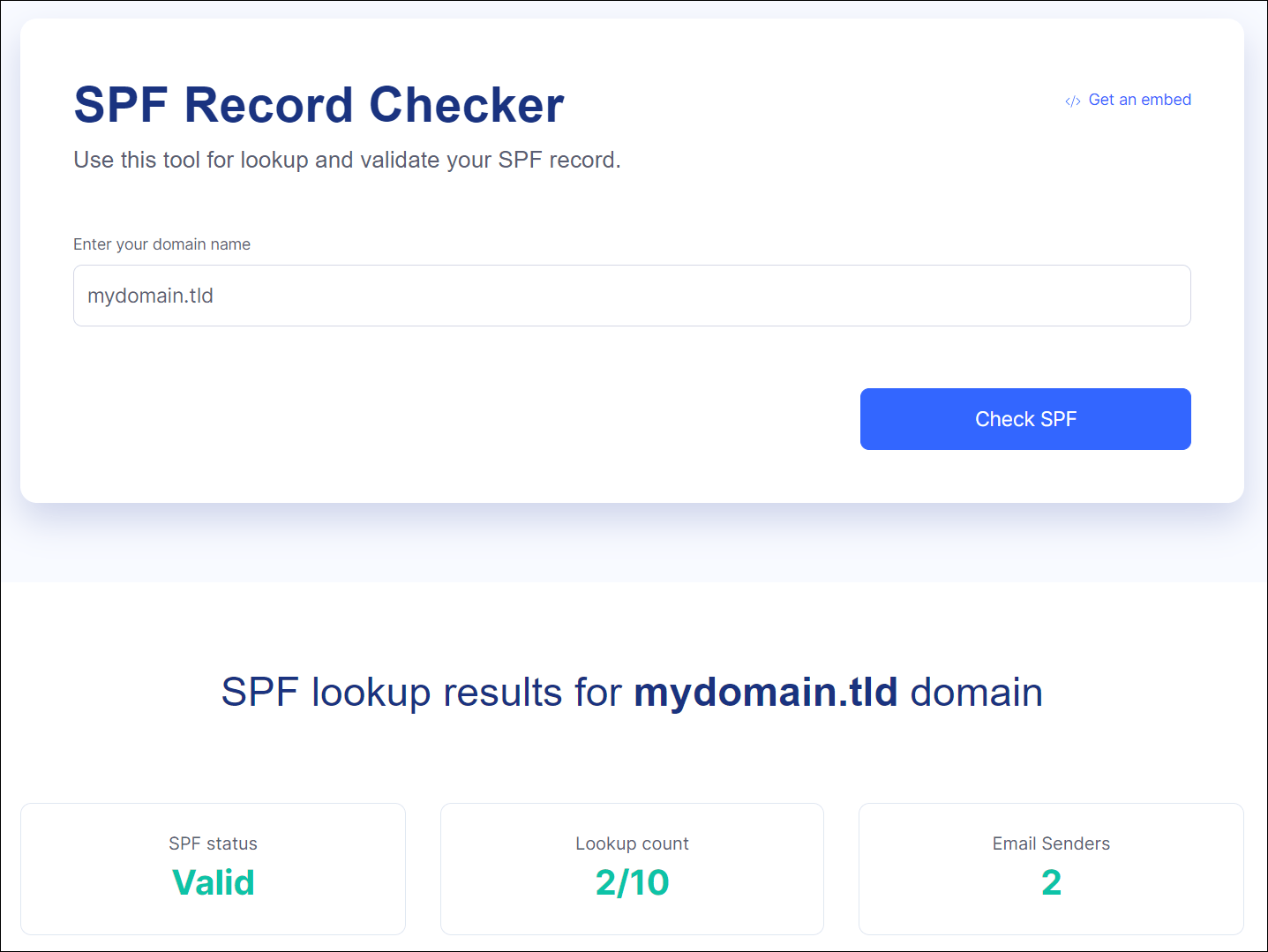

5. Uji Catatan SPF : Gunakan alat pemeriksaan SPF (misalnya Pemeriksa Catatan SPF EasyDMARC) untuk memeriksa apakah catatan SPF ada atau tidak dan pastikan bahwa semua alamat IP pengirim yang sah terdaftar dan diformat dengan benar.

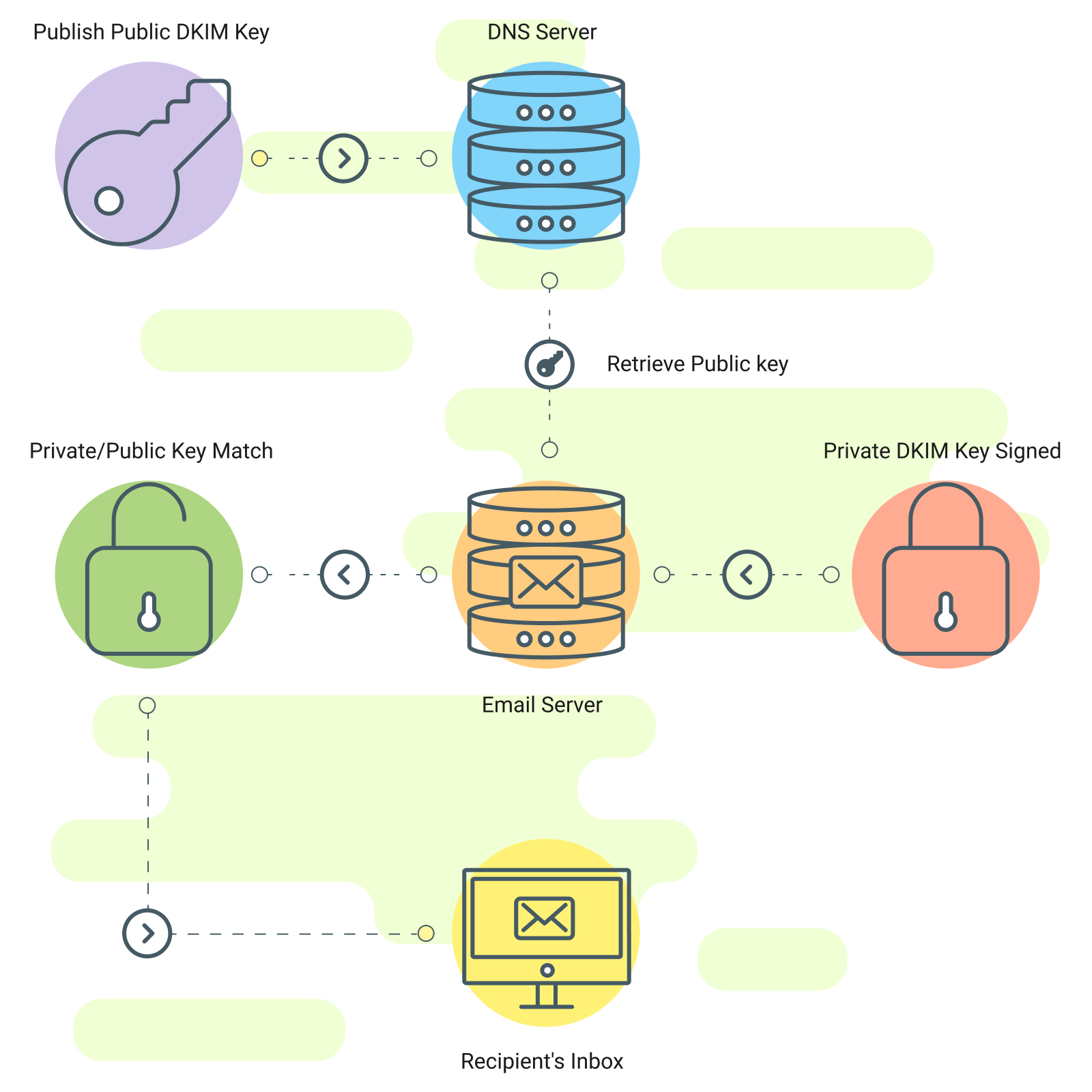

DKIM

DKIM (DomainKeys Identified Mail) adalah metode otentikasi email yang menambahkan tanda tangan digital ke email keluar.

Tanda tangan ini divalidasi oleh server email penerima, memastikan integritas dan keaslian email. DKIM mencegah gangguan email dan memperkuat kemampuan pengiriman email dengan mengurangi kemungkinan email ditandai sebagai spam atau phishing.

DKIM ibarat tanda tangan digital pada email, suatu cara bagi pengirim (Anda) untuk membuktikan bahwa mereka benar-benar mengirimkan email tersebut dan tidak diubah oleh siapa pun di antara keduanya.

Header Tanda Tangan DKIM biasanya mencakup beberapa elemen yang diwakili oleh pasangan tag=nilai .

Berikut ini contoh yang menggambarkan komponen penting yang diperlukan untuk otentikasi email melalui DKIM:

DKIM-Signature: v=1; a=rsa-sha256; c=relaxed/relaxed; d=example.com; s=dkim1; h=From:To:Subject:Date; bh=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX; b=YYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYY

Penjelasan setiap elemen:

-

v=1: Versi spesifikasi DKIM yang digunakan. -

a=rsa-sha256: Algoritme kriptografi yang digunakan untuk menghasilkan tanda tangan. -

c=relaxed/relaxed: Metode kanonikalisasi yang digunakan untuk header dan badan email. -

d=example.com: Domain yang memiliki pasangan kunci DKIM. -

s=dkim1: Pemilih DKIM, yang menunjukkan kunci spesifik yang digunakan untuk penandatanganan. -

h=From:To:Subject:Date: Daftar kolom header yang disertakan dalam tanda tangan. -

bh=XXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXXX: Hash badan email. -

b=YYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYYY: Tanda tangan digital sebenarnya dihasilkan menggunakan kunci pribadi yang terkait dengan pemilih.

Berikut langkah-langkah dalam membuat data DKIM:

1. Hasilkan Kunci DKIM : Gunakan alat pembuat kunci DKIM yang disediakan oleh penyedia layanan email Anda atau layanan pihak ketiga (lihat daftar di bawah). Ini menghasilkan pasangan kunci publik dan pribadi.

2. Publikasikan Kunci Publik ke DNS :

- Masuk ke konsol manajemen DNS Anda yang disediakan oleh pencatatan domain atau penyedia hosting Anda.

- Navigasikan ke pengaturan DNS untuk domain Anda.

- Tambahkan data TXT baru dengan pemilih DKIM sebagai nama subdomain dan kunci publik sebagai nilai data. Pemilih biasanya disediakan oleh penyedia layanan email Anda dan khusus untuk konfigurasi DKIM Anda.

Contoh data DKIM:

selector._domainkey.example.com. IN TXT "v=DKIM1; k=rsa; p=MIGfMA0GCSqGSIb3DQEBAQUAA4GNADCBiQKBgQC2h9gFo3... (long string)"

3. Verifikasi Data DKIM: Setelah menambahkan data DKIM, verifikasi kebenarannya menggunakan alat pencarian DNS dan pastikan data TXT berisi pemilih DKIM dan kunci publik yang benar.

4. Uji DKIM: Kirim email pengujian dari domain Anda dan verifikasi bahwa email tersebut lulus pemeriksaan autentikasi DKIM menggunakan alat pengujian autentikasi email.

Berikut beberapa alat yang dapat Anda gunakan untuk membuat kunci DKIM:

- DKIMCORE.org

- Penghasil Catatan DKIM oleh EasyDMARC

- Wisaya Generator DKIM oleh SocketLabs

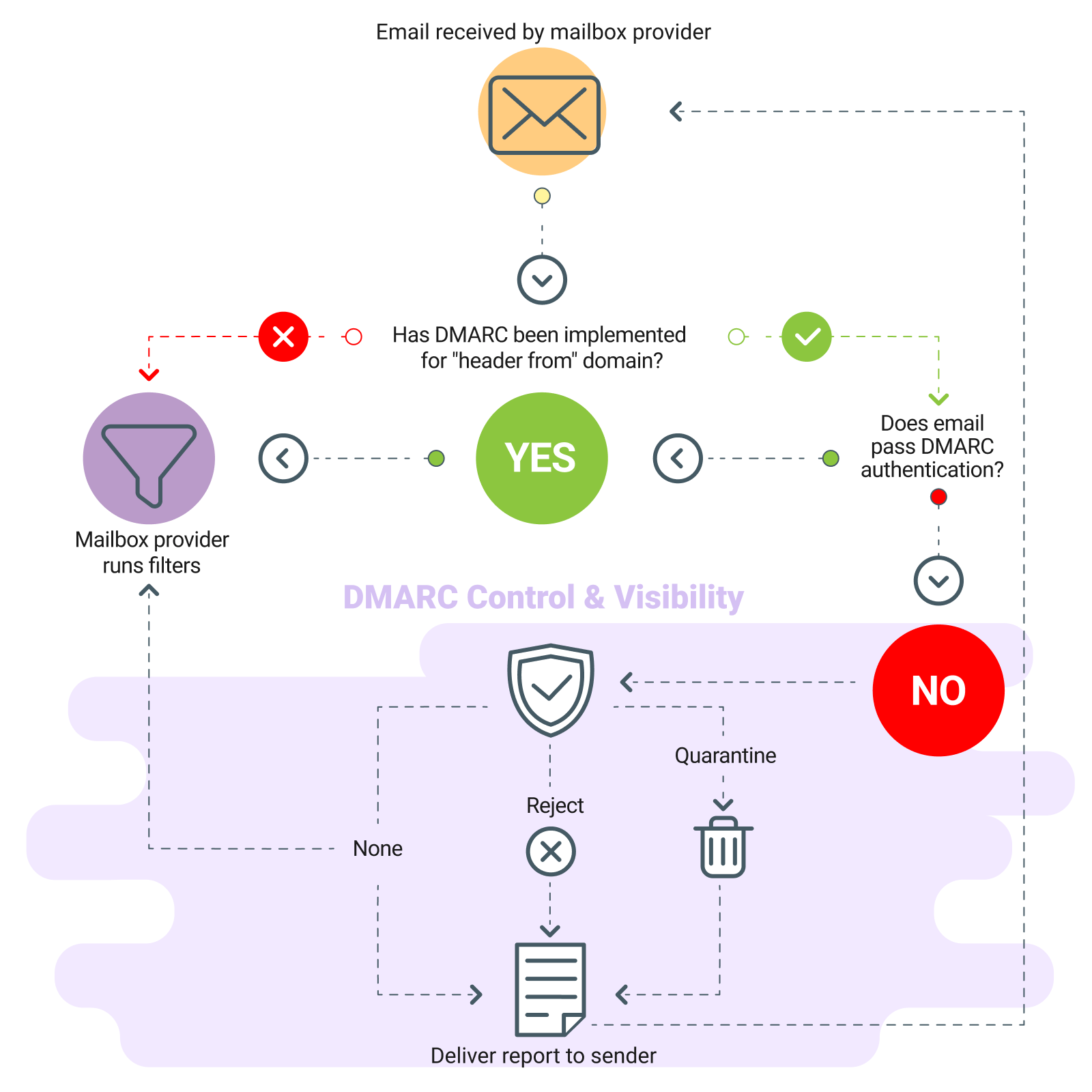

DMARC

DMARC (Otentikasi, Pelaporan, dan Kesesuaian Pesan Berbasis Domain) adalah protokol yang membantu melindungi domain email agar tidak digunakan untuk phishing, spoofing, dan aktivitas jahat lainnya, dan dibangun di atas SPF dan DKIM untuk menyediakan kemampuan pelaporan dan autentikasi email tambahan.

DMARC membantu memastikan bahwa email yang Anda kirim benar-benar dari Anda. Jika seseorang mencoba memalsukan alamat email Anda, DMARC membantu memblokir pesan palsu tersebut agar tidak sampai ke orang lain, sehingga reputasi email Anda tetap aman dan sehat.

DMARC:

- Meningkatkan kemampuan pengiriman email dengan memungkinkan pengirim memantau dan menerapkan kebijakan autentikasi email.

- Memungkinkan pemilik domain menentukan kebijakan penanganan email yang gagal dalam pemeriksaan SPF dan DKIM, meningkatkan transparansi dan keamanan, serta mengurangi upaya spoofing dan phishing.

- Memungkinkan pemilik domain menerima peringatan ketika pihak yang tidak berwenang menyalahgunakan domain untuk spoofing email, sehingga melindungi reputasi merek mereka.

Agar memenuhi kriteria DMARC, SPF dan DKIM harus dikonfigurasi dengan benar untuk domain Dari email. Domain Dari kemudian harus cocok dengan domain yang diautentikasi oleh SPF atau DKIM.

Bagaimana menerapkan DMARC

1. Tentukan Kebijakan DMARC : Tentukan kebijakan DMARC yang ingin Anda terapkan. DMARC menawarkan 3 opsi kebijakan:

- Tidak ada : Hanya mode pemantauan, tidak ada tindakan yang diambil jika email gagal DMARC.

- Karantina : Email mencurigakan dikirim ke folder spam/sampah.

- Tolak : Email yang mencurigakan langsung ditolak.

2. Hasilkan Data DMARC : Buat data TXT DMARC dengan kebijakan pilihan Anda. Gunakan sintaks berikut:

_dmarc.example.com. IN TXT "v=DMARC1; p=none; rua=mailto:[email protected]; ruf=mailto:[email protected]"

- Ganti

example.comdengan domain Anda. -

v=DMARC1: Menunjukkan versi DMARC. -

p=none/quarantine/reject: Mendefinisikan kebijakan. -

rua: Menentukan alamat email untuk menerima laporan agregat. -

ruf: Menentukan alamat email untuk menerima laporan forensik.

- Ganti

3. Publikasikan Data DMARC ke DNS: Masuk ke dasbor penyedia DNS Anda.

- Navigasikan ke bagian manajemen DNS domain Anda.

- Tambahkan data TXT baru dengan

host _dmarcdan nilainya sebagai data DMARC yang Anda buat.

4. Verifikasi Data DMARC : Gunakan alat pencarian DNS untuk memastikan data DMARC dipublikasikan dan disebarkan dengan benar.

5. Pantau Laporan : Secara teratur memeriksa laporan agregat dan forensik yang dikirim ke alamat email yang ditentukan dalam catatan DMARC. Laporan ini memberikan wawasan tentang kegagalan autentikasi email dan membantu menyempurnakan kebijakan DMARC Anda.

Catatan:

- Berhati-hatilah saat membuat data DMARC, karena kesalahan konfigurasi apa pun akan berdampak negatif pada pengiriman email Anda. Kami merekomendasikan untuk mengikuti panduan dari Google ini saat memulai dengan DMARC.

- Pastikan SPF dan DKIM mengautentikasi email setidaknya selama 48 jam SEBELUM mengaktifkan DMARC.

Berikut beberapa alat gratis yang dapat Anda gunakan untuk membuat, memverifikasi, dan memvalidasi data DMARC:

- Alat DMARC oleh dmarcian.

- Pencarian dan Pemeriksa Catatan DMARC oleh EasyDMARC

- Intisari DMARC – Jika Anda menyiapkan alamat pelaporan DMARC, tidak disarankan menggunakan alamat pribadi atau bisnis Anda, karena kotak masuk Anda akan dibanjiri email yang tidak dapat dipahami. Sebagai gantinya, pertimbangkan untuk mendaftar ke alat pelaporan DMARC untuk memastikan bahwa Anda telah mengautentikasi dengan benar semua alat yang Anda gunakan untuk mengirim email.

Contoh Verifikasi Email

Sekarang setelah kita mendefinisikan apa yang dimaksud dengan SPF, DKIM, dan DMARC, mari kita lihat beberapa contoh nyata penerapan protokol ini, sehingga Anda dapat lebih memahami mengapa email Anda mungkin sampai atau tidak sampai ke penerima yang dituju.

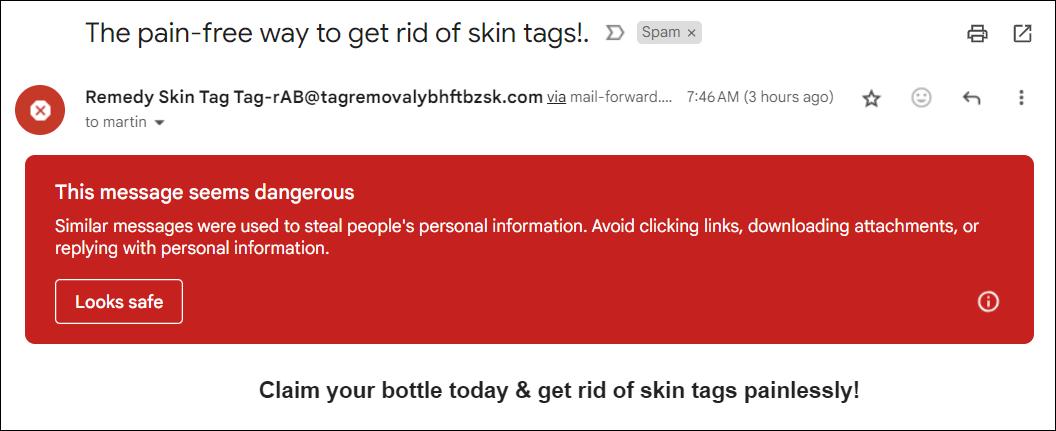

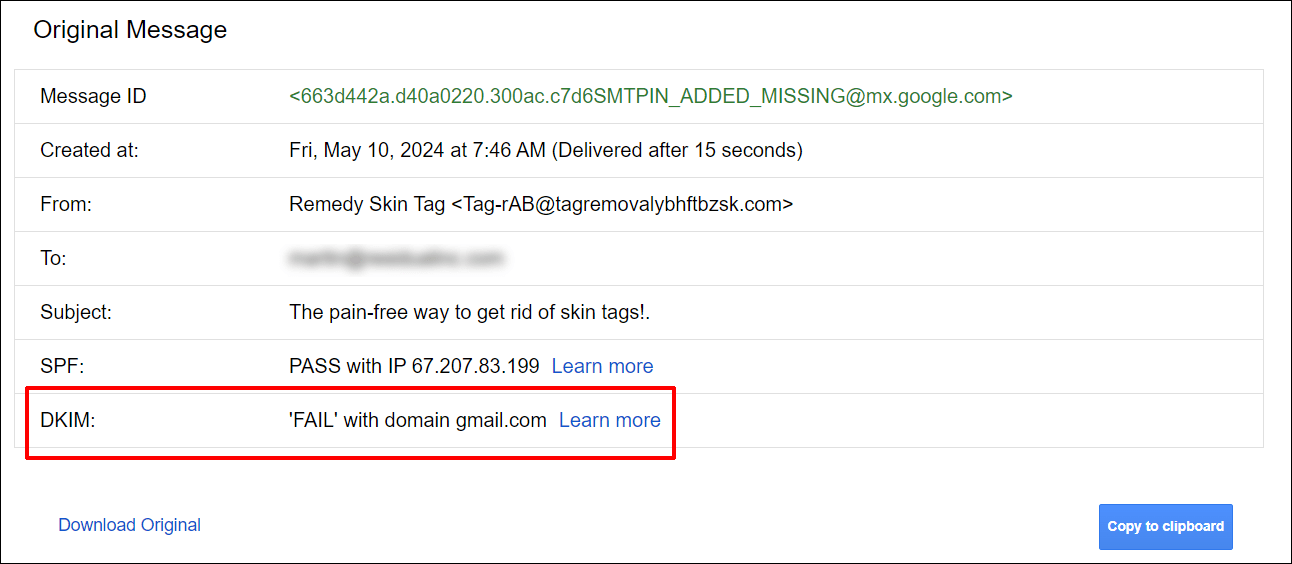

Email Tidak Mencapai Penerima

Pertama, mari kita lihat email spam yang jelas dikirim ke alamat Gmail. Ini akan membantu kita memahami bagaimana Gmail dan penyedia email lainnya secara otomatis memfilter email sampah.

Ini email yang dikirim ke alamat Gmail pribadi saya, tetapi tidak pernah sampai ke kotak masuk saya. Gmail memfilternya dan mengirimkannya langsung ke folder SPAM saya.

Mari kita abaikan fakta bahwa ini jelas merupakan email spam dan lihat header email untuk melihat mengapa alat otomatis Gmail mendeteksi dan menandainya sebagai spam.

EBUKU GRATIS

Peta jalan langkah demi langkah Anda menuju bisnis pengembang web yang menguntungkan. Dari mendapatkan lebih banyak klien hingga melakukan penskalaan secara gila-gilaan.

EBUKU GRATIS

Rencanakan, bangun, dan luncurkan situs WP Anda berikutnya tanpa hambatan. Daftar periksa kami membuat prosesnya mudah dan dapat diulang.

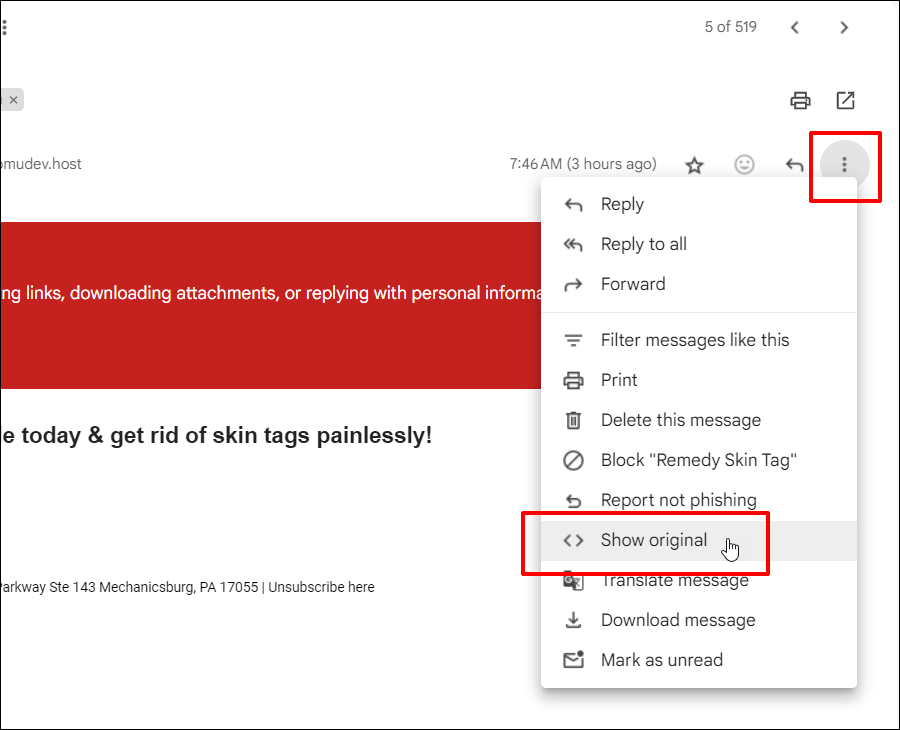

Untuk melakukan ini, lihat email di akun Gmail Anda (tentu saja, jangan klik tautan apa pun di email!), klik ikon elipsis vertikal, dan pilih Tampilkan yang asli dari opsi menu …

Seperti yang Anda lihat, email ini tidak memenuhi persyaratan kebijakan DKIM Gmail.

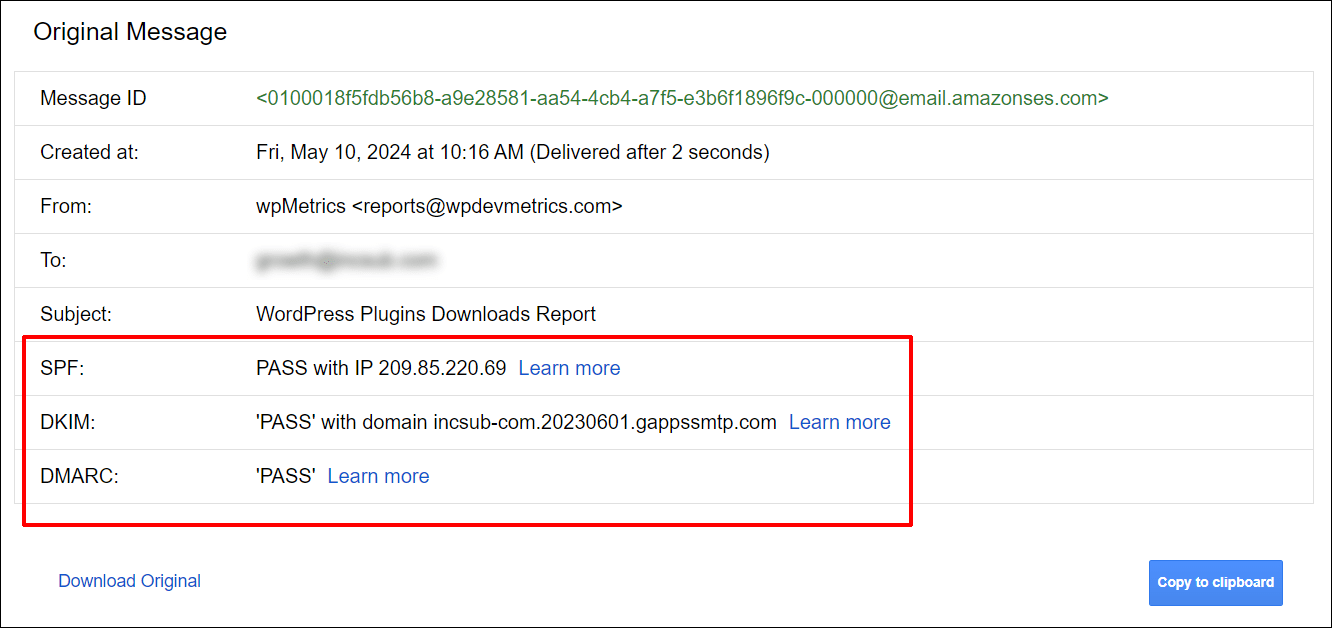

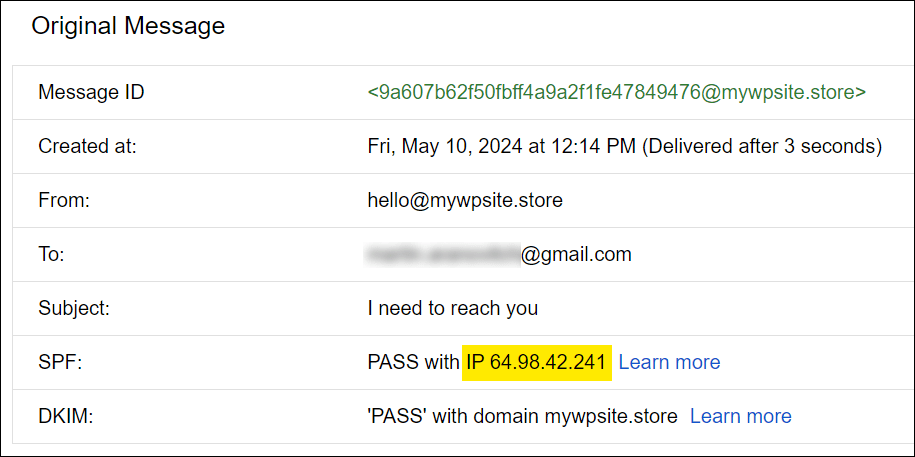

Email yang Sesuai

Sebagai perbandingan, berikut header email yang dikirim ke alamat Gmail bisnis saya oleh pengirim yang patuh. Seperti yang Anda lihat, perusahaan ini telah memenuhi semua persyaratan Gmail untuk pengiriman email yang aman.

Menggunakan Alat Verifikasi

Seperti disebutkan sebelumnya, ada sejumlah alat hebat yang dapat Anda gunakan untuk memeriksa dan/atau memecahkan masalah apakah domain email Anda (atau domain email klien atau layanan pihak ketiga) memenuhi protokol yang diperlukan dan mematuhi pedoman pengirim email.

Periksa SPF, DKIM & DMARC

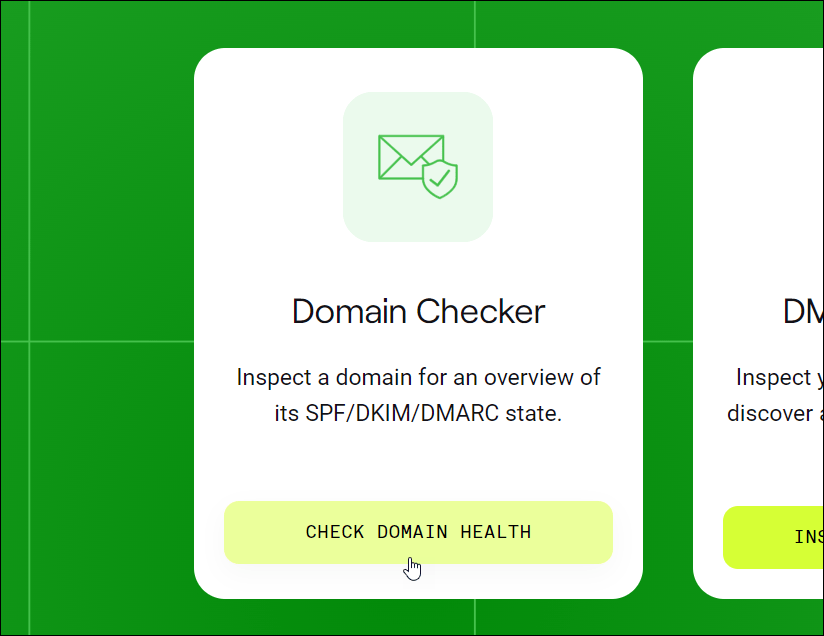

Untuk contoh di bagian ini, kami akan menggunakan alat gratis dari dmarcian.com.

Buka bagian alat gratis dmarcian, dan klik alat Pemeriksa Domain mereka…

Masukkan nama domain email ke dalam kolom (hanya domain, tanpa alamat@ ) dan klik Periksa Domain …

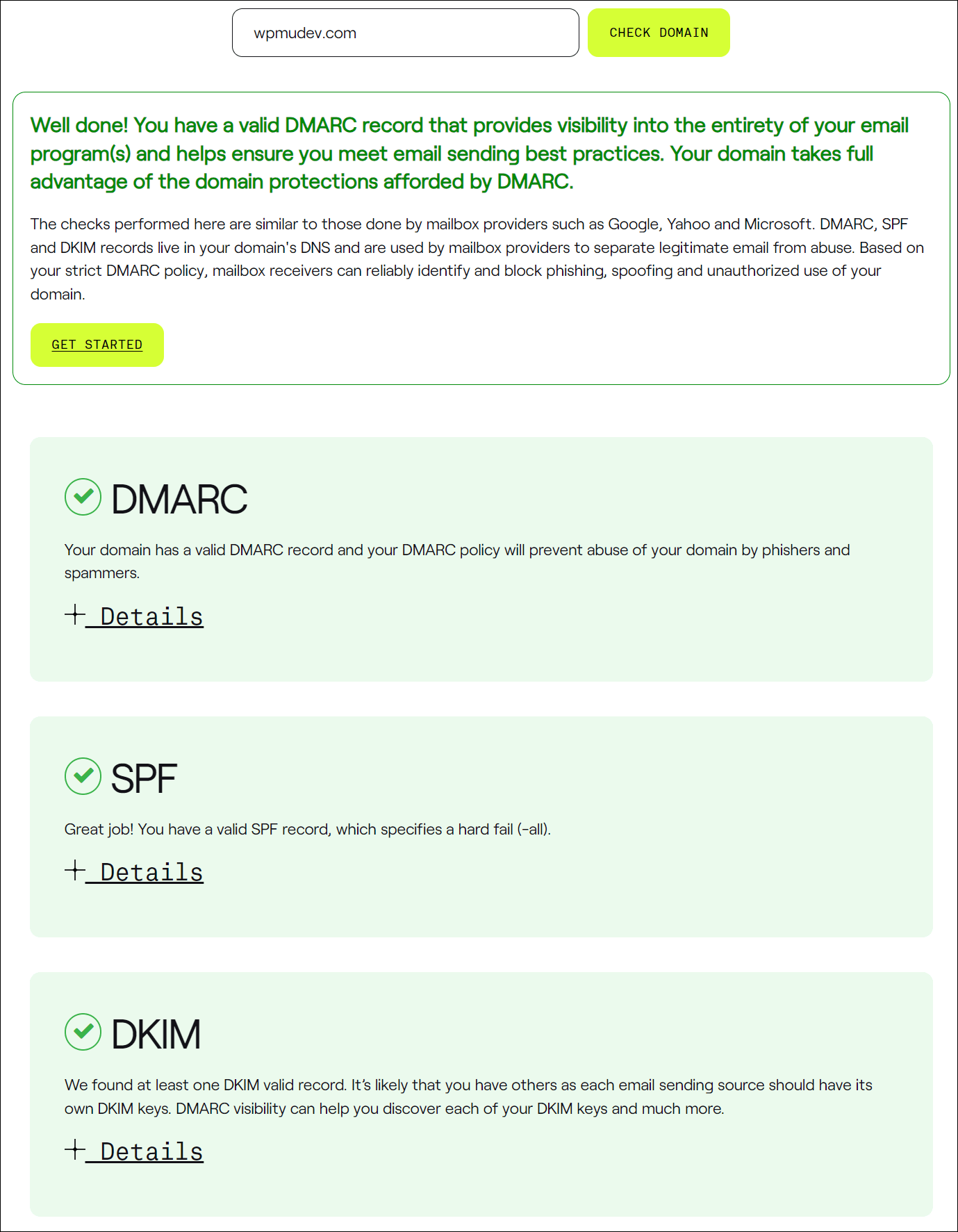

Alat ini melakukan pemeriksaan serupa dengan yang dilakukan oleh penyedia kotak surat seperti Google, Yahoo, dan Microsoft dan menampilkan hasil yang menunjukkan apakah data domain email memenuhi persyaratan SPF, DKIM, dan DMARC atau tidak.

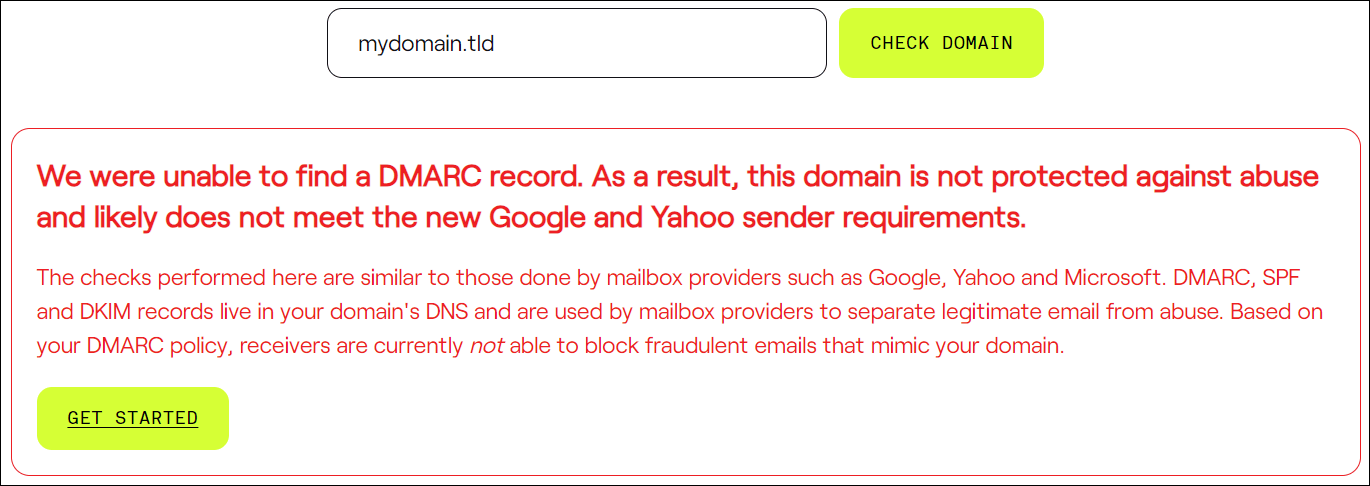

Jika domain email gagal memenuhi pemeriksaan, Anda akan melihat hasil yang serupa dengan yang ditunjukkan di bawah ini.

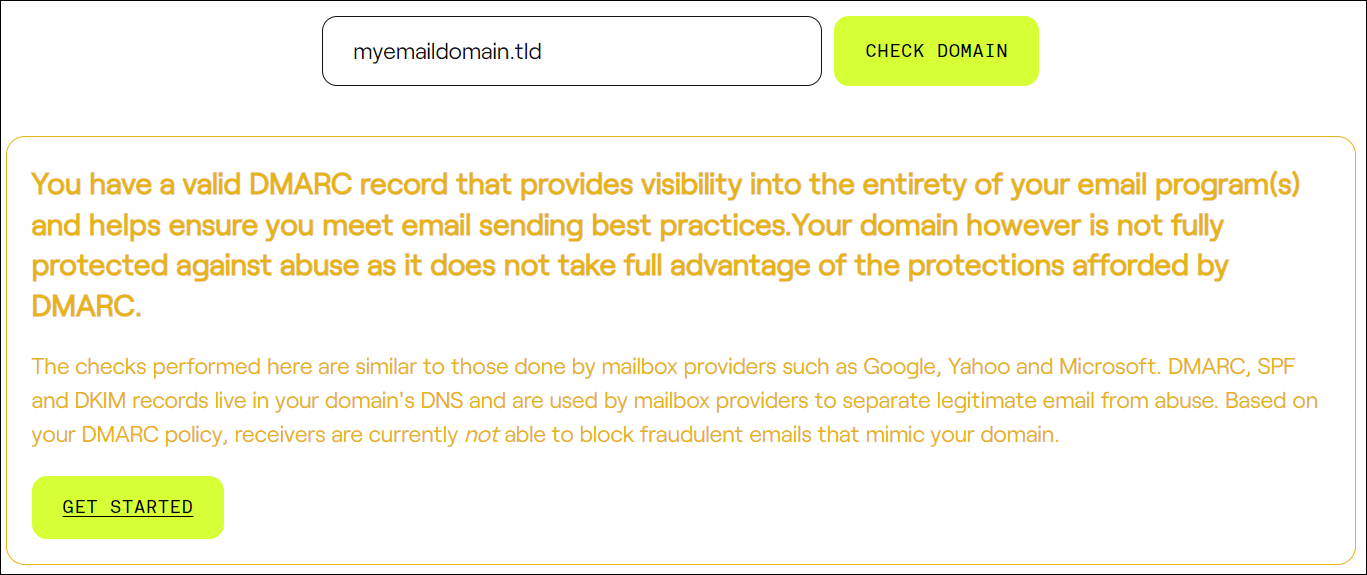

Terkadang, Anda mungkin mendapatkan pesan serupa dengan yang ditunjukkan di bawah ini. Pesan di bawah ini menyimpulkan bahwa email Anda memenuhi syarat dan akan tetap terkirim, namun Anda mungkin ingin menggunakan layanan perusahaan untuk memastikan kepatuhan penuh.

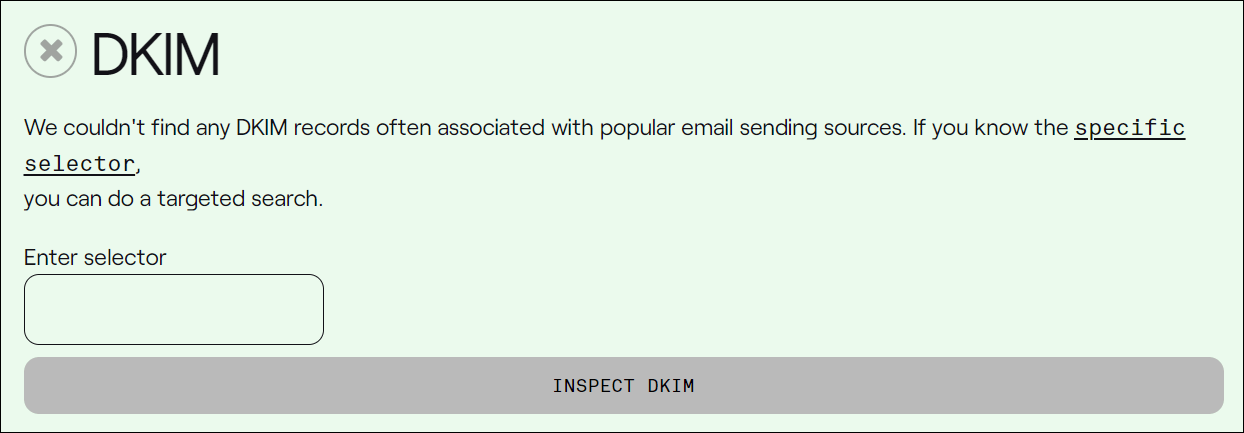

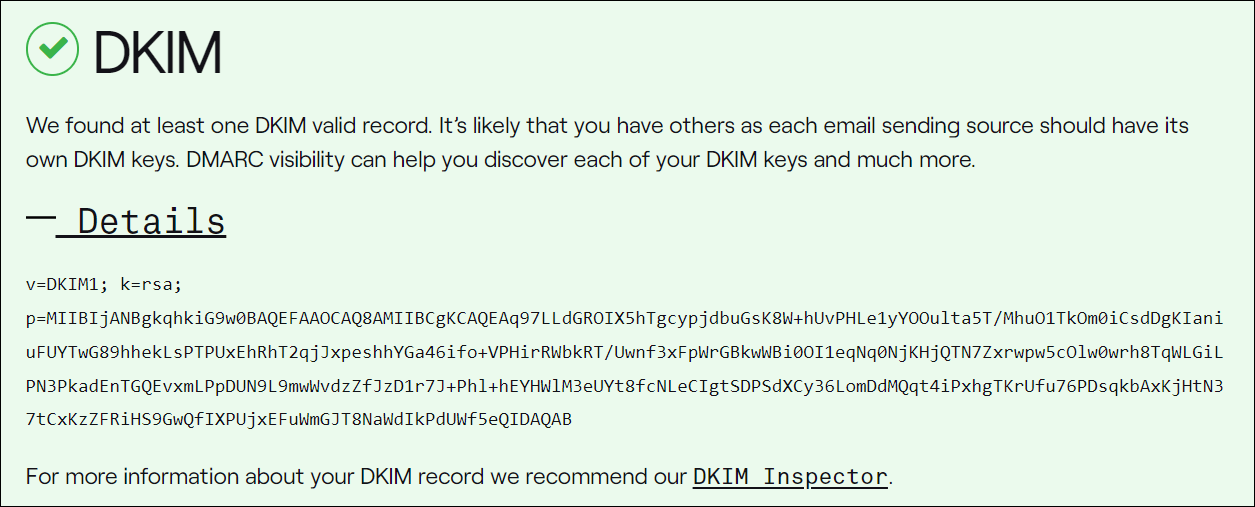

Berikut satu lagi tip berguna yang perlu diingat jika Anda menjalankan pengujian pada domain email Anda dan mendapatkan hasil pemeriksaan DKIM seperti yang ditunjukkan pada gambar di bawah…

Pada pemeriksaan di atas, alat tidak dapat menemukan data DKIM untuk domain email karena ada pemilih yang hilang. Pemilih biasanya disertakan dalam data DKIM saat email yang sesuai dikirimkan.

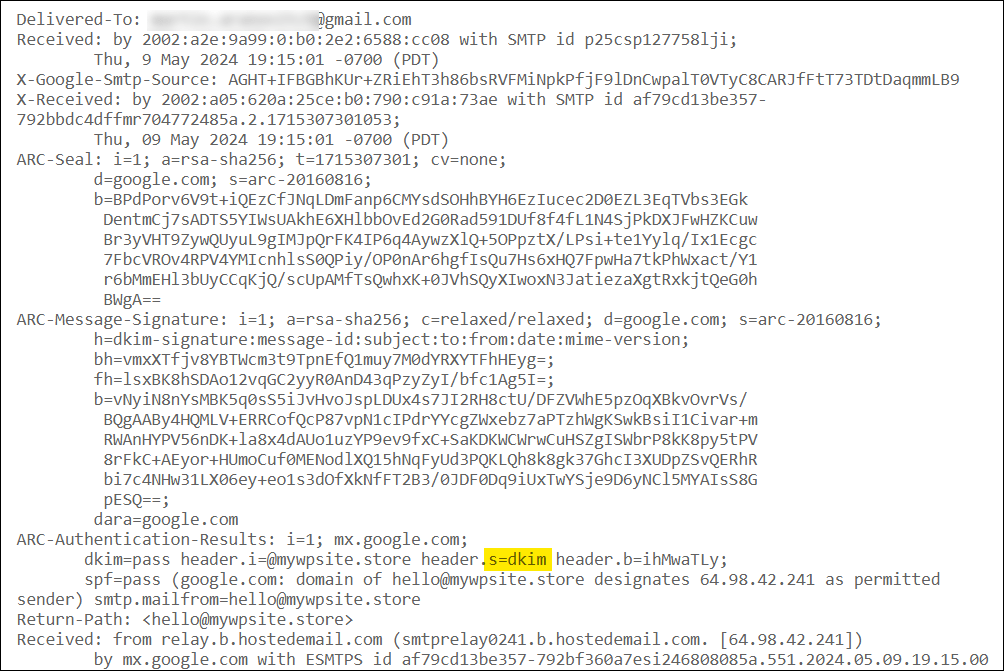

Untuk menemukan pemilih untuk menyelesaikan pemeriksaan ini, lakukan hal berikut:

- Jalankan akun email Anda dan temukan email yang dikirim oleh domain yang Anda periksa. Dalam contoh ini, kita akan menggunakan Gmail.

- Klik ikon elipsis vertikal, lalu pilih Tampilkan yang asli dari opsi menu

- Gulir ke bawah melewati bagian header Internet sampai Anda menemukan tumpukan kode.

- Cari bagian

s=pada Header Tanda Tangan DKIM. Ini adalah pemilih Anda

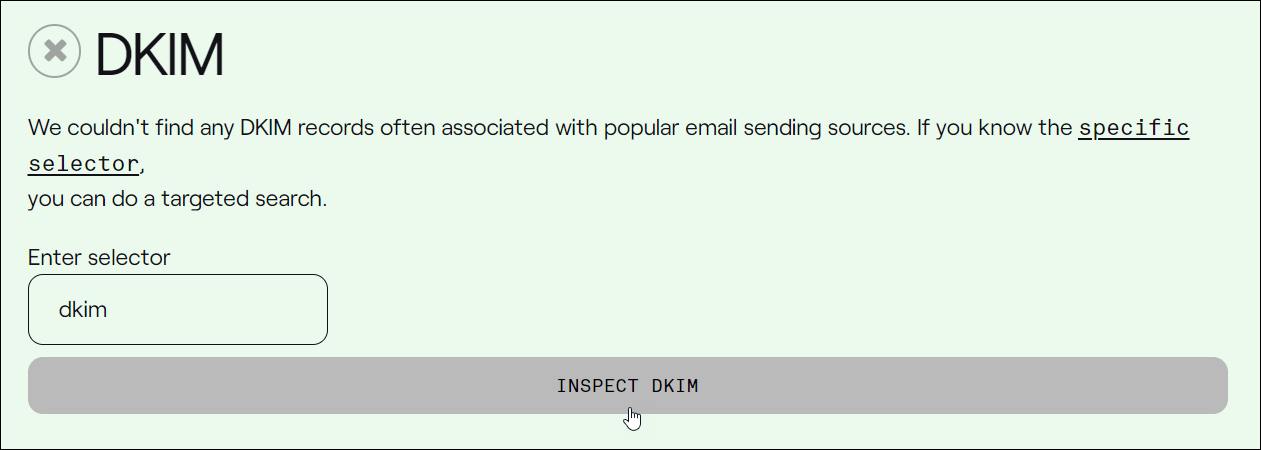

Salin bagian pemilih dan tempel ke alat pengecekan DKIM, lalu klik tombol Periksa DKIM.

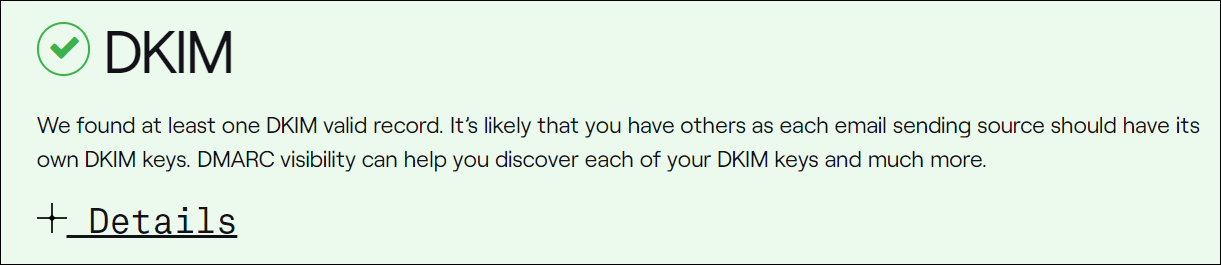

Itu akan memperbaikinya dan membuat email Anda lolos pemeriksaan DKIM.

Klik tautan Detail untuk melihat detail lebih lanjut tentang hasilnya.

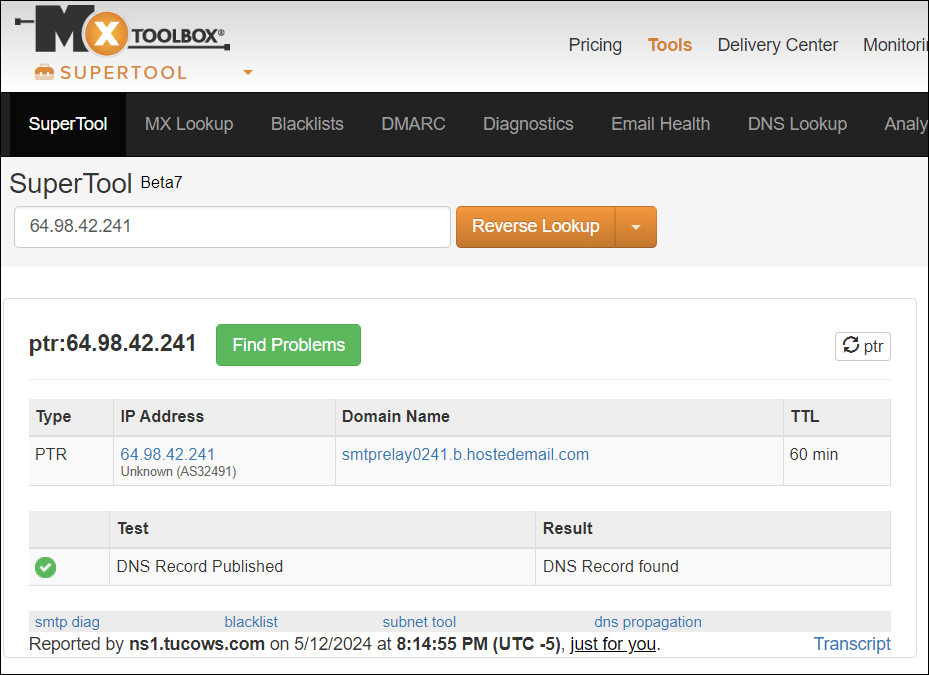

Periksa PTR

Catatan penunjuk DNS, disingkat PTR, berfungsi untuk menghubungkan alamat IP dengan nama domain yang sesuai. Berbeda dengan data 'A', yang memetakan nama domain ke alamat IP, data PTR menjalankan fungsi sebaliknya dengan mengaitkan alamat IP dengan nama domain.

Untuk memeriksa apakah domain atau IP pengirim memiliki catatan DNS maju dan mundur yang valid seperti yang diperlukan, pertama-tama cari dan salin alamat IP domain email pengirim di header email …

Kemudian paste ke alat pencarian Reverse DNS, seperti MXToolbox.com untuk memeriksa apakah PTR valid…

Meskipun pemeriksaan di atas akan memberi Anda informasi yang benar, kami juga menyarankan untuk menguji email Anda apakah ada spam. Ini akan membantu memastikan keterkiriman email Anda secara optimal.

Kami merekomendasikan menggunakan layanan seperti Mail Tester (mereka juga memiliki alat pengecekan SPF & DKIM).

Semoga panduan ini memberi Anda pemahaman dasar tentang apa yang dimaksud dengan SPF, DKIM, dan DMARC serta cara menggunakan alat untuk memeriksa validitas domain email dan memecahkan potensi masalah.

Jika Anda menggunakan (atau berencana menggunakan) layanan Webmail atau Hosting Email WPMU DEV, lihat panduan kami tentang cara mengoptimalkan kemampuan pengiriman email menggunakan layanan email WPMU DEV.

Praktik Pengiriman Email Terbaik

Jika Anda berencana melakukan pengiriman massal apa pun, berikut ikhtisar praktik pengiriman email utama yang harus diikuti agar tetap mematuhi pedoman baru:

- Langganan : Hanya kirim email kepada mereka yang telah ikut serta. Jika Anda adalah pengirim email massal yang memenuhi syarat, Anda dapat menggunakan alat gratis seperti Alat Postmaster Google untuk menghindari penandaan spam dan secara teratur mengakses data dan diagnostik tentang kesalahan pengiriman Gmail, laporan spam, umpan balik loop, dan lebih banyak lagi untuk memastikan bahwa tingkat pengaduan tetap di bawah 0,3%.

- Manajemen Langganan : Aktifkan berhenti berlangganan dengan satu klik untuk keluar secara efisien. Izinkan penerima untuk meninjau dan berhenti berlangganan dari milis tertentu.

- Pemformatan Pesan : Format email sesuai dengan standar RFC 5322 dan HTML. Hindari menyembunyikan konten dan pastikan informasi pengirim jelas.

- Pedoman Pengiriman : Otentikasi email dengan SPF dan DKIM. Pertahankan konsistensi pengiriman IP dan kategorikan pesan. Gunakan koneksi TLS untuk mengirimkan email.

- Hindari Praktik Pengiriman : Jangan mencampur jenis konten, meniru identitas orang lain, atau membeli daftar email.

- Tingkatkan Volume Pengiriman Secara Perlahan : Tingkatkan volume secara bertahap dan pantau metrik pengiriman.

- Pertimbangan Khusus : Pastikan kepatuhan terhadap pedoman, terutama untuk penyedia pihak ketiga.

- Pemasaran Afiliasi & Latihan Phishing : Pantau afiliasi secara teratur dan hindari mengirim email percobaan phishing.

Untuk pedoman pengirim email yang lebih detail, lihat: Bantuan Google: Pedoman Pengirim Email

Poin Tambahan & Informasi Berguna

Mencakup semua hal yang perlu diketahui tentang kemampuan pengiriman email berada di luar cakupan artikel ini. Namun, kami pikir kami akan menyertakan beberapa informasi tambahan yang berguna di sini untuk menghemat waktu Anda dalam melakukan penelitian.

Email Massal

Berikut beberapa hal yang perlu diingat jika Anda berencana melakukan pengiriman email massal:

- Email palsu diperhitungkan dalam batas pengirim massal sebesar 5.000 . Menurut Yahoo, “Email palsu akan diperhitungkan dalam email yang kami periksa untuk penegakan hukum. Jika Anda mengalami masalah spoofing, Anda harus menerapkan kebijakan penegakan DMARC (p=karantina atau p=tolak).”

- Subdomain juga tunduk pada persyaratan . Email yang tidak mematuhi kebijakan yang dikirim dari subdomain domain tingkat organisasi yang tunduk pada verifikasi DMARC akan terpengaruh.

Kesalahpahaman tentang SPF (Kerangka Kebijakan Pengirim)

Memahami peran SPF dalam otentikasi email adalah penting, namun protokol juga memiliki keterbatasan. Berikut beberapa kesalahpahaman populer tentang SPF:

- SPF akan sepenuhnya melindungi domain saya dari spoofing : SPF tidak sepenuhnya melindungi alamat pengirim yang terlihat oleh pengguna. Ini memverifikasi otorisasi domain tetapi tidak mengamankan alamat pengirim. Gunakan DMARC untuk melindungi nama domain yang terlihat dari spoofing.

- Menerapkan SPF sudah cukup untuk mencegah semua upaya spoofing dan phishing : Meskipun SPF adalah tindakan yang penting, namun SPF bukanlah solusi lengkap terhadap spoofing dan phishing. Metode autentikasi email lainnya (misalnya DMARC) diperlukan untuk perlindungan menyeluruh.

- Menyertakan data SPF perusahaan dalam email memastikan autentikasi yang tepat : Perusahaan terkadang secara keliru menginstruksikan pelanggan untuk menyertakan data SPF mereka. Namun, hal ini mungkin tidak mengautentikasi email secara efektif dan dapat menyebabkan kesalahan konfigurasi.

Kesalahpahaman tentang DKIM (DomainKeys Identified Mail)

Seperti halnya SPF, penting juga untuk memahami peran DKIM dalam mengirimkan dan menyampaikan email Anda, namun ada beberapa kesalahpahaman yang perlu diwaspadai:

- Kesalahpahaman Enkripsi : Bertentangan dengan kepercayaan umum, DKIM tidak mengenkripsi email. Sebaliknya, ini berfokus pada verifikasi integritas pesan melalui hash di bawah tag “bh” dan “b”, memberikan perlindungan terhadap serangan modifikasi dan pengulangan, meskipun hanya melindungi sebagian dari pencurian dan pemalsuan identitas. Verifikasi DKIM yang berhasil menunjukkan otorisasi pengirim dan memastikan integritas konten pesan selama transit.

- Kekeliruan Pemalsuan : Ada kesalahpahaman bahwa tanda tangan DKIM dapat dipalsukan karena rinciannya tersedia untuk umum di data DNS. Namun, DKIM mengandalkan Infrastruktur Kunci Publik (PKI) dengan sepasang kunci – publik dan swasta. Meskipun kunci publik dapat diakses dalam catatan DNS, kunci pribadi disimpan dengan aman di server penyedia layanan email, sehingga memastikan keaslian pesan. Oleh karena itu, tanda tangan DKIM tidak dapat dipalsukan karena kunci privat dijaga kerahasiaannya dan hanya digunakan untuk penandatanganan pesan.

- Ilusi Solusi Spam : Meskipun DKIM membantu memverifikasi otorisasi pengirim dan integritas pesan, DKIM tidak memberikan solusi pasti terhadap spam. Meskipun hal ini mengurangi kemungkinan pelaku spam menggunakan alamat email yang dipalsukan atau dicuri, hal ini tidak menghalangi mereka untuk membeli domain dan menyiapkan data DKIM untuk melanjutkan aktivitas mereka. Akibatnya, hal ini mungkin secara tidak sengaja melegitimasi spam sampai batas tertentu. Namun, penggunaan domain asli dapat mengurangi serangan phishing, meningkatkan keamanan email terhadap upaya jahat, seperti email palsu yang konon berasal dari perusahaan sah.

Untuk pembaruan terkini mengenai pedoman Google dalam mengirim email ke akun Gmail pribadi dan persyaratan pengiriman email massal, lihat FAQ Pedoman Pengirim Email Google

Apakah Anda Sudah Mendapatkan Pesannya?

Ketika pertempuran yang semakin kompleks dan berkelanjutan melawan spam email dan phishing dari pelaku jahat yang canggih terus meningkat, penyedia layanan besar seperti Google, Yahoo, Microsoft, dan lainnya telah mulai menerapkan persyaratan pengiriman email yang ketat bagi semua pengguna untuk memastikan pengiriman email yang aman ke tujuan. penerima.

Semoga artikel ini memberi Anda semua informasi yang Anda perlukan untuk memahami dan mematuhi semua pedoman dan persyaratan pengiriman email yang akan sampai ke kotak masuk penerima Anda.

Lihat panduan kami tentang cara mengoptimalkan kemampuan pengiriman email menggunakan layanan email WPMU DEV untuk mempelajari bagaimana bisnis Anda dapat dengan mudah mematuhi aturan pengiriman email baru ini.