Amankan situs web Anda dengan Let's Encrypt!

Diterbitkan: 2016-11-22Let's Encrypt adalah inisiatif yang menyediakan cara gratis dan otomatis untuk mengamankan lalu lintas HTTP situs web Anda. Menyiapkan HTTPS aman selalu merupakan proses yang melibatkan, dan kami senang mendukung upaya apa pun yang membuat seluruh proses lebih sederhana dan lebih mudah bagi orang-orang.

Secara umum, untuk mengaktifkan HTTPS di situs web Anda, Anda perlu memperoleh sertifikat keamanan dari Certificate Authority (CA). Otoritas Sertifikat dianggap sebagai pihak ketiga tepercaya yang dapat memverifikasi identitas situs web kepada pengunjung Anda. Sertifikat keamanan (juga disebut sertifikat SSL) dipasang di server web dan menyediakan dua fungsi: a) Ini mengenkripsi semua lalu lintas HTTP antara situs web Anda dan pengunjung Anda b) Ini mengotentikasi identitas situs web Anda, sehingga pengunjung Anda tahu mereka tidak mengunjungi yang palsu.

Mengamankan identitas situs web Anda dan lalu lintas pengunjung adalah manfaat yang jelas di sini, tetapi ada juga beberapa lagi yang memerlukan penjelasan lebih lanjut.

Sebelum Let's Encrypt, Anda harus memilih jenis sertifikat yang Anda inginkan, sebuah proses yang agak membingungkan bagi pengguna yang tidak terbiasa dengan sistem kunci publik, kemudian Anda harus membuat kunci Anda, menandatangani Permintaan Pembuatan Sertifikat dan akhirnya menghabiskan cukup banyak uang uang untuk membeli satu.

Tunggu, tapi apa itu SSL?

Secure Sockets Layer, atau SSL adalah protokol kriptografi yang mengamankan komunikasi jaringan. Ini memastikan privasi komunikasi, artinya data yang dipertukarkan antara dua pihak dienkripsi dan tidak dapat disadap oleh pihak ketiga. Itu juga mengotentikasi identitas pihak yang berkomunikasi, biasanya server, dengan menggunakan sertifikat SSL yang kami sebutkan sebelumnya.

Bagaimana Anda bisa tahu jika sebuah situs web aman?

Situs web yang diamankan dengan SSL mudah diidentifikasi oleh beberapa hal:

- Ada ikon gembok hijau di sebelah alamat URL (tergantung pada browser apa yang Anda gunakan)

- URL dimulai dengan https , bukan http.

Namun sertifikat SSL juga memiliki tanggal kedaluwarsa. Ketika tanggal tersebut telah berlalu, komunikasi tidak lagi aman, dan sertifikat perlu diperbarui. Anda dapat dengan mudah memeriksa apakah sertifikat SSL situs web Anda kedaluwarsa atau tidak dengan terlebih dahulu mengklik ikon gembok dan tergantung pada browser apa yang Anda gunakan, lakukan hal berikut:

Di Firefox, klik tombol panah di sebelah kanan, lalu di tautan Informasi selengkapnya . Terakhir, klik tombol Lihat Sertifikat di bawah tab Keamanan untuk melihat detail sertifikat.

Jika Anda menggunakan Chrome, klik tautan Detail , lalu tombol Lihat sertifikat di bawah tab Ikhtisar Keamanan .

Di bawah bagian Masa Berlaku , ada dua tanggal yang terkait dengan sertifikat. Yang Diterbitkan Pada dan Kedaluwarsa Pada . Yang pertama adalah tanggal sertifikat diaktifkan, sedangkan yang kedua adalah tanggal kedaluwarsanya. Jika tanggal Kedaluwarsa telah lewat, sertifikat perlu diperbarui dan komunikasi tidak lagi aman!

Mengapa peduli tentang SSL?

Nah, ada beberapa alasannya! Mengamankan komunikasi antara situs web Anda dan pengunjung Anda, mengautentikasi identitas situs web Anda, memastikan integritas data antara browser dan server web, dan bahkan mendapatkan peringkat SEO yang lebih tinggi.

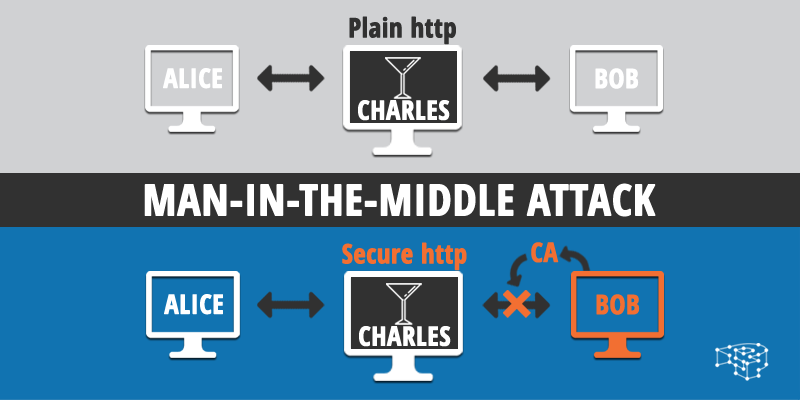

Komunikasi yang aman dan identitas yang diautentikasi terdengar seperti hal yang menyenangkan untuk dimiliki, tetapi dari apa mereka melindungi situs web Anda? Konsepnya mungkin tampak samar bagi sebagian orang. Pada kenyataannya keduanya bekerja sama dalam pertempuran mungkin salah satu metode serangan paling klasik yang didokumentasikan dalam keamanan komputer. Serangan “man-in-the-middle” (atau disingkat, MitM).

Misalkan kita memiliki situs web yang dioperasikan oleh Alice, yang dikunjungi oleh Bob (serangan itu juga bekerja pada layanan yang berbeda, bukan hanya situs web). Sejauh ini bagus. Lalu, ada orang jahat bernama Charles (orang jahat dalam keamanan komputer biasanya dipanggil Charles untuk beberapa alasan. Martini kering dan tempat persembunyian rahasia muncul di benak.)

Charles, dengan menggunakan sejumlah teknik berbeda yang terlalu rumit untuk dibahas dalam artikel ini, merebut kendali saluran komunikasi antara Alice dan Bob. Dia duduk dengan tenang dan tidak terlihat, di antara mereka.

Ketika Bob mengunjungi situs web Alice, dia mengira dia mengirim dan menerima data dari Alice. Pada kenyataannya data yang dia kirimkan melewati Charles, yang pada gilirannya meneruskannya ke Alice (memastikan sebelum melakukan itu untuk menyimpannya, atau merusaknya dengan cara yang jahat). Ketika situs web Alice merespons, data diteruskan lagi dari Charles ke Bob. Persis seperti memiliki penyadapan yang kuat. Selain dapat menyimpan data sensitif seperti email, kata sandi, dan kartu kredit, Charles bahkan dapat menyamar sebagai bagian dari situs web Alice, atau sesi penelusuran web Bob.

Jadi di sini kita melihat di mana dua sekutu SSL kita, identitas yang diautentikasi, dan komunikasi yang aman datang untuk menyelamatkan!

Ketika situs web Anda dilindungi oleh SSL, serangan Man-in-the-middle menjadi jauh lebih sulit untuk dilakukan. Ketika Bob terhubung ke situs web Alice, dia menerima sertifikat server dan memvalidasinya terhadap CA. Setelah sertifikat divalidasi, server dan klien bertukar beberapa informasi tambahan dan kemudian komunikasi data dimulai (seperti jenis sandi apa yang akan mereka gunakan, proses yang disebut handshaking). Jika Charles mencoba meniru Alice dengan mengirimkan kunci publiknya sendiri kepada Bob, dia tidak akan bertindak terlalu jauh. Di dalam sertifikat, ada serangkaian data yang disebut tanda tangan digital, yang memastikan integritas file. Jika ada bagian dari sertifikat yang berubah, tanda tangannya juga berubah.

Jadi jika Charles mencoba mengubah kunci publik, CA akan menolak sertifikat dan memberi tahu Bob (karena tanda tangan digital yang dihitung oleh CA tidak akan cocok dengan yang ada di sertifikat). Karena Charles tidak memiliki kunci pribadi Alice, dia tidak dapat mendekripsi komunikasi. Satu-satunya cara bagi Charles untuk dapat melakukan apa saja, adalah dengan mencoba dan mengkompromikan server CA juga.

Tapi selain melindungi Anda dari orang jahat yang minum martini, itu juga meningkatkan peringkat SEO Anda! Menurut posting blog Google Webmasters oleh Zineb Ait Bahajji dan Gary Illyes, HTTPS digunakan sebagai sinyal peringkat:

“ Kami telah melihat hasil yang positif, jadi kami mulai menggunakan HTTPS sebagai sinyal peringkat. Untuk saat ini hanya sinyal yang sangat ringan. Namun seiring waktu, kami mungkin memutuskan untuk memperkuatnya, karena kami ingin mendorong semua pemilik situs web untuk beralih dari HTTP ke HTTPS agar semua orang tetap aman di web. “

Selain itu pada bulan September, blog Keamanan Google mengumumkan bahwa browser Chrome akan mulai secara eksplisit memberi label situs web sebagai "Tidak Aman". Ini dilakukan dalam upaya untuk "bergerak menuju web yang lebih aman" dan meningkatkan kesadaran pengguna.

Bagaimana cara kerjanya?

Sejauh ini kita telah berbicara tentang sertifikat SSL dan betapa pentingnya mereka dalam memberikan keamanan dan otentikasi identitas. Di bagian ini kita akan menyingsingkan lengan baju kita dan masuk ke hal-hal sepele!

SSL bekerja dengan menggunakan sistem yang disebut infrastruktur kunci publik (atau PKI, untuk pengurutan).

PKI adalah sistem keamanan komputer yang digunakan untuk memecahkan masalah bagaimana berkomunikasi secara aman melalui jaringan yang tidak aman. Sederhananya, jika Alice dan Bob ingin berkomunikasi dengan aman melalui Internet, mereka perlu bertukar semacam kunci enkripsi. Tetapi jika mereka melakukan ini, dan seseorang yang berada di antara mereka dan memiliki komputer mendapatkan kunci itu, dia akan dapat membaca semua komunikasi di masa depan! (mungkin bukan tipe orang Charles; administrator sistem karena sifat pekerjaan mereka memiliki akses ke semua data plaintext yang melewati server mereka juga).

Ini mungkin tampak seperti masalah paradoks, tetapi diselesaikan melalui penggunaan tidak hanya satu, tetapi sepasang kunci. Publik, dan pribadi:

- Alice dan Bob bertukar kunci publik mereka. Karena ini bersifat publik, mereka dapat dikirim melalui jaringan yang tidak aman tanpa khawatir. Faktanya, mempostingnya di depan umum adalah tujuan penggunaannya!

- Alice kemudian mengenkripsi pesan yang ingin dia kirim ke Bob menggunakan kunci pribadinya dengan kunci publik Bob .

- Bob mendapatkan pesan dan mendekripsinya menggunakan kunci pribadinya dengan kunci publik Alice .

Kunci pribadi biasanya disimpan secara lokal di komputer Anda (atau drive USB, atau di suatu tempat yang Anda tahu aman). Tidak peduli siapa yang membaca email Anda, atau komunikasi jaringan, mereka hanya akan mendapatkan teks yang tampak kacau tanpa kunci pribadi Anda.

Aspek lain yang berguna dari enkripsi kunci publik adalah gagasan tentang tanda tangan digital. Kami menyebutkannya sebelumnya, ketika Charles akan mencoba dan merusak sertifikat.

Saat Alice mengirim pesan ke Bob, dia juga bisa menandatanganinya secara digital menggunakan kunci pribadinya. Ini memastikan bahwa pesan tersebut memang dikirim oleh Alice, dan bukan oleh orang lain. Tanda tangan digital pada kenyataannya adalah rangkaian panjang angka heksadesimal yang dihitung menggunakan informasi sertifikat. Bahkan jika satu byte berubah dalam sertifikat, tanda tangan digital juga akan berubah, dan CA akan menolaknya.

Sertifikat SSL hanyalah file data yang diinstal pada sistem (biasanya di server web) dan bekerja dengan cara yang sama. Ini mengenkripsi komunikasi, dan memastikan identitas entitas (dalam kasus kami, situs web). Ini berisi informasi seperti:

- nama pemilik sertifikat

- alamat email

- masa berlaku

- nama domain server web yang sepenuhnya memenuhi syarat

- kunci publik pemilik

- tanda tangan digital yang menjamin sertifikat tidak diubah dengan cara apa pun.

Ia menggunakan semua informasi ini untuk secara efektif mengaitkan entitas/organisasi dengan sistem itu.

Ada dua cara untuk menerbitkan sertifikat. Yang pertama adalah menandatanganinya sendiri (self-signed), sedangkan yang kedua adalah mendapatkannya melalui Otoritas Sertifikat (tepercaya).

Apa perbedaan antara sertifikat yang ditandatangani sendiri dan yang tepercaya?

Sertifikat yang ditandatangani sendiri memberikan tingkat enkripsi yang sama dengan yang tepercaya, tetapi tidak menjamin identitas pemiliknya. Ini sebagian besar digunakan untuk pengujian atau dalam infrastruktur jaringan lokal di mana tidak ada kebutuhan mendesak untuk memiliki pemilik yang terikat pada suatu sistem.

Sertifikat tepercaya di sisi lain, menyediakan enkripsi dan otentikasi identitas. Sertifikat dikeluarkan oleh pihak ketiga (CA) yang memverifikasi identitas pemilik sertifikat menggunakan sejumlah pemeriksaan latar belakang.

Jadi ini berarti Anda harus mempercayai CA. Bagaimana jika itu adalah salah satu nakal dan bagaimana orang bisa tahu?

Hal ini tentu bisa terjadi, dan telah terjadi di masa lalu berkali-kali. Karena ini memang masalah kepercayaan, satu-satunya solusi adalah memastikan bahwa CA yang Anda gunakan adalah organisasi yang dikenal dan mapan, serta terhormat. CA mengenakan biaya untuk penerbitan sertifikasi (biasanya mulai dari $10 hingga jumlah tiga digit) tetapi orang tidak boleh terjebak dalam pemikiran bahwa CA yang mahal berarti lebih banyak kepercayaan dan keamanan!

Cara SSL mengamankan situs web Anda menggunakan Let's Encrypt

Ada banyak cara untuk membuat sertifikat Let's Encrypt dan menginstalnya di server web Anda. Prosesnya tergantung pada apakah Anda akan bekerja dari shell Unix atau tidak, jenis server web apa yang Anda jalankan, dll. Arahkan browser Anda ke halaman Memulai Let's Encrypt untuk mengetahui informasi lebih lanjut.

Jika Anda sudah menjadi klien Pressidium, segalanya menjadi lebih mudah!

Pertama, login ke akun Portal Pressidium Anda:

- Klik pada tab Sertifikat SSL .

- Klik tombol Generate a free Let's Encrypt certificate .

- Pilih situs web yang ingin Anda instal sertifikatnya dengan memilihnya dari menu tarik-turun Instal Let's Encrypt .

- Terakhir, klik tombol Create & Install SSL Certificate dan selesai!

Untuk menguji apakah SSL diaktifkan di situs web Anda, buka browser Anda dan kunjungi URL situs web Anda dengan menggunakan https di alamatnya. Jika browser Anda menampilkan tanda gembok Aman berwarna hijau yang familiar, Anda sedang berbisnis!

Sertifikat Let's Encrypt Anda yang baru memiliki rentang waktu 90 hari tetapi akan diperbarui secara otomatis. Anda juga dapat mengelola dan menginstal sertifikat yang Anda beli sendiri dari Portal. Baca posting Basis Pengetahuan ini untuk menemukan semua tentangnya!

Keamanan adalah sebuah proses, bukan solusi turn-key

Kebenaran yang sulit adalah bahwa Anda tidak bisa begitu saja membeli sesuatu, atau menginstal perangkat lunak dan melupakannya, dan berpikir Anda telah berhasil menangani semua masalah keamanan. Keamanan komputer adalah teka-teki besar yang melibatkan mekanisme teknis, kebijakan, komputer, dan terutama manusia dan psikologi manusia! Anda harus mendapatkan semua potongan teka-teki dengan benar dan terus-menerus merawatnya. Ini adalah proses dan bukan solusi turn-key.

Faktor manusia adalah sesuatu yang telah dieksploitasi berulang kali oleh pengguna jahat. Kami mendukung 100% inisiatif apa pun yang berupaya menginformasikan, menyediakan alat, dan meningkatkan kesadaran publik tentang masalah keamanan Internet. Dalam posting mendatang kami akan mempelajari aspek keamanan WordPress lebih dalam dan menyeluruh. WordPress digunakan oleh orang-orang dan perusahaan untuk memberikan nilai dan makanan di atas meja bagi banyak orang. Insiden keamanan bukan lagi tentang perusakan situs web dan grafiti dunia maya, tetapi secara nyata memengaruhi kehidupan orang lain. Dan ini adalah sesuatu yang kami anggap sangat serius.