Apa itu Catatan SPF, DKIM, dan DMARC? Dan Mengapa Anda Membutuhkannya?

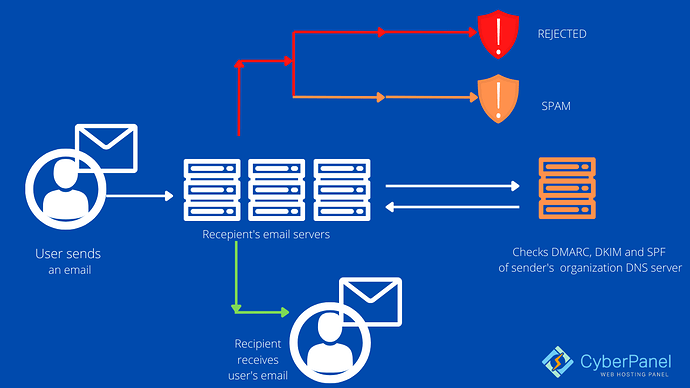

Diterbitkan: 2022-04-06SPF, DKIM, DMARC lebih dari sekadar konfigurasi email teknis. Mereka memiliki dampak yang merugikan pada pengiriman email. Mereka bekerja sama untuk memastikan pengiriman email yang lebih baik.

Singkatnya, ketiga pendekatan tersebut digunakan oleh Penyedia Layanan Internet (ISP) untuk memverifikasi keaslian email. Apakah pengirim benar-benar yang mereka klaim?

Anda harus menunjukkan bahwa Anda adalah pengirim yang valid untuk melewati filter ISP. Bagaimana Anda bisa menunjukkan bahwa Anda tidak mengirim atas nama orang lain dan bahwa identitas Anda tidak dicuri? Dengan memanfaatkan SPF DKIM DMARC.

Catatan teks yang secara tegas membuktikan dan menjaga keaslian pengirim dikenal sebagai catatan DMARC SPF DKIM.

Anda dapat mengatur semua catatan ini di CyberPanel menggunakan: Raih skor Email 10/10 dengan CyberPanel!

Daftar isi

SPF

Kerangka Kebijakan Pengirim, atau disingkat SPF, adalah protokol validasi email untuk mendeteksi dan memblokir pemalsuan email. Ini memungkinkan perantara email untuk memverifikasi bahwa email masuk dari domain tertentu berasal dari alamat IP yang telah diizinkan oleh administrasi domain. Data SPF adalah data TXT di DNS (Domain Name System) yang menunjukkan alamat IP dan/atau server mana yang diizinkan untuk mengirim email "dari" domain tersebut. Ini mirip dengan memiliki alamat pengirim yang dapat dipercaya dan dapat diidentifikasi pada kartu pos: kebanyakan individu jauh lebih mungkin untuk membuka surat jika alamat pengirim dapat diandalkan dan dikenali.

ISP memeriksa domain Jalur Kembali pesan setelah dikirim. Alamat IP yang mengirim email kemudian dibandingkan dengan alamat IP yang dinyatakan dalam data SPF domain Jalur-Kembali untuk memverifikasi apakah cocok. Jika demikian, ISP memverifikasi verifikasi SPF dan mengirim pesan.

Contoh data SPF:

v=spf1 ip4:168.119.13.219 include:mailgun.org include:zoho.com include:mxlogin.com ~all

Mengapa itu penting?

SPF adalah "standar yang diusulkan" yang membantu melindungi pengguna email dari spammer. Alamat dan domain "dari" palsu sering digunakan dalam spam email dan phishing. Akibatnya, kebanyakan orang menganggap menerbitkan dan memeriksa catatan SPF sebagai salah satu strategi anti-spam yang paling efektif dan langsung. Jika Anda memiliki gambar pengiriman yang bagus, spammer mungkin mencoba mengirim email dari domain Anda untuk mendapatkan keuntungan dari reputasi pengirim yang baik dari ISP Anda. Namun, otentikasi SPF yang dikonfigurasi dengan benar memberi tahu ISP penerima bahwa, meskipun domain mungkin milik Anda, server pengirim tidak diizinkan mengirim email atas nama Anda.

Meskipun subdomain tidak memiliki data SPF sendiri, data SPF di domain teratas akan mengautentikasinya secara otomatis.

Keuntungan

Saat spammer menguasai domain Anda, mereka akan mencoba mengirim email yang tidak diinginkan. Ini akan merusak kredibilitas Anda serta kapasitas Anda untuk menyampaikan. Jika Anda belum mengautentikasi domain, Anda harus menjadikannya prioritas. SPF memastikan bahwa keterkiriman Anda tinggi dengan cara berikut:

• Memberi tahu penerima tentang penawaran pihak ketiga.

Jika spammer menggunakan relai, data SPF memastikan bahwa pengguna akhir diberi tahu.

• Akses cepat ke kotak masuk

Karena penerapan SPF, penerima email akan mendapatkan kepercayaan pada merek Anda dan email masa depan Anda akan memiliki akses aman ke kotak masuk mereka.

• Diperlukan untuk beberapa penerima

Beberapa penerima email hanya menginginkan catatan SPF dan akan menetapkan email sebagai spam jika mereka tidak memilikinya. Jika tidak, kemungkinan email Anda akan terpental.

• Meningkatkan skor pengirim

Skor Pengirim setiap server surat keluar dihitung menggunakan metrik email tradisional seperti berhenti berlangganan dan file spam. SPF meningkatkan Skor Pengirim Anda, yang meningkatkan pengiriman email.

Kekurangan

Sistem SPF memiliki beberapa keterbatasan. Berikut rinciannya:

• Tidak berfungsi pada email yang telah diteruskan

Karena email yang diteruskan tidak berisi identifikasi pengirim asli dan tampak seperti pesan spam, email tersebut sering kali gagal dalam pengujian kerangka kebijakan pengirim.

• Tidak diperbarui secara berkala

Banyak pengelola domain mungkin tidak dapat memperbarui data SPF mereka secara teratur.

• Terlepas dari kenyataan bahwa server telah berubah, Anda harus memperbarui.

Saat menggunakan penyedia email pihak ketiga, domain harus memperbarui data SPF setiap kali server penyedia layanan berubah, yang menambah beban kerja.

Bagaimana cara kerjanya?

Server penerima memeriksa SPF dengan mencari nilai Return-Path domain di header email. Jalur Kembali ini digunakan oleh server penerima untuk mencari data TXT di server DNS pengirim. Jika SPF diaktifkan, itu akan menampilkan daftar semua server yang disetujui dari mana email dapat dikirim. Pemeriksaan SPF akan gagal jika alamat IP tidak ada dalam daftar.

Catatan SPF dibagi menjadi dua bagian: kualifikasi dan mekanisme.

- Dimungkinkan untuk menentukan siapa yang diizinkan mengirim email atas nama domain menggunakan mekanisme. Salah satu dari empat kualifikasi dapat digunakan jika kondisi tersebut terpenuhi.

- Ketika mekanisme cocok, kualifikasi adalah tindakan yang diambil. Default + digunakan jika tidak ada qualifier yang ditentukan. Empat jenis qualifier yang dapat digunakan untuk mengonfigurasi kebijakan email SPF tercantum di bawah ini.

DKIM

DKIM (DomainKeys Identified Mail) memungkinkan organisasi (atau penangan pesan) untuk memikul tanggung jawab atas pesan saat sedang transit. DKIM menambahkan pengidentifikasi nama domain baru ke pesan dan menggunakan teknik kriptografi untuk memverifikasi otorisasinya. Pengidentifikasi lain apa pun dalam pesan, seperti bidang Dari: penulis, tidak berpengaruh pada identifikasi. DKIM, tanda tangan catatan TXT, juga membantu membangun kepercayaan antara pengirim dan penerima.

Mengapa itu penting?

Meskipun DKIM tidak penting, hal itu membuat email Anda tampak lebih autentik bagi penerima Anda dan membuatnya kecil kemungkinannya untuk berakhir di folder Sampah atau Spam. Memalsukan email dari domain tepercaya adalah taktik umum untuk kampanye spam berbahaya, dan DKIM mempersulit pemalsuan email dari domain yang mendukung DKIM.

DKIM kompatibel dengan arsitektur email saat ini dan bekerja sama dengan SPF dan DMARC untuk memberikan lapisan keamanan tambahan bagi pengirim email. Meskipun server email mereka tidak mendukung tanda tangan DKIM, mereka masih dapat menerima pesan yang ditandatangani. Ini adalah mekanisme keamanan yang opsional, dan DKIM bukan standar yang banyak digunakan.

Keuntungan

Penandatanganan dan verifikasi adalah dua tindakan independen yang disediakan oleh DKIM. Salah satu dari mereka dapat ditangani oleh modul agen transfer surat (MTA). Kunci DKIM Pribadi dan Publik dibuat berpasangan.

DKIM menggunakan "kriptografi asimetris", yang juga dikenal sebagai "kriptografi kunci publik". DKIM menggunakan "kunci pribadi" untuk membuat tanda tangan setelah pesan diterima dan sebelum dikirim ke penerima yang dituju. Pesan tersebut memiliki tanda tangan ini. Ketika pesan dikirim ke penerima yang dituju, server tujuan meminta kunci publik pengirim untuk memvalidasi tanda tangan. Server tujuan dapat menganggap pengirim adalah siapa yang mereka klaim jika kunci publik mengizinkannya untuk mendekripsi tanda tangan yang diberikan ke nilai yang sama yang dihitung sebagai tanda tangan.

Kekurangan

- Jenis data SPF - Data SPF hanya dapat dipublikasikan dalam format TXT. Catatan jenis "SPF" tidak lagi didukung dan harus dihindari.

- Beberapa catatan - Menambahkan beberapa catatan SPF ke domain. Catatan tambahan harus dihapus atau digabungkan dengan yang sekarang.

- Menggunakan teknik sertakan untuk merujuk ke catatan yang tidak ada disebut sebagai menyertakan catatan yang tidak ada. Termasuk item yang tidak valid harus dihilangkan.

- Jika ragu, gunakan -all. Saat menggunakannya tanpa sepenuhnya menyertakan semua sumber yang mungkin meningkatkan risiko email asli ditolak.

- Terlalu banyak catatan - Menyertakan terlalu banyak catatan, khususnya di zona _spf.google.com dan spf.protection.outlook.com, dapat mengakibatkan jumlah pencarian yang berlebihan. Catatan ini perlu dioptimalkan.

Bagaimana cara kerjanya?

DKIM menghasilkan pasangan kunci publik dan pribadi melalui enkripsi asimetris. Dalam DNS domain pengirim, kunci publik diterbitkan sebagai catatan TXT tertentu. Kunci pribadi digunakan untuk membuat setiap tanda tangan email menjadi unik.

Algoritme privasi menetapkan tanda tangan acak sebagai bagian dari header email menggunakan kunci pribadi Anda dan konten email.

Saat server email keluar mengirim pesan, server tersebut membuat dan melampirkan header tanda tangan DKIM yang unik ke pesan tersebut. Dua hash kriptografi, salah satu header yang ditentukan, dan salah satu dari setidaknya beberapa bagian dari konten pesan disertakan dalam header ini. Header DKIM juga menyertakan detail tentang bagaimana tanda tangan dibuat.

Ketika server SMTP mendapatkan email dengan tanda tangan seperti itu di header, server tersebut akan menanyakan DNS untuk data TXT kunci publik untuk domain pengirim. Server penerima akan dapat memverifikasi apakah email dikirim dari domain tersebut dan tidak dirusak saat transit menggunakan kunci publik.

Penyedia layanan email penerima dapat mengklasifikasikan email sebagai spam atau memblokir alamat IP pengirim sepenuhnya jika pemeriksaan gagal atau tanda tangan tidak ada. Ini mempersulit penipu untuk meniru alamat domain Anda di email.

DMARC

Mengapa itu penting?

Setiap email yang tidak cocok dianggap penipuan dan akan diabaikan. Phishing adalah aktivitas penipuan mengirim email berbahaya yang menyamar sebagai orang lain untuk mendapatkan kartu kredit pengguna atau informasi pribadi lainnya. Akibatnya, dengan menggunakan DMARC, Anda melindungi diri sendiri.

Instalasi DMARC yang berhasil akan meningkat secara bertahap dari berbagai tingkat karantina hingga penolakan penuh. Praktik yang baik juga mengharuskan pengirim memantau laporan DMARC secara teratur. Laporan ini akan mengingatkan Anda tentang upaya phishing yang dilakukan terhadap domain Anda, serta jika email Anda sendiri ditolak karena kegagalan DKIM atau SPF.

Keuntungan

Jika Anda menggunakan email, DMARC adalah ide yang bagus untuk diterapkan.

Ketika kontrol keamanan yang efektif terhadap email penipuan diterapkan, pengiriman disederhanakan, keandalan merek meningkat, dan pemilik domain mendapatkan visibilitas tentang bagaimana domain mereka digunakan di Internet.

- Keamanan: Untuk melindungi konsumen dari spam, penipuan, dan phishing, jangan izinkan penggunaan domain email Anda secara ilegal.

- Visibilitas: Dapatkan visibilitas tentang siapa dan apa yang mengirim email dari domain Anda di Internet.

- Pengiriman: Gunakan teknologi mutakhir yang sama dengan yang digunakan perusahaan besar untuk mendistribusikan email.

- Identitas: Jadikan email Anda mudah dikenali di seluruh ekosistem penerima berkemampuan DMARC yang luas dan terus meningkat.

Kekurangan

DMARC mampu dalam banyak kasus. Phishing telah menjadi jauh lebih sulit sebagai akibat dari kemajuan teknologi. Namun, meskipun pendekatan ini memecahkan satu masalah, itu menciptakan masalah lain: positif palsu. Dalam dua jenis situasi, pesan yang sah dapat diblokir atau ditandai sebagai spam:

- Pesan yang telah diteruskan Baik pesan ditransfer dari beberapa kotak surat atau dialihkan melalui node surat perantara, beberapa sistem surat gagal tanda tangan SPF dan DKIM dalam pesan yang diteruskan (relai).

- Pengaturan salah. Saat mengonfigurasi DKIM dan SPF, bukan hal yang aneh jika admin server email membuat kesalahan.

Bagaimana cara kerjanya?

Karena DMARC bergantung pada hasil SPF dan/atau DKIM, setidaknya salah satunya harus ada untuk domain email. Anda harus memublikasikan entri DMARC di DNS untuk menggunakan DMARC.

Setelah memvalidasi status SPF dan DKIM, data DMARC adalah item teks dalam data DNS yang memberi tahu dunia tentang kebijakan domain email Anda. Jika SPF, DKIM, atau keduanya lulus, DMARC akan mengautentikasi. Ini dikenal sebagai penyelarasan pengenal atau penyelarasan DMARC. SPF dan DKIM mungkin lolos, tetapi DMARC gagal, berdasarkan penyelarasan pengenal.

Data DMARC juga menginstruksikan server email untuk mengirimkan laporan XML ke alamat email pelaporan data DMARC. Laporan ini menunjukkan bagaimana email Anda berjalan di sekitar ekosistem dan memungkinkan Anda melihat siapa lagi yang menggunakan domain email Anda.

Memahami laporan yang ditulis dalam XML bisa jadi sulit, terutama jika jumlahnya banyak. Platform DMARCIAN dapat menerima data ini dan memvisualisasikan bagaimana domain email Anda digunakan, memungkinkan Anda untuk mengambil tindakan dan mengubah kebijakan DMARC Anda menjadi p=reject.

Perbedaan antara SPF dan DKIM

DKIM adalah kumpulan kunci yang memberi tahu IP bahwa Anda adalah pengirim asli dan bahwa email Anda belum dirusak. SPF adalah daftar putih yang mencakup semua orang yang telah diberi izin untuk mengirim pesan atas nama Anda. Jika Anda ingin melihat cara kerjanya, lihat header email untuk melihat apakah email ditandatangani dengan benar dengan DKIM atau lolos SPF.

Mengapa Anda membutuhkan SPF DKIM DMARC?

Mengaktifkan verifikasi email bukan hanya ide yang bagus untuk mengirimkan email Anda; ini juga merupakan alat penting untuk melindungi reputasi bisnis Anda dengan mengurangi kemungkinan pengirim yang tidak sah dapat menggunakan domain Anda tanpa izin atau sepengetahuan Anda.

Penggunaan SPF DKIM DMARC bersama-sama?

Karena evolusi protokol email internet, kita membutuhkan tiga.

Header pesan (seperti alamat To:, From:, dan Bcc:) sengaja diisolasi dari konten pesan yang sebenarnya. Ini adalah keuntungan, tetapi telah mengakibatkan dunia baru penderitaan bagi manajer TI modern.

Jika Anda menerapkan ketiga protokol dengan benar dalam infrastruktur email Anda, Anda dapat memastikan bahwa pesan tidak dapat dengan mudah dipalsukan dan tidak pernah sampai ke kotak masuk pengguna Anda.

Kesimpulan

Di dunia sekarang ini, melakukan validasi email pada email Anda sangat penting untuk pengiriman email. Karena beberapa email peniruan dan upaya pelanggaran, peraturan hanya akan menjadi lebih keras di masa depan. Pastikan saja jika Anda mengirim email melalui domain ISP tertentu, Anda memeriksa kebijakan validasinya untuk melihat bagaimana Anda bisa mendapatkan hasil maksimal dari pengiriman email Anda.