Apa yang Harus Dilakukan jika Situs WordPress Anda Telah Diretas

Diterbitkan: 2021-04-15Ini adalah ketakutan terbesar setiap pemilik situs web: mendengar bahwa situs mereka telah disusupi. Meskipun WordPress adalah platform yang aman, semua situs web rentan terhadap serangan, terutama jika mereka tidak menjalankan plugin keamanan WordPress terbaru.

Tetapi jika situs Anda diretas dan kerusakan sudah terjadi, harapan tidak hilang; ada beberapa cara yang dapat Anda lakukan untuk memulihkan konten, memperbaiki kerusakan, dan yang terpenting, melindungi situs web Anda dari serangan di masa mendatang.

Dalam artikel ini, kami akan menjawab pertanyaan berikut:

- Bagaimana saya tahu jika situs WordPress saya telah diretas?

- Mengapa saya diretas?

- Lima cara teratas situs WordPress diretas.

- Bagaimana cara memperbaiki situs WordPress saya yang diretas?

- Bagaimana cara melindungi situs WordPress saya dari peretasan?

- FAQ tentang peretasan WordPress

Apakah situs WordPress saya diretas? Berikut cara mengetahuinya

(Jika Anda tahu situs Anda telah diretas, lewati dan pelajari cara memperbaikinya.)

Jika situs Anda bertingkah aneh dan Anda tidak yakin apa yang salah, itu tidak berarti Anda telah diretas. Anda mungkin mengalami bug perangkat lunak, masalah hosting, masalah terkait caching, atau sejumlah masalah lainnya. Terkadang sulit untuk mengetahui, pada awalnya, apakah situs Anda telah diretas atau apakah yang Anda alami disebabkan oleh penyebab lain.

Tanda-tanda bahwa situs Anda telah diretas:

1. Situs web Anda tidak dapat dimuat.

Ada banyak alasan mengapa situs web Anda tidak dapat dimuat. Serangan jahat hanyalah salah satu dari banyak kemungkinan. Saat Anda mencoba memuat situs Anda, periksa pesan kesalahan yang ditampilkan. Beberapa kesalahan cukup umum sehingga tidak terlalu membantu dalam mendiagnosis masalah dengan segera, tetapi mengetahui jenis kesalahan yang Anda dapatkan adalah langkah pertama untuk mendiagnosis penyebabnya.

Berikut adalah beberapa kesalahan WordPress yang paling umum:

- Kesalahan Server Internal HTTP 500. Ini adalah kesalahan paling umum yang akan ditemui pengunjung situs web. Untuk situs WordPress, Anda mungkin melihat tampilan kesalahan sebagai "Kesalahan Membuat Koneksi Basis Data", "Kesalahan Server Internal", atau "Waktu Koneksi Habis". Di log server Anda kemungkinan akan memberikan kode kesalahan, "HTTP 500". Ini adalah kesalahan yang sangat umum dan satu-satunya hal nyata yang ditunjukkan adalah bahwa ada masalah di server situs Anda. Bisa jadi karena peretas, tetapi bisa juga karena masalah konfigurasi server dengan host Anda, masalah caching, plugin atau perangkat lunak yang kedaluwarsa atau kodenya buruk, atau kodenya rusak.

- HTTP 502 Kesalahan Gateway Buruk atau Layanan 503 Tidak Tersedia. Meskipun masing-masing kesalahan ini sedikit berbeda satu sama lain, keduanya menunjukkan masalah sisi server. Penyebab paling umum untuk salah satu kesalahan ini adalah lonjakan lalu lintas atau permintaan http yang tiba-tiba, tetapi masalah yang sama yang dapat menyebabkan Kesalahan Server Internal 500 juga dapat menyebabkan kesalahan 502 atau 503. Jika Anda tidak mengharapkan lonjakan besar dalam lalu lintas situs, ada kemungkinan besar Anda memiliki plugin yang salah atau situs Anda sedang diserang. Penyebab potensial lain dari kesalahan 502 dan 503 adalah konfigurasi firewall yang tidak tepat dan masalah konfigurasi jaringan pengiriman konten (CDN). Jika Anda menggunakan platform hosting bersama, situs web lain di server Anda mungkin mengalami masalah yang menyebabkan seluruh server mati.

- 401 Tidak Sah, 403 Terlarang, dan Koneksi Ditolak oleh Tuan Rumah. Jika Anda mendapatkan salah satu pesan kesalahan ini, itu karena Anda tidak lagi memiliki izin untuk mengakses konten atau server. Kesalahan 401 dan 403 biasanya disebabkan oleh izin file atau kata sandi yang diubah, sedangkan Sambungan Ditolak oleh Host dapat berupa kata sandi yang salah atau masalah konfigurasi port server. Jika Anda belum mengubah kata sandi atau izin file, maka pelakunya bisa jadi adalah peretas.

Tidak melihat kesalahan Anda tercantum di sini? Periksa daftar lengkap kesalahan yang mencegah situs Anda memuat.

2. Anda tidak dapat masuk ke dasbor WordPress Anda.

Jika Anda tidak dapat masuk ke dasbor WordPress, hal pertama yang harus Anda lakukan adalah mengatur ulang kata sandi Anda. Jika Anda mengelola banyak situs web, mungkin saja Anda lupa bahwa Anda telah mengubah kata sandi di situs tertentu.

Jika Anda tidak menerima email pengaturan ulang kata sandi, mungkin karena situs Anda menggunakan fungsi PHP mail() asli WordPress. Penyedia email seperti Gmail, Yahoo, dan Outlook sering memblokir email yang dikirim menggunakan fungsi PHP mail(). Jika Anda belum menggunakan server SMTP untuk mengirim email dari situs web Anda, ini mungkin penyebabnya. Jika Anda belum pernah mengalami masalah dengan kemampuan pengiriman email di masa lalu atau jika Anda sudah menggunakan server SMTP untuk email situs Anda, mungkin sudah waktunya untuk khawatir tentang akun Anda yang disusupi.

Peretas mungkin telah mendapatkan akses ke akun Anda dan mengubah kata sandi Anda serta alamat email terkait. Jika Anda mendapatkan kesalahan yang mengatakan, "Kesalahan: Nama pengguna 'nama pengguna Anda' tidak terdaftar di situs ini" kemungkinan peretas menghapus akun Anda dan membuat akun admin baru untuk diri mereka sendiri.

3. Anda mendapatkan pesan peringatan malware saat menelusuri situs Anda di Google atau saat mencoba memuat situs Anda.

Google Safe Browsing mendeteksi situs yang tidak aman dan menampilkan pesan peringatan malware saat pengguna mencoba mengunjungi. Semua browser utama menggunakan data Penjelajahan Aman Google untuk memperingatkan pengunjung tentang keberadaan malware. Jika Anda melihat peringatan ini di situs Anda, Anda mungkin telah diretas.

4. Perubahan muncul di situs Anda yang belum Anda buat.

Beberapa peretas akan menyuntikkan konten dalam upaya untuk mengelabui informasi pribadi dari pengunjung atau mengarahkan mereka ke situs web lain untuk tujuan jahat. Jika Anda melihat konten apa pun di situs Anda yang tidak dibuat oleh Anda atau pengguna resmi lainnya, kemungkinan konten tersebut telah diretas.

Perubahan ini dapat terlihat jelas seperti seluruh beranda Anda diganti dengan konten baru, munculan aneh, atau penempatan iklan di situs yang seharusnya tidak menayangkan iklan. Tapi itu juga bisa menjadi sesuatu yang lebih tidak mencolok, seperti tautan atau tombol di situs Anda yang tidak Anda buat. Terkadang peretas akan menggunakan spam komentar atau menyembunyikan tautan di tempat yang menyulitkan untuk melacak semuanya. Mereka mungkin menambahkan tautan ke tempat-tempat terpencil seperti footer Anda atau memasukkannya secara acak ke dalam salinan artikel. Atau, mereka mungkin menukar tautan pada tombol yang sudah Anda miliki di situs Anda.

5. Iklan di situs Anda mengarahkan pengguna ke situs web yang mencurigakan.

Jika Anda biasanya menjalankan iklan di situs Anda, Anda mungkin perlu beberapa saat untuk mengetahui apakah salah satunya mengarah ke situs web berbahaya. Peretas yang terlibat dalam "malvertising" menggunakan iklan untuk mengarahkan pengunjung ke situs phishing dan malware. Sangat mudah untuk jenis peretasan ini luput dari perhatian, terutama pada iklan jaringan bergambar di mana situs web tidak selalu memiliki kendali atas iklan persis yang ditampilkan.

Jika Anda menemukan iklan seperti ini yang Anda host di situs Anda, Anda harus segera menghapus iklan yang melanggar dan akun pengguna untuk pengiklan. Jika iklan ditayangkan melalui jaringan tampilan, Anda dapat menonaktifkan sementara iklan di situs Anda dan memberi tahu jaringan tampilan sehingga mereka dapat menghapusnya dari sistem mereka.

6. Tiba-tiba ada penurunan kinerja di situs Anda — situs dimuat dengan sangat lambat atau melaporkan kesalahan batas waktu.

Situs Anda mungkin sedang dimuat, tetapi jika kecepatannya luar biasa lambat atau Anda melihat waktu tunggu server habis, kemungkinan besar penyebabnya adalah server yang kelebihan beban. Ini bisa dari upaya peretasan, plugin yang salah, atau hal lain di situs Anda yang membebani sumber daya server Anda.

7. Situs Anda dialihkan ke tempat lain.

Ini adalah berita buruk. Jika Anda mencoba mengunjungi situs Anda dan malah dibawa ke situs web lain, Anda pasti telah diretas. Seorang peretas perlu mendapatkan akses ke file di server Anda atau ke akun pendaftar domain Anda.

Jika mereka berhasil mendapatkan akses ke akun registrar Anda, mereka dapat menambahkan 301 redirect ke entri DNS Anda. Jika mereka mendapatkan akses ke situs Anda dengan memecahkan kata sandi admin WordPress atau mendapatkan kredensial FTP Anda, mereka dapat menambahkan kode pengalihan ke berbagai file di situs Anda, termasuk file index.php atau wp-config.php Anda.

8. Pelanggan menghubungi Anda tentang tagihan yang tidak sah.

Jika Anda menggunakan WooCommerce atau sistem eCommerce lain dan menerima keluhan tentang tagihan tidak sah, Anda mungkin mengalami pelanggaran data. Seseorang mungkin telah meretas situs web atau gateway pembayaran Anda.

WooCommerce tidak menyimpan nomor kartu kredit atau kode keamanan di situs web Anda, tetapi detail lain seperti nama pelanggan, alamat, dan email disimpan di database Anda. Informasi ini dapat digunakan oleh peretas untuk mencuri identitas pelanggan atau mengajukan tagihan atas kartu kredit curian.

9. Anda melihat akun pengguna baru yang tidak dikenal atau kredensial FTP/SFTP.

Anda mungkin tidak secara teratur memeriksa daftar akun pengguna Anda. Tetapi jika Anda menjalankan situs besar yang memungkinkan orang untuk mendaftar akun, pastikan untuk secara teratur memeriksa daftar pengguna di dasbor WordPress Anda untuk mencari akun spam. Jika Anda melihat akun admin, editor, atau pengelola toko yang tidak Anda buat, Anda mungkin telah diretas.

Akun spam sering dibuat oleh bot. Mereka mungkin tidak selalu mendapatkan akses ke file inti apa pun, tetapi mereka masih dapat menyebabkan kerusakan serius dengan meninggalkan komentar spam yang berdampak negatif pada reputasi Anda, membengkakkan basis data Anda, dan mengarahkan pengguna Anda ke situs web atau malware berbahaya.

Anda mungkin juga ingin memperhatikan akun File Transfer Protocol (FTP) Anda. Jika Anda menyewa pengembang untuk membangun situs Anda dan pekerjaan teknis yang Anda lakukan untuk memelihara situs Anda cukup terbatas, Anda mungkin tidak pernah melihat kredensial FTP Anda. Jika Anda tidak memiliki salinan informasi ini, Anda akan menemukannya di akun hosting web Anda. Idealnya, Anda harus menggunakan Secure File Transfer Protocol (SFTP) daripada FTP.

Akses FTP ke situs web Anda benar-benar tidak aman, mentransfer data sensitif dalam teks biasa untuk diakses oleh peretas mana pun dengan mudah. SFTP mengenkripsi informasi sehingga perintah, kredensial, dan data Anda lainnya tetap aman.

Saat Anda mengatur akun hosting Anda, satu pengguna SFTP biasanya dibuat secara otomatis. Jika Anda menemukan lebih dari satu pengguna SFTP atau akun FTP asing yang terkait dengan situs Anda, ini patut dikhawatirkan. Hapus akun yang tidak dikenal dan segera ubah kata sandi pada akun yang Anda kenal.

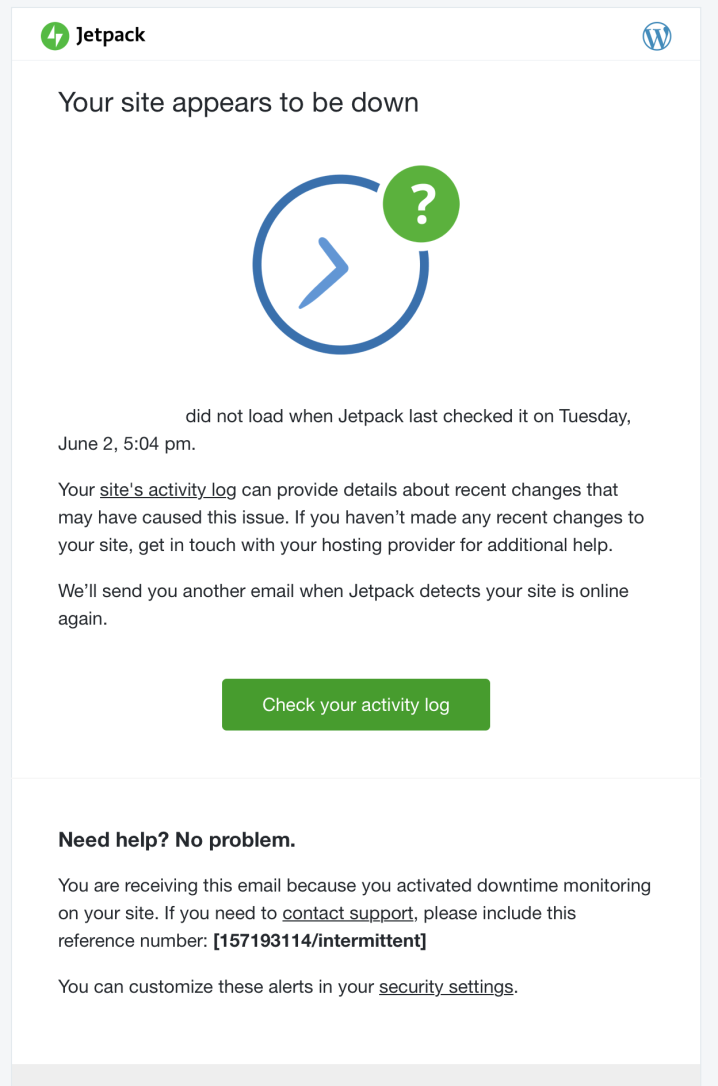

10. Anda telah diberitahu tentang masalah oleh plugin keamanan Anda.

Jika Anda menggunakan plugin keamanan, Anda akan menerima email jika ada aktivitas mencurigakan yang terdeteksi di situs Anda. Jika plugin keamanan Anda menyertakan pemantauan waktu henti, Anda juga akan diberi tahu jika situs Anda mati karena alasan apa pun. Peringatan ini dapat membantu Anda dengan cepat mengidentifikasi, mendiagnosis, dan merespons apa pun, mulai dari kerentanan plugin dan kesalahan fatal hingga upaya peretasan.

11. Host web Anda telah memberi tahu Anda tentang masalah di situs Anda.

Perusahaan hosting membenci peretas, spam, dan server yang macet juga, jadi mereka mengawasi setiap masalah besar dengan situs pelanggan mereka. Jika server Anda kelebihan beban atau jika host Anda menerima banyak klaim penyalahgunaan terkait domain Anda, mereka harus segera menghubungi Anda terkait masalah tersebut. Jika Anda menerima pesan dari host Anda tentang masalah dengan situs Anda, Anda harus menyelidikinya sesegera mungkin.

Mengapa saya diretas?

Jika Anda telah diretas, Anda mungkin bertanya-tanya mengapa. Itu bisa terasa pribadi - dan terkadang memang begitu. Jika Anda menjalankan situs web yang berhubungan dengan subjek sensitif, Anda mungkin menjadi sasaran para peretas. Atau mungkin Anda memiliki karyawan yang memanfaatkan akses mereka untuk keuntungan pribadi atau mantan karyawan yang tidak puas yang ingin membalas dendam.

Tetapi sebagian besar peretas tidak mencoba menyelesaikan beberapa agenda besar dan kompleks, dan tidak menargetkan Anda secara pribadi. Mereka lebih sering menjalankan skema sederhana dengan sasaran empuk untuk mencuri uang, mengumpulkan informasi sensitif, atau menyebabkan masalah demi menimbulkan masalah. Jika Anda membiarkan pintu depan rumah Anda terbuka sepanjang hari, setiap hari, Anda tidak akan terkejut jika seseorang masuk dan mencuri beberapa barang. Situs web Anda tidak berbeda. Praktik keamanan yang buruk adalah alasan utama situs mana pun diretas.

Terlepas dari kenyataan bahwa banyak usaha kecil tidak menganggap keamanan siber sebagai prioritas tinggi, kenyataannya adalah bahwa 43% dari serangan siber diarahkan pada usaha kecil.

Usaha kecil cenderung tidak memiliki pengetahuan dan sumber daya untuk menjaga keamanan dan perlindungan situs mereka. Bahkan perusahaan terbesar yang memiliki tim yang didedikasikan untuk keamanan online masih dapat diretas dari waktu ke waktu. Tetapi jutaan usaha kecil yang membiarkan situs mereka tidak terlindungi adalah yang paling mudah diserang — dan itulah sebabnya peretas menargetkan mereka.

Lima cara teratas situs WordPress diretas

Apa cara paling umum yang membuat pemilik situs WordPress membiarkan diri mereka terpapar peretas? Meskipun ada banyak metode berbeda yang dapat digunakan peretas untuk mendapatkan akses ke situs Anda, berikut adalah lima metode teratas:

1. Plugin usang, inti WordPress, dan file tema

Perangkat lunak dan kerangka kerja situs yang ketinggalan zaman adalah salah satu cara paling populer bagi peretas untuk masuk ke situs Anda. Karena WordPress mendukung 42% dari semua situs web, tidak mengherankan jika situs yang menggunakan WordPress adalah target umum bagi peretas. Dengan 54.000 plugin gratis di direktori WordPress saja, ada banyak peluang bagi peretas untuk mengeksploitasi plugin dengan kode yang buruk, ditinggalkan, atau ketinggalan jaman.

Biasanya ketika versi baru plugin dirilis untuk memperbaiki kerentanan keamanan, kerentanan itu akan dipublikasikan. Tidak mempublikasikannya sampai setelah perbaikan dirilis mencegah peretas mengambil keuntungan maksimal dari informasi itu, tetapi begitu dirilis, peretas akan bergegas mengeksploitasi pintu belakang itu selama mereka bisa.

Setidaknya 33% dari semua situs WordPress menggunakan perangkat lunak yang sudah ketinggalan zaman, membuat mereka terpapar oleh peretas yang sekarang memiliki informasi yang mereka butuhkan untuk masuk.

2. Kerentanan serangan brute force

Serangan brute force menggunakan perangkat lunak yang mencoba berbagai kombinasi nama pengguna dan kata sandi hingga kombinasi yang benar ditemukan. Ketidakamanan berikut di situs Anda dapat meningkatkan kemungkinan serangan brute force:

- Tidak membatasi upaya login. Jika Anda tidak menetapkan batas upaya login, peretas dapat mencoba nama pengguna dan sandi dalam jumlah tak terbatas. Ini pada akhirnya dapat menyebabkan mereka mendapatkan akses ke situs Anda (paling buruk) atau membebani server Anda dan mematikannya (paling baik).

- Kata sandi yang pendek atau mudah ditebak. Semakin pendek kata sandi Anda atau semakin sedikit jenis karakter yang digunakan, semakin mudah bagi peretas untuk memecahkannya dengan serangan brute force. Dengan begitu banyak orang yang menggunakan kata sandi seperti '123456' atau 'kata sandi', Anda dapat membayangkan mengapa serangan brute force begitu umum terjadi.

- Tidak ada CAPTCHA di formulir login Anda . CAPTCHA digunakan untuk memverifikasi bahwa orang yang mencoba masuk atau mengirimkan formulir adalah manusia. Karena sebagian besar serangan brute force dilakukan oleh bot, CAPTCHA sangat efektif untuk mencegah jenis serangan ini.

- Tidak menggunakan otentikasi dua faktor. Otentikasi dua faktor (2FA) menggunakan langkah-langkah keamanan ekstra di luar kata sandi untuk mengautentikasi pengguna. Ini mungkin pertanyaan keamanan seperti, "Apa nama hewan peliharaan pertama Anda?", kode yang dikirim ke alamat email atau nomor telepon pengguna, atau aplikasi autentikator pihak ketiga. Jika Anda tidak menambahkan lapisan keamanan ekstra ini ke situs Anda, ini akan memudahkan peretas untuk masuk.

- Tidak memiliki perlindungan serangan brute force . Alat perlindungan serangan brute force memblokir bot dan orang yang mencurigakan agar tidak mengakses situs Anda secara otomatis.

3. Hosting tidak aman

Jika situs Anda tidak memiliki sertifikat SSL atau menggunakan FTP alih-alih SFTP untuk akses tingkat server ke situs Anda, hosting Anda tidak aman. Hosting aman menggunakan enkripsi Secure Socket Layer (SSL) untuk menjaga komunikasi antara situs web dan browser Anda tetap aman. Lingkungan hosting bersama juga dapat melemahkan keamanan situs Anda. Jika situs web lain di server Anda mengalami pelanggaran, situs Anda juga dapat terpengaruh.

4. Izin file

File situs Anda memiliki izin yang terkait dengannya yang memberikan berbagai tingkat akses. Jika izin file WordPress Anda tidak diatur dengan benar, itu bisa memberi peretas akses mudah ke file penting dan data sensitif.

5. Pencurian kata sandi

Puluhan juta kata sandi dicuri setiap tahun. Anda mungkin mendapatkan pemberitahuan pelanggaran data dari Google jika Anda menyimpan sandi di browser Anda. Google akan membandingkan kata sandi Anda yang tersimpan untuk situs web tertentu dengan daftar pelanggaran data yang diketahui dan mengirimi Anda peringatan jika menemukan informasi Anda dalam daftar kata sandi yang bocor. Tidak mengubah kata sandi yang disusupi setelah Anda mengetahuinya dapat dengan mudah menyebabkan peretasan.

Bagaimana cara memperbaiki dan memulihkan situs WordPress saya yang diretas?

Jangan panik! Tarik napas dalam-dalam dan tetap tenang saat Anda mengikuti langkah-langkah ini untuk memulihkan situs Anda dan melindungi diri Anda dari peretasan di masa mendatang.

Sebelum kita mendalami topik ini, ada beberapa hal sederhana yang dapat Anda lakukan dalam upaya memecahkan masalah yang Anda lihat di situs Anda sebelum menyimpulkan bahwa Anda telah diretas:

- Tunggu beberapa menit dan muat ulang halaman

- Kosongkan cache dan cookie Anda

- Bersihkan cache DNS Anda

- Mulai ulang peramban Anda

- Mulai ulang perangkat Anda

Jika langkah cepat ini tidak menyelesaikan masalah Anda, inilah saatnya untuk melakukan penyelidikan lebih lanjut.

1. Tentukan apa yang terjadi

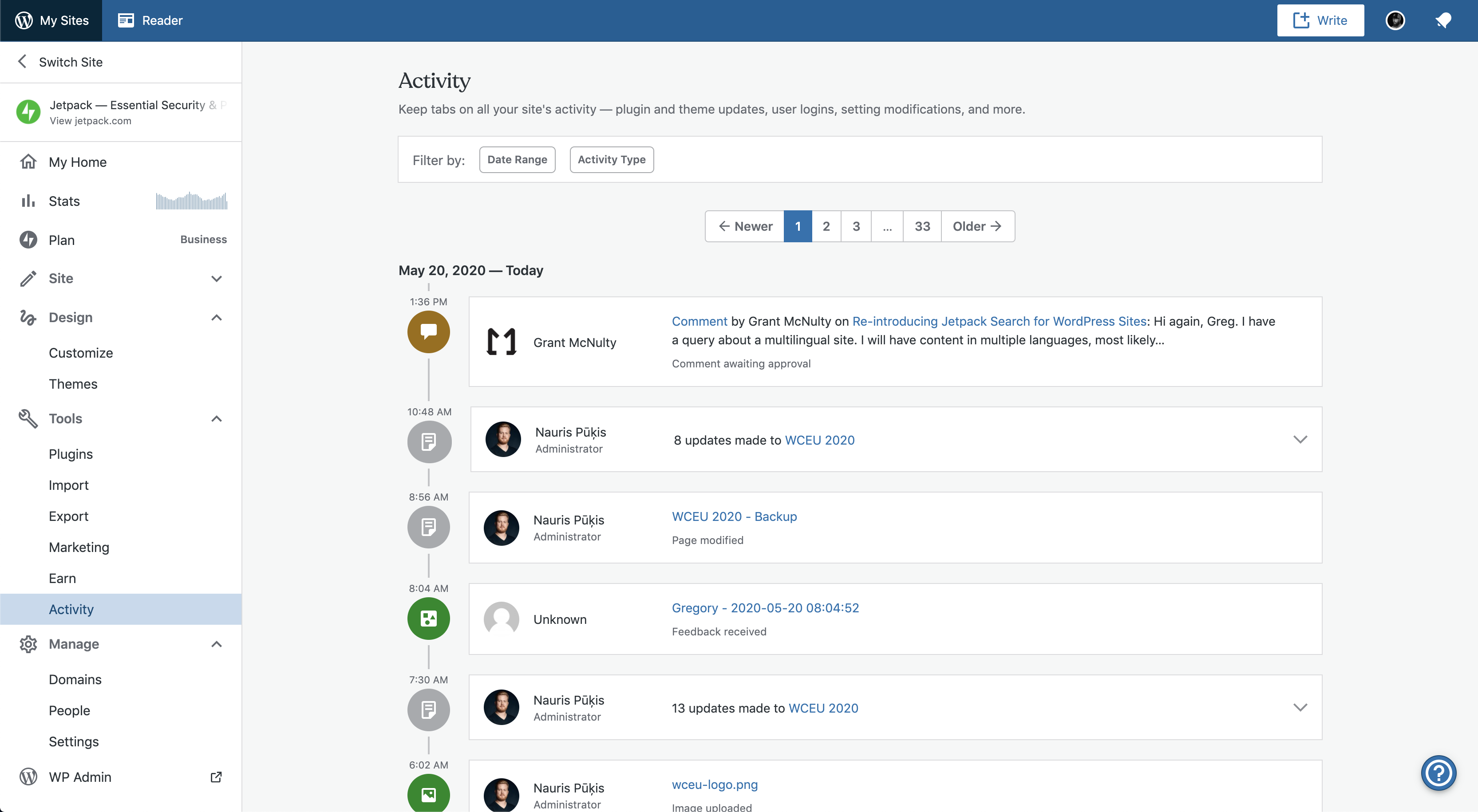

Jika Anda dapat masuk ke situs Anda dan memiliki plugin keamanan WordPress untuk memantau aktivitas (seperti log aktivitas Jetpack), periksa untuk melihat siapa yang masuk, kapan, dan apa yang mereka ubah.

Ini dapat membantu Anda mengetahui file mana yang terpengaruh, bersama dengan akun pengguna mana yang perlu disetel ulang. Buat daftar apa pun yang mencurigakan yang Anda temukan.

Jika plugin keamanan Anda tidak memiliki log aktivitas, Anda tidak memiliki plugin keamanan, atau Anda tidak dapat mengakses situs Anda sama sekali, Anda harus menghubungi host web Anda dan meminta mereka untuk memeriksa log kesalahan server Anda. Tim dukungan teknis mereka mungkin tidak dapat menunjukkan dengan tepat apa yang terjadi, tetapi mereka setidaknya harus dapat mengukur apakah masalahnya berasal dari server, plugin Anda, file .htaccess atau .wp-config yang tidak dikonfigurasi dengan benar, atau a peretasan situs.

Jika sepertinya masalahnya kemungkinan besar adalah masalah perangkat lunak atau server, Anda harus mempelajari lebih lanjut tentang pemecahan masalah dengan WordPress. Jika sepertinya Anda telah diretas, inilah saatnya untuk membersihkan dan memulihkan situs Anda dengan pindah ke langkah berikutnya.

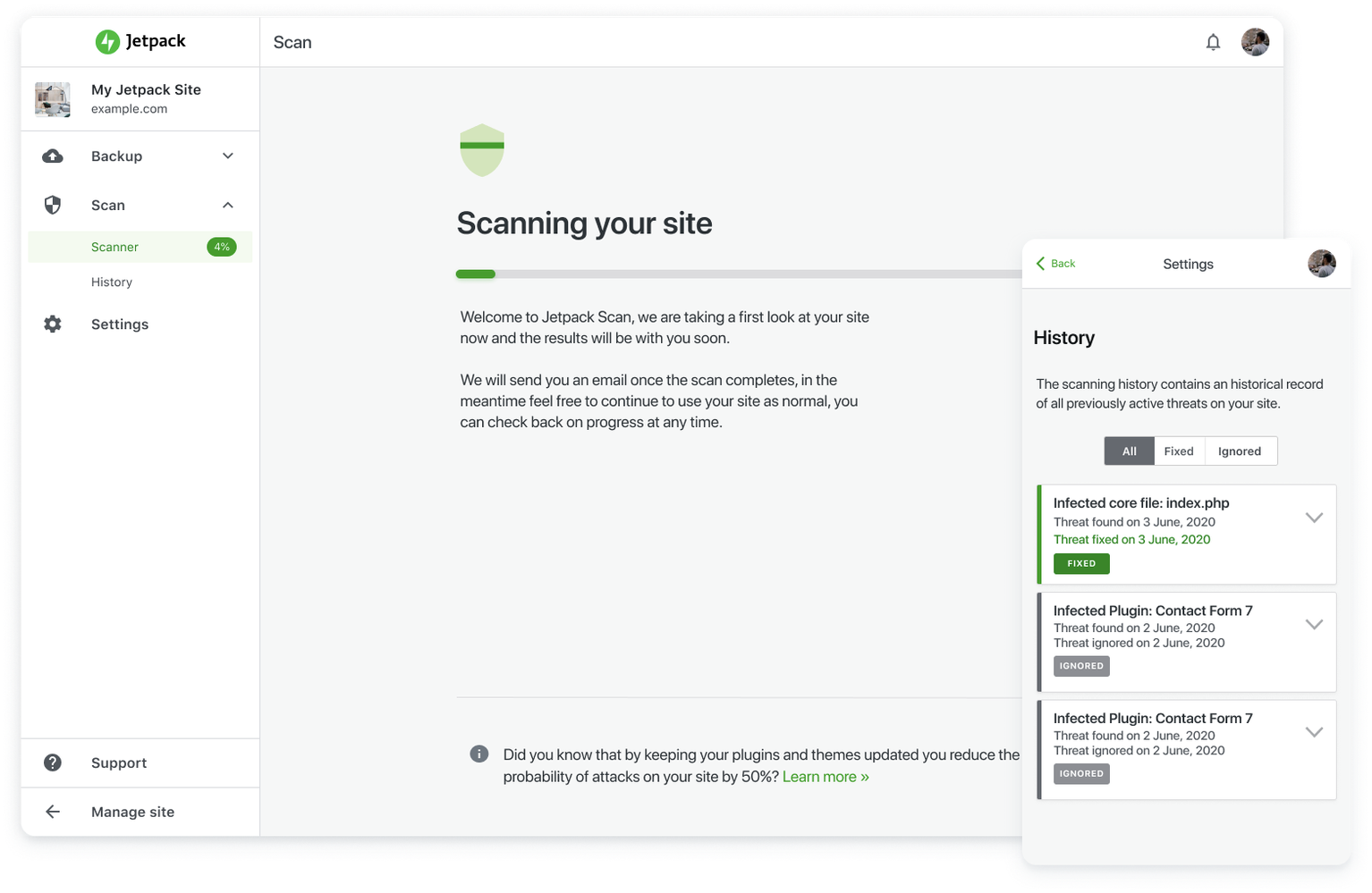

2. Gunakan pemindai situs untuk mendeteksi malware dan memperbaiki situs Anda

Ada beberapa pemindai situs luar biasa yang akan menelusuri situs web Anda untuk kode yang disuntikkan, file inti yang dimodifikasi, atau tanda bahaya lainnya yang mengindikasikan peretasan. Pastikan untuk melakukan referensi silang aktivitas atau log kesalahan Anda untuk file apa pun yang Anda tandai.

Pemindai situs web WordPress yang baik juga dapat memperbaiki masalah apa pun yang ditemukannya. Salah satu manfaat Jetpack Scan adalah ia memiliki perbaikan sekali klik untuk sebagian besar masalah malware yang diketahui. Dan sebagai bonus tambahan, ini akan melindungi situs WordPress Anda dengan pemindaian malware reguler yang berkelanjutan.

Jika Anda tidak memiliki pemindai malware dan Anda tidak dapat mengakses situs Anda untuk menginstal plugin, Anda dapat mencoba menggunakan pemindai berbasis web gratis seperti PCrisk. Itu tidak akan dapat menghapus malware, tetapi setidaknya akan membantu Anda mengidentifikasi apakah ada malware di situs Anda sehingga Anda dapat mencoba menghapusnya secara manual.

3. Pulihkan dari cadangan, jika memungkinkan

Jika Anda tidak dapat menghapus malware atau Anda tidak yakin bahwa situs web Anda telah sepenuhnya didesinfeksi, Anda mungkin ingin memulihkan dari cadangan. Host Anda mungkin menyimpan cadangan situs Anda atau Anda mungkin sudah menggunakan plugin cadangan WordPress seperti Jetpack Backup. Jetpack menyimpan banyak salinan file cadangan Anda di server aman yang sama yang digunakan WordPress untuk situs mereka sendiri — tidak hanya dilindungi dari infeksi, mereka juga dapat dipulihkan jika situs web Anda benar-benar tidak aktif.

Memulihkan dari cadangan tidak mudah. Meskipun bagian terpenting adalah memulihkan kontrol dan fungsi situs web Anda dan menghapus semua jejak peretas, Anda mungkin masih kehilangan beberapa data penting. Jika Anda tidak tahu berapa lama situs Anda telah diretas, kemungkinan cadangan Anda juga dapat disusupi.

Jika Anda menjalankan situs eCommerce dan memiliki pesanan pelanggan yang disimpan di database Anda, kembali ke cadangan (kecuali Anda memiliki cadangan waktu nyata dari Jetpack) dapat menghapus ratusan pesanan pelanggan yang belum Anda proses. Anda juga dapat kehilangan ulasan pelanggan, posting blog, dan perubahan besar apa pun yang mungkin telah Anda buat pada situs Anda antara waktu peretasan dan cadangan yang Anda pulihkan.

Jika Anda tidak memiliki cadangan situs Anda atau semuanya disusupi, harapan tidak sepenuhnya hilang. Bahkan jika Anda perlu membangun kembali situs Anda dari awal, Anda dapat memeriksa Mesin Wayback untuk snapshot situs web Anda sebelumnya. Meskipun tidak akan memulihkan file, jika Anda harus membangun kembali, Anda mungkin dapat memulihkan banyak konten.

4. Atur ulang semua kata sandi dan hapus akun pengguna yang mencurigakan

Hanya menghapus malware atau memutar kembali ke versi situs Anda sebelumnya tidak akan cukup untuk menjaga semuanya tetap aman. Apa pun yang terjadi, selalu atur ulang SEMUA kata sandi Anda dan kata sandi pengguna tingkat tinggi lainnya setelah situs web Anda diretas. Gunakan tombol “kata sandi yang disarankan” di halaman profil WordPress untuk memastikan kata sandi baru Anda panjang, rumit, dan sulit ditebak. Khawatir tentang mengingat kombinasi Anda? Coba pengelola kata sandi seperti LastPass atau 1Password.

Jika log aktivitas Anda menunjukkan login yang mencurigakan, hapus akun tersebut. Jika Anda menemukan akun pengguna yang asing atau tampak seperti spam, terlepas dari tingkat aksesnya, Anda mungkin harus menghapusnya juga agar aman. Hanya karena seorang peretas menggunakan satu akun untuk aktivitas jahat, bukan berarti mereka tidak membuat banyak akun sehingga mereka dapat terus kembali lagi.

5. Hubungi ahlinya

Beberapa peretasan lebih kompleks, tidak dapat dibersihkan oleh pemindai situs otomatis, dan berada di luar kemampuan rata-rata pengguna untuk mengidentifikasi dan menghapus. Kasus-kasus ini mungkin melibatkan sistem rumit dari kode yang disuntikkan atau aturan akses yang dapat disembunyikan di banyak file.

Jika Anda merasa telah melakukan semua yang Anda bisa dan situs Anda masih disusupi, atau Anda hanya akan merasa lebih aman jika seseorang yang berpengetahuan luas memeriksa ulang hal-hal untuk Anda, Anda akan membutuhkan seorang ahli untuk memeriksanya. Jika Anda tidak mengenal siapa pun dengan keahlian seperti ini, pertimbangkan untuk menyewa seorang profesional pemulihan WordPress dari Codeable.

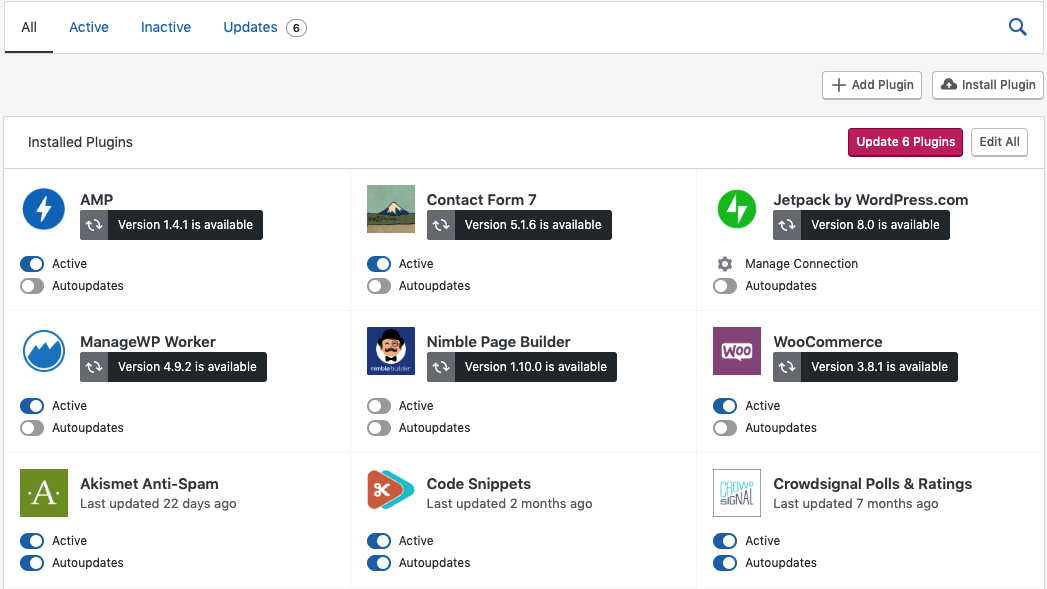

6. Perbarui perangkat lunak Anda

Karena sebagian besar peretasan WordPress mengeksploitasi kerentanan dalam perangkat lunak usang, penting untuk mendapatkan versi terbaru dari plugin, tema, dan inti WordPress Anda ke situs Anda sesegera mungkin.

Sebelum Anda mulai memperbarui, ambil cadangan penuh. Ketika pencadangan berhasil selesai, mulailah dengan memperbarui inti WordPress terlebih dahulu, lalu plugin Anda, lalu tema Anda.

Catatan: jika Anda menggunakan WooCommerce, selalu perbarui ekstensi WooCommerce Anda terlebih dahulu, lalu perbarui WooCommerce.

7. Kirim ulang situs Anda ke Google

Jika situs Anda diblokir oleh Google, kirim ulang situs web bersih Anda untuk memulihkan nama baik Anda. Anda akan mengetahui bahwa Anda telah diblokir jika peringatan muncul di sebelah situs Anda dalam hasil pencarian atau jika Anda tidak lagi muncul untuk pencarian yang pernah Anda peringkatkan. Namun, perhatikan bahwa mungkin ada alasan lain mengapa Anda tidak lagi muncul di hasil pencarian.

Untuk menghapus situs Anda dari daftar ini, gunakan Google Search Console untuk meminta peninjauan.

Bagaimana cara mencegah situs WordPress saya diretas?

Mencegah peretasan selalu merupakan solusi yang jauh lebih baik daripada mencoba memulihkannya. Pastikan situs WordPress Anda terlindungi dengan menerapkan hal berikut:

1. Gunakan plugin keamanan.

Plugin keamanan menggunakan berbagai tindakan untuk membantu melindungi situs Anda dari peretas. Beberapa juga akan memberi tahu Anda tentang aktivitas atau waktu henti yang mencurigakan. Jetpack Security menyediakan fitur-fitur penting seperti:

- Pencadangan waktu nyata

- Pemindaian waktu nyata

- Pencegahan spam

- Sebuah log aktivitas

- Pemantauan waktu henti

- Perlindungan serangan brute force

Menggunakan plugin keamanan menghilangkan sebagian besar kerja keras dan keahlian teknis untuk melindungi situs web Anda sehingga Anda dapat menghabiskan lebih banyak waktu untuk berfokus pada pembuatan konten, melakukan penjualan, atau akhirnya bersantai selama beberapa menit.

2. Tetap perbarui WordPress, plugin, dan tema Anda

Memperbarui perangkat lunak Anda setelah insiden peretasan adalah cara yang bagus untuk membantu menutup pintu belakang tersebut ke situs Anda, tetapi melakukannya sekali saja tidak cukup. Anda pasti ingin terus memperbarui semuanya sebanyak mungkin di masa mendatang. Anda dapat melakukannya dengan memantau dan memperbarui perangkat lunak Anda secara berkala secara manual, memanfaatkan fitur pembaruan otomatis Jetpack, atau memeriksa dengan penyedia hosting Anda untuk melihat apakah mereka menawarkan pembaruan otomatis.

Meskipun memperbarui perangkat lunak Anda akan meningkatkan keamanan situs Anda, Anda juga harus menyadari bahwa pembaruan terkadang dapat mengakibatkan konflik plugin atau tema. Anda tetap ingin memeriksa fungsionalitas situs Anda secara teratur untuk memastikan semuanya bekerja dengan benar.

3. Perkuat login dan keamanan formulir Anda

Melindungi formulir login, formulir kontak, dan formulir pengiriman komentar Anda adalah salah satu hal paling sederhana yang dapat Anda lakukan untuk melindungi dari hal-hal seperti serangan brute force dan spam komentar. Berikut adalah beberapa cara agar formulir Anda tetap aman dan terlindungi:

- Batasi upaya login. Jika Anda membekukan pengguna untuk jangka waktu tertentu setelah beberapa kali mencoba login, ini akan mencegah sebagian besar serangan brute force sepenuhnya.

- Memerlukan kata sandi yang lebih kuat. Mengharuskan pengguna untuk membuat kata sandi yang lebih panjang dengan minimal 16 karakter dan kombinasi huruf kecil dan besar, angka, dan karakter khusus. Semakin panjang dan kompleks kata sandi, semakin sulit bagi peretas untuk diretas.

- Gunakan CAPTCHA pada semua formulir. CAPTCHA akan membantu memverifikasi bahwa pengguna adalah manusia. Mereka tidak hanya melakukan pekerjaan yang baik untuk mencegah serangan bot, mereka juga dapat membantu mengurangi spam komentar.

- Memerlukan 2FA untuk semua pengguna. Paling tidak, Anda harus memerlukan otentikasi dua faktor untuk akun admin Anda atau akun apa pun yang mungkin memiliki akses ke informasi sensitif, seperti pelanggan.

- Gunakan plugin anti-spam. Jetpack Anti-spam dibuat dengan Akismet, solusi anti-spam paling tangguh untuk WordPress. Meskipun spam komentar tidak memiliki tingkat risiko yang sama dengan seseorang yang mendapatkan akses ke data tingkat admin, itu masih bisa menjadi risiko keamanan dan reputasi yang besar. Menghilangkan atau sangat mengurangi spam komentar semudah menginstal sekali klik dengan Jetpack.

4. Beralih penyedia atau lingkungan hosting.

Hosting adalah salah satu tempat Anda tidak boleh berhemat ketika datang ke situs web Anda. Paket hosting berkualitas tinggi akan membantu melindungi situs Anda dengan firewallnya sendiri, sertifikat SSL, pemantauan sistem, dan konfigurasi yang dioptimalkan untuk WordPress.

Jika Anda berada di lingkungan hosting bersama yang menjadi penyebab kesengsaraan Anda, tetapi sebaliknya Anda menyukai host Anda saat ini, Anda dapat menanyakan tentang opsi untuk cloud, VPS, atau hosting server khusus.

5. Buat cadangan otomatis Anda sendiri

Bahkan jika paket hosting Anda menyertakan cadangan, ada banyak hal yang dapat diperoleh dengan membuat cadangan di luar situs Anda sendiri. Sebagian besar host hanya akan membuat cadangan harian atau mingguan dan menyimpannya selama 30 hari. Dan jika mereka disimpan dengan host Anda, mereka dapat disusupi pada saat yang sama dengan situs Anda.

Jika Anda menggunakan plugin cadangan WordPress terpisah, seperti Jetpack Backup, file Anda disimpan secara terpisah dari host Anda, Anda memiliki kontrol yang lebih terperinci atas bagian mana dari situs Anda yang dipulihkan, cadangan disimpan hingga satu tahun, dan Anda dapat berhati-hati segalanya dari mana saja dengan aplikasi seluler Jetpack.

Alat pencegahan dan pemulihan all-in-one

Plugin keamanan yang baik dapat mencegah sebagian besar peretasan yang paling umum dan bahkan membantu Anda memulihkan jika Anda sudah terkena. Jetpack dirancang untuk mencakup semua pangkalan terpenting dan menyediakan cara yang intuitif dan andal untuk pulih dalam keadaan darurat.

Tim dukungan Jetpack dari Happiness Engineers sangat senang membantu pemilik situs mengatasi masalah dan mengalahkan penjahat dunia maya di permainan mereka sendiri. Pendekatan tim yang mengutamakan komunitas inilah yang membuat Jetpack menjadi salah satu plugin WordPress paling populer sepanjang masa.

Amankan situs WordPress Anda dengan Jetpack Security.

FAQ tentang peretasan WordPress

Seberapa sering situs WordPress diretas?

Meskipun tidak ada statistik konkret tentang seberapa sering situs WordPress diretas, secara global ada 30.000 situs web di semua platform yang diretas setiap hari. Karena WordPress mendukung hampir 40% dari semua situs web, masuk akal bahwa 10-12.000 situs WordPress diretas setiap hari.

Apa jenis peretasan yang paling umum?

- Umpan dan beralih. Ini digunakan oleh peretas terutama pada iklan online atau jaringan iklan. Mereka akan berpura-pura sebagai merek yang bereputasi baik, tetapi tautan iklan akan membawa pengunjung ke situs jahat yang mencoba mengelabui informasi, membuat mereka melakukan pembelian palsu, atau mengunduh malware ke perangkat mereka.

- injeksi SQL. Teknik ini melibatkan peretas mengunggah perintah SQL ke situs untuk mencuri atau mengubah data server, biasanya untuk tujuan pencurian identitas, melakukan transaksi ilegal dengan informasi keuangan, atau hanya bersenang-senang menghancurkan seluruh basis data seseorang. Serangan ini biasanya dilakukan melalui formulir web yang tidak aman, cookie, atau input pengguna lain yang belum divalidasi.

- isian kredensial. Umumnya dilakukan oleh bot, isian kredensial menggunakan daftar nama pengguna dan kata sandi yang dicuri untuk secara otomatis melakukan upaya login di situs Anda. Tujuannya adalah untuk mendapatkan akses yang cukup ke situs Anda sehingga mereka dapat melakukan transaksi tidak sah, mencuri informasi pribadi, mengarahkan pengunjung ke situs web berbahaya, atau menggunakan situs Anda untuk mengirim email phishing secara massal.

- Pembajakan klik. Dengan clickjacking, peretas akan menggunakan kode untuk membuat beberapa lapisan konten dengan tujuan membuat pengguna mengklik sesuatu secara tidak sengaja. Mereka mungkin mengira mereka mengklik tautan halaman Tentang Anda, tetapi sebenarnya mereka mengklik tautan yang tidak jelas yang membawa mereka ke situs jahat. Peretas juga dapat menggunakan teknik ini untuk mencuri kata sandi dengan membuat formulir "tidak terlihat" di atas formulir yang sah. Pengguna akan mengira mereka masuk ke salah satu akun mereka sendiri, padahal sebenarnya mereka mengirimkan informasi ini langsung ke peretas.

- Skrip lintas situs (XSS). Ini mirip dengan injeksi SQL karena menggunakan titik masuk yang sama — formulir tidak aman dan input pengguna lain yang tidak divalidasi — tetapi kode yang disuntikkan adalah Javascript atau HTML dan terkadang VBScript atau Flash.

- Serangan man-in-the-middle. Serangan ini biasanya terjadi di ruang publik karena peretas menggunakan router yang tidak aman untuk mencegat data saat sedang dikirim. Mereka dapat menggunakan teknik ini untuk memperoleh nama pengguna, kata sandi, catatan keuangan, dan informasi pribadi lainnya untuk menargetkan situs web Anda dan akun lain yang telah berhasil mereka dapatkan informasinya.

- DDoS dan serangan brute force. Serangan Jaringan Terdistribusi (DDoS) melibatkan pengiriman permintaan dalam jumlah besar ke situs web dalam upaya untuk merusak server. Serangan brute force adalah jenis serangan DDoS yang mencoba berbagai kombinasi nama pengguna dan kata sandi di formulir masuk situs Anda dalam upaya untuk mendapatkan akses. Ini akan membuat permintaan dalam jumlah besar dan, jika tidak ditangkap dan dihentikan, dapat menyebabkan server Anda kelebihan beban dan berhenti merespons.

- pembajakan DNS. Metode ini sering digunakan dengan maksud untuk mengarahkan ulang situs web Anda ke situs web lain (spoofing DNS). With DNS hijacking, a hacker gains access to your registrar or your active nameserver and points your IP address or uses redirects to send visitors to harmful sites.

What are the consequences of my site being hacked?

If there's nothing of much importance on your site or the hack isn't really affecting performance in any way, why should you worry about your site being hacked?

Even if the hack isn't directly affecting you and your site, it's going to affect other people. You might not notice, but a hacker might be phishing personal information from your visitors so they can steal their identities, redirecting them to sites that download malware onto their devices, or using your servers to send spam or dangerous content to people all over the world.

It might not affect you immediately, but it may cause your site to get blocklisted or your hosting provider to remove your site from the server. If the hacker does end up causing harm to a user of your site, you could be held liable if the claimant files a negligence claim against you.

How do I turn a hacker in to the authorities?

Most hacking crimes are difficult to prosecute. The hacker may be in another country, or the value of the damage is too low for authorities to prioritize. If you're in the US, the FBI recommends reporting the crime to them. The more complaints that are filed, the better chances they'll have of being able to build a case. If you know who the hacker is — like an employee or personal acquaintance — it may be easier for the FBI to respond.