WordPress dan Pembuatan Skrip Lintas Situs (XSS)

Diterbitkan: 2022-11-02Serangan skrip lintas situs adalah salah satu jenis serangan situs web yang lebih umum terlihat di internet. Memahami apa itu dan bagaimana melindunginya sangat penting untuk menjaga keamanan situs web, pengunjung, dan bisnis Anda. Baca terus untuk mengetahui lebih lanjut!

Apakah Serangan Cross-Site Scripting Itu?

Serangan Cross-Site Scripting (lebih sering disebut sebagai serangan XSS) terjadi ketika sepotong kode berbahaya (biasanya JavaScript) disuntikkan ke halaman web dengan tujuan merugikan pengguna akhir.

Kode ini biasanya disisipkan di akhir URI (Uniform Resource Identifier) sebagai parameter atau dengan menggunakan aplikasi web di halaman web, seperti formulir input pengguna. Kode berbahaya biasanya dirancang untuk mengesampingkan kontrol akses dan memanipulasi fungsionalitas situs web.

Kerentanan Skrip Lintas Situs

Seperti yang telah kita lihat, serangan XSS adalah serangan berbasis web yang menggunakan kode berbahaya untuk mengakses situs web yang rentan dan melakukan aktivitas berbahaya. Kata kunci dalam kalimat ini adalah 'rentan'. Ini (sayangnya!) bisa berarti banyak hal. Situs web WordPress yang menggunakan 'admin' dan '123456' sebagai nama pengguna dan kata sandi rentan, meskipun semua tindakan pencegahan keamanan lainnya telah dilakukan. Situs web WordPress yang menjalankan plugin kedaluwarsa dapat dianggap rentan. Atau bahkan aplikasi web yang menyertakan input pengguna dalam formulir dan tidak memvalidasi atau menyandikan nilai yang dikirimkan akan dianggap rentan.

Peretas yang menyebarkan serangan XSS terus-menerus mencari kerentanan yang dapat mereka eksploitasi. Yang lebih umum ditemukan dan karena itu membuka lebih banyak situs web untuk diserang, dapat dimengerti, disukai tetapi peretas akan mencari kerentanan yang lebih tidak jelas untuk menyerang situs web yang mereka anggap bernilai tinggi bagi mereka sebagai peretas.

Fakta bahwa ada begitu banyak potensi kerentanan dan segala macam jenis serangan membuat mengidentifikasi titik lemah potensial dan mengurangi serangan menjadi pekerjaan yang rumit.

Situs Web Target

Server atau klien email berbasis web, Sistem CRM / ERP, halaman profil yang tersedia untuk umum (seperti yang biasa terlihat di situs media sosial dan grup keanggotaan) hanyalah beberapa jenis situs web dan aplikasi yang menjadi target sempurna untuk serangan XSS .

Situs lain yang biasanya rentan adalah situs di mana pengguna dapat memposting teks berformat HTML yang dapat dilihat orang lain, seperti di forum atau kolom komentar.

Jenis Skrip Lintas Situs

Serangan yang dikenal sebagai cross-site scripting (XSS) dapat dipecah menjadi tiga jenis utama menurut apakah kode yang disuntikkan berjalan di server atau hanya di browser orang yang mencoba menyerang. Ini adalah sebagai berikut:

- Persistent (atau disimpan) XSS, di mana kode yang disuntikkan penyerang disimpan di server secara permanen.

- XSS Non-Persistent (atau Reflektif), di mana serangan dilakukan melalui URL yang dibuat yang ditipu oleh pengguna akhir untuk digunakan.

- XSS berbasis DOM (atau XSS sisi klien) yang, seperti semua jenis lainnya, juga dilakukan di dalam browser pengunjung, dengan perbedaan bahwa ia mengubah DOM situs.

Dampak XSS Scripting Lintas Situs

Dampak dari setiap serangan XSS akan bervariasi sesuai dengan berbagai faktor. Salah satu yang terbesar adalah sensitivitas data yang disimpan dan menjadi target serangan. Komentar di forum tentang memasak jelas kurang sensitif daripada rahasia yang disimpan di situs web pemerintah nasional!

Biasanya, target serangan XSS adalah individu yang menggunakan situs web atau aplikasi. Bergantung pada jenis serangan dan skrip yang disuntikkan, penyerang dapat mencuri cookie sesi korban dan data pribadi seperti kredensial akses. Serangan juga dapat mencoba untuk mengangkat informasi sensitif seperti data kartu kredit (dengan asumsi ini ada).

Apa yang sangat mengerikan tentang serangan XSS adalah mereka secara efektif ditutupi ... jadi, pengguna yang ditargetkan dapat muncul sebagai individu yang mungkin menyebabkan kerusakan berbahaya ketika, kemungkinan besar, mereka tidak tahu bahwa ada sesuatu yang salah.

Jelas, dampak ini dapat menjadi signifikan pada bisnis. Setiap peretasan yang merusak situs web dan berpotensi mengungkapkan informasi sensitif adalah berita buruk. Seberapa buruk akan tergantung pada tingkat keparahan serangan dan dampaknya terhadap pelanggan Anda.

Lindungi Situs WordPress Anda Dari Serangan XSS

Situs web WordPress mengalami bagian yang adil dari serangan XSS. Sebagian, ini karena banyaknya situs yang didukung oleh WordPress (saat ini 43,1% di seluruh dunia). Ini juga sebagai akibat dari banyaknya kerentanan XSS yang dimiliki banyak plugin WordPress. Pada gilirannya, ini berarti, secara statistik, bahwa semakin banyak plugin yang digunakan di situs WordPress, semakin besar kemungkinan menderita serangan XSS.

Karena itu, umumnya semua yang Anda butuhkan untuk mengurangi kerentanan XSS situs web WordPress Anda seminimal mungkin adalah memvalidasi dan membersihkan variabel apa pun yang dapat dimasukkan dalam URL dari penyerang. Berikut adalah beberapa tip umum bersama dengan beberapa solusi khusus lainnya yang dapat Anda terapkan ke situs Anda untuk membantu melindunginya.

Tetap terkini!

Sangat penting untuk keamanan situs web Anda untuk memastikan Anda menjaga file inti, plugin, dan tema Anda diperbarui ke versi terbarunya. Dengan demikian, Anda mengurangi risiko segala bentuk serangan di situs web Anda, tidak terkecuali serangan XSS.

Untuk detail lebih lanjut tentang langkah-langkah umum yang dapat Anda ambil untuk melindungi situs WordPress Anda, pastikan Anda membaca artikel kami, Cara Mengamankan Situs WordPress Anda.

Terapkan plugin 'Cegah Kerentanan XSS'

Mungkin tidak mengejutkan (karena ini adalah WordPress) sebuah plugin telah dikembangkan yang dapat membantu mengurangi risiko serangan XSS. Ini disebut 'Mencegah Kerentanan XSS'

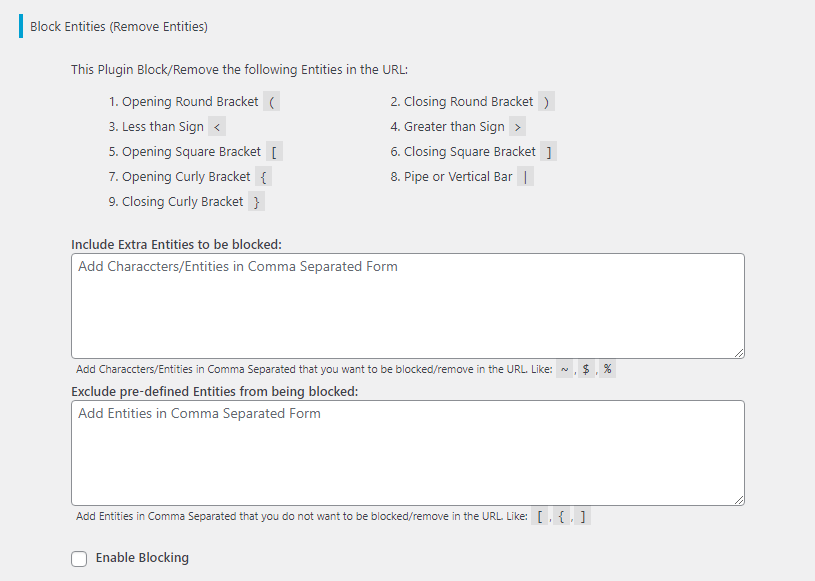

Setelah Anda menginstal dan mengaktifkan plugin, buka halaman pengaturannya, di bawah item menu “Reflected Cross-site scripting(XSS)” yang akan muncul.

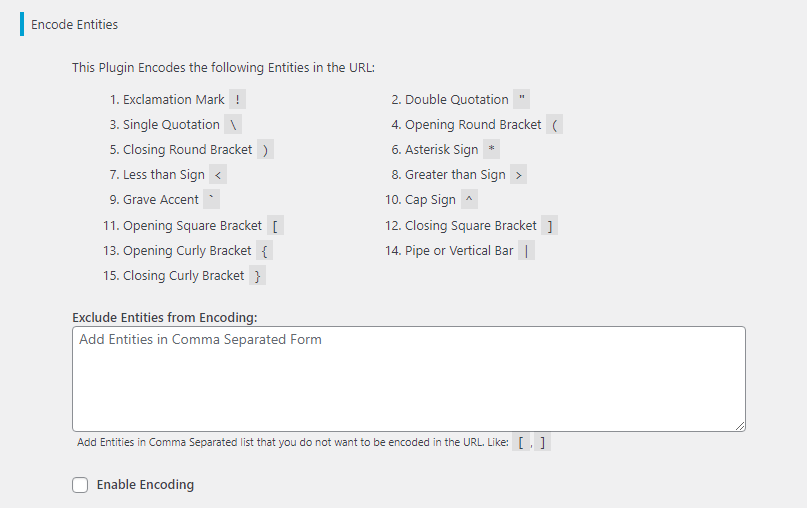

Plugin Cegah XSS secara default mengonfigurasi berbagai entitas yang diblokir dari URL. Ini membantu menghentikan serangan di jalurnya. Selain pengaturan default, Anda dapat menentukan entitas lebih lanjut yang ingin Anda blokir dari URL.

Hal yang sama berlaku untuk entitas yang dikodekan plugin di URL. Anda dapat mengecualikan entitas yang tidak ingin dikodekan dalam tex tarea yang disediakan dengan memisahkannya dengan koma.

Itu juga mengamankan kerentanan dengan keluar dari HTML di parameter $_GET. Oleh karena itu, jika ada yang mencoba memasukkan HTML ke dalam URL, itu tidak akan berhasil.

Sangat penting ketika Anda telah menginstal plugin dan selesai menyesuaikan pengaturan bahwa Anda setidaknya memeriksa beberapa halaman secara acak untuk memastikan bahwa situs web Anda berfungsi sebagaimana mestinya. Ini sangat penting jika Anda menggunakan WooCommerce. Dalam hal ini, pastikan Anda melalui seluruh proses checkout (termasuk pembayaran) untuk memastikan ini berfungsi.

Melindungi Data Keluaran

Kecuali untuk memvalidasi input saat diterima dari pengunjung, Anda juga harus menyandikan semua respons HTTP yang mengeluarkan data. Praktis, ini berarti bahwa setiap karakter harus dikonversi ke nama entitas HTML-nya.

Jika Anda seorang pengembang WordPress, ada buku pegangan yang bagus tentang meloloskan data keluaran yang layak dibaca.

Perlindungan Serangan XSS dengan Pressidium

Jika Anda menghosting dengan Pressidium, Anda akan secara otomatis menikmati perlindungan Lapisan Firewall Aplikasi Web Terkelola kami yang akan melindungi situs web Anda dalam berbagai cara, termasuk serangan XSS. Ini memungkinkan Anda untuk hanya fokus pada bisnis Anda tanpa mengkhawatirkan situs web Anda. Cari tahu lebih lanjut tentang fitur platform Pressidium di sini.