Bagaimana Melindungi Situs Anda Dari Serangan Brute Force WordPress?

Diterbitkan: 2022-04-22Serangan brute force WordPress luar biasa, bahkan sebelum serangan berhasil.

Banyak admin situs melihat sumber daya server mereka menipis dengan cepat, situs mereka menjadi tidak responsif atau bahkan langsung mogok— menyebabkan pengguna sebenarnya terkunci. Masalahnya adalah Anda bisa merasa tidak berdaya saat bot brute force memalu halaman login, mencoba masuk ke wp-admin Anda.

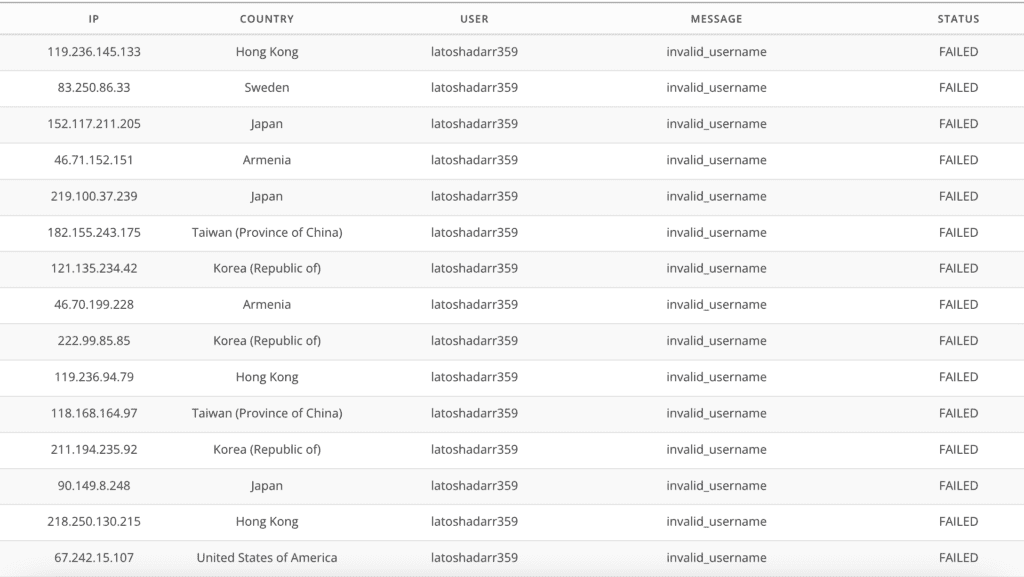

Tapi kamu bukannya tidak berdaya. Jika Anda melihat beberapa upaya login yang gagal untuk satu pengguna, mungkin berasal dari beberapa IP, Anda berada di tempat yang tepat.

Pada artikel ini, kami akan merinci seperti apa serangan brute force WordPress, dan bagaimana melindungi situs Anda dari mereka.

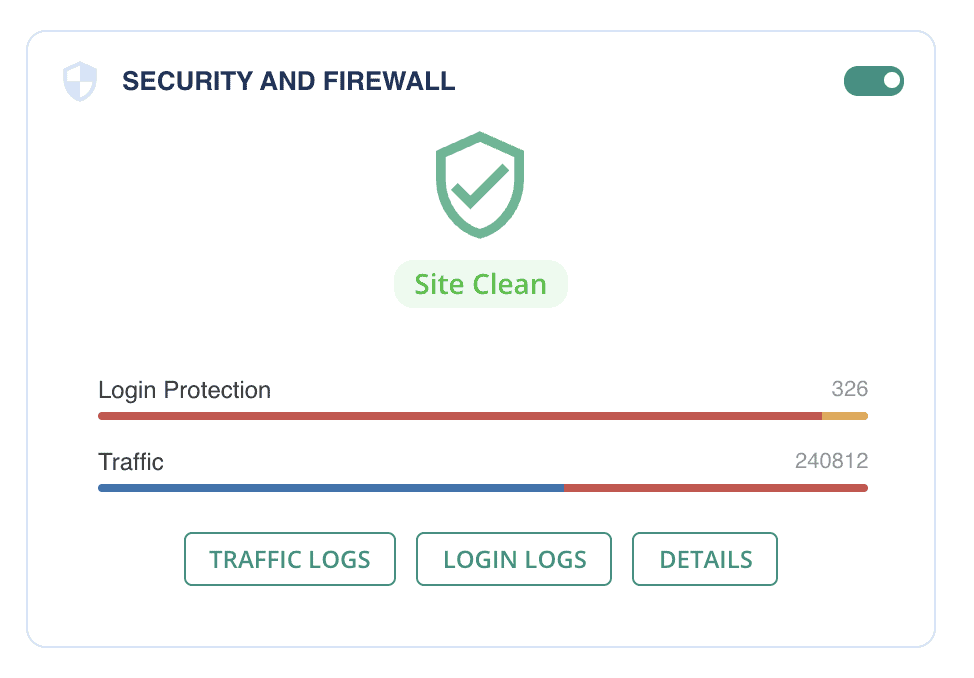

TL;DR Lindungi situs Anda dari kekerasan WordPress dengan mengaktifkan perlindungan login MalCare. Cegah bot jahat menyerang situs Anda dengan firewall yang kuat dan perlindungan bot terintegrasi juga. Jaga keamanan situs, data, dan pengguna Anda dengan MalCare, plugin keamanan terbaik terhadap kekerasan di WordPress.

Apa itu serangan brute force WordPress?

Serangan brute force WordPress adalah upaya untuk mendapatkan akses tidak sah ke wp-admin Anda dengan mencoba berbagai kombinasi nama pengguna dan kata sandi . Peretas telah mengembangkan bot untuk terus membombardir halaman login dengan kredensial berdasarkan uji coba.

Seringkali, bot mencoba serangkaian kata sandi dari kamus dan oleh karena itu juga dikenal sebagai serangan kamus atau serangan menebak kata sandi. Serangan dapat dikonfigurasi untuk datang dari alamat IP yang berbeda, dan dengan demikian menghindari langkah-langkah keamanan dasar. Ada jenis serangan brute force lainnya, yang akan kita bahas nanti di artikel.

Tujuan dari serangan brute force adalah untuk mendapatkan akses ke wp-admin Anda, dan kemudian biasanya menginstal malware di situs Anda.

Cara melindungi situs Anda dari serangan brute force WordPress (9 cara)

Mengalami serangan brute force memang menakutkan, terutama karena rasanya tidak ada yang bisa Anda lakukan untuk menghentikannya. Selain itu, efek serangan langsung terlihat. Sebagian besar situs memiliki sumber daya server terbatas, yang cepat habis, dan sering kali situs yang diserang akan mogok total.

Untungnya, ada banyak hal yang dapat Anda lakukan untuk mencegah serangan brute force di WordPress. Berikut adalah daftar langkah-langkah perlindungan brute force WordPress yang akan memblokir sebagian besar serangan, dan mengurangi efek terburuk untuk ukuran yang baik.

1. Batasi upaya login

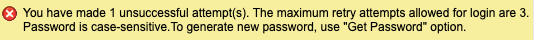

Cara terbaik untuk menghentikan serangan brute force wordpress adalah dengan membatasi upaya login. Jika kata sandi yang salah dimasukkan ke halaman login terlalu sering, akun akan diblokir sementara. Ini memblokir efektivitas bot brute force, karena bergantung pada metode coba-coba untuk menebak kredensial. Selain itu, karena bot tidak dapat mencoba beberapa ribu kombinasi, permintaan tidak dikirim ke server, dan sumber daya tidak digunakan oleh aktivitas bot.

Secara default, WordPress memungkinkan upaya login tanpa batas, itulah sebabnya ia rentan terhadap serangan brute force. Dengan MalCare, perlindungan login terbatas diaktifkan secara otomatis. Bahkan, jika pengguna secara sah lupa kata sandinya, mereka dapat memecahkan captcha untuk melewati blokir dengan mudah. Oleh karena itu, membatasi upaya login mencegah bot brute force tanpa mempengaruhi pengguna sebenarnya.

Untuk detail lebih lanjut, lihat panduan kami tentang cara membatasi upaya login di WordPress.

2.Blokir Bot Buruk

Serangan brute force hampir selalu dilakukan oleh bot. Bot adalah program kecil yang dirancang untuk melakukan tugas sederhana secara berulang, dan karenanya ideal untuk serangan brute force. Bot akan mencoba serangkaian kredensial pada halaman login hingga menemukan kecocokan.

Selain itu, lebih dari 25% dari semua lalu lintas situs web adalah bot, jadi ada banyak sistem keamanan yang memiliki perlindungan bot. Namun, ada perbedaan penting yang harus dibuat di sini: semua bot tidak buruk. Ada yang bagus seperti crawler mesin pencari lainnya dan bot pemantauan uptime. Anda ingin mereka memiliki akses ke situs Anda, jadi penting untuk mendapatkan perlindungan bot yang secara cerdas memblokir hanya bot jahat, seperti MalCare. Ada juga plugin perlindungan bot lainnya, seperti All in One, tetapi plugin ini memblokir semua bot secara default, termasuk Googlebot.

3. Instal firewall aplikasi web

Perlindungan login adalah pertahanan terhadap serangan brute force secara khusus, sedangkan firewall adalah pertahanan terhadap semua jenis serangan; termasuk yang brute force.

Firewall menggunakan aturan untuk memblokir lalu lintas berbahaya, dan melakukan banyak hal untuk melindungi situs web Anda. Selain itu, firewall mengurangi salah satu masalah terbesar dengan serangan brute force—beban berlebihan pada sumber daya server—dengan memblokir permintaan buruk yang berulang.

Serangan brute force sering dikonfigurasi untuk menyerang dari IP yang berbeda, dan karena itu dapat melewati sebagian besar firewall. Namun, dengan firewall MalCare, situs web Anda menjadi bagian dari perlindungan IP global. Firewall mempelajari IP mana yang berbahaya dari perilaku yang direkam dari lebih dari 100.000 situs dan secara proaktif memblokir lalu lintas dari mereka. Langkah-langkah ini secara signifikan mengurangi jumlah lalu lintas buruk ke situs web Anda, bahkan sebelum bot memiliki kesempatan untuk memaksa halaman login situs Anda secara brutal.

4. Tambahkan otentikasi dua faktor di WordPress

Nama pengguna dan kata sandi dapat ditebak, jadi autentikasi dua faktor—atau bahkan autentikasi multi-faktor—telah muncul sebagai cara untuk memiliki elemen dinamis untuk mengautentikasi pengguna. Dengan autentikasi dua faktor, token masuk waktu nyata seperti kode OTP atau QR dibagikan dengan perangkat pengguna. Ini memiliki validitas terbatas, biasanya sekitar 10-15 menit, dan hanya dapat mengautentikasi pengguna untuk sesi itu.

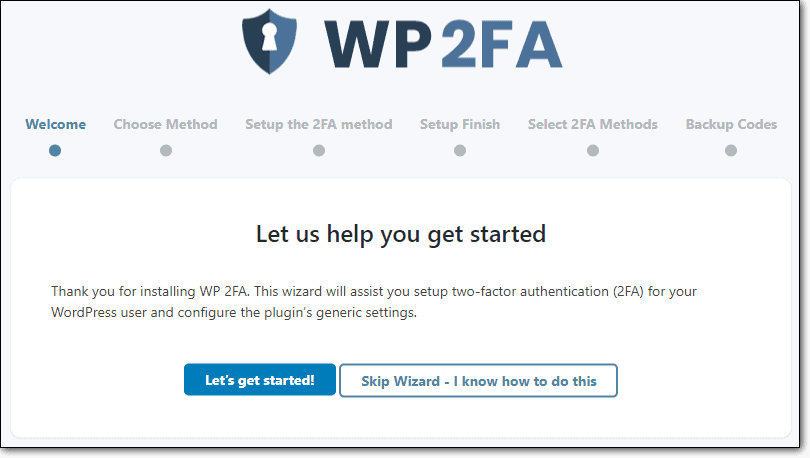

Token tambahan sulit diretas selain nama pengguna dan kata sandi. Oleh karena itu, ia menambahkan lapisan keamanan lain ke halaman login. Anda dapat menginstal plugin seperti WP 2FA untuk menambahkan otentikasi dua faktor ke situs Anda dengan mudah.

Untuk mempelajari lebih lanjut, lihat panduan kami tentang otentikasi dua faktor WordPress.

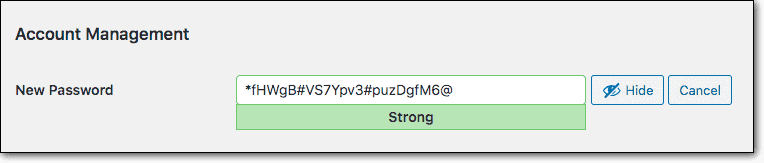

5. Gunakan kata sandi yang kuat dan unik

Kelemahan terbesar dalam keamanan adalah pengguna itu sendiri, dan dengan ekstensi kata sandi yang mereka tetapkan. Kata sandi adalah kerentanan terbesar dalam sistem keamanan apa pun karena kecenderungan manusia (yang dapat dimengerti) untuk mengatur kata sandi yang mudah diingat dan menggunakannya kembali di berbagai akun. Ini sebenarnya adalah dua masalah yang terpisah dan berbeda dengan kata sandi.

Pertama, jangan pernah menggunakan kembali kata sandi di akun yang berbeda. Banyak bot brute force menggunakan kata sandi yang dicuri dari pelanggaran data untuk menyerang halaman login. Kedua, seperti yang dapat Anda bayangkan, kata sandi seperti 'kata sandi' sangat mudah ditebak. Gunakan minimal 12 karakter omong kosong, atau lebih baik gunakan kata sandi sebagai kata sandi.

Sebaiknya gunakan pengelola kata sandi seperti LastPass atau 1Password untuk menghindari penggunaan kembali kata sandi, dan untuk menghasilkan kata sandi yang kuat sesuai kebutuhan. Jika Anda mencurigai sebuah akun telah disusupi, Anda dapat memaksa mengatur ulang semua kata sandi dari bagian pengerasan dasbor MalCare.

Untuk detail lebih lanjut, lihat artikel kami tentang keamanan kata sandi WordPress.

6. Nonaktifkan XML-RPC di WordPress

File XML-RPC adalah cara lain untuk mengautentikasi pengguna. Dengan kata lain, ini adalah cara alternatif untuk mendapatkan akses ke dasbor admin Anda, sehingga juga rentan terhadap serangan brute force. Ini adalah file yang sebagian besar tidak digunakan lagi dan tidak digunakan secara aktif oleh banyak plugin atau tema. Itu terus disertakan di WordPress untuk kompatibilitas mundur dan oleh karena itu relatif aman untuk dinonaktifkan.

Berikut adalah panduan kami tentang cara menonaktifkan XML-RPC di wordpress.

7. Tinjau dan hapus akun pengguna yang tidak digunakan secara teratur

Akun yang tidak aktif sering menjadi sasaran peretas karena kemungkinan besar pengguna tidak akan menyadari jika akun mereka dibajak. Selain itu, akun yang tidak aktif memiliki kata sandi yang sama untuk jangka waktu yang lama, membuatnya lebih mudah untuk dipaksakan.

Oleh karena itu, tinjau akun pengguna secara teratur, dan hapus akun yang tidak digunakan secara aktif. Untuk kredit tambahan, pastikan bahwa setiap akun memiliki hak pengguna minimum yang diperlukan untuk mengelola akun mereka. Sangat bodoh untuk menjadikan semua orang sebagai admin, misalnya.

8. Pertimbangkan pemblokiran geografis di WordPress

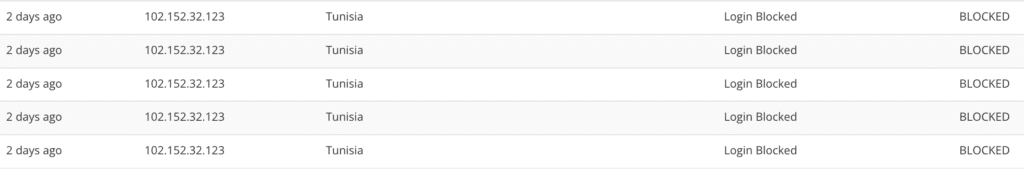

Jika Anda melihat banyak lalu lintas bot dari satu lokasi, Anda dapat mempertimbangkan untuk memblokir seluruh negara. Namun, kami menyarankan kebijaksanaan saat menggunakan geoblocking. Ini berguna hanya jika Anda tidak mengantisipasi pengguna yang sah dari lokasi itu sama sekali.

Selain itu, berhati-hatilah bahwa itu dapat mencegah bot bagus dari wilayah itu. Misalnya, Googlebot dapat beroperasi dari lokasi server mana pun di dunia, dan Anda pasti ingin Googlebot mengakses situs Anda.

Berikut adalah panduan langkah demi langkah untuk memblokir negara di WordPress.

9. Nonaktifkan penjelajahan direktori

Secara default, sebagian besar folder dan file inti WordPress dapat diakses secara terbuka melalui browser. Misalnya, Anda dapat mengetik yourwebsite.com/wp-includes ke bilah URL browser Anda, dan seluruh isi folder akan segera terlihat.

Meskipun penjelajahan direktori itu sendiri bukanlah kerentanan, itu dapat mengungkapkan informasi tentang situs yang pada gilirannya dapat digunakan untuk mengeksploitasi kerentanan. Folder /wp-content memiliki plugin dan tema, dan jika peretas dapat melihat mana yang diinstal dan nomor versinya, mereka berpotensi menemukan dan mengeksploitasi kerentanan. Ini adalah jenis serangan brute force yang kurang populer yang disebut direktori brute force.

Oleh karena itu, masuk akal untuk menonaktifkan penjelajahan direktori sama sekali, sebagai perlindungan.

Berikut adalah panduan lengkap kami untuk menonaktifkan penjelajahan direktori di WordPress.

Hal-hal yang akan Anda baca di tempat lain tetapi harus dihindari

Ada banyak saran keamanan yang bermaksud baik tetapi buruk di luar sana. Jadi, selain daftar hal yang harus dilakukan, kami juga mencantumkan apa yang tidak boleh dilakukan.

- Proteksi kata sandi direktori wp-admin : Jangan lakukan ini sama sekali. Itu muncul di hampir setiap artikel pencegahan kekerasan. Kata sandi yang melindungi direktori wp-admin akan merusak AJAX untuk pengguna yang tidak masuk log, dengan membatasi akses ke file admin-ajax.php.

AJAX sering digunakan untuk memberi daya pada aspek dinamis situs web. Misalkan ada bilah pencarian di situs Anda. Jika pengunjung menggunakannya untuk menelusuri produk, hanya hasil penelusuran yang akan dimuat ulang, bukan seluruh situs web. Ini adalah penghemat sumber daya yang sangat besar, dan membuat pengalaman pengguna situs web secara signifikan lebih cepat dan lebih baik.

Anda juga akan melihat banyak solusi untuk mengecualikan file admin-ajax.php, tetapi tidak selalu bekerja dengan mulus. Intinya adalah bahwa upaya penyelesaiannya tidak mencerminkan jumlah keamanan yang sepadan. Oleh karena itu, ini adalah langkah besar untuk sedikit manfaat tambahan. - Mengubah URL wp-login Anda: Anda sering melihat saran ini di artikel pengerasan WordPress. Namun, kami sangat menyarankan untuk tidak mengubah URL login karena hampir tidak mungkin untuk dipulihkan jika hilang.

- Hindari penggunaan admin sebagai nama pengguna: Karena bot brute force secara efektif mencoba menebak kombinasi nama pengguna dan kata sandi, ada beberapa nilai dalam menghindari nama pengguna yang jelas seperti admin. WordPress tidak mengizinkan Anda mengubah nama pengguna dari dasbor, jadi Anda perlu memasang plugin untuk melakukannya.

Namun, ukuran ini memiliki nilai yang terbatas, dan kami menyarankan agar Anda tidak menghabiskan terlalu banyak waktu dan usaha di sini. Ada cara lain untuk memulihkan nama pengguna dari jenis situs tertentu, seperti situs keanggotaan. Upaya yang diperlukan untuk memiliki nama pengguna unik untuk anggota, menegakkan kebijakan, dan kemudian menangani dampak yang tak terhindarkan ketika orang lupa nama pengguna unik mereka tidak sebanding dengan efek menguntungkan yang terbatas.

Dampak serangan brute force di WordPress

Ada dua cara untuk memikirkan efek dari serangan brute force. Pertama, apa yang terjadi selama serangan, dan kedua apa yang terjadi jika serangan berhasil.

Umumnya, dengan serangan, pertanyaan pertama tidak sering muncul, karena sedikit atau tidak ada dampak pada situs web, karena mengalami serangan. Konsekuensinya muncul setelah serangan berhasil. Namun, tidak demikian halnya dengan serangan brute force.

Apa yang terjadi ketika situs Anda dipaksa secara brutal?

Anda akan melihat dampak langsung pada sumber daya server. Karena serangan itu membombardir halaman login Anda dengan permintaan, server harus menanggapi setiap permintaan. Oleh karena itu Anda akan melihat semua efek dari peningkatan penggunaan server di situs web Anda: situs web yang lebih lambat, beberapa pengguna tidak dapat masuk, waktu henti, tidak dapat diakses, dan sebagainya. Host web juga dengan cepat membatasi penggunaan server yang sedang berlangsung, karena ini akan memengaruhi metrik mereka, terutama jika Anda menggunakan hosting bersama.

Apa yang terjadi jika serangan brute force berhasil?

Jika serangan berhasil, Anda dapat mengharapkan untuk melihat malware atau defacement dari beberapa jenis. Ada beberapa alasan mengapa peretas menginginkan akses ke situs web Anda, dan tidak ada yang bagus.

Jika itu tidak cukup buruk, situs web Anda dapat menjadi bagian dari botnet, dan digunakan untuk menyerang situs web lain tanpa persetujuan Anda. Ini dapat memiliki konsekuensi besar karena sistem keamanan lain akan menandai situs web Anda sebagai berbahaya jika itu adalah bagian dari botnet.

Berurusan dengan konsekuensi serangan brute force WordPress

Jika serangan brute force berhasil, Anda harus mengasumsikan yang terburuk: situs web Anda telah disusupi. Oleh karena itu, prioritas pertama Anda adalah mengamankan situs web Anda. Berikut adalah langkah-langkah utama yang harus Anda ambil untuk mengatasi kerusakan:

- Paksa logout semua pengguna dan ubah semua kata sandi

- Pindai situs web Anda dari malware segera

Setelah Anda yakin bahwa situs Anda bersih dari malware, terapkan tindakan pencegahan yang tercantum di atas. Kami sangat menyarankan menginstal MalCare, yang menangani perlindungan login dan perlindungan bot, sementara juga mengemas pemindai malware, pembersih, dan firewall canggih untuk ukuran yang baik. Dengan MalCare terinstal, Anda dapat yakin bahwa situs Anda aman dari serangan WordPress.

Apakah situs Anda rentan terhadap serangan brute force?

Ya, semua sistem rentan terhadap serangan brute force. Karena cara kerjanya, serangan brute force dapat diluncurkan terhadap sistem apa pun dengan halaman login. Situs web WordPress tidak berbeda.

Popularitas WordPress membuatnya menjadi target para hacker. Pertama, ini karena sebagian besar Internet diberdayakan oleh WordPress, dan kedua karena aspek-aspek tertentu dari WordPress sudah terkenal. Dalam contoh yang sangat relevan dengan serangan brute force, WordPress tidak membatasi upaya login yang salah. Anda dapat memperbaikinya dengan fitur login batas MalCare, seperti yang kita bicarakan di bagian tindakan.

Selain itu, banyak pemilik situs cenderung menggunakan nama pengguna dan kata sandi yang mudah diingat. Yang umum termasuk admin sebagai nama pengguna dan kata sandi1234 atau 12345678 ditetapkan sebagai kata sandi.

Faktor-faktor ini membuat situs web Anda rentan terhadap serangan brute force.

Jenis serangan brute force

Serangan brute force berbeda dari jenis ancaman dan serangan lainnya, seperti serangan rekayasa sosial atau serangan XSS. Serangan rekayasa sosial, seperti phishing, memanipulasi orang untuk membagikan kredensial mereka, dengan menyamar sebagai entitas tepercaya, sedangkan serangan XSS mengeksploitasi kerentanan di situs web. Serangan brute force mengandalkan kredensial yang lemah atau dicuri untuk berhasil.

Anda akan melihat beberapa jenis serangan brute force di alam liar. Mereka semua mengikuti pola coba-coba yang sama, tetapi kredensial yang mereka coba atau mekanisme yang mereka gunakan dapat bervariasi. Berikut adalah beberapa jenis serangan brute force yang paling umum:

- Serangan sederhana: Serangan brute force sederhana menggunakan logika untuk menebak kredensial berdasarkan pengetahuan mereka tentang pengguna, seperti nama hewan peliharaan atau ulang tahun yang didapat dari situs media sosial misalnya.

- Pengisian kredensial: Jenis serangan ini menggunakan data yang diperoleh dari pelanggaran, beroperasi dengan asumsi bahwa pengguna cenderung menggunakan nama pengguna dan kata sandi yang sama di beberapa sistem.

- Serangan kamus: Seperti namanya, bot ini menggunakan file kamus untuk kata sandi. Ini bisa berupa kamus yang sebenarnya, atau kamus yang dibuat khusus untuk menebak kata sandi.

- Serangan tabel pelangi: Mirip dengan konsep serangan kamus, tabel pelangi adalah jenis daftar kamus khusus. Alih-alih daftar kata sandi, tabel pelangi berisi daftar kata sandi yang di-hash.

- Penyemprotan kata sandi: Jenis serangan ini secara logis merupakan serangan brute force terbalik. Dalam serangan brute force yang khas, nama pengguna tertentu adalah target dan permainan menebak dimainkan dengan kata sandi. Sebaliknya, dengan penyemprotan kata sandi, daftar kata sandi dicoba terhadap beberapa nama pengguna untuk menemukan kecocokan potensial. Ini adalah serangan yang lebih terdistribusi, dibandingkan dengan yang ditargetkan.

Sebagai admin situs, Anda mungkin tidak perlu mengetahui pembeda antara berbagai jenis serangan brute force. Namun, istilah-istilah ini sering digunakan secara bergantian, sehingga membantu untuk memahami mekanisme yang mendasarinya.

Praktik keamanan yang baik lainnya

Mencegah serangan brute force di WordPress adalah tujuan yang mengagumkan, tetapi itu hanya bagian dari keamanan situs web. Berikut adalah beberapa rekomendasi teratas kami untuk menjaga situs Anda tetap aman dan bebas dari malware:

- Instal plugin keamanan dengan pemindai dan pembersih malware yang bagus

- Tetap perbarui semuanya

- Investasikan dalam cadangan harian

Untuk daftar lengkap rekomendasi, lihat panduan keamanan utama kami.

Kesimpulan

Serangan brute force dapat melemahkan situs web, meskipun tidak berhasil. Cara terbaik untuk mengatasi potensi ancaman ini adalah dengan memasang firewall yang memiliki perlindungan bot terintegrasi, seperti MalCare.

Bahkan jika serangan brute force berhasil, MalCare akan membantu Anda mendeteksi malware dengan cepat dan menghapusnya. Seperti halnya semua infeksi, tindakan cepat membatasi kerusakan secara signifikan.

FAQ

Apa itu serangan brute force di WordPress?

Serangan brute force di WordPress adalah ketika seorang peretas mencoba mendapatkan akses ke wp-admin situs dengan mencoba menebak kredensial masuk dari akun pengguna yang sah. Serangan brute force menggunakan bot untuk mencoba ratusan, ribuan, dan terkadang bahkan jutaan kata sandi di halaman login wp dalam upaya untuk menebak yang benar.

Serangan brute force tidak hanya berbahaya bagi situs jika berhasil, tetapi juga berdampak besar pada kinerja situs. Serangan tersebut menghabiskan sumber daya server dan bahkan dapat membuat situs crash.

Bagaimana cara melindungi situs WordPress Anda dari serangan brute force?

Cara paling efektif untuk melindungi situs Anda dari serangan brute force adalah dengan membatasi upaya login. Secara default, WordPress mengizinkan upaya login tanpa batas, sehingga Anda dapat menggunakan MalCare untuk melindungi situs Anda dari serangan brute force. Selain perlindungan login, MalCare menyertakan perlindungan bot dan firewall canggih, yang keduanya membantu melindungi situs Anda, dan mengurangi efek buruk serangan brute force.