Password compromesse: perché si verificano e come evitarle

Pubblicato: 2024-01-24La sicurezza delle informazioni personali e organizzative dipende dalla robustezza e dall'integrità delle password. Spesso la prima linea di difesa nella sicurezza informatica, le password possono essere vulnerabili a varie minacce, portando ad accessi non autorizzati, violazioni dei dati e una serie di altri problemi di sicurezza. Capire perché le password vengono compromesse e imparare a prevenire questo tipo di problemi è essenziale per salvaguardare identità e risorse digitali.

Questo sguardo completo alle password compromesse esaminerà le tecniche utilizzate per violarle e i rischi che una violazione comporta. Ancora più importante, offrirà strategie attuabili per proteggersi da queste vulnerabilità, compreso l’uso di soluzioni di sicurezza specializzate come Jetpack Security per i siti WordPress.

Mentre analizziamo le sfumature della sicurezza delle password, ricorda che gli strumenti e le conoscenze giuste sono i tuoi migliori alleati in questa battaglia continua contro le minacce informatiche.

Cos'è una password compromessa?

Una password compromessa è una password che è stata divulgata, intenzionalmente o meno, a persone non autorizzate. Questa esposizione mette a rischio l'account o i dati protetti da persone con cattive intenzioni. Le password compromesse rappresentano una preoccupazione significativa nella sicurezza informatica perché possono portare a una serie di violazioni della sicurezza, dal furto di dati personali agli attacchi aziendali su larga scala.

Il concetto è semplice, ma le implicazioni possono essere piuttosto gravi. Quando una password cade nelle mani sbagliate, può causare gravi danni che potrebbero passare inosservati finché non è troppo tardi. Ciò rende cruciale la comprensione dell’anatomia delle password compromesse sia per gli individui che per le organizzazioni.

Non si tratta solo del furto della password, ma delle potenziali conseguenze del furto della password.

Cause comuni di password compromesse

Esistono dozzine, se non centinaia, di possibili cause dietro la fuga di password. A volte sono il risultato di un semplice errore. Altre volte sono il risultato di uno schema intricato. Di seguito esamineremo alcune delle cause più comuni.

Password deboli e riutilizzo delle password

Una delle cause più comuni di password compromesse è l'utilizzo di password deboli o facilmente indovinabili. Password semplici, come "123456" o "password", sono facili da decifrare per gli aggressori.

Inoltre, il riutilizzo delle password su più account aumenta notevolmente il rischio. Se un account viene violato, tutti gli account che utilizzano la stessa password sono potenzialmente compromessi.

Tattiche di phishing e ingegneria sociale

Il phishing, una forma di ingegneria sociale, consiste nell’ingannare le persone inducendole a rivelare le proprie password. Questo inganno avviene spesso attraverso e-mail o messaggi che imitano fonti legittime, convincendo gli utenti a inserire le proprie credenziali su siti Web falsi. La sofisticatezza di queste tattiche può renderle difficili da rilevare, portando alla divulgazione involontaria della password.

Violazioni dei dati e vulnerabilità di terze parti

Le violazioni dei dati nelle grandi organizzazioni possono portare alla esposizione di milioni di password. Queste violazioni si verificano spesso a causa di vulnerabilità nei sistemi di sicurezza dell'azienda o di tentativi di hacking riusciti. Quando i servizi di terze parti vengono compromessi, tutti gli utenti che fanno affidamento su queste piattaforme diventano vulnerabili.

Intrusioni di malware e keylogger

I malware, in particolare i keylogger, rappresentano una minaccia significativa. Questi programmi dannosi si installano di nascosto sul dispositivo dell'utente e registrano le sequenze di tasti, comprese le immissioni di password. Queste informazioni vengono poi trasmesse all'aggressore.

Come vengono compromesse le password

Comprendere i meccanismi e le tecniche alla base della compromissione delle password è essenziale per una protezione efficace. La sofisticatezza e la varietà di queste violazioni evidenziano la necessità di solide misure di sicurezza e pratiche informate per gli utenti. Conoscendo i rischi, gli individui e le organizzazioni possono anticipare e mitigare meglio i rischi.

Cracking della password

Il cracking delle password è un metodo utilizzato dai criminali informatici per ottenere l'accesso non autorizzato agli account essenzialmente "indovinando" le password.

Attacchi di forza bruta

Gli attacchi di forza bruta comportano il controllo sistematico di tutte le possibili combinazioni di password finché non viene trovata quella corretta. Questo metodo è semplice, ma può essere efficace contro le password deboli. Il tempo necessario per decifrare una password utilizzando la forza bruta dipende dalla sua complessità e lunghezza.

Attacchi del dizionario

Gli attacchi con dizionario utilizzano un elenco di parole e frasi comuni per indovinare le password. A differenza degli attacchi di forza bruta che tentano ogni combinazione, gli attacchi con dizionario si basano sulla probabilità che qualcuno utilizzi parole comuni o semplici varianti di esse come password.

Tavoli arcobaleno

Le tabelle Rainbow sono tabelle precalcolate utilizzate per invertire le funzioni hash crittografiche, principalmente per violare gli hash delle password. Utilizzando le tabelle arcobaleno, gli aggressori possono trovare rapidamente una password se il suo valore hash è noto, evitando la necessità di provare ogni possibile combinazione di password.

Queste tecniche evidenziano l’importanza di password forti e complesse e di misure di sicurezza avanzate per proteggersi da tali attacchi.

Ingegneria sociale

L'ingegneria sociale è una tattica utilizzata dai criminali informatici per manipolare gli individui e indurli a divulgare informazioni riservate, come le password. Questo metodo si basa più sulla psicologia umana che sulle tecniche tecniche di hacking.

Phishing

Il phishing implica l'invio di comunicazioni fraudolente che sembrano provenire da una fonte attendibile, solitamente tramite posta elettronica. Queste e-mail spesso spingono il destinatario a inserire le proprie informazioni su un sito Web falso che sembra sorprendentemente simile a quello legittimo.

Spear-phishing

Lo spear phishing è una forma di phishing più mirata. Gli aggressori personalizzano il proprio approccio per adattarlo alla vittima specifica, spesso utilizzando informazioni personali per rendere l'attacco più convincente. Ciò potrebbe comportare la finzione di un collega o di un'organizzazione fidata e l'invio di messaggi personalizzati alla vittima.

Rappresentazione

L'impersonificazione nel regno digitale implica fingere di essere qualcun altro per guadagnare fiducia e accedere a informazioni sensibili. Ciò potrebbe essere ottenuto tramite falsi profili di social media, account di posta elettronica compromessi o altri mezzi. L'aggressore, una volta fidato, può ottenere password e altri dati riservati.

La consapevolezza e l’educazione sono cruciali nella difesa dagli attacchi di ingegneria sociale. Comprendendo queste tattiche, gli individui e le organizzazioni possono identificare ed evitare in modo più efficace le pratiche ingannevoli.

Violazioni e fughe di dati

Le violazioni e le fughe di dati rappresentano una minaccia significativa per la sicurezza delle password. In effetti, questi sono spesso l’obiettivo principale di molte violazioni dei dati. Si verifica una violazione ogni volta che si accede o si divulgano dati sensibili, protetti o riservati in modo non autorizzato. Ciò spesso comporta informazioni personali come password, dettagli finanziari e cartelle cliniche.

Le violazioni dei dati possono verificarsi attraverso vari mezzi. Di seguito ne delineeremo alcuni tra i più pervasivi.

Attacchi informatici

Gli hacker possono sfruttare le vulnerabilità di un sistema per ottenere l'accesso non autorizzato ai dati.

Minacce interne

A volte, le violazioni sono causate da individui all'interno di un'organizzazione che abusano del loro accesso a informazioni sensibili.

Esposizione accidentale

In alcuni casi, le fughe di dati possono verificarsi a causa di esposizione accidentale, ad esempio quando un dipendente invia erroneamente dati sensibili alla persona sbagliata o li lascia senza protezione.

Misure di sicurezza inadeguate

Le violazioni spesso si verificano a causa di misure di sicurezza insufficienti, in cui i sistemi non dispongono delle difese necessarie per proteggersi dai tentativi di hacking.

Le conseguenze delle violazioni dei dati sono di vasta portata. Non solo comportano il rischio immediato di password e account compromessi, ma danneggiano anche la fiducia, danneggiano la reputazione e incidono sulle finanze.

La protezione dalle violazioni dei dati implica l’implementazione di solide pratiche di sicurezza informatica, il monitoraggio regolare dei sistemi e la formazione dei dipendenti sull’importanza della sicurezza dei dati.

Per i singoli individui, rimanere informati sulle ultime violazioni della sicurezza e modificare regolarmente le password sono passaggi fondamentali per salvaguardare le informazioni.

I molteplici rischi delle password compromesse

Le password compromesse comportano rischi che vanno ben oltre l’accesso non autorizzato a un singolo account. Questi rischi spesso hanno un impatto su individui e organizzazioni in decine di modi. Di seguito esamineremo gli impatti diretti e secondari delle password compromesse, evidenziando la natura estesa di questi rischi.

Conseguenze dirette

Accesso non autorizzato

La conseguenza più immediata di una password compromessa è l'accesso non autorizzato. Con questo accesso, gli hacker possono utilizzare in modo improprio account personali, sistemi aziendali o database sensibili per attività dannose.

Furto di dati e violazione della privacy

Le password compromesse spesso portano al furto generale di dati, tra cui informazioni personali, dati aziendali riservati e proprietà intellettuale proprietaria. Ciò può avere gravi implicazioni sulla privacy dei singoli individui e svantaggi competitivi per le imprese.

Perdita finanziaria

La perdita finanziaria è un rischio significativo associato alle password compromesse. Questi possono variare da acquisti e transazioni non autorizzati a frodi finanziarie più estese, che colpiscono sia individui che organizzazioni.

Furto d'identità e frode

Le password compromesse possono portare al furto di identità, in cui un utente malintenzionato utilizza le informazioni personali rubate per impersonare la propria vittima. Con questa nuova identità in mano, i criminali possono commettere attività fraudolente come aprire nuovi conti o ottenere prestiti a nome della vittima.

Proteggiamo il tuo sito. Gestisci la tua attività.

Jetpack Security fornisce una sicurezza completa e facile da usare per il sito WordPress, inclusi backup in tempo reale, un firewall per applicazioni web, scansione anti-malware e protezione anti-spam.

Proteggi il tuo sitoImpatto sulla reputazione personale e organizzativa

Le conseguenze di una violazione della password possono danneggiare gravemente la reputazione di individui e organizzazioni. La percepita mancanza di sicurezza può erodere la fiducia nei confronti dei clienti, dei partner e del pubblico, provocando danni alla reputazione a lungo termine.

Queste conseguenze dirette dimostrano l’importanza fondamentale di mantenere una solida sicurezza delle password e la necessità di misure efficaci per prevenire la compromissione delle password.

Impatti secondari

L'effetto domino sui sistemi connessi

Al giorno d’oggi, i sistemi digitali sono così interconnessi che l’accesso a un account può fornire un gateway per numerosi altri account e sistemi. Ciò è particolarmente vero quando il riutilizzo delle password è così comune. L'effetto domino risultante può amplificare l'impatto di una singola password compromessa.

Azioni legali e responsabilità

Le organizzazioni che subiscono violazioni delle password spesso devono affrontare conseguenze legali. Potrebbero essere ritenuti responsabili per la mancata protezione dei dati dei clienti, con conseguenti azioni legali, multe e azioni normative. Queste sfide legali possono essere costose e dannose per la credibilità dell'organizzazione.

Rispetto delle leggi sulla protezione dei dati

Le violazioni dei dati derivanti da password compromesse possono comportare la non conformità con le leggi sulla protezione dei dati come GDPR e CCPA. Ciò può comportare multe salate e richiedere misure estese per ripristinare la conformità, aumentando l’onere finanziario e operativo.

La comprensione di questi impatti secondari sottolinea l’importanza di solide pratiche di sicurezza delle password, non solo per prevenire danni diretti ma anche per mitigare rischi più ampi che possono avere effetti duraturi su individui e organizzazioni.

Come evitare che le tue password vengano compromesse

Crea password complesse

Creare password complesse e univoche è il primo passo per salvaguardare i tuoi account. Una password complessa dovrebbe essere una combinazione complessa di lettere, numeri e caratteri speciali. Evita di utilizzare informazioni facilmente indovinabili come compleanni o parole comuni.

Lunghezza e complessità della password

La lunghezza e la complessità di una password sono fondamentali per definirne la forza. Le password più lunghe sono intrinsecamente più sicure a causa del maggior numero di possibili combinazioni che un bot deve provare in un attacco di forza bruta. Si consiglia un minimo di 12-15 caratteri.

La complessità è altrettanto importante. Una password complessa è una combinazione di lettere maiuscole e minuscole, numeri e simboli. Questa complessità rende esponenzialmente più difficile per gli strumenti di cracking delle password decifrare la password, poiché ogni tipo di carattere aggiuntivo aumenta il numero di combinazioni possibili.

Utilizza caratteri speciali, numeri e casi misti

È essenziale incorporare un mix di tipi di caratteri nelle password. I caratteri speciali (come!, @, #) e i numeri aggiungono livelli di difficoltà. Una strategia efficace consiste nel sostituire le lettere con numeri o simboli dall'aspetto simile (ad esempio, sostituire "o" con "0" o "E" con "3").

Questo approccio, noto come “leet” speak, può migliorare la sicurezza della password mantenendola memorabile. Sfortunatamente, gli hacker stanno diventando sempre più abili nel decifrare questo tipo di trucchi, quindi non dovresti fare affidamento solo su di loro.

Evita parole e schemi comuni

Le password che contengono parole, frasi o schemi sequenziali comuni (come "qwerty" o "12345") sono particolarmente vulnerabili agli attacchi del dizionario. Gli attacchi spesso utilizzano elenchi precompilati di password e varianti comuni, quindi per migliorare la sicurezza, evitare di utilizzare questi elementi prevedibili. Opta invece per combinazioni casuali di caratteri o utilizza una passphrase, una sequenza di parole che crea una password più lunga (ad esempio, "Blue#Coffee7!Rainbow").

Evitare di riutilizzare le password

Riutilizzare le password su più account è una trappola comune. Se un account viene compromesso, tutti gli altri account con la stessa password sono a rischio. Per mantenere la sicurezza su tutte le piattaforme, utilizza una password univoca per ciascun account. Questa pratica garantisce che una violazione su un sito non porti a un effetto domino di compromissioni su altri siti.

Utilizza gestori di password

I gestori di password sono strumenti preziosi per mantenere password forti e uniche per ogni account. Generano, recuperano e archiviano password complesse, quindi non è necessario ricordarle tutte.

I gestori di password in genere offrono anche archiviazione crittografata, garantendo che le tue password siano sicure. Molti possono inserire automaticamente le tue credenziali sui siti web, riducendo il rischio di cadere in siti di phishing, poiché si compilano automaticamente solo sul sito web legittimo.

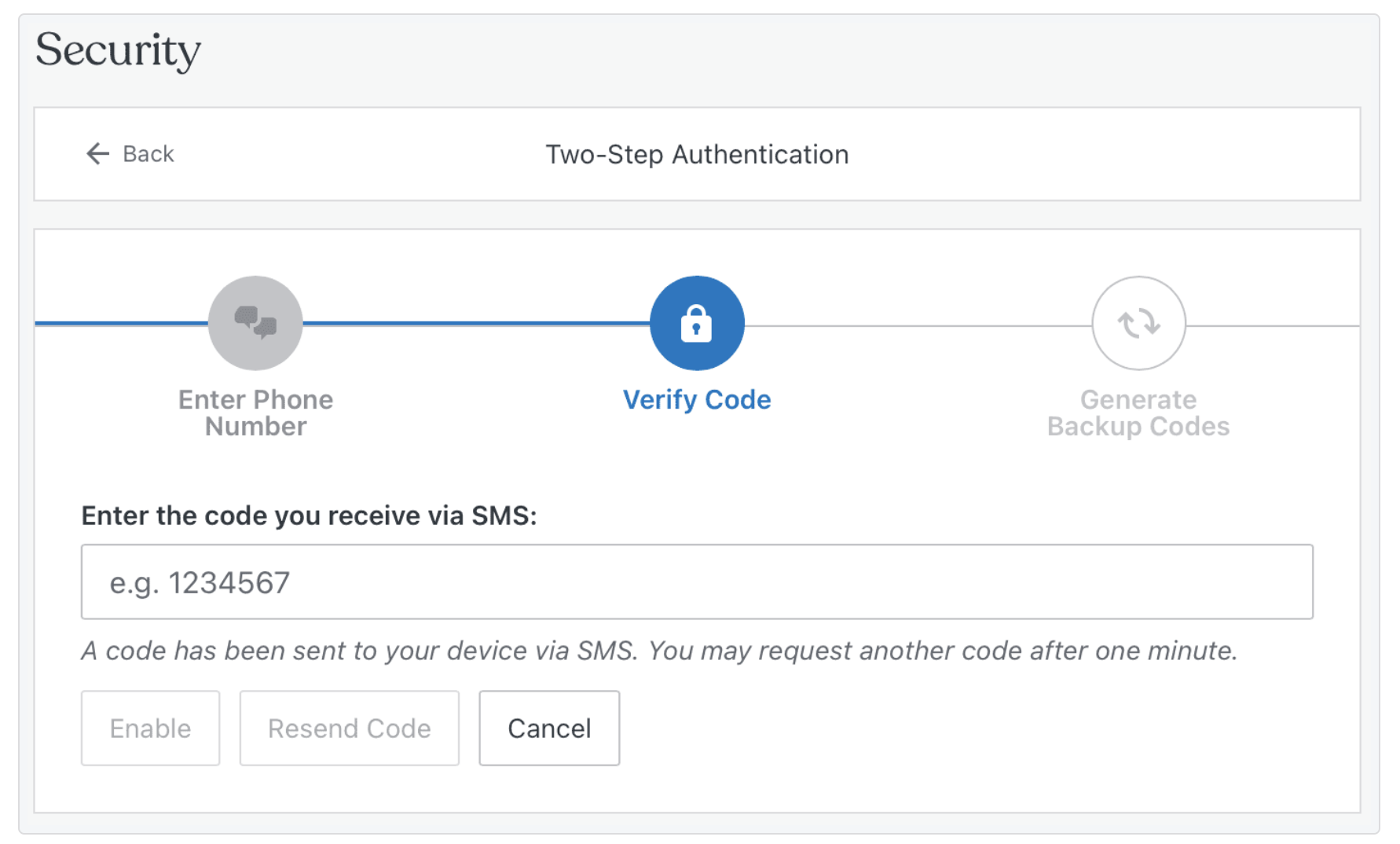

Implementare l'autenticazione a più fattori (MFA)

L'autenticazione a più fattori (MFA) aggiunge un livello critico di sicurezza oltre la password. Richiede una o più verifiche aggiuntive, che riducono significativamente la probabilità di accesso non autorizzato. Questo sistema richiede sia qualcosa che conosci (una password) sia qualcosa che hai (uno smartphone o un token di sicurezza). Anche se una password viene compromessa, l'MFA può spesso impedire a un utente malintenzionato di ottenere l'accesso.

Aggiorna regolarmente le password

L’aggiornamento regolare delle password è una pratica fondamentale nella sicurezza digitale. La soluzione migliore è cambiare la password ogni tre-sei mesi, soprattutto per gli account sensibili. Ciò limita la finestra di esposizione se una password viene compromessa. Quando aggiorni le password, assicurati che quella nuova sia significativamente diversa da quella precedente per massimizzare il vantaggio in termini di sicurezza.

Monitorare l'attività dell'account per eventuali violazioni dei dati

Il monitoraggio dell'attività dell'account è fondamentale per il rilevamento tempestivo di accessi non autorizzati. Molti servizi ora offrono avvisi per nuovi accessi o attività insolite. Inoltre, l'utilizzo di servizi come "Have I Been Pwned" può informarti se i dettagli del tuo account hanno fatto parte di una violazione dei dati. Rimanere vigili e reattivi a questi avvisi ti consente di intraprendere azioni immediate, come modificare la password, per proteggere il tuo account.

Applicare policy relative alle password nelle organizzazioni

Le organizzazioni devono applicare policy forti per proteggere i dati sensibili. Ciò include linee guida sulla complessità, regole contro la condivisione delle password e requisiti per modifiche regolari della password. Inoltre, le organizzazioni dovrebbero prendere in considerazione l’implementazione di gestori di password di livello aziendale per aiutare i dipendenti a mantenere password sicure senza il rischio di dimenticarle.

Educare i dipendenti e gli utenti sull'igiene delle password

L’istruzione è una componente cruciale della sicurezza informatica. Sessioni di formazione regolari, promemoria e materiale didattico possono aiutare i membri del team a comprendere l'importanza di password complesse e come crearle.

Questa formazione dovrebbe includere i rischi associati alle password deboli, i metodi utilizzati dagli hacker per comprometterle e le migliori pratiche per la creazione e la gestione delle password.

Utilizza una soluzione di sicurezza del sito web se gestisci un sito web

Per i gestori di siti Web WordPress, l’implementazione di una solida soluzione di sicurezza del sito Web è fondamentale. Jetpack Security per WordPress offre una protezione completa. Include funzionalità come protezione da attacchi di forza bruta, accesso sicuro (2FA) e monitoraggio dei tempi di inattività.

Integrando Jetpack Security nella gestione del proprio sito web, gli amministratori di WordPress possono migliorare significativamente le difese del proprio sito contro gli attacchi legati alle password, garantendo la sicurezza e l'integrità dei dati dei visitatori e della funzionalità del sito web.

Jetpack Security non solo fornisce un ulteriore livello di protezione, ma offre anche tranquillità, sapendo che il sito web è protetto dalle tipologie di minacce informatiche più diffuse e dannose.

Scopri di più sulla sicurezza Jetpack.

Domande frequenti

Quali sono gli errori più comuni commessi dalle persone che portano a password compromesse?

Il viaggio verso password compromesse spesso inizia con errori comuni e trascurati. I più frequenti tra questi includono:

- Utilizzo di password semplici e prevedibili . Optare per password facili da ricordare spesso significa che sono facili da indovinare. Ciò include l'utilizzo di informazioni personali come nomi, compleanni o semplici sequenze (ad esempio, "123456").

- Riutilizzo delle password su più account . Molte persone utilizzano la stessa password per più account. Se un account viene violato, tutti gli altri sono ugualmente vulnerabili.

- Ignorare gli aggiornamenti software . Il mancato aggiornamento del software può lasciare le vulnerabilità della sicurezza senza patch, rendendo più facile per gli hacker sfruttare i punti deboli.

- Facendo clic su collegamenti di phishing . I tentativi di phishing, che spesso sembrano ingannevolmente legittimi, possono indurre gli utenti a rivelare volontariamente le proprie password.

- Non utilizzare l'autenticazione a più fattori (MFA) . Saltare questo ulteriore livello di sicurezza rende gli account più suscettibili alle violazioni.

Come posso identificare se la mia password è stata compromessa?

Il rilevamento di una password compromessa spesso comporta il rilevamento di attività insolite come:

- Notifiche impreviste sull'account . Ricezione di e-mail o SMS relativi a tentativi di accesso o modifiche ai dettagli dell'account non avviate da te.

- Strana attività dell'account . Osservare azioni sconosciute nel tuo account, come messaggi inviati che non hai scritto o transazioni non riconosciute.

- Avvisi di sicurezza . Molti servizi online avvisano gli utenti di attività sospette, come gli accessi da luoghi insoliti.

- Novità sulla violazione dei dati . Essere proattivi nel monitorare le notizie relative alle violazioni dei dati che coinvolgono i servizi che utilizzi può fornire un avvertimento per potenziali compromissioni delle password.

Quali sono i primi passi da compiere quando sospetto che la mia password sia compromessa?

Se sospetti che la tua password sia stata compromessa, è fondamentale agire immediatamente. Puoi iniziare con questi passaggi:

- Cambia la tua password . Fallo per l'account interessato e per tutti gli altri account in cui hai utilizzato la stessa password.

- Verificare eventuali anomalie . Esamina l'attività recente dell'account per individuare eventuali azioni non autorizzate.

- Abilita o aggiorna MFA . Se non l'hai già fatto, configura l'autenticazione a più fattori. Se è già configurato, assicurati che funzioni correttamente e, se necessario, aggiorna i codici di ripristino.

- Avvisare le parti interessate . Contatta il fornitore di servizi del conto compromesso e, se necessario, avvisa i tuoi istituti finanziari o le autorità legali.

- Esegui una scansione di sicurezza . Utilizza uno strumento di sicurezza affidabile per controllare la presenza di malware sui tuoi dispositivi.

In che modo i criminali informatici utilizzano le password trapelate per ulteriori attacchi?

I criminali informatici sfruttano le password trapelate in diversi modi:

- Riempimento di credenziali . Utilizzo di strumenti automatizzati per testare le password trapelate su vari siti Web, sfruttando il riutilizzo delle password.

- Attacchi mirati . Utilizzo delle informazioni personali raccolte da un account per personalizzare attacchi di phishing o tentativi di truffa su altre piattaforme.

- Furto d'identità . Utilizzo di informazioni personali associate a password compromesse per impersonare la vittima per attività fraudolente.

Per i gestori e i proprietari di siti web, quali sono i modi migliori per evitare la compromissione della password?

Per i gestori e i proprietari di siti Web, mitigare il rischio di compromissione della password comporta diversi passaggi:

- Implementare policy complesse per le password . Imponi la creazione di password complesse e aggiornamenti regolari per tutti gli utenti.

- Utilizza plugin di sicurezza . L'utilizzo di strumenti come Jetpack Security può migliorare notevolmente le difese del tuo sito. Jetpack Security offre funzionalità come la protezione dagli attacchi di forza bruta, rendendo più difficile per gli aggressori ottenere un accesso non autorizzato.

- Aggiornare e patchare regolarmente i sistemi . Mantenere aggiornato il software del tuo sito web è fondamentale per proteggerlo dalle vulnerabilità note.

- Educa la tua squadra . Assicurarsi che tutte le persone coinvolte nella gestione del sito Web siano a conoscenza delle migliori pratiche per la sicurezza delle password e comprendano come identificare i tentativi di phishing.

Come posso proteggere il mio sito web dalle tecniche di cracking delle password come gli attacchi di forza bruta?

Proteggere il tuo sito web dalle tecniche di cracking delle password implica una combinazione di buone pratiche e solide soluzioni di sicurezza:

- Limita i tentativi di accesso . Implementare funzionalità che blocchino gli utenti dopo un certo numero di tentativi di password errati.

- Utilizza password complesse e MFA . Incoraggiare o imporre l'uso di password complesse e l'autenticazione a più fattori per tutti gli account.

- Monitorare eventuali attività sospette . Tieni d'occhio i modelli di accesso e fai attenzione alle attività insolite.

- Implementa strumenti di sicurezza come Jetpack Security . Per i proprietari di siti WordPress, Jetpack Security offre una soluzione di sicurezza completa. Protegge dagli attacchi di forza bruta, monitora attività sospette e garantisce accessi sicuri. Questo approccio integrato è fondamentale per proteggere il tuo sito dalle tecniche di attacco alle password più comuni e dannose.

Sicurezza Jetpack: proteggi il tuo sito WordPress dagli attacchi con password

Jetpack Security si pone come un robusto guardiano dei siti Web WordPress, rispondendo all'esigenza fondamentale di una forte sicurezza delle password e di protezione contro vari attacchi. La sua suite completa di funzionalità di sicurezza è progettata per combattere le minacce sofisticate che proprietari e gestori di siti Web devono affrontare oggi.

Caratteristiche principali di Jetpack Security:

Protezione dagli attacchi di forza bruta . Jetpack Security contrasta attivamente gli attacchi di forza bruta monitorando e bloccando i tentativi di accesso sospetti. Questa funzionalità è fondamentale per impedire agli aggressori di indovinare le password.

Scansione regolare del malware . Jetpack Security esegue la scansione alla ricerca di malware e vulnerabilità, garantendo che le potenziali minacce vengano identificate e affrontate tempestivamente. I proprietari dei siti possono persino risolvere la maggior parte dei problemi con un solo clic.

Monitoraggio dei tempi di inattività . Lo strumento tiene d'occhio il tempo di attività del tuo sito web, avvisandoti immediatamente se il tuo sito non funziona, un potenziale indicatore di una violazione della sicurezza.

Backup in tempo reale. Jetpack archivia in modo sicuro i dati del tuo sito nel cloud e li aggiorna ogni volta che apporti una modifica. Ogni commento, modifica, acquisto o invio di moduli viene bloccato nel caso in cui fosse necessario ripristinarlo.

Un registro delle attività . Questa funzionalità registra tutte le azioni significative sul sito, consentendo ai gestori del sito web di monitorare eventuali modifiche o accessi non autorizzati. Ciò aiuta anche a risolvere i problemi e a determinare il punto esatto in cui ripristinare il sito.

Jetpack Security non serve solo come strumento difensivo, ma come misura proattiva per mantenere l'integrità e l'affidabilità dei siti Web WordPress. Integrando Jetpack nella loro strategia di sicurezza, i proprietari e i gestori dei siti WordPress possono migliorare significativamente la loro difesa contro il panorama in continua evoluzione degli attacchi alle password, garantendo che le loro risorse digitali rimangano sicure e affidabili.

Scopri di più sulla sicurezza Jetpack.