Avvelenamento DNS noto anche come spoofing DNS: significato, prevenzione e correzione

Pubblicato: 2022-11-11Gli hacker escogitano sempre nuovi modi o inventano nuovi metodi per hackerare o attaccare un sito web. Potresti anche aver sentito spesso il termine avvelenamento DNS o spoofing DNS, che è considerata una strategia di attacco informatico piuttosto popolare. Dopotutto, è una delle strategie di attacco informatico più semplici e intelligenti che non può essere facilmente rilevata.

Fondamentalmente, l'avvelenamento DNS o noto anche come spoofing della cache DNS o spoofing DNS, come preferisci chiamarlo, è uno degli attacchi informatici più ingannevoli in cui gli hacker reindirizzano abilmente il traffico Web di un sito Web a un altro sito Web dannoso o a un Web falso server. OPPURE gli hacker possono semplicemente limitare i visitatori a caricare il sito Web contraffatto.

Questi siti Web dannosi o falsi impersonano il sito Web reale e rendono facile per gli hacker il furto di informazioni sensibili dei visitatori come informazioni sulla carta di credito, dettagli bancari, password o informazioni personali.

Durante la visita a un sito Web falso o contraffatto, un visitatore potrebbe non notare nulla di sospetto. Il sito Web potrebbe sembrare normale proprio come quello originale e persino funzionare normalmente, sembra che tutto sembri sicuro.

Oppure, in un altro caso, i visitatori potrebbero avere difficoltà a ricaricare il sito Web contraffatto ignari del fatto che il sito è stato violato. Continuano a provare a ricaricare il sito Web una volta o più e per frustrazione incolpano la società di web hosting.

Il modo migliore per affrontare l'avvelenamento da DNS è la prevenzione. Questo articolo cercherà di esplorare ogni termine relativo all'avvelenamento da DNS, che deve conoscere e condividere anche alcuni dei migliori metodi per prevenirlo.

Quindi, continua a leggere questo articolo fino alla fine e impara tutto sull'avvelenamento da DNS in un modo molto completo. Cominciamo!

Che cos'è l'avvelenamento DNS, noto anche come spoofing DNS?

Come abbiamo già discusso nella sezione introduttiva, l'avvelenamento DNS è un altro tipo di attacco informatico, in cui un hacker fondamentalmente impersona un sito Web esattamente come il sito Web originale e rende più facile per loro rubare le informazioni sensibili dei visitatori.

Questa rappresentazione di un sito Web viene generalmente eseguita al fine di effettuare phishing online o interrompere il normale flusso del traffico web.

Gli hacker sono in grado di eseguire questa tecnica di hacking scoprendo le scappatoie all'interno dei Domain Name Systems (DNS). Quando scoprono con successo tutte le scappatoie o le vulnerabilità, reindirizzano il traffico web dal sito originale a quello falso.

Se non sai nulla del termine DNS o non sai come funziona? Si prega di consultare il nostro articolo dedicato su "Cos'è il DNS? Come funziona un nome di dominio? E impara tutti i vari termini ad esso associati e le sue funzionalità in modo molto completo.

Per capire meglio questo, consideriamo un esempio. Supponiamo che qualcuno abbia chiesto il tuo indirizzo di casa ma non vuoi che venga a casa tua, invece fornisci loro un indirizzo falso. Per far sembrare le cose reali, sei andato a quell'indirizzo falso e hai cambiato tutta la strada e i numeri civici. In modo che, senza alcun dubbio, possano effettivamente finire nella casa o destinazione sbagliata.

Come funziona l'avvelenamento da DNS e quali sono le cause?

L'intero meccanismo dell'avvelenamento DNS ruota attorno alle basi di come funziona Internet e come è in grado di indirizzare gli utenti ai loro siti Web di destinazione.

Come il tuo indirizzo di casa o qualsiasi luogo sulla terra ha coordinate univoche, ogni dispositivo e server ha i suoi indirizzi IP univoci e distinti, che è la stessa analogia dei nostri indirizzi di casa fisici. Questi indirizzi IP o di protocollo Internet sono fondamentalmente una serie di numeri che sono collegati a ogni dispositivo sulla rete e utilizzano il protocollo Internet per la comunicazione.

Ogni sito Web che visiti ha un nome di dominio distintivo che aiuta gli utenti di Internet a ricordarli e identificarli facilmente nel front-end. Ma nel back-end le cose funzionano in modo diverso, quando un utente inserisce l'URL o l'indirizzo del sito Web nella barra degli indirizzi del browser, il DNS o il server dei nomi di dominio mappa immediatamente il nome di dominio sui suoi indirizzi IP appropriati e instrada il traffico.

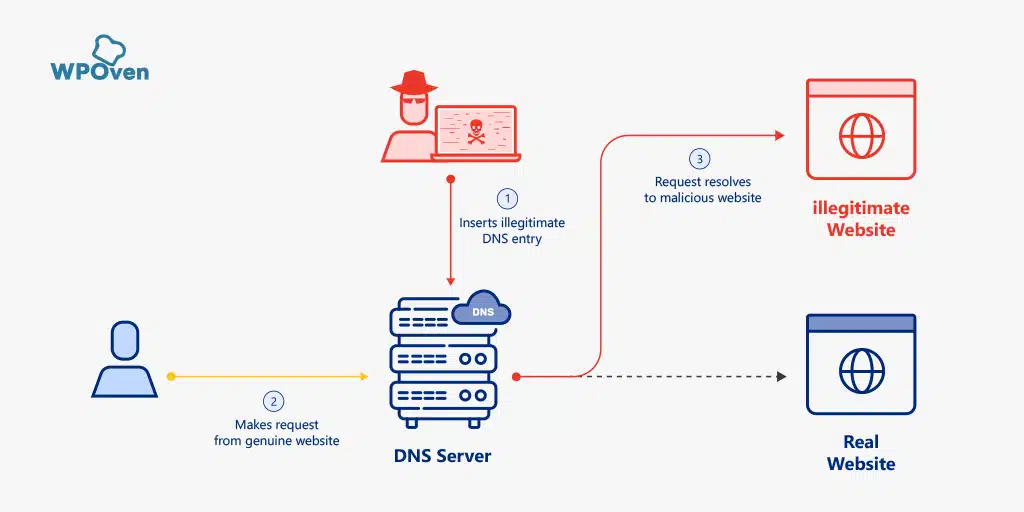

Ora, a questo punto, gli hacker hanno sfruttato tutte le vulnerabilità e le scappatoie per reindirizzare tutto il traffico web a un sito Web falso. In realtà, gli hacker si infiltrano in un server DNS e apportano alcune modifiche alla sua directory che indirizzano gli utenti a un diverso indirizzo IP illegittimo. Questo processo è tecnicamente noto come DNS poisoning.

Dopo che gli hacker sono stati in grado di infiltrarsi con successo nel server DNS e di indirizzare il traffico Web al sito Web illegittimo, questa parte di reindirizzamento è nota come spoofing DNS. Ti sei confuso tra avvelenamento DNS e spoofing DNS? Non preoccuparti, tutti i tuoi dubbi verranno chiariti nella prossima sezione.

Ora non è la fine, l'avvelenamento della cache DNS porta l'intero processo un ulteriore passo avanti. Dopo il completamento dell'avvelenamento DNS, i browser dell'utente memorizzano l'indirizzo IP del sito Web falso nella sua memoria cache.

Di conseguenza, ogni volta che un utente tenta di visitare il sito Web originale, verrà automaticamente reindirizzato a quello falso, anche se il problema è stato risolto. Ma come è possibile? Non ci sono protocolli di sicurezza? Scopriamolo.

Potresti anche aver sentito parlare dell'attacco DDoS che è abbastanza simile all'avvelenamento DNS, dai un'occhiata a questo post su "Una guida completa sull'attacco DDoS" e scopri di più a riguardo.

Perché si verifica l'avvelenamento della cache DNS?

Uno dei motivi principali che consentono a questo avvelenamento della cache DNS è l'intero sistema debole di instradamento del traffico web. I server DNS utilizzano UDP o User Datagram Protocol in cui non è necessaria la verifica delle informazioni richieste tra mittente e destinatario durante la comunicazione.

Mentre in TCP o Transmission Communication Protocol, troverai che sia il mittente che i destinatari devono eseguire un handshake per avviare la comunicazione e anche eseguire la verifica dell'identità del dispositivo.

Pertanto, questo UDP offre agli hacker l'opportunità di inviare un messaggio attraverso di esso e fingere che sia una risposta da un server legittimo utilizzando un'identità falsa. Poiché non è disponibile alcuna funzione di verifica aggiuntiva, se il resolver DNS riceve una risposta falsa, accetterà e inserirà nella cache i dati senza alcun dubbio.

Nonostante il processo di memorizzazione nella cache DNS presenti troppi difetti, scappatoie o vulnerabilità. Fare attacchi di avvelenamento DNS non è così facile come sembra. Per fare in modo che ciò accada, un hacker deve inviare rapidamente una risposta falsa entro pochi millisecondi, subito prima che si attivi la risposta del server dei nomi legittimo.

Avvelenamento DNS vs Spoofing DNS

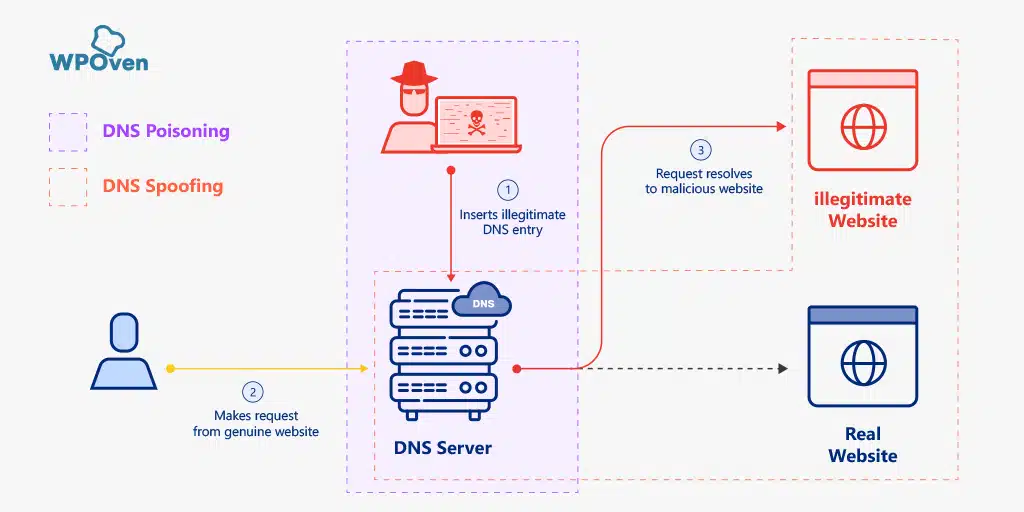

Potresti aver visto; entrambi i termini DNS poisoning e DNS spoofing sono considerati uguali e spesso usati in modo intercambiabile. Ma c'è una leggera differenza tra questi due:

- Avvelenamento DNS : è un processo o un metodo mediante il quale hacker o aggressori si infiltrano nel DNS e apportano determinate modifiche alle informazioni al fine di reindirizzare il traffico Web a un sito Web illegittimo.

- Spoofing DNS : mentre lo spoofing DNS è il risultato finale dell'avvelenamento DNS, in cui il traffico viene reindirizzato al sito Web dannoso a causa dell'avvelenamento della cache DNS.

In altre parole, possiamo dire che l'avvelenamento DNS è il processo e lo spoofing DNS è il risultato finale.

Quali sono le maggiori minacce dovute all'avvelenamento da DNS?

L'avvelenamento del DNS è uno degli attacchi più noti che può potenzialmente danneggiare chiunque o qualsiasi organizzazione. È così grave che una volta che ne sei vittima, diventa molto difficile rilevare e risolvere il problema.

È perché, dopo l'avvelenamento DNS, la cosa peggiore che accade a qualsiasi dispositivo è l'avvelenamento della cache DNS, che è molto difficile da risolvere perché, per impostazione predefinita, l'utente verrà automaticamente reindirizzato al sito Web dannoso ancora e ancora.

In aggiunta a ciò, è anche molto difficile sospettare o rilevare l'avvelenamento del DNS, soprattutto nel caso in cui gli hacker abbiano reindirizzato il traffico del tuo sito Web a un sito Web falso che sembra esattamente lo stesso.

Di conseguenza, gli spettatori senza dubbio immettono le loro informazioni critiche normalmente e mettono se stessi o le loro organizzazioni ad alto rischio.

Furto di informazioni critiche

L'avvelenamento DNS consente agli hacker di reindirizzare il traffico del tuo sito Web a uno falso che impersona esattamente il tuo e ruba le informazioni sensibili dei visitatori come i dettagli della carta di credito, le credenziali di accesso e password, i dettagli bancari o le chiavi di sicurezza, ecc.

Infettare i dispositivi con virus e malware

Una volta che gli hacker sono in grado di reindirizzare il traffico del tuo sito Web al loro sito Web dannoso e illegittimo, saranno anche in grado di infettare i dispositivi dei visitatori installando software dannoso o ospitando virus su di essi. Ciò può portare a molteplici altri illeciti, come infettare altri dispositivi che contattano e consentire loro di rubare le loro informazioni sensibili.

Blocco degli aggiornamenti di sicurezza

Gli hacker possono anche utilizzare DNS poisoning per reindirizzare il traffico dai provider di sicurezza e bloccarli per ottenere aggiornamenti e patch di sicurezza regolari. Questo tipo di attacco ha un effetto a lungo termine e può essere grave con conseguente indebolimento della sicurezza generale del sito Web e saranno più inclini ad altri tipi di attacchi come virus e malware.

Restrizioni del governo

Oltre ad alcune gravi minacce, l'avvelenamento da DNS può anche avvantaggiare il governo in termini di limitazione o divieto di accesso a determinate informazioni critiche di dominio pubblico. Con l'aiuto di questa tecnica, il governo può controllare i suoi cittadini vietando loro di visitare determinati siti Web che non dovrebbero vedere, come siti Web oscuri, informazioni militari, ecc.

Come prevenire l'avvelenamento DNS?

Si dice sempre veramente che " prevenire è meglio che curare " e inoltre può costarti molto di più risolvere un problema che prevenirlo. Dopotutto, una volta che il tuo dispositivo viene catturato dall'avvelenamento del DNS e il tuo sito Web non funziona, i visitatori non incolperanno gli hacker per questo, ma incolperanno direttamente te o la tua azienda.

Sebbene la prevenzione sia necessaria affinché si verifichi l'avvelenamento del DNS, non è così facile, vediamo cosa puoi fare dalla tua parte.

Utilizzare un web hosting rinomato e protetto

La scelta di un hosting web affidabile e sicuro fin dall'inizio è sempre incoraggiata e non si dovrebbe mai scendere a compromessi su questo. Dal momento che ci sono molti fornitori di servizi di web hosting là fuori, dovresti scegliere l'unico che ha una buona reputazione e le migliori funzionalità di sicurezza del settore.

WPOven è uno dei rinomati e rinomati fornitori di servizi di web hosting negli Stati Uniti, che crede nel fornire una grande esperienza di web hosting. Tutti i siti Web ospitati su WPOven sono dotati di sicurezza a livello aziendale e altre funzionalità che nessuno può fornire a tariffe convenienti. Alcune delle funzionalità di sicurezza di prim'ordine di WPOven che non dovresti mai perdere sono:

- Let's crittografare SSL basato su tutti i tuoi siti

- Server rinforzati

- Firewall per applicazioni web

- Protezione Bot integrata

- Scansione anti-malware regolare

- Assistenza WordPress Expert 24 ore su 24, 7 giorni su 7

- Integrazione mondiale di Cloudflare

- Messa in scena illimitata

- Backup quotidiano fuori sede e ripristino con 1 clic

- Supporto anti-hacking

- Aggiornamenti automatici e sicuri , ecc.

Per saperne di più, puoi anche consultare la nostra pagina dedicata su “Hosting WordPress ad alta sicurezza“.

Abilita le estensioni di sicurezza DNS (DNSSEC)

L'abilitazione di DNSSEC può essere uno dei passaggi più importanti che ti aiuterà a prevenire l'avvelenamento DNS o lo spoofing DNS. Il DNSSEC aggiunge un livello di autenticazione che manca nei tipici protocolli Internet per la verifica dei dati DNS.

Utilizza il software DNS di protezione integrato

Alcuni dei software DNS sono dotati di funzionalità di protezione integrate, è necessario parlare con gli sviluppatori e confermare lo stesso prima di installarlo.

Mantieni il tuo sistema aggiornato

Si consiglia sempre di mantenere aggiornato il sistema con le ultime versioni o definizioni disponibili. Allo stesso modo, anche il tuo DNS deve essere aggiornato regolarmente, il che spesso aggiunge nuovi protocolli di sicurezza, correzioni di bug e rimuove le vulnerabilità precedenti. Inoltre, gli ultimi aggiornamenti ti consentono anche di essere pronto per modifiche future.

Limita le richieste DNS

Limitare o limitare le richieste DNS alle porte aperte ti aiuterà a evitare inondazioni di richieste, che potrebbero infettare i tuoi dati.

Abilita sempre la crittografia dei dati

Anche l'abilitazione della crittografia dei dati nelle richieste DNS e nelle risposte può essere utile per prevenire l'avvelenamento del DNS. Ciò aggiunge un ulteriore livello di protezione attraverso il quale diventa difficile per gli hacker intercettare i dati e continuare a commettere illeciti.

Ad esempio, per caso un hacker è in grado di infiltrarsi nel tuo DNS e riuscire a intercettare quei dati, non sarà comunque in grado di fare nulla. Perché poiché i dati sono crittografati, non saranno leggibili e gli hacker non saranno in grado di utilizzare quelle particolari informazioni per impersonare il sito Web originale.

Come rilevare l'avvelenamento DNS?

Ora, se desideri verificare se il tuo sito Web è stato vittima di avvelenamento DNS o meno, devi controllare quanto segue:

- Un calo inaspettato del traffico del tuo sito Web può essere un segno di avvelenamento del DNS perché tutto il traffico del tuo sito Web verrà reindirizzato a un sito Web illegittimo.

- Prova ad accedere al tuo sito Web da un altro dispositivo o utilizza una VPN e verifica se il tuo sito Web viene reindirizzato a un sito Web sconosciuto o meno. Se sì, significa che la tua cache DNS è stata avvelenata.

- Se noti un'attività DNS sospetta trovata su un dominio, sia che provenga da un'unica fonte a domini singoli o più domini.

Approcci diversi per correggere l'avvelenamento DNS

Per ora, sei a conoscenza di come si verifica l'avvelenamento DNS, quali sono le sue possibili minacce, le sue misure preventive e come rilevarlo. Ma se sei abbastanza sfortunato e il tuo sito Web diventa vittima di un avvelenamento da DNS, allora come puoi risolverlo? Controlliamo alcuni dei metodi che possono aiutarti ad affrontarlo.

Esegui un programma antimalware

Se sei in grado di rilevare l'avvelenamento del DNS, la prima cosa che devi fare è assicurarti che non si sia verificata alcuna infezione da malware. Per assicurarti di farlo, esegui un programma antimalware e verifica se è in grado di rilevarlo e risolvere il problema. Tuttavia, alcuni dei programmi antimalware non sono ancora in grado di rilevare e risolvere il problema di avvelenamento DNS, quindi non puoi fare affidamento su questo.

Devi anche tenere presente che ogni infezione da malware funziona in modo diverso e quindi richiede un approccio diverso per risolverli.

Correzione manuale dell'avvelenamento da DNS

Se l'antimalware non funziona per te, il secondo metodo che puoi provare è farlo manualmente. Per questo, la prima cosa che devi fare è spegnere completamente il tuo dispositivo Internet (Wi-Fi) o scollegare il cavo di rete di qualsiasi PC. Pertanto, il PC non sarà in grado di scaricare alcun ulteriore codice dannoso mentre stai cercando di risolvere il problema.

Dopo aver disconnesso correttamente il dispositivo da qualsiasi fonte di rete, è ora di iniziare. L'intero meccanismo di DNS poisoning si basa sul reindirizzamento del processo di risoluzione dei nomi di Windows.

In realtà, lo stesso sistema operativo Windows utilizza più meccanismi di risoluzione dei nomi, in cui la maggior parte di essi è solo un residuo dei giorni iniziali.

Ecco come funziona la risoluzione dei nomi di Windows. Quando Windows tenta di risolvere un nome, la prima cosa che fa è controllare se il nome non è il suo, dopodiché procede a controllare il file Hosts. Il controllo del file host è obbligatorio perché è uno degli obiettivi più popolari per gli attacchi degli hacker.

Nel caso in cui Windows non sia in grado di risolvere il nome host tramite il file host, non avrà altra scelta che utilizzare DNS. Anche se anche il DNS non funziona, il sistema operativo Windows utilizzerà NetBIOS come ultima opzione.

Poiché l'intero meccanismo di risoluzione dei nomi è gestito e controllato dal registro di Windows. Si consiglia vivamente di eseguire prima un backup del dispositivo e quindi procedere alla modifica del registro. È perché per caso, se qualcosa è andato storto, potrebbe danneggiare l'intero sistema operativo.

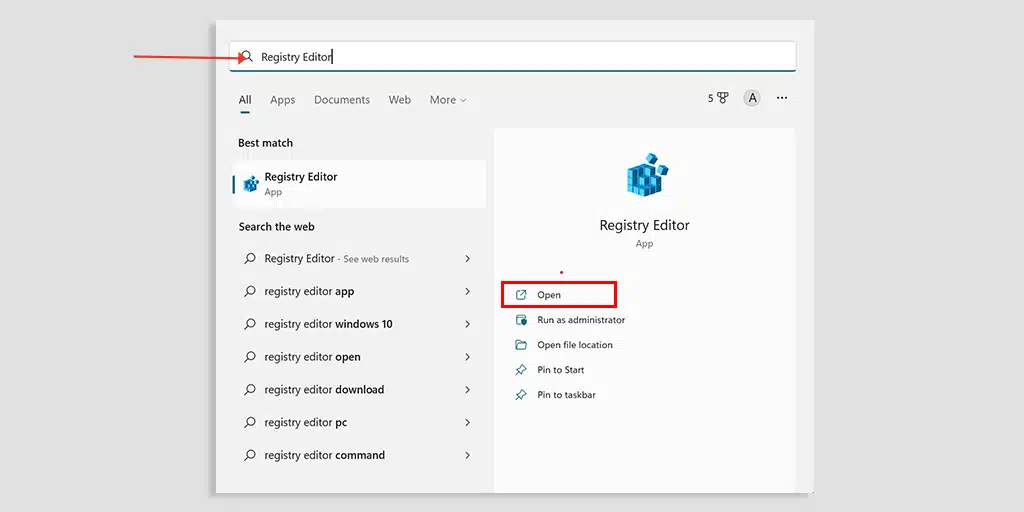

Ora apri l'Editor del Registro di sistema, lo troverai nel tuo sistema operativo Windows semplicemente cercando nella barra dei menu come mostrato nell'immagine qui sotto.

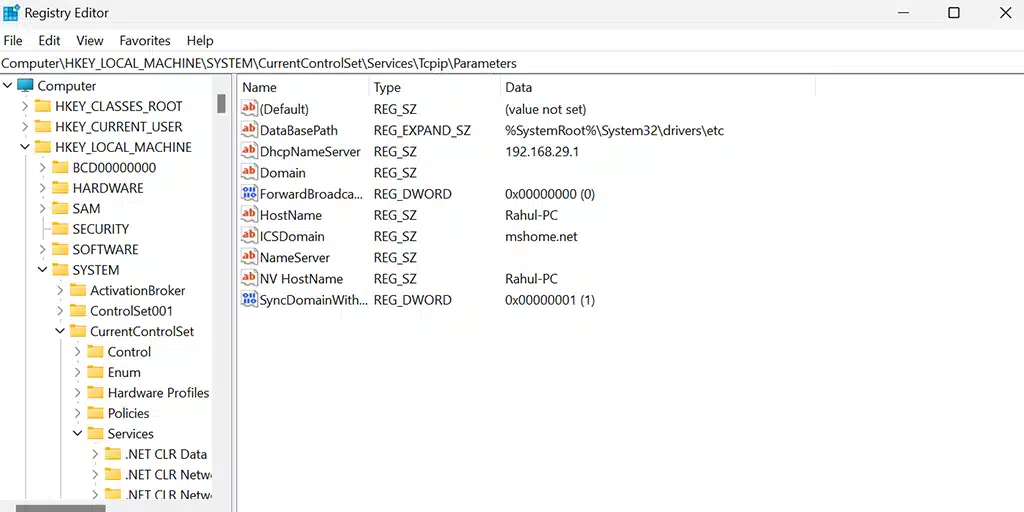

Ora nell'editor del registro vai su HKEY_LOCAL_MACHINE > SYSTEM > CurrentControlSet > Services > Tcpip > Parameters . Come abbiamo detto in precedenza, Windows avvia il processo di risoluzione dei nomi controllando se il nome host è proprio o meno. Quindi, nella chiave HostName, troverai che il nome host del sistema viene archiviato come mostrato di seguito.

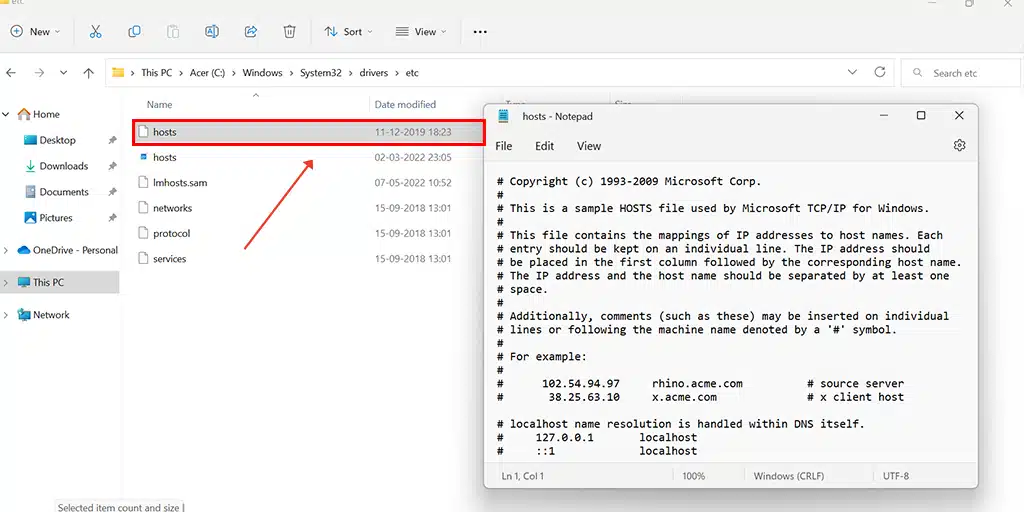

Ora, dopo aver controllato HostName, nel passaggio successivo, il sistema operativo non fa altro che controllare il file Host. Gli utenti di Windows 10 e 11 possono trovare la posizione del file host in C:\Windows\System32\Drivers\etc. Per impostazione predefinita, ogni commento menzionato nel file host dovrebbe iniziare con un cancelletto (#) a meno che tu non abbia apportato determinate modifiche.

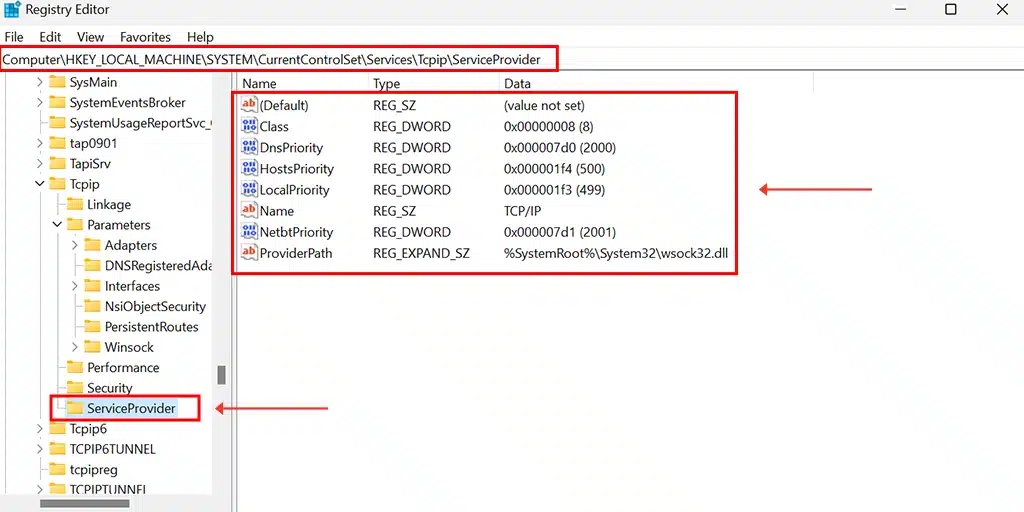

Poiché abbiamo discusso in precedenza dell'intero meccanismo di risoluzione dei nomi e il suo ordine è gestito dal registro stesso, puoi controllare e verificare l'ordine andando alla posizione HEKY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\ServiceProvider nel editore del registro.

Ora puoi vedere che sono disponibili diverse voci come Dns Priority, HostsPriority, LocalPriority e NEtbtPriority. A ciascuno di essi è stato assegnato un numero univoco che rappresenta la loro gerarchia di priorità. Maggiore è il valore numerico, minore è la priorità e viceversa. Pertanto, LocalPriority con un valore numerico assegnato di (499) mostra una priorità maggiore rispetto a HostPriority con un valore numerico assegnato (500) .

Se non ti piace approfondire, ci sono due cose principali che puoi fare dalla tua parte. La prima cosa da esaminare e verificare la configurazione dell'indirizzo IP è assicurarsi che il dispositivo non abbia utilizzato un server DNS illegittimo.

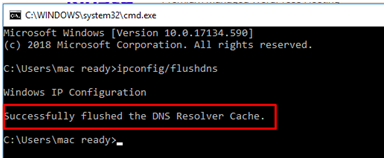

La seconda cosa che puoi fare è svuotare completamente la cache DNS, in modo da liberarti da potenziali voci sospette. Per fare ciò, tutto ciò che serve è aprire un prompt dei comandi sul tuo PC Windows e seguire i semplici passaggi indicati di seguito:

Ecco i passaggi per cancellare le finestre per svuotare il DNS:

- Vai in modalità prompt dei comandi:

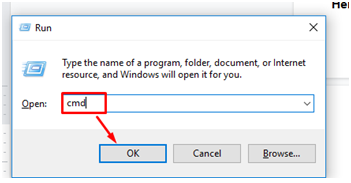

- A. Premi i pulsanti Windows + R sulla tastiera

- Questo avvierà una piccola casella per Esegui comandi.

- Inserisci CMD nella casella e premi invio

- Si aprirà la schermata del prompt dei comandi

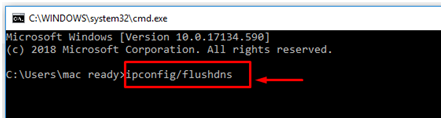

- Immettere ipconfig/flushdns e premere invio come mostrato di seguito

- Verrà visualizzato il messaggio di successo come conferma di DNS Flush

Non esiste una regola distintiva per correggere un'infezione da avvelenamento da DNS. Ogni infezione è diversa da un'altra e richiede approcci diversi per affrontarle. Ma per qualsiasi infezione, devi provare a risolverla con un programma antimalware prima di passare al metodo manuale.

Esempi di avvelenamento da DNS

Sono stati segnalati molti casi di avvelenamento da DNS in cui alcuni dei casi di alto profilo sono menzionati di seguito:

Secondo i rapporti della famosa pubblicazione di notizie tecnologiche statunitensi The Register , nel 2018 la rete Amazon AWS è stata dirottata da un gruppo di ladri, che rubano un pezzo di criptovaluta da MYEtherWallet.

Il gruppo di ladri è riuscito a infiltrarsi nella rete AWS e ha condotto un DNS poisoning grazie al quale sono stati in grado di reindirizzare tutto il traffico dai domini ospitati sulla rete a un sito Web falso.

Una delle principali vittime di questo attacco è stata il famoso sito web di criptovalute Myetherwallet.com . I ladri sono stati in grado di reindirizzare tutto il traffico di myetherwallet.com a un sito Web dannoso mascherato da sito Web reale e hanno rubato tutte le informazioni sensibili come le credenziali di accesso dei visitatori.

Di conseguenza, i ladri hanno utilizzato queste informazioni per accedere ai loro account myetherwallet effettivi e drenare tutti i fondi.

È stato stimato che i banditi siano riusciti a trasferire circa $ 17 milioni in Ethereum sui propri portafogli nel tempo.

Riepilogo

Gli attacchi DNS non sono più nuovi e prevalgono da molto tempo. Il modo migliore per affrontare tali attacchi in futuro è seguire misure preventive rigorose e rigorose piuttosto che cercare una soluzione.

È perché questi tipi di attacchi sono molto difficili da rilevare e ogni infezione può essere diversa dalle altre, quindi la soluzione non è risolta. La cosa migliore che puoi fare da parte tua è ospitare il tuo sito Web su un sito Web di hosting affidabile, affidabile e rinomato e goderti la massima tranquillità.

Se desideri aggiungere alcuni punti o hai dei dubbi, faccelo sapere nella sezione commenti qui sotto.

La scelta dell'host web giusto può essere il tuo vantaggio per salvarti da tutti gli attacchi degli hacker, dalle minacce alla sicurezza, dai problemi di gestione del sito Web e molti altri. Puoi provare la massima tranquillità dei servizi di web hosting ospitando il tuo sito web sui server dedicati altamente sicuri, affidabili e più veloci di WPOven . Ti verrà fornito,

- Let's crittografare SSL basato su tutti i tuoi siti

- Server rinforzati

- Firewall per applicazioni web

- Protezione Bot integrata

- Scansione anti-malware regolare

- Assistenza WordPress Expert 24 ore su 24, 7 giorni su 7

- Integrazione mondiale di Cloudflare

- Backup quotidiano fuori sede e ripristino con 1 clic

- Supporto anti-hacking

- Aggiornamenti automatici e sicuri , ecc.

Puoi avere tutte queste funzionalità e molto altro in un unico piano a partire da $ 16,61 al mese con migrazioni gratuite illimitate, staging illimitato e una garanzia di 14 giorni senza rischi , Iscriviti ora!

Domande frequenti

Come faccio a sapere se il mio DNS è avvelenato?

Ci sono alcuni modi attraverso i quali puoi rilevare o controllare se il tuo DNS è avvelenato o meno.

1. Controlla se c'è un calo imprevisto nel traffico del tuo sito web

2. Monitora il tuo DNS per attività sospette

3. Prova ad accedere al tuo sito Web da un altro dispositivo o utilizza una VPN e verifica se il tuo sito Web viene reindirizzato a un sito Web sconosciuto o meno.

Quali sono gli attacchi DNS più comuni?

Gli attacchi DNS più comuni sono:

1. Attacchi DDoS

2. Spoofing DNS

3. Inondazione DNS

4. NXDOAttacco principale

5. Tunneling DNS, ecc.

Perché gli hacker usano l'avvelenamento DNS?

Gli hacker utilizzano l'avvelenamento DNS per condurre lo spoofing DNS a causa del quale tutto il traffico Web verrà reindirizzato a un altro sito Web fraudolento che si spaccia. Questo tipo di attacco apre le porte agli hacker per rubare le informazioni sensibili dei visitatori o interrompere il traffico web.