Come pulire un sito WordPress compromesso e rafforzarne la sicurezza

Pubblicato: 2024-02-29Nonostante le tecnologie più recenti e le migliori pratiche di sicurezza, è ancora possibile che il tuo sito WordPress venga violato. Questo può rapidamente precipitare se non sai come ripristinare il tuo sito web.

La buona notizia è che ogni speranza non è persa dopo un attacco. Se segui i passaggi giusti, come contattare il tuo provider di hosting, identificare la causa dell'hacking e ripristinare un backup pulito, puoi evitare molti problemi e frustrazioni.

In questo post daremo uno sguardo ai tipi più comuni di hack che colpiscono i siti WordPress. Quindi, ti mostreremo come pulire il tuo sito WordPress compromesso e condivideremo alcuni metodi chiave per rafforzare la sicurezza.

Tipi comuni di hack che colpiscono i siti WordPress

Prima di mostrarti come pulire un sito WordPress compromesso, diamo un'occhiata ad alcuni dei tipi di attacchi più comuni che colpiscono WordPress.

1. Iniezione di malware

Il malware è considerato il tipo di minaccia informatica più preoccupante secondo i decisori IT di tutto il mondo. Il termine viene utilizzato per descrivere qualsiasi tipo di software dannoso, come ransomware o virus, che può causare problemi al tuo sito web o al tuo computer.

Ad esempio, il software potrebbe essere in grado di assumere il controllo dell'intero computer o account, monitorare le azioni che esegui sul tuo sito o estrarre informazioni sensibili (come dettagli personali o di pagamento). Può anche essere difficile da individuare poiché si manifesta in vari modi.

In genere, tuttavia, il malware richiede che tu esegua un'azione per installarlo o attivarlo. Pertanto, potresti scaricare un file o aprire un allegato e-mail come un'immagine o un documento PDF.

Può essere molto difficile rilevare e rimuovere malware dal tuo sito web. La soluzione migliore è installare uno scanner di malware come Jetpack Scan. Tuttavia, se viene rilevato malware sul tuo sito, dovrai pulire i file interessati o sostituirli con copie dei file di backup.

2. Attacchi di forza bruta

Gli attacchi di forza bruta si verificano quando gli hacker utilizzano la forza bruta per ottenere l'accesso non autorizzato al tuo sito web. Utilizzando tentativi ed errori, gli hacker elaborano tonnellate di combinazioni di password e nome utente finché non riescono.

È uno dei tipi meno sofisticati di hack di WordPress. Ma è ancora molto popolare poiché bastano pochi secondi per decifrare la password (a seconda della sua lunghezza e complessità).

In genere, gli attacchi di forza bruta vengono condotti per eseguire qualche altro tipo di attacco al tuo sito. Ad esempio, una volta che l'hacker riesce a farsi strada, potrebbe distribuire malware, rubare dati personali, reindirizzare il traffico del tuo sito web o inserire annunci spam per ottenere un profitto.

Fortunatamente, puoi ridurre la probabilità di attacchi di forza bruta rafforzando la tua procedura di accesso. Potresti modificare l'URL di accesso, implementare l'autenticazione a due fattori e imporre password complesse. Inoltre, puoi sempre utilizzare una soluzione automatica come la protezione dalla forza bruta Jetpack.

3. Iniezione SQL

Lo scopo di un'iniezione Structured Query Language (SQL) è manipolare i dati dal database WordPress. Ciò può essere ottenuto utilizzando istruzioni SQL per indurre il database a eseguire azioni indesiderate. Come molti hack, questo tipo di attacco può portare a ulteriori conseguenze.

Ad esempio, una volta che l'hacker riesce ad accedere al tuo database, potrebbe estrarre dati sensibili, corrompere o modificare informazioni, ignorare l'autenticazione o eliminare tutti i dati sul tuo sito web. Con l'accesso alle tabelle e ai file del database, è anche comune che gli hacker distribuiscano malware in queste posizioni.

Per prevenire SQL injection, è necessario proteggere il database. Questo di solito può essere ottenuto con alcune semplici cose come mantenere aggiornato il database per accedere agli ultimi aggiornamenti di sicurezza. Dovresti anche limitare le autorizzazioni del database, in modo che se un hacker riesce ad accedere, sarà in grado di fare meno danni.

4. Scripting cross-site (XSS)

Anche il cross-site scripting (XSS), come il malware, comporta la distribuzione di codice dannoso sul tuo sito. Ma, in questo caso, il codice viene eseguito nel browser del visitatore quando arriva sul tuo sito.

In genere, il codice viene inserito in commenti, campi modulo o script che potrebbero essere eseguiti automaticamente. Ad esempio, l'hacker potrebbe inserire JavaScript dannoso in un commento sul tuo blog WordPress.

Uno dei problemi principali degli attacchi XSS è che solitamente non vi è alcuna indicazione che qualcosa sia andato storto. Inoltre, poiché questo tipo di attacco prende di mira le informazioni dei tuoi visitatori, può danneggiare in modo significativo la reputazione del tuo sito web.

Prevenire XSS può essere piuttosto tecnico, ma avrai maggiori possibilità di ridurre questi attacchi implementando protocolli di crittografia come i certificati SSL. In questo modo, anche se un hacker potesse accedere alle informazioni, non sarà in grado di leggerle.

5. Porte posteriori

Un attacco backdoor aggira le consuete procedure di autenticazione (come nomi utente e password) per ottenere un accesso non autorizzato al tuo sito. Per effettuare questo tipo di attacco, gli hacker sfruttano le vulnerabilità esistenti o installano software dannoso per creare un punto di ingresso.

Una volta che gli aggressori riescono a entrare nel tuo sito, sono in grado di rubare informazioni, monitorare la tua attività e interrompere l'intero sistema. Sfortunatamente, una backdoor efficace può passare inosservata per molto tempo se è ben nascosta.

Il modo migliore per scoraggiare gli hacker dal creare backdoor sul tuo sito è installare un firewall per applicazioni web (WAF) per monitorare tutto il traffico in entrata. E abbinarlo a uno scanner di malware può aiutarti a tenere allo stesso tempo i contenuti dannosi lontani dal tuo sito.

Come vengono hackerati i siti WordPress

Ora che sai qualcosa in più sui tipi più comuni di hack, diamo un'occhiata ad alcuni dei modi in cui i siti WordPress vengono violati.

1. Core, temi e plugin obsoleti

Se desideri mantenere WordPress sicuro, è importante eseguire gli aggiornamenti core, temi e plug-in quando sono disponibili. Questo perché la maggior parte degli aggiornamenti include correzioni di bug e vulnerabilità di sicurezza scoperte nella versione precedente.

Una volta che queste vulnerabilità sono ben note, gli hacker possono sfruttarle e utilizzarle per accedere al tuo sito web. Pertanto, è sempre una buona idea aggiornare il core di WordPress, insieme ai temi e ai plugin, dalla dashboard. E se temi che gli aggiornamenti danneggino il tuo sito, puoi creare un backup per ripristinare il tuo sito web se qualcosa va storto.

2. Password e credenziali utente deboli

Più debole è la tua password, più facile sarà per gli hacker accedere al tuo sito web. Infatti, anche le password che utilizzano numeri e simboli possono essere violate in pochi secondi se sono lunghe meno di sette caratteri.

Inoltre, la maggior parte degli utenti tende a dare priorità alle password complesse per l’account amministratore di WordPress. Tuttavia, è importante rendere forti tutte le tue password, comprese quelle che utilizzi per il tuo account di hosting web, account FTP, database MySQL e account di posta elettronica.

Naturalmente, il modo più semplice per rendere il tuo sito meno suscettibile a un attacco basato su credenziali è utilizzare (e applicare) password complesse in tutto il tuo sito. E, naturalmente, puoi rafforzare l'intera procedura di accesso utilizzando metodi come l'autenticazione a due fattori.

3. Un ambiente di hosting vulnerabile

A meno che non gestisci un sito Web locale, i file del tuo sito vengono archiviati su un server live e aperti agli attacchi. Sebbene siano disponibili numerosi provider di hosting, è importante sceglierne uno che dia priorità a WordPress e fornisca un ambiente sicuro.

Ecco perché è meglio attenersi a provider di hosting affidabili che offrono funzionalità utili come WAF, certificati SSL e aggiornamenti automatici. Inoltre, se disponi di budget, solitamente è più sicuro scegliere un piano di hosting gestito o un piano di hosting dedicato rispetto a un ambiente di hosting condiviso.

4. Temi e plugin mal codificati

Abbiamo già discusso dell'importanza di mantenere aggiornati temi e plugin. Ma dovresti anche assicurarti di installare solo temi e plugin da fonti attendibili.

In genere, se accedi a un nuovo software per il tuo sito, è meglio attenersi alle directory ufficiali di WordPress o al sito Web dello sviluppatore (se si tratta di uno strumento premium). Inoltre, è sempre una buona idea controllare le recensioni per vedere se gli utenti reali hanno riscontrato problemi di sicurezza.

5. Caricamenti di file non sicuri

Molti siti Web consentono ai visitatori di caricare file come curriculum, immagini e altro. Molti utenti di WordPress però non si rendono conto che la funzione di caricamento file può essere utilizzata per sferrare numerosi attacchi gravi.

Ad esempio, gli hacker possono utilizzare questa funzione per caricare file di script lato server pericolosi che consentono l'esecuzione di codice in modalità remota o che possono essere attivati da una richiesta HTTP.

Fortunatamente, puoi impedire caricamenti di file non sicuri imponendo restrizioni sui file, tra cui tipo di contenuto, dimensione del file e altro. Meglio ancora, puoi autenticare le sessioni utente in modo che i visitatori debbano accedere prima di poter caricare file sul tuo sito.

Segni comuni di un sito WordPress compromesso

Successivamente, daremo uno sguardo ai segnali più comuni di un attacco al tuo sito web.

1. Notifiche dal tuo plugin di sicurezza

Se utilizzi un plugin di sicurezza, saprai immediatamente se il tuo sito WordPress è stato violato. Con Jetpack Scan riceverai notifiche e-mail istantanee quando vengono rilevate minacce o comportamenti sospetti.

Meglio ancora, quando visiti la dashboard, l'interfaccia intuitiva semplifica la visualizzazione e la comprensione dei problemi rilevati. Inoltre, alcuni problemi possono essere risolti anche con un solo clic.

La scansione avviene sui server Jetpack in modo da poter accedere al tuo sito anche quando non funziona.

La parte migliore dell'utilizzo di Jetpack come plug-in di sicurezza di WordPress è che è meno probabile che tu abbia bisogno di rilevare e rimuovere malware in primo luogo. Grazie alle sue numerose misure di protezione, come WAF 24 ore su 24, 7 giorni su 7, autenticazione a due fattori, protezione dagli attacchi di forza bruta e altro ancora, sarà molto più difficile per un hacker accedere al tuo sito.

2. Modifiche sospette ai file

Uno dei segnali più comuni di un hacking di WordPress sono le modifiche sospette ai file, in particolare nei file principali di WordPress (e soprattutto all'interno della cartella wp-content ). Questo può essere difficile da individuare poiché gli hacker potrebbero creare nuovi file con nomi simili a quelli esistenti.

Oppure potrebbero semplicemente modificare i file core esistenti inserendo il proprio codice all'interno. Poiché questo può essere difficile da rilevare, è importante utilizzare un plug-in di sicurezza che monitori i file e il database del tuo sito web. In caso contrario, dovrai esaminare manualmente le cartelle di WordPress per identificare eventuali file o script dannosi.

3. Utenti amministratori o account FTP sconosciuti

Se hai abilitato la registrazione utente sul tuo sito (e non utilizzi la protezione anti-spam), è facile per gli hacker creare account utente spam. In questo caso, in genere sarai in grado di eliminare semplicemente l'account spam.

Ma se il tuo sito non è aperto alla registrazione degli utenti e vedi nuovi account utente, è probabile che il tuo sito web sia stato violato. Ciò è particolarmente problematico se il nuovo utente è un amministratore, poiché otterrà l'accesso completo a ogni parte del tuo sito.

4. Reindirizzamenti e popup dannosi

Altri segni comuni di un hacking di WordPress sono reindirizzamenti e popup dannosi. In quest'ultimo caso, gli hacker tentano di dirottare il tuo traffico web e guadagnare denaro visualizzando annunci spam.

Anche se questi tipi di popup non verranno visualizzati per gli utenti che hanno effettuato l'accesso o per quelli che visitano direttamente il tuo sito web, saranno visibili a coloro che arrivano sul tuo sito dai motori di ricerca. Quel che è peggio è che questi annunci spesso si aprono in una nuova finestra e possono passare inosservati per molto tempo.

Inoltre, gli hacker potrebbero reindirizzare il traffico del tuo sito Web verso siti Web di terze parti che potrebbero distribuire malware o causare altri rischi per la sicurezza. Di solito, questo tipo di attacco è causato da una backdoor sul tuo sito che gli hacker possono sfruttare.

5. Collegamenti a siti di spam

Come abbiamo discusso in una sezione precedente, le iniezioni di dati sono uno dei tipi più comuni di problemi di sicurezza di WordPress. E una volta che un hacker riesce ad accedere al tuo sito (di solito attraverso una backdoor), è in grado di modificare file e tabelle nel tuo database.

Alcuni di questi hack coinvolgono collegamenti a siti Web di spam che vengono spesso aggiunti al footer di WordPress. E anche se puoi eliminare i collegamenti che trovi, ciò non risolverà la radice del problema. Dovrai invece trovare e riparare la backdoor che gli hacker sono riusciti a sfruttare.

6. Picchi di traffico insoliti

Le modifiche al tuo traffico web abituale possono spesso essere un chiaro indicatore di un hacking di WordPress. Ad esempio, un improvviso calo del traffico potrebbe significare che il malware sul tuo sito sta reindirizzando i visitatori a siti Web di spam.

Nel frattempo, se il tuo server è invaso da tonnellate di richieste, potrebbe darsi che gli hacker stiano tentando un attacco DDoS (Distributed Denial of Service). In questo caso, gli hacker travolgono il tuo server con centinaia di richieste false per causare il crash del tuo sito web.

7. Blocklist di Google

Un altro motivo di un calo del traffico web potrebbe essere che lo strumento di navigazione sicura di Google avverte i visitatori di non accedere al tuo sito web. Infatti, Google blocca ogni giorno circa 10.000 siti Web a causa di irregolarità che ritiene siano malware, collegamenti di phishing, spam e altro.

In questo caso, il tuo sito web verrà rimosso dall'indice di Google e i visitatori non potranno visualizzare o utilizzare il tuo sito web. Ciò può anche danneggiare la reputazione del tuo sito web poiché fa sembrare il tuo sito inaffidabile e non sicuro.

Puoi visualizzare il rapporto sulla sicurezza del tuo sito utilizzando lo strumento di navigazione sicura. Per rimuovere il tuo sito dalla blocklist, dovrai risolvere i problemi. Quindi, puoi utilizzare Google Search Console per richiedere una revisione della sicurezza.

Utilizzo di Jetpack Scan per rilevare problemi di sicurezza

Il modo migliore per evitare che il tuo sito WordPress venga violato è utilizzare una funzionalità di sicurezza automatica come Jetpack Scan. In questo modo, riceverai scansioni giornaliere di malware e vulnerabilità e avvisi immediati ogni volta che vengono rilevati problemi. Inoltre, riceverai consigli su come risolvere i problemi e ottenere l'accesso alle soluzioni con un solo clic .

Jetpack Scan è disponibile come funzionalità autonoma o come parte del piano di sicurezza con il plug-in Jetpack. Jetpack Security è l'opzione migliore perché include Jetpack Scan, ma include anche backup in tempo reale, protezione antispam, autenticazione a due fattori, protezione dagli attacchi di forza bruta e un registro completo delle attività di 30 giorni per tenere traccia di tutte le azioni sul tuo sito.

Se non desideri il plug-in Jetpack completo, puoi optare per un piano a pagamento con il plug-in Jetpack Protect per ottenere lo stesso accesso a scansioni malware giornaliere gratuite, avvisi istantanei e correzioni con un clic. Inoltre, avrai anche la protezione WAF 24 ore su 24, 7 giorni su 7.

1. Identificare la fonte dell'hacking

Se ti stai chiedendo come pulire un sito WordPress compromesso, il primo passo è identificare la fonte dell'hacking. Il modo più semplice per farlo è consultare un registro delle attività (purché si disponga di un plug-in di sicurezza che ne fornisca uno).

Ad esempio, con Jetpack Security, otterrai un registro delle attività di 30 giorni in cui potrai monitorare ogni azione sul tuo sito. Ciò include tutto, dai nuovi account utente alle modifiche dei file. Ciò significa che sarai in grado di rivedere tutte le azioni elencate e prendere nota di tutto ciò che sembra sospetto.

Se non disponi di un registro delle attività o non riesci ad accedere al tuo sito, è una buona idea controllare i registri degli errori del server. Puoi accedere ai log degli errori solo abilitando il debug in WordPress.

Puoi farlo usando un plugin come WP Debugging.

Oppure puoi modificare il tuo file wp-config.php tramite un client FTP. In questo caso, trova la riga che dice "Questo è tutto, smetti di modificare!" Quindi, incolla il seguente codice:

define( 'WP_DEBUG', true );

define( 'WP_DEBUG_LOG', true );Il registro degli errori è solitamente chiamato debug.log e può essere trovato nella cartella wp-content . Qui puoi visualizzare tutti i messaggi di errore, gli avvisi e gli avvisi che sono stati registrati sul tuo sito.

Tieni però presente che la modifica diretta dei file del tuo sito web è un processo molto delicato. Pertanto, solo gli utenti o gli sviluppatori WordPress avanzati dovrebbero provarlo. E dovresti sempre avere un backup completo del tuo sito a portata di mano prima di procedere.

Come alternativa più semplice, puoi installare uno scanner di malware come Jetpack Scan per rilevare malware sul tuo sito.

2. Contatta il tuo fornitore di hosting

Il prossimo passo per ripulire un sito WordPress compromesso è contattare il tuo provider di hosting. Ciò è particolarmente rilevante se utilizzi un piano di hosting condiviso poiché potrebbe esserci un problema più ampio di cui il tuo host è già a conoscenza. Inoltre, a seconda del tipo di hosting, potresti non essere in grado di accedere ai log degli errori del server. Quindi, in questo caso, dovrai chiedere al tuo host di farlo per te.

3. Ripristina un backup pulito, se ne hai uno

La buona notizia è che se hai un backup a portata di mano, è molto più semplice ripulire un sito WordPress compromesso. Questo perché potrai semplicemente ripristinare la versione precedente del tuo sito web.

Naturalmente, puoi farlo solo se utilizzi un plugin di backup come Jetpack VaultPress Backup.

Si tratta di un plugin sofisticato che crea backup cloud in tempo reale del tuo sito, incluse tabelle di database, contenuti e dati WooCommerce. I backup sono inoltre crittografati per mantenere le tue informazioni al sicuro. Inoltre, trarrai vantaggio dai ripristini con un clic, che puoi eseguire dal tuo sito o dall'app mobile, anche se il tuo sito è completamente inattivo.

Tutto quello che devi fare è andare su Jetpack → Registro attività e utilizzare i filtri per cercare un intervallo di date o un evento specifico. Quindi, fare clic su Ripristina. In alternativa, puoi andare su Jetpack → Backup → Azioni → Ripristina fino a questo punto.

Se desideri ripristinare l'intero sito, lascia tutte le caselle selezionate e seleziona Conferma ripristino. Riceverai quindi un messaggio di conferma una volta completato il processo.

4. Pulisci i file compromessi

Infine, se ti stai chiedendo come pulire un sito WordPress compromesso e non hai un backup a portata di mano, dovrai pulire i file presi di mira. Ma, prima di iniziare, è importante creare un backup del tuo sito nel caso in cui qualcosa vada storto quando rimuovi/modifichi i file.

Se utilizzi un plug-in di sicurezza o uno scanner di malware, puoi esaminare i rapporti che potrebbero fornire un elenco di file sospetti. Ad esempio, Jetpack Scan offre correzioni con un clic per molti errori e hack comuni.

Oppure, se lo fai manualmente, puoi scaricare una nuova installazione di WordPress e confrontare il codice nei file principali con i file del tuo sito web. Se trovi del codice che non si adatta ai nuovi file, vai avanti e rimuovilo.

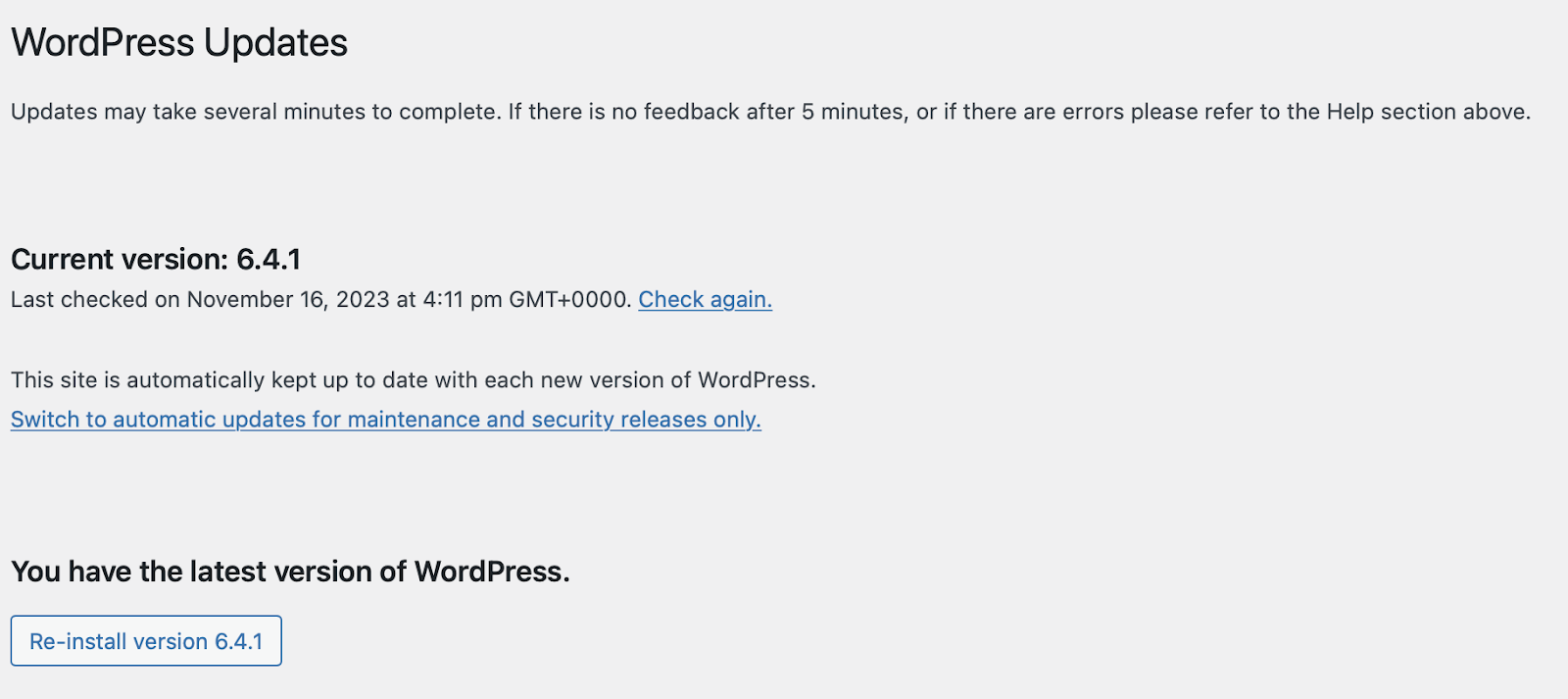

In alternativa, puoi sostituire tutti i file WordPress andando su Dashboard → Aggiornamenti e facendo clic sul pulsante Reinstalla versione .

Ciò non sostituirà né eliminerà alcun contenuto, plug-in o immagine. Tutto ciò che fa è sostituire i file al centro di WordPress.

Inoltre, se i file interessati si trovano nel tuo tema WordPress, disinstalla semplicemente il tema e installa una nuova versione. Lo stesso vale per eventuali file plugin infetti.

Rafforzamento della sicurezza dopo aver ripulito il sito compromesso

Ora che sai come pulire un sito WordPress compromesso, esaminiamo alcuni metodi per rafforzare la sicurezza dopo la pulizia. In questo modo, puoi proteggere meglio il tuo sito web da futuri attacchi hacker.

1. Installa un plug-in di sicurezza e backup

Il modo più semplice per estendere la protezione del tuo sito WordPress è installare un plug-in di sicurezza e backup. Ciò fornirà protezione dalla maggior parte delle minacce, nonché soluzioni per risolvere la maggior parte dei problemi che sfuggono.

I migliori plugin di sicurezza WordPress offrono una gamma di misure preventive come WAF, scansioni giornaliere, registri delle attività e protezione dell'accesso. Puoi anche trovare opzioni come Jetpack Security che includono anche assistenza di follow-up come azioni consigliate e correzioni con un clic.

Meglio ancora, Jetpack Security include il plug-in avanzato Jetpack VaultPress Backup, quindi non è necessario installare un servizio separato. In questo modo, puoi creare copie in tempo reale di tutti i file e le tabelle del database a portata di mano. Inoltre, puoi ripristinare determinati elementi o l'intero sito con un solo clic.

2. Reimposta tutte le password

Se il tuo sito WordPress è stato violato, ci sono buone probabilità che le tue password siano state compromesse. Pertanto, dovresti reimpostare tutte le password, comprese quelle del tuo account amministratore, account di hosting, account FTP, account e-mail e database.

Per rafforzare la procedura di accesso, è meglio attenersi a password molto complesse composte da lettere maiuscole e minuscole, numeri e caratteri speciali. Inoltre, cerca di creare password il più lunghe possibile. Se non riesci a trovare password complesse da solo, puoi sempre utilizzare un generatore di password.

3. Implementare policy per password complesse

Sebbene sia utile reimpostare le password, ti consigliamo anche di implementare criteri di password complessi nel tuo sito per proteggere tutti gli account utente. Ciò può comportare l’educazione degli utenti sui pericoli delle password deboli.

Con questo in mente, potresti voler includere queste informazioni in un'e-mail di benvenuto quando i nuovi utenti si registrano sul tuo sito. Oppure puoi imporre password complesse con un plugin come Password Policy Manager.

In questo modo puoi monitorare la sicurezza di tutte le password. Puoi anche richiedere agli utenti di modificare le password esistenti e abilitare le date di scadenza automatica per richiedere aggiornamenti regolari delle credenziali.

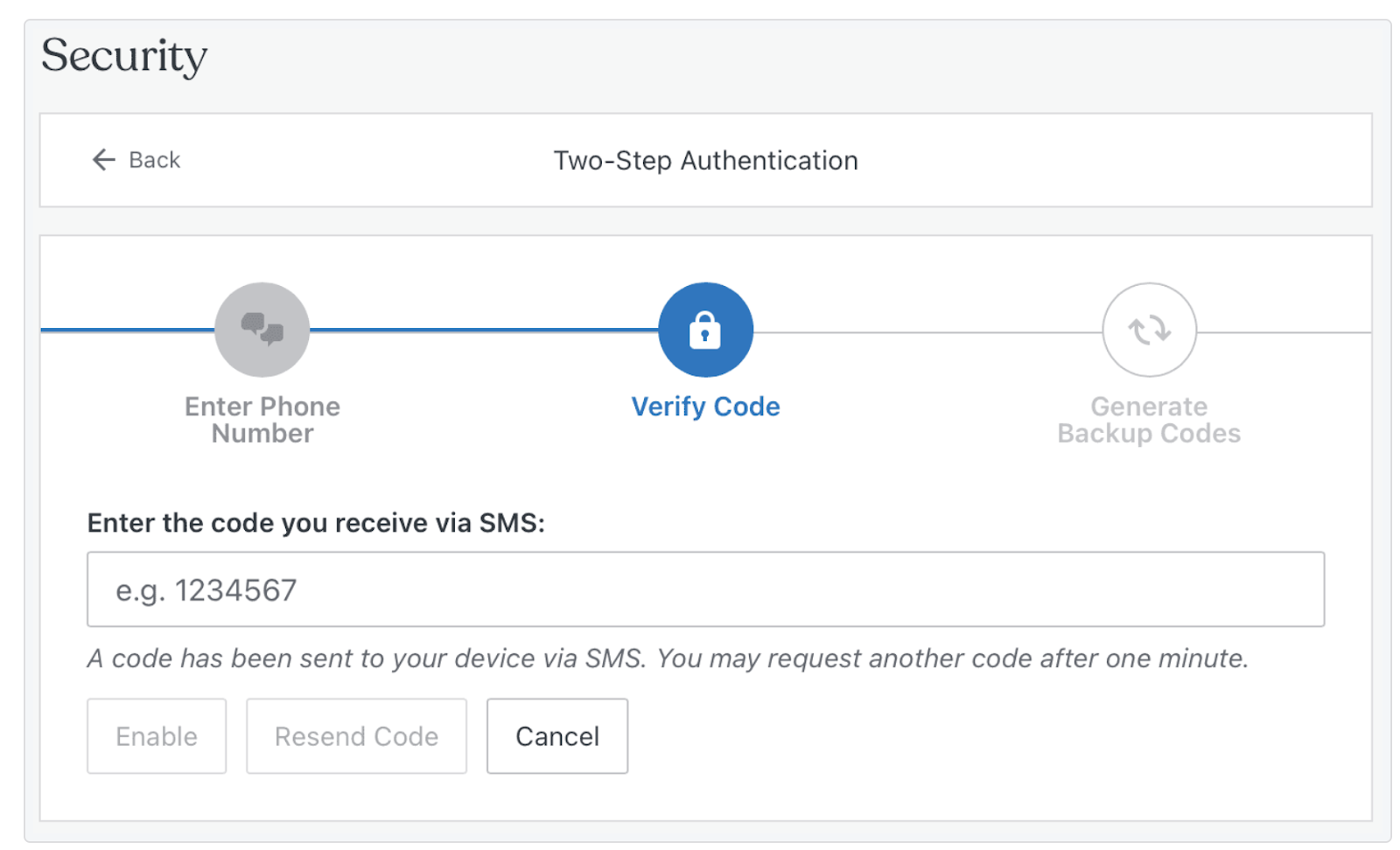

4. Configura l'autenticazione a due fattori (2FA) con Jetpack

Sebbene le password complesse possano rendere difficile l’accesso degli hacker al tuo sito, puoi fare un ulteriore passo avanti e implementare l’autenticazione a due fattori. In questo modo, oltre a una password complessa, gli utenti avranno bisogno di una seconda chiave per accedere con successo.

In genere, la seconda chiave è un codice di verifica inviato a un account e-mail o a un numero di cellulare. La buona notizia è che se stai già utilizzando un plugin di sicurezza come Jetpack, puoi abilitarlo direttamente nella tua dashboard.

Tutto quello che devi fare è andare su Jetpack → Impostazioni → Sicurezza . Individua la sezione di accesso di WordPress.com e utilizza il pulsante di attivazione/disattivazione per consentire agli utenti di accedere al tuo sito con i loro account WordPress.com. Quindi, utilizza l'interruttore qui sotto per richiedere agli account di utilizzare l'autenticazione a due fattori.

5. Mantieni aggiornato il software WordPress

Uno dei modi più semplici per rafforzare la sicurezza di WordPress è aggiornare regolarmente il software principale di WordPress (così come temi e plugin). In questo modo avrai accesso alle ultime patch di sicurezza. Inoltre, rende il tuo sito più resistente agli attacchi backdoor.

Per assicurarti di utilizzare la versione più recente di WordPress, vai su Dashboard → Aggiornamenti. Qui sotto vedrai anche i plugin e i temi per i quali sono disponibili aggiornamenti. Basta selezionare le opzioni pertinenti e fare clic su Aggiorna.

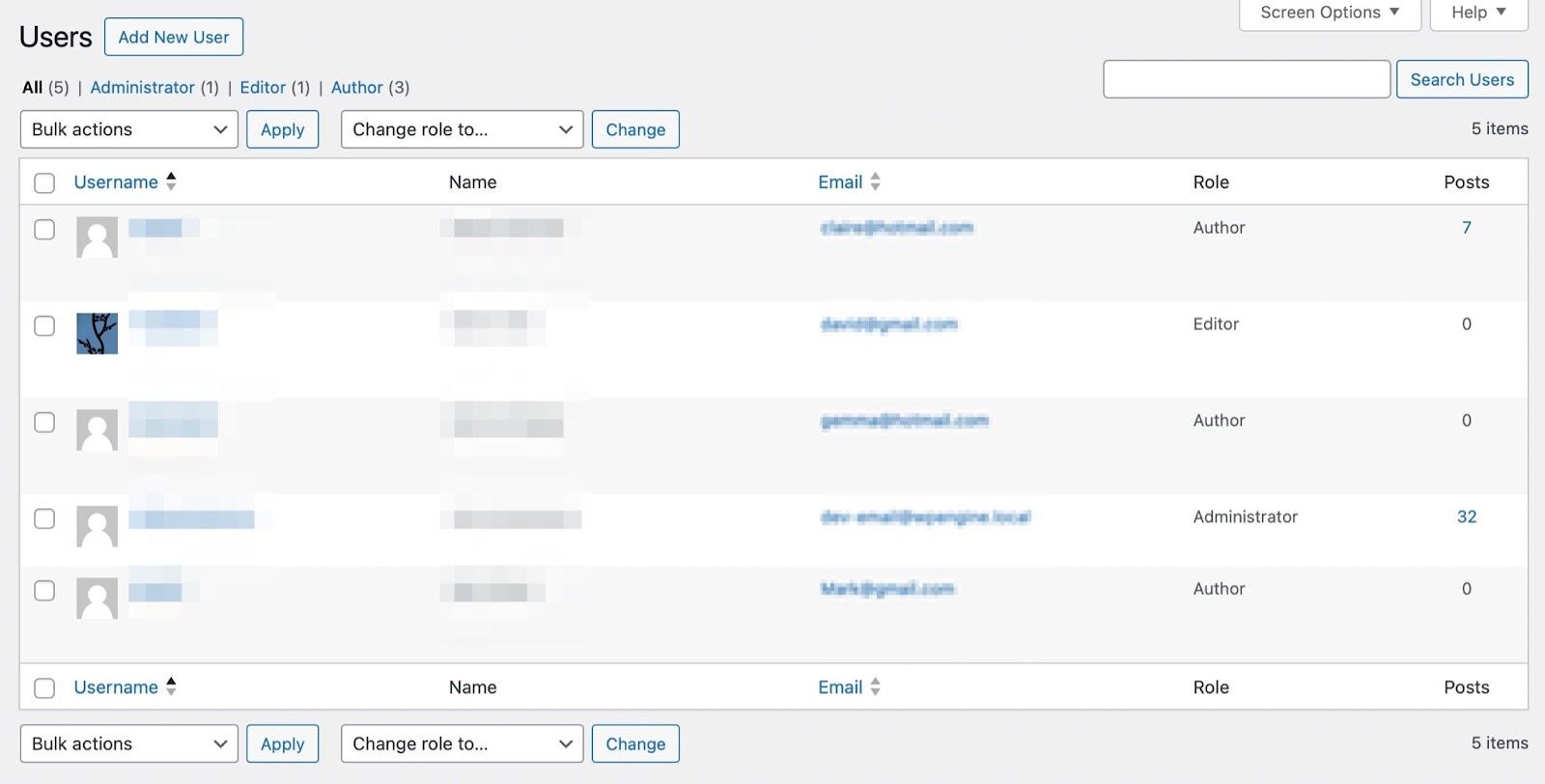

6. Controlla gli account utente

È importante assicurarti che le persone giuste abbiano il giusto livello di accesso al tuo sito web. Per determinarlo, dovrai assegnare ruoli utente a ogni nuovo utente sul tuo sito web. Ciò garantisce autorizzazioni e privilegi specifici a ciascuna persona registrata.

Tuttavia, è una buona idea controllare regolarmente i tuoi account utente per assicurarti che le impostazioni riflettano lo stato attuale del tuo sito web. Ad esempio, potresti dimenticare di eliminare un utente quando un membro dello staff si dimette.

Puoi visualizzare tutti i ruoli utente andando su Utenti → Tutti gli utenti nella dashboard di WordPress. Nella parte superiore della pagina vedrai i collegamenti in cui puoi visualizzare gli account in base al loro ruolo utente, come autori, contributori ed editori.

Come regola generale, ogni sito dovrebbe avere un solo amministratore. Se vedi nuovi account amministratore, questo potrebbe essere un segno di un attacco informatico. Inoltre, è meglio operare in base al principio del privilegio minimo in modo che gli utenti possano eseguire solo le azioni di cui hanno assolutamente bisogno.

7. Rimuovi il tuo sito dagli elenchi non sicuri (Google o McAfee)

Se il tuo sito web è stato vittima di un attacco hacker a WordPress, potresti scoprire di essere stato inserito nella lista nera di motori di ricerca come Google e McAfee. Anche dopo aver ripulito i file infetti (o ripristinato il tuo sito), probabilmente vedrai ancora degli avvisi.

In questo caso, dovrai richiedere una revisione della sicurezza per rimuovere il tuo sito dagli elenchi non sicuri. Puoi farlo utilizzando Google Search Console. Inoltre puoi anche inviare una richiesta di controversia a McAfee.

Come rendere il tuo sito a prova di hacker con Jetpack Security

Come abbiamo discusso, il modo migliore per rendere il tuo sito web a prova di hacker è installare una soluzione di sicurezza completa come Jetpack Security.

Per iniziare con questo strumento, inizia installando e attivando il plug-in Jetpack. Quindi, tutto ciò che devi fare è selezionare un piano Sicurezza o Completo e procedere al pagamento. Inserisci l'URL del tuo sito e continua. Dovrai anche inserire le credenziali di amministratore per l'account che desideri connettere a Jetpack.

Una volta configurato correttamente Jetpack, sarai in grado di completare la procedura di pagamento. Quindi, puoi abilitare le funzionalità consigliate nell'elenco di controllo della configurazione. Oppure torna alla dashboard e configura le impostazioni in un secondo momento.

Domande frequenti

In questa sezione risponderemo ad alcune delle domande più frequenti sulla pulizia e la protezione di un sito WordPress compromesso.

Come posso essere sicuro che il mio sito WordPress sia stato violato?

Il modo migliore per sapere se il tuo sito WordPress è stato violato è consultare il tuo plugin di sicurezza. Con un plug-in di qualità come Jetpack, riceverai notifiche e-mail istantanee quando viene rilevata una minaccia.

Ma ci sono altri segnali comuni di hacking a cui puoi prestare attenzione. Ad esempio, potresti scoprire account utente o account FTP non familiari.

Inoltre, potrebbero esserci nuovi collegamenti a siti Web di terze parti o modifiche sospette a importanti file WordPress. E se il tuo sito web è stato violato, potresti trovarlo nelle blocklist di Google e McAfee.

Come posso scansionare il mio sito WordPress alla ricerca di malware?

Il malware è una delle minacce online più preoccupanti e può essere molto difficile da identificare. Fortunatamente, puoi utilizzare un semplice strumento di scansione come Jetpack Scan, che esaminerà automaticamente il tuo sito alla ricerca di vulnerabilità e malware e ti avviserà immediatamente se viene rilevato un problema.

Inoltre, viene fornito con soluzioni con un solo clic per la maggior parte dei problemi e un WAF 24 ore su 24, 7 giorni su 7 per bloccare il traffico dannoso e ridurre le minacce fin dall'inizio.

Perché è importante eseguire regolarmente il backup del mio sito WordPress?

Se il tuo sito WordPress viene violato, non è la fine del mondo se disponi di backup. In caso contrario, potresti riscontrare molti più problemi poiché dovrai esaminare manualmente tutti i file del tuo sito Web per individuare eventuali codici dannosi. Quindi, dovrai sostituire eventuali file danneggiati con sostituzioni pulite, il che può richiedere molto tempo ed è soggetto a errori.

Ma, con uno strumento come Jetpack VaultPress Backup, puoi ripristinare immediatamente la versione precedente del tuo sito web. Puoi scegliere il momento esatto in cui desideri ripristinare il tuo sito web. Inoltre, puoi scegliere di ripristinare l'intero sito Web o selezionare file specifici.

Qual è il modo migliore per eseguire il backup del mio sito WordPress?

Il modo più semplice per eseguire il backup del tuo sito web è installare un plugin automatico come Jetpack VaultPress Backup. In questo modo puoi proteggere i file del tuo sito web, le tabelle del database e i dati dei clienti e degli ordini.

I backup sono archiviati nel cloud, quindi anche se il tuo server si blocca, il backup rimarrà intatto. Inoltre, il processo di ripristino è semplicissimo, con la possibilità di ripristinare il tuo sito con un solo clic. Inoltre, puoi farlo direttamente dalla tua dashboard o utilizzare l'app mobile Jetpack.

Cos’è un web application firewall (WAF) e come migliora la sicurezza di WordPress?

Un firewall per applicazioni web (WAF) è una delle misure di sicurezza preventive più sofisticate che puoi implementare sul tuo sito. Un WAF funziona monitorando tutto il traffico web in entrata. Quindi blocca qualsiasi indirizzo IP ritenuto sospetto.

Se scegli di proteggere il tuo sito con Jetpack Security, avrai accesso a un WAF per una protezione 24 ore su 24, 7 giorni su 7.

In che modo Jetpack Security aiuta a identificare e mitigare i tentativi di hacking?

Jetpack Security può darti la massima tranquillità quando si tratta della sicurezza di WordPress. Avrai accesso ai backup in tempo reale, quindi se qualcosa va storto sul tuo sito, puoi ripristinarlo rapidamente a una versione precedente.

Jetpack fornisce protezione dallo spam nei commenti e nei moduli con Akismet. E riceverai anche un registro delle attività di 30 giorni in cui potrai monitorare ogni azione sul tuo sito. Ciò è particolarmente utile quando si identificano errori e altri problemi di sicurezza.

Inoltre, otterrai anche scansioni malware e un WAF. Inoltre, quando vengono rilevati problemi sul tuo sito, riceverai una notifica immediatamente. Inoltre, tramite la dashboard, avrai accesso a soluzioni con un clic e consigli di sicurezza esperti.

Jetpack Security: il tuo scudo contro gli hack di WordPress

È facile farsi prendere dal panico quando ti rendi conto che il tuo sito WordPress è stato violato. Ciò è particolarmente vero quando non hai idea di come ripristinare il tuo sito web. Ma la situazione è molto meno stressante quando sai come pulire e rendere il tuo sito a prova di hacker.

Dopo aver ripristinato il tuo sito utilizzando un backup (o ripulito i file compromessi), puoi installare un plug-in di sicurezza e reimpostare tutte le password. Quindi, è importante controllare gli account utente, impostare l'autenticazione a due fattori e rimuovere il tuo sito da tutte le blocklist.

Ma per la massima tranquillità, è una buona idea installare un plug-in di sicurezza tutto in uno come Jetpack Security. In questo modo, avrai accesso a un registro delle attività di 30 giorni, protezione completa da commenti e moduli dallo spam, backup in tempo reale, protezione dagli attacchi di forza bruta, un firewall per applicazioni Web e altro ancora. Inizia oggi a proteggere il tuo sito WordPress!