Come proteggere il tuo amministratore di WordPress (Wp-Admin)

Pubblicato: 2022-08-27La sicurezza di WordPress è piuttosto vitale nell'ecosistema di WordPress. Uno degli approcci alla sicurezza da adottare è proteggere il tuo amministratore Wp. Questo perché è probabile che l'amministratore Wp sia il primo punto che gli aggressori utilizzeranno per tentare di ottenere l'accesso al tuo sito.

Per impostazione predefinita, i file di amministrazione di WordPress sono archiviati nella cartella Wp-admin. Nonostante WordPress abbia in atto varie misure di sicurezza per proteggere la cartella, il fatto che l'amministratore predefinito di WordPress sia ampiamente noto, questo lo rende un facile bersaglio per gli hacker. È quindi importante ridurre il rischio di attacchi Web innescati dall'amministratore di WordPress.

All'interno di questo articolo, esamineremo alcuni degli approcci che puoi utilizzare per proteggere il tuo amministratore di WordPress.

Sommario

Approcci alla protezione dell'amministratore Wp

- Evita di usare il nome utente "admin" predefinito

- Creazione di password complesse

- Password-Proteggi l'area Wp-admin

- Crea un URL di accesso personalizzato

- Incorpora un'autenticazione/verifica a due fattori

- Abilita disconnessioni automatiche

- Limita il numero di tentativi di accesso

- Implementare la restrizione IP

- Disabilita Errori nella pagina di accesso

- Utilizzo di un plug-in di sicurezza

- Aggiorna WordPress all'ultima versione

Conclusione

Approcci alla protezione dell'amministratore Wp

Esistono vari modi che puoi utilizzare per proteggere l'area di amministrazione di WordPress. Di seguito è riportato un rapido elenco di queste pratiche di sicurezza.

1. Evitare di utilizzare il nome utente "admin" predefinito

In una nuova installazione di WordPress, il primo account creato è l'account amministratore. "admin" è impostato come nome utente predefinito in tale installazione. Questa è in realtà di dominio pubblico.

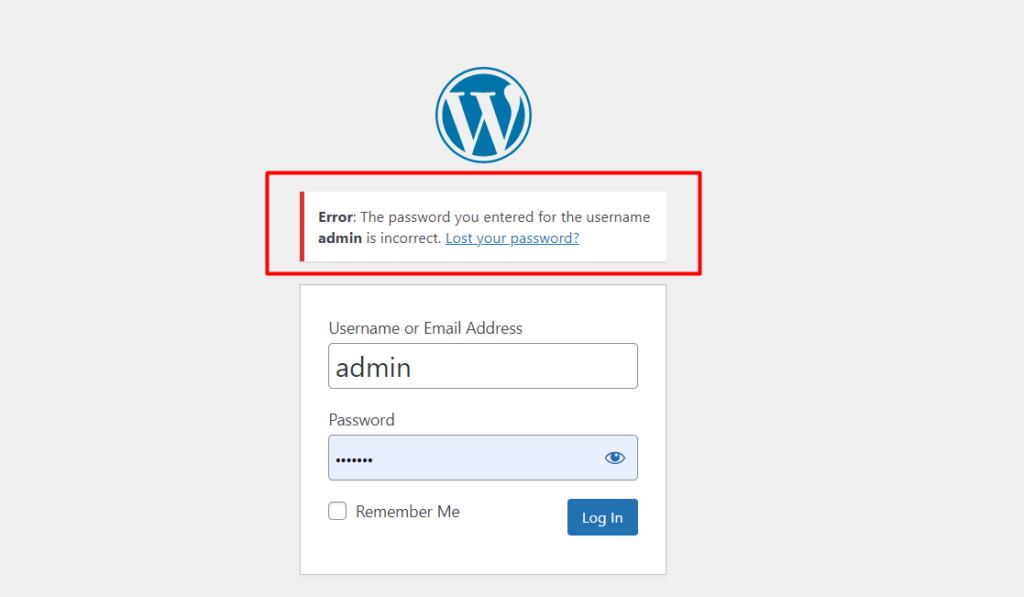

Un modo in cui un hacker può facilmente capire se "admin" è il tuo nome utente è semplicemente accedendo all'URL di accesso del tuo sito e provando il nome utente "admin". Se "admin" è in realtà un nome utente all'interno del sito, avranno un tale messaggio di errore nella schermata di accesso; “ Errore: la password inserita per il nome utente admin non è corretta. Hai perso la password ?"

Un tale messaggio di errore servirebbe come conferma all'hacker che esiste un nome utente "admin" all'interno del sito.

In questa fase un hacker dispone già di due informazioni relative al tuo sito. Questi sono il nome utente e l'URL di accesso. Tutto ciò di cui l'hacker ha bisogno è la password del sito.

A questo punto un hacker proverà a eseguire attacchi semplicemente eseguendo password contro quel nome utente per ottenere l'accesso al sito. Questo può essere eseguito manualmente o anche tramite bot.

Un altro approccio che un hacker può utilizzare è semplicemente aggiungere la query "?author=1/" all'URL in modo che venga letto come tuodominio/?autore=1/. Se hai un nome utente con l'amministratore dell'utente, l'URL restituirà i post dell'utente o nessuno se non ci sono post associati. Di seguito è riportato un esempio di illustrazione:

In entrambi i casi, fintanto che non viene restituito un errore 404, ciò servirebbe come conferma che esiste sicuramente un nome utente con il nome utente "admin".

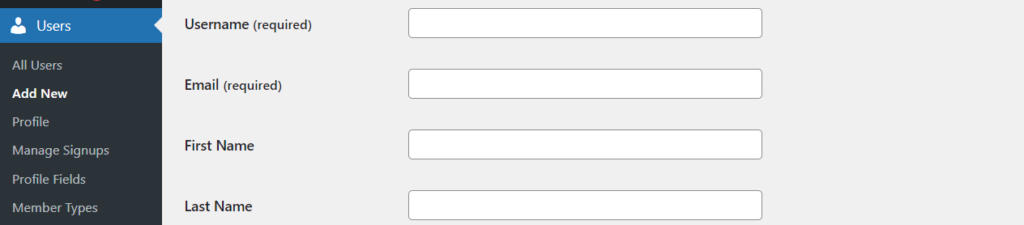

Sulla base degli scenari precedenti, se si dispone del nome utente predefinito "admin", è fondamentale creare un nuovo account amministratore dalla sezione Utenti > Aggiungi nuovo all'interno della dashboard di WordPress.

Una volta fatto, assicurati di eliminare il precedente account "amministratore".

2. Creazione di password complesse

Password complesse sono essenziali per qualsiasi sito WordPress disponibile. Le password deboli, d'altra parte, consentono agli hacker di accedere facilmente al tuo sito WordPress.

Alcune delle misure di sicurezza della password che puoi incorporare includono:

- Assicurati che la password sia sufficientemente lunga (minimo 10 caratteri)

- La password deve contenere almeno caratteri alfanumerici, spazi e caratteri speciali

- Assicurati che le password vengano modificate o aggiornate regolarmente

- Assicurati di non riutilizzare le password

- Le password non dovrebbero essere parole del dizionario

- Archivia le password utilizzando un gestore di password

- Assicurati che gli utenti che si registrano al sito inseriscano password complesse

Inoltre, le password non dovrebbero essere indovinate poiché ciò rappresenterebbe nuovamente una minaccia per la sicurezza.

3. Proteggi con password l'area Wp-admin

WordPress offre un livello di sicurezza all'amministratore Wp consentendo agli utenti di inserire nome utente e password per accedere. Tuttavia, questo potrebbe non essere sufficiente poiché gli hacker possono effettivamente eseguire attacchi Web all'accesso a Wp-admin. È quindi consigliabile aggiungere un ulteriore livello di sicurezza a Wp-admin. Questo può essere effettuato tramite:

i) pannello c

ii) .htaccess

Tramite cPanel

Per proteggere con password l'amministratore Wp tramite cPanel, dovrai eseguire quanto segue:

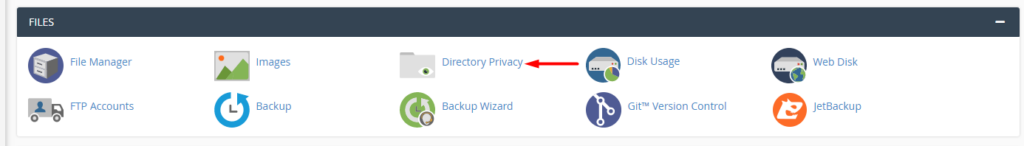

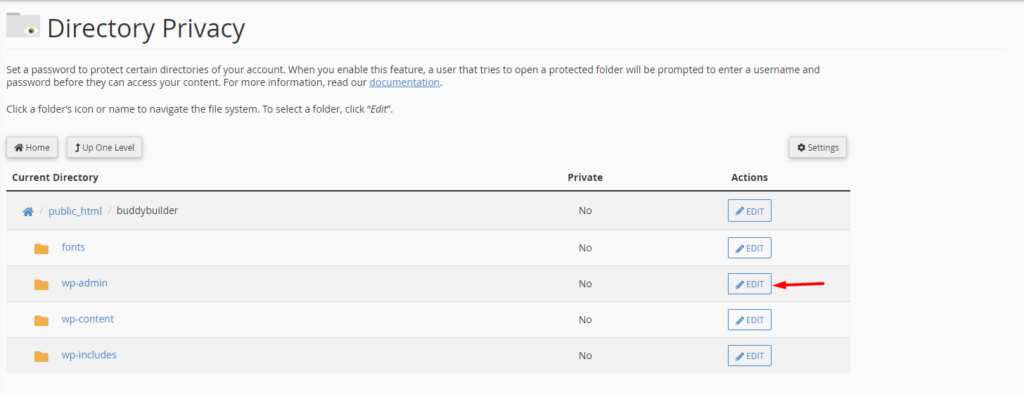

Per prima cosa accedi alla dashboard del tuo cPanel e fai clic su "Privacy Directory".

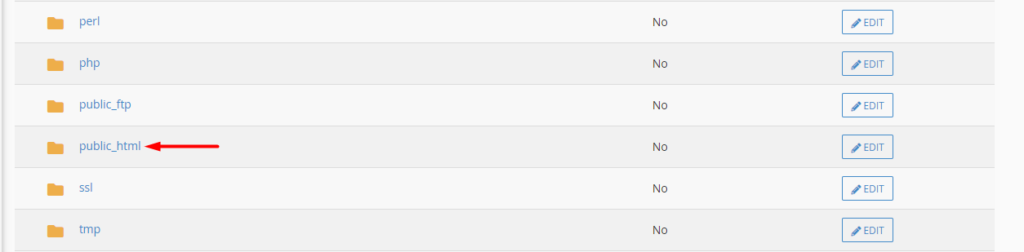

Quindi, accedi alla cartella public_html.

Al suo interno, fai clic sul pulsante "Modifica" all'interno della directory wp-admin.

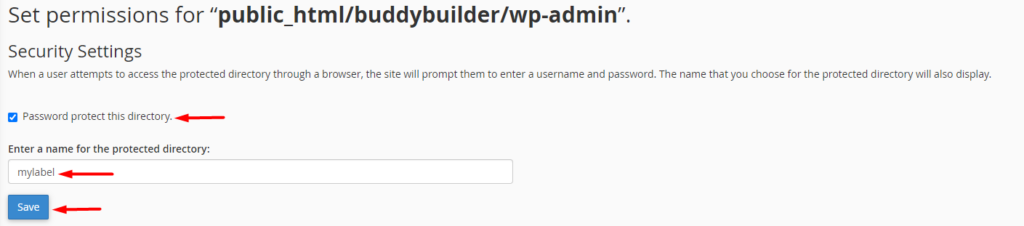

Nella schermata successiva, abilita l'opzione "Proteggi con password questa directory" e nel campo "Inserisci un nome per la directory protetta", inserisci un nome di tua preferenza e salva le modifiche.

Fatto ciò, fai un passo indietro e crea un nuovo utente con i dettagli desiderati (nome utente e password).

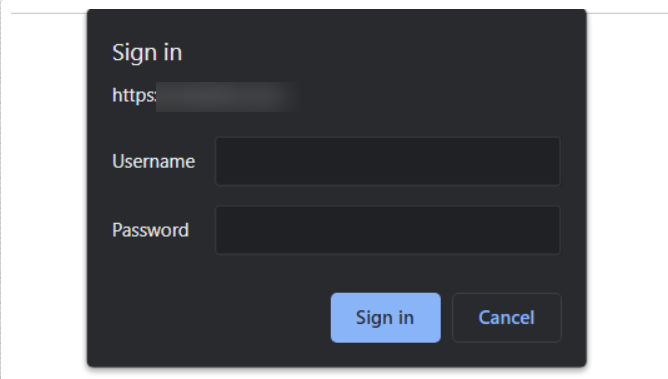

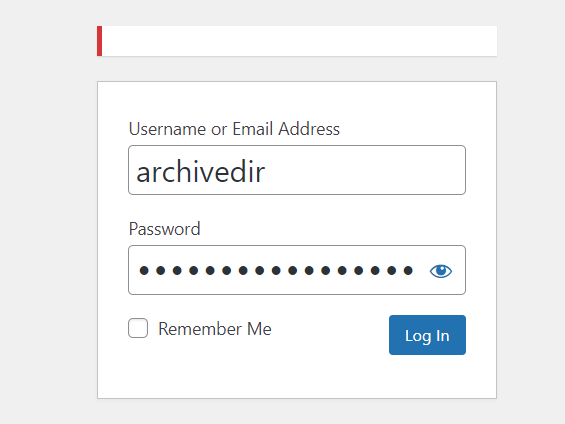

Dopo aver eseguito quanto sopra, se un utente tenta di accedere alla cartella wp-admin, gli verrà richiesto di compilare il nome utente e la password appena creati prima di essere reindirizzato alla schermata in cui dovrà compilare il proprio admin di WordPress credenziali.

Tramite .htaccess

Il .htaccess è un file di configurazione utilizzato da Apache serve per apportare modifiche alle directory. Puoi saperne di più sul file in questo articolo.

In questa sezione, esamineremo come utilizzare il file .htaccess per limitare la cartella wp-admin. Per farlo, dovremo creare due file (.htaccess e .htpasswd) effettuando le seguenti operazioni:

i) Creare un file .htaccess

Usando un editor di testo di tua preferenza, crea un nuovo file chiamato .htaccess .

Aggiungi i seguenti contenuti al file:

AuthType basic AuthName "Protected directory" AuthUserFile /home/user/public_html/mydomain.com/wp-admin/.htpasswd AuthGroupFile /dev/null require user usernamedetailNel codice sopra, dovrai modificare il percorso "AuthUserFile" specificato (/home/user/public_html/mydomain.com/wp-admin/) con il percorso della directory wp-admin che è dove caricherai il file .htpasswd . Inoltre, dovrai anche modificare il "dettaglio nome utente" all'interno della riga "richiedi utente", con il nome utente desiderato.

ii) Creare un file .htpasswd

Sempre utilizzando un editor di testo di tua preferenza, crea un nuovo file chiamato .htpasswd.

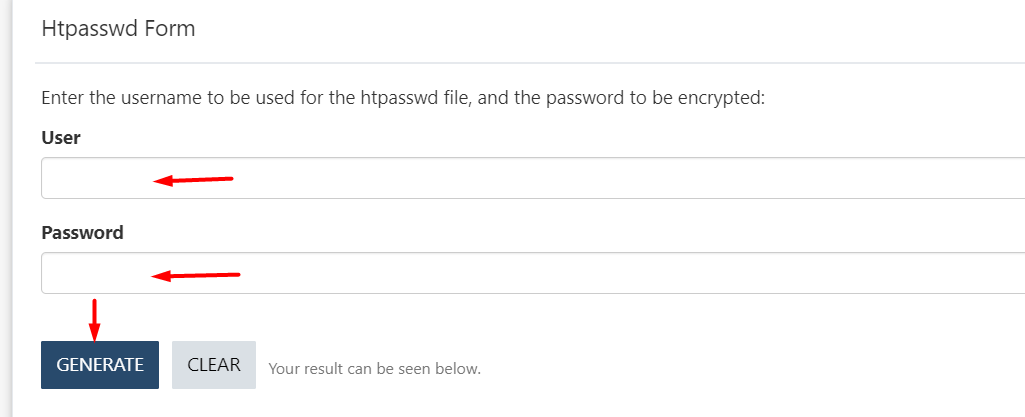

Accedi al generatore di wtools.io.

Inserisci username e password nei campi dedicati all'interno del Form Htpasswd e clicca sul pulsante “Genera”.

Una volta fatto, copia il risultato nel tuo file .htpasswd e salva le modifiche.

iii) Caricare i file tramite FTP

Per caricare i file tramite FTP, dovrai utilizzare uno strumento come Filezilla.

Per cominciare, dovrai caricare il tuo file .htaccess nella directory wp-admin del tuo sito seguito dal file .htpasswd.

Una volta che un utente ora tenta di accedere a /wp-admin, gli verrà presentata una schermata di accesso simile a quella vista di seguito:

4. Creare un URL di accesso personalizzato

Gli URL di accesso di WordPress sono accessibili aggiungendo wp-admin o wp-login.php? al tuo dominio. Il fatto che questi siano gli endpoint di accesso predefiniti di WordPress significa che finché un hacker ha accesso al dominio, può accedere facilmente al tuo URL di accesso.

Se ti capita anche di utilizzare il nome utente "admin" predefinito, ciò significherebbe ancora una volta che un hacker dovrebbe solo capire un'informazione, che è la "password".

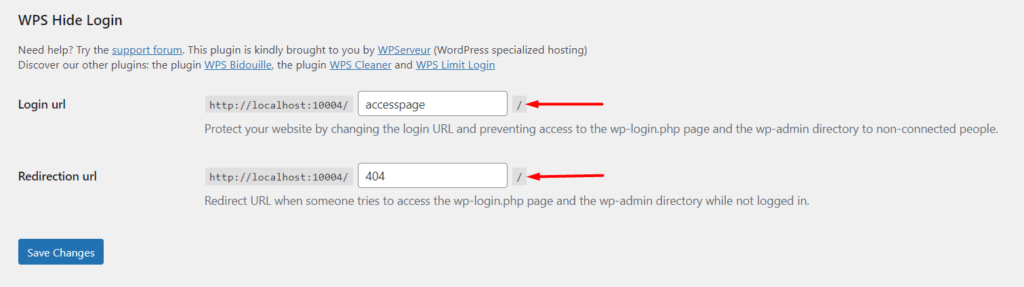

È quindi importante disporre di un URL di accesso personalizzato per il tuo sito. Un modo per ottenere ciò è che dovrai installare il plug-in WPS Hide Login.

Dopo aver installato il plug-in, vai alla sezione Impostazioni > Nascondi accesso WPS e specifica l'URL di accesso desiderato e un URL di reindirizzamento a cui si accederà quando un utente non registrato tenta di accedere a Wp-login.php o Wp-admin .

Fatto ciò, salva le modifiche.

Ciò renderà difficile per chiunque tenti di accedere al tuo sito Web, riducendo così potenziali attività.

5. Incorpora un'autenticazione/verifica a due fattori

L'autenticazione a due fattori è un meccanismo di sicurezza in base al quale viene fornito un ulteriore livello di sicurezza aggiungendo un requisito di autenticazione aggiuntivo.

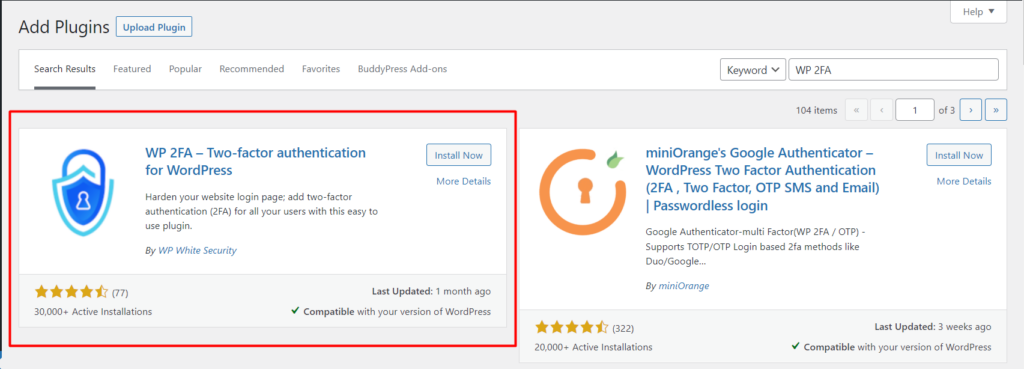

Per implementare l'autenticazione a due fattori all'interno del tuo sito WordPress, puoi utilizzare un plug-in di terze parti di tua preferenza. In questa guida, ti suggeriamo di utilizzare il plugin WP 2FA – Autenticazione a due fattori per WordPress per la sua facilità d'uso.

Per utilizzare il plugin, vai alla sezione Plugin > Aggiungi nuovo all'interno della dashboard di WordPress e cerca WP 2FA.

Installa e attiva il plugin.

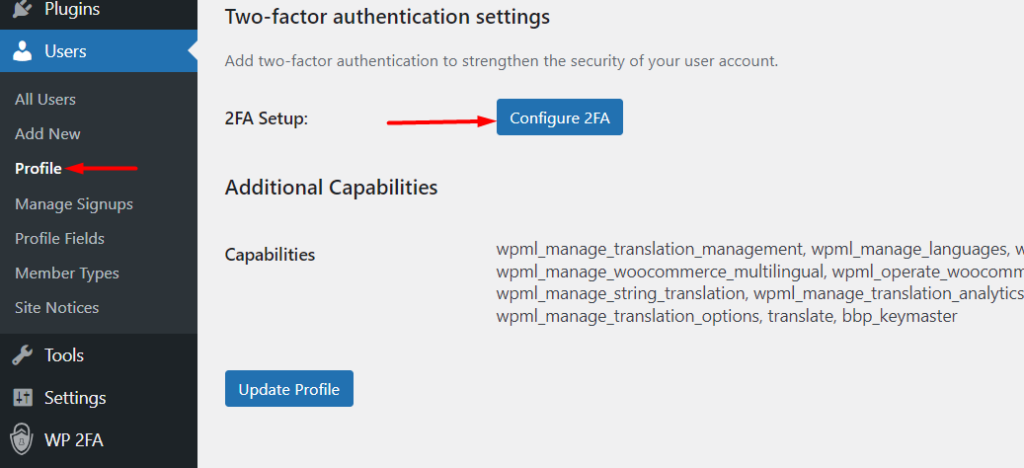

Fatto ciò, vai alla sezione Utenti > Profilo e fai clic sul pulsante "Configura 2FA".

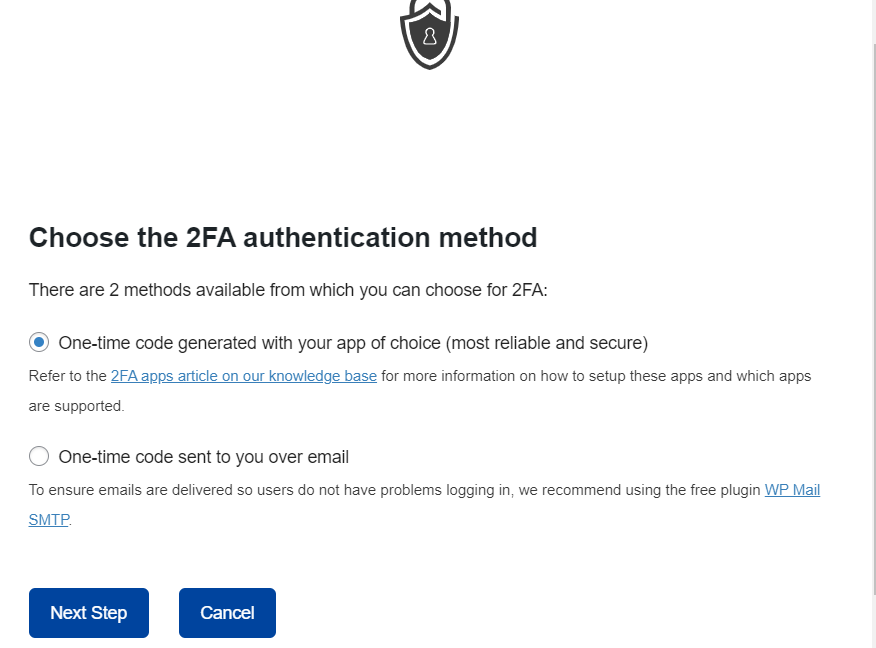

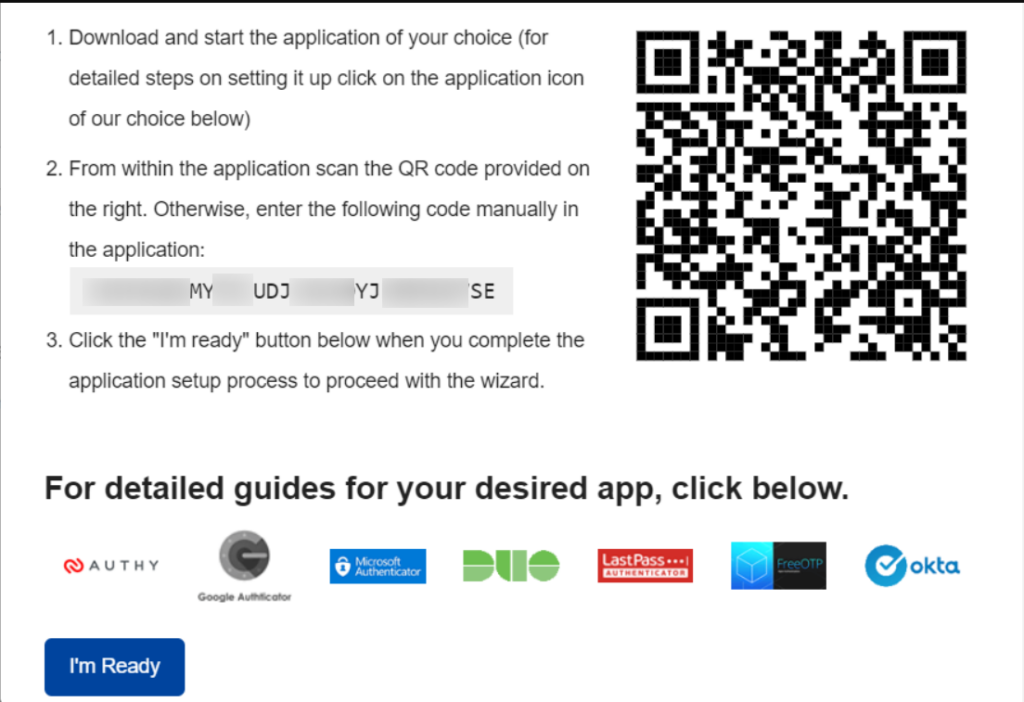

Nella schermata successiva, seleziona il metodo 2FA desiderato. Nel nostro caso qui, selezioneremo l'opzione "Codice una tantum generato con la tua app preferita".

Dopo la selezione, procedere al passaggio successivo. Qui, seleziona l'app desiderata per l'autenticazione dall'elenco delle icone fornito. Cliccando su un'icona si reindirizzerà alla guida su come configurare l'applicazione.

Nel nostro caso, utilizzeremo l'app "Google Authenticator". Puoi quindi iniziare prima installando l'app Google Authenticator sul dispositivo desiderato, ad esempio sul cellulare.

Una volta fatto, apri l'app e tocca l'icona "+" mobile nella regione in basso a destra dell'app.

Successivamente, ti verrà richiesto di scansionare il codice QR all'interno dello screenshot illustrato sopra.

In tal caso, verrai reindirizzato a una schermata con l'account appena aggiunto, insieme al codice 2FA.

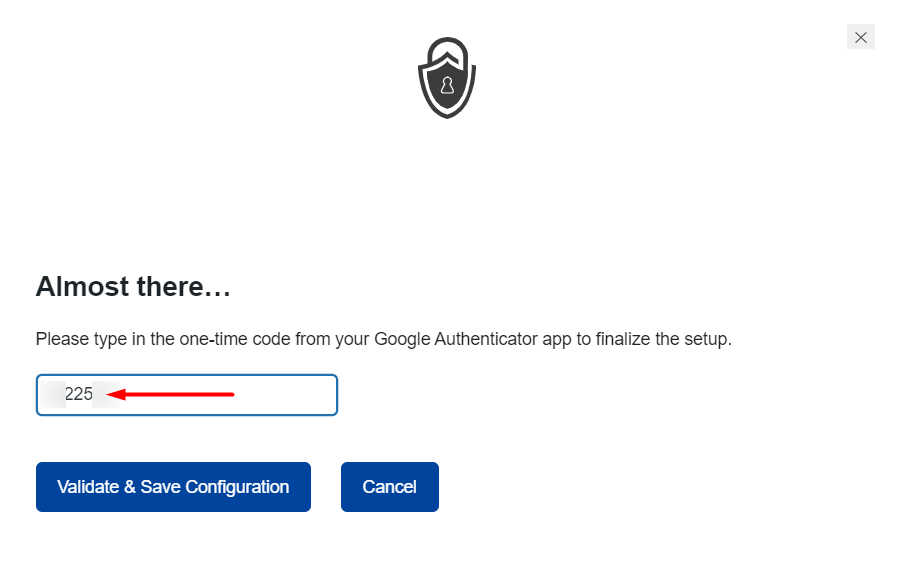

Quindi, torna al tuo sito e inserisci il tuo codice 2FA, convalida e salva la configurazione. Di seguito è riportato un esempio di illustrazione:

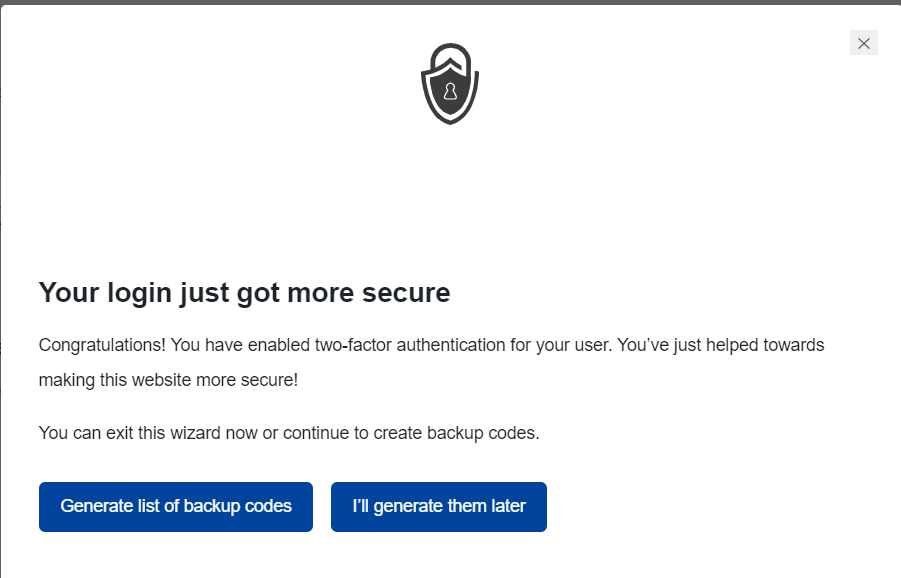

Fatto ciò, ora avrai un messaggio di successo e potrai quindi eseguire un backup dei tuoi codici.

Per illustrazioni dettagliate su come procedere, puoi consultare la guida qui.

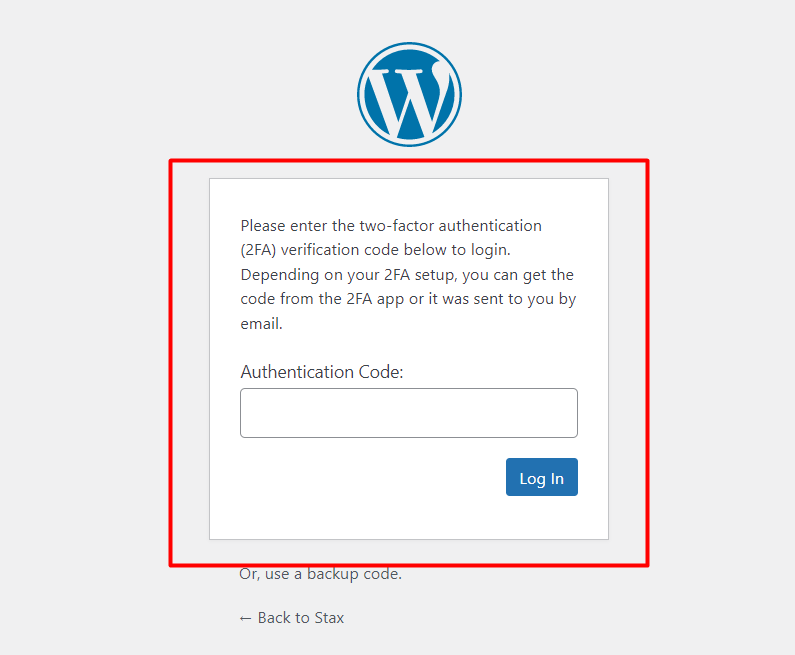

Una volta che un utente ora tenta di accedere al sito, anche bypassando il primo accesso, gli verrà presentato un livello di autenticazione aggiuntivo in cui gli verrà richiesto di compilare il codice di autenticazione.

6. Abilita il logout automatico

Dopo aver effettuato l'accesso a un sito Web e gli utenti non chiudono la finestra del browser, le sessioni non vengono terminate per un po' di tempo. Ciò rende un tale sito Web incline agli hacker tramite il dirottamento dei cookie. Questa è una tecnica per cui un hacker è in grado di compromettere una sessione rubando o accedendo ai cookie all'interno del browser di un utente.

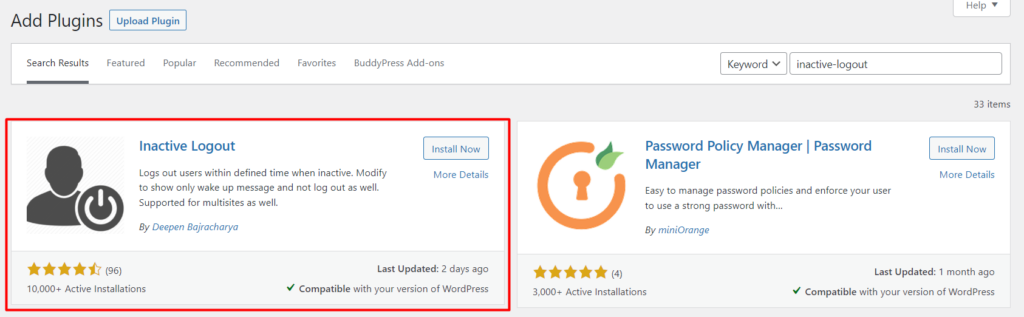

Come meccanismo di sicurezza, è quindi importante disconnettere automaticamente gli utenti inattivi all'interno del sito web. Per ottenere ciò, puoi utilizzare un plug-in come il plug-in Logout inattivo.

Il plugin può essere installato dalla sezione Plugin > Aggiungi nuovo cercandolo prima, installandolo e facendolo attivare.

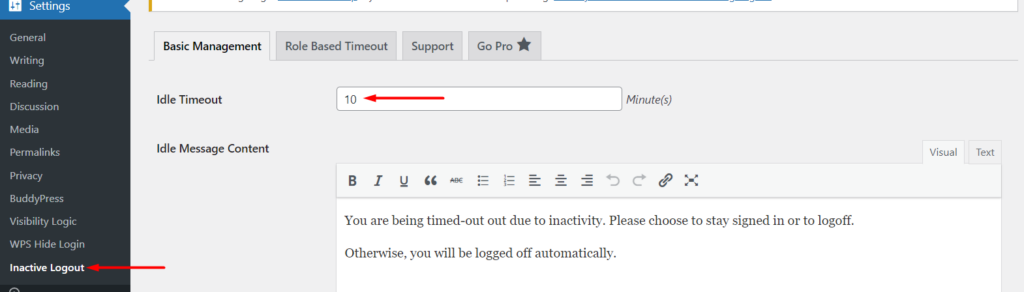

Dopo l'attivazione del plugin, vai alla sezione Impostazioni > Logout inattivo, imposta il "Timeout di inattività" e salva le modifiche.

Puoi impostare il valore su qualsiasi tua preferenza, ma 5 minuti sarebbero l'ideale.

7. Limitare il numero di tentativi di accesso

Per impostazione predefinita WordPress non offre un limite al numero di tentativi di accesso all'interno di un sito web. Ciò consente agli hacker di eseguire script che contengono dettagli di accesso utente comuni per tentare di penetrare nel sito Web. Se il numero di tentativi è troppo elevato, potrebbero causare un sovraccarico del server e alla fine è probabile che si verifichi un tempo di inattività sul sito Web. Nel caso in cui utilizzi dati di accesso comuni, è probabile che anche un hacker acceda correttamente al sito.

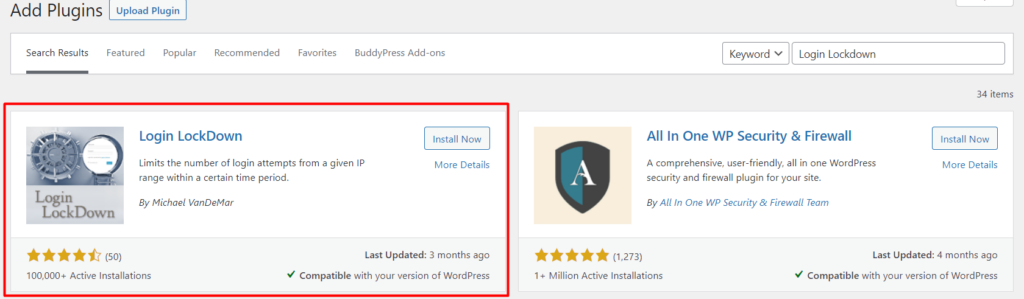

È quindi importante limitare il numero di tentativi di accesso all'interno di un sito web. Per questa implementazione, puoi utilizzare un plug-in come Login Lockdown.

Simile ad altre installazioni di plugin in wordpress.org, puoi installare il plugin Login Lockdown dalla sezione Plugin > Aggiungi nuovo. All'interno della sezione, cerca il plugin, installalo e attivalo.

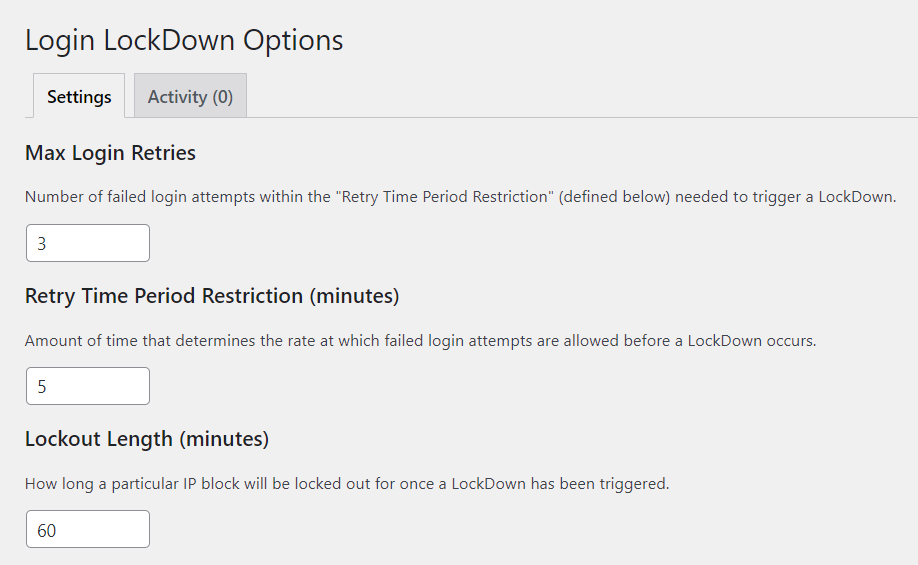

Dopo l'attivazione, vai su Impostazioni > Blocco accesso e specifica le impostazioni di blocco desiderate come il numero massimo di tentativi di accesso, la limitazione del periodo di tentativi, la durata del blocco e molti altri in base alle tue preferenze.

8. Implementare la restrizione IP

La restrizione IP è un approccio che puoi anche implementare per negare l'accesso a Wp-admin. Questo metodo è comunque consigliabile se si utilizza un IP statico.

Per implementare la restrizione IP, dovrai creare un file .htaccess all'interno della directory wp-admin se non ne hai già uno e aggiungere il seguente codice al file:

AuthUserFile / dev / null AuthGroupFile / dev / null AuthName "WordPress Admin Access Control" AuthType Basic <LIMIT GET> order deny, allow deny from all # Allow First IP allow from xx.xx.xx.xxx # Allow Second IP allow from xx.xx.xx.xxx # Allow Third IP allow from xx.xx.xx.xxx </LIMIT>Una volta fatto, dovrai sostituire xx.xx.xx.xxx all'interno del codice con gli indirizzi IP a cui desideri concedere l'accesso.

Se ti capita anche di cambiare rete, dovrai accedere ai file del tuo sito e aggiungere il nuovo IP per poter accedere al sito.

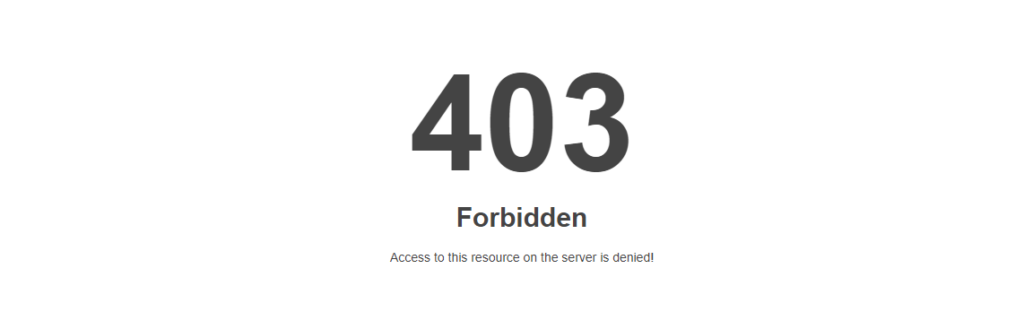

Se ora un utente il cui IP non è autorizzato ad accedere a wp-admin tenta di accedervi, incontrerà un messaggio di errore Proibito simile all'illustrazione seguente.

9. Disabilita Errori nella pagina di accesso

WordPress per impostazione predefinita visualizzerà errori nella pagina di accesso se un utente tenta di accedere al sito utilizzando credenziali errate. Alcuni esempi di questi messaggi di errore sono:

- “ ERRORE: nome utente non valido. hai perso la tua password? “

- “ ERRORE: password errata. hai perso la tua password? “

Con il rendering di tali messaggi, in realtà forniscono suggerimenti sui dettagli di accesso errati e ciò significherebbe che a un hacker verrebbe lasciato solo un dettaglio da capire. Ad esempio, il secondo messaggio è un suggerimento che la password è quella che non è corretta. L'hacker dovrebbe quindi solo trovare la password per accedere al sito.

Per disabilitare questi messaggi di errore, dovrai aggiungere il seguente codice all'interno del file functions.php nel tema:

function disable_error_hints(){ return ' '; } add_filter( 'login_errors', 'disable_error_hints' );Se un utente ora tenta di accedere al sito con credenziali errate, non verrà visualizzato alcun messaggio di errore. Di seguito è riportato un esempio di illustrazione su questo:

10. Utilizzo di un plug-in di sicurezza

I plugin di sicurezza di WordPress aiutano a ridurre le minacce alla sicurezza all'interno del tuo sito web. Alcuni di questi plugin di sicurezza offrono funzionalità come l'aggiunta di reCaptcha, restrizione IP e molti altri.

È quindi importante considerare l'utilizzo di un plug-in di sicurezza per ridurre la probabilità di attacchi all'interno di Wp-admin. Alcuni esempi di plugin di sicurezza che puoi considerare di utilizzare sono: WordFence e Malcare.

11. Aggiorna WordPress all'ultima versione

WordPress è un software regolarmente aggiornato. Alcuni degli aggiornamenti incorporano correzioni di sicurezza. Se, ad esempio, esistesse una versione di sicurezza rivolta all'amministratore Wp e nel tuo caso non riuscissi ad aggiornare la versione di WordPress, ciò significherebbe che il tuo amministratore Wp è soggetto ad attacchi.

È quindi importante aggiornare regolarmente la tua versione di WordPress per ridurre il rischio di exploit sul tuo sito web.

Conclusione

L'amministratore di WordPress è un obiettivo importante degli hacker affinché ottengano il pieno controllo del tuo sito web. È quindi importante per te proteggere la sezione di amministrazione di WordPress del tuo sito web.

In questo articolo, abbiamo esaminato una serie di modi che puoi utilizzare per proteggere il tuo amministratore di WordPress. Ci auguriamo che l'articolo sia informativo e utile. In caso di domande o suggerimenti, non esitare a utilizzare la sezione commenti in basso.