Come fermare un attacco DDoS

Pubblicato: 2023-03-24Il tempo di attività è una preoccupazione primaria sia per gli sviluppatori front-end che back-end, ma è fondamentale anche per tutti i tipi di amministratori lato server. Sfortunatamente, uno dei modi più efficaci per i malintenzionati di rovinare il tuo sito è rimuoverlo utilizzando un attacco DDoS (Distributed Denial of Service) e ridurne il tempo di attività. Pertanto, la maggior parte di voi che lavora con i siti web vorrà sapere come fermare un attacco DDoS, o almeno mitigarlo.

Questo post esaminerà come fermare un attacco DDoS. Ma prima di arrivare ai passaggi esatti, prepariamo la scena. Per fare ciò, esamineremo prima cos'è un attacco DDoS e impareremo come identificarne uno.

Cos'è un attacco DDoS

In termini generali, un attacco Denial of Service (DoS) regolare (non distribuito) cerca di sopraffare le risorse del server per portare un sito offline. Un cattivo attore utilizzerà richieste superflue per interrompere i servizi di un host su una rete con il risultato che le richieste legittime non possono arrivare al sito.

Puoi pensare a questo come a una protesta fuori da un negozio. Se le persone bloccano l'ingresso dell'edificio, i clienti non possono entrare e, in effetti, il negozio non può operare in modo ottimale (o addirittura non farlo).

Un attacco DDoS (Distributed Denial of Service) utilizza molti computer remoti in una rete per raggiungere questo obiettivo. In realtà è simile all'"effetto Slashdot", in cui il traffico legittimo e senza precedenti (spesso dovuto a un collegamento da un sito Web ad alto traffico) può causare il rallentamento o l'arresto anomalo del sito. Tuttavia, mentre questo ha una ragione legittima per essere, un attacco DDoS è sempre pianificato e dannoso.

Ad esempio, molte delle macchine utilizzate da un attacco DDoS hanno subito un exploit o un'iniezione di malware. Un utente malintenzionato controllerà questi "bot" utilizzando istruzioni remote per prendere di mira un particolare indirizzo IP e ognuno può sembrare legittimo.

Uno dei fattori chiave per un attacco DoS di successo è che l'obiettivo abbia velocità Internet inferiori rispetto all'attaccante. La moderna tecnologia informatica lo rende difficile, motivo per cui gli attacchi DDoS hanno prestazioni molto migliori per il malintenzionato.

Nel complesso, la natura distribuita di un attacco DDoS rende difficile identificare un attacco in circostanze tipiche.

Come identificare un attacco DDoS

Se vuoi imparare a fermare un attacco DDoS, devi prima capire come si presenta. Questo può essere difficile in quanto potrebbe esserci un motivo legittimo per i tuoi numeri di traffico elevati.

Ad alto livello, se un sito rallenta o si arresta in modo anomalo, questo è un segnale per implementare il tuo piano di emergenza (ne parleremo più avanti). Da lì, ti consigliamo di prestare attenzione a una serie di segnali rivelatori:

- Molto traffico che presenta tutti firme comuni. Ciò potrebbe significare che il traffico proviene dallo stesso indirizzo IP o intervallo di indirizzi. In altri casi, potresti individuare il traffico proveniente da una posizione, un sito Web di riferimento o un tipo di dispositivo simile.

- Potrebbe anche verificarsi un aumento del traffico verso un singolo endpoint del sito, in genere una determinata pagina. Anche molti errori 404 possono essere un chiaro segno.

- Modelli di traffico che non sono in linea con ciò che ti aspetteresti che il tuo sito riceva. Ad esempio, potrebbe trattarsi di un picco al di fuori del normale intervallo di tempo o di un evento innaturale come picchi di attività orari.

- Ognuno di questi potrebbe essere legittimo piuttosto che dannoso. Pertanto, ti consigliamo di affidarti al tuo software di analisi per capire cosa è rilevante e correlato.

Dovresti anche tenere presente che non tutti gli attacchi DDoS sono uguali e che i diversi tipi possono rendere questo problema molto più complesso. Pertanto, è importante conoscere questi tipi se si desidera sapere come fermare un attacco DDoS.

I diversi tipi di attacchi DDoS che incontrerai

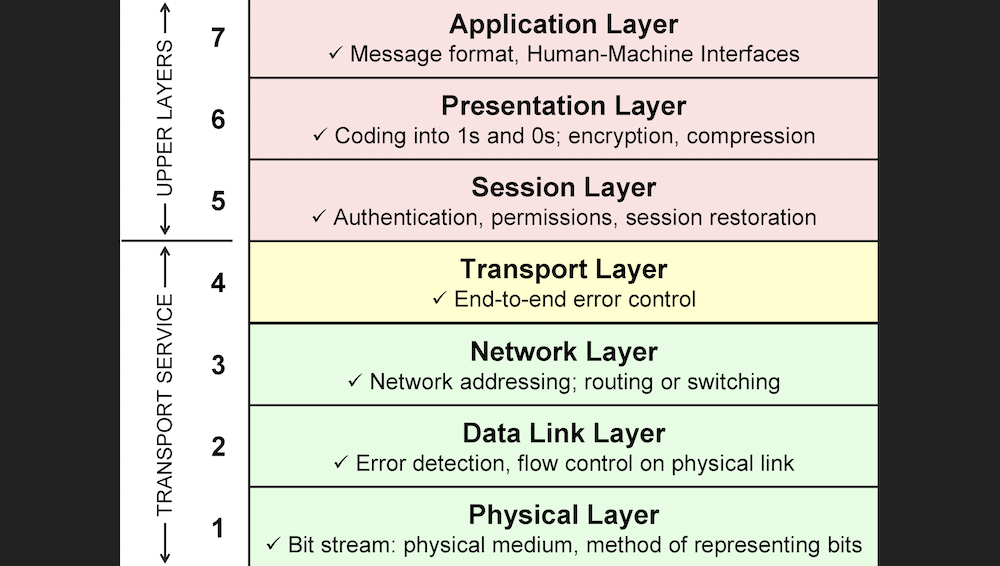

"Connettività di rete" può sembrare una semplice frase per descrivere il modo in cui i computer si collegano attraverso il Web, ma è un errore. Il modello Open Systems Interconnection (OSI) mostra le effettive complessità a strati delle connessioni di rete e dei sistemi di comunicazione:

Gli attacchi DDoS rientrano in diverse categorie in base al livello a cui prendono di mira. Anche così, puoi raggrupparli in gruppi diversi. Sebbene sia possibile farlo in base al livello, è anche accettabile classificarli in base a ciò che l'attacco DDoS prende di mira.

Ad esempio, gli attacchi volumetrici cercano di sopraffare la rete e i livelli di trasporto (tre e quattro). Gli attacchi in questo caso possono alterare il modo in cui i dati si spostano sul Web e l'efficacia dei protocolli di trasmissione.

Un tipo, un attacco di amplificazione DNS (Domain Name System), utilizza "botnet" per falsificare l'indirizzo IP di destinazione e inviare richieste a un server DNS aperto. Ciò fa sì che il server risponda all'IP di destinazione e sovraccarichi le risorse.

Attacchi a livello di protocollo

Gli attacchi a livello di protocollo o infrastruttura prendono di mira anche i livelli tre e quattro e rappresentano un modo tipico per condurre un attacco DDoS. È qui che le risorse del server e le apparecchiature di rete non sono in grado di gestire i dati in arrivo.

Un esempio qui è un attacco di riflessione UDP (User Datagram Protocol). Questo sfrutta la natura senza stato di UDP. È possibile creare un pacchetto di richiesta UDP valido utilizzando quasi tutti i linguaggi di programmazione. Per eseguire un attacco riuscito, devi solo elencare l'indirizzo IP del bersaglio come indirizzo di origine UDP.

Il server a cui sono diretti questi dati amplificherà i dati per creare un pacchetto di risposta più grande, quindi lo rifletterà sull'indirizzo IP di destinazione. Pertanto, un cattivo attore non ha bisogno di stabilire una connessione al server in nessun momento, il che è economico da produrre.

Quando ti connetti a un server Web, conduci un "handshake a tre vie" tra client e server che coinvolge sia i pacchetti di sincronizzazione ( SYN ) che di riconoscimento ( ACK ). Mentre il server invia un pacchetto SYN-ACK combinato, il client invia singoli pacchetti SYN e ACK .

Con un attacco SYN flood, il client, in questo caso l'utente malintenzionato, invia più pacchetti SYN , ma non invia il pacchetto ACK finale. Ciò lascia molte connessioni TCP (Transmission Control Protocol) semiaperte, il che significa che il server esaurisce la capacità di accettarne di nuove. È ancora un altro modo per mantenere le connessioni disponibili lontane dagli utenti legittimi.

Attacchi a livello di applicazione

Non vedrai solo attacchi DDoS sul terzo e quarto livello. Il livello dell'applicazione, il numero sette, è al livello superiore. Ciò significa che gestisce le interazioni uomo-computer e consente alle app di accedere ai servizi di rete.

Pertanto, ci sono molti attacchi DDoS che manipolano questo livello, spesso utilizzando richieste HTTP. Per il client, una richiesta HTTP è economica, ma per il server è costoso rispondere dal punto di vista tecnico. Gli attacchi possono sembrare traffico legittimo, principalmente perché utilizzano gli stessi metodi per accedere a un sito.

Ad esempio, un flusso HTTP è molto simile alla pressione del pulsante di aggiornamento sul browser in un ciclo continuo. Una volta che questo tipo di interazione DoS diventa un DDoS , diventa più complesso.

Lo stile del flusso HTTP può anche essere complesso, che utilizzerà molti indirizzi IP diversi e firme casuali per prendere di mira una vasta gamma di URL Web per espandere la portata dell'attacco. Anche una semplice implementazione che prende di mira un singolo URL causerà molti danni.

Per un hacker, l'attacco Slowloris occupa meno larghezza di banda ma può causare più caos. Qui, ogni richiesta richiede un tempo infinito per essere elaborata dal server e monopolizza tutte le connessioni disponibili. Poiché questo attacco è efficace contro i server con poche connessioni simultanee relativamente disponibili, vedrai spesso che ciò influisce sui siti Web più piccoli.

Come prepararsi a un attacco DDoS

La preparazione è come fermare un attacco DDoS, perché prima puoi tornare alla normalità, meglio è. In effetti, probabilmente non è possibile rimuovere la minaccia nella sua interezza, ma è possibile ridurre al minimo i potenziali problemi.

Prima di ciò, però, vorrai "contare" quanto sei disposto a spendere, poiché il flusso di cassa può determinare il tuo piano su come fermare un attacco DDoS. Dovresti iniziare da quanto costerà un attacco alla tua azienda, quindi tornare indietro per determinare il budget a tua disposizione. Non è un calcolo che vorresti fare a metà attacco.

Da lì, vorrai notare tre aree chiave in cui dovresti concentrarti sulla tua preparazione.

- Crea un piano di emergenza e ripristino, poiché questo dirà a tutti i membri del tuo team cosa fare in modo esplicito.

- Da lì, puoi spendere parte del tuo budget per un servizio di protezione DDoS dedicato. Ciò metterà in atto esperti per monitorare i siti, "battere via" parte del traffico dannoso che ricevi e altro ancora.

- Impara a individuare quando inizierà un attacco DDoS. L'analisi del tuo sito sarà cruciale qui, poiché puoi monitorare i segni rivelatori di un attacco DDoS e reagire prima che accada qualcosa di catastrofico.

A livello tecnico, puoi fare molto di più per aiutare a fermare un attacco DDoS prima che inizi. Ne parleremo dopo.

Come mitigare un attacco DDoS

Poiché uno dei maggiori problemi su come fermare un attacco DDoS è la lotta per distinguere il traffico buono da quello cattivo, non puoi fare affidamento su un'unica soluzione solo per mitigarlo. Ciò è particolarmente vero se si osservano gli attacchi DDoS "multi-vettore", ovvero quelli che attaccano più livelli OSI.

Pertanto, vorrai anche aumentare la tua disposizione per aiutare le tue difese. Ci sono alcuni semplici modi per farlo:

- Instradamento del buco nero . Qui è dove si filtra il traffico verso un percorso nullo e lo si rilascia dalla rete. Senza filtri specifici, eliminerai tutto il traffico, il che non sarebbe l'ideale.

- Tasso di limitazione . Sebbene questo non sia sufficiente da solo per fermare un attacco DDoS, puoi limitare il numero di azioni completate da ciascun utente.

- Diffusione in rete . Se prendi il traffico che colpisce il tuo sito e lo disperdi su una rete distribuita, in teoria diffonderai l'impatto di un attacco DDoS.

Pertanto, il ridimensionamento della larghezza di banda, delle connessioni di rete e di altre risorse è uno dei modi migliori per combattere un attacco DDoS. Alcune delle soluzioni di cui parleremo in seguito si presentano come un servizio cloud, che distribuisce il traffico come difesa.

Puoi anche utilizzare soluzioni in loco, come CAPTCHA, per proteggere endpoint importanti sul tuo sito. È qui che le tue pagine di accesso richiedono un alto livello di sicurezza, perché puoi posizionare elementi pesanti del tuo sito dietro schermate di accesso o altri aspetti protettivi.

Inoltre, puoi implementare alcune considerazioni tecniche manuali. Ad esempio, puoi impostare soglie SYN o UDP inferiori e impostare il timeout delle connessioni semiaperte sul server.

Una strategia in quattro fasi su come fermare un attacco DDoS

Nel resto di questo articolo, ti mostreremo come fermare un attacco DDoS in quattro passaggi. La buona notizia è che i consigli che daremo non sono prescrittivi e rigidi. Pertanto, puoi adattare le idee alle tue esigenze.

Ecco cosa tratteremo:

- Come un piano di risposta e una strategia di crisi possono salvarti la pancetta.

- Quale approccio dovresti usare per difendere un server web.

- I vantaggi e gli svantaggi della protezione DDoS on-premise.

- Cosa può fare per te la mitigazione DDoS basata su cloud.

Iniziamo con un argomento che abbiamo già menzionato: la strategia.

1. Formulare una strategia e un piano di risposta

È un'idea fantastica consolidare tutto ciò che farai in un piano ufficiale di emergenza e risposta. Questo dovrebbe essere uno dei documenti più dettagliati che possiedi presso la tua azienda e includere tutti i passaggi che dovrai intraprendere per fermare l'attacco e recuperare le tue risorse.

Ecco alcuni elementi degni di nota da includere:

- I passaggi che ogni membro del team deve seguire, in ordine, quando si risponde a un attacco DDoS.

- Dovrebbero esserci istruzioni per coloro che sono al di fuori del team e che devono comunicare problemi a clienti, clienti, fornitori, fornitori e qualsiasi altra parte interessata.

- Ti consigliamo di includere dettagli di contatto importanti per il tuo servizio di protezione DDoS del tuo provider di servizi Internet (ISP) e altri in prima linea.

Una volta che questo è in atto, l'intera azienda capirà cosa deve fare per proteggere il server del tuo sito.

2. Scopri come difendere il tuo server web

Ci sono due problemi principali con gli attacchi DDoS:

- È difficile dire quando si verifica un attacco.

- Se devi reagire a un attacco in corso, è già troppo tardi.

Per risolvere entrambi questi problemi, ti consigliamo di utilizzare un servizio di protezione DDoS. Cloudflare è uno dei migliori e include un'architettura server dedicata su scala globale per intercettare, diffondere e filtrare il traffico web di conseguenza.

Con questo in mente, non vorrai implementare soglie di traffico statico o riempire la tua lista di blocco IP, poiché ciò non sarà sufficiente ed è una misura reattiva la maggior parte delle volte. Poiché la scalabilità è uno dei modi migliori per fermare un attacco DDoS, il metodo "homespun" ha vincoli di larghezza di banda che i servizi dedicati fanno meglio.

3. Implementare la protezione in locale

La protezione DDoS locale utilizza dispositivi hardware sulla rete per filtrare il traffico per i server protetti. Questo può essere un modo praticabile e sofisticato per mitigare e fermare un attacco DDoS.

Radware e F5 producono unità di mitigazione DDoS hardware e alcuni producono anche un WAF (Web Application Firewall) hardware.

Tuttavia, la protezione on-premise può fare solo così tanto e non sarà in grado di fermare un attacco su larga scala, in particolare un DDoS. Pertanto, ti consigliamo di integrare con una configurazione DDoS basata su cloud per la migliore risposta su come fermare un attacco DDoS.

4. Prendi in considerazione una soluzione DDoS basata su cloud

In realtà, sempre più siti si affidano alla protezione cloud poiché è scalabile, sempre attiva e più economica dell'hardware. Anche i costi di manutenzione sono bassi.

Troverai alcuni servizi DDoS che funzionano solo a livello di ISP, ma quelli che funzionano all'interno del cloud hanno maggiori possibilità di protezione. Spesso questi servizi dispongono di enormi reti di computer a cui distribuire il traffico.

Ad esempio, AWS Shield di Amazon sfrutta la sua rete per eseguire il rilevamento automatico e la mitigazione di un attacco DDoS. Inoltre, puoi personalizzare il modo in cui lo strumento protegge il tuo server insieme al WAF di prima parte.

Magic Transit di Cloudflare può funzionare bene come supplemento alla tua soluzione locale esistente. Avrai anche una serie completa di strumenti per aiutarti a gestire una rete virtuale, come bilanciatori del carico, filtraggio avanzato dei pacchetti e altro ancora.

Conclusione 🔥

Un attacco DDoS vedrà il tuo sito sconfitto di fronte a un tentativo dannoso di bloccarlo. Sebbene possa sembrare disfattista, non esiste un vero modo per fermare del tutto qualsiasi attacco, per non parlare degli attacchi DDoS. Pertanto, la risposta su come fermare un attacco DDoS è complessa.

Mitigare l'attacco è una buona strategia e ci sono molte implementazioni che puoi fare a livello di server. È importante capire quale sarà la tua strategia e come vuoi difendere il tuo server web. La protezione on-premise è un'idea fantastica e un WAF è quasi essenziale. Funzionano anche soluzioni cloud come AWS Shield, così come standard cloud in loco come CAPTCHA.

Hai domande su come fermare un attacco DDoS? Chiedi via nella sezione commenti qui sotto!