Attacchi di ingegneria sociale: come educare gli utenti e garantire la sicurezza di WordPress

Pubblicato: 2023-10-26Gli attacchi di ingegneria sociale non sono i tipici hack tecnici; implicano la manipolazione di individui per indurli a rivelare informazioni sensibili o a eseguire azioni che compromettono la sicurezza. In qualità di utente o amministratore di WordPress, comprendere e difendersi da queste minacce è fondamentale per salvaguardare l'integrità del tuo sito web.

In questo post del blog esploreremo il mondo degli attacchi di ingegneria sociale, facendo luce su cosa sono, come funzionano e, soprattutto, come educare te stesso e i tuoi utenti a garantire la sicurezza di WordPress .

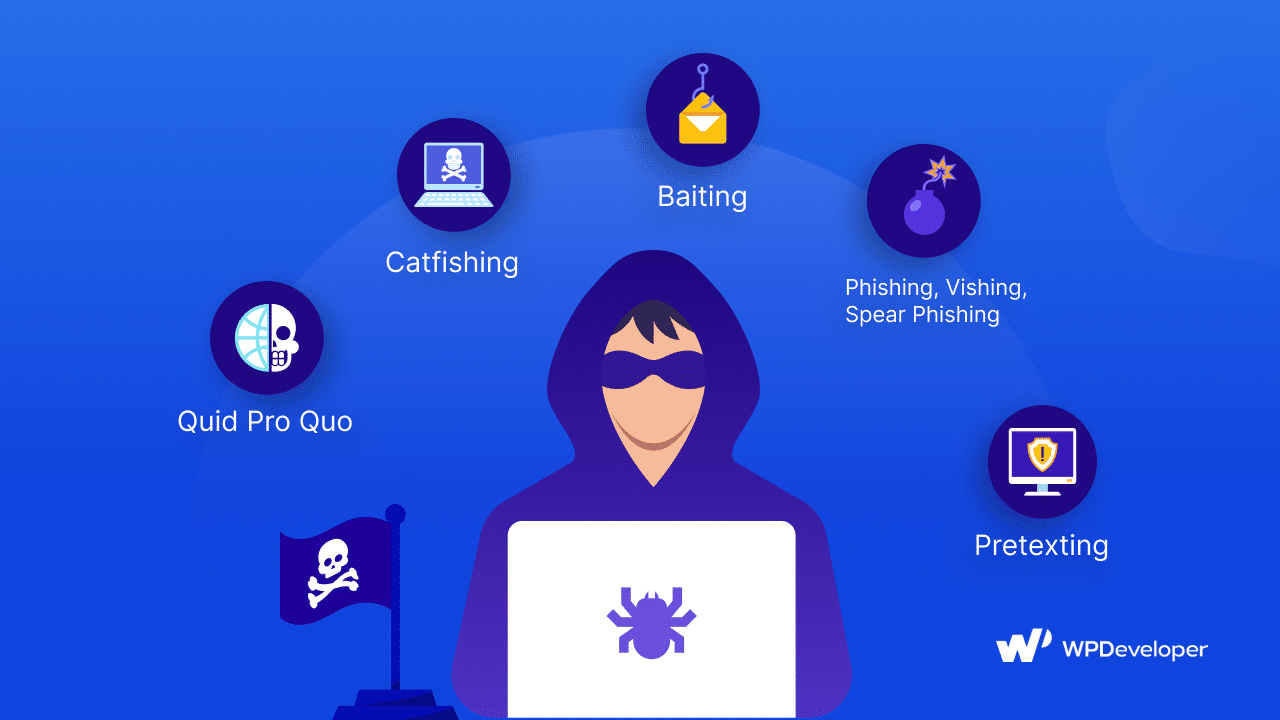

Attacchi di ingegneria sociale: tipi, metodi e loro potenti minacce

Gli attacchi di ingegneria sociale si presentano in varie forme, ciascuna progettata per sfruttare la psicologia umana piuttosto che le vulnerabilità tecniche. In questa sezione approfondiremo i diversi tipi di attacchi di ingegneria sociale, esploreremo come funzionano e valuteremo i pericoli significativi che rappresentano per la sicurezza dei siti Web WordPress e delle piattaforme online.

Attacchi di phishing: l'arte dell'inganno

Come funzionano : gli attacchi di phishing comportano l'uso di e-mail, messaggi o siti Web fraudolenti che sembrano legittimi per indurre le persone a divulgare informazioni sensibili come nomi utente, password o dettagli della carta di credito.

Livello di pericolo: gli attacchi di phishing sono tra le tattiche di ingegneria sociale più comuni e pericolose. Un attacco di phishing riuscito può portare all'accesso non autorizzato al pannello di amministrazione di WordPress o alla compromissione degli account utente.

Pretesti: creare scenari falsi elaborati

Come funzionano : il pretesto implica la creazione di uno scenario inventato o di un pretesto per manipolare le persone e indurle a rivelare informazioni personali o sensibili. Gli aggressori spesso si presentano come entità affidabili, come i rappresentanti del servizio clienti.

Livello di pericolo: i pretexting possono portare a violazioni di dati o furti di identità, causando potenzialmente danni significativi agli utenti di WordPress e ai loro siti Web.

Attacchi esca: la tentazione come arma

Come funzionano : gli attacchi baiting offrono download o contenuti allettanti, come software gratuito, che ospitano malware. Gli utenti scaricano inconsapevolmente file dannosi quando vengono tentati dall'esca.

Livello di pericolo : gli attacchi baiting possono introdurre malware nel tuo sito web, causando danni ai visitatori del tuo sito e portando potenzialmente alla deturpazione del sito web o alla violazione dei dati.

Attacchi Quid Pro Quo: una falsa promessa

Come funzionano : negli attacchi quid pro quo, i criminali informatici promettono un servizio o un vantaggio in cambio di informazioni sensibili. Potrebbero offrirsi di risolvere un problema, come il supporto tecnico, in cambio di credenziali di accesso.

Livello di pericolo : questi attacchi possono comportare l'accesso non autorizzato al tuo sito Web, consentendo agli aggressori di manipolare contenuti, rubare dati o causare altri problemi di sicurezza.

Attacchi in coda: l'arte di mimetizzarsi

Come funzionano : gli attacchi tailgating implicano seguire fisicamente una persona autorizzata in un'area riservata o, nel regno digitale, persuadere le persone a fornire accesso a informazioni o aree riservate.

Livello di pericolo : se il tuo ambiente hosting WordPress viene compromesso dal tailgating, ciò può portare ad accessi non autorizzati, perdita di dati o danneggiamento del sito web.

Comprendere i vari tipi e metodi di attacchi di ingegneria sociale è il primo passo per difendere il tuo sito WordPress da essi.

Rafforzare la sicurezza di WordPress dal social catfishing

Per rafforzare la tua presenza online e proteggere i tuoi preziosi contenuti dal pericolo sempre incombente degli attacchi di ingegneria sociale, è fondamentale educare i tuoi utenti.

Aumentare la consapevolezza

Formazione degli utenti: conduci sessioni di formazione regolari per rendere i tuoi utenti consapevoli delle varie tattiche di ingegneria sociale. Spiega come funzionano questi attacchi e condividi esempi di vita reale per evidenziare i potenziali rischi.

Politica di sicurezza: sviluppa una politica di sicurezza completa per il tuo sito web, delineando le migliori pratiche per gli utenti. Rendilo facilmente accessibile, in modo che gli utenti possano farvi riferimento ogni volta che ne hanno bisogno.

Simulazioni di phishing

Attacchi simulati: valuta la possibilità di eseguire attacchi di phishing simulati contro i tuoi utenti. Questi esercizi controllati imitano veri e propri tentativi di phishing per aiutare gli utenti a riconoscere e segnalare e-mail e messaggi sospetti.

Feedback e apprendimento: fornisci un feedback immediato agli utenti che cadono vittime di tentativi di phishing simulati. Usalo come momento di insegnamento per migliorare la loro consapevolezza e risposta alle minacce reali.

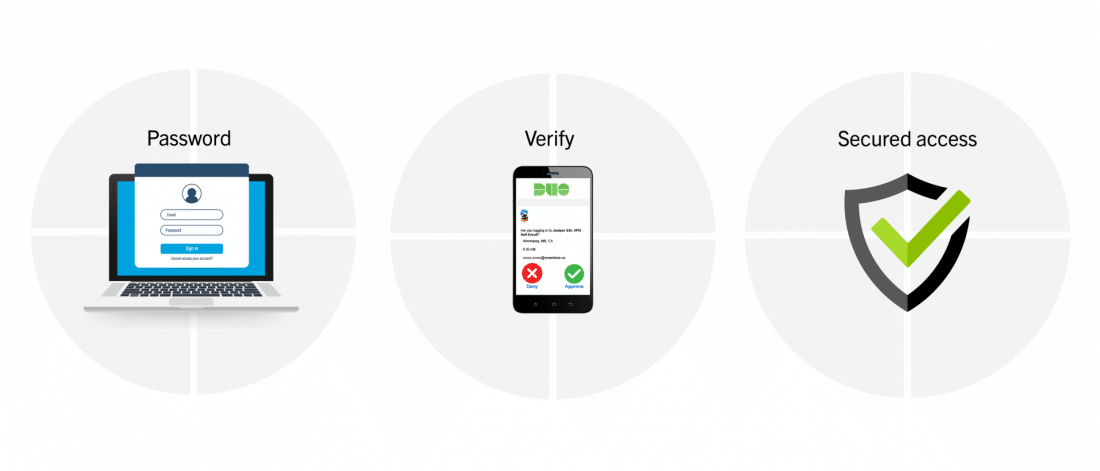

Autenticazione a più fattori (MFA)

Implementazione dell'MFA: incoraggiare o richiedere agli utenti di abilitare l'autenticazione a più fattori o il blocco dell'IP . L'MFA aggiunge un ulteriore livello di sicurezza, rendendo molto più difficile per gli aggressori ottenere un accesso non autorizzato.

Opzioni intuitive: offri opzioni MFA intuitive, come app per smartphone, messaggi di testo o dati biometrici, per renderlo conveniente per i tuoi utenti.

Fonte: Università di Manitoba

Aggiornamenti e patch regolari

Manutenzione del sistema: sottolinea l'importanza di mantenere aggiornati i propri sistemi e browser. Molti attacchi di ingegneria sociale sfruttano le vulnerabilità dei software obsoleti.

Aggiornamenti di WordPress: assicurati che il core, i temi e i plugin di WordPress siano regolarmente aggiornati per correggere eventuali vulnerabilità della sicurezza.

Vigilanza nella posta elettronica e nella comunicazione

Verifica: chiedere agli utenti di verificare l'autenticità di e-mail e messaggi prima di intraprendere qualsiasi azione. Verifica l'identità del mittente, soprattutto se una richiesta sembra sospetta.

Segnala attività sospette : incoraggia gli utenti a segnalare qualsiasi attività insolita o sospetta, che si tratti di un'e-mail strana, di uno strano popup o di un comportamento imprevisto del sistema.

Gestione delle password

Password complesse: promuovere l'uso di password complesse e univoche. Incoraggiare l’adozione di gestori di password per semplificare e proteggere le proprie credenziali di accesso.

Modifiche alle password: sottolinea l'importanza di modificare regolarmente le password ed evitare il riutilizzo delle password su più account.

Controlli di accesso

Privilegio minimo: implementare il principio del privilegio minimo, garantendo agli utenti solo l'accesso e le autorizzazioni necessarie per i loro ruoli o responsabilità.

Autorizzazioni utente: rivedere e modificare regolarmente le autorizzazioni utente per ridurre al minimo il rischio di accesso non autorizzato.

Piano di risposta agli incidenti

Formazione sulla risposta: istruisci gli utenti sulle misure da adottare in caso di incidente di sicurezza. Assicurati che sappiano come segnalare, rispondere e riprendersi da un attacco.

Test: testa periodicamente il tuo piano di risposta agli incidenti per assicurarti che tutti conoscano i propri ruoli e responsabilità.

Coltivare una cultura di vigilanza contro gli attacchi sociali

Aumentando la consapevolezza, conducendo simulazioni e implementando l'autenticazione a più fattori, consenti ai tuoi utenti di riconoscere e contrastare le astute tattiche degli ingegneri sociali. Aggiornamenti regolari, gestione efficace delle password e un piano di risposta agli incidenti ben strutturato rafforzano ulteriormente la tua difesa. Insieme, queste misure creano una solida cultura della sicurezza che protegge il tuo sito Web WordPress dalle implacabili minacce che deve affrontare.

Non dimenticare di visitare la nostra pagina blog per ulteriori aggiornamenti, blog o tutorial relativi a WordPress e altri, e unisciti alla nostra amichevole comunità Facebook per affezionarti a tutti gli esperti WordPress.