Cosa sono gli attacchi informatici e come prevenirli?

Pubblicato: 2023-04-18Il modo più semplice per comprendere un attacco informatico è metterlo in relazione con i ladri che irrompono in casa tua. Hanno accesso ai tuoi oggetti personali e possono rubare i tuoi effetti personali. Allo stesso modo, gli hacker che orchestrano un attacco informatico sul tuo sito ottengono l'accesso ai suoi file e ai privilegi di amministratore. Possono provocare il caos: possono reindirizzare il tuo traffico, vendere i tuoi dati e persino lanciare attacchi contro altri fingendosi te.

Ma hai notato che è sempre il proprietario del sito che viene incolpato quando il suo sito viene violato? Sebbene sia tua responsabilità "non lasciare le chiavi sotto lo zerbino", fino a che punto dovresti spingerti per proteggere il tuo sito e perché?

In questo articolo, capiremo perché e come avvengono gli attacchi informatici. È utile sapere quali sono le sue conseguenze e quali misure puoi prendere contro di essa.

[lwptoc skipHeadingLevel=”h3,h4,h5,h6″]

Il primo passo è capire il PERCHÉ: perché gli hacker hackerano? Cosa ne ricavano?

Principali motivi per cui gli hacker attaccano i siti web

Gli hacker attaccano siti Web di tutte le dimensioni, forme e colori! Contrariamente alla credenza popolare, non sono prevenuti solo per siti popolari e grandi marchi. Forse ti starai chiedendo perché qualcuno dovrebbe scegliere come target un piccolo sito. Cosa potrebbero mai guadagnare? Ecco i motivi principali per cui gli hacker hackerano:

1) Il tuo sito è il loro banco di prova

Gli hacker potrebbero giocare con la sicurezza del tuo sito per capire come violare un sito più grande costruito sullo stesso software. Se trovano una vulnerabilità o una scappatoia che può essere sfruttata, possono replicare lo stesso attacco su un sito più grande.

2) Vogliono fare soldi

Se possiedi un sito che raccoglie dati dai visitatori, puoi star certo che c'è qualcuno disposto a pagare per quei dati. Questo è uno dei motivi più semplici e più grandi per un hacker per hackerare, vendere informazioni e guadagnare dollari! In molti casi, gli hacker utilizzano il sito infetto come mezzo per vendere droghe illegali e prodotti contraffatti.

3) Vogliono portare l'attenzione su alcune pratiche aziendali che non gli piacciono

Comprendiamolo attraverso un esempio di vita reale. Nel 2018, Zomato, il colosso dei ristoranti e delle consegne a domicilio, ha subito una grave violazione dei dati. I dati di 17 milioni di account sono stati rubati e successivamente messi in vendita sul Dark Web. L'hacker ha chiesto all'azienda di migliorare il suo programma di bug bounty e di offrire agli hacker etici più riconoscimento e vantaggi monetari. Dopo che Zomato ha accettato, l'hacker ha distrutto tutte le copie dei dati rubati e li ha rimossi dal Dark Web.

4) "Solo perché" e "Voglio essere famoso"

Alcuni hacker hackerano solo perché possono . Il vandalismo su Internet è comune, con alcuni hacker che lasciano file casuali sui siti che hanno violato senza alcun motivo apparente. Gli hacker hackerano anche per "diventare famosi" e alleviare il loro status nella cultura hacker. Questo è il motivo per cui molti hacker tendono a lasciare una firma per mostrare il proprio lavoro.

Queste intenzioni indicano un fatto: indipendentemente dalle dimensioni o dalla natura, TUTTI i siti Web sono vulnerabili agli attacchi informatici.

La prossima cosa da capire è il COME: quali sono i modi comuni in cui un hacker hackera? Di seguito sono elencati gli hack più comuni spiegati attraverso semplici analogie.

Metodi comuni utilizzati per hackerare i siti WordPress:

1) Iniezioni SQL

Immagina che il database del tuo sito web sia un venditore in un negozio. Quando un nuovo cliente arriva allo sportello, al venditore viene chiesto di chiedere "Cosa posso offrirti?" Ora immagina che il cliente dica "Una scatola di cereali e dammi $ 100". A differenza di un venditore, il database non è in grado di distinguere tra dati e istruzioni. Capirebbe che deve darti una scatola di cereali e darti 100 dollari.

Senza adeguati protocolli di sicurezza, il tuo database può essere facilmente ingannato da un hacker. Il tuo sito web potrebbe avere l'inglese sul front-end ma nel back-end, cioè il tuo database, tutto è codice MySQL. Poiché il tuo database non è in grado di distinguere tra dati e comandi, un hacker può semplicemente aggiungere istruzioni in MySQL.

2) Attacchi DDoS

Immagina che il tuo server Web sia un treno locale che può ospitare 100 persone alla volta. E se assumessi 200 persone per salire sul treno tutte in una volta? Ciò sovraccaricherebbe il treno e lo fermerebbe. Inoltre, non lascerebbe spazio ai veri pendolari per salire.

In un attacco DDoS, gli hacker irrompono in centinaia o migliaia di siti Web più piccoli. Potrebbero rimanere inattivi per molto tempo inosservati. Questi piccoli siti sono solo pedine per eliminare un obiettivo più grande.

Quando sono pronti, utilizzano questi siti più piccoli per inviare milioni di richieste di traffico al server di destinazione. Ciò lo sovraccaricherebbe e negherebbe il servizio agli utenti effettivi. Il sito di destinazione potrebbe arrestarsi in modo anomalo e potrebbe essere sospeso dall'host Web per il superamento delle risorse Web.

Questi attacchi di solito prendono di mira i grandi marchi nel tentativo di rovinare la loro reputazione o causare loro ingenti perdite finanziarie.

3) Phishing

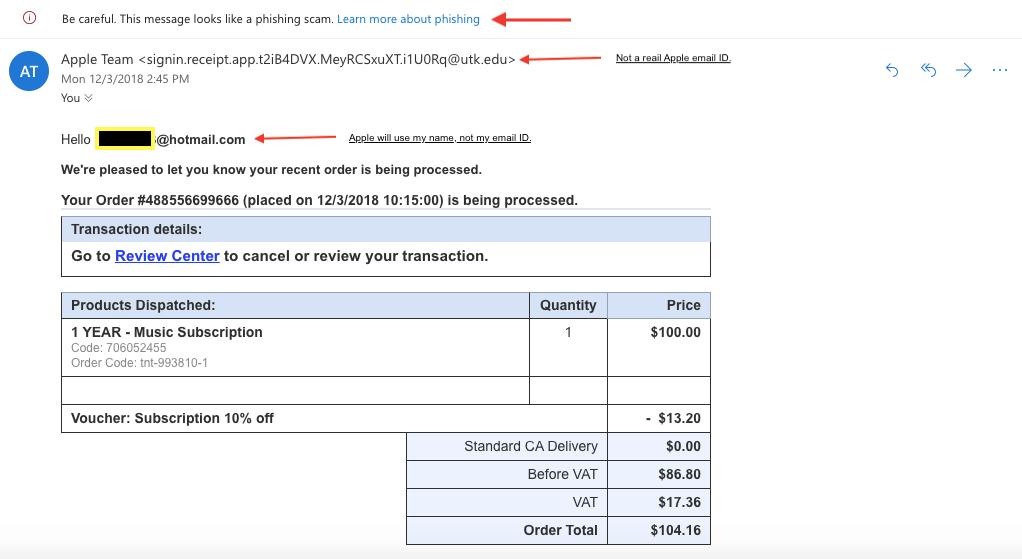

Gli attacchi di phishing sono il metodo antico per indurre un utente a condividere credenziali personali fingendosi qualcun altro. Le e-mail di phishing di maggior successo sono quelle in cui il mittente si spaccia per qualcuno di cui l'utente si fida o come qualcuno della banca dell'utente. Possono chiedere all'utente di compilare un modulo o rispondere con informazioni specifiche.

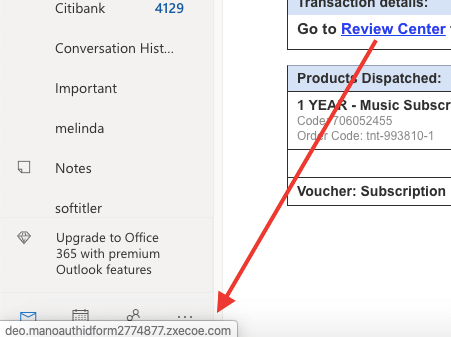

Quanti principi della Nigeria ti hanno inviato un'e-mail chiedendo aiuto? O hai mai ricevuto un'e-mail da Apple iTunes che richiede di effettuare pagamenti automatici? È una delle truffe di phishing più comuni ed è estremamente ingannevole, come puoi vedere nelle immagini qui sotto.

Come puoi vedere, l'e-mail sembra essere un'e-mail di routine del team Apple che ti chiede di effettuare pagamenti per iTunes. Tuttavia, alcune cose non vanno bene. Ad esempio, si rivolgono all'utente tramite l'ID e-mail dell'utente invece del nome dell'utente. Il loro ID e-mail del mittente è del tutto errato e il collegamento al loro "Centro revisioni" non porta al sito Web ufficiale di Apple.

4) Attacco Man-In-The-Middle

Un attacco MITM si verifica in luoghi con un router Wi-Fi non protetto. Supponiamo che tu stia utilizzando il wifi gratuito non protetto di un ristorante. Se l'hacker trova una vulnerabilità nel router, può facilmente intercettare tutti i dati trasmessi su quella rete. L'hacker può posizionare strumenti tra gli utenti Wi-Fi e i siti Web che stanno visitando. Questi dispositivi possono consentire loro di vedere e registrare qualsiasi informazione personale condivisa dall'utente. I siti Web senza un certificato SSL sono i più vulnerabili a questo attacco. Questo perché i loro dati sono in formato testo normale. Qualsiasi informazione sulla carta di credito o dettagli di contatto può essere intercettata e archiviata dall'hacker. Un certificato SSL crittograferebbe tutti i dati trasmessi attraverso una rete.

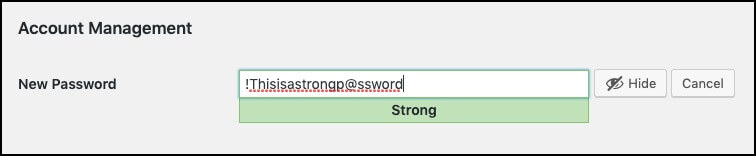

5) Sfruttare il riutilizzo delle password e le password deboli

Affrontiamo il più grande errore che le persone fanno! Tutti sanno che non dovresti usare 'password' come password. Ma è ancora la password più comunemente usata, insieme a "123456".

Usare una password debole e farsi hackerare è l'equivalente di lasciare aperta la porta principale e lamentarsi quando vieni derubato. Per evitare una situazione del genere, è sempre meglio utilizzare password che siano un mix di lettere, numeri e simboli.

Esempio di una password di uso comune

Potresti chiedere: qual è la cosa peggiore che può succedere se vieni violato? È così brutto come sembra?

Cosa succede quando vieni hackerato

Racconterò un incidente accaduto anni fa a una delle persone di BlogVault.

Alex ha iniziato a scrivere sul blog all'età di 14 anni. Ha scritto degli ultimi telefoni e gadget per computer. Un anno dopo, la vita sembrava bella. L'hosting era economico e i suoi articoli erano in cima a Google. Stava anche guadagnando un reddito decente dalle commissioni di affiliazione. E poi è stato hackerato.

Durante la notte, il suo sito web è stato spazzato via dalla faccia della terra. Un hacker casuale aveva violato il database del suo sito Web utilizzando un'iniezione SQL e tutto il suo traffico era stato reindirizzato a un sito per adulti. Ben presto, il suo host web ha sospeso il suo account poiché rappresentava una minaccia alla sicurezza per altri siti sulla loro rete. Poiché l'intenzione principale di Google è offrire agli utenti la migliore esperienza nel minor tempo possibile, anche il suo sito è stato inserito nella lista nera.

Con i costi di recupero troppo alti in quel momento, Alex ha deciso di demolire il suo sito web. Se allora avesse avuto la protezione di MalCare, avrebbe potuto recuperare il suo sito Web in pochi minuti, a una frazione del costo!

È abbastanza chiaro che un sito violato può essere devastante. Per fortuna, Alex non dipendeva dal suo sito per il suo sostentamento. Ma se lo fosse?

Le conseguenze di un sito violato:

- Il sito si interrompe ed è inaccessibile ai visitatori con conseguente perdita di ordini o coinvolgimento.

- I visitatori possono essere reindirizzati a siti non richiesti causando una perdita di reputazione e fiducia.

- Il tuo host web potrebbe sospenderti se pensa che il tuo sito possa influenzare gli altri siti sulla sua rete.

- Puoi essere inserito nella lista nera di Google o per lo meno affrontare un calo significativo del tuo posizionamento SEO.

- L'hacker può ottenere l'accesso alle tue informazioni sensibili e, soprattutto, ai dati dei tuoi clienti, che possono essere venduti o utilizzati in modo improprio.

- Per non parlare, i costi di recupero sono alti. A seconda della gravità dell'hack, potrebbe costare tra $ 100 e oltre $ 1 miliardo.

Nel solo 2019 sono stati effettuati oltre 4 miliardi di hack riusciti. Se un sito viene violato, possono essere necessari da 3 mesi a un anno affinché il sito riprenda le perdite. Questo ci spinge a porre la domanda, cosa puoi fare per rimanere vigile e proteggere il tuo sito?

Come evitare che il tuo sito WordPress venga violato

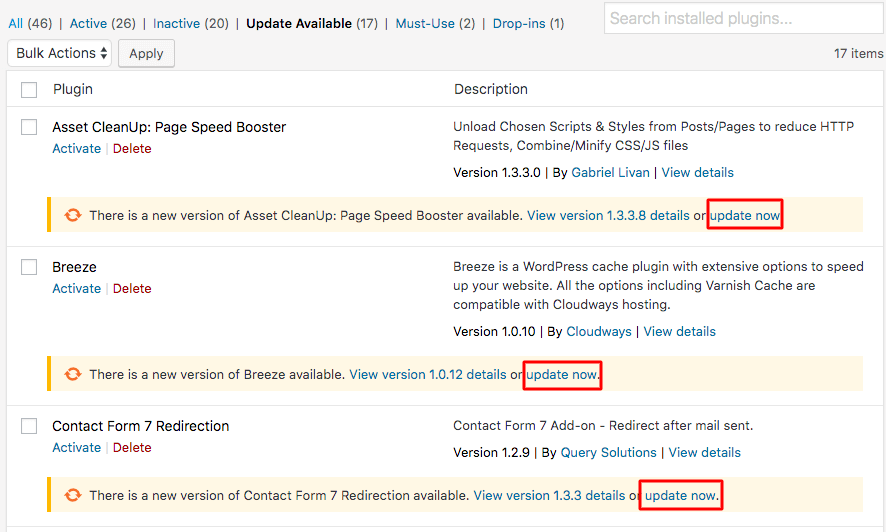

1) Mantieni aggiornato il tuo sito

Assicurati che il core, i plugin e i temi di WordPress siano aggiornati alle versioni più recenti. Rimanere su una versione obsoleta potrebbe rischiare l'esposizione a bug e vulnerabilità che possono essere sfruttate. Puoi vedere quali plugin e temi hanno aggiornamenti disponibili dalla dashboard di amministrazione di WordPress.

Oltre a mantenere aggiornati plugin, temi e core, ti consigliamo vivamente di mantenere aggiornati i salt e le chiavi di sicurezza di WordPress.

2) Dai la priorità alla qualità rispetto al prezzo quando si tratta di hosting

Sebbene l'hosting condiviso sia più economico, ha un costo: il tuo sito potrebbe essere influenzato da altri siti sulla rete. Se un altro sito sulla tua rete viene violato o utilizza troppe risorse del server, ciò potrebbe influire sulla sicurezza e sulle prestazioni del tuo sito. Inoltre, utilizza un host sufficientemente intelligente da identificare un attacco DDOS e distribuire o bloccare le richieste.

3) Utilizzare nomi utente e password univoci e sicuri

Utilizzare password più lunghe che non si basano su informazioni pubblicamente disponibili. Ti consigliamo di utilizzare un gestore di password nel caso in cui non riesci a ricordare le password. È meglio cambiare le password ogni pochi mesi.

4) Valutare e rimuovere eventuali plugin o temi inutilizzati

Come proprietario di un sito Web, tendi a installare molti temi e plug-in e dimentica quelli che non sono più in uso. Probabilmente hai dimenticato di aggiornarli anche tu. I plug-in inutilizzati e obsoleti occupano spazio e rappresentano anche un rischio per la sicurezza.

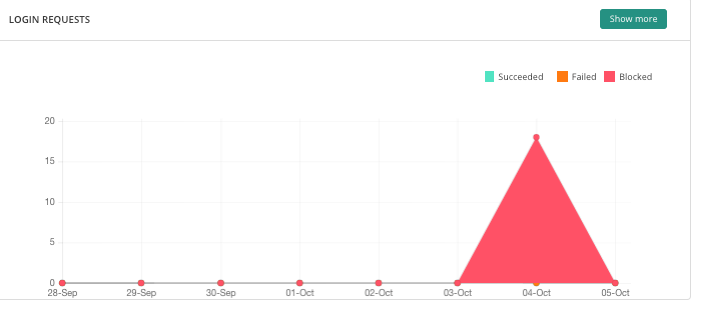

5) Utilizzare la protezione dell'accesso per prevenire attacchi di forza bruta

L'attacco di forza bruta si verifica quando i bot tentano di accedere alla tua dashboard di amministrazione cercando di indovinare le tue credenziali. Le centinaia di richieste possono facilmente sovraccaricare il tuo server e rallentare o addirittura bloccare il tuo sito. La protezione dell'accesso basata su Captcha o l'autenticazione a 2 fattori possono identificare e bloccare questi bot (lettura consigliata – Guida alla protezione della pagina di accesso di WordPress).

6) Scansiona regolarmente il tuo sito alla ricerca di malware e rimuovili

Assicurati di eseguire scansioni giornaliere per verificare la presenza di eventuali codici dannosi o attività sospette sul tuo sito. Puoi stroncare il malware quando è un bocciolo e prevenire potenziali attacchi.

7) Mantieni il backup del tuo sito

Nel caso in cui il tuo sito non funzioni per qualsiasi motivo, un backup ti consente di ripristinare immediatamente il tuo sito e almeno ripristinarlo. Ciò riduce al minimo i tempi di inattività e consente ai visitatori del sito di esplorare il tuo sito senza alcuna interruzione evidente. Tuttavia, sicuramente non risolve l'hacking, riduce solo la gravità delle sue conseguenze.

Importante: nel caso in cui il tuo sito sia stato colpito da malware, non si può dire quando si è verificato. C'è sempre la possibilità che anche il tuo backup possa essere danneggiato. Ricorda sempre di testare i tuoi backup prima di ripristinarli!

8) Utilizzare sempre connessioni Internet sicure

Cerca di evitare punti wifi gratuiti di cui non sei sicuro. Da parte tua, puoi ottenere un certificato SSL per garantire che tutti i dati che trasmetti a un altro sito siano crittografati.

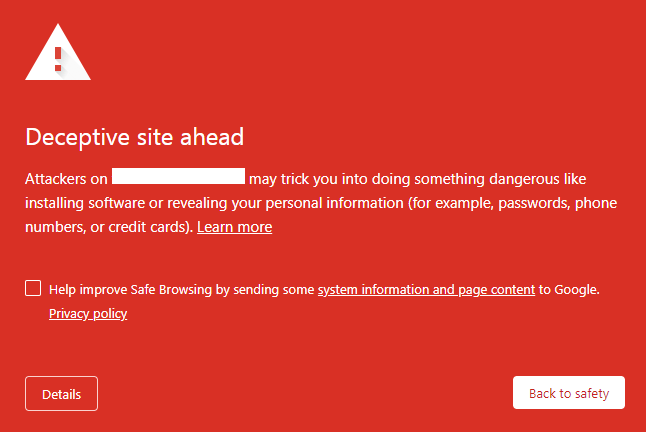

9) Non fare clic su collegamenti sospetti

Fai attenzione a qualsiasi collegamento nelle e-mail che ricevi, in particolare quelli che ti chiedono di inserire dati personali. Non aggiungere alcun dettaglio della transazione a meno che tu non sia sicuro che si tratti di un sito Web aziendale verificato.

10) Usa un potente plug-in di sicurezza come MalCare

MalCare funge da linea di difesa all-in-one e libera il tuo sito dal malware. Ecco alcune delle sue caratteristiche che danno al tuo sito la massima protezione.

- Lo scanner Deep-Clean di MalCare è stato creato dopo aver esaminato 200.000 siti web. È programmato per controllare lo schema e il comportamento del codice per identificare se è dannoso.

- È Advanced Firewall controlla tutte le richieste di traffico per identificare e bloccare eventuali bot o hacker.

- Nel caso in cui tu abbia un sito compromesso, puoi utilizzare la funzione di rimozione malware con un clic di MalCare per ripulire immediatamente il tuo sito. Non dovrai più aspettare che il tuo sito venga ripulito, puoi farlo da solo, all'istante!

L'adozione di questi passaggi aumenterà sicuramente la sicurezza del tuo sito in modo significativo. Se desideri fare un passo avanti, ecco una guida più approfondita per proteggere il tuo sito.

Puoi avere alcune di queste misure in atto e correre comunque il rischio di essere violato. Quali sono i segni rivelatori che potresti avere del malware o che qualcuno ha accesso non autorizzato al tuo sito?

Come sapere se sei stato hackerato

- La tua home page è stata deturpata o mostra un errore

- E la velocità del tuo sito è rallentata e alcune delle tue pagine non rispondono

- Il tuo sito web sta reindirizzando a un altro sito

- Ci sono pop-up sul tuo sito che non hai configurato

- Il tuo sito viene bloccato dal tuo host web

- Non riesci ad accedere alla dashboard di WordPress

- Google ti avviserà nella Search Console nella sezione "Avvisi di sicurezza".

- C'è un improvviso calo del traffico del sito web

- I risultati di ricerca per il tuo sito forniscono collegamenti cinesi o collegamenti a farmaci illegali

- Se stai utilizzando un plug-in di sicurezza che esegue scansioni regolari sul tuo sito, potrebbe avvisarti che ha trovato malware

- Le soluzioni antivirus dei tuoi visitatori segnalano il tuo sito come non sicuro

- I motori di ricerca inseriscono nella blacklist il tuo sito

- Ci sono nuovi utenti amministratori nella dashboard di WordPress che non riconosci

La semplice identificazione dell'hacking non è sufficiente. Una volta concluso che molto probabilmente il tuo sito è stato violato, come puoi affrontare le conseguenze?

Cosa fare se il tuo sito WordPress è stato violato

1) Ripristina il tuo sito

Se il tuo sito è inattivo, trova il tuo ultimo backup e usalo per ripristinare il tuo sito. Ripristinare il funzionamento del tuo sito dovrebbe essere la tua priorità n. 1 in modo da non perdere alcun visitatore o causare allarme per loro.

2) Informa il tuo host

La maggior parte delle società di hosting dispone di determinate procedure per gestire un sito compromesso. Dovresti metterti in contatto con il tuo host e fargli sapere che sei compromesso. Insieme, puoi ottenere un po' di chiarezza su come potrebbe essersi verificato l'hack. Ciò aiuterebbe anche il tuo caso se l'host web dovesse prendere in considerazione la sospensione del tuo account.

3) Scansiona il tuo sito e pulisci il malware

Utilizza un plug-in di sicurezza come MalCare per scansionare e identificare il malware e quindi rimuoverlo. Devi solo installare il plug-in ed eseguire una scansione: MalCare ti mostrerà quindi i file che sono stati violati. Puoi quindi fare clic su "Auto-Clean" per rimuovere questo malware in pochi secondi! MalCare offre anche un'opzione di rimozione malware di emergenza nel caso in cui non si abbia accesso alla dashboard per installare il plug-in.

Se sei esperto di tecnologia, puoi anche trovare e rimuovere malware manualmente. Ecco una guida per pulire manualmente il tuo sito. Tuttavia, il processo manuale è noioso e rischioso in quanto comporta la modifica di importanti file WordPress.

4) Rimuovere gli utenti non richiesti

Controlla i tuoi account amministratore e verifica se ne sono stati aggiunti di nuovi a tua insaputa. Da "Utenti" nel tuo WP-Admin, fai clic su "Amministratore". Se non riconosci alcun utente come tuo, selezionalo e fai clic su "Elimina" dall'elenco delle azioni collettive.

5) Cambia tutte le tue password

Se sei come me quando ho iniziato, probabilmente usi la stessa password per tutti gli account web. Nel caso in cui l'hacker abbia indovinato anche solo una delle tue password, potrebbe presto accedere anche a tutti gli altri tuoi account. In caso di hack, è necessario reimpostare la password SFTP, la password dell'account di web hosting, la password di accesso wp-admin e la password del database.

Queste sono solo alcune delle misure che puoi adottare. Se vuoi davvero rafforzare la sicurezza sul tuo sito web, ti consigliamo di fare riferimento alla nostra Guida completa su cosa fare se il nostro sito è stato violato.

Un attacco informatico non è altro che un incubo. Tuttavia, molti proprietari di siti Web non dispongono di misure di sicurezza informatica. Meno del 25% degli utenti di WordPress utilizza l'ultima versione di WordPress. Questo dimostra che c'è una mancanza di comprensione di quanto sia realmente importante la sicurezza.

Perché non si dovrebbe prendere sul serio la sicurezza informatica?

1) Il tuo sito non è stato ancora violato.

2) Presumi che rispettando determinate politiche come PCI, il tuo sito sia abbastanza sicuro.

3) Pensi che il tuo sito non sia abbastanza grande per essere un bersaglio.

Come abbiamo discusso in precedenza, gli hacker non discriminano. E nemmeno tu dovresti quando si tratta della tua sicurezza web. Se gestisci un'organizzazione, ecco alcune cose che puoi fare per mantenere intatti i dati della tua organizzazione e proteggere il tuo sito web.

Misure preventive per proteggere i tuoi dati organizzativi

1) Assicurati che ogni dipendente sia consapevole dei rischi online e segua buone pratiche di sicurezza informatica. Istruiscili sulle e-mail di phishing e spingili a utilizzare password sicure. Devono essere consapevoli delle persone con cui condividono le informazioni aziendali.

2) Disporre di un piano di backup del sito Web adeguato. Utilizza un plug-in come BlogVault che offre backup automatizzati, crittografati e facili da ripristinare.

Consiglio dell'esperto : assicurati di mantenere una copia del tuo sito anche su un computer locale sicuro!

3) Proteggi il tuo sito utilizzando uno strumento come MalCare.

4) Applica le misure di sicurezza di base discusse sopra e rafforza il tuo sito.

Insomma

È come disse una volta qualcuno di famoso: "Non si tratta di essere mai hackerati, si tratta di quando ". Mentre combattere contro i mali del mondo online è una lotta continua, sta a te avere una buona armatura e armi.

Con sempre più attacchi informatici che si verificano ogni giorno, ora è più importante che mai per i proprietari di siti Web adottare misure protettive e proteggere il tuo sito. Spero che questo articolo abbia evidenziato la seria necessità di una migliore sicurezza informatica e ti spinga a ottenere una copertura protettiva per il tuo sito.

Se desideri una soluzione semplice che si occupi di tutte le tue esigenze di sicurezza, ti suggerisco di provare MalCare. È uno strumento completo che è stato creato da noi dopo aver analizzato oltre 240.000 siti web. È attrezzato per scansionare il tuo sito e rilevare qualsiasi forma di malware, nascosto o camuffato (ad esempio, malware WP-VCD). Se hai un sito compromesso, MalCare ha una funzione di rimozione istantanea del malware. Impedirà inoltre agli hacker noti di visitare del tutto il tuo sito.

Puoi essere certo che il tuo sito sarà al sicuro finché MalCare sarà presente. Scopri di più qui.