Che cos'è l'avvelenamento DNS?

Pubblicato: 2022-11-12Vuoi sapere cos'è l'avvelenamento DNS? Il metodo di avvelenamento DNS, noto anche come avvelenamento della cache DNS e spoofing DNS, è un attacco informatico altamente sofisticato che reindirizza il traffico Web tra server falsi e siti Web di phishing.

Gli hacker possono utilizzare siti falsi per indurre i visitatori a condividere informazioni sensibili, poiché di solito sembrano simili alla destinazione prevista dall'utente.

Questo articolo spiegherà l'avvelenamento DNS, come funziona, perché è così pericoloso e come prevenire lo spoofing DNS e l'avvelenamento DNS rispetto allo spoofing DNS.

Che cos'è l'avvelenamento DNS?

La pratica di iniettare informazioni false in una cache DNS è chiamata avvelenamento della cache DNS perché la risposta errata viene restituita alle query DNS, con il risultato che gli utenti vengono indirizzati al sito Web sbagliato.

Esiste anche un termine noto come DNS Spoofing che si riferisce all'avvelenamento DNS. Gli indirizzi IP sono i "numeri di stanza" di Internet che consentono di indirizzare il traffico web nella posizione corretta.

Una cache del resolver DNS viene spesso definita "directory del campus" e, quando non sono corrette, il traffico viene reindirizzato nei posti sbagliati fino a quando le informazioni memorizzate nella cache non vengono corrette.

In assenza di un modo per i resolver DNS di verificare i dati nelle loro cache, le informazioni DNS errate rimangono nella cache fino alla scadenza del time to live (TTL) o fino a quando non vengono rimosse manualmente dal resolver.

L'avvelenamento del DNS è possibile a causa di diverse vulnerabilità, ma la preoccupazione principale è che il DNS è stato progettato per un Internet relativamente piccolo basato sulla fiducia, simile a BGP.

Nel tentativo di risolvere alcuni di questi problemi, è stato proposto DNSSEC, un protocollo DNS più sicuro, ma non ha ancora ottenuto un'ampia accettazione.

Come funziona l'avvelenamento DNS?

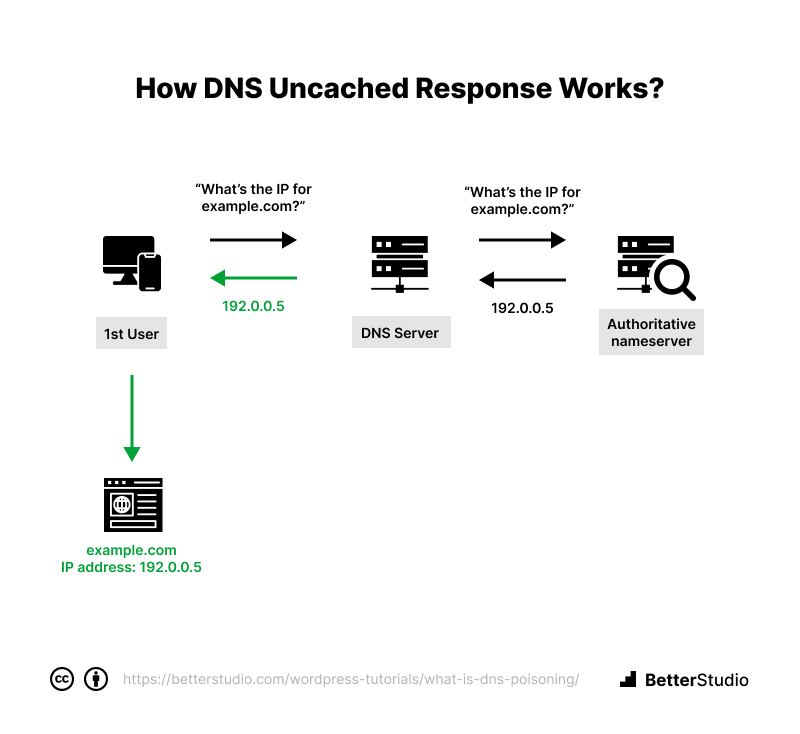

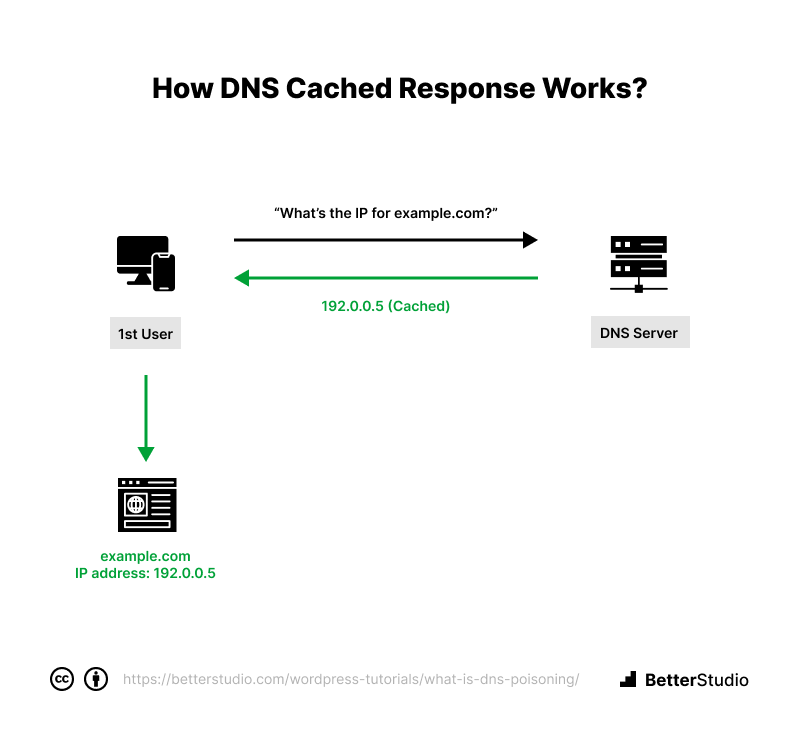

Il risolutore DNS memorizzerà le risposte alle richieste di indirizzi IP per un periodo specifico.

Ciò consente al risolutore di rispondere alle future query più rapidamente e senza comunicare con i numerosi server coinvolti nel tradizionale processo di risoluzione DNS.

Un resolver DNS conserva le risposte nella sua cache per la durata del time-to-live (TTL) designato associato all'indirizzo IP.

Risposta DNS non memorizzata nella cache:

Risposta memorizzata nella cache DNS:

Perché l'avvelenamento da DNS è così pericoloso?

Esistono diversi rischi associati all'avvelenamento da DNS sia per gli individui che per le organizzazioni.

Come risultato dell'avvelenamento DNS, una volta che un dispositivo è stato vittima, in particolare l'avvelenamento della cache DNS, può diventare difficile per il dispositivo risolvere il problema poiché per impostazione predefinita andrà al sito Web illegittimo.

Il problema dell'avvelenamento DNS è ulteriormente aggravato dalla difficoltà che gli utenti hanno nel rilevarlo, in particolare se gli hacker creano siti Web falsi per indirizzare i visitatori che sembrano quasi identici a quelli reali.

Quando il sito Web è falso, è improbabile che gli utenti siano consapevoli del fatto che stanno inserendo informazioni sensibili senza rendersi conto che stanno esponendo se stessi e/o le loro organizzazioni a gravi minacce alla sicurezza.

In genere, questi tipi di attacchi comportano i seguenti rischi:

Virus e malware

Gli utenti indirizzati a siti Web fraudolenti possono essere infettati da virus e malware non appena hanno accesso a tali siti Web.

Molti tipi di malware possono essere utilizzati per accedere al dispositivo e ai suoi dati, dai virus che infettano i loro dispositivi al malware che fornisce agli hacker un accesso continuo ai loro dispositivi e dati.

Furto

Utilizzando l'avvelenamento DNS, gli hacker possono rubare informazioni, comprese le informazioni di accesso a siti sicuri, informazioni di identificazione personale come numeri di previdenza sociale e informazioni sensibili come i dettagli di pagamento.

Bloccanti di sicurezza

Gli attori malintenzionati possono utilizzare l'avvelenamento DNS come mezzo per causare gravi danni a lungo termine ai dispositivi impedendo loro di ricevere patch e aggiornamenti critici che ne rafforzano la sicurezza.

Questo approccio può rendere i dispositivi sempre più vulnerabili nel tempo, consentendo loro di essere attaccati da Trojan e virus e numerosi altri tipi di attacchi.

Censura

In passato, i governi hanno interferito con il traffico web dal loro paese attraverso l'avvelenamento del DNS per censurare determinate informazioni su Internet.

Questi governi hanno effettivamente bloccato l'accesso dei cittadini a siti web che contengono informazioni a cui non desiderano essere esposti attraverso questo metodo di intervento.

Esempi di attacchi di spoofing DNS

Esistono vari esempi di attacchi di spoofing DNS. Gli aggressori informatici hanno utilizzato tattiche sempre più sofisticate per falsificare gli indirizzi DNS nel corso della storia.

Non vi è alcuna garanzia che ogni attacco di spoofing DNS avrà lo stesso aspetto; tuttavia, un tipico scenario di spoofing DNS potrebbe apparire come segue:

- Un utente malintenzionato può intercettare la comunicazione tra un computer client e il computer server del sito Web preso di mira.

- L'attaccante può utilizzare uno strumento come arpspoof per indurre sia il client che il server a seguire indirizzi IP dannosi che portano al server dell'attaccante ingannando entrambe le parti.

- Come parte dell'attacco, l'attaccante crea un sito Web falso in cui l'indirizzo IP dannoso indirizza gli utenti ad acquisire informazioni sensibili su di loro.

Come prevenire lo spoofing DNS

Sia lo spoofing DNS che il cache poisoning possono essere difficili da rilevare perché possono interessare contemporaneamente sia i dispositivi consumer che i server DNS.

Nonostante ciò, gli individui e le aziende possono adottare misure per ridurre il rischio di diventare vittime di attacchi informatici.

Questi sono alcuni modi per prevenire gli attacchi di spoofing DNS:

Non fare mai clic su collegamenti sconosciuti

I siti Web dannosi mostrano pubblicità o notifiche false che richiedono di fare clic su un collegamento.

Se fai clic su collegamenti sconosciuti, potresti esporre il tuo dispositivo a virus e malware. È meglio evitare di fare clic su collegamenti sconosciuti o annunci pubblicitari su un sito Web che utilizzi di solito.

Configura DNSSEC

DNSSEC sta per Domain Name System Security Extensions, utilizzato per verificare l'integrità dei dati DNS e l'origine dei record DNS.

Non c'era tale verifica nella progettazione originale del DNS, motivo per cui è possibile l'avvelenamento del DNS.

Analogamente a TLS/SSL, DNSSEC utilizza la crittografia a chiave pubblica per verificare e autenticare i dati.

Le estensioni DNSSEC sono state pubblicate nel 2005, ma DNSSEC non è stato ancora integrato, consentendo al DNS di rimanere vulnerabile agli attacchi.

DNSSEC assegna una firma digitale ai dati DNS e analizza i certificati di un dominio principale per verificare che ogni risposta sia autentica. Pertanto, è un modo eccellente per correggere l'avvelenamento DNS.

In questo modo, ogni risposta DNS proviene da un sito Web legittimo.

Sfortunatamente, poiché DNSSEC non è ampiamente utilizzato, i dati DNS rimangono non crittografati per la maggior parte dei domini

Cerca e rimuovi malware

Poiché gli aggressori utilizzano spesso lo spoofing DNS per distribuire virus, worm e altri tipi di malware, è necessario assicurarsi che i dispositivi vengano regolarmente scansionati alla ricerca di virus, worm e altre minacce malware.

L'installazione di un software antivirus ti consentirà di identificare le minacce e rimuoverle. Inoltre, potresti essere in grado di installare strumenti per rilevare lo spoofing DNS se possiedi un sito Web o un server DNS. Questi sistemi scansionano tutti i dati in uscita per assicurarsi che siano legittimi.

Usa una VPN

L'utilizzo di una rete privata virtuale (VPN) fornisce un ulteriore livello di protezione contro il tracciamento online da parte degli aggressori.

Invece di connettere i tuoi dispositivi al server locale del tuo provider Internet, una VPN ti connette a server DNS privati in tutto il mondo che utilizzano la crittografia end-to-end.

Il vantaggio di ciò è che agli aggressori viene impedito di intercettare il tuo traffico e sei connesso a server DNS che sono meglio protetti dallo spoofing DNS.

Verifica che la tua connessione sia sicura

A prima vista è spesso difficile distinguere tra siti Web dannosi e legittimi, ma ci sono alcuni modi per determinare se sei connesso o meno a un sito autentico.

Utilizzando Google Chrome, vedrai un piccolo simbolo di lucchetto grigio a sinistra dell'URL nella barra degli indirizzi.

Indica che Google ha ritenuto attendibile il certificato di sicurezza dell'host di dominio e che il sito Web non è un duplicato di un altro sito Web.

Il tuo browser può avvisarti se tenti di accedere a un sito non protetto. La tua connessione potrebbe non essere sicura se un messaggio ti avverte di ciò.

In questo caso, è possibile che il sito a cui stai tentando di accedere sia uno spoofing o non disponga di un certificato SSL valido.

Uno dei tipi più complessi di attacchi informatici da rilevare è lo spoofing DNS, ma puoi adottare misure per proteggere te stesso e i tuoi dati con varie strategie.

Prendi in considerazione l'installazione di un programma antivirus affidabile o di una rete privata virtuale (VPN) per proteggerti da futuri attacchi informatici.

Spoofing DNS e avvelenamento DNS

Gli effetti dell'avvelenamento e dello spoofing del DNS sono simili ma differiscono in diversi modi. Gli utenti vengono indotti con l'inganno a divulgare informazioni riservate in entrambi i casi, il che si traduce nell'installazione di software dannoso sul computer di destinazione.

Gli utenti che comunicano con i server su reti wireless pubbliche sono a rischio di furto di identità e avvelenamento dei dati a causa di spoofing e avvelenamento DNS.

Il DNS poisoning modifica le voci sui resolver o sui server DNS che memorizzano gli indirizzi IP. Di conseguenza, gli utenti da qualsiasi punto di Internet verranno reindirizzati al sito dell'attaccante malintenzionato se utilizzano le voci del server DNS danneggiato.

È possibile che l'avvelenamento influisca sugli utenti globali a seconda del server avvelenato. Un attacco di spoofing DNS è un termine più ampio che si riferisce alla manipolazione dei record DNS.

Modificare i record DNS e costringere gli utenti a visitare un sito controllato da un utente malintenzionato è considerato spoofing, incluso l'avvelenamento.

Un attacco di spoofing può portare ad attacchi diretti su una rete locale in cui un utente malintenzionato può avvelenare i record DNS di macchine vulnerabili, consentendo loro di rubare dati aziendali o personali.

Domande frequenti

In questa sezione, ti forniremo alcune risposte alle domande più frequenti:

Domain Name System (DNS) è un sistema per convertire i nomi di dominio (per utenti) in indirizzi IP (per macchine).

Ad ogni dispositivo connesso a Internet viene assegnato un indirizzo IP univoco. Questo indirizzo consente ad altre macchine di localizzare il dispositivo.

Con il DNS, gli utenti non hanno più bisogno di memorizzare indirizzi IP lunghi e complessi ma possono utilizzare semplici nomi di dominio.

L'avvelenamento della cache DNS può essere rilevato utilizzando soluzioni di analisi dei dati che monitorano l'attività DNS.

Esistono diversi indicatori di avvelenamento da DNS:

1. Un aumento delle richieste DNS da un'origine che interroga il tuo server DNS per più nomi di dominio senza restituire una risposta.

2. Un aumento significativo dell'attività DNS da un'unica fonte a un dominio.

1. Non fare clic su collegamenti a te sconosciuti.

2. Pulisci la cache DNS per rimuovere tutti i dati che sono stati infettati.

3. Utilizzando una rete privata virtuale (VPN), puoi crittografare tutto il tuo traffico web attraverso server crittografati end-to-end.

4. Dovresti controllare la barra degli indirizzi dell'URL per verificare la presenza di errori di ortografia per assicurarti di essere indirizzato al sito corretto.

Conclusione

Questo articolo discute l'avvelenamento DNS, come funziona, perché è così pericoloso, come prevenire lo spoofing DNS e l'avvelenamento DNS rispetto allo spoofing DNS.

Ci auguriamo che questo articolo ti fornisca informazioni utili. Se hai domande o commenti, non esitare a pubblicarli nella sezione commenti.

Gli ultimi articoli che abbiamo scritto sono disponibili su Facebook e Twitter, quindi ti invitiamo a seguirci lì.