Come rilevare e rimuovere malware da un sito WordPress

Pubblicato: 2022-08-11Non sorprende che WordPress alimenta il 43% del web. Dal momento che è open source, persone da tutto il mondo contribuiscono costantemente ai miglioramenti. Inoltre, grazie alla sua vasta libreria di plugin gratuiti e premium, è abbastanza semplice per qualcuno con conoscenze di sviluppo limitate costruire un sito abbastanza complesso.

Ma, come per qualsiasi cosa, i proprietari di siti WordPress devono essere costantemente vigili sui criminali informatici che cercano di sfruttare le lacune di sicurezza. E una delle maggiori minacce è il malware.

Ecco perché imparare a rimuovere il malware dai siti WordPress è così importante. Quando puoi identificare quando il tuo sito WordPress è infetto, puoi agire rapidamente per pulirlo e impedire che si ripeta in futuro.

In questo post, discuteremo dell'importanza di rilevare e rimuovere il malware sul tuo sito WordPress. Quindi ti guideremo attraverso come farlo, con e senza un plug-in. Forniremo suggerimenti per proteggere il tuo sito dal malware in futuro e poi concluderemo con alcune domande frequenti (FAQ).

L'importanza del rilevamento e della rimozione del malware

Il malware è un software progettato per danneggiare o danneggiare un sistema informatico. Può presentarsi sotto forma di virus, worm, cavallo di Troia o spyware. Nonostante alcune forti misure di sicurezza, i siti WordPress sono vulnerabili agli attacchi di malware.

Esistono molti modi diversi in cui il malware può entrare nel tuo sito WordPress. Il metodo più comune è tramite plugin o temi dannosi. Altri modi includono le vulnerabilità nel software principale di WordPress o in altri software sul tuo server.

Una volta che il malware ha infettato un sito WordPress, la persona dietro l'attacco può causare molti danni: eliminare file, inserire link di spam nei tuoi contenuti e persino rubare informazioni sensibili come password e numeri di carta di credito. Questo attacco non solo può portare a inutili tempi di inattività, ma può anche danneggiare la tua reputazione e portare alla perdita di affari.

Senza una sorta di strumento di scansione del malware, potresti non notare immediatamente quando il tuo sito è stato infettato. E più a lungo il malware non viene rilevato, più danni può fare. È qui che entrano in gioco i migliori plugin di sicurezza di WordPress. Possono rilevare ed eliminare le minacce prima che si verifichino danni gravi.

Identifica le minacce con un plug-in gratuito

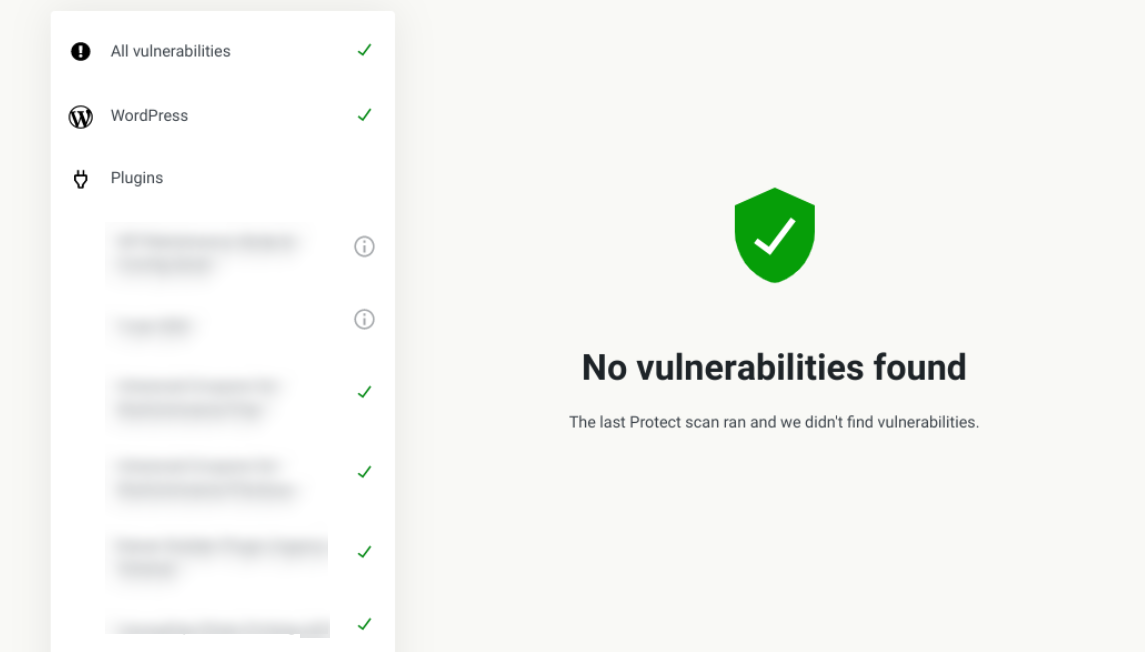

Se stai cercando uno strumento gratuito di alta qualità che monitori il tuo sito per te, Jetpack Protect è una soluzione eccellente. Scansiona automaticamente il tuo sito alla ricerca di oltre 28.700 vulnerabilità e fornisce consigli per proteggere il tuo sito WordPress.

Non ci sono impostazioni complicate o terminologia confusa. Puoi semplicemente accenderlo, quindi stare tranquillo sapendo che verrai avvisato non appena verranno rilevati malware o vulnerabilità.

Questa è un'ottima opzione per le piccole imprese e i nuovi siti Web che desiderano proteggere meglio il proprio sito WordPress. Tieni presente, tuttavia, che l'unico obiettivo di Jetpack Protect è l'identificazione di malware e minacce, non la rimozione. Continua a leggere per scoprire come rimuovere il malware dal tuo sito WordPress.

Come condurre la rimozione del malware da WordPress con un plug-in

Il modo più semplice e veloce per rilevare e rimuovere malware dai siti WordPress è utilizzare un plug-in. Fortunatamente, ci sono una manciata di opzioni tra cui scegliere.

Consigliamo Jetpack Scan, che automatizza l'intero processo di rimozione del malware da WordPress, facendoti risparmiare una notevole quantità di tempo ed energia. Inoltre, è semplicissimo da configurare sul tuo sito web. Può essere acquistato da solo, ma funziona meglio come parte del più ampio piano WordPress Security di Jetpack che fornisce una copertura completa. Tieni presente che la funzionalità inclusa in Jetpack Protect fa un ulteriore passo avanti, con correzioni di malware con un clic.

Passaggio 1: scansiona il tuo sito WordPress alla ricerca di malware

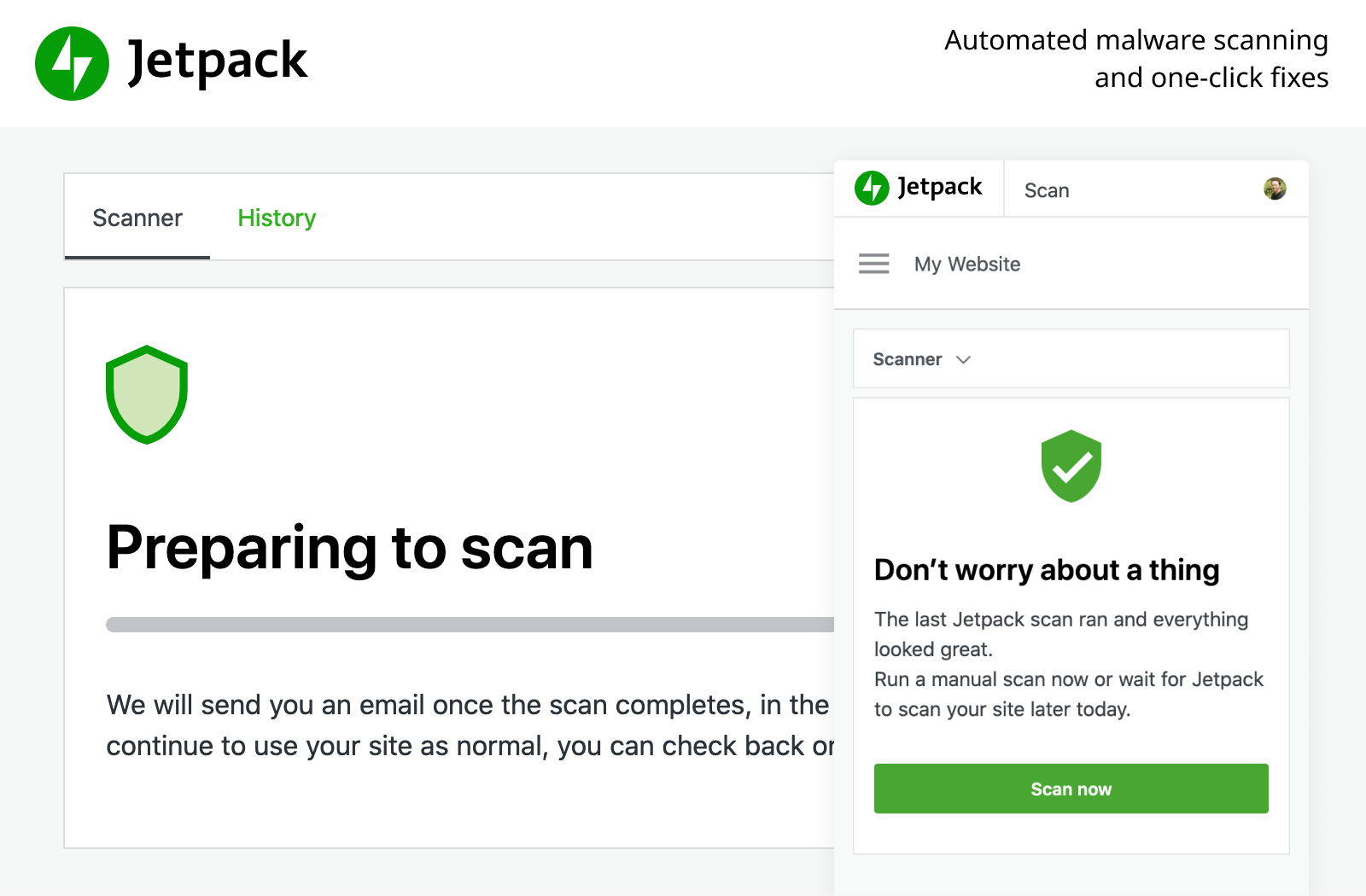

Innanzitutto, se non l'hai già fatto, dovrai installare il plug-in Jetpack e acquistare Jetpack Scan. Una volta attivato lo strumento, puoi scansionare il tuo sito WordPress alla ricerca di malware.

Per fare ciò, vai su Jetpack e fai clic sul pulsante Scansione .

Jetpack eseguirà ora la scansione del tuo sito alla ricerca di eventuali minacce malware note. Questo processo richiederà probabilmente solo un paio di minuti.

Passaggio 2: ripulisci il malware rilevato (con 1 clic)

Idealmente, non viene rilevato alcun malware e la scansione restituisce un risultato "Nessuna vulnerabilità trovata".

Ma se viene rilevato un malware, vedrai un elenco di problemi in Minacce malware rilevate . Per rimuovere il malware, fai semplicemente clic sul pulsante Rimuovi minaccia accanto a ciascuno.

Questo è tutto quello che c'è da fare! Il plug-in pulirà automaticamente il malware da WordPress per te. Anche in questo caso, questo processo richiederà al massimo pochi minuti.

Passaggio 3: rimuovi gli avvisi di malware dal tuo sito WordPress

Se Google ha rilevato malware sul tuo sito web, probabilmente visualizzerà un avviso per impedire ai visitatori di tentare di accedervi. Questo è un grosso problema perché la maggior parte dei potenziali visitatori non procederà oltre questo messaggio.

Quindi, una volta identificato e pulito il codice dannoso dal tuo sito, l'ultimo passaggio è rimuovere questi avvisi. Se il tuo sito è stato segnalato, puoi presentare una richiesta di revisione a Google. Quindi è solo questione di aspettare una risposta.

È davvero importante non perdere questo passaggio. Consulta la nostra guida completa su come rimuovere il tuo sito WordPress dalla blocklist di Google.

Come eseguire la rimozione del malware da WordPress senza un plug-in

Sebbene di solito sia più veloce (e più semplice), non è necessario utilizzare un plug-in per rimuovere il malware. Ci sono alcuni casi in cui un plug-in potrebbe non essere in grado di rimuovere la minaccia e, in tal caso, è sicuramente una buona idea conoscere l'approccio manuale.

È importante notare che questo approccio comporta una serie di passaggi e richiede una discreta quantità di tempo. È quasi sempre meglio utilizzare un plug-in per la rimozione di malware, se possibile.

Passaggio 1: metti il tuo sito WordPress in modalità di manutenzione

La prima cosa che devi fare è mettere il tuo sito in modalità di manutenzione. Questo processo nasconde il contenuto del tuo sito Web ai visitatori e mostra un messaggio che informa loro che il tuo sito tornerà presto.

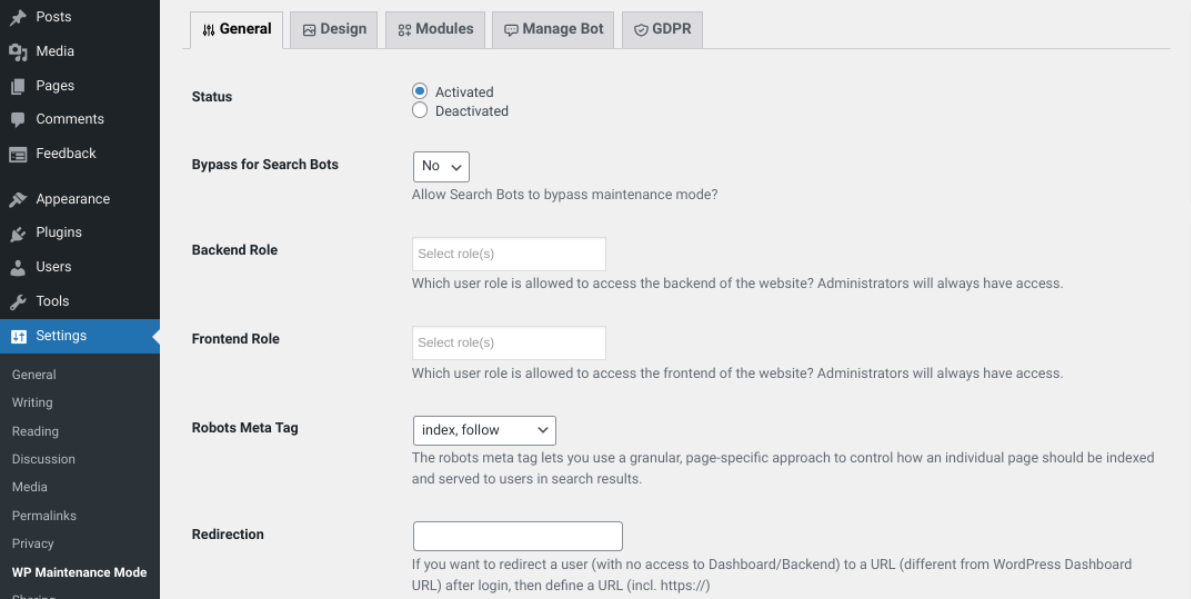

Puoi mettere il tuo sito in modalità di manutenzione utilizzando un plug-in come WP Maintenance Mode & Coming Soon.

Questo strumento gratuito ti consente di abilitare facilmente la modalità di manutenzione sul tuo sito in pochi clic. Dopo averlo installato e attivato, puoi accedere a Impostazioni → Modalità di manutenzione WP .

Quindi, seleziona Attivato come Stato . Quando hai finito, fai clic sul pulsante Salva impostazioni nella parte inferiore dello schermo. Il tuo sito entrerà ora in modalità di manutenzione.

Passaggio 2: crea un backup completo del tuo sito e database WordPress

Avere un backup del tuo sito WordPress è sempre una buona idea. Può aiutarti a recuperare il tuo sito se qualcosa va storto o se elimini qualcosa per sbaglio.

Ci sono due aspetti di cui dovrai eseguire il backup: il tuo database e i tuoi file. Il database è il luogo in cui vengono archiviati i tuoi contenuti, le impostazioni e le informazioni sull'utente. I tuoi file sono tutto il resto, come temi, plugin e immagini.

Il modo migliore per farlo è con un plug-in di backup di WordPress come Jetpack Backup. Non solo fornisce un modo semplice per scaricare file e database su richiesta, ma esegue anche automaticamente il backup del tuo sito in tempo reale. Quindi, in futuro, ogni singola modifica verrà salvata.

Tuttavia, puoi eseguire il backup del tuo sito WordPress manualmente, utilizzando gli strumenti FTP (File Transfer Protocol) e phpMyAdmin. Questo metodo è solo più tecnico e richiede tempo.

Passaggio 3: identifica tutti i malware sul tuo sito

Dopo aver preparato il tuo sito, il passaggio successivo è identificare qualsiasi malware. Ciò comporta la ricerca nel database, nei file e nel codice sorgente.

Un modo per farlo è utilizzare uno strumento di scansione malware come Malwarebytes.

Se stai cercando di identificare manualmente il malware, dovrai esaminare ciascuna delle aree chiave del tuo sito per cercare segni di infezione. Nel tuo database puoi cercare sintassi comuni spesso utilizzate dai criminali informatici (puoi fare riferimento al passaggio 9 per alcuni esempi popolari di PHP dannoso).

Se stai scansionando il tuo codice sorgente alla ricerca di malware, ci sono due tipi principali di attributi da cercare: script e iframe. Le righe che iniziano con "script=>" o "iframe src=URL>" e contengono URL o nomi di file sospetti sono comuni bandiere rosse.

Passaggio 4: sostituisci tutti i file core di WordPress con un'installazione pulita

Se hai un'installazione di WordPress danneggiata, uno dei modi migliori per pulire il tuo sito compromesso è sostituire tutti i file principali di WordPress con un nuovo set. Quando lo fai, manterrai solo il tuo file wp-config.php originale e la cartella wp-content .

Innanzitutto, scarica una nuova copia di WordPress da WordPress.org.

Decomprimi il file, quindi elimina il file wp-config.php e la cartella wp-content . Queste sono le uniche due cartelle che dovresti eliminare: tutto il resto dovrebbe essere lasciato intatto.

Successivamente, puoi utilizzare il tuo File Manager o il client FTP per caricare i file rimanenti sul tuo server. Questo passaggio sovrascriverà l'installazione esistente. Scopri come caricare in blocco file tramite FTP.

Passaggio 5: rimuovere qualsiasi codice dannoso dal file wp-config.php

È anche un'idea intelligente confrontare il tuo file wp-config.php con l'originale offerto dal codice di WordPress. Questo passaggio semplificherà l'identificazione e l'individuazione di tutto ciò che è stato aggiunto (come codice dannoso).

Dal codice di WordPress, scarica una nuova copia del file wp-config.php . Apri il file e il tuo file wp-config.php esistente in un editor di testo per confrontarli. Ci sono alcuni motivi legittimi per cui il tuo file potrebbe essere diverso dall'originale, specialmente quando si tratta di informazioni sul tuo database, ma prenditi del tempo per cercare qualcosa di sospetto e rimuoverlo se necessario. Quando hai finito, salva il file ripulito, quindi caricalo sul tuo server.

Passaggio 6: reinstalla una versione pulita del tuo tema

Successivamente, ti consigliamo di reinstallare una versione pulita del tuo tema WordPress. Ma se stai usando un tema figlio (una copia del tuo tema con le funzioni e lo stile del suo genitore, oltre a modifiche personalizzate), non vuoi perdere tutto il tuo lavoro. Pertanto, dovrai reinstallare una versione pulita del tuo tema mantenendo intatto il tuo tema figlio.

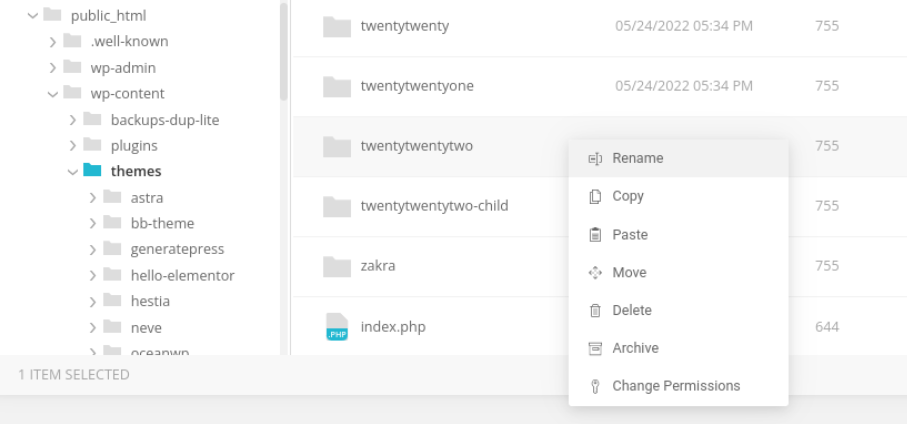

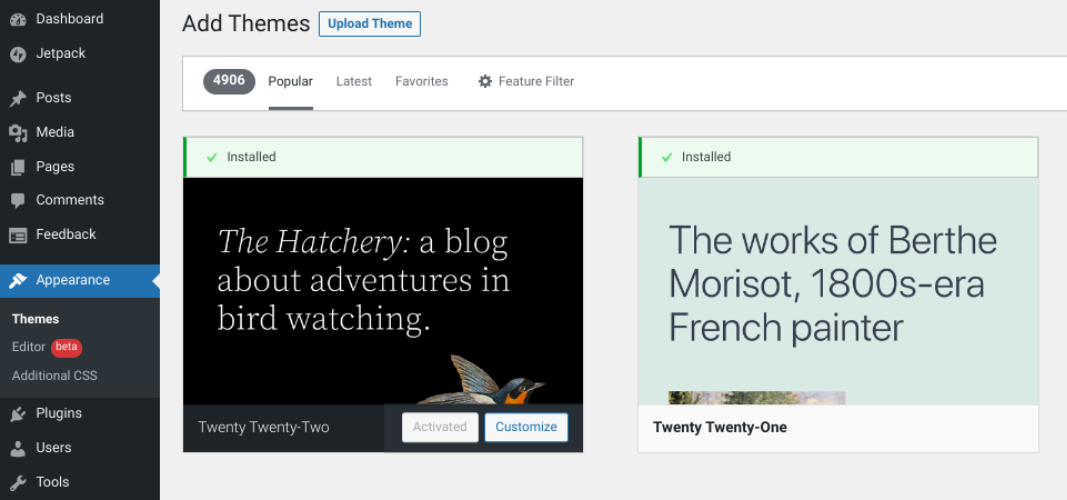

Dalla dashboard di WordPress, vai su Aspetto → Temi , quindi disattiva il tema principale. Quindi, vai al tuo File Manager o FTP ed elimina la cartella del tema principale.

Se stai utilizzando un tema dal repository di WordPress, vai lì, cerca il tuo tema, quindi scarica l'ultima versione. Se stai utilizzando un tema premium o un'opzione gratuita altrove, dovrai scaricare i file del tema da quella fonte. Dalla dashboard, vai su Aspetto → Temi , quindi seleziona Aggiungi nuovo → Carica tema .

Seleziona il file zippato che hai appena scaricato. Dopo averlo caricato, fai clic sul pulsante Attiva .

Ora puoi attivare il tuo tema figlio. Il tuo sito dovrebbe ora eseguire l'ultima versione del tema principale, con tutte le personalizzazioni del tema secondario intatte.

Passaggio 7: verifica la presenza di file di codice modificati di recente e riparali

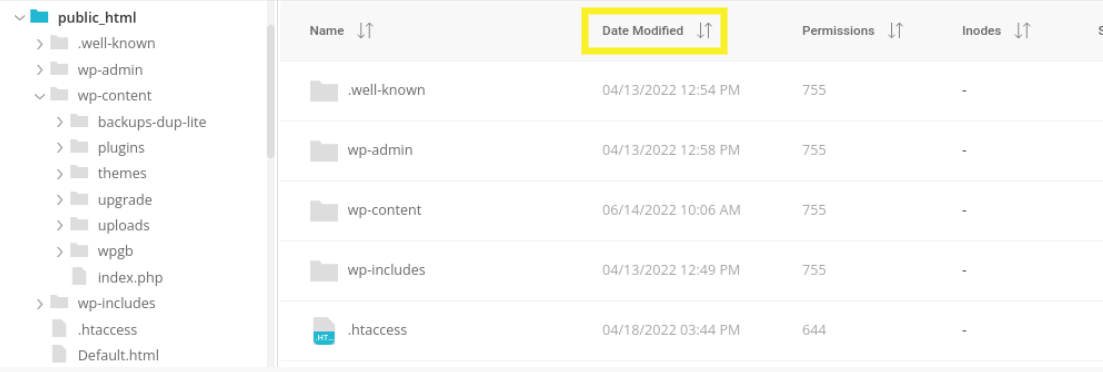

Il passaggio successivo consiste nell'esaminare tutti i file che sono stati modificati di recente. Per farlo manualmente, puoi connetterti al tuo sito tramite FTP o File Manager, quindi ordinare i tuoi file in base alla colonna della data dell'ultima modifica:

Prendere nota di tutti i file che sono stati modificati di recente. Quindi esamina ciascuno di essi per rivedere il codice per aggiunte sospette. Questi potrebbero includere funzioni PHP come str_rot13, gzuncompress o eval.

Passaggio 8: pulisci le tabelle del database hackerate

Se il tuo sito WordPress è stato infettato da malware, è possibile che abbia creato contenuti dannosi nelle tabelle del database.

Per pulire le tue tabelle, accedi alla dashboard di phpMyAdmin, disponibile tramite il tuo provider di hosting, quindi vai alla tabella del database che è stata infettata da contenuti dannosi per rimuoverla. Puoi determinare quali tabelle sono state interessate utilizzando uno strumento scanner (come Jetpack) o confrontando i file originali con quelli attuali.

Nota che dovresti prima creare un backup del tuo sito e puoi trovare i file originali nei backup precedenti. Puoi quindi cercare le funzioni di uso comune (vedi il passaggio successivo), i collegamenti sospetti, ecc. Se ne trovi qualcuno, puoi eliminare manualmente quel contenuto.

Salva le modifiche, quindi testa il tuo sito web per verificare che funzioni ancora correttamente. Se non desideri modificare manualmente le tabelle del database, puoi anche utilizzare uno strumento come WP-Optimize.

Sebbene non sia un plug-in per la rimozione di malware, può pulire e ottimizzare il tuo database. Tuttavia, se desideri utilizzare un plug-in per rilevare e pulire il malware di WordPress, ti consigliamo una soluzione dedicata come Jetpack Scan.

Passaggio 9: identifica e rimuovi le backdoor nascoste

Quando gli hacker entrano nel tuo sito, spesso si lasciano dietro una "backdoor" nascosta (un modo per rientrare). Questa area di immissione è solitamente incorporata in file con nomi simili ai normali file di WordPress, posizionati solo nelle posizioni delle directory sbagliate.

Per identificare e rimuovere le backdoor nascoste dal tuo sito WordPress, dovrai cercare file e cartelle popolari, inclusi wp-content/plugins, wp-content/uploads e wp-content/themes .

Quando si controllano questi file, ci sono una varietà di funzioni PHP da cercare, tra cui:

es

sistema

asserire

base64

str_rot13

gzuncompress

eval

strisce

preg_replace (con /e/)

Sposta_file_caricato

Queste funzioni non indicano intrinsecamente attività dannose. Ma il modo e il contesto in cui vengono utilizzati a volte possono indicare e introdurre rischi.

Ad esempio, PHP dannoso di solito:

- Si trova immediatamente prima o dopo il codice valido, in modo che possa essere eseguito senza essere rilevato.

- Contiene lunghe stringhe di caratteri casuali (lettere e/o numeri).

- È stato inserito di recente nel tuo codice.

- Contiene reinfector (malware che si duplica se lo elimini) come autorizzazioni 444 o cartelle di plug-in false.

Come per le tabelle di database, ti consigliamo di confrontare i file esistenti con gli originali per determinare se esiste un motivo legittimo per la presenza del codice.

Nota che la modifica dei file di WordPress può interrompere le funzioni chiave del tuo sito, quindi è meglio farlo solo se hai esperienza di lavoro con loro. In caso contrario, ti consigliamo di utilizzare un plug-in come Jetpack Scan o di assumere un professionista.

Come proteggere il tuo sito WordPress da futuri attacchi di malware

Imparare a rimuovere il malware dai siti WordPress è incredibilmente utile. Ma è meglio sapere come impedire al malware di infettare il tuo sito Web in primo luogo. Discutiamo di alcune azioni che puoi intraprendere!

1. Modifica la password di WordPress e le credenziali del database

Una delle cose più importanti che puoi fare per prevenire attacchi di malware sul tuo sito WordPress è modificare regolarmente la password e le credenziali del database. In questo modo è molto più difficile per gli hacker accedere al tuo sito.

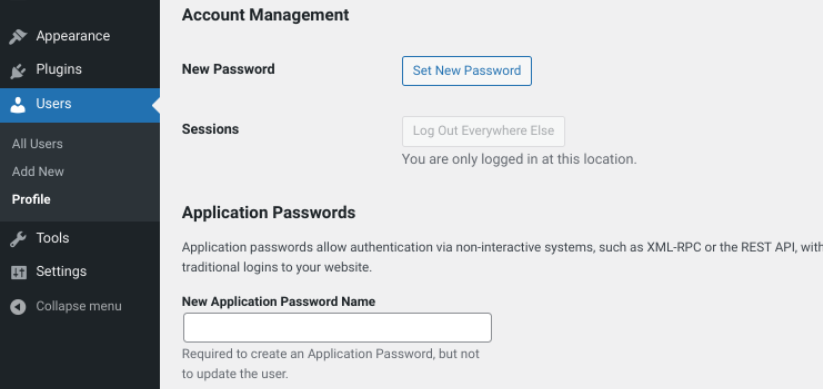

Per modificare la password, accedi alla dashboard di WordPress e vai su Utenti → Profilo .

Da qui, puoi scorrere fino alla sezione Gestione account e selezionare Imposta nuova password .

Quando hai finito, fai clic su Aggiorna profilo nella parte inferiore dello schermo. Dopo aver cambiato la password, assicurati di disconnetterti da tutte le sessioni attive sul tuo sito web. Questi includono qualsiasi dispositivo o browser che potresti aver utilizzato per accedere al tuo sito WordPress.

Dovresti anche cambiare regolarmente le credenziali del database di WordPress. Per fare ciò, dovrai modificare il tuo file wp-config.php . Questo file si trova nella directory principale della tua installazione di WordPress ed è accessibile tramite FTP o File Manager.

Dopo aver aperto wp-config.php , cerca le seguenti righe:

// ** MySQL settings - You can get this info from your web host ** // /** The name of the database for WordPress */ define( 'DB_NAME', 'database_name_here' ); /** MySQL database username */ define( 'DB_USER', 'username_here' ); /** MySQL database password */ define( 'DB_PASSWORD', 'password_here' ); /** MySQL hostname */ define( 'DB_HOST', 'localhost' );Ti consigliamo di aggiornare i valori DB_NAME , DB_USER e DB_PASSWORD con quelli nuovi. Una volta fatto, salva e chiudi il file.

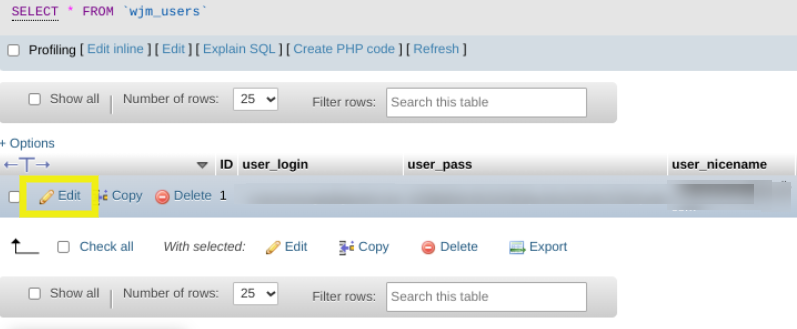

Affinché questi valori funzionino, dovrai anche aggiornarli sul tuo server in modo che corrispondano. Per fare ciò, puoi accedere al tuo account phpMyAdmin e navigare nel tuo database. Quindi, apri la tabella degli utenti e seleziona Modifica .

È possibile aggiornare le credenziali secondo necessità. Quando hai finito, fai clic sul pulsante Vai .

2. Aggiorna regolarmente il tuo sito WordPress, i temi e i plugin

Il software obsoleto è uno dei modi più comuni con cui gli hacker ottengono l'accesso ai siti WordPress. Pertanto, un altro modo per prevenire gli attacchi di malware è mantenere aggiornato il tuo sito web. Questo passaggio aiuta a garantire che il tuo sito disponga delle funzionalità e delle patch di sicurezza più recenti.

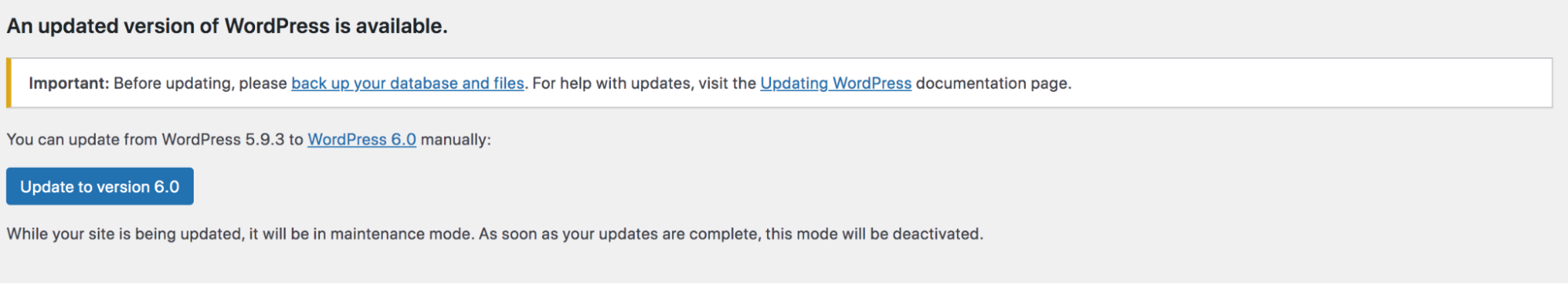

Per aggiornare il core di WordPress, accedi alla tua dashboard e fai clic su Aggiornamenti . Se è disponibile una nuova versione di WordPress, vedrai un avviso nella parte superiore dello schermo.

È possibile fare clic sul pulsante Aggiorna per installare l'ultima versione.

L'aggiornamento di plugin e temi è importante tanto quanto l'aggiornamento di WordPress stesso. La maggior parte degli sviluppatori di plugin e temi rilascia regolarmente aggiornamenti di sicurezza.

Puoi farlo accedendo al tuo sito WordPress e controllando la scheda Aggiornamenti . Vedrai tutti gli aggiornamenti di plugin o temi disponibili sotto gli aggiornamenti della versione principale di WordPress.

Quindi, seleziona il pulsante Aggiorna plugin o Aggiorna temi per installare le ultime versioni . Se desideri automatizzare questo processo, puoi anche utilizzare la funzione Aggiornamenti automatici dei plug-in di Jetpack. Installerà automaticamente nuove versioni di WordPress, plugin e temi non appena verranno rilasciati.

Dovrai installare e attivare il plug-in Jetpack per abilitare questa funzione. Dopo averlo collegato al tuo account WordPress.com, puoi accedere a Jetpack → Impostazioni → Scrittura .

Quindi, scorri fino alla sezione Aggiornamenti automatici nella parte inferiore della pagina, quindi seleziona i tipi di aggiornamenti che desideri abilitare: Aggiornamenti principali di WordPress, Aggiornamenti dei plug -in e/o Aggiornamenti dei temi .

Quando hai finito, ricordati di salvare le modifiche. Puoi anche gestire gli aggiornamenti nella pagina Registro attività . Puoi selezionare il pulsante Aggiorna tutto per eseguirli tutti in una volta.

3. Installa un plug-in di scansione malware automatizzato per WordPress

Dovresti anche scansionare regolarmente il tuo sito WordPress alla ricerca di malware utilizzando un plug-in come Jetpack Scan. Jetpack Scan esaminerà il tuo sito alla ricerca di malware noto e ti invierà un'e-mail se trovano qualcosa che non va.

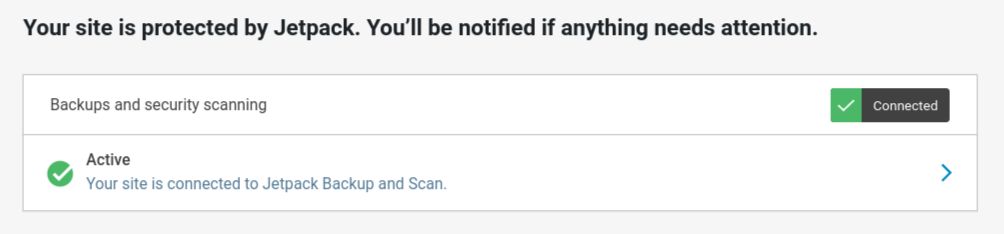

Dopo aver scaricato e installato il plug-in sul tuo sito, puoi accedere allo strumento di scansione malware facendo clic su Jetpack → Backup e scansione nella dashboard di WordPress. Lì puoi vedere lo stato corrente del tuo sito ed eseguire una nuova scansione se lo desideri.

4. Installa un plug-in di backup automatico per WordPress

Per prevenire attacchi di malware e praticare una buona sicurezza generale per il tuo sito WordPress, ti suggeriamo di installare un plug-in di backup automatico come Jetpack Backup.

Jetpack Backup è il miglior plug-in di backup di WordPress perché salva il tuo sito Web in tempo reale. Se qualcosa cambia - una pagina viene aggiornata, un post viene pubblicato, un prodotto viene acquistato, ecc. - l'ultimo file di backup lo rifletterà. Inoltre, si integra perfettamente con Jetpack Scan.

Quindi, se sul tuo sito viene trovato malware, riceverai una notifica da Scan che ti informa. Quindi, puoi ripristinare immediatamente un backup da prima che si verificasse l'hacking, anche dal tuo dispositivo mobile, se sei in movimento! — e salta tutti i complicati passaggi di rimozione del malware sopra.

Domande frequenti sulla rimozione del malware da WordPress

A questo punto, si spera, tu abbia una solida comprensione di come funzionano il rilevamento e la rimozione del malware di WordPress. Per assicurarci di aver coperto le aree chiave, concludiamo con alcune domande frequenti!

Quali sono i segni di un'infezione da malware di WordPress?

Ci sono diversi segnali che indicano che il tuo sito WordPress è stato infettato da malware. Innanzitutto, potresti notare che il tuo sito si carica lentamente o visualizza messaggi di errore.

In secondo luogo, potresti vedere sul tuo sito nuovi utenti o file che non hai aggiunto. Infine, potresti scoprire che il tuo sito web è nella blocklist di Google o è bloccato dal software antivirus dei visitatori.

Se vedi uno di questi segnali, è importante agire immediatamente per ripulire il tuo sito WordPress. Ignorare un'infezione da malware può portare a gravi conseguenze, tra cui la perdita di dati e tempi di inattività del sito Web.

In che modo il malware in genere infetta un sito WordPress?

Esistono diversi modi in cui il malware può infettare un sito WordPress. Innanzitutto, può entrare attraverso un plug-in di WordPress o una vulnerabilità del tema.

Può anche essere caricato da un hacker che accede al tuo sito tramite una password non sicura o un altro metodo.

Posso rimuovere personalmente il malware da WordPress?

Hai sempre la possibilità di assumere un'azienda esterna per rimuovere il malware dal tuo sito, ma di solito diventa piuttosto costoso. Invece, puoi identificare e rimuovere malware da WordPress utilizzando un plug-in come Jetpack. Questa è una soluzione veloce, facile e affidabile.

Se sei uno sviluppatore esperto, sì, puoi rimuovere manualmente il malware da WordPress. Questo è un processo noioso che potrebbe causare gravi errori sul tuo sito. Dovresti procedere con cautela se scegli questa opzione.

Rafforza la sicurezza del tuo sito WordPress

WordPress è un CMS flessibile e potente, ma poiché è così popolare, gli hacker a volte prendono di mira i siti che lo utilizzano. Uno dei rischi più significativi per i siti Web WordPress è il malware.

Come abbiamo discusso in questo post, esistono diversi metodi per rilevare e rimuovere il malware in WordPress. La soluzione più semplice e veloce è utilizzare un plugin come Jetpack. In alternativa, puoi eseguire la rimozione del malware manualmente. Ti consigliamo inoltre di aggiornare regolarmente il tuo software WordPress e di creare backup per prevenire problemi in futuro.

Cerchi un modo pratico e affidabile per monitorare automaticamente il tuo sito alla ricerca di malware e vulnerabilità? Prova il plugin gratuito Jetpack Protect.

Vuoi sfruttare la rimozione del malware con un clic e una libreria di funzionalità di sicurezza aggiuntive? Ottieni Jetpack Security oggi!