16 Problemi di sicurezza di WordPress (vulnerabilità) e suggerimenti per risolverli

Pubblicato: 2022-04-22WordPress rende facile per chiunque avere un sito Web rapidamente, ma c'è molto rumore online che parla di quanti problemi di sicurezza ha.

WordPress ha problemi di sicurezza? sì

Sono insormontabili? No

Dovrebbe impedirti di creare il tuo sito Web con WordPress? Sicuramente no

Una stima prudente colloca il numero di siti Web a circa 2 miliardi e WordPress ne alimenta quasi il 45%. È perché WordPress è così prolifico da essere soggetto a così tanti hack. Come diretta conseguenza, WordPress si è evoluto in un sistema molto sicuro. In effetti, molti dei problemi di sicurezza che WordPress ha risolto nel corso degli anni esistono ancora su altri CMS.

In questo articolo, spiegheremo a quali problemi di sicurezza di WordPress dovresti prestare attenzione e, soprattutto, come puoi proteggere il tuo sito Web da essi.

TL; DR: Proteggi il tuo sito Web dai problemi di sicurezza di WordPress con MalCare. MalCare è un plug-in di sicurezza all-in-one, che combina uno scanner di malware, un pulitore automatico e un firewall in un unico posto. Oltre a ciò, puoi aggiornare in sicurezza il tuo sito Web e impedire agli hacker di sfruttare le vulnerabilità della sicurezza. Se stai cercando una soluzione esperta per problemi di sicurezza di WordPress, l'hai trovata con MalCare.

WordPress ha problemi di sicurezza?

Sì, ci sono problemi di sicurezza con WordPress, ma non è più difficile affrontarli. Non è necessario avere esperienza di sviluppo o essere abituati ad armeggiare con il codice WordPress per poter contrastare le minacce. Segui le semplici correzioni descritte in questo articolo e avrai un sito Web WordPress forte e sicuro.

16 Problemi di sicurezza comuni di WordPress che possono interessare il tuo sito web

WordPress ha molti problemi di sicurezza, ma la cosa buona è che possono essere tutti facilmente risolti. Nessuno vuole perdere tempo a gestire la sicurezza del proprio sito Web, invece di farlo crescere o aumentare le proprie entrate.

Oltre alle vulnerabilità di sicurezza di WordPress e alle password compromesse, anche malware e attacchi sono problemi di sicurezza. Sebbene gli attacchi malware e WordPress siano talvolta usati in modo intercambiabile, sono diversi. Il malware è il codice dannoso che gli hacker iniettano nel tuo sito web; mentre gli attacchi sono i meccanismi che usano per iniettare malware. Nell'elenco seguente, abbiamo trattato tutti e 4 i tipi di problemi di sicurezza di WordPress.

Ecco l'elenco dei problemi comuni di sicurezza di wordpress che devi conoscere:

- Plugin e temi scaduti

- Password deboli

- Malware sul tuo sito Web WordPress

- Malware spam SEO

- Truffe di phishing

- Reindirizzamenti dannosi

- Password riutilizzate

- Software annullato

- Backdoor sul tuo sito WordPress

- malware wp-vcd.php

- Attacchi di forza bruta

- SQL Injection

- Attacchi di scripting tra siti

- Il sito Web è su HTTP non HTTPS

- Email di spam inviate da WordPress

- Account utente dormienti

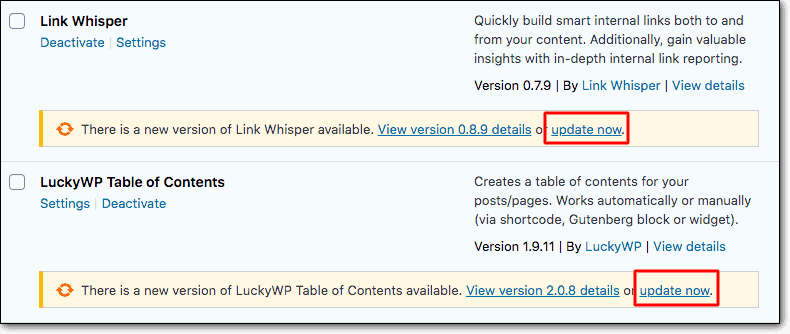

1. Plugin e temi non aggiornati

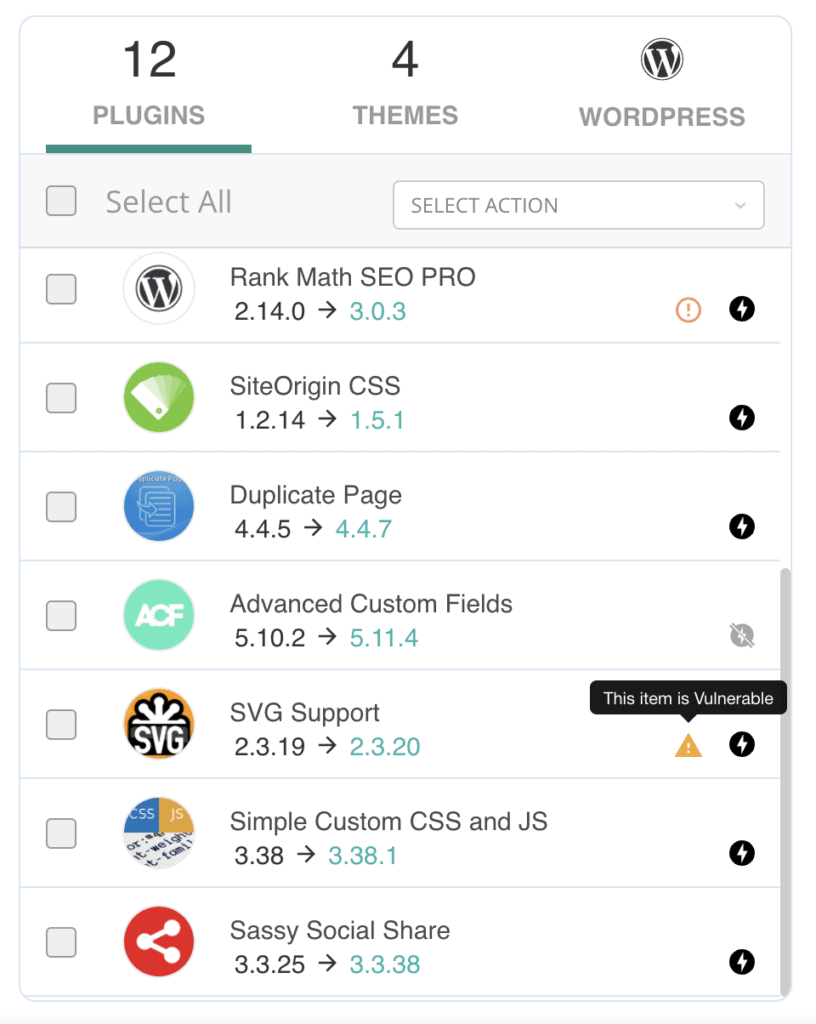

I plugin e i temi di WordPress sono tutti costruiti con il codice e, come spiegato in precedenza, gli sviluppatori occasionalmente commettono errori nel codice. Gli errori possono causare lacune nella sicurezza, che sono chiamate vulnerabilità.

I ricercatori di sicurezza cercano le vulnerabilità di sicurezza di WordPress nei software più diffusi, al fine di rendere Internet un luogo più sicuro. Quando scoprono delle vulnerabilità, le rivelano agli sviluppatori per risolverle. Gli sviluppatori responsabili rilasciano quindi una patch di sicurezza sotto forma di aggiornamento, che risolve la vulnerabilità. Una volta trascorso un tempo sufficiente, i ricercatori della sicurezza annunceranno le loro scoperte.

Idealmente, a questo punto, i plugin e i temi dovrebbero essere stati aggiornati. Tuttavia, molto spesso non è così. E gli hacker conoscono e fanno affidamento su questa tendenza ad attaccare i siti Web e sfruttare la vulnerabilità.

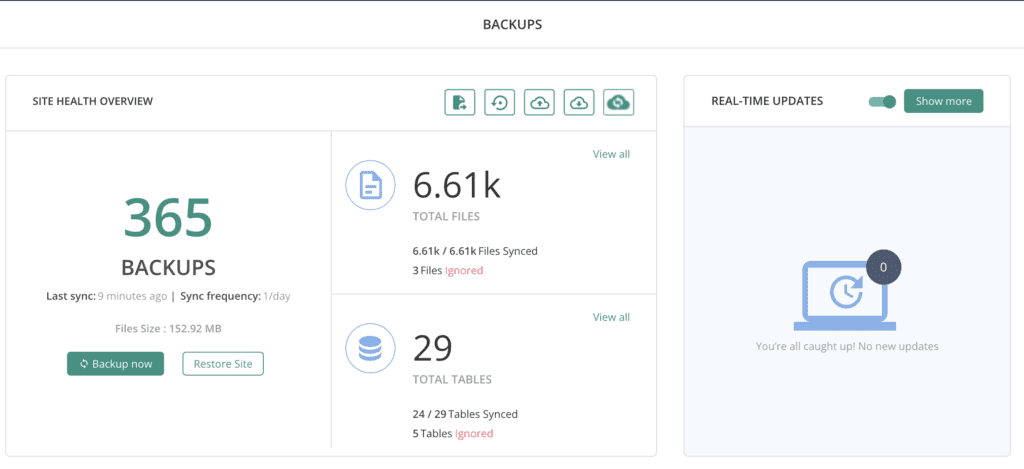

Gli aggiornamenti a volte possono danneggiare il sito, a meno che non vengano eseguiti con attenzione. Usa BlogVault per gestire gli aggiornamenti, in modo che il backup del sito venga eseguito prima degli aggiornamenti e puoi assicurarti che tutto funzioni perfettamente sullo staging prima di passare al sito live.

Correzione: gestisci tempestivamente gli aggiornamenti sul tuo sito web.

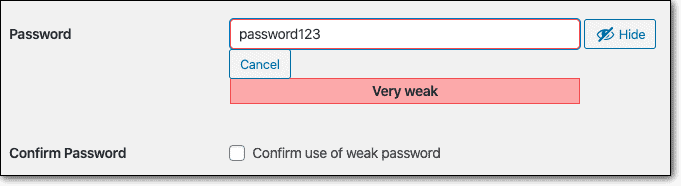

2. Password deboli

Gli hacker utilizzano programmi chiamati bot per attaccare le pagine di accesso, provando molte combinazioni di nomi utente e password per entrare in un sito web. Spesso i bot possono provare fino a centinaia di combinazioni al minuto, usando parole del dizionario e password comunemente usate per sfondare. Una volta che ci riescono, l'hacker ha accesso a porte aperte al tuo sito web.

D'altra parte, le password complesse sono difficili da ricordare, quindi l'amministratore sceglie quelle facili da ricordare, come i nomi degli animali domestici, i compleanni o persino le permutazioni della parola "password".

Tuttavia, ciò rende la sicurezza del sito vulnerabile agli attacchi. Queste informazioni sono legittimamente disponibili online tramite i social media e altri siti e illegittimamente tramite le violazioni dei dati o il dark web. La cosa migliore da fare è avere una password forte e univoca per mantenere il tuo account, e quindi il tuo sito web, al sicuro.

Nota: è necessario impostare password complesse negli account del sito, che includono l'account utente e l'account di hosting. L'amministratore non cambia spesso le credenziali SFTP e del database, ma se lo hai fatto, assicurati di impostare password complesse anche per queste.

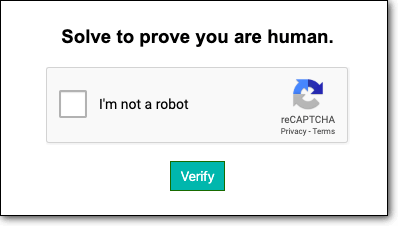

Inoltre, puoi limitare i tentativi di accesso su WordPress. Se un utente ha troppi accessi errati, viene temporaneamente bloccato o deve compilare un CAPTCHA per dimostrare di non essere un bot. Questa misura tiene fuori i bot e tiene conto dell'errore umano.

Correzione: applica password complesse e limita i tentativi di accesso per bloccare i bot.

3. Malware sul tuo sito Web WordPress

Il malware è un termine generico utilizzato per descrivere qualsiasi codice che consente attività non autorizzate sul tuo sito web. Nei punti successivi esamineremo anche casi specifici, come backdoor e phishing.

Quando si parla di affrontare i problemi di sicurezza di WordPress, l'obiettivo è tenere fuori il malware. Tuttavia, come abbiamo detto prima, nessun sistema è a prova di proiettile al 100%. Puoi fare tutto bene e un hacker intelligente troverà un nuovo modo per penetrare le difese. È raro, ma succede. Quindi, come gestisci il malware, se è già sul tuo sito web?

Prima di tutto, devi confermare che il malware sia effettivamente sul tuo sito web. Il malware può nascondersi in file, cartelle e nel database. Abbiamo visto file malware mascherati da file core di WordPress, file di immagine e persino visualizzati come plug-in. L'unico modo per essere sicuri se il tuo sito web è infetto o meno è scansionarlo in profondità ogni giorno. Per questo, devi installare MalCare.

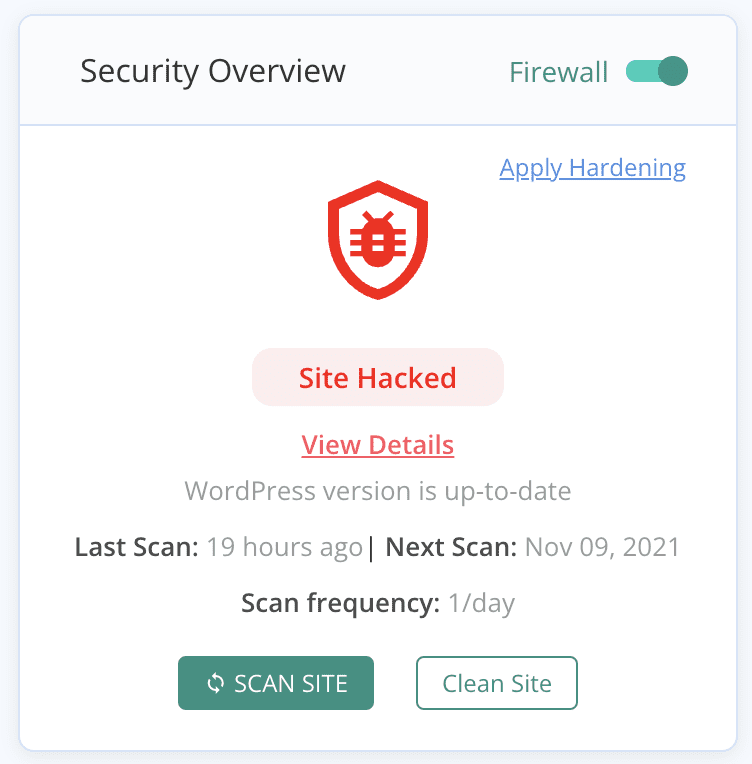

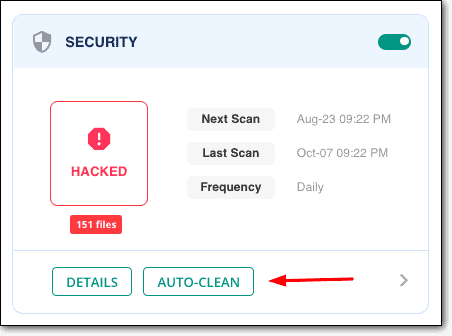

MalCare utilizza un sofisticato algoritmo per rilevare il malware sul tuo sito web. Altri scanner utilizzano tecniche parzialmente efficaci come il confronto dei file e la corrispondenza delle firme per segnalare il malware. MalCare utilizza oltre 100 segnali per controllare il comportamento del codice, quindi lo contrassegna come malware se l'intento è dannoso. Questo ha due enormi vantaggi: uno, non ci sono falsi positivi, il cui codice personalizzato viene segnalato come malware; e due, anche le varianti più recenti di malware vengono rilevate correttamente.

MalCare ha una precisione superiore al 95% durante la scansione del malware ed è completamente gratuito. Se i risultati della scansione mostrano che il tuo sito Web è stato violato, solo allora devi eseguire l'aggiornamento per pulirlo. Con MalCare, la funzione di pulizia automatica rimuoverà chirurgicamente il malware dal tuo sito Web WordPress, lasciando il tuo sito Web incontaminato ancora una volta.

Correzione: scansiona e pulisci il tuo sito web con MalCare.

4. Malware spam SEO

Lo spam SEO è un malware particolarmente eclatante che viene utilizzato dagli hacker per deviare il traffico del tuo sito Web dal tuo sito Web ai loro siti Web ombreggiati e di spam. Lo fanno dirottando i tuoi risultati di ricerca su Google, inserendo codice nelle tue pagine esistenti o reindirizzando il traffico ai propri siti web. A volte fanno tutte queste cose. In ogni caso, è sempre una brutta notizia.

Esistono alcune varianti comuni del malware SEO spam, come la parola chiave giapponese hack e l'hack farmaceutico. Entrambe queste varianti hanno acquisito notorietà a pieno titolo perché i loro sintomi sono specificamente caratteri giapponesi o parole chiave farmaceutiche nei risultati della ricerca.

Tutti i tipi di malware SEO spam sono incredibilmente difficili da rimuovere manualmente perché possono creare centinaia di migliaia di nuove pagine di spam, che sono impossibili da rimuovere facilmente. Inoltre, inseriscono malware in file e cartelle fondamentali di WordPress, come il file .htaccess, che può danneggiare il sito se non viene pulito correttamente.

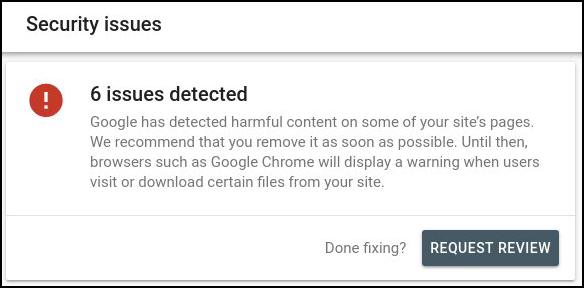

Invariabilmente i siti con questi ceppi di malware vengono segnalati su Google Search Console, finiscono nella lista nera di Google e portano l'host web a sospendere il tuo account di hosting. Pertanto, la chiave per affrontare questo hack è lasciarlo agli esperti, che in questo caso è un plug-in di sicurezza di WordPress chiamato MalCare.

MalCare non solo eliminerà il malware, ma si assicurerà che il tuo sito sia protetto con un firewall avanzato.

Correzione: rimuovere il malware di spam SEO con MalCare.

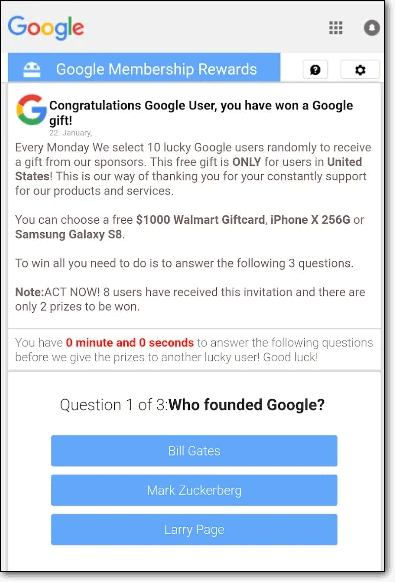

5. Truffe di phishing

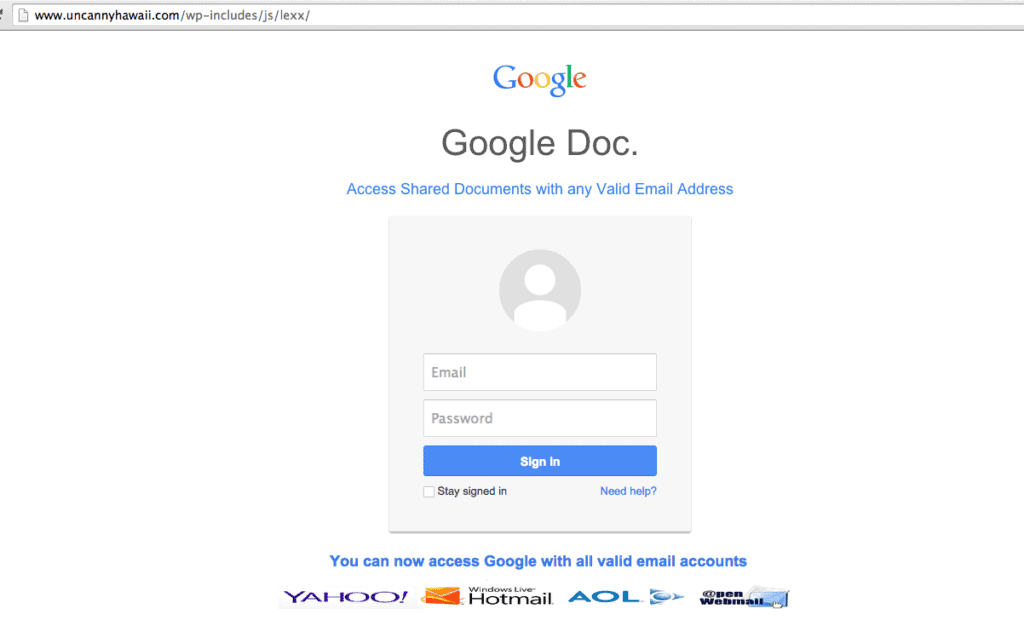

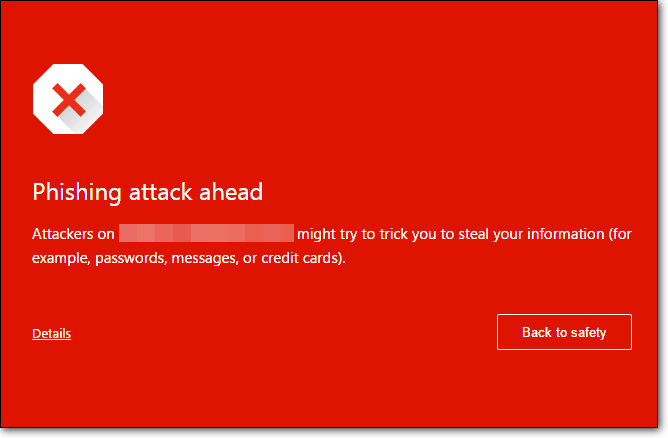

Il malware di phishing è una truffa in due parti che induce gli utenti a rinunciare ai propri dettagli riservati mascherandosi da marchi affidabili.

La prima parte è inviare un'e-mail dall'aspetto ufficiale a un utente ignaro, di solito con un terribile avvertimento che accadrà qualcosa di terribile se non aggiornano le loro password o qualcosa del genere immediatamente. Ad esempio, quando un'e-mail di phishing falsifica un cliente host web, potrebbe dire che il sito rischia di essere rimosso.

La seconda metà della truffa avviene su un sito web. L'e-mail di phishing di solito ha un collegamento che porta l'utente a un sito Web apparentemente ufficiale e gli fa inserire le proprie credenziali. Il sito Web è ovviamente falso, ed è così che molte persone compromettono i loro account.

Sui siti Web WordPress, il phishing è disponibile in due versioni, a seconda di quale parte della truffa si sta verificando. Nel primo caso, l'amministratore di WordPress riceve e-mail di phishing su come è richiesto un aggiornamento del database per il proprio sito Web e viene indotto con l'inganno a inserire i propri dati di accesso.

D'altra parte, gli hacker possono utilizzare il tuo sito Web per pagine false. Spesso gli amministratori di siti Web si sono imbattuti in loghi bancari o loghi di siti Web di e-commerce sul proprio sito Web, anche se non hanno motivo di essere lì. Questi sono usati per ingannare le persone.

Google è molto veloce nel reprimere le truffe di phishing e in particolare sui siti Web che ospitano queste pagine. Il tuo sito Web verrà inserito nella lista nera e schiaffeggiato con l'avviso rilevato dal sito Web di phishing, il che è terribile per la fiducia e il marchio dei visitatori. Anche se sei innocente, il tuo sito web è diventato un host per una truffa. È fondamentale sbarazzarsi di questo malware il prima possibile e adottare misure per il controllo dei danni.

Correzione: rimuovi il malware di phishing dal tuo sito Web con MalCare e consiglia ai tuoi utenti di non fare clic su alcun collegamento all'interno delle e-mail.

6. Reindirizzamenti dannosi

Uno dei peggiori hack di WordPress è l'hack di reindirizzamento dannoso. È incredibilmente frustrante visitare il tuo sito Web, solo per essere portato via in un altro sito Web di spam o truffa, vendendo prodotti e servizi discutibili. Spesso, l'amministratore di WordPress non può nemmeno accedere ai propri siti Web a causa del malware di reindirizzamento hackerato.

Esistono molte varianti di questo malware e infetta completamente i file e il database del sito Web. Abbiamo visto istanze del malware di reindirizzamento hackerato in ogni post di un sito con oltre 500 post. È stato un incubo e l'amministratore era comprensibilmente frustrato.

L'unico modo per sbarazzarsi del malware di reindirizzamento dannoso è utilizzare un plug-in di sicurezza. In effetti, probabilmente avrai bisogno di aiuto per installare il plug-in, perché non puoi accedere al tuo sito web. È qui che il team di supporto di MalCare può dare una mano. Ti guideranno attraverso il processo di installazione e, se necessario, puliranno il sito per te.

Correzione: sbarazzarsi del malware di reindirizzamento hackerato con MalCare.

7. Password riutilizzate

Le password riutilizzate possono essere password complesse, come abbiamo detto nella sezione precedente, ma non sono necessariamente univoche.

Ad esempio, il tuo account di social media e l'account del sito Web hanno la stessa stringa di lettere, caratteri e numeri per una password. Ti sei abituato a digitarlo e pensi che non possa essere indovinato, quindi è una buona password.

Beh, hai ragione a metà. È una buona password, ma solo per un account. La regola pratica è di non riutilizzare mai le password tra gli account. E il motivo è la potenziale minaccia di violazione dei dati.

GoDaddy ha avuto una violazione nel settembre 2021, scoperta solo nel novembre 2021. A quel punto, il database e le credenziali SFTP di 1,2 milioni di utenti erano stati compromessi. Se qualcuno di quegli utenti aveva usato quelle password altrove, come un conto bancario, quelle informazioni erano ora esattamente nelle mani dell'hacker. Diventa molto più facile entrare in altri account.

Ci affidiamo a diversi servizi e siti Web per proteggere i nostri dati, ma nessun sistema è completamente a prova di proiettile. Le cose possono e si romperanno a volte. L'obiettivo è contenere il più possibile i danni. La creazione di password uniche e complesse per ogni account ti aiuta a farlo.

Correzione: imposta password univoche e utilizza un gestore di password per ricordarle.

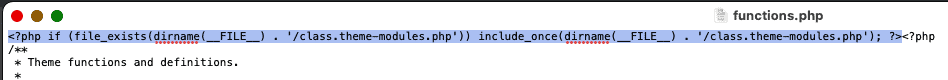

8. Software annullato

I plugin e i temi annullati sono versioni premium con licenze crackate disponibili gratuitamente online. A parte la dimensione morale del furto agli sviluppatori, il software annullato è un enorme rischio per la sicurezza di WordPress.

La maggior parte dei temi e dei plug-in annullati sono pieni di malware. Gli hacker si affidano alle persone che vogliono un buon affare su un prodotto premium e aspettano che lo installino. Il sito Web riceve manualmente una dose di malware e il sito è ora violato. Questo è l'unico motivo per cui qualcuno si prende la briga di decifrare software premium in primo luogo. Robin Hood non è coinvolto nell'ecosistema di WordPress.

Anche se i temi e i plug-in annullati non contenevano malware, il che è molto raro, non è possibile aggiornarli. Poiché non sono versioni ufficiali, ovviamente non ricevono supporto dagli sviluppatori. Pertanto, se viene rilevata una vulnerabilità e gli sviluppatori rilasciano una patch di sicurezza, il software annullato è anche scaduto con una vulnerabilità, oltre ad avere un malware installato su di esso.

Correzione: evita plugin e temi annullati come la peste.

9. Backdoor sul tuo sito WordPress

Le backdoor, come suggerisce il nome, sono modi alternativi e illeciti per accedere al codice del tuo sito web. Insieme al malware, gli hacker iniettano il codice backdoor nel tuo sito Web, quindi se il malware viene rilevato e rimosso, possono riottenere l'accesso utilizzando la backdoor.

Le backdoor sono uno dei motivi principali per cui non consigliamo di pulire mai manualmente il malware dal tuo sito web. Potresti riuscire a trovare gli script di malware e rimuoverli, ma le backdoor possono essere nascoste in modo molto intelligente e diventare quasi invisibili.

L'unico modo per rimuovere le backdoor dal tuo sito Web è utilizzare un plug-in di sicurezza di WordPress, come MalCare. MalCare elimina le backdoor e i malware in modo rapido e semplice con la funzione di pulizia automatica.

Correzione: utilizzare un plug-in di sicurezza per rimuovere le backdoor.

10. malware wp-vcd.php

Il malware wp-vcd.php provoca popup di spam sul tuo sito Web WordPress che indirizzano gli utenti ad altri siti Web. Ha lo stesso scopo dell'hacking di spam SEO e dei reindirizzamenti dannosi, ma funziona in modo diverso. Ha alcune varianti come wp-tmp.php e wp-feed.php.

Il malware wp-vcd.php infetta i siti Web con codice che viene eseguito ogni volta che il sito viene caricato. È uno degli hack più frustranti che infettano i siti WordPress, perché non appena lo rimuovi, sembra tornare subito; in alcuni casi, istantaneamente. Se mai ci fosse un malware che potrebbe essere paragonato a un virus ricorrente che non può essere espulso, wp-vcd.php è quello giusto.

Il malware wp-vcd.php infetta i siti Web principalmente tramite plugin e temi annullati. Wordfence arriva al punto di chiamarlo: “il malware che hai installato sul tuo stesso sito”; che pensiamo sia un po 'duro, ma sottolinea il pericolo di software annullato.

Correzione: elimina istantaneamente il malware wp-vcd.php dal tuo sito Web con MalCare.

11. Attacchi di forza bruta

Gli hacker utilizzano i bot per bombardare la tua pagina di accesso con combinazioni di nome utente e password, al fine di ottenere l'accesso. Questo metodo è noto come attacco di forza bruta e può avere successo se le password sono deboli o sono le stesse riscontrate in una violazione dei dati.

Gli attacchi di forza bruta non sono solo terribili per la sicurezza, ma consumano anche le risorse del server del tuo sito. Ogni volta che la pagina di accesso viene caricata, sono necessarie alcune risorse. Normalmente, l'utilizzo del disco è trascurabile, quindi non influisce notevolmente sulle prestazioni. Ma i robot di forza bruta martellano la pagina di accesso al ritmo di diverse centinaia, se non migliaia, di volte al minuto. Se il tuo sito è su hosting condiviso, ci saranno conseguenze evidenti.

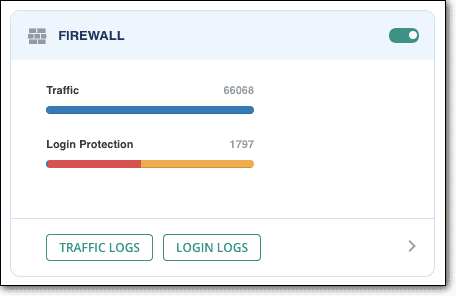

Il modo per contrastare gli attacchi di forza bruta è avere la protezione dei bot per il tuo sito web, oltre a limitare i tentativi di accesso errati. MalCare viene fornito con la protezione bot integrata nel plug-in di sicurezza.

Puoi anche abilitare CAPTCHA sulla tua pagina di accesso. Potresti vedere un consiglio per nascondere la tua pagina di accesso modificando l'URL predefinito, ma non farlo. È incredibilmente difficile da recuperare se quell'URL viene perso e sarai bloccato fuori dal tuo sito Web insieme agli hacker.

Correzione: limita i tentativi di accesso e ottieni la protezione dai bot per il tuo sito web.

12. Iniezione SQL

Tutti i siti Web WordPress dispongono di database che memorizzano informazioni importanti sul sito Web. Cose come gli utenti, le loro password con hash, i post, le pagine, i commenti sono archiviati in tabelle e vengono modificati e recuperati regolarmente dai file del sito web. Il database è raramente accessibile direttamente ed è controllato dai file del sito Web per motivi di sicurezza.

Le iniezioni SQL sono attacchi particolarmente pericolosi, perché gli hacker possono interagire direttamente con il database. Usano i moduli sul tuo sito Web per inserire query SQL, che consentono loro di manipolare o leggere dal database. SQL è il linguaggio di programmazione utilizzato per apportare modifiche al database, come aggiungere, eliminare, modificare o recuperare dati. Questo è il motivo per cui gli attacchi SQL injection sono così pericolosi.

La soluzione è mantenere aggiornati i plugin e i temi, perché le vulnerabilità di sicurezza di WordPress come l'input non disinfettato portano a attacchi di SQL injection di successo. Inoltre, un buon firewall terrà lontani i cattivi attori dal tuo sito web.

Correzione: mantieni tutto aggiornato e installa un firewall.

13. Attacchi di scripting tra siti

Gli attacchi cross-site scripting, o XSS, ai siti Web sono simili alle iniezioni SQL, in quanto l'hacker inserisce il codice nel sito Web. La differenza è che il codice ha come target il prossimo visitatore del tuo sito web, invece del database del tuo sito web.

In un attacco XSS, il malware viene aggiunto al tuo sito web. Un visitatore arriva e il suo browser pensa che il malware faccia parte del tuo sito Web e quindi il visitatore viene attaccato. In genere, gli attacchi di cross-site scripting vengono utilizzati per rubare dati a visitatori ignari.

Il modo per proteggere i visitatori del tuo sito è assicurarsi che le vulnerabilità XSS non esistano sul tuo sito web. Il modo più semplice per farlo è assicurarsi che il tuo sito web sia completamente aggiornato. Puoi portare la sicurezza al livello successivo installando anche un plugin per il firewall di WordPress.

Correzione: installa un firewall WordPress e mantieni aggiornato tutto sul sito Web.

14. Il sito Web è su HTTP non HTTPS

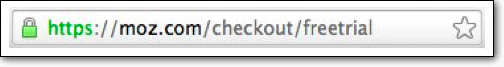

Potresti aver notato che molti siti Web ora hanno un lucchetto verde vicino alla barra degli URL. Questo è un badge di fiducia per consentire al visitatore di dire che il sito Web utilizza SSL. SSL è un protocollo di sicurezza che crittografa il traffico avanti e indietro da un sito Web.

Una buona analogia con questo è pensare a una telefonata. I dati che passano tra due persone sulla linea sono destinati a rimanere tra di loro come una conversazione privata. Tuttavia, se una terza persona potesse attingere a quella linea, comprenderebbe i dati e quindi non sono più privati. Tuttavia, se due persone originali dovessero utilizzare un codice che solo loro sono in grado di decifrare, indipendentemente da quanto la terza persona sente per caso, il vero significato dell'informazione è loro nascosto.

Ecco come funziona SSL per i siti web. Crittografa i dati inviati da e verso il sito Web, in modo che le informazioni sensibili non possano essere lette da terzi e utilizzate illegittimamente.

Internet nel suo insieme si è spostato verso la sicurezza e la privacy dei dati negli ultimi dieci anni e SSL è emerso come uno dei modi fondamentali per raggiungere tale scopo. Anche Google sostiene fortemente i siti Web abilitati SSL, arrivando al punto di penalizzare i siti Web non SSL nei risultati di ricerca.

Correzione: installa un certificato SSL sul tuo sito web.

15. Email di spam inviate da WordPress

Le e-mail sono una pietra miliare del marketing digitale ed è un modo per coinvolgere e interagire con i visitatori del sito web. Le persone stanno anche diventando sempre più giudiziose riguardo alle e-mail che vogliono ricevere, quindi esiste una fiducia di fondo.

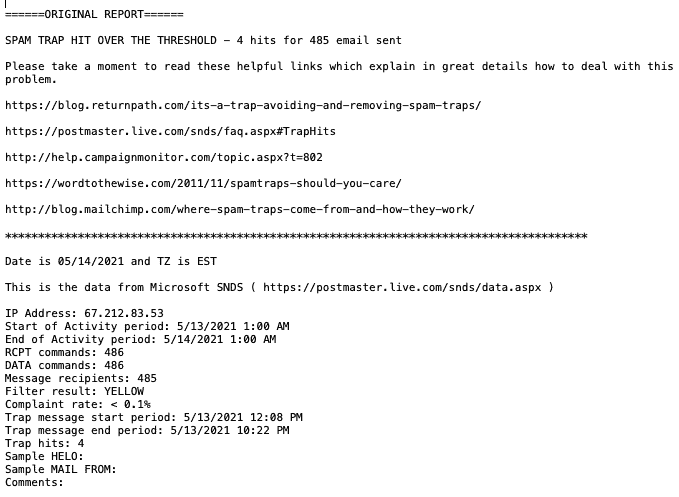

Data la natura delicata della fiducia, è terribile pensare che un hacker possa inserire malware nel tuo sito Web e inviare spam ai tuoi visitatori. Eppure, questo è esattamente ciò che fanno alcuni malware. Dirotta la funzione principale di WordPress wp_mail() per inviare e-mail di spam.

Il malware normalmente causa le liste nere di Google e le sospensioni degli host web, ma nel caso di e-mail di spam il tuo host web inserisce nella blacklist anche il tuo servizio di posta elettronica e vedrai un sacco di altri errori. In effetti, se lo spammer aggiunge anche indirizzi e-mail al tuo sito Web, corri il rischio di avere la tua e-mail nella lista nera del tutto.

Correzione: pulisci il malware e-mail di spam dal tuo sito Web e utilizza invece uno strumento di email marketing.

16. Account utente dormienti

Gli utenti di un sito web cambiano costantemente. Se gestisci un blog con più autori ed editori, ad esempio, è probabile che i nuovi scrittori vengano aggiunti spesso al sito Web, mentre gli scrittori più anziani se ne vanno.

Il punto cruciale qui sono i vecchi account utente che non vengono rimossi prontamente nel tempo diventano un problema di sicurezza di WordPress. Poiché gli account esistono ma le password non vengono aggiornate regolarmente, sono vulnerabili agli attacchi. Gli account utente dormienti soffrono degli stessi pericoli delle password compromesse, quindi è necessario rimuovere eventuali account non in uso attivo.

Inoltre, è importante sapere chi sta facendo cosa sul tuo sito web. Le azioni insolite o impreviste dell'utente sono un segnale precoce di account compromessi.

Correzione: rimuovere gli account utente inattivi e utilizzare un registro attività.

Le migliori pratiche per prevenire problemi di sicurezza di WordPress

I problemi di sicurezza di WordPress sono in continua evoluzione ed è difficile tenerli al passo oltre a tutto il resto del lavoro necessario per gestire un sito web. Pertanto, ecco alcune buone pratiche di sicurezza che possono aiutarti a proteggere il tuo sito Web da malware e hacker, senza sforzi aggiuntivi da parte tua.

- Installa un plug-in di sicurezza: la migliore difesa che il tuo WordPress ha contro gli hacker è un buon plug-in di sicurezza come MalCare. Un plug-in di sicurezza di WordPress dovrebbe avere uno scanner di malware e un pulitore. Idealmente, dovrebbe anche essere dotato di un firewall, protezione dalla forza bruta, protezione dai bot e un registro delle attività. MalCare ha tutto questo ed esperti di sicurezza prontamente disponibili per qualsiasi aiuto. È una soluzione pratica, che ti avverte solo quando è necessaria un'azione e non assorbe le risorse del server per l'occasione. Installa subito MalCare e tira un sospiro di sollievo.

- Utilizzare un firewall: un firewall per applicazioni Web protegge il tuo sito Web da tutti i tipi di malintenzionati. Gli hacker vogliono sfruttare le vulnerabilità del tuo sito Web, oltre ad altri problemi di sicurezza di WordPress. Un firewall lo impedisce, consentendo solo l'ingresso di visitatori legittimi. È un must per il tuo sito Web ed è ancora meglio se viene fornito in bundle con il tuo plug-in di sicurezza.

- Mantieni tutto aggiornato : assicurati che il core, i plugin e i temi di WordPress siano sempre aggiornati. Gli aggiornamenti spesso contengono patch di sicurezza per le vulnerabilità, pertanto è fondamentale aggiornarli il prima possibile. Tuttavia, sappiamo che l'applicazione degli aggiornamenti non è sempre semplice. Per ridurre al minimo i rischi, aggiorna in sicurezza il tuo sito Web utilizzando BlogVault. Il backup del tuo sito viene eseguito appena prima dell'aggiornamento e puoi vedere come si comporta l'aggiornamento durante lo staging prima di aggiornare il tuo sito web live.

- Avere un'autenticazione a due fattori: le password possono essere violate, soprattutto se non sono particolarmente forti o sono state riutilizzate. L'autenticazione a due fattori genera un token di accesso in tempo reale oltre a password molto più difficili da decifrare. Puoi abilitare l'autenticazione a due fattori utilizzando un plug-in, come WP 2FA o un altro fuori da questo elenco.

- Applicare politiche di password complesse: non possiamo sottolineare abbastanza l'importanza di password complesse e uniche. Si consiglia di utilizzare un gestore di password. Per proteggere il tuo sito Web da problemi di sicurezza, come attacchi di forza bruta, il tuo plug-in di sicurezza dovrebbe limitare anche i tentativi di accesso.

- Backup regolari: a volte i backup sono l'ultima risorsa con un hack e il tuo sito Web dovrebbe sempre avere un backup archiviato lontano dal server del tuo sito Web. Scopri di più su come eseguire il backup del tuo sito WordPress.

- Usa SSL: installa un certificato SSL sul tuo sito Web per crittografare le comunicazioni avanti e indietro da esso. SSL è diventato uno standard de facto e Google ne promuove attivamente l'utilizzo per un'esperienza di navigazione più sicura.

- Conduci un audit di sicurezza ogni pochi mesi: esamina gli utenti e le loro azioni sul sito Web, con un registro delle attività. Un'attività insolita può essere un segnale di allerta precoce del malware. È inoltre consigliabile implementare la politica dei privilegi minimi per gli account amministratore e utente. Infine, elimina eventuali plugin o temi inutilizzati sul tuo sito web. I temi e i plug-in disattivati vengono trascurati per gli aggiornamenti e le vulnerabilità della sicurezza di WordPess vengono deselezionate causando l'hacking dei siti Web.

- Scegli plugin e temi affidabili: questo è leggermente soggettivo come misura di sicurezza, ma vale la pena utilizzare i migliori plugin e temi sul tuo sito web. Controlla se lo sviluppatore aggiorna regolarmente il proprio prodotto, ad esempio. Oltre alle recensioni online e alle esperienze di supporto di altri utenti, questa è una metrica importante. Inoltre, il software premium è generalmente una scommessa migliore nel complesso. Ma soprattutto, non usare mai software annullato. Spesso contiene malware nel codice, essendo stato violato proprio per questo motivo. Non è solo un rischio utile.

Puoi anche rafforzare il tuo sito Web WordPress e istruirti su come funziona la sicurezza di WordPress.

Principali cause di hack sui siti WordPress

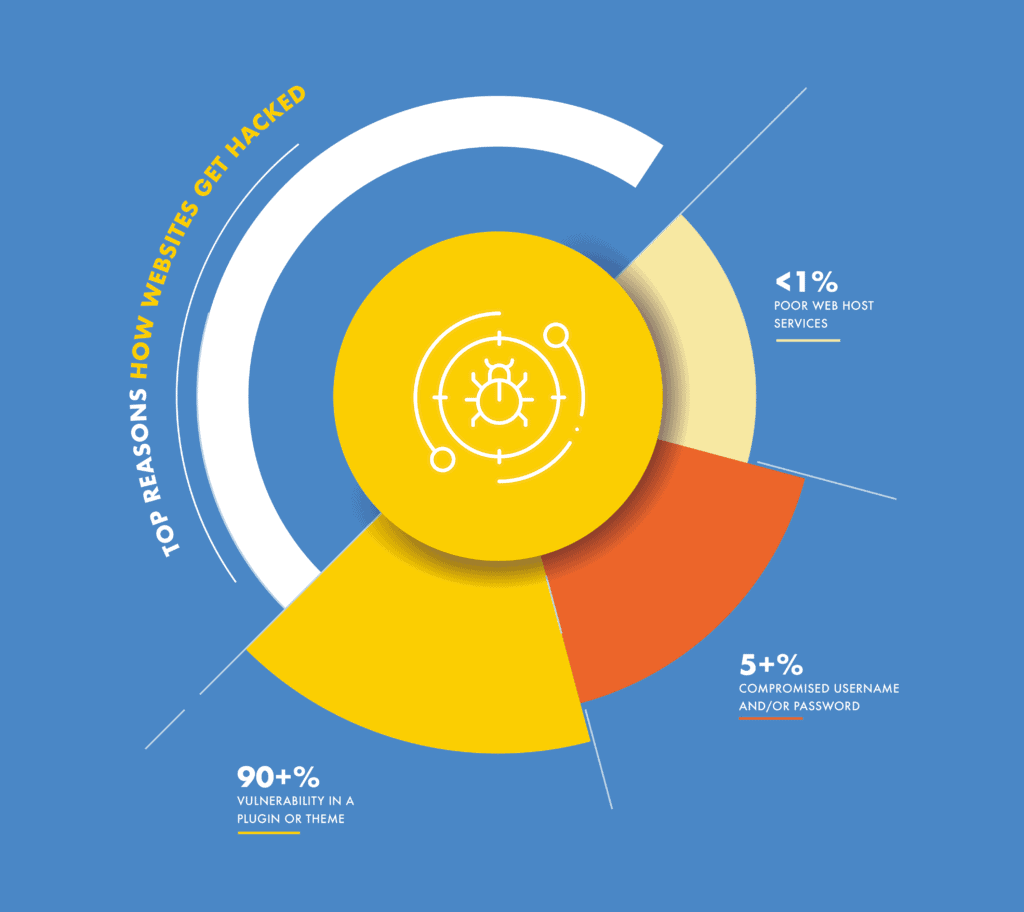

Ci sono due anelli deboli nella sicurezza del tuo sito WordPress: vulnerabilità e password . Oltre il 90% del malware viene iniettato tramite vulnerabilità, oltre il 5% a causa di password compromesse o deboli e meno dell'1% a causa di altre cause, come servizi host web scadenti.

Vulnerabilità

Sebbene WordPress stesso sia sicuro, i siti Web sono costruiti con qualcosa di più del semplice WordPress di base. Utilizziamo plugin e temi per estendere le funzionalità dei nostri siti Web, aggiungere funzionalità, avere un bel design e interagire con i visitatori del sito Web. Tutto questo si ottiene con plugin e temi.

Plugin e temi, come WordPress, sono costruiti con il codice. Quando gli sviluppatori scrivono codice, possono commettere errori che si traducono in scappatoie. Le scappatoie nel codice possono essere sfruttate dagli hacker per eseguire azioni non previste dallo sviluppatore.

Ad esempio, se il tuo sito Web consente agli utenti di caricare immagini, ad esempio per un'immagine del profilo, il caricamento dovrebbe essere solo un file immagine. Tuttavia, se lo sviluppatore non ha inserito tali vincoli, un hacker può invece caricare un file PHP pieno di malware. Una volta caricato sul sito Web, l'hacker può quindi eseguire il file e il malware si diffonderà al resto del sito. Queste scappatoie sono vulnerabilità. Ci sono altri tipi, ovviamente, ma questi sono i principali che affliggono i siti WordPress.

Password compromesse

Se un hacker ha le credenziali del tuo account, non ha bisogno di hackerare il tuo sito web. Ecco perché le password complesse sono così importanti.

Ci sono due modi principali in cui le password diventano l'anello più debole nella catena di sicurezza di WordPress. Uno consiste nell'utilizzare password facili da ricordare, che di conseguenza sono facili da indovinare per gli hacker e i loro bot. E il secondo modo è quando gli utenti riutilizzano le password su siti Web e servizi.

Le violazioni dei dati sono fin troppo comuni. Ad esempio, un utente ha la stessa password per due account diversi: un sito di e-commerce e il proprio account Twitter. Se il sito Web di e-commerce ha una violazione dei dati, in cui i dati degli utenti vengono rubati, il loro account Twitter è ora compromesso. L'hacker può accedere all'account e causare ogni tipo di caos.

Sia le vulnerabilità che le password compromesse sono rischi per la sicurezza di WordPress che puoi affrontare facilmente, con gli strumenti giusti e i consigli giusti. Fortunatamente, entrambe le cose sono qui.

Conclusione

I problemi di sicurezza di WordPress possono essere scoraggianti per un amministratore inesperto, ma ciò non significa che non ci sia una soluzione. I problemi di sicurezza possono essere risolti facilmente, ascoltando i consigli degli esperti. Noi di MalCare crediamo fermamente che la sicurezza di WordPress debba essere un affare pratico, lasciandoti libero di fare altre cose in tutta tranquillità.

Ci auguriamo che l'articolo abbia contribuito a dissipare eventuali timori. Se c'è qualcosa che non abbiamo affrontato, faccelo sapere. Ci piacerebbe avere tue notizie.

Domande frequenti

WordPress ha problemi di sicurezza?

WordPress è un sistema sicuro, ma come qualsiasi altro sistema non è perfetto. Plugin e temi aggiungono funzionalità e complessità a un sito Web, ma comportano anche rischi per la sicurezza. Tuttavia, ci sono modi per mitigarli con successo, quindi i siti Web WordPress sono protetti dagli hacker.

WordPress è facilmente hackerato?

WordPress non è facilmente hackerabile, tuttavia, alcuni dei suoi plugin e temi potrebbero non essere così sicuri. L'installazione di un plug-in di sicurezza con un firewall integrato, come MalCare, renderà un sito Web WordPress molto più sicuro.

WordPress è sicuro per il commercio?

WordPress è sicuro per il commercio, se il sito Web ha un plug-in di sicurezza con un firewall installato. Il plug-in di sicurezza eseguirà scansioni giornaliere per avvisare gli utenti di malware. MalCare è un ottimo plug-in di sicurezza che non solo esegue la scansione del sito Web, ma fornisce anche un'opzione di pulizia automatica con 1 clic. MalCare viene fornito con un firewall per tenere lontano il traffico dannoso dal sito Web di commercio, oltre a proteggere il sito Web da bot che raccolgono dati.

Quali sono i requisiti di sicurezza indispensabili per WordPress?

The must-have WordPress security requirements are:

- Malware scanner

- Malware cleaner

- WordPress firewall

- Brute force protection

- Bot protection

- Registro delle attività

- Autenticazione a due fattori

These features go a long way toward protecting websites from WordPress security issues.

Are outdated WordPress plugins a security risk for a site?

Yes, outdated WordPress plugins are a security risk for a website. Plugin updates usually contain security patches that address errors in the plugin code. These errors are known as vulnerabilities and can be exploited by hackers to gain unauthorised access to a website. Therefore it is critically important to update WordPress plugins as soon as possible. Same goes for WordPress themes.