9 つの一般的な Web サイト セキュリティ脅威 (およびそれらに対抗する方法)

公開: 2023-10-25乱文で申し訳ありませんが、あなたのウェブサイトは安全ではありません。 それは必ずしもあなたが何かをしたからではなく、単にインターネット上に完全に安全なものは存在しないからです。 すべての Web サイトは、ダウンしたり、損害を与えたり、さらに悪いことにつながる可能性のあるセキュリティの脅威に直面しています。

それは悪い知らせです。 明るい兆しは、これらの脅威に対処するためにできることはたくさんあり、最初のステップは脅威の存在を認識することです。 結局のところ、リスクを引き起こす可能性があるとわかっているものから自分を守ることしかできません。

まさにそれを実現するのに役立つように、この記事では、WordPress およびその他の Web サイトの一般的なセキュリティ脅威について説明します。 脅威とは何か、その仕組み、そして脅威の発生を防ぐために何ができるかについて説明します。 読み終わったら、WordPress ウェブサイトを安全に、危険から守ることができると感じていただき、本当に重要なことに集中していただきたいと考えています。

Web サイトのセキュリティの脅威をなぜ気にするのでしょうか?

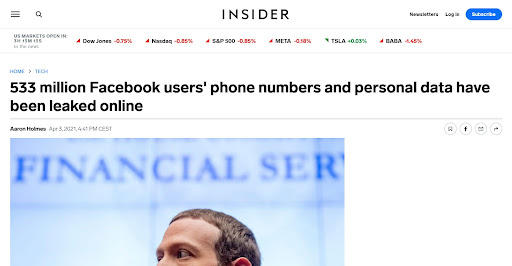

最初に抱く反応は、これが自分に関係があるのかどうか、自問することかもしれません。 確かに、こうした大規模なデータ侵害やハッキングについてはよく聞きますが、この種のことは通常、大企業でのみ発生するのではないでしょうか? Facebook、Twitter、Equifax、Yahoo など、盗む価値のある情報を保有している企業です。

バブルを崩壊させるのは残念ですが、あなたが百万ドル規模の企業ではないという理由だけで、あなたの Web サイトをダウンさせたり、侵害したりすることに興味を持っている個人がまだたくさんいます。

世界的なサイバー攻撃は 2022 年だけで 38% 増加し、2019 年の Verizon レポートによると、中小企業が最大の標的となり、全データ侵害の 43% を占めています。 サイバー攻撃の被害者になった場合、これらの企業には平均 25,000 ドルの損害が発生します。 実際、FBI によると、2022 年のサイバー犯罪被害は米国だけで 102 億ドルに達しました。

ただし、攻撃への対処と駆除にかかる直接的なコストだけが問題ではありません。 また、顧客の減少、ダウンタイム、業務の中断、顧客間の信頼の喪失、検索エンジンによるブロックなどの代償も伴います。

そのため、小規模な Web サイトであってもターゲットになる可能性があります。 特に、ほとんどの攻撃は、何かが見つかるまで Web をスキャンして脆弱性を探すプログラムによって自動的に開始されるためです。 したがって、隙を残しておけば、誰かがそこを利用しようとするでしょう。

自分自身を守る方法を知りたいですか? 最も一般的なセキュリティ脅威のいくつかを見てみましょう。

Web サイトのセキュリティの脅威 #1: フィッシング

出典: アンドリュー・レヴィン

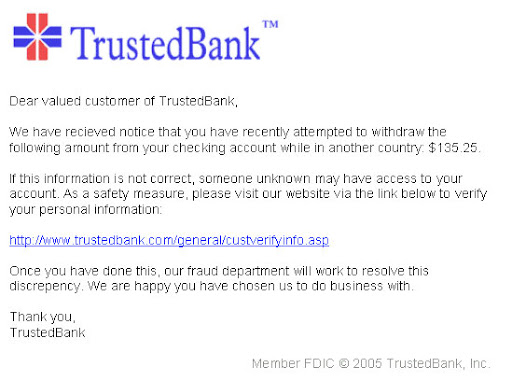

フィッシングとは、ハッカーがユーザーを悪意のある Web サイトにアクセスさせたり、危険なリンクをクリックさせたり、汚染された添付ファイルをダウンロードさせたり、Web サイトのログイン情報などの機密情報を提供させたりしようとすることです。 そのほとんどは、正規の送信元からのふりをした電子メールの形式で発生しますが、テキスト、メッセンジャー アプリ、または偽のソーシャル ログイン ページを介してフィッシング メッセージを受信することもあります。

フィッシングの潜在的な危険性

フィッシングを通じてログイン情報を取得すると、攻撃者は時間を大幅に節約できます。 苦労して推測したり総当たりでサイトに侵入したりする必要がなく、確実に機能している認証情報を使用するだけで済みます。

これにより、特に認証情報に高いユーザー権限が付与されている場合、彼らはあなたの Web サイトを自由に支配できるようになります。 新しいユーザーの作成、コンテンツとリンクの追加、ファイルの操作、バックドアの作成、さらにはコードの実行も可能です。 さらに、オンライン ショップの顧客データなどの機密情報がサイトに保存されている場合、ハッカーはそれにアクセスすることもできます。

もちろん、これが起こって公になった場合、それはあなたの評判に大きな打撃を与えます。 さらに、運用しているプライバシー法によっては、追加の罰金が課せられる場合があります。

対処方法

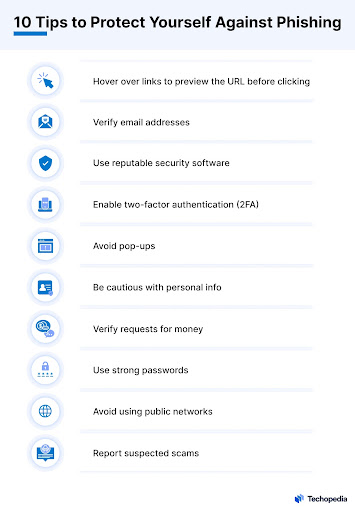

フィッシング攻撃を防ぐ最善の方法は、フィッシング攻撃に対する認識を高めることです。 機密情報を求めるメッセージを受け取った場合は、すぐに立ち止まってください。 何も返送したり、リンクをクリックしたり、添付ファイルをダウンロードして実行したりしないでください。 少なくとも、送信者の電子メール アドレスが正当なものであるかどうかを確認してください。 さらに、フィッシング戦術について自分自身も学び、社内の他の人々に対しても同様のことを行ってください。

出典: テクノペディア

Web サイトのセキュリティの脅威 #2: (D) DoS 攻撃

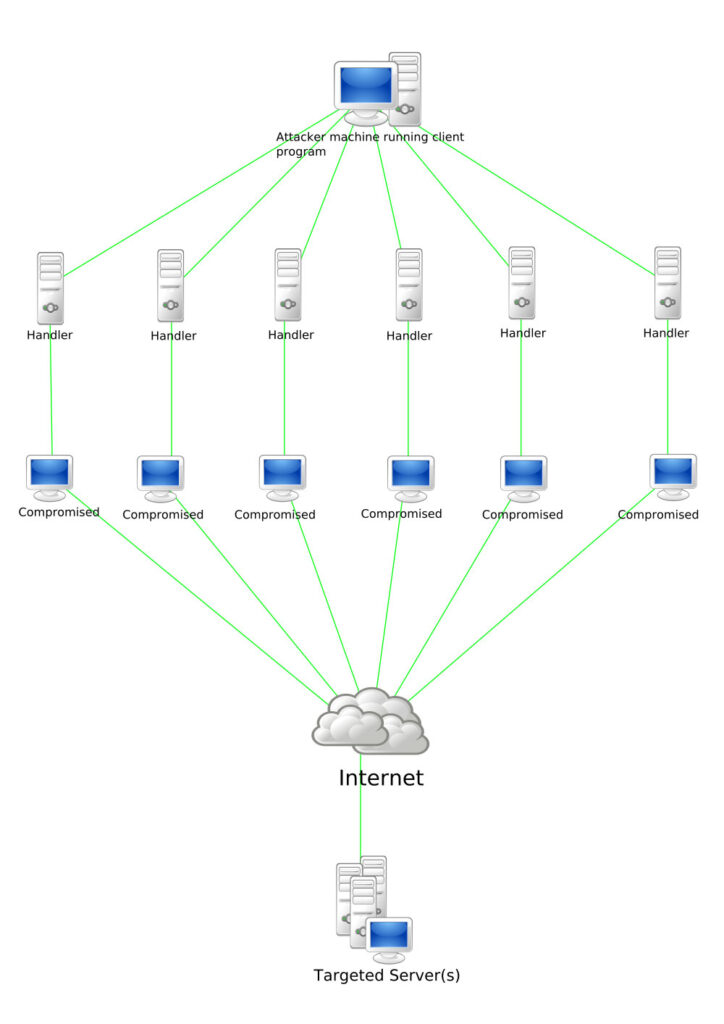

DoS は「サービス拒否」の略で、誰かがあなたの Web サイトに不正なトラフィックを大量に送り込んでダウンさせようとすることを指します。 目的は、サーバーがリクエストで過負荷になり、サーバーが対応できなくなり、動作を停止することです。

DoS 攻撃は多くの場合、ボットネットを通じて実行されます。ボットネットとは、ウイルスやトロイの木馬が侵入し、ハッカーがリモートでコマンドを実行できるコンピューターを意味します。 その場合、「分散型サービス拒否」 (DDoS) についても話します。

出典: エヴェラルド・コエーリョとYellowIcon / LGPL

この種の攻撃は、企業や Web サイトに損害を与えたり、金銭を脅迫したりすることを目的としています。 また、攻撃者が問題の Web サイトの内容に同意していないため、または企業が行った公式声明のために、イデオロギー的な理由で実行されることもあります。 ただし、ハッカーがサイトに侵入しようとしている間に、DDoS 攻撃が気をそらす目的で使用される場合もあります。

結果は何ですか?

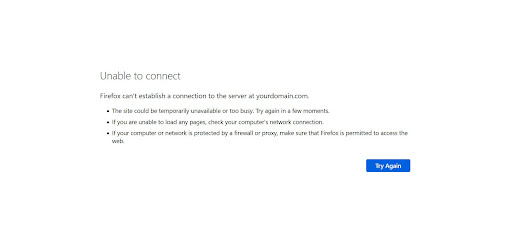

DDoS 攻撃の影響は、問題の Web サイトが応答しなくなり、実際の顧客や訪問者がアクセスできなくなることです。 サーバーは訪問を適切に処理するにはやるべきことが多すぎるため、正規の訪問者に対しては読み込みが非常に遅いか、まったく読み込まれません。

もちろん、ほとんどの企業にとって、Web サイトは主要な資産の 1 つです。 アクセスできなくなると、ビジネスと収益の損失につながります。 DDoS 攻撃は、訪問者の中には Web サイトの品質が単に良くないと考える人もいるため、評判を傷つける可能性もあります。

DDoS 攻撃を防ぐ方法

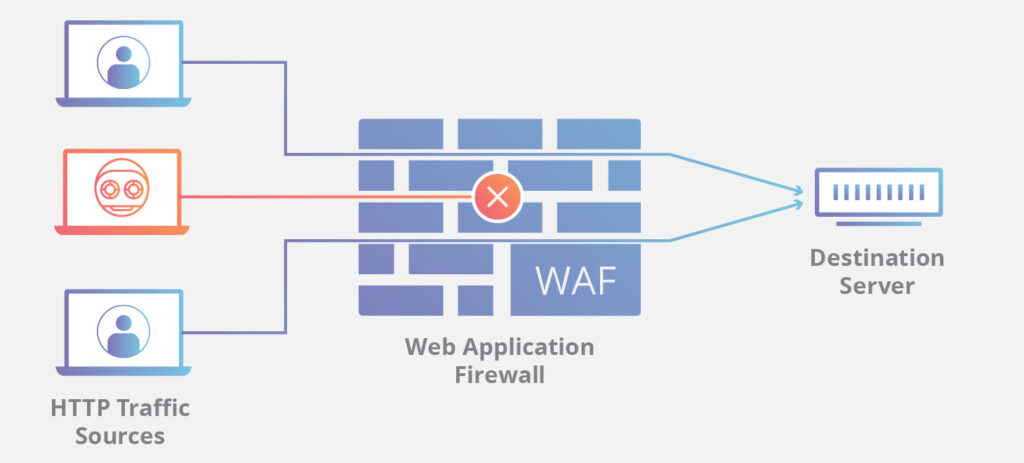

この種の Web サイトの脅威に対抗する最善の方法の 1 つは、ファイアウォールまたは Web アプリケーション ファイアウォールの形式で別のセキュリティ層を追加することです。 これらは、悪意のあるトラフィックがサイトに到達する前にフィルタリングして除外するように設計されています。 そうすれば、攻撃は Web サイトに到達することさえなくなり、損害を与えることができなくなります。 さらに、DDoS 攻撃が単なる侵入の邪魔である場合、ファイアウォールはそれに対する保護も提供します。 ここでの優れたプロバイダーは Sucuri と Cloudflare です。

出典: クラウドフレア

この Web サイトのセキュリティ脅威から身を守るためのもう 1 つの優れた投資は、コンテンツ配信ネットワーク (CDN) です。 サイトのコピーが別のサーバーに配置されるため、サイトを Web から完全に削除することが難しくなります。 また、メインサーバーからの攻撃を遠ざけることもできます。 多くの CDN には DDoS 保護が含まれています。

WP Engine で Web サイトをホストしている場合は、Global Edge Security を使用して、これらの両方の方法を同時に利用できます。 これは、マネージド Web アプリケーション ファイアウォール、高度な DDoS 保護、グローバル CDN を含む、エンタープライズ グレードのパフォーマンスとセキュリティのアドオンです。 つまり、外部のセキュリティ脅威を防ぐために必要なものがすべて揃っています。

さらに、それはかなり手間がかかりません。 これをプランに追加し、DNS レコードが適切なサーバーを指すようにするだけで、残りの作業は自動的に行われます。 簡単にピーシー。 最後に、UptimeRobot などを使用して稼働時間の監視を設定することをお勧めします。 こうすることで、サイトにアクセスできなくなったときにすぐに警告が表示されるため、すぐにアクションを起こすことができます。

Web サイトのセキュリティの脅威 #3: ブルート フォース攻撃とクレデンシャル スタッフィング

ブルート フォース攻撃は、サイトの一部を自動的に攻撃するという点で DDoS 攻撃に似ています。 ただし、トラフィックをブロックする代わりに、ログイン ページをターゲットにし、ログイン情報を推測して Web サイトにアクセスしようとします。 この種のプログラムは、侵入するまで、1 秒ごとにさまざまな一般的なパスワードとユーザー名の組み合わせを試行します。

もう少し洗練されたものは、いわゆる Credential Stuffing です。 ここで、攻撃者は、ランダムなログイン情報の代わりに、他のデータ侵害ですでに知られている電子メールとパスワードの組み合わせを使用します。 これらの攻撃は、多くの人がログイン情報を再利用しているという事実を利用しています。

攻撃者がログイン資格情報の推測に成功した場合、結果は「フィッシング」セクションで説明したものとほぼ同じになります。

ログイン攻撃の阻止

ログイン ページへの攻撃から身を守る方法はいくつかあります。

- ログイン試行を制限し、頻繁に失敗するユーザーをロックアウトします (たとえば、「ログイン試行のリロードを制限」など)。

- 認証情報を再利用せず、所有するアカウントごとに個別のパスワードを設定します。

- WordPress サイトのユーザー数を制限し、仕事に必要な機能のみをユーザーに提供します。

- パスワード ポリシー マネージャーなどを使用して、強力なパスワードを強制する

- さらに良いのは、多要素認証を使用することです

- 攻撃者が WordPress ダッシュボード内からファイルを操作できないように、テーマとプラグイン エディターをオフにします。

Web サイトのセキュリティの脅威 #4: クロスサイト スクリプティング (XSS)

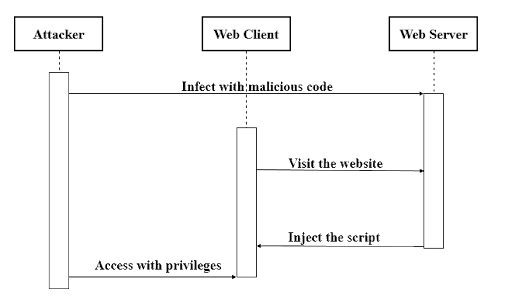

クロスサイト スクリプティングでは、ハッカーが Web サイトをだまして、悪意のあるスクリプトを被害者のブラウザに配信させます。 ソースがあるため、ブラウザはスクリプトを信頼して実行します。 これは、お問い合わせフォームなどの入力フィールドを通じて発生することがよくあります。 ただし、侵害された Web サイトのデータベースから攻撃が行われる可能性もあります。

考えられる結果

成功すると、攻撃者はクロスサイト スクリプティングを使用してログイン データを盗み、マルウェアをインストールし、ユーザーを別のサイトにリダイレクトし、表示しているページを操作することさえできます。 また、別のユーザーとして問題の Web サイトにアクセスし、データを読み取る可能性もあります。 さらに、被害者のコンピュータにソフトウェアをインストールできる可能性があります。

クレジット: ミシェル・バクニ

全体として、クロスサイト スクリプティングは、サイト自体よりも訪問者にとって危険です。 ただし、それがあなたの Web 上の存在に由来するものである場合、当然のことながら、これはあなたに良い光を当てません。 したがって、あなた自身と訪問者に対して、サイトを安全にする義務があります。

XSS 攻撃を防ぐ方法

技術レベルでは、クロスサイト スクリプティングを防止するための最も重要な手順は、データ入力をサニタイズして検証することです。 これは、コード インジェクションを回避するために特殊文字や記号を拒否することを意味します。たとえば、入力にスクリプト、オブジェクト、リンクなどを含めることができないようにします。 PHP や JavaScript などのプログラミング言語はこのための標準関数を提供しており、WordPress にもこの目的のための独自のマークアップがあります。

あなたが開発者ではない場合、あなたの役割は、適切な判断を下して、これらのルールに従わないコードをサイトから遠ざけることです。 つまり、信頼できるソースからテーマとプラグインを入手し、それらが十分にサポートされ、維持されていることを確認してください。 さらに、理解できないコード スニペットをサイトにインストールしないでください。

Web サイトのセキュリティの脅威 #5: SQL インジェクション

SQL インジェクションはクロスサイト スクリプティングに似ています。 また、入力フィールドを使用して Web サイト上で悪意のある SQL コードを実行し、データベースにアクセスすることによっても機能します。

Web サイトが SQL インジェクションに対して脆弱な場合、攻撃者はこの手法を使用して、次のようないくつかの方法で Web サイトに損害を与える可能性があります。

- 管理者権限を持つ新しい ID を作成し、サイトにアクセスできるようにします。

- サーバー上のすべてのデータに直接アクセス

- データベースを破壊または変更して使用できなくする

もちろん、どれも良いニュースではありません。

SQL インジェクションの阻止

この Web サイトのセキュリティの脅威には、クロスサイト スクリプティングと同様の警戒が必要です。 データ入力をサニタイズ、フィルタリング、エスケープ、検証し、機密情報を確実に暗号化します。 多くの Web フレームワークはこれを自動的に行います。

非開発者は、WordPress とそのコンポーネントを常に最新の状態に保ち、WordPress セキュリティ プラグインを使用してください。 それらの多くには、SQL インジェクションを防止する機能が備わっています。 このトピックの詳細については、専用の WP Engine 記事を参照してください。

Web サイトのセキュリティの脅威 #6: ランサムウェア/改ざん

ランサムウェアは、Web サイトやその他のビジネス資産へのアクセスをブロックし、攻撃者にお金を支払った場合にのみロックを再度解除するソフトウェアの一種です。

改ざんは、Web サイトのデザインやコンテンツを台無しにしたり、ハッキングが成功したというメッセージを残したりするという点で似ています。

いずれの場合も、誰かが何らかの方法でサイトにアクセスしたため、次のようなさまざまな悪影響が生じる可能性があります。

- 身代金の費用(支払う場合、高額になる可能性があります)

- 清掃料金

- 売上の損失と評判の低下

- 仕事を遂行できなくなることによるスタッフの生産性の損失

- ブロックリストに登録されたため、検索エンジンのランキングが低下しました

自分自身を守る方法

ランサムウェアや改ざん攻撃を防ぐ方法は、このガイドに記載されている他のベスト プラクティスに従って、Web サイトやサーバーへのアクセスをロックダウンすることです。 ログイン情報を安全に保ち、サイトを更新し、サイトの以前のバージョンに戻れるようにバックアップ ソリューションを用意してください。

Web サイトのセキュリティの脅威 #7: マルウェアとスパイウェア

これは Web サイト自体に対する危険ではなく、あなたのサイトに起こる可能性のあるものです。 攻撃者がアクセスすると、訪問者のコンピュータに感染するマルウェアやスパイウェアがインストールされる可能性があります。 侵害された Web サイトは、ハッカーの計画を推進する手段として機能することになります。

何が起こるでしょうか?

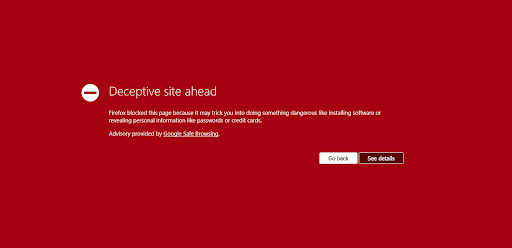

マルウェアはあなたの評判にとって大きな危険です。 ブラウザまたはウイルス対策プログラムがそれを検出すると、訪問者はサイトにアクセスできなくなります。

さらに、検索エンジンは、ユーザーに害を及ぼす Web サイトにユーザーを送りたくないため、あなたをブロックリストに登録し、インデックスから削除する可能性があります。

もちろん、どちらも大量のトラフィック損失を引き起こす可能性があり、問題を解決したとしてもブロックリストから抜け出すのが難しい場合があります。 トラフィックがなければ、収益も見込み客も顧客もビジネスも存在しません。

マルウェア感染の防止

繰り返しになりますが、このガイドで説明されている実践に従って、他の Web サイトのセキュリティ上の脅威をサイトから排除してください。 特に、強力な資格情報と多要素認証を採用し、Web サイトのコンポーネントを最新の状態に保ち、サイトにインストールするものに注意してください。

さらに、ウイルス対策ソフトウェアを使用して自分のコンピュータをクリーンな状態に保ち、Sucuri Sitecheck などで Web サイトのマルウェアを定期的にスキャンしてください。

Web サイトのセキュリティの脅威 #8: 中間者攻撃

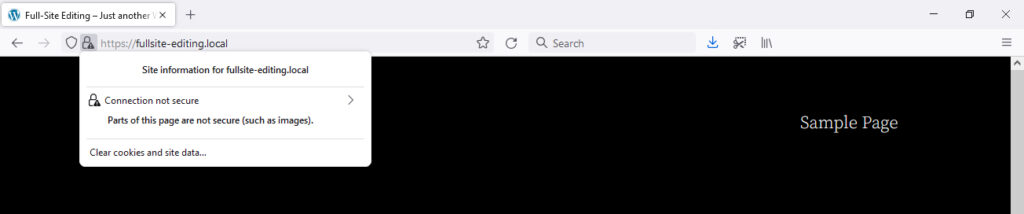

この種の攻撃は、トラフィックに暗号化を使用していない Web サイトでよく見られます。 ここで、攻撃者は保護されていないデータを傍受し、ログイン、支払い、その他の機密情報にアクセスできるようになります。 中間者攻撃は、セキュリティで保護されていない Wi-Fi ネットワークでも発生します。

自分自身を守る方法

Web サイトでこの脅威に対抗する最も重要な方法は、暗号化を使用することです。 サイトに TLS/SSL プロトコルをインストールし、HTTPS に切り替えます。 これにより、サイトと訪問者のブラウザ間で送信されるすべての情報が自動的に暗号化され、中間者攻撃の成功を防ぎます。

さらに、強力なパスワードを使用し、デフォルトの認証情報を変更して、職場と自宅の Wi-Fi を保護します。 さらに、公衆 Wi-Fi を使用する場合は特に注意してください。 VPN を使用してトラフィックを保護し、どうしても必要な場合にのみ公共 Wi-Fi からサイトにログインしてください。

Web サイトのセキュリティの脅威 #9: サプライ チェーン攻撃

サプライ チェーン攻撃とは、攻撃者がサードパーティ ソフトウェアを通じて Web サイトに侵入することです。 たとえば、誰かが多くの Web サイトと統合されている SaaS 製品をハッキングし、その過程でそれらのサイトにアクセスできるようになった場合です。

近年、WordPress に対するサプライチェーン攻撃が発生しています。 あるケースでは、攻撃者が悪意のあるコードを意図的にプラグインに追加しました。 またある時は、WordPress 拡張機能の配布サーバーに侵入して同じことを行いました。

ほとんどの場合、これらの攻撃はすぐに発見され、問題のプラグインは禁止されるかパッチが適用されます。 しかし、それはまだ注意すべきことです。

それを防ぐ方法

サプライチェーン攻撃を防ぐための最善の方法は、Web サイトでのプラグインとサードパーティのコードの使用に関するベスト プラクティスに従うことです。

- プラグインやテーマなどの拡張機能には信頼できるソースのみを使用してください

- 統合を最小限に抑え、本当に必要なものだけをインストールします

- すべてのサードパーティのものがまだ関連しているかどうか、サイトを定期的に監査してください

- アクティビティ ログを使用して、サイトで発生している不審な動作を特定します。

ウェブサイトの脅威を寄せ付けない

セキュリティの脅威は、すべての Web サイト所有者が直面しなければならないものです。 これらは、インターネット上での運用における残念な現実です。 ありがたいことに、それらの多くは、いくつかの常識的なベスト プラクティスを実装することで防ぐことができます。

- 受信するメッセージ、クリックするリンク、ダウンロードする添付ファイルには注意してください

- ファイアウォール、CDN、稼働時間の監視に投資する

- 強力なパスワードを使用し、ユーザーの機能とログイン試行を制限し、多要素認証を設定します。

- サイト上のプラグインとテーマの量を最小限に抑え、正規のソースから入手するようにしてください。

- 開発者として、データをサニタイズして検証する

- ウェブサイトとそれに付随するすべてのものを最新の状態に保ちます

- HTTPS を使用して Web サイトのトラフィックを暗号化する

- 何か問題が発生した場合に備えてバックアップソリューションを用意しておく

- 安全でないネットワークに機密情報を入力しないでください

これらに従うだけで、一般的な Web サイトのセキュリティ脅威の大部分から身を守ることができます。 警戒してください!

Web サイトをセキュリティの脅威から保護するために、他にどのような方法をお勧めしますか? 以下のコメント欄であなたの考えを共有してください!