新しいブロック XML-RPC ツールで WordPress サイトのホスティング セキュリティを自動的に強化

公開: 2024-02-13WordPress Web サイトに難攻不落のホスティング セキュリティを何も手を加えることなく提供することがすばらしいと思われる場合は、 Block XML-RPC を気に入っていただけるでしょう。XML-RPC 攻撃に対する最新の武器です。

WordPress では当初から、XML-RPC と呼ばれる組み込み機能を使用して、ユーザーがサイトとリモートで対話できるようにしてきました。 これは、外出先でもブログを書きたいスマートフォン ユーザーだけでなく、ハッカーにとっても素晴らしいことです。

この記事では、XML-RPC について知っておくべきことをすべて説明し、最新のホスティング セキュリティ ツールを使用して、WPMU DEV でホストされている WordPress サイトを XML-RPC の脆弱性を悪用するハッカーから簡単かつ自動的に保護する方法を説明します。

また、他の場所でホストされている WordPress サイトを保護する方法も紹介します。

基本事項をスキップして、優れた内容を理解するには、以下のリンクを読むかクリックしてください。

基礎:

- XML-RPC とは何ですか?

- XML-RPC は何に使用されますか?

- XML-RPC と WordPress のセキュリティ

良い点:

- WPMU DEV の Block XML-RPC ツールを使用してホスティング セキュリティを自動化する

- WPMU DEV でホストされていませんか? 私たちはあなたをカバーします

早速始めましょう…

XML-RPC とは何ですか?

XML-RPC は、XML を使用して呼び出しをエンコードし、HTTP をトランスポート メカニズムとして使用するリモート プロシージャ コール (RPC) プロトコルです。

簡単かつ実践的に言えば、XML-RPC は、外部アプリケーションが WordPress サイトと対話できるようにするために使用されます。 これには、WordPress Web インターフェイスを使用せずに、コンテンツの投稿、投稿の取得、コメントのリモート管理などのアクションが含まれます。

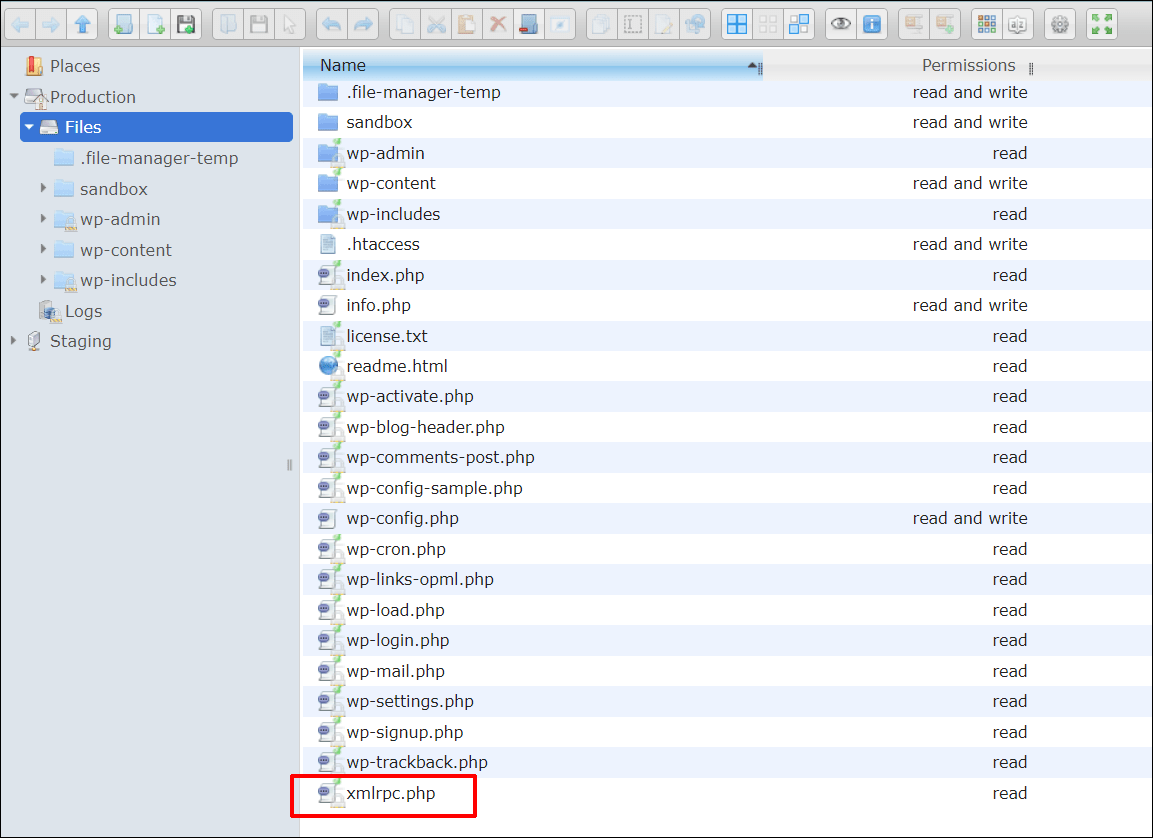

WordPress は、すべての WordPress インストールのルート ディレクトリにあるxmlrpc.phpというファイルを通じて XML-RPC をサポートしています。 実際、WordPress の XML-RPC サポートは、WordPress が正式に WordPress になる前から WordPress の一部でした。

XML-RPC と WordPress について詳しくは、「XML-RPC と WordPress のセキュリティのために削除する時期が来た理由」の投稿をご覧ください。

XML-RPC は何に使用されますか?

WordPress Web サイトにアクセスする必要があるが、コンピューターの近くにない場合、XML-RPC を使用すると、リモート コンテンツ管理とサードパーティ アプリケーションとの統合が容易になり、管理ダッシュボードに直接アクセスすることなく WordPress サイトを管理するプロセスが合理化されます。

WordPress ユーザーは、次のような分野で XML-RPC を使用することでメリットを得ることができます。

- モバイル ブログ: WordPress モバイル アプリまたはその他のモバイル アプリを使用して、リモートで投稿の公開、ページの編集、メディア ファイルのアップロードを行います。

- デスクトップ ブログ クライアントとの統合: Windows Live Writer や MarsEdit などのアプリケーションを使用すると、ユーザーはデスクトップからコンテンツを作成および公開できます。

- サービスとの統合: IFTTT などのサービスに接続します。

- リモート管理ツール: 単一のダッシュボードから複数の WordPress サイトを管理できるようにします。

- 他のサイトがあなたのサイトを参照するために使用するトラックバックとピンバック。

REST や GraphQL などの標準に基づいて構築された、より効率的で安全な新しい API に人気が奪われ、バージョン 8.0 以降の PHP ではサポートされなくなったにもかかわらず、XML-RPC は多くの既存システムに統合されているため、依然として WordPress で広く使用されています。 。

XML-RPC と WordPress のセキュリティ

WordPress モバイル アプリを使用している場合、IFTTT などのサービスに接続したい場合、またはブログにリモートでアクセスして公開したい場合は、XML-RPC を有効にする必要があります。 それ以外の場合、それはハッカーがターゲットにして悪用するための単なる別のポータルです。

XML-RPC を使用することの長所と短所

XML-RPC を使用する利点は主に利便性と効率性です。

ほとんどのアプリケーションは XML-RPC の代わりに WordPress API を使用できますが、一部のアプリケーションでは依然として xmlrpc.php にアクセスする必要があり、アクティブにインストールされている古いバージョンとの下位互換性を確保するためにそれを使用する場合があります。

ただし、XML-RPC を使用する場合の短所を理解しておくことが重要です。

基本的に、XML-RPC はセキュリティ上の欠陥を内在する時代遅れのプロトコルです。

これらには次のものが含まれます。

- セキュリティ リスク: XML-RPC は無制限のログイン試行を許可するため、大規模なブルート フォース攻撃に悪用される可能性があります。 攻撃者は XML-RPC 機能を使用して、WordPress サイトに対して広範なブルート フォース攻撃を実行しました。 system.multicall メソッドを利用することで、攻撃者は 1 回のリクエストで何千ものパスワードの組み合わせをテストできます。

- パフォーマンス: XML-RPC は、ピンバック機能を介して DDoS 攻撃の媒介となる可能性があり、無防備な WordPress サイトを標的のドメインに対するボットに変え、サイトの速度を低下させたりクラッシュさせたりする可能性があります。

WordPress サイトで XML-RPC が有効か無効かを確認する方法

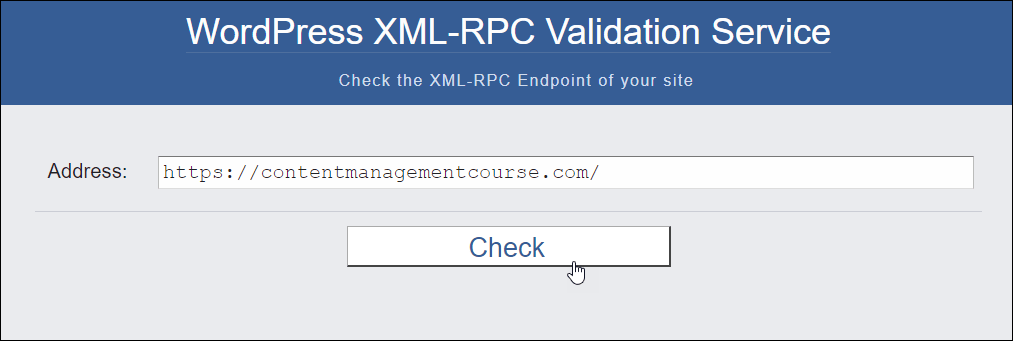

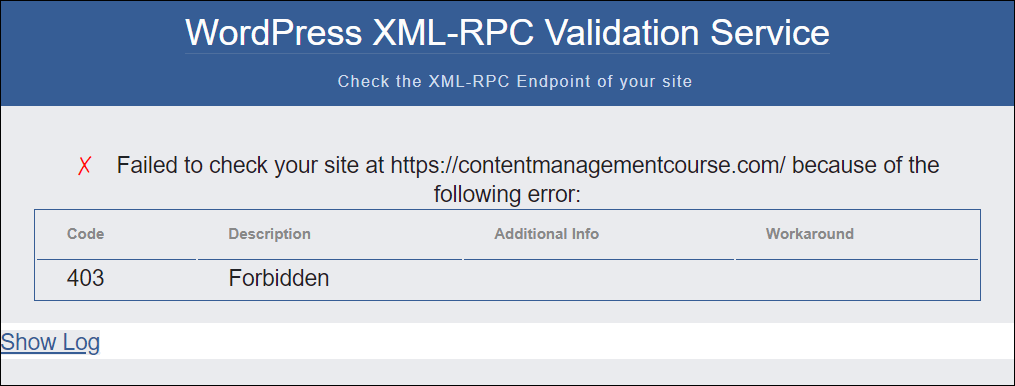

XML-RPC 検証ツールを使用すると、WordPress サイトで XML-RPC が有効になっているか無効になっているかを確認できます。

「アドレス」フィールドに URL を入力し、「確認」ボタンをクリックします。

無料の電子ブック

収益性の高い Web 開発ビジネスへの段階的なロードマップ。 より多くのクライアントを獲得することから、狂ったようにスケールすることまで。

無料の電子ブック

次の WP サイトを滞りなく計画、構築、立ち上げます。 私たちのチェックリストにより、プロセスが簡単かつ再現可能になります。

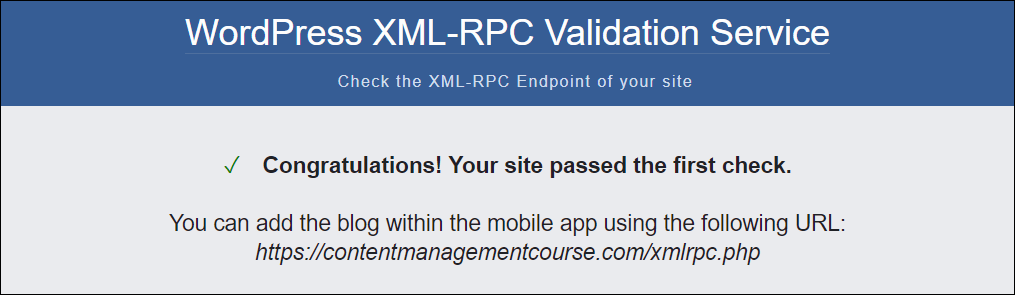

XML-RPC が有効になっている場合は、次のようなメッセージが表示されます。

上で説明したように、XML-RPC により WordPress サイトがスパムやサイバー攻撃に対して脆弱になる可能性があります。

これが、最高のホスティング会社がデフォルトで XML-RPC をブロックする理由であり、XML-RPC を有効にする必要があるアプリケーションがインストールされている場合を除き、WordPress サイトで XML-RPC を無効にすることをお勧めする理由です。

次に、サイトで XML-RPC を自動的に無効にするために使用できるいくつかのオプションを見てみましょう (.htaccess ファイルにコードを追加する手動の方法については、この投稿を参照してください)。

WPMU DEV の Block XML-RPC ツールを使用してホスティング セキュリティを自動化する

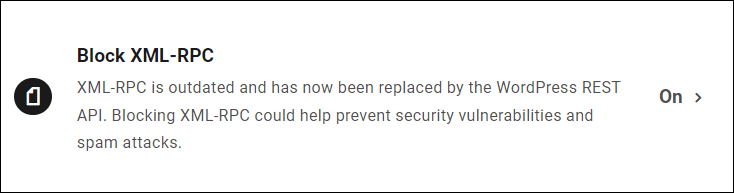

最近、有効にすると/xmlrpc.phpでの受信リクエストを自動的にブロックするBlock XML-RPCというホスティング ツールをリリースしました。

このツールが無効になっている場合、WordPress サイトではアプリケーションが/xmlrpc.phpファイルにアクセスできるようになります。

注: WPMU DEV でホストされる新しいサイトは、デフォルトで有効になっているBlock XML-RPC ツールを使用して作成されます。

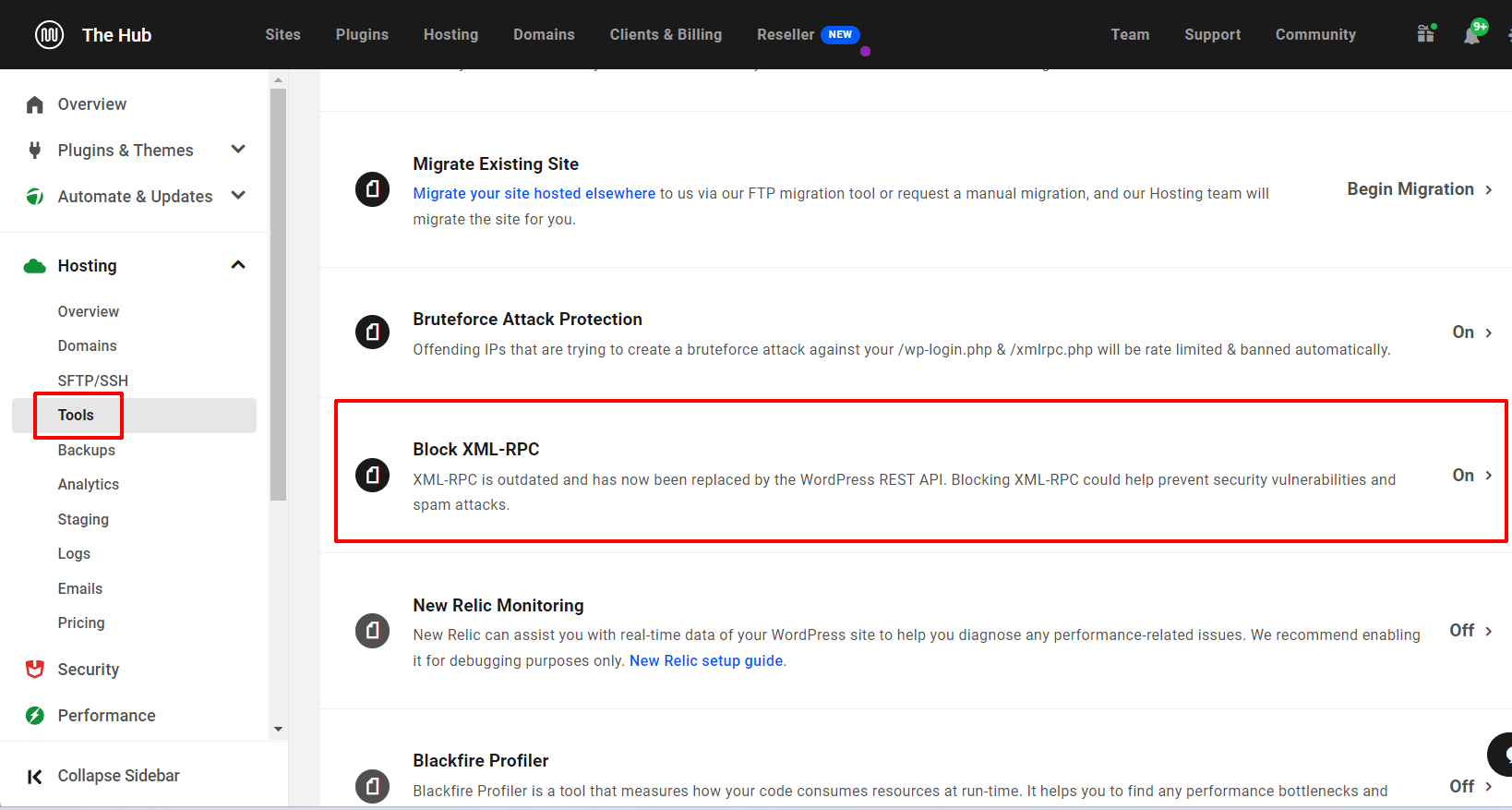

ツールにアクセスし、既存のサイトで XML-RPC ブロックを有効にするには、ハブに移動し、 [ホスティング] > [ツール]タブを選択します。

[オン/オフ] をクリックして機能を切り替え、完了したら設定を保存します。

それでおしまい! これで、サイトは XML-RPC エクスプロイトやサーバー レベルの攻撃から保護されました。

WPMU DEV でホストされていませんか? 私たちはあなたをカバーします

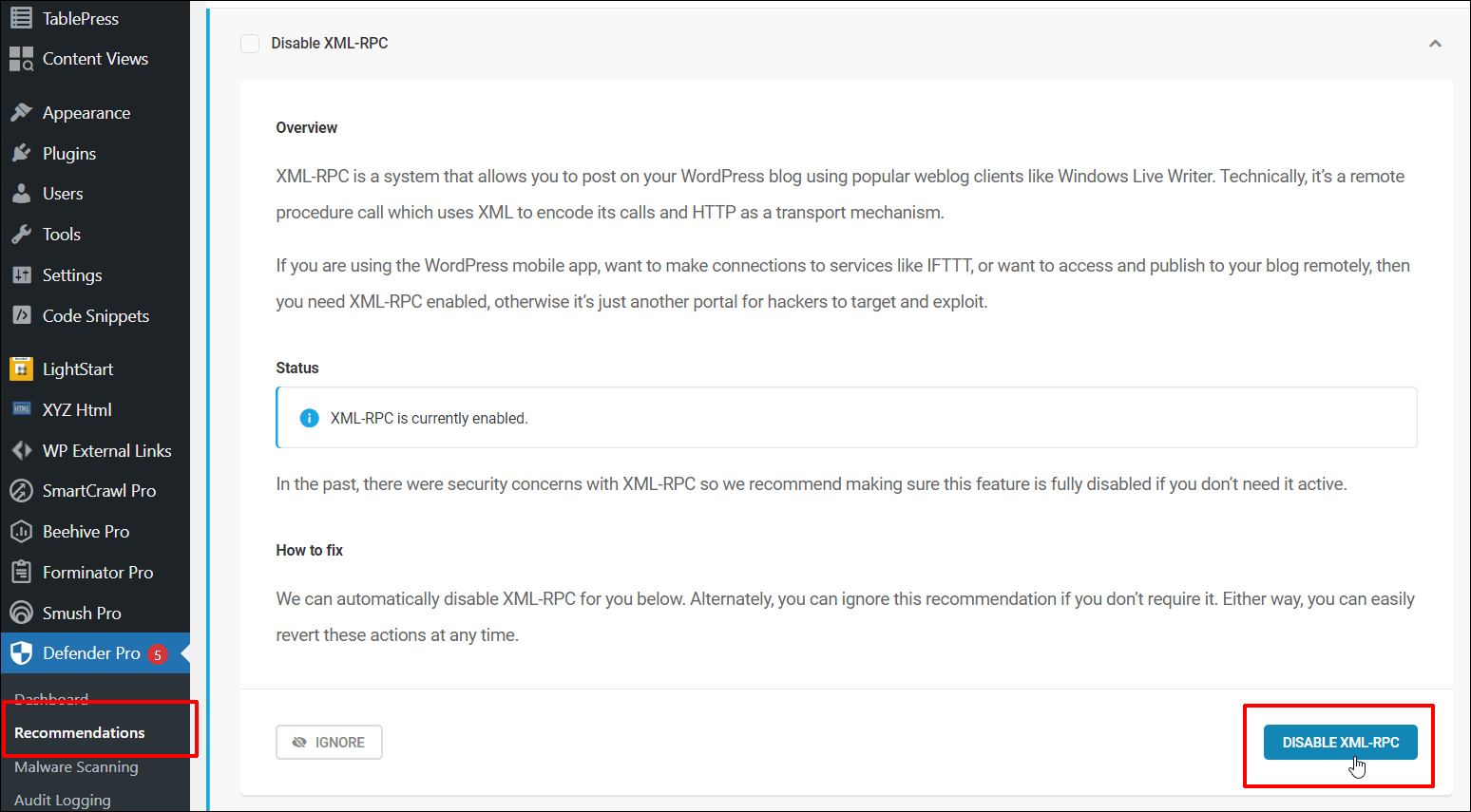

サイトが WPMU DEV (tsk、tsk…)でホストされていない場合は、無料の Defender セキュリティ プラグインを使用して XML-RPC を無効にすることができます。

XML-RPC を無効にする機能は、プラグインの推奨セクションにあります。

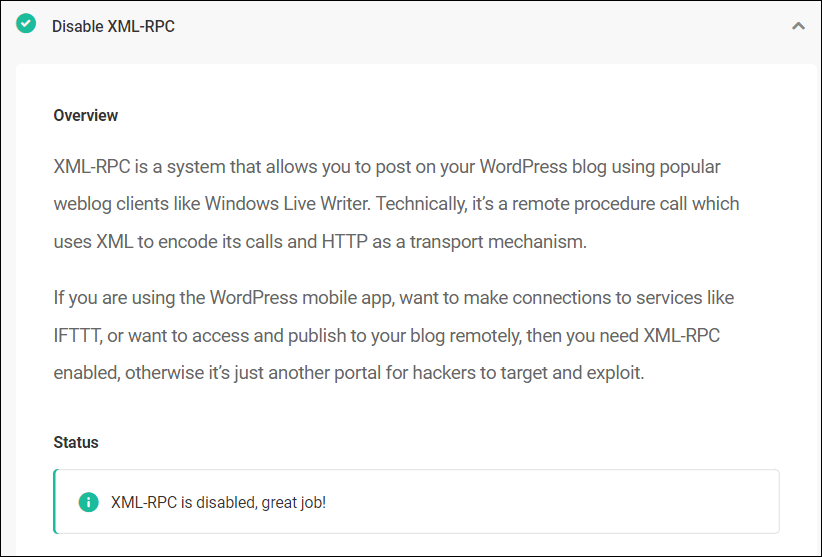

XML-RPC が無効になっているかどうかは、 [ステータス]セクションで確認できます。

DDoS 攻撃からサイトを保護するその他の方法については、このチュートリアルを参照してください: DDoS 攻撃からサイトを保護する方法。

注: WordPress プラグインは WordPress PHP レベルでのみ XML-RPC をブロックするため、攻撃が発生した場合でもリクエストは WordPress PHP に到達し、その後サーバーの負荷が増加します。

対照的に、サーバー レベルで Block XML-RPC を有効にすると、リクエストはサイトに到達せず、攻撃者に「403 Forbidden」エラー メッセージが返されます。

上記の詳細と詳細なチュートリアルについては、「XML-RPC ツールのブロック (ホスティング)」および「XML RPC の無効化 (Defender プラグイン)」のドキュメント セクションを参照してください。

XML-RPC を尊重する

潜在的なセキュリティ リスクを考慮すると、WordPress サイト所有者は、XML-RPC によって提供される利便性がその脆弱性を上回るかどうかを慎重に検討する必要があります。

XML-RPC の恩恵を受ける WordPress サイトの場合は、強力なパスワードを実装し、ログイン試行を制限し、リスクを軽減するために Defender などのセキュリティ プラグインを使用することをお勧めします。

ただし、この機能が必要なく、サイトがいずれかのホスティング プランで実行されている場合は、DDoS 攻撃やブルート フォース攻撃の可能性をさらに減らすために、XML-RPC ツールを使用してサーバー レベルで XML-RPC を無効にすることを強くお勧めします。