WordPress登録スパムを停止する方法 - 完全ガイド

公開: 2023-04-19これを想像してください:

あなたはあなたのウェブサイトを成長させたいと思っています。 より多くの顧客と収益が必要です。

そのため、コンテンツを改善し、デザインを改良するための計画を立てます。

さらに CTA を追加して、ユーザーが購読してサイトに登録できるようにします。

しかし、あなたのサイトが、inbox.imailfree.cc、mail.imailfree.cc を含むメール アドレスを使用したスパム ユーザー登録で攻撃されていることに突然気付きました。

ビジネスを成長させる代わりに、毎日大量のスパムをクリーンアップすることに時間を費やしています。

これを行う代わりに、毎朝スパムユーザー登録を掃除することになります。

それはイライラする必要があります。

過去 10 年間、毎日大量のスパム WordPress 登録を管理していたお客様を支援する機会がありました。

どんなに状況が悪くても、私たちはあなたの時間を取り戻すお手伝いをします。 この記事を読んだ後は、ビジネスを成長させ、より多くの収益を生み出すことに集中することができます。

TL;DR: WordPress の登録スパムを阻止するには、いくつかの対策を講じる必要があります。 まず、ファイアウォールをインストールし、ジオブロッキングを実装してから、reCAPTCHA を有効にします。 これらの対策で登録スパムを完全に阻止できない場合は、以下に挙げるすべての対策を実施してみてください。

そもそもハッカーが登録スパムを実行する理由を理解したい場合は、防止方法に飛び込む前に、このセクションにジャンプしてください。

また、登録スパムがサイトに与える影響について知りたい場合は、このセクションに進んでください。

WordPress登録スパムをブロックするには?

ここに考えがあります:

登録スパムを防ぐ代わりに、登録を無効にしないでください。

少数のユーザーのみにサイトへのアクセスを許可する場合は、公開登録を有効にする必要はありません。

ユーザー アカウントを手動で作成するだけです。 管理者アクセス権が付与されていないことを確認してください。

> ユーザー登録を無効にする

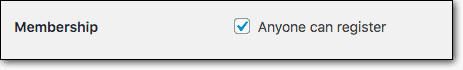

スパム登録を無効にするには、WordPress ダッシュボードに移動し、 [設定] > [一般]に移動します。

[一般設定] ページで、 [メンバーシップ] オプションまで下にスクロールし、 [誰でも登録できます]ボックスのチェックを外します。

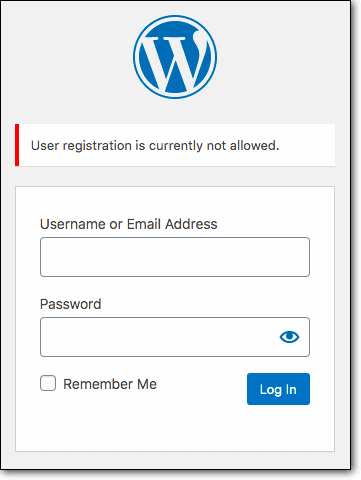

WordPress には、次のようなデフォルトの登録ページ URL があります: https://example.com/wp-login.php?action=register

登録スパムを無効にした後、登録ページを開こうとすると、次のメッセージがスローされます。

"ユーザー登録は現在許可されていません。"

プロのヒント: Web サイトに既に登録されている偽のユーザーを削除することを忘れないでください。 Hunter 、 VerifyEmailAddress 、およびEmail-Checkerのツールを使用して、ユーザーの電子メールをチェックします。 また、電子メール アドレスに inbox.imailfree.cc 、 mail.imailfree.cc などの用語が含まれているかどうかも確認してください。 いずれかの電子メール アドレスが偽物である場合は、サイトから削除してください。

とはいえ、公開登録を無効にすることができない場合は、 Web サイトでユーザーができることを制限することを検討してください。

> 適切なユーザー ロールを設定する

ハッカーが Web サイトへのユーザー アクセスを取得した場合、ユーザー ロールによって制限されている場合、ハッカーができることはほとんどありません。

WordPress Web サイトには、6 つのユーザー ロールがあります。 それぞれに異なる機能が付属しています。 管理者はサイトを完全に制御できます。 編集者は、投稿を公開し、Web サイトでいくつかの機能を実行することが許可されています。 寄稿者と作成者は、投稿の変更または作成のみを行うことができます。 サブスクライバーは、自分のプロファイルを管理し、すべての投稿とページを読むことしかできません。 他には何もありません。

Web サイトに登録しているユーザーが管理者 (またはマルチサイト インストールのスーパー管理者) や編集者でない限り、Web サイトで有害なコンテンツを公開したり、悪意のある機能を開始したりすることはできません。

ユーザーの役割について詳しくは、WordPress ユーザーの役割と機能をご覧ください。

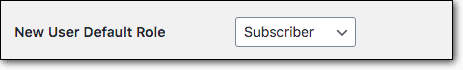

ユーザーの役割を寄稿者、作成者、または購読者に設定するには、WordPress ダッシュボードに移動します。

次に、 [設定] > [一般]に移動します。 一般設定ページで、オプションNew User Default Roleを探します。

ドロップダウン メニューから、寄稿者、作成者、または購読者を選択します。

とはいえ、ユーザーの役割を制限しても、スパム登録を防ぐことはできません。

登録スパムを完全に阻止するには、次のことを行う必要があります。

- ファイアウォールをインストールする

- ジオブロッキングを実装する

- reCAPTCHA 保護を実装する

- メールの有効化を強制する

- WordPress 登録 URL を変更する

- 多要素登録を強制する

- ハニーポット保護を有効にする

- 手動承認を有効にする

すべての対策を実施する必要があるかどうか疑問に思われるかもしれません。 すべての手段を有効にした場合、ユーザーはいくつかのフープをジャンプする必要があります。 したがって、それはお勧めしません。

Web サイトが攻撃を受けている程度に応じて、ここで挙げた対策を実装する必要があります。

登録ページに CAPTCHA をインストールするとします。 しかし、1 週間という短期間に何百ものスパム登録を受け取っている場合、CAPTCHA だけでは不十分です。 他の WordPress セキュリティ対策も実装する必要があります。

1.ファイアウォールをインストールする

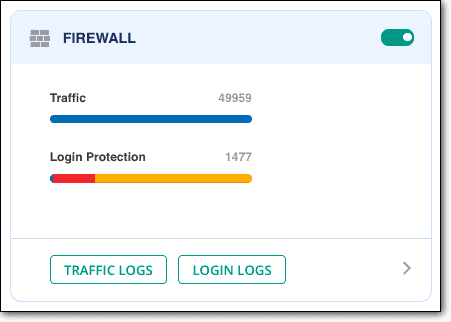

ファイアウォールは、スパムに対する防御の最前線です。

有効にすると、Web サイトに着信するすべてのトラフィックが最初にファイアウォールを通過します。

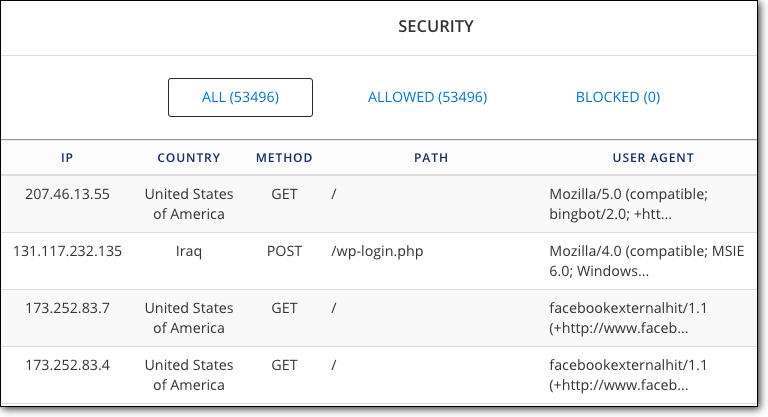

悪意のある IP アドレスのリポジトリに対してトラフィックをチェックします。 ファイアウォールが IP アドレスを悪意のあるものとして識別した場合、その IP アドレスは即座にブロックされます。

ファイアウォールは、登録スパム攻撃が Web サイトに到達する前に防止するのに役立ちます。

長所:

- 自動化されており、手動操作は必要ありません。

- 24 時間体制の保護を提供します。

- サイトをさらに保護するのに役立つトラフィックの詳細を提供する場合があります。

短所:

- 一部の悪意のあるトラフィックを認識およびブロックできない可能性があります。

- 正当なトラフィックを誤ってブロックする可能性があります。

実装方法

MalCare などのファイアウォールを使用できます。 サインアップしてサイトにプラグインをインストールするだけです。 ファイアウォールは自動的に有効になります。

MalCare は、24 時間体制の保護以上のものを提供します。 発信元の国、ハッカーがアクセスしようとしていた URL、IP アドレスなど、ブロックされたトラフィックに関する情報を見つけることができます。

このような情報は、Web サイトのセキュリティをさらに強化するのに役立ちます。 たとえば、特定の国からの不正なトラフィック リクエストが多すぎる場合は、国全体をブロックできます。

2.ジオブロッキングを実装する

ジオブロッキングとは、国全体があなたのウェブサイトにアクセスできないようにすることです。

これにより、ブロックした国からの悪意のあるトラフィックと正当なトラフィックの両方が防止されます。

したがって、その特定の国からのトラフィックがあなたにとって価値のないものであることを確認する必要があります.

長所:

- 悪意のある登録スパムを大幅に削減します。

短所:

- 正当なトラフィックをブロックします。

- ハッカーは引き続き VPN を使用してサイトにアクセスできます。

実装方法

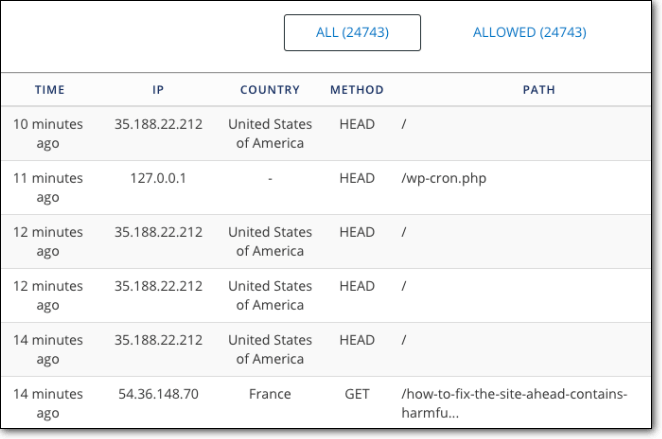

ジオブロッキングの実装に役立つプラグインがありますが、MalCare のファイアウォールを使用している場合は、トラフィック ログを見て、ブロックされたトラフィックのほとんどがどこから発信されているかを確認できます。

次に、MalCare ジオブロッキングを利用してその国をブロックすることもできます. これを達成するのに役立つガイドがあります – ジオブロッキングの実装方法?

3. reCAPTCHA 保護を実装する

ハッカーは、スパム ユーザー登録を実行するボットを設計します。

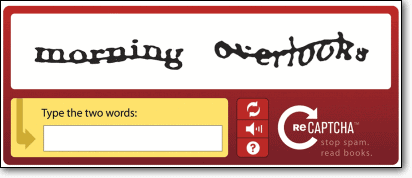

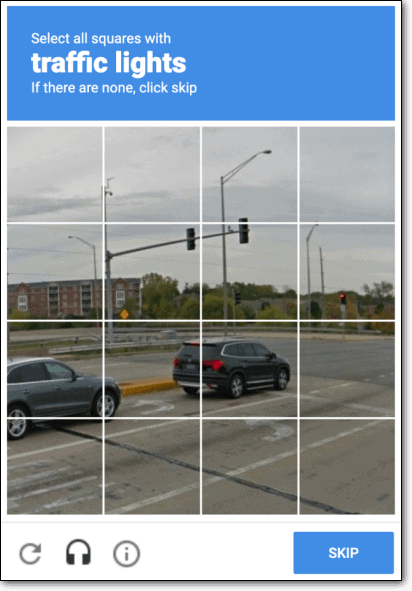

reCAPTCHA は、人間とボットを区別するために使用されるテストです。

最初は、これらのテストはテキストベースでした。 ボットは進化し、すぐにそれらを解決できるようになりました。 現在、人間ではないことを確認するためにチェックボックスをオンにする必要がある reCAPTCHA がよく見られます。 次に、いくつかの画像から選択できます。

ボットは画像を見ることができないため、reCAPTCHA を解決できません。

登録フォームに reCAPTCHA 保護を追加すると、サイトに登録しようとするボットを回避できます。

長所:

- チャレンジに合格しない限り、ユーザー レコードはデータベースに作成されません。

短所:

- reCAPTCHA を設定するには、Google のサポートが必要です。 Google がサービスの停止を決定した場合、登録スパムを防止する新しい方法を探す必要があります。

実装方法

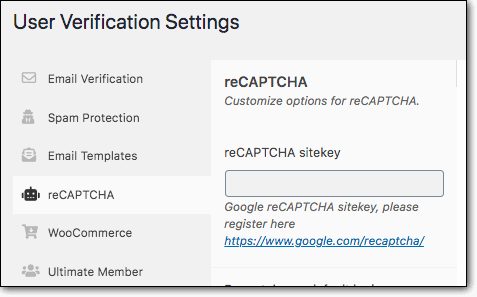

1. WordPress 用の Invisible reCaptcha を Web サイトにダウンロードしてインストールします。

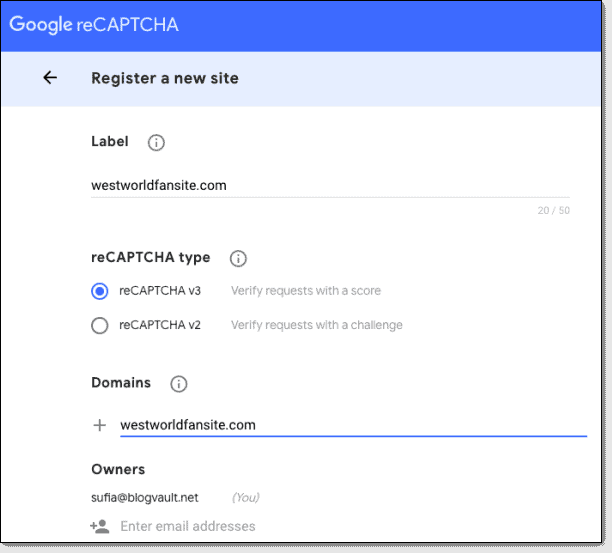

2. 次に、この URL – https://www.google.com/recaptcha/intro/invisible.html?ref=producthunt を開いて、Google アカウントにログインします。

3. サイトを登録します。

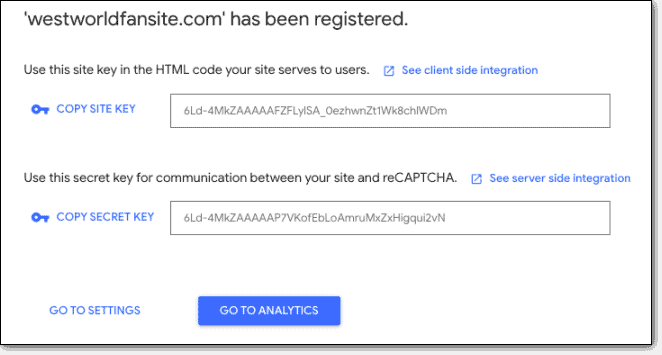

4. Google からサイト キーとシークレット キーが提供されます。 それらをコピーします。

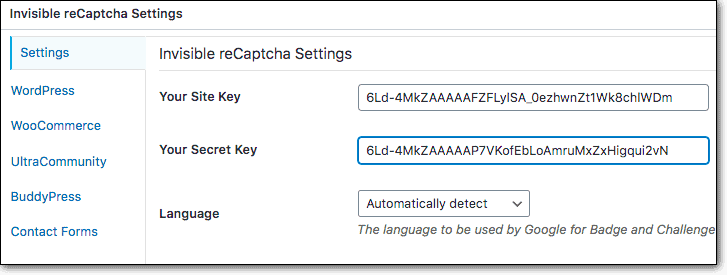

5. WordPress ダッシュボードに移動し、 [Setting] > [Invisible reCAPTCHA]に移動してキーを入力します。

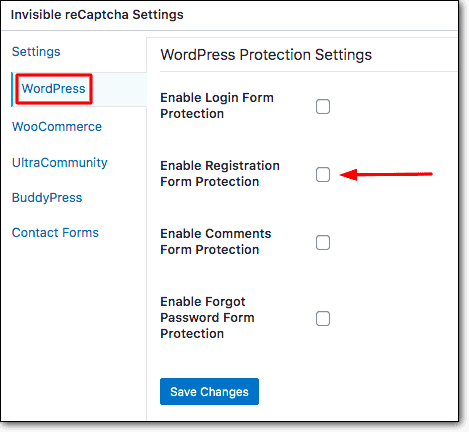

6. 次に、同じページからWordPress に移動し、 Enable Registration From Protectionを選択します。

それだけです。

4.ハニーポット保護を有効にする

Honey Pot は、登録フォームを保護する独創的な方法です。

ボットは、フォームのすべてのフィールドに入力するように設計されています。

この方法では、フォームの一部のフィールドはユーザーに表示されないため、入力できません。

人間とは異なり、ボットはページのソース コードを読み取ってフィールドを埋めます。 そのため、彼らは目に見えないフィールドを埋めることになります。

ハニーポット保護方式を使用すると、ボットを簡単に特定して即座にブロックできます。

長所:

- スパムボットを特定してブロックする最も効果的な方法。

短所:

- サイトに手動で登録しているハッカーを止めることはできません。

- フォームに自動入力する画面読み上げソフトウェアをブロックします。

- 視覚障害のあるユーザーをブロックします。

実装方法

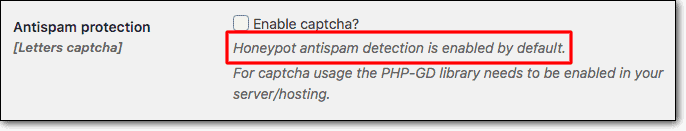

Formidable Forms のような一部のカスタム フォームや、Elementor のような Web サイト ビルダーには、Honeypot の組み込みオプションが付属しています。 ただし、それらにアクセスするにはプレミアム加入者である必要があります。 ただし、ハニーポットを有効にするのに役立つ Clean Login などの専用プラグインがあります。

1. Clean Login をダウンロードして、WordPress ウェブサイトにインストールします。 ハニーポット保護はデフォルトで有効になります。

5. メールアクティベーションを強制する

非常に多くのフープをジャンプした後、誰かが登録するためにここまで来ることができれば、それは良い兆候です. ユーザーはおそらくボットではありません。 しかし、それでもハッカーになる可能性があります。

電子メール検証方法は、ユーザーが登録に使用した電子メール アドレスにリンクを送信することで構成されます。 リンクを開くと、ユーザー アカウントがアクティブになります。

偽のメール アドレスの場合、アカウントを有効にすることはできません。 アカウントは手動で削除できる保留モードになります。

長所:

- 電子メール アドレスが存在するかどうかを確認します。

短所:

- 電子メールがスパム フォルダに振り分けられ、見過ごされる可能性があります。

- ユーザー登録は、有効化されていなくてもデータベースに保存されます。

実装方法

メール検証を強制できるようにするプラグインは多数あります。 Gravity Forms や Formidable Forms などの専用フォーム プラグインもありますが、通常はプレミアム バージョンで登録機能をサポートしています。

すでにカスタム フォーム プラグインを使用している場合は、おそらくメール検証が提供されます。

または、ユーザー認証などの電子メール認証専用に設計されたプラグインを使用することもできます。

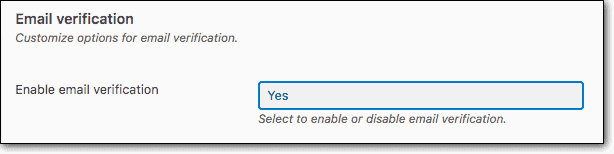

1. User Verification プラグインをダウンロードして有効にします。

2. WordPress ダッシュボードで、 [ユーザー] > [ユーザー認証]に移動します。

3. [ユーザー認証設定] ページには、[電子メール認証を有効にする]というオプションがあります。 [はい]を選択して、電子メールの確認を強制します。

ユーザー認証プラグインを使用して reCAPTCHA を適用することもできます。

6.WordPressの登録URLを変更する

実行できるもう 1 つのセキュリティ対策は、登録ページの URL を変更することです。

デフォルトの WordPress 登録ページは https://example.com/wp-login.php?action=register にあります。

ハッカーはボットをプログラムして、このリンクを探します。 そのため、ボットの登録を防ぐ有効な方法は、ページをカスタム URL に移動することです。

登録ページは、ログイン ページの一部です。 ログイン URL を変更すると、登録ページを変更できます。

長所:

- ハッカーやボットが登録ページを見つけられないようにします。

短所:

- 正当な訪問者が URL を直接開こうとしても、登録ページを見つけることができません。 それは彼らが登録するのを思いとどまらせるでしょう。

実装方法

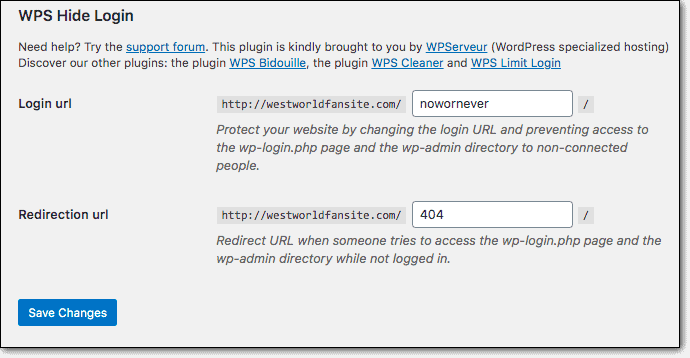

1. WPS Hide Login ページをダウンロードして有効にします。

2. WordPress 登録に移動し、 [設定] > [WPS Hide Login]に移動します。

3. [ログイン URL]オプションで、新しい URL を入力します。 誰も推測できない独自のものであることを確認してください。

新しい URL が https://example.com/nowornever の場合は、

新しい登録ページは https://example.com/nowornever?action=register にあります。

4.リダイレクト URLに、404 や 503 などのエラーを入力します。

デフォルトのログイン URL (https://example.com/wp-login.php) を使用してログイン ページにアクセスしようとすると、この URL (https://example.com/404) にリダイレクトされます。

7. 多要素登録を強制する

多要素登録を実装すると、保護の第 2 層が提供されます。 たとえば、フォームに CAPTCHA がインストールされている場合は、SMS またはアプリを介してユーザーに検証させることもできます。

つまり、ユーザーはスマートフォンを使用して登録する必要があります。

ボットの進路を阻止します。 また、ハッカーが手動で登録しようとしても、1 つの電話番号で 1 つのアカウントしか登録できません。 これにより、スパム登録活動が遅くなります。

プロ:

- 登録しない限り、ユーザー レコードはデータベースに作成されません。

短所:

- 登録する手順が多すぎます。

- ユーザーは電話番号の共有に懐疑的かもしれません。

実装方法

1. ウェブサイトに MiniOrange OTP Verification プラグインをダウンロードして有効にします。

2. WordPress ダッシュボードで、 OTP 検証に移動します。

3. MiniOrange に登録します。

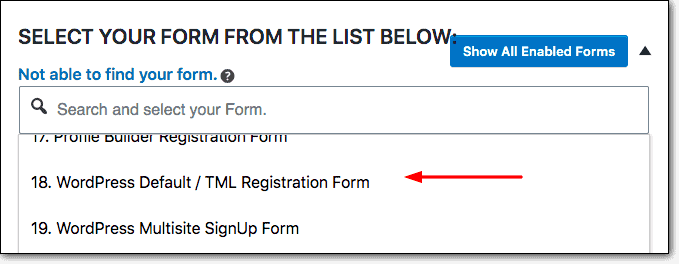

4. [フォーム]に移動し、 [WordPress デフォルト登録フォーム]を選択します。

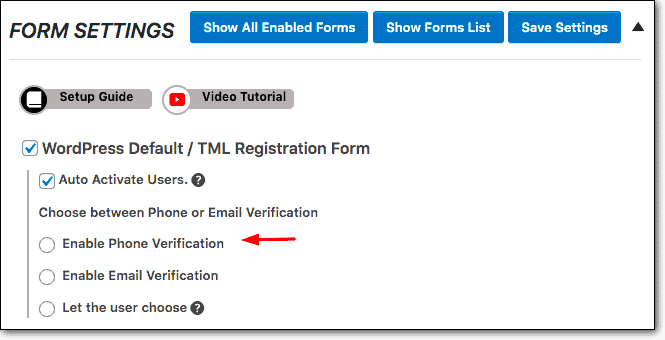

5. 次に、WordPress デフォルト / TML 登録フォームの横にあるチェックボックスをオンにします。 ドロップダウンが表示されます。 [電話認証を有効にする] > [ユーザーが複数のアカウントで同じ電話番号を使用できないようにする] を選択します。

[設定を保存]を選択することを忘れないでください。

それでおしまい。 ユーザーは電話番号を使用して登録する必要があります。

8.手動承認を有効にする

WordPress Web サイトに登録しているユーザーを手動で承認できます。 これを可能にするデフォルトのオプションはありません。 ただし、プラグインの助けを借りて、管理者の承認を有効にすることができます.

誰かがあなたのサイトに登録すると、管理者からの承認を待つ必要があるというメッセージが表示されます。

その後、管理者は新しいサインアップについて通知されます。

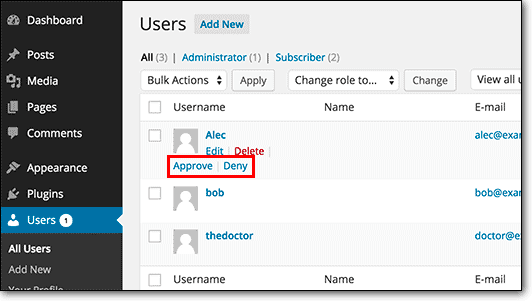

管理者は、Hunter、VerifyEmailAddress、Email-Checker などのツールを使用して電子メール アドレスをチェックし、偽の電子メール ID であるかどうかを確認します。 Web サイトへの新しいユーザー アクセスを承認または拒否します。

長所:

- 他の手段を通過したユーザーは、手動承認でブロックできます。

短所:

- 時間のかかる面倒な作業です。

- 毎週何十もの登録を受け取る Web サイトの場合、非常に多くの登録を手動で承認することは不可能です。

実装方法

1. New User Approve プラグインをダウンロードして有効にします。 プラグインはすぐに機能し始めます。 あなたのウェブサイトに登録する人は、手動の承認を待つ必要があります.

2. 新しいユーザーを手動で承認するには、 [ユーザー] > [未承認]に移動する必要があります。

ハッカーは WordPress 登録スパムから何を得ますか

テロリスト グループが米国政府の Web サイトをハッキングしたり、有名人の電話が侵入されたりしていると耳にします。

サイトをハッキングすることでハッカーが何を得られるかを考えるのは難しいことです。

ハッカーがあなたについて何も知らなくても、あなたが何を支持しているのかを知らなくても、ハッカーがあなたの Web サイトを攻撃する理由はいくつかあります。

それは個人的なことではなく、ビジネスです。

ハッカーは、次の操作を実行するために、Web サイトへのユーザー アクセスを取得することに関心があります。

- 偽造薬、ポルノ、詐欺、マルウェアを販売して収益を上げましょう。

- 自分のウェブサイトやクライアント サイトへのバックリンクを構築します。

- SEO の取り組みを台無しにします。

- メール アドレス、クレジット カード情報、医療記録などのユーザー情報を盗みます。

- 違法な海賊版映画、テレビ番組、およびソフトウェアを保管します。

とはいえ、Web サイトへのユーザー アクセスを取得するだけでは、ハッカーはこれらの操作を実行できません。

ファイルの保存などの一部の操作を実行するには、管理者アクセスが必要です。 SEO の取り組みを台無しにするなど、その他の悪意のある操作については、編集者のアクセス権が必要です。

プラグインとテーマの脆弱性と相まって、当社の Web サイトへのアクセスは、重大なセキュリティ侵害につながる可能性があります。 たとえば、過去の Contact Form 7 の脆弱性により、サブスクライバーは管理者アクセスを取得できました。

- アクセスが増えると、訪問者を悪意のある Web サイトにリダイレクトできます。

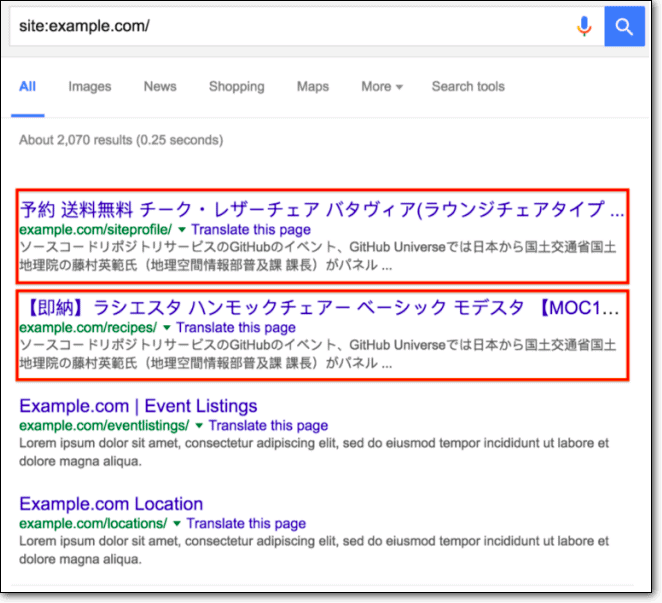

- 彼らは、SEO を実行するために、スパムのような日本語のキーワードを含む投稿を公開できます。

- 彼らは、私たちがファーマ ハックと呼んでいるもので、違法薬物の名前であなたのページをスパムする可能性があります。

編集者のようにアクセスが制限されているユーザーでも、コメントをモデレートできます。 データベースを侵害する悪意のあるコメントを承認する可能性があります。 詳細については、私たちがまとめたこの WordPress SQL インジェクションの投稿をご覧ください。

言うまでもなく、このようなハッキングが Web サイトに与える影響は醜いものになります。

WordPress 登録スパムが Web サイトに及ぼす影響

ハッカーは、リソースを利用したり混乱を引き起こしたりするために、Web サイトにアクセスしようとします。 彼らがあなたのウェブサイトにどのように害を与えるかは次のとおりです。

- ユーザー登録はデータベースに保存されます。 何百もの登録スパムがデータベースを肥大化させ、ウェブサイトの速度を低下させる可能性があります。

- ユーザーがスパム コンテンツを投稿し、訪問者を別のサイトにリダイレクトしている場合、検索エンジンのランキングが影響を受ける可能性があります。

- リダイレクトといえば、訪問者は違法薬物を販売する Web サイトやアダルト サイトに誘導されます。 場合によっては、ソフトウェアをローカル コンピューターにダウンロードすることを余儀なくされます。 これはあなたの評判に悪いです。

- 彼らがクレジットカードの詳細や医療記録などの他のユーザーからの情報にアクセスした場合、彼らはそれをオンラインで販売することができ、あなたはデータ侵害の責任を問われることになります.

- ホスティング サービスと検索エンジンは、サイトがハッキングされていることを発見すると、サイトを一時停止し、詐欺サイトとしてマークし、ブラックリストにそれぞれ登録します。

- ハッキングされた Web サイトをクリーンアップするには、費用がかかります。

明らかに、WordPress の新規ユーザー登録スパムを軽視すべきではありません。

次は何?

私たちのガイドの助けを借りて、WordPress ユーザー登録スパムを防ぐことができると確信しています.

ただし、登録スパムをブロックするだけでは、ハッカーが Web サイトに侵入しようとするのを防ぐことはできません。

Web サイトの完全なセキュリティを確保するには、MalCare などの WordPress セキュリティ プラグインをインストールする必要があります。 Web サイトと着信トラフィックの間にファイアウォールを配置します。 ログイン ページをブルート フォース攻撃から保護します。

ウェブサイトを毎日スキャンし、ハッキングされた場合にウェブサイトを即座にクリーンアップするのに役立ちます。

WordPressウェブサイトのサイトハードニング対策やバックアップを行うことができます。

MalCare セキュリティ プラグインをお試しください。