最高のWordPressセキュリティチェックリスト[究極のガイド]

公開: 2022-04-22WordPressサイトを保護したい場合は、オンラインで多くのアドバイスを見つけることができます。その中には、善意はあるものの、良いものもあれば、完全に損害を与えるものもあります。

WordPressのセキュリティに関しては、ソースを信頼し、信頼できるだけでなく、実行可能で適用可能な情報を見つけることができる必要があります。 2020年だけでも、マルウェア攻撃は150%以上増加し、その数はすぐには減速しないようです。 したがって、WordPressサイトを保護することが最優先事項である必要があります。

WordPressサイトを保護する最善の方法は、セキュリティプラグインをインストールして、手間のかかる作業を処理できるようにすることです。 ただし、1つがなくても、以下で説明するWordPressのセキュリティチェックリストに従うことで、Webサイトを大幅に保護できます。

TL; DR: MalCareでWordPressサイトを保護し、定期的なセキュリティ関連のメンテナンスを回避します。 WordPressのセキュリティは、パッチを適用する必要のあるギャップの迷路です。 WordPressのセキュリティチェックリストを参照して、重要なことを見逃さないようにしてください。

WordPressサイトを保護する最も簡単な方法

すでに述べたように、WordPressサイトを保護する最善の方法は、セキュリティプラグイン、具体的にはMalCareを使用することです。 MalCareは、WordPressのセキュリティチェックリストを自動的に処理するだけでなく、細部を追跡することを心配することなく処理します。

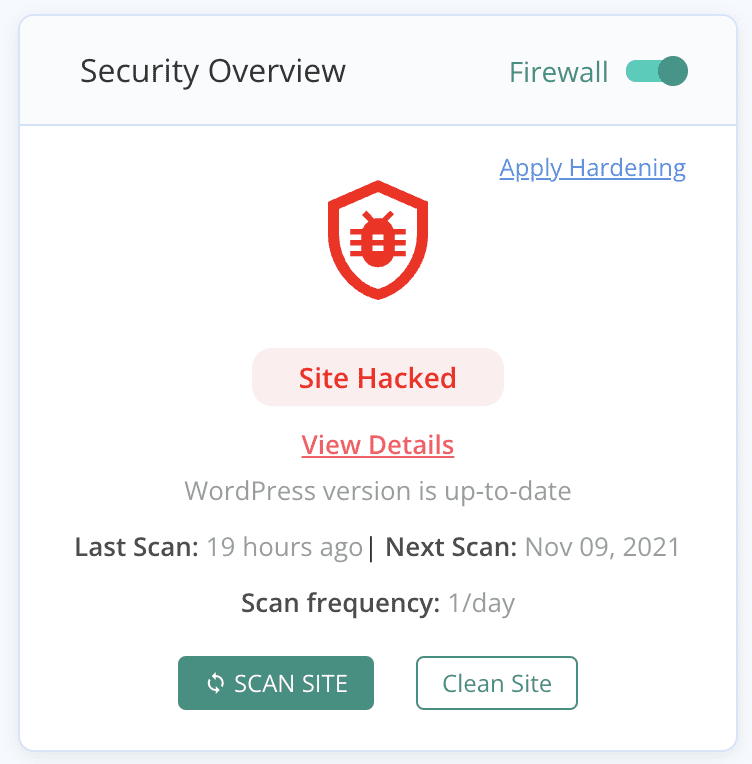

MalCareには、サイトを安全に保つために連携するいくつかの機能があります。 ただし、上位3つの機能(スキャン、ファイアウォール、クリーンアップ)により、サイトはマルウェアのない状態を維持できます。 MalCareを使用すると、WordPressサイトで自動スキャンをスケジュールし、疑わしいものが検出された場合にアラートを受け取ることができます。 MalCareは、ほとんどの攻撃を防ぐインテリジェントファイアウォールでサイトを保護します。 そして最も重要なことは、サイトがハッキングされた場合、誰にでもできるサイトがない場合、MalCareはボタンを1回クリックするだけで数分以内にサイトをクリーンアップします。

MalCareを選択する必要があるもう1つの理由は、手動のセキュリティ対策では、常に人為的ミスが発生する可能性があるためです。 しかし、セキュリティのエラーは、ほんの数ドル以上の原因となる可能性があります。 ハッキングが悪化すると、データの盗難、Webサイトの改ざん、顧客の損失、そして最も重要なことに、ビジネスが被る信頼の喪失につながる可能性があります。

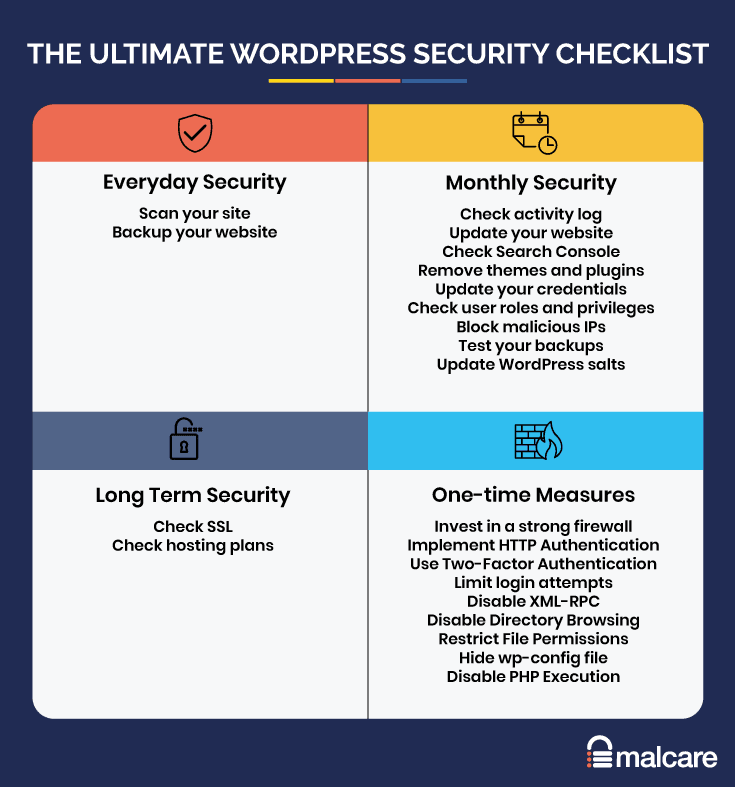

究極のWordPressセキュリティチェックリスト

WordPressサイトには非常に多くの要素があるため、すべてを追跡するのは大変な作業になる可能性があります。 タスクを処理するために必要な時間の頻度に基づいて、WordPressのセキュリティチェックリストをまとめました。

日常のセキュリティのために

Webサイトのセキュリティは一定のプロセスであり、1回限りの取り組みではありません。 ただし、日常のタスクを自動化する方法はいくつかあります。 これらのタスクにより、予期しない問題や脅威からサイトを確実に保護できます。

あなたのサイトをスキャンする

マルウェアがないか毎日サイトをスキャンすることが重要です。 Webサイトはインターネット上で38秒ごとにハッキングされ、あなたがその1つである可能性が高くなります。 サイトを定期的にスキャンすることで、サイトの脅威やマルウェアを最初に認識し、攻撃者がサイトに損害を与える前に行動を起こすことができます。

毎日手動でサイトをスキャンするのが面倒だと思われる場合は、MalCareのようなセキュリティソリューションを選択できます。これにより、自動スキャンを毎日スケジュールできるため、スキャンを見逃したり、個人的に実行したりする必要がなくなります。 。

あなたのウェブサイトをバックアップする

WordPress Webサイトをバックアップする必要がある理由はいくつかありますが、最も重要なのはセキュリティです。 時間内に検出されない場合、マルウェアはWordPressサイトに大混乱を引き起こし、その結果、データの損失やWebサイトの改ざんにつながる可能性があります。 多くの場合、Webホストは、感染している場合はサーバーからサイトを削除します。サイトの独立したバックアップがない限り、最初からやり直す必要があります。

重要なものが失われないように、価値の高いWebサイトを毎日バックアップすることが重要です。 これは、リアルタイムのバックアップが必要なWooCommerceサイトに特に当てはまります。 BlogVaultのような便利なソリューションは、このプロセスを非常に簡単にすることができます。 BlogVaultを使用すると、要件に応じてバックアップを毎日またはリアルタイムでスケジュールし、これらのバックアップを外部サーバーに保存して、Webサイトサーバーがハッキングされた場合でもバックアップの安全性を維持できます。

毎月のセキュリティのために

アクティビティログを確認する

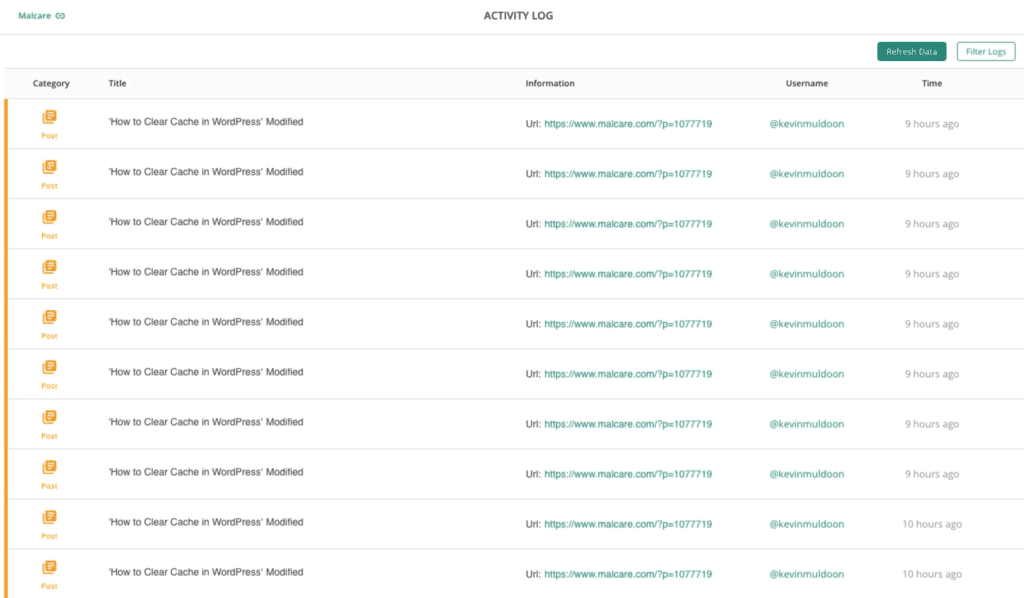

マルウェア、アドウェア、またはその他の種類の悪意のあるプログラムのハッキングとインストールは、通常、密かに発生します。 多くの場合、目に見える唯一のトレースは、サイトのアクティビティログ、実行されたアクティビティと行われた変更の時系列の記録にあります。 そのため、サイトのアクティビティログを毎月チェックして、不整合や疑わしいアクティビティを探すことをお勧めします。 これは、サイトがハッキングされた場合に、どのIPアドレスが関与していたか、どのように発生したかなど、いくつかの重要な詳細を追跡するのに役立ちます。

あなたのサイトが高生産サイトである場合、つまり毎日または毎週コンテンツを公開している場合、サイトには多くの変更があるため、月に1回のアクティビティログのチェックは圧倒される可能性があります。 その場合、アクティビティログを週に1回または2週間に1回確認できます。

WordPressはデフォルトでアクティビティログを提供しないため、プラグインに依存する必要があります。 または、MalCareは、完全なWordPressセキュリティとともに、詳細でわかりやすいアクティビティログを提供します。

あなたのウェブサイトを更新してください

理想的には、新しいアップデートがリリースされたらすぐにWordPressサイトをアップデートする必要がありますが、毎月のアップデートを実行することもできます。 毎月の更新スケジュールを守ることで、サイトが十分に保護され、新しい脆弱性にパッチが適用されていることを確認できます。

更新はサイトを破壊することが知られているため、恐ろしいことがよくあります。 ただし、BlogVaultなどのプラグインを使用する場合は、ステージングサイトで更新をテストし、変更をライブサイトとシームレスにマージできます。

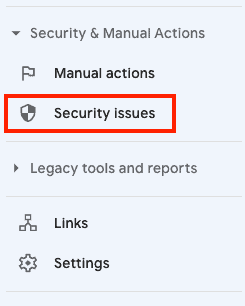

検索コンソールを確認する

WordPressサイトをGoogleの検索コンソールに追加すると、SEOに関連する多くの利点がありますが、サイトのセキュリティにも役立ちます。 Googleの検索コンソールには、サイトで検出したマルウェアにフラグを立てる[セキュリティの問題]タブがあるため、時々チェックするとマルウェアの検出に役立ちます。

MalCareを使用してサイトを定期的にスキャンすると、サイトでマルウェアがすでに検出されています。 ただし、サイトで疑わしいアクティビティが進行中であるとGoogleが判断するかどうかを確認することは依然として良い習慣です。

未使用のテーマとプラグインを削除します

古い未使用のテーマとプラグインを削除することには、2つの目的があります。 1つ目は、ファイルが多すぎると肥大化やサーバーの速度低下を引き起こす可能性があるため、サイトを高速化することです。 2つ目は、サイトがそれらを介して攻撃されないようにすることです。 未使用のテーマとプラグインは無視されて更新されないことが多く、簡単に利用できる脆弱性が作成されます。 したがって、使用するすべてのテーマとプラグインに対して毎月チェックを実行し、目的を果たしたものを削除してください。

注:サイトに偽のプラグインがないかどうかも確認してください。 マルウェアはプラグインフォルダとして隠されていることがよくありますが、偽のプラグインには1つまたは2つのファイルしかなく、WordPressリポジトリに配置できず、「azzz」や「tiff」などの奇妙な名前が付けられています。

資格情報を更新する

同じクレデンシャルを長時間使用したり、複数のアカウントで再利用したりすることは大きなリスクです。 WordPressサイトを保護するには、少なくとも月に1回はパスワードを更新してください。 これにより、パスワードを取得した可能性のあるハッカーはパスワードを使用できなくなり、すべてのデバイスでアカウントからログアウトされます。 少し不便ですが、Webサイトへのアクセスを確実に制御できます。

ユーザーの役割と権限を確認する

WordPressサイトのユーザーアカウントは、管理者アカウントと同じくらい重要です。 ハッカーがいずれかのアカウントにアクセスすると、サイトに感染したり、役割の特権をアップグレードしたり、自分のサイトからロックアウトしたりする可能性があります。

サイト上のすべてのユーザーが必要な権限のみを持っていること、および古いユーザーアカウントが削除されていることを確認してください。 また、ユーザー権限が許可なくエスカレートされていないかどうかを確認してください。マルウェアの兆候である可能性があります。

悪意のあるIPをブロックする

悪意のあるIPをブロックまたは制限すると、作業が大幅に楽になります。 ハッキングされた場合は、発生元のIPアドレスを追跡し、単にブロックすることができます。 これにより、そのIPアドレスを持つユーザーがサイトにアクセスできなくなります。 この方法は、ハッカーとの戦い、ボットやトロールの阻止、および許可されていないユーザーの侵入を防ぐために使用されます。 ファイアウォールを使用すると、悪意のあるIPが自動的にブロックされます。

地域からの攻撃が繰り返される場合は、地理的領域全体をブロックすることもできます。

バックアップをテストする

最悪の事態が発生してWordPressサイトがダウンした場合は、バックアップを利用してサイトを再稼働させることができます。 ただし、バックアップも安全であることを確認する必要があります。 バックアップがすでにハッキングされている場合、それらを復元しても意味がありません。 同様に、それらが機能しているかどうかをテストする必要があります。そうしないと、壊れたサイトを復元することになります。 BlogVaultを使用すると、バックアップを簡単にテストでき、信頼性が高いことを確認できます。

WordPressソルトを更新する

WordPressは、暗号化プロセスの一部としてソルトを使用します。 ソルトは、暗号化の前にパスワードに追加されるランダムな文字列です。 結果の文字列はハッシュであり、それがデータベースに保存されます。 そうすれば、ハッカーがハッシュ化されたパスワードをデータベースから取得して復号化できたとしても、パスワードのどの部分が実際にパスワードであり、何がソルトであるかを知ることはできません。 彼らがこれを知る唯一の方法は、設定ファイルのソルトとセキュリティキーにアクセスできるかどうかです。

これは、パスワードがブラウザのCookieに保存される方法と似ています。 どのサイトにもログインしたままでいられる理由は、セッション情報がCookieに保存されているためです。 しかし、プレーンテキストのパスワードがそこに保存されていると、危険です。 そのため、WordPressは代わりにソルトおよびハッシュバージョンを保存します。 ソルトにアクセスできるからといって、ハッシュを復号化できるわけではありませんが、セキュリティのレベルは低下します。 したがって、WordPressソルトを定期的に更新することが重要です。

長期的なセキュリティのために

SSLを確認してください

SSLは、Webサイトサーバーとの間の通信を暗号化するように設計されたセキュリティプロトコルです。 これにより、攻撃者は転送中の情報にアクセスしたり、読み取ったり、変更したりすることができなくなります。

通常、ドメインまたはホスティングプランを取得するときは、SSLを使用してサイトを保護します。 ただし、SSL証明書は約2年ごとに有効期限が切れるので、早ければ更新する必要があります。 これは、ユーザーがWebサイトでトランザクションを実行する場合に二重に重要です。セキュリティ違反があると、クレジットカードの詳細や銀行口座の詳細が漏洩する可能性があるためです。

ホスティングプランを確認する

時間通りにホスティングプランを更新するのを忘れた場合、WordPressアカウントは停止されます。 これにより、多くの問題が発生する可能性があります。 あなたのサイトのトラフィックは打撃を受け、顧客を失い、データを失うことさえあるかもしれません。 ホスティングサービスを定期的にチェックすることで、サイトのトラフィックとサーバーの使用状況を分析することもできます。 サーバーの使用率が高すぎることはブルートフォース攻撃の一般的な症状であり、そのような攻撃を早期にキャッチすることで、攻撃を阻止できる可能性が高くなります。 早期にブルートフォース攻撃の警告を受けた場合、ハッカーがサイトにアクセスする前に、サイトを行動して保護することができます。

完全なセキュリティのための1回限りの対策

WordPressのセキュリティは絶えず見直す必要がありますが、一度実行すれば、絶えず更新する必要がないいくつかの対策があります。

強力なファイアウォールに投資する

ファイアウォールは、悪意のあるトラフィックを除外し、ほとんどの攻撃をWebサイトに感染する前に阻止することで、WordPressサイトを保護します。 ファイアウォールには、Webアプリケーションファイアウォール、ネットワークファイアウォール、クラウドベースのファイアウォールなど、いくつかの種類があります。 MalCareなどの強力なWebアプリケーションファイアウォールを使用すると、Webサイトのトラフィックをフィルタリングし、ログイン試行回数または地理的な場所によって訪問者をブロックできます。

HTTP認証を実装する

HTTP認証は、Webリソースにアクセスすることを意図されている人だけがWebリソースにアクセスできるようにするプロトコルです。 HTTP認証は、特定のWebページが要求されたときにユーザー名とパスワードを要求することにより、アクセスを制限します。 明らかに、これをWebサイト全体に対して行うことはできませんが、管理ダッシュボードまたはログインページに実装すると、ボット攻撃の数を大幅に減らすことができます。

二要素認証を使用する

二要素認証は、ユーザーがアカウントにアクセスするために2つの別々のキーを提示する必要がある方法です。 たとえば、電子メールにアクセスしようとしている場合、通常はユーザー名とパスワードを提供する必要がありますが、2要素認証を実装する場合は、1つなどのリアルタイムで作成されるキーも提供する必要があります。 -タイムパスワードまたはPIN。 これにより、ログインの試行回数が減り、ログイン要求でWebサイトサーバーが圧倒されることはありません。 また、ブルートフォース攻撃からWebサイトを保護します。 2FAなどのプラグインを使用して、サイトの2要素認証を有効にすることができます。

ログイン試行を制限する

ログイン試行を制限する必要がある方法については、すでに説明しました。 WordPressは、デフォルトで無制限のログイン試行を許可します。これは、ハッカーがブルートフォース攻撃でWordPressアカウントにアクセスしようとする絶好の機会を提供します。 ログイン試行を制限する最も簡単な方法は、MalCareなどのセキュリティプラグインを使用することです。または、function.phpファイルにカスタムコードを追加することもできます。

XML-RPCを無効にする

WP REST APIと同様に、XML-RPCは、コンテンツをリモートで公開できるようにするWordPressの機能です。 WordPressアプリを使用している場合、またはトラックバックとピングバックを有効にする必要がある場合に便利ですが、それ以外の場合は、ハッカーがブルートフォース攻撃を通じてサイトにアクセスするために悪用される可能性があります。 ここでの最も簡単な解決策は、プラグインまたは手動で無効にすることです。

ディレクトリブラウジングを無効にする

サーバーがWebサイトのインデックスファイルを見つけられない場合、サーバーはディレクトリの内容のインデックスを表示します。 ハッカーがこの情報にアクセスできる場合、Webサイトに脆弱なファイルがあるかどうかを確認できます。 これにより、Webサイトが主要なセキュリティリスクにさらされることになります。

これを回避するために、.htaccessファイルにコード行を追加してディレクトリブラウジングを無効にすることができます。 WordPressサイトでディレクトリブラウジングを無効にするには、次の手順に従います。

- FTPクライアントを介してサイトに.htaccessファイルをダウンロードします。

- ファイルを開き、ファイルの最後に次のコードを追加します。

オプションすべて-インデックス

- 次に、ファイルを保存して、再アップロードします。 最初にサイトから元のファイルを削除する必要があります。

ファイルのアクセス許可を制限する

サイトのファイル権限によって、サイトのどの部分に誰がアクセスでき、誰がそれらを変更できるかが決まります。 通常、あなたのウェブホストはあなたのためにこのすべての情報を設定します。 ただし、ファイルのアクセス許可を理解し、それらが最適に構成されていることを確認することは、依然として良い習慣です。

ファイルのアクセス許可がどのように機能し、サイトのセキュリティのためにそれらを最適化する方法を理解したい場合は、詳細で初心者向けのガイドをご覧ください。

wp-configファイルを非表示にする

Webサイトのwp-configファイルには、パスワード、キー、ソルトなどの機密情報が満載です。 ハッカーがファイルにアクセスできるようになると、それは彼らのためにレッドカーペットをウェブサイトに転がすようなものになります。 wp-configファイルはデフォルトでpublic_htmlフォルダーにあるため、ハッカーはそれを探す場所を知っています。 ただし、ファイルの場所を変更することはできますが、機密情報を効果的に隠しながら、ファイルも同様に機能します。

特定のフォルダでのPHP実行の無効化

ハッカーは、コアWordPressファイルを装ったPHPファイルをサイトにアップロードし、サイトにアクセスする可能性があります。 wp-uploadsなどの一部のフォルダーには、PHPファイルをまったく含めるべきではありません。 では、この場合はどうしますか?

これらのフォルダでPHPの実行を無効にして、ハッカーがバックドアを介してこれらのファイルに侵入した場合でも、サイトにアクセスできないようにすることができます。

Webサイトのセキュリティが重要である理由

WordPressは安全なプラットフォームですが、非常に人気があり、あらゆる種類の注目を集めています。 そのうちのいくつかは悪質です。 ハッカーがサイトにアクセスできないようにするには、Webサイトのセキュリティが最新であることを確認する必要があります。そうしないと、次のような悲惨な結果に直面する可能性があります。

- 顧客の喪失

- データロス

- 漏洩した個人の資格情報

- 収益の損失

- 法的な問題

- ブランドの評判にヒット

- 信頼の喪失

最終的な考え

WordPressのセキュリティは謎ではありません。 サイトを保護するためにいくつかの手順を実行すると、攻撃やマルウェアを回避し、損害を回避することができます。 このWordPressセキュリティチェックリストがセキュリティ対策の強化に役立つことを願っています。

セキュリティを損なうことのない手間のかからないソリューションが必要な場合は、MalCareが唯一の選択肢です。 自動スキャン、高度なファイアウォール、ワンクリッククリーンアップを備えたMalCareは、サイトを保護する360度のソリューションです。

よくある質問

WordPressサイトを保護するにはどうすればよいですか?

WordPressサイトを保護する最も簡単な方法は、MalCareのようなセキュリティプラグインをインストールすることです。 MalCareは、Webサイトを毎日スキャンして、Webサイトが安全であることを確認し、高度なファイアウォールでWebサイトを保護します。 また、ハッキングが発生した場合に備えて、ワンクリックでクリーンアップすることもできます。

WordPressにはセキュリティの問題がありますか?

WordPressは、インターネット上のWebサイトの半分以上で使用されている安全なプラットフォームです。 しかし、この人気のおかげでハッカーの注目を集めています。 WordPressサイトをセキュリティプラグインで保護して、サイトがこれらの要素から安全であることを確認できます。

プラグインなしでWordPressサイトを保護するにはどうすればよいですか?

プラグインを使用せずにサイトを保護したい場合は、定期的にいくつかのセキュリティチェックを実行する必要があります。 サイトのスキャンを実行し、バックアップを取り、サイトのアクティビティログで疑わしい動作を探し、検出したマルウェアを手動でクリーンアップする必要があります。 ハッカーがサイトに侵入する方法のリストは無限であり、常に警戒する必要なしにサイトを保護できる唯一の方法は、セキュリティプラグインを使用することです。