WordPress のセキュリティに関するよくある間違いとその修正方法 - MalCare

公開: 2023-04-13WordPress セキュリティの間違い: WordPress Web サイトでは毎分 90,978 件のハッキングが試みられていることをご存知ですか? サイトがハッキングされると、ハッカーはそれを使用して、スパム メールの送信 (読み取り - フィッシング ハッキング)、他の Web サイトへの攻撃、スパム リンクの挿入、訪問者のリダイレクトなど、あらゆる種類の悪意のある活動を実行します。

これが、あなたのような WordPress サイトの所有者がセキュリティ上の懸念を真剣に受け止めなければならない理由です。 すべてのセキュリティ ニーズを解決するために使用できる特効薬はありませんが、多くのことを正しく行う必要があります。 インターネット上には、サイトを安全に保つためのアドバイスが無数にあります。 それらのいくつかは相反するアドバイスであり、いくつかは時代遅れです. サイトの所有者が何をすべきか、混乱を招いてはならないかについての多数の意見があり、その混乱の中で間違いは避けられません。

サイトのセキュリティを維持することは、特に新しいサイト所有者にとって簡単な仕事ではありません。間違いを犯しがちで、一般的なハッキング攻撃に対して脆弱になる可能性があります. ウェブサイトの所有者が犯す一般的なセキュリティの間違いを知ることは、それらを回避するのに役立ちます. そのため、ほとんどの WordPress サイト所有者が犯す間違いを防ぐことができるように、このリストを作成しました。

サイト所有者が犯しがちな WordPress セキュリティのよくある間違い:

以下の対策を講じる前に、WordPress のセキュリティ監査を実行することをお勧めします –

1. WordPress コア、プラグイン、テーマを更新しない

WordPress のコアとアドオン (つまり、テーマとプラグイン) を最新の状態に保つことは、優れたセキュリティ対策です。 それらを更新すると、サイトに機能が追加されるだけでなく、脆弱性にパッチを当てるのにも役立ちます. WordPress が動作するエコシステムのおかげで、脆弱性に関するニュースが急速に広まり、ハッカーはこの状況を利用しようとします。 脆弱性にパッチを当てるのに役立つサイトを更新しないと、サイトは簡単に侵入できるようになります。

一部のサイト所有者は、更新がセキュリティにどのようにリンクされているかを知らないためにサイトを更新しませんが、互換性がないことを恐れている人もいます。 WordPress コアとそのアドオンを更新すると、WordPress Web サイトが壊れる可能性があります。

WordPress のアップグレードは、以前のすべてのバージョンと互換性があるように設計されています。 したがって、サイトでバージョン 4.1 を実行している場合でも、最新バージョン (たとえば 4.9) に更新できます。 しかし、あらゆる予防措置を講じたにもかかわらず、更新のたびに Web サイトのクラッシュのニュースがもたらされます。 これは、最新の WordPress バージョン 4.9.6 の例です。

WordPress アドオン、つまりテーマやプラグインを更新するときに、同様の問題が発生することがあります。 テーマやプラグインで非互換性の問題が発生することがよくあります。これは、開発者が急いで新しいアップデートをリリースしたか、開発者が無能だったためです。 プラグインとテーマは非常に競争の激しい市場であり、残りのプラグインから際立つために、開発者は最短時間でより多くの新機能を追加するよう迫られています. バージョンが以前のすべてのバージョンの WordPress と互換性があるかどうかを確認するのに十分な時間が与えられないことがあります。 そのため、誰かが非常に初期の WordPress バージョンを使用していて、最新のいくつかの WordPress バージョンでのみ機能するプラグインを更新すると、サイトが壊れます。

WordPress Core とアドオンの間の互換性の問題に関する懸念により、サイト所有者はセキュリティ更新をスキップする可能性があります。

これを修正する方法:ステージング サービスでこの問題を解決できます。 WordPress コアとそのアドオンのインストールをテストする目的で複製サイトを作成するプロセスは、ステージングと呼ばれます。 BlogVaultのようなバックアップ サービスや、 Kinstaのような Web ホスト プロバイダーでさえ、ステージング環境を提供しています。 Web ホストまたはバックアップ サービス (使用している場合) に問い合わせて、サイトをステージングするオプションがあるかどうかを確認してください。 そうでない場合は、サイトをステージングできるサービスにサインアップしてください。

プラグイン、テーマ、およびコアを最新の状態に保つだけでなく、WordPress のソルトとセキュリティ キーを最新の状態に保つことを強くお勧めします。

2. 低品質のアドオンの使用

すべての WordPress プラグインとテーマが適切に作成されているわけではありません。 品質保証チェックを無視するものもあれば、アマチュア プログラマーによって開発されたものもあります。 ユーザーが使用または購入するものに注意を払うことが重要です。 しかし残念なことに、多くの WordPress ユーザーは技術的な知識を持っていないため、プラグインやテーマの良さを知ることができません.

これを修正する方法:このようなユーザーを支援するために、適切なテーマまたはプラグインを見つけるのに役立ついくつかの特徴をリストアップしました。

私。 アドオンは、WordPress プラグイン リポジトリなどの評判の良いソースから入手するか、Elegant Themes、Themeforest などの人気のある販売業者から入手してください。

ii. アドオンがWordPress リポジトリで高い評価を得ており、そのサイトでテーマ/プラグインを使用したことのあるユーザーによってレビューされていることを確認してください。 Google で簡単に検索すると、レビューを見つけるのに役立ちます。

iii. プラグインが長い間存在し、時の試練に耐えてきたことを確認してください。 WordPress リポジトリまたは公式 Web サイトにリストされているセキュリティ更新プログラムとバグ修正を探します。

iv。 また、それらが頻繁に更新され、最近の更新が 2 か月以内に行われたことを確認してください。

3. 違法なプラグインとテーマの使用

多くの Web サイトでは、プレミアム テーマとプラグインを無料で販売しています。 これらの無料の製品を使用すると、WordPress アドオンの多くに意図的にマルウェアが挿入されているため、災害が発生する可能性があります。 これらの違法なアドオンをサイトにインストールすることは、ドアを開けてハッカーをサイトに招待するようなものです。 攻撃者が、インストールしたばかりのテーマ/プラグインの不正なコードを使用してサイトに侵入すると、サイトを使用して、スパム メールの送信や他のサイトへの攻撃など、多くの悪意のあるアクティビティを実行します。 さらに、サイトにマルウェアがあると侵害されたと見なされ、ホスティング プロバイダーが Google などのアカウント検索エンジンを停止してサイトをブラックリストに載せ、AdWords アカウントを停止します。

これを修正する方法: ThemeForestやElegant Themesなどの人気のあるマーケットプレイスからオリジナルのテーマとプラグインを購入します。セール期間中は、テーマとプラグインをはるかに安い価格で購入できます。 選択したテーマまたはプラグインの公式ウェブサイトを探すことができます。

4. 未使用のプラグインとテーマをサイトに残す

未使用のテーマやプラグインを Web サイトに残しておくと、ハッカーがサイトに侵入する機会が生じます。 多くのサイト所有者は、セキュリティ上の利点を認識していないため、非アクティブなアドオンを更新しません。 彼らにとって、アップデートは新しい機能をもたらしますが、プラグインを使用していないため、新しい機能は必要ないと考えています。 脆弱性にパッチを適用するための更新がリリースされた場合、サイトを更新するまで、サイトはリスクにさらされたままになります。

これを修正する方法:ここでの唯一の解決策は、非アクティブな WordPress テーマとプラグインを削除することです。 方法は次のとおりです。

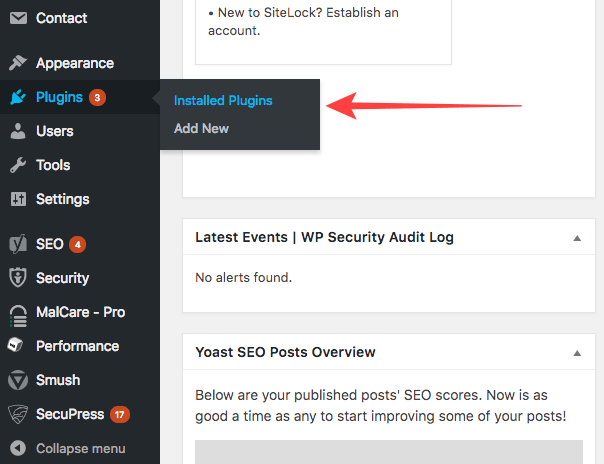

サイトの WordPress ダッシュボードから「インストール済みプラグイン」ページにアクセスします。

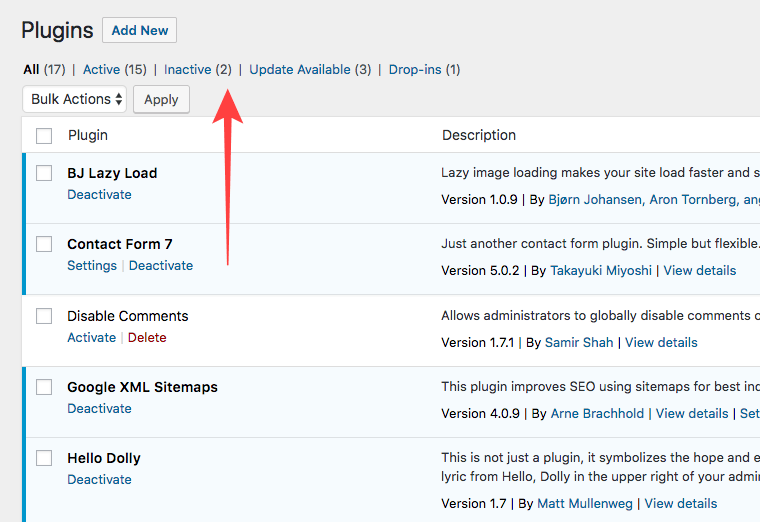

このページには、「非アクティブ」というオプションがあります。 それを選択します。

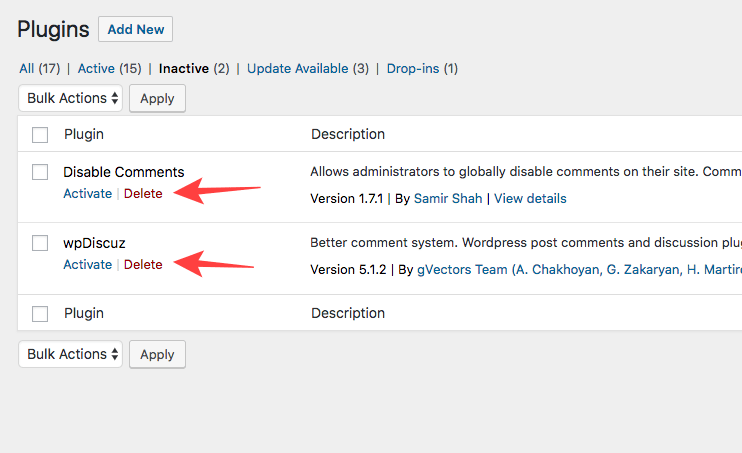

非アクティブなプラグインを削除できる別のページに移動します。 ただし、「非アクティブ」ボタンを押す前に、近い将来その特定のプラグインが必要ないことを確認することをお勧めします。

5. 悪い Web サイト ログイン方法の使用

2 つの一般的で非常に危険なログイン プラクティスは、推測しやすいログイン資格情報を使用することと、サイトが使用されていないときにログアウトしないことです。 攻撃者は、覚えやすいユーザー名 (admin など) とパスワード (password123 など) の組み合わせを使用してサイトにログインしようとするボットをプログラムし、サイトをハッキングします。 サイトをハッキングするこの独特の方法は、ブルート フォース攻撃と呼ばれます。

これを修正する方法:一意のユーザー名とパスワードを使用することをお勧めします (推奨: WordPress ログイン ページ保護ガイド)。 ここでの欠点の 1 つは、一意の資格情報を覚えにくいことです。 したがって、これらの資格情報を含むドキュメントを維持する必要があります。 また、不正なアクセスを防ぐために、ドキュメントが暗号化されていることを確認してください。

6. すべてのユーザーに管理者アクセス権を付与する

すべてのユーザーを管理者にすることは、特にサイト所有者が個人的に知らないユーザーが多数いる Web サイトでは、悪い考えです。 WordPress では、サイトの所有者は、管理者、編集者、作成者、寄稿者、購読者、SEO マネージャー、SEO 編集者などの役割をユーザーに割り当てることができます。 サイトのすべての領域へのアクセスを許可するため、全員を管理者にするのは危険です。

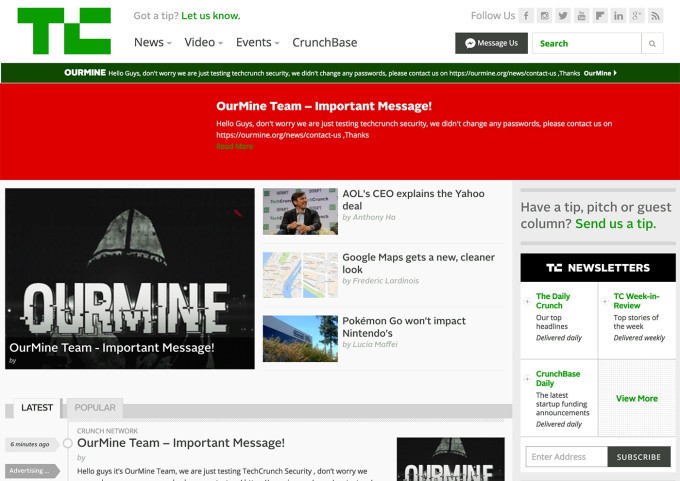

ユーザーにサイト全体への無制限のアクセスを許可すると、このケースで見られるように、 OurMine (ハッカーのグループ) によってハッキングされたTechCrunch (人気のある技術サイト) に見られるような悪用につながります。 ユーザー アカウントへのアクセスを取得した後、OurMine はサイトに投稿できるようになりました。 TechCrunch がハッキングされた後、読者が目を覚ましたときのホームページのスクリーンショットを次に示します。

これを修正する方法: WordPress の各ユーザー ロールは、サイトの特定の領域へのアクセスのみを許可します。 サイトでユーザーに何をしてもらう必要があるかに基づいて、これらの役割を割り当てることができます。 この原則に従うことで、信頼できる人だけがサイト全体にアクセスできるようになります。 また、何か問題が発生した場合、誰が責任を負うかがわかります。

7. バックアップを取らない

バックアップはセーフティネットです。 備えておかないと、災害時に困るかもしれません。 サイトがハッキングされて投稿が削除された場合、バックアップを使用してサイトを通常の状態に簡単に復元できます。 ただし、多くのバックアップ サービスは効率的ではないため、任意のバックアップ サービスを使用することはお勧めできません。 たとえば、多くのバックアップ プラグインは Web サーバーにバックアップを保存します。 それらのいくつかは、バックアップを 1 か所に保存します。 サーバーは通常のプロセスの実行に加えてバックアップの負担を負うため、Web サイトサーバーはバックアップを保存するのに理想的な場所ではありません。 サイトの速度が遅くなります。 バックアップを 1 つだけ保存するということは、バックアップを失った場合に、頼りになるバックアップが他にないことを意味します。

これを修正する方法:バックアップ サービスを選択する前に、機能をチェックして、バックアップの保存場所を確認してください。 適切な情報が見つからない場合は、バックアップをどこに保存しているか、複数の場所に保存しているかどうかについて直接質問するメールを送信してください。 信頼できるバックアップを選択する方法について詳しくは、この投稿をご覧ください。

8.セキュリティサービスを利用しない

多くの Web サイト所有者、特にトラフィックの少ない小規模な Web サイトを所有している所有者は、自分のサイトは取るに足らないものであり、ハッカーの注意を引くことはないと考えています。 しかし、今日のハッカーには、小さな Web サイトを攻撃する理由がたくさんあります。 ファイルの保存やスパムメールの送信などに使用されている可能性があります。 実際、多くのハッキング グループは、小さなサイトを攻撃することを好みます。小さな Web サイトはセキュリティが緩く、ハッキングされやすいからです。 彼らは、ボットが正しいユーザー名と資格情報を推測してサイトに侵入しようとする大規模なブルート フォース攻撃を開始します。 最も好まれるハッキング手法の 1 つは、脆弱なプラグインとテーマを利用することです。

これを修正する方法:標準のセキュリティ サービスは、WordPress ファイアウォールなどの重要なセキュリティ機能を提供し、ハッカーによるサイトへのブルート フォース攻撃を防ぎます。

上記の対策を講じてサイトを修正する以外に、さらにいくつかのセキュリティ対策を講じることができます。 このガイドに従うことを強くお勧めします - wp-config.php で WordPress サイトを保護します。

プラグインやテーマ、さらにはコアに脆弱性が発生するたびに、開発者はアップデートを通じてパッチをリリースします。 したがって、すべてのテーマ、プラグイン、および WordPress コアを最新の状態に保つことは、優れたセキュリティ プラクティスです。 MalCare – 最高の WordPress セキュリティ プラグインの 1 つは、MalCare ダッシュボードからプラグイン、テーマ、および WordPress コアを更新できるサイト管理機能を提供します。 多くのウェブサイトを管理しているユーザーにとっては特に便利です。 各 Web サイトにログインして、テーマ、プラグイン、およびコアを更新するのは、時間のかかる作業です。 MalCare のようなサービスにより、サイト所有者は優れたセキュリティ プラクティスに従うことが容易になります。

ファイアウォールとサイト管理に加えて、セキュリティ プラグインも毎日のスキャン サービスを提供します。 ウェブサイトがマルウェアに感染している場合、プラグインはハッキングされたウェブサイトを修復するのに役立ちます. WordPress Web サイトのメンテナンス サービスを直接提供して、Web サイトのセキュリティを完全に管理するチームに安心感を覚える場合は、WP Buffs が最適なオプションになります。 管理している Web サイトが 1 つか 1000 かに関係なく、更新、セキュリティ、Web サイトの速度、進行中の編集を管理します。

次は何?

優れた WordPress セキュリティ プラグインを使用することは、安全な Web サイトを構築したり、WordPress を安全に保つための最初のステップです。その他のセキュリティ対策には、IP ブロック、ログイン ページの保護、WordPress のセキュリティに関するこの完全なガイドに従うなどがあります。 WordPress サイトを保護する方法。

過去にこれらの過ちを犯したことがある場合、うまくいけば、投稿があなたが間違っていたこととそれらを修正する方法を理解するのに役立ちました. これらの WordPress のセキュリティ上の誤りとその修正に関する質問をお待ちしております。 お問い合わせページからご連絡ください。