새로운 블록 XML-RPC 도구를 사용하여 WordPress 사이트의 호스팅 보안을 자동으로 강화하세요

게시 됨: 2024-02-13손가락 하나 까딱하지 않고 고객에게 WordPress 웹사이트에 대한 난공불락의 호스팅 보안을 제공하는 것이 좋다고 생각된다면 XML-RPC 공격에 대한 최신 무기인 Block XML-RPC가 마음에 드실 것입니다!

WordPress는 처음부터 XML-RPC라는 내장 기능을 사용하여 사용자가 사이트와 원격으로 상호 작용할 수 있도록 허용해 왔습니다. 이는 이동 중에도 블로그를 작성하려는 스마트폰 사용자 뿐만 아니라 해커에게도 놀라운 기능입니다!

이 기사에서는 XML-RPC에 대해 알아야 할 모든 것을 다루고 최신 호스팅 보안 도구를 사용하여 XML-RPC 취약점을 악용하는 해커로부터 WPMU DEV로 호스팅되는 WordPress 사이트를 쉽고 자동으로 보호하는 방법을 보여줍니다.

또한 다른 곳에 호스팅된 WordPress 사이트를 보호하는 방법도 보여 드리겠습니다.

아래 링크를 읽거나 클릭하면 기본 사항을 건너뛰고 유용한 정보를 얻을 수 있습니다.

기본사항:

- XML-RPC란 무엇입니까?

- XML-RPC는 무엇에 사용되나요?

- XML-RPC 및 WordPress 보안

좋은 점:

- WPMU DEV의 블록 XML-RPC 도구를 사용하여 호스팅 보안을 자동화하세요

- WPMU DEV에서 호스팅되지 않습니까? 우리는 당신을 보호해 드립니다

바로 뛰어들자…

XML-RPC란 무엇입니까?

XML-RPC는 XML을 사용하여 호출을 인코딩하고 HTTP를 전송 메커니즘으로 사용하는 RPC(원격 프로시저 호출) 프로토콜입니다.

간단하고 실용적인 측면에서 XML-RPC는 외부 애플리케이션이 WordPress 사이트와 상호 작용할 수 있도록 하는 데 사용됩니다. 여기에는 WordPress 웹 인터페이스를 사용하지 않고 콘텐츠 게시, 게시물 가져오기, 원격 댓글 관리 등의 작업이 포함됩니다.

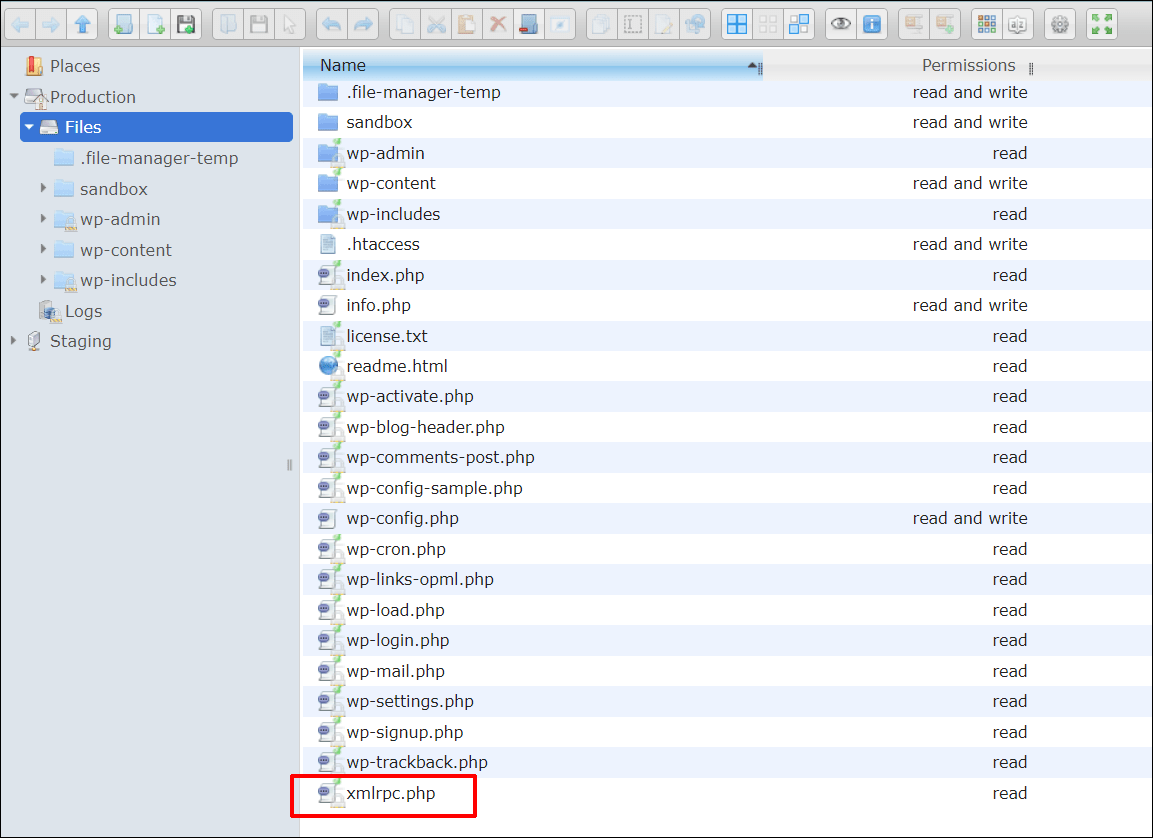

WordPress는 모든 WordPress 설치의 루트 디렉터리에 있는 xmlrpc.php 라는 파일을 통해 XML-RPC를 지원합니다. 실제로 XML-RPC에 대한 WordPress 지원은 WordPress가 공식적으로 WordPress가 되기 전부터 WordPress의 일부였습니다.

이 게시물에서 XML-RPC 및 WordPress에 대해 자세히 알아볼 수 있습니다. XML-RPC 및 WordPress 보안을 위해 XML-RPC를 제거해야 하는 이유.

XML-RPC는 무엇에 사용되나요?

WordPress 웹사이트에 액세스해야 하지만 컴퓨터 근처에 없는 경우 XML-RPC는 원격 콘텐츠 관리 및 타사 애플리케이션과의 통합을 용이하게 하며 관리자 대시보드에 직접 액세스하지 않고도 WordPress 사이트 관리 프로세스를 간소화합니다.

WordPress 사용자는 다음과 같은 영역에서 XML-RPC를 사용하여 이점을 얻을 수 있습니다.

- 모바일 블로깅 : WordPress 모바일 앱 또는 기타 모바일 앱을 사용하여 원격으로 게시물을 게시하고, 페이지를 편집하고, 미디어 파일을 업로드합니다.

- 데스크톱 블로깅 클라이언트와의 통합 : Windows Live Writer 또는 MarsEdit과 같은 응용 프로그램을 사용하면 사용자가 데스크톱에서 콘텐츠를 작성하고 게시할 수 있습니다.

- 서비스와의 통합: IFTTT와 같은 서비스에 연결

- 원격 관리 도구 : 단일 대시보드에서 여러 WordPress 사이트를 관리할 수 있습니다.

- 귀하의 사이트를 참조하기 위해 다른 사이트에서 사용하는 트랙백 및 핑백입니다 .

REST 또는 GraphQL과 같은 표준을 기반으로 구축된 더 새롭고 효율적이며 안전한 API로 인기를 잃었고 버전 8.0부터 PHP에서 더 이상 지원되지 않음에도 불구하고 XML-RPC는 많은 기존 시스템에 통합되어 WordPress에서 여전히 널리 사용됩니다. .

XML-RPC 및 WordPress 보안

WordPress 모바일 앱을 사용 중이거나, IFTTT와 같은 서비스에 연결하거나, 원격으로 블로그에 액세스하여 게시하려면 XML-RPC를 활성화해야 합니다. 그렇지 않으면 해커가 표적으로 삼고 악용할 수 있는 또 다른 포털일 뿐입니다.

XML-RPC 사용의 장단점

XML-RPC 사용의 장점은 대부분 편의성과 효율성입니다.

대부분의 애플리케이션은 XML-RPC 대신 WordPress API를 사용할 수 있지만 일부는 여전히 xmlrpc.php에 대한 액세스가 필요할 수 있으며 적극적으로 설치된 이전 버전과의 호환성을 보장하기 위해 이를 사용해야 합니다.

그러나 XML-RPC 사용의 단점을 아는 것이 중요합니다.

기본적으로 XML-RPC는 보안 결함이 있는 오래된 프로토콜입니다.

여기에는 다음이 포함됩니다.

- 보안 위험 : XML-RPC는 무제한 로그인 시도를 허용하므로 대규모 무차별 대입 공격에 악용될 수 있습니다. 공격자들은 XML-RPC 기능을 사용하여 WordPress 사이트에 대한 광범위한 무차별 대입 공격을 실행했습니다. 공격자는 system.multicall 메서드를 활용하여 단일 요청으로 수천 개의 비밀번호 조합을 테스트할 수 있습니다.

- 성능 : XML-RPC는 핑백 기능을 통한 DDoS 공격의 벡터가 될 수 있으며, 의심하지 않는 WordPress 사이트를 대상 도메인에 대한 봇으로 전환하고 잠재적으로 사이트 속도를 저하시키거나 충돌시킬 수 있습니다.

WordPress 사이트에서 XML-RPC가 활성화/비활성화되어 있는지 확인하는 방법

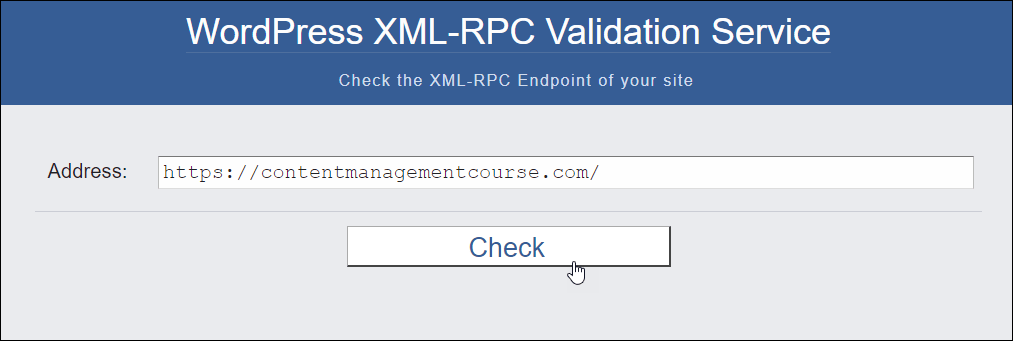

XML-RPC 유효성 검사 도구를 사용하여 WordPress 사이트에 XML-RPC가 활성화되어 있는지 또는 비활성화되어 있는지 확인할 수 있습니다.

주소 필드에 URL을 입력하고 확인 버튼을 클릭하세요.

무료 전자책

수익성 있는 웹 개발 비즈니스를 위한 단계별 로드맵입니다. 더 많은 클라이언트를 확보하는 것부터 미친 듯이 확장하는 것까지.

무료 전자책

문제 없이 다음 WP 사이트를 계획, 구축 및 시작하세요. 우리의 체크리스트는 프로세스를 쉽고 반복 가능하게 만듭니다.

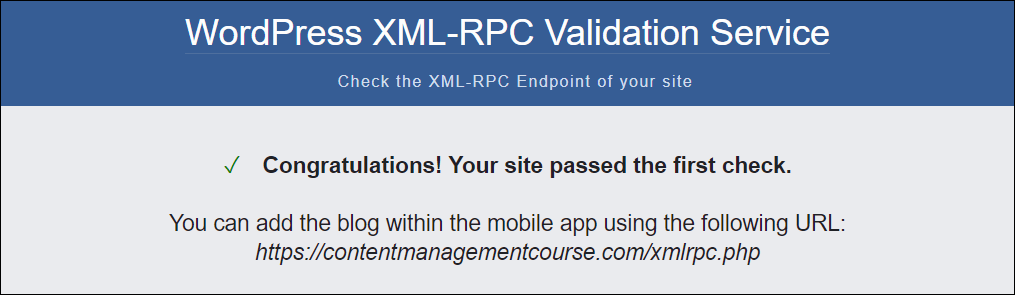

XML-RPC가 활성화된 경우 아래와 같은 메시지가 표시됩니다.

위에서 설명한 대로 XML-RPC는 WordPress 사이트를 스팸 및 사이버 공격에 취약하게 만들 수 있습니다.

이것이 바로 최고의 호스팅 회사가 기본적으로 XML-RPC를 차단하는 이유이며, 이를 활성화해야 하는 애플리케이션이 설치되어 있지 않은 한 WordPress 사이트에서 XML-RPC를 비활성화해야 하는 이유입니다.

그런 다음 사이트에서 XML-RPC를 자동으로 비활성화하는 데 사용할 수 있는 몇 가지 옵션을 살펴보겠습니다(.htaccess 파일에 코드를 추가하는 것과 관련된 수동 방법은 이 게시물을 참조하세요).

WPMU DEV의 블록 XML-RPC 도구를 사용하여 호스팅 보안을 자동화하세요

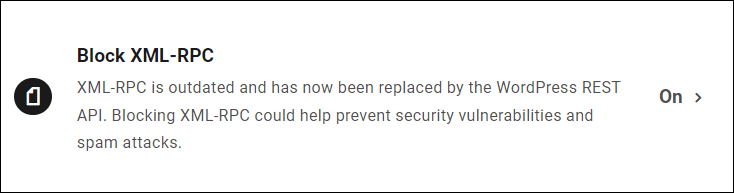

우리는 최근 /xmlrpc.php 에서 들어오는 요청을 자동으로 차단하는 Block XML-RPC 라는 호스팅 도구를 출시했습니다.

도구가 비활성화되면 WordPress 사이트에서 애플리케이션이 /xmlrpc.php 파일에 액세스하도록 허용합니다.

참고: WPMU DEV에서 호스팅되는 새 사이트는 기본적으로 Block XML-RPC 도구가 활성화되어 생성됩니다.

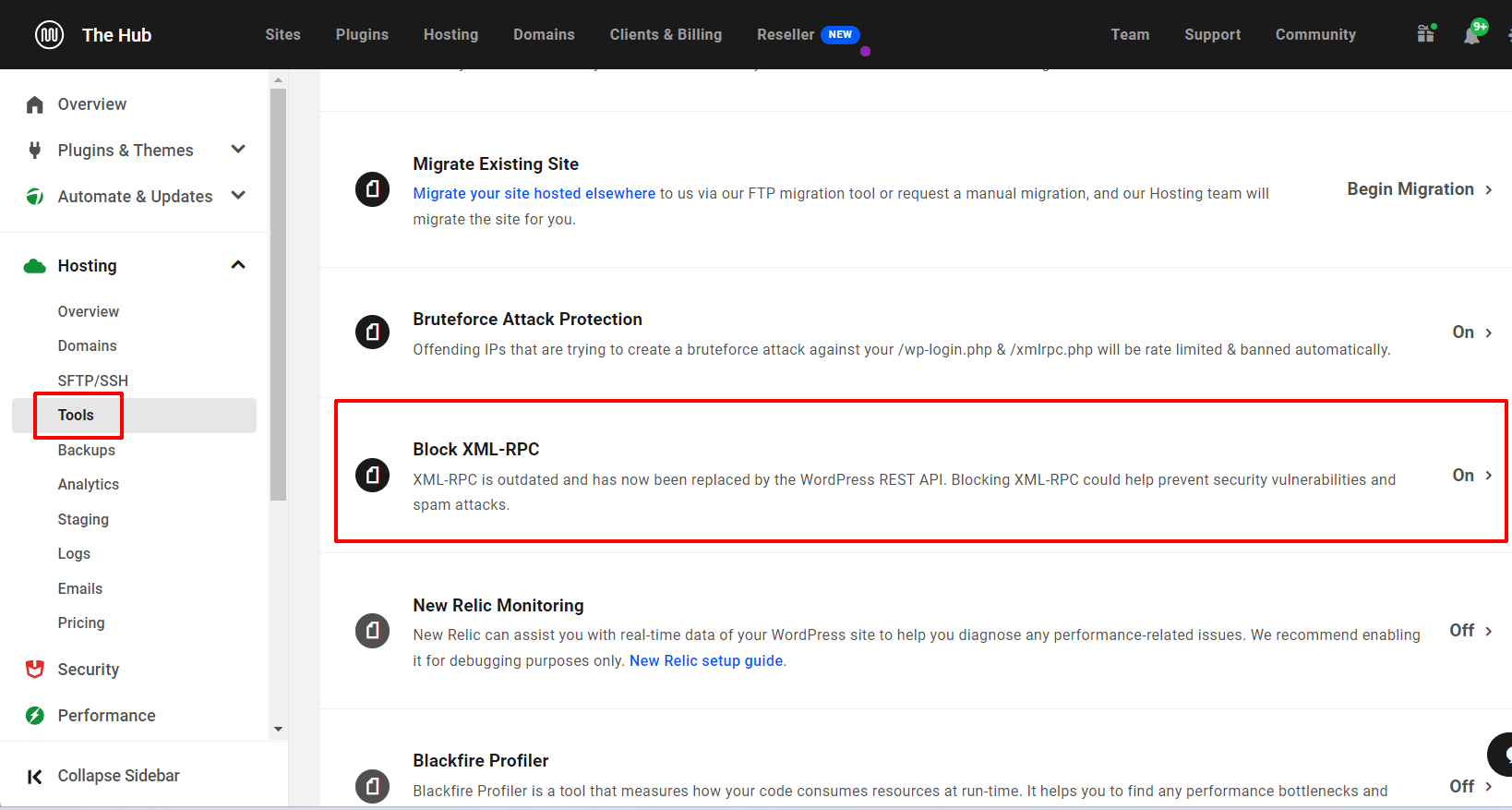

도구에 액세스하고 기존 사이트에서 XML-RPC 차단을 활성화하려면 허브로 이동하여 호스팅 > 도구 탭을 선택하세요.

기능을 전환하고 완료되면 설정을 저장하려면 켜기/끄기를 클릭하세요.

그게 다야! 이제 귀하의 사이트는 서버 수준의 XML-RPC 악용 및 공격으로부터 보호됩니다.

WPMU DEV에서 호스팅되지 않습니까? 우리는 당신을 보호해 드립니다

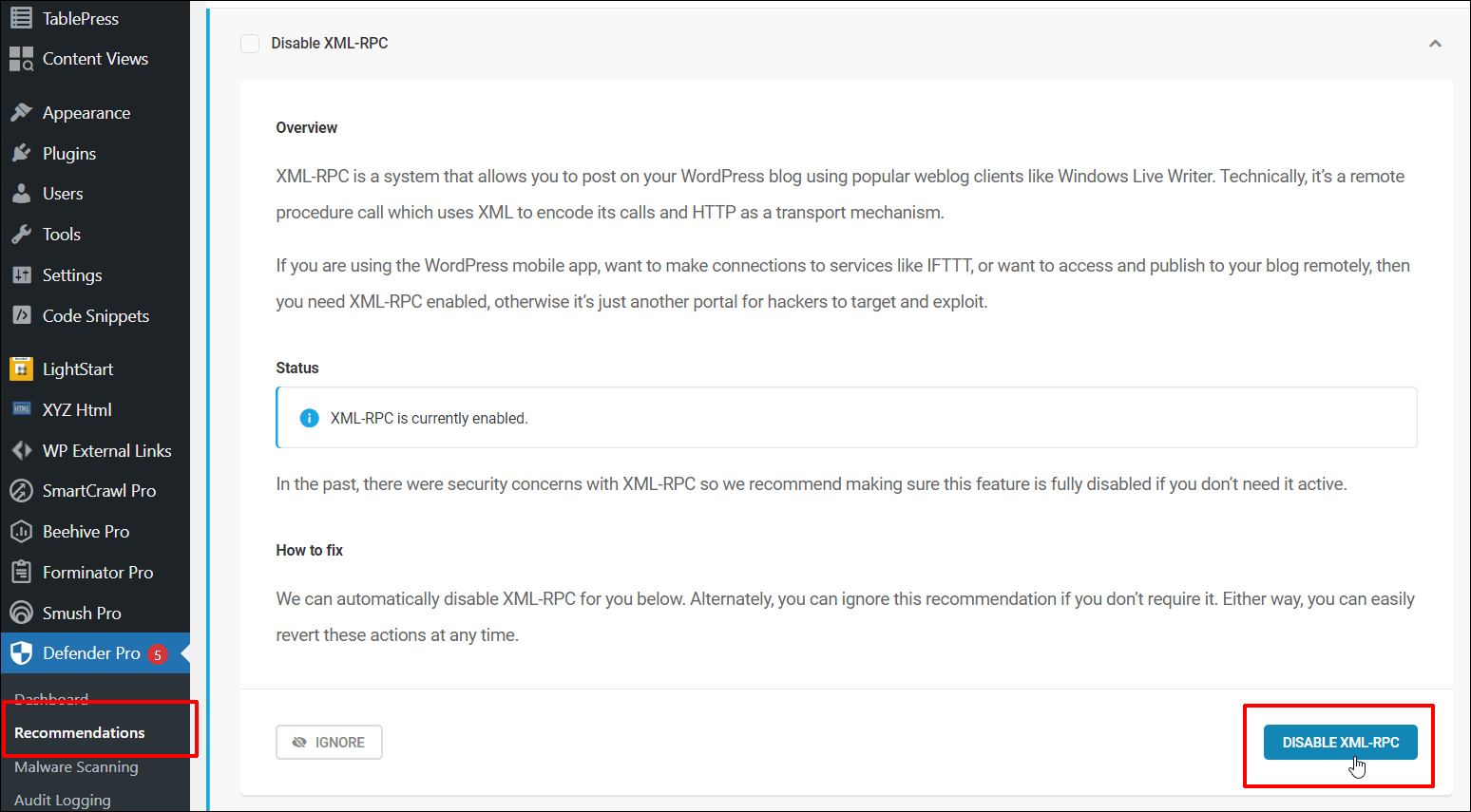

귀하의 사이트가 WPMU DEV (tsk, tsk…) 로 호스팅되지 않는 경우 무료 Defender 보안 플러그인을 사용하여 XML-RPC를 비활성화할 수 있습니다.

XML-RPC 비활성화 기능은 플러그인의 권장 사항 섹션에 있습니다.

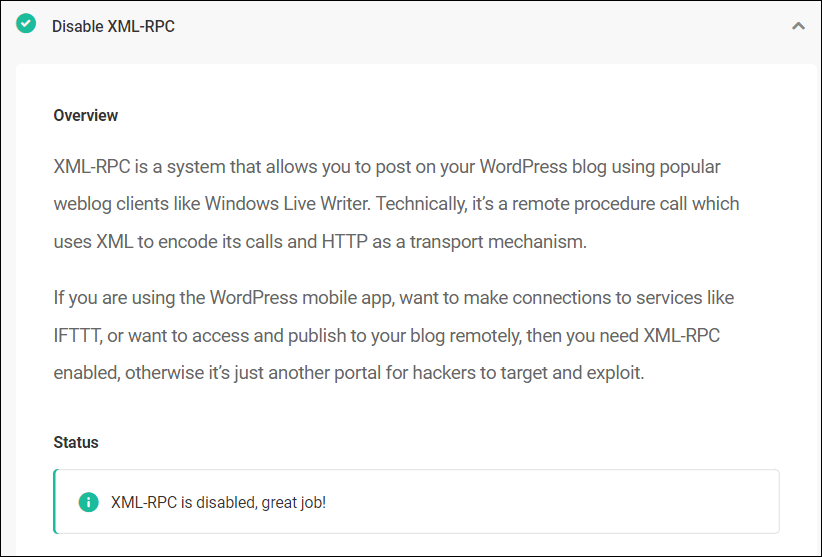

상태 섹션에서 XML-RPC가 비활성화되었는지 확인할 수 있습니다.

DDoS 공격으로부터 사이트를 보호하는 추가 방법은 DDoS 공격으로부터 사이트를 보호하는 방법 튜토리얼을 참조하세요.

참고: WordPress 플러그인은 WordPress PHP 수준에서 XML-RPC만 차단하므로 공격이 발생하더라도 요청은 여전히 WordPress PHP에 도달하므로 서버 부하가 증가합니다.

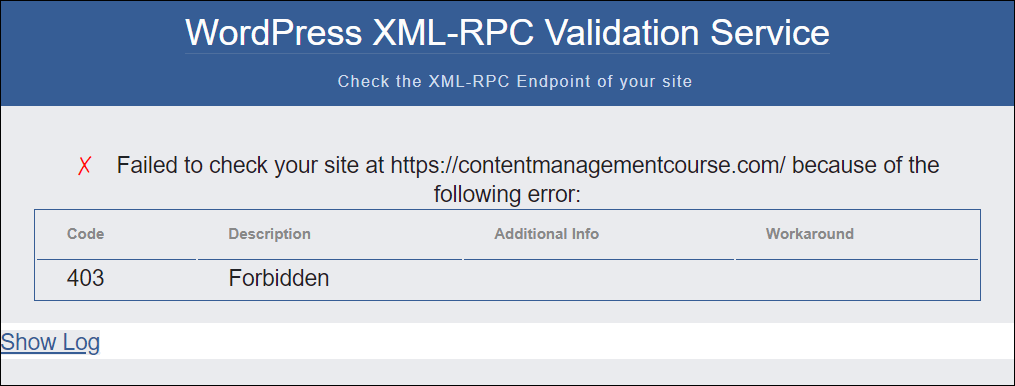

반면, 서버 수준에서 Block XML-RPC를 활성화하면 요청이 사이트에 도달하지 않으며 공격자에게 "403 Forbidden" 오류 메시지가 반환됩니다.

위에 대한 자세한 내용과 자세한 튜토리얼은 XML-RPC 도구 차단(호스팅) 및 XML RPC 비활성화(Defender 플러그인) 문서 섹션을 참조하세요.

XML-RPC 존중

잠재적인 보안 위험을 고려하여 WordPress 사이트 소유자는 XML-RPC가 제공하는 편의성이 취약점보다 중요한지 신중하게 고려해야 합니다.

XML-RPC의 이점을 활용하는 WordPress 사이트의 경우 위험을 완화하는 데 도움이 되도록 강력한 비밀번호를 구현하고, 로그인 시도를 제한하고, Defender와 같은 보안 플러그인을 사용하는 것이 좋습니다.

그러나 기능이 필요하지 않고 귀하의 사이트가 당사의 호스팅 계획에 따라 실행되는 경우 XML-RPC 도구를 사용하여 서버 수준에서 XML-RPC를 비활성화하여 DDoS 및 무차별 대입 공격의 가능성을 더욱 줄이는 것이 좋습니다.