WordPress 관리자를 보호하는 방법(Wp-Admin)

게시 됨: 2022-08-27WordPress 보안은 WordPress 생태계에서 매우 중요합니다. 취해야 할 보안 접근 방식 중 하나는 Wp-admin을 보호하는 것입니다. Wp-admin이 공격자가 사이트에 액세스하려고 시도하는 첫 번째 지점일 가능성이 높기 때문입니다.

기본적으로 WordPress 관리 파일은 Wp-admin 폴더에 저장됩니다. WordPress에는 폴더를 보호하기 위한 다양한 보안 조치가 있음에도 불구하고 기본 WordPress 관리자가 널리 알려져 있기 때문에 해커의 쉬운 표적이 됩니다. 따라서 WordPress 관리자에서 트리거되는 웹 공격의 위험을 줄이는 것이 중요합니다.

이 기사에서는 WordPress 관리자를 보호하기 위해 활용할 수 있는 몇 가지 접근 방식을 살펴볼 것입니다.

목차

Wp-admin 보안에 대한 접근 방식

- 기본 "admin" 사용자 이름을 사용하지 마십시오.

- 강력한 암호 생성

- Wp-admin 영역을 암호로 보호

- 사용자 정의 로그인 URL 생성

- 2단계 인증/검증 통합

- 자동 로그아웃 활성화

- 로그인 시도 횟수 제한

- IP 제한 구현

- 로그인 페이지에서 오류 비활성화

- 보안 플러그인 사용

- WordPress를 최신 버전으로 업데이트

결론

Wp-admin 보안에 대한 접근 방식

WordPress 관리 영역을 보호하기 위해 활용할 수 있는 다양한 방법이 있습니다. 다음은 이러한 보안 관행에 대한 빠른 목록입니다.

1. 기본 "admin" 사용자 이름을 사용하지 마십시오.

WordPress를 새로 설치할 때 생성된 첫 번째 계정은 관리자 계정입니다. "admin"은 이러한 설치에서 기본 사용자 이름으로 설정됩니다. 이것은 실제로 공공 지식입니다.

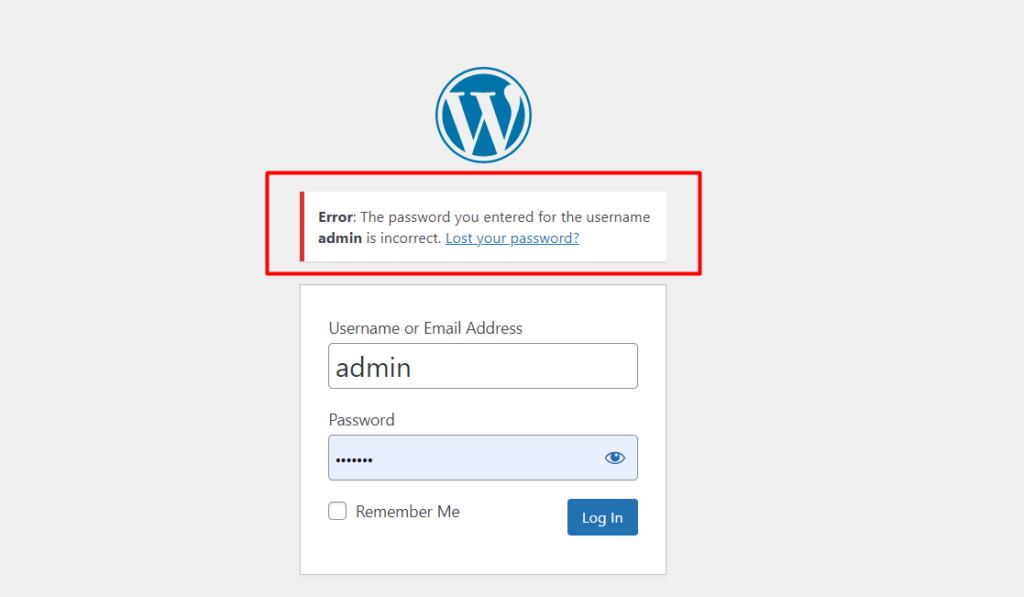

해커가 "admin"이 사용자 이름인지 쉽게 알아낼 수 있는 한 가지 방법은 사이트 로그인 URL에 액세스하고 "admin" 사용자 이름을 시도하는 것입니다. "admin"이 실제로 사이트 내 사용자 이름인 경우 로그인 화면에 이러한 오류 메시지가 표시됩니다. " 오류: 사용자 이름 admin에 대해 입력한 비밀번호가 올바르지 않습니다. 비밀번호를 분실 하셨나요?”

이러한 오류 메시지는 사이트 내에 사용자 이름 "admin"이 있음을 해커에게 확인하는 역할을 합니다.

이 단계에서 해커는 이미 귀하의 사이트와 관련하여 두 가지 정보를 가지고 있습니다. 사용자 이름과 로그인 URL입니다. 해커에게 필요한 것은 사이트에 대한 비밀번호뿐입니다.

이 시점에서 해커는 사이트에 액세스하기 위해 해당 사용자 이름에 대해 단순히 암호를 실행하여 공격을 시도합니다. 이것은 수동으로 또는 봇을 통해 수행할 수 있습니다.

해커가 사용할 수 있는 또 다른 접근 방식은 URL에 "?author=1/" 쿼리를 추가하여 URL이 yourdomain/?author=1/로 읽히도록 하는 것입니다. 사용자 이름이 admin인 경우 URL은 사용자의 게시물을 반환하거나 연결된 게시물이 없는 경우 없음을 반환합니다. 다음은 샘플 그림입니다.

두 경우 모두 404 오류가 반환되지 않는 한 "admin" 사용자 이름을 가진 사용자 이름이 확실히 존재한다는 확인 역할을 합니다.

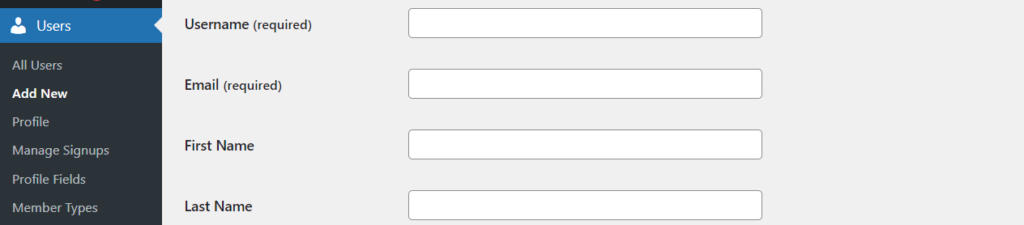

위의 시나리오에 따라 기본 사용자 이름 "admin"이 있는 경우 WordPress 대시보드의 사용자 > 새로 추가 섹션에서 새 관리자 계정을 만드는 것이 중요합니다.

이 작업이 완료되면 이전 "관리자" 계정을 삭제해야 합니다.

2. 강력한 암호 만들기

강력한 암호는 모든 WordPress 사이트에 필수적입니다. 반면에 약한 암호를 사용하면 해커가 WordPress 사이트에 쉽게 액세스할 수 있습니다.

통합할 수 있는 몇 가지 암호 보안 조치는 다음과 같습니다.

- 암호가 충분히 긴지 확인합니다(최소 10자).

- 비밀번호는 최소한 영숫자, 공백 및 특수 문자를 포함해야 합니다.

- 비밀번호가 정기적으로 변경되거나 업데이트되었는지 확인

- 비밀번호를 재사용하지 않도록 하십시오

- 암호는 사전 단어가 아니어야 합니다.

- 암호 관리자를 사용하여 암호 저장

- 사이트에 등록하는 사용자가 강력한 암호를 입력하도록 하십시오.

암호는 다시 보안 위협이 될 수 있으므로 추측할 수 없어야 합니다.

3. Wp-admin 영역을 비밀번호로 보호

WordPress는 사용자가 로그인하기 위해 사용자 이름과 암호를 입력할 수 있도록 하여 Wp-admin에 보안 수준을 제공합니다. 그러나 해커가 Wp-admin에 액세스하면 실제로 웹 공격을 수행할 수 있으므로 이것으로 충분하지 않을 수 있습니다. 따라서 Wp-admin에 보안 계층을 추가하는 것이 좋습니다. 다음을 통해 수행할 수 있습니다.

나) cPanel

ii) .htaccess

cPanel을 통해

cPanel을 통해 Wp-admin을 암호로 보호하려면 다음을 수행해야 합니다.

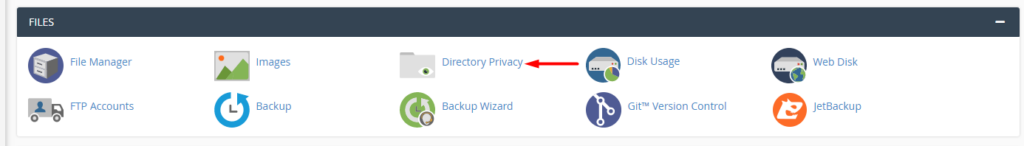

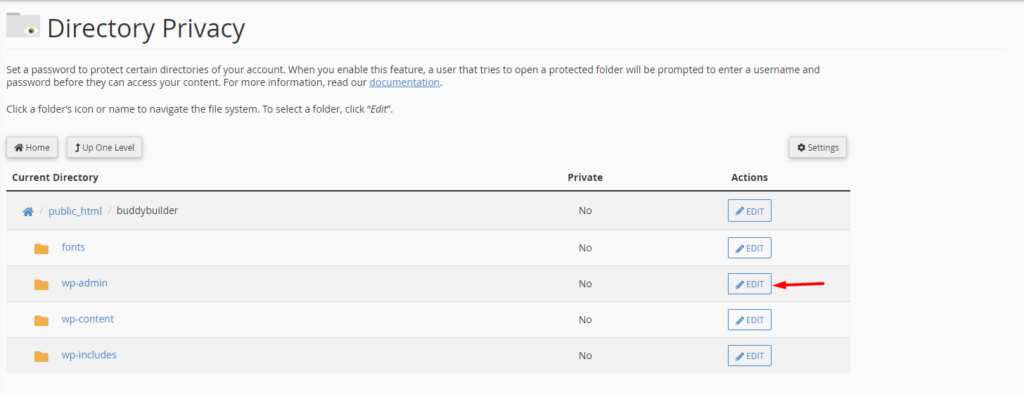

먼저 cPanel 대시보드에 액세스하고 "디렉토리 개인 정보 보호"를 클릭하십시오.

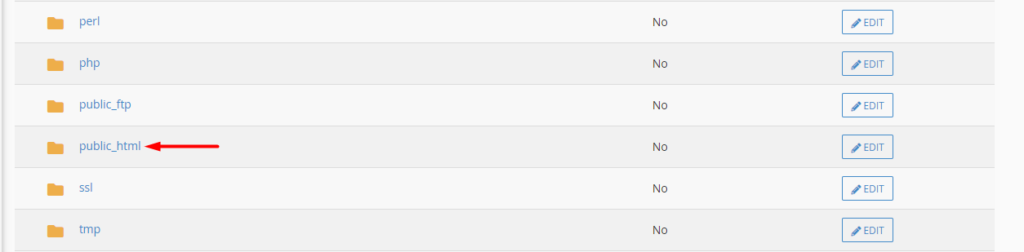

다음으로 public_html 폴더에 액세스합니다.

그 안에서 wp-admin 디렉토리에 있는 "편집" 버튼을 클릭하십시오.

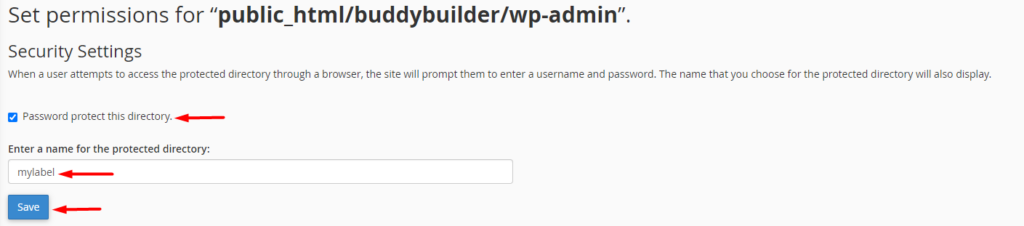

다음 화면에서 "이 디렉토리를 비밀번호로 보호" 옵션을 활성화하고 "보호된 디렉토리의 이름 입력" 필드에서 기본 설정 이름을 입력하고 변경 사항을 저장합니다.

이 작업이 완료되면 한 걸음 물러나서 원하는 세부 정보(사용자 이름 및 암호)로 새 사용자를 만듭니다.

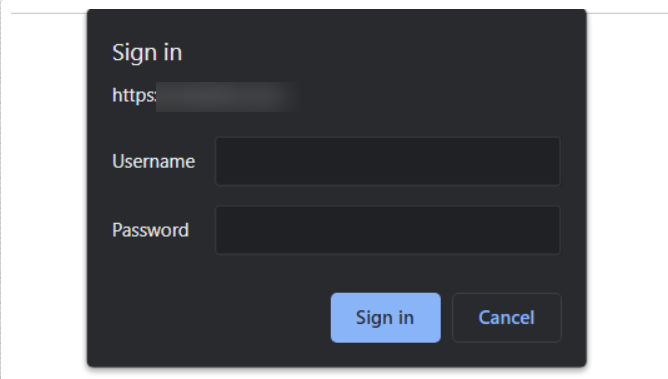

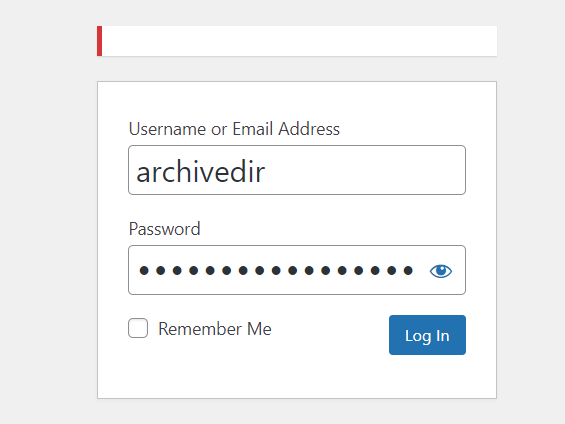

위의 작업을 수행하면 사용자가 wp-admin 폴더에 액세스하려고 하면 새로 생성된 사용자 이름과 비밀번호를 입력해야 WordPress 관리자를 입력해야 하는 화면으로 리디렉션됩니다. 신임장.

.htaccess를 통해

.htaccess는 Apache가 디렉토리를 변경하는 데 사용하는 구성 파일입니다. 이 문서에서 파일에 대해 자세히 알아볼 수 있습니다.

이 섹션에서는 .htaccess 파일을 사용하여 wp-admin 폴더를 제한하는 방법을 살펴보겠습니다. 그렇게 하려면 다음을 수행하여 두 개의 파일(.htaccess 및 .htpasswd)을 만들어야 합니다.

i) .htaccess 파일 생성

원하는 텍스트 편집기를 사용하여 .htaccess 라는 새 파일을 만듭니다.

파일에 다음 내용을 추가합니다.

AuthType basic AuthName "Protected directory" AuthUserFile /home/user/public_html/mydomain.com/wp-admin/.htpasswd AuthGroupFile /dev/null require user usernamedetail위의 코드에서 지정된 "AuthUserFile" 경로(/home/user/public_html/mydomain.com/wp-admin/)를 .htpasswd 파일을 업로드할 wp-admin 디렉토리 경로로 변경해야 합니다. . 또한 "require user" 줄 내에서 원하는 사용자 이름으로 "usernamedetail"을 변경해야 합니다.

ii) .htpasswd 파일 생성

여전히 선호하는 텍스트 편집기를 사용하여 .htpasswd라는 새 파일을 만듭니다.

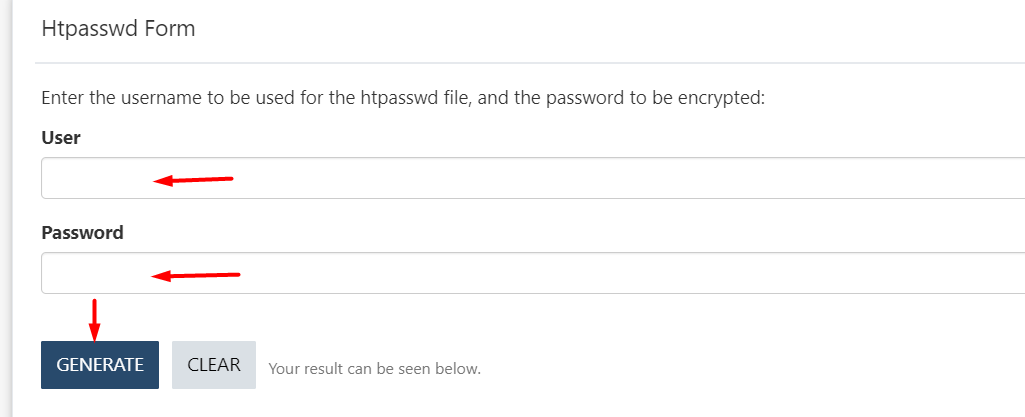

wtools.io 생성기에 액세스합니다.

Htpasswd 양식의 전용 필드에 사용자 이름과 비밀번호를 입력하고 "생성" 버튼을 클릭하십시오.

완료되면 결과를 .htpasswd 파일에 복사하고 변경 사항을 저장합니다.

iii) FTP를 통해 파일 업로드

FTP를 통해 파일을 업로드하려면 Filezilla와 같은 도구를 사용해야 합니다.

시작하려면 .htaccess 파일을 사이트의 wp-admin 디렉토리에 업로드한 다음 .htpasswd 파일을 업로드해야 합니다.

사용자가 이제 /wp-admin에 액세스하려고 하면 아래와 유사한 로그인 화면이 표시됩니다.

4. 사용자 정의 로그인 URL 생성

WordPress 로그인 URL은 wp-admin 또는 wp-login.php를 추가하여 액세스할 수 있습니까? 귀하의 도메인에. 이것이 기본 WordPress 로그인 엔드포인트라는 사실은 해커가 도메인에 액세스할 수 있는 한 쉽게 로그인 URL에 액세스할 수 있음을 의미합니다.

기본 "admin" 사용자 이름을 사용하는 경우에도 해커가 "비밀번호"라는 한 가지 정보만 알아낼 필요가 있음을 의미합니다.

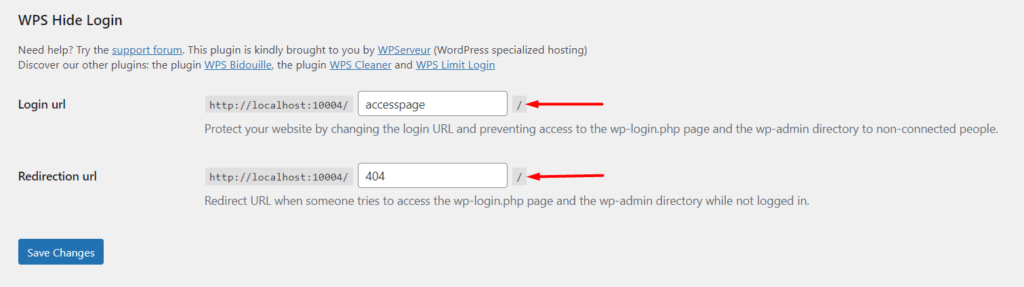

따라서 사이트에 대한 사용자 정의 로그인 URL을 설정하는 것이 중요합니다. 이를 달성하는 한 가지 방법은 WPS 로그인 숨기기 플러그인을 설치해야 하는 것입니다.

플러그인을 설치하면 설정 > WPS 로그인 숨기기 섹션으로 이동하여 로그인하지 않은 사용자가 Wp-login.php 또는 Wp-admin에 액세스하려고 할 때 액세스할 원하는 로그인 URL과 리디렉션 URL을 지정합니다.

이 작업이 완료되면 변경 사항을 저장합니다.

이렇게 하면 웹사이트 로그인에 액세스하려는 모든 사람이 어렵게 되어 잠재적인 작업이 줄어듭니다.

5. 2단계 인증/검증 통합

2단계 인증은 추가 인증 요구 사항을 추가하여 추가 보안 계층을 제공하는 보안 메커니즘입니다.

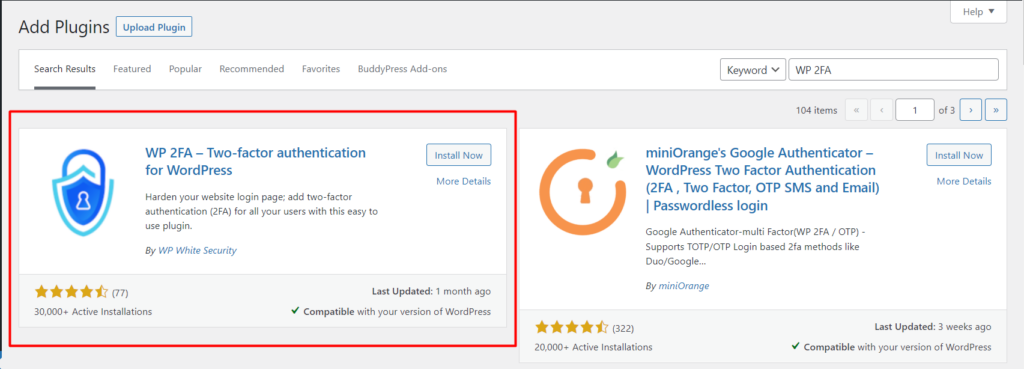

WordPress 사이트 내에서 Two Factor Authentication을 구현하기 위해 선호하는 타사 플러그인을 사용할 수 있습니다. 이 가이드에서는 사용 편의성 때문에 WP 2FA – WordPress 플러그인에 대한 이중 인증을 사용하는 것이 좋습니다.

플러그인을 활용하려면 WordPress 대시보드에서 플러그인 > 새로 추가 섹션으로 이동하여 WP 2FA를 검색합니다.

플러그인을 설치하고 활성화합니다.

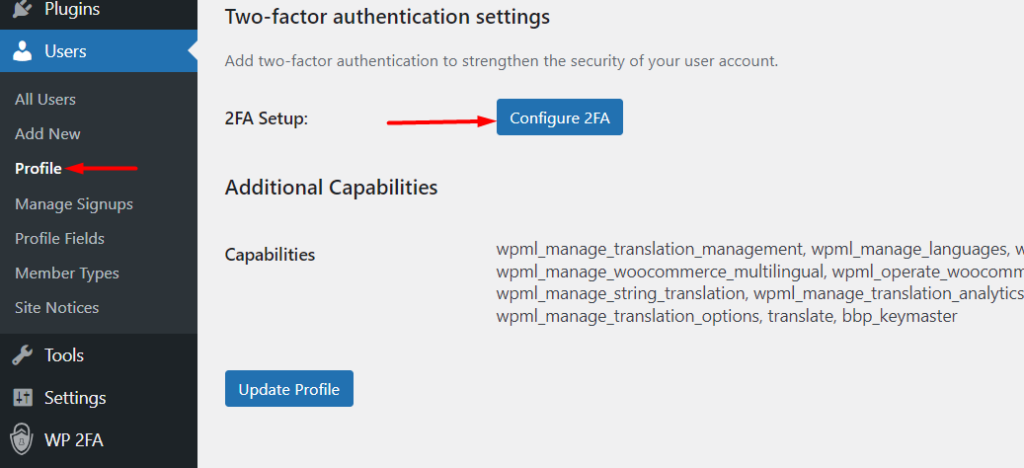

이 작업이 완료되면 사용자 > 프로필 섹션으로 이동하여 "2FA 구성" 버튼을 클릭합니다.

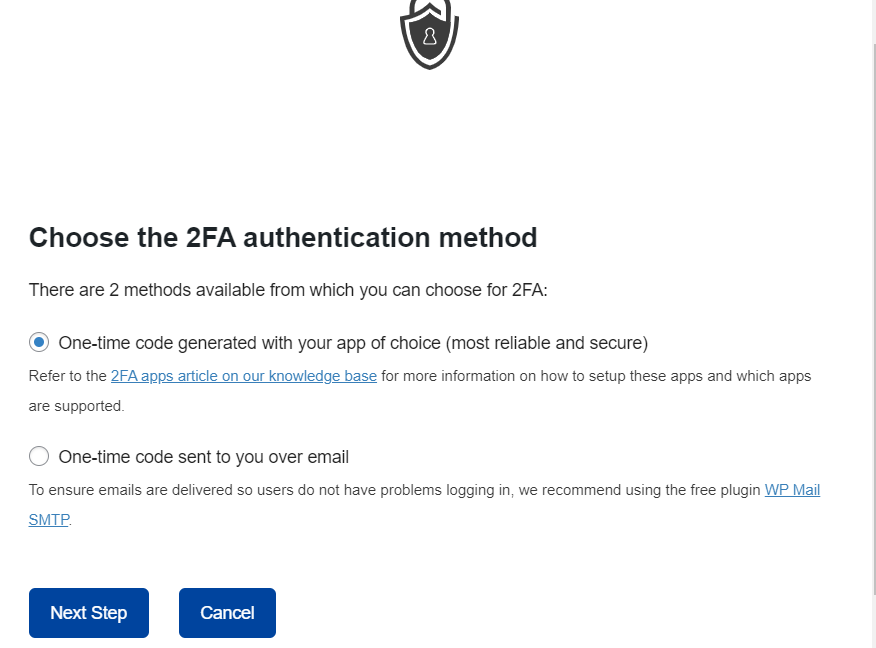

다음 화면에서 원하는 2FA 방식을 선택합니다. 여기서는 "선택한 앱으로 생성된 일회성 코드" 옵션을 선택합니다.

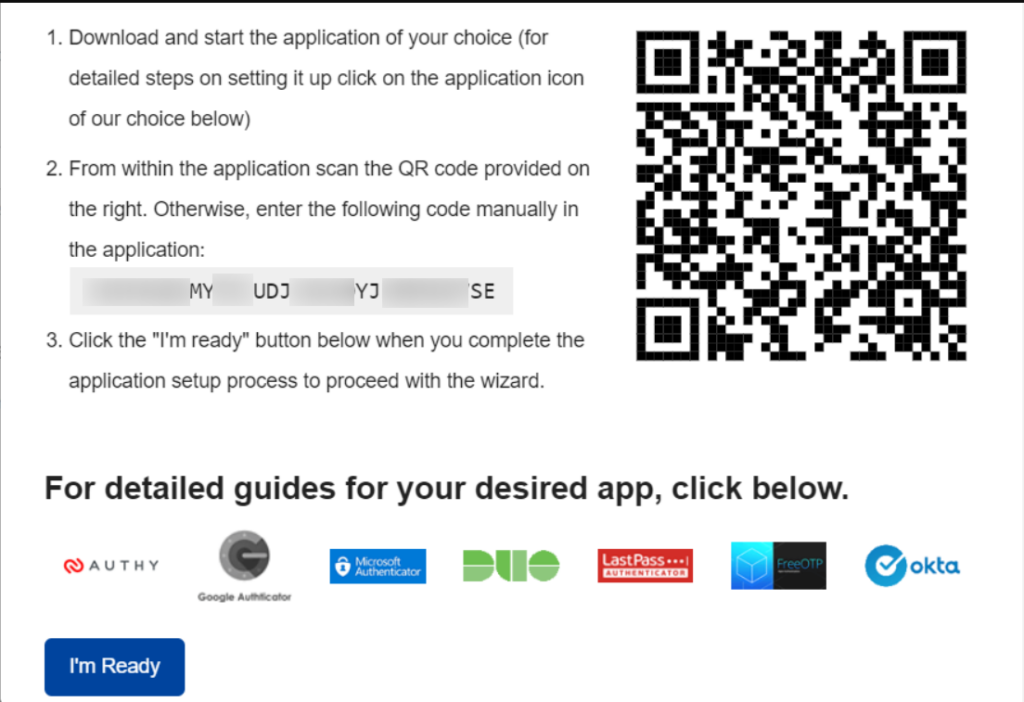

선택 후 다음 단계로 진행합니다. 여기에서 제공되는 아이콘 목록에서 원하는 인증 앱을 선택합니다. 아이콘을 클릭하면 애플리케이션 설정 방법에 대한 가이드로 리디렉션됩니다.

여기서는 "Google Authenticator" 앱을 사용합니다. 따라서 먼저 모바일과 같이 원하는 기기에 Google Authenticator 앱을 설치하여 시작할 수 있습니다.

이 작업이 완료되면 앱을 열고 앱의 오른쪽 하단 영역에 떠 있는 "+" 아이콘을 탭합니다.

다음으로 위의 스크린샷 내에서 QR 코드를 스캔해야 합니다.

그렇게 하면 2FA 코드와 함께 새로 추가된 계정이 있는 화면으로 리디렉션됩니다.

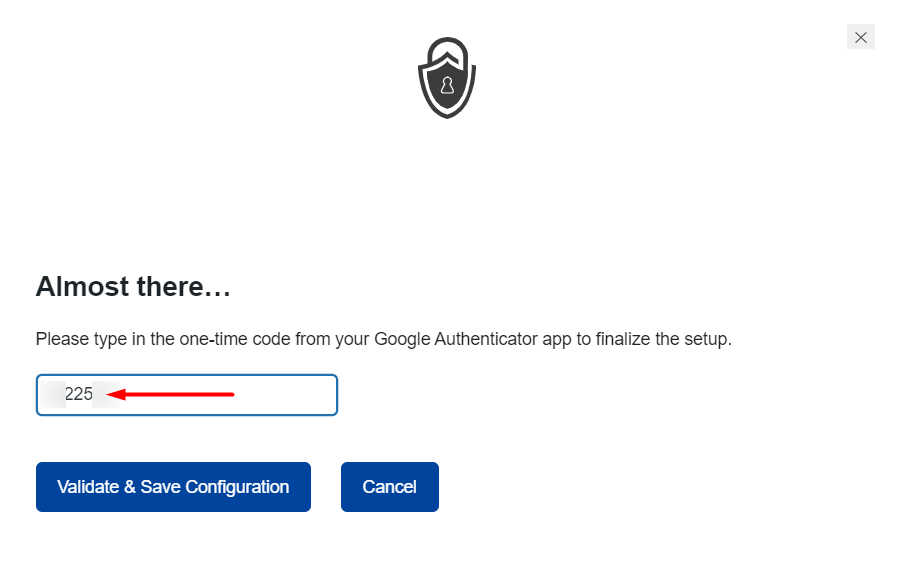

그런 다음 사이트로 돌아가서 2FA 코드를 입력하고 구성을 확인하고 저장합니다. 다음은 샘플 그림입니다.

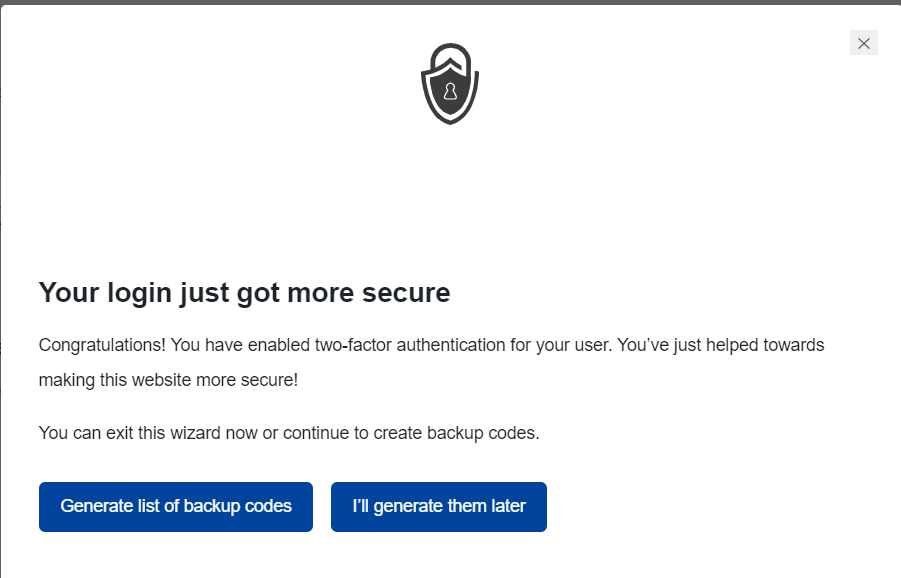

이 작업이 완료되면 이제 성공 메시지가 표시되고 코드를 백업할 수 있습니다.

이에 대한 자세한 설명은 여기에서 가이드를 확인하세요.

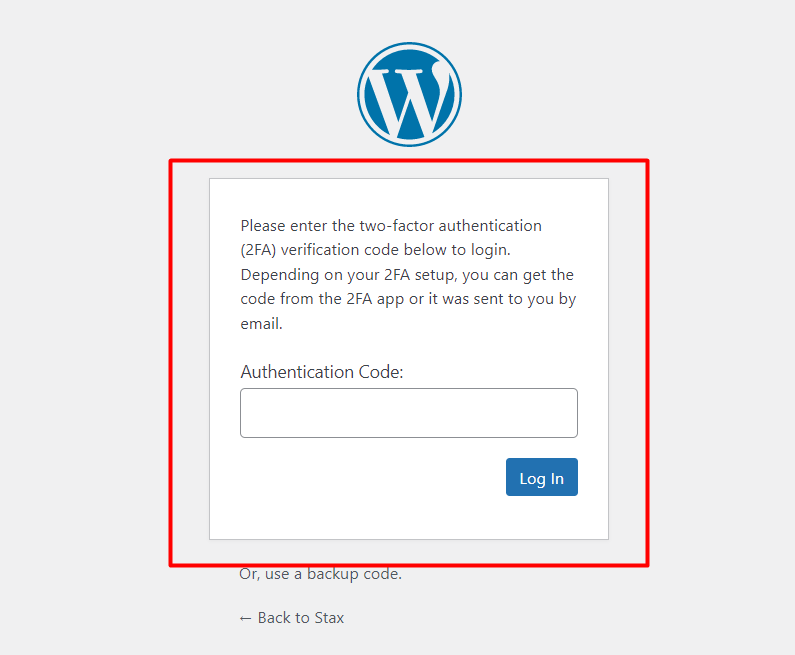

사용자가 이제 사이트에 로그인을 시도하면 첫 번째 로그인을 우회하더라도 인증 코드를 입력해야 하는 추가 인증 계층이 표시됩니다.

6. 자동 로그아웃 활성화

웹 사이트에 로그인한 후 사용자가 브라우저 창을 닫지 않으면 세션이 꽤 오랫동안 종료되지 않습니다. 이로 인해 이러한 웹 사이트는 쿠키 하이재킹을 통해 해커의 공격을 받기 쉽습니다. 이것은 해커가 사용자의 브라우저 내에서 쿠키를 훔치거나 액세스하여 세션을 손상시킬 수 있는 위치에 있는 기술입니다.

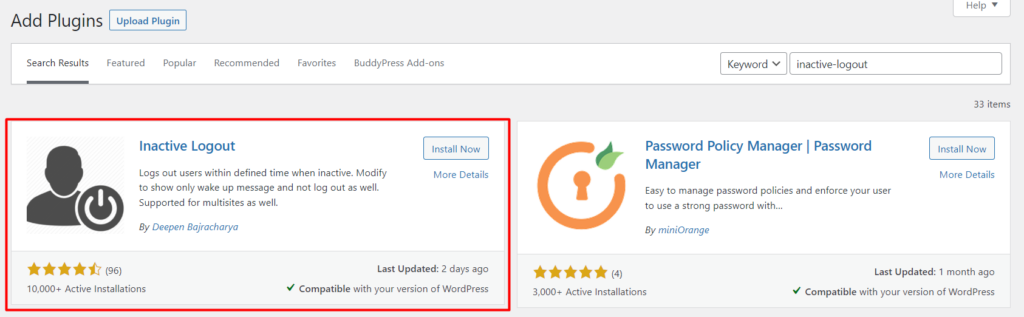

따라서 보안 메커니즘으로 웹 사이트 내에서 유휴 사용자를 자동으로 로그아웃하는 것이 중요합니다. 이를 위해 Inactive Logout 플러그인과 같은 플러그인을 사용할 수 있습니다.

플러그인은 플러그인 > 새로 추가 섹션에서 먼저 검색, 설치 및 활성화하여 설치할 수 있습니다.

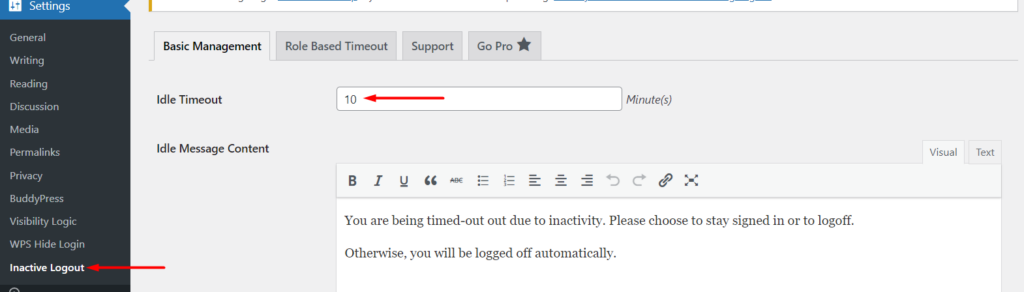

플러그인이 활성화되면 설정 > 비활성 로그아웃 섹션으로 이동하여 "유휴 시간 제한"을 설정하고 변경 사항을 저장합니다.

원하는 값으로 설정할 수 있지만 5분이 이상적입니다.

7. 로그인 시도 횟수 제한

기본적으로 WordPress는 웹사이트 내 로그인 시도 횟수에 대한 제한을 제공하지 않습니다. 이를 통해 해커는 일반적인 사용자 로그인 정보가 포함된 스크립트를 실행하여 웹사이트에 침투하려고 할 수 있습니다. 시도 횟수가 너무 많으면 서버에 과부하가 걸리고 결국 웹 사이트에 다운타임이 발생할 수 있습니다. 일반적인 로그인 데이터를 사용하는 경우 해커도 사이트에 성공적으로 액세스할 수 있습니다.

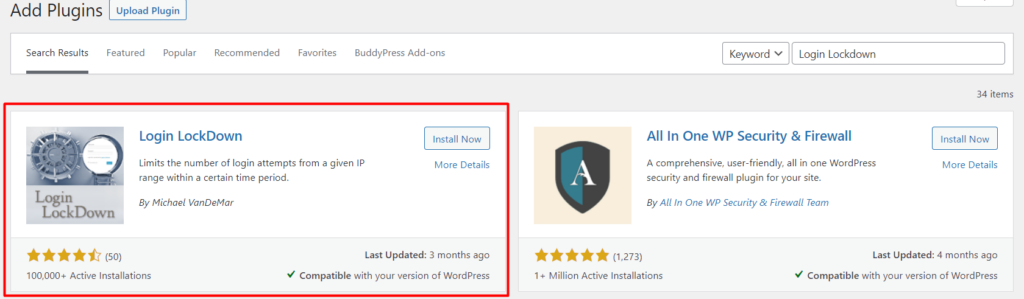

따라서 웹사이트 내에서 로그인 시도 횟수를 제한하는 것이 중요합니다. 이 구현을 위해 로그인 잠금과 같은 플러그인을 사용할 수 있습니다.

wordpress.org의 다른 플러그인 설치와 유사하게 플러그인 > 새로 추가 섹션에서 로그인 잠금 플러그인을 설치할 수 있습니다. 섹션 내에서 플러그인을 검색하고 설치 및 활성화합니다.

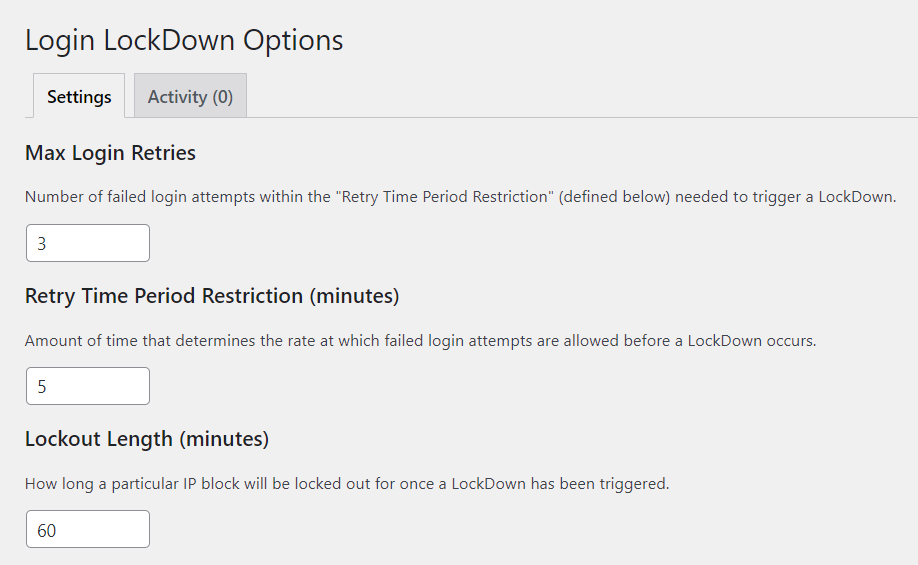

활성화 시 설정 > 로그인 잠금으로 이동하여 기본 설정에 따라 최대 로그인 재시도 횟수, 재시도 기간 제한, 잠금 길이 등과 같은 원하는 잠금 설정을 지정합니다.

8. IP 제한 구현

IP 제한은 Wp-admin에 대한 액세스를 거부하기 위해 구현할 수도 있는 접근 방식입니다. 그러나 이 방법은 고정 IP를 사용하는 경우 권장됩니다.

IP 제한을 구현하려면 wp-admin 디렉토리에 .htaccess 파일이 아직 없는 경우 생성하고 다음 코드를 파일에 추가해야 합니다.

AuthUserFile / dev / null AuthGroupFile / dev / null AuthName "WordPress Admin Access Control" AuthType Basic <LIMIT GET> order deny, allow deny from all # Allow First IP allow from xx.xx.xx.xxx # Allow Second IP allow from xx.xx.xx.xxx # Allow Third IP allow from xx.xx.xx.xxx </LIMIT>완료되면 코드 내의 xx.xx.xx.xxx를 액세스 권한을 부여하려는 IP 주소로 바꿔야 합니다.

네트워크도 변경하는 경우 사이트에 로그인할 수 있는 위치에 있으려면 사이트 파일에 액세스하고 새 IP를 추가해야 합니다.

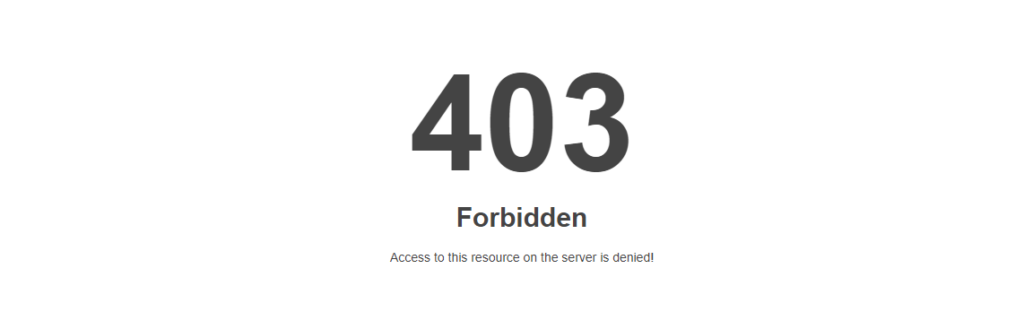

이제 IP가 wp-admin에 액세스할 수 없는 사용자가 액세스하려고 하면 아래 그림과 유사한 Forbidden 오류 메시지가 표시됩니다.

9. 로그인 페이지에서 오류 비활성화

기본적으로 WordPress는 사용자가 잘못된 자격 증명을 사용하여 사이트에 로그인하려고 하면 로그인 페이지에서 오류를 렌더링합니다. 이러한 오류 메시지의 몇 가지 예는 다음과 같습니다.

- " 오류: 잘못된 사용자 이름입니다. 비밀번호를 잊어 버렸습니까? "

- " 오류: 비밀번호가 잘못되었습니다. 비밀번호를 잊어 버렸습니까? "

이러한 메시지가 렌더링되면 실제로 잘못된 로그인 세부 정보에 대한 힌트를 제공하므로 해커는 알아낼 수 있는 세부 정보가 하나만 남게 됩니다. 예를 들어 두 번째 메시지는 비밀번호가 잘못되었다는 힌트입니다. 따라서 해커는 사이트에 액세스하기 위해 암호만 알아내면 됩니다.

이러한 오류 메시지를 비활성화하려면 테마의 functions.php 파일에 다음 코드를 추가해야 합니다.

function disable_error_hints(){ return ' '; } add_filter( 'login_errors', 'disable_error_hints' );이제 사용자가 잘못된 자격 증명으로 사이트에 로그인하려고 하면 오류 메시지가 표시되지 않습니다. 다음은 이에 대한 샘플 그림입니다.

10. 보안 플러그인 사용

WordPress 보안 플러그인은 웹사이트 내의 보안 위협을 줄이는 데 도움이 됩니다. 이러한 보안 플러그인 중 일부는 reCaptcha 추가, IP 제한 등과 같은 기능을 제공합니다.

따라서 Wp-admin 내에서 공격 가능성을 줄이기 위해 보안 플러그인을 사용하는 것을 고려하는 것이 중요합니다. 사용을 고려할 수 있는 몇 가지 샘플 보안 플러그인은 WordFence 및 Malcare입니다.

11. 워드프레스를 최신 버전으로 업데이트

WordPress는 정기적으로 업데이트되는 소프트웨어입니다. 일부 업데이트에는 보안 수정 사항이 포함되어 있습니다. 예를 들어 Wp-admin을 대상으로 하는 보안 릴리스가 있고 귀하의 경우 WordPress 버전을 업데이트하지 못하면 Wp-admin이 공격을 받기 쉽습니다.

따라서 웹 사이트에서 악용 위험을 줄이려면 WordPress 버전을 정기적으로 업데이트하는 것이 중요합니다.

결론

WordPress 관리자는 해커가 웹 사이트를 완전히 제어하기 위한 주요 목표입니다. 따라서 웹 사이트의 WordPress 관리 섹션을 보호하는 것이 중요합니다.

이 기사에서는 WordPress 관리자를 보호하기 위해 사용할 수 있는 여러 가지 방법을 살펴보았습니다. 이 기사가 유익하고 도움이 되기를 바랍니다. 질문이나 제안 사항이 있으면 아래의 의견 섹션을 자유롭게 활용하십시오.