오류 "사용자 열거 시도 방지"를 수정하는 방법(2가지 쉬운 방법)

게시 됨: 2023-04-19해커가 WordPress 사이트를 해킹하기 위해 사용자 이름을 발견하려고 시도하는 것이 걱정되십니까?

아마 당신의 첫 번째 본능은 아닐 것입니다, 그렇죠?

그러나 여기에 현실 확인이 있습니다. 사용자 이름을 찾기 위해 사이트를 조사하는 것은 해커가 사용하는 매우 일반적인 전술입니다.

해커가 유효한 사용자 이름을 찾으면 암호를 추측하기만 하면 사이트에 액세스할 수 있습니다. 그런 다음 해커는 '무차별 대입 공격'을 사용하여 WordPress 대시보드의 올바른 비밀번호를 추측합니다.

다음으로, 그들은 귀하의 웹사이트를 완전히 통제하고 혼란을 야기합니다. 해커는 데이터를 훔치고 방문자를 리디렉션하며 고객에게 스팸을 보내는 등 다양한 악의적인 활동을 합니다.

그러나 사용자 열거 취약점에 대한 조치를 취하면 해커가 사용자 이름을 발견하는 것을 막을 수 있으므로 걱정하지 마십시오.

이 가이드에서는 사용자 열거가 무엇이며 해커가 악용하는 것을 방지하는 방법을 배웁니다.

요약 : 사용자 열거는 WordPress 사이트에서 무차별 대입 공격이 성공할 가능성을 높일 수 있습니다. 이를 방지하기 위해 MalCare Security Plugin을 설치할 수 있습니다. 사이트에서 무차별 대입 시도를 감지하고 자동으로 차단합니다.

[lwptoc skipHeadingLevel=”h1,h3,h4,h5,h6″ skipHeadingText=”마지막 생각”]

사용자 열거란 무엇입니까?

사용자 이름 열거는 해커가 WordPress 웹사이트의 사용자를 찾을 수 있는 프로세스입니다. 그들은 웹사이트를 스캔하고 사이트에 로그인하려고 시도하는 데 사용하는 사용자 정보(예: 이름, 이메일 ID)를 수집합니다.

참고: 사용자란 방문자나 고객을 의미하지 않습니다. WordPress 관리자 패널에 액세스할 수 있는 사용자를 의미합니다.

이것이 왜 문제입니까? 해커는 무차별 대입 공격이라는 기술을 사용하여 사용자 이름과 비밀번호를 추측하려고 시도합니다. 그들은 몇 초 안에 수천 개의 사용자 이름과 암호 조합을 입력하도록 봇을 프로그래밍합니다.

그러나 그들이 귀하의 사용자 이름을 안다면 귀하의 사이트에 대한 액세스 권한을 얻기까지 한 단계만 남았다는 의미입니다.

여기에서 사용자 열거가 시작됩니다. 해커는 웹사이트에서 작성자 이름과 이메일 주소를 보고 사용자 이름을 알아내려고 합니다.

해커가 사이트에서 사용자 이름을 찾을 수 있는 방법에는 여러 가지가 있습니다. 사용자 열거에 대한 조치를 구현하기 위해 해커가 사용하는 방법을 이해하는 것이 중요합니다.

사용자 열거 유형

사용자 이름은 WordPress 사이트의 데이터베이스에 저장됩니다. 그러나 해커가 이 정보를 찾기 위해 반드시 데이터베이스에 액세스할 필요는 없습니다.

해커가 WordPress 사이트에서 사용자를 열거하는 데 사용하는 두 가지 주요 기술에 대해 자세히 설명합니다.

1. 저자 아카이브 사용

WordPress 사이트의 모든 사용자에게는 할당된 고유 ID가 있습니다. 이 ID는 WordPress에서 데이터베이스의 해당 사용자 계정을 참조하는 데 사용됩니다.

다음으로 웹 사이트 사용자가 페이지와 게시물을 만들 때 WordPress는 이 데이터를 작성자 아카이브에 저장합니다.

작성자 아카이브는 기본적으로 작성자에 따라 페이지와 게시물을 분류합니다.

해커는 사이트에서 스크립트를 실행하여 사용자 ID를 노출할 수 있는 작성자 아카이브를 로드할 수 있습니다. 다음으로 사용자 ID에 연결된 사용자 이름을 찾기 위해 더 많은 스크립트를 실행합니다.

2. 로그인 양식 사용

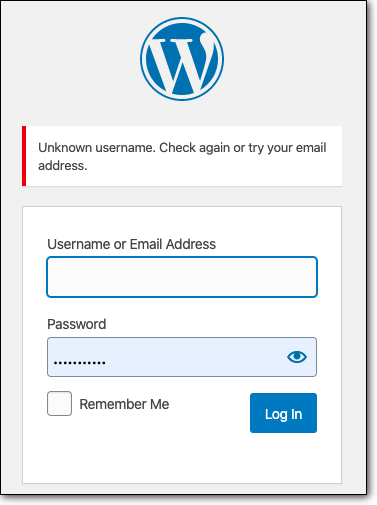

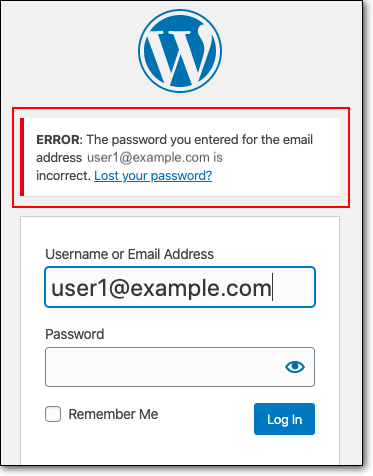

WordPress 로그인 페이지에 잘못된 사용자 이름을 입력 하면 다음 프롬프트가 표시됩니다.

반면 유효한 사용자 이름과 잘못된 비밀번호를 입력 하면 WordPress에 다음 프롬프트가 표시됩니다.

이는 사용자 이름 '[email protected]'이 유효한 사용자 이름이고 암호만 올바르지 않음을 나타냅니다.

해커는 Burp Intruder와 같은 도구를 사용하여 가능한 사용자 이름 목록을 로드하고 WordPress에서 이 응답을 검토하여 유효한 사용자 이름을 찾습니다.

이러한 방법을 사용하여 해커는 사용자 이름을 발견할 수 있으며 이를 통해 웹 사이트를 해킹할 가능성이 높아집니다. 이런 일이 발생하지 않도록 보안 조치를 구현할 수 있습니다.

가능한 사용자 열거 시도 방지

플러그인을 사용하거나 WordPress 파일에 코드 스니펫을 수동으로 삽입하여 사용자 열거를 중지할 수 있습니다. 수동 방법은 매우 위험하므로 권장하지 않습니다. 사소한 실수로 웹사이트가 손상될 수 있습니다. 그러나 두 가지 모두에 대한 단계를 자세히 설명합니다.

1. 사용자 열거 중지 플러그인 설치

이것은 WordPress 사이트에서 사용자 열거를 중지하는 가장 쉽고 효율적인 방법입니다. WordPress 리포지토리에서 사이트에 이 Stop User Enumeration Plugin을 설치할 수 있습니다.

이름에서 알 수 있듯이 플러그인은 해커가 사이트에서 사용자 이름을 검색하지 못하도록 설계되었습니다.

또한 사용자를 열거하려는 IP 주소를 기록하는 멋진 기능도 있습니다. IP 주소는 인터넷에 연결된 장치에 할당된 고유 코드입니다. MalCare와 같은 WordPress 방화벽 플러그인은 악의적인 활동을 수행하는 IP 주소를 감지하고 사이트에 액세스하지 못하도록 차단하도록 설계되었습니다.

사이트에 방화벽이 설치되어 있는 경우 Stop User Enumeration 플러그인에서 제공하는 IP 주소 로그를 방화벽에서 차단하는 IP 주소 로그와 교차 검증할 수 있습니다. 차단하지 않는 경우 대부분의 방화벽에서는 IP 주소를 수동으로 입력하고 차단할 수 있습니다. 그런 다음 방화벽은 IP 주소가 사이트에 다시 액세스하지 못하도록 자동으로 방지합니다.

2. 사용자 열거를 중지하기 위해 수동으로 코드 삽입

참고: 이 방법을 사용하는 것은 권장하지 않습니다. 계속 진행하려면 WordPress 사이트를 백업하는 것이 좋습니다. 문제가 발생하면 웹사이트를 정상 상태로 복원할 수 있습니다.

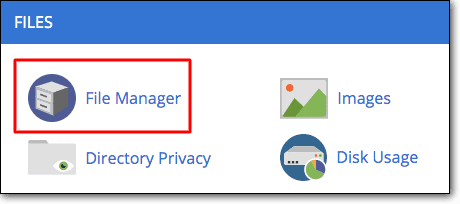

1단계: 호스팅 계정에 로그인하고 cPanel > 파일 관리자 로 이동합니다. (FileZilla와 같은 FTP를 사용하여 파일에 액세스할 수도 있습니다.)

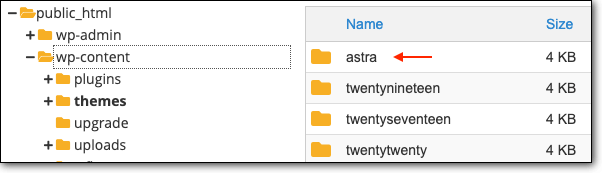

2단계: public_html 폴더를 열고 wp-content 로 이동하여 테마 폴더에 액세스합니다. 사이트에서 활성화된 테마를 선택해야 합니다.

3단계: 여기에서 테마의 function.php 파일을 찾을 수 있습니다. 이 파일을 마우스 오른쪽 버튼으로 클릭하고 편집합니다.

4단계: 다음 코드를 삽입합니다.

/** * Block User Enumeration */ function kl_block_user_enumeration_attempts() { if ( is_admin() ) return; $author_by_id = ( isset( $_REQUEST['author'] ) && is_numeric( $_REQUEST['author'] ) ); if ( $author_by_id ) wp_die( 'Author archives have been disabled.' ); } add_action( 'template_redirect', 'kl_block_user_enumeration_attempts' );변경 사항을 저장 하고 파일을 닫습니다. 웹사이트에서 사용자 열거를 차단해야 합니다.

이것으로 사용자 열거로부터 웹 사이트를 보호하는 작업이 끝났습니다. 또한 귀하의 사이트에서 쉽게 사용할 수 없는 사용자 이름을 사용하는 것이 좋습니다. 예를 들어 사이트에 팀 구성원과 블로그 작성자 이름이 표시된 경우 다른 관리자 이름을 유지하는 것이 좋습니다.

마지막 생각들

WordPress 사이트에서 사용자 열거를 차단하면 무차별 암호 대입 공격의 가능성이 줄어듭니다. 해커는 일반적으로 해킹하기 쉬운 사이트를 대상으로 합니다. 그들의 봇은 몇 번 실패한 시도를 하고 귀하의 사이트에서 이동할 것입니다.

그러나 무차별 대입 공격은 WordPress 사이트를 해커로부터 보호하는 데 필요한 보안 위협 중 하나일 뿐입니다.

깨끗하고 맬웨어가 없는지 확인하기 위해 사이트를 정기적으로 검사하는 보안 플러그인을 활성화하는 것이 좋습니다. 또한 해커가 웹 사이트에 액세스하는 것을 사전에 차단합니다.

웹 사이트가 안전하다는 사실을 알고 안심하고 사이트를 운영할 수 있습니다.

MalCare로 워드프레스 사이트를 보호하세요!