워드프레스 해킹? 해킹된 WordPress 사이트 스캔 및 정리

게시 됨: 2023-04-19WordPress 해킹 – 이 두 단어는 사이트 관리자의 마음에 두려움과 혼란을 안겨줍니다.

해킹된 WordPress 웹사이트는 다음과 같은 손실을 의미할 수 있습니다.

- 교통;

- 수익;

- 브랜드 가치;

그리고 그것을 청소하려고 시도하고 실패하는 데 며칠 동안 투쟁했습니다.

대시보드에서 말 그대로 매장에서 돈을 잃는 것을 볼 수 있는 WooCommerce 사이트의 경우 특히 그렇습니다!

가장 혼란스러운 부분은 WordPress 사이트가 실제로 해킹되었는지 여부를 이해하지 못할 수도 있다는 것입니다. WordPress는 꽤 많이 오작동할 수 있습니다.

따라서 대부분의 사람들은 논리적인 작업을 수행하고 맬웨어 스캐너 플러그인을 설치합니다. 그런 다음 그들은 그들 대부분이 사이트 청소를 잘하지 않는다는 것을 깨닫습니다.

최악의 부분?

귀하가 일상을 되찾기 위해 고군분투하는 동안 해커는 귀하가 사이트 정리에 실패할 것으로 예상합니다 .

리셋 버튼을 누를 시간입니다.

이 기사에서는 다음과 같은 도움을 드릴 것입니다.

- 귀하의 사이트가 해킹되었는지 여부를 확인하십시오.

- WordPress 해킹 사이트에 어떤 종류의 맬웨어가 감염되었는지 파악하십시오.

- WordPress 해킹 사이트를 3분 안에 정리하십시오.

- 해킹을 당했을 때의 결과를 이해합니다.

- 해킹을 당할 수 있는 방법과 이를 방지할 수 있는 방법을 알아보세요.

상황에 관계없이 정상 궤도에 오를 수 있도록 도와드리겠습니다.

다이빙하자.

요약: 해킹된 WordPress 웹사이트를 수정하는 가장 효율적인 방법은 WordPress 맬웨어 제거 플러그인을 사용하는 것입니다. 다른 방법이 있지만 수동 정리 방법을 사용하면 사이트가 완전히 망가질 수 있으므로 사용하지 않는 것이 좋습니다.

정말 WordPress 해킹 사이트가 있습니까?

우리는 당신이 혼란스러워한다는 것을 압니다.

WordPress 해킹 사이트도 있습니까?

WordPress의 특성상 꽤 많이 오작동할 수 있습니다. 대부분의 경우 사이트는 해킹되지 않습니다. 그것은 단지… 일반적인 문제입니다.

그렇다면 사이트가 해킹당했음을 쉽게 알 수 있는 방법은 무엇입니까?

MalCare의 무료 멀웨어 스캐너를 사용하십시오.

소요 시간:

- 설치하는 데 1분;

- 귀하의 사이트를 스캔하는 데 1분,

2분 안에 WordPress 해킹 사이트가 손에 있는지 여부를 확실히 알 수 있습니다.

MalCare의 맬웨어 스캐너는 해킹된 WordPress 사이트의 복사본을 전용 서버에 생성하는 초경량 플러그인입니다. 복사본이 만들어지면 MalCare는 복잡한 검색 알고리즘을 실행하여 사이트의 맬웨어를 찾아냅니다.

이러한 방식으로 검사는 다른 맬웨어 스캐너 플러그인보다 더 깊고 정확합니다.

가장 좋은 부분?

서버에 전혀 부하가 없습니다. 또한 완전히 무료입니다.

MalCare는 학습 알고리즘을 사용하여 더 많은 맬웨어에 직면하여 시간이 지남에 따라 더 똑똑해집니다.

다음은 사이트에서 맬웨어를 검사하기 위해 수행해야 하는 작업입니다.

- 다음 단계: MalCare를 사용하여 WordPress 사이트 스캔

그게 다야!

전체 프로세스는 기껏해야 몇 분 정도 걸립니다. MalCare에서 제안하는 경우 – WordPress 해킹 사이트가 없으면 대신 WordPress 문제 해결 조언이 필요합니다.

그러나 MalCare에서 WordPress 해킹 사이트가 있다고 말하면 나중에 정리 프로세스를 따라야 합니다.

어느 쪽이든 먼저 MalCare로 사이트를 스캔해야 합니다.

일부 WordPress 해킹 웹 사이트의 일반적인 증상

해킹된 워드프레스 사이트를 지금 진단해 봅시다.

문제를 정확히 지적하고 해결 방법을 찾아 다시 돈을 버는 일로 돌아갈 수 있도록 하겠습니다.

이러한 증상 중 하나 이상 때문에 이 문서를 찾았을 가능성이 큽니다.

괜찮아요.

일반적인 해킹을 정리하는 방법에 대한 기사가 있으며 문제를 정확히 파악하면 해결책에 대해 이야기할 수 있습니다.

WordPress 해킹 사이트에 흔하지 않은 맬웨어가 있더라도 좋은 소식이 있습니다.

“거의 모든 맬웨어는 일부 다른 맬웨어의 변종입니다. 맬웨어는 결국 코드에 불과합니다. WordPress 사이트를 해킹하는 방법과 이를 감염시키는 방법에는 여러 가지가 있습니다. 그러나 해커가 운영하는 방식은 거의 항상 일정합니다. 결과를 이해하는 것이 해킹을 이해하고 제거하는 가장 좋은 방법입니다.”

– Akshat Choudhary, MalCare CEO

요컨대, 해커를 막고 자신의 삶을 다시 통제하려면 사이트를 정리할 방법을 찾아야 합니다.

WordPress 해킹 사이트의 가장 일반적인 증상을 살펴보겠습니다.

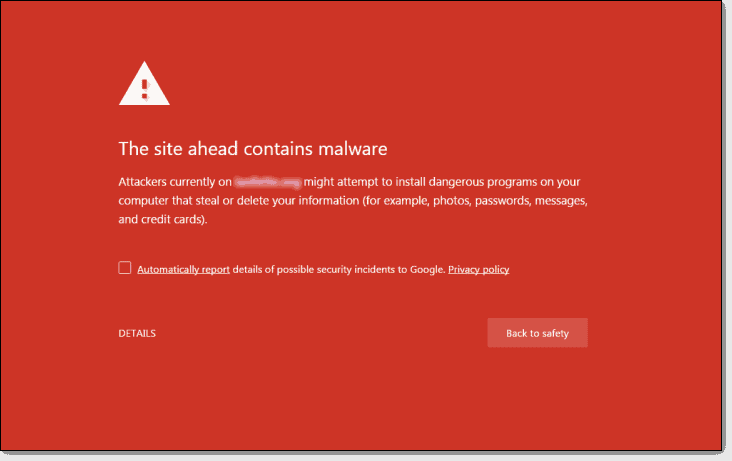

1. Google 크롬은 웹사이트를 방문할 때 경고를 표시합니다.

사이트가 해킹당했다는 가장 확실한 징후 중 하나는 Google 크롬이 방문자에게 "앞에 있는 사이트에 맬웨어가 포함되어 있습니다."라고 알리는 것입니다.

WordPress 해킹 사이트에 대한 브라우저 알림은 Google 세이프 브라우징에서 제공됩니다.

실제로 Opera, Chrome, Firefox 및 Safari는 모두 Google의 블랙리스트를 사용하여 손상된 사이트를 확인하고 사용자에게 맬웨어를 알립니다.

이와 같은 알림은 귀하의 평판과 트래픽을 즉시 파괴할 수 있습니다. WooCommerce 사이트의 경우 비즈니스를 완전히 종료할 수 있습니다.

이것이 당신이 겪고 있는 일이라면 심호흡을 하십시오. 지금 얼마나 짜증이 나시는지 이해합니다. 이것은 지금까지 가장 모호한 알림 중 하나입니다. 귀하의 웹사이트가 해킹되었다는 매우 공개적인 알림입니다. 동시에 실제로 무엇이 잘못되었는지에 대해서는 아무 말도 하지 않습니다.

그런 다음 WordPress 해킹 웹 사이트를 청소하는 방법을 읽으십시오.

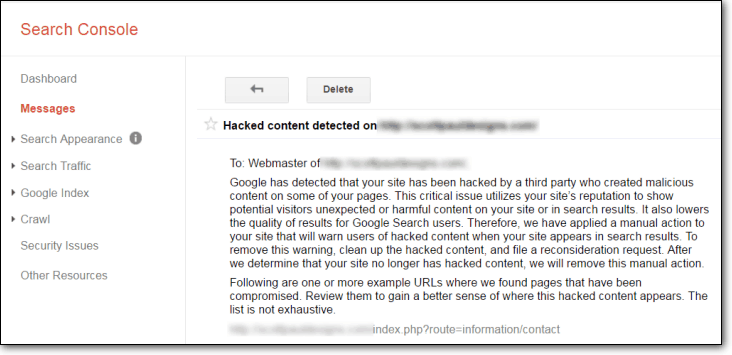

2. Google Search Console에서 웹사이트가 해킹되었거나 맬웨어가 있다는 메시지를 보냅니다.

비즈니스의 주요 부분이 SEO 중심이라면 Google Search Console이 익숙할 것입니다. Google이 WordPress 해킹 사이트에서 악성 콘텐츠를 감지하면 Search Console에 다음과 같은 메시지가 표시됩니다.

Google은 'Fetch as Google'을 사용하여 악성 코드를 찾을 것을 권장합니다. 그러나 이것은 좋은 생각이 아닙니다. 표면 수준 스캔에는 Google 스캐너를 사용하는 것이 좋습니다. 그것이 하는 일은 웹사이트의 HTML과 자바스크립트에서 명백한 악성 코드를 찾는 것입니다.

그래서, 문제가 무엇입니까?

문제는 WordPress 해킹 사이트는 일반적으로 매우 잘 숨겨진 맬웨어에 감염된다는 것입니다. HTML 스캐너로는 해킹의 출처를 정확히 찾아내기에 충분하지 않습니다.

실제 문제를 파악하려면 서버 수준 스캐너를 사용하는 것이 좋습니다.

클릭 한 번으로 MalCare에 가입하면 60초 안에 가장 복잡한 맬웨어를 찾습니다.

추가 리소스: Google의 "해킹된 사이트입니다" 경고를 제거하는 방법

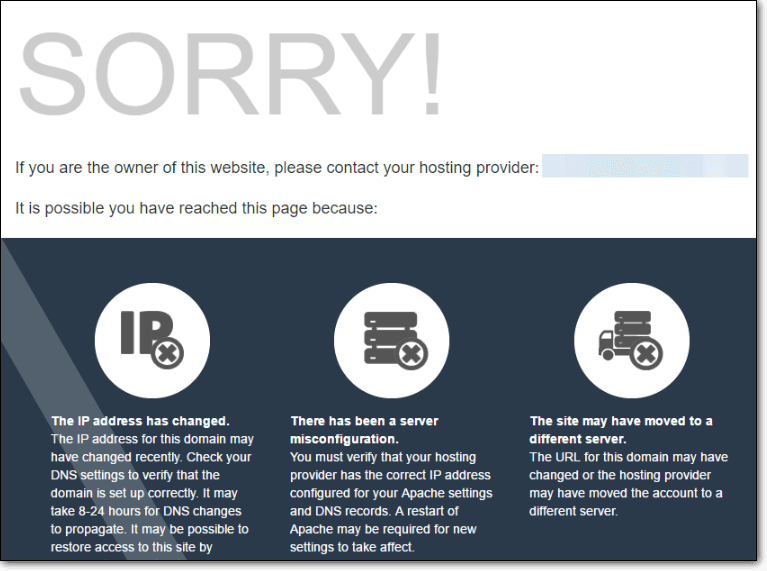

3. 귀하의 호스팅 회사가 귀하의 웹사이트를 비활성화했습니다.

대부분의 호스팅 회사는 정기적으로 서버를 스캔하여 WordPress 해킹 웹사이트를 찾습니다. 호스팅 회사가 찾는 몇 가지 확실한 징후가 있습니다.

- 과도한 CPU 리소스 사용

- 대량으로 발송되는 스팸 메일

- Google, Norton Safe Web, Spamhaus 등의 블랙리스트 도메인

그리고 그들은 일반적으로 매우 혼란스러운 이메일을 보냅니다.

경우에 따라 호스팅 회사는 정기적인 맬웨어 검사를 위해 호스팅 회사와 파트너십을 맺기도 합니다. MalCare가 Cloudways에 봇 보호를 제공하는 방법에 대한 이 기사를 확인하십시오.

이런 상황이라면 더 늦기 전에 신속하게 조치를 취해야 합니다.

GoDaddy와 같은 일부 호스팅 회사는 자체 보안 서비스를 제공하려고 합니다. 이것은 괜찮은 아이디어인 것 같지만 실제로는 그렇지 않습니다. 이러한 서비스의 대부분은 해킹을 당할 때마다 많은 비용을 청구합니다. 또한 서비스를 통해 사이트를 정리하는 데 몇 주가 걸릴 수 있습니다.

그동안 귀하의 사이트는 트래픽, 수익 및 브랜드 가치를 계속 잃게 됩니다.

MalCare가 GoDaddy에서 WordPress 해킹 웹사이트를 도운 방법에 대해 모두 읽어보세요.

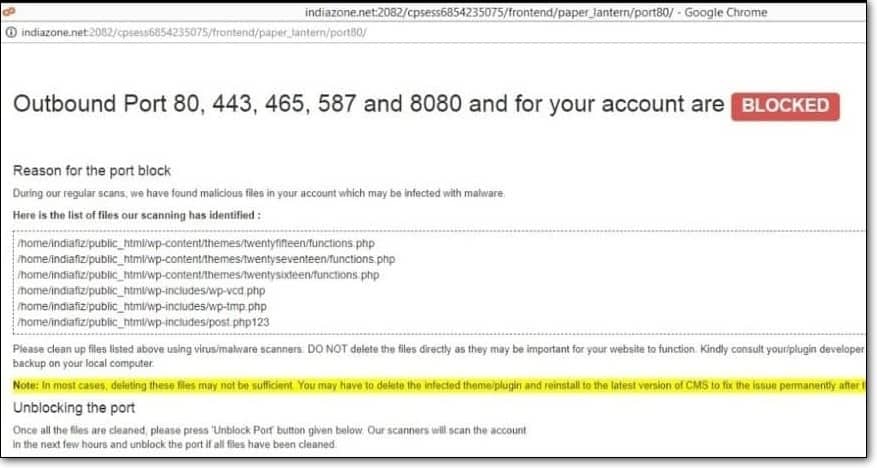

4. 계정의 아웃바운드 포트 80, 443, 587 및 465가 차단됨

BigRock, GoDaddy 및 HostGator와 같은 호스팅 제공업체는 사이트를 삭제하기 전에 먼저 경고를 발행합니다. 경고 이메일을 보낼 때 사이트의 맬웨어가 확산되지 않도록 아웃바운드 포트 80, 443, 587 및 465도 잠급니다.

대부분의 계정은 공유 호스팅 계정 입니다.

따라서 그들의 첫 번째 우선 순위는 맬웨어를 포함하고 WordPress 해킹 웹 사이트가 동일한 서버의 다른 사이트를 감염시키는 것을 막는 것입니다.

다시 말하지만, 아직 하지 않았다면 사이트에서 맬웨어를 즉시 검사하십시오.

5. 신용 카드가 불법 청구된 것에 대해 불만을 제기하는 고객

WooCommerce 사용자: 해킹된 WordPress 웹사이트가 있다면 이것은 큰 문제입니다.

고객이 허가 없이 자신의 신용 카드를 사용하는 것에 대해 불평하는 경우 사이트가 해킹당하고 있음을 확실히 알 수 있습니다. WooCommerce 데이터베이스는 해커가 신용 카드 정보를 훔치는 데 필요한 모든 정보를 저장합니다.

일반적으로 이것은 코드의 백도어를 나타냅니다. 즉, 해커가 원할 때 언제든지 파일과 데이터베이스에 액세스하는 데 사용할 수 있는 WordPress 해킹 웹사이트의 진입점입니다.

이러한 종류의 공격은 충분히 잘 작성된 모든 종류의 맬웨어에서 발생할 수 있습니다.

곧바로 이동하여 WordPress 해킹 사이트를 정리하는 방법을 알아보세요.

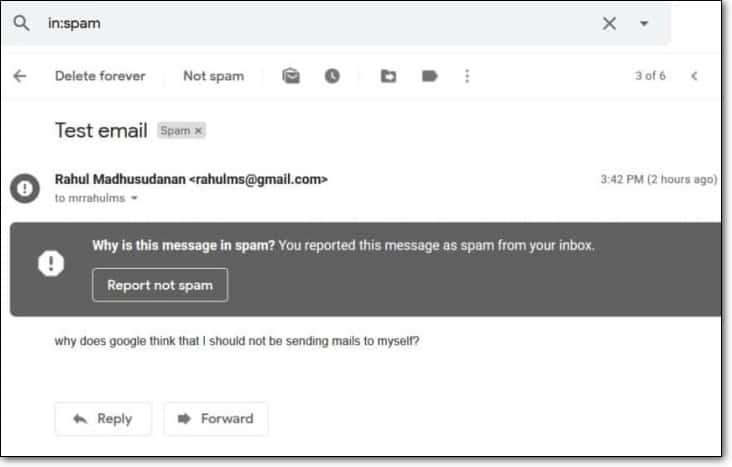

6. 이메일이 스팸 폴더로 전송됩니다.

이메일 받은 편지함이 너무 많은 스팸 이메일을 보내는 경우 대부분의 이메일 받은 편지함은 향후 이메일을 스팸 폴더로 바로 보냅니다.

해커는 WordPress 해킹 웹사이트를 사용하여 전 세계 사용자에게 수많은 스팸 이메일을 보낼 수 있습니다.

'Sent' 폴더가 확실히 보내지 않은 이메일로 가득 차 있다면 웹 사이트에서 스팸 이메일을 보내는 경우 수행할 작업에 대한 기사를 확인하십시오.

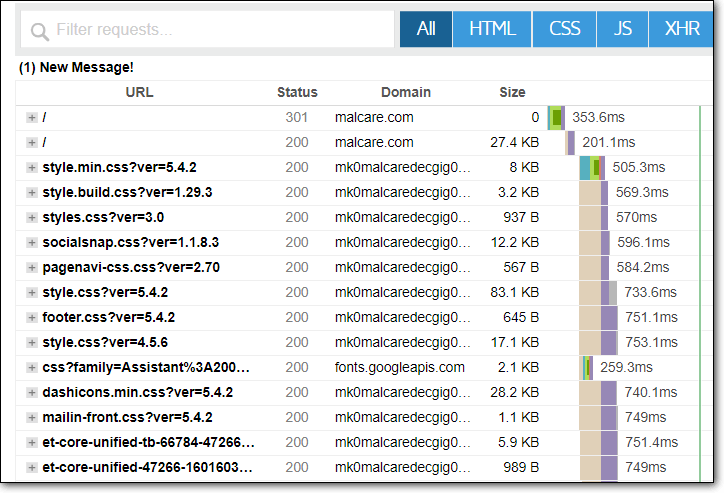

7. 웹사이트가 매우 느려집니다.

사이트 속도는 맬웨어의 좋은 지표가 아닙니다. WordPress 웹 사이트 속도를 저하시킬 수 있는 많은 것들이 있습니다. 현재 상황을 이해하는 가장 간단한 방법은 GTMetrix로 이동하여 사이트 속도 보고서를 생성하는 것입니다.

프로 팁: 폭포수 차트를 사용하여 웹 사이트에서 로드하는 데 가장 오래 걸리는 구성 요소를 파악하십시오.

여기에서 평소와 다른 것을 발견하면 맬웨어에 감염되었을 수 있습니다.

사이트 속도를 저하시키는 가장 일반적인 악의적인 공격은 다음과 같습니다.

- SQL 인젝션

- 코인하이브 공격

- 봇에 의한 무차별 대입 공격

좋은 소식은 이러한 해킹을 모두 정리할 수 있다는 것입니다.

길을 잃었다고 느낄 경우를 대비해: 걱정하지 마세요. 조금 압도당하는 것은 완전히 정상입니다. 우리는 지금까지 8년 넘게 이 사업을 해왔습니다. 그렇기 때문에 우리는 악성 코드와 다양한 종류의 해킹에 눈 하나 깜짝하지 않습니다. 이 세계를 처음 접하는 사람에게는 특히 WordPress 해킹 웹 사이트를 처음으로 다루는 경우 흡수하는 것이 많을 수 있습니다.

그것이 바로 우리가 MalCare를 만든 이유입니다.

MalCare의 전체 보안 기능을 설치하여 사이트를 연중무휴 24시간 검색, 정리 및 보호하십시오.

8. 웹사이트 방문 시 열리는 광고 및 팝업

직접 올리지 않은 광고와 팝업을 발견했다면 지금 당장 도움이 필요합니다. 우리는 이와 같은 맬웨어를 꽤 자주 다루었습니다. 이것은 우리가 많이 보는 웹사이트 손상의 또 다른 형태입니다.

애드웨어의 최악의 부분은 트래픽의 상당 부분을 빨아들일 수 있다는 것입니다. 장기적인 피해는 이러한 팝업이 귀하의 평판을 완전히 손상시킬 수 있다는 사실에서 비롯됩니다. 해킹된 WordPress 웹사이트는 불법 약물, 포르노 및 정치적 증오에 대한 광고를 표시할 수 있습니다.

쿨하지 않아.

대부분의 광고 및 팝업은 SQL 삽입 공격에서 비롯됩니다. 따라서 승인되지 않은 광고 및 팝업이 표시되는 경우 데이터베이스를 정리해야 합니다.

중요: 데이터베이스 관리자로서 많은 경험이 없는 한 해킹된 WordPress 웹사이트가 있는 경우 데이터베이스를 정리하려고 시도하지 마십시오. 사이트를 영원히 망칠 수 있습니다.

9. 귀하의 웹사이트가 해킹된 사이트로 리디렉션되고 있습니다.

이전에 이미 언급했지만 이보다 더 명확하지는 않습니다.

WordPress 해킹 사이트가 있습니다.

이것은 여러 가지 방법으로 발생할 수 있습니다. 대부분 wp-config.php 또는 .htaccess 파일의 리디렉션 코드입니다.

가능한 증상 중 일부는 다음과 같습니다.

- 사이트에 빈 페이지가 표시되고 로드되지 않음

- 사이트가 일부 악성 웹사이트로 리디렉션됩니다.

- 귀하의 사이트가 귀하를 Google로 리디렉션합니다.

- Google에서 사이트에 액세스할 수 없습니다.

- .htaccess 파일이 계속 수정됩니다.

맬웨어 및 이를 정리하는 방법에 대한 자세한 내용은 스팸으로 리디렉션되는 WordPress 사이트에 대한 기사를 확인하십시오.

10. 때때로 존재하지 않는 페이지에서 트래픽 급증이 나타납니다.

해커는 '스팸 광고'를 위해 해킹된 WordPress 웹사이트를 사용할 수 있습니다.

이로 인해 엄청난 트래픽 급증이 발생합니다. 스팸 이메일은 해커가 만든 기존 또는 새 페이지에 대한 링크와 함께 서버에서 전송됩니다.

Spamvertising은 해커 웹 사이트의 검색 엔진 순위를 높이기 위해 하이퍼링크가 있는 블로그, 웹 사이트, 포럼 및 댓글 섹션을 파괴할 수 있습니다.

물론 이것은 더 이상 작동하지 않습니다. SEO의 모든 사람이 .

Google에서 완전히 무시하는 매우 오래된 검은 모자 기술입니다. 그러나 동시에 해킹된 WordPress 웹 사이트를 채우는 해커는 이에 대해 별로 신경 쓰지 않습니다. 맬웨어는 사이트를 모두 망칠 것입니다.

실행할 몇 가지 간단한 진단

이러한 증상 외에도 WordPress 해킹 웹 사이트가 있는지 확인하기 위해 실행할 수 있는 4가지 간단한 진단이 있습니다.

1. 웹사이트 코드에서 이상하게 보이는 JavaScript

귀하의 웹사이트 코드에 이상하게 보이는 Javascript가 있고 이를 이해할 수 있다면 귀하는 상당히 전문적인 사람입니다.

기술 전문가가 아닌 경우 다음은 WordPress 해킹 웹사이트에 수행할 수 있는 작업입니다.

고맙게도 이것은 좀 더 명확하게 지적할 수 있는 하나의 해킹입니다.

WordPress 해킹 사이트에 다음 맬웨어 중 하나가 있습니다.

- WordPress 해킹 리디렉션

- XSS 스크립팅

- SQL 인젝션

정말 조심하세요!

이러한 해킹은 결국 웹사이트 손상으로 이어집니다. 지금 조치를 취하지 않으면 해킹된 WordPress 웹사이트에 대한 통제권을 매우 빠르게 상실할 수 있습니다.

최악의 부분은 Javascript가 WordPress 해킹 웹사이트의 어느 곳에나 있을 수 있다는 것입니다.

2. 오류 로그에서 예기치 않은 오류 메시지를 찾습니다.

모든 WordPress 사용자가 오류 로그를 확인하는 것은 아닙니다.

실제로 오류 로그를 읽고 이해할 수 있는 몇 안 되는 초기술자 중 한 명이라면 아직 모르는 것이 많지 않을 것입니다.

우리가 말할 수 있는 것은 해커가 귀하의 사이트에 무제한 액세스할 경우 해커가 얼마나 많은 피해를 입힐 수 있는지 이미 충분히 이해하고 있다는 것입니다.

해킹된 WordPress 웹 사이트를 수정하는 방법을 배우는 부분으로 건너뜁니다.

3. 생성하지 않은 새 관리 사용자 또는 FTP 계정을 찾습니다.

이것은 큰 사이트에 까다로운 것입니다. 의심스러운 관리자 계정 및 FTP 계정을 주시하는 것은 정말 어려울 수 있습니다.

그러나 이것을 눈치채셨다면 WordPress 코어 파일을 확인해야 할 때입니다. 해킹된 WordPress 사이트는 일반적으로 전체 사이트에 영향을 미칠 수 있는 방식으로 감염됩니다. 이것은 WordPress 코어 파일을 이상적인 대상으로 만듭니다.

경우에 따라 무해해 보이는 파일에 숨겨진 실행 코드가 있습니다. 이상하게도 favicon.ico 파일에 숨길 수도 있습니다! WordPress 해킹 리디렉션 멀웨어에 대한 기사를 확인하십시오. 가짜 관리자 계정 및 FTP 계정은 이러한 맬웨어에 매우 일반적입니다.

4. 파일이 최근에 수정됨

대부분의 맬웨어에서 해커는 먼저 일반 WordPress 코드와 혼합된 악성 코드로 WordPress 해킹 사이트를 감염시킵니다.

이를 수행하는 가장 간단한 방법은 해당 코드를 wp-config.php, .htaccess 등과 같은 WordPress 파일에 삽입하는 것입니다.

워드프레스 해킹 웹사이트에서 파일을 편집하는 것은 wp-vcd.php와 같은 맬웨어로 반복되는 주제입니다. 간단한 예방 조치는 코어 파일에 대한 편집 권한을 취소하는 것입니다. 그러나 WordPress 웹 사이트가 이미 해킹된 경우 사이트를 즉시 정리해야 합니다.

프로 팁: 악의적이라고 100% 확신하지 않는 한 파일 및 데이터베이스 테이블에서 아무 것도 삭제하지 마십시오.

WordPress 해킹 웹 사이트를 청소하는 방법

WordPress 해킹 웹 사이트를 정리하는 두 가지 방법이 있습니다.

- 맬웨어 스캐너 및 클리너를 사용할 수 있습니다.

- 또는 웹 사이트의 코드를 수동으로 분석하여 정리할 수 있습니다.

모든 의도와 목적을 위해 수동 정리를 권장하지 않습니다.

항상.

왜? 너무 위험합니다.

워드프레스 해킹 웹사이트에는 일반적으로 웹사이트가 작동하지 않는 무해한 코드 안에 악성 코드가 숨겨져 있습니다. 코드 스니펫을 수동으로 삭제하면 사이트가 영구적으로 손상될 수 있습니다.

백업에서 사이트를 복원할 수 있다고 생각할 수 있습니다. 그러나 백업도 감염되지 않았는지 어떻게 알 수 있습니까? 백업이 감염된 파일을 대체합니까?

그러나 권장하는 것은 WordPress 맬웨어 스캐너 및 클리너 플러그인을 사용하는 것입니다.

MalCare를 사용하여 해킹된 WordPress 웹사이트를 정리하는 방법

맬웨어 스캐너 및 클리너의 목적은 감염된 웹 사이트를 쉽게 찾고, 찾아내고, 치료할 수 있도록 하는 것입니다.

슬픈 점은 다음과 같습니다.

- 대부분의 맬웨어 스캐너는 복잡한 맬웨어의 출처를 정확히 찾아낼 수 없습니다.

- 그들은 거짓 경보를 일으키는 조잡한 스캐닝 방법에 의존합니다.

- 스캔 후 대부분의 보안 플러그인은 수동 정리가 필요합니다.

- 수동 청소는 비용이 많이 들고 곤란할 때 코를 통해 비용을 지불합니다.

- 그런 다음 반복 해킹에 대해 추가 요금이 부과됩니다.

요컨대: 귀하의 웹사이트를 보호해야 하는 보안 플러그인은 몸값을 요구한 다음 기껏해야 어설픈 솔루션을 제공합니다.

이것이 바로 MalCare를 사용하여 사이트를 스캔할 것을 권장하는 이유입니다.

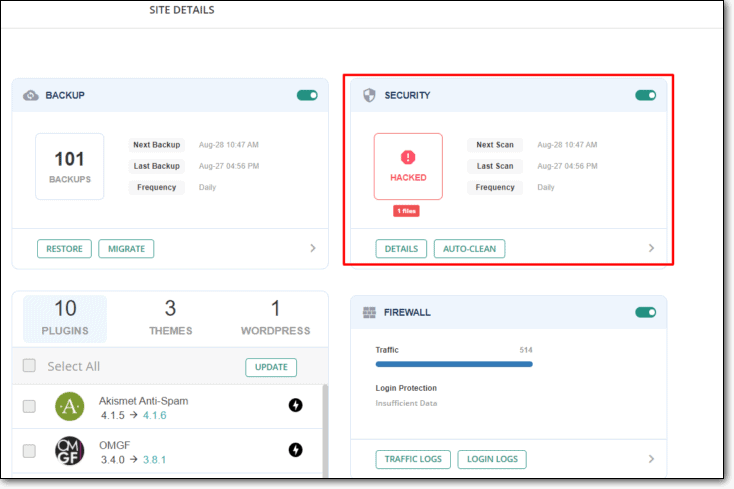

MalCare는 해커의 맬웨어 공격으로부터 WordPress 웹사이트를 검사, 정리 및 보호하는 완벽한 보안 기능을 제공합니다.

이를 지원하는 가장 진보된 학습 알고리즘을 갖춘 MalCare는 시간이 지남에 따라 계속해서 더 똑똑해지는 최고의 WordPress 보안 플러그인입니다.

이것이 다소 편파적으로 들릴 수 있다는 것을 알고 있으므로 다음은 기억해야 할 MalCare에 대한 몇 가지 중요한 통계입니다.

- 클릭 한 번으로 3분 이내에 멀웨어 즉시 제거;

- 멀웨어의 99%는 수동 정리 없이 자동으로 탐지되고 정리됩니다.

- 250,000개 이상의 웹사이트 네트워크에서 0.1% 미만의 오탐지 표시

- 추가 요금이나 BS가 없습니다.

- 모두 $99/년입니다!

이것이 좋게 들린다면 다음 두 단어로 더 좋게 만들 수 있습니다.

진실. 이야기.

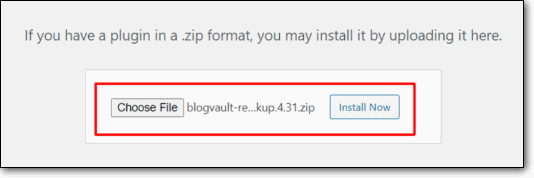

아직 설치하지 않았다면 오늘 MalCare를 설치하고 해킹된 WordPress 웹사이트를 정리하세요.

방법은 다음과 같습니다.

1단계: MalCare 가입

저희 사이트에서 MalCare 플러그인에 가입하세요.

2단계: 사이트 스캔

MalCare를 사용하여 사이트 자동 스캔:

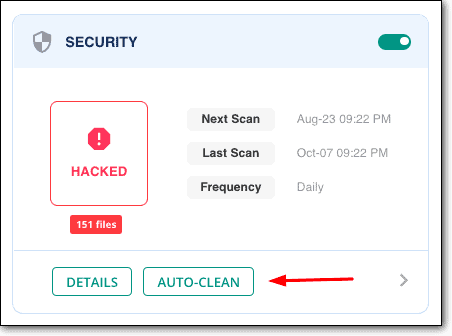

3단계: 한 번의 클릭으로 사이트 정리

즉시 청소하려면 '자동 청소'를 클릭하십시오.

이 모든 작업이 완료되면 향후 공격으로부터 사이트를 보호하는 방법에 대한 가이드를 반드시 확인해야 합니다.

이 모든 것을 연간 $89에 이용할 수 있습니다!

지금 250,000개의 다른 사이트에 가입하고 MalCare를 설치하세요.

해킹된 WordPress 웹사이트를 수동으로 정리하는 방법(권장하지 않음)

해킹된 WordPress 웹 사이트를 수동으로 청소하는 것은 주로 세 부분으로 구성됩니다.

- 파일에서 악성 코드에 대한 서버 스캔

- 데이터베이스에서 악성 코드를 검색합니다.

- 백도어 및 가짜 관리자 계정 탐지

그런 다음 해킹된 WordPress 웹사이트에서 맬웨어를 제거합니다.

그러나 이것은 지나친 단순화입니다.

많은 경우 검색 엔진에 의해 블랙리스트에 올랐고 웹 호스트에 의해 차단되었을 수 있습니다. 이러한 경우 사이트를 정리하는 것만으로는 충분하지 않으며 해당 웹사이트를 블랙리스트에서 제거하는 조치도 취해야 합니다.

하지만 시작하겠습니다.

#1 WordPress 파일 및 폴더에서 악성 코드 찾기

해커가 워드프레스 해킹 웹사이트에 맬웨어를 삽입할 수 있는 가장 확실한 방법은 파일을 바로 업로드하는 것입니다. 드문 경우지만 시도해 볼 가치가 있습니다.

이름이 의심스러운 파일을 찾습니다. 다음과 같은 WordPress 폴더로 시작합니다.

- wp-콘텐츠

- wp 포함

실행 파일을 포함해서는 안 되는 폴더입니다. 여기에 PHP나 자바스크립트 파일이 있다면 그것은 나쁜 것입니다.

프로 팁: 특히 PHP 파일을 찾으십시오. PHP 자체는 HTML 보기 없이 자바스크립트 코드를 실행할 수 없습니다. Javascript는 일반적으로 콘텐츠를 프런트엔드에 주입합니다. 가장 먼저 제거해야 할 것은 PHP 코드입니다.

그래도 문제가 해결되지 않으면 계속 읽으십시오.

#2 악성 문자열 패턴 찾기

대부분의 맬웨어는 WordPress 해킹 웹사이트에 문자열 패턴이라는 공통 코드를 남깁니다.

따라서 다음 단계는 WordPress 파일로 이동하여 이러한 코드 비트를 검색하는 것입니다. 일반적으로 다음과 같은 핵심 WordPress 파일에서 찾을 수 있습니다.

- wp-config.php;

- .htaccess

- wp-activate.php

- wp-블로그-header.php

- wp-comments-post.php

- wp-config-sample.php

- wp-cron.php

- wp-링크-opml.php

- wp-load.php

- wp-login.php

- wp-mail.php

- wp-settings.php

- wp-signup.php

- wp-트랙백.php

- xmlrpc.php

주의: PHP를 깊이 이해하지 않는 한 시도하지 마십시오. 보시다시피 WordPress의 거의 모든 파일은 .htaccess를 제외하고 PHP 파일입니다. 이러한 문자열 중 다수는 일반 코드의 일부일 수 있습니다. 이 목록만을 기준으로 항목을 삭제하면 사이트가 손상될 수 있습니다.

다음과 같은 스니펫을 찾습니다.

- tmpcontentx

- 함수 wp_temp_setupx

- wp-tmp.php

- derna.top/code.php

- stripos($tmpcontent, $wp_auth_key)

이 두 가지 아이디어가 효과가 없다면 시도해 볼 수 있는 더 발전된 아이디어가 있습니다.

#3 functions.php 파일 확인

functions.php 파일은 해킹된 WordPress 웹사이트에서 가장 인기 있는 대상 중 하나입니다.

따라서 해당 파일도 빠르게 살펴보십시오.

여기서 무엇을 찾아야 하는지 정확히 말하기는 어렵습니다. 맬웨어에 따라 파일에 다양한 유형의 악성 코드가 있을 수 있습니다.

functions.php 코드가 승인되지 않은 기능을 테마나 플러그인에 추가하고 있는지 확인할 수 있습니다. 이것은 가장 좋은 시간에 찾기가 매우 어렵고 제대로 하기가 매우 까다롭습니다.

functions.php 파일이 변조되었는지 확인하는 몇 가지 간단한 방법은 다음과 같습니다.

- 해킹이 해킹된 리디렉션과 같이 눈에 잘 띄는 경우 테마를 변경하고 문제가 지속되는지 확인하십시오.

- 테마를 업데이트하면 문제가 해결되는지 확인하십시오. 대부분은 전혀 도움이 되지 않지만 시도해 볼 가치가 있습니다.

- WordPress 대시보드에 로그인해 보십시오. 할 수 없다면 functions.php 파일의 악성 코드 때문일 수 있습니다.

이러한 아이디어 중 하나라도 약간의 변화가 있다면 functions.php가 살펴보기에 좋은 곳이라는 것을 알고 계실 것입니다.

#4 WordPress 코어 파일에 대해 Diffchecker 실행

diffchecker는 두 개의 코드 조각을 검사하고 둘 사이의 차이점을 찾아내는 프로그램입니다.

할 수 있는 일은 다음과 같습니다.

- GitHub 리포지토리에서 원본 WordPress 코어 파일을 다운로드합니다.

- cPanel을 사용하여 서버에서 파일을 다운로드합니다.

- 두 파일 간에 diffchecker를 실행하십시오.

이 아이디어의 최악의 부분은 WordPress 해킹 사이트의 각 파일을 한 번에 하나씩 살펴보고 차이점을 확인해야 한다는 것입니다. 물론 다른 코드가 악성인지 여부를 알아내야 합니다.

이것이 너무 기술적으로 보이거나 작업이 너무 많은 것처럼 들리면 MalCare를 설치하는 것이 좋습니다.

빠르고 쉽고 저렴한 수정입니다.

귀하의 사이트가 해킹당한 이유는 무엇입니까?

그들은 예방이 치료보다 낫다고 말합니다.

우리는 동의한다. 그러나 솔직히 WordPress 해킹 웹 사이트에 대해 이야기 할 때 그렇게 간단하지 않습니다.

해커는 매일 300,000개의 새로운 맬웨어를 생성합니다. 즉, 시중에 나와 있는 거의 모든 보안 소프트웨어가 몇 시간은 아니더라도 며칠 안에 구식이 되거나 관련성이 없게 됩니다.

대부분의 워드프레스 해킹 사이트에는 다음과 같은 취약점이 하나 이상 있습니다.

- 오래된 WordPress 버전: 많은 웹마스터는 WordPress 버전을 업데이트하면 사이트가 손상될 수 있다고 생각합니다. 이것은 어느 정도 사실입니다. 그러나 귀하의 사이트에서 WordPress를 업데이트하지 않는 것은 훨씬 더 나쁜 생각입니다. WordPress는 취약점을 공개적으로 선언하고 오래된 버전은 해커가 쉽게 악용합니다. 스테이징 사이트를 사용하여 업데이트를 테스트한 다음 모든 버그를 수정한 후 롤아웃하는 것이 좋습니다.

- 오래된 테마 및 플러그인: 오래된 WordPress 테마 및 플러그인에는 일반적으로 매우 문서화되어 있고 해커가 쉽게 찾을 수 있는 익스플로잇이 있습니다. 업데이트된 버전이 있으면 소프트웨어를 업데이트하십시오. 시간을 할애할 가치가 있습니다.

- 불법 복제 플러그인 및 테마: 무효화되거나 불법 복제된 플러그인 및 테마를 사용하고 있다면 100% 워드프레스 해킹 사이트를 가지고 있는 것입니다. 플러그인이나 테마에 대한 비용을 지불하지 않으려면 무료 대안을 사용하십시오. 그렇게 간단합니다.

- 보안되지 않은 WordPress 로그인 페이지: WordPress 로그인 페이지는 찾기 쉽고 무차별 대입 공격에 매우 취약합니다. 기본적으로 봇에 대한 보호 기능은 없습니다. 기성 WordPress 설치에서 얻을 수 있는 최선의 방법은 다중 로그인 시도 차단기입니다. 솔직히, 그 플러그인들을 지나치는 것도 너무 쉽습니다.

- 취약한 암호: 해킹을 당하는 것이 얼마나 자주 자신의 잘못인지 알면 놀랄 것입니다. 가장 일반적인 암호는 'p@ssword' 또는 'Password@1234'와 같이 취약합니다. 무차별 대입 알고리즘이 그런 것을 통과하는 데 1초도 걸리지 않습니다. 암호 강도를 판단하기 위해 숫자 및 특수 문자를 포함하는 것과 같은 단순한 규칙을 신뢰하지 마십시오. 이러한 조치는 매우 불충분합니다.

- WordPress 역할: 기본 WordPress 사용자 역할을 관리자로 두지 마십시오. WordPress에는 여러 사용자 역할이 있습니다. 관리자 액세스 권한이 있는 사람이 너무 많으면 해킹당할 가능성이 높아집니다. 최악의 부분? 왜 그런 일이 일어나는지 깨닫지 못한 채 몇 번이고 해킹을 당하게 될 것입니다.

- 알 수 없는 폴더의 코드 실행 기능: 실행 가능한 코드, 특히 PHP 코드는 신뢰할 수 있는 폴더에만 있어야 합니다. 이상적으로는 WordPress 코어 파일, 테마 파일 및 플러그인이 포함된 폴더에만 실행 가능한 코드가 있어야 합니다.

- HTTP에서 웹사이트 실행: 웹사이트가 여전히 HTTPS가 아닌 HTTP에서 실행되는 경우 해커를 초대하여 WordPress 해킹 사이트를 선물로 받는 것입니다. 그리고 SSL 인증서 없이 WooCommerce 사이트를 운영하고 있다면 신의 도움이 필요합니다. SSL 인증서를 설치하지 않으면 모든 정보가 도용될 위험이 있습니다.

- 잘못된 파일 권한 설정: 이것은 중요하지 않은 것처럼 보일 수 있지만 잘못된 파일 권한은 해커에게 보호되지 않은 파일에 코드를 작성할 수 있는 옵션을 제공할 수 있습니다. 모든 워드프레스 파일은 파일 권한으로 644 값을 가져야 합니다. WordPress 사이트의 모든 폴더는 파일 권한이 755여야 합니다.

- 보호되지 않는 WordPress 구성 wp-config.php 파일: wp-config.php 파일은 누군가가 귀하의 사이트에 로그인을 시도할 때마다 로드되며 여기에는 모든 데이터베이스 자격 증명이 포함됩니다. 보안되지 않은 상태로 두면 해커가 파일을 사용하여 데이터베이스에 액세스할 수 있습니다. 그래도 충분히 간단한 수정입니다. 이 작은 코드 스니펫을 .htaccess 파일에 추가하기만 하면 됩니다.

<files wp-config.php> order allow, deny deny from all </files>- WordPress 데이터베이스 접두사 변경: 기본 WordPress 데이터베이스 접두사는 'wp_'이며 사이트에 WordPress를 설치하는 동안 변경할 수 있습니다. 이 값을 변경하지 않으면 해커가 데이터베이스 이름을 쉽게 추측할 수 있습니다. 따라서 wp-config.php 파일에서 데이터베이스 접두사를 변경하는 것이 좋습니다.

아마 이해할 수 있듯이 해킹을 당할 수 있는 방법이 너무 많습니다.

그러나 일반적인 규칙:

- 웹사이트에 강력한 방화벽 및 봇 보호 기능을 설치하세요.

- 추가 공격으로부터 사이트를 보호할 SSL 인증서 설치

- null 테마 및 플러그인 사용 중지

- 어떤 공급업체도 암묵적으로 신뢰하지 마십시오. 항상 모든 작업에 대한 URL을 확인하십시오.

- 부정 행위가 의심되는 경우 즉시 웹 사이트를 스캔하고 청소하십시오.

솔직히 말해서 대부분의 맬웨어는 WordPress 해킹 사이트를 즉시 손상시키지 않습니다. 조기에 맬웨어를 검사하고 찾을 수 있다면 전혀 손상을 입히지 않고 성공적으로 제거할 수 있습니다.

이를 위해 사이트에서 맬웨어를 즉시 검사하는 것이 좋습니다.

해킹 후 조치: 사이트가 다시 해킹당하지 않도록 방지하는 방법

이 문서의 나머지 부분에서는 맬웨어 공격으로부터 웹 사이트를 보호하기 위해 취할 수 있는 더 강력한 보안 조치에 대해 설명합니다. 또한 가장 일반적인 보안 용어 중 일부를 설명하여 다른 리소스로 인해 길을 잃은 느낌이 들지 않도록 했습니다.

모든 질문을 자유롭게 살펴보고 질문이 있는 경우 저희에게 전화를 주십시오.

사이트에서 악의적인 트래픽을 차단하기 위해 방화벽 설치

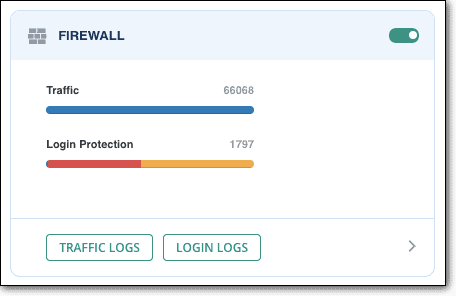

방화벽은 들어오는 트래픽으로부터 웹 사이트를 보호하는 보호 계층입니다. 신뢰할 수 있는 네트워크와 신뢰할 수 없는 네트워크 사이의 장벽 역할을 합니다. 이 경우: 워드프레스 해킹 사이트가 존재하는 것을 방지하는 봇과 사이트 사이의 장벽.

간단히 말해 웹사이트에서 악의적인 트래픽이나 해킹 시도가 발생하는 경우 방화벽은 웹사이트에서 이러한 트래픽을 수신하지 못하도록 차단합니다.

WordPress 방화벽은 WordPress 웹사이트가 해킹당하지 않도록 특별히 설계되었습니다. 들어오는 모든 HTTP 요청을 분석하기 위해 사이트와 인터넷 사이에서 실행됩니다. HTTP 요청에 악성 페이로드가 포함되어 있으면 WordPress 방화벽이 연결을 끊습니다.

맬웨어 스캐너가 WordPress 해킹 웹사이트에서 악성 맬웨어 서명을 찾는 것처럼 WordPress 방화벽은 악의적인 HTTP 요청을 검사합니다.

우리가 MalCare에서 사용하는 것과 같은 일부 희귀한 방화벽은 실제로 이전 공격으로부터 학습하고 시간이 지남에 따라 더 똑똑해질 수 있습니다. MalCare는 들어오는 트래픽을 분석하고 250,000개 이상의 사이트를 보호하여 컴파일한 거대한 데이터베이스에서 악성 IP를 인식할 수 있습니다.

HTTP 요청이 MalCare에 의해 의심스럽거나 악의적인 것으로 표시되면 웹사이트에서 WordPress를 로드하지 않습니다. 악의적인 트래픽이 없는 것처럼 됩니다.

전문가의 팁: MalCare는 실제로 트래픽 로그에 사이트와의 연결 시도를 모두 기록합니다. 따라서 MalCare를 사용하는 경우 수신되는 트래픽 유형을 계속 주시하십시오. 모든 로그인 시도는 한 눈에 분석할 수 있도록 색상으로 구분됩니다.

방화벽을 설치하여 보호할 수 있는 가장 일반적인 두 가지 해킹은 무차별 암호 대입 공격과 DDoS 공격입니다. 그들로부터 무엇을 기대해야 하는지 알 수 있도록 두 가지를 간략하게 살펴보겠습니다.

무차별 대입 공격이란 무엇입니까?

무차별 대입 공격은 문자 그대로 가능한 모든 암호를 사용하여 액세스 자격 증명을 추측하는 방법입니다. 간단하고 우아하지 않은 해킹입니다. 컴퓨터가 모든 힘든 작업을 수행하고 해커는 프로그램이 작업을 수행하기를 기다립니다.

일반적으로 무차별 대입 공격은 두 가지 목적으로 사용됩니다.

- 정찰: 봇은 무차별 대입을 사용하여 악용할 수 있는 취약점을 찾습니다.

- 침투: 봇이 WordPress 해킹 웹사이트를 제어하기 위해 액세스 자격 증명을 추측하려고 합니다.

무차별 암호 대입 공격의 가장 원시적인 유형은 프로그램이 암호에 대한 특정 가정을 기반으로 암호 조합 목록을 사용하는 사전 공격입니다.

취약한 형태의 사전 공격은 다른 성공한 해킹의 사용자 이름과 비밀번호를 사용하여 웹사이트에 침입을 시도하는 자격 증명 재활용입니다.

그러나 보다 현대적인 변형은 철저한 키 검색입니다. 이러한 종류의 무차별 암호 대입 공격은 문자 그대로 암호에서 가능한 모든 문자의 가능한 모든 조합을 시도합니다.

전문가 팁: 철저한 키 검색 무차별 암호 대입 알고리즘은 대소문자, 숫자 및 특수 문자를 포함하는 8자리 암호를 2시간 안에 해독할 수 있습니다. 암호를 더 어렵게 만들려면 항상 여러 문자를 적절하게 혼합하여 길고 임의의 암호를 만드십시오.

또한 공격자는 무차별 암호 대입 공격을 사용하여 숨겨진 웹 페이지를 찾습니다. 숨겨진 웹 페이지는 다른 페이지에 연결되지 않은 라이브 페이지입니다. 무차별 암호 대입 공격은 서로 다른 주소를 테스트하여 유효한 웹페이지를 반환하는지 확인하고 악용할 수 있는 페이지를 찾습니다.

보너스 프로 팁: 뚜렷한 이유 없이 트래픽이 갑자기 증가하면 분석을 확인하십시오. 존재하지 않는 페이지에서 많은 404 오류가 표시된다면 무차별 암호 대입 봇의 공격을 받고 있는 것일 수 있습니다.

다음을 통해 무차별 암호 대입 공격을 방지할 수 있습니다.

- 더 긴 비밀번호 사용

- 더 복잡한 암호 사용

- 로그인 시도 제한

- 로그인 페이지 보안 문자 구현

- WordPress 이중 인증 설정

말할 필요도 없지만 WordPress 웹 사이트에는 매우 강력한 방화벽이 필요합니다. 이러한 모든 예방 조치 위에 방화벽이 있으면 무차별 공격을 시도하는 해커로부터 비즈니스를 보호하는 데 도움이 됩니다.

이 모든 것에 대한 대안으로 MalCare를 설치할 수 있습니다. MalCare에는 의심스러운 트래픽을 감지하고 웹사이트에서 WordPress 로그인 페이지를 로드하지 못하도록 하는 프리미엄 방화벽이 내장되어 있습니다.

로그인 보호에 대해 자세히 알아보려면 WordPress 로그인 보안 가이드를 확인하세요.

DDoS 공격이란 무엇입니까?

A distributed denial-of-service (DDoS) attack is a malware attack that sends too much traffic to your WordPress website for your server to handle.

Hackers don't hack just one website or device. Instead, they establish an entire army of hacked devices and websites to direct focused DDoS attacks.

The collection of compromised devices used for a DDoS attack acts on an internet called a botnet. Once a botnet is established, the hacker remotely sends instructions to it and causes other servers to be overwhelmed by a huge surge of traffic.

Pro-Tip: If your website is loading very slowly or if your web host refuses to serve your website, check your analytics immediately. DDoS attacks work in patterns that can be discerned:

- Traffic originating from a single IP address or IP range;

- Traffic from users who share a single behavioral profile, such as device type, geolocation, or web browser version;

- An unexplained surge in requests to a single page or WooCommerce endpoint;

- Traffic spikes at odd hours of the day or a spike every 10 minutes;

These are all symptoms of a DDoS attack.

One of the major motivations behind a DDoS attack is extortion under the threat of destruction of property. The only way to prevent a DDoS attack is to use an effective firewall that can clamp down on suspicious traffic immediately.

Install an SSL Certificate to Secure Your Traffic

SSL Certificates are now the staple for almost all cPanel hosting providers and resellers. An SSL certificate is a small digital file that encrypts an organization's details. Commonly, SSL certificates, when installed, binds:

- A domain name, server name, or hostname;

- And the organization's identity and location.

This secure connection ensures that the traffic between the server and the browser is encrypted.

Before we get into the kind of security an SSL certificate provides, let's understand how it works.

SSL certificates use a method of encryption called public key cryptography.

Public key cryptography uses two sets of keys for encryption – a public key and a private key. It's in many ways similar in concept to WordPress Salts and Keys.

In this kind of encryption, if:

- Angelina sends Brad a message, then the message is locked using Brad's public key.

- But for Brad to read the message, he must unlock it using his private key.

If a hacker intercepts the message without having Brad's private key, they will only see encrypted code that not even a computer can decrypt.

What is Man-In-the-Middle Attack?

A MITM attack is when a third party intercepts a communication between two people. Here, the hacker is essentially a 'man in the middle'.

This might sound all fun and frivolous, but this is a very dangerous attack. The hacker can effectively see every request coming in and out of your website including all transactions.

If the hacker can't get admin access, they can send your users fake web pages that can grab their access credentials.

Imagine this for an instant:

The credit card, the phone number, the email address – everything your users submit on your WordPress hacked website is openly accessible to a hacker.

The simplest way to protect against attacks like this one is to install an SSL certificate.

Pro-Tip: Check all your web pages for the 'https' in the URL. If there are pages missing out on that, you may have a mixed content issue. Fix that as soon as possible. A brute force attack could find the vulnerable pages and push for a MITM attack.

Implement WordPress Hardening and Basic Hygeine

This segment is all about protecting your WordPress website from getting hacked again.

Now, the simplest thing you can do is to implement WordPress hardening measures. Hardening makes sure that even if your website gets hacked again, the hacker can't really edit any files and databases.

Another major tip we have: stop using nulled themes and plugins. Nulled themes and plugins are essentially cracked versions of the plugin. The only problem is that nulled themes and plugins are usually chock full of malware.

Also, if you are using a lot of plugins, be careful of zero-day vulnerabilities. A zero-day vulnerability is essentially a security flaw that the developers and vendors know about, but haven't really fixed. Many WordPress hacked websites have plugins with zero-day vulnerabilities.

The most troubling part about a zero-day vulnerability is that people assume that updating the plugin or theme can automatically fix the WordPress hacked website. That's not true, though. You will have to clean up the website first and then update the software to prevent future hacks.

What Are The Consequences of Getting Hacked?

One of the major questions that we get all the time is – why does it matter if my website gets hacked? Unless it completely defaces the website, why should I even care?

Short answer: you really should care because a hacked website can severely damage your business even if it isn't visibly defacing your website.

A WordPress hacked website can damage your traffic, revenue, and brand value (more on this soon).

But the biggest reason to care is:

Almost all malware is created with the intent to make money off your hard work.

In essence, you spend a lot of time and money on building traffic and revenue, and then because you have a WordPress hacked website, the hacker makes money instead of you.

쿨하지 않아.

How Hackers Make Money Off Your WordPress Hacked Site

Hackers make money from your website by using your traffic and here's how it works:

- Illicit ads and pop-ups redirect a huge portion of your traffic to other sites and the hacker gets paid for that traffic.

- URL redirections work in the same way – the hacker can redirect the traffic from your WordPress hacked website to make some quick cash.

- If a hacker gets into a WooCommerce website, they can steal the credit card information of your buyers.

- In some cases, a hacker can redirect to a page that looks like yours. When people buy something from the fake page, the hacker gets paid and you never get to know about it.

- A hacker can easily replace a bank account linked to your WooCommerce store. You'll still make the sales number, but the hacker steals all the money.

Let's put this into perspective:

It's not just you who's getting hacked. And it's definitely not just you who's unprepared for a WordPress hacked website.

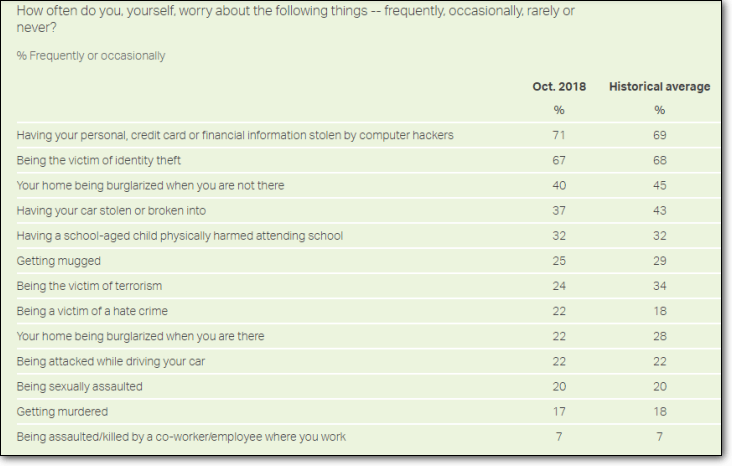

People in America panic a lot more over cybersecurity than personal security:

A study of more than 4,000 organizations across the US, UK, Germany, Spain, and the Netherlands found that 73% of companies are not ready for a cyber attack. (Source: hiscox.co.uk)

We know this sounds bad. But honestly, this is just the tip of the iceberg with WordPress hacked websites.

Believe it or not, it actually gets much worse in the long term.

In the long term, a WordPress hacked website can:

- Completely stop traffic to your business because it got blacklisted

- Destroy your brand's reputation because no one wants to be a victim of cybercrime

- Essentially destroy your revenue channels by destroying trust and stealing traffic

그것은 최악의 부분도 아닙니다.

The worst part is that the hack may not even have visible consequences. You might be getting robbed on a daily basis without ever knowing it.

Now, maybe a security plugin flags a malware along with 10 other false alarms. And maybe you do see it. How often do you take action and check out all the alarms?

And even if you do find the malware and clean it, even if you miss a single backdoor on your WordPress hacked website, you can get infected all over again.

The simplest way to get out of this vicious cycle is to install an automatic malware scanner and removal tool.

마무리

Now that you know how to scan and clean a WordPress hacked website, just take the time to set up security measures to prevent future hacks. You have successfully defeated the hacker. You can now go back to building your business after you set up the basic security measures.

Bonus Tip: You can set up WordPress hardening manually or install MalCare and do it in 3 minutes or less.

It's time to take a sip of hot, steaming tea and relax – especially if you're a MalCare user. You never have to worry about WordPress security again.

If you have any questions, feel free to drop a comment below. We have a team of WordPress security experts who can help you resolve any issue you might face.

다음 시간까지!