Jak naprawić spam w chińskich wynikach wyszukiwania

Opublikowany: 2023-04-21Zauważasz dziwne objawy na swojej stronie? Nagły spadek pozycji w wyszukiwarkach? Spadek ruchu na stronie? Czy widzisz przypadkowe chińskie znaki, niezwiązane z treścią Twojej witryny? Na serwerze mogą znajdować się nieznane pliki lub katalogi, które wyglądają podejrzanie lub złośliwie.

Jeśli cokolwiek z tego jest prawdą, mamy dobre i złe wieści. Zła wiadomość jest taka, że Twoja witryna WordPress została zhakowana, a dobrą wiadomością jest to, że można to naprawić.

Wygląda na to, że Twoja witryna WordPress może być atakowana spamem w chińskich wynikach wyszukiwania i przykro nam to słyszeć. Tego rodzaju włamanie może być naprawdę przerażające i frustrujące dla administratorów witryn, takich jak Ty. Jednak w tym artykule opisano kroki umożliwiające rozwiązanie problemu. Jak odzyskać swoją witrynę? Dlaczego stało się to w pierwszej kolejności? Jak możesz zapobiec ponownemu wystąpieniu sytuacji? Omówimy to wszystko.

Aby usunąć spam z chińskich wyników wyszukiwania ze swojej witryny WordPress, użyj usuwania złośliwego oprogramowania MalCare. Skanuje i usuwa witrynę ze złośliwego oprogramowania w ciągu zaledwie 5 minut, dzięki czemu jest szybkim i skutecznym rozwiązaniem problemu. Szybko przywróć swoją witrynę do działania dzięki MalCare.

Dlaczego w wynikach wyszukiwania widzisz chiński spam?

Spam chińskich wyników wyszukiwania, rodzaj hakowania spamu seo, który odnosi się do ataku złośliwego oprogramowania, w którym hakerzy atakują witrynę WordPress i wprowadzają treści spamowe lub linki, zwykle związane z chińskimi produktami lub witrynami internetowymi, do wyników wyszukiwania witryny. Ma to na celu manipulowanie rankingami wyszukiwarek i kierowanie ruchu do witryn ze spamem. Istnieją inne podobne hacki, takie jak japoński hack słów kluczowych i hack farmaceutyczny.

Jeśli padłeś ofiarą ataku chińskiego spamera na Twoją witrynę, prawdopodobnie czujesz się sfrustrowany i przytłoczony.

W tym artykule przeprowadzimy Cię przez proces usuwania włamania i zapewnimy pomoc w zapobieganiu jego ponownemu pojawieniu się.

Jakie są symptomy ataku hakerskiego na chińskie wyniki wyszukiwania?

Zanim włożysz wysiłek w naprawienie hacka, zróbmy to przez WebMD i sprawdź objawy:

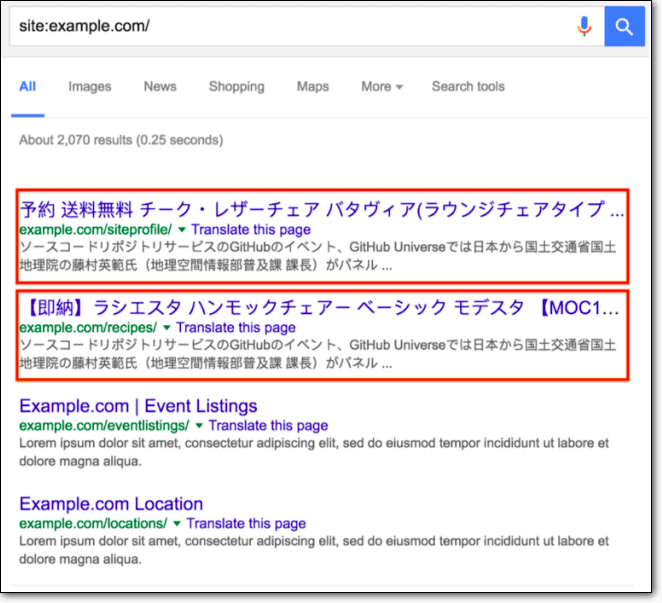

- Chińskie znaki pojawiające się w wynikach wyszukiwania Twojej witryny

- Nagły napływ stron ze spamem, czasami liczonych w setkach tysięcy

- Hakerzy dodają się do konta Google Search Console Twojej witryny, by manipulować wynikami kierowania geograficznego i mapy witryny, co może wywołać powiadomienie, że ktoś zweryfikował się jako właściciel

- Problemy z bezpieczeństwem na Twoim koncie Google Search Console

- Strony przekierowywane do innych witryn ze stron ze spamem

Być może widzisz spam tylko w wynikach wyszukiwania w swojej witrynie. Złośliwe oprogramowanie jest podstępne i chce się ukryć przed legalnymi użytkownikami i administratorami. Tak więc, nawet jeśli klikniesz jeden z wyników spamu, możesz wylądować na zupełnie normalnej stronie lub zobaczyć błąd 404.

Rzeczywista strona ze spamem może pojawić się tylko wtedy, gdy masz określonego agenta użytkownika lub próbujesz z innego adresu IP, takiego jak VPN.

Kluczową rzeczą do zrozumienia jest to, że jeśli nie widzisz jednego z powyższych objawów, nie oznacza to, że Twoja witryna nie została zaatakowana przez hakerów.

Jak uruchomić diagnostykę chińskiego ataku spamowego?

Jeśli podejrzewasz, że Twoja witryna WordPress została zhakowana za pomocą spamu z chińskich wyników wyszukiwania, pierwszym krokiem jest uruchomienie skanowania diagnostycznego. Na szczęście dostępnych jest kilka metod pomagających zidentyfikować i usunąć złośliwe oprogramowanie. Tak więc, zaczynając od najłatwiejszego, oto trzy najważniejsze podejścia do rozważenia:

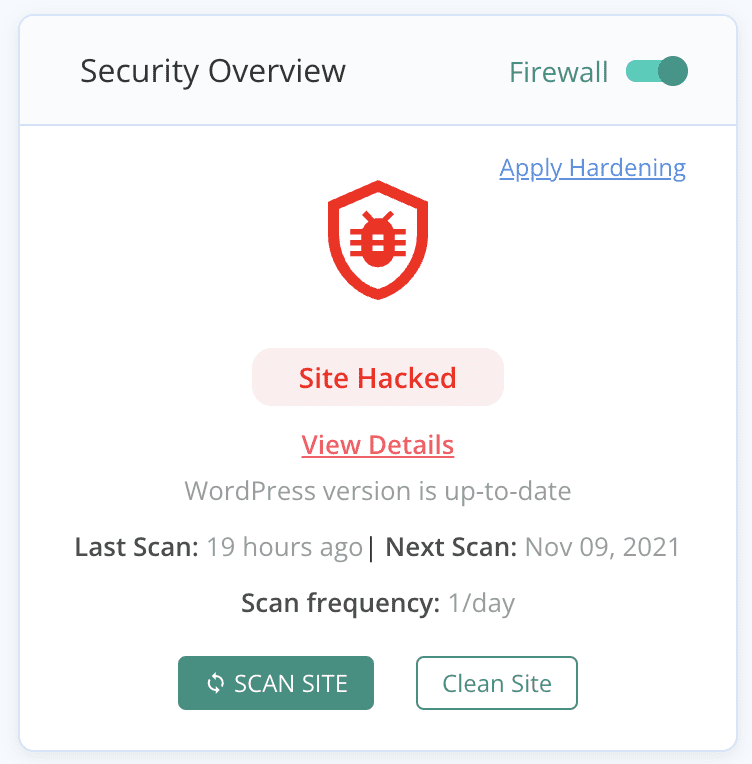

1. Użyj MalCare do skanowania w poszukiwaniu złośliwego oprogramowania

Jednym z najskuteczniejszych sposobów skanowania i usuwania złośliwego oprogramowania w witrynie WordPress jest użycie wtyczki bezpieczeństwa. MalCare to popularna wtyczka bezpieczeństwa, która oferuje jeden z najskuteczniejszych skanerów złośliwego oprogramowania i programów czyszczących na rynku. Jest kilka powodów, dla których go polecamy, m.in.:

- Kompleksowe skanowanie zarówno bazy danych, jak i plików Twojej witryny

- Dokładne wykrywanie złośliwego oprogramowania i backdoorów

- Minimalny wpływ na wydajność Twojej witryny podczas skanowania

- Zaawansowany algorytm skanowania wykraczający poza dopasowywanie plików

- Całkowicie darmowy w użyciu

Dzięki silnemu algorytmowi bazowemu MalCare może wykrywać nawet najbardziej złożone złośliwe oprogramowanie, takie jak włamanie do chińskich wyników wyszukiwania, zmniejszając jednocześnie ryzyko fałszywych trafień. Jeśli więc szukasz niezawodnego i wydajnego sposobu zabezpieczenia swojej witryny, MalCare to najlepsza opcja do rozważenia.

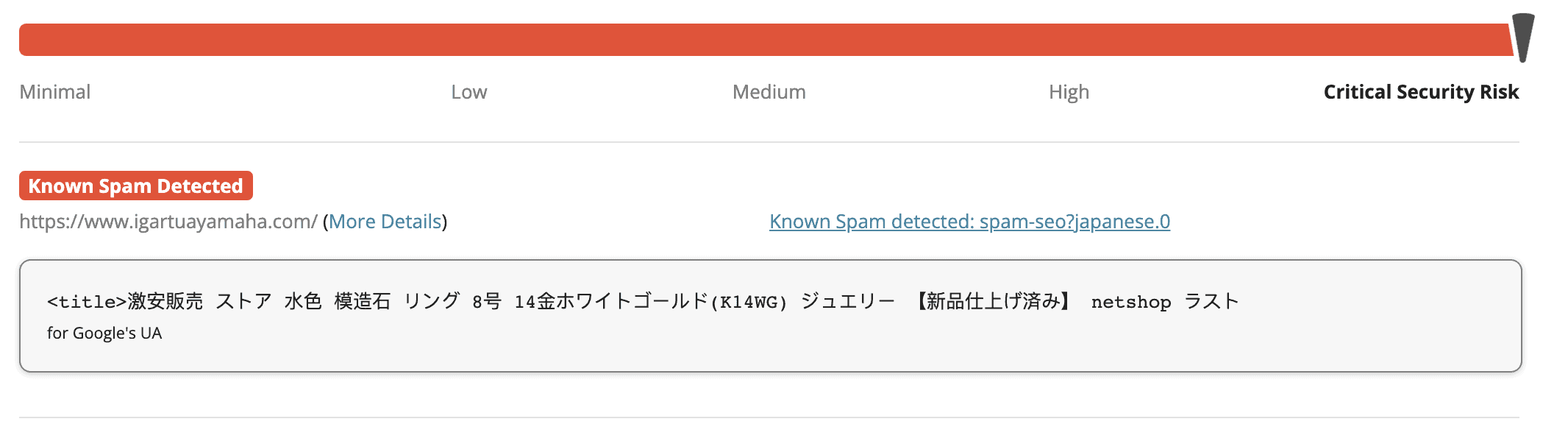

2. Użyj skanera online, aby znaleźć złośliwe oprogramowanie

Inną metodą skanowania witryny WordPress w poszukiwaniu złośliwego oprogramowania jest użycie skanera online. Popularne skanery internetowe, takie jak Sucuri SiteCheck, mogą wykryć włamanie, wyszukując kod spamu w widocznych częściach witryny.

Jednak skanery online mają ograniczenia. Ponieważ nie są one zainstalowane w Twojej witrynie, nie mogą skanować wszystkich Twoich plików ani uzyskiwać dostępu do wszystkich części Twojej witryny.

Ponieważ złośliwe oprogramowanie może znajdować się w dowolnej części Twojej witryny, oznacza to, że niektóre z nich mogą pozostać niewykryte i konieczne może być użycie dodatkowych metod, aby w pełni przeskanować witrynę.

3. Ręcznie przeskanuj w poszukiwaniu złośliwego oprogramowania

Trzecią metodą jest ręczne skanowanie witryny WordPress w poszukiwaniu złośliwego oprogramowania. Jest to najmniej wydajny i najbardziej podatny na błędy sposób skanowania strony internetowej. Musisz przeczesać każdą linię kodu w plikach witryny iw bazie danych.

Złośliwe oprogramowanie może przybierać różne formy, więc przy najlepszych chęciach nie możemy podać szablonu tego, czego należy szukać. Na przykład może to być fałszywa wtyczka lub nawet plik ikony. Inne złośliwe oprogramowanie jest podzielone na wiele części i przechowywane w różnych miejscach w witrynie. Niektóre z nich wyglądają nieszkodliwie, ale w rzeczywistości manipulują zadaniami cron, aby upewnić się, że mogą się powtarzać, jeśli zostaną usunięte.

Przede wszystkim ręczne skanowanie złośliwego oprogramowania wymaga znacznej wiedzy technicznej, a większość osób o takim poziomie wiedzy użyje zamiast tego narzędzi. Jak zapewne wiesz w tym momencie, nie zalecamy tego sposobu działania w żadnych okolicznościach.

Inna diagnostyka

Chociaż skanowanie witryny jest najlepszą formą wykrywania złośliwego oprogramowania, istnieją inne sposoby potwierdzenia, że witryna została zaatakowana przez hakerów:

- Sprawdź użytkowników Google Search Console (GSC) pod kątem nieparzystych użytkowników. Jeśli znajdziesz dziwnych użytkowników, sprawdź także swoją mapę witryny, ponieważ może istnieć inna, zawierająca strony ze spamem.

- Karta Problemy z bezpieczeństwem mogą zawierać ostrzeżenia dotyczące Twojej witryny.

- Użyj narzędzia do sprawdzania adresów URL, aby sprawdzić ukryte treści w przypadku błędu 404 generowanego przez strony ze spamem.

- Upewnij się, że Twoja witryna zawiera tylko jeden plik .htaccess, ponieważ wiele plików może powodować przekierowania. Dotyczy to tylko witryn na serwerach Apache.

Jak naprawić spam w chińskich wynikach wyszukiwania?

Dobra. Raporty są. Zostałeś zhakowany. Porozmawiajmy teraz o leczeniu. Oto dwie metody usuwania spamu z chińskich wyników wyszukiwania z witryny WordPress.

Pierwszą i najskuteczniejszą metodą jest użycie wtyczki zabezpieczającej, takiej jak MalCare, która oferuje szybkie i łatwe usunięcie.

Możesz wynająć usługę usuwania złośliwego oprogramowania, aby wyczyścić swoją witrynę, ale może to być kosztowne. Dobre usługi są również zwykle zarezerwowane, więc być może trzeba będzie poczekać na otwarcie w ich harmonogramie. Pamiętaj, że złośliwe oprogramowanie staje się tym gorsze, im dłużej pozostaje w Twojej witrynie.

W ostateczności możesz ręcznie usunąć złośliwe oprogramowanie, ale proces ten może być bardziej czasochłonny i skomplikowany. Ponadto przy czyszczeniu ręcznym wskaźnik ponownej infekcji jest bardzo wysoki.

Oto zestawienie wszystkich metod.

1. Usuń złośliwe oprogramowanie za pomocą MalCare [zalecane]

Najłatwiejszym i najszybszym sposobem na usunięcie złośliwego oprogramowania jest użycie wtyczki zabezpieczającej, takiej jak MalCare. Ta wtyczka ma najwyższej klasy skaner złośliwego oprogramowania i narzędzie do usuwania jednym kliknięciem, które może szybko pozbyć się złośliwego kodu.

Aby korzystać z narzędzia MalCare do usuwania złośliwego oprogramowania, musisz dokonać aktualizacji. Po zarejestrowaniu się i zainstalowaniu wtyczki wykonaj następujące kroki:

- Uruchom pełne skanowanie Twojej witryny: MalCare przeskanuje Twoją witrynę w poszukiwaniu złośliwego oprogramowania i backdoorów. Może to zająć trochę czasu, ale ważne jest, aby upewnić się, że cały złośliwy kod został wykryty.

- Przejrzyj wyniki skanowania: po zakończeniu skanowania przejrzyj wyniki, aby zobaczyć, jakie złośliwe oprogramowanie zostało wykryte i gdzie się znajduje.

- Usuń złośliwe oprogramowanie: Jeśli dokonałeś aktualizacji do planu obejmującego usuwanie złośliwego oprogramowania, po prostu kliknij przycisk „Usuń złośliwe oprogramowanie”, aby pozbyć się złośliwego kodu.

- Przejrzyj swoją witrynę: po usunięciu złośliwego oprogramowania warto przejrzeć witrynę, aby upewnić się, że wszystko działa poprawnie.

Jedną z głównych zalet MalCare jest możliwość chirurgicznego usuwania złośliwego oprogramowania i backdoorów z witryny WordPress. Oznacza to, że z Twojej witryny usuwane jest tylko złośliwe oprogramowanie, a wszystko inne pozostaje nienaruszone. Bez utraty danych, stron, postów, użytkowników ani niczego innego w tym zakresie.

MalCare nie blokuje dostępu do witryny ani nie powoduje błędów krytycznych. Jest to niedoceniana zaleta, ponieważ inne wtyczki bezpieczeństwa albo zniszczą Twoją witrynę, uniemożliwią zarządzanie nią, albo w ogóle nie zapewnią żadnego bezpieczeństwa.

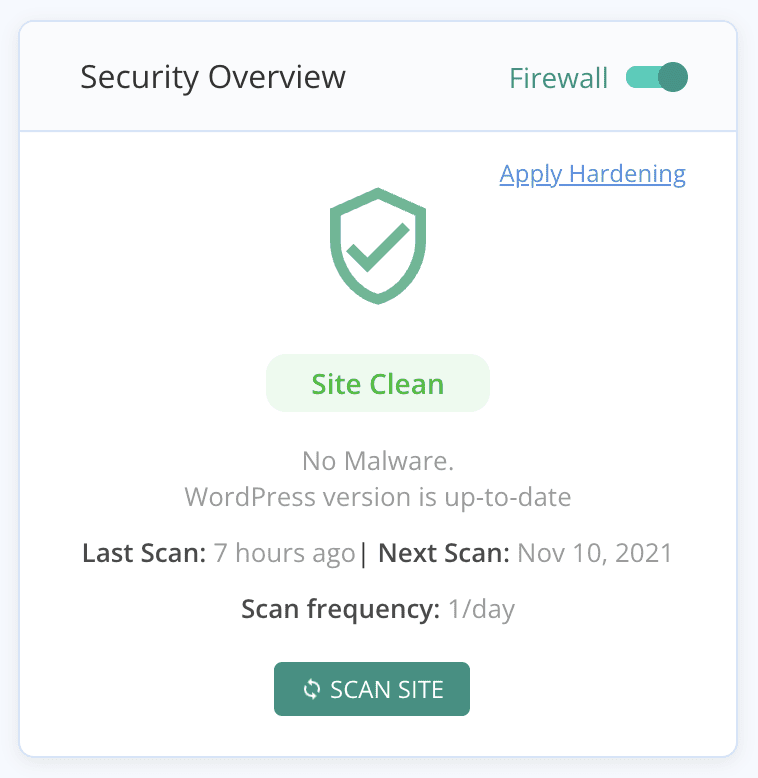

Ponadto MalCare wykrywa luki w Twojej witrynie i zapewnia zintegrowaną zaporę ogniową, która chroni przed przyszłymi atakami. Dzięki MalCare możesz mieć pewność, że Twoja witryna jest bezpieczna i chroniona przed złośliwym oprogramowaniem i innymi zagrożeniami bezpieczeństwa.

2. Wynajmij usługi konserwacji witryny

Naszą pierwszą rekomendacją jest zainstalowanie MalCare i pozwolenie wtyczce na wykonanie ciężkich zadań. Ale nie zawsze jest to możliwe, możesz potrzebować pomocy eksperta. Na przykład Twój dostawca usług hostingowych przełączył Twoją witrynę w tryb offline z powodu złośliwego oprogramowania — co zdarza się częściej, niż można by się spodziewać.

Możesz albo skontaktować się z usługą konserwacji witryny WordPress, która będzie mieć na pokładzie doświadczonych programistów, aby uratować Twoją witrynę. Alternatywnie możesz skontaktować się z działem obsługi klienta MalCare, a my skierujemy Cię na właściwą ścieżkę.

3. Ręcznie usuń złośliwe oprogramowanie

Jeśli metoda wtyczki zabezpieczającej nie działa w Twoim przypadku lub wolisz przejąć kontrolę nad procesem usuwania złośliwego oprogramowania samodzielnie, możliwe jest ręczne usunięcie. To nie jest dobra opcja, ale jednak opcja.

Ręczne usuwanie złośliwego oprogramowania wymaga rozległej wiedzy technicznej i może być czasochłonne. Chociaż nie możemy podać szczegółowych informacji na temat tego, czego szukać, w tej sekcji przeprowadzimy Cię przez proces krok po kroku.

Krok 1: Odzyskaj dostęp do swojej witryny

Jeśli Twój dostawca usług hostingowych przełączył Twoją witrynę w tryb offline z powodu złośliwego oprogramowania, jest to pierwszy krok. Skontaktuj się z nimi i poproś o umieszczenie Twojej witryny na białej liście, abyś mógł ją wyczyścić. Umożliwi to dostęp do witryny i usunięcie złośliwego kodu lub plików, które mogą powodować problem.

Dobrym pomysłem jest również zapytanie dostawcy usług hostingowych, czy ma dziennik typu złośliwego oprogramowania, które spowodowało umieszczenie na czarnej liście. Te informacje mogą być bardzo pomocne w ustaleniu, w jaki sposób doszło do ataku i jakie złośliwe oprogramowanie należy usunąć.

Krok 2: Zrób kopię zapasową

Przed rozpoczęciem procesu ręcznego usuwania konieczne jest wykonanie kopii zapasowej witryny. Jeśli coś pójdzie nie tak podczas procesu czyszczenia, masz opcję awaryjną. Zawsze powtarzamy, że zainfekowana witryna jest lepsza niż jej brak. W rzeczywistości, jeśli zamierzasz ręcznie wyczyścić witrynę, zrób to na zupełnie innej kopii zapasowej. Zaoszczędzi ci to później wielu zmartwień.

Krok 3: Zanotuj wszystkie wtyczki i motywy

Następnie sporządź listę wszystkich wtyczek i motywów używanych w Twojej witrynie. W szczególności śledź numery wersji. Będziesz potrzebować tej listy, aby pobrać nowe wersje wszystkich rozszerzeń używanych w Twojej witrynie.

Ponadto, jeśli Twoja witryna zawiera dostosowania w kodzie, takie jak na przykład dodatki do motywu, pamiętaj o ich zanotowaniu. Będziesz musiał dodać je później.

Krok 4: Pobierz odpowiednie wersje WordPressa, motywów i wtyczek

Po zanotowaniu wtyczek i motywów pobierz najnowsze wersje WordPressa, motywy i wtyczki z oficjalnego repozytorium lub z oficjalnych stron programistów.

Krok 5: Porównaj czyste i zainfekowane pliki

Po pobraniu najnowszych wersji porównaj ich pliki z plikami na swojej stronie internetowej, aby znaleźć rozbieżności. Chcesz wyszukać nietypowy kod, którego nie było w oryginalnej, czystej instalacji, którą pobrałeś. W szczególności zwróć uwagę na skrypty PHP, które wyglądają nie na miejscu lub mają dziwną treść. Niestety, nie ma konkretnego podpisu, na który należy zwrócić uwagę, więc musisz być czujny w swoich poszukiwaniach.

Aby sprawdzić, czy w plikach Twojej witryny nie ma śladów złośliwego oprogramowania, warto przyjrzeć się niektórym plikom. Należą do nich pliki index.php, wp-config.php, wp-settings.php, wp-load.php i .htaccess.

Folder /wp-uploads nie powinien zawierać żadnych plików PHP. Jeśli natkniesz się na takie pliki, możesz je natychmiast usunąć. Jeśli nie masz pewności, czy plik zawiera złośliwy kod, możesz spróbować skomentować kod lub zmienić rozszerzenie pliku na coś bezużytecznego, na przykład .old lub .txt. Zapobiegnie to uruchomieniu pliku i spowodowaniu jakichkolwiek szkód podczas dalszego badania.

Krok 6: Wyczyść wtyczki i motywy

W folderze /wp-content znajdziesz pliki i foldery zarówno wtyczek, jak i motywów. Poświęć trochę czasu na przejrzenie podejrzanego kodu i plików, ale pamiętaj, że nie wszystkie różnice są koniecznie złośliwe. Dostosowania wprowadzone w Twojej witrynie będą również widoczne jako różnice. Jeśli nie cenisz tych dostosowań, może być łatwiej po prostu zastąpić cały folder.

Krok 7: Usuń złośliwe oprogramowanie z bazy danych

Złośliwe oprogramowanie może być ukryte zarówno w bazie danych, jak iw plikach, więc musisz przeszukać bazę danych pod kątem podejrzanego kodu lub skryptów i usunąć je.

Przejrzyj tabele wp-posts i wp-pages w bazie danych pod kątem stron ze spamem. Te strony ze spamem mogą liczyć setki tysięcy, a ich obecność może powodować poważne problemy. Ponadto w Twojej witrynie może znajdować się zhakowane złośliwe oprogramowanie przekierowania, które jest znacznie trudniejsze do usunięcia, ponieważ kod będzie obecny w kilku lokalizacjach.

Krok 8: Sprawdź swój root pod kątem podejrzanych plików

Folder główny Twojej witryny, znany również jako folder public_html, to miejsce, w którym można znaleźć rdzeń WordPress, wtyczki, motywy i wszelkie inne pliki lub foldery, które składają się na Twoją witrynę. Ten folder może zawierać złośliwe pliki, które mogą zaszkodzić Twojej witrynie lub zagrozić danym odwiedzających. Podczas sprawdzania złośliwego oprogramowania w witrynie bardzo ważne jest dokładne zbadanie plików i folderów w katalogu głównym.

Krok 9: Usuń tylne drzwi

Backdoory to rodzaj złośliwego oprogramowania, które hakerzy mogą wykorzystać w celu uzyskania dostępu do zaatakowanej witryny. Mogą być używane do obejścia strony logowania i zapewnienia zewnętrznego dostępu do Twojej witryny. Jeśli podejrzewasz, że Twoja witryna została zainfekowana złośliwym oprogramowaniem, ważne jest, aby sprawdzić obecność backdoorów. Backdoory są również główną przyczyną reinfekcji złośliwym oprogramowaniem.

Jednym ze sposobów sprawdzenia, czy nie ma backdoorów, jest wyszukanie określonych funkcji w kodzie witryny. Funkcje te obejmują eval, base64_decode, gzinflate, preg_replace i str_rot13. Funkcje te zazwyczaj nie są używane do uzasadnionych celów i mogą wskazywać na obecność backdoora.

Usuwanie backdoorów może być procesem technicznym, ale dostępne są narzędzia i wtyczki, które mogą pomóc. Ważne jest, aby usunąć backdoora tak szybko, jak to możliwe, aby zapobiec dalszym uszkodzeniom witryny. Jeśli nie czujesz się komfortowo z samodzielnym usuwaniem backdoorów, najlepiej zwrócić się o pomoc do profesjonalisty.

Krok 10: Prześlij czyste pliki i bazę danych

Po wyczyszczeniu plików i bazy danych witryny nadszedł czas, aby przesłać czyste pliki i bazę danych do Twojej witryny. Możesz użyć cPanel lub klienta FTP do plików. cPanel i menedżer baz danych będą działać dla Twojej bazy danych. Będą musiały zostać przesłane osobno, tak jak w przypadku ręcznej kopii zapasowej.

Krok 11: Sprawdź wtyczki i motywy

Teraz, gdy czyste pliki i baza danych są gotowe, przejrzyj każdą stronę i upewnij się, że wtyczki i motywy działają tak, jak powinny.

Krok 12: Usuń złośliwe oprogramowanie z subdomen i zagnieżdżonych witryn WordPress

Jeśli Twoja witryna zawiera subdomeny lub zagnieżdżone witryny WordPress, powtórz proces usuwania złośliwego oprogramowania również na nich. Działa to również w przypadku witryn przejściowych. Dzieje się tak, ponieważ złośliwe oprogramowanie może przenosić się między witrynami w tym samym cPanelu.

Krok 13: Jeszcze raz przeskanuj całą witrynę

Po wyczyszczeniu witryny konieczne jest przeskanowanie całej witryny za pomocą niezawodnej wtyczki zabezpieczającej lub skanera online, aby upewnić się, że nie ma na niej śladów złośliwego oprogramowania.

Prawdopodobnie można powiedzieć, że ten proces może być czasochłonny i zawsze istnieje ryzyko utraty części złośliwego kodu lub plików. Dlatego wysoce zalecane jest korzystanie z niezawodnej wtyczki zabezpieczającej, takiej jak MalCare, w celu najbardziej wydajnego i skutecznego usuwania złośliwego oprogramowania z Twojej witryny.

Co robić po włamaniu?

Świetna robota w naprawianiu hacka! Ale czy masz już całkowitą jasność? Ważne jest, aby podjąć dodatkowe kroki w celu zapewnienia bezpieczeństwa witryny. Jest też trochę kontroli szkód, które będziesz musiał zrobić. Oto lista kontrolna tego, co należy zrobić po włamaniu:

- Usuń wszystkich nieautoryzowanych właścicieli z Google Search Console: jest to częsty objaw tego chińskiego ataku spamowego. Będziesz musiał usunąć innych użytkowników i usunąć token weryfikacyjny powiązania ze strony internetowej. Ten proces może być bardziej skomplikowany niż zwykłe usuwanie użytkowników, ponieważ może wymagać sprawdzenia pliku .htaccess witryny.

- Usuń pamięć podręczną WordPress: wyczyść wszystkie pamięci podręczne witryn, aby upewnić się, że nie pozostały żadne ślady złośliwego oprogramowania ani spamu.

- Poproś Google o ponowne zindeksowanie Twojej witryny: prześlij ponownie oczyszczoną mapę witryny, aby przyspieszyć proces sprawdzania i ponownego indeksowania Twojej witryny przez roboty wyszukiwania Google. Będziesz musiał przejść przez problem usunięcia swojej witryny z czarnej listy Google.

- Aktualizuj wszystko: największą przyczyną takich włamań jest luka w zabezpieczeniach wtyczki, motywu lub WordPressa. Właśnie dlatego aktualizacje są krytyczne, ponieważ zwykle łatają wykryte luki w zabezpieczeniach. Więc zaktualizuj wszystko tak szybko, jak to możliwe.

- Dotrzyj do odwiedzających witrynę: poinformuj ich, co się stało i zapewnij, że wszystko zostało naprawione. Dojrzała i spokojna reakcja może pomóc odbudować Twoją reputację.

Jeśli witryna została wyczyszczona ze złośliwego oprogramowania, ale w wynikach wyszukiwania Google nadal pojawiają się chińskie znaki lub inne spamerskie treści, może to być spowodowane tym, że Google nie zindeksował jeszcze ponownie Twojej witryny. Zachowaj cierpliwość i nadal monitoruj wydajność swojej witryny oraz wyniki wyszukiwania.

Jak chronić swoją witrynę przed hakerami i złośliwym oprogramowaniem?

Rozmawialiśmy o tym, czym jest chiński hack spamowy. Przeszedłeś przez straszne doświadczenie skanowania go, usuwania go i radzenia sobie z następstwami. Najwyraźniej nie chcesz wracać do tego wszystkiego od nowa. Oto kilka kroków, które należy podjąć:

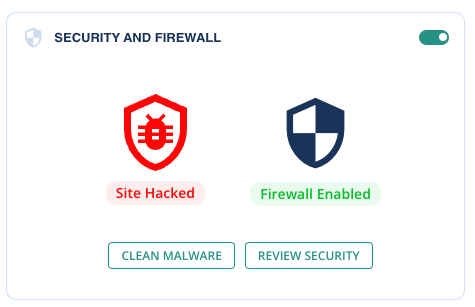

- Zainstaluj MalCare: Korzystanie z wszechstronnej wtyczki zabezpieczającej, takiej jak MalCare, może pomóc w zapobieganiu atakom w przyszłości. MalCare oferuje szereg funkcji, w tym skanowanie złośliwego oprogramowania, ochronę zaporą ogniową i zapobieganie atakom siłowym.

- Zmień wszystkie hasła: Po włamaniu ważne jest, aby zmienić wszystkie hasła, w tym hasła do WordPress, FTP, cPanel i wszelkich innych kont powiązanych z Twoją witryną. Używaj silnych, unikalnych haseł, które są trudne do odgadnięcia.

- Wymuś zresetowanie wszystkich kont użytkowników: Dobrym pomysłem jest wymuszenie zresetowania hasła dla wszystkich kont użytkowników w Twojej witrynie. Pomoże to zapewnić bezpieczeństwo wszelkich przejętych kont.

- Przejrzyj wtyczki i motywy: przejrzyj listę zainstalowanych wtyczek i motywów i usuń te, których już nie potrzebujesz lub których nie używasz. Zadbaj o to, aby Twoja witryna była oszczędna i usprawniona, aby zmniejszyć ryzyko wystąpienia luk w zabezpieczeniach.

- Użyj SSL: SSL (Secure Sockets Layer) to protokół bezpieczeństwa, który szyfruje dane między Twoją witryną a odwiedzającymi. Wdrożenie protokołu SSL może pomóc chronić poufne dane, takie jak dane logowania i informacje o płatnościach.

- Inwestuj w regularne kopie zapasowe: Regularne tworzenie kopii zapasowych witryny może uratować życie w przypadku przyszłego ataku. Pamiętaj, aby przechowywać kopie zapasowe w bezpiecznym miejscu, takim jak zewnętrzny dysk twardy lub usługa przechowywania w chmurze.

Dlaczego strony internetowe są kierowane w ten sposób?

Do tej pory Twój stres został złagodzony i odzyskałeś swoją witrynę. Wszystko jest dobrze ze światem. Poświęćmy chwilę na zastanowienie się, co się stało z Twoją witryną? Co to jest hack? Dlaczego ci się to przytrafiło?

- Optymalizacja wyszukiwarek (SEO): Hakerzy mogą próbować poprawić SEO własne lub swoich klientów, wstrzykując linki do stron Twojej witryny lub tworząc nowe strony wyłącznie w celu utworzenia linku do pożądanego celu. W niektórych przypadkach klient lub sprzedawca może nawet nie być świadomy, że płaci hakerowi za te usługi.

- Spam e-mailowy: Hakerzy mogą wykorzystywać Twoją witrynę do wysyłania dużych ilości e-maili ze spamem, wykorzystując zasoby i reputację Twojego serwera, które być może nie zostały umieszczone na czarnej liście dostawców poczty e-mail.

- Przychody z reklam : niektórzy hakerzy mogą próbować zarabiać na Twojej witrynie, podmieniając lub dodając do niej reklamy. Może to być szczególnie opłacalne, jeśli Twoja witryna ma duży ruch.

- Eksploatacja zasobów: Hakerzy mogą próbować wykorzystać zasoby Twojej witryny, takie jak moc obliczeniowa lub przepustowość, aby pomóc im włamać się na inne witryny lub wydobywać kryptowalutę.

- Kradzież danych: Hakerzy mogą próbować ukraść poufne informacje, takie jak dane karty kredytowej, dane logowania lub inne dane osobowe.

- Dystrybucja złośliwego oprogramowania: Hakerzy mogą wykorzystywać Twoją witrynę jako punkt dystrybucji złośliwego oprogramowania, przechowywania zainfekowanych plików lub udostępniania pobranych plików zawierających wirusy lub inne złośliwe oprogramowanie.

Co spowodowało włamanie?

Wiemy, czym jest hack i jakie korzyści przynosi hakerom. Ale dlaczego twoja strona? Co to spowodowało? Oto trzy najważniejsze powody, dla których Twoja witryna została wybrana do włamania:

- Luki w zabezpieczeniach: hakerzy szukają słabych punktów w oprogramowaniu, wtyczkach lub motywach, aby uzyskać nieautoryzowany dostęp. Popularnym celem są strony internetowe korzystające z przestarzałego oprogramowania lub wtyczek ze znanymi lukami w zabezpieczeniach. Brak regularnych aktualizacji oprogramowania, poprawek i audytów bezpieczeństwa może również narazić strony internetowe na ataki.

- Anulowane oprogramowanie: Anulowane oprogramowanie odnosi się do nielegalnych, pirackich wersji wtyczek i motywów premium. Kopie te mogły zostać zmodyfikowane w celu uwzględnienia backdoorów, złośliwego oprogramowania lub innego złośliwego kodu. Korzystanie z wyzerowanego oprogramowania naraża witrynę na ryzyko włamania i może spowodować poważne szkody dla reputacji witryny i SEO.

- Słabe hasła: Słabe i łatwe do odgadnięcia hasła stanowią poważne zagrożenie dla bezpieczeństwa. Typowe hasła, takie jak „hasło” lub „123456”, są łatwym celem dla hakerów. Używanie prostych lub identycznych haseł w wielu witrynach również ułatwia hakerom uzyskanie dostępu do Twojej witryny. Ważne jest, aby używać silnych i unikalnych haseł, włączać uwierzytelnianie dwuskładnikowe i regularnie zmieniać hasła, aby zmniejszyć ryzyko włamania.

Jak włamanie wpływa na Twoją witrynę?

Skutki ataku hakerskiego na chińskie wyniki wyszukiwania mogą być poważne i dalekosiężne. Niektóre z głównych konsekwencji obejmują:

- Utrata zaufania: haker na witrynę może nadszarpnąć zaufanie użytkowników do witryny. Może to spowodować utratę działalności, ponieważ użytkownicy mogą wahać się, czy udostępniać w witrynie dane osobowe lub finansowe.

- Utrata ruchu organicznego: Zhakowana witryna może również spowodować znaczny spadek ruchu organicznego z wyszukiwarek. Dzieje się tak, ponieważ wyszukiwarki mogą usunąć witrynę ze swojego indeksu lub obniżyć jej pozycję z powodu obecności spamerskich treści.

- Czarna lista Google: jeśli Google wykryje, że witryna została zaatakowana przez hakerów, może umieścić ją na czarnej liście. Oznacza to, że witryna nie pojawi się w wynikach wyszukiwania, co może być katastrofalne dla firm, które opierają się na ruchu organicznym.

- Zawieszenie witryny przez hosta: Host może zawiesić witrynę do czasu rozwiązania problemu. Może to spowodować przestoje i utratę przychodów dla firmy.

- Zawieszenie reklam Google: Google może zawiesić wszelkie reklamy wyświetlane w witrynie. Może to spowodować utratę przychodów dla firmy, a także utratę jej reputacji.

Końcowe przemyślenia

Podsumujmy to. Ataki złośliwego oprogramowania mogą mieć poważne konsekwencje dla ruchu w witrynie, powodując utratę zaufania, a nawet umieszczenie na czarnej liście Google. Jednak podejmując kroki w celu zapobiegania atakom i korzystając z wtyczki zabezpieczającej, takiej jak MalCare, właściciele witryn mogą chronić siebie i swoich gości. Dzięki najlepszemu skanerowi złośliwego oprogramowania, funkcji automatycznego usuwania i zaporze sieciowej MalCare oferuje kompleksowe rozwiązanie w zakresie bezpieczeństwa witryn internetowych.

Często zadawane pytania

Jak naprawić włamanie do chińskich wyników wyszukiwania ze spamem?

Jeśli Twoja witryna została zaatakowana przez chińskiego spamera, pierwszym krokiem jest przeskanowanie w poszukiwaniu złośliwego oprogramowania za pomocą niezawodnego narzędzia bezpieczeństwa, takiego jak MalCare. Gdy złośliwe oprogramowanie zostanie zidentyfikowane, funkcja automatycznego usuwania MalCare może z łatwością usunąć je z Twojej witryny. Dzięki zaawansowanym funkcjom bezpieczeństwa MalCare może chronić Twoją witrynę internetową przed przyszłymi atakami.

Jak doszło do włamania do chińskiego spamu?

Należy uważać na trzech głównych winowajców: luki w zabezpieczeniach, zerowane oprogramowanie i słabe hasła. Luki w zabezpieczeniach pojawiają się, gdy oprogramowanie witryny ma znane problemy z bezpieczeństwem, które hakerzy mogą wykorzystać. Zerowane wtyczki i motywy to pirackie wersje płatnego oprogramowania, które może zawierać złośliwe oprogramowanie lub backdoory umożliwiające hakerom dostęp. Słabe hasła są łatwe do odgadnięcia lub często używane, co ułatwia atakującym uzyskanie dostępu do witryny.

Co to jest chiński hack spamowy? Czy ma to wpływ na linki zwrotne?

Chiński atak spamowy w wynikach wyszukiwania to rodzaj ataku złośliwego oprogramowania, który polega na dodaniu nieistotnych chińskich słów kluczowych do treści witryny. Nie wpływa to bezpośrednio na linki zwrotne, ale może zaszkodzić SEO witryny i spowodować spadek ruchu.

Co robi chiński hack WordPress?

Chiński atak spamowy to rodzaj hakowania, w którym strony witryny są modyfikowane w celu uwzględnienia spamerskich chińskich słów kluczowych i linków do złośliwych witryn. Celem włamania jest manipulowanie rankingami wyszukiwarek i kierowanie ruchu na stronę atakującego.

Dlaczego w wynikach wyszukiwania mojej witryny internetowej wyświetlane są chińskie znaki?

Prawdopodobnie zostałeś zhakowany. Włamanie do chińskich wyników wyszukiwania ze spamem to rodzaj włamania, które polega na wstawieniu spamerskich chińskich słów kluczowych i linków na strony i treść witryny. Ten rodzaj hakowania może negatywnie wpłynąć na SEO witryny, tworząc dużą liczbę linków zwrotnych niskiej jakości. Może to również spowodować utratę zaufania odwiedzających, którzy mogą zostać przekierowani na złośliwe strony lub zobaczyć spamerskie treści na stronie.

Dlaczego otrzymuję chińskie wyniki wyszukiwania?

Zostałeś zhakowany i masz złośliwe oprogramowanie w swojej witrynie. Ten hack wstawia spamerskie chińskie słowa kluczowe i linki do stron i treści witryny, co może mieć negatywny wpływ na SEO witryny poprzez generowanie linków zwrotnych niskiej jakości. Ponadto odwiedzający mogą zostać przekierowani na złośliwe strony lub zobaczyć spamerskie treści, co prowadzi do utraty zaufania.