Jak usunąć ostrzeżenie „Zwodnicza witryna z wyprzedzeniem”? - MalCare

Opublikowany: 2023-04-19W przeglądarce Google Chrome pojawi się duży czerwony ekran. Ostrzeżenie w pobliżu paska adresu witryny mówi „Niebezpieczne”. Są to oznaki, że Twoja witryna znajduje się na czarnej liście Google, ponieważ została zaatakowana przez hakerów i wprowadza w błąd.

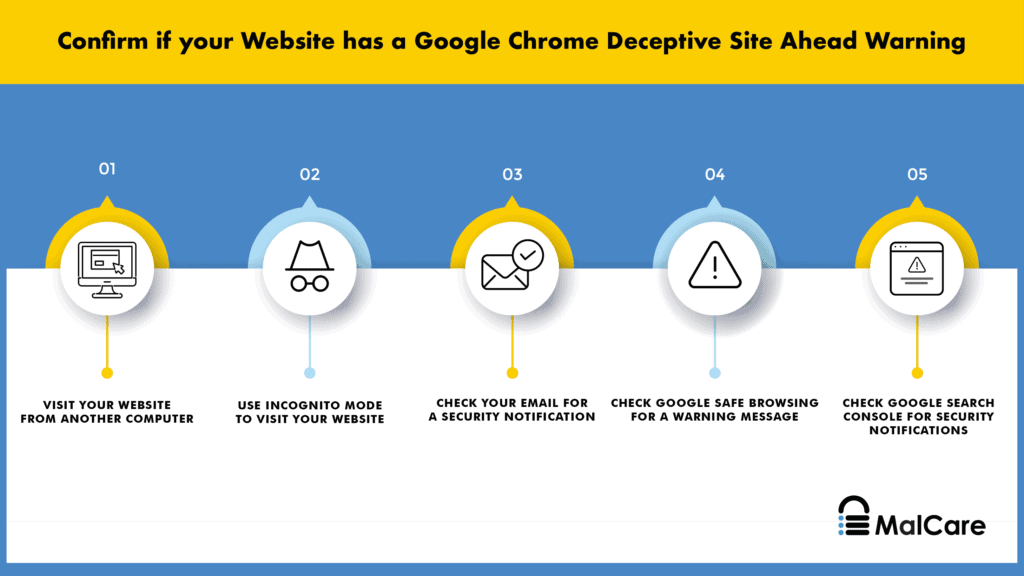

Pierwszą rzeczą do zrobienia jest przeskanowanie witryny, aby mieć 100% pewność, że doszło do włamania.

Ostrzeżenie o zwodniczej witrynie to ostrzeżenie Google skierowane do odwiedzających o Twoją witrynę WordPress, ponieważ złośliwe oprogramowanie sprawiło, że odwiedzanie Twojej witryny jest dla nich niebezpieczne. To poważna sytuacja, ponieważ złośliwe oprogramowanie może spowodować znaczne straty dla Twojej witryny.

Zrównamy się z tobą: wyświetlanie ostrzeżenia o wprowadzającej w błąd stronie przed witryną WordPress jest złe. Ale można to naprawić. W tym artykule pokażemy, jak naprawić zwodniczą witrynę Google Chrome.

TL;DR Aby usunąć ostrzeżenie o oszukańczej witrynie, musisz najpierw pozbyć się złośliwego oprogramowania ze swojej witryny. Użyj MalCare, aby natychmiast wyczyścić swoją witrynę, a następnie prześlij prośbę o sprawdzenie z Google Search Console. W ciągu 1-3 dni Google zaktualizuje stan i usunie ostrzeżenie z Twojej witryny.

Co to jest ostrzeżenie o wprowadzającej w błąd witrynie?

Ostrzeżenie o zwodniczej witrynie to po prostu Google informujące odwiedzających, że witryna, którą zamierzają odwiedzić, jest niebezpieczna. Zwykle oznacza to, że witryna zawiera złośliwe oprogramowanie lub oszukańcze treści i jest wykorzystywana do ataków typu phishing. Może to prowadzić do narażenia odwiedzających na strony zawierające spam, nieodpowiednie lub niebezpieczne treści, a nawet być przykrywką do zbierania od nich informacji o kartach kredytowych.

Jest to ostrzeżenie Google Safe Browsing, które pojawia się, gdy odwiedzający klikają zhakowaną witrynę WordPress z wyników wyszukiwania Google Chrome. Może pojawić się jako duży czerwony ekran (czasami nazywany czerwonym ekranem śmierci), zanim ktoś kliknie na stronę internetową, lub jako ostrzeżenie „Niebezpieczne” na pasku adresu.

Zwodnicze ostrzeżenie przed witryną nie ogranicza się do Google ani Chrome, ponieważ każda inna przeglądarka również używa tej samej czarnej listy w celu ochrony swoich użytkowników. Oznacza to, że niezależnie od tego, czy użytkownik korzysta z przeglądarki Internet Explorer, Safari, Firefox czy Opera, zobaczy jakiś wariant tego ostrzeżenia.

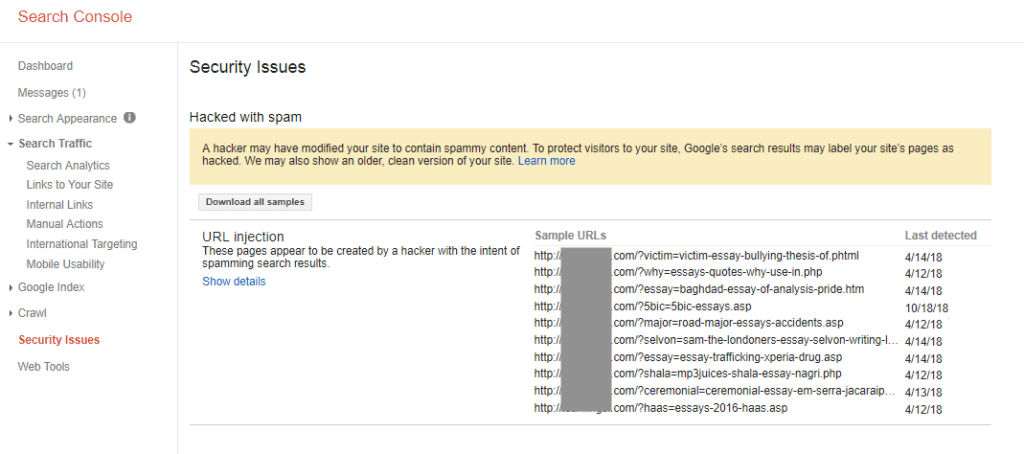

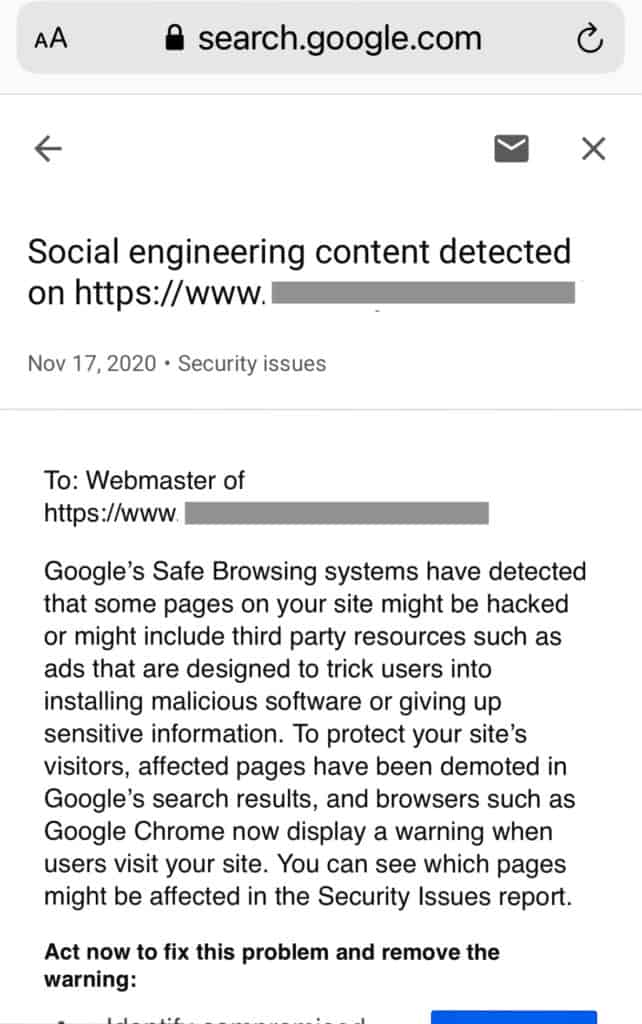

Jeśli korzystasz z Google Search Console w swojej witrynie, zobaczysz również ostrzeżenia oznaczone flagą na karcie Problemy dotyczące bezpieczeństwa. Search Console również wyśle Ci e-maile z prośbą o priorytetowe rozwiązanie tych problemów.

Aby sprawdzić, czy Twoja witryna znajduje się na czarnej liście, sprawdź Raport przejrzystości.

Dlaczego w Twojej witrynie pojawia się ostrzeżenie o zwodniczej witrynie?

Ostrzeżenie o zwodniczej witrynie jest pewnym znakiem, że Twoja witryna WordPress została zhakowana. W rzeczywistości w większości przypadków, jeśli witryna została oznaczona przez Google, była hakowana przez co najmniej kilka dni.

Ponadto zwodnicze ostrzeżenie Chrome Site Ahead jest tylko jednym z ostrzeżeń Google. Twoja witryna może zawierać luki we wtyczkach lub nie przestrzegać dobrych praktyk bezpieczeństwa WordPress, takich jak używanie protokołu HTTP zamiast HTTPS. W takich przypadkach Google może oznaczyć Twoją witrynę jako „Niezabezpieczona” lub „Ta witryna może wyrządzić szkody na Twoim komputerze”.

Wszystko to jest złe dla Twojej witryny i jej rankingów SEO. Byłoby jednak znacznie gorzej, gdyby włamanie nie zostało wykryte. Porozmawiamy więcej o wpływie hacków w dalszej części artykułu. Na razie chcemy skupić się na problemie złośliwego oprogramowania.

Jak usunąć infekcję złośliwym oprogramowaniem ze swojej witryny?

Aby pozbyć się ostrzeżenia Deceptive Site Ahead, musisz przede wszystkim usunąć infekcję złośliwym oprogramowaniem, która powoduje ostrzeżenie. Poniżej szczegółowo opisujemy kroki usuwania złośliwego oprogramowania, ale najpierw przyjrzyjmy się krótkiemu omówieniu. Jest to 3-etapowy proces:

- Przeskanuj swoją witrynę w poszukiwaniu złośliwego oprogramowania

- Wyczyść złośliwe oprogramowanie ze swojej witryny

- Usuń zwodniczą wiadomość z wyprzedzeniem o witrynie, przesyłając prośbę o sprawdzenie do Google

Ważne rzeczy do zapamiętania

Zanim zaczniesz, musisz pamiętać o kilku rzeczach.

- Działaj szybko: oprócz złośliwego oprogramowania siejącego spustoszenie w Twojej witrynie, Google śledzi również, ile czasu zajmuje użytkownikom rozwiązanie problemów z bezpieczeństwem w ich witrynie. Teraz nie czas na zwlekanie.

- Usuwanie złośliwego oprogramowania jest trudne: w każdym razie dla większości ludzi. Możesz zignorować naszą ostrożność, jeśli jesteś ekspertem od WordPressa. Ale widzieliśmy zbyt wiele uszkodzonych witryn z powodu nieudanych prób usunięcia złośliwego oprogramowania, a to okropne, gdy trzeba przekazać złe wieści administratorowi witryny.

- Musisz także naprawić podstawowe problemy: Hakerzy mogli zainfekować Twoją witrynę z powodu luki w zabezpieczeniach lub backdoora. Chociaż istnieją inne sposoby, w jakie mogli uzyskać dostęp do Twojej witryny, ponad 90% włamań ma miejsce z powodu luk w zabezpieczeniach. Jeśli usuniesz złośliwe oprogramowanie, ale nie lukę w zabezpieczeniach, infekcja powróci.

- Istnieje zła rada: wiele osób przychodzi do nas z zepsutymi stronami internetowymi z powodu poprawek, o których czytali w Internecie. Zła rada nie jest celowo złośliwa, ale może wyrządzić więcej szkody niż pożytku.

Bez zbędnych ceregieli zacznijmy chronić Twoją witrynę przed hakerami.

1. Przeskanuj swoją witrynę w poszukiwaniu złośliwego oprogramowania

Pierwszą rzeczą, którą musisz zrobić, to przeskanować swoją witrynę w poszukiwaniu złośliwego oprogramowania. Tak, wiesz, że Twoja witryna została już zaatakowana przez hakerów, ale głębokie skanowanie sprawdzi wszystkie pliki, foldery i bazę danych pod kątem złośliwego oprogramowania, oszukańczych treści i luk w zabezpieczeniach. Jak powiedzieliśmy wcześniej, wyczyszczenie złośliwego oprogramowania nie wystarczy; musisz najpierw pozbyć się podstawowego problemu, który na to pozwolił.

Istnieje kilka sposobów na przeskanowanie Twojej witryny, a my porozmawiamy trochę o każdej z nich.

- Głębokie skanowanie witryny [ZALECANE]: Aby sprawdzić każdy plik, folder i wpis w bazie danych witryny WordPress, musisz zainstalować wtyczkę bezpieczeństwa WordPress i uruchomić skanowanie. Głębokie skanowanie wykryje każdą linię złośliwego oprogramowania i każdą zmienioną zmienną, która jest podejrzana. Zainstaluj MalCare i uzyskaj wyniki skanowania w mniej niż 5 minut.

- Użyj skanera online: jeśli chcesz przeskanować swoją witrynę bez instalowania wtyczki zabezpieczającej, możesz użyć skanera online, takiego jak Sucuri Sitecheck. Ten typ skanera zeskanuje cały publicznie widoczny kod Twojej witryny. To dobry pierwszy krok w diagnostyce, ponieważ skaner frontendowy oznacza złośliwe oprogramowanie w postach i na stronach.

Jednak nie sprawdza się podczas skanowania podstawowych plików WordPress, takich jak na przykład plik wp-config. Złośliwe oprogramowanie nie zawsze dobrze przylega do publicznie widocznych obszarów kodu, więc w najlepszym przypadku jest to półśrodek. - Ręczne skanowanie: Oprócz oczywistych przyczyn błędów ludzkich, istnieje wiele, wiele powodów, dla których nie zalecamy nikomu ręcznego skanowania (lub czyszczenia) ich witryny. W przypadku dużych witryn jest to zniechęcające zadanie i podatne na niezauważone ucieczkę wielu złośliwych programów.

Najlepszym sposobem na znalezienie złośliwego oprogramowania w Twojej witrynie jest przeskanowanie jej za pomocą wtyczki zabezpieczającej, takiej jak MalCare. Będziesz mieć ostateczną ocenę infekcji i możesz kontynuować usuwanie złośliwego oprogramowania.

Inne narzędzia diagnostyczne do wykrywania złośliwego oprogramowania

Jeśli do skanowania witryny używasz wtyczki zabezpieczającej innej niż MalCare, mogą wystąpić fałszywe alarmy. Wiadomo, że inne wtyczki, takie jak WordFence i iThemes, oznaczają nieszkodliwy niestandardowy kod jako złośliwe oprogramowanie ze względu na ich mechanizmy skanowania.

Chociaż komunikat o błędzie Deceptive Site Ahead jest wystarczającym wskaźnikiem złośliwego oprogramowania, możesz użyć następujących metod, aby samodzielnie przetestować infekcje złośliwym oprogramowaniem.

- Odwiedź swoją witrynę z przeglądarki incognito lub innego komputera, ponieważ hakerzy mogą ukryć złośliwe oprogramowanie przed administratorem

- Sprawdź liczbę stron zaindeksowanych w Google. Jeśli w Twojej witrynie zostały umieszczone strony zawierające spam, w wynikach wyszukiwania zobaczysz niezgodność liczb. Na przykład, jeśli Twoja witryna ma około 10 stron, powinieneś spodziewać się kilku więcej lub mniej. Zbyt duża liczba, powiedzmy 100, a nawet 1000, jest dobrym wskaźnikiem stron ze spamem.

- Poszukaj nietypowych dzienników aktywności użytkowników , które mogą wskazywać, że haker uzyskał nieautoryzowany dostęp do Twojej witryny za pomocą konta użytkownika. Może to być użytkownik, którego naruszono, lub użytkownik widmo, który wykazuje nietypową aktywność na tym koncie. Zmienione uprawnienia użytkowników, lawina zmian w postach i na stronach lub tworzenie nowych stron w ogóle są dobrymi wskaźnikami tutaj.

- Sprawdź dziwne trendy w danych analitycznych , takie jak skoki ruchu. Jeśli prowadzisz wydarzenie marketingowe lub reklamy, te skoki mogą być uzasadnione, w przeciwnym razie mogą być objawem złośliwego oprogramowania.

Ponadto Twoja witryna odnotuje spadek ruchu z powodu ostrzeżenia o wprowadzającej w błąd witrynie. Mniej osób odwiedzających Twoją witrynę spowoduje niższe liczby, a także zobaczysz odpowiedni spadek wskaźników zaangażowania. - Poszukaj ostrzeżeń Google Search Console. Google stara się ostrzegać swoich użytkowników, aby promować bezpieczne przeglądanie. Nawet jeśli nie masz konta w konsoli wyszukiwania, nadal możesz sprawdzić, czy Google wyświetla ostrzeżenie „Niezabezpieczona” dla Twojej witryny.

- Sprawdza luki w zabezpieczeniach zainstalowanych wtyczek i motywów , jeśli nie aktualizowałeś ich. Jeśli masz starsze wersje wtyczek i motywów, prawdopodobnie istnieją punkty wejścia dla złośliwego oprogramowania. Jeśli na pulpicie nawigacyjnym znajduje się flaga „Aktualizuj teraz” obok zainstalowanej wtyczki lub motywu, wyszukaj w Google ostatnio wykryte luki w tych konkretnych elementach.

- Usuń zerowane wtyczki i motywy. Kuszące jest zdobycie wtyczki premium lub motywu za darmo, ale zawsze jest ukryty cel. Nie ma czegoś takiego jak darmowy obiad. Wtyczki i motywy premium mają złamane licencje, co oznacza, że pierwotni programiści nie będą mogli wspierać ich aktualizacjami. I to jest łagodna strona zerowanego oprogramowania. To oprogramowanie często ma wbudowane backdoory i złośliwe oprogramowanie, dzięki czemu hakerzy mogą uzyskać dostęp do Twojej witryny po zainstalowaniu.

2. Usuń złośliwe oprogramowanie ze swojej witryny

Dobra, jesteśmy teraz w trybie bitwy. W tym miejscu sprawy mogą się skomplikować, w zależności od trasy, którą wybierzesz, aby usunąć złośliwe oprogramowanie ze swojej witryny. Istnieją 3 sposoby na pozbycie się złośliwego oprogramowania z witryny WordPress, która powoduje zwodniczą witrynę, a my omówimy każdy z nich, w kolejności od najbardziej skutecznego do najmniej skutecznego :

- Użyj wtyczki bezpieczeństwa, aby usunąć złośliwe oprogramowanie

- Zatrudnij eksperta ds. bezpieczeństwa, aby wyczyścił Twoją witrynę

- Wyczyść swoją witrynę ręcznie

Najważniejszą rzeczą jest szybkie oczyszczenie witryny. Za każdym razem, gdy zostawiasz złośliwe oprogramowanie na swojej stronie internetowej, straty są coraz większe. W niektórych przypadkach stają się wykładniczo gorsze.

Opcja 1: Użyj wtyczki zabezpieczającej, aby usunąć złośliwe oprogramowanie ze swojej witryny

Zalecamy użycie MalCare do usuwania złośliwego oprogramowania z witryny. Jest to najlepsza w swojej klasie wtyczka bezpieczeństwa dla Twojej witryny WordPress, ponieważ chirurgicznie usunie hacki z plików Twojej witryny i jej bazy danych. Po zakończeniu czyszczenia MalCare Twoja strona internetowa i dane będą całkowicie nienaruszone.

Aby korzystać z MalCare, wystarczy:

- Zainstaluj MalCare na swojej stronie internetowej

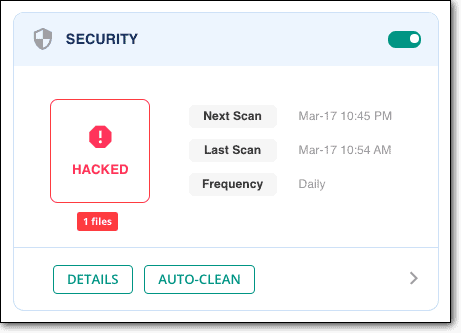

- Przeskanuj swoją witrynę z pulpitu nawigacyjnego

- Automatyczne czyszczenie po wyświetleniu monitu o usunięcie złośliwego oprogramowania

I to wszystko. Czyszczenie zajmuje kilka minut, a Twoja witryna znów jest jak nowa. Jeśli użyłeś MalCare do przeskanowania swojej witryny, wszystko, co musisz zrobić, to uaktualnić do natychmiastowego czyszczenia.

Po zainstalowaniu MalCare będzie codziennie skanować Twoją witrynę w poszukiwaniu zagrożeń i chronić ją przed botami i hakerami. Dzięki MalCare zyskujesz również potężną zaporę sieciową aplikacji, która pomoże Ci odfiltrować złośliwy ruch z kraju lub urządzenia, a także pulpit nawigacyjny, z którego możesz łatwo administrować swoją witryną.

Jak korzystać z MalCare, jeśli nie masz dostępu do swojej strony internetowej ?

Kiedy Twoja witryna zostanie zhakowana, często możesz odnieść wrażenie, że wszystkie drzwi zatrzaskują się przed Twoją twarzą. Google oznaczyło Twoją witrynę jako zwodniczą witrynę i teraz możesz w ogóle nie mieć do niej dostępu. Taki stan rzeczy może się zdarzyć, jeśli haker zainfekował Twoją witrynę poprzez przekierowanie lub zawiesił Twoje konto. Tak czy inaczej, nie możesz uzyskać dostępu do wp-admin, aby zainstalować wtyczkę bezpieczeństwa.

Nie wszystko jednak stracone. Skontaktuj się z nami lub wyślij wiadomość e-mail na adres support [at] malcare [dot] com, a my przeprowadzimy Cię przez kolejne kroki. Przeprowadzimy Cię przez proces cofania zawieszenia Twojej witryny.

Opcja 2: Zatrudnij eksperta ds. bezpieczeństwa WordPress

Jeśli zdecydujesz się nie instalować wtyczki zabezpieczającej, przejdź do eksperta ds. bezpieczeństwa WordPress, aby usunąć złośliwe oprogramowanie i oszukańcze treści ze swojej witryny. Chociaż nie możemy mówić o skuteczności innych ekspertów ds. Bezpieczeństwa, oczekujemy, że będą oni podłączeni do domeny bezpieczeństwa witryny WordPress, a tym samym będą w stanie zapewnić realne rozwiązanie.

Z naszego doświadczenia wynika, że naprawdę skuteczni eksperci ds. bezpieczeństwa są zbyt kosztowni; słusznie, ponieważ to, co robią, jest niezwykle techniczne i trudne. Powinniśmy wiedzieć, ponieważ mamy ich zespół w MalCare. Jedyna różnica polega na tym, że usługi naszych ekspertów są dostępne za darmo z naszą wtyczką bezpieczeństwa.

Opcja 3: Ręcznie wyczyść witrynę

Wyczyściliśmy tysiące stron internetowych dla klientów i nawet wtedy nie zalecamy czyszczenia ręcznego. Jest to proces obarczony ogromnym ryzykiem i niskimi szansami powodzenia — chyba że jesteś prawdziwym ekspertem ds. bezpieczeństwa WordPress. (W takim przypadku nie musisz czytać tego artykułu).

Jeśli zamierzasz samodzielnie walczyć ze złośliwym oprogramowaniem, pomożemy Ci najlepiej, jak potrafimy. Nie możemy zagwarantować, że odniesiesz sukces, ponieważ każdy hack może być bardzo różny i nie ma jednego uniwersalnego podejścia.

Aby rozpocząć ten proces, musisz wiedzieć, co następuje:

- Struktura plików WordPress i ich działanie: Które pliki są ważne, jak ze sobą współpracują, jak instalowane są motywy i wtyczki, jak działają.

- Programowanie: Co robią skrypty? W jaki sposób wchodzą ze sobą w interakcje? Co oni właściwie robią? Czy dodatkowy kod, który widzisz, to kod niestandardowy czy złośliwe oprogramowanie?

- Narzędzia zaplecza: praktyczna znajomość cPanel, SFTP, menedżera plików, phpMyAdmin i wszystkich innych narzędzi na koncie hosta internetowego.

Jeśli w ogóle nie jesteś zaznajomiony z którymkolwiek z powyższych, sugerujemy zatrzymanie się tutaj i wyczyszczenie za pomocą MalCare. Wspomnieliśmy wcześniej, że czas jest najważniejszy, a to nie jest moment na zdobycie biegłości w tych narzędziach, aby poradzić sobie z włamaniem.

A. Uzyskaj dostęp do swojej strony internetowej

Jeśli Twój dostawca usług hostingowych zawiesił Twoje konto, jest to pierwszy krok. W przeciwnym razie przejdź do następnego.

Skontaktuj się z pomocą techniczną dostawcy usług hostingowych, aby umieścili Twój adres IP na białej liście do czyszczenia. Zablokowaliby Twoją witrynę po przeprowadzeniu skanowania, więc poproś również o te wyniki. Wyniki będą stanowić punkt wyjścia do oczyszczenia złośliwego oprogramowania.

B. Wykonaj kopię zapasową swojej witryny

Jest to krytyczny krok w czyszczeniu: zrób kopię zapasową swojej witryny. Ręczne czyszczenie może pójść bardzo szybko w bok, a kopia zapasowa to jedyna rzecz, która uratuje sytuację. Nawet witryna zawierająca złośliwe oprogramowanie jest lepsza niż żadna witryna.

Jeśli Twój dostawca usług hostingowych wykryje złośliwe oprogramowanie w Twojej witrynie, może je również usunąć bez ostrzeżenia. Oczywiście zależy to od danego hosta internetowego, ale naprawdę lepiej jest zachować ostrożność.

Aby wykonać kopię zapasową, użyj BlogVault. Na początek dostępna jest 7-dniowa bezpłatna wersja próbna, a po skonfigurowaniu będzie wymagać regularnych automatycznych kopii zapasowych Twojej witryny. Nawet jeśli Twój dostawca usług hostingowych usunie Twoją witrynę, nadal będziesz mieć kopie zapasowe swojej witryny, ponieważ kopie zapasowe BlogVault są przechowywane na serwerach zewnętrznych. Ponadto wtyczka do tworzenia kopii zapasowych jest zawsze o wiele lepszym rozwiązaniem niż poleganie na ręcznych kopiach zapasowych i przywracaniu.

C. Pobierz ponownie rdzeń WordPress, wtyczki i motywy z repozytorium

Nie wiemy, gdzie może się ukrywać złośliwe oprogramowanie, więc na szczęście jest kilka rzeczy, które można całkowicie wymienić bez problemu. Zanotuj wersje, które zostały zainstalowane w Twojej witrynie, i pobierz je. Starsze lub nowsze wersje mogą mieć inny kod i mogą później powodować problemy ze zgodnością w Twojej witrynie.

Po pobraniu i rozpakowaniu porównaj pliki i foldery świeżych instalacji z tymi w Twojej witrynie. Jest to żmudny proces do wykonania ręcznie, więc możesz użyć narzędzia do sprawdzania różnic online, aby podkreślić różnice. Nadal będzie to żmudne, ale nieco szybsze.

Uwaga: niestandardowy kod z Twojej witryny nie jest złośliwym oprogramowaniem. Czasami projektanci stron internetowych muszą zmienić oficjalny kod, aby stworzyć odpowiednie środowisko dla witryny. Różnice mogą wynikać z tego powodu.

Nawiasem mówiąc, ta technika dopasowywania plików jest tym, czego większość wtyczek zabezpieczających, z wyjątkiem MalCare, używa do wykrywania złośliwego oprogramowania. Może się to okazać nieskuteczne, zwłaszcza w przypadku niestandardowego kodu.

W każdym razie zanotuj wszystkie różnice i odłóż pliki na bok. W tym momencie niczego nie usuwaj.

D. Sprawdź, czy nie ma fałszywych wtyczek

Ponieważ masz teraz łatwo pod ręką listę wtyczek i motywów, możesz sprawdzić, czy któraś z nich nie jest fałszywą wtyczką. W repozytorium WordPress nie znajdziesz fałszywych wtyczek do pobrania, a folder wtyczek zazwyczaj zawiera bardzo niewiele plików, czasem tylko jeden plik. Fałszywe wtyczki również nie są zgodne z typowymi konwencjami nazewnictwa dla wtyczek WordPress.

Jeśli w ogóle używasz zerowanego oprogramowania, możesz mieć pewność, że to prawdopodobnie powód, dla którego Twoja witryna została zhakowana. Zerowane wtyczki i motywy są atrakcyjne ze względu na niskie ceny, ale wiążą się z wysokimi kosztami. Hakerzy wprowadzają do kodu przynajmniej złośliwe oprogramowanie lub backdoory i czekają, aż ludzie je zainstalują, w ten sposób wprowadzając matę powitalną dla swoich nikczemnych działań.

mi. Ponownie zainstaluj rdzeń WordPress

Teraz, gdy masz już świeże instalacje, czas zacząć zastępować pliki i foldery. Powodem, dla którego sugerujemy zrobienie tego w ten sposób, jest to, że świeże instalacje zajmą się złośliwym oprogramowaniem załadowanym do katalogu plików Twojej witryny.

Jednak ta metoda nie jest również pozbawiona ryzyka. Równie dobrze instalacja lub przywracanie może się nie powieść, więc wykonaj kopię zapasową witryny, jeśli jeszcze tego nie zrobiłeś.

Zaloguj się do cPanel swojego konta hostingowego i użyj narzędzia File Manager, aby uzyskać dostęp do plików swojej witryny. Całkowicie zastąp następujące foldery:

/wp-admin

/wp-zawiera

Na szczęście te 2 foldery zawierają tylko podstawowe pliki WordPress i rzadko zmieniają się nawet między wersjami. Twoje treści i konfiguracje są przechowywane w innym miejscu, więc pozostaną nienaruszone. W rzeczywistości foldery te nie powinny różnić się od ich odpowiedników z czystą instalacją.

Następnie poszukaj dziwnego kodu w tych krytycznych plikach:

indeks.php

wp-config.php

wp-settings.php

wp-load.php

.htaccess

Zdajemy sobie sprawę, że stosowanie „nieparzystego kodu” nie jest łatwą dyrektywą, ale złośliwe oprogramowanie może przybierać różne formy. Sugerujemy wyszukanie skryptów, których nie ma w czystych instalacjach, i uważne ich zbadanie. Tylko dlatego, że nie ma ich w czystych instalacjach, nie oznacza to, że są złośliwym oprogramowaniem, ale jest to dobre miejsce, aby zacząć.

Zachowaj szczególną ostrożność, jeśli zdecydujesz się grzebać w tych plikach. Jedna mała zmiana może całkowicie zepsuć Twoją witrynę. Odzyskanie po tym jest trudnym zadaniem.

Następnie plik /wp-uploads nie powinien w ogóle zawierać żadnych plików PHP (plików takich jak wp-tmp.php). Usuń wszystko, co znajdziesz w tym folderze.

Niestety, w tym momencie nie możemy udzielić bardziej szczegółowych porad. Jak powiedzieliśmy wcześniej, złośliwe oprogramowanie może wyglądać jak absolutnie wszystko. Widzieliśmy zhakowane pliki obrazów i pliki ikon, z których wszystkie na pierwszy rzut oka wyglądają zupełnie niewinnie.

Jeśli uważasz, że cały plik jest złośliwym oprogramowaniem, zamiast go usuwać, poddaj go kwarantannie. Oznacza to, że zmieniasz rozszerzenie pliku na coś, co nie jest wykonywalne: na przykład php na pho.

Jeśli podejrzewasz, że jakiś kod jest złośliwy, spróbuj go usunąć, aby zobaczyć, co się stanie. W przypadku awarii witryny możesz zastąpić plik tym samym plikiem z kopii zapasowej.

F. Wyczyść foldery wtyczek i motywów

Następnym krokiem do wyczyszczenia jest folder /wp-content ze wszystkimi plikami wtyczek i motywów. Powtórz ten sam proces, który właśnie zrobiłeś z podstawowymi plikami WordPress, dokładnie porównując kod, aby znaleźć zmiany i uzupełnienia.

Ponownie chcemy przestrzec przed usuwaniem czegokolwiek innego w skrócie. Jeśli zmieniłeś ustawienia i konfiguracje, powinieneś spodziewać się pewnych zmian w kodzie. Jeśli jednak nie masz nic przeciwko całkowitemu wyczyszczeniu dostosowywania, najszybszym sposobem na usunięcie złośliwego oprogramowania ukrytego w tych plikach jest całkowite zastąpienie wtyczek i plików motywów.

Z naszego doświadczenia wynika, że administratorzy nie chcą stracić żadnych możliwości dostosowywania, a jest to uczciwe podejście ze względu na wymaganą pracę.

Podczas usuwania złośliwego oprogramowania warto wiedzieć, jak działa kod na stronie internetowej. Skrypty złośliwego oprogramowania mogą być całkowicie nieszkodliwe, dopóki inny plik ich nie wykona. Drugi plik również będzie wyglądał zupełnie nieszkodliwie. Ten mechanizm zamka i klucza w niektórych złośliwych programach również utrudnia jego wykrycie.

Jeśli Twoja witryna zawiera wiele wtyczek i motywów, aktywnych lub innych, wykonanie tego kroku może zająć zespołowi wyszukiwarek kilka dni. Ze względu na czas sprawdź, czy w następujących plikach aktywnego motywu nie ma złośliwego oprogramowania:

nagłówek.php

stopka.php

funkcje.php

W poprzedniej sekcji wspomnieliśmy o szukaniu luk w zainstalowanych wtyczkach. Zacznij od tych wtyczek i przejrzyj listę. Nie przestawaj szukać, nawet jeśli wydaje ci się, że znalazłeś złośliwe oprogramowanie w połowie listy. Złośliwe oprogramowanie może znajdować się we wszystkich plikach jednocześnie, więc musisz wszystko sprawdzić.

G. Wyczyść złośliwe oprogramowanie z bazy danych

Pobierz bazę danych swojej witryny z phpMyAdmin lub z kopii zapasowej, którą zrobiłeś. Sprawdź każdą z tabel pod kątem nieoczekiwanych skryptów. Zacznij od postów i stron, ponieważ są one najczęściej kierowane i stamtąd działają.

W przypadku włamania przekierowania złośliwe oprogramowanie infekuje każdy post i stronę. Więc jeśli znajdziesz skrypt złośliwego oprogramowania w jednym, możesz użyć zapytań SQL, aby znaleźć ten sam skrypt w innych postach i stronach i wyczyścić go. Nasze wcześniejsze zastrzeżenie nadal obowiązuje: nie przestawaj patrzeć w połowie.

Musisz zachować szczególną ostrożność, jeśli Twoja witryna jest przeznaczona do handlu elektronicznego. Twoja baza danych będzie zawierać krytyczne informacje o użytkownikach i zamówieniach, więc bądź w 100% pewien, że usuwasz tylko złośliwe oprogramowanie.

H. Usuń wszystkie backdoory

Po usunięciu infekcji nadszedł czas, aby zamknąć punkt wejścia. Mogą to być luki w zabezpieczeniach wtyczek i motywów, które należy później usunąć, aktualizując je. Jednak wcześniej musisz sprawdzić, czy nie ma backdoorów.

Backdoory to tajne tunele do Twojej witryny, a jeśli pozostaną, Twoja witryna z pewnością zostanie ponownie zainfekowana. Niestety, podobnie jak złośliwe oprogramowanie, backdoor może znajdować się niemal wszędzie.

Spróbuj wyszukać takie funkcje:

ocena

base64_decode

gzinflate

preg_replace

str_rot13

Ten kod nie oznacza, że są to backdoory, ponieważ istnieją uzasadnione zastosowania tego kodu. Ale może tak być, więc warto to sprawdzić. Zanim jednak je usuniesz, przeanalizuj je dokładnie, aby ustalić, co robią.

I. Prześlij ponownie oczyszczone pliki

Gdy masz czystą witrynę, musisz ją przywrócić. Najpierw musisz usunąć istniejące pliki i bazę danych, a zamiast tego przesłać oczyszczone odpowiedniki. Zaloguj się do cPanel i użyj Menedżera plików i phpMyAdmin, aby to zrobić. Alternatywnie możesz użyć SFTP do zarządzania procesem przywracania.

J. Wyczyść pamięć podręczną

Opróżnij pamięć podręczną WordPress, aby przeglądarki odwiedzających ładowały oczyszczoną wersję Twojej witryny, a nie starą wersję zhakowaną.

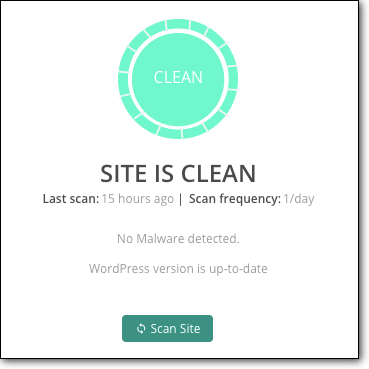

k. Użyj skanera bezpieczeństwa, aby potwierdzić, że złośliwe oprogramowanie na pewno zniknęło

Zasadniczo jest to sprawdzenie, czy wszystko poszło zgodnie z planem i czy rzeczywiście pomyślnie wyczyściłeś złośliwe oprogramowanie. Użyj tego samego skanera z sekcji skanowania, aby potwierdzić.

Dlaczego należy unikać ręcznego czyszczenia zhakowanej witryny WordPress?

Włamanie jest jak infekcja, a w całym artykule można było zauważyć, że odnosimy się do złośliwego oprogramowania w ten sposób. Gdybyś miał infekcję, chciałbyś udać się do specjalisty w celu usunięcia. Nie próbowałbyś znaleźć każdego przypadku infekcji w systemie i usunąć go jeden po drugim.

Może to zabrzmieć dramatycznie, ale strona internetowa ma kluczowe znaczenie dla tych, którzy ją prowadzą. Mogą być kamieniem węgielnym Twojej firmy i nie należy ich lekceważyć. Nawet osobiste blogi uwzględniają zainwestowany czas.

Ręczne czyszczenie często kończy się niepowodzeniem, a całe strony internetowe są tracone. Przywrócenie ich później jest trudne, chyba że masz kopię zapasową na początek. Dlatego na początku tak mocno kładliśmy nacisk na tworzenie kopii zapasowych.

Nawet eksperci ds. bezpieczeństwa WordPress używają narzędzi do wyszukiwania złośliwego oprogramowania, ponieważ tak jest po prostu lepiej. Wtyczka bezpieczeństwa to narzędzie, którego możesz użyć bez eksperta, aby uwolnić swoją witrynę ze szponów złośliwego oprogramowania.

Usuń oszukańczą witrynę, przesyłając prośbę o sprawdzenie do Google

W tym momencie ostrzeżenie o wprowadzającej w błąd witrynie będzie nadal widoczne, mimo że złośliwe oprogramowanie zostało usunięte. Dzieje się tak, ponieważ Google nie przeskanował jeszcze Twojej świeżo wyczyszczonej witryny. W końcu to zrobią, ale nie ma sposobu, aby powiedzieć, jak długo to potrwa, więc musisz podjąć kroki, aby ominąć oszukańczą witrynę.

OSTRZEŻENIE: zanim prześlesz prośbę o sprawdzenie do Google, musisz mieć 100% pewność, że w Twojej witrynie nie ma żadnych śladów złośliwego oprogramowania. Jeśli Twoja witryna jest nadal zainfekowana, Google odrzuci Twoją prośbę o naprawienie zwodniczej wiadomości ostrzegawczej z Twojej witryny WordPress. Jeśli zostaniesz odrzucony przez Google zbyt wiele razy, Google oznaczy Cię jako „powtarzającego się przestępcy” i nie będziesz mógł poprosić o sprawdzenie przez 30 dni.

Prośba o sprawdzenie to prosty proces, a każda prośba jest ręcznie sprawdzana przez ich zespół.

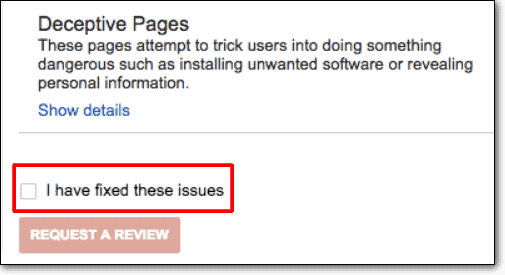

- Zaloguj się do Google Search Console

- Znajdź kartę Problemy z bezpieczeństwem i przewiń w dół

- Kliknij przycisk „Poproś o sprawdzenie”.

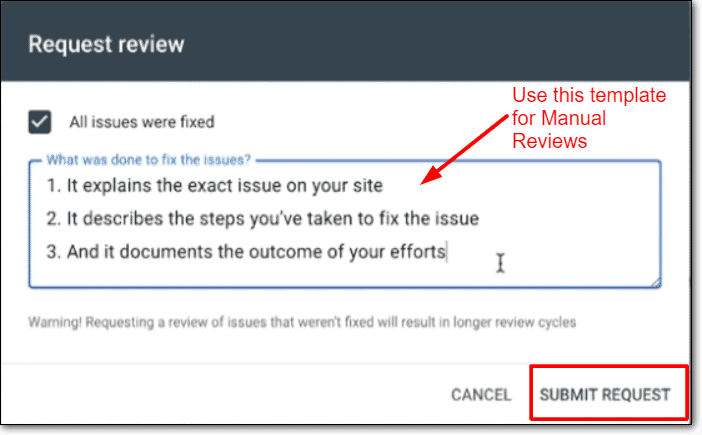

- Wypełnij formularz, podając wszystkie istotne informacje o krokach podjętych w celu rozwiązania problemów związanych z bezpieczeństwem

- Złożyć wniosek

Rozpatrzenie prośby o sprawdzenie zajmuje kilka dni i niestety w tym czasie ostrzeżenie Chrome o wprowadzającej w błąd witrynie będzie nadal wyświetlane. Nie można temu zaradzić ani przyspieszyć. Wysyłanie zbyt wielu próśb o sprawdzenie również do Google jest złą praktyką, a ta strategia przyniesie odwrotny skutek, jeśli zablokują Cię jako recydywistę.

Kluczem tutaj jest cierpliwość i oczekiwanie na wyniki żądania.

Co zrobić, jeśli Twoja witryna jest czysta, a prośba o sprawdzenie nadal kończy się niepowodzeniem?

Często zdarzało się, że ludzie wysyłali do nas e-maile z tym problemem, informując, że ich czysta witryna jest oflagowana pod kątem oszukańczych treści. Zwykle jest to spowodowane dwiema sytuacjami:

- Jeśli administrator użył innej wtyczki do wyczyszczenia swojej witryny lub spróbował to zrobić ręcznie, niektóre złośliwe oprogramowanie pozostało. Tak więc sprzątanie zakończyło się niepowodzeniem, a Google wykrył je jako takie.

- Jeśli czyszczenie zakończyło się sukcesem, mogą występować małe pozostałości, takie jak złe linki, które powodują alerty.

Bezpieczne przeglądanie Google rzadko pokazuje fałszywe alarmy, ale jeśli tak, to dlatego, że ich narzędzia skanują wersje witryny w pamięci podręcznej. Wyczyść pamięć podręczną witryny i przeskanuj ją jeszcze raz, aby mieć absolutną pewność, że złośliwe oprogramowanie na pewno zniknęło. Następnie możesz poprosić o kolejną recenzję.

Jak zapobiec ponownemu pojawieniu się komunikatu o błędzie Deceptive Site Ahead?

Chroń swoją witrynę przed złośliwym oprogramowaniem, a Twoja witryna nigdy nie powinna mieć kolejnego przypadku zwodniczej wiadomości z wyprzedzeniem. Może to zabrzmieć prosto, ale ochrona witryny w obliczu stale ewoluującego krajobrazu zagrożeń bez pomocy to nie żart.

Oto kroki, które możesz podjąć, aby zapobiec ponownej infekcji i chronić swoją witrynę internetową, dane i odwiedzających przed szkodami:

- Zainstaluj wtyczkę zabezpieczającą, taką jak MalCare , kompleksowe rozwiązanie, które skanuje, czyści i chroni Twoją witrynę

- Wdrażaj silne zasady dotyczące haseł , na przykład wymagaj regularnych zmian

- Regularnie przeglądaj konta użytkowników i nadawaj tylko minimalne wymagane uprawnienia

- Wybierz dobre wtyczki i motywy od renomowanych programistów; zdecydowanie nie ma zerowanego oprogramowania

- Zainstaluj protokół SSL , aby szyfrować komunikację zwrotną i wychodzącą z Twojej witryny

- Regularnie aktualizuj wszystko , zwłaszcza aktualizacje, które łatają luki w zabezpieczeniach

- Zainwestuj w kopie zapasowe do ubezpieczenia

- Zaimplementuj środki wzmacniające WordPress, które działają za pomocą kilku szybkich kliknięć.

Bezpieczeństwo witryny to ciągły proces, ponieważ złośliwe oprogramowanie ciągle się zmienia. Dobra wtyczka bezpieczeństwa jest niepodlegającą negocjacjom częścią dobrej strategii bezpieczeństwa i zapewni ci dobrą pozycję na dłuższą metę.

Dlaczego Google oznacza niebezpieczne witryny?

Bezpieczne przeglądanie Google to funkcja, którą Google zapewnia użytkownikom wyszukiwania, aby mogli oni bezpiecznie przeglądać (jak sugeruje nazwa). Dlatego Google chce trzymać swoich użytkowników z dala od oszukańczych treści, spamu, złośliwego kodu i niebezpiecznych witryn.

Przykładem niebezpiecznego przeglądania jest sytuacja, w której hakerzy mogą umieszczać oszukańcze treści w witrynie internetowej, aby nakłonić odwiedzających do udostępnienia poufnych informacji, takich jak hasła lub dane karty kredytowej. Nazywa się to phishingiem i jest rodzajem ataku socjotechnicznego.

Bezpieczne przeglądanie Google chroni również użytkowników przed odwiedzaniem witryn ze szkodliwymi plikami do pobrania. Haker może również wykorzystać Twoją witrynę do zainfekowania wielu urządzeń użytkowników, jeśli pobiorą te treści.

Hakerzy i złośliwe oprogramowanie są niebezpiecznym zagrożeniem, a wiele osób i firm poniosło straty z powodu ich nikczemnej działalności. Google i wiele innych odpowiedzialnych firm chce chronić użytkowników internetu, a Bezpieczne przeglądanie jest na to sposobem.

Co powoduje, że w witrynie pojawia się zwodnicza witryna Google Chrome?

Witryny zainfekowane złośliwym oprogramowaniem służą do rozprzestrzeniania wirusów, keyloggerów i trojanów na inne urządzenia. Mogą być również wykorzystywane do ułatwiania innych włamań i złośliwych ataków. Ostatecznie są one wykorzystywane do kradzieży krytycznych danych, takich jak dane logowania i informacje finansowe.

Oto niektóre z typowych infekcji, które powodują wyświetlanie zwodniczych ostrzeżeń przed witryną:

- Phishing to atak socjotechniczny, co oznacza, że haker utworzył pozornie oficjalną stronę internetową, aby skłonić użytkownika do dobrowolnego podania informacji, takich jak numery kart kredytowych, numer telefonu i adres e-mail. Jest to główny powód, dla którego witryna jest oznaczana jako zwodnicza, mimo że Bezpieczne przeglądanie Google zawiera ostrzeżenie poświęcone oznaczaniu witryn wyłudzających informacje.

- Osadzone treści socjotechniczne mogą promować złośliwe łącza i nielegalne interesy. Mogą również przekierować użytkowników sieci do złośliwej witryny. Dość często te osadzone treści są ukryte przed administratorami, więc widzą je tylko odwiedzający.

- Ataki WordPress XSS mogą wykorzystywać luki w Twojej witrynie, wtyczkach i motywach w celu wstawienia złośliwego kodu JavaScript do kodu frontendu lub backendu.

- Ataki typu SQL injection mogą służyć do infiltracji, modyfikowania i niszczenia bazy danych witryny. Można go również użyć do wysłania kopii całej bazy danych do hakera.

- Nieprawidłowa instalacja Twojego certyfikatu SSL może czasami spowodować wyświetlenie ostrzeżenia, ponieważ Twoja witryna faktycznie wyświetla teraz treści z 2 oddzielnych witryn: HTTPS i HTTP. Jest to bardziej znane jako ostrzeżenie o mieszanych treściach, ponieważ Google traktuje witryny HTTP i HTTPS jako oddzielne podmioty.

Oprócz infekcji złośliwym oprogramowaniem Google oznaczy również Twoją witrynę, jeśli masz „niewystarczająco oznaczone usługi innych firm”. Oznacza to, że jeśli prowadzisz stronę internetową w imieniu innego podmiotu, ale nie zaznaczyłeś tego wyraźnie w swojej witrynie, Twoje treści mogą zostać uznane za wprowadzające w błąd.

Jaki wpływ na Twoją witrynę ma ostrzeżenie o wprowadzającej w błąd witrynie?

In short, the impact of deceptive website warning is bad. Even if you don't see the effects immediately, hacks worsen over time. Hackers are out to use your website for their financial gain, and thus can fill your website with deceptive content, links to spammy websites or even use your website to infect devices and other websites.

Typically, the impact of a hack will manifest in the following ways. This list is not exhaustive, but indicative of the kind of damage that a malware can wreak:

- SEO rankings will plummet

- Loss of brand trust and reputation

- Loss of revenue for businesses

- Loss of work and effort put into building the website

- Clean up costs

- Legal issues because of compromised user data

Malware is bad for every stakeholder in your business, right from your business and visitors, to your web host and Google. The only person who benefits is the hacker; someone who has put in zero effort to get your website to where it is, and yet is able to unfairly profit off the backs of your effort.

Wniosek

If you have reached this point of the article, thank you for reading! We have put together this resource in order to help you navigate this scary time, and hope you found the information helpful.

If you have a single takeaway from this article, please let it be that a security plugin with an integrated firewall has to be on all your WordPress websites. Trust us, it will save you a great deal of grief and frustration.

Have thoughts you would like to share? Drop us an email! We'd love to hear from you!

Często zadawane pytania

Why is my website showing 'Dangerous' in the address bar?

Your WordPress website has been hacked, and therefore Google Safe Browsing has flagged your website as dangerous. In order to get rid of deceptive site ahead warning, you need to remove the malware, and request a review from Google. This article has the steps to help you do just that.

How to fix the Google chrome deceptive site ahead?

There are 3 steps to fix the Google chrome deceptive site ahead:

- Scan your website for malware

- Remove the malware using a security plugin

- Request a review from Google

How does Google know that your website has been hacked?

Google crawls your website regularly to index your website and its pages. As a part of that exercise, it scans your pages for malware. If malware or suspicious activity is found on your website, it gets listed on the blacklist.

Google uses scanners and other tools to check for malware on your website. For instance, if your website contains links to spam websites or the site is deceptive, Google will recognize this is deceptive content and flag it accordingly.

What to do when your website has been flagged with the google deceptive site ahead?

Remove the malware as fast as possible. We know it is hard to hear that your website has been hacked, and often admins panic. But we assure you that your site is recoverable.