Łatwe usuwanie złośliwego oprogramowania WordPress

Opublikowany: 2022-04-04Spis treści

Wstęp

Jeśli jesteś właścicielem witryny WordPress, musisz upewnić się, że jest dobrze chroniona i usunąć złośliwe oprogramowanie WordPress. Cyberprzestępcy z łatwością zorientują się w zagrożonej witrynie. Mogą uszkodzić Twoją witrynę na różne sposoby, w tym infekować ją złośliwym oprogramowaniem.

Złośliwego oprogramowania nie należy lekceważyć, ponieważ ewoluuje i rośnie każdego roku. Możesz zapobiec temu problemowi, na przykład często aktualizując swoją witrynę.

Poza tym powinieneś uzbroić się w WordPress i wiedzę internetową, aby pomóc Ci dowiedzieć się, co jest najlepsze dla Twojej witryny.

Co to jest złośliwe oprogramowanie?

Oprogramowanie, które wykorzystuje luki w zabezpieczeniach witryny w celu wykonywania niepożądanych operacji, jest powszechnie nazywane złośliwym oprogramowaniem. W kontekście witryn WordPress złośliwe oprogramowanie może negatywnie wpłynąć na wydajność witryny na każdym poziomie, w tym na serwerze sieciowym, wrażeniach użytkownika, a nawet SEO. Innymi słowy, jeśli zignorujesz teraz to, co dzieje się z Twoją witryną, może się okazać, że jest za późno, aby ją zapisać.

Aby stworzyć bezpieczną witrynę WordPress, musisz monitorować wydajność swojej witryny i wykrywać zmiany w miarę ich pojawiania się.

Jakie są rodzaje złośliwego oprogramowania?

Występuje w różnych kształtach i rozmiarach, z których każdy może powodować własny zestaw problemów. Oto niektóre z najczęstszych typów złośliwego oprogramowania, o których należy pamiętać:

- Adware — automatycznie wyświetla niechciane elementy reklamowe w Twojej witrynie.

- Oprogramowanie szpiegujące — zbiera dane w niewidoczny sposób, aby wykraść poufne informacje.

- Trojany — złośliwe oprogramowanie podszywające się pod legalne oprogramowanie w celu oszukania ludzi do uruchomienia śmiertelnego programu. W niektórych sytuacjach może samoistnie zmienić wygląd i zawartość Twojej witryny.

- Wirus — zawiera złośliwy kod, który uszkadza pliki i rozprzestrzenia się po całej witrynie. Towarzyszy temu na ogół gwałtowny wzrost wykorzystania serwerów.

- Ransomware — szyfruje witrynę do momentu zapłaty określonej kwoty pieniędzy.

Jeśli zauważysz którykolwiek z powyższych objawów w swojej witrynie, możesz cierpieć na infekcję złośliwym oprogramowaniem.

Co więcej, może to wpłynąć na ranking Twojej witryny pod kątem optymalizacji pod kątem wyszukiwarek (SEO). Jeśli Google znajdzie witrynę zainfekowaną złośliwym oprogramowaniem lub uznaną za niebezpieczną, wyświetli ostrzeżenie.

Dlatego ochrona witryny WordPress przed złośliwym oprogramowaniem powinna być Twoim priorytetem.

Co złośliwe oprogramowanie może zrobić z Twoją witryną?

Pomimo tego, że WordPress jest dobrze utrzymany i bezpieczny, zawiera wiele wad, które mogą narazić Twoją witrynę i jej odwiedzających na zagrożenia ze strony złośliwego oprogramowania. W rezultacie zwracanie szczególnej uwagi na bezpieczeństwo Twojej witryny ma kluczowe znaczenie.

Oto niektóre z zagrożeń stwarzanych przez złośliwe oprogramowanie:

- Niechciane zmiany treści lub witryny, takie jak dodawanie lub usuwanie elementów bez Twojej zgody.

- Dane wrażliwe, takie jak dane osobowe użytkowników, zostały naruszone.

- Spam może przybierać postać wiadomości e-mail lub wątpliwych linków rozpowszechnianych w Twojej witrynie.

- Twój adres URL jest przekierowywany do podejrzanych witryn promujących oszustwa, nieodpowiednie treści lub niebezpieczne reklamy.

- Nagły wzrost wykorzystania zasobów serwera.

- Twoja witryna została oznaczona przez Google jako niebezpieczna zarówno w przeglądarce, jak i w wynikach wyszukiwania.

- Negatywny wpływ SEO.

Jak wykryć złośliwe oprogramowanie w witrynie WordPress?

Istnieją różne metody określania, czy Twoja witryna WordPress została zhakowana lub zainfekowana niebezpiecznym kodem lub złośliwym oprogramowaniem.

Najważniejszym aspektem ochrony przed jakimkolwiek niebezpieczeństwem jest zapobieganie, co oznacza, że musimy podjąć określone kroki w celu usunięcia złośliwego oprogramowania z naszej witryny WordPress i zabezpieczenia go.

Najważniejszą rzeczą, jaką powinni zrobić użytkownicy WordPressa, jest aktualizowanie swoich witryn do najnowszej dostępnej stabilnej wersji; nowa wersja zazwyczaj naprawia typowe luki WordPress wykryte we wcześniejszych wersjach. Ponadto ważne jest, aby zrobić to samo z używanymi przez nas wtyczkami, a także usunąć te, których nie używamy.

Uruchom skanowanie antywirusowe

Ponieważ większość nowych właścicieli witryn WordPress nie instaluje od razu skanera bezpieczeństwa, złośliwe oprogramowanie lub wstrzyknięty złośliwy kod mogą pozostać niewykryte przez długi czas.

W rezultacie optymalny czas na przeszukanie Twojej witryny pod kątem złośliwego kodu i złośliwego oprogramowania jest właśnie teraz. Wielu użytkowników nie wykryje, że ich witryna działa nieprawidłowo, dopóki nie będzie za późno.

Nawet jeśli Twoja witryna nie została zhakowana lub nie jest zainfekowana, powinieneś nauczyć się skanować ją w poszukiwaniu szkodliwego kodu. Pomoże to w zapobieganiu przyszłym atakom na Twoją witrynę.

Co więcej, znajomość odpowiednich narzędzi i metod pomoże Ci wzmocnić bezpieczeństwo WordPress i zablokować witrynę jak profesjonalista.

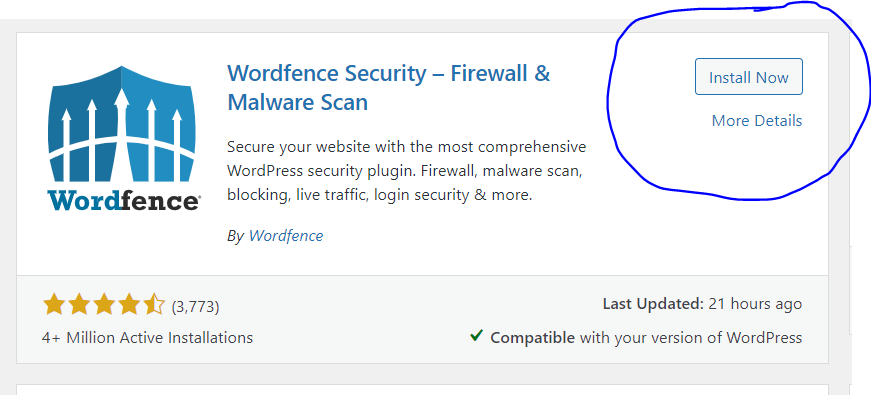

Wordfence to popularna wtyczka bezpieczeństwa WordPress, która pozwala szybko przeskanować witrynę WordPress w poszukiwaniu podejrzanego kodu, tylnych drzwi, złośliwego kodu i adresów URL oraz znanych wzorców infekcji.

Automatycznie przeskanuje Twoją witrynę pod kątem typowych zagrożeń internetowych, ale w dowolnym momencie możesz również uruchomić własne szczegółowe skanowanie witryny.

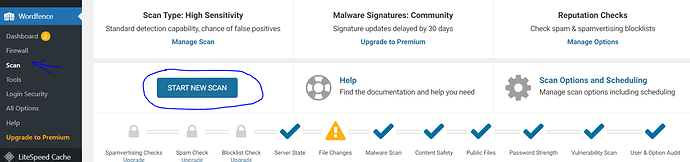

Skanuj za pomocą Wordfence (jeśli masz dostęp administratora WordPress)

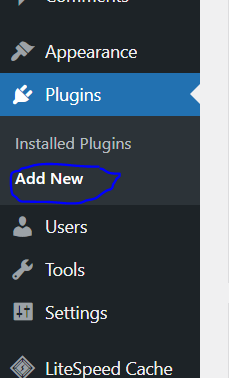

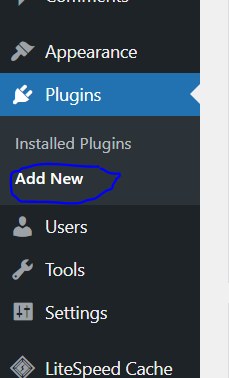

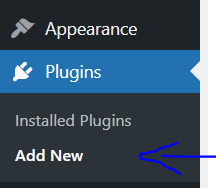

Kliknij Wtyczki → Dodaj nowy z menu po lewej stronie

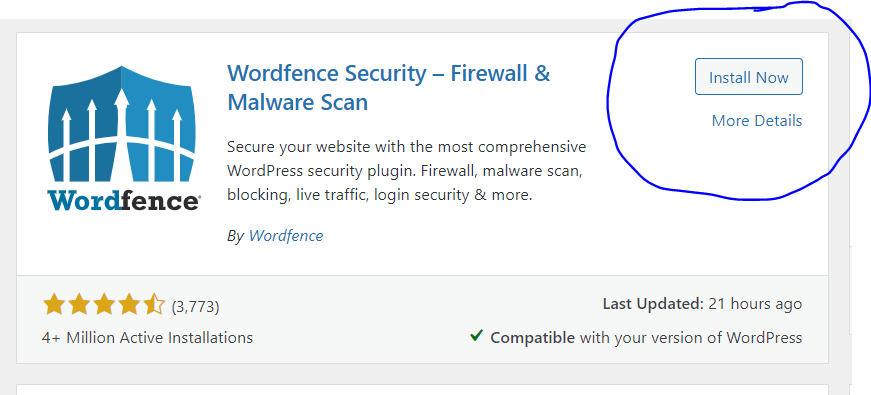

Wyszukaj Wordfence , zainstaluj i aktywuj.

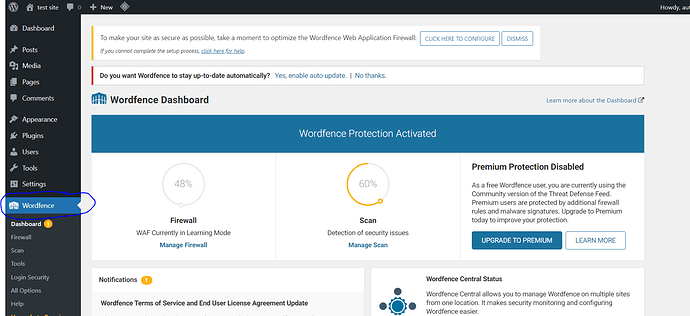

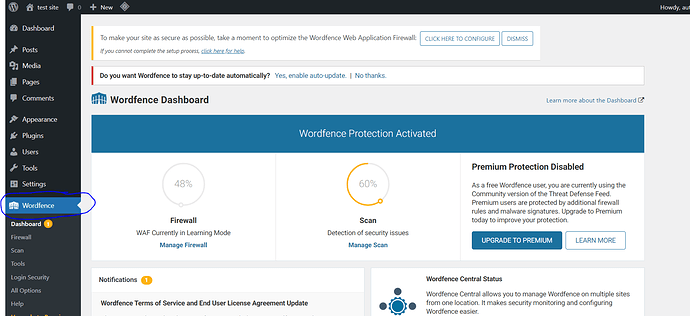

Teraz możesz łatwo przejść do Dashboard → Wordfence z menu po lewej stronie, aby przeskanować swoją witrynę WordPress.

Wyświetlanie listy plików według daty modyfikacji

Dostęp do plików przez FTP i sortowanie ich według daty modyfikacji to jeden z najszybszych sposobów na znalezienie potencjalnie szkodliwych plików. W rezultacie osoby, które niedawno doświadczyły jakiejś formy zmiany, wyświetlą się jako pierwsze.

Jeśli nie wprowadziliśmy w nich żadnych zmian, może to oznaczać, że w środku jest jakiś kod, który tworzy problem.

Wadą tej techniki jest to, że musisz przeszukać wszystkie foldery witryny, aby znaleźć każdy z zainfekowanych plików, co może być czasochłonnym zadaniem, jeśli kod został wstawiony do dużej liczby plików.

Możesz użyć poniższego polecenia, aby znaleźć ostatnio zmodyfikowane pliki

find /home/domain.com/public_html -mtime -2 -ls

Będziesz musiał zastąpić /home/domain.com/public_html rzeczywistą ścieżką Twojej witryny.

Możesz również znaleźć zmodyfikowane pliki w ciągu ostatnich 5 dni za pomocą

find /home/domain.com/public_html -mtime -5 -ls

Możesz także użyć polecenia grep , aby znaleźć odniesienia do kodowania base64, które jest najczęściej używane przez hakerów.

grep --include=*.php -rn . -e "base64_decode"

W poniższym poleceniu wszystkie katalogi i podkatalogi są przeszukiwane pod kątem plików kończących się na .php, a wszystkie pliki zawierające ciąg tekstowy „base64_decode” są drukowane wraz z numerem wiersza, dzięki czemu można zobaczyć, gdzie pojawia się w każdym pliku.

Najpierw wykonaj kopię zapasową swojej witryny WordPress

Pierwszą rzeczą do zrobienia przed przejściem do przodu jest utworzenie kopii zapasowej witryny WordPress.

Bardzo ważne jest, aby móc tworzyć kopie zapasowe plików w witrynie WordPress. Masz zabezpieczenie, jeśli Twoja witryna została zhakowana lub musisz przywrócić ją do poprzedniej wersji, okresowo tworząc jej kopię zapasową.

Narażasz się na niebezpieczeństwo utraty całej swojej ciężkiej pracy, jeśli nie masz na swoim miejscu mechanizmu tworzenia kopii zapasowych. To jest coś, czego nie chciałbyś, aby przytrafiło się twojemu najgorszemu wrogowi.

Zanim spróbujesz odzyskać swoją witrynę, wykonaj kopię zapasową plików i bazy danych, abyśmy mogli powrócić do punktu A, gdy coś pójdzie nie tak. Należy zapisać następujące pozycje:

- Twoja baza danych MySQL

- Dane Twojej strony internetowej

Aby to zrobić, wykonaj poniższe czynności

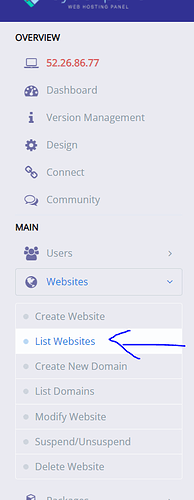

- Przejdź do swojego konta panelu CyberPanel i kliknij stronę z listą

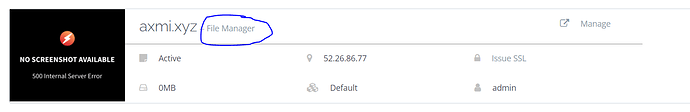

- Kliknij menedżera plików swojej witryny

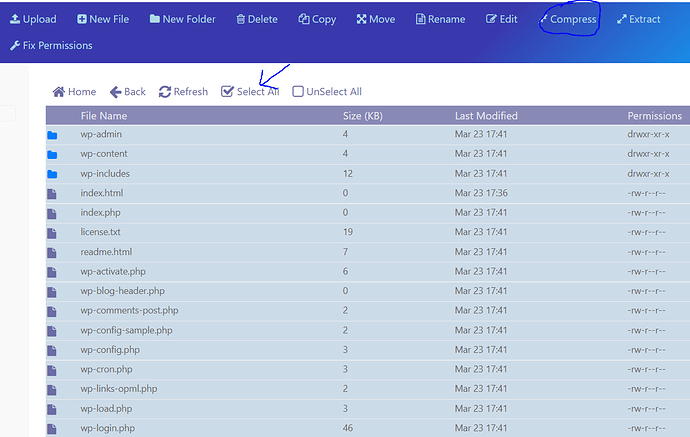

- Otwórz

public_htmli zaznacz wszystkie pliki, a następnie kliknij Kompresuj

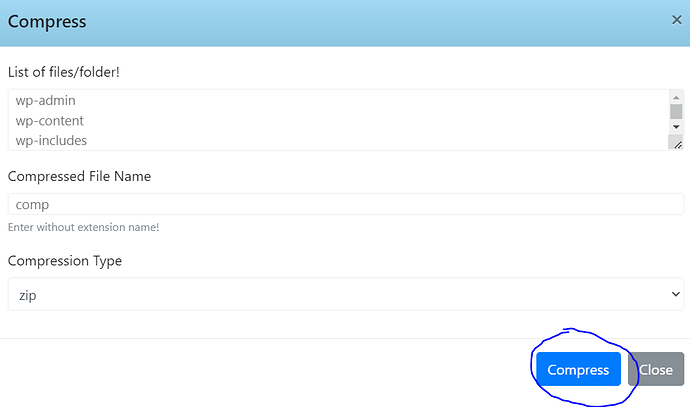

- Nazwij plik i wybierz typ kompresji, a następnie kliknij Kompresuj

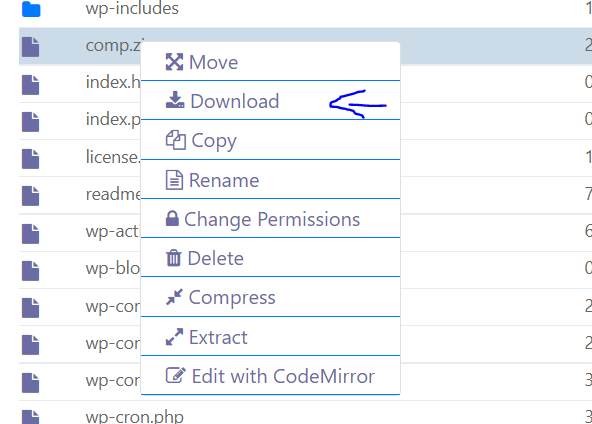

- Kliknij prawym przyciskiem myszy plik zip i kliknij Pobierz

- Kliknij prawym przyciskiem myszy

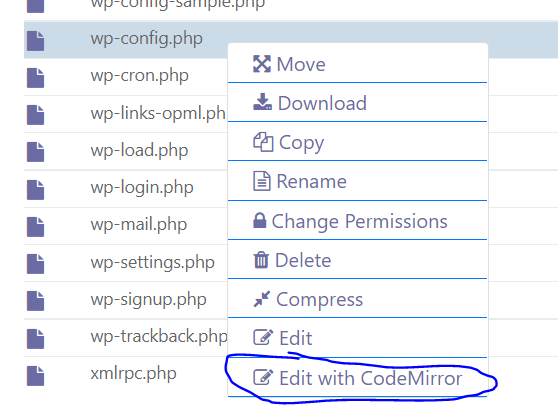

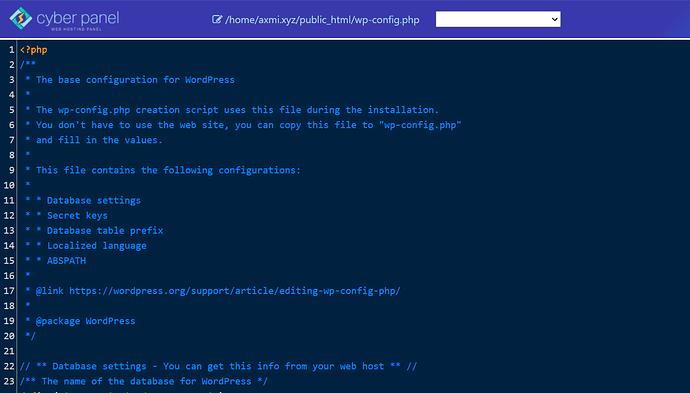

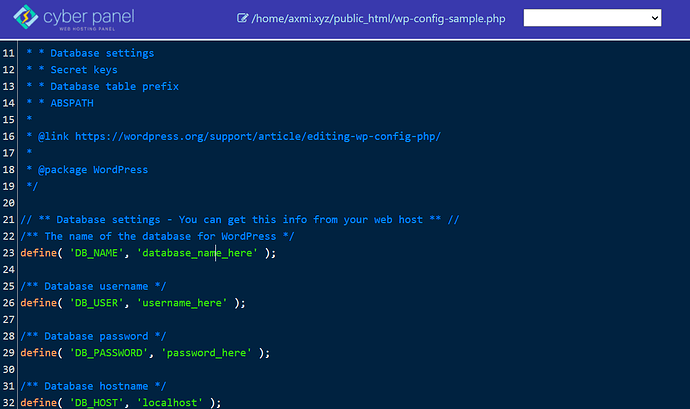

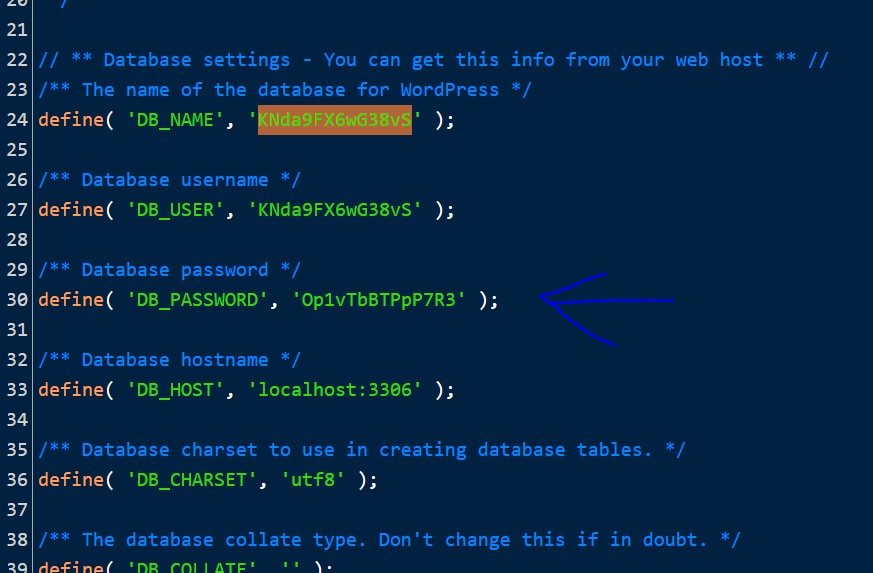

wp-config.phpi kliknij Edytuj za pomocą Code Mirror

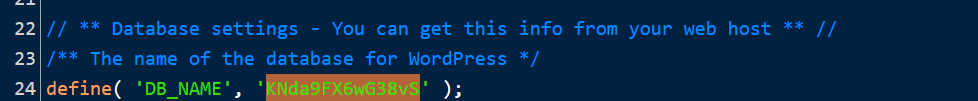

- Zanotuj nazwę swojej bazy danych

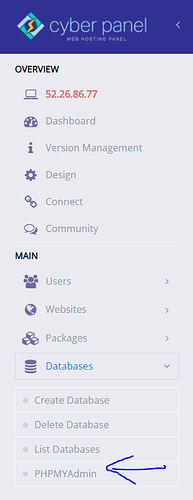

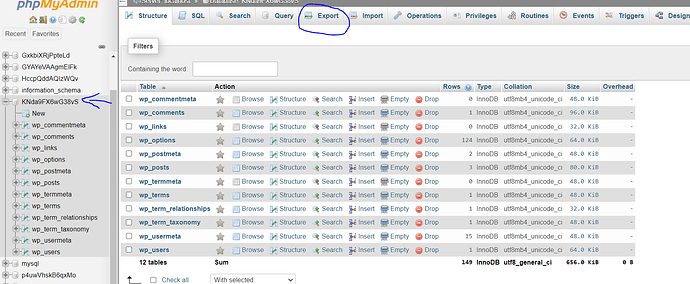

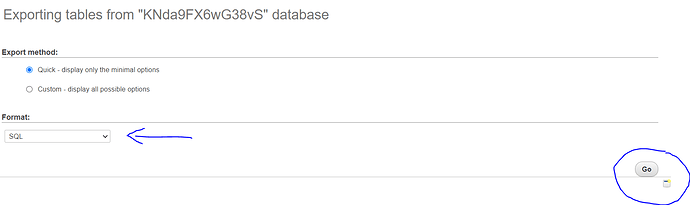

8. Przejdź do Dashboard → Database → PHPMyAdmin z menu po lewej stronie

- Znajdź swoją bazę danych w menu po lewej stronie i kliknij Eksportuj

- Popraw format i kliknij Go

Metoda 1: Usuń złośliwe oprogramowanie WordPress, zastępując pliki z oryginalnych plików WordPress

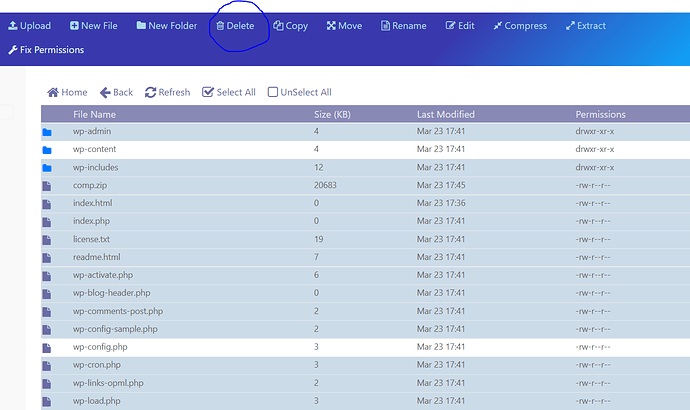

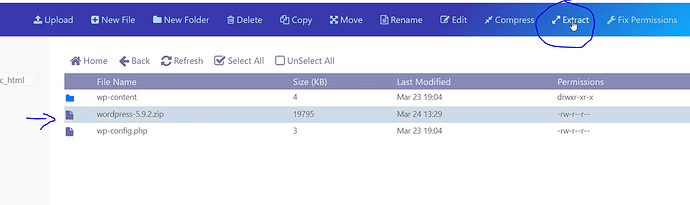

Otwórz menedżera plików → public_html . Wybierz wszystkie pliki oprócz wp-content i wp-config.php i kliknij Usuń

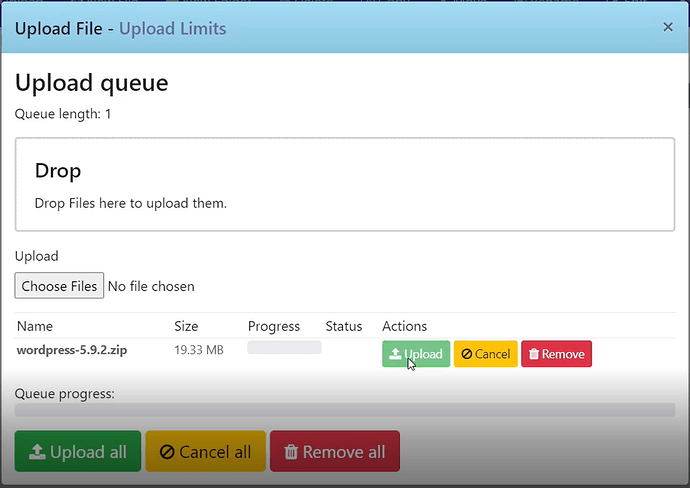

- Kliknij Prześlij i prześlij swój domyślny folder zip wordpress, możesz go pobrać stąd.

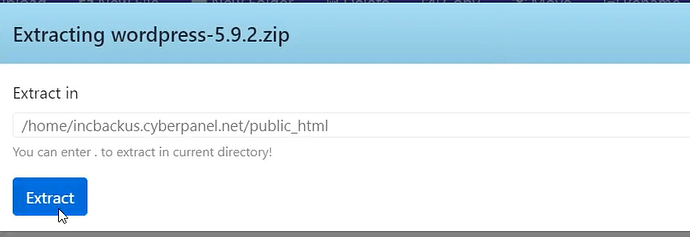

- Otwórz plik zip, wybierając go i klikając Wyodrębnij

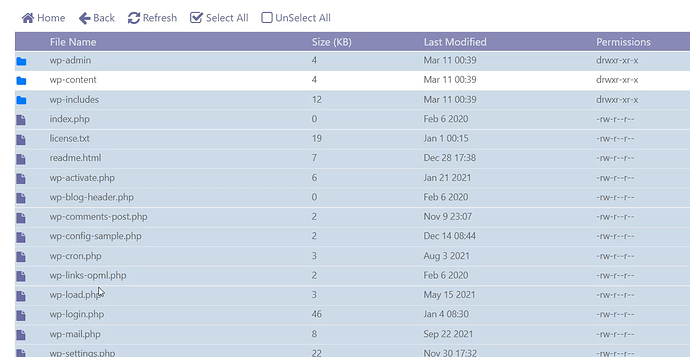

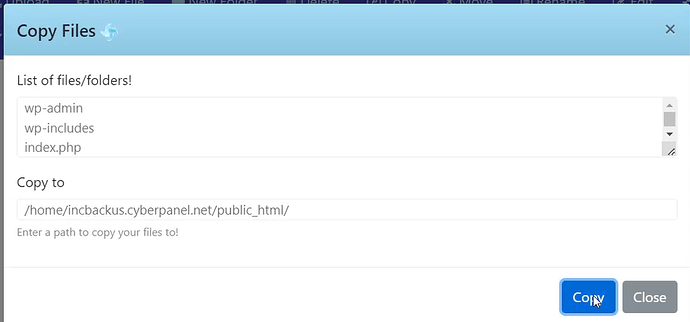

- Otwórz wyodrębniony folder i zaznacz wszystkie pliki z wyjątkiem „ wp-content ” i kliknij kopiuj

- Ustaw właściwą ścieżkę i kliknij Kopiuj

- Otwórz

wp-config-sample.phpiwp-config.phpi porównaj te dwa pliki pod kątem złośliwego kodu i usuń, jeśli je znajdziesz.

Metoda 2: Jak usunąć złośliwe oprogramowanie z witryny WordPress, jeśli masz dostęp do WordPressa?

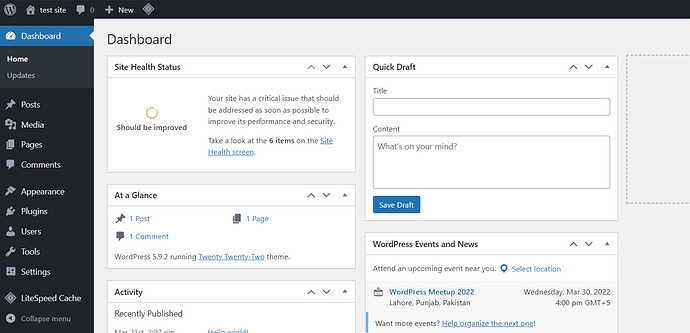

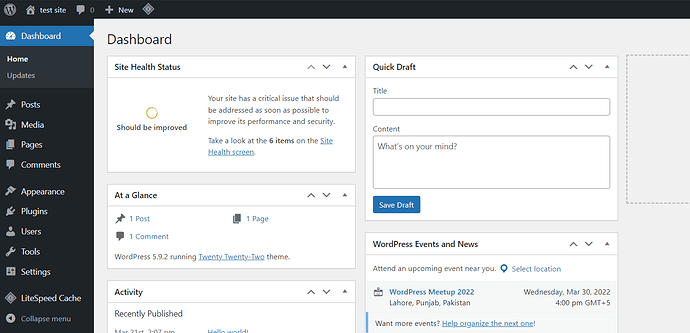

Przejdź do swojego pulpitu nawigacyjnego WordPress

Kliknij Wtyczki → Dodaj nowy z menu po lewej stronie

Wyszukaj Wordfence , zainstaluj i aktywuj.

Teraz możesz łatwo przejść do Dashboard → Wordfence z menu po lewej stronie, aby przeskanować swoją witrynę WordPress.

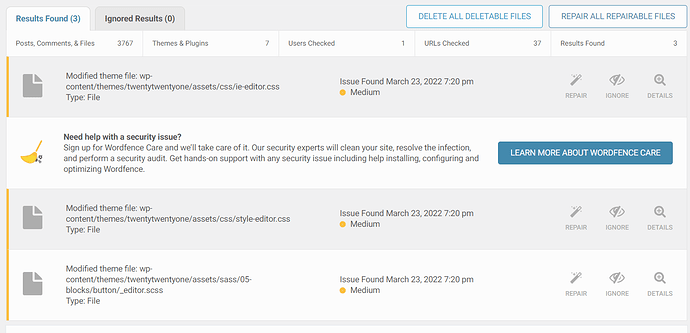

Możliwe, że uzyskasz wiele wyników, które będziesz musiał przejrzeć. Każdy wynik wyjaśni, co odkrył Wordfence i przeprowadzi Cię przez proces naprawiania tego.

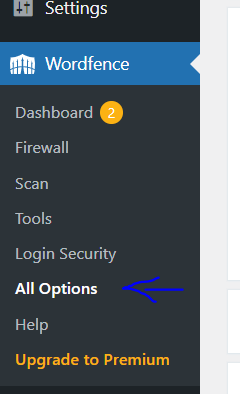

Możesz posunąć się znacznie dalej w swoim dochodzeniu. Po lewej stronie przejdź do menu „Wszystkie opcje”.

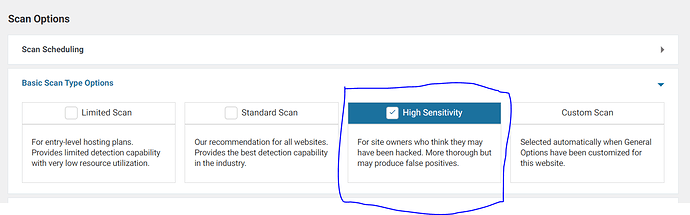

Przewiń w dół do nagłówka "Podstawowe opcje typu skanowania" i kliknij opcję "Wysoka czułość".

Po lewej stronie kliknij skanowanie i rozpocznij kolejne skanowanie. Spowoduje to znacznie dokładniejsze skanowanie, które potrwa trochę dłużej, ale odkryje wysoce uparte złośliwe oprogramowanie, które jest trudne do wykrycia i usunięcia.

Jeśli chcesz uruchomić więcej skanów, przejdź do strony „Wszystkie opcje” i dostosuj skanowanie Wordfence do swoich potrzeb. Wykonaj tyle skanów, ile chcesz.

Po wyświetleniu wyników możesz zauważyć długą listę zainfekowanych plików. Nie spiesz się i przejrzyj listę jeden po drugim.

Sprawdź wszelkie podejrzane pliki i wyczyść je ręcznie lub całkowicie je usuń. Pamiętaj, że usunięcia są nieodwracalne. Zawsze możesz przywrócić plik, jeśli usuniesz niewłaściwą rzecz, jeśli zrobiłeś kopię zapasową, o której wspomnieliśmy powyżej. Sprawdź wszelkie zmodyfikowane pliki rdzenia, motywu lub wtyczek. Aby zobaczyć, co zmieniło się między oryginałem a plikiem, użyj opcji Wordfence . Jeśli modyfikacje wydają się złośliwe, napraw plik za pomocą Wordfence . Przechodź w dół listy, aż będzie całkowicie pusta. Sprawdź, czy witryna jest czysta, uruchamiając kolejne skanowanie.

Dezaktywuj wtyczki/Wyczyść motywy WP

Najbardziej prawdopodobnym sposobem zhakowania WordPressa jest luka we wtyczce lub motywie. Alternatywnie możesz uzyskać oprogramowanie za darmo z niewiarygodnych źródeł.

- Dezaktywuj wszystkie wtyczki i uruchom skanowanie WordFence na stronie.

- Następnie, jeden po drugim, aktywuj wtyczki i przeskanuj witrynę, aby zobaczyć, która powoduje problemy.

- Dokonaj zmian w wymaganej wtyczce lub usuń ją i zainstaluj ponownie.

- Skanuj i wykrywaj złośliwe oprogramowanie w motywach WordPress, upewniając się, że pobieramy motywy z oryginalnego źródła i zastępując pliki w folderze nazwą szablonu w

/wp-content/themes/świeżo pobranym. - Utracisz wszelkie modyfikacje dokonane w tych plikach bez użycia motywu potomnego, jeśli nie używasz motywu potomnego.

- Następnym krokiem jest powtórzenie poprzednich kroków, ale tym razem z folderami wtyczek. Będziemy musieli pobrać i zastąpić czyste wtyczki z odpowiednich repozytoriów.

- Oznacza to, że usuń foldery wtyczek z

/wp-content/plugins/i zastąp je nowymi plikami.

Zmień hasła

Jednym z kluczowych kroków, które powinieneś zrobić, jest aktualizacja wszystkich haseł powiązanych z Twoją witryną.

- Wszyscy użytkownicy z uprawnieniami administratora powinni zmienić swoje hasła.

- Zmień hasło dostępu do panelu hostingowego.

- Zmień hasło, nawet jeśli nie korzystasz często z FTP.

- Na koniec należy zmienić hasło użytkownika bazy danych.

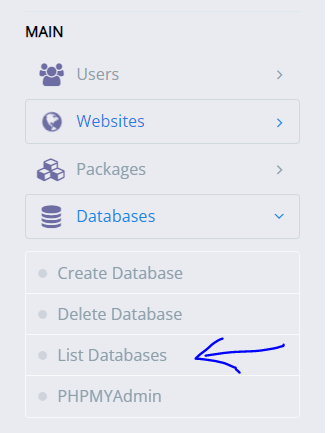

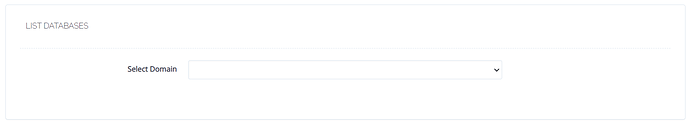

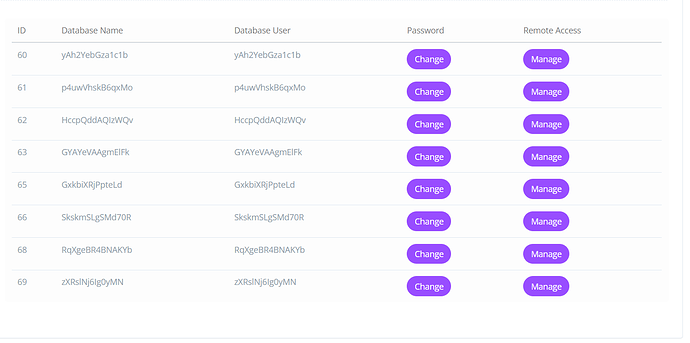

Aby zmienić hasła do bazy danych, przejdź do Dashboard → Database → List databases, z menu po lewej stronie

Wybierz swoją witrynę

Zmień swoje hasła tutaj

Upewnij się, że zaktualizowałeś go w wp-config.php , w przeciwnym razie sieć nie będzie działać poprawnie i nie połączy się z bazą danych.

Usuń domyślne konto administratora

Niektórzy hakerzy rejestrują się w Twojej witrynie WordPress i używają złośliwych skryptów, które wykorzystują wszelkie luki w ich motywie lub wtyczce.

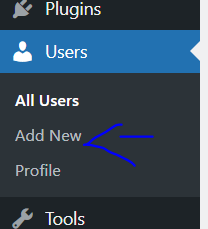

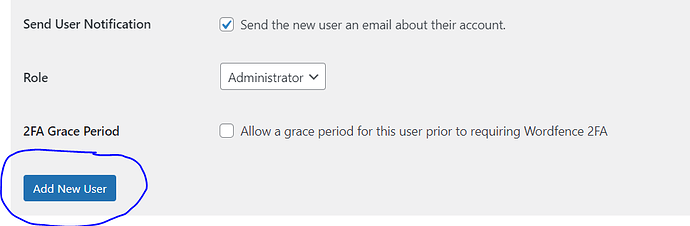

Przejdź do Panel → Użytkownicy → Dodaj nowy

Wypełnij informacje i wybierz rolę „Administrator” i kliknij „Dodaj nowy”

Zaloguj się przy użyciu nowych informacji i usuń poprzedniego użytkownika.

Zablokuj logowanie WP

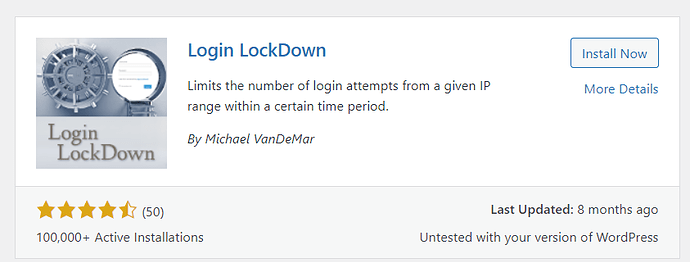

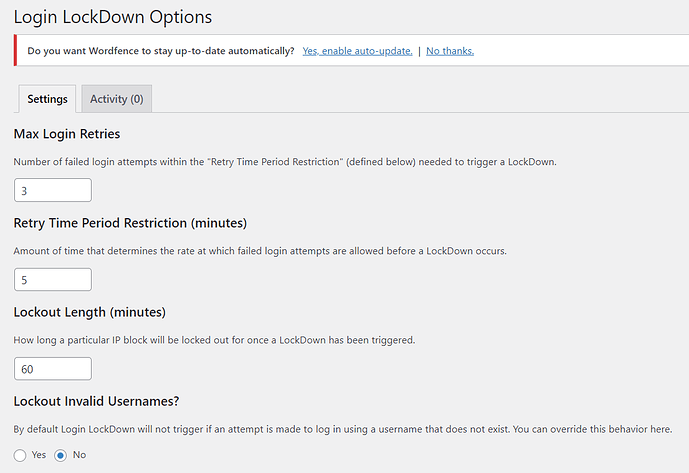

Domyślnie możesz uzyskać dostęp do swojej administracji WordPress za pomocą dowolnej liczby par login/hasło. Każda nieudana próba logowania do WordPressa jest rejestrowana przez Login LockDown , który zapisuje adres IP i znacznik czasu. Gdy w krótkim czasie zostanie wykryta określona liczba prób logowania z tego samego zakresu IP, funkcja logowania zostanie wyłączona. Chroni to Twoją witrynę WordPress przed atakami typu brute force, zapobiegając znajdowaniu haseł typu brute force.

Przejdź do Dashboard → Plugin → Dodaj nowy z menu po lewej stronie

Wyszukaj „Blokada logowania” . Zainstaluj i aktywuj

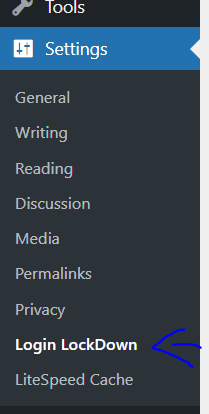

Kliknij Ustawienia → Blokada logowania

To jest strona do konfiguracji ustawień wtyczki, aby zablokować logowanie WP

Zainstaluj wtyczki bezpieczeństwa

Bezpieczeństwo WordPressa, mimo że jest całkiem niezłe, nie jest idealne, o czym przekonałeś się na własne oczy. Dlatego tak ważne jest, aby poświęcić czas na zainstalowanie wielu punktów wzmocnienia bezpieczeństwa.

Zmień dostawcę usług hostingowych

Być może po całym tym sprzątaniu WordPressa nadszedł czas, aby rozważyć zmianę dostawcy hostingu. Najpierw skontaktuj się z dostawcą usług hostingowych; jeśli nie są w stanie udzielić Ci dalszej pomocy, zdobądź nową, bardziej niezawodną firmę hostingową z doskonałą obsługą klienta.

Rzeczywiście, infekcja Twojej witryny nie była spowodowana bezpieczeństwem Twojego hostingu. Ale to wszystko się sumuje, a posiadanie solidnego serwera z ugruntowanymi procedurami bezpieczeństwa ma kluczowe znaczenie.

Poproś o weryfikację bezpieczeństwa Google

Możemy użyć narzędzia „Poproś o sprawdzenie” w tym samym poprzednim menu, obok ostrzeżenia, że Twoja witryna zawiera niebezpieczne oprogramowanie, aby poprosić Google o ponowne przemyślenie witryny po usunięciu wszystkich śladów złośliwego oprogramowania.

Powinieneś napisać krótki raport opisujący podjęte kroki i sposób rozwiązania włamania i wyślij go. Poczekaj, aż wynik zostanie wysłany do Ciebie e-mailem po sprawdzeniu witryny.

Usunięcie „Ostrzeżeń o czarnej liście Google” powinno być proste, jeśli wszystko zostało zrobione poprawnie.

Wniosek

Musisz uzbroić się w cierpliwość i ostrożność, wykonując wszystkie opisane techniki usuwania wirusów WordPress, dopóki Twoja witryna nie będzie ponownie czysta i funkcjonalna.

To prawda, że infekcja mogła pójść o krok dalej i przeniknąć do bazy danych kodu. W tej sytuacji odzyskiwanie jest trudniejsze, ponieważ wszystkie tabele muszą być przeszukiwane pod kątem określonych wzorców, które są wykorzystywane jako szkodliwy kod.

Prawdą jest również, że te techniki nie zawsze mogą prowadzić do kompleksowego oczyszczenia, co wymaga użycia większej ilości artylerii i szkła powiększającego, aby zlokalizować źródło problemu.

Jednak przestrzeganie procedur czyszczenia często rozwiązuje najczęstsze hacki WordPress.