Powody, dla których hakerzy włamują się do witryn WordPress — MalCare

Opublikowany: 2023-04-13Dlaczego Hackers Hack: Witryny WordPress są popularnym celem hakerów. Każdego dnia tworzonych jest 714 nowych witryn WordPress , co czyni WordPress najszybciej rozwijającą się usługą zarządzania treścią na świecie. Taka popularność ma swoją cenę. Posiada tarczę umieszczoną na plecach. Wyjaśnia, dlaczego hakerzy wybierają WordPressa bardziej niż jakikolwiek inny CMS, ale pozostaje pytanie, co zyskują hakerzy z hakowania stron internetowych?

Witryny internetowe mogą zostać zhakowane z jakiegoś powodu lub losowo, ponieważ hakerzy nauczyli się wykorzystywać każdą witrynę. Aby zrozumieć dokładny charakter wypłaty, musimy najpierw zrozumieć intencje hakerów, których można podzielić na trzy grupy:

- Haktywiści

- Hakerzy w białych kapeluszach

- Hakerzy w czarnych kapeluszach

Haktywiści

Aktywiści, którzy hakują strony internetowe w celu zwrócenia uwagi na problem, nazywani są haktywistami. W większości przypadków haktywiści niszczą strony internetowe i wprowadzają poufne informacje, które chcą, aby odwiedzający je zobaczyli. Weźmy wyciek Panama Papers, w którym haktywiści włamali się na strony internetowe CIA i FBI, wydobyli oficjalne informacje, a następnie opublikowali je w Internecie. Innym razem haktywiści zniszczyli stronę internetową ISIS za pomocą leków zwiększających wydajność. To, czy haktywizm jest przestępstwem, jest przedmiotem dyskusji. Podczas gdy zwolennicy twierdzą, że jest to forma wolności słowa, przeciwnicy twierdzą, że naruszenie własności powoduje szkody w widoczności marki.

Hakerzy w białych kapeluszach

Ci hakerzy nie mają złych intencji, ponieważ szukają luk w zabezpieczeniach, które można zgłosić w sposób odpowiedzialny. Hakerzy w białych kapeluszach są albo sami programistami, albo są częścią zespołu bezpieczeństwa odpowiedzialnego za usuwanie luk w zabezpieczeniach, przyczyniając się w ten sposób do zapewnienia bezpieczeństwa społeczności WordPress.

Hakerzy w czarnych kapeluszach

Hakerzy czarnych kapeluszy to ci, którzy wykorzystują luki w zabezpieczeniach dla swoich osobistych korzyści. Na ogół budzą strach i niechęć, ponieważ często włamują się na strony internetowe w celu kradzieży, modyfikacji lub wykorzystania zasobów tej witryny. Ogólnie rzecz biorąc, większość hakerów w czarnych kapeluszach nie atakuje określonych witryn internetowych, ponieważ nie chcą promować programu, takiego jak haktywiści, ani nie szukają konkretnych luk w zabezpieczeniach dla większego dobra. W większości używają Kali Linux i nie są im obce techniki brutalnego wymuszania w celu znalezienia nazw użytkowników i haseł do hakowania witryn WordPress.

Dlaczego hakerzy włamują się do witryn WordPress?

Ich intencje można podzielić na 3 kategorie, a mianowicie:

- dla reputacji

- Eksploatacja Zasobów

- Dostęp do informacji

1. Za reputację:

Czarnych hakerów, którzy szukają reputacji w społeczności hakerskiej, można podzielić na dwa typy – doświadczonych hakerów i dzieciaków skryptów .

Skryptowcy to amatorzy, którzy używają łatwo dostępnych narzędzi do włamywania się na strony internetowe. Ich głównym celem jest zdobycie uznania wśród rówieśników i zazwyczaj nie mają złych intencji. Oprócz wiedzy technicznej społeczność hakerska liczy również szaleństwo, jakie jeden haker jest w stanie stworzyć samodzielnie. Ponieważ dzieci skryptowe są amatorami, wykonywanie dla nich hacków jest doświadczeniem edukacyjnym. To droga do większego doświadczenia oraz większej reputacji i akceptacji w społeczności hakerów. Skrypciarz staje się doświadczonym hakerem, gdy nie polega już na narzędziach do przeprowadzania ataków hakerskich i może ominąć zwykłe środki bezpieczeństwa za pomocą stworzonego przez siebie złośliwego kodu.

Doświadczeni hakerzy są zainteresowani wspinaniem się po drabinie reputacji , która umożliwi im władzę nad społecznością, a także dobrze zapłacą za swoje usługi . Kilka lat temu istniało forum o nazwie Darkode, które przypominało trochę internetowy czarny rynek. Hakerzy z czarnymi kapeluszami mieli profile na stronie internetowej i istniał system rankingowy. Ranking zależałby od kryteriów, takich jak liczba zhakowanych stron internetowych, trudności napotkane podczas włamania, wielkość witryn i wreszcie stopień zadowolenia klientów z usługi (przy założeniu, że włamanie nastąpiło na prośbę klienta ). Im wyżej w rankingu, tym większe uznanie i klienci zapłacą więcej za swoje usługi.

Jeśli jest to duża strona internetowa o dobrej reputacji lub jeśli hakerzy musieli pokonać wielką barierę bezpieczeństwa, byliby szanowani przez społeczność. Doświadczeni hakerzy są również biegli w wykorzystywaniu zasobów. Nie wszystkie informacje, które zdobywają, są dla nich przydatne, dlatego sprzedają je kupującym, którzy są gotowi zapłacić wysoką kwotę za wydobyte dane.

2. Eksploatacja Zasobów Serwisu

Co stanowi zasób witryny? Zasadniczo obejmuje bazę danych witryny, serwer witryny, jej użytkowników oraz odwiedzających. Właśnie tego szuka wielu hakerów w czarnych kapeluszach. Kilku hakerów włamuje się do WordPressa z zamiarem wykorzystania zasobów witryny do wykonywania działań takich jak:

- Atakowanie innych stron internetowych

- WordPress Wysyłanie e-maili ze spamem

- Przechowywanie nielegalnych plików

- Kopanie kryptowaluty

- Włamanie do WordPress Pharma itp

Atakowanie innych stron internetowych

Używanie jednej witryny do atakowania innych witryn jest ryzykowne, ponieważ można je łatwo śledzić. Również poleganie na jednej witrynie oznacza, że jeśli jest ona na czarnej liście, operacja hakerska jest skazana na niepowodzenie. Dlatego hakerzy zawsze szukają nowych stron internetowych, których mogą użyć do atakowania docelowych stron internetowych. Więcej serwisów to większa skala realizacji.

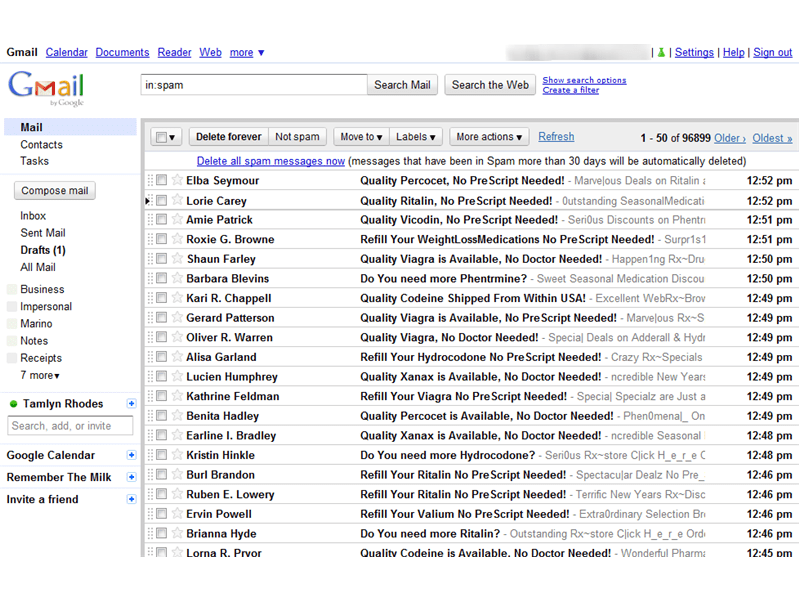

Wysyłanie spamowych wiadomości e-mail

Każdy, kto miał konto e-mail, na pewno spotkał się ze spamem. Wiadomości spamowe są nieuniknione. Hakerzy często wykorzystują zainfekowane witryny do wysyłania setek tysięcy spamowych wiadomości e-mail w celu zdobycia danych uwierzytelniających bank lub sprzedaży nielegalnych narkotyków itp . W większości przypadków właściciele witryn nie są świadomi, że ich witryna została zaatakowana przez hakerów i jest używana do wysyłania spamowych wiadomości e-mail. Hakerzy lubią utrzymywać to w ten sposób, ponieważ w momencie, gdy właściciel witryny się dowie, wyczyści witrynę, usunie tylne drzwi, a haker nie będzie już mógł uzyskać dostępu do witryny ani korzystać z jej zasobów.

Przechowywanie nielegalnych plików

Czasami hakerzy przechowują miliony plików, takich jak oprogramowanie typu shareware, filmy mp3, pirackie filmy, które zwykle zajmują dużo miejsca na dysku Twojej witryny. Kiedy te pliki są uruchamiane na twoim serwerze, mają tendencję do blokowania twojej witryny. Gdy dostawcy usług hostingowych dowiadują się, zawieszają zaatakowaną witrynę, a Google umieszcza ją na czarnej liście. Oznacza to utratę ruchu organicznego i utratę reputacji.

Kopanie kryptowaluty

W dzisiejszych czasach najpopularniejszą kryptowalutą jest Bitcoin. Jest generowany w procesie zwanym „kopaniem”. W ciągu ostatnich kilku lat Bitcoin stał się tak wściekły, że społeczność hakerska szczególnie się nim zainteresowała, zwłaszcza osoby, które chcą szybko się wzbogacić. W tym celu włamują się na strony internetowe i instalują koparki kryptowalut , które generują kryptowalutę za każdym razem, gdy odwiedzający żąda strony zaatakowanej witryny. Ma to negatywny wpływ na witrynę, na przykład jeśli Google się dowie, zaatakowana witryna zostanie umieszczona na czarnej liście.

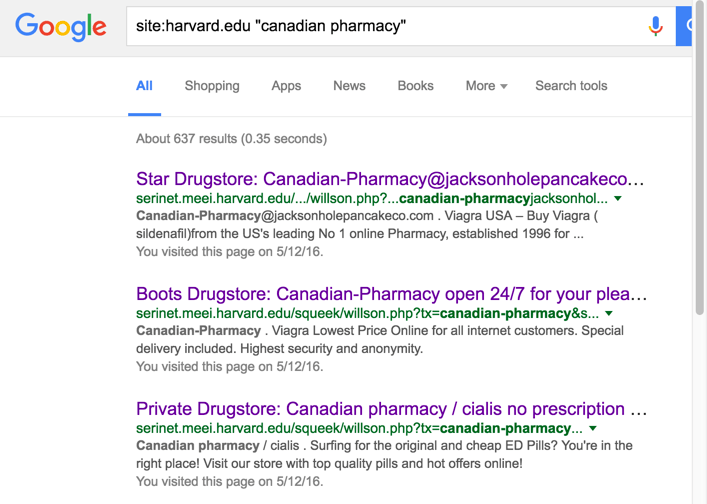

Hacki farmaceutyczne

W Internecie istnieją ograniczenia dotyczące kilku leków farmaceutycznych, co skłania niektóre firmy farmaceutyczne do włamań na strony internetowe, manipulowania wynikami wyszukiwania za pomocą spamerskich słów kluczowych i wypełniania swoich stron reklamami nielegalnych leków. Robią to, aby wykorzystać odwiedzających Twoją witrynę, którzy byliby odrzuceni i nigdy więcej nie odwiedziliby Twojej witryny. Lub klikną reklamę i zostaną przekierowani na stronę hakera.

3. Dostęp do informacji

Dane, zwłaszcza dla serwisów e-commerce, są cenne. Dane te nie są dostępne publicznie i dlatego są unikalne. Hakerzy typu black-hat czasami hakują witryny w celu pobrania danych lub informacji, takich jak adresy kontaktowe, dokumentacja medyczna, preferencje osobiste, zdjęcia, informacje finansowe itp. Hakerzy wykorzystują te informacje:

- Aby zaszkodzić reputacji, publikując poufne dane.

- Aby sprzedawać te poufne informacje online.

- Aby szantażować stronę internetową, z której dane zostały pobrane i wiele więcej.

Publikowanie informacji bez zgody

Nie muszą to być tylko informacje finansowe! Nawet dane, takie jak adres e-mail, mogą zostać wykorzystane do przeprowadzenia masowego ataku spamowego. Inne złośliwe próby mogą polegać na niszczeniu reputacji osoby poprzez publikowanie wrażliwych zdjęć. Jeśli zaatakowana witryna prowadzi działalność online, publikacja informacji o klientach nie tylko zaszkodzi reputacji firmy, ale także zrujnuje zaufanie klientów.

Informacje o sprzedaży online

Niektórzy sprzedają dane celebrytów (na przykład zdjęcia Pippy Middleton iCloud) w celu uzyskania korzyści pieniężnych, inni celują w witryny medyczne w celu uzyskania danych, takich jak numery ubezpieczenia społecznego, opieka zdrowotna i informacje medyczne. Te przypadki kradzieży tożsamości dowodzą, że celem hakerów są nie tylko informacje finansowe. Jest też dobry powód. Aby sprzedawać dane finansowe, hakerzy muszą ścigać się z czasem, ponieważ informacje takie jak hasło można zmienić. Ponadto osoby, których dane zostały skradzione, podejmują natychmiastowe działania zapobiegawcze, takie jak zmiana banku, blokada karty itp. Hakerzy mogą uzyskać dobrą cenę za skradzione dane finansowe tylko wtedy, gdy są one nadal ważne. Ważność kradzieży tożsamości jest znacznie dłuższa, a zatem zwroty są znacznie wyższe.

Nie można nie pomyśleć, co kupujący robią z tymi informacjami? Korzystając z informacji, kupujący:

- Twórz fałszywe identyfikatory, których używają do wykonywania złośliwych zamiarów

- Złóż wniosek o przepisane leki

- Bierz kredyty w bankach

- Zdobądź karty kredytowe, używając czyjejś tożsamości

Ponieważ istnieje duże zapotrzebowanie na te dane, naraża to strony internetowe zawierające wszelkiego rodzaju informacje o użytkownikach na duże ryzyko. Przy korzyściach takich jak te, o których wspomnieliśmy powyżej, nie jest zaskakujące, że hakerzy w czarnych kapeluszach są poszukiwani. A ponieważ zyski są tak wysokie, hakerzy dokładają wszelkich starań, aby zdobyć poufne informacje. Często po wydobyciu informacji hakerzy pozostawiają backdoory, które umożliwiają im późniejszy dostęp do witryny. Dlatego właściciel witryny musi z góry zaplanować najgorsze. Postępuj zgodnie z najlepszymi praktykami w zakresie bezpieczeństwa , a następnie miej nadzieję na najlepsze.