Stan bezpieczeństwa WordPress: społeczność i współpraca pomagają nam wszystkim wygrać

Opublikowany: 2023-03-09Oprogramowanie open source staje się lepsze i bezpieczniejsze, gdy zaufanie i współpraca wygrywają z tajemnicą i samodzielną pracą w ciemności. Raport Patchstack na temat stanu bezpieczeństwa WordPress w 2022 roku pokazuje, że nie jest to tylko ideał, ale rzeczywistość możliwa do osiągnięcia. Przejrzystość i współpraca w kwestiach bezpieczeństwa stanowią mocne strony społeczności open source. Są to podstawowe wartości i praktyki tworzenia i utrzymywania lepszych — i bezpieczniejszych — witryn, produktów i usług WordPress. Jesteśmy dumni, że Patchstack jako partner dostarcza najnowsze informacje o lukach w zabezpieczeniach naszym klientom iThemes Security i Security Pro, aby mogli lepiej chronić wszystkie witryny WordPress, które tworzą, posiadają lub którymi zarządzają.

Patchstack, wiodąca firma badająca bezpieczeństwo open source i CVE Numbering Authority (CNA), opublikowała swój roczny raport na temat stanu bezpieczeństwa WordPress w 2022 roku . Ten raport zawiera, ale wykracza daleko poza zwykłą analizę trendów bezpieczeństwa. Pokazuje wpływ, jaki Patchstack wywiera dzięki swojemu unikalnemu programowi nagród za błędy, Patchstack Alliance. Ta oparta na współpracy, dobrowolna i otwarta sieć pomaga programistom WordPress codziennie odkrywać i naprawiać błędy bezpieczeństwa. Te łatki zamieniają się w alerty bezpieczeństwa i aktualizacje, na których polega społeczność WordPress. Nasi użytkownicy iThemes Security i Security Pro otrzymują powiadomienie z 48-godzinnym wyprzedzeniem, gdy nowa luka w zabezpieczeniach wpływa na ich witrynę, dzięki Patchstack. Wiele aktualizacji zabezpieczeń, które wszyscy rutynowo stosujemy w naszych witrynach WordPress, będzie przynajmniej częściowo wynikiem pionierskiej pracy Patchstack.

Ujawnianie luk w zabezpieczeniach sprawia, że przestrzeń WordPress jest bezpieczniejsza

Baza danych Patchstack wykazała 328% wzrost zgłoszonych luk w zabezpieczeniach w 2022 r. Tłumaczą ten wzrost wynikiem badaczy bezpieczeństwa „mocniej i dalej” wnikających w kod w całym ekosystemie WordPress. Patchstack uważa, że wykrywanie większej liczby luk w zabezpieczeniach oznacza, że WordPress staje się coraz bezpieczniejszy. Inne ustalenia w ich stanie bezpieczeństwa WordPress w 2022 r. potwierdzają ten wniosek. Na przykład luki wykryte (i szybko załatane) w niektórych z najczęściej używanych wtyczek WordPress (np. Elementor, Yoast, All-in-One SEO, MonsterInsights, Wordfence) nie były celem najbardziej aktywnych exploitów.

Wyzwania związane z niezałatanymi lukami w zabezpieczeniach i przerwanymi łańcuchami dostaw

Według analizy Patchstack największymi celami aktywnych exploitów w ekosystemie WordPress są wtyczki ze znanymi lukami, które nie są łatane, czasem przez lata. Podczas wyrywkowej kontroli wszystkich witryn monitorowanych przez sieć Patchstack średnio 42% korzystało ze znanego niezabezpieczonego komponentu. Niezałatane wtyczki odpowiadają za 26% najbardziej krytycznych błędów bezpieczeństwa zgłoszonych w 2022 r. — wszyscy chcielibyśmy, aby liczba ta spadała. Patchstack Alliance współpracuje w tym celu z programistami, aby pomóc w łataniu nowo odkrytych luk w zabezpieczeniach, ale nie jest to możliwe w przypadku porzuconego oprogramowania.

Jeden z najważniejszych trendów odnotowany w rocznym raporcie Patchstack łączy wzrost liczby luk w zabezpieczeniach CSRF z ich rozprzestrzenianiem się w wielu witrynach za pośrednictwem jednej zależności. Podczas gdy luki w zabezpieczeniach Cross-Site Scripting (XSS) pozostają powszechne, błędy Cross-Site Request Forgery (CSRF) miały tendencję wzrostową w 2022 r. Patchstack informuje, że było to częściowo spowodowane błędami CSRF, które pojawiły się zarówno we frameworkach YITH, jak i Freemius, podkreślając znaczenie utrzymania łańcuchów dostaw ze wszystkimi dalszymi użytkownikami wspólnej bazy kodów.

W 2023 roku, gdy śledzimy dane Patchstack w naszych cotygodniowych raportach o lukach w iThemes, widzimy trzy razy więcej luk XSS w porównaniu z raportami CSRF. To dobry znak, że rok 2022 był wartością odstającą. Jak zauważyliśmy w naszym własnym raporcie dotyczącym bezpieczeństwa z 2022 r., dobrą wiadomością jest również to, że większość luk w zabezpieczeniach w zeszłym roku należała do kategorii niskiego lub średniego ryzyka ze względu na ich dotkliwość. Dane Patchstack pokazują, że te mniej poważne luki stanowiły 87% całości w 2022 roku.

Użytkownicy końcowi zasługują na dostępne i przydatne dane dotyczące luk w zabezpieczeniach

Oceny ważności to jedno, ale faktyczne zrozumienie, czy i jak luka w zabezpieczeniach wpływa na Twoją witrynę, to inna historia. Wiele CNA i ich baz danych luk w zabezpieczeniach ma wysoce techniczny sposób dokumentowania każdej luki. Użytkownicy WordPressa muszą wiedzieć, w sposób łatwy do zrozumienia, jak bardzo mogą być narażeni, gdy pojawią się luki w zabezpieczeniach. Baza danych o lukach w zabezpieczeniach Patchstack ma na celu dostarczenie tych informacji każdemu właścicielowi witryny, aby mógł zrozumieć zagrożenia i podjąć odpowiednie działania. I te informacje napędzają nasz produkt iThemes Security.

Oto typowy opis luki w zabezpieczeniach Patchstack dla CVE-2023-0968 (MITRE) w bazie danych Patchstack:

Marco Wotschka odkrył i zgłosił tę lukę w zabezpieczeniach wtyczki Cross-Site Scripting (XSS) w WordPress Watu Quiz. Może to pozwolić złośliwemu aktorowi na wstrzyknięcie złośliwych skryptów, takich jak przekierowania, reklamy i inne ładunki HTML do Twojej witryny, które zostaną wykonane, gdy goście odwiedzą Twoją witrynę.

Użytkownicy WordPress i iThemes Security lub Security Pro z niezabezpieczoną wersją tej wtyczki zainstalowaną na ich stronie otrzymają ostrzeżenie. Mają również możliwość przeczytania więcej o potencjalnych zagrożeniach, jakie może dla nich stwarzać luka w zabezpieczeniach. Co istotne, Patchstack ocenił lukę CVE-2023-0968 jako lukę o wysokim stopniu ważności w przeciwieństwie do innych CNA. Inni nie zauważyli, że napastnicy mogą wykorzystać tę lukę bez konta użytkownika lub uprawnień w docelowej witrynie — to kluczowy szczegół.

CNA mogą znacznie różnić się sposobem oceny i opisu zagrożeń

Jak widać na powyższym przykładzie, Patchstack docenia badaczy bezpieczeństwa, którzy są kluczem do znajdowania i łatania luk w zabezpieczeniach, zanim będą mogły zostać wykorzystane. Oni zasługują na to! Użytkownik końcowy lub właściciel witryny otrzymujący te alerty również zasługuje na wyjaśnienie zagrożeń, na jakie jest narażony. Podsumowanie Patchstack wyjaśnia, gdzie leży zagrożenie. Kliknięcie szczegółów technicznych w ich bazie danych potwierdza, że lukę tę można wykorzystać bez logowania się na stronie. To jest przejrzystość komunikacji i pozytywne wrażenia użytkownika, których możesz oczekiwać, jeśli jesteś użytkownikiem iThemes Security lub Security Pro.

Devin Walker, dyrektor generalny StellarWP, powiedział, że jest dumny z tego, że jest częścią sieci Patchstack, odkąd nawiązał z nimi współpracę na początku tego roku i zaadoptował ich bazę danych luk w zabezpieczeniach dla użytkowników iThemes Security. Jego zdaniem „Kompleksowy raport bezpieczeństwa Patchstack podkreśla ich zaangażowanie w aktywne identyfikowanie i usuwanie luk w zabezpieczeniach ekosystemu WordPress. Przejrzyście prezentując swoją pracę, wyznaczają standardy, w jaki sposób należy podchodzić do bezpieczeństwa w branży”.

Niszczenie błędów w zarodku — sposób na WordPress

Patchstack nie tylko zgłasza błędy, które inni ujawniają — znajduje je i pomaga je naprawić. Nikt nie szuka bardziej i głębiej zagadnień związanych z bezpieczeństwem WordPress niż Patchstack Alliance, który jest otwarty dla każdego, kto pracuje nad bezpieczeństwem open source.

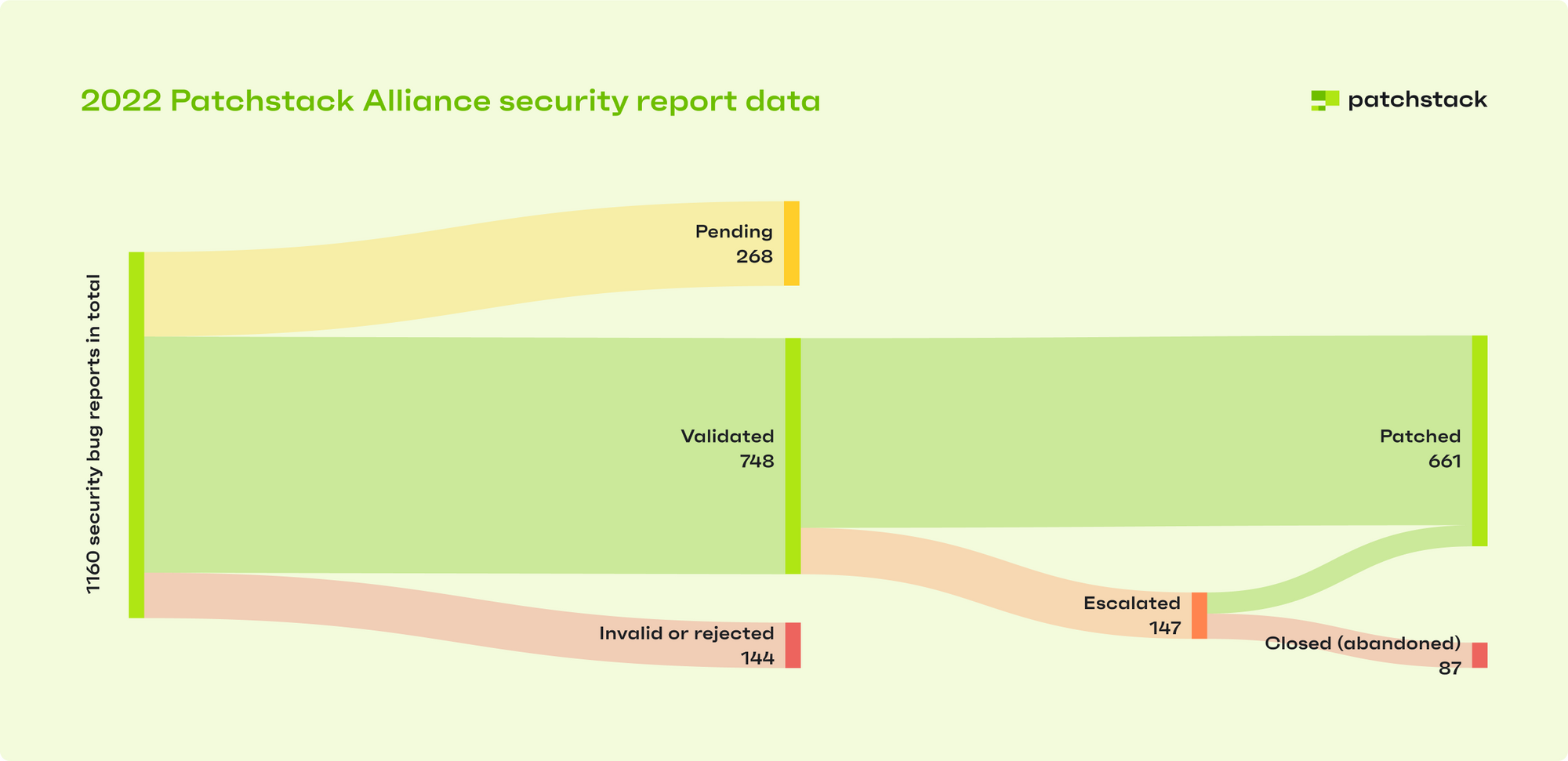

W 2022 roku Patchstack zapłacił 16 050 dolarów nagród etycznym hakerom w swojej sieci. Badacze ci odkryli i zweryfikowali 748 unikalnych błędów bezpieczeństwa w ekosystemie WordPress. To tylko 21,46 $, aby zdusić błąd w zarodku! To znacznie, znacznie mniej niż kosztowałoby radzenie sobie z tym samym błędem, co exploit zero-day.

Spośród 748 zweryfikowanych zgłoszeń błędów, Patchstack był w stanie przeprowadzić 661 poprawek, współpracując z osobami odpowiedzialnymi za podatny na ataki kod. Tylko 147 lub 20% tych przypadków musiało zostać przekazane zespołowi ds. wtyczek WordPress.

Patchstack współpracuje z 17 dostawcami hostingu i usług (w tym iThemes), aby proaktywnie ostrzegać i chronić swoich klientów, gdy używają niezabezpieczonego oprogramowania. Niektóre, jak One.com, z powodzeniem wprowadziły poprawki do witryn swoich klientów — praktyka ta może być pomocna w przyjęciu przez innych hostów.

Bezpieczeństwo WordPress to wysiłek społeczności

Dyrektor generalny Patchstack, Oliver Sild, mówi, że to, co czyni jego firmę wyjątkową, to skupienie się na przejrzystości i społeczności. „Mówimy o lukach w zabezpieczeniach takimi, jakimi są, bez używania ich do siania paniki, i upewniamy się, że badacze bezpieczeństwa, którzy przyczyniają się do wyszukiwania problemów w oprogramowaniu open source, będą tak samo cenieni jak programiści, którzy tworzą te projekty” – powiedział.

Kolejną kluczową różnicą w przestrzeni bezpieczeństwa jest nacisk Patchstack na współpracę. Oliver mówi, że będą współpracować z każdym, kto może pomóc wywrzeć pozytywny wpływ, w tym z innymi osobami w przestrzeni bezpieczeństwa. Konkurencja może współistnieć ze współpracą, a jeśli chodzi o luki w oprogramowaniu open source, bardzo ważne jest, aby działać razem we wspólnych interesach, takich jak bezpieczeństwo. Ta współpraca zapewnia spokój naszym użytkownikom iThemes Security i Security Pro. Nasi klienci mogą być pewni, że otrzymują jasne, przydatne i terminowe alerty o nowych lukach w zabezpieczeniach na 48 godzin przed ich publicznym opublikowaniem. A to dzięki naszym partnerom w Patchstack oraz wszystkim innym, którzy wspierają ich inicjatywy i współpracują w celu zabezpieczenia ekosystemu WordPress.

Uzyskaj 48-godzinną przewagę nad potencjalnymi atakującymi dzięki iThemes Security

Jeśli jeszcze nie korzystasz z iThemes Security i jego funkcji Site Scan, aby mieć oko na pojawiające się luki dwa dni przed ich publicznym ujawnieniem , pozwól nam pomóc Ci zabezpieczyć Twoją witrynę WordPress już dziś. Dzięki proaktywnemu monitorowaniu podatności na ataki i 30 sposobom na wzmocnienie profilu bezpieczeństwa witryny — w tym wygodzie logowania bez hasła — iThemes Security Pro to najlepszy sposób na zapewnienie, że witryna WordPress nigdy nie zostanie naruszona przez cyberataki.

Dan Knauss jest generalistą ds. treści technicznych w StellarWP. Jest pisarzem, nauczycielem i freelancerem pracującym w open source od późnych lat 90., a z WordPressem od 2004 roku.