Recenzja przeglądarki Tor: niezbędny i anonimowy sposób surfowania po sieci

Opublikowany: 2023-04-12Chociaż mogło to nie być głównym problemem we wczesnych latach sieci, dla współczesnych użytkowników Internetu możliwość zastrzeżenia prawa do odmowy udostępnienia danych osobowych jest najważniejsza. Hakowanie to także duży (choć nielegalny) biznes, który wciąż się rozwija.

Przeglądarka Tor to jeden z najlepszych sposobów na powstrzymanie wścibskich oczu.

Istnieje jednak wiele przypadków użycia przeglądarki Tor, innych niż trzymanie hakera na dystans. Możesz na przykład anonimizować swój adres IP w krajach, które ograniczają dostęp do internetu, lub przechodzić do części internetu, do których nie można dotrzeć w żaden inny sposób (co jest jednym z powodów, dla których organy ścigania są kluczowymi użytkownikami przeglądarki).

Ten post przyjrzy się przeglądarce Tor i przedstawi kilka porównań z innymi popularnymi rozwiązaniami. Na koniec będziesz mieć wszystkie informacje potrzebne do podjęcia decyzji, czy Tor jest odpowiedni dla Twoich potrzeb.

Co to jest przeglądarka Tor i projekt?

Tor — skrót od „The Onion Router” — to coś więcej niż przeglądarka. Cały projekt obejmuje całą gamę narzędzi, sieci i innych powiązanych usług. Jest to organizacja non-profit, która nadzoruje różne elementy sieci.

Ma powiązania z innymi organizacjami, takimi jak Electronic Frontier Foundation (EFF) i otrzymał wsparcie od programistów z Mozilli, producentów przeglądarki Firefox o otwartym kodzie źródłowym. W rzeczywistości finansowanie Tora pochodzi z niektórych źródeł, których byś się nie spodziewał, takich jak rząd USA i Google.

Projekt Tor spełnia rolę ochrony anonimowości w globalnym Internecie. Porozmawiamy o tym później, ale na razie po prostu wiedz, że cała sieć pomaga w utrzymaniu anonimowych potoków otwartych dla wielu różnych użytkowników.

Chociaż może się okazać, że niektórzy z tych użytkowników przychodzą do sieci w celu ukrycia nielegalnej działalności, istnieje subiektywna interpretacja tego faktu. „Czarna sieć” pełni wiele ról, aw sytuacjach, w których użytkownik musi pozostać anonimowy, aby rozpowszechniać wiadomość, sieć Tor i przeglądarka mogą być centralne.

Chociaż wiele jego usług pojawiło się i zniknęło, takich jak Tor Messenger, przeglądarka jest podstawą. W następnej sekcji porozmawiamy więcej o tym, dlaczego jest to ważna podstawa, o której warto wiedzieć.

Dlaczego przeglądamy przeglądarkę Tor

Historia prywatności i bezpieczeństwa w Internecie jest długa, zawiła i złożona. Użytkownicy są teraz wystarczająco zaniepokojeni prywatnością informacji, aby przeglądarka Tor musiała istnieć.

Wycieki od demaskatorów, takich jak Edward Snowden i Wikileaks z 2010 roku, pokazują, że globalny nadzór sieci w różnych krajach jest wysoki. Inicjatywy i współpraca, takie jak „Five Eyes”, PRISM i inne, niepokoją niektórych użytkowników do tego stopnia, że mogą obawiać się o własne bezpieczeństwo, czyniąc anonimowość online głównym problemem.

Krótko mówiąc, Tor umożliwia dostęp do „ciemnej sieci”. Podczas gdy ciemna sieć ma złą prasę (mianowicie z powodu nielegalnej działalności), jest też wiele dobrych, o czym porozmawiamy. Istnieje w „ciemnych sieciach”, które są nakładkami, do których dostęp wymaga określonych narzędzi lub autoryzacji. Przeglądarka Tor umożliwia ten dostęp do ciemnej sieci, chociaż może również uzyskać dostęp do zwykłej tak zwanej widocznej sieci.

W rzeczywistości istnieje wiele innych przeglądarek, które mogą uzyskać dostęp do ciemnej sieci. Jednak Tor z łatwością pokonuje konkurencję ze względu na szereg funkcji — tak bardzo, że niektóre alternatywne przeglądarki używają nawet Tora jako podstawy.

Porozmawiajmy więcej o tym, co potrafi Tor.

Kluczowe funkcje przeglądarki Tor

Zasadniczo przeglądarka Tor jest „zmodyfikowaną” wersją Firefoksa. Stamtąd zespół programistów dodaje kilka innych szczegółów, które pomogą Ci uzyskać dostęp do ciemnej sieci:

- Przycisk Tor . Ten komponent obsługuje bezpieczeństwo i prywatność na poziomie aplikacji w bazie kodu Firefoksa. Zmienia tę przeglądarkę w to, co oferuje Tor.

- NoScript . Jest to podstawowy bloker JavaScript, który pozwala Torowi ograniczyć dostęp do skryptów — stąd nazwa.

- HTTPS wszędzie . To rozszerzenie pochodzi z EFF. To organizacja, która poważnie traktuje prywatność. HTTPS Everywhere domyślnie ustawia wszystkie połączenia na bezpieczniejszy i zaszyfrowany format zamiast bardziej podatnego na ataki połączenia HTTP.

Jak to jest typowe dla tego typu aplikacji, Tor jest open source i nie ma dostępnej wersji premium. Oznacza to, że każdy może go bezpłatnie pobrać i używać. Istnieje nawet repozytorium GitHub dla tych, którzy nie mogą uzyskać dostępu do głównej witryny Tor.

Możesz także rozszerzyć platformę w podobny sposób jak Firefox, ale nie jest to zalecane. Jak się przekonasz, korzystanie z przeglądarki takiej jak Tor nie jest standardowym doświadczeniem w sieci.

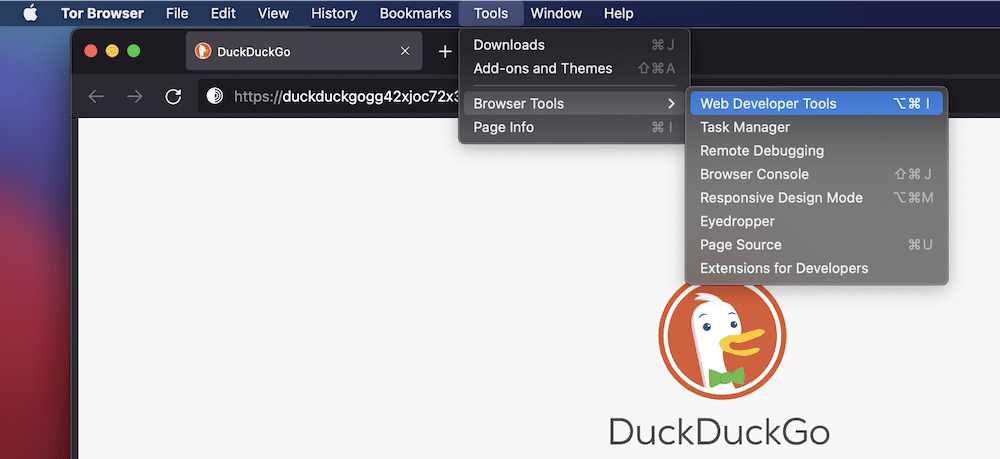

Narzędzia programistyczne Tora

Podobnie jak jego przeglądarka nadrzędna, Tor zapewnia narzędzia programistyczne. W rzeczywistości są one takie same jak Firefox, więc jeśli znasz tę przeglądarkę, poczujesz się tutaj jak w domu. Znajdziesz je w menu Narzędzia > Narzędzia przeglądarki > Narzędzia do tworzenia stron internetowych na pasku narzędzi Tora:

Jednak nie zalecamy ich używania. Na początek najlepszym przypadkiem użycia Tora nie jest praca programistyczna, a znacznie lepiej poradzisz sobie z rozwiązaniem takim jak Firefox Developer Edition.

Koncentracja przeglądarki Tor na anonimowym przeglądaniu

W sensie technicznym Tor działa tak samo jak Firefox w interfejsie użytkownika. Oznacza to, że korzystasz z doskonałej przeglądarki internetowej, która będzie otrzymywać regularne aktualizacje i wsparcie.

Jednak pod maską dzieje się więcej.

Początkowy rozwój przeglądarki Tor pochodzi od Marynarki Wojennej Stanów Zjednoczonych ze wszystkich miejsc. Początkowy pomysł ochrony wewnętrznej, międzyrządowej komunikacji dobrze łączy się z ogólną potrzebą codziennej ochrony prywatności. Wszelkie informacje wysyłane do lub z przeglądarki Tor są automatycznie szyfrowane.

Stamtąd dane są przesyłane przez wiele przekaźników w sieci Onion Router. Dane przechodzą przez trzy przekaźniki, z których każdy jest częścią sieci maszyn kierowanej przez wolontariuszy. To „ujednolica” bazę użytkowników, co oznacza, że zobaczysz tylko, że użytkownik korzysta z Tora i niewiele więcej.

Poziomy bezpieczeństwa

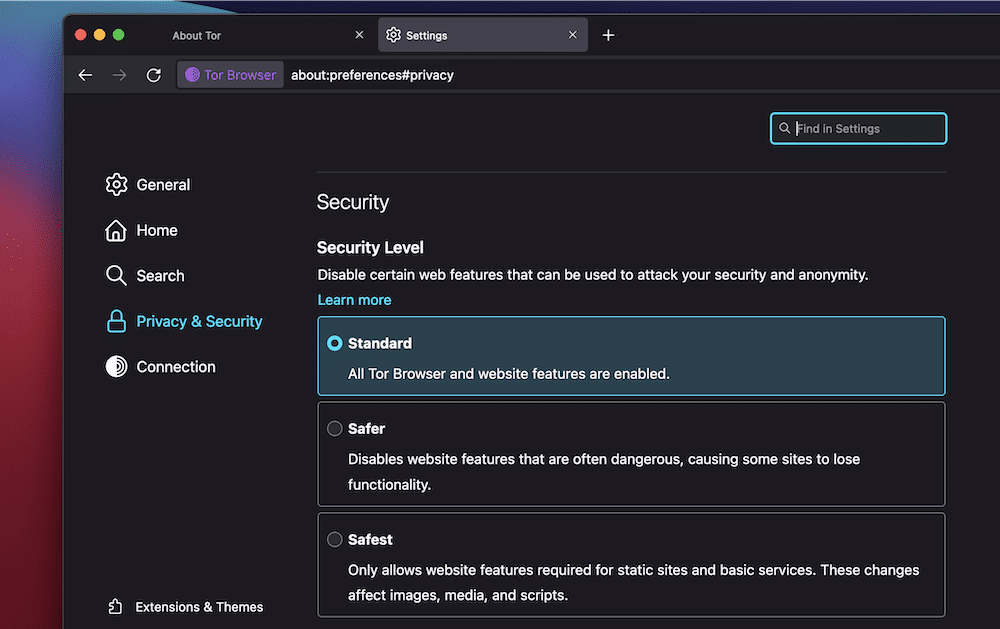

Przeglądarka Tor pozwala dostosować zabezpieczenia na różnych poziomach. Do wyboru są trzy, a każda z nich odcina jakiś aspekt funkcjonalności:

- Standardowy: Jest to tryb domyślny, w którym wszystkie funkcje i funkcje są aktywne.

- Bezpieczniejsze. W tym trybie będziesz musiał kliknąć multimedia HTML5, aby je odtworzyć. Co więcej, nie będziesz mógł używać JavaScript w niezaszyfrowanych witrynach. Przekonasz się również, że niektóre funkcje są wyłączone w celu zwiększenia bezpieczeństwa.

- Najbezpieczniejszy: tutaj będziesz mógł przeglądać tylko statyczne witryny, z dalszymi ograniczeniami niektórych użytecznych funkcji. JavaScript jest wyłączony dla wszystkich witryn.

Możesz je zmienić w dowolnym momencie w zależności od potrzeb, chociaż w przypadku większości aplikacji warstwa Standardowa będzie działać poprawnie.

Sieć cebulowa

Sieć cebulowa to opisowa nazwa sposobu, w jaki pakiety danych przechodzą przez zaszyfrowane wiadomości. Wiadomości te przechodzą przez kilka warstw, podobnie jak cebula, a dane przemieszczają się przez cztery różne węzły sieci.

Każdy węzeł usuwa warstwę szyfrowania i ujawnia kolejne miejsce docelowe danych. Na końcu łańcucha dane pojawią się w miejscu docelowym. Co więcej, każdy węzeł będzie znał tylko położenie poprzedniego i następnego węzła. Zwiększa to anonimowość i oznacza wysoki poziom bezpieczeństwa niezależnie od tego, gdzie się znajdujesz.

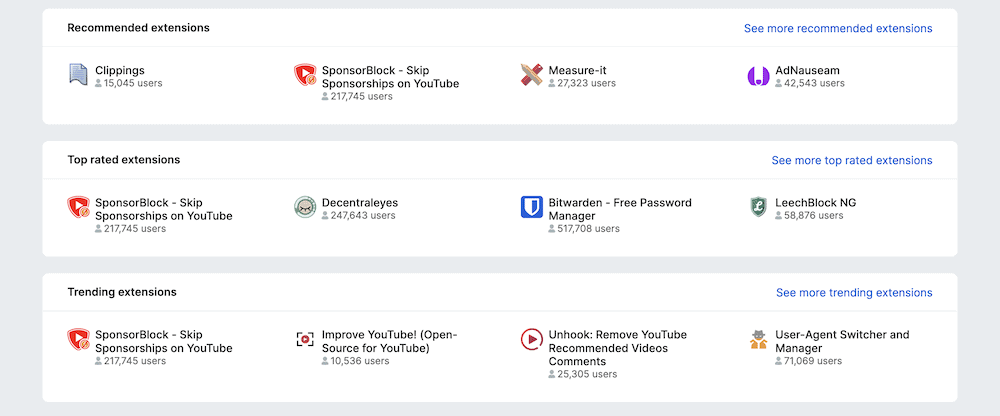

Blokowanie reklam i rozszerzanie przeglądarki

Jeśli chodzi o rozszerzenia przeglądarki, ponieważ Tor jest oparty na Firefoksie, możesz zainstalować dowolne z nich w Bibliotece rozszerzeń. Jednak prawie żaden z nich nie ma wsparcia ze strony Tor Project.

Tor zawiera wszystkie obsługiwane rozszerzenia, a ostrzeżenie w dokumentacji mówi, że możesz zepsuć funkcjonalność — lub, co gorsza, zagrozić bezpieczeństwu i prywatności.

Jeśli chodzi o blokowanie reklam, nie ma wbudowanego sposobu, w jaki Tor to osiąga. Niektóre aspekty rozszerzenia NoScript zatrzymają niektóre reklamy, ale to nie zatrzyma ich wszystkich.

Zamiast tego użycie poziomów bezpieczeństwa w ustawieniach Tora będzie najlepszym sposobem na powstrzymanie wyświetlania reklam, a także umożliwi dostosowanie wielu innych aspektów funkcjonalności witryny.

Czy korzystanie z przeglądarki Tor jest legalne?

Pod każdym względem przeglądarka Tor jest legalna do pobierania, instalowania i używania dla każdego użytkownika. Mówimy o wielu przypadkach użycia w tym poście o legalnych sposobach korzystania z funkcjonalności oferowanych przez Tor.

Jednak prawdą jest również, że wiele nielegalnych działań ma miejsce przy użyciu Tora — szczególnie w ciemnej sieci. Przynajmniej w Stanach Zjednoczonych Tor jest legalny w użyciu. W przypadku niektórych krajów, które często ukrywają informacje, takich jak Chiny czy Rosja, Tor nie może być używany zgodnie z prawem.

To powiedziawszy, nawet w Stanach Zjednoczonych organy ścigania próbują zamknąć niektórych użytkowników — więc na szczeblu rządowym istnieje zdecydowany sprzeciw w odniesieniu do korzystania z Tora, zwłaszcza że zapewnia on większą anonimowość.

Wady korzystania z Tora

Jak większość rzeczy, Tor ma zarówno pozytywne, jak i negatywne strony. Sugerujemy, że jest to najlepszy sposób na anonimowe przeglądanie sieci, ale nie jest to niezawodne rozwiązanie. W rzeczywistości przeglądarka nie może zapobiec kompleksowej „korelacji”. W tym miejscu możesz wskazać źródło złośliwej próby włamania na podstawie wielu punktów danych.

Co więcej, w niektórych nietypowych sytuacjach nadal możesz być narażony na luki w zabezpieczeniach:

- Niektóre strony mogą wykryć, że używasz Tora i w rezultacie zablokować ci dostęp.

- Zły aktor może pobrać odcisk palca ruchów myszy, a następnie użyć go do dalszego ustalenia Twojej tożsamości.

- Podobnie jak w przypadku typowego ataku typu Direct Denial of Service (DDoS), złośliwy użytkownik może przytłoczyć „węzły wyjściowe” Tora. Krótko mówiąc, są to punkty końcowe łańcucha sieciowego i to właśnie zobaczysz, przeglądając witrynę w ciemnej sieci. W niektórych przypadkach ten „atak snajperski” może również wysłać cię przez węzeł wyjściowy kontrolowany przez atakującego.

Tak więc Tor nie jest bezpiecznym rozwiązaniem do anonimowego przeglądania. Mimo to Tor jest nadal powszechnie uważany za najbezpieczniejszy i najbezpieczniejszy sposób przeglądania ciemnej sieci.

Korzystanie z wirtualnej sieci prywatnej (VPN) z przeglądarką Tor

Chociaż przeglądarka Tor jest legalna w użyciu, budzi strach w niektórych firmach, firmach i agencjach z powodu tego, co pozwala użytkownikom robić. Jest nawet możliwe, że Twój dostawca usług internetowych (ISP) może ukarać Cię za korzystanie z niego zgodnie z określonymi warunkami świadczenia usług.

Aby temu zaradzić, możesz użyć Tora w połączeniu z wirtualną siecią prywatną (VPN). Spowoduje to zaciemnienie Twojej lokalizacji na tyle, że będziesz mógł używać Tora ze względną anonimowością.

Istnieją dwa sposoby połączenia tych dwóch narzędzi:

- Możesz najpierw uruchomić VPN, a następnie otworzyć w nim Tora; Lub

- Możesz najpierw otworzyć Tora, a następnie połączyć się z VPN.

Brzmią jak ten sam proces, ale istnieją pewne fundamentalne różnice, które przynoszą pozytywne i negatywne skutki dla każdego z nich.

W większości przypadków będziesz chciał połączyć się z VPN przed uruchomieniem Tora, ponieważ w ten sposób możesz uzyskać dostęp do dedykowanych witryn „Onion”.

Należy jednak pamiętać, że każda z tych opcji spowoduje ujawnienie informacji o przeglądaniu stronom trzecim. Może to być dostawca VPN, Twój dostawca usług internetowych lub jedno i drugie. To kolejny aspekt, który musisz rozważyć, aby podjąć najlepszą decyzję dla swoich potrzeb w zakresie prywatności.

Szybkość i wydajność Tora

Przeglądarka Tor skupia się na bezpieczeństwie, anonimowości i bezpieczeństwie użytkownika. Żadne z nich nie skupia się na szybkości.

Krótko mówiąc, wydajność przeglądarki Tor pod względem szybkości jest słaba (innymi słowy, jest zbyt wolna dla przeciętnego internauty). Ważne jest, aby to zrozumieć, rozważając użycie Tora, ponieważ deficyt prędkości może negatywnie wpłynąć na twoje wrażenia.

Ze względu na charakter korzystania z przekaźników do łączenia się z siecią i fakt, że ten zestaw połączeń jest za każdym razem prawie losowy, nie można określić szczegółów dotyczących testów porównawczych. Na przykład własne testy porównawcze Cloudwards na blogu poświęconym bezpieczeństwu pokazują, że przeglądarka Tor jest niekonkurencyjna w porównaniu z innymi przeglądarkami. W rzeczywistości w kilku testach nic nie zdobywa.

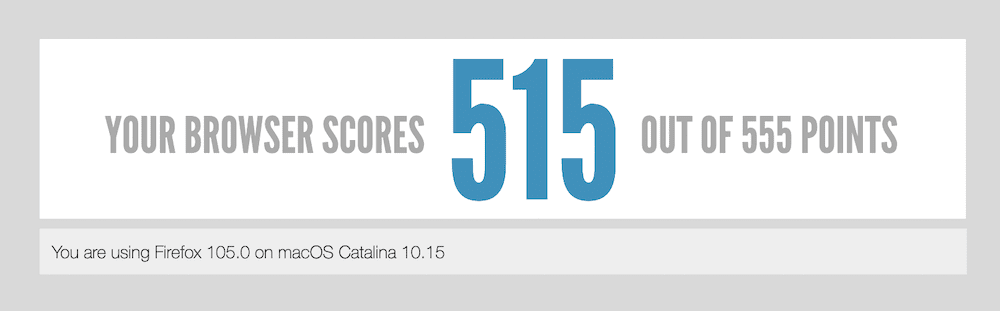

Jeśli jednak spojrzysz na stronę taką jak HTML5test, zobaczysz, że Firefox — w tym przypadku przeglądarka nadrzędna — działa dobrze.

Pamiętaj jednak, że przeglądarka Tor ma wyższy poziom bezpieczeństwa i wykorzystuje zupełnie inny sposób uzyskiwania dostępu do sieci. Co więcej, przeprowadzanie testów porównawczych nie da ci rzeczywistego wglądu w twoje własne doświadczenia dotyczące działania Tora.

Jak Tor wypada w porównaniu z innymi przeglądarkami

W kilku następnych sekcjach przyjrzymy się, jak Tor wypada w porównaniu z innymi popularnymi przeglądarkami. Jednak nie powinno to być głównym sposobem decydowania, czy przeglądarka Tor jest dla Ciebie. Większość komercyjnych przeglądarek internetowych nie zapewnia prywatności i bezpieczeństwa jako podstawowej, markowej funkcji (chociaż zostanie to poświęcone należytej uwadze).

Zacznijmy od rozwiązania, które pod wieloma względami diametralnie różni się od przeglądarki Tor: Google Chrome.

Przeglądarka Tor kontra Google Chrome

Prawdopodobnie znasz już Google Chrome. Ma niezrównany udział w rynku w swojej dziedzinie, czego można się spodziewać, biorąc pod uwagę, że jest wspierany przez giganta wyszukiwania, Google.

Możesz pobrać tę przeglądarkę na prawie wszystkie urządzenia, a nawet będzie standardowo na niektórych telefonach, takich jak Google Pixel.

W rzeczywistości można powiedzieć, że wyznacza standardy dla przeglądarek, zwłaszcza w odniesieniu do technologii, którą wprowadza:

- Daje połączony pasek wyszukiwania i pasek adresu, który może również wybierać pliki i dokumenty z innych usług Google.

- Mówiąc o tym, istnieje głęboka integracja z Google Workspace on tap, z wbudowaną synchronizacją dokumentów i kont.

- Dostępny jest wbudowany menedżer haseł, który przechowuje Twoje dane uwierzytelniające w chmurze.

- Otrzymujesz również ogromną bibliotekę rozszerzeń, aby dostosować swoje wrażenia do swoich potrzeb.

Porównanie Google Chrome do Tora może wydawać się dziwne, ale warto zauważyć: Chrome — i sam Google — przodują w udostępnianiu informacji. Nawet pobieżne wyszukiwanie przywoła praktyki firmy związane z gromadzeniem danych. W przeszłości było wiele procesów sądowych skierowanych przeciwko obiektywnie podejrzanemu sposobowi, w jaki Google przetwarza dane.

Natomiast Tor jest tak zablokowany, że nie może konkurować wydajnością z żadną przeglądarką. Jednak właśnie dlatego będzie to dla Ciebie ogromna korzyść, jeśli chcesz chronić swoją tożsamość i informacje.

Nie możemy powiedzieć, że Tor jest lepszy niż Chrome, ponieważ obie przeglądarki mają różne cele. Jednak nie będziesz chciał w ogóle korzystać z Google Chrome, jeśli chcesz zachować anonimowość.

Przeglądarka Tor kontra Brave

Przeglądarka Brave to przeglądarka, którą omawiamy w innym miejscu na blogu Kinsta, i wygląda na to, że łączy popularny zestaw podstawowych funkcji z dodatkowymi funkcjami prywatności i bezpieczeństwa, które obejmują blokowanie reklam w standardzie.

Założycielami przeglądarki są wynalazca JavaScript i współzałożyciel Mozilli (tj. twórcy Firefoksa). Jednak Brave opiera się na Google Chrome, a nie na Firefoksie. Oto, co będzie oferować oprócz doświadczenia Chrome:

- Istnieje unikalna funkcja, która pozwala zarabiać kryptowalutę za korzystanie z przeglądarki. Zbierzesz je i możesz wysłać do innych twórców treści.

- Brave opiera się na rozwojowej wersji Google Chrome — Chromium. W związku z tym możesz dodać te same rozszerzenia, które znajdziesz w Chrome Web Store.

- Biorąc pod uwagę skupienie się na blokowaniu reklam i ochronie użytkownika, Brave zawiera również dedykowaną do tego funkcję. Dostępny jest menedżer haseł, możesz kontrolować pliki cookie, automatyczne odtwarzanie multimediów i nie tylko dla poszczególnych witryn.

W tym ostatnim punkcie możemy porównać Brave do Tora. W rzeczywistości prywatne okna przeglądania Brave wykorzystują funkcjonalność przeglądarki Tor do anonimizacji odcisku palca. To świetny krok, ale Brave ma pewne wady.

Na przykład zarabiasz kryptowalutę poprzez oglądanie reklam, co jest w wyraźnej sprzeczności z podstawowym powodem korzystania z Brave. Oznacza to również, że będziesz podlegać śledzeniu w celu zliczania wyświetleń reklam.

Jeśli chodzi o ogólne przeglądanie, powiedzielibyśmy, że Brave jest jedną z lepszych opcji, zwłaszcza biorąc pod uwagę przewagę prędkości nad Torem. Opcja prywatnego przeglądania jest również mile widziana. Jednak ze względu na bezpieczeństwo i prywatność Brave może nie robić wystarczająco dużo, a jego ogólny zestaw funkcji jest regularnie sprzeczny z jego głównymi celami.

Przeglądarka Tor kontra Chromium

Jeśli używasz Brave, Google Chrome, Microsoft Edge i wielu innych podobnych przeglądarek, przekonasz się, że wszystkie używają Chromium jako podstawy. To jest rozwojowa i otwarta wersja tych przeglądarek, ale nie zawsze zapewnia najnowocześniejszą funkcjonalność.

Jeśli porównasz Chromium z innymi przeglądarkami, które na nim bazują, znajdziesz anemiczny zestaw funkcji. Dzieje się tak dlatego, że nie jest przeznaczony do użytku publicznego, chociaż niektórzy go używają. Zalecamy jednak wybranie praktycznie dowolnej innej przeglądarki z następujących powodów:

- Chromium to zasadniczo wersja „beta” przeglądarki. Nie ma menedżera instalacji, więc musisz „skompilować” oprogramowanie, zanim będziesz mógł z niego korzystać.

- Bieżąca wersja przeglądarki — w rzeczywistości wszystkie wersje — będzie oferować tylko nocne kompilacje. Jest to „ostateczna” wersja przeglądarki, którą prześlą programiści, co oznacza, że może zawierać błędy, błędy lub luki w zabezpieczeniach.

Chromium koncentruje się na nauce tworzenia przeglądarki internetowej, a nie na prywatności czy bezpieczeństwie. Twierdzimy, że korzystanie z Chromium zapewnia najmniejszą ochronę ze wszystkich wymienionych przez nas powodów.

Z tego powodu Tor jest znacznie lepszym wyborem dla twojego bezpieczeństwa i prywatności.

Przeglądarka Tor kontra Mozilla Firefox

Wśród użytkowników i programistów Firefox wyróżnia się. Utrzymuje pozycję mistrza podstaw open source, prywatności, bezpieczeństwa i wielu innych.

Oto, co Firefox oferuje w zakresie bezpiecznego przeglądania:

- Dostępny jest w pełni funkcjonalny tryb przeglądania prywatnego, na równi z większością innych przeglądarek.

- Firefox domyślnie blokuje wiele elementów internetowych. Obejmuje to skrypty do kopania kryptowalut, narzędzia do śledzenia społecznościowego i śledzące pliki cookie stron trzecich.

- Firefox jest wyposażony w natywnego menedżera haseł, który pomaga przechowywać każdy zestaw poświadczeń, których używasz.

- Firefox zablokuje multimedia, które próbują odtwarzać automatycznie, dając ci wybór, czy chcesz je odtworzyć, czy nie.

- Przeglądarka oferuje również bibliotekę rozszerzeń, dzięki czemu możesz domyślnie dodawać połączenia HTTPS, zintegrować blokowanie reklam i nie tylko.

Porównując Firefoksa do Tora, musisz również wziąć pod uwagę, gdzie się znajduje, porównując go z innymi przeglądarkami. Jeśli chodzi o podstawowy poziom prywatności i bezpieczeństwa, wybralibyśmy Firefoksa zamiast dowolnej przeglądarki opartej na Chromium, zwłaszcza Chrome.

Jednak Tor oferuje znacznie lepsze bezpieczeństwo i prywatność dzięki bezpośredniemu porównaniu. Jest to zrozumiałe w zależności od tego, co oferuje każda przeglądarka.

Powiedzielibyśmy, że jeśli masz obawy dotyczące codziennej prywatności, ale nadal chcesz szybko przeglądać, Firefox będzie pasował do rachunku.

Przeglądarka Tor kontra Apple Safari

Dla użytkowników Apple Safari jest domyślnym i działa dobrze na wszystkich swoich urządzeniach. Jest popularna jako przeglądarka typu „ustaw i zapomnij”.

Jednak może nie być najlepszy, jeśli cenisz swoją prywatność i bezpieczeństwo.

Ogólnie rzecz biorąc, Safari to funkcjonalna przeglądarka, która najlepiej integruje się z innymi produktami Apple. Jest to zaleta dla większości użytkowników i oznacza, że główny cel przeglądarki jest spełniony.

Jednak Safari nie oferuje niektórych elementów, których oczekiwalibyśmy od bezpiecznej i prywatnej przeglądarki:

- Nie ma funkcji blokowania autoodtwarzania, co oznacza, że musisz znaleźć rozszerzenie (jeśli takie istnieje).

- Safari nie blokuje skryptów do kopania kryptowalut. To może nie mieć na ciebie większego wpływu, ale miło jest wiedzieć, że przeglądarka chroni cię przed wszelkiego rodzaju złośliwymi działaniami.

- Apple jest w tyle, jeśli chodzi o wdrażanie funkcji bezpieczeństwa w swojej przeglądarce; w związku z tym Safari ma niewielki zestaw opcji, które pomagają Cię chronić. To powiedziawszy, nadal możesz blokować wszystkie pliki cookie, zatrzymywać śledzenie witryn niezależnie od tego, czy korzystasz z Apple Pay, a także zapobiegać śledzeniu między witrynami.

- Apple Safari to zastrzeżone oprogramowanie. Oznacza to, że baza kodu nie jest dostępna do przeglądania. Chociaż niekoniecznie jest to problem, oprogramowanie typu open source ma znacznie więcej oczu na kod podstawowy, co oznacza, że programiści mogą przyczynić się do szybszego naprawiania błędów.

Przeglądarka Tor jest również open-source i zawiera wszystko, czego brakuje Apple Safari. Ponownie problemem jest wydajność, ale ogólne cele obu przeglądarek są różne.

Nie powiedzielibyśmy, że Tor jest „codzienną” przeglądarką, ale z pewnością ochroni cię lepiej niż Safari, jeśli będziesz musiał przeglądać jako anonimowy użytkownik.

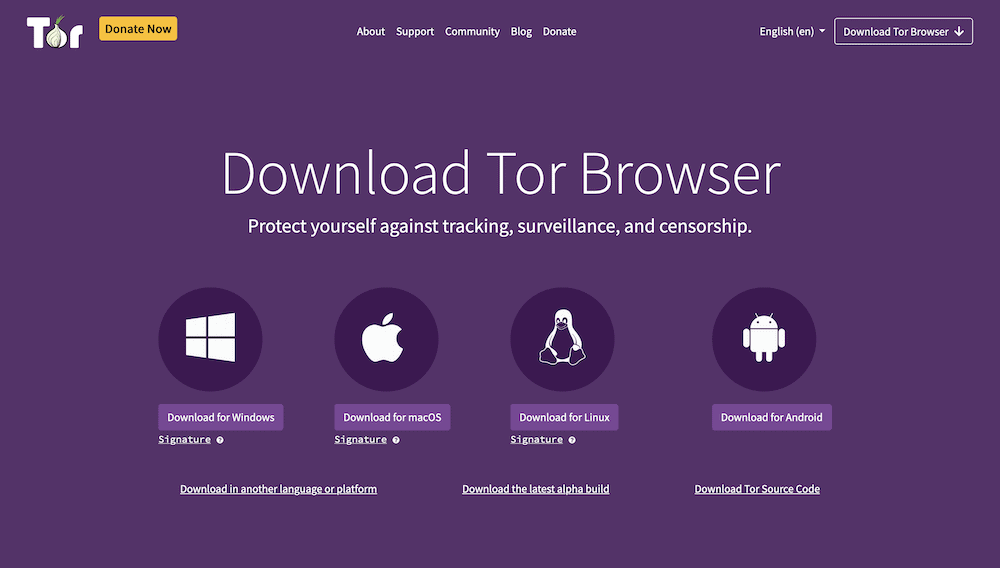

Jak zainstalować i używać przeglądarki Tor

Jak w przypadku każdej aplikacji, najpierw musisz pobrać i zainstalować przeglądarkę Tor na swoim komputerze. Jest oficjalna strona, aby to zrobić na stronie Tor Project.

Początkowy proces jest tak prosty, jak każda inna instalacja: Pobierz pakiet, rozpakuj go i wykonaj pozostałe kroki instalacji dla swojego systemu operacyjnego (OS).

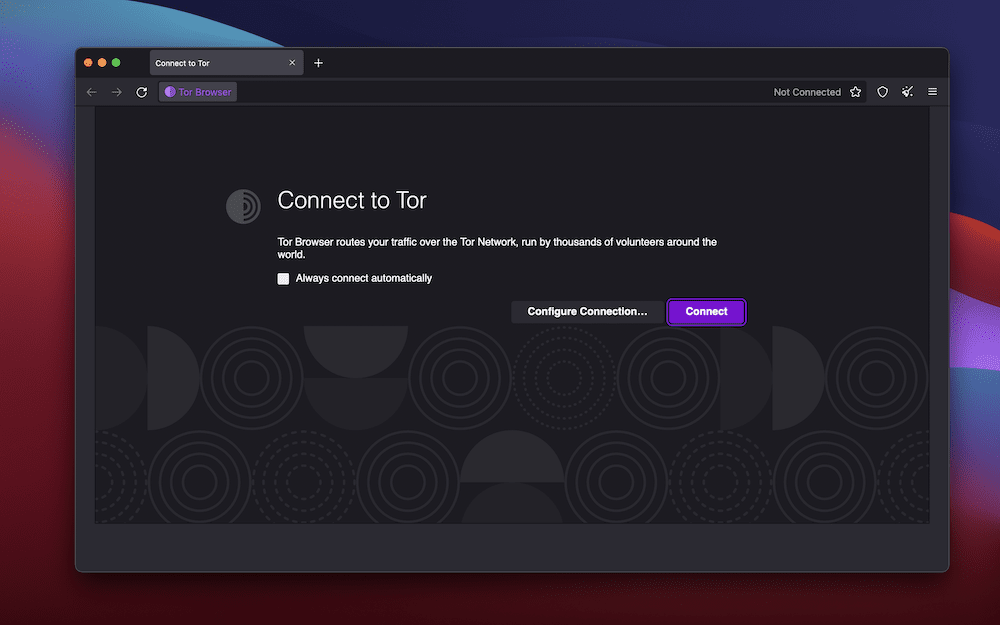

Po wykonaniu tego kroku możesz otworzyć przeglądarkę Tor, tak jak każdą inną aplikację. Spowoduje to wyświetlenie pustego okna z przyciskami do skonfigurowania klienta i połączenia z siecią:

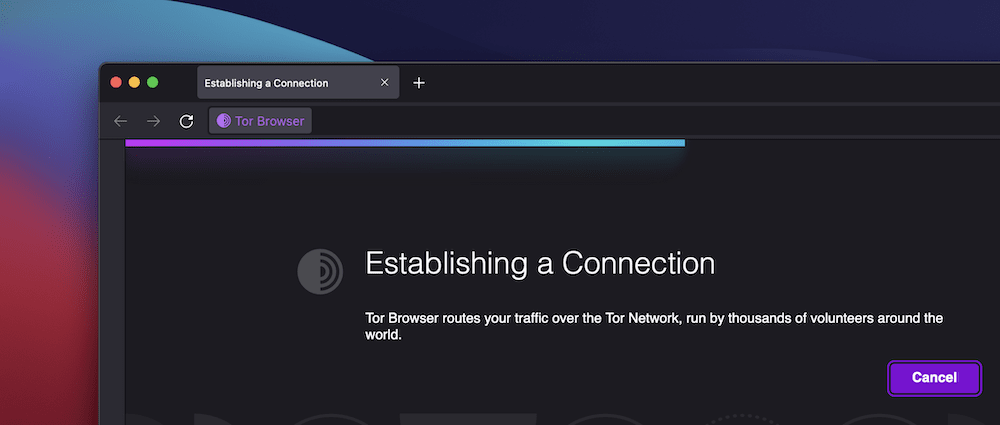

Jeśli klikniesz przycisk Połącz , zobaczysz, że przeglądarka próbuje nawiązać połączenie z siecią Tor:

Może to chwilę potrwać w zależności od różnych czynników. Ogólnie rzecz biorąc, Tor jest wolniejszy niż średnia z powodów, które opisaliśmy wcześniej.

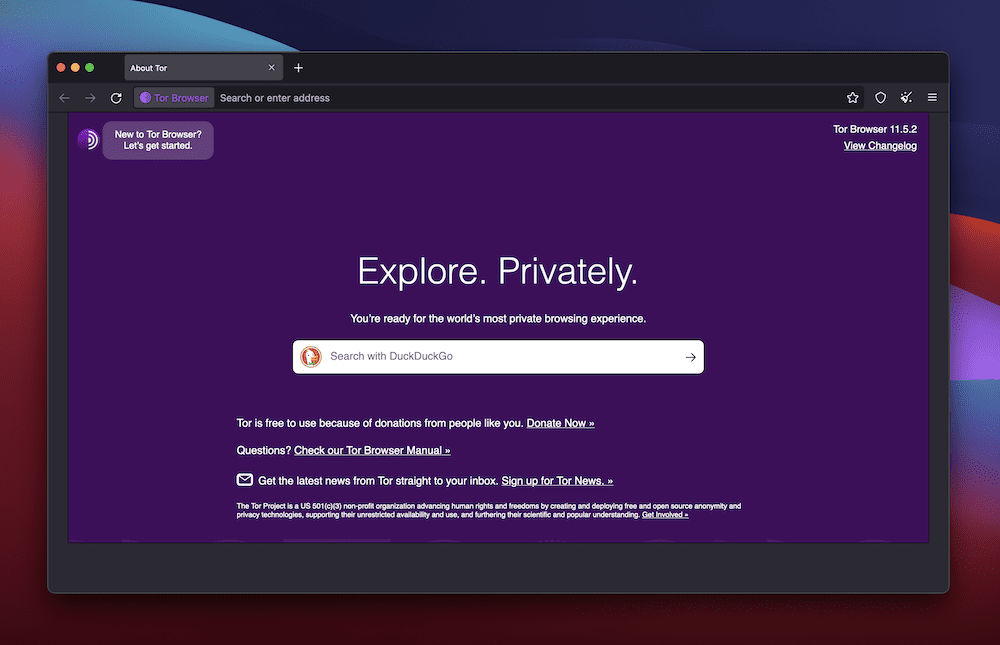

Po nawiązaniu połączenia zobaczysz ekran startowy:

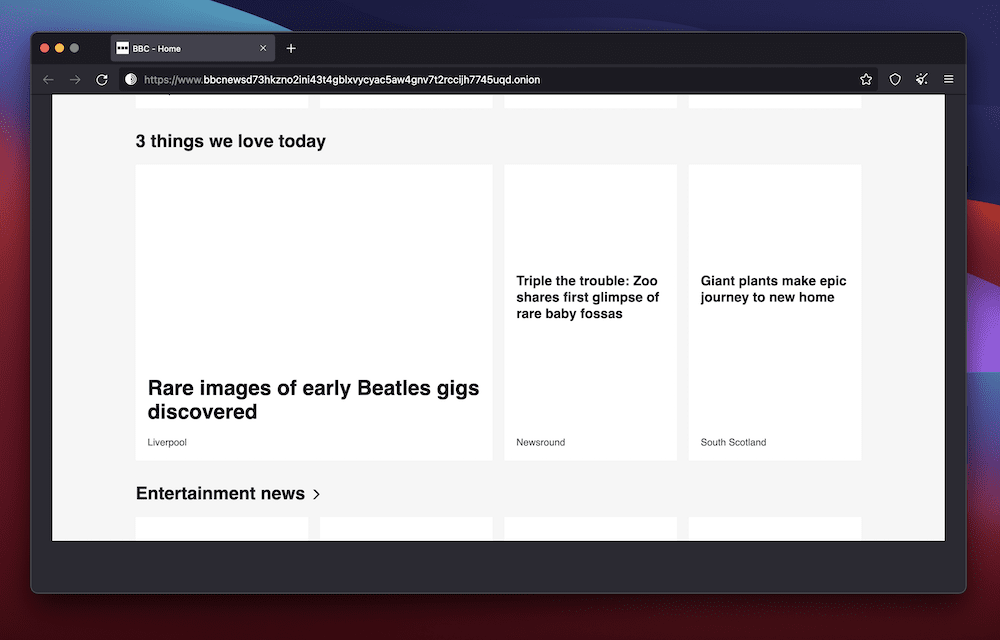

Stąd możesz zacząć przeglądać sieć, używając dedykowanego adresu URL z TLD .onion lub paska wyszukiwania DuckDuckGo.

Bez łącza lustrzanego do strony, którą chcesz wyświetlić, Tor jest bardzo podobny do każdej innej przeglądarki, choć jest boleśnie powolny i brakuje mu niektórych funkcji „jakości życia” (które omówimy później):

Możesz jednak również użyć kreatora wprowadzania, jeśli jest to Twój pierwszy raz z Torem.

Link do tego kreatora znajdziesz w lewym górnym rogu ekranu startowego. Spowoduje to wyświetlenie listy kontrolnej, która pomoże Ci nauczyć się poruszać w nowej przeglądarce.

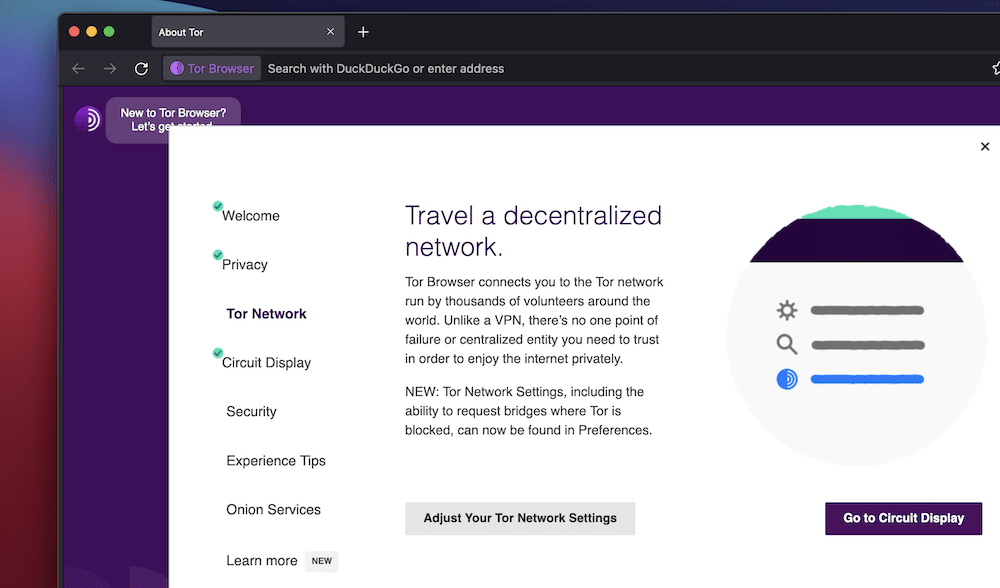

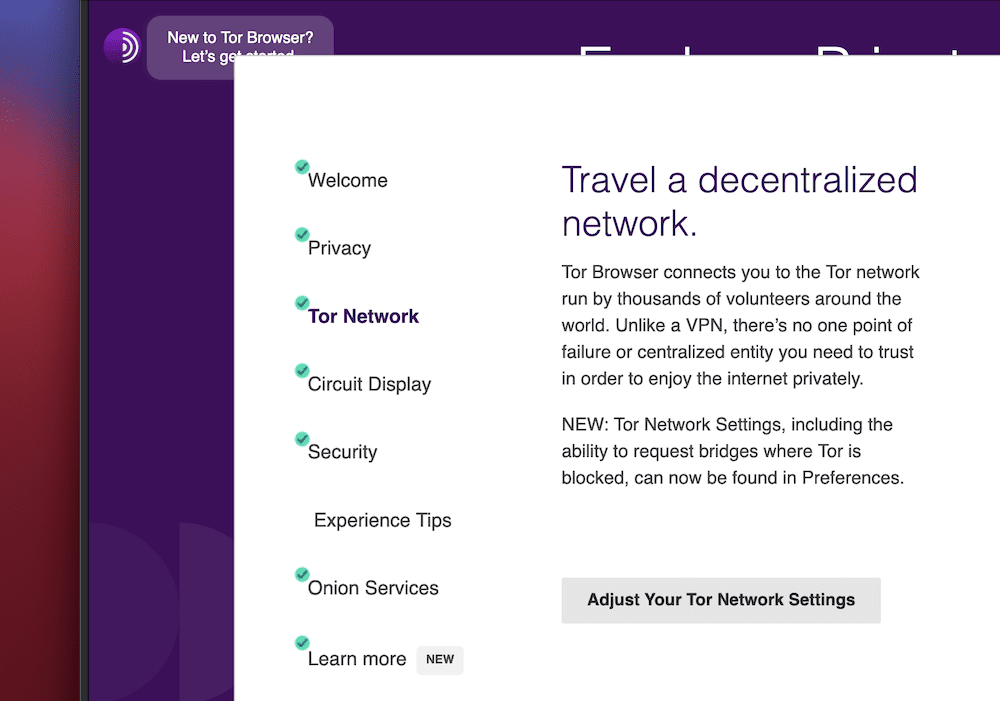

Każdy panel powie ci więcej o Torze, ale w niektórych przypadkach da ci również dostęp do innych ekranów konfiguracji, aby wprowadzić zmiany:

W rzeczywistości istnieje kilka sposobów uzyskania dostępu do tych ustawień, które omówimy dalej.

Dostosowywanie ustawień przeglądarki Tor

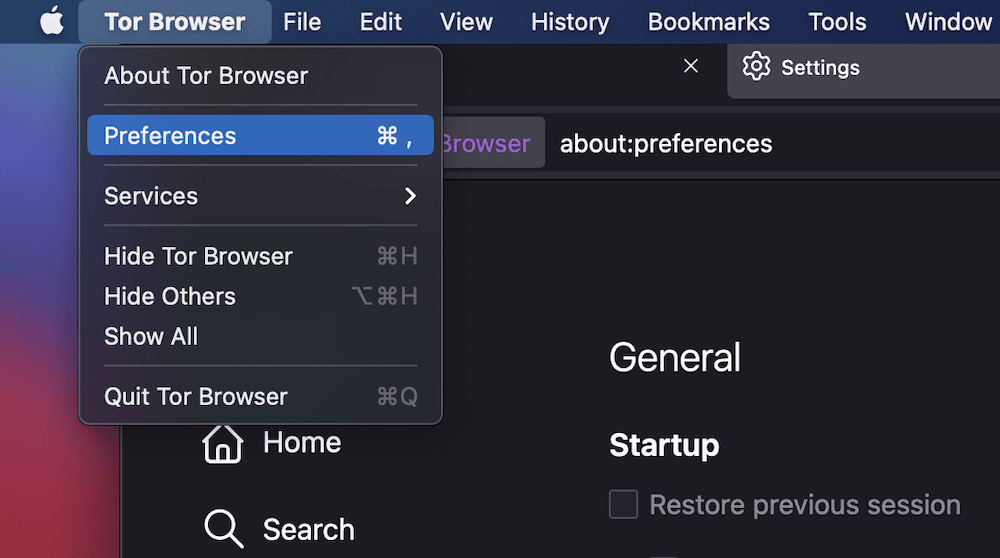

Jeśli potrzebujesz skonfigurować przeglądarkę Tor, możesz to zrobić na kilka sposobów. Typowy link Przeglądarka Tor > Preferencje na pasku narzędzi to jedna metoda:

Możesz jednak również znaleźć ustawienia za pomocą Kreatora wdrażania:

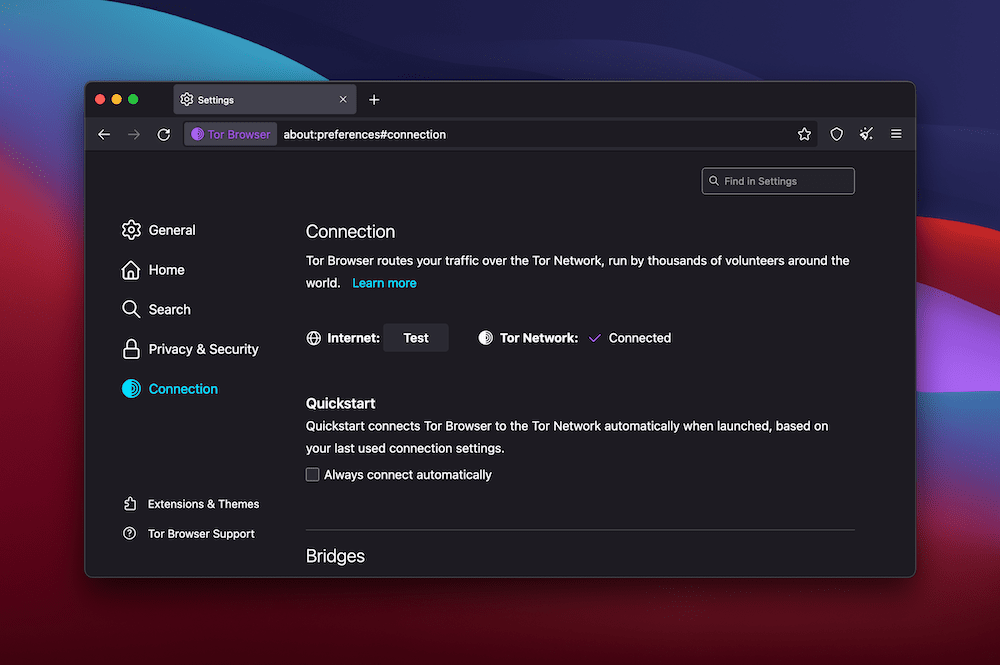

Niezależnie od tego karta Połączenie na ekranie Preferencje pozwoli Ci zmienić ustawienia, jeśli zajdzie taka potrzeba:

Zmiana tych ustawień wykracza poza zakres tego artykułu, ale można tu wiele zrobić. Na przykład możesz przetestować połączenie, skonfigurować funkcję szybkiego startu, dostosować ustawienia serwera proxy i nie tylko.

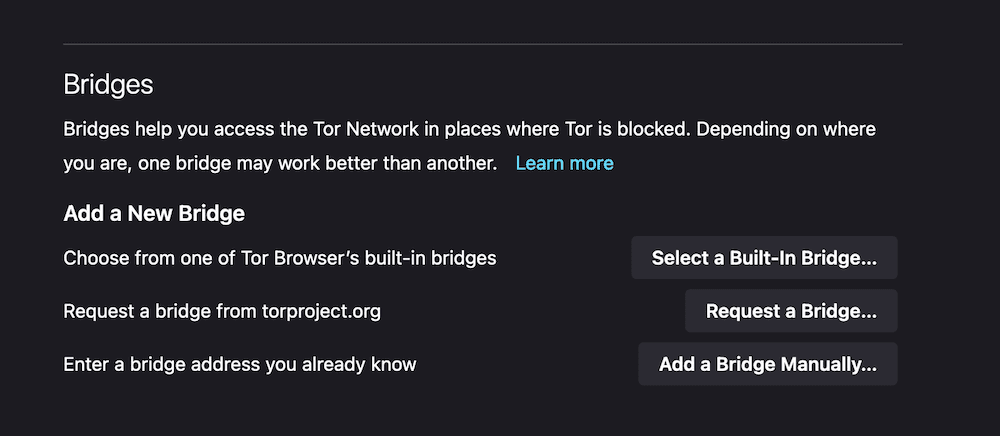

Jest też dostęp do „mostów”. Są to sposoby łączenia się z Torem, gdzie w przeciwnym razie mógłby zostać zablokowany. Jeśli znasz już most, możesz wprowadzić go w sekcji Mosty lub możesz poprosić o jeden z samego projektu Tor:

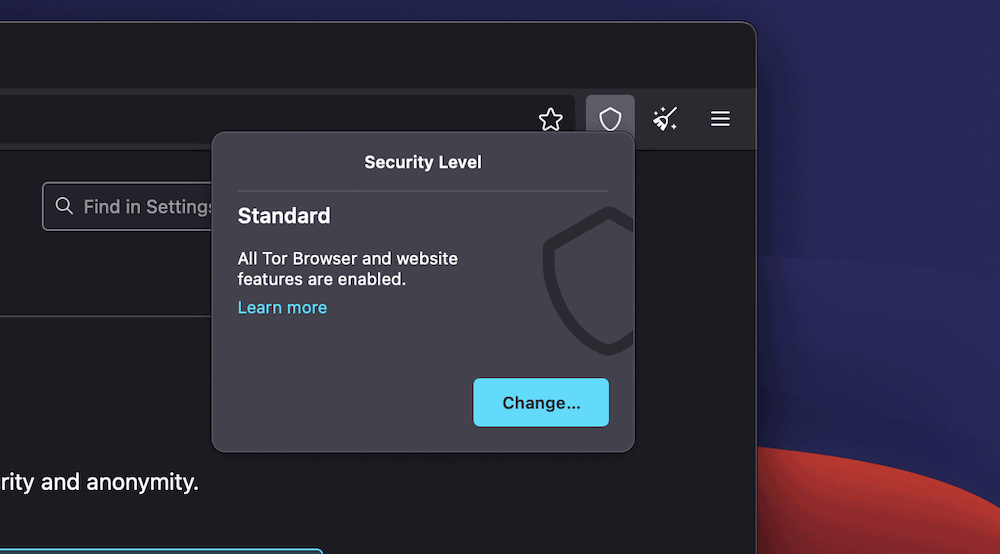

Poza tym warto sprawdzić ustawienia zabezpieczeń za pomocą ikony na pasku narzędzi przeglądarki:

Przycisk Zmień tutaj przeniesie Cię do sekcji Prywatność i bezpieczeństwo na stronie Preferencje . Daje to możliwość zmiany ustawień zabezpieczeń w określonym celu:

Po przejrzeniu ustawień i skonfigurowaniu wszystkiego zgodnie ze swoimi specyfikacjami możesz swobodnie przeglądać sieć Onion.

Streszczenie

Istnieją różne poziomy prywatności i bezpieczeństwa, które możesz zastosować w odniesieniu do bezpieczeństwa w sieci. Podczas gdy większość komercyjnych przeglądarek, takich jak Chrome, Firefox i Safari, oferuje różne opcje związane z prywatnością i bezpieczeństwem, żadna nie oferuje pełnego zestawu funkcji potrzebnych do przemierzania ciemnej sieci.

W tej recenzji przeglądarki Tor dowiedziałeś się prawie wszystkiego, czego potrzebujesz, w jaki sposób możesz uzyskać dostęp do ciemnej sieci i czy ta opcja jest dobra dla twoich celów.

Naszym zdaniem Tor to najlepszy sposób na dostanie się do ciemnej sieci. Inne przeglądarki po prostu nie mają jeszcze funkcji ani wsparcia, aby nadążyć.

Czy masz coś do dodania do naszej recenzji przeglądarki Tor? Daj nam znać, co myślisz w sekcji komentarzy poniżej!