16 problemów z bezpieczeństwem WordPress (luki) i wskazówki, jak je naprawić

Opublikowany: 2022-04-22WordPress ułatwia każdemu szybkie założenie strony internetowej, ale w Internecie jest dużo hałasu, który mówi o tym, ile ma problemów z bezpieczeństwem.

Czy WordPress ma problemy z bezpieczeństwem? tak

Czy są nie do pokonania? Nie

Czy powinno to powstrzymać Cię przed budowaniem witryny za pomocą WordPressa? Z pewnością nie

Ostrożne szacunki wskazują, że liczba stron internetowych wynosi około 2 miliardy, a WordPress obsługuje prawie 45% z nich. Dzieje się tak dlatego, że WordPress jest tak płodny, że jest przedmiotem wielu hacków. W konsekwencji WordPress przekształcił się w bardzo bezpieczny system. W rzeczywistości wiele problemów bezpieczeństwa, które WordPress rozwiązał przez lata, nadal istnieje w innych systemach CMS.

W tym artykule wyjaśnimy, na jakie problemy z bezpieczeństwem WordPressa powinieneś zwrócić uwagę, a co ważniejsze, jak możesz chronić przed nimi swoją witrynę.

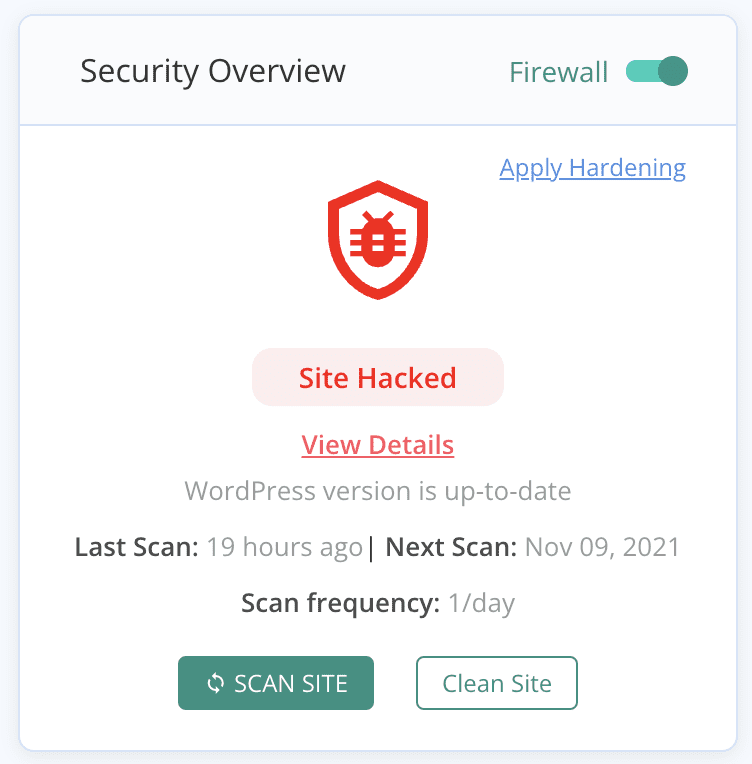

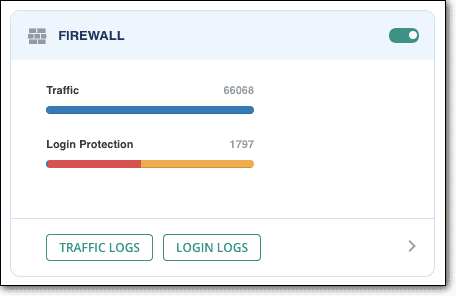

TL; DR: Chroń swoją witrynę przed problemami związanymi z bezpieczeństwem WordPress za pomocą MalCare. MalCare to wszechstronna wtyczka bezpieczeństwa, która łączy w jednym miejscu skaner złośliwego oprogramowania, automatyczne czyszczenie i zaporę ogniową. Oprócz tego możesz bezpiecznie aktualizować swoją stronę internetową i zapobiegać wykorzystywaniu luk w zabezpieczeniach przez hakerów. Jeśli szukasz eksperckiego rozwiązania problemów z bezpieczeństwem WordPress, znalazłeś je z MalCare.

Czy WordPress ma problemy z bezpieczeństwem?

Tak, są problemy z bezpieczeństwem WordPressa, ale nie są już trudne do pokonania. Nie musisz mieć doświadczenia w programowaniu ani przyzwyczajać się do majsterkowania przy kodzie WordPress, aby móc przeciwdziałać zagrożeniom. Postępuj zgodnie z prostymi poprawkami przedstawionymi w tym artykule, a będziesz mieć silną, bezpieczną witrynę WordPress.

16 typowych problemów z bezpieczeństwem WordPressa, które mogą mieć wpływ na Twoją witrynę

WordPress ma wiele problemów z bezpieczeństwem, ale dobrą rzeczą jest to, że wszystkie można łatwo rozwiązać. Nikt nie chce spędzać czasu na zarządzaniu bezpieczeństwem swojej witryny, zamiast ją rozwijać lub zwiększać przychody.

Oprócz luk w zabezpieczeniach WordPressa i złamanych haseł, problemy z bezpieczeństwem stanowią również złośliwe oprogramowanie i ataki. Chociaż złośliwe oprogramowanie i ataki na WordPressa są czasami używane zamiennie, różnią się od siebie. Złośliwe oprogramowanie to złośliwy kod, który hakerzy wstrzykują do Twojej witryny; podczas gdy ataki są mechanizmami, których używają do wstrzykiwania złośliwego oprogramowania. Na poniższej liście omówiliśmy wszystkie 4 rodzaje problemów związanych z bezpieczeństwem WordPressa.

Oto lista typowych problemów z bezpieczeństwem wordpress, które musisz znać:

- Nieaktualne wtyczki i motyw

- Słabe hasła

- Złośliwe oprogramowanie w Twojej witrynie WordPress

- Złośliwe oprogramowanie spamowe SEO

- Oszustwa phishingowe

- Złośliwe przekierowania

- Ponownie użyte hasła

- Zerowane oprogramowanie

- Backdoory w Twojej witrynie WordPress

- złośliwe oprogramowanie wp-vcd.php

- Ataki brutalnej siły

- Wstrzyknięcie SQL

- Ataki cross-site scripting

- Witryna jest w HTTP, a nie HTTPS

- Wiadomości spamowe wysyłane z WordPress

- Uśpione konta użytkowników

1. Nieaktualne wtyczki i motywy

Wtyczki i motywy WordPress są zbudowane z kodu i, jak wyjaśniliśmy wcześniej, programiści czasami popełniają błędy w kodzie. Błędy mogą powodować luki w zabezpieczeniach, zwane podatnościami.

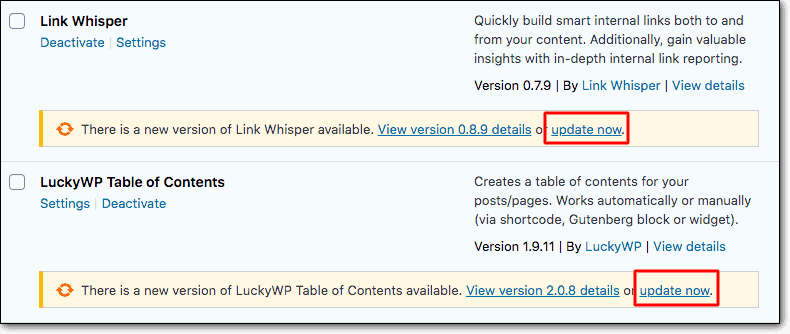

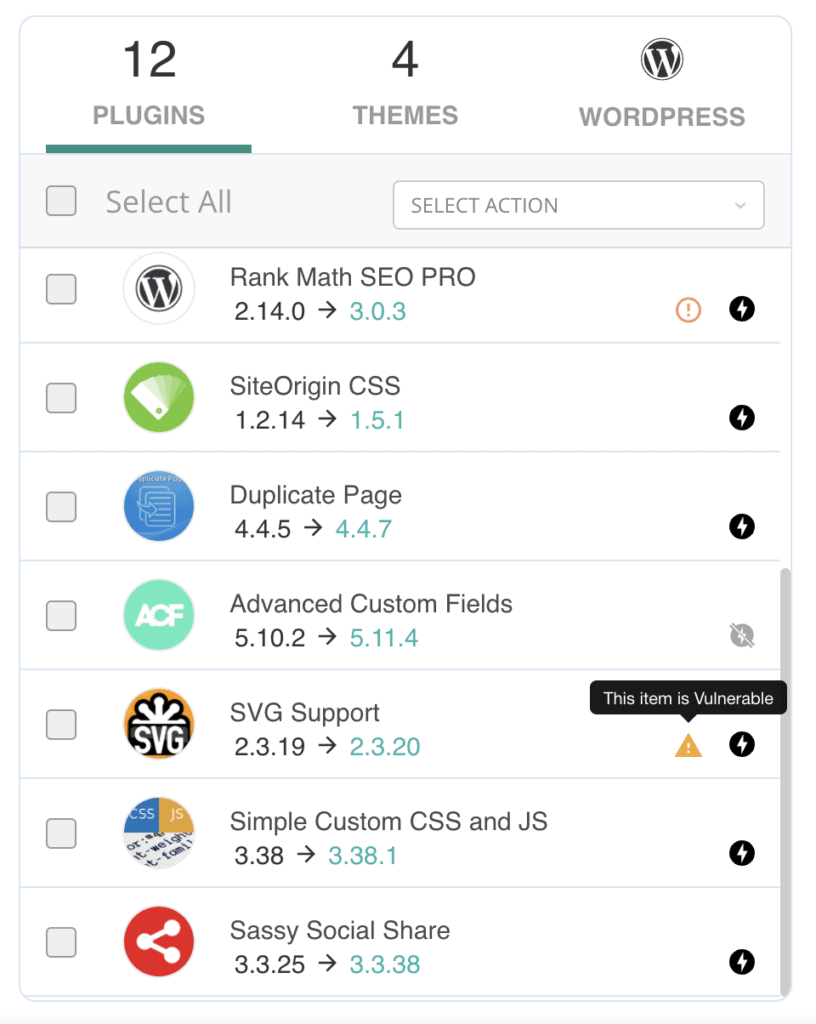

Badacze bezpieczeństwa szukają luk w zabezpieczeniach WordPressa w popularnym oprogramowaniu, aby uczynić Internet bezpieczniejszym miejscem. Gdy odkryją luki w zabezpieczeniach, ujawniają je programistom, aby mogli je naprawić. Odpowiedzialni programiści wydają następnie poprawkę bezpieczeństwa w postaci aktualizacji, która usuwa lukę. Gdy minie wystarczająco dużo czasu, analitycy bezpieczeństwa ogłoszą swoje odkrycia.

W idealnym przypadku do tego czasu wtyczki i motywy powinny zostać zaktualizowane. Jednak bardzo często tak nie jest. Hakerzy znają i polegają na tej tendencji do atakowania witryn internetowych i wykorzystywania luki w zabezpieczeniach.

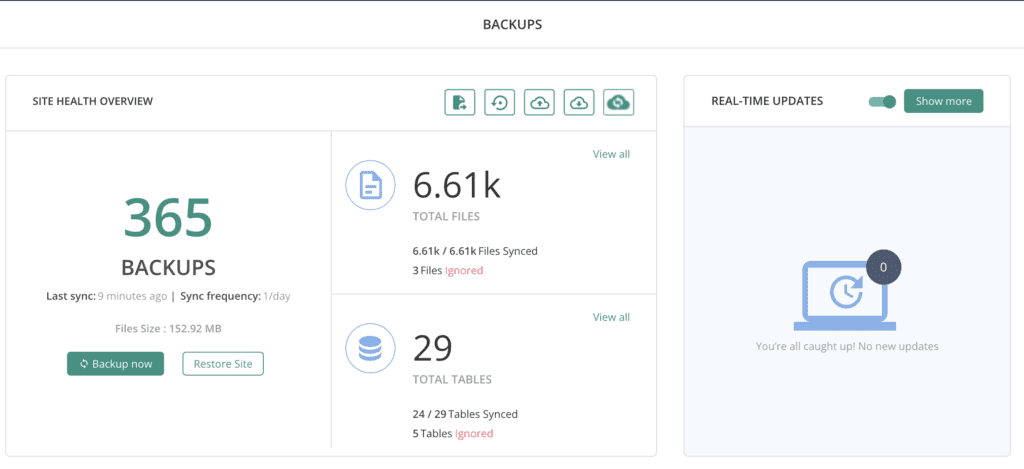

Aktualizacje mogą czasami uszkodzić witrynę, chyba że zrobisz je ostrożnie. Korzystaj z BlogVault do zarządzania aktualizacjami, dzięki czemu witryna ma kopię zapasową przed aktualizacjami, a przed przeniesieniem do działającej witryny możesz mieć pewność, że wszystko działa bez zarzutu.

Poprawka: natychmiast zarządzaj aktualizacjami w swojej witrynie.

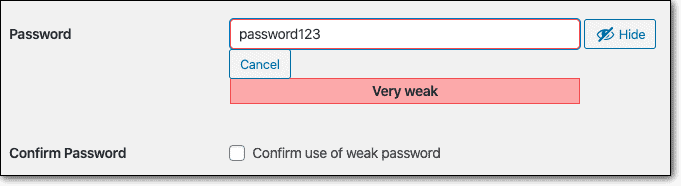

2. Słabe hasła

Hakerzy używają programów zwanych botami do atakowania stron logowania, wypróbowując wiele kombinacji nazw użytkowników i haseł, aby włamać się do witryny. Często boty mogą wypróbowywać nawet setki kombinacji na minutę, używając słów ze słownika i powszechnie używanych haseł, aby się przebić. Gdy im się to uda, haker ma dostęp do Twojej witryny przez otwarte drzwi.

Z drugiej strony silne hasła są trudne do zapamiętania, więc administrator wybiera łatwe do zapamiętania, takie jak imiona zwierząt, urodziny, a nawet kombinacje słowa „hasło”.

To jednak sprawia, że bezpieczeństwo witryny jest podatne na ataki. Informacje te są legalnie dostępne online za pośrednictwem mediów społecznościowych i innych witryn oraz bezprawnie poprzez naruszenia danych lub ciemną sieć. Najlepsze, co możesz zrobić, to mieć silne, unikalne hasło, aby Twoje konto, a tym samym witryna, były bezpieczne.

Uwaga: Musisz ustawić silne hasła dla wszystkich kont witryny, w tym konta użytkownika i konta hostingowego. Administrator często nie zmienia poświadczeń SFTP i bazy danych, ale jeśli to zrobiłeś, upewnij się, że ustawiłeś również dla nich silne hasła.

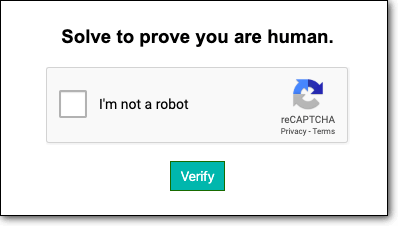

Dodatkowo możesz ograniczyć próby logowania do WordPressa. Jeśli użytkownik ma zbyt wiele błędnych loginów, zostaje tymczasowo zablokowany lub musi wypełnić CAPTCHA, aby udowodnić, że nie jest botem. Ten środek zapobiega botom i uwzględnia błędy ludzkie.

Poprawka: Egzekwuj silne hasła i ograniczaj próby logowania w celu blokowania botów.

3. Złośliwe oprogramowanie na Twojej witrynie WordPress

Złośliwe oprogramowanie to termin typu catch-all używany do opisania dowolnego kodu, który umożliwia nieautoryzowane działania w Twojej witrynie. W kolejnych punktach przyjrzymy się również konkretnym przypadkom, takim jak backdoory i oszustwa phishingowe.

Kiedy mówimy o rozwiązywaniu problemów związanych z bezpieczeństwem WordPress, celem jest powstrzymanie złośliwego oprogramowania. Jednak, jak powiedzieliśmy wcześniej, żaden system nie jest w 100% kuloodporny. Możesz zrobić wszystko dobrze, a sprytny haker znajdzie nowy sposób na przebicie się przez obronę. To rzadkie, ale się zdarza. Jak więc radzić sobie ze złośliwym oprogramowaniem, jeśli jest już na Twojej stronie?

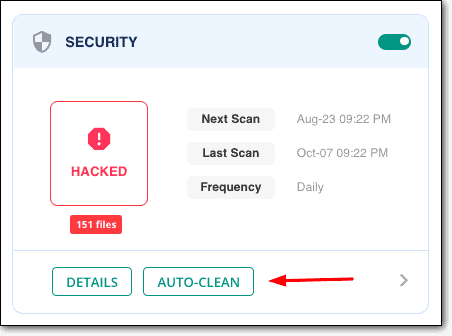

Przede wszystkim musisz potwierdzić, że złośliwe oprogramowanie rzeczywiście znajduje się w Twojej witrynie. Złośliwe oprogramowanie może ukrywać się w plikach, folderach i bazie danych. Widzieliśmy pliki złośliwego oprogramowania podszywające się pod podstawowe pliki WordPress, jako pliki obrazów, a nawet wyświetlane jako wtyczki. Jedynym sposobem na upewnienie się, czy Twoja witryna jest zainfekowana, czy nie, jest codzienne dogłębne skanowanie. W tym celu musisz zainstalować MalCare.

MalCare wykorzystuje zaawansowany algorytm do wykrywania złośliwego oprogramowania w Twojej witrynie. Inne skanery wykorzystują częściowo skuteczne techniki, takie jak porównywanie plików i dopasowywanie sygnatur do oznaczania złośliwego oprogramowania. MalCare wykorzystuje ponad 100 sygnałów do sprawdzania zachowania kodu, a następnie oznacza go jako złośliwe oprogramowanie, jeśli intencja jest złośliwa. Ma to dwie ogromne zalety: po pierwsze, nie ma fałszywych alarmów, a niestandardowy kod jest oznaczany jako złośliwe oprogramowanie; a po drugie, nawet najnowsze warianty złośliwego oprogramowania są wykrywane prawidłowo.

MalCare jest dokładny w ponad 95% podczas skanowania w poszukiwaniu złośliwego oprogramowania i jest całkowicie darmowy. Jeśli wyniki skanowania wykażą, że Twoja witryna została zhakowana, dopiero wtedy musisz dokonać aktualizacji, aby ją wyczyścić. Dzięki MalCare funkcja automatycznego czyszczenia chirurgicznie usunie złośliwe oprogramowanie z Twojej witryny WordPress, pozostawiając Twoją witrynę ponownie nienaruszoną.

Poprawka: przeskanuj i wyczyść swoją witrynę za pomocą MalCare.

4. Złośliwe oprogramowanie spamowe SEO

Spam SEO to szczególnie rażące złośliwe oprogramowanie, które jest wykorzystywane przez hakerów do kierowania ruchu z Twojej witryny do podejrzanych i spamerskich witryn. Robią to, przejmując kontrolę nad wynikami wyszukiwania w Google, wstawiając kod do istniejących stron lub przekierowując ruch na własne witryny. Czasami robią wszystkie te rzeczy. W każdym razie to zawsze zła wiadomość.

Istnieje kilka typowych wariantów złośliwego oprogramowania spamowego SEO, takich jak hakowanie japońskich słów kluczowych i hakowanie farmacji. Oba te warianty zyskały sławę same w sobie, ponieważ ich objawy to konkretnie japońskie znaki lub słowa kluczowe związane z farmaceutykami w wynikach wyszukiwania.

Wszystkie rodzaje złośliwego oprogramowania SEO będącego spamem są niezwykle trudne do usunięcia ręcznie, ponieważ mogą tworzyć setki tysięcy nowych stron ze spamem, których nie można łatwo usunąć. Ponadto wstawiają złośliwe oprogramowanie do krytycznych plików i folderów WordPress, takich jak plik .htaccess, który może uszkodzić witrynę, jeśli nie zostanie odpowiednio wyczyszczona.

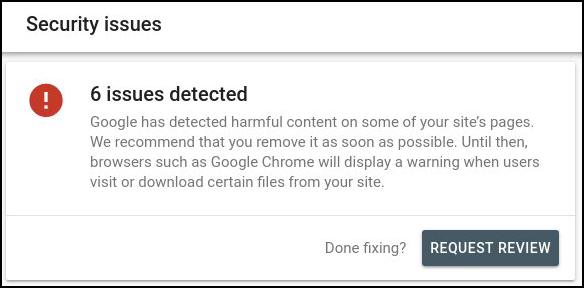

Niezmiennie witryny z tymi odmianami złośliwego oprogramowania są oznaczane w Google Search Console, trafiają na czarną listę Google i prowadzą do zawieszenia Twojego konta hostingowego przez usługodawcę hostingowego. Dlatego kluczem do radzenia sobie z tym hackiem jest pozostawienie go ekspertom, którymi w tym przypadku jest wtyczka bezpieczeństwa WordPress o nazwie MalCare.

MalCare nie tylko pozbędzie się złośliwego oprogramowania, ale również upewni się, że Twoja witryna jest chroniona zaawansowaną zaporą sieciową.

Poprawka: Usuń złośliwe oprogramowanie spamowe SEO za pomocą MalCare.

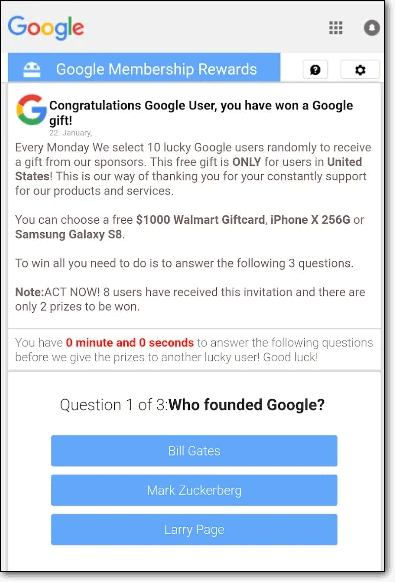

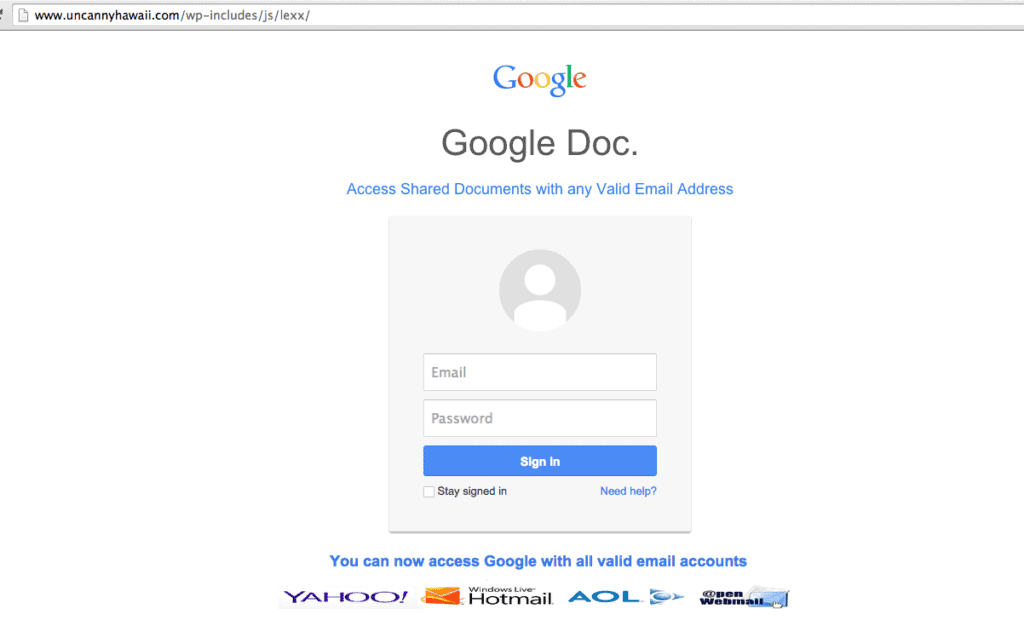

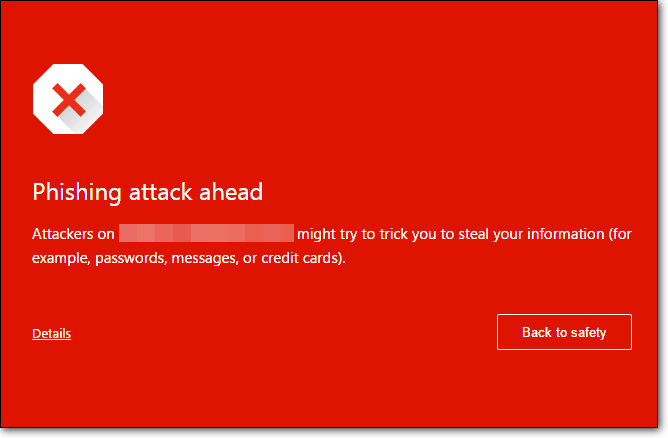

5. Oszustwa phishingowe

Złośliwe oprogramowanie phishingowe to dwuczęściowe oszustwo, które nakłania użytkowników do ujawnienia swoich poufnych danych, podszywając się pod zaufane marki.

Pierwsza część polega na wysłaniu oficjalnego e-maila do niczego niepodejrzewającego użytkownika, zwykle z ostrzeżeniem, że stanie się coś strasznego, jeśli nie zaktualizuje swoich haseł lub coś od razu. Na przykład, gdy wiadomość phishingowa podszywa się pod klienta hosta internetowego, może on powiedzieć, że witryna jest zagrożona usunięciem.

Druga połowa oszustwa ma miejsce na stronie internetowej. Wiadomość phishingowa zwykle zawiera łącze, które prowadzi użytkownika do pozornie oficjalnej strony internetowej i wymaga podania swoich danych uwierzytelniających. Strona internetowa jest oczywiście fałszywa i tak wiele osób włamuje się na ich konta.

W witrynach WordPress phishing występuje w dwóch odmianach, w zależności od tego, która część oszustwa ma miejsce. W pierwszym przypadku administrator WordPressa otrzymuje e-maile phishingowe o tym, jak wymagana jest aktualizacja bazy danych dla jego witryny, i są oszukiwani, by podać swoje dane logowania.

Z drugiej strony hakerzy mogą wykorzystywać Twoją witrynę do tworzenia fałszywych stron. Często administrator witryny natknął się na logo bankowe lub logo witryny e-commerce na swojej stronie internetowej, mimo że nie ma powodu, aby tam być. Są używane do oszukiwania ludzi.

Google bardzo szybko rozprawia się z oszustwami phishingowymi, a zwłaszcza z witrynami, które hostują te strony. Twoja witryna zostanie umieszczona na czarnej liście i uderzona w powiadomienie o wykryciu witryny phishingowej, co jest straszne dla zaufania odwiedzających i marki. Nawet jeśli jesteś niewinny, Twoja witryna stała się gospodarzem oszustwa. Konieczne jest jak najszybsze pozbycie się tego złośliwego oprogramowania i podjęcie kroków w celu kontroli szkód.

Poprawka: usuń złośliwe oprogramowanie phishingowe ze swojej witryny za pomocą MalCare i doradzaj użytkownikom, aby nie klikali żadnych linków w wiadomościach e-mail.

6. Złośliwe przekierowania

Jednym z najgorszych hacków WordPress jest złośliwe przekierowanie. Niezwykle frustrujące jest odwiedzanie Twojej witryny tylko po to, aby zostać przeniesionym na inną witrynę zawierającą spam lub oszukańczą, sprzedającą wątpliwe produkty i usługi. Często administrator WordPressa nie może nawet zalogować się na swoich stronach internetowych z powodu zhakowanego złośliwego oprogramowania przekierowującego.

Istnieje wiele wariantów tego złośliwego oprogramowania, które całkowicie infekuje pliki i bazę danych witryny. Widzieliśmy przypadki zhakowanego złośliwego oprogramowania przekierowującego w każdym poście na stronie zawierającej ponad 500 postów. To był koszmar, a administrator był, co zrozumiałe, sfrustrowany.

Jedynym sposobem na pozbycie się złośliwego oprogramowania przekierowującego jest użycie wtyczki zabezpieczającej. W rzeczywistości prawdopodobnie będziesz potrzebować pomocy w instalacji wtyczki, ponieważ nie możesz zalogować się do swojej witryny. W tym miejscu może pomóc zespół wsparcia MalCare. Przeprowadzą Cię przez proces instalacji, a jeśli to konieczne, wyczyszczą witrynę za Ciebie.

Poprawka: pozbądź się zhakowanego złośliwego oprogramowania przekierowującego za pomocą MalCare.

7. Ponownie używane hasła

Ponownie używane hasła mogą być silnymi hasłami, o których mówiliśmy w poprzedniej sekcji, ale niekoniecznie są unikalne.

Na przykład Twoje konto w mediach społecznościowych i konto na stronie internetowej mają ten sam ciąg liter, znaków i cyfr dla hasła. Przyzwyczaiłeś się do wpisywania go i uważasz, że nie można go odgadnąć, więc jest to dobre hasło.

Cóż, w połowie masz rację. To dobre hasło, ale tylko do jednego konta. Zasadą jest, aby nigdy nie używać ponownie haseł na różnych kontach. Powodem jest potencjalne zagrożenie naruszenia danych.

Firma GoDaddy miała włamanie we wrześniu 2021 r., które odkryli dopiero w listopadzie 2021 r. Do tego czasu włamano się do bazy danych 1,2 miliona użytkowników i poświadczeń SFTP. Jeśli którykolwiek z tych użytkowników użył tych haseł gdzie indziej, na przykład do konta bankowego, ta informacja była teraz bezpośrednio w rękach hakera. O wiele łatwiej jest włamać się na inne konta.

Ufamy różnym usługom i witrynom, które zabezpieczają nasze dane, ale żaden system nie jest całkowicie kuloodporny. Czasami rzeczy mogą się psuć i się psują. Celem jest jak największe ograniczenie obrażeń. Pomaga w tym tworzenie unikalnych i silnych haseł dla każdego konta.

Poprawka: Ustaw unikalne hasła i użyj menedżera haseł, aby je zapamiętać.

8. Oprogramowanie zerowane

Zerowane wtyczki i motywy to wersje premium z pękniętymi licencjami dostępne za darmo online. Pomijając moralny wymiar kradzieży od programistów, zerowe oprogramowanie stanowi ogromne zagrożenie dla bezpieczeństwa WordPressa.

Większość pustych motywów i wtyczek zawiera złośliwe oprogramowanie. Hakerzy polegają na tym, że ludzie chcą dobrej oferty na produkt premium i czekają, aż go zainstalują. Witryna otrzymuje dawkę złośliwego oprogramowania dostarczanego do niej ręcznie, a witryna jest teraz zhakowana. To jedyny powód, dla którego ktokolwiek zadaje sobie trud złamania oprogramowania premium. Robin Hood nie jest zaangażowany w ekosystem WordPressa.

Nawet jeśli puste motywy i wtyczki nie zawierały złośliwego oprogramowania — co jest bardzo rzadkie — nie można ich zaktualizować. Ponieważ nie są to oficjalne wersje, oczywiście nie otrzymują wsparcia od deweloperów. Jeśli więc wykryta zostanie luka w zabezpieczeniach, a programiści wydadzą poprawkę bezpieczeństwa, zerowe oprogramowanie jest również nieaktualne i zawiera lukę, oprócz tego, że jest na nim zainstalowane złośliwe oprogramowanie.

Poprawka: Unikaj pustych wtyczek i motywów, takich jak zaraza.

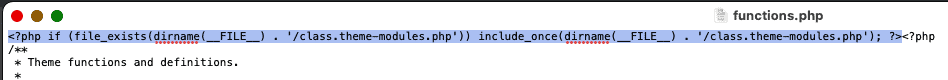

9. Backdoory w Twojej witrynie WordPress

Backdoory, jak sama nazwa wskazuje, są alternatywnymi i nielegalnymi sposobami dostępu do kodu Twojej witryny. Wraz ze złośliwym oprogramowaniem hakerzy wstrzykują kod backdoora do Twojej witryny, więc jeśli złośliwe oprogramowanie zostanie wykryte i usunięte, mogą odzyskać dostęp za pomocą backdoora.

Backdoory to jeden z głównych powodów, dla których nie zalecamy ręcznego usuwania złośliwego oprogramowania z Twojej witryny. Możesz znaleźć skrypty złośliwego oprogramowania i je usunąć, ale tylne drzwi mogą być bardzo sprytnie ukryte i stać się prawie niewidoczne.

Jedynym sposobem na usunięcie backdoorów z Twojej witryny jest użycie wtyczki zabezpieczającej WordPress, takiej jak MalCare. MalCare szybko i łatwo pozbywa się tylnych drzwi oraz złośliwego oprogramowania dzięki funkcji automatycznego czyszczenia.

Poprawka: użyj wtyczki zabezpieczającej, aby usunąć backdoory.

10. złośliwe oprogramowanie wp-vcd.php

Złośliwe oprogramowanie wp-vcd.php powoduje wyskakujące okienka spamu w witrynie WordPress, które kierują użytkowników do innych witryn. Ma ten sam cel, co hackowanie spamem SEO i złośliwe przekierowania, ale działa inaczej. Ma kilka wariantów, takich jak wp-tmp.php i wp-feed.php.

Malware wp-vcd.php infekuje strony internetowe kodem, który jest uruchamiany przy każdym załadowaniu strony. Jest to jeden z najbardziej frustrujących hacków, które infekują witryny WordPress, ponieważ gdy tylko go usuniesz, wydaje się, że wraca; w niektórych przypadkach natychmiast. Jeśli kiedykolwiek istniało złośliwe oprogramowanie, które można porównać do powtarzającego się wirusa, którego po prostu nie można wykopać, wp-vcd.php jest tym jedynym.

Malware wp-vcd.php infekuje strony internetowe głównie poprzez puste wtyczki i motywy. Wordfence posuwa się nawet do określenia: „złośliwe oprogramowanie, które zainstalowałeś na swojej własnej stronie”; co naszym zdaniem jest nieco surowe, ale podkreśla niebezpieczeństwo zerowego oprogramowania.

Poprawka: natychmiast pozbądź się złośliwego oprogramowania wp-vcd.php ze swojej witryny za pomocą MalCare.

11. Ataki brutalnej siły

Hakerzy używają botów do bombardowania Twojej strony logowania kombinacjami nazwy użytkownika i hasła w celu uzyskania dostępu. Ta metoda jest znana jako atak brute force i może się powieść, jeśli hasła są słabe lub są takie same, jak te znalezione w przypadku naruszenia bezpieczeństwa danych.

Ataki typu brute force są nie tylko straszne dla bezpieczeństwa, ale także zużywają zasoby serwera Twojej witryny. Za każdym razem, gdy strona logowania się ładuje, wymaga pewnych zasobów. Zwykle użycie dysku jest znikome, więc nie ma to zauważalnego wpływu na wydajność. Ale boty typu brute force uderzają w stronę logowania z szybkością kilkuset – jeśli nie tysięcy – razy na minutę. Jeśli Twoja witryna jest na hostingu współdzielonym, będą zauważalne konsekwencje.

Sposobem na przeciwdziałanie atakom typu brute force jest ochrona Twojej strony przed botami, a także ograniczenie błędnych prób logowania. MalCare jest wyposażony w ochronę przed botami wbudowaną we wtyczkę bezpieczeństwa.

Możesz także włączyć CAPTCHA na swojej stronie logowania. Możesz zobaczyć porady dotyczące ukrycia strony logowania poprzez zmianę domyślnego adresu URL, ale nie rób tego. Niezwykle trudno jest odzyskać, jeśli ten adres URL zostanie utracony, i zostaniesz zablokowany na swojej stronie wraz z hakerami.

Poprawka: ogranicz liczbę prób logowania i uzyskaj ochronę przed botami w swojej witrynie.

12. Wstrzyknięcie SQL

Wszystkie witryny WordPress posiadają bazy danych, które przechowują ważne informacje o witrynie. Rzeczy takie jak użytkownicy, ich zaszyfrowane hasła, posty, strony, komentarze są przechowywane w tabelach i są regularnie edytowane i pobierane przez pliki witryny. Baza danych jest rzadko dostępna bezpośrednio i jest kontrolowana przez pliki witryny dla bezpieczeństwa.

Wstrzyknięcia SQL są szczególnie niebezpiecznymi atakami, ponieważ hakerzy mogą wchodzić w bezpośrednią interakcję z bazą danych. Używają formularzy na Twojej stronie do wstawiania zapytań SQL, które pozwalają im manipulować lub czytać z bazy danych. SQL to język programowania używany do wprowadzania zmian w bazie danych, takich jak dodawanie, usuwanie, modyfikowanie lub pobieranie danych. Właśnie dlatego ataki typu SQL injection są tak niebezpieczne.

Rozwiązaniem jest aktualizowanie wtyczek i motywów, ponieważ luki w zabezpieczeniach WordPressa, takie jak nieoczyszczone dane wejściowe, prowadzą do udanych ataków wstrzykiwania SQL. Dodatkowo dobra zapora sieciowa odstraszy złych aktorów od Twojej witryny.

Poprawka: aktualizuj wszystko i zainstaluj zaporę.

13. Ataki cross-site scripting

Cross-site scripting lub XSS, ataki na strony internetowe są podobne do wstrzyknięć SQL, ponieważ haker wstawia kod do strony internetowej. Różnica polega na tym, że kod jest kierowany na następnego użytkownika w Twojej witrynie, a nie w bazie danych witryny.

W ataku XSS złośliwe oprogramowanie jest dodawane do Twojej witryny. Pojawia się odwiedzający, a jego przeglądarka myśli, że złośliwe oprogramowanie jest częścią Twojej witryny, a zatem odwiedzający jest atakowany. Ogólnie rzecz biorąc, ataki typu cross-site scripting służą do kradzieży danych od niczego niepodejrzewających odwiedzających.

Sposobem na ochronę odwiedzających Twoją witrynę jest upewnienie się, że luki XSS nie istnieją w Twojej witrynie. Najprostszym sposobem na to jest upewnienie się, że Twoja witryna jest w pełni zaktualizowana. Możesz przenieść bezpieczeństwo na wyższy poziom, instalując również wtyczkę zapory WordPress.

Poprawka: Zainstaluj zaporę WordPress i aktualizuj wszystko na stronie.

14. Strona jest na HTTP, a nie HTTPS

Być może zauważyłeś, że wiele stron internetowych ma teraz zieloną kłódkę w pobliżu paska adresu URL. Jest to odznaka zaufania dla odwiedzającego, która mówi, że witryna korzysta z SSL. SSL to protokół bezpieczeństwa, który szyfruje ruch tam iz powrotem ze strony internetowej.

Dobrą analogią do tego jest rozmowa telefoniczna. Dane przekazywane między dwojgiem ludzi na linii mają pozostać między nimi jako prywatna rozmowa. Jeśli jednak osoba trzecia byłaby w stanie podłączyć się do tej linii, zrozumiałaby dane i dlatego nie są one już prywatne. Jeśli jednak dwie oryginalne osoby miałyby użyć kodu, który tylko one są w stanie rozszyfrować, niezależnie od tego, ile podsłucha trzecia osoba, prawdziwe znaczenie informacji jest przed nimi ukryte.

Tak działa SSL dla stron internetowych. Szyfruje dane przesyłane do i ze strony internetowej, aby poufne informacje nie mogły zostać odczytane przez osoby trzecie i wykorzystane bezprawnie.

Internet jako całość zmierza w kierunku bezpieczeństwa danych i prywatności w ostatniej dekadzie, a SSL stał się jednym z podstawowych sposobów osiągnięcia tego celu. Nawet Google zdecydowanie opowiada się za witrynami obsługującymi SSL, posuwając się nawet do karania witryn innych niż SSL w ich wynikach wyszukiwania.

Poprawka: Zainstaluj certyfikat SSL w swojej witrynie.

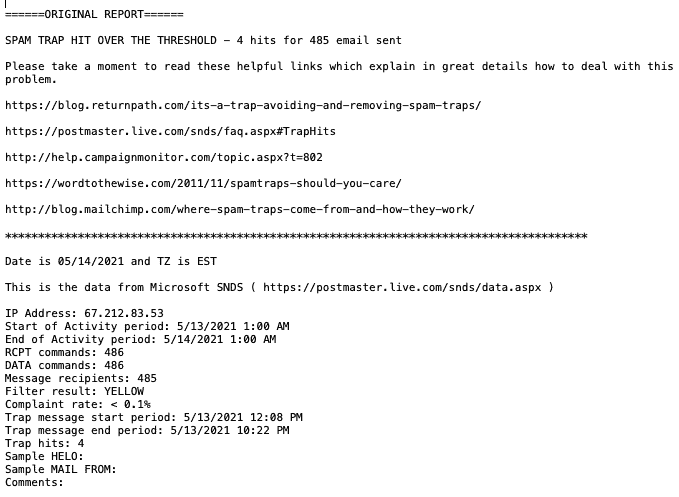

15. Wiadomości spamowe wysyłane z WordPress

E-maile są podstawą marketingu cyfrowego i są sposobem na zaangażowanie i interakcję z odwiedzającymi witrynę. Ludzie stają się coraz bardziej rozsądni, jeśli chodzi o e-maile, które chcą otrzymywać, więc istnieje ukryte zaufanie.

Biorąc pod uwagę delikatną naturę zaufania, okropne jest myślenie, że haker może umieścić złośliwe oprogramowanie w Twojej witrynie i wysłać spam do użytkowników. A jednak to właśnie robi niektóre złośliwe oprogramowanie. Porywa podstawową funkcję WordPressa wp_mail() do wysyłania wiadomości spamowych.

Złośliwe oprogramowanie zwykle powoduje zawieszanie się Google i hosta internetowego na czarnych listach, ale w przypadku wiadomości spamowych Twój usługodawca hostingowy umieszcza również Twoją usługę e-mail na czarnej liście i zobaczysz wiele innych błędów. W rzeczywistości, jeśli spamer doda adresy e-mail również do Twojej witryny, istnieje ryzyko, że Twój adres e-mail zostanie całkowicie umieszczony na czarnej liście.

Poprawka: usuń złośliwe oprogramowanie spamowe ze swojej witryny i zamiast tego użyj narzędzia do marketingu e-mailowego.

16. Uśpione konta użytkowników

Użytkownicy na stronie nieustannie się zmieniają. Jeśli na przykład prowadzisz bloga z wieloma autorami i redaktorami, istnieje duże prawdopodobieństwo, że nowi autorzy są często dodawani do witryny, podczas gdy starsi autorzy odchodzą.

Sednem są tutaj stare konta użytkowników, które nie są natychmiast usuwane, a z czasem stają się problemem bezpieczeństwa WordPress. Ponieważ konta istnieją, ale hasła nie są regularnie aktualizowane, są narażone na atak. Uśpione konta użytkowników są narażone na te same niebezpieczeństwa, co złamane hasła, więc usunięcie wszelkich kont, które nie są aktywnie używane, jest konieczne.

Dodatkowo ważne jest, aby wiedzieć, kto co robi w Twojej witrynie. Nietypowe lub nieoczekiwane działania użytkowników są wczesnym sygnałem włamań na konta.

Poprawka: Usuń nieaktywne konta użytkowników i użyj dziennika aktywności.

Najlepsze praktyki zapobiegające problemom związanym z bezpieczeństwem WordPress

Problemy związane z bezpieczeństwem WordPressa nieustannie ewoluują i trudno jest nad nimi zapanować, oprócz wszystkich innych prac związanych z prowadzeniem strony internetowej. Dlatego oto kilka dobrych praktyk bezpieczeństwa, które mogą pomóc chronić Twoją witrynę przed złośliwym oprogramowaniem i hakerami bez dodatkowego wysiłku z Twojej strony.

- Zainstaluj wtyczkę bezpieczeństwa: najlepszą ochroną, jaką Twój WordPress ma przed hakerami, jest dobra wtyczka bezpieczeństwa, taka jak MalCare. Wtyczka bezpieczeństwa WordPress powinna mieć skaner złośliwego oprogramowania i narzędzie do czyszczenia. Najlepiej byłoby, gdyby był również wyposażony w zaporę ogniową, ochronę przed brutalną siłą, ochronę przed botami i dziennik aktywności. MalCare ma to wszystko, a eksperci ds. bezpieczeństwa są gotowi do pomocy. Jest to rozwiązanie typu hands-off, które ostrzega tylko wtedy, gdy konieczne jest podjęcie działań, i nie obciąża zasobów serwera w okazyjnej cenie. Zainstaluj MalCare teraz i odetchnij z ulgą.

- Użyj zapory: zapora aplikacji sieci Web chroni Twoją witrynę przed wszelkiego rodzaju złymi podmiotami. Hakerzy chcą wykorzystać luki w Twojej witrynie, oprócz innych problemów związanych z bezpieczeństwem WordPressa. Zapora zapobiega temu, przepuszczając tylko legalnych gości. Jest niezbędny dla Twojej witryny, a jeszcze lepiej, jeśli jest dostarczany z wtyczką bezpieczeństwa.

- Aktualizuj wszystko : upewnij się, że rdzeń WordPressa, wtyczki i motywy są zawsze aktualizowane. Aktualizacje często zawierają poprawki bezpieczeństwa dotyczące luk w zabezpieczeniach, dlatego bardzo ważne jest jak najszybsze ich zaktualizowanie. Wiemy jednak, że stosowanie aktualizacji nie zawsze jest proste. Aby zminimalizować ryzyko, bezpiecznie aktualizuj swoją witrynę za pomocą BlogVault. Kopia zapasowa Twojej witryny jest tworzona tuż przed aktualizacją, a przed aktualizacją działającej witryny internetowej możesz sprawdzić, jak działa aktualizacja.

- Korzystaj z uwierzytelniania dwuskładnikowego: hasła mogą zostać złamane, zwłaszcza jeśli nie są szczególnie silne lub zostały ponownie użyte. Uwierzytelnianie dwuskładnikowe generuje token logowania w czasie rzeczywistym oprócz haseł, które są znacznie trudniejsze do złamania. Możesz włączyć uwierzytelnianie dwuskładnikowe za pomocą wtyczki, takiej jak WP 2FA lub innej z tej listy.

- Egzekwuj zasady dotyczące silnych haseł: Nie możemy wystarczająco podkreślić znaczenia silnych i unikalnych haseł. Zalecamy korzystanie z menedżera haseł. Aby chronić Twoją witrynę przed problemami bezpieczeństwa, takimi jak ataki typu brute force, Twoja wtyczka bezpieczeństwa powinna również ograniczać próby logowania.

- Regularne kopie zapasowe: Czasami kopie zapasowe są ostatnią deską ratunku w przypadku włamania, a Twoja witryna powinna zawsze mieć kopię zapasową przechowywaną z dala od serwera witryny. Dowiedz się więcej o tym, jak wykonać kopię zapasową witryny WordPress.

- Użyj SSL: zainstaluj certyfikat SSL w swojej witrynie, aby szyfrować komunikację tam iz powrotem. SSL stał się de facto standardem, a Google aktywnie promuje jego używanie w celu bezpieczniejszego przeglądania.

- Przeprowadzaj audyt bezpieczeństwa co kilka miesięcy: Przejrzyj użytkowników i ich działania na stronie z dziennikiem aktywności. Nietypowa aktywność może być wczesnym sygnałem ostrzegawczym przed złośliwym oprogramowaniem. Wskazane jest również zaimplementowanie polityki najmniejszych uprawnień dla kont administratorów i użytkowników. Na koniec usuń wszystkie nieużywane wtyczki lub motywy w swojej witrynie. Dezaktywowane motywy i wtyczki są pomijane w przypadku aktualizacji, a luki w zabezpieczeniach WordPess pozostają niezaznaczone, powodując włamania na strony internetowe.

- Wybierz renomowane wtyczki i motywy: jest to nieco subiektywne ze względów bezpieczeństwa, ale warto korzystać z najlepszych wtyczek i motywów na swojej stronie. Sprawdź na przykład, czy programista regularnie aktualizuje swój produkt. Oprócz recenzji online i doświadczeń innych użytkowników jest to ważny wskaźnik. Ponadto oprogramowanie premium jest ogólnie lepszym rozwiązaniem. Ale co najważniejsze, nigdy nie używaj zerowego oprogramowania. Często zawiera złośliwe oprogramowanie w kodzie, które zostało złamane właśnie z tego powodu. To po prostu nie jest opłacalne ryzyko.

Możesz także wzmocnić swoją witrynę WordPress i dowiedzieć się, jak działa zabezpieczenia WordPress.

Najczęstsze przyczyny włamań w witrynach WordPress

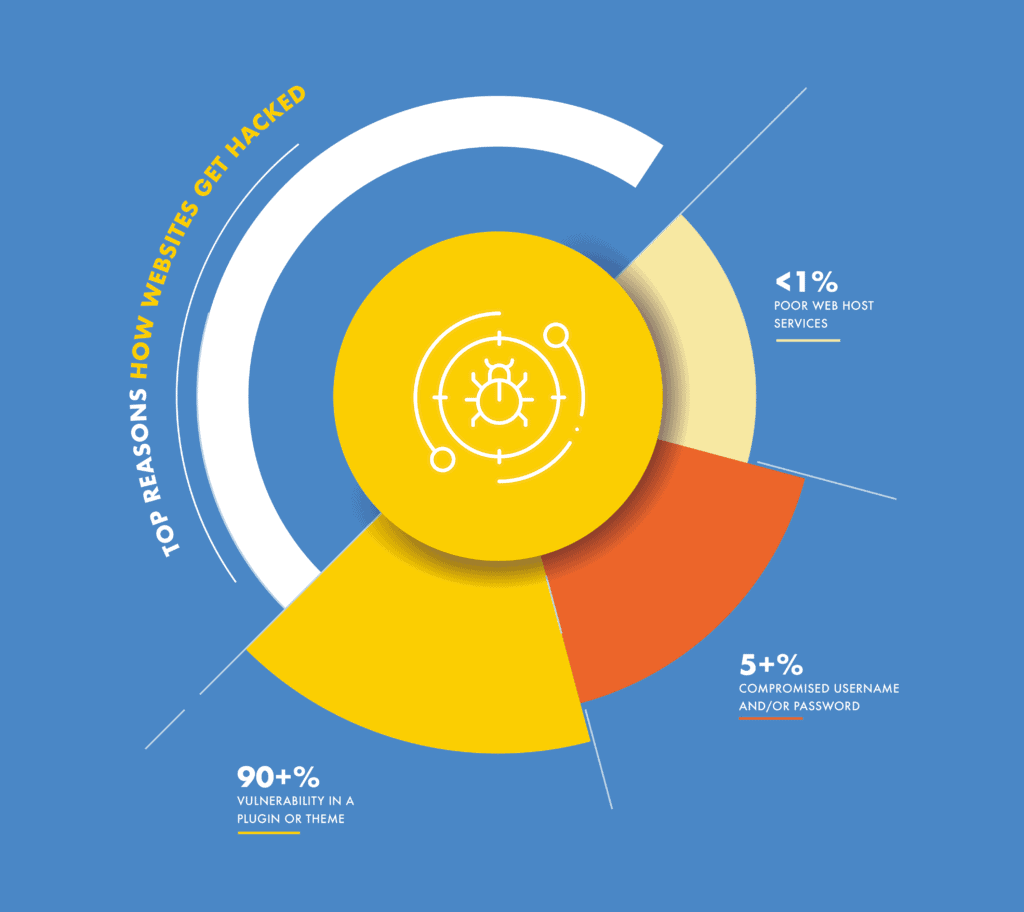

Istnieją dwa słabe ogniwa w bezpieczeństwie Twojej witryny WordPress: luki w zabezpieczeniach i hasła . Ponad 90% złośliwego oprogramowania jest wstrzykiwanych przez luki w zabezpieczeniach, ponad 5% z powodu złamanych lub słabych haseł, a <1% z innych przyczyn, takich jak słabe usługi hostingowe.

Podatności

Chociaż sam WordPress jest bezpieczny, strony internetowe są budowane przy użyciu czegoś więcej niż tylko podstawowego WordPressa. Używamy wtyczek i motywów, aby rozszerzać funkcjonalność naszych stron internetowych, dodawać funkcje, mieć ładny wygląd i komunikować się z odwiedzającymi witrynę. Wszystko to osiąga się za pomocą wtyczek i motywów.

Wtyczki i motywy, takie jak WordPress, są budowane za pomocą kodu. Kiedy programiści piszą kod, mogą popełniać błędy, które prowadzą do luk. Luki w kodzie mogą być wykorzystywane przez hakerów do wykonywania działań, które nie były zamierzone przez programistę.

Na przykład, jeśli Twoja witryna umożliwia użytkownikom przesyłanie zdjęć, na przykład zdjęcia profilowego, przesyłanie powinno być tylko plikiem obrazu. Jeśli jednak programista nie wprowadził tych ograniczeń, haker może zamiast tego przesłać plik PHP pełen złośliwego oprogramowania. Po przesłaniu do witryny haker może uruchomić plik, a złośliwe oprogramowanie rozprzestrzeni się na pozostałą część witryny. Te luki to luki. Istnieją oczywiście inne typy, ale to są te główne, które dotykają witryny WordPress.

Naruszone hasła

Jeśli haker ma dane uwierzytelniające Twoje konto, nie musi włamywać się do Twojej witryny. Dlatego tak ważne są silne hasła.

Istnieją dwa główne sposoby, w jakie hasła stają się najsłabszym ogniwem w łańcuchu bezpieczeństwa WordPress. Jednym z nich jest używanie łatwych do zapamiętania haseł, które w konsekwencji są łatwe do odgadnięcia przez hakerów i ich boty. Drugi sposób polega na ponownym użyciu haseł przez użytkowników w witrynach i usługach.

Naruszenia danych są zbyt powszechne. Na przykład użytkownik ma to samo hasło do dwóch różnych kont: witryny e-commerce i konta na Twitterze. Jeśli w witrynie e-commerce doszło do naruszenia bezpieczeństwa danych, w wyniku którego dane użytkownika zostały skradzione, ich konto na Twitterze jest teraz zagrożone. Haker może zalogować się na konto i spowodować wszelkiego rodzaju spustoszenie.

Zarówno luki w zabezpieczeniach, jak i złamane hasła to zagrożenia bezpieczeństwa WordPress, z którymi możesz sobie łatwo poradzić, korzystając z odpowiednich narzędzi i właściwych porad. Na szczęście obie te rzeczy są tutaj.

Wniosek

Problemy z bezpieczeństwem WordPressa mogą zniechęcać niedoświadczonego administratora, ale to nie znaczy, że nie ma na nie rozwiązania. Problemy z bezpieczeństwem można łatwo rozwiązać, słuchając porad ekspertów. My, w MalCare, mocno wierzymy, że bezpieczeństwo WordPressa powinno być sprawą bez rąk, dzięki czemu możesz robić inne rzeczy ze spokojem.

Mamy nadzieję, że artykuł pomógł rozwiać wszelkie obawy. Jeśli jest coś, czego nie rozwiązaliśmy, daj nam znać. Bardzo chcielibyśmy usłyszeć od Ciebie.

Często zadawane pytania

Czy WordPress ma problemy z bezpieczeństwem?

WordPress to bezpieczny system, ale jak każdy inny system, nie jest doskonały. Wtyczki i motywy zwiększają funkcjonalność i złożoność witryny internetowej, ale także niosą ze sobą zagrożenia bezpieczeństwa. Istnieją jednak sposoby, aby skutecznie je złagodzić, więc witryny WordPress są chronione przed hakerami.

Czy WordPress można łatwo zhakować?

WordPress nie jest łatwy do zhakowania, jednak niektóre jego wtyczki i motywy mogą nie być tak bezpieczne. Zainstalowanie wtyczki zabezpieczającej ze zintegrowaną zaporą sieciową, takiej jak MalCare, znacznie zwiększy bezpieczeństwo witryny WordPress.

Czy WordPress jest bezpieczny dla handlu?

WordPress jest bezpieczny dla handlu, jeśli witryna ma wtyczkę bezpieczeństwa z zainstalowaną zaporą sieciową. Wtyczka bezpieczeństwa będzie wykonywać codzienne skanowanie, aby ostrzec użytkowników o złośliwym oprogramowaniu. MalCare to świetna wtyczka bezpieczeństwa, która nie tylko skanuje witrynę, ale także zapewnia opcję automatycznego czyszczenia jednym kliknięciem. MalCare jest również wyposażony w zaporę ogniową, która chroni witrynę komercyjną przed złym ruchem, a także chroni witrynę przed botami, które zbierają dane.

Jakie są Twoje niezbędne wymagania dotyczące bezpieczeństwa WordPress?

The must-have WordPress security requirements are:

- Malware scanner

- Malware cleaner

- WordPress firewall

- Brute force protection

- Bot protection

- Dziennik aktywności

- Uwierzytelnianie dwuskładnikowe

These features go a long way toward protecting websites from WordPress security issues.

Are outdated WordPress plugins a security risk for a site?

Yes, outdated WordPress plugins are a security risk for a website. Plugin updates usually contain security patches that address errors in the plugin code. These errors are known as vulnerabilities and can be exploited by hackers to gain unauthorised access to a website. Therefore it is critically important to update WordPress plugins as soon as possible. Same goes for WordPress themes.