Aktualizacja WordPress: dlaczego aktualizacje są ważne dla bezpieczeństwa witryny

Opublikowany: 2023-04-19Zastanawiasz się, jak bezpiecznie wdrożyć aktualizacje zabezpieczeń na swojej stronie WordPress?

Aktualizacje zabezpieczeń są niezwykle ważne. Opóźnienie we wdrażaniu aktualizacji może spowodować włamanie do Twojej witryny. Ale często aktualizacje mogą powodować problemy ze zgodnością, które mogą uszkodzić twoją witrynę.

To sytuacja typu catch-22.

Na szczęście istnieje sposób na aktualizację witryny bez jej psucia. Wszystko, co musisz zrobić, to użyć witryny testowej, aby przetestować aktualizacje, a następnie zaimplementować je w witrynie na żywo.

W tym artykule przeprowadzimy Cię przez wszystkie etapy bezpiecznego aktualizowania witryny.

TL;DR: Aby bezpiecznie aktualizować swoją witrynę, użyj wtyczki BlogVault Backup & Staging. Spowoduje to utworzenie kopii Twojej działającej witryny (zwanej witryną przejściową). W witrynie testowej możesz przetestować aktualizacje WordPressa, motywu i wtyczki bez wpływu na działającą witrynę. Gdy uznasz, że wszystko działa dobrze, możesz scalić zmiany z etapu tymczasowego z działającą witryną.

[lwptoc skipHeadingLevel=”h1,h3,h4,h5,h6″ skipHeadingText=”Co dalej?”]

Czym są aktualizacje zabezpieczeń? Dlaczego są ważne?

Aktualizacje to nowa wersja oprogramowania, która zastępuje starą. Podobnie jak każde inne oprogramowanie, WordPress i jego motywy oraz wtyczki również otrzymują regularne aktualizacje.

Dostępnych jest 5 rodzajów aktualizacji: poprawki zabezpieczeń, poprawki błędów, nowe funkcje, aktualizacje dotyczące zgodności i wydajności.

Wszystkie aktualizacje przynoszą korzyści Twojej witrynie, jednak najważniejsze są aktualizacje zabezpieczeń.

Dzieje się tak, ponieważ bez względu na to, jak dobrze oprogramowanie jest zbudowane, z czasem ma tendencję do rozwijania luk, które można wykorzystać do włamania się na stronę internetową. Gdy twórcy oprogramowania dowiadują się o tym, szybko naprawiają lukę i wypuszczają łatkę informującą o aktualizacji zabezpieczeń.

Jeśli właściciele witryn opóźnią aktualizacje wtyczki, motywu lub rdzenia WordPress, luka w zabezpieczeniach pozostanie, gotowa do wykorzystania przez hakerów. Dlatego ważne jest, aby aktualizować swoją stronę internetową.

Aby zrozumieć znaczenie aktualizacji zabezpieczeń w WordPress, musisz zająć się typowymi lukami w zabezpieczeniach WordPress, które mają wpływ na witryny WordPress.

Typowe luki w WordPressie:

Najczęstsze luki w WordPressie to:

I. Luki w zabezpieczeniach SQL Injection

W każdej witrynie WordPress znajdują się pola wprowadzania, takie jak formularz kontaktowy, sekcja komentarzy, wyszukiwanie itp. Pola te są często włączane przez wtyczkę. Po wprowadzeniu przez odwiedzającego danych w tych polach, dane te są zapisywane w bazie danych serwisu. Aby zapewnić bezpieczeństwo bazy danych, pola wejściowe zapewniają weryfikację i oczyszczanie danych przed wysłaniem ich do bazy danych.

Na przykład formularz kontaktowy powinien idealnie akceptować imię i nazwisko, numer telefonu i adres e-mail. Ale jeśli nie jest odpowiednio skonfigurowany do oczyszczania danych wprowadzanych przez odwiedzających, staje się podatny na iniekcje SQL.

Oznacza to, że haker może udawać gościa i wprowadzić złośliwy kod, który zostanie zapisany w bazie danych. Haker może wykonać następujący kod, aby wykraść informacje z bazy danych i uzyskać dostęp do Twojej witryny.

II. Luki w zabezpieczeniach skryptów międzywitrynowych

Podobnie jak wstrzyknięcie SQL, wtyczki mogą powodować luki w zabezpieczeniach XSS związane z cross-site scripting. Chociaż hakerzy wykorzystują tę lukę, aby przejąć kontrolę nad Twoją witryną, mogą ją również wykorzystać do wydobywania danych od odwiedzających.

Załóżmy, że luka w zabezpieczeniach związana z cross-site scripting we wtyczce komentarza umożliwia hakerowi wstawienie złośliwego łącza do Twojej witryny. Gdy odwiedzający, nieświadomy złośliwych zamiarów kliknięcia w link, prosi odwiedzającego o pozwolenie na dostęp do plików cookie jego przeglądarki.

Odwiedzającemu może się wydawać, że witryna prosi o pozwolenie. Jest bardzo prawdopodobne, że dadzą się nabrać i zezwolą na dostęp do plików cookie swojej przeglądarki. Pliki cookie zawierają poufne informacje, takie jak dane logowania, dane uwierzytelniające bankowość elektroniczną itp.

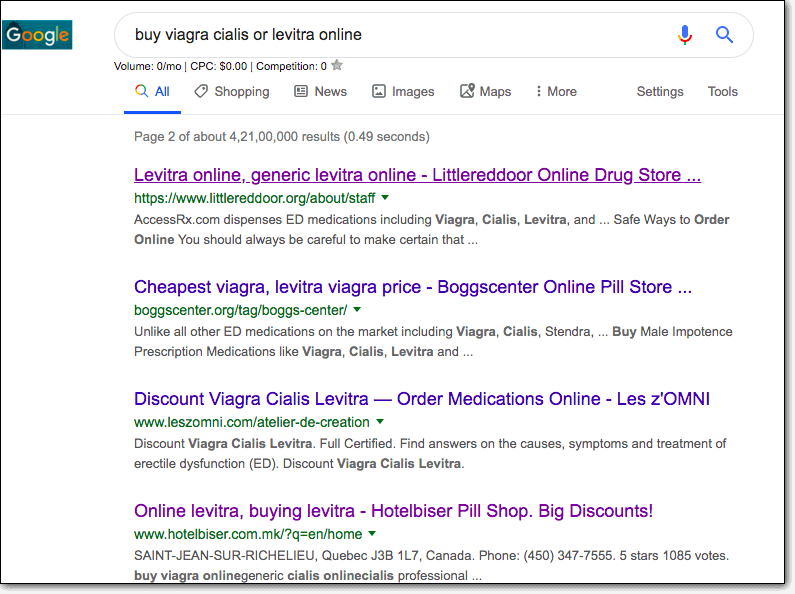

iii. Exploity farmaceutyczne

Exploity związane z hackingiem farmaceutycznym są wykorzystywane do sprzedaży lub promowania nielegalnych narkotyków.

Hakerzy wykorzystują lukę we wtyczce lub motywie albo w rdzeniu witryny, aby uzyskać do niej dostęp. Następnie znajdują twoje najwyżej oceniane strony i wstrzykują reklamy nielegalnych narkotyków, takich jak viagra, cialis, levitra itp.

Wkrótce Twoje strony zaczną klasyfikować się pod kątem nielegalnych produktów farmaceutycznych.

A gdy odwiedzający odwiedzają Twoją witrynę, klikają reklamę i są przekierowywani na stronę hakera.

Hacki farmaceutyczne przejmują Twoje działania SEO i odstraszają odwiedzających.

iv. Exploity typu backdoor

Backdoory to ukryte punkty wejścia do Twojej witryny. Zwykle można go znaleźć w pirackich wtyczkach i motywach.

Wielu właścicieli witryn korzysta z pirackiego oprogramowania, ponieważ nie stać ich na oryginalną wersję. Ale pirackie oprogramowanie często ma preinstalowany backdoor. Oznacza to, że kiedy instalujesz oprogramowanie w swojej witrynie, stanowi ono punkt wejścia dla hakerów.

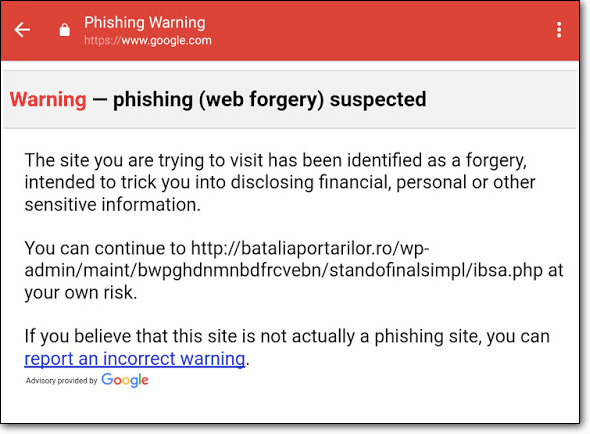

v. Wyłudzanie informacji

Hakerzy wykorzystują exploity phishingowe, aby uzyskać dostęp do Twojej witryny i wysyłać e-maile ze spamem. Celem wiadomości e-mail jest nakłonienie ludzi do udostępnienia poufnych informacji, takich jak dane karty kredytowej lub dane bankowe.

Usługi poczty e-mail mają wdrożone silne środki ochrony przed phishingiem. Jeśli dowiedzą się, że Twoja witryna WordPress wysyła spam, umieści ją na czarnej liście.

Oto najczęstsze luki w WordPressie. Pewnie zauważyłeś w nich motyw biegania! Są one spowodowane lukami w zabezpieczeniach oprogramowania zainstalowanego w Twojej witrynie.

To pokazuje, jak ważne jest wdrażanie aktualizacji zabezpieczeń, gdy tylko zostaną one wydane.

Rozumiemy jednak, że aktualizacje pojawiają się dość często, więc trudno jest to śledzić. W następnej sekcji pokażemy, jak być na bieżąco z aktualizacjami.

[ss_click_to_tweet tweet=”Aktualizacje zabezpieczeń WordPress to najważniejsze rodzaje aktualizacji, których nie można zignorować.” treść=”” styl=”domyślnie”]

Jak sprawdzić dostępność aktualizacji zabezpieczeń WordPress?

Istnieją dwa sposoby sprawdzania dostępności aktualizacji zabezpieczeń:

- Sprawdź ręcznie z pulpitu nawigacyjnego WordPress (idealne dla pojedynczej witryny)

- Sprawdź za pomocą wtyczki do zarządzania witryną (idealna dla wielu witryn)

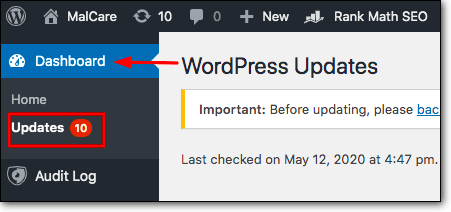

1. Sprawdź ręcznie z pulpitu nawigacyjnego WordPress

Ręczne aktualizowanie witryn WordPress najlepiej nadaje się dla właścicieli pojedynczych witryn. Wszystko, co musisz zrobić, to:

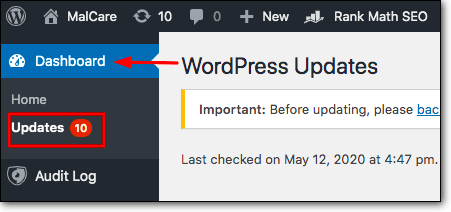

→ Zaloguj się na swojej stronie internetowej.

→ Z menu przejdź do kokpitu > aktualizacje.

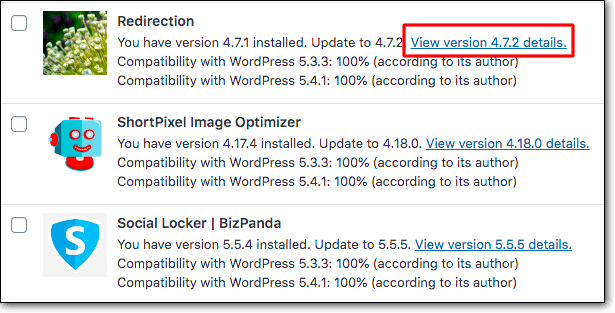

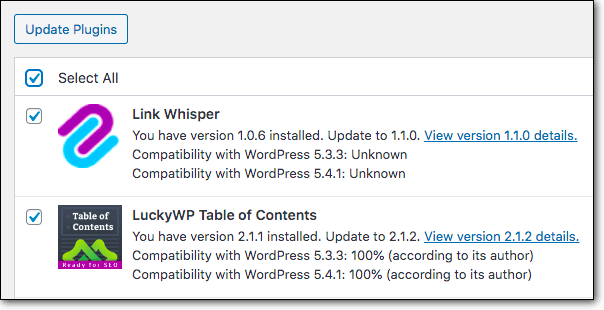

→ Na stronie Aktualizacje znajdziesz całe przestarzałe oprogramowanie (rdzeń, wtyczkę i motyw) wraz ze szczegółami nowej wersji. Po kliknięciu linku Wyświetl szczegóły wersji znajdziesz informacje o aktualizacji. Jeśli aktualizacja zawiera poprawki bezpieczeństwa wp, zostanie to wspomniane w szczegółach wersji.

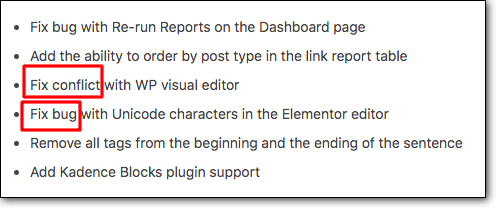

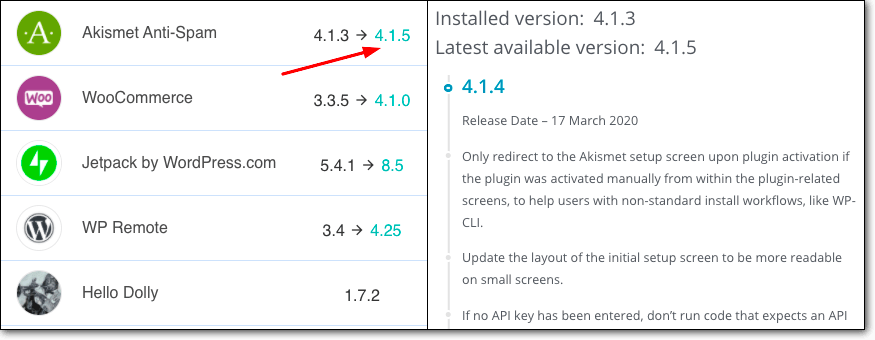

→ Często w szczegółach wersji można zauważyć, że programiści wprowadzili różne rodzaje zmian w jednej aktualizacji. Na przykład w niedawno zaktualizowanej przez nas wtyczce okazało się, że aktualizacja naprawi zarówno błędy, jak i problemy ze zgodnością.

→Od czasu do czasu aktualizacje przynoszą nowe funkcje, a także poprawki bezpieczeństwa. To może być trochę trudne. Nawet jeśli nie chcesz nowych funkcji, nadal będziesz musiał zaktualizować WordPress, aby upewnić się, że nie jest podatny na ataki.

2. Sprawdź, czy używasz wtyczki do zarządzania witryną

Śledzenie aktualizacji w jednej witrynie jest wystarczająco trudne. Śledzenie aktualizacji na wielu stronach internetowych to koszmar.

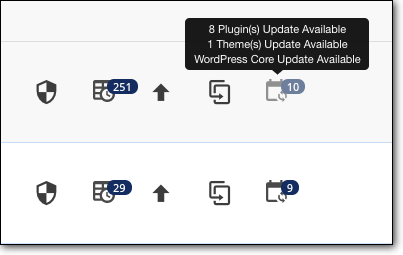

Ale wtyczka, taka jak BlogVault, umożliwia sprawdzanie aktualizacji wielu witryn WordPress z jednego pulpitu nawigacyjnego.

→ Zarejestruj się w BlogVault i dodaj swoje witryny do pulpitu nawigacyjnego.

→ Natychmiast zobaczysz, ile wtyczek i motywów oczekuje na każdą witrynę.

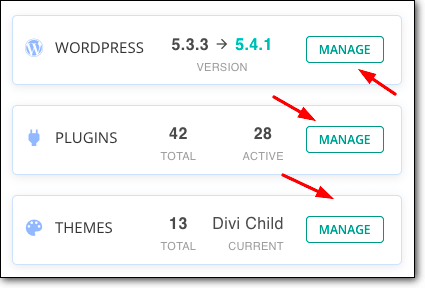

→ Aby poznać szczegóły aktualizacji, należy wybrać witrynę internetową , a następnie kliknąć Zarządzaj .

→ Następnie kliknij nowe wersje , aby zobaczyć szczegóły aktualizacji.

W ten sposób doszliśmy do końca sprawdzania dostępności aktualizacji. Teraz przyjrzyjmy się, jak bezpiecznie wdrażać aktualizacje zabezpieczeń.

Jak bezpiecznie przeprowadzić aktualizację zabezpieczeń WordPress?

Istnieją dwa sposoby przeprowadzania aktualizacji zabezpieczeń. To są:

- Aktualizacja w witrynie testowej (bezpieczna)

- Aktualizowanie bezpośrednio z pulpitu nawigacyjnego (niebezpieczne)

Wiadomo, że aktualizacja bezpośrednio z pulpitu nawigacyjnego witryny powoduje awarie witryn. Naprawianie i próba odzyskania uszkodzonej witryny to trudny i czasochłonny proces. Dlatego unikniemy tego i skupimy się na bezpieczniejszej metodzie.

1. Aktualizacja w witrynie testowej

Krok 1: Utwórz witrynę przejściową WordPress

Witryna pomostowa to dokładna replika Twojej witryny.

Jak wspomnieliśmy wcześniej, aktualizacje mogą powodować awarie witryn. Środowisko przejściowe pomoże Ci przetestować aktualizacje przed wprowadzeniem ich do działającej witryny.

Istnieje wiele wtyczek, które pomogą Ci stworzyć środowisko testowe. Nasza wtyczka BlogVault oferuje bezpłatne środowisko pomostowe WordPress i jest naprawdę łatwa do skonfigurowania.

Zakładając, że zarejestrowałeś się już w BlogVault i dodałeś swoje witryny do pulpitu nawigacyjnego:

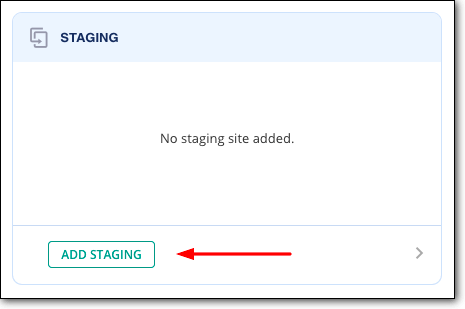

→ Przejdź do sekcji Staging i kliknij Dodaj Staging .

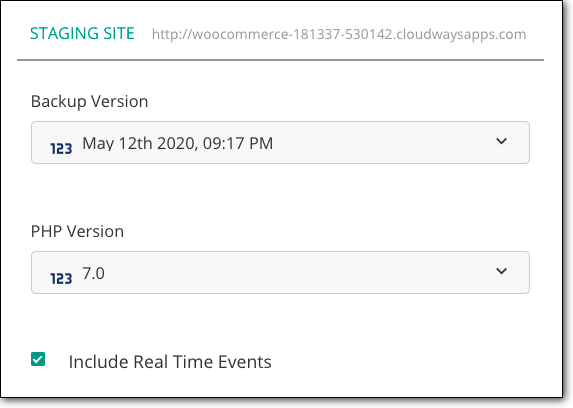

→ BlogVault poprosi Cię o wybranie kopii zapasowej i wersji PHP .

→ Utworzenie witryny testowej zajmie kilka minut. Gdy będzie gotowy, możesz rozpocząć testowanie aktualizacji.

Krok 2: Przetestuj aktualizacje w witrynie testowej

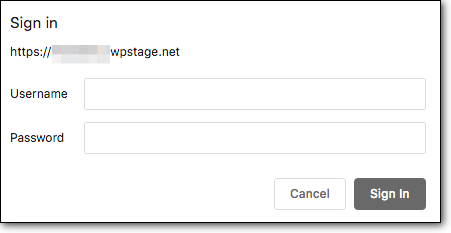

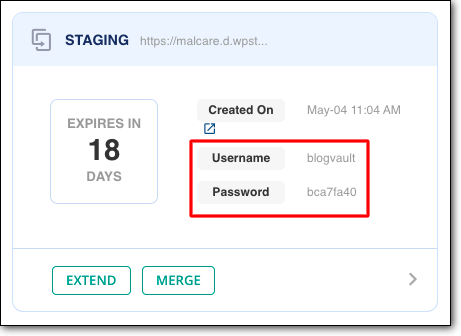

Aby przetestować aktualizacje, musisz zalogować się do właśnie utworzonej witryny testowej. Adres URL witryny testowej powinien wyglądać mniej więcej tak – https://yoursite.d.wpstage.net/

Możesz zalogować się do swojej witryny testowej przy użyciu zwykłych poświadczeń użytkownika. Ale kiedy otworzysz pomostowy adres URL, zauważysz, że jest on chroniony hasłem. Ma hasło, aby upewnić się, że Twoja strona pomostowa jest prywatna i niedostępna publicznie ani żadnej wyszukiwarce.

Musisz wrócić do pulpitu nawigacyjnego BlogVault i uzyskać swoją nazwę użytkownika i hasło z sekcji Staging . Użyj go, aby uzyskać dostęp do swojej witryny testowej.

→ Aby przejść do strony logowania witryny testowej, musisz dodać /wp-admin/ na końcu tymczasowego adresu URL w ten sposób https://yoursite.d.wpstage.net/wp-admin

→ Użyj poświadczeń zwykłego użytkownika, aby zalogować się do pulpitu nawigacyjnego WordPress.

→ Aby wdrożyć aktualizacje, przejdź do dashboardu > aktualizacje.

→ Na stronie Aktualizacje znajdziesz całe przestarzałe oprogramowanie wraz ze szczegółami nowej wersji. Aby zaimplementować aktualizacje, wystarczy wybrać wtyczki lub motywy lub rdzeń i nacisnąć przycisk Aktualizuj .

→ Po wdrożeniu aktualizacji musisz sprawdzić, czy Twoja strona działa poprawnie . Sugerujemy sprawdzenie wszystkich ważnych stron i funkcji. Obejmuje to stronę główną, blogi, strony koszyka, strony kasy itp.

Kiedy będziesz gotowy, przejdziemy do następnego kroku.

Krok 3: Zaktualizuj działającą witrynę

Jeśli stwierdzisz, że aktualizacje nie spowodowały żadnych szkód w Twojej witrynie, możesz kontynuować wprowadzanie tych samych aktualizacji w działającej witrynie.

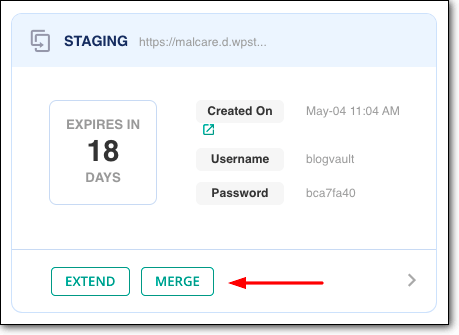

Nie musisz logować się do działającej witryny i ponownie wdrażać aktualizacji. Możesz po prostu połączyć witrynę testową z witryną działającą.

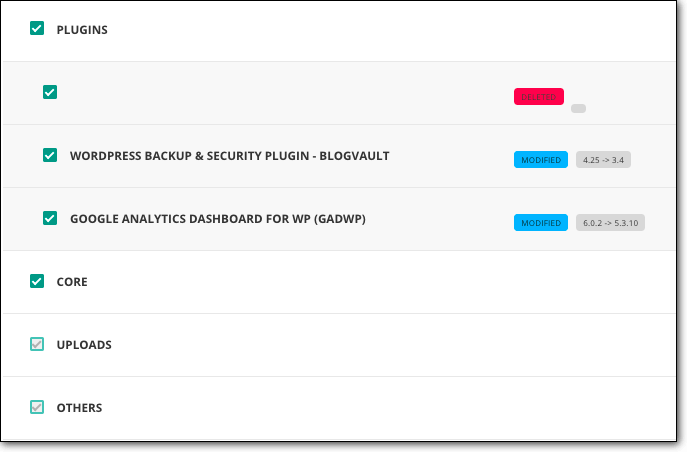

→ Na pulpicie nawigacyjnym BlogVault przejdź do sekcji Staging i kliknij Scal .

→ BlogVault rozpocznie synchronizację działającej witryny z witryną przejściową. Na koniec wygeneruje stronę, na której możesz zobaczyć różnice między witryną testową a witryną działającą. Nie musisz scalać całej witryny. Po prostu wybierz wtyczki, motywy i rdzeń, które właśnie przetestowałeś, i kliknij Dalej.

→ Następnie wprowadź swoje dane uwierzytelniające FTP, a Twoja witryna pomostowa zostanie połączona z witryną działającą.

Uwaga: jeśli nie wiesz, jakie są Twoje dane uwierzytelniające FTP, możesz je znaleźć za pomocą tych filmów lub kontaktując się z hostami WordPress i ich platformami hostingowymi.

W ten sposób doszliśmy do końca, jak bezpiecznie wdrażać aktualizacje.

[ss_click_to_tweet tweet=”Aktualizacje mogą uszkodzić strony internetowe, dlatego ważne jest, aby dowiedzieć się, jak zaktualizować zabezpieczenia witryny. Tego właśnie nauczył mnie ten artykuł”. treść=”” styl=”domyślnie”]

Co następne?

Jak wspomnieliśmy wcześniej, aktualizacje oprogramowania naprawią wszelkie luki w zabezpieczeniach i pomogą chronić witrynę przed hakerami i botami. Ale luki w oprogramowaniu nie są jedynym zagrożeniem, przed którym stoi witryna WordPress. Istnieją inne luki, które haker może wykorzystać do włamania się do Twojej witryny. Weźmy na przykład słabe dane uwierzytelniające użytkownika.

Aby chronić swoją witrynę przed wszelkiego rodzaju lukami w zabezpieczeniach i atakami hakerskimi (takimi jak ataki DDoS, ataki brute force itp.), zalecamy korzystanie z aktualizacji WordPress i wtyczki bezpieczeństwa WordPress, takiej jak MalCare.

Wtyczka ochroni Twoją witrynę za pomocą zapory ogniowej i ograniczy próby logowania za pomocą środków ochrony logowania. Pomoże Ci wdrożyć środki zabezpieczające witrynę. I codziennie skanuj swoją witrynę. W przypadku wykrycia złośliwych działań zostaniesz o tym natychmiast poinformowany.

Zainstaluj MalCare, aby chronić swoją witrynę 24 godziny na dobę, 7 dni w tygodniu