WordPress SQL Injection: Kompletny przewodnik po ochronie

Opublikowany: 2023-04-19Najprawdopodobniej codziennie tracisz ruch, przychody i zaufanie klientów ze swojej witryny WordPress z powodu czegoś, co nazywa się „wstrzyknięciami SQL”.

Dlaczego?

Proste – jakiś haker pomyślał, że dobrym pomysłem jest wyssanie ruchu biznesowego i doprowadzenie go do:

- Strony dla dorosłych;

- strony z nielegalnymi narkotykami;

- reklamy religijne;

- lub inną złośliwą witrynę

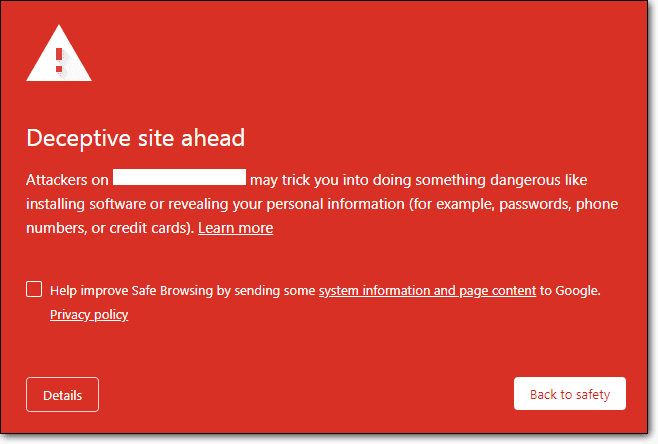

Powoduje umieszczenie Twojej witryny na czarnej liście w Google. Tracisz również szacunek swoich klientów i społeczności z powodu ostrzeżeń, takich jak: przed nami zwodnicza witryna, ta witryna może zostać zaatakowana przez hakerów w wynikach wyszukiwania.

Najgorsza część?

Ten bezimienny haker bez twarzy uważa, że nic nie można z tym zrobić.

Twoja witryna jest teraz nękana przez dziwne wyskakujące okienka, przekierowania, spamerskie słowa kluczowe i błędy 403.

Przez ponad dekadę pracowaliśmy z ponad milionem witryn WordPress i cały czas napotykamy na te hacki.

Pomogliśmy usunąć złośliwe oprogramowanie WordPress SQL injection z setek stron internetowych, zanim mogło ono uszkodzić witrynę.

W tym artykule pokażemy, jak pozbyć się tego hacka i jak najszybciej przywrócić witrynę do pierwotnego stanu.

TL;DR : Aby usunąć iniekcję SQL ze swojej witryny, zainstaluj MalCare. Wyczyści Twoją witrynę w mniej niż 60 sekund. A następnie wzmocnij swoje zabezpieczenia, korzystając z funkcji wzmacniania zabezpieczeń MalCare. Dzięki temu Twoja witryna będzie chroniona przed przyszłymi atakami typu SQL injection.

Boty hakerskie są zaprojektowane do przeprowadzania setek prób wstrzyknięcia kodu SQL w ciągu kilku minut.

Jedna udana próba zrujnuje Twoją witrynę.

Jeśli Twoja zapora ogniowa lub wtyczka bezpieczeństwa wykryły dziesiątki ataków typu SQL injection, istnieje duże prawdopodobieństwo, że Twoja witryna została już zaatakowana przez hakerów.

Jeśli nie to masz szczęście.

Skąd więc masz pewność, że Twoja witryna została już zaatakowana przez hakerów?

A jeśli tak, to jak usunąć złośliwe oprogramowanie?

Nie martw się, pokażemy Ci dokładne kroki, które musisz wykonać, aby wykryć i usunąć ataki typu SQL injection na Twoją witrynę.

Ale zanim do tego przejdziemy, warto spróbować zrozumieć, czym naprawdę jest atak typu SQL injection. Jeśli jednak pilnie potrzebujesz sprawdzić witrynę pod kątem infekcji, przejdź do tej sekcji.

Co to jest atak SQL Injection?

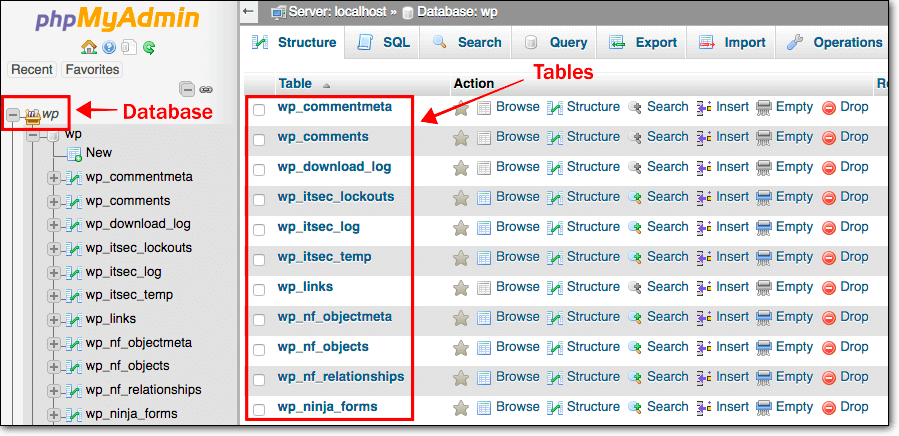

Twoja witryna WordPress korzysta z bazy danych do zarządzania danymi, takimi jak posty, strony, komentarze itp. Wszystkie te dane są przechowywane w uporządkowany sposób w tabelach bazy danych.

Hakerzy uzyskują dostęp do Twojej bazy danych, przeprowadzając ataki typu SQL injection.

Ale dlaczego ktoś miałby chcieć uzyskać dostęp do Twojej bazy danych?

Dobre pytanie.

Gdy hakerzy próbują włamać się do Twojej witryny, zamierzają ukraść poufne dane (takie jak dane logowania i informacje o karcie kredytowej) lub uszkodzić witrynę.

Jeśli do Twojej bazy danych zostaną wstawione złośliwe kody z zamiarem pozyskania danych, nazywa się to In-band SQL injection . Ale jeśli intencją jest wyrządzenie szkody Twojej witrynie poprzez usunięcie treści z bazy danych, nazywa się to atakiem Blind SQL injection .

Wiemy, nad czym się zastanawiasz – dlaczego nazywa się to atakiem SQL injection?

Aby Twoja witryna mogła przechowywać dane w bazie danych, musi mieć możliwość interakcji z bazą danych. SQL to język używany przez witrynę do dodawania, aktualizowania, usuwania i wyszukiwania danych w bazie danych. Hakerzy używają tego samego języka, aby zhakować bazę danych.

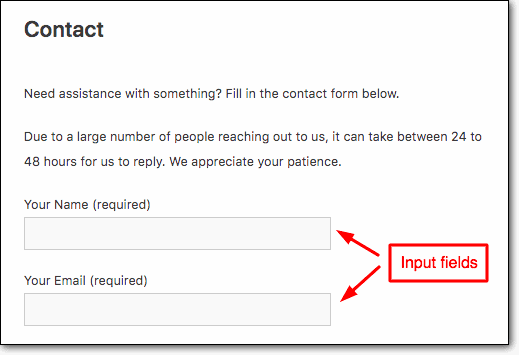

Wykorzystują pola wejściowe na twoich stronach internetowych, takie jak formularz kontaktowy lub pasek wyszukiwania, do wstrzykiwania złośliwych skryptów do bazy danych. Dlatego nazywa się to atakiem SQL injection.

Jak usunąć WordPress SQL Injection ze swojej witryny WordPress

Czy doświadczasz któregoś z poniższych:

- Otrzymywanie setek e-maili z formularza kontaktowego w ciągu kilku minut.

- Reklamy przekierowujące na podejrzane strony.

- Na niektórych stronach pojawiają się dziwne wyskakujące okienka, a na innych pojawiają się błędy.

Są to typowe objawy włamania do SQL injection.

To powiedziawszy, ten rodzaj włamania może tak naprawdę nie być widoczny. Hakerzy mogli włamać się do Twojej witryny tylko po to, by wykraść informacje. Nie muszą wprowadzać żadnych zmian w Twojej witrynie.

Więc chociaż Twoja witryna wydaje się całkowicie normalna, nadal może zostać zhakowana. Aby się upewnić, musisz przeskanować swoją witrynę.

Istnieje wiele skanerów do wyboru. To powiedziawszy, wiele wtyczek skanujących nie może wykryć nowego, złożonego lub wyjątkowo dobrze ukrytego złośliwego oprogramowania. Polecamy MalCare, ponieważ wyprzedza konkurencję o milę . Oto jak:

- MalCare nie polega na dopasowywaniu wzorców do znajdowania złośliwych kodów. Zamiast tego jest wyposażony w inteligentne sygnały, które oceniają zachowanie kodu. Dzięki temu wtyczka może wykrywać nowe i złożone złośliwe kody.

- Skanuje nie tylko pliki WordPress, ale także bazę danych. Zagląda w każdy zakątek, aby znaleźć złośliwe kody lub złośliwe oprogramowanie.

- Wykonuje skanowanie na własnym serwerze, aby upewnić się, że Twoja witryna nie jest przeciążona.

- Wtyczka będzie codziennie automatycznie skanować Twoją witrynę. Powiadomi Cię tylko wtedy, gdy znajdzie złośliwe oprogramowanie.

Aby wykryć włamanie za pomocą MalCare, musisz wykonać następujące kroki:

Krok 1: Zarejestruj się w MalCare's WordPress Malware Scanner. Zainstaluj i aktywuj wtyczkę na swojej stronie. Następnie dodaj swoją witrynę do pulpitu nawigacyjnego MalCare.

Natychmiast uruchomi skanowanie w Twojej witrynie.

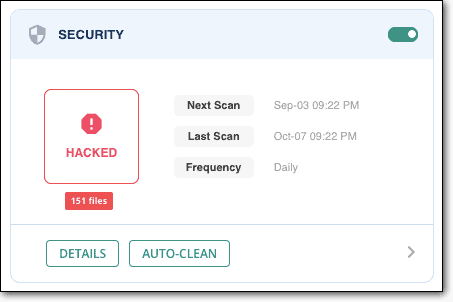

Jeśli wykryje, że Twoja witryna została zaatakowana przez hakerów, powiadomi Cię o tym.

Możesz śmiało wyczyścić swoją witrynę za pomocą tego samego narzędzia.

Wielu z was prawdopodobnie myśli o przywróceniu kopii zapasowej w celu usunięcia infekcji. To nie zadziała. Przywrócenie kopii zapasowej zastąpi tylko istniejące pliki, nie usunie złośliwych plików dodanych przez hakerów.

Uczciwe ostrzeżenie: chociaż skaner jest bezpłatny, usuwanie złośliwego oprogramowania MalCare jest funkcją premium. Aby wyczyścić witrynę, musisz ją zaktualizować.

Aby wyczyścić hack , postępuj zgodnie z poniższymi instrukcjami:

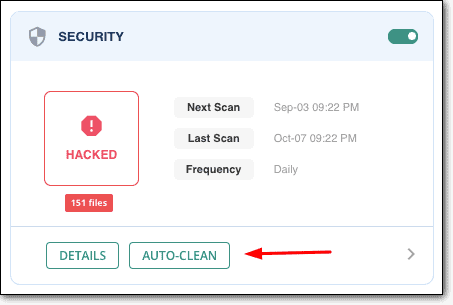

Krok 2: Gdy MalCare wykryje, że Twoja witryna została zaatakowana przez hakerów, powiadomi Cię o tym na swoim pulpicie nawigacyjnym.

Tuż pod powiadomieniem powinien być widoczny przycisk automatycznego czyszczenia . Kliknij na to.

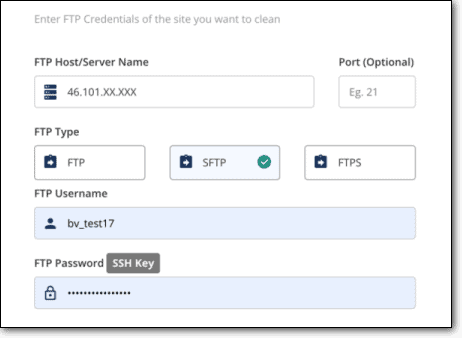

Krok 3: Następnie musisz wprowadzić swoje dane uwierzytelniające FTP. Jeśli nie wiesz, czym one są lub jak je znaleźć, ten przewodnik i te filmy pomogą ci.

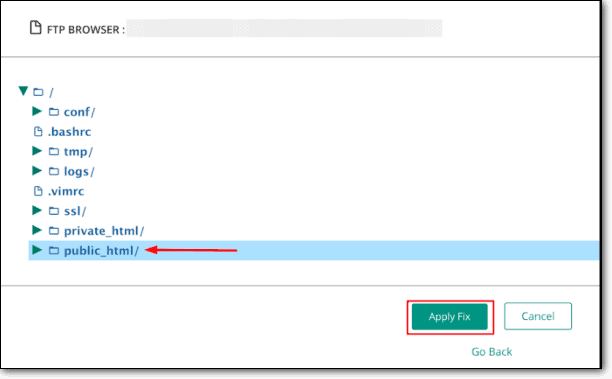

Krok 4: Następnie zostaniesz poproszony o wybranie folderu, w którym przechowywana jest Twoja witryna WordPress. Ogólnie jest to folder public_html.

Niektórzy właściciele witryn przenoszą swoją witrynę w inne miejsce ze względów bezpieczeństwa. Jeśli więc prowadzisz witrynę internetową klienta, dobrym pomysłem jest sprawdzenie, czy witryna rzeczywiście znajduje się w folderze public_html.

Po wybraniu folderu MalCare rozpocznie czyszczenie Twojej witryny.

Usunięcie złośliwego oprogramowania z Twojej witryny zajmie im kilka minut.

Oprócz MalCare istnieje wiele innych wtyczek zabezpieczających, które pomogą Ci wykryć i wyczyścić witrynę. Są to Wordfence, WebARXSecurity, Astra Security, Sucuri itp. Możesz wziąć dowolny z nich na przejażdżkę.

Jak WordPress radzi sobie z atakami SQL?

Przez lata WordPress dołożył wszelkich starań, aby zabezpieczyć bazę danych przed atakami typu SQL injection.

Aby chronić witryny WordPress przed tego typu atakami, pola wejściowe muszą najpierw zweryfikować dane dostarczone przez użytkownika przed umieszczeniem ich w bazie danych.

WordPress posiada listę funkcji, które dezynfekują dane wprowadzane w polach wejściowych, uniemożliwiając wstawianie złośliwych skryptów.

Jednak witryny WordPress są bardzo zależne od motywów i wtyczek. Zastrzyki SQL są przeprowadzane przy użyciu wrażliwych motywów i wtyczek. Więcej na ten temat w następnym rozdziale.

Jak przeprowadzane są ataki SQL Injection?

Hakerzy mogą uzyskać dostęp do Twojej witryny, wykorzystując lukę w zabezpieczeniach Twojej witryny.

W przypadku ataków SQL injection hakerzy wykorzystują luki w polach wejściowych Twojej witryny, takich jak formularze kontaktowe, pola logowania, pola rejestracji, sekcje komentarzy, a nawet pasek wyszukiwania, aby wstawić złośliwe skrypty PHP do bazy danych.

Czy to oznacza, że posiadanie pól wejściowych jest niebezpieczne?

Odpowiedź brzmi zarówno tak, jak i nie.

Pola wejściowe, takie jak komentarze i formularze kontaktowe, są obsługiwane przez wtyczki lub motywy. Jak każde inne oprogramowanie, wtyczki i motywy rozwijają luki w zabezpieczeniach, które są następnie wykorzystywane przez hakerów do przeprowadzania ataków typu SQL injection.

Nie można zapewnić, że wtyczki i motywy podążają śladami WordPressa w zapobieganiu atakom typu SQL injection.

Weźmy jako przykład wtyczkę formularza.

Informacje wstawione we wtyczce formularza powinny zostać najpierw zweryfikowane i oczyszczone przed zapisaniem ich w bazie danych.

Ale po co weryfikować i dezynfekować?

Walidacja danych: Zapewnia, że dane są odbierane w określonym formacie. Wtyczka formularza akceptująca numery telefonów powinna zapewniać, że odwiedzający wprowadzają tylko znaki numeryczne.

Oczyszczanie danych: gwarantuje, że nie wprowadzisz więcej niż jest to wymagane. Wtyczka formularza powinna uniemożliwiać odwiedzającym wstawianie więcej niż 10 znaków.

Jeśli wtyczka nie sprawdza wpisów odwiedzających, łatwo będzie wstawić ciąg złośliwych kodów do formularza.

Formularz zapisze te dane w Twojej bazie danych, dając hakerom dostęp do bazy danych.

W przypadku większości użytkowników WordPress nie można wiedzieć, czy wtyczka lub motyw zainstalowane w ich witrynie dokładnie filtrują dane dostarczone przez użytkowników.

To powiedziawszy, istnieją sposoby, dzięki którym możesz zapewnić, że Twoja witryna pozostanie chroniona przed przyszłymi atakami typu SQL injection. Aby dowiedzieć się więcej o ochronie witryny przed ponowną infekcją, przejdź do tej sekcji.

Wpływ ataków typu SQL Injection na Twoją witrynę

Konsekwencje udanego ataku typu SQL injection są paskudne. Możesz w końcu doświadczyć jednego lub wszystkich z następujących konsekwencji:

1. Utrata danych wrażliwych

Na pewno słyszałeś o naruszeniach danych w Yahoo, Twitterze, Adobe itp., które doprowadziły do naruszenia bezpieczeństwa milionów kont.

Twoja witryna nie jest tak duża jak Twitter, ale zawiera poufne informacje, których kradzież doprowadzi do poważnych problemów, takich jak nadużycie zaufania, utrata reputacji, a nawet reperkusje prawne.

W witrynach e-commerce mogą zostać skradzione dane finansowe, w witrynach medycznych zostaną skradzione dane dotyczące zdrowia i tak dalej.

Hakerzy mogą sprzedawać te dane online lub żądać okupu.

2. Utrata Danych Witryny

Gdy witryna zostanie naruszona, największym zmartwieniem hakerów jest złapanie.

Dlatego ostrożnie manewrują po terenie, wykonując czynności po cichu.

Czasami jednak mogą wprowadzać modyfikacje w bazie danych. Mogą być błędem i skończyć się usunięciem informacji. Lub może to być celowe działanie, którego celem jest uszkodzenie Twojej witryny.

W rezultacie tracisz zawartość swojej witryny.

3. Naruszenie zaufania i szkody związane z reputacją

Naruszenia danych będą miały wpływ na to, jak Twoi klienci postrzegają Twoją firmę i czy będą chcieli nadal na niej polegać.

Skandal związany z wyciekiem danych Cambridge Analytica w 2018 roku skłonił ludzi do usunięcia swoich kont na Facebooku.

Kiedy klienci dowiedzą się, że nie ochroniłeś ich zdrowia lub historii finansowej, jest mało prawdopodobne, że kiedykolwiek będą chcieli robić z tobą interesy.

Możesz zostać pociągnięty do odpowiedzialności prawnej za utratę danych, która z pewnością nadszarpnie Twoją reputację.

4. Zawieszenie czarnej listy Google i hostingu

Hakerzy robią wszystko, aby nie dać się złapać. Swoją działalność wykonują ostrożnie iw tajemnicy.

Często nie ma widocznych śladów włamania. Dlatego może minąć trochę czasu, zanim dowiesz się, że Twoja witryna została zaatakowana przez hakerów.

Wyszukiwarki i serwery hostingowe szybko wykrywają złośliwe działania w witrynie WordPress. A kiedy to zrobią, szybko zawieszają Twoją witrynę, aby chronić swoich użytkowników i uniemożliwić im dostęp do Twojej witryny.

5. Koszty sprzątania

Czyszczenie zaatakowanej witryny to nie bułka z masłem. Nie możesz tego zrobić ręcznie.

Istnieją dedykowane usługi, z których można skorzystać, ale jest to kosztowna i czasochłonna sprawa.

A jeśli nadal będziesz się zarażać, mamy nadzieję, że masz głębokie kieszenie, aby uregulować rachunki za pigułki.

Na szczęście usługa bezpieczeństwa, taka jak MalCare, oferuje nieograniczone czyszczenie za 99 USD rocznie za jedną witrynę. Sprawdź ceny MalCare, jeśli jeszcze tego nie zrobiłeś.

Jak możesz chronić swoją witrynę przed ponowną infekcją?

Twoja witryna WordPress została zhakowana z powodu luki w zabezpieczeniach wtyczki lub motywu.

Po wyczyszczeniu witryny musisz podjąć kroki w celu powstrzymania hakerów, aby zapobiec ponownym infekcjom.

1. Ostrożnie wybieraj motywy i wtyczki

Przed zainstalowaniem motywu lub wtyczki na swojej stronie przeczytaj recenzje użytkowników.

Jeśli narzędzie rozwijało luki w zabezpieczeniach powodujące ataki hakerów na strony internetowe, nie używaj go.

Jest mało prawdopodobne, aby dobrze zbudowane narzędzie często rozwijało luki w zabezpieczeniach.

Nawet jeśli tak się stanie, jest utrzymywany przez grupę odpowiedzialnych programistów, którzy szybko opublikują lepszą wersję.

Dzięki temu Twoja witryna będzie bezpieczna.

2. Aktualizuj swoją witrynę

Ataki typu SQL injection są skuteczne z powodu luk w motywie, wtyczce lub rdzeniu.

Luka umożliwia hakerom wstrzyknięcie złośliwego kodu do strony internetowej i uzyskanie dostępu do bazy danych.

Takie luki w zabezpieczeniach można naprawić, stosując aktualizację.

Gdy programiści dowiadują się o luce w zabezpieczeniach swojego narzędzia, publikują łatkę w formie aktualizacji.

Jeśli zastosujesz tę aktualizację, Twoja witryna będzie bezpieczna przed atakami typu SQL injection.

Ważne jest, aby aktualizować motywy, wtyczki, a nawet rdzeń.

Wskazówka: upewnij się, że włączone są automatyczne aktualizacje WordPress . W 2017 roku WordPress wprowadził aktualizację, która załatała luki w zabezpieczeniach SQL. Mimo to wiele witryn zostało zhakowanych, ponieważ automatyczne aktualizacje zostały wyłączone.

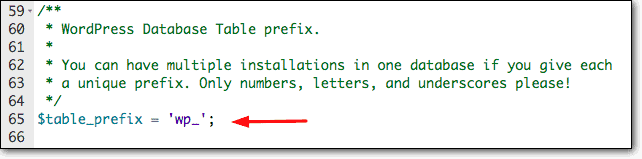

3. Zmień prefiks tabeli bazy danych

Utrudni to hakerowi dostęp do bazy danych.

Zastanawiasz się jak?

Twoja baza danych zawiera tabele zaczynające się od „wp_”

Zmiana prefiksu utrudni zlokalizowanie tabel.

Pro Tip: Pierwszym krokiem jest wykonanie kopii zapasowej witryny. NIE pomijaj tego kroku. Dokonywanie jakichkolwiek modyfikacji w zapleczu strony jest niebezpieczne. Jeśli coś pójdzie nie tak, możesz skorzystać z kopii swojej witryny.

> Uzyskaj dostęp do pliku wp-config za pośrednictwem swojego konta hostingowego.

> Po prostu zaloguj się na swoje konto hostingowe i przejdź do cPanel > Menedżer plików .

> Znajdź plik wp-config.php i otwórz go.

> Ze zdania $table_prefix = 'wp_'; zamień wp_ na coś innego. Zapisz i wyjdź.

4. Użyj zapory sieciowej

Zapora ogniowa zapewnia ochronę witryny WordPress przed hakerami.

Bada wszystkich odwiedzających Twoją witrynę i blokuje tych, którzy mają rejestr złośliwych działań.

Zapora ogniowa, taka jak Astra Security, będzie analizować dane wprowadzane przez użytkownika w celu wykrywania i zapobiegania atakom typu SQL injection.

Jeśli użyłeś MalCare do czyszczenia swojej witryny, nie musisz się martwić instalacją wtyczki zapory sieciowej. Zapora MalCare Firewall automatycznie blokuje szkodliwy ruch.

Co następne?

Witryna WordPress składa się z bazy danych i kilku plików.

Podobnie jak baza danych, pliki WordPress są podatne na włamania.

Musisz podjąć kroki w celu ochrony ich przed hakerami i botami. Oto przewodnik, który pomoże Ci to zrobić – Jak zabezpieczyć witrynę WordPress.

Chociaż możesz podjąć wiele środków bezpieczeństwa, jednym krokiem, którego nie możesz przegapić, jest użycie wtyczki bezpieczeństwa.

Wtyczka bezpieczeństwa, taka jak MalCare, będzie codziennie skanować Twoją witrynę, natychmiast powiadomić Cię o włamaniu, pomoże wyczyścić witrynę w mniej niż 60 sekund i zapewni ochronę przed przyszłymi atakami hakerskimi.

Chroń swoją witrynę 24 godziny na dobę, 7 dni w tygodniu dzięki wtyczce MalCare Security