Znajdź różnicę: zagrożenie bezpieczeństwa WordPress, luka lub ryzyko

Opublikowany: 2022-05-11Prawdopodobnie słyszałeś termin „cyberzagrożenie” używany więcej niż raz w kontekście cyberbezpieczeństwa. Być może jednak nie wiesz, że termin „zagrożenie” jest często błędnie używany w odniesieniu do innych zagrożeń dla cyberbezpieczeństwa, takich jak luki w zabezpieczeniach. Chociaż te trzy terminy mogą wydawać się oznaczać to samo, każdy z nich ma swoje własne znaczenie. Fakt ten jest prawdziwy w kontekście bezpieczeństwa witryny WordPress.

Zrozumienie różnic między zagrożeniami, ryzykiem i lukami w zabezpieczeniach jest ważniejsze niż kiedykolwiek, biorąc pod uwagę, że cyberataki stale rosną. W latach 2019-2020 Internet Crime Complaint Center odnotował 69% wzrost skarg dotyczących cyberprzestępczości ze względu na rosnącą liczbę ataków ransomware, które są popularnym przykładem cyberzagrożeń.

Aby więc zrozumieć, jak działają narzędzia i technologie zarządzania podatnościami oraz jak z nich korzystać, omówmy główne różnice między ryzykiem, zagrożeniami i podatnościami oraz ich związek z bezpieczeństwem witryny WordPress.

Co to są zagrożenia WordPress?

Zagrożenia są wykorzystywane przez złośliwe strony trzecie do bezpośredniego narażania i kradzieży zasobów cyfrowych oraz do zatrzymywania operacji biznesowych. Możesz podejść do zagrożeń, dzieląc termin na trzy kategorie:

- celowe groźby

- niezamierzone zagrożenia

- naturalne zagrożenia

Pierwsza kategoria, intencjonalne zagrożenia, odnosi się do dobrze znanych cyberataków, takich jak phishing i złośliwe oprogramowanie, które cyberprzestępcy wykorzystują do atakowania systemów bezpieczeństwa i oprogramowania. Niezamierzone zagrożenia wiążą się z prostym błędem ludzkim , takim jak zapomnienie o zamknięciu drzwi do firmowej serwerowni. Naturalne zagrożenia są właśnie tym. Są to zagrożenia przypisywane siłom natury , takim jak niesprzyjająca pogoda. Chociaż nie jest technicznie związany z cyberbezpieczeństwem, nadal może zagrażać zasobom danych.

Jak wspomnieliśmy, oszustwa phishingowe to jedne z najpopularniejszych sposobów, w jakie cyberprzestępcy próbują złamać oprogramowanie i systemy bezpieczeństwa. Jeśli próbujesz zachować czujność wobec umyślnych zagrożeń, takich jak oszustwa polegające na wyłudzaniu informacji, pamiętaj, że źli aktorzy często używają adresów URL, które naśladują witrynę, którą próbują skopiować, ale nie są z nią identyczne.

Ponadto, jeśli otrzymasz wiadomość e-mail na swoją witrynę WordPress, co do której podejrzewasz, że jest nielegalna, po prostu sprawdź podpisaną domenę, z której wysłano wiadomość e-mail. Zdecydowanie zalecamy również potwierdzenie, że Twoja witryna WordPress wyświetla ikonę kłódki obok adresu URL, gdy uzyskujesz do niej dostęp z przeglądarki internetowej, co oznacza, że Twoja witryna i zawarte w niej dane są bezpieczne.

Możesz wykonać kilka kroków, aby zapewnić lepszą ochronę witryny WordPress przed zagrożeniami, takimi jak szkodliwe fragmenty kodu, ataki typu phishing, złośliwe oprogramowanie i oprogramowanie ransomware. Aktualizowanie platformy WordPress do najnowszej wersji, tworzenie silnych haseł, które różnią się od haseł używanych w innych witrynach internetowych, oraz korzystanie z wtyczek WordPress, które chronią Cię przed atakami typu brute force, to jedne z najlepszych metod, które zalecamy.

Pamiętaj, aby używać uwierzytelniania dwuskładnikowego i stale monitorować środowiska WordPress, aby chronić się również przed zagrożeniami. Sprawdź także tę listę na HubSpot, która zawiera ponad 20 wskazówek, jak zadbać o bezpieczeństwo.

Czym są luki w WordPressie?

Luki w zabezpieczeniach, w przeciwieństwie do zagrożeń, wynikają ze słabości , które są obecne w projektach stron internetowych, systemach oprogramowania i sprzęcie. Podczas gdy zagrożenia to siły, które kompromitują i kradną zasoby danych, luki w zabezpieczeniach to luki, które cyberprzestępcy mogą wykorzystać do przeprowadzenia cyberataków.

W szczególności luki te najczęściej przybierają postać luk w zabezpieczeniach sieci, wad w zasadach systemu operacyjnego, które w niezamierzony sposób udostępniają tylne drzwi, przez które mogą przedostać się wirusy i złośliwe oprogramowanie, oraz prostego błędu ludzkiego.

Właściciele WordPressa mają do dyspozycji kilka sposobów wykrywania luk w zabezpieczeniach, korzystając z narzędzi i technologii do zarządzania lukami.

Nie zaszkodzi również skorzystanie z pomocy specjalistów od projektowania stron internetowych, którzy mogą przeprowadzić testy jakości i upewnić się, że korzystasz z zaawansowanych niestandardowych rozwiązań internetowych, takich jak bezpieczne logowanie. Specjaliści od projektowania i programowania stron internetowych mogą również pomóc w lokalizacji i dostępności, a także w analizie niezawodności i wydajności Twojej witryny, aby złagodzić potencjalne luki w zabezpieczeniach.

Jako administrator WordPressa jednym z Twoich głównych priorytetów powinno być wdrożenie środków bezpieczeństwa z odpowiednimi narzędziami i technologiami do zarządzania lukami w zabezpieczeniach w celu ochrony przed złośliwym oprogramowaniem.

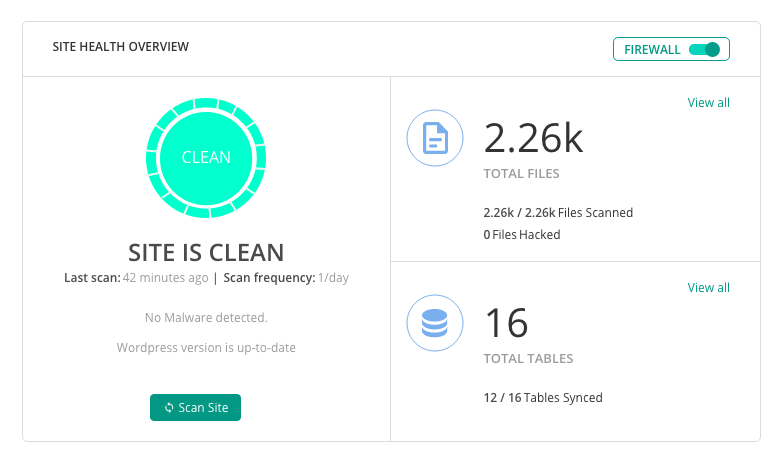

Czasami jednak Twoja witryna może już zostać naruszona bez Twojej wiedzy. Na szczęście możesz przeskanować swoją witrynę WordPress za pomocą narzędzi takich jak Sucuri, aby zidentyfikować luki w Twojej witrynie i dowiedzieć się o wszelkich naruszeniach bezpieczeństwa, które już miały miejsce. Te narzędzia mogą wykonywać skanowanie zabezpieczeń WordPress oprócz środowiska hostingowego i serwera WWW.

Możesz także sprawdzić swoją witrynę pod kątem luk w zabezpieczeniach, instalując wtyczkę specyficzną dla WordPress, taką jak MalCare. Wtyczki są używane do uzyskiwania dostępu do serwera w środowisku hostingu, którego używasz, aby przeprowadzić dokładniejsze skanowanie.

Za pomocą wtyczki możesz skonfigurować reguły skanowania i opcje automatyzacji oraz potencjalnie przyznać dostęp do bazy danych, jeśli chcesz, aby wtyczka skanowała tak głęboko. Ostatecznie, w przeciwieństwie do narzędzi skanujących, wtyczki mogą skanować serwer w poszukiwaniu szkodliwych elementów, które w przeciwnym razie mogłyby pozostać niewykryte. Jeśli nie masz pewności, czy wybrać wtyczkę, czy narzędzie do skanowania do wykrywania luk w zabezpieczeniach, najlepiej skonsultuj się z zaprojektowanymi przez Ciebie ekspertami ds. bezpieczeństwa, aby dowiedzieć się, co polecają.

Czym są zagrożenia WordPress?

Wreszcie mamy do czynienia z zagrożeniami, które można traktować jako kombinację zagrożeń i luk w zabezpieczeniach. Ryzyka oznaczają potencjalne narażenie na szwank zasobów cyfrowych, jeśli zagrożenie wykorzystuje słabość oprogramowania, sprzętu lub procedur.

Aby utrzymać niski poziom ryzyka dla witryny WordPress, najlepiej:

- regularnie przeprowadzaj aktualizacje wtyczek podczas korzystania z najnowszych podstawowych wersji WordPress

- rób regularne kopie zapasowe bazy danych Twojej witryny na WordPress

- korzystaj z narzędzi do sprawdzania zagrożeń cybernetycznych, które wykonują skany najwyższego poziomu w Twojej domenie.

Praktyczne kroki, które musisz podjąć, aby złagodzić zagrożenia dla Twojej witryny, powinny być również powtarzalne i stanowią część planu zarządzania ryzykiem cyberbezpieczeństwa. Włączając te kroki do planu zarządzania ryzykiem, możesz systematycznie i proaktywnie reagować na zagrożenia i identyfikować je, zanim się pojawią.

Przeprowadź ocenę ryzyka

Przed opracowaniem planu zarządzania ryzykiem należy przeprowadzić ocenę ryzyka cyberbezpieczeństwa:

Zacznij od ustalenia, które obszary ryzyka są najbardziej zagrożone. Możesz zdać sobie sprawę, że musisz wzmocnić swoje zapory ogniowe, zaktualizować kontrolę dostępu lub po prostu wprowadzić wypróbowaną i prawdziwą edukację personelu na temat typowych zagrożeń, takich jak phishing i złośliwe oprogramowanie.

Mając na uwadze te obszary ryzyka, poświęć czas na ustalenie, w jaki sposób można je zagrozić . Następnie powtarzaj ten proces przynajmniej raz w miesiącu. Wiedza o tym, w jaki sposób obszary ryzyka mogą zostać naruszone, pozwala przewidzieć potencjalne koszty naprawy. Ponadto daje możliwość zapoznania się z wymaganiami dotyczącymi raportowania, które należy spełnić w przypadku naruszenia bezpieczeństwa.

Teraz, również co miesiąc, ważne jest, aby przejrzeć przeprowadzoną ocenę ryzyka i określić, w jakim stopniu jest ona zgodna z ramami zarządzania ryzykiem. Innymi słowy, zabiegaj o regularny konsensus odpowiednich interesariuszy Twojej organizacji, że Twoja ocena ryzyka pozytywnie wpływa na ramy zarządzania ryzykiem.

Jeśli to możliwe, wyznacz określony personel do przejęcia codziennej lub cotygodniowej odpowiedzialności za zgłaszanie zagrożeń do witryny WP i innych elementów infrastruktury IT.

Utwórz plan zarządzania ryzykiem

Po ustaleniu powtarzalnego procesu oceny ryzyka nadszedł czas na stworzenie planu zarządzania ryzykiem cyberbezpieczeństwa:

Wyniki uzyskane z oceny ryzyka są gotowe do wdrożenia do planu zarządzania ryzykiem. Będziesz potrzebować co najmniej jednego eksperta ds. bezpieczeństwa (choć najlepiej zespołu) do przeprowadzania cotygodniowych i miesięcznych ocen, podczas których można ocenić i udoskonalić proces zarządzania ryzykiem. Im silniejszy jest twój plan zarządzania ryzykiem cyberbezpieczeństwa, tym bardziej komfortowo będziesz (lub interesariusze) zadawać pytania ekspertom ds. bezpieczeństwa.

Częścią obowiązków wyznaczonych przez Ciebie ekspertów ds. bezpieczeństwa powinno być przyswajanie przeprowadzonych badań i przekształcanie ich w łatwo przyswajalny profil ryzyka. Ten profil ryzyka będzie główną częścią tego, co jest prezentowane interesariuszom planu zarządzania ryzykiem cyberbezpieczeństwa i powinien być przydatny w dyskusjach prowadzonych przez ekspertów ds. bezpieczeństwa z innymi odpowiednimi pracownikami.

Dyskusje te powinny informować pracowników o najlepszych praktykach bezpieczeństwa i najnowszych zagrożeniach, które zagrażają Twojej witrynie WP i sieci.

Teraz, gdy rozumiesz główne różnice między zagrożeniami, lukami w zabezpieczeniach i ryzykiem, jesteś na dobrej drodze do stworzenia planu zarządzania cyberryzykiem związanym z bezpieczeństwem witryny WordPress, z którym możesz dostosować swoją witrynę WordPress. Ten plan zarządzania ryzykiem powinien obejmować procesy dzienne, tygodniowe i miesięczne, które omówiliśmy powyżej, ale powinien również ewoluować w oparciu o dyskusje prowadzone przez ekspertów ds. bezpieczeństwa z interesariuszami planu.

W ostatecznym rozrachunku zagrożenia związane z cyberbezpieczeństwem to również zagrożenia dla Twojej działalności biznesowej i jej ciągłości. Dbaj o bezpieczeństwo danych swojej firmy i danych klientów. Opracuj plan zarządzania ryzykiem cybernetycznym, który uwzględnia potencjalne zagrożenia, luki w zabezpieczeniach i zagrożenia, które mogą zagrozić bezpieczeństwu Twojej witryny WordPress.