Aumente a segurança de hospedagem para sites WordPress automaticamente com a nova ferramenta Block XML-RPC

Publicados: 2024-02-13Se oferecer aos seus clientes segurança de hospedagem inexpugnável para seus sites WordPress sem levantar um dedo parece ótimo, você vai adorar o Block XML-RPC … nossa mais nova arma contra ataques XML-RPC!

Desde o seu início, o WordPress permite que os usuários interajam remotamente com seus sites usando um recurso integrado chamado XML-RPC. Isso não é maravilhoso apenas para usuários de smartphones que desejam blogar em qualquer lugar… mas também para hackers!

Neste artigo, cobriremos tudo o que você precisa saber sobre XML-RPC e mostraremos como proteger de maneira fácil e automática sites WordPress hospedados com WPMU DEV contra hackers que exploram vulnerabilidades XML-RPC usando nossa mais recente ferramenta de segurança de hospedagem.

Também mostraremos como proteger sites WordPress hospedados em outro lugar.

Leia ou clique em um link abaixo para pular o básico e chegar ao que há de bom:

O básico:

- O que é XML-RPC?

- Para que é usado o XML-RPC?

- Segurança XML-RPC e WordPress

As coisas boas:

- Automatize a segurança da sua hospedagem com a ferramenta Block XML-RPC do WPMU DEV

- Não está hospedado no WPMU DEV? Estamos protegendo você

Vamos direto ao assunto…

O que é XML-RPC?

XML-RPC é um protocolo de chamada de procedimento remoto (RPC) que usa XML para codificar suas chamadas e HTTP como mecanismo de transporte.

Em termos simples e práticos, XML-RPC é utilizado para permitir que aplicações externas interajam com o seu site WordPress. Isso inclui ações como postar conteúdo, buscar postagens e gerenciar comentários remotamente, sem usar a interface web do WordPress.

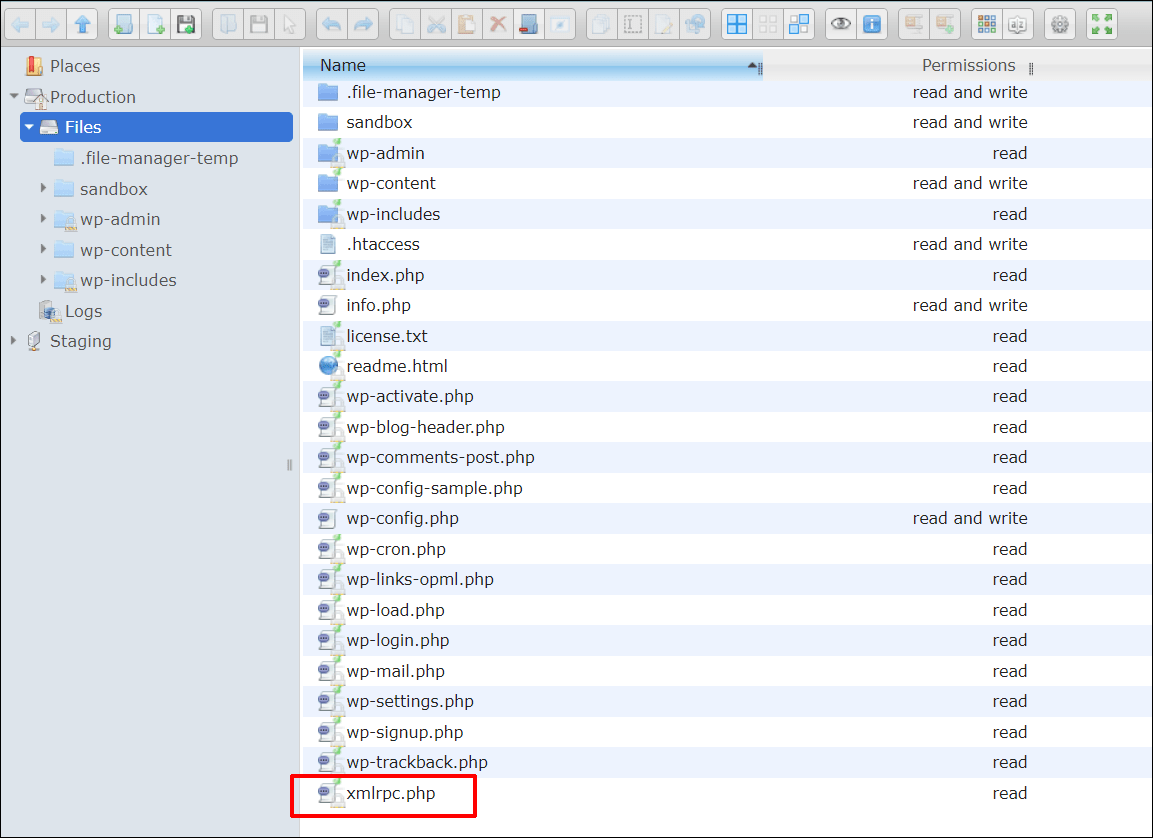

O WordPress oferece suporte a XML-RPC por meio de um arquivo chamado xmlrpc.php , que pode ser encontrado no diretório raiz de cada instalação do WordPress. Na verdade, o suporte do WordPress para XML-RPC já fazia parte do WordPress antes mesmo de o WordPress se tornar oficialmente WordPress.

Você pode aprender mais sobre XML-RPC e WordPress nesta postagem: XML-RPC e por que é hora de removê-lo para segurança do WordPress.

Para que é usado o XML-RPC?

Se você precisa acessar seu site WordPress, mas não está nem perto de seu computador, o XML-RPC facilita o gerenciamento remoto de conteúdo e a integração com aplicativos de terceiros e agiliza o processo de gerenciamento de sites WordPress sem acesso direto ao painel de administração.

Os usuários do WordPress podem se beneficiar do uso de XML-RPC em áreas como:

- Blog móvel : publique postagens, edite páginas e carregue arquivos de mídia remotamente usando o aplicativo móvel WordPress ou outros aplicativos móveis.

- Integração com clientes de desktop Blogging : Aplicativos como Windows Live Writer ou MarsEdit permitem que os usuários escrevam e publiquem conteúdo em seus desktops.

- Integração com Serviços: Faça conexões com serviços como IFTTT

- Ferramentas de gerenciamento remoto : permitem o gerenciamento de vários sites WordPress a partir de um único painel.

- Trackbacks e Pingbacks usados por outros sites para se referir ao seu site.

Apesar de perder sua popularidade para APIs mais novas, mais eficientes e mais seguras construídas em padrões como REST ou GraphQL e não ser mais suportada pelo PHP a partir da versão 8.0, o XML-RPC ainda é amplamente utilizado no WordPress, pois está integrado em muitos sistemas existentes. .

Segurança XML-RPC e WordPress

Se você estiver usando o aplicativo móvel WordPress, quiser fazer conexões com serviços como IFTTT ou quiser acessar e publicar em seu blog remotamente, então você precisa do XML-RPC habilitado. Caso contrário, será apenas mais um portal para os hackers atacarem e explorarem.

Prós e contras do uso de XML-RPC

As vantagens de usar XML-RPC são principalmente conveniência e eficiência.

Embora a maioria dos aplicativos possa usar a API do WordPress em vez do XML-RPC, alguns ainda podem exigir acesso ao xmlrpc.php e usá-lo para garantir compatibilidade com versões anteriores instaladas ativamente.

É importante, entretanto, conhecer as desvantagens de usar XML-RPC.

Basicamente, o XML-RPC é um protocolo desatualizado com falhas de segurança inerentes.

Esses incluem:

- Risco de segurança : XML-RPC pode ser explorado para ataques de força bruta em grande escala, pois permite tentativas de login ilimitadas. Os invasores usaram a funcionalidade XML-RPC para executar ataques generalizados de força bruta contra sites WordPress. Ao aproveitar o método system.multicall, os invasores podem testar milhares de combinações de senhas com uma única solicitação.

- Desempenho : XML-RPC pode ser um vetor para ataques DDoS por meio do recurso pingback, transformando sites WordPress desavisados em bots contra domínios direcionados e potencialmente desacelerando ou travando o site.

Como verificar se XML-RPC está ativado/desativado em sites WordPress

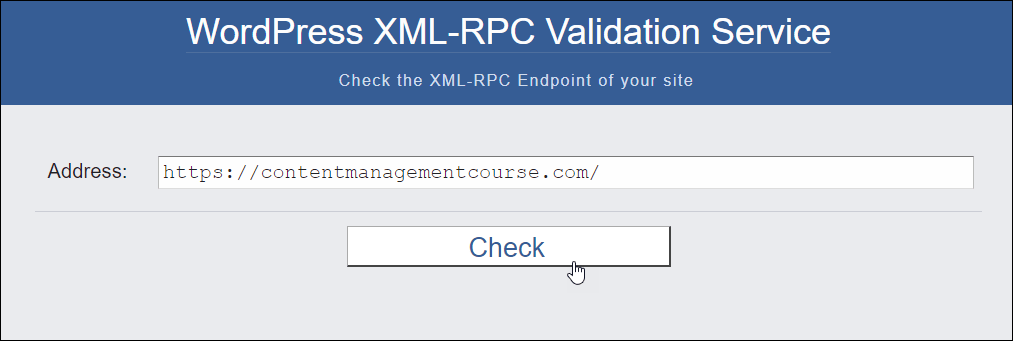

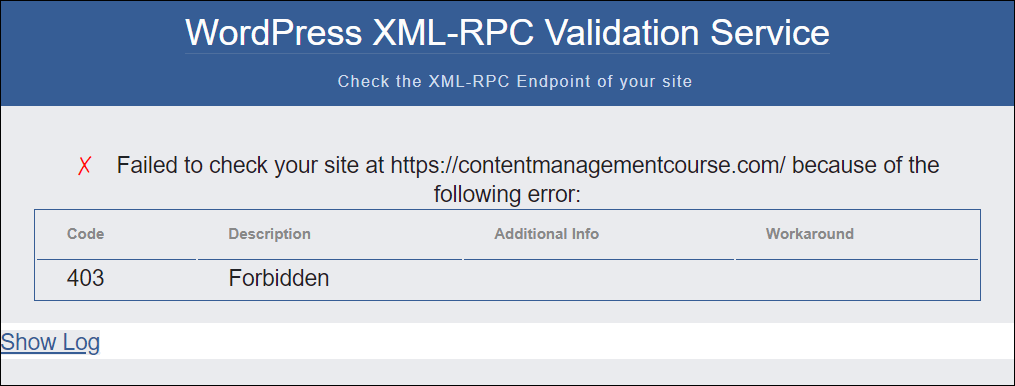

Você pode usar uma ferramenta de validação XML-RPC para verificar se o seu site WordPress tem XML-RPC habilitado ou desabilitado.

Insira seu URL no campo Endereço e clique no botão Verificar.

E-LIVRO GRATUITO

Seu roteiro passo a passo para um negócio lucrativo de desenvolvimento web. Desde conquistar mais clientes até crescer como um louco.

E-LIVRO GRATUITO

Planeje, construa e lance seu próximo site WP sem problemas. Nossa lista de verificação torna o processo fácil e repetível.

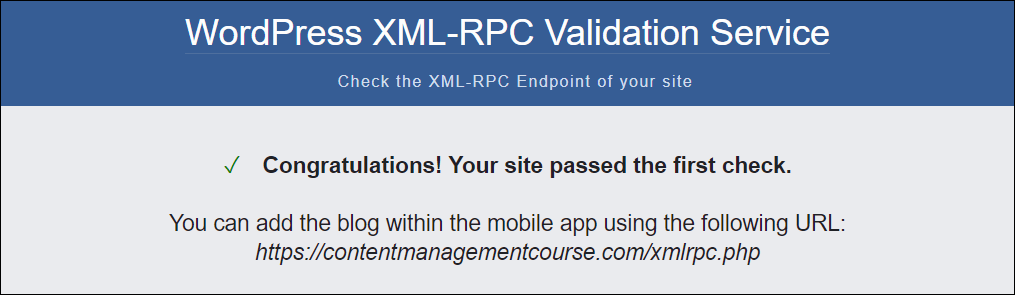

Se o XML-RPC estiver habilitado, você verá uma mensagem como a mostrada abaixo.

Conforme explicado acima, o XML-RPC pode tornar os sites WordPress vulneráveis a spam e ataques cibernéticos.

É por isso que as melhores empresas de hospedagem bloqueiam o XML-RPC por padrão e por que recomendamos que você desabilite o XML-RPC em seu(s) site(s) WordPress, a menos que você tenha aplicativos instalados que exijam sua ativação.

Vamos dar uma olhada em algumas opções que você pode usar para desativar automaticamente o XML-RPC em seu site (veja esta postagem para obter um método manual que envolve adicionar código ao seu arquivo .htaccess).

Automatize a segurança da sua hospedagem com a ferramenta Block XML-RPC do WPMU DEV

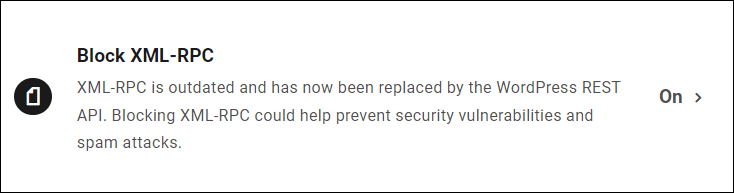

Lançamos recentemente uma ferramenta de hospedagem chamada Block XML-RPC que bloqueia automaticamente solicitações recebidas em /xmlrpc.php quando ativada.

Se a ferramenta estiver desabilitada, seu site WordPress permitirá que aplicativos acessem o arquivo /xmlrpc.php .

Nota: Novos sites hospedados no WPMU DEV são criados com a ferramenta Block XML-RPC habilitada por padrão.

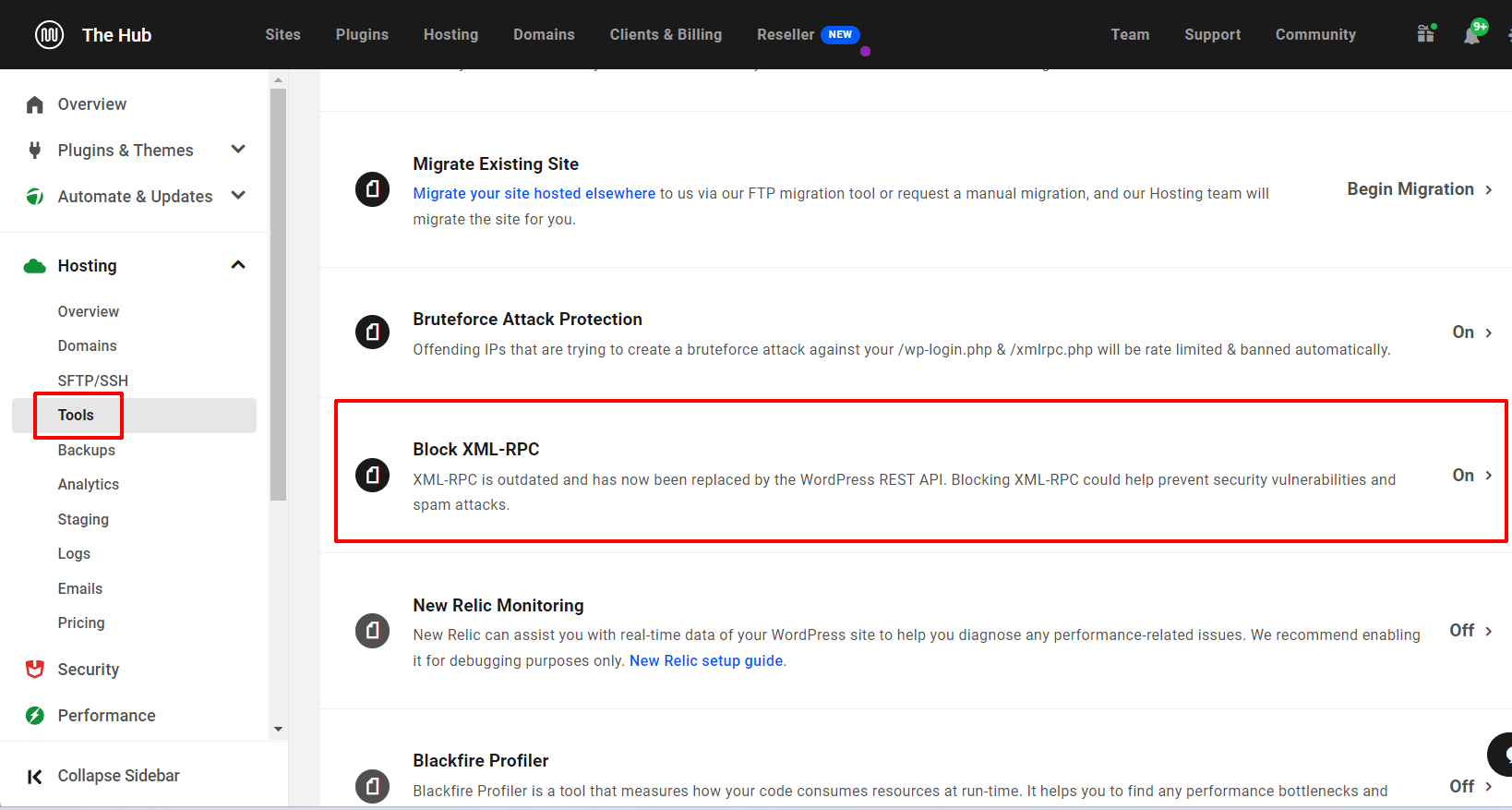

Para acessar a ferramenta e ativar o bloqueio de XML-RPC em sites existentes, acesse The Hub e selecione a guia Hospedagem > Ferramentas .

Clique em Ligar/Desligar para alternar o recurso e salvar suas configurações quando terminar.

É isso! Seu site agora está protegido contra explorações e ataques XML-RPC no nível do servidor.

Não está hospedado no WPMU DEV? Estamos protegendo você

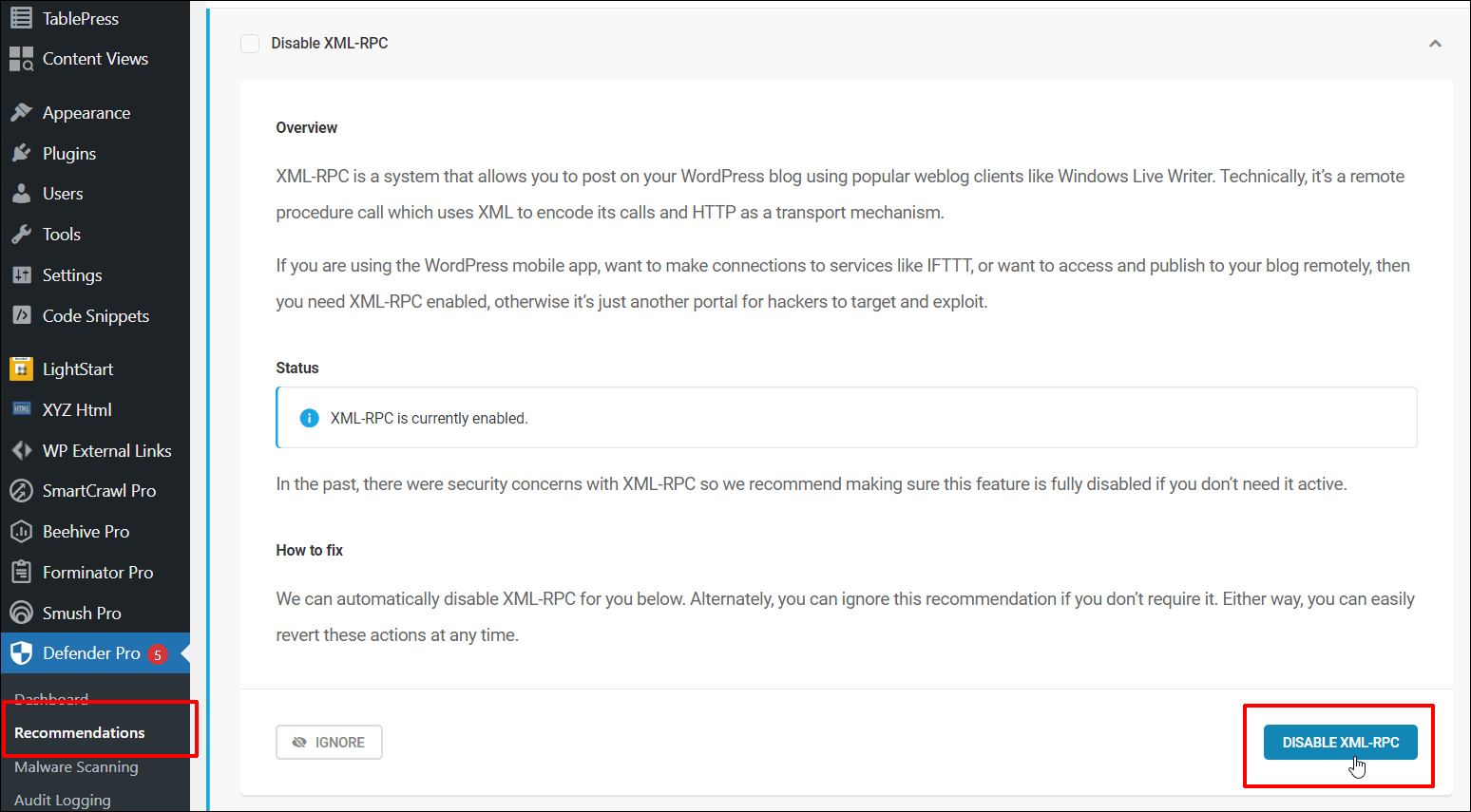

Se o seu site não estiver hospedado com WPMU DEV (tsk, tsk…) , você pode usar nosso plugin de segurança Defender gratuito para desativar o XML-RPC.

O recurso Desabilitar XML-RPC está localizado na seção Recomendações do plugin.

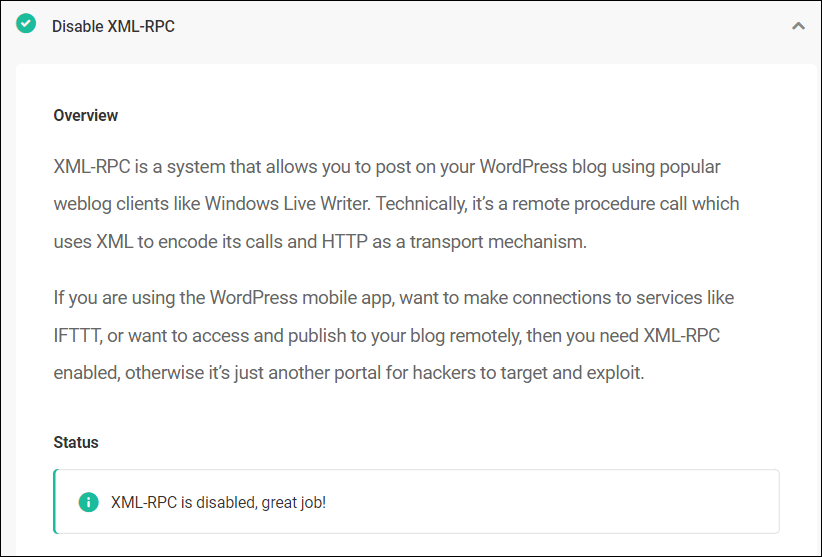

Você pode verificar se o XML-RPC foi desabilitado na seção Status .

Para obter maneiras adicionais de proteger seu site contra ataques DDoS, consulte este tutorial: Como proteger seu site contra ataques DDoS.

Observação: os plug-ins do WordPress bloqueiam apenas o XML-RPC no nível do PHP do WordPress, portanto, se ocorrer um ataque, a solicitação ainda chegará ao PHP do WordPress, aumentando posteriormente a carga do servidor.

Por outro lado, quando você habilita o Block XML-RPC no nível do servidor, as solicitações nunca chegarão ao seu site e retornarão uma mensagem de erro “403 Forbidden” aos invasores.

Para obter mais informações e tutoriais detalhados sobre o assunto acima, consulte estas seções do documento: Ferramenta Bloquear XML-RPC (Hospedagem) e Desativar XML RPC (plugin Defender).

RESPEITE XML-RPC

Dados os riscos potenciais de segurança, os proprietários de sites WordPress devem considerar cuidadosamente se a conveniência oferecida pelo XML-RPC supera suas vulnerabilidades.

Para sites WordPress que se beneficiam do XML-RPC, recomendamos a implementação de senhas fortes, limitando as tentativas de login e usando um plugin de segurança como o Defender para ajudar a mitigar os riscos.

No entanto, se a funcionalidade não for necessária e seus sites forem executados em qualquer um de nossos planos de hospedagem, recomendamos fortemente desabilitar o XML-RPC no nível do servidor usando a ferramenta XML-RPC para reduzir ainda mais a possibilidade de ataques DDoS e de força bruta.