Fortaleça seu site WordPress com injeção de SQL: 9 maneiras eficazes

Publicados: 2023-09-23Imagine seu site como uma fortaleza erguida, protegendo seus dados e conteúdos valiosos. Agora imagine um hacker astuto, armado com as artes obscuras da intrusão cibernética, tentando violar as defesas do seu castelo. Nesta batalha digital de alto risco, uma das armas mais formidáveis no arsenal do hacker é a injeção de SQL . Mas como você se equipa para a batalha e se prepara para proteger seu site contra vulnerabilidades? Bem, você está prestes a descobrir. Então, vista sua armadura e mergulhe direto em nosso guia detalhado abaixo.

A injeção de SQL é uma técnica sinistra que pode deixar seu site WordPress vulnerável à exploração. É como um cavalo de Tróia que entra furtivamente no santuário interno do seu site, contornando as medidas de segurança e causando estragos por dentro. Portanto, não discutiremos apenas as vulnerabilidades SQL que você precisa observar, mas neste blog também discutiremos as maneiras pelas quais você pode mitigar as chances de um ataque de hackers e sites de phishing.

O que é injeção de SQL: entendendo o básico

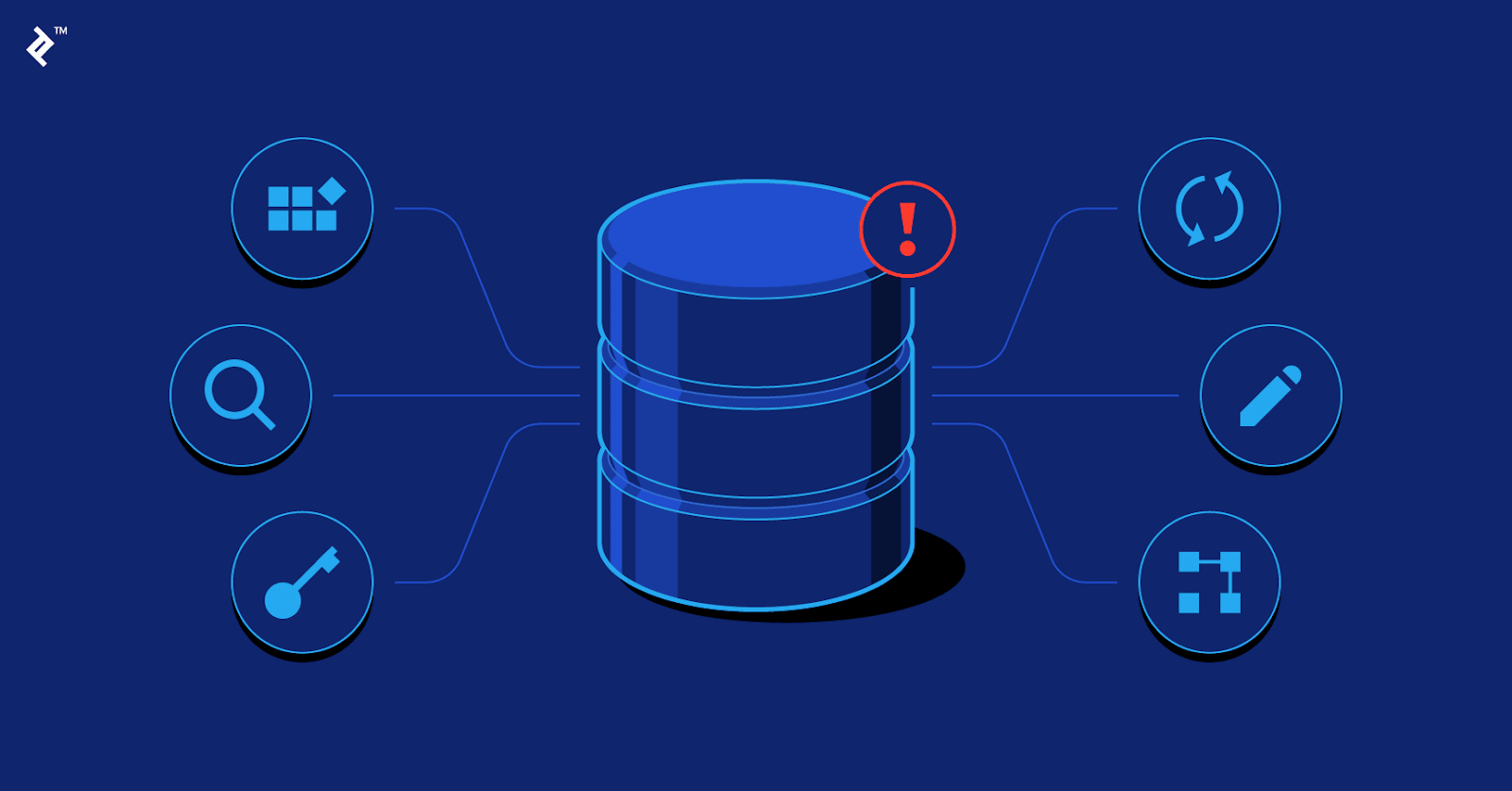

Primeiro, vamos começar com o básico. SQL é uma linguagem usada para gerenciar e recuperar dados de bancos de dados. Quando um site interage com um banco de dados, geralmente usa consultas SQL para buscar ou modificar informações. Mas então, o que realmente significa injeção de SQL e por que seria ruim para o seu site?

SQL Injection, abreviado como SQLi, é um tipo de ataque cibernético que explora vulnerabilidades na segurança de uma aplicação web para manipular seu banco de dados usando comandos SQL (Structured Query Language). Em um ataque de injeção de SQL, um invasor injeta código SQL malicioso nos campos de entrada do aplicativo ou URLs que interagem com o banco de dados. O aplicativo, sem saber, executa esse código SQL injetado juntamente com seus comandos SQL legítimos, levando ao acesso não autorizado, à manipulação de dados ou até mesmo à destruição potencial do banco de dados.

Como a injeção de SQL viola a segurança no WordPress?

A injeção de SQL ocorre quando um aplicativo não valida e limpa adequadamente as entradas do usuário. Os invasores exploram essa vulnerabilidade para injetar código SQL, alterando a funcionalidade pretendida do aplicativo e acessando o banco de dados subjacente. Veja como isso normalmente viola a segurança:

Falta de validação de entrada: quando um aplicativo aceita entradas do usuário (como formulários de login ou caixas de pesquisa) sem a validação adequada, ele pode ser induzido a aceitar código SQL malicioso.

Sanitização inadequada: A falha na higienização adequada ou no escape de caracteres especiais nas entradas do usuário permite que código malicioso seja executado na consulta SQL, alterando seu comportamento.

Tratamento de erros insuficiente: mensagens de erro geradas pelo aplicativo podem expor inadvertidamente informações valiosas sobre a estrutura do banco de dados, ajudando os invasores a criar ataques eficazes de injeção de SQL.

Diferentes tipos de injeção SQL

Esses tipos de ataques se manifestam de várias formas, cada uma com o objetivo de explorar vulnerabilidades do seu site WordPress de diferentes maneiras:

Injeção SQL clássica : o invasor manipula campos de entrada para modificar ou recuperar dados, alterar a estrutura do banco de dados ou até mesmo executar comandos administrativos.

Injeção cega : aqui, o invasor não vê diretamente os resultados de suas ações maliciosas. Eles inferem sucesso ou fracasso com base nas respostas do aplicativo, muitas vezes usadas para extrair informações confidenciais.

Injeção cega de SQL baseada em tempo : os invasores introduzem atrasos na resposta do aplicativo para inferir o sucesso das instruções SQL injetadas, auxiliando na extração de dados.

Injeção baseada em erros : explora mensagens de erro para coletar informações sobre o banco de dados, ajudando os invasores a projetar injeções SQL eficazes.

Injeção de SQL baseada em união : utiliza o operador SQL UNION para combinar resultados de diferentes consultas, geralmente para extrair dados do banco de dados.

9 melhores maneiras de proteger o site WordPress contra injeção de SQL

Proteger seu site WordPress contra tais ataques de injeção é fundamental para garantir a segurança de seus dados e a integridade de seu aplicativo web. Aqui estão nove estratégias eficazes para evitar a injeção de SQL:

Validação e higienização de entrada

Implemente práticas rigorosas de validação e higienização de entradas para todas as entradas do usuário. Certifique-se de que os dados inseridos em formulários ou recebidos por meio de URLs sejam verificados quanto à exatidão e higienizados para remover quaisquer caracteres potencialmente prejudiciais. O WordPress oferece funções como sanitize_text_field() e esc_sql() para ajudar com isso.

Instruções preparadas (consultas parametrizadas)

Utilize instruções preparadas e consultas parametrizadas ao interagir com o banco de dados. As instruções preparadas separam o código SQL das entradas do usuário, impossibilitando que invasores injetem código SQL malicioso na consulta. O WordPress fornece funções como $wpdb->prepare() para essa finalidade.

Fonte: Toptal

Use mapeamento objeto-relacional (ORM)

Considere usar uma biblioteca ou estrutura de mapeamento objeto-relacional (ORM) como WP_Query ou Doctrine para interações de banco de dados. As ferramentas ORM abstraem consultas SQL, reduzindo o risco de injeção ao lidar com a geração de consultas e a limpeza de entrada automaticamente.

Escapando das entradas do usuário

Escape das entradas do usuário corretamente ao incorporá-las em consultas SQL. O WordPress oferece funções como $wpdb->prepare() , $wpdb->escape() e esc_sql() para escapar e higienizar dados antes de usá-los em consultas.

Limitar privilégios de banco de dados

Siga o princípio do menor privilégio para usuários do banco de dados. Certifique-se de que a conta de usuário do banco de dados usada pelo seu aplicativo WordPress tenha apenas as permissões necessárias para executar as operações pretendidas, limitando o dano potencial que um invasor pode causar.

Atualizações e patches regulares

Mantenha seu núcleo, plug-ins e temas do WordPress atualizados. Os desenvolvedores costumam lançar atualizações para corrigir vulnerabilidades de segurança, e manter-se atualizado é crucial para evitar que invasores explorem falhas conhecidas.

Firewall de aplicativos da Web (WAF)

Implante um Web Application Firewall (WAF) para monitorar e filtrar o tráfego de entrada em busca de possíveis tentativas de violação de SQL. Um WAF pode ajudar a bloquear solicitações maliciosas e fornecer uma camada adicional de defesa contra tais ataques.

Plug-ins de segurança

Considere usar plug-ins de segurança como Wordfence ou Sucuri Security , que oferecem recursos específicos para proteção contra injeção de consulta SQL e outras vulnerabilidades comuns de aplicativos da web. Esses plug-ins podem fornecer monitoramento em tempo real e detecção de ameaças.

Auditorias regulares de segurança e testes de penetração

Realize periodicamente auditorias de segurança e testes de penetração em seu site WordPress. Esta abordagem proativa pode ajudar a identificar e remediar vulnerabilidades antes que os invasores possam explorá-las.

Blinde seu site WordPress contra violações de SQL

Ao implementar essas nove estratégias eficazes, você pode proteger o site WordPress contra ataques de injeção de SQL e melhorar sua postura geral de segurança. Lembre-se de que uma abordagem de segurança proativa e em camadas é fundamental para proteger seus dados valiosos e sua presença online.

Sinta-se à vontade para compartilhar seus comentários na seção de feedback, assinar nosso blog e participar de nossa comunidade no Facebook para atualizações mais emocionantes.